WAP125またはWAP581アクセスポイントの不正AP検出リストの管理

目的

不正アクセスポイント(AP)は、ネットワーク管理者の同意なしにセキュアなネットワークにインストールされるアクセスポイントです。不正なAPは、ネットワークの範囲内にワイヤレスルータをインストールしたユーザがネットワークにアクセスする可能性があるため、セキュリティ上の脅威となる可能性があります。APのWebベースのユーティリティの[Rogue AP Detection]ページには、範囲内のワイヤレスネットワークに関する情報が表示されます。

この記事では、アクセスポイントでAPリストを作成、インポート、およびバックアップまたはダウンロードする方法を説明します。

該当するデバイス

- WAP125

- WAP581

[Software Version]

- 1.0.0.5 — WAP125

- 1.0.0.4 — WAP581

信頼できるAPリストの作成

不正AP検出の有効化

ステップ1:表示されたフィールドにユーザ名とパスワードを入力してアクセスポイントのWebベースユーティリティにログインし、[ログイン]をクリックします。

注:デフォルトのユーザ名/パスワードはcisco/ciscoです。

ステップ2:[System Configuration] > [Security]の順に選択します。

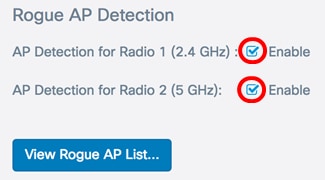

ステップ3:[Rogue AP Detection]セクションで、Rogue AP detectionを有効にする無線インターフェイスのチェックボックスをオンにします。これは、デフォルトでは無効になっています。この例では、両方の無線インターフェイスが有効になっています。

注:WAP581を使用している場合、Radio 1は5 GHz、Radio 2は2.4 GHzと表示されます。

ステップ4:をクリックします  。

。

信頼できるAPリストの作成

ステップ5:[View Rogue AP List...]ボタンをクリックします。

ステップ6:[Rogue AP Detection]ウィンドウで、[Rogue AP List]タブをクリックします。

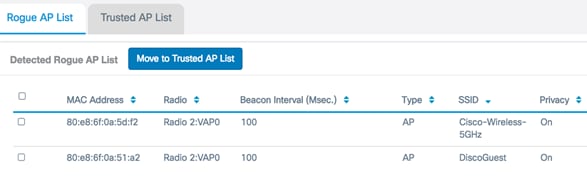

検出されたアクセスポイントに関する次の情報が表示されます。幅が広いため、下の画像は2つに分割されています。

- [MAC Address]:不正APのMACアドレス。

- 無線:参加できる不正APの物理的な無線。

- ビーコン間隔(ミリ秒):不正APによって使用されるビーコン間隔。すべてのAPは、ワイヤレスネットワークの存在をアドバタイズするために、定期的な間隔でビーコンフレームを送信します。

- Type:検出されたデバイスのタイプは、APまたはアドホックのいずれかです。

- SSID:不正APのService Set Identifier(SSID)。ネットワーク名とも呼ばれます。

- [Privacy]:不正APでセキュリティが有効かどうかを示します。Offは不正APのセキュリティが有効になっていないことを示し、Onは不正APのセキュリティ対策が有効になっていることを示します。

- [WPA]:不正APに対してWPAセキュリティが有効(オン)か無効(オフ)かを示します。

- 帯域:これは不正APで使用されるIEEE 802.11モードです。2.4または5のいずれかです。

- [Channel]:検出されたAPが現在ブロードキャストしているチャネルを表示します。

- Rate:検出されたAPの現在のブロードキャストのレートをMbpsで表示します。

- Signal:APからの無線信号の強度を表示します。

- ビーコン:最初に検出されてからAPから受信したビーコンの合計数を表示します。ビーコンフレームは、無線ネットワークの存在を通知するために、一定の間隔でAPによって送信される。

- [Last Beacon]:APから受信した最後のビーコンの日時を表示します。

- レート:検出されたAPのサポートされているレートと基本レートをメガビット/秒でリストします。

ステップ7:検出されたAPを信頼するか認識した場合は、エントリのチェックボックスをオンにします。検出された複数のAPを一度に選択できます。

ステップ8:[Detected Rogue AP List]の上にある[Move to Trusted AP List]ボタンをクリックします。これにより、対応するAPが[Trusted AP List]に追加され、[Detected Rogue AP List]から削除されます。APを信頼すると、APがリストに追加されるだけで、APの動作には影響しません。リストは、さらにアクションを実行するために使用できる組織ツールです。

信頼できるAPリストの表示

ステップ9:APが信頼されると、[Trusted AP List]テーブルに値が入力されます。エントリを表示するには、[Trusted AP List]ボタンをクリックします。

ステップ10:(オプション)該当するエントリのチェックボックスをオンにして、[Rogue AP List]に移動します。一度に複数のエントリを選択できます。

ステップ11:(オプション)Move to Rogue AP Listボタンをクリックします。エントリが[Rogue AP]リストに戻されます。

信頼できるAPリストのダウンロード/バックアップ

ステップ12:[Download/Backup Trusted AP List]領域で、オプションボタンを選択して、コンピュータからAPに既存のTrusted AP List設定ファイルをダウンロードするか、バックアップを選択してAPからコンピュータにリストをダウンロードします。

注:この例では、[Download (PC to AP)]が選択されています。[バックアップ(APからPCへ)]を選択した場合は、ステップ15に進みます。

ステップ13:[Source File Name]領域で、[Browse...]をクリックして、APにダウンロードするコンピュータ上のファイルを選択します。

注:この例では、Rogue2.cfgが選択されています。

ステップ14:[File Management Destination]領域で、オプションボタンを選択して、ファイルを既存のリストと置き換えるか、マージします。オプションは次のとおりです

- [Replace]:不正APの既存のリストを置き換えます。

- 「マージ」 – 既存のリストを新しいリストにマージします。

注:この例では、[Replace]が選択されています。

ステップ15:をクリックします  。

。

これで、アクセスポイントで信頼できるAPリストを作成、バックアップ、またはダウンロードし、インポートできました。

フィードバック

フィードバック