はじめに

このドキュメントでは、RADKitをセットアップする手順について説明し、コラボレーション製品でRADKitの使用を開始するために必要な設定を示します。

要件

次の項目に関する知識が推奨されます。

- VOSコラボレーション製品に関する基礎知識

- CLI/SSHアクセスの基礎知識

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Cisco Unified Communications Manager 12.5および14.0

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

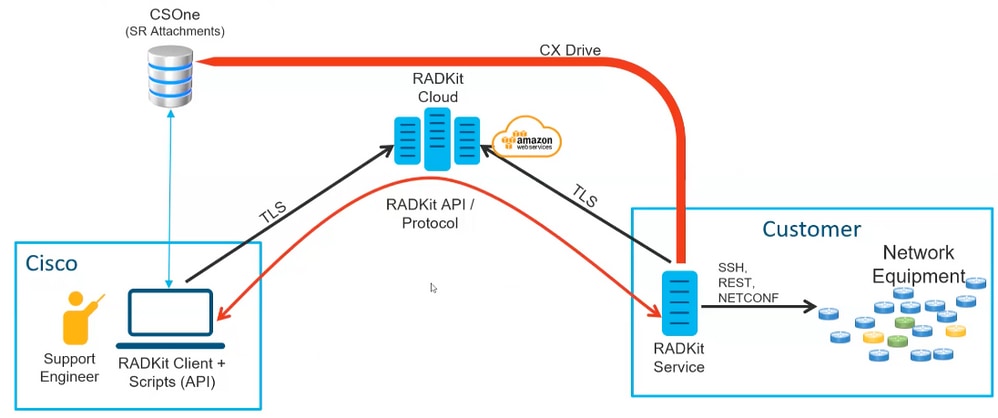

用語

RADKit:シスコのTACエンジニアおよびパートナーにユーザデバイスへの安全なリモートアクセスを提供するコネクタです。SSHやHTTP/HTTPなどのデバイスと対話するための複数のプロトコルをサポートします。

RADKitサービス:これはサーバ側です。 これはユーザが処理し、完全に管理します。サーバ側から、デバイスにアクセスできるユーザとアクセス可能な期間を制御します。Radkitサービスは、ネットワーク内のデバイスへのアクセスを提供するために、それらのデバイスに接続する必要があります。

RADKit Client:これはクライアント側です。これは、ユーザネットワーク内のデバイスに接続するために使用されるPCです。

RADKitアーキテクチャ

RADKitアーキテクチャ

RADKitアーキテクチャ

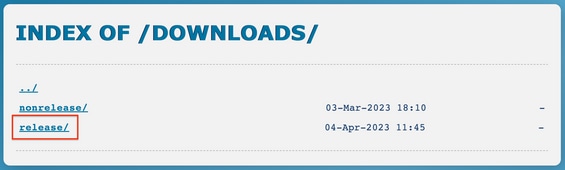

RADKitのインストール

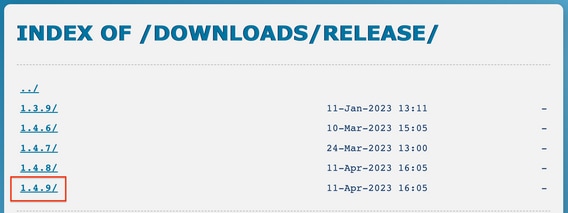

ステップ 1:https://radkit.cisco.comに移動して、Downloadsをクリックしてから、releaseフォルダに移動します。

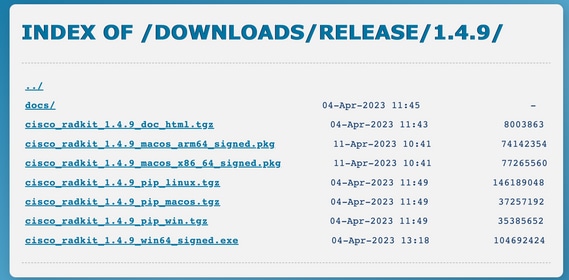

ステップ 2:最新リリースをクリックします。

ステップ 3:お使いのOSシステムに応じて、正しいファイルをダウンロードしてください。

ステップ4:PCまたはサーバでインストーラを実行します。インストールの一環として、Radkitは3つのアプリケーション(Radkitサービス、Radkitクライアント、Radkitネットワークコンソール)をインストールする必要があります。

RADKitサービス(ユーザ側)

オンボーディング

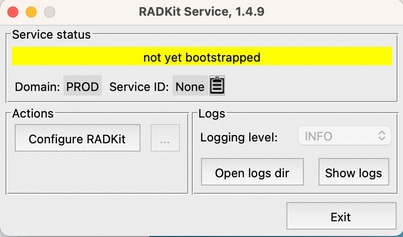

ステップ 1:RADKitサービスの設定を開始するには、[アプリケーション]に移動し、[RADKitサービス]を見つけます。初めて実行すると、「まだブートストラップされていません(not yet bootstrapped)」というメッセージが表示されます。

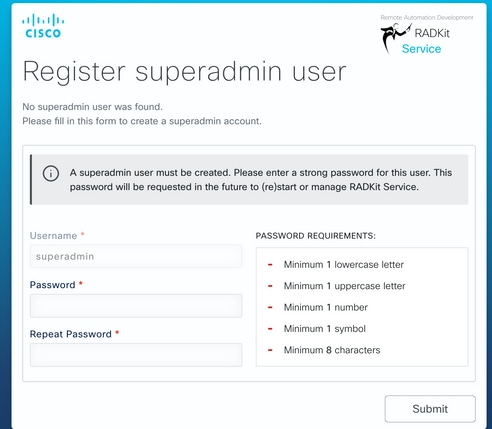

ステップ 2:Configure RADKitをクリックすると、ブラウザが自動的にURL https://localhost:8081/bootstrapでポップアップします。

- superadmin ユーザのパスワードを作成し、Submitをクリックします。

- このsuperadminユーザ名とパスワードは、サービスが開始または設定されるたびに要求されます。

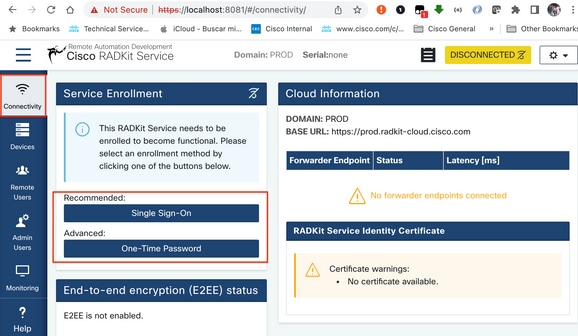

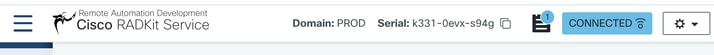

ステップ 3:Submitをクリックすると、ブラウザによってhttps://localhost:8081/#/connectivity/にリダイレクトされます。

Connectivity > Service Enrollmentの下に、Single Sing-OnとOne-Time Passwordの2つの認証方式があります。

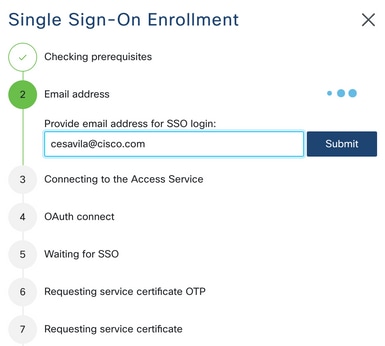

ステップ 4:CECを提供するシングルサインオンを使用できます。

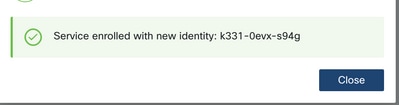

ステップ 5:ウィザードを完了し、「Service enrolled with new identity: xxxx-xxxx-xxxx」と表示されるまで手順を実行します。次にCloseをクリックすると、サービスがConnectedと表示されます。

注:RADKitサービスを有効にするには、シスコのアカウントが必要です。

注意:

- RADKitサービスが実行されているサーバでプロキシを定義する必要がある場合は、サーバ/PC自体でプロキシを定義する以外に、RADKitサービスがRADKIT_CLOUD_CLIENT_PROXY_URL=http://proxy.example.com:80を動作させるための環境変数も定義する必要があります。

デバイスの追加

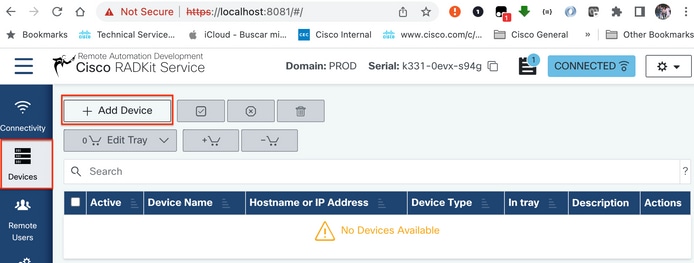

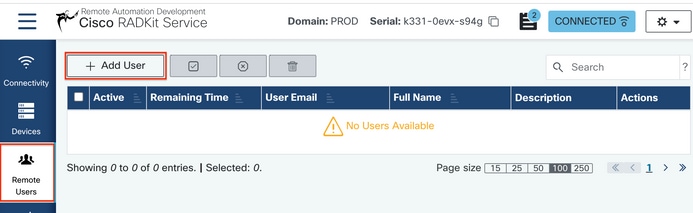

ステップ 1:Devicesに移動し、Add Deviceをクリックします。

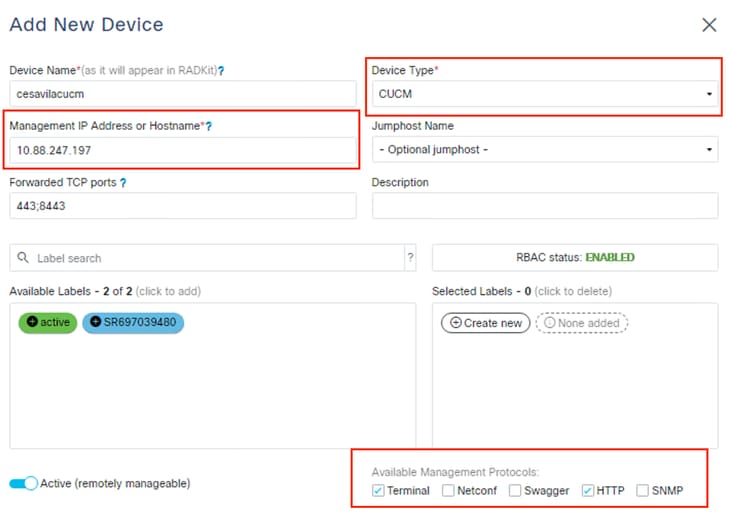

ステップ 2:次の詳細を設定する必要があります。

- Device Name

- 管理IPアドレスまたはホスト名

- デバイスタイプ

さらに、転送TCPポートを設定する必要があります。これは、デバイスが使用するポートであり、RADKitクライアントからアクセスできる必要があります。この例では、使用されるポートはGUIアクセス用の443、RTMT用の8443です。

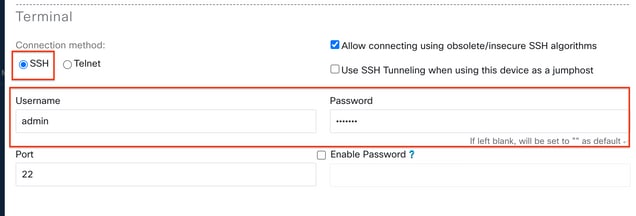

最後に、使用可能な管理プロトコル(この例ではTerminalとHTTP)を選択します。

ステップ 3:各管理プロトコルに正しい設定を行い、Add & Closeをクリックします。

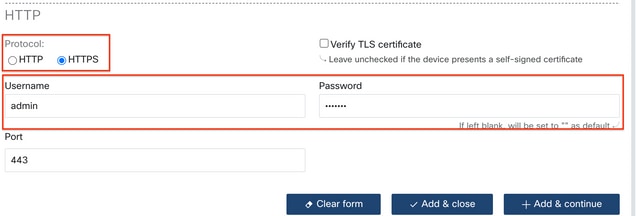

ステップ 4: 追加されたデバイスは、デバイスリストに表示する必要があります。リモートアクセスに対して有効/無効にできます。

リモートユーザの許可

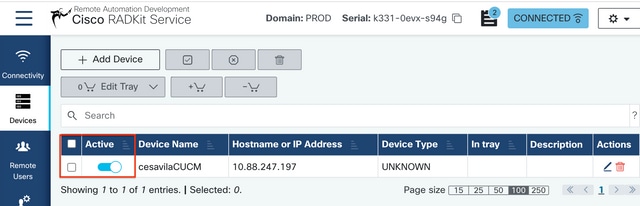

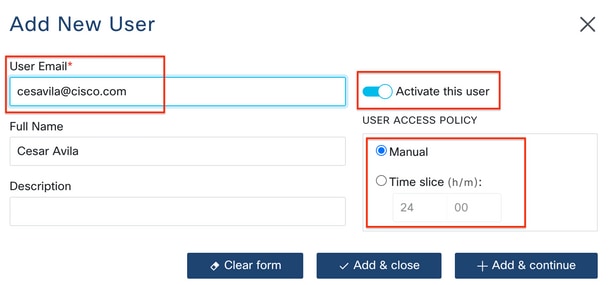

ステップ 1:RADKitサービスで設定されたデバイスへのユーザアクセスを許可するには、Remote Usersに移動してAdd Usersを選択します。

ステップ 2:ユーザの詳細を設定します。

- 電子メールアドレス

- フルネーム(オプション)

- ユーザをアクティブにします。

- アクティベーションを手動で制御するか、そのユーザにアクセスを許可する期間を設定するかを指定します。

ステップ 3:Add & Closeを選択します。

RADkit Client(TAC側)

ログイン

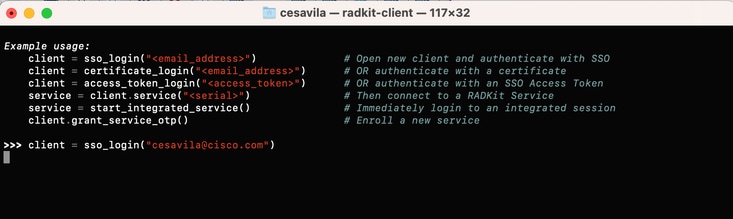

ステップ 1:クライアントPCでApplicationsに移動し、RADkit Clientを見つけます。

ステップ 2: SSOログインでクライアントインスタンスを作成します。

>>> client = sso_login("cesavila@cisco.com")

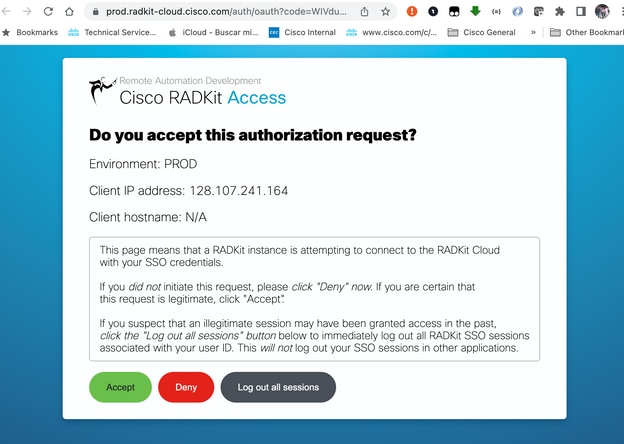

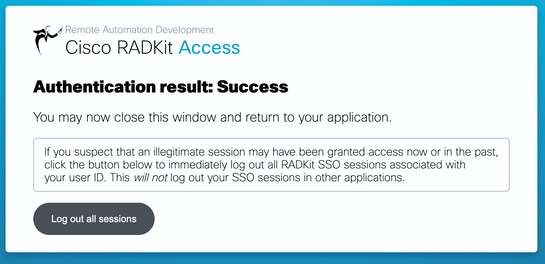

ステップ 3:ブラウザで自動的に開かれたSSO認証要求を受け入れます。

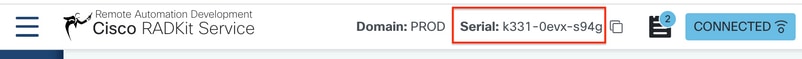

ステップ 4:RADKitサービス – オンボーディング段階でユーザが生成したシリアル番号を使用して、サービスインスタンスを作成します。

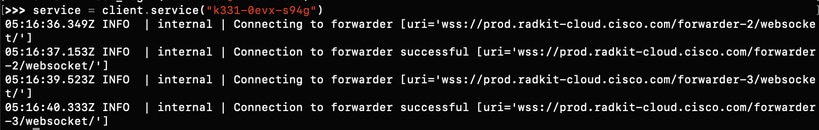

>>> service = client.service("k331-0evx-s94g")

注:serviceは、任意の値を指定できる変数です。

ステップ 5:アクセス可能なデバイスを確認します。

>>> service.inventory

インベントリリストを更新するには、update_inventoryコマンドを使用します。

SSHアクセス

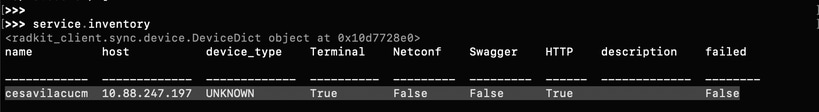

ステップ 1:インベントリリストからオブジェクトを作成します。

>>> cucm = service.inventory['cesavilacucm']

![cucm = service.inventory['cesavilacucm']](/c/dam/en/us/support/docs/unified-communications/unified-communications-manager-version-14/222048-set-up-radkit-applied-in-the-collaborati-24.png)

ステップ 2:interactiveコマンドを使用してSSHセッションを開始します。

>>> cucm.interactive()

ステップ 3:これで、デバイスを正常に管理できます。

注意:

- ユーザ環境で業務を行う際は、常にシスコの責任を意識してください。

- RADKitはデータ収集ツールとして使用する必要があります。

- ユーザーのアクセス許可なしに変更を行わないでください。

- すべての結果をケースノートに記載します。

GUI アクセス

ステップ 1:HTTPクレデンシャルがデバイス設定のRADKitサービスに追加されていることを確認します。

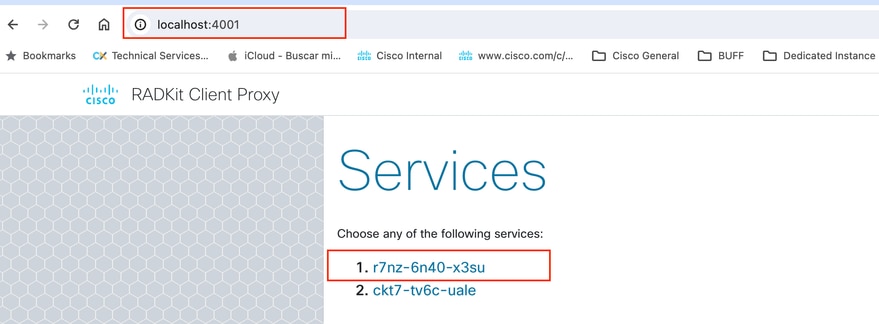

ステップ 2:RadkitクライアントでHTTPプロキシを起動し、プロキシへの接続に使用するローカルポートを定義します。

>>> http_proxy = client.start_http_proxy(4001)

ステップ 3: Webブラウザからhttps://localhost:4001に移動し、接続先のサービスを選択します。

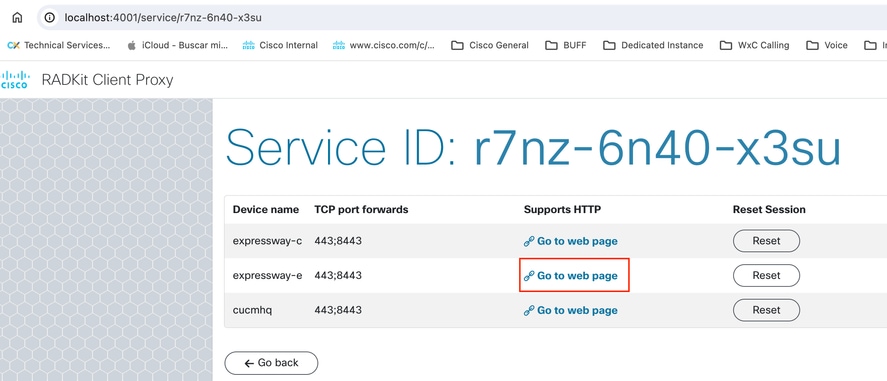

ステップ 4: 正しいデバイスのWebページに移動オプションをクリックして、そのデバイスのWebページに接続します。

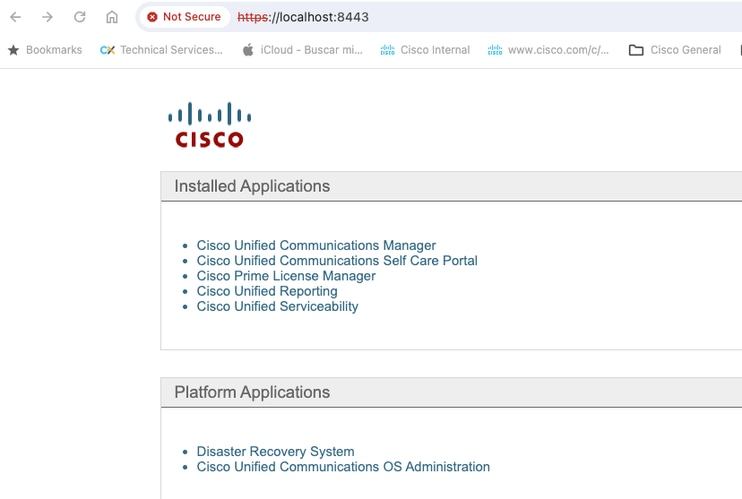

注:RADKitクライアントで初めてHTTPプロキシを設定する場合は、デバイスのWebページを開く前に各デバイスのResetオプションをクリックすることをお勧めします。

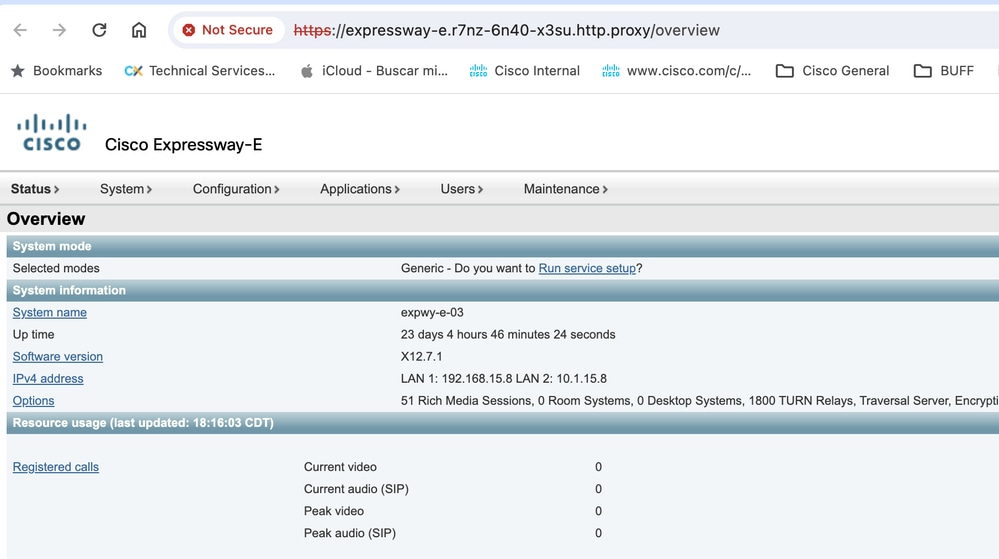

ステップ 5: Webページが表示されます。

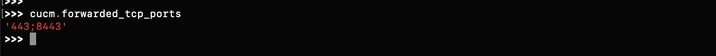

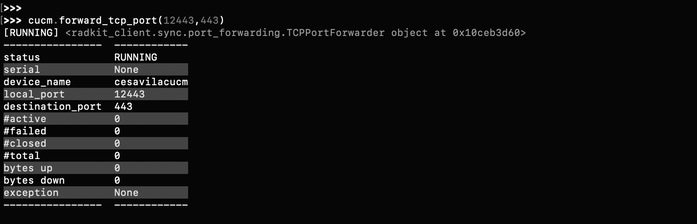

ステップ 1:デバイスに設定されたTCP転送ポートを確認します。

>>> cucm.forwarded_tcp_ports

ステップ 2:ローカルポートをデバイスの宛先ポートにマッピングされるように設定します。デバイスのGUIにアクセスするには、ローカルポートを使用する必要があります。

>>> cucm.forward_tcp_port(local_port=8443, destination_port=443)

ステップ 3:ブラウザを開き、手順2:https://localhost:8443で設定したポートのURLを入力します。

これで、デバイスのGUIにアクセスできるようになります。

注:製品のGUIにアクセスするには、ログインするためのクレデンシャルが必要です。したがって、ユーザはアクセス用に読み取り専用ユーザアカウントを作成することをお勧めします。

ログ収集

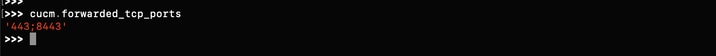

ステップ 1:デバイスに設定されたTCP転送ポートにポート8443がリストされていることを確認します。

>>> cucm.forwarded_tcp_ports

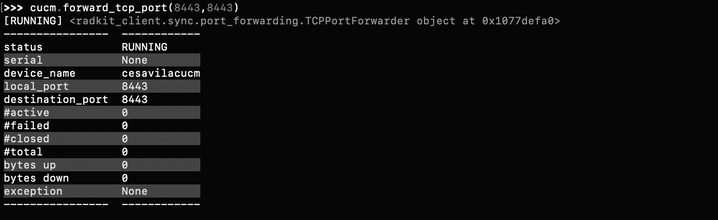

ステップ 2:同じポート8443をローカルポートとして設定し、ポート8443をデバイスの宛先ポートとしてマッピングします。

>>> cucm.forward_tcp_port(local_port=8443, destination_port=8443)

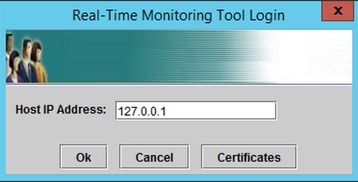

ステップ 3:RTMTを開き、ホストIPアドレスに127.0.0.1と入力すると、自動的にポート8443が使用されます。

ステップ 4: 正しいクレデンシャルでログインします。

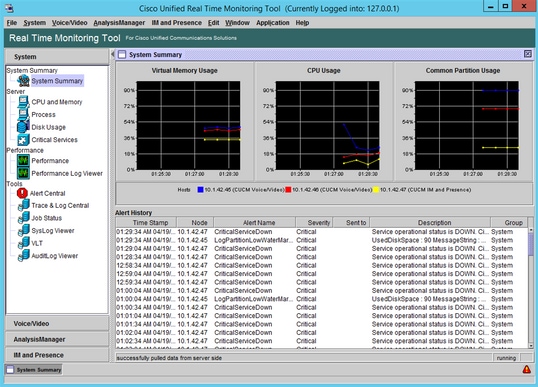

ステップ 5: RTMTが表示されます。

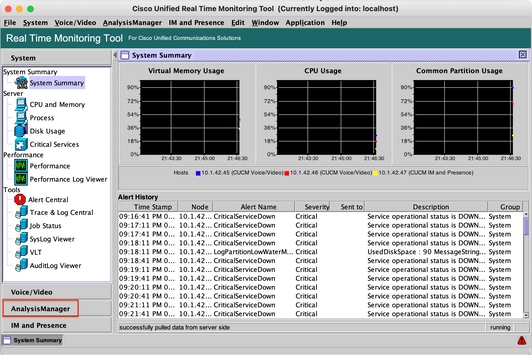

手順 6:左側のパネルのAnalysisManagerに移動します。

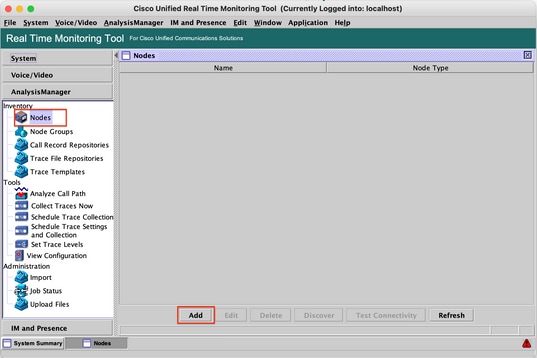

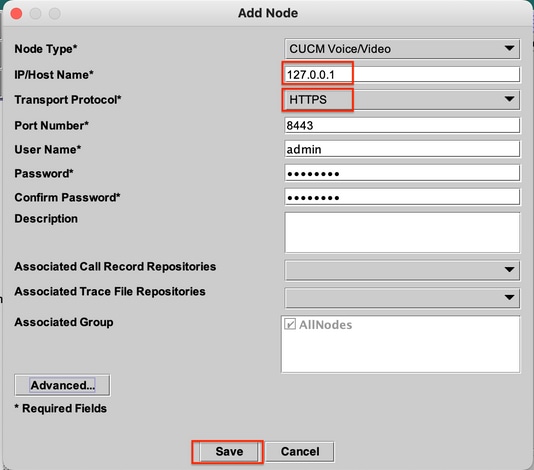

手順 7:NodesおよびAddをクリックし、localhostおよび転送されたTCPポートを使用して、追加するデバイスの詳細を設定します。

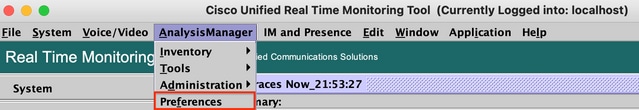

ステップ 8:上部のメニューでAnalysis Managerをクリックして、Preferencesを選択します。

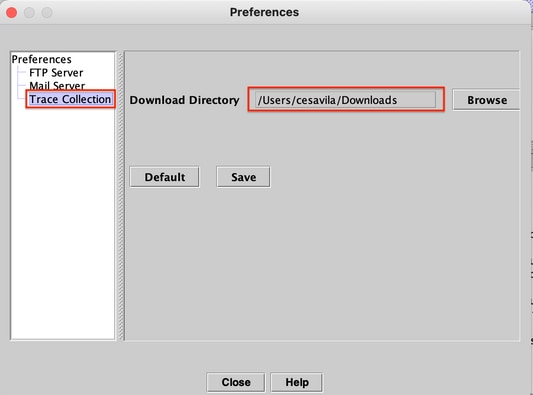

ステップ 9:Trace Collectionに移動し、Correctフォルダを選択してログをダウンロードします。Saveをクリックし、Closeをクリックします。

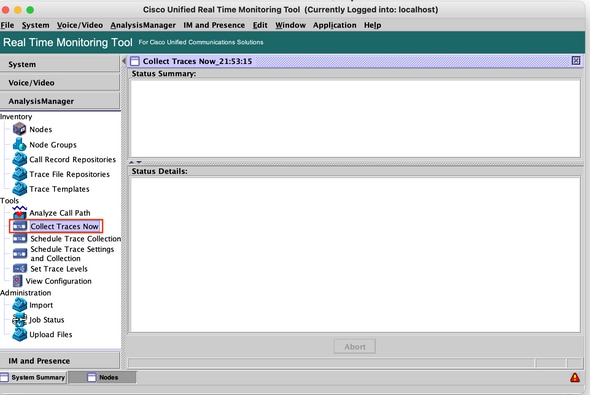

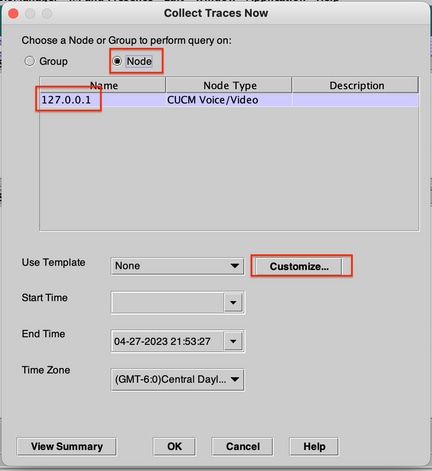

ステップ 10:「トレースの収集」に移動します。

ステップ 11オプションNodeを選択し、ステップ7で追加したデバイスを選択して、Customizeをクリックします。

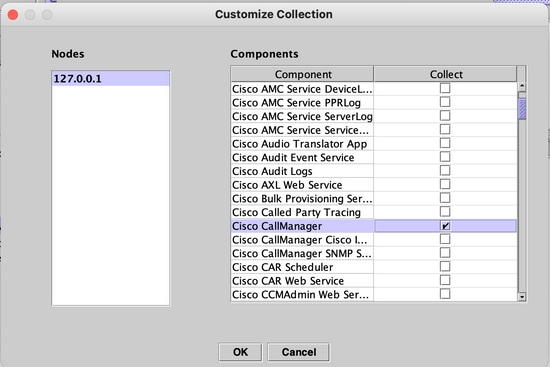

ステップ 12デバイスから収集するログを選択し、OKをクリックします。

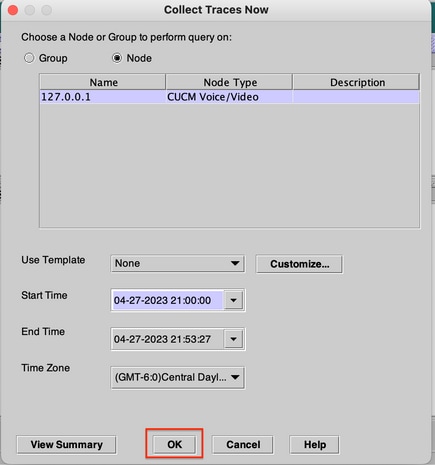

ステップ 13最後に、収集するログのStart TimeとEnd Timeを選択して、OKをクリックします。

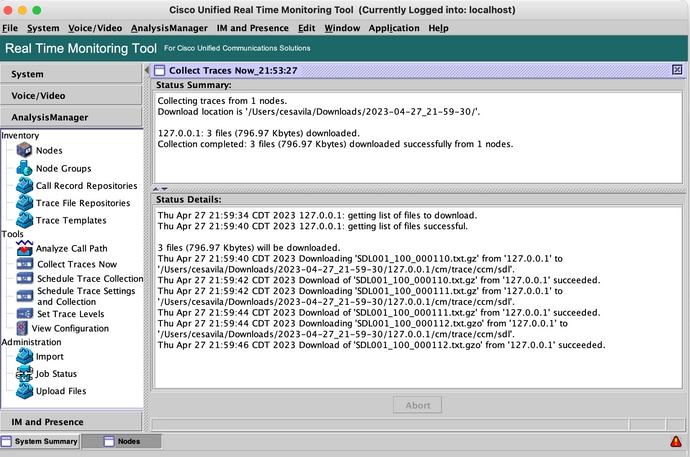

ステップ 14:ファイルはローカルPC(RADKitクライアントPC)に正常にダウンロードされます。

現在、SOAP APIはCUCMでサポートされています。また、SwaggerはCMS、Expressway、CVPなどでもサポートされています。

ステップ 1:HTTPクレデンシャルがデバイス設定のRADKitサービスに追加されていることを確認します。

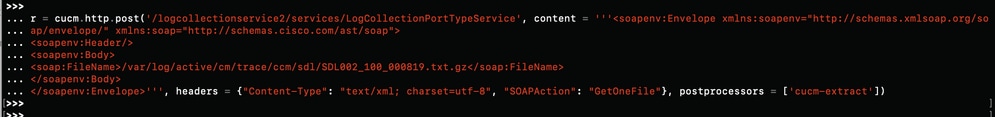

ステップ 2: RADKitクライアント上でHTTP Postコマンドを実行し、リソースパス、要求の本文、必要なパラメータとヘッダーを指定します。

注:ポストプロセッサオプション「cucm-extract」は、ログをファイルに保存できるようにHTTP応答ヘッダーを削除するために使用されます。

ステップ 3:コンテンツをファイルに保存して、ローカルPCに保存されているトレースファイルを取得します。

>>> content = r.content

>>> with open('SDL002_100_000819.txt.gz', 'wb') as file:

file.write(content)

RADKitの使用例

すでに説明したように、RADKitはWebExを使用せずに、コラボレーションサーバを含むネットワークデバイスへの安全な接続を提供します。その目的は、必要なデバイスへのオンデマンドアクセスを提供することで、データ収集に関する課題の一部を簡素化することです。

特にコラボレーションの導入について話すと、RADKitは現在、次のようなさまざまな問題に非常に役立ちます。

- DBレプリケーションの問題。

- 証明書の再生手順。

- システムのヘルスチェック

- GUI/CLIでの設定検証。

- Webインターフェイス(CER、Expressway、CIMCなど)を介したログ収集

- 音声ゲートウェイでCLIを使用してログをデバッグします。

関連情報