システム設定について

Cisco DNA Center の使用を開始するには、最初にシステム設定を構成して、サーバーがネットワークの外部と通信し、セキュアな通信の確保やユーザーの認証といった主要なタスクを実行できるようにする必要があります。システム設定を構成するには、この章で説明されている手順を使用します。

(注) |

|

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

Cisco DNA Center の使用を開始するには、最初にシステム設定を構成して、サーバーがネットワークの外部と通信し、セキュアな通信の確保やユーザーの認証といった主要なタスクを実行できるようにする必要があります。システム設定を構成するには、この章で説明されている手順を使用します。

(注) |

|

Cisco DNA Center は、ロールベース アクセス コントロール(RBAC)をサポートします。ユーザープロファイルに割り当てられたロールは、ユーザーが実行する権限を持つ機能を定義します。Cisco DNA Center には、次の 3 つの主要なデフォルトユーザーロールがあります。

SUPER-ADMIN-ROLE

NETWORK-ADMIN-ROLE

OBSERVER-ROLE

SUPER-ADMIN-ROLE は、ユーザーに幅広い機能を提供し、カスタムロールの作成やユーザープロファイルへの割り当てなど、Cisco DNA Center GUI ですべてのアクションを実行できるようにします。NETWORK-ADMIN-ROLE と OBSERVER-ROLE は、Cisco DNA Center GUI での機能が制限されます。

Cisco DNA Center でアクションを実行できない場合、それを許可しないロールがユーザープロファイルに割り当てられていることが原因である可能性があります。詳細については、システム管理者に確認するか、またはロールベース アクセス コントロールの設定を参照してください。

[System 360] タブには、Cisco DNA Center に関する一目でわかる情報が表示されます。

|

ステップ 1 |

メニューアイコン( |

||||||||||||||

|

ステップ 2 |

[System 360] ダッシュボードで、表示される次のデータメトリックを確認します。 [Cluster]

システム管理

外部接続されたシステム Cisco DNA Center によって使用されている外部ネットワークサービスに関する情報が表示されます。

|

[System 360] タブは、Cisco DNA Center で実行されているアプリケーションスタックとサービスに関する詳細情報を提供します。この情報を使用して、特定のアプリケーションやサービスに関する問題のトラブルシューティングに役立てることができます。たとえば、アシュアランス に問題がある場合は、NDP アプリケーションスタックとそのコンポーネントサービスのモニターリングデータとログを表示できます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[System 360] タブの [Cluster Tools] エリアで、[Service Explorer] をクリックします。

|

|

ステップ 3 |

サービスをクリックして、サービス 360 ビューを起動します。次の詳細が表示されます。

|

|

ステップ 4 |

テーブルにリストされているサービスを検索するには、[Search] フィールドにサービス名を入力します。 |

|

ステップ 5 |

サービステーブルのサービスをアプリケーションスタック名、サービス正常性ステータス([Up]、[Down]、または [In Progress])、またはマネージドサービスかどうかに基づいてフィルタ処理するには、フィルタアイコンをクリックします。 |

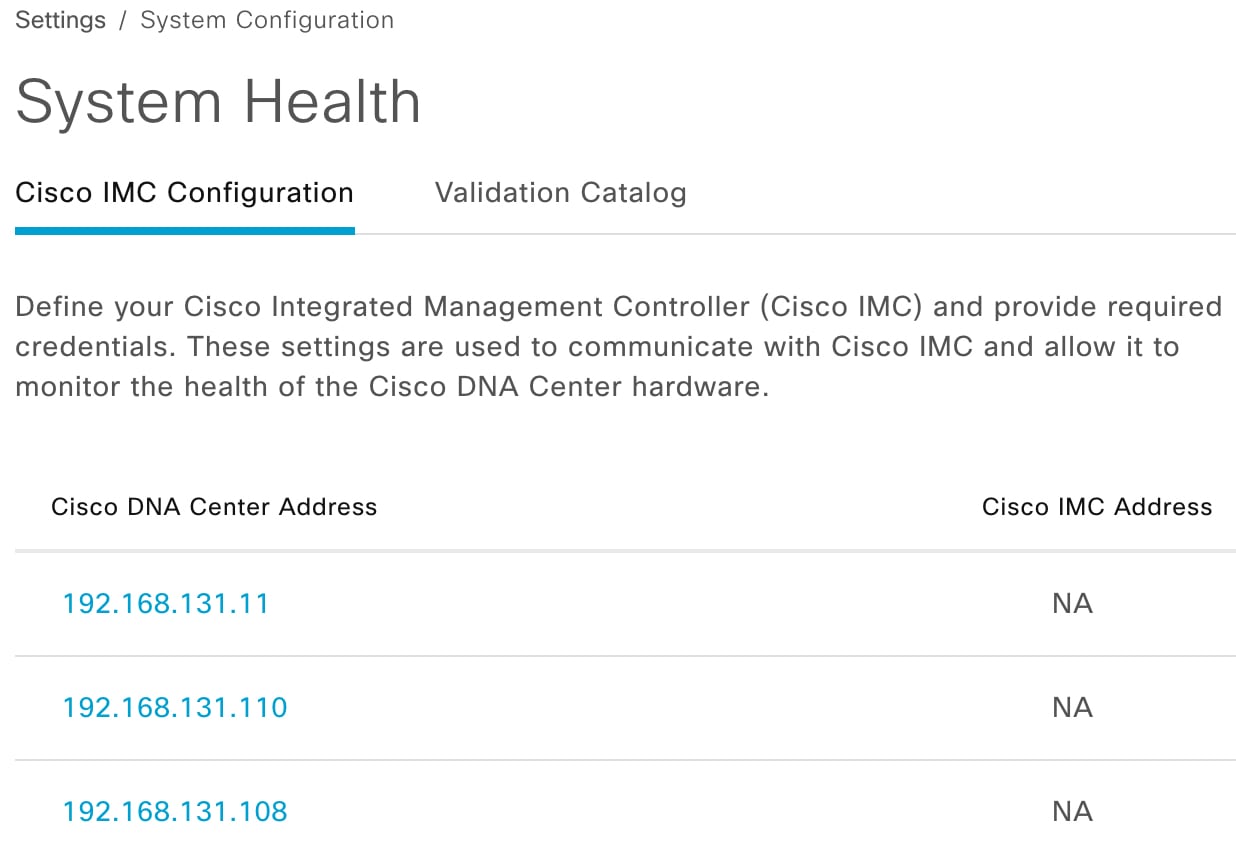

[System Health] ページでは、Cisco DNA Center アプライアンスの物理コンポーネントの正常性をモニターし、発生する可能性がある問題を監視できます。この機能を有効にして実稼働環境で使用する方法については、以降のトピックを参照してください。

[System Health] ページを有効にするには、Cisco Integrated Management Controller(Cisco IMC)との接続を確立する必要があります。この接続により、アプライアンスのハードウェアの正常性情報が収集されます。これを行うには、次の手順を実行します。

(注) |

アプライアンスの Cisco IMC 接続設定を入力できるのは、SUPER-ADMIN-ROLE 権限を持つユーザーのみです。 |

|

ステップ 1 |

メニューアイコン( クラスタの各アプライアンスの IP アドレスが [Cisco DNA Center Address] 列に表示されます。  |

|

ステップ 2 |

Cisco IMC へのログインに必要な情報を設定します。 |

特定のアプライアンスに対して以前に設定された Cisco IMC 接続設定を削除するには、次の手順を実行します。

(注) |

これらの設定を削除できるのは、SUPER-ADMIN-ROLE 権限を持つユーザーのみです。 |

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

設定を削除するアプライアンスについて、[Actions] 列で対応する [Delete] アイコン( |

|

ステップ 3 |

確認ウィンドウで、[OK] をクリックします。 |

Cisco IMC との接続が確立されると、Cisco DNA Center は Cisco IMC からイベント情報を収集し、その情報を未処理のシステムイベントとして保存します。ルールエンジンによって、これらの未処理イベントは処理され、システムヘルストポロジに表示されるシステムイベント通知に変換されます。『Cisco DNA Center Platform User Guide』の「Work with Event Notifications」で説明されている手順を完了することにより、これらの通知を、利用可能な形式のいずれかでも受信できます。この手順を完了するときは、次のイベントを選択してサブスクライブしてください。

証明書の有効期限のイベント:

SYSTEM-CERTIFICATE

SYSTEM-NODE-CERTIFICATE

接続された外部システムのイベント:

SYSTEM-EXTERNAL-CMX

SYSTEM-EXTERNAL-IPAM

SYSTEM-EXTERNAL-ISE-AAA-TRUST

SYSTEM-EXTERNAL-ISE-PAN-ERS

SYSTEM-EXTERNAL-ISE-PXGRID

SYSTEM-EXTERNAL-ITSM

ディザスタリカバリシステムのイベント:SYSTEM-DISASTER-RECOVERY

一般的なシステムのイベント:

SYSTEM-CIMC

SYSTEM-CONFIGURATION

SYSTEM-HARDWARE

SYSTEM-MANAGED-SERVICES

(注) |

マネージドサービスの場合、プローブ間隔(Cisco DNA Center が古いイベントをデータベースから削除するのにかかる時間)は 60 分です。マネージドサービスがダウンして再びアクティブになった場合、サービスが復元されたことをシステムの正常性 GUI に反映するには、この時間がかかります。 |

SYSTEM-SCALE-LIMITS

次の表に、Cisco DNA Center がシステム正常性通知メッセージを生成するときに提供される主要な情報を示します。

| サブドメイン | タグ | インスタンス | 状態 | メッセージ |

|---|---|---|---|---|

|

ドメイン:システム |

||||

| CPU | CPU | <node-hostname>:CPU-1 | OK |

Cisco DNA Center CPU-1 is working as expected on <node-hostname> |

| NotOk | Cisco DNA Center CPU-1 has failed on <node-hostname> | |||

| Disabled | Cisco DNA Center CPU-1 is disabled on <node-hostname> | |||

| メモリ | Memory | <node-hostname>:DIMM_A1 | Ok | Cisco DNA Center RAM DIMM_A1 is working as expected on <node-hostname> |

| NotOk | Cisco DNA Center RAM DIMM_A1 has failed on <node-hostname> | |||

| ディスク | Disk | <node-hostname>:Disk1 | Ok | Cisco DNA Center Disk 2 is working as expected on <node-hostname> |

| NotOk | Cisco DNA Center Disk 2 has failed on <node-hostname> | |||

| RAID コントローラ | RAIDController | <node-hostname>:Controller-1 | Ok | Cisco DNA Center RAID VD-2 is working as expected on <node-hostname> |

| NotOk | Cisco DNA Center RAID VD-2 has degraded on <node-hostname> | |||

| Disabled | Cisco DNA Center RAID VD-2 is offline on <node-hostname> | |||

| ネットワーク インターフェイス | NIC | <node-hostname>:nic-1 | Ok | Cisco DNA Center network interfaces are working as expected |

| NotOk | Cisco DNA Center: <x> network interfaces are missing for <node-hostname>: nic-1 | |||

| PSU_FAN | PSU | <node-hostname>:psu-1 | Ok | Cisco DNA Center power supply (PSU-1) is powered on and thermal condition is normal for <node-hostname> |

| NotOk | Cisco DNA Center power supply (PSU-2) is powered off and thermal condition is critical for <node-hostname> | |||

| ディザスタ リカバリ | DisasterRecovery | <disaster-recovery-hostname> | Ok |

|

| Degraded |

|

|||

| NotOk |

|

|||

| プラットフォーム サービス | ManagedServices | <hostname>:<name> | OK |

Managed Service <service-name> is Running |

| NOTOK |

Managed Service <service-name> is Interrupted |

|||

| スケール制限 | wired_concurrent_clients | <hostname>:<name> | OK | OK |

| NOTOK | The number of concurrent wired clients exceeded 26250 (105% of limit) | |||

| DEGRADED | The number of concurrent wired clients exceeded 21250 (85% of limit) | |||

| CAUTION | The number of concurrent wired clients exceeded 18750 (75% of limit) | |||

| wireless_concurrent_clients | <hostname>:<name> | OK | OK | |

| NOTOK | The number of concurrent wireless clients exceeded 18750 (75% of limit) | |||

| DEGRADED | The number of concurrent wireless clients exceeded 21250 (85% of limit) | |||

| CAUTION | The number of concurrent wireless clients exceeded 18750 (75% of limit) | |||

| wired_devices | <hostname>:<name> | OK | OK | |

| NOTOK | The number of wired devices exceeded 1050 (105% of limit) | |||

| DEGRADED | The number of wired devices exceeded 850 (85% of limit) | |||

| CAUTION | The number of wired Devices exceeded 750 (75% of limit) | |||

| wireless_devices | <hostname>:<name> | OK | OK | |

| NOTOK | The number of wireless devices exceeded 3800 (105% of limit) | |||

| DEGRADED | The number of wireless devices exceeded 3400 (85% of limit) | |||

| CAUTION | The number of wireless devices exceeded 3000 (75% of limit) | |||

| interfaces | <hostname>:<name> | OK | OK | |

| NOTOK | The number of interfaces exceeded 1140000000 (95% of limit) | |||

| DEGRADED | The number of interfaces exceeded 1020000000 (85% of limit) | |||

| CAUTION | The number of interfaces exceeded 900000000 (75% of limit) | |||

| ippools | <hostname>:<name> | OK | OK | |

| NOTOK | The number of IP pools exceeded 47500 (95% of limit) | |||

| DEGRADED | The number of IP pools exceeded 42500 (85% of limit) | |||

| CAUTION | The number of IP pools exceeded 37500 (75% of limit) | |||

| netflows | <hostname>:<name> | OK | OK | |

| NOTOK | The number of Netflows exceeded 37500 (75% of limit) | |||

| DEGRADED | The number of Netflows exceeded xxx (x% of limit) | |||

| CAUTION | The number of Netflows exceeded yyy (y% of limit) | |||

|

physical_ports |

<hostname>:<name> | OK | OK | |

| NOTOK | The number of physical ports exceeded 50400 (95% of limit) | |||

| DEGRADED | The number of physical ports exceeded 40800 (85% of limit) | |||

| CAUTION | The number of physical ports exceeded 36000 (75% of limit) | |||

| policy | <hostname>:<name> | OK | OK | |

| NOTOK | The number of policies exceeded 23750 (95% of limit) | |||

| DEGRADED | The number of policies exceeded 21250 (85% of limit) | |||

| CAUTION | The number of policies exceeded 18750 (75% of limit) | |||

| security_group | <hostname>:<name> | OK | OK | |

| NOTOK | The number of security groups exceeded 3800 (95% of limit) | |||

| DEGRADED | The number of security groups exceeded 3400 (85% of limit) | |||

| CAUTION | The number of security groups exceeded 3000 (75% of limit) | |||

| sites | <hostname>:<name> | OK | OK | |

| NOTOK | The number of sites exceeded 475 (95% of limit) | |||

| DEGRADED | The number of sites exceeded 425 (85% of limit) | |||

| CAUTION | The number of sites exceeded 375 (75% of limit) | |||

| transient_clients | <hostname>:<name> | OK | OK | |

| NOTOK | The number of transient clients exceeded 71250 (95% of limit) | |||

| DEGRADED | The number of transient clients exceeded 63750 (85% of limit) | |||

| CAUTION | The number of transient clients exceeded 56250 (75% of limit) | |||

| ソフトウェア アップグレード | Upgrade | <hostname>:<name> | OK | Successfully finished downloading package <package-name> with version <package-version> |

| NOTOK | Catalog package download failed for <package-name> | |||

| バックアップ | Backup | <hostname>:<name> | OK | Successfully completed backup |

|

NOTOK |

Failed to backup | |||

| 復元 | Restore | <hostname>:<name> | OK | Successfully restored |

| NOTOK | Failed to restore configuration | |||

|

ドメイン:接続性 |

||||

| ISE | ISE_ERS | <Cisco-ISE-hostname> | Success | ISE AAA trust establishment succeeded for ISE server <ISE-server-details> |

| Failed | ISE AAA trust establishment failed for ISE server <ISE-server-details> | |||

|

ドメイン:統合 |

||||

| IPAM | IPAM | <IPAM-hostname> | Ok | IPAM connection to Cisco DNA Center established. IPAM <IPAM-IP-address>. |

| Critical | IPAM connection to Cisco DNA Center offline. IPAM <IPAM-IP-address>. | |||

| ISE | ISE_AAA | <Cisco-ISE-hostname> | Up | ISE AAA trust establishment succeeded for ISE server. ISE <ISE-IP-address> |

| Down | ISE AAA trust establishment failed for ISE server. ISE <ISE-IP-address> | |||

| CMX | CMX | <CMX-hostname> | serviceAvailable | CMX connection to Cisco DNA Center offline. CMX <CMX-IP-address>. |

| serviceNotAvailable | CMX connection to Cisco DNA Center offline. CMX <CMX-IP-address>. | |||

| ITSM | ITSM | <ITSM-hostname> | Up | ITSM connection to Cisco DNA Center offline. ITSM <ITSM-IP-address>. |

| Down | ITSM connection to Cisco DNA Center offline. ITSM <ITSM-IP-address>. | |||

第 2 世代 Cisco DNA Center アプライアンスには、次のバージョンがあります。

44 コアアプライアンス:シスコ製品番号 DN2-HW-APL

44 コア プロモーション アプライアンス:シスコ製品番号 DN2-HW-APL-U

56 コアアプライアンス:シスコ製品番号 DN2-HW-APL-L

56 コア プロモーション アプライアンス:シスコ製品番号 DN2-HW-APL-L-U

112 コアアプライアンス:シスコ製品番号 DN2-HW-APL-XL

112 コア プロモーション アプライアンス:シスコ製品番号 DN2-HW-APL-XL-U

システムヘルスにより、これらのアプライアンスがモニターされ、次の表に示されているネットワークコンポーネントが特定のしきい値を超えるたびに通知が生成されます。生成される通知の優先順位は、測定されたしきい値のパーセンテージによって異なります。

しきい値の 75 % を超えると、情報(P3)通知が生成されます。

しきい値の 85 % を超えると、警告(P2)通知が生成されます。

しきい値の 95% を超えると、クリティカル(P1)通知が生成されます。

(注) |

|

[System Health] ページのトポロジには、ネットワークに接続された Cisco DNA Center アプライアンスと外部システム(Cisco Connected Mobile Experiences(Cisco CMX)や Cisco Identity Services Engine(Cisco ISE)など)がグラフィック形式で表示されます。このページから、ネットワーク上の問題があるコンポーネントや注意が必要なコンポーネントをすばやく特定できます。このページにアプライアンスと外部システムのデータを取り込むには、まず以降のトピックで説明するタスクを完了する必要があります。

このページを表示するには、Cisco DNA Center GUI で [Menu] アイコン(![]() )をクリックし、 の順に選択します。トポロジのデータは 30 秒間隔でポーリングされます。新しいデータを受信すると、そのデータがトポロジに自動的に反映されます。

)をクリックし、 の順に選択します。トポロジのデータは 30 秒間隔でポーリングされます。新しいデータを受信すると、そのデータがトポロジに自動的に反映されます。

次の点に注意してください。

Cisco DNA Center は IPv6 をサポートするようになりました。IPv6 が有効になっているクラスタを表示すると、トポロジには、そのクラスタのエンタープライズ仮想 IP アドレスに関する次の情報も表示されます。

[Pre] フィールド:16 ビットのプレフィックス

[GID] フィールド:32 ビットのグローバル ID

[Subnet] フィールド:16 ビットのサブネット値

クラスタのエンタープライズ仮想 IP アドレスの残りは、クラスタのトポロジアイコンのラベル付けに使用されます。

IPv6 対応のクラスタは、やはり IPv6 対応の外部システムにのみ、接続してデータを取得することができます。

接続されているアプライアンスまたは外部システムに、有効期限が設定されている証明書がインストールされている場合は常に、トポロジで次のことが実行されます。

証明書が 90 日以内に期限切れになるように設定されている場合、トポロジに警告が表示されます。

証明書が 30 日以内に期限切れになるように設定されている場合は、トポロジにエラーが表示されて問題への注意が喚起されます。

システムヘルスはハードウェア コンプライアンス チェックを定期的に実行し、接続されているアプライアンスまたは外部システムが最小構成要件を満たしていない場合は常に、そのことを示します。たとえば、接続されている仮想ドライブに関してライトスルーキャッシュ書き込みポリシーが設定されていない場合、システムヘルスはトポロジを更新して、そのことを示します。

実稼働環境でディザスタリカバリが正常に機能している場合、システムヘルスは、メインサイトとリカバリサイトの両方のアプライアンスに関するハードウェア情報を提供します。以前は、メインサイトのアプライアンスに関してのみ、ハードウェア情報が提供されていました。

システム正常性のトポロジの画面では、注意が必要なネットワークコンポーネントがある場合、軽微な問題については ![]() アイコン、重大な問題については

アイコン、重大な問題については ![]() アイコンで示されます。コンポーネントに関する問題のトラブルシューティングを開始するには、コンポーネントのトポロジアイコンにカーソルを合わせます。ポップアップウィンドウが開き、次の情報が表示されます。

アイコンで示されます。コンポーネントに関する問題のトラブルシューティングを開始するには、コンポーネントのトポロジアイコンにカーソルを合わせます。ポップアップウィンドウが開き、次の情報が表示されます。

問題が検出された日時を示すタイムスタンプ。

Cisco DNA Center アプライアンスにインストールされている Cisco IMC ファームウェアのバージョン(アプライアンスのポップアップウィンドウの場合)。

問題の簡単な概要。

問題の現在の状態またはシビラティ(重大度)。

問題に関連するドメイン、サブドメイン、および IP アドレスまたはロケーション。

接続された外部システムに問題がある関連サーバーが 3 つ以上ある場合や Cisco DNA Center アプライアンスに問題があるハードウェアコンポーネントが 3 つ以上ある場合、それらの外部システムまたはアプライアンスのポップアップウィンドウを開くと、[More Details] リンクが表示されます。リンクをクリックするとスライドインペインが開き、該当するサーバーまたはコンポーネントのリストが表示されます。それらの各項目の [>] をクリックしてエントリを展開することで、特定の項目の情報を確認できます。

Cisco DNA Center が現在外部システムと通信できない場合は、次の手順を実行してそのシステムを ping し、到達できない理由をトラブルシューティングします。

この手順を完了する前に、次の操作を実行します。

機械推論パッケージをインストールします。『Cisco DNA Center Administrator Guide』の「Download and Install Packages and Updates」を参照してください。

機械推論機能への書き込み権限を持つロールを作成し、この手順を実行するユーザーにそのロールを割り当てます。[Create a User Role] ウィザードでこのパラメータにアクセスするには、[Define the Access] ページの [System] 行を展開します。詳細については、『Cisco DNA Center Administrator Guide』の「Configure Role-Based Access Control」を参照してください。

|

ステップ 1 |

[System Health] ウィンドウの右上部分から、 を選択して [Ping Device] ウィンドウを開きます。 ウィンドウには、Cisco DNA Center が現在管理しているすべてのデバイスが一覧表示されます。 |

|

ステップ 2 |

到達可能性ステータスが [Reachable] であるデバイスのオプションボタンをクリックし、[Troubleshoot] リンクをクリックします。 [Reasoner Inputs] ポップアップウィンドウが開きます。 |

|

ステップ 3 |

[Target IP Address] フィールドに、到達できない外部システムの IP アドレスを入力します。 |

|

ステップ 4 |

[Run Machine Reasoning] をクリックします。 Cisco DNA Center で外部システムを ping すると、ダイアログボックスが表示されます。 |

|

ステップ 5 |

[View Details] をクリックして、ping が成功したかどうかを確認します。 |

|

ステップ 6 |

ping が失敗した場合は、[View Relevant Activities] リンクをクリックして [Activity Details] スライドインペインを開き、[View Details] アイコンをクリックします。 [Device Command Output] ポップアップウィンドウが開き、外部システムに到達できない原因として考えられる内容が一覧表示されます。 |

検証ツールは、Cisco DNA Center アプライアンスハードウェアおよび接続された外部システムの両方をテストします。検証ツールは、ネットワークに重大な影響を与える前に対処する必要がある問題を特定します。検証プロセスでは、次のような多数のチェックが行われます。

ciscoconnectdna.com への接続機能(システムおよびパッケージの更新をダウンロードするため)。

期限切れの証明書の有無。

アプライアンスハードウェアとバックエンドサービスの現在の状態。

スケール番号のしきい値を超えたネットワークコンポーネント。

検証ツールにアクセスするには、次の手順を実行します。

メニューアイコン(![]() )をクリックして、 をクリックして、[System Health] ページを開きます。

)をクリックして、 をクリックして、[System Health] ページを開きます。

[Tools] ドロップダウンメニューから、[Validation Tool] を選択します。

[Validation Tool] ページの内容は、以前に完了した検証処理に関する情報があるかどうかによって異なります。Cisco DNA Center情報がない場合、ページは次のようになります。

![以前に完了した検証処理がない場合の [Validation Tool] ページのコンテンツ](/c/dam/en/us/td/i/400001-500000/450001-460000/459001-460000/459869.jpg)

Cisco DNA Center に検証処理に関する情報がある場合、ページは次のようになります。

![検証処理情報が利用可能な場合の [Validation Tool] ページのコンテンツ](/c/dam/en/us/td/i/400001-500000/450001-460000/459001-460000/459870.jpg)

次の表に、[Validation Tool] ページを構成するコンポーネントと、検証処理に関する情報が利用可能な場合の機能を示します。

| 引き出し線 | 説明 | ||

|---|---|---|---|

|

1 |

[Search Table] フィールド:このページにリストされている検証処理をフィルタリングするための検索文字列を入力します。 |

||

|

2 |

[Add] ボタン:クリックして [New Validation Run] スライドインペインを開き、新しい処理のために必要な設定を入力します。詳細については、検証処理の開始を参照してください。 |

||

|

3 |

[Validation Runs] テーブル:以前に完了した検証処理がリストされます。このテーブルには、処理ごとの名前、適用可能な検証セット、完了ステータスなどの情報が表示されます。次の点に注意してください。

|

||

|

4 |

[Delete] ボタン:検証処理のチェックボックスをオンにした状態でこのボタンをクリックすると、処理が削除されます。次に [Warning] ダイアログボックスで [OK] をクリックして、削除を確定します。

|

||

|

5 |

[View Status] リンク:特定の処理の詳細を表示します。詳細については、検証処理の詳細の表示を参照してください。 |

||

|

6 |

[Refresh] ボタン:クリックすると、このページに表示されている情報が更新されます。 |

検証処理を開始するには、以下の手順を実行します。

(注) |

一度に実行できる検証は 1 つだけです。検証処理がすでに進行中の場合は、完了するまで待ってから、別の処理を開始する必要があります。 |

|

ステップ 1 |

[Validation Runs] テーブルが表示されるかどうかに応じて、[Validation Tool] ウィンドウで次のいずれかを実行します。

[New Validation Run] スライドインペインが開きます。 |

|

ステップ 2 |

[Name] フィールドに、検証処理の名前を入力します。 入力する名前は一意で、英数字のみを使用してください。特殊文字は使用できません。 |

|

ステップ 3 |

(任意) [Description] フィールドに、これから開始する検証処理に関する簡単な説明を入力します。 説明は最大 250 文字まで入力できます。 |

|

ステップ 4 |

[Validation Set(s) Selection] エリアで、実行する検証セットのチェックボックスをオンにします。 検証セットを最大化して、実行するチェックを表示できます。 |

|

ステップ 5 |

[Run] をクリックします。 |

[Validation Run Details] スライドインペインから、選択した処理中に行われたチェック、完了ステータス、期間、およびその他の関連情報を表示できます。

![[Validation Run Details] スライドインペイン](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460135.jpg)

ここでは次の操作も実行できます。

表示する情報をフィルタリングするには、[Search Table] フィールドに検索文字列を入力します。

このペインの内容を .json ファイルとしてダウンロードするには、[Export] をクリックします。

このペインの内容をコピーするには、[Copy] をクリックします。

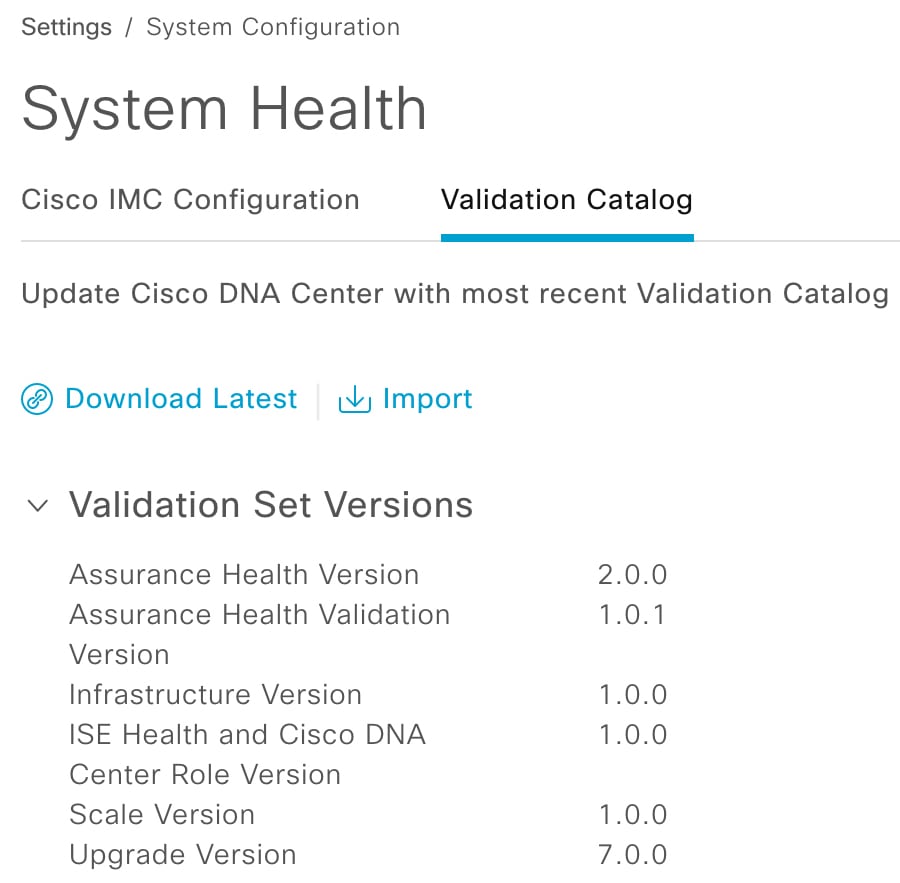

検証セットは、Cisco DNA Center をアップグレードするたびに更新する必要があります。検証セットを手動で更新する必要がある場合は、次の手順を実行します。

|

ステップ 1 |

メニューアイコン(  |

|

ステップ 2 |

[Validation Catalog] タブをクリックします。 |

|

ステップ 3 |

[Download Latest] をクリックして、使用可能な最新の検証セットのローカルコピーをダウンロードします。 |

|

ステップ 4 |

検証セットを Cisco DNA Center にインポートします。 |

トラブルシューティングが必要な問題が発生した場合は、System Analyzer ツールを使用してログファイルを取得できます。システムレベルのログファイルに加えて、Cisco SD-Access とソフトウェアイメージ管理(SWIM)に固有のログファイルを取得できます。[System Analyzer] ツールにアクセスするには、次の手順を実行します。

メニューアイコン(![]() )をクリックして、の順に選択します。

)をクリックして、の順に選択します。

[System Health] ウィンドウが開きます。

[Tools] ドロップダウンリストから、[System Analyzer] を選択します。

このツールを使用する前に、次の点に注意してください。

管理者ユーザーのみが、システム分析の実行を開始し、結果のログファイルをダウンロードし、完了した実行を削除できます。すべてのユーザーは、選択した実行の [System Analysis Details] スライドインペインを開いて表示できます。

System Analyzer ツールでは、Cisco DNA Center の GlusterFS ファイルシステムに 5 GB のディスク容量が必要です。

Cisco DNA Center は、5 GB または過去 3 か月分のシステム分析実行のいずれか小さい方を保存します。

いずれかのストレージ制限に達すると、Cisco DNA Center は古い実行を 1 日 1 回削除します。また、新しい実行が開始される前にも、古い実行が削除されます。

ログファイル情報はトラブルシューティングにのみ役立つため、システム分析実行のデータはバックアップされません。

HA が有効になっている展開では、実行の進行中にシステムヘルスサービスがダウンした場合、システムヘルスが再び起動した後に実行を再開する必要があります。

ディザスタリカバリが有効になっている展開では、実行データはディザスタリカバリシステムのサイト全体にレプリケートされません。システムのアクティブサイトとスタンバイサイトは、独自の実行履歴を保持します。

[System Analyzer] ページの内容は、Cisco DNA Center に以前に完了した処理に関する情報があるかどうかによって異なります。情報がない場合、ページは次のようになります。

![以前に完了した処理に関する情報がない場合の [System Analyzer] ページ。](/c/dam/en/us/td/i/400001-500000/460001-470000/461001-462000/461975.jpg)

Cisco DNA Center に処理に関する情報がある場合、ページは次のようになります。

![処理情報が利用可能な場合の [System Analyzer] ページ。](/c/dam/en/us/td/i/400001-500000/460001-470000/461001-462000/461976.jpg)

次の表に、[System Analyzer] ページを構成するコンポーネントと、処理に関する情報が利用可能な場合の機能を示します。

| 引き出し線 | 説明 | ||

|---|---|---|---|

|

1 |

[Search Table] フィールド:このページにリストされている処理をフィルタリングするための検索文字列を入力します。 |

||

|

2 |

[Add] ボタン:クリックして [New System Analyzer Run] スライドインペインを開き、処理のために必要な設定を入力します。詳細については、System Analyzer 処理の開始 を参照してください。 |

||

|

3 |

[System Analyzer Runs] テーブル:現在進行中または以前に完了した処理をリストします。処理ごとに、名前、関連する Cisco DNA Center コンポーネント、処理の完了にかかった時間などの情報がテーブルに表示されます。 次の点に注意してください。

|

||

|

4 |

[Delete] ボタン:処理のチェックボックスをオンにした状態で、[Delete] をクリックして削除します。

|

||

|

5 |

[Details] リンク:特定の処理の詳細を表示します。詳細については、System Analyzer 処理の詳細の表示を参照してください。 |

||

|

6 |

[Refresh] ボタン:クリックすると、このページに表示されている情報が更新されます。 |

System Analyzer 処理を開始するには、次の手順を実行します。

|

ステップ 1 |

[System Analyzer Runs] テーブルが表示されているかどうかに応じて、[System Analyzer] ページで次のいずれかを実行します。

[New System Analyzer Run] スライドインペインが開きます。 |

|

ステップ 2 |

[Name] フィールドに、処理の名前を入力します。 入力する名前は一意で、英数字のみを使用してください。特殊文字は使用できません。 |

|

ステップ 3 |

(任意) [Description] フィールドに、これから開始する処理に関する簡単な説明を入力します。 説明は最大 250 文字まで入力できます。 |

|

ステップ 4 |

(任意) [Notes] フィールドに、処理に指定する追加情報(最大 250 文字)を入力します。 |

|

ステップ 5 |

[Select a System Analyzer to run] エリアで、ログファイルを取得する Cisco DNA Center コンポーネントのラジオボタンをクリックします。 |

|

ステップ 6 |

[Run] をクリックします。 |

[System Analysis Details] スライドインペインから、取得したログファイルの合計ファイルサイズや関連する Cisco DNA Center コンポーネントなど、選択した実行に関する追加情報を表示できます。実行中に問題が発生したログファイルも特定できます。

![[System Analysis Details] スライドインペイン](/c/dam/en/us/td/i/400001-500000/460001-470000/461001-462000/461977.jpg)

ここでは次の操作も実行できます。

[Search Table] フィールドに、表示される情報をフィルタリングするための検索文字列を入力します。

[Download] をクリックして、取得したログファイルを .tar.gz ファイルとしてダウンロードします。

特定の実行の [System Analysis Details] スライドインペインを開くには、[Actions] 列の [Details] リンクをクリックします。

次の表に、[System Health] ページのシステムトポロジに表示される Cisco DNA Center アプライアンスおよび接続された外部システムについてのさまざまな通知を示します。通知は対応するシビラティ(重大度)に応じてグループ化されています。

シビラティ(重大度) 1(エラー):無効化された RAID コントローラや故障した電源などの重大なエラーを示します。

シビラティ(重大度) 2(警告):Cisco ISE サーバーとの信頼を確立できないなどの問題を示します。

シビラティ(重大度) 3(成功):サーバーやハードウェアコンポーネントが想定どおりに動作していることを示します。

(注) |

アプライアンスのすべてのハードウェアコンポーネントが問題なく動作している場合は、各コンポーネントの個別の通知は表示されません。代わりに、[Cisco DNA Center Ok] という通知が表示されます。 |

| コンポーネント | シビラティ(重大度) 1 の通知 | シビラティ(重大度) 2 の通知 | シビラティ(重大度) 3 の通知 |

|---|---|---|---|

|

CPU |

Processor CPU1 (SerialNumber - xxxxxx) State is Disabled |

Processor CPU1 (SerialNumber - xxxxxx) Health is NotOk and State is Enabled |

Processor CPU1 (SerialNumber - xxxxxx) Health is Ok and State is Enabled |

|

ディスク |

Driver - PD1 State is Disabled |

Driver - PD1 Health is Critical and State is Enabled |

Driver - PD1 Health is Ok and State is Enabled |

|

MemoryV1 |

Memory Summary (TOTALSYSTEMMEMORYGIB - 256) Health is NotOk |

— |

Memory Summary (TOTALSYSTEMMEMORYGIB - 256) Health is Ok |

|

MemoryV2 |

Storage DIMM1 (SerialNumber - xxxxx) Status is NotOperable |

— |

Storage DIMM1 (SerialNumber - xxxxx) Status is Operable |

|

NIC |

NIC Adapter Card MLOM State is Disabled |

NIC Adapter Card MLOM State is Enabled and port0 is Down |

NIC Adapter Card MLOM State is Enabled and port0 is Up |

|

電源モジュール |

PowerSupply PSU1 (SerialNumber - xxxx) State is Disabled |

— |

PowerSupply PSU1 (SerialNumber - xxxx) State is Enabled |

|

RAID |

Cisco 12G SAS Modular Raid Controller (SerialNumber - xxxxx) State is Disabled |

Cisco 12G SAS Modular Raid Controller (SerialNumber - xxxxx) Health is NotOK and State is Enabled |

Cisco 12G SAS Modular Raid Controller (SerialNumber - xxxxx) Health is OK and State is Enabled |

| コンポーネント | シビラティ(重大度) 1 の通知 | シビラティ(重大度) 2 の通知 | シビラティ(重大度) 3 の通知 |

|---|---|---|---|

|

Cisco Connected Mobile Experiences(CMX)サーバー |

— |

There is a critical issue with the integrated CMX server. |

CMX server is integrated and servicing. |

|

IP アドレス管理(IPAM)サーバー |

There is a critical issue with the connected third-party IPAM provider |

— |

|

|

Cisco ISE—外部 RESTful サービス(ERS) |

— |

ISE PAN ERS connection: ISE ERS API call unauthorized |

ISE PAN ERS connection: ERS reachability with ISE - Success |

|

Cisco ISE—信頼性 |

— |

ISE AAA Trust Establishment: Trust Establishment Error |

ISE AAA Trust Establishment: Successfully established trust and discovered PSNs from PAN |

|

IT サービス管理(ITSM)サーバー |

Servicenow connection health status is NOT up and running |

— |

Servicenow connection health status is up and running |

システムヘルスは、システム内のノードごとのディスク使用率を監視し、これらのノードの使用率がネットワーク操作に影響を与える可能性のあるレベルに達すると通知を送信します。使用率が 75% を超えると、システムヘルスは警告通知を送信します。また、使用率が 85% を超えると、システムヘルスは重大な通知を送信します。これらの通知を設定およびサブスクライブするには、『Cisco DNA CenterPlatform User Guide』の「Work with Event Notifications」トピックに説明されている手順を実行してください。この手順を完了するときは、必ず [System Performance: Filesystem Utilization] イベントを選択してサブスクライブしてください。

ディスク使用率の監視に関して、次の点に注意してください。

バックアップファイルを復元または Cisco DNA Center をアップグレードすると、システムヘルスによってディスク使用率の監視が再開され、1 時間ごとに更新が収集されます。

3 ノードの HA デプロイメントでは、3 つのクラスタノードで構成されているすべてのパーティションが監視されます。生成される通知は、関連するパーティションに固有です。

ディザスタリカバリが有効になっている展開では、システムヘルスはアクティブサイトとスタンバイサイトの両方でノードごとにディスク使用率を監視します。

次の表に、システムの正常性のモニタリング時によく発生する一般的な問題と、それらの問題を修復するための推奨される処置を示します。

| コンポーネント | サブコンポーネント | 問題 | 推奨されるアクション |

|---|---|---|---|

|

Cisco ISE |

外部 RESTful サービス(ERS)—到達可能性 |

タイムアウトが発生する(Cisco ISE ERS API の負荷がしきい値を超えたことが原因と考えられる)。 |

|

|

Cisco ISE との接続を確立できない。 |

|

||

|

ERS—可用性 |

ERS API コールへの応答がない。 |

|

|

|

ERS—認証 |

Cisco ISE ERS API コールが許可されない。 |

AAA 設定のログイン情報と Cisco ISE のログイン情報が同じであるかどうかを確認します。 |

|

|

ERS—設定 |

Cisco ISE の証明書が変更されている。 |

Cisco DNA Center GUI で信頼を再確立します。詳細については、『Cisco Identity Services Engine Administration Guide』の「Enable PKI in Cisco ISE」を参照してください。 |

|

|

ERS—未分類または一般的なエラー |

未定義の診断エラーが発生する。 |

|

|

|

信頼—到達可能性 |

HTTPS 接続を確立できない。 |

AAA 設定のログイン情報と Cisco ISE のログイン情報が同じであるかどうかを確認します。 |

|

|

Cisco ISE 証明書チェーンのアップロード用に設定された Cisco DNA Center エンドポイント URL に到達できない。 |

|

||

|

信頼—設定 |

Cisco ISE 証明書チェーンが無効である。 |

|

|

|

Cisco ISE 証明書チェーンのアップロード用に設定された Cisco DNA Center エンドポイント URL が禁止されている。 |

|

||

|

信頼—認証 |

Cisco ISE パスワードの期限が切れている。 |

|

|

|

信頼—未分類または一般的なエラー |

未定義の診断エラーが発生する。 |

|

|

|

Cisco Connected Mobile Experiences(CMX)サーバー IP アドレス管理(IPAM)サーバー IT サービス管理(ITSM)サーバー |

到達可能性 |

サーバーとの接続を確立できない。 |

該当するサーバーがダウンしていないかどうかを確認します。 |

|

認証 |

サーバーにログインできない。 |

Cisco DNA Center で正しいログイン情報が設定されていることを確認します。 |

|

|

ハードウェア |

ディスク |

指定したハードウェアコンポーネントに問題がある。 |

問題のあるコンポーネントを交換します。 |

|

ファン |

|||

|

電源モジュール |

|||

|

メモリ モジュール |

|||

|

CPU |

|||

|

ネットワークカード |

|||

|

RAID コントローラ |

|||

|

ネットワーキング |

インターフェイスがない。 |

|

|

|

システム構成 |

ハードウェア構成 |

Cisco DNA Center <IP_address> 仮想ドライブの書き込みキャッシュポリシーとしてライトバックを指定することはできません。書き込みポリシーはライトスルーである必要があります。 |

|

|

システム リソース |

ストレージ |

指定したマウントディレクトリに空きがない。 |

|

Cisco ISE には、Cisco DNA Center に関して次の 3 つの使用例があります。

Cisco ISE はユーザー、デバイス、クライアント認証用の AAA(「トリプル A」と発音)サーバーとして使用できます。アクセス コントロール ポリシーを使用していない場合、または Cisco ISE をデバイス認証用の AAA サーバーとして使用していない場合は、Cisco ISE のインストールおよび設定は不要です。

アクセス コントロール ポリシーは Cisco ISE を使用してアクセス制御を適用します。アクセス コントロール ポリシーを作成および使用する前に、Cisco DNA Center と Cisco ISE を統合します。このプロセスでは、特定のサービスを用いて Cisco ISE をインストールして設定し、Cisco DNA Center で Cisco ISE の設定を行う必要があります。Cisco DNA Center を用いた Cisco ISE のインストールと設定の詳細については、Cisco DNA Center 設置ガイドを参照してください。

ネットワークでのユーザー認証に Cisco ISE を使用している場合、Cisco ISE を統合するために アシュアランス を設定します。この統合により、有線クライアントの詳細(ユーザー名やオペレーティングシステムなど)を アシュアランス で確認できるようになります。詳細については、Cisco DNA Assurance ユーザガイド の「Cisco DNA Center の Cisco ISE 設定について」を参照してください。

Cisco ISE が正常に登録され、Cisco DNA Center で信頼性が確立されると、Cisco DNA Center は Cisco ISE と情報を共有します。 Cisco ISE を使って AAA サーバーとして構成されたサイトに割り当てられた Cisco DNA Center デバイスのインベントリデータは Cisco ISE に伝達されます。さらに、Cisco DNA Center におけるそれらの Cisco DNA Center デバイスに対するすべての更新(デバイス クレデンシャルなど)も Cisco ISE を変更によって更新します。

Cisco ISE を使って AAA サーバーとしてサイトに関連付けられている Cisco DNA Center デバイスが想定どおり Cisco ISE に伝達されない場合、Cisco DNA Center は一定期間待機した後、自動的に再試行します。この後続の試行は、 Cisco ISE への最初の Cisco DNA Center デバイス プッシュが、ネットワークの問題、Cisco ISE のダウンタイム、またはその他の自動訂正可能なエラーが原因で失敗した場合に行われます。Cisco DNA Center は、デバイスの追加または Cisco ISE へのデータの更新を再試行することで、 Cisco ISEとの最終的な一貫性の確立を試みます。ただし、Cisco ISE へのデバイスまたはデバイスデータの伝達が、Cisco ISE 自体による拒否が原因で入力検証エラーとして失敗した場合、再試行は行われません。

Cisco ISE について RADIUS の共有秘密を変更しても、Cisco ISE が Cisco DNA Center を更新する際にその変更は反映されません。Cisco DNA Center の共有秘密を Cisco ISE と一致するように更新するには、新しいパスワードで AAA サーバーを編集します。Cisco DNA Center は新しい証明書を Cisco ISE からダウンロードし、Cisco DNA Center を更新します。

Cisco ISE は既存のデバイス情報を Cisco DNA Center と共有しません。Cisco DNA Center が Cisco ISE 内のデバイスに関する情報を認識するには、そのデバイスに Cisco DNA Center と同じ名前を付ける必要があります。Cisco DNA Center と Cisco ISE は、デバイスのホスト名変数を通じて、この統合用に固有のデバイスを識別します。

(注) |

Cisco DNA Center インベントリ デバイスを Cisco ISE に伝達し、変更を更新するプロセスはすべて Cisco DNA Center 監査ログにキャプチャされます。Cisco DNA Center と Cisco ISE 間のワークフローに問題がある場合は、Cisco DNA Center GUI で監査ログの情報を確認します。 |

Cisco DNA Center は、プライマリ管理者 ISE ノードと統合されています。Cisco DNA Center から Cisco ISE にアクセスする場合は、このノードと接続します。

Cisco DNA Center は 15 分ごとに Cisco ISE をポーリングします。Cisco ISE サーバーがダウンした場合、Cisco DNA Center に Cisco ISE サーバーが赤色(到達不能)で表示されます。

Cisco ISE サーバーに到達不能な場合、Cisco DNA Center はポーリングを 15 秒に増やし、その後 30 秒、1 分、2 分、4 分といった具合に、最大ポーリング時間の 15 分になるまで倍増していきます。Cisco DNA Center は 15 分間隔でのポーリングを 3 日間継続します。Cisco DNA Center は接続が復活しない場合、ポーリングを停止し、Cisco ISE サーバーのステータスを [信頼できない(Untrusted)] に更新します。この場合、Cisco DNA Center と Cisco ISE サーバー間の信頼関係を再確立する必要があります。

次の追加要件と推奨事項を確認して、Cisco DNA Center と Cisco ISE の統合を確認してください。

Cisco DNA Center と Cisco ISE の統合はプロキシ サーバー経由ではサポートされていません。プロキシサーバーを使用して設定されている Cisco ISE がネットワークにある場合、そのプロキシサーバーを使用しないように Cisco DNA Center を設定します。設定するにはプロキシサーバーの IP アドレスをバイパスします。

Cisco DNA Center と Cisco ISE の統合は、現在、Cisco DNA Center 仮想 IP アドレス(VIP)経由ではサポートされていません。Cisco DNA Center にエンタープライズ CA 発行の証明書を使用している場合は、サブジェクトの別名(SAN)拡張内にある Cisco DNA Center のすべてのインターフェイスの IP アドレスが Cisco DNA Center 証明書に含まれていることを確認します。Cisco DNA Center が 3 ノードクラスタの場合、3 ノードの全インターフェイスの IP アドレスが、Cisco DNA Center 証明書の SAN 拡張に含まれている必要があります。

Cisco ISE での管理者レベルのアクセス権が必要です。

Cisco ISE の管理者ユーザーのパスワードの有効期限を無効にします。または、期限が切れる前に、パスワードを忘れずに更新します。詳細については、Cisco Identity Services Engine Administrator Guideを参照してください。

Cisco ISE 証明書が変更された場合は、Cisco DNA Center を更新する必要があります。更新するには、AAA サーバー(Cisco ISE)を編集し、パスワードを再入力して保存します。これにより、Cisco DNA Center は新しい管理証明書の証明書チェーンを Cisco ISE からダウンロードし、Cisco DNA Center を更新します。Cisco ISE を HA モードで使用し、管理者証明書がプライマリまたはセカンダリ管理ノードで変更された場合は、Cisco DNA Center を更新する必要があります。

Cisco DNA Center は、pxGrid 経由で接続するように、自身の証明書、および Cisco ISE の証明書を設定します。pxGrid に対する別の証明書を使用して、別の pxGrid クライアント(Firepower など)に接続することもできます。これらの接続が、Cisco DNA Center および Cisco ISE の pxGrid 接続と干渉することはありません。

RADIUS のシークレットパスワードは変更できます。シークレットパスワードは、 で Cisco ISE を AAA サーバーとして設定する際に指定しています。シークレットパスワードを変更するには、 の順に選択し、[Change Shared Secret] リンクをクリックします。これにより、Cisco ISE は、Cisco DNA Center によって管理されているネットワークデバイスに接続するとき、新しいシークレットパスワードを使用するようになります。

分散 Cisco ISE クラスタでは、各ノードは PAN(管理)、MnT(監視とトラブルシューティング)、PSN(ポリシーサービス)などの特定の機能のみを実行します。PAN ノードでは管理証明書のみを使用し、PSN ノードでは EAP 認証証明書のみを使用することができます。ただし、この構成により pxGrid の Cisco DNA Center と Cisco ISE の統合が妨げられます。したがって、Cisco ISE プライマリ PAN ノードで EAP 認証証明書の使用を有効にすることをお勧めします。

Cisco DNA Center は、CRL 配布ポイント(CDP)および Online Certificate Status Protocol(OCSP)による証明書失効チェックをサポートしています。統合中に、Cisco DNA Center はポート 9060 で Cisco ISE 管理証明書を受信し、その Cisco ISE 管理証明書内の CDP および OCSP URL に基づいてその有効性を検証します。CDP(CRL のリストを含む)と OCSP の両方が設定されている場合、Cisco DNA Center は OCSP を使用して証明書の失効ステータスを確認し、OCSP URL にアクセスできない場合は CDP にフォールバックします。CDP に複数の CRL がある場合、Cisco DNA Center は最初の CRL に到達できない場合は、次の CRL に接続します。ただし、JDK PKI Oracle のバグにより、すべての CRL エントリはチェックされません。

プロキシは証明書の検証ではサポートされていません。Cisco DNA Center はプロキシなしで CRL および OCSP サーバーに接続します。

証明書の OCSP および CRL エントリはオプションです。

LDAP は、証明書検証用のプロトコルとしてサポートされていません。CDP または AIA 拡張に LDAP URL を含めないでください。

Cisco DNA Center から CDP および OCSP のすべての URL に到達できる必要があります。到達不能な URL が原因で、統合の失敗など、統合エクスペリエンスの低下が生じる可能性があります。

Cisco DNA Center では、有線エンドポイントとワイヤレスエンドポイントのデータを匿名化できます。ユーザー ID やデバイスのホスト名など、有線エンドポイントとワイヤレスエンドポイントの個人を特定できる情報をスクランブル化できます。

[Discovery] を実行する前に、匿名化が有効になっていることを確認します。[Discovery] を実行した後にデータを匿名化した場合、システムに入ってくる新しいデータは匿名化されますが、既存のデータは匿名化されません。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Enable Anonymization] チェックボックスをオンにします。 |

|

ステップ 3 |

[Save] をクリックします。 |

Cisco DNA Center は AAA サーバをユーザ認証に使用し、Cisco ISE をユーザ認証とアクセス制御の両方に使用します。この手順を使って Cisco ISE を含む AAA サーバを設定します。

Cisco ISE を使用してポリシーと AAA 機能の両方を実行する場合、Cisco DNA Center および Cisco ISE が統合されていることを確認します。

他の製品(Cisco ISE 以外)で AAA 機能を使用している場合、以下に注意してください。

AAA サーバーで Cisco DNA Center を登録します。これには、AAA サーバーと Cisco DNA Center の共有秘密を定義することが含まれます。

AAA サーバーで Cisco DNA Center の属性名を定義します。

Cisco DNA Center マルチホストクラスタの設定の場合は、AAA サーバーのマルチホストクラスタに、すべての個別のホスト IP アドレスと仮想 IP アドレスを定義します。

Cisco ISE を設定する前に、以下の点を確認してください。

Cisco ISE をネットワークに展開していること。サポートされている Cisco ISE バージョンの詳細については、『Cisco DNA Center Compatibility Matrix』を参照してください。Cisco ISE のインストールについては、Cisco Identity Services Engine インストールおよびアップグレードガイド [英語] を参照してください。

スタンドアロン ISE 展開環境がある場合は、Cisco DNA Center を Cisco ISE ノードと統合し、そのノード上で pxGrid サービスと外部 RESTful サービス(ERS)を有効にする必要があります。

(注) |

pxGrid 2.0 では Cisco ISE の展開で最大 4 つの pxGrid ノードを使用できますが、Cisco DNA Center 2.2.1.x 以前のリリースは 2 つを超える pxGrid ノードをサポートしていません。 |

分散型 Cisco ISE 展開がある場合:

Cisco DNA Center をプライマリポリシー管理ノード(PAN)と統合し、PAN 上で ERS を有効にする必要があります。

(注) |

PAN 経由で ERS を使用することを推奨します。ただし、バックアップの場合は、PSN 上で ERS を有効にできます。 |

分散型展開環境内のいずれかの Cisco ISE ノード上で pxGrid サービスを有効化する必要があります。PAN 上で pxGrid サービスを有効化することを選択できますが、必須ではありません。分散型展開環境にある任意の Cisco ISE ノード上で pxGrid を有効にできます。

TrustSec または SD-Access のコンテンツと PAC を処理するように Cisco ISE で設定する PSN は、 でも定義する必要があります。詳細については、『Cisco Identity Services Engine Administrator Guide』を参照してください。

ポート 443、5222、8910、9060 で Cisco DNA Center と Cisco ISE の通信を有効にする必要があります。

pxGrid が有効化されている Cisco ISE ホストには、Cisco ISE eth0 インターフェイスの IP アドレス上の Cisco DNA Center から到達できる必要があります。

Cisco ISE ノードは、アプライアンス NIC 経由でファブリック アンダーレイ ネットワークに到達できます。

Cisco ISE 管理ノード証明書のサブジェクト名またはサブジェクト代替名(SAN)のいずれかに Cisco ISE の IP アドレスまたは FQDN が含まれている必要があります。

Cisco DNA Center システム証明書の SAN フィールドに、Cisco DNA Center アプライアンスの IP アドレスと FQDN の両方がリストされている必要があります。

(注) |

Cisco ISE 2.4 パッチ 13、2.6 パッチ 7、および 2.7 パッチ 3 では、pxGrid 証明書に Cisco ISE のデフォルトの自己署名証明書を使用している場合、証明書が Cisco ISE によって拒否されることがあります。これは、その証明書の古いバージョンに、SSL サーバとして指定された Netscape Cert Type 拡張があるためです。これは、クライアント証明書が必要なため失敗します。 この問題は Cisco ISE 3.0 以降では発生しません。詳細については、Cisco Cloud APIC リリースノート [英語] を参照してください。 |

|

ステップ 1 |

メニューアイコン( |

||||

|

ステップ 2 |

[Add] ドロップダウンリストから、[AAA] または [ISE] を選択します。 |

||||

|

ステップ 3 |

プライマリ AAA サーバーを設定するには、次の情報を入力します。

|

||||

|

ステップ 4 |

Cisco ISE サーバーを設定するには、次の詳細情報を入力します。

|

||||

|

ステップ 5 |

[Advanced Settings] をクリックして、設定を構成します。

|

||||

|

ステップ 6 |

[Add] をクリックします。 |

||||

|

ステップ 7 |

セカンダリサーバーを追加するには、前述の手順を繰り返します。 |

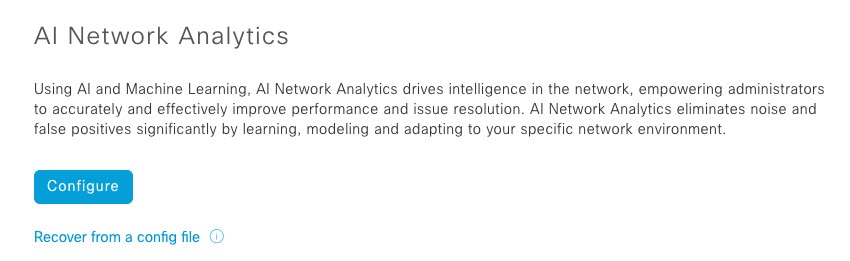

この手順では、Cisco AI Analytics 機能を有効にして、ネットワークデバイスからのネットワークイベントのデータとインベントリ、サイト階層、およびトポロジのデータを Cisco AI Cloud にエクスポートします。

Cisco DNA Center 用の Cisco DNA Advantage ソフトウェアライセンスを保有していることを確認してください。AI ネットワーク分析 アプリケーションは、Cisco DNA Advantage ソフトウェアライセンスに含まれています。

AI Network Analytics アプリケーションの最新バージョンがインストールされていることを確認してください。アプリケーションの更新のダウンロードとインストールを参照してください。

ネットワークまたは HTTP プロキシが、次のクラウドホストへのアウトバウンド HTTPS(TCP 443)アクセスを許可するように設定されていることを確認します。

[api.use1.prd.kairos.ciscolabs.com](米国東部地域)

[api.euc1.prd.kairos.ciscolabs.com](EU 中央地域)

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[External Services] までスクロールし、[Cisco AI Analytics] を選択します。

|

|

ステップ 3 |

次のいずれかを実行します。

|

|

ステップ 4 |

[Success] ダイアログボックスで [Okay] をクリックします。 |

|

ステップ 5 |

(推奨)AI ネットワーク分析 ウィンドウで、[Download Configuration] ファイルをクリックします。 |

AI エージェントは、X.509 クライアント証明書を使用して AI クラウドへの認証を実行します。証明書は、AI クラウドへのテナントのオンボーディング時に AI クラウド CA によって作成および署名され、3 年間有効です(2021 年 8 月に 1 年に短縮)。有効期限が切れる前に、クラウド接続が失われないようにクライアント証明書を更新する必要があります。証明書の自動更新メカニズムが導入されています。このメカニズムでは、更新後に証明書を手動でバックアップする必要があります。新しい Cisco DNA Center を復元または移行する場合は、バックアップが必要です。

更新後、すべての AI 分析ウィンドウ(ピア比較、ヒートマップ、ネットワーク比較、トレンドおよびインサイト)に通知が表示され、新しい AI ネットワーク分析構成をバックアップするように指示されます。

Cisco AI Network Analytics のデータ収集を無効にするには、次のように AI Network Analytics 機能を無効にする必要があります。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[External Services] までスクロールし、[Cisco AI Analytics] を選択します。 |

|

ステップ 3 |

[AI Network Analytics] 領域で、[Enable AI Network Analytics] トグルボタンをクリックしてオフにします( |

|

ステップ 4 |

[Update] をクリックします。 |

|

ステップ 5 |

Cisco AI Network Analytics クラウドからネットワークデータを削除するには、Cisco Technical Response Center(TAC)に連絡してサポートリクエストをオープンします。 |

|

ステップ 6 |

(オプション)以前の設定が間違って配置されている場合は、[Download configuration file] をクリックします。 |

機械推論ナレッジパックは、機械推論エンジン(MRE)がセキュリティの問題を特定し、根本原因の自動分析を改善するために使用する、段階的なワークフローです。これらのナレッジパックは、より多くの情報を受信しながら継続的に更新されます。機械推論ナレッジベースは、これらのナレッジパック(ワークフロー)のリポジトリです。最新のナレッジパックにアクセスするために、機械推論ナレッジベースを毎日自動更新するように Cisco DNA Center を設定することもできれば、手動更新を実行することもできます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[External Services] まで下にスクロールし、[Machine Reasoning Knowledge Base]を選択します。

機械推論ナレッジベースの新しいアップデートがある場合は、[Machine Reasoning Knowledge Base] ウィンドウに [AVAILABLE UPDATE] 領域が表示され、アップデートの [Version] と [Details] が示されます。

|

|

ステップ 3 |

(推奨)[AUTO UPDATE] チェックボックスをオンにして、機械推論ナレッジベースを自動的に更新します。 自動更新は、Cisco DNA Center がクラウドの機械推論エンジンに正常に接続されている場合にのみ実行できます。 |

|

ステップ 4 |

機械推論ナレッジベースを Cisco DNA Center で手動で更新するには 、次のいずれかを実行します。

|

|

ステップ 5 |

[CISCO CX CLOUD SERVICE FOR NETWORK BUG IDENTIFIER AND SECURITY ADVISORY] チェックボックスをオンにして、ネットワークバグ ID およびセキュリティアドバイザリとの Cisco CX Cloud の連携を有効にします。 |

|

ステップ 6 |

[Security Advisories Settings] エリアで、[RECURRING SCAN] トグルボタンをクリックして、毎週の定期的なスキャンを有効または無効にします。 |

|

ステップ 7 |

[CISCO CX CLOUD] トグルボタンをクリックして、Cisco CX Cloud を有効または無効にします。 |

シスコアカウント

Cisco DNA Center の Cisco のクレデンシャルを設定できます。Cisco のクレデンシャルは、シスコの顧客またはパートナーとして制限付きの場所にアクセスするために、シスコの Web サイトのログインに使用するユーザー名とパスワードです。

(注) |

次の手順を使用して、Cisco DNA Center 用に設定された Cisco のクレデンシャルは、ソフトウェア イメージや更新プログラムをダウンロードするために使用されます。Cisco のクレデンシャルはまた、セキュリティのために、このプロセスによって暗号化されます。 |

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

シスコユーザー名およびパスワードを入力してください。 |

|

ステップ 3 |

[Save] をクリックします。 cisco.com のログイン情報がソフトウェアとサービスに対して設定されます。 |

Cisco DNA Center に対して現在設定されている cisco.com のログイン情報を削除するには、次の手順を実行します。

(注) |

|

SUPER-ADMIN-ROLE 権限を持つユーザーのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Clear] をクリックします。 |

|

ステップ 3 |

表示されたダイアログボックスで、[Continue] をクリックして操作を確定します。 |

接続モードは、Cisco DNA Center と連携するネットワーク内のスマート対応デバイスと Cisco Smart Software Manager(SSM)の間の接続を管理します。異なる接続モードを設定するには、SUPER-ADMIN アクセス権限が必要です。

|

ステップ 1 |

メニューアイコン( 次の接続モードを使用できます。

|

|

ステップ 2 |

Cisco SSM クラウドへの直接接続を有効にするには、[Direct] を選択します。 |

|

ステップ 3 |

組織のセキュリティを高める必要がある場合は、[On-Prem CSSM] を選択します。オンプレミスオプションでは、Cisco SSM クラウドでライセンスを管理する際に、インターネットで直接接続する代わりに Cisco SSM 機能のサブセットにアクセスできます。 |

|

ステップ 4 |

[Smart Proxy] を選択し、Cisco DNA Center を介して Cisco SSM クラウドにスマート対応デバイスを登録します。このモードでは、デバイスを Cisco SSM クラウドに直接接続する必要はありません。Cisco DNA Center は、デバイスからの要求を自身を介して Cisco SSM クラウドにプロキシします。 Call Home 設定をデバイスにプロビジョニングするときに、サテライトが FQDN で設定されている場合、IP アドレスの代わりにサテライトの FQDN がプッシュされます。 |

Cisco DNA Center を、Cisco Plug and Play(PnP)Connect のコントローラとして、リダイレクトサービス用に Cisco スマートアカウントに登録できます。これにより、Cisco PnP Connect クラウドポータルから Cisco DNA Center の PnP に、デバイスインベントリを同期することができます。

SUPER-ADMIN-ROLE またはシステム管理権限を持つ CUSTOM-ROLE のユーザーのみがこの手順を実行することができます。

スマートアカウントで、特定の機能の実行を許可するロールがユーザーに割り当てられます。

スマートアカウント管理者ユーザーは、すべてのバーチャルアカウントにアクセスできます。

ユーザーは、割り当てられたバーチャルアカウントにのみアクセスできます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Register] をクリックして、バーチャルアカウントを登録します。 |

|

ステップ 3 |

[Register Virtual Account] ウィンドウで、設定したスマートアカウントが [Select Smart Account] ドロップダウンリストに表示されます。[Select Virtual Account] ドロップダウンリストからアカウントを選択できます。 |

|

ステップ 4 |

必要な [IP] または [FQDN] オプションボタンをクリックします。 |

|

ステップ 5 |

コントローラの IP アドレスまたは FQDN(完全修飾ドメイン名)を入力します。 |

|

ステップ 6 |

プロファイル名を入力します。指定した設定を使用して、選択したバーチャルアカウントのプロファイルが作成されます。 |

|

ステップ 7 |

[Use as Default Controller Profile] チェックボックスをオンにして、この Cisco DNA Center コントローラを Cisco PnP Connect クラウドポータルにデフォルトコントローラとして登録します。 |

|

ステップ 8 |

[登録(Register)] をクリックします。 |

イベント通知を作成することで、プラグアンドプレイ(PnP)イベントが Cisco DNA Center で発生するたびに通知を受け取ります。サポートされているチャネルを設定し、イベント通知を作成するには、『Cisco DNA Center Platform User Guide』の「Work with Event Notifications」トピックを参照してください。

次の PnP イベントへのイベント通知を作成してください。

|

Event Name |

イベント ID |

説明 |

|---|---|---|

|

デバイスの追加に失敗しました。 |

NETWORK-TASK_FAILURE-3-008 |

デバイスは、単一または一括インポートでは追加されません。単一または一括インポートによってデバイスを追加すると、エラーが発生します。 |

|

デバイスの追加に成功しました。 |

NETWORK-TASK_COMPLETE-4-007 |

単一または一括インポートによってデバイスが正常に追加されました。 |

|

デバイスはエラー状態です。 |

NETWORK-ERROR_1-002 |

デバイスはエラー状態になります。 |

|

デバイスはプロビジョニング状態です。 |

NETWORK-INFO_4-003 |

デバイスはプロビジョニング状態になります。 |

|

デバイスがオンボーディング状態でスタックします。 |

NETWORK-TASK_PROGRESS-2-006 |

デバイスが 15 分以上オンボーディング状態でスタックしています。 |

|

デバイスが請求を待っています。 |

NETWORK-INFO_2-001 |

デバイスは未請求の状態になり、プロビジョニングの準備ができています。 |

|

スマートアカウントの同期に失敗しました。 |

NETWORK-TASK_FAILURE-1-005 |

一部のデバイスでスマートアカウントの同期に失敗しました。 |

|

スマートアカウントの同期に成功しました。 |

NETWORK-TASK_COMPLETE-4-004 |

一部のデバイスで、スマートアカウントの同期に成功しました。 |

シスコスマートアカウントのログイン情報は、スマート ライセンス アカウントに接続する目的で使用されます。ライセンスマネージャツールは、権限付与とライセンス管理のために、このスマートアカウントの詳細なライセンス情報を使用します。

SUPER-ADMIN-ROLE 権限を取得しておきます。

|

ステップ 1 |

[System]メニューアイコン( |

||

|

ステップ 2 |

[Add] ボタンをクリックします。スマートアカウントのログイン情報を入力するように求められます。

|

||

|

ステップ 3 |

選択したスマートアカウントの名前を変更するには、[Change] をクリックします。Cisco SSM クラウドでスマート ライセンス アカウントへの接続に使用されるスマートアカウントを選択するように促されます。

|

||

|

ステップ 4 |

[View all virtual accounts] をクリックし、そのスマートアカウントに関連付けられているすべてのバーチャルアカウントを表示します。

|

||

|

ステップ 5 |

(オプション)スマートライセンス対応デバイスをバーチャルアカウントに自動登録する場合、[Auto register smart license enabled devices] チェックボックスをオンにします。スマートアカウントに関連付けられているバーチャルアカウントのリストが表示されます。 |

||

|

ステップ 6 |

必要なバーチャルアカウントを選択します。スマートライセンス対応デバイスがインベントリに追加されるたびに、選択したバーチャルアカウントに自動的に登録されます。 |

||

|

ステップ 7 |

ライセンスを取得したスマートアカウントユーザーとそれに関連する履歴データを削除する場合は、[Delete historical information] をクリックします。 [Delete Historical Data] スライドインペインには、ライセンスを取得したスマートアカウントユーザーが表示されます。また、Cisco DNA Center に現在存在していない既存のスマートアカウントも表示されますが、それらの履歴データは引き続き利用できます。 |

||

|

ステップ 8 |

[Smart Account list] エリアで、削除するスマートアカウントの横にあるチェックボックスをオンにします。 |

||

|

ステップ 9 |

[Delete] をクリックします。 |

||

|

ステップ 10 |

次の確認ウィンドウで、[Delete] をクリックします。 |

||

|

ステップ 11 |

(オプション)[Delete the associated license historical information] チェックボックスをオンにして、関連するライセンスの履歴情報を削除します。 |

シスコ スマート ライセンシングは、シスコ ポートフォリオ全体および組織全体でソフトウェアをより簡単かつ迅速に一貫して購入および管理できる柔軟なライセンス モデルです。また、これは安全です。ユーザーがアクセスできるものを制御できます。スマートライセンスを使用すると、次のことが可能になります。

簡単なアクティベーション:スマートライセンスは、組織全体で使用できるソフトウェアライセンスのプールを確立します。製品アクティベーションキー(PAK)は不要です。

管理の統合:My Cisco Entitlements(MCE)は、使いやすいポータルですべてのシスコ製品とサービスの完全なビューを提供します。

ライセンスの柔軟性:ソフトウェアはハードウェアにノードロックされていないため、必要に応じてライセンスを簡単に使用および転送できます。

スマートライセンスを使用するには、まず Cisco Software Central でスマートアカウントを設定する必要があります(software.cisco.com)。

シスコライセンスの詳細については、cisco.com/go/licensingguide を参照してください。

スマートライセンスを有効にするには、Cisco クレデンシャルを設定し(「シスコのクレデンシャルの設定」を参照)、Cisco SSM で Cisco DNA Center ライセンス規則をアップロードする必要があります。

スマートライセンスは、が [On-Prem CSSM] の場合はサポートされません。

|

ステップ 1 |

メニューアイコン( デフォルトでは、[Smart User] と [Smart Domain] の詳細が表示されます。 |

|

ステップ 2 |

登録するバーチャルアカウントを [Search Virtual Account] ドロップダウンリストから選択します。 |

|

ステップ 3 |

[Register] をクリックします。 |

|

ステップ 4 |

登録が正常に完了したら、[View Available Licenses] リンクをクリックして、Cisco DNA Center の使用可能なライセンスを確認します。 |

デバイスの可制御性とは、Cisco DNA Center におけるいくつかのデバイス層機能の同期状態を徹底するシステムレベルのプロセスです。この目的は、Cisco DNA Center がデバイスを管理するのに必要なネットワーク設定の導入を支援することです。ディスカバリを実行したり、インベントリにデバイスを追加したり、デバイスをサイトに割り当てたりすると、ネットワークデバイスに変更が加えられます。

デバイスにプッシュされる設定を表示するには、 に移動し、[Focus] ドロップダウンリストから [Provision] を選択します。[Provision Status] 列の [See Details] をクリックします。

(注) |

Cisco DNA Centerによりデバイスが設定または更新されると、トランザクションが監査ログにキャプチャされ、変更の追跡と問題のトラブルシューティングに使用できます。 |

下記のデバイス設定がデバイスの可制御性の一部として有効になります。

デバイス検出

[SNMP Credentials]

[NETCONF Credentials]

インベントリへのデバイスの追加

Cisco TrustSec(CTS)クレデンシャル

(注) |

[Global] サイトが Cisco ISE で AAA として設定されている場合にのみ、Cisco TrustSec(CTS)クレデンシャルがインベントリ中にプッシュされます。それ以外の場合は、CTS が Cisco ISE で AAAとして設定されている場合に「サイトへの割り当て」中にデバイスにプッシュされます。 |

デバイスのサイトへの割り当て

コントローラ証明書

SNMP トラップサーバ定義

Syslog サーバ定義

NetFlow サーバ定義

Wireless Service Assurance(WSA)

IPDT の有効化

デバイスの可制御性はデフォルトで有効です。デバイスの可制御性を有効にしたくない場合は、手動で無効にします。詳細については、デバイスの可制御性の設定を参照してください。

デバイスの可制御性が無効の場合、ディスカバリ実行時やデバイスのサイトへの割り当て時に、上述のクレデンシャルや機能が Cisco DNA Center で設定されることはありません。

次のような状況により、デバイスの可制御性によってデバイスにネットワーク設定が適用されるかどうかが決まります。

デバイス検出:SNMP と NETCONF クレデンシャルがまだデバイスに存在しない場合は、この設定が検出プロセス中に適用されます。

インベントリ内のデバイス(Device in Inventory):初期インベントリ収集が正常に終了すると、IPDT がデバイスで設定されます。

以前のリリースでは、次の IPDT コマンドが設定されていました。

ip device tracking

ip device tracking probe delay 60

ip device tracking probe use-sviインターフェイスごとに、次の手順を実行します。

interface $physicalInterface

ip device tracking maximum 65535現在のリリースでは、新しく検出されたデバイスに対して次の IPDT コマンドが設定されます。

device-tracking tracking

device-tracking policy IPDT_POLICY

tracking enableインターフェイスごとに、次の手順を実行します。

interface $physicalInterface

device-tracking attach-policy IPDT_POLICYグローバルサイト内のデバイス:デバイスが正常に追加、インポート、または検出されると、Cisco DNA Center はデフォルトでデバイスを [Managed] 状態にして [Global] サイトに割り当てます。グローバル サイト用の SNMP サーバ、Syslog サーバ、および NetFlow コレクタ設定が定義済みの場合でも、デバイス上のこれらの設定を変更 Cisco DNA Center しません。

サイトに移動されたデバイス(Device Moved to Site):デバイスを [グローバル(Global)] サイトから、SNMP サーバ、Syslog サーバ、NetFlow コレクタ設定が定義済みの新しいサイトに移動させると、Cisco DNA Center ではデバイスのこれらの設定が新しいサイト用に定義された設定に変更されます。

サイトから削除されたデバイス(Device Removed from Site):デバイスをサイトから削除する場合、Cisco DNA Center ではデバイスの SNMP サーバ、Syslog サーバ、NetFlow コレクタ設定が削除されません。

削除されるデバイスCisco DNA Center:デバイスを Cisco DNA Center から削除し、[Configuration Clean-up] チェックボックスがオンにすると、 SNMP サーバ、Syslog サーバ、および NetFlow コレクタ設定はデバイスから削除されます。

別のサイトに移動したデバイス(Device Moved from Site to Site):たとえばサイト A からサイト B にデバイスを移動させると、Cisco DNA Center ではデバイスの SNMP サーバ、Syslog サーバ、NetFlow コレクタ設定が、サイト B に割り当てられた設定に置き換えられます。

サイトテレメトリの変更の更新:デバイスの可制御性の範囲内にある設定に対する変更は、デバイスのプロビジョニング中、またはテレメトリ設定の更新アクションの実行時にネットワークデバイスに適用されます。

デバイスの可制御性は、Cisco DNA Centerでデバイスを管理するために必要なネットワーク設定の展開を支援します。

(注) |

デバイスの可制御性を無効にすると、[Device Controllability] ページに記載されているログイン情報または機能は、ディスカバリ時または実行時にデバイスに設定されません。 |

デバイスの可制御性はデフォルトで有効です。デバイスの可制御性を手動で無効にするには、次の手順を実行します。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Enable Device Controllability] チェックボックスをオフにします。 |

|

ステップ 3 |

[Save] をクリックします。 |

ソフトウェアをダウンロードする前、またはデバイスをプロビジョニングする前に、エンドユーザーライセンス契約(EULA)に同意する必要があります。

(注) |

cisco.com のログイン情報をまだ設定していない場合は、先に進む前に、[Device EULA Acceptance] ウィンドウで設定するように求められます。 |

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Cisco End User License Agreement] リンクをクリックし、EULA を読みます。 |

|

ステップ 3 |

[I have read and accept the Device EULA] チェックボックスをオンにします。 |

|

ステップ 4 |

[Save] をクリックします。 |

SNMP の再試行とタイムアウトの値を設定することができます。

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

次のフィールドを設定します。

|

|

ステップ 3 |

[保存(Save)] をクリックします。 |

|

ステップ 4 |

(オプション)デフォルトの設定に戻すには、[Reset] をクリックしてから [Save] をクリックします。 |

Internet Control Message Protocol(ICMP)ping が有効になっていて、FlexConnect モードで到達不能なアクセスポイントがある場合、Cisco DNA Center は ICMP を使用して 5 分ごとにそれらのアクセスポイントに ping を実行し、到達可能性を強化します。

次の手順では、ICMP ping を有効にする方法について説明します。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Enable ICMP ping for unreachable access Points in FlexConnect mode] チェックボックスをオンにします。 |

|

ステップ 3 |

[Save] をクリックします。 |

イメージ配信サーバーは、ソフトウェアイメージの保管と配信に役立ちます。ソフトウェアイメージを配信するように最大 3 つの外部イメージ配信サーバーを設定できます。また、新しく追加されたイメージ配信サーバーに 1 つ以上のプロトコルを設定できます。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[Device Settings] ドロップダウンリストから、[Image Distribution Servers] を選択します。 |

||

|

ステップ 3 |

[Image Distribution Servers] ウィンドウで、[Servers] をクリックします。 [Image Distribution Servers] テーブルには、イメージ配信サーバーのホスト、ユーザー名、SFTP、SCP、および接続に関する詳細が表示されます。 |

||

|

ステップ 4 |

[Add] をクリックして新しいイメージ配信サーバを追加します。 [Add a New Image Distribution Server] slide-in pane が表示されます。 |

||

|

ステップ 5 |

イメージ配信サーバについて、次の項目を設定します。

|

||

|

ステップ 6 |

[Save] をクリックします。 |

||

|

ステップ 7 |

一部のワイヤレスコントローラの旧バージョンのソフトウェアでは、SFTP の暗号方式として弱い暗号方式(SHA1 ベースの暗号など)しかサポートされていないため、Cisco DNA Center でソフトウェアイメージの管理やワイヤレスアシュアランスの設定を行うには、ワイヤレスコントローラからの SFTP 接続に対して SFTP 互換モードを有効にする必要があります。Cisco DNA Center の SFTP サーバーでは、弱い暗号方式のサポートを最大 90 日間まで一時的に有効にすることができます。弱い暗号を許可するには、以下を実行します。

|

||

|

ステップ 8 |

(オプション)設定を編集するには、[Action] 列で対応するイメージ配信サーバーの [Edit] アイコンをクリックし、[Edit] ウィンドウで必要な変更を行って [Save] をクリックします。 |

||

|

ステップ 9 |

(任意)イメージ配信サーバーを削除するには、[Action] 列で対応するイメージ配信サーバーの横にある [Delete] アイコンをクリックし、[Delete] をクリックします。 |

次の手順では、デバイスで許可を有効にする方法について説明します。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[Device Settings] ドロップダウンリストから [PnP Device Authorization] を選択します。

|

||

|

ステップ 3 |

[Device Authorization] チェックボックスをオンにしてデバイスで許可を有効にします。 |

||

|

ステップ 4 |

[Save] をクリックします。 |

Cisco DNA Center ではユーザー名とパスワードのカスタムプロンプトを作成できます。カスタムプロンプトを使用してデバイスに関する情報を収集するように、ネットワーク内のデバイスを構成できます。

|

ステップ 1 |

メニューアイコン( [Device Prompts] ウィンドウが表示されます。 |

||

|

ステップ 2 |

[Create Custom Prompt] をクリックします。 [Create Custom Prompt] スライドインペインが表示されます。 |

||

|

ステップ 3 |

ユーザー名のカスタムプロンプトを作成するには、次の手順を実行します。

|

||

|

ステップ 4 |

パスワードのカスタムプロンプトを作成するには、次の手順を実行します。

|

||

|

ステップ 5 |

カスタムプロンプトを必要な順序でドラッグアンドドロップします。

|

||

|

ステップ 6 |

編集アイコンをクリックして、カスタムプロンプトを編集します。 |

||

|

ステップ 7 |

カスタムプロンプトを削除するには、削除アイコンをクリックします。

|

Cisco DNA Center は、デバイスの実行構成の定期的なバックアップを実行します。バックアップの日時と、デバイスごとに保存できる構成ドリフトの合計数を選択できます。

(注) |

デフォルトでは、構成のバックアップは毎週日曜日の午後 11 時 30 分(UTC タイムゾーン)にスケジュールされます。 |

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[Configuration Archive] ウィンドウで、[Internal] タブをクリックします。 |

||

|

ステップ 3 |

[Number of config drift per device] ドロップダウンリストをクリックし、デバイスごとに保存する構成ドリフトの数を選択します。 デバイスごとに 7 ~ 50 の構成ドリフトを保存できます。保存される構成ドリフトの合計には、デバイスのすべてのラベル付き構成が含まれます。

|

||

|

ステップ 4 |

バックアップの日時を選択します。 選択したバックアップの日時は、ネットワークに展開された Cisco DNA Center クラスタのタイムゾーンに基づきます。 |

||

|

ステップ 5 |

[Save] をクリックします。 バックアップは、スケジュールした後にアクティビティセンターで表示できます。 |

||

|

ステップ 6 |

[External] タブをクリックして、デバイス構成をアーカイブするための外部サーバーを構成します。詳細については、デバイス構成をアーカイブする外部サーバーの構成を参照してください。 |

デバイスの実行コンフィギュレーションをアーカイブするための外部 SFTP サーバーを構成できます。

サポートされているサーバーの詳細については、バックアップサーバーの要件 の「自動化データバックアップのサーバー要件」セクションを参照してください。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[Configuration Archive] ウィンドウで、[External] タブをクリックします。 |

||

|

ステップ 3 |

[Add] をクリックして、[External Repository] を追加します。

|

||

|

ステップ 4 |

[Add New External Repository] スライドインペインで、次の詳細を入力します。 |

||

|

ステップ 5 |

[Save] をクリックします。 |

||

|

ステップ 6 |

SFTP サーバーの詳細を編集するには、[Action] 列の編集ボタンをクリックします。 |

||

|

ステップ 7 |

SFTP サーバーを削除するには、[Action] 列の下にある削除ボタンをクリックします。 |

Cisco DNA Center に Cloud Device Provisioning Application パッケージをインストールしたら、クラウドアクセスキーを登録できます。システムでは、複数のクラウドアクセスキーがサポートされています。各キーは、そのクラウドアクセスキーを使用して検出された AWS インフラストラクチャのコンストラクトまたはリソースをすべて含む個別のクラウドプロファイルとして使用されます。クラウドアクセスキーを追加すると、AWS VPC インベントリ収集が自動的にトリガーされます。そのクラウドアクセスキーの VPC インベントリ収集で検出されたリソースが AWS インフラストラクチャで構築され、CSR および ワイヤレスコントローラ のクラウドプロビジョニングで表示して使用できます。

Amazon Web Services(AWS)コンソールからアクセスキー ID と秘密鍵を取得します。

AWS マーケットプレイスで CSR または ワイヤレスコントローラ 製品に登録し、ターゲットリージョンのイメージ ID を確認します。

AWS での HA フェールオーバー時に CSR で使用するキーペアを特定します。そのリージョンの CSR をプロビジョニングする際は、このキーペアの名前を Cisco DNA Center のリストから選択します。

AWS での HA フェールオーバー時に CSR で使用する IAM ロールを特定します。CSR をプロビジョニングする際は、この IAM ロールを Cisco DNA Center のリストから選択します。

Cisco DNA Center と AWS の間の HTTPS REST API を介した通信に使用するプロキシを設定します。プロキシの設定を参照してください。

eNFV アプリの Cloud Connect 拡張機能は、Cloud Device Provisioning Application パッケージを別途展開することで有効になります。このパッケージは、デフォルトでは Cisco DNA Center の標準インストールに含まれていません。カタログサーバーからパッケージをダウンロードしてインストールする必要があります。詳細については、アプリケーションの更新のダウンロードとインストールを参照してください。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Add] をクリックします。 |

|

ステップ 3 |

[Access Key Name] を入力し、[Cloud Platform] をドロップダウンリストから選択します。AWS コンソールから取得した [Access Key ID] と [Secret Key] を入力します。 |

|

ステップ 4 |

[Save and Discover] をクリックします。 |

クラウドアクセスキーを追加すると、AWS VPC インベントリ収集が自動的にトリガーされます。クラウドプラットフォームとの同期には数分かかります。インベントリ収集は、デフォルトの間隔で実行するようにスケジュールされています。

クラウドインベントリ収集が正常に完了すると、[Provision] セクションの [Cloud] タブに、収集した AWS VPC インベントリのビューが表示されます。

整合性検証(IV)では、主要なデバイスデータに対する、デバイス侵害の可能性を示す予期しない変更または無効な値を監視します(該当する場合)。この目的は、シスコデバイスに対する不正な変更の検出時間を大幅に短縮することで、侵害の影響を最小限に抑えることにあります。

(注) |

このリリースでは、IV で Cisco DNA Center にアップロードされたソフトウェアイメージの整合性検証チェックを実行します。整合性検証チェックを実行するために、IV サービスは、Known Good Value(KGV)ファイルをアップロードする必要があります。 |

セキュリティの整合性を提供するために、真正かつ有効なソフトウェアを実行しているものとしてシスコデバイスを検証する必要があります。現在、シスコデバイスには、真正なシスコソフトウェアを実行しているかどうかを判別するための参照ポイントがありません。IV では、収集されたイメージ整合性データをシスコソフトウェアの KGV と比較するためのシステムを使用します。

シスコは、その多くの製品の KGV が含まれる KGV データファイルを生成および発行しています。この KGV ファイルは標準の JSON 形式であり、シスコによって署名され、他のファイルとともに単一の KGV ファイルにバンドルされ、シスコの Web サイトから入手できます。KGV ファイルは、次の場所に掲載されています。

https://tools.cisco.com/cscrdr/security/center/files/trust/Cisco_KnownGoodValues.tar

KGV ファイルは IV にインポートされ、ネットワークデバイスから取得した整合性の測定を検証するために使用されます。

(注) |

デバイス整合性の測定値は IV に提供され、IV 内で完全に使用されます。IV と cisco.com の間の接続は必要ありません。KGV ファイルを保護された環境にエアギャップ転送し、IV にロードできます。 |

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

現在の KGV ファイル情報を確認します。

|

||

|

ステップ 3 |

KGV ファイルをインポートするには、次のいずれかの手順を実行します。

|

||

|

ステップ 4 |

[Import Latest from Cisco] をクリックした場合は、cisco.com への接続が行われ、最新の KGV ファイルが自動的に Cisco DNA Center にインポートされます。

|

||

|

ステップ 5 |

[Import New from Local] をクリックした場合は、[Import KGV] ウィンドウが表示されます。 |

||

|

ステップ 6 |

次の手順のいずれかを実行してローカルにインポートします。

|

||

|

ステップ 7 |

[Import] をクリックします。 KGV ファイルが Cisco DNA Center にインポートされます。 |

||

|

ステップ 8 |

インポートが完了したら、UI で現在の KGV ファイル情報を検証し、ファイルが更新されたことを確認します。 IV は、Cisco DNA Center が展開されてから 7 日後に最新の KGV ファイルを cisco.com からシステムに自動的にダウンロードします。自動ダウンロードは 7 日ごとに継続されます。KGV ファイルをローカルシステムに手動でダウンロードして、Cisco DNA Center にインポートすることもできます。たとえば、金曜日に新しい KGV ファイルが使用可能になり、自動ダウンロードが 7 日ごと(月曜日)に行われる場合は、手動でダウンロードできます。 次の KGV 自動ダウンロード情報が表示されます。

|

最新の KGV ファイルをインポートしたら、 を選択して、インポートされたイメージの整合性を表示します。

(注) |

すでにインポートされたイメージが検証不能ステータス(物理または仮想)である場合は、KGV ファイルをインポートした効果を [Image Repository] ウィンドウで確認できます。さらに、将来のイメージインポートでも、新しくアップロードした KGV を検証のために参照します(該当する場合)。 |

Cisco DNA Center を外部 IP アドレスマネージャ(IPAM)と通信するように設定できます。Cisco DNA Center を使用して、IP アドレスプールの作成、予約、または削除を行うと、Cisco DNA Center はその情報を外部 IPAM に伝達します。

外部 IP アドレスマネージャがすでに設定され、動作している必要があります。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[Server Name] フィールドに、IPAM サーバーの名前を入力します。 |

||

|

ステップ 3 |

[Server URL] フィールドに、IPAM サーバーの URL または IP アドレスを入力します。 証明書がこのサーバーに対して信頼されていないことを示す警告アイコンとメッセージが表示されます。信頼証明書を IPAM から直接インポートするには、次の手順を実行します。 |

||

|

ステップ 4 |

[Username] および [Password] フィールドに、IPAM ログイン情報を入力します。 |

||

|

ステップ 5 |

[Provider] ロップダウンリストからプロバイダーを選択します。

|

||

|

ステップ 6 |

[View] ドロップダウンリストから、デフォルトの IPAM ネットワークビューを選択します。専用ビューが 1 つ設定されている場合、[default] のみがドロップダウンリストに表示されます。ネットワークビューが IPAM で作成され、IP アドレスプールのコンテナとして使用されます。 |

||

|

ステップ 7 |

[保存(Save)] をクリックします。 |

証明書が正常に追加されたことを確認するには、 に移動します。

(注) |

トラストプールでは、証明書はサードパーティの信頼できる証明書として参照されます。 |

に移動し、外部 IP アドレスマネージャ設定が正常に完了したことを確認します。

Cisco DNA Center はクライアント 360 の Webex 会議セッション情報を提供します。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Authenticate to Webex] をクリックします。 |

|

ステップ 3 |

[Cisco Webex] ポップアップウィンドウで、電子メールアドレスを入力し、[Sign In] をクリックします。 |

|

ステップ 4 |

パスワードを入力し、[Sign In] をクリックします。 Webex 認証が正常に完了します。 |

|

ステップ 5 |

[Default Email Domain for Webex Meetings Sign-In] で、Webex ユーザーの電子メールドメインを入力し、[Save] をクリックします。 Webex ドメインは組織全体に適用され、ドメインを使用するすべてのユーザーが会議を主催したり会議に参加したりできます。 |

|

ステップ 6 |

(オプション)[Authentication Token] で、[Delete] をクリックして Webex 認証を削除します。 |

有効にすると、Cisco DNA Center では、アプリケーション 360 ダッシュボードとクライアント 360 ダッシュボードに通話品質メトリック情報が提供されます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[MS Teams Integration] をクリックします。 |

|

ステップ 3 |

[登録(Register)] をクリックします。 |

|

ステップ 4 |

[Microsoft] ログインウィンドウで、Microsoft 管理者のユーザー名とパスワードを入力し、[Sign In] をクリックします。 |

|

ステップ 5 |

[Accept] をクリックして、Microsoft Teams の統合を有効にします。 |

|

ステップ 6 |

(オプション)[Delete] をクリックして、Microsoft Teams 統合を削除します。 |

外部 ThousandEyes API エージェントと通信するように Cisco DNA Center を構成して、認証トークンを使用して ThousandEyes の統合を有効にできます。統合後、Cisco DNA Center はアプリケーション ヘルス ダッシュボードに ThousandEyes エージェントのテストデータを提供します。

ThousandEyes 統合を機能させるには、デバイスに ThousandEyes エージェントを展開する際に、[Provision] > [Network Devices] > [Inventory] テーブルの [Device Name] と同様のエージェントホスト名を設定する必要があります。

Cisco Catalyst 9300 および 9400 シリーズスイッチをサポートするアプリケーション ホスティングを介して ThousandEyes エージェントを展開したことを確認します。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[Insert new token here] フィールドに、認証トークンを入力します。

|

||

|

ステップ 3 |

[Save] をクリックします。 |

サービスの問題のトラブルシューティングに役立てるために、Cisco DNA Center サービスのログレベルを変更できます。

ログレベルによって、ログファイルでキャプチャされるデータ量が違います。各ログレベルは累積的です。つまり、各レベルには、指定されたレベル以上のレベルで生成されたデータがあれば、すべて含まれます。たとえば、ログ レベルを [Info] に設定すると、[Warn] および [Error] ログもキャプチャされます。より多くのデータをキャプチャして、問題のトラブルシューティングに役立つようにログレベルを調整することをお勧めします。たとえば、ログレベルを調整することで、より多くのデータをキャプチャし、根本原因分析または RCA サポートファイルで確認できるようになります。

サービスのデフォルトのログレベルには情報提供([Info])が含まれています。情報提供からのログレベルを、さまざまなログレベル([Debug] または [Trace])に変更して、より詳細な情報をキャプチャできます。

注意 |

開示される可能性がある情報のタイプによっては、[Debug] レベル以上で収集されたログでアクセスを制限する必要があります。 |

(注) |

ログファイルが作成されると Cisco DNA Center ホストの一元的な場所に保存されます。この場所から、Cisco DNA Center は、GUI でログを照会して表示できます。ログファイルの合計圧縮サイズは 2 GB です。ログファイルが 2 GB を超える場合、古いログファイルは新しいファイルで上書きされます。 |

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

|

ステップ 1 |

メニューアイコン( [Debugging Logs] ウィンドウには、次のフィールドが表示されます。

|

|

ステップ 2 |

[Services] ドロップダウンリストからサービスを選択し、そのログレベルを調節します。 [Services] ドロップダウンリストには、現在 Cisco DNA Center に設定され、実行しているサービスが表示されます。 |

|

ステップ 3 |

[Logger Name] を入力します。 これは、ロギングフレームワークにメッセージを出力するソフトウェアコンポーネントを制御するために追加された高度な機能です。この機能を使用する際は、十分注意してください。この機能を誤用すると、テクニカルサポートのために必要な情報が失われる可能性があります。ログメッセージは、ここで指定されたロガー(パッケージ)に対してのみ書き込まれます。デフォルトでは、ロガー名には com.cisco で始まるパッケージが含まれています。追加のパッケージ名はカンマ区切り値として入力できます。明示的に指示されていない限り、デフォルト値は削除しないでください。* を使用すると、すべてのパッケージがログに記録されます。 |

|

ステップ 4 |

[Logging Level] ドロップダウンリストで、サービスの新しいログレベルを選択します。 Cisco DNA Center では次のログレベルがサポートされています(詳細は以下、降順)。

|

|

ステップ 5 |

[Timeout] フィールドで、ログレベルの期間を選択します。 ログレベルの期間を 15 分単位で設定します(~無制限)。期間を無制限に指定する場合、トラブルシューティング作業が完了するたびに、デフォルトのログレベルをリセットする必要があります。 |

|

ステップ 6 |

選択内容を確認し、[Apply] をクリックします (選択内容をキャンセルするには [Cancel] をクリックします)。 |

の順に選択すると、グローバルレベルですべてのデバイスのポーリング間隔を更新できます。また、[Device Inventory] を選択すると、デバイスレベルで特定のデバイスのポーリング間隔を更新できます。[Network Resync Interval] を使用してポーリング間隔を設定すると、その値が [Device Inventory] ポーリング間隔値よりも優先されます。

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

インベントリにデバイスがあることを確認します。デバイスがない場合は、ディスカバリ機能を使用して検出します。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Resync Interval] フィールドに、新しい時間値(分)を入力します。 |

|

ステップ 3 |

(オプション)すべてのデバイスに対して設定された既存のポーリング間隔をオーバーライドする場合は、[Override for all devices] チェックボックスをオンにします。 |

|

ステップ 4 |

[Save] をクリックします。 |

監査ログは、Cisco DNA Centerで実行されているさまざまなアプリケーションに関する情報を取得します。さらに、監査ログは、デバイス Public Key Infrastructure(PKI)通知についての情報も取得します。これらの監査ログの情報は、アプリケーションまたはデバイス PKI 証明書に関連する問題(ある場合)のトラブルシューティングを支援するために使用できます。

監査ログは、発生したシステムイベント、発生した場所、開始したユーザーを記録するシステムでもあります。監査ログを使用すると、監査用の別のログ ファイルにシステムの設定変更が記録されます。

|

ステップ 1 |

メニューアイコン( [監査ログ(Audit Logs)] ウィンドウで、ネットワーク内の現在のポリシーに関するログを表示できます。これらのポリシーは、Cisco DNA Center にインストールされているアプリケーションによってネットワークデバイスに適用されます。 |

||

|

ステップ 2 |

タイムラインスライダをクリックして、ウィンドウに表示するデータの時間範囲を次のとおり指定します。

|

||

|

ステップ 3 |

対応する子監査ログを表示するには、監査ログの横にある矢印をクリックします。 各監査ログは、いくつかの子監査ログの親になることができます。矢印をクリックすると、一連の追加の子監査ログを表示できます。

|

||

|

ステップ 4 |

(任意)左側のペインに表示された監査ログのリストで特定の監査ログメッセージをクリックします。右側のペインで [イベント ID(Event ID)] > [イベント ID をクリップボードにコピー(Copy Event ID to Clipboard)] をクリックします。コピーされた ID を API で使用すると、イベント ID に基づく監査ログメッセージを取得できます。 監査ログの右側のペインに各ポリシーの [説明(Description)]、[ユーザー(User)]、[インターフェイス(Interface)]、[宛先(Destination)] が表示されます。

|

||

|

ステップ 5 |

(任意)[Filter] をクリックして、[User ID]、[Log ID]、または [Description] でログをフィルタリングします。 |

||

|

ステップ 6 |

[Subscribe] をクリックして監査ログイベントを登録します。 syslog サーバーのリストが表示されます。 |

||

|

ステップ 7 |

登録する syslog サーバーのチェックボックスをオンにし、[Save] をクリックします。

|

||

|

ステップ 8 |

右側のペインで、[Search] フィールドを使用して、ログメッセージ内の特定のテキストを検索します。 |

||

|

ステップ 9 |

メニューアイコン( |

||

|

ステップ 10 |

メニューアイコン( |

セキュリティに関する推奨事項:より安全で簡単なログモニタリングのために、監査ログを Cisco DNA Center からネットワーク内のリモート Syslog サーバーにエクスポートすることを強く推奨します。

syslog サーバーを複数登録することで、監査ログを Cisco DNA Center から複数の syslog サーバーにエクスポートできます。

領域で syslog サーバーを設定する必要があります。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Subscribe] をクリックします。 |

|

ステップ 3 |

登録する syslog サーバーを選択し、[Save] をクリックします。 |

|

ステップ 4 |

(任意) 登録を解除するには、syslog サーバーの選択を解除し、[Save] をクリックします。 |

Cisco DNA Center で実行中のタスク、完了したタスク、および失敗したタスクに関する情報を表示できます。

|

ステップ 1 |

メニューアイコン( 左側のペインの [SUMMARY] 領域には、次のリストが表示されます。

|

||

|

ステップ 2 |

タスクリンクをクリックして、[Starts]、[Status]、[Last updated]、および今後のタスク、進行中のタスク、完了したタスク、失敗したタスクに関する追加情報を示す slide-in pane を開きます。 |

||

|

ステップ 3 |

失敗したタスクの slide-in pane で、[Download Error Report] リンクをクリックして、それぞれのタスクのエラーレポートをダウンロードします。 tar ファイルが作成され、ローカルマシンに保存されます。

|

Cisco DNA Center クラスタで高可用性(HA)をアクティブにするには、次の手順を実行します。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Activate High Availability] をクリックします。 HA の詳細については、『Cisco DNA Center High Availability Guide』を参照してください。 |

ファイアウォールなどのルールが、Cisco DNA Center と Cisco DNA Center プラットフォーム と通信する必要があるサードパーティ製アプリケーションの間に存在する場合は、[Integration Settings] を設定する必要があります。Cisco DNA Center の IP アドレスが、インターネットや外部ネットワークに接続する別の IP アドレスに内部的にマッピングされる場合には、このような事例が発生します。

重要 |

Cisco DNA Center のバックアップおよび復元後、[Integration Settings] ページにアクセスし、(必要に応じて)次の手順を使用して [Callback URL Host Name] または [IP Address] を更新する必要があります。 |

Cisco DNA Center プラットフォーム をインストールしておきます。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

サードパーティ製アプリケーションが Cisco DNA Center プラットフォームと通信するときに接続する必要がある [Callback URL Host Name] または [IP Address] を入力します。

|

||

|

ステップ 3 |

[Apply] をクリックします。 |

Cisco DNA Center にログインしたすべてのユーザーに表示されるメッセージを設定できます。

SUPER-ADMIN-ROLE またはシステム管理権限を持つ CUSTOM-ROLE のユーザーのみがこの手順を実行することができます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Login Message] テキストボックスにメッセージのテキストを入力します。 |

|

ステップ 3 |

[保存(Save)] をクリックします。 このメッセージは、Cisco DNA Center ログインページの [Log In] ボタンの下に表示されます。 後でこのメッセージを削除する場合は、次の手順を実行します。

|

Cisco DNA Center と管理しているネットワークデバイスとの間の仲介として設定されているプロキシサーバーがある場合は、プロキシサーバーへのアクセスを設定する必要があります。

(注) |

Cisco DNA Center は、Windows New Technology LAN Manager(NTLM)認証を使用するプロキシサーバーをサポートしていません。 |

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[System Configuration] ドロップダウンリストから、を選択します。 |

||

|

ステップ 3 |

プロキシ サーバーの URL アドレスを入力します。 |

||

|

ステップ 4 |

プロキシサーバーのポート番号を入力します。

|

||

|

ステップ 5 |

(オプション)プロキシサーバーが認証を必要とする場合、[Update] をクリックして、プロキシサーバーにアクセスするためのユーザー名とパスワードを入力します。 |

||

|

ステップ 6 |

[Validate Settings] チェックボックスをオンにし、適用時に Cisco DNA Center でプロキシ構成時の設定が検証されるようにします。 |

||

|

ステップ 7 |

選択内容を確認し、[Save] をクリックします。 選択内容をキャンセルするには、[Reset] をクリックします。既存のプロキシ設定を削除するには、[Delete] をクリックします。 プロキシを設定した後、[Proxy] ウィンドウに設定を表示できます。 |

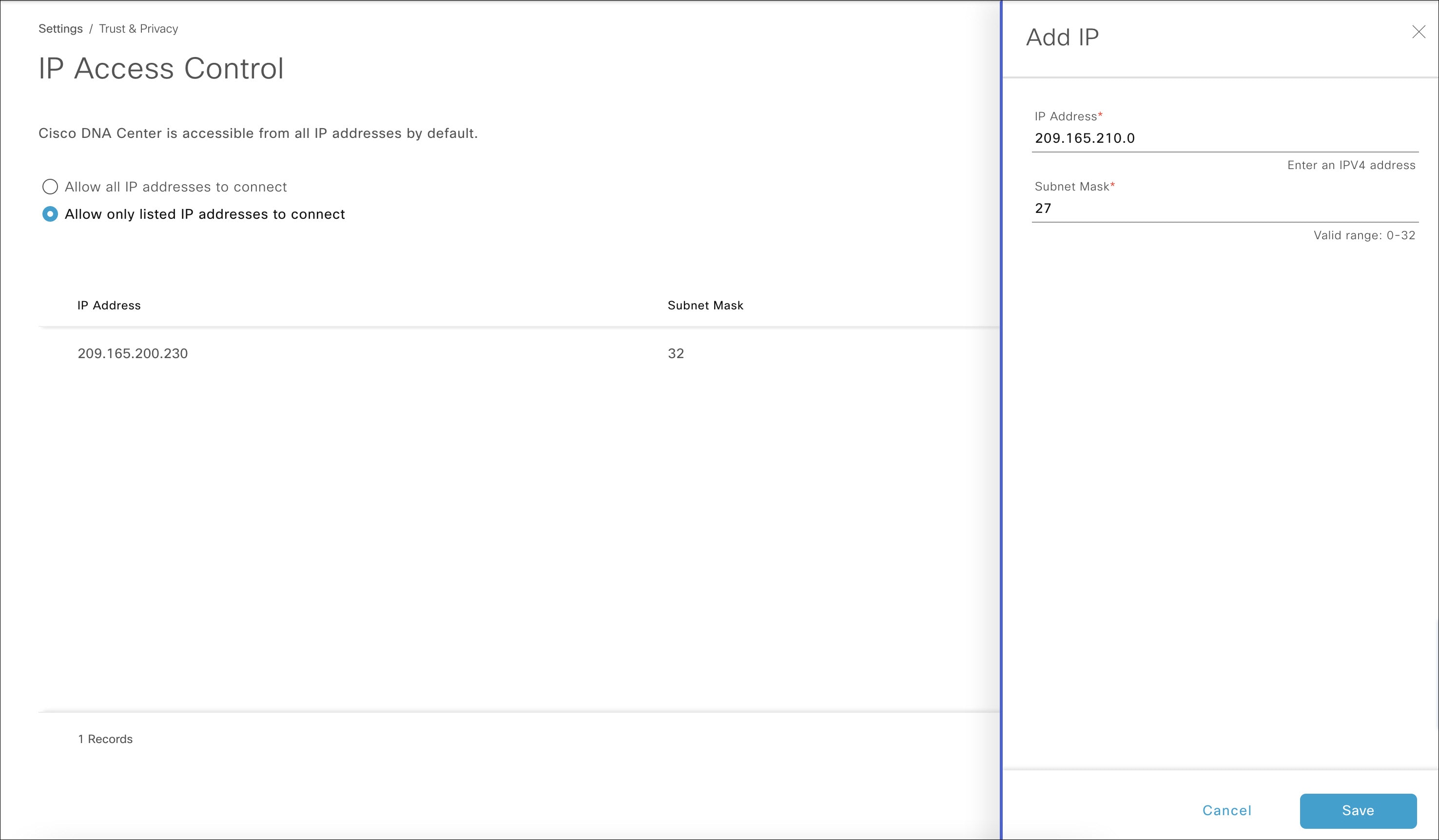

Cisco DNA Center は、それ自体とモニターおよび管理対象のホスト/ネットワークデバイス用の多数のセキュリティ機能を提供します。セキュリティ機能は、明確に理解して、正しく設定する必要があります。次のセキュリティに関する推奨事項に従うことを強く推奨します。

Cisco DNA Center は、プライベート内部ネットワーク内、およびインターネットなどの信頼できないネットワークに対して Cisco DNA Center を開いていないファイアウォールの背後に導入してください。

管理ネットワークとエンタープライズ ネットワークが個別にある場合は、Cisco DNA Center の管理インターフェイスとエンタープライズ インターフェイスをそれぞれ管理ネットワークとエンタープライズ ネットワークに接続してください。これにより、Cisco DNA Center の管理に使用されるサービスと、ネットワークデバイスとの通信および管理に使用されるサービスとの間で確実にネットワーク分離が行われます。

3 ノードクラスタセットアップで Cisco DNA Center を展開する場合は、クラスタインターフェイスが分離されたネットワークに接続されていることを確認してください。

パッチのアナウンス後できる限り早急に、セキュリティパッチを含む重要なアップグレードで Cisco DNA Center をアップグレードしてください。詳細については、『Cisco DNA CenterUpgrade Guide』を参照してください。

HTTPS プロキシサーバーを使用する Cisco DNA Center によってアクセスされるリモート URL を制限してください。Cisco DNA Center は、インターネット経由でアクセスして、ソフトウェアアップデート、ライセンス、デバイスソフトウェアをダウンロードしたり、最新のマップ情報、ユーザーフィードバックなどを提供したりするように設定されています。これらの目的でインターネット接続を提供することは必須要件です。ただし、HTTPS プロキシサーバーを介して安全な接続を提供します。

既知の IP アドレスおよび範囲のみを許可し、未使用のポートへのネットワーク接続をブロックすることにより、ファイアウォールを使用した Cisco DNA Center への入力および出力管理とエンタープライズ ネットワーク接続を制限してください。

Cisco DNA Center の自己署名サーバー証明書を、内部認証局(CA)によって署名された証明書に置き換えてください。

使用しているネットワーク環境で可能な場合は、SFTP 互換モードを無効にします。このモードでは、レガシー ネットワーク デバイスが古い暗号スイートを使用して Cisco DNA Center に接続できます。

ブラウザベースのアプライアンス設定ウィザードを無効にします。このウィザードには、自己署名証明書が付属しています。

最小 TLS バージョンをアップグレードします。 Cisco DNA Center では、TLSv1.1 および TLSv1.2 がデフォルトで有効になっています。使用しているネットワーク環境で可能な場合は、最小 TLS バージョンを 1.2 に設定することを推奨します。詳細については、最小 TLS バージョンの変更と RC4-SHA の有効化(安全でない)を参照してください。

セキュリティに関する推奨事項:Cisco DNA Center の受信用の TLS 接続については、最小 TLS バージョンを TLSv1.2 にアップグレードすることを推奨します。

外部ネットワークからのノースバウンド REST API 要求(ノースバウンド REST API ベースのアプリケーション、ブラウザ、および HTTPS を使用して Cisco DNA Center に接続しているネットワークデバイスなど)は、Transport Layer Security(TLS)プロトコルを使用して保護されます。

デフォルトでは、Cisco DNA Center は TLSv1.1 と TLSv1.2 をサポートしますが、SSL/TLS 接続の RC4 暗号はサポートしません。RC4 暗号には既知の弱点があるため、ネットワークデバイスでサポートされている場合は、最小 TLS バージョンを TLSv1.2 にアップグレードすることを推奨します。

Cisco DNA Center 制御下のネットワークデバイスが既存の最小 TLS バージョン(TLSv1.1)または暗号をサポートできない場合、Cisco DNA Center には最小 TLS バージョンをダウングレードし、RC4-SHA を有効にする設定オプションが用意されています。ただし、セキュリティ上の理由から、Cisco DNA Center TLS のバージョンをダウングレードしたり RC4-SHA 暗号を有効にしたりしないことを推奨します。

Cisco DNA Center で TLS のバージョンを変更、または RC4-SHA を有効化するには、対応するアプライアンスにログインし、CLI を使用します。

(注) |

CLI コマンドは、リリースごとに変更される可能性があります。次の CLI の例では、すべての Cisco DNA Center リリースに適用されない可能性のあるコマンド構文を使用しています。 |

この手順を実行するためには、maglev SSH アクセス権限が必要です。

(注) |

このセキュリティ機能は、Cisco DNA Center にポート 443 を適用します。この手順の実行により、Cisco DNA Center インフラストラクチャへのポートのトラフィックが数秒間無効になることがあります。したがって、TLS の設定は頻繁に行わないようにし、オフピーク時間またはメンテナンス期間中にのみ行う必要があります。 |

|

ステップ 1 |

SSH クライアントを使用して、設定ウィザードで指定した IP アドレスで Cisco DNA Center アプライアンスにログインします。 SSH クライアントで入力する IP アドレスは、ネットワーク アダプタ用に設定した IP アドレスです。この IP アドレスは、アプライアンスを外部ネットワークに接続します。 |

||

|

ステップ 2 |

要求された場合は、SSH アクセス用にユーザー名とパスワードを入力します。 |

||

|

ステップ 3 |

次のコマンドを入力して、クラスタで現在有効になっている TLS バージョンを確認します。 |

||

|

ステップ 4 |

クラスタの TLS バージョンを変更する場合は、次のコマンドを入力します。たとえば、Cisco DNA Center 制御下のネットワークデバイスが既存の TLS バージョンをサポートできない場合は、現在の TLS バージョンを以前のバージョンに変更する必要が生じることがあります。

|

||

|

ステップ 5 |

クラスタで RC4-SHA を有効にするには、次のコマンドを入力します(セキュアでないため、必要な場合だけにしてください)。 TLS バージョン 1.2 が最小バージョンである場合、RC4-SHA 暗号を有効にすることはサポートされていません。 |

||

|

ステップ 6 |

プロンプトで次のコマンドを入力して、TLS および RC4-SHA が設定されていることを確認します。

|

||

|

ステップ 7 |

以前に有効にした RC4-SHA 暗号を無効にするには、クラスタで次のコマンドを入力します。 |

||

|

ステップ 8 |

Cisco DNA Center アプライアンスからログアウトします。 |

ネットワーク構成によっては、プロキシゲートウェイは、Cisco DNA Center と管理するリモートネットワーク(さまざまなネットワークデバイスを含む)の間に存在する可能性があります。80 や 443 などの一般的なポートは DMZ のゲートウェイプロキシを通過します。このため、Cisco DNA Center 用に設定されたネットワークデバイスからの SSL セッションは、プロキシゲートウェイで終了することになります。したがって、これらのリモートネットワーク内にあるネットワークデバイスは、プロキシゲートウェイ経由でのみ Cisco DNA Center と通信できます。ネットワークデバイスが Cisco DNA Center または、(存在する場合は)プロキシゲートウェイと安全で信頼できる接続を確立するため、ネットワークデバイスは、関連する CA ルート証明書で、または特定の状況ではサーバー独自の証明書を使って、適切にプロビジョニングされた PKI トラストストアを保有する必要があります。

PnP 検出/サービスによってデバイスのオンボード中にそのようなプロキシが配置されている場合は、ネットワークデバイスが安全に Cisco DNA Center を信頼および認証できるように、プロキシと Cisco DNA Center サーバー証明書を同一にすることを推奨します。

プロキシゲートウェイが Cisco DNA Center と管理対象のリモートネットワークの間に存在するネットワークトポロジでは、次の手順を実行してプロキシゲートウェイ証明書を Cisco DNA Center にインポートします。

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。詳細については、ユーザ ロールの概要を参照してください。

Cisco DNA Center とそのサービスに到達するプロキシゲートウェイの IP アドレスを使用する必要があります。

プロキシゲートウェイで現在使用されている証明書ファイルを持っている必要があります。証明書ファイルの内容は、次のいずれかで構成されている必要があります。

PEM または DER 形式のプロキシゲートウェイの証明書、および自己署名された証明書。

PEM または DER 形式のプロキシ ゲートウェイの証明書、および有効な既知の CA によって発行された証明書。

PEM または DER 形式のプロキシ ゲートウェイの証明書とそのチェーン。

デバイスとプロキシゲートウェイで使用される証明書は、次の手順に従って、Cisco DNA Center にインポートする必要があります。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[System Configuration] ドロップダウンリストから、 を選択します。 |

||

|

ステップ 3 |

[Proxy Certificate] ウィンドウで、(存在する場合は)現在のプロキシゲートウェイ証明書のデータを表示します。

|

||

|

ステップ 4 |

プロキシゲートウェイ証明書を追加するには、自己署名証明書または CA 証明書を [Drag and Drop Here] 領域にドラッグアンドドロップします。

|

||

|

ステップ 5 |

[保存(Save)] をクリックします。 |

||

|

ステップ 6 |

[Proxy Certificate] ウィンドウを更新し、更新されたプロキシゲートウェイ証明書のデータを表示します。 |

||

|

ステップ 7 |

プロキシゲートウェイ証明書の機能を有効にするには、[Enable] ボタンをクリックします。 [Enable] ボタンをクリックすると、プロキシゲートウェイからの要求時にコントローラがインポートされたプロキシゲートウェイ証明書を返します。[Enabled] ボタンをクリックしない場合、コントローラは独自の自己署名証明書またはインポートされた CA 証明書をプロキシゲートウェイに返します。 プロキシゲートウェイ証明書の機能が使用されている場合、[Enable] ボタンはグレー表示されます。 |

Cisco DNA Center とソフトウェアアップデートのダウンロード元である Cisco Cloud との間に設定されたプロキシサーバーで SSL 復号が有効になっている場合、正式な認証局から発行された証明書を使用してプロキシが構成されていることを確認してください。プライベート証明書を使用している場合は、次の手順を実行します。

(注) |

セキュリティを強化するため、ルートシェルへのアクセスは Cisco DNA Center で無効になっています。制限付きシェルでは、ユーザーは基礎となるオペレーティングシステムとファイルシステムにアクセスできないため、運用上のリスクが軽減されます。ただし、このセクションのコマンドを使用するには、Cisco TACに連絡して、ルートシェルに一時的にアクセスする必要があります。 制限付きシェルについてを参照してください。 |

|

ステップ 1 |

プロキシサーバーの証明書(.pem 形式)を Cisco DNA Center サーバーの /home/maglev ディレクトリに転送します。 |

|

ステップ 2 |

maglev ユーザーとして Cisco DNA Center サーバーに SSH で接続し、次のコマンドを入力します。<proxy.pem> は、プロキシサーバーの TLS/SSL 証明書ファイルです。 このコマンドは、次のような出力を返します。 |

|

ステップ 3 |

コマンド出力で、「1 added」の行を探し、追加された数がゼロでないことを確認します。チェーン内の証明書に基づき、この数は 1 または 1 を超える場合があります。 |

|

ステップ 4 |

次のコマンドを入力して、docker およびカタログサーバーを再起動します。 |

|

ステップ 5 |

Cisco DNA Center GUI からクラウド接続を確認します。 |

Cisco DNA Center は、セッション(HTTPS)の認証に使用される PKI 証明書管理機能をサポートしています。これらのセッションでは、CA と呼ばれる一般に認められた信頼されたエージェントを使用します。Cisco DNA Center は、PKI 証明書管理機能を使用して、内部 CA から X.509 証明書をインポートして保存し、管理します。インポートされた証明書は Cisco DNA Center のアイデンティティ証明書になり、Cisco DNA Center は認証のためにこの証明書をクライアントに提示します。クライアントは、ノースバウンド API アプリケーションとネットワークデバイスです。

Cisco DNA Center GUI を使用して次のファイルを(PEM または PKCS ファイル形式で)インポートできます。

X.509 証明書

秘密キー(Private key)

(注) |

秘密キーについては、Cisco DNA Center で RSA キーのインポートをサポートしています。DSA、DH、ECDH、および ECDSA キータイプはサポートされていないため、インポートしないでください。また、独自のキー管理システムで秘密キーを保護する必要があります。秘密キーのモジュラスサイズは最小でも 2048 ビット必要です。 |

インポートする前に、内部 CA で発行された有効な X.509 証明書と秘密キーを取得する必要があります。証明書は所有する秘密キーに対応している必要があります。インポートすると、X.509 証明書と秘密キーに基づくセキュリティ機能が自動的にアクティブ化されます。Cisco DNA Center は証明書を、要求するデバイスまたはアプリケーションに提示します。ノースバウンド API アプリケーションとネットワークデバイスでは、これらのログイン情報を使用して Cisco DNA Center との信頼関係を確立できます。

(注) |

自己署名証明書を使用したり、Cisco DNA Center にインポートしたりすることは推奨されません。内部 CA から有効な X.509 証明書をインポートすることをお勧めします。さらに、PnP 機能を正常に動作させるには、自己署名証明書(デフォルトで Cisco DNA Center にインストールされている)を、内部 CA によって署名された証明書で置き換える必要があります。 |

Cisco DNA Center は一度に 1 つのインポート済み X.509 証明書および秘密キーだけをサポートします。2 つ目の証明書および秘密キーをインポートすると、最初の(既存の)インポート済み証明書および秘密キーの値が上書きされます。

Cisco DNA Center では、GUI を介して証明書と秘密キーをインポートできます。Cisco DNA Center にインポートされる証明書(署名された証明書)につながる証明書チェーンに含まれる下位証明書がある場合は、それらの下位証明書とそれらの下位 CA のルート証明書が一緒に、インポートされる単一のファイルに追加される必要があります。これらの証明書を追加する場合は、認定の実際のチェーンと同じ順序で追加する必要があります。

次の証明書は、単一の PEM ファイルに一緒に貼り付ける必要があります。証明書のサブジェクト名と発行元を調べて、正しい証明書がインポートされ、正しい順序が維持されていることを確認してください。また、チェーンに含まれるすべての証明書が一緒に貼り付けられていることを確認してください。

[Signed Cisco DNA Center certificate]:件名フィールドに CN=<FQDN of Cisco DNA Center> が含まれていて、発行元が発行機関の CN を持っている。

(注) |

内部認証局(CA)による署名入りの証明書をインストールする場合は、Cisco DNA Center へのアクセスに使用するすべての DNS 名(Cisco DNA Center の FQDN を含む)が証明書の alt_names セクションで指定されていることを確認してください。詳細については、『Cisco DNA Center Security Best Practices Guide』の「Generate a Certificate Request Using Open SSL」を参照してください。 |

[Issuing (subordinate) CA certificate that issues the Cisco DNA Center certificate]:件名フィールドに Cisco DNA Center の証明書を発行する(下位)CA の CN が含まれていて、発行元がルート CA の CN である。

[Next issuing (root/subordinate CA) certificate that issues the subordinate CA certificate]:件名フィールドがルート CA で、発行元が件名フィールドと同じ値である。それらが同じ値でない場合は、その次の発行元を追加していきます。

Cisco DNA Center は、X.509 証明書と秘密キーの Cisco DNA Center へのインポートとストレージをサポートします。インポートをすると、証明書と秘密キーを使用して、Cisco DNA Center、ノースバウンド API アプリケーション、およびネットワーク デバイスの間に安全で信頼できる環境を作成することができます。

GUI の [Certificates] ウィンドウを使用して、証明書と秘密キーをインポートできます。

内部 CA から発行された有効な X.509 証明書を取得する必要があります。証明書は所有する秘密キーに対応している必要があります。

|

ステップ 1 |

メニューアイコン( |

||||

|

ステップ 2 |

[System] タブで、現在の証明書データを確認します。 このウィンドウを最初に表示したときに現在の証明書として表示されるのは、Cisco DNA Center の自己署名証明書のデータです。自己署名証明書の有効期限は、数年先に設定されています。

[System] タブには次のフィールドが表示されます。

|

||||

|

ステップ 3 |

[System Certificate] ウィンドウで、[Replace Certificate] をクリックします。 Cisco DNA Center 2.3.2 以降では、初めて CSR を生成する場合に、[Generate New CSR] リンクが表示されます。それ以外の場合は、[Download existing CSR] リンクが表示されます。既存の CSR をダウンロードしてプロバイダーに送信し、証明書を生成できます。既存の CSR を使用しない場合は、[Delete existing CSR] をクリックし、次の [Confirmation] ウィンドウで [Accept] をクリックします。[Generate New CSR] リンクが表示されます。 |

||||

|

ステップ 4 |

[Generate New CSR] リンクをクリックします。 |

||||

|

ステップ 5 |

[Certificate Signing Request Generator] ウィンドウで、必須フィールドに情報を入力します。 |

||||

|

ステップ 6 |

[新規 CSR の生成(Generate New CSR)] をクリックします。 生成された新しい CSR は自動的にダウンロードされます。 [Certificate Signing] ウィンドウには、CSR のプロパティが表示され、次のことができます。

|

||||

|

ステップ 7 |

(任意)ディザスタリカバリに同じ証明書を使用する場合は、[Use system certificate for Disaster Recovery as well] チェックボックスをオンにします。 |

||||

|

ステップ 8 |

Cisco DNA Center にインポートする証明書のファイル形式タイプを選択します。

|

||||

|

ステップ 9 |

証明書発行元から p7b で証明書の完全なチェーン(サーバーおよび CA)が提供されていることを確認します。不明な場合は、次の手順を実行し、チェーンを確認して組み立てます。 |

||||

|

ステップ 10 |

証明書発行元からルーズファイルで証明書とその発行元 CA チェーンが提供された場合は、次の手順を実行します。 |

||||

|

ステップ 11 |

[PEM] ファイルの場合、次のタスクを実行します。

|

||||

|

ステップ 12 |

[PKCS] ファイルの場合、次のタスクを実行します。

|

||||

|

ステップ 13 |

[Save] をクリックします。

|

||||

|

ステップ 14 |

[Certificates] ウィンドウに戻り、更新された証明書データを確認します。 |

Cisco DNA Center では、ネットワークデバイスへの証明書の登録とプロビジョニングに Simple Certificate Enrollment Protocol(SCEP)が使用されます。独自の SCEP ブローカと証明書サービスを使用したり、外部の SCEP ブローカを使用したりできます。外部 SCEP ブローカをセットアップするには、以下の手順を実行します。

(注) |

SCEP の詳細については、「Simple Certificate Enrollment Protocol Overview」を参照してください。 |

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[PKI Certificates] ウィンドウで、[Use external SCEP broker] オプションボタンをクリックします。 |

||

|

ステップ 3 |