トラフィック ミラーリングに関する情報

次のセクションでは、トラフィック ミラーリングに関する情報を提供します。

• 「トラフィック ミラーリングの概要」

「トラフィック ミラーリングの概要」

• 「トラフィック ミラーリング用語」

「トラフィック ミラーリング用語」

• 「サポートされるトラフィック ミラーリング タイプ」

「サポートされるトラフィック ミラーリング タイプ」

トラフィック ミラーリングの概要

トラフィック ミラーリング(ポート ミラーリングまたはスイッチド ポート アナライザ(SPAN)とも呼ばれる)は、一連のイーサネット インターフェイスを着信または発信の方向で通過するレイヤ 2 またはレイヤ 3 ネットワーク トラフィックをモニタリングするシスコ独自のトラフィック ミラーリング機能です。このトラフィックをネットワーク アナライザに渡して、分析することができます。

トラフィック モニタリングでは、1 つ以上のレイヤ 3 インターフェイスまたはレイヤ 2 インターフェイスまたはサブインターフェイス(レイヤ 2 リンク バンドル インターフェイスまたはサブインターフェイスを含む)からトラフィックをコピーし、コピーしたトラフィックをネットワーク アナライザまたは他のモニタリング デバイスによって分析できるように、1 つ以上の宛先に送信します。トラフィック ミラーリングは、送信元インターフェイスまたはサブインターフェイス上のトラフィックのスイッチングに影響を与えず、ミラーリングされたトラフィックは宛先インターフェイスまたはサブインターフェイスに送信されます。

トラフィック ミラーリングは、スイッチとハブ間の基本的な違いにより、スイッチに追加されました。ハブが 1 つのポートでパケットを受信すると、そのハブはパケットを受信したポート以外のすべてのポートからそのパケットのコピーを送信します。スイッチの場合、スイッチが起動すると、スイッチで受信されるさまざまのパケットの送信元 MAC アドレスに基づいて、レイヤ 2 フォワーディング テーブルの構築を開始します。このフォワーディング テーブルが作成された後、スイッチは MAC アドレス宛てのトラフィックを該当ポートに直接に転送します。

たとえば、ホスト A からホスト B に送られたイーサネット トラフィックをキャプチャする場合、双方がハブに接続されているならば、このハブにトラフィック アナライザを接続するだけで済みます。他のすべてのポートで、ホスト A と B の間のトラフィックが見えます(図 3)。

図 3 ハブのトラフィック ミラーリング動作

スイッチまたはルータでホスト B の MAC アドレスが学習されると、ホスト A から B へのユニキャスト トラフィックは B のポートだけに転送されます。したがって、トラフィック アナライザではこのトラフィックは見えません(図 4)。

図 4 トラフィック ミラーリングなしではルータ上ではネットワーク分析は動作しない

この設定では、トラフィック アナライザはすべてのポートにフラッディングするトラフィックだけをキャプチャします。たとえば、次のようなものです。

• ブロードキャスト トラフィック

ブロードキャスト トラフィック

• CGMP またはインターネット グループ管理プロトコル(IGMP)のスヌーピングがディセーブルにされた状態でのマルチキャスト トラフィック

CGMP またはインターネット グループ管理プロトコル(IGMP)のスヌーピングがディセーブルにされた状態でのマルチキャスト トラフィック

• スイッチ上で未知のユニキャスト トラフィック

スイッチ上で未知のユニキャスト トラフィック

ホスト A により送られるユニキャスト パケットを人工的にコピーする、追加機能が必要です。この追加機能は、トラフィック ミラーリングです。トラフィック ミラーリングがイネーブルの場合、トラフィック アナライザは、ホスト A によって送信されるすべてのパケットのコピーを受信するように設定されたポートに接続します。このポートは、トラフィック ミラーリング ポートといいます。このドキュメントの他のセクションでは、この機能を最適化する方法について説明します。

Cisco ASR 9000 シリーズ ルータでのトラフィック ミラーリングの実装

トラフィック ミラーリング用語

• 入力トラフィック:スイッチに入るトラフィックです。

入力トラフィック:スイッチに入るトラフィックです。

• 出トラフィック:スイッチから出るトラフィックです。

出トラフィック:スイッチから出るトラフィックです。

• 送信元ポート トラフィック ミラーリングを使用してモニタされるポート。モニタ対象ポートとも呼ばれます。

送信元ポート トラフィック ミラーリングを使用してモニタされるポート。モニタ対象ポートとも呼ばれます。

• 宛先ポート:送信元ポートをモニタするポートで、通常、ネットワーク アナライザが接続されます。モニタリング ポートとも呼ばれます。

宛先ポート:送信元ポートをモニタするポートで、通常、ネットワーク アナライザが接続されます。モニタリング ポートとも呼ばれます。

• モニタ セッション:1 つの宛先インターフェイスと、場合によっては多くの送信元インターフェイスで構成されるトラフィック ミラーリング設定の集まりの宛先です。

モニタ セッション:1 つの宛先インターフェイスと、場合によっては多くの送信元インターフェイスで構成されるトラフィック ミラーリング設定の集まりの宛先です。

送信元ポートの特性

モニタ対象ポートとも呼ばれる送信元ポートは、ネットワーク トラフィック分析のためにモニタするルーテッド ポートまたはスイッチド ポートです。単一のローカルまたはリモート トラフィック ミラーリングセッションでは、入力トラフィックの受信(Rx)、出トラフィックの送信(Tx)、または双方向(入力トラフィックと出トラフィックの両方)などの、送信元ポート トラフィックをモニタリングできます。ルータでは、任意の数(最大 800 まで)の送信元ポートがサポートされます。

送信元ポートの特性は、次のとおりです。

• ポート タイプは任意です(バンドル インターフェイス、ギガビット イーサネット、10 ギガビット イーサネット、または EFP など)。

ポート タイプは任意です(バンドル インターフェイス、ギガビット イーサネット、10 ギガビット イーサネット、または EFP など)。

(注) ブリッジ グループ仮想インターフェイス(BVI)はサポートされません。

• 1 つのトラフィック ミラーリング セッションで核送信元ポートをモニタできます。

1 つのトラフィック ミラーリング セッションで核送信元ポートをモニタできます。

• 宛先ポートにはできません。

宛先ポートにはできません。

• モニタする方向(入力、出力、または両方)を指定して、各送信元ポートを設定できます。バンドルの場合、モニタリング方向はグループ内のすべての物理ポートに適用されます。

モニタする方向(入力、出力、または両方)を指定して、各送信元ポートを設定できます。バンドルの場合、モニタリング方向はグループ内のすべての物理ポートに適用されます。

図 5 トラフィック ミラーリングを使用した Cisco ASR 9000 ルータでのネットワーク分析

図 5 では、ホスト A により送信されるすべてのパケットのコピーを受信するように設定されたポートに、ネットワーク アナライザが接続されています。このポートは、トラフィック ミラーリング ポートといいます。

モニタ セッションの特性

モニタ セッションは、1 つの宛先インターフェイスと、場合によっては多くの送信元インターフェイスで構成されるトラフィック ミラーリング設定の集まりです。いずれのモニタ セッションでも、送信元インターフェイス( 送信元ポート と呼ばれる)からのトラフィックは、モニタリング ポート( 宛先ポート と呼ばれる)に送信されます。VLAN タグ インポジションおよび ACL フィルタリングなどの一部のオプションの動作は、ミラーリングされたトラフィック ストリームで実行できます。モニタリング セッションに複数の送信元ポートがある場合、複数のミラーリングされたトラフィック ストリームからのトラフィックは、宛先ポートで結合されます。その結果、宛先ポートから送信されるトラフィックは、1 つ以上の送信元ポートからのトラフィックの組み合わせであり、各送信元ポートからのトラフィックには、VLAN プッシュ処理または ACL が適用されていない可能性があります。

モニタ セッションの特性を次に示します。

• 単一の Cisco ASR 9000 ルータは最大 8 個のモニタリング セッションを使用できます。

単一の Cisco ASR 9000 ルータは最大 8 個のモニタリング セッションを使用できます。

• 単一のモニタ セッションの宛先ポートは 1 つだけです。

単一のモニタ セッションの宛先ポートは 1 つだけです。

• 1 つの宛先ポートは 1 つのモニタ セッションだけに属することができます。

1 つの宛先ポートは 1 つのモニタ セッションだけに属することができます。

• 単一の Cisco ASR 9000 ルータには最大 800 個の送信元ポートを設定できます。

単一の Cisco ASR 9000 ルータには最大 800 個の送信元ポートを設定できます。

• モニタ セッションでは、すべてのモニタリング セッションの送信元ポートの最大数が 800 を超えない限り、最大 800 個の送信元ポートを設定できます。

モニタ セッションでは、すべてのモニタリング セッションの送信元ポートの最大数が 800 を超えない限り、最大 800 個の送信元ポートを設定できます。

宛先ポートの特性

各ローカル セッションまたはリモート宛先セッションには、送信元ポートからのトラフィックのコピーを受信する宛先ポート(別名、モニタリング ポート)を設定する必要があります。

宛先ポートの特性は、次のとおりです。

• 宛先ポートは送信元ポートと同じルータ上に存在する必要があります。

宛先ポートは送信元ポートと同じルータ上に存在する必要があります。

• 任意のイーサネット物理ポート、EFP、疑似回線が宛先ポートなりますが、バンドル インターフェイスは宛先ポートにできません。

任意のイーサネット物理ポート、EFP、疑似回線が宛先ポートなりますが、バンドル インターフェイスは宛先ポートにできません。

• レイヤ 2 またはレイヤ 3 インターフェイスを宛先ポートにできます。

レイヤ 2 またはレイヤ 3 インターフェイスを宛先ポートにできます。

• トランク(メイン)インターフェイスまたはサブインターフェイスを宛先ポートにできます。

トランク(メイン)インターフェイスまたはサブインターフェイスを宛先ポートにできます。

• いつでも、宛先ポートは 1 つのトラフィック ミラーリング セッションだけに参加できます。1 つのトラフィック ミラーリング セッションの宛先ポートは、別のトラフィック ミラーリング セッションの宛先ポートにできません。つまり、2 つのモニタ セッションに同じ宛先ポートを設定できません。

いつでも、宛先ポートは 1 つのトラフィック ミラーリング セッションだけに参加できます。1 つのトラフィック ミラーリング セッションの宛先ポートは、別のトラフィック ミラーリング セッションの宛先ポートにできません。つまり、2 つのモニタ セッションに同じ宛先ポートを設定できません。

• 宛先ポートは、送信元ポートにはできません。

宛先ポートは、送信元ポートにはできません。

図 6 トラフィック ミラーリングを使用した Cisco ASR 9000 ルータでのネットワーク分析

|

|

送信元トラフィック ミラーリング ポート(入力または出トラフィックのポート) |

|

トラフィック ミラーリング宛先ポート |

サポートされるトラフィック ミラーリング タイプ

次のトラフィック ミラーリング タイプがサポートされています。

• ローカル トラフィック ミラーリング。これは、最も基本的なトラフィック ミラーリングの形式です。ネットワーク アナライザまたはスニファは宛先インターフェイスに直接接続します。つまり、すべてのモニタ対象ポートはすべて宛先ポートと同じスイッチ上に存在します。

ローカル トラフィック ミラーリング。これは、最も基本的なトラフィック ミラーリングの形式です。ネットワーク アナライザまたはスニファは宛先インターフェイスに直接接続します。つまり、すべてのモニタ対象ポートはすべて宛先ポートと同じスイッチ上に存在します。

• リモート トラフィック ミラーリング(R-SPAN)。この場合、ネットワーク アナライザは、宛先インターフェイスに直接接続するのではなく、スイッチがアクセス可能な VLAN に接続します。たとえば、宛先インターフェイスは VLAN によってカプセル化されたサブインターフェイスです。

リモート トラフィック ミラーリング(R-SPAN)。この場合、ネットワーク アナライザは、宛先インターフェイスに直接接続するのではなく、スイッチがアクセス可能な VLAN に接続します。たとえば、宛先インターフェイスは VLAN によってカプセル化されたサブインターフェイスです。

リモート トラフィック ミラーリングの制限形式は、ブリッジ ドメイン経由でスイッチングするのではなく、VLAN タグをプッシュする単一の宛先ポートにトラフィックを送信することで、実装できます。

– ネットワーク アナライザと宛先は分離できますが、オンボックス冗長性はありません。

ネットワーク アナライザと宛先は分離できますが、オンボックス冗長性はありません。

– トラフィック ミラーリング VLAN に接続できるものである限り、複数のリモート ネットワーク アナライザを使用できます。

トラフィック ミラーリング VLAN に接続できるものである限り、複数のリモート ネットワーク アナライザを使用できます。

これは、宛先ポートが VLAN タグをプッシュできる EFP であるため、Cisco IOS XR ソフトウェアでサポートされています。

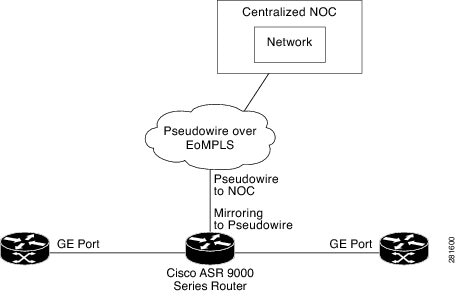

• 疑似回線トラフィック ミラーリング(Cisco IOS ソフトウェアでは PW-SPAN と呼ばれる)。標準宛先インターフェイスを使用せずに、疑似回線経由でトラフィックが MPLS リモート サイトにミラーリングされます。

疑似回線トラフィック ミラーリング(Cisco IOS ソフトウェアでは PW-SPAN と呼ばれる)。標準宛先インターフェイスを使用せずに、疑似回線経由でトラフィックが MPLS リモート サイトにミラーリングされます。

• ACL ベースのトラフィック ミラーリング。トラフィックは、グローバル インターフェイス ACL の設定に基づいてミラーリングされます。

ACL ベースのトラフィック ミラーリング。トラフィックは、グローバル インターフェイス ACL の設定に基づいてミラーリングされます。

• 部分的パケット ミラーリング。最初の 64 ~ 256 バイトのパケットをミラーリングできます。

部分的パケット ミラーリング。最初の 64 ~ 256 バイトのパケットをミラーリングできます。

• レイヤ 2 またはレイヤ 3 トラフィック ミラーリング。レイヤ 2 およびレイヤ 3 の両方の送信元ポートをミラーリングできます。

レイヤ 2 またはレイヤ 3 トラフィック ミラーリング。レイヤ 2 およびレイヤ 3 の両方の送信元ポートをミラーリングできます。

疑似回線トラフィック ミラーリング

トラフィック ミラーリング宛先ポートは、物理ポートではなく、疑似回線に設定できます。この場合、送信元ポートで指定したトラフィックは、中央への疑似回線にミラーリングされます。これにより、高価なネットワーク トラフィック分析ツールを集中化することができます。

疑似回線はミラーリングされたトラフィックだけを伝送しているため、このトラフィックは一般に単方向です。リモート プロバイダー エッジからのトラフィックは着信してはいけません。

ネットワーク障害から疑似回線トラフィック ミラーリング パスを保護するために、トラフィック エンジニアリング トンネルを優先パスに設定し、疑似回線の高速再ルーティング保護をイネーブルにできます。

図 7 疑似回線トラフィック ミラーリング

ACL ベースのトラフィック ミラーリング

グローバル インターフェイス アクセス リスト(ACL)の定義に基づいてトラフィックをミラーリングできます。レイヤ 2 トラフィックをミラーリングする場合、 ethernet-services access-list コマンドを使用して capture キーワードを指定して ACL を設定します。レイヤ 3 トラフィックをミラーリングする場合、 ipv4 access-list または ipv6 access-list コマンドを使用して capture キーワードを指定して ACL を設定します。 permit および deny コマンドは、通常トラフィックの動作を決定します。 capture キーワードは、パケットが宛先ポートにミラーリングされることを指定します。

トラフィック ミラーリングの設定

次のタスクは、トラフィック ミラーリングの設定方法について説明します。

• 「ローカル トラフィック ミラーリングの設定方法」

「ローカル トラフィック ミラーリングの設定方法」

• 「リモート トラフィック ミラーリングの設定方法」

「リモート トラフィック ミラーリングの設定方法」

• 「疑似回線でのミラーリング トラフィックの設定方法」

「疑似回線でのミラーリング トラフィックの設定方法」

• 「ACL ベースのトラフィック ミラーリングの設定方法」

「ACL ベースのトラフィック ミラーリングの設定方法」

• 「部分的パケット ミラーリングの設定方法」

「部分的パケット ミラーリングの設定方法」

手順の概要

1. configure

configure

2. monitor-session session-name

monitor-session session-name

3. destination interface dest-interface

destination interface dest-interface

4. exit

exit

5. interface source-interface

interface source-interface

6. l2transport

l2transport

7. monitor-session session-name [ direction { rx-only | tx-only ]

monitor-session session-name [ direction { rx-only | tx-only ]

8. end

end

または

commit

9. show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ]

手順の詳細

|

|

|

ステップ 1 |

configure

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

ステップ 2 |

monitor-session session-name

RP/0/RSP0/CPU0:router(config)# monitor-session mon1 RP/0/RSP0/CPU0:router(config-mon)# |

モニタ セッションを定義し、モニタ セッション コンフィギュレーション モードを開始します。 |

ステップ 3 |

destination interface dest-interface

RP/0/RSP0/CPU0:router(config-mon)# destination interface gigabitethernet0/0/0/15 |

トラフィックを複製する宛先インターフェイスを指定します。 |

ステップ 4 |

exit

RP/0/RSP0/CPU0:router(config-mon)# exit RP/0/RSP0/CPU0:router(config)# |

モニタ セッション コンフィギュレーション モードを終了し、グローバル コンフィギュレーション モードに戻ります。 |

ステップ 5 |

interface source-interface

RP/0/RSP0/CPU0:router(config)# interface gigabitethernet0/0/0/11 |

特定のインターフェイスのインターフェイス コンフィギュレーション モードを開始します。インターフェイス番号は rack / slot / module / port 表記で入力します。ルータの構文の詳細については、疑問符(?)を使用してオンライン ヘルプを参照してください。 |

ステップ 6 |

l2transport

RP/0/RSP0/CPU0:router(config-if)# l2transport |

(任意)インターフェイスでレイヤ 2 転送モードをイネーブルにし、レイヤ 2 転送コンフィギュレーション モードを開始します。 コマンドを使用しないでください。 |

ステップ 7 |

monitor-session session-name [ direction { rx-only | tx-only ]

RP/0/RSP0/CPU0:router(config-if-l2)# monitor-session mon1 |

このインターフェイスで使用されるモニタ セッションを指定します。 direction キーワードを使用して入力トラフィックまたは出トラフィックだけがミラーリングされるように指定します。 |

ステップ 8 |

end または commit

RP/0/RSP0/CPU0:router(config-if-l2)# end または RP/0/RSP0/CPU0:router(config-if-l2)# commit |

設定変更を保存します。 • end コマンドを実行すると、変更をコミットするように要求されます。 end コマンドを実行すると、変更をコミットするように要求されます。

Uncommitted changes found, commit them before exiting (yes/no/cancel)?

[cancel]:

– yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 – no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 – cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 実行コンフィギュレーション ファイルに変更を保存し、コンフィギュレーション セッションを継続するには、 commit コマンドを使用します。 |

ステップ 9 |

show monitor-session [ session-name ] status [ detail ] [ error ]

RP/0/RSP0/CPU0:router# show monitor-session |

モニタ セッションに関する情報を表示します。 |

手順の概要

1. configure

configure

2. monitor-session session-name

monitor-session session-name

3. destination interface dest-subinterface

destination interface dest-subinterface

4. exit

exit

5. interface dest-subinterface l2transport

interface dest-subinterface l2transport

6. encapsulation dot1q vlan

encapsulation dot1q vlan

7. rewrite ingress tag pop tag-to-remove

rewrite ingress tag pop tag-to-remove

8. interface source-interface [ l2transport ]

interface source-interface [ l2transport ]

9. monitor-session session-name [ direction { rx-only | tx-only ]

monitor-session session-name [ direction { rx-only | tx-only ]

10. end

end

または

commit

11. show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ]

手順の詳細

|

|

|

ステップ 1 |

configure

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

ステップ 2 |

monitor-session session-name

RP/0/RSP0/CPU0:router(config)# monitor-session mon1 RP/0/RSP0/CPU0:router(config-mon)# |

モニタ セッションを定義し、モニタ セッション コンフィギュレーション モードを開始します。 |

ステップ 3 |

destination interface dest-subinterface

RP/0/RSP0/CPU0:router(config-mon)# destination interface gigabitethernet0/0/0/15 |

トラフィックを複製する宛先サブインターフェイスを指定します。 |

ステップ 4 |

exit

RP/0/RSP0/CPU0:router(config-mon)# exit RP/0/RSP0/CPU0:router(config)# |

モニタ セッション コンフィギュレーション モードを終了し、グローバル コンフィギュレーション モードに戻ります。 |

ステップ 5 |

interface dest-subinterface l2transport

RP/0/RSP0/CPU0:router(config)# interface gigabitethernet0/0/0/11.10 l2transport |

指定したサブインターフェイスに対してインターフェイス コンフィギュレーション モードを開始します。インターフェイス番号は rack / slot / module / port 表記で入力します。ルータの構文の詳細については、疑問符(?)を使用してオンライン ヘルプを参照してください。 l2transport キーワードは、宛先サブインターフェイスでのレイヤ 2 転送モードをイネーブルにするために使用されます。 |

ステップ 6 |

encapsulation dot1q vlan

RP/0/RSP0/CPU0:router(config-if)# encapsulation dot1q 1 |

802.1Q カプセル化および使用される VLAN 番号を指定します。 |

ステップ 7 |

rewrite ingress tag pop tag-to-remove

RP/0/RSP0/CPU0:router(config-if)# rewrite ingress tag pop 1 |

EFP の外部タグだけを削除するように指定します。 |

ステップ 8 |

interface source-subinterface [ l2transport ]

RP/0/RSP0/CPU0:router(config)# interface gigabitethernet0/0/0/11.10 l2transport |

特定のサブインターフェイスのインターフェイス コンフィギュレーション モードを開始します。インターフェイス番号は rack / slot / module / port 表記で入力します。ルータの構文の詳細については、疑問符(?)を使用してオンライン ヘルプを参照してください。 レイヤ 2 サブインターフェイスを送信元インターフェイスとして設定するには、 l2transport キーワードを使用して、サブインターフェイスでレイヤ 2 転送モードを有効にします。 |

ステップ 9 |

monitor-session session-name [ direction { rx-only | tx-only ]

RP/0/RSP0/CPU0:router(config-if-l2)# monitor-session mon1 |

このインターフェイスで使用されるモニタ セッションを指定します。 direction キーワードを使用して入力トラフィックだけまたは出トラフィックだけがミラーリングされるように指定します。 |

ステップ 10 |

end または commit

RP/0/RSP0/CPU0:router(config-if)# end または RP/0/RSP0/CPU0:router(config-if)# commit |

設定変更を保存します。 • end コマンドを実行すると、変更をコミットするように要求されます。 end コマンドを実行すると、変更をコミットするように要求されます。

Uncommitted changes found, commit them before exiting (yes/no/cancel)?

[cancel]:

– yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 – no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 – cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 実行コンフィギュレーション ファイルに変更を保存し、コンフィギュレーション セッションを継続するには、 commit コマンドを使用します。 |

ステップ 11 |

show monitor-session [ session-name ] status [ detail ] [ error ]

RP/0/RSP0/CPU0:router# show monitor-session |

トラフィック ミラーリングセッションに関する情報を表示します。 |

手順の概要

1. configure

configure

2. monitor-session session-name

monitor-session session-name

3. destination pseudowire

destination pseudowire

4. exit

exit

5. interface source-interface

interface source-interface

6. l2transport

l2transport

7. monitor-session session-name

monitor-session session-name

8. exit

exit

9. exit

exit

10. exit

exit

11. l2vpn

l2vpn

12. pw-class class-name

pw-class class-name

13. encapsulation mpls

encapsulation mpls

14. exit

exit

15. exit

exit

16. xconnect group group-name

xconnect group group-name

17. p2p xconnect-name

p2p xconnect-name

18. monitor-session session-name

monitor-session session-name

19. neighbor peer-ip pw-id pseudowire-id

neighbor peer-ip pw-id pseudowire-id

20. pw-class class-name

pw-class class-name

21. end

end

または

commit

22. show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ]

手順の詳細

|

|

|

ステップ 1 |

configure

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

ステップ 2 |

monitor-session session-name

RP/0/RSP0/CPU0:router(config)# monitor-session mon1 RP/0/RSP0/CPU0:router(config-mon)# |

モニタ セッションを定義し、モニタ セッション コンフィギュレーション モードを開始します。 |

ステップ 3 |

destination psuedowire

RP/0/RSP0/CPU0:router(config-mon)# destination pseudowire |

トラフィックが疑似回線に複製されるように指定します。 |

ステップ 4 |

exit

RP/0/RSP0/CPU0:router(config-mon)# exit RP/0/RSP0/CPU0:router(config)# |

モニタ セッション コンフィギュレーション モードを終了し、グローバル コンフィギュレーション モードに戻ります。 |

ステップ 5 |

interface source-interface

RP/0/RSP0/CPU0:router(config)# interface gigabitethernet0/0/0/11.10 |

特定のインターフェイスのインターフェイス コンフィギュレーション モードを開始します。インターフェイス番号は rack / slot / module / port 表記で入力します。ルータの構文の詳細については、疑問符(?)を使用してオンライン ヘルプを参照してください。 |

ステップ 6 |

l2transport

RP/0/RSP0/CPU0:router(config-if)# l2transport |

(任意)サブインターフェイスでレイヤ 2 転送モードをイネーブルにし、レイヤ 2 転送コンフィギュレーション モードを開始します。 コマンドを使用しないでください。 |

ステップ 7 |

monitor-session session-name [ direction { rx-only | tx-only ]

RP/0/RSP0/CPU0:router(config-if-l2)# monitor-session mon1 |

このインターフェイスで使用されるモニタ セッションを指定します。 direction キーワードを使用して入力トラフィックだけまたは出トラフィックだけがミラーリングされるように指定します。 |

ステップ 8 |

exit

RP/0/RSP0/CPU0:router(config-if-mon)# exit RP/0/RSP0/CPU0:router(config-if-l2)# |

モニタ セッション コンフィギュレーション モードを終了し、l2transport コンフィギュレーション モードに戻ります。 |

ステップ 9 |

exit

RP/0/RSP0/CPU0:router(config-if-l2)# exit RP/0/RSP0/CPU0:router(config-if)# |

l2transport コンフィギュレーション モードを終了し、インターフェイス コンフィギュレーション モードに戻ります。 |

ステップ 10 |

exit

RP/0/RSP0/CPU0:router(config-if)# exit RP/0/RSP0/CPU0:router(config)# |

インターフェイス コンフィギュレーション モードを終了し、グローバル コンフィギュレーション モードに戻ります。 |

ステップ 11 |

l2vpn

RP/0/RSP0/CPU0:router(config)# l2vpn RP/0/RSP0/CPU0:router(config-l2vpn)# |

レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

ステップ 12 |

pw-class class-name

RP/0/RSP0/CPU0:router(config-l2vpn)# pw-class pw1 |

疑似回線クラス テンプレートを設定して、疑似回線クラス テンプレート コンフィギュレーション モードを開始します。 |

ステップ 13 |

encapsulation mpls

RP/0/RSP0/CPU0:router(config-l2vpn-pwc)# encapsulation mpls |

MPLS に疑似回線カプセル化を設定します。 |

ステップ 14 |

exit

RP/0/RSP0/CPU0:router(config-l2vpn-pwc-mpls)# exit RP/0/RSP0/CPU0:router(config-l2vpn-pwc) |

疑似回線カプセル化コンフィギュレーション モードを終了します。 |

ステップ 15 |

exit

RP/0/RSP0/CPU0:router(config-l2vpn-pwc)# exit RP/0/RSP0/CPU0:router(config-l2vpn) |

疑似回線クラス テンプレート コンフィギュレーション モードを終了します。 |

ステップ 16 |

xconnect group group-name

RP/0/RSP0/CPU0:router(config-l2vpn)# xconnect group g1 |

グループの相互接続を設定します。 |

ステップ 17 |

p2p xconnect-name

RP/0/RSP0/CPU0:router(config-l2vpn-xc)# p2p xc1 |

ポイントツーポイント相互接続を設定します。 |

ステップ 18 |

monitor-session session-name

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# monitor-session mon1 |

トラフィック ミラーリング セッションをポイントツーポイント相互接続に接続します。 |

ステップ 19 |

neighbor peer-ip pw-id pseudowire-id

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# neighbor 192.168.2.2 pw-id 3 |

ポイントツーポイント相互接続を設定します。 |

ステップ 20 |

pw-class class-name

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# pw-class pw1 |

疑似回線クラス テンプレートがこの相互接続を使用するように指定します。 |

ステップ 21 |

end または commit

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p-pw)# end または RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p-pw)# commit |

設定変更を保存します。 • end コマンドを実行すると、変更をコミットするように要求されます。 end コマンドを実行すると、変更をコミットするように要求されます。

Uncommitted changes found, commit them before exiting (yes/no/cancel)?

[cancel]:

– yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 – no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 – cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 実行コンフィギュレーション ファイルに変更を保存し、コンフィギュレーション セッションを継続するには、 commit コマンドを使用します。 |

ステップ 22 |

show monitor-session [ session-name ] status [ detail ] [ error ]

RP/0/RSP0/CPU0:router# show monitor-session |

トラフィック ミラーリングセッションに関する情報を表示します。 |

ACL ベースのトラフィック ミラーリングの設定方法

前提条件

グローバル インターフェイス ACL が、次のいずれかのコマンドを使用し、 capture キーワードを指定して設定されていること。

• ipv4 access-list

ipv4 access-list

• ipv6 access-list

ipv6 access-list

• ethernet-services access-list

ethernet-services access-list

詳細については、『 Cisco ASR 9000 Series Aggregation Services Router 『IP Addresses and Services Command Reference』 』または『 ASR 9000 Series Aggregation Services Router Layer_2 VPN and Ethernet Services Command Reference 』を参照してください。

手順の概要

1. configure

configure

2. monitor-session session-name

monitor-session session-name

3. destination interface dest-interface

destination interface dest-interface

4. exit

exit

5. interface source-interface

interface source-interface

6. l2transport

l2transport

7. exit

exit

8. ethernet-services access-group access-list-name ingress

ethernet-services access-group access-list-name ingress

9. acl

acl

10. monitor-session session-name

monitor-session session-name

11. end

end

または

commit

12. show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ]

手順の詳細

|

|

|

ステップ 1 |

configure

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

ステップ 2 |

monitor-session session-name

RP/0/RSP0/CPU0:router(config)# monitor-session mon1 RP/0/RSP0/CPU0:router(config-mon)# |

モニタ セッションを定義し、モニタ セッション コンフィギュレーション モードを開始します。 |

ステップ 3 |

destination interface dest-interface

RP/0/RSP0/CPU0:router(config-mon)# destination interface gigabitethernet0/0/0/15 |

トラフィックを複製する宛先インターフェイスを指定します。 |

ステップ 4 |

exit

RP/0/RSP0/CPU0:router(config-mon)# exit RP/0/RSP0/CPU0:router(config)# |

モニタ セッション コンフィギュレーション モードを終了し、グローバル コンフィギュレーション モードに戻ります。 |

ステップ 5 |

interface source-interface

RP/0/RSP0/CPU0:router(config)# interface gigabitethernet0/0/0/11 |

特定のインターフェイスのインターフェイス コンフィギュレーション モードを開始します。インターフェイス番号は rack / slot / module / port 表記で入力します。ルータの構文の詳細については、疑問符(?)を使用してオンライン ヘルプを参照してください。 |

ステップ 6 |

l2transport

RP/0/RSP0/CPU0:router(config-if)# l2transport |

(任意)サブインターフェイスでレイヤ 2 転送モードをイネーブルにし、レイヤ 2 転送コンフィギュレーション モードを開始します。 コマンドを使用しないでください。 |

ステップ 7 |

exit

RP/0/RSP0/CPU0:router(config-if-l2)# exit RP/0/RSP0/CPU0:router(config-if)# |

レイヤ 2 転送コンフィギュレーション モードを終了し、インターフェイス コンフィギュレーション モードに戻ります。 |

ステップ 8 |

ethernet-services access-group access-list-name [ ingress | egress ]

RP/0/RSP0/CPU0:router(config-if)# ethernet-services access-group acl1 ingress |

アクセス リスト定義を、ミラーリング対象のインターフェイスに関連付けます。 |

ステップ 9 |

acl

RP/0/RSP0/CPU0:router(config-if-mon)# acl |

ミラーリングされるトラフィックが定義されたグローバル インターフェイス ACL に従っていることを指定します。 |

ステップ 10 |

monitor-session session-nam e

RP/0/RSP0/CPU0:router(config-if)# monitor-session mon1 |

このインターフェイスで使用されるモニタ セッションを指定します。 |

ステップ 11 |

end または commit

RP/0/RSP0/CPU0:router(config-if)# end または RP/0/RSP0/CPU0:router(config-if)# commit |

設定変更を保存します。 • end コマンドを実行すると、変更をコミットするように要求されます。 end コマンドを実行すると、変更をコミットするように要求されます。

Uncommitted changes found, commit them before exiting (yes/no/cancel)?

[cancel]:

– yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 – no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 – cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 実行コンフィギュレーション ファイルに変更を保存し、コンフィギュレーション セッションを継続するには、 commit コマンドを使用します。 |

ステップ 12 |

show monitor-session [ session-name ] status [ detail ] [ error ]

RP/0/RSP0/CPU0:router# show monitor-session |

モニタ セッションに関する情報を表示します。 |

ACL ベースのトラフィック ミラーリングのトラブルシューティング

設定に関する次の問題に注意してください。

• 送信元ミラーリング ポートで acl コマンドが設定されていても、ACL コンフィギュレーション コマンドで capture キーワードが使用されていない場合、トラフィックはミラーリングされません。

送信元ミラーリング ポートで acl コマンドが設定されていても、ACL コンフィギュレーション コマンドで capture キーワードが使用されていない場合、トラフィックはミラーリングされません。

• ACL 設定で capture キーワードが使用されていても、送信元ポートで acl コマンドが設定されていない場合、トラフィックはミラーリングされますが、アクセス リストの設定は適用されません。

ACL 設定で capture キーワードが使用されていても、送信元ポートで acl コマンドが設定されていない場合、トラフィックはミラーリングされますが、アクセス リストの設定は適用されません。

• すべての入力トラフィックは ACL 定義に関係なくミラーリングされます。出トラフィックは ACL 定義で許可されているものだけがミラーリングされます。

すべての入力トラフィックは ACL 定義に関係なくミラーリングされます。出トラフィックは ACL 定義で許可されているものだけがミラーリングされます。

次に、ACL 定義で capture キーワード、インターフェイスで acl コマンドが両方とも正しく設定されている例を示します。

monitor-session tm_example

ethernet-services access-list tm_filter

10 deny 0000.1234.5678 0000.abcd.abcd any capture

interface GigabitEthernet0/2/0/0

monitor-session tm_example direction rx-only

ethernet-services access-group tm_filter ingress

手順の概要

1. configure

configure

2. monitor-session session-name

monitor-session session-name

3. destination interface dest-interface

destination interface dest-interface

4. exit

exit

5. interface source-interface

interface source-interface

6. monitor-session session-name

monitor-session session-name

7. mirror first bytes

mirror first bytes

8. end

end

または

commit

9. show monitor-session [ session-name ] status

show monitor-session [ session-name ] status

手順の詳細

|

|

|

ステップ 1 |

configure

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

ステップ 2 |

monitor-session session-name

RP/0/RSP0/CPU0:router(config)# monitor-session mon1 RP/0/RSP0/CPU0:router(config-mon)# |

モニタ セッションを定義し、モニタ セッション コンフィギュレーション モードを開始します。 |

ステップ 3 |

destination interface dest-interface

RP/0/RSP0/CPU0:router(config-mon)# destination interface gigabitethernet0/0/0/15 |

トラフィックを複製する宛先インターフェイスを指定します。 |

ステップ 4 |

exit

RP/0/RSP0/CPU0:router(config-mon)# exit RP/0/RSP0/CPU0:router(config)# |

モニタ セッション コンフィギュレーション モードを終了し、グローバル コンフィギュレーション モードに戻ります。 |

ステップ 5 |

interface source-interface

RP/0/RSP0/CPU0:router(config)# interface gigabitethernet0/0/0/11.10 |

特定のインターフェイスのインターフェイス コンフィギュレーション モードを開始します。インターフェイス番号は rack / slot / module / port 表記で入力します。ルータの構文の詳細については、疑問符(?)を使用してオンライン ヘルプを参照してください。 |

ステップ 6 |

monitor-session session-name [ direction { rx-only | tx-only ]

RP/0/RSP0/CPU0:router(config-if-l2)# monitor-session mon1 |

このインターフェイスで使用されるモニタ セッションを指定します。 direction キーワードを使用して入力トラフィックだけまたは出トラフィックだけがミラーリングされるように指定します。 |

ステップ 7 |

mirror first bytes

RP/0/RSP0/CPU0:router(config-if-mon)# mirror first bytes |

ミラーリングするパケットのバイト数を指定します。値の範囲は 64 ~ 256 バイトです。 |

ステップ 8 |

end または commit

RP/0/RSP0/CPU0:router(config-if)# end または RP/0/RSP0/CPU0:router(config-if)# commit |

設定変更を保存します。 • end コマンドを実行すると、変更をコミットするように要求されます。 end コマンドを実行すると、変更をコミットするように要求されます。

Uncommitted changes found, commit them before exiting (yes/no/cancel)?

[cancel]:

– yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 yes と入力すると、実行コンフィギュレーション ファイルに設定変更が保存され、コンフィギュレーション セッションが終了し、ルータが EXEC モードに戻ります。 – no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 no と入力すると、コンフィギュレーション セッションが終了して、ルータが EXEC モードに戻ります。変更はコミットされません。 – cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 cancel と入力すると、現在のコンフィギュレーション セッションが継続します。コンフィギュレーション セッションは終了せず、設定変更もコミットされません。 実行コンフィギュレーション ファイルに変更を保存し、コンフィギュレーション セッションを継続するには、 commit コマンドを使用します。 |

ステップ 9 |

show monitor-session [ session-name ] status

RP/0/RSP0/CPU0:router# show monitor-session |

トラフィック ミラーリングセッションに関する情報を表示します。 |

トラフィック ミラーリングの設定例

ここでは、トラフィック ミラーリングを設定する方法の例を示します。

• 「物理インターフェイスを使用したトラフィック ミラーリング(ローカル):例」

「物理インターフェイスを使用したトラフィック ミラーリング(ローカル):例」

• 「EFP を使用したトラフィック ミラーリング(リモート):例」

「EFP を使用したトラフィック ミラーリング(リモート):例」

• 「モニタ セッションのステータス表示:例」

「モニタ セッションのステータス表示:例」

• 「モニタ セッション統計情報:例」

「モニタ セッション統計情報:例」

• 「疑似回線上のトラフィック ミラーリング:例」

「疑似回線上のトラフィック ミラーリング:例」

• 「レイヤ 3 ACL ベースのトラフィック ミラーリング:例」

「レイヤ 3 ACL ベースのトラフィック ミラーリング:例」

• 「レイヤ 2 ACL ベースのトラフィック ミラーリング:例」

「レイヤ 2 ACL ベースのトラフィック ミラーリング:例」

物理インターフェイスを使用したトラフィック ミラーリング(ローカル):例

次に、物理インターフェイスを使用したトラフィック ミラーリングの基本設定例を示します。トラフィックが gig0/2/0/19 と gig0/2/0/11 の間をポイントツーポイント相互接続でフローする場合、gig0/2/0/19 で受信および送信されるパケットは、gig0/2/0/15 にもミラーリングされます。

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# monitor-session ms1

RP/0/RSP0/CPU0:router(config-mon)# destination interface gig0/2/0/15

RP/0/RSP0/CPU0:router(config-mon)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/11

RP/0/RSP0/CPU0:router(config-subif)# l2transport

RP/0/RSP0/CPU0:router(config-if-l2)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/15

RP/0/RSP0/CPU0:router(config-subif)# l2transport

RP/0/RSP0/CPU0:router(config-if-l2)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/19

RP/0/RSP0/CPU0:router(config-subif)# l2transport

RP/0/RSP0/CPU0:router(config-subif-l2)# monitor-session ms1

RP/0/RSP0/CPU0:router(config-if-l2)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# l2vpn

RP/0/RSP0/CPU0:router(config-l2vpn)# xconnect group xg1

RP/0/RSP0/CPU0:router(config-l2vpn-xc)# p2p xg1_p1

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# interface gig0/2/0/11

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# interface gig0/2/0/19

RP/0/RSP0/CPU0:router(config-if-l2)# commit

EFP を使用したトラフィック ミラーリング(リモート):例

次に、EFP インターフェイスを使用したリモート トラフィック ミラーリングの基本設定例を示します。トラフィックが gig0/2/0/19.10 と gig0/2/0/11.10 の間をポイントツーポイント相互接続でフローする場合、gig0/2/0/19.10 で受信および送信されるパケットは、gig0/2/0/10.1 にもミラーリングされます。

RP/0/RSP0/CPU0:router#monitor-session ms1

RP/0/RSP0/CPU0:router(config)# destination interface gig0/2/0/10.1

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/10.1 l2transport

RP/0/RSP0/CPU0:router(config-if-l2)# encapsulation dot1q 1

RP/0/RSP0/CPU0:router(config-if-l2)# rewrite ingress tag pop 1

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/11.10 l2transport

RP/0/RSP0/CPU0:router(config-if-l2)# encapsulation dot1q 10

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/19.10 l2transport

RP/0/RSP0/CPU0:router(config-if-l2)# encapsulation dot1q 10

RP/0/RSP0/CPU0:router(config-if-l2)# monitor-session ms1

RP/0/RSP0/CPU0:router(config)# l2vpn

RP/0/RSP0/CPU0:router(config-l2vpn)# xconnect group xg1

RP/0/RSP0/CPU0:router(config-l2vpn-xc)# p2p xg1_p1

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# interface gig0/2/0/11.10

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# interface gig0/2/0/19.10

モニタ セッションのステータス表示:例

次に、 show monitor-session コマンドを使用して status キーワードを指定したサンプル出力の例を示します。

RP/0/RSP0/CPU0:router# show monitor-session status

Fri Feb 20 14:56:04.233 UTC

Monitor-session cisco-rtp1

Destination interface GigabitEthernet0/5/0/38

================================================================================

Source Interface Dir Status

--------------------- ---- ----------------------------------------------------

Gi0/5/0/4 Both Operational

Gi0/5/0/17 Both Operational

RP/0/RSP0/CPU0:router# show monitor-session status detail

Destination interface is not configured

Status: Not operational (destination interface not known).

Status: Error: 'Viking SPAN PD' detected the 'warning' condition 'PRM connection creation failure'.

RP/0/RSP0/CPU0:router# show monitor-session status error

Thu Jul 1 17:56:24.190 DST

Destination interface GigabitEthernet0/2/0/15 is not configured

================================================================================

Source Interface Dir Status

--------------------- ---- ----------------------------------------------------

Destination interface is not configured

================================================================================

Source Interface Dir Status

--------------------- ---- ----------------------------------------------------

モニタ セッション統計情報:例

さまざまな送信元ポートの統計情報およびカウンタ(受信、送信、ドロップ)を表示するには、 show monitor-session コマンドを使用して counters キーワードを指定します。このコマンドは、各モニタ セッションについて、すべての送信元インターフェイスのリストおよびそのインターフェイスの複製されたパケットの統計情報を表示します。

各インターフェイスに関して表示される統計情報のすべてのセットは次のとおりです。

• 複製された RX パケットおよびオクテット

複製された RX パケットおよびオクテット

• 複製された TX パケットおよびオクテット

複製された TX パケットおよびオクテット

• 複製されたなかったパケットとオクテット

複製されたなかったパケットとオクテット

RP/0/RSP0/CPU0:router# show monitor-session counters

GigabitEthernet0/2/0/19.10

Rx replicated: 1000 packets, 68000 octets

Tx replicated: 1000 packets, 68000 octets

Non-replicated: 0 packets, 0 octets

収集した統計情報をクリアするには、 clear monitor-session counters コマンドを使用します。デフォルトでは、このコマンドはすべての保存された統計情報をクリアします。ただし、任意のインターフェイス フィルタを使用できます。

RP/0/RSP0/CPU0:router# clear monitor-session counters

疑似回線上のトラフィック ミラーリング:例

次に、疑似回線にトラフィック ミラーリングを設定する方法の例を示します。

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# interface GigabitEthernet0/11/0/1

RP/0/RSP0/CPU0:router(config-if)# l2transport

RP/0/RSP0/CPU0:router(config-if-l2)# monitor-session pw-span-test

RP/0/RSP0/CPU0:router(config)# monitor-session pw-span-test

RP/0/RSP0/CPU0:router(config-mon)# destination pseudowire

RP/0/RSP0/CPU0:router(config)# l2vpn

RP/0/RSP0/CPU0:router(config-l2vpn)# pw-class class1

RP/0/RSP0/CPU0:router(config-l2vpn-pwc)# encapsulation mpls

RP/0/RSP0/CPU0:router(config-l2vpn)# xconnect group g1

RP/0/RSP0/CPU0:router(config-l2vpn-xc)# p2p x1

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# monitor-session pw-span-test

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p)# neighbor 2.2.2.2 pw-id 1

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p-pw)# pw-class class1

RP/0/RSP0/CPU0:router(config-l2vpn-xc-p2p-pw)# commit

レイヤ 3 ACL ベースのトラフィック ミラーリング:例

次に、レイヤ 3 ACL ベースのトラフィック ミラーリングを設定する方法の例を示します。

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# monitor-session ms1

RP/0/RSP0/CPU0:router(config-mon)# destination interface gig0/2/0/15

RP/0/RSP0/CPU0:router(config-mon)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/11

RP/0/RSP0/CPU0:router(config-if)# ipv4 access-group span ingress

RP/0/RSP0/CPU0:router(config-if)# monitor-session ms1

RP/0/RSP0/CPU0:router(config-if-mon)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# ipv4 access-list span

RP/0/RSP0/CPU0:router(config-ipv4-acl)# 5 permit ipv4 any any dscp 5 capture

RP/0/RSP0/CPU0:router(config-ipv4-acl)# 10 permit ipv4 any any

RP/0/RSP0/CPU0:router(config-ipv4-acl)# commit

レイヤ 2 ACL ベースのトラフィック ミラーリング:例

次に、レイヤ 2 ACL ベースのトラフィック ミラーリングを設定する方法の例を示します。

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# monitor-session ms1

RP/0/RSP0/CPU0:router(config-mon)# destination interface gig0/2/0/15

RP/0/RSP0/CPU0:router(config-mon)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# interface gig0/2/0/11

RP/0/RSP0/CPU0:router(config-if)# l2transport

RP/0/RSP0/CPU0:router(config-if-l2)# exit

RP/0/RSP0/CPU0:router(config-if)# ethernet-services access-group acl_mirror ingress

RP/0/RSP0/CPU0:router(config-if)# acl

RP/0/RSP0/CPU0:router(config-if)# monitor-session ms1

RP/0/RSP0/CPU0:router(config-if-mon)# commit

RP/0/RSP0/CPU0:router# configure

RP/0/RSP0/CPU0:router(config)# ipv4 access-list acl_mirror

RP/0/RSP0/CPU0:router(config-ipv4-acl)# 5 permit ipv4 any any dscp 5 capture

RP/0/RSP0/CPU0:router(config-ipv4-acl)# 10 permit ipv4 any any

RP/0/RSP0/CPU0:router(config-ipv4-acl)# commit

部分的パケット ミラーリング:例

次に、パケットの最初の 100 バイトのミラーリングを設定する方法の例を示します。

RP/0/RP0/CPU0:router(config)# interface gigabitethernet0/0/0/11

RP/0/RP0/CPU0:router(config-if-l2)# monitor-session mon1

RP/0/RSP0/CPU0:router(config-if-mon)# mirror first 100

トラフィック ミラーリングのトラブルシューティング

トラフィック ミラーリングに問題がある場合は、まず、 show monitor-session status コマンドの出力を確認して、トラブルシューティングを開始します。このコマンドは、すべてのセッションおよび送信元インターフェイスの記録された状態を表示します。

================================================================================

Source Interface Dir Status

--------------------- ---- ----------------------------------------------------

Gi0/0/0/0 Both <Source interface status>

Gi0/0/0/2 Both <Source interface status>

上記の例では、 <Session status> とマークされた行は、次のいずれかの設定エラーを示している可能性があります。

|

|

|

Session is not configured globally |

グローバル設定にセッションが存在していません。 show run コマンドの出力を確認して、セッションが正しい名前で設定されていることを確認します。 |

Destination interface <intf> is not configured |

宛先として設定されたインターフェイスが存在しません。たとえば、宛先インターフェイスが VLAN サブインターフェイスに設定されているが、VLAN サブインターフェイスがまだ作成されていない可能性があります。 |

Destination interface <intf> (<down-state>) |

宛先インターフェイスが、インターフェイス マネージャでアップ状態になっていません。 show interfaces コマンドを使用して状態を確認できます。設定を確認して、インターフェイスがアップ状態になることを妨げている原因を確認します(たとえば、サブインターフェイスに適切なカプセル化を設定する必要があるなど)。 |

Destination pseudowire is not configured |

疑似回線を設定する L2VPN 設定が欠落しています。トラフィック ミラーリング セッションの名前を、xconnect p2p の 1 セグメントとして設定します。 |

Destination pseudowire <name> (down) |

疑似回線は設定されているが、ダウンしています。L2VPN 設定を確認して、疑似回線がアップしていない理由を特定します。 |

<Source interface status> にレポートされるメッセージは次のとおりです。

|

|

|

Operational |

トラフィック ミラーリング PI ではすべてが正しく動作しているようです。ミラーリングが期待どおりに動作しない場合は、まずプラットフォーム チームと協力して調査します。 |

Not operational (Session is not configured globally) |

グローバル設定にセッションが存在していません。 show run コマンドの出力を確認して、セッションが正しい名前で設定されていることを確認します。 |

Not operational (destination interface not known) |

セッションは存在していますが、宛先インターフェイスが設定されていないか、そのセッションに指定されている宛先インターフェイスが存在していません(たとえば、宛先がまだ作成されていないサブインターフェイスであるなど)。 |

Not operational (source same as destination) |

セッションは存在していますが、宛先および送信元が同じインターフェイスであるため、トラフィック ミラーリングは機能しません。 |

Not operational (destination not active) |

宛先インターフェイスまたは疑似回線がアップ状態ではありません。対応する Session status のエラーメッセージで、提案されている解決方法を確認します。 |

Not operational (source state <down-state>) |

送信元インターフェイスはアップ状態ではありません。 show interfaces コマンドを使用して状態を確認できます。設定を確認して、インターフェイスがアップ状態になることを妨げている原因を確認します(たとえば、サブイン^ーフェイスに適切なカプセル化を設定する必要があるなど)。 |

Error: see detailed output for explanation |

トラフィック ミラーリングでエラーが発生しました。 show monitor-session status detail コマンドを実行して、詳細を表示します。 |

show monitor-session status detail コマンドでは、設定パラメータのすべての詳細および発生したすべてのエラーが表示されます。次に例を示します。

RP/0/RSP0/CPU0:router# show monitor-session status detail

Destination interface is not configured

Status: Not operational (destination interface not known).

Status: Error: 'Viking SPAN PD' detected the 'warning' condition 'PRM connection creation failure'.

この詳細な出力により、問題が何であるかが明確に示される可能性があります。

追加のトレースおよびデバッグ コマンドを示します。

RP/0/RSP0/CPU0:router# show monitor-session platform trace ?

all Turn on all the trace

events Display interesting events

RP/0/RSP0/CPU0:router# show monitor-session trace ?

process Filter debug by process

RP/0/RSP0/CPU0:router# debug monitor-session platform ?

all Turn on all the debugs

errors VKG SPAN EA errors

RP/0/RSP0/CPU0:router# debug monitor-session platform all

RP/0/RSP0/CPU0:router# debug monitor-session platform event

RP/0/RSP0/CPU0:router# debug monitor-session platform info

RP/0/RSP0/CPU0:router# show monitor-session status ?

detail Display detailed output

errors Display only attachments which have errors

internal Display internal monitor-session information

RP/0/RSP0/CPU0:router# show monitor-session status

RP/0/RSP0/CPU0:router# show monitor-session status errors

RP/0/RSP0/CPU0:router# show monitor-session status internal

![]() 「関連情報」

「関連情報」![]() GRE トンネル(Cisco IOS ソフトウェアではカプセル化リモート スイッチド ポート アナライザ(ER-SPAN)とも呼ばれる)へのミラーリング トラフィック。

GRE トンネル(Cisco IOS ソフトウェアではカプセル化リモート スイッチド ポート アナライザ(ER-SPAN)とも呼ばれる)へのミラーリング トラフィック。![]() フル ブリッジ ドメイン(Cisco IOS ソフトウェアでは VLAN ベース SPAN とも呼ばれる)からのミラーリング トラフィック。

フル ブリッジ ドメイン(Cisco IOS ソフトウェアでは VLAN ベース SPAN とも呼ばれる)からのミラーリング トラフィック。

![]() CGMP またはインターネット グループ管理プロトコル(IGMP)のスヌーピングがディセーブルにされた状態でのマルチキャスト トラフィック

CGMP またはインターネット グループ管理プロトコル(IGMP)のスヌーピングがディセーブルにされた状態でのマルチキャスト トラフィック![]() 送信元ポート トラフィック ミラーリングを使用してモニタされるポート。モニタ対象ポートとも呼ばれます。

送信元ポート トラフィック ミラーリングを使用してモニタされるポート。モニタ対象ポートとも呼ばれます。![]() 宛先ポート:送信元ポートをモニタするポートで、通常、ネットワーク アナライザが接続されます。モニタリング ポートとも呼ばれます。

宛先ポート:送信元ポートをモニタするポートで、通常、ネットワーク アナライザが接続されます。モニタリング ポートとも呼ばれます。![]() モニタ セッション:1 つの宛先インターフェイスと、場合によっては多くの送信元インターフェイスで構成されるトラフィック ミラーリング設定の集まりの宛先です。

モニタ セッション:1 つの宛先インターフェイスと、場合によっては多くの送信元インターフェイスで構成されるトラフィック ミラーリング設定の集まりの宛先です。![]() ポート タイプは任意です(バンドル インターフェイス、ギガビット イーサネット、10 ギガビット イーサネット、または EFP など)。

ポート タイプは任意です(バンドル インターフェイス、ギガビット イーサネット、10 ギガビット イーサネット、または EFP など)。

![]() 1 つのトラフィック ミラーリング セッションで核送信元ポートをモニタできます。

1 つのトラフィック ミラーリング セッションで核送信元ポートをモニタできます。![]() モニタする方向(入力、出力、または両方)を指定して、各送信元ポートを設定できます。バンドルの場合、モニタリング方向はグループ内のすべての物理ポートに適用されます。

モニタする方向(入力、出力、または両方)を指定して、各送信元ポートを設定できます。バンドルの場合、モニタリング方向はグループ内のすべての物理ポートに適用されます。

![]() 単一の Cisco ASR 9000 ルータは最大 8 個のモニタリング セッションを使用できます。

単一の Cisco ASR 9000 ルータは最大 8 個のモニタリング セッションを使用できます。![]() 単一のモニタ セッションの宛先ポートは 1 つだけです。

単一のモニタ セッションの宛先ポートは 1 つだけです。![]() 1 つの宛先ポートは 1 つのモニタ セッションだけに属することができます。

1 つの宛先ポートは 1 つのモニタ セッションだけに属することができます。![]() 単一の Cisco ASR 9000 ルータには最大 800 個の送信元ポートを設定できます。

単一の Cisco ASR 9000 ルータには最大 800 個の送信元ポートを設定できます。![]() モニタ セッションでは、すべてのモニタリング セッションの送信元ポートの最大数が 800 を超えない限り、最大 800 個の送信元ポートを設定できます。

モニタ セッションでは、すべてのモニタリング セッションの送信元ポートの最大数が 800 を超えない限り、最大 800 個の送信元ポートを設定できます。![]() 宛先ポートは送信元ポートと同じルータ上に存在する必要があります。

宛先ポートは送信元ポートと同じルータ上に存在する必要があります。![]() 任意のイーサネット物理ポート、EFP、疑似回線が宛先ポートなりますが、バンドル インターフェイスは宛先ポートにできません。

任意のイーサネット物理ポート、EFP、疑似回線が宛先ポートなりますが、バンドル インターフェイスは宛先ポートにできません。![]() レイヤ 2 またはレイヤ 3 インターフェイスを宛先ポートにできます。

レイヤ 2 またはレイヤ 3 インターフェイスを宛先ポートにできます。![]() トランク(メイン)インターフェイスまたはサブインターフェイスを宛先ポートにできます。

トランク(メイン)インターフェイスまたはサブインターフェイスを宛先ポートにできます。![]() いつでも、宛先ポートは 1 つのトラフィック ミラーリング セッションだけに参加できます。1 つのトラフィック ミラーリング セッションの宛先ポートは、別のトラフィック ミラーリング セッションの宛先ポートにできません。つまり、2 つのモニタ セッションに同じ宛先ポートを設定できません。

いつでも、宛先ポートは 1 つのトラフィック ミラーリング セッションだけに参加できます。1 つのトラフィック ミラーリング セッションの宛先ポートは、別のトラフィック ミラーリング セッションの宛先ポートにできません。つまり、2 つのモニタ セッションに同じ宛先ポートを設定できません。

![]() ローカル トラフィック ミラーリング。これは、最も基本的なトラフィック ミラーリングの形式です。ネットワーク アナライザまたはスニファは宛先インターフェイスに直接接続します。つまり、すべてのモニタ対象ポートはすべて宛先ポートと同じスイッチ上に存在します。

ローカル トラフィック ミラーリング。これは、最も基本的なトラフィック ミラーリングの形式です。ネットワーク アナライザまたはスニファは宛先インターフェイスに直接接続します。つまり、すべてのモニタ対象ポートはすべて宛先ポートと同じスイッチ上に存在します。![]() リモート トラフィック ミラーリング(R-SPAN)。この場合、ネットワーク アナライザは、宛先インターフェイスに直接接続するのではなく、スイッチがアクセス可能な VLAN に接続します。たとえば、宛先インターフェイスは VLAN によってカプセル化されたサブインターフェイスです。

リモート トラフィック ミラーリング(R-SPAN)。この場合、ネットワーク アナライザは、宛先インターフェイスに直接接続するのではなく、スイッチがアクセス可能な VLAN に接続します。たとえば、宛先インターフェイスは VLAN によってカプセル化されたサブインターフェイスです。![]() ネットワーク アナライザと宛先は分離できますが、オンボックス冗長性はありません。

ネットワーク アナライザと宛先は分離できますが、オンボックス冗長性はありません。![]() トラフィック ミラーリング VLAN に接続できるものである限り、複数のリモート ネットワーク アナライザを使用できます。

トラフィック ミラーリング VLAN に接続できるものである限り、複数のリモート ネットワーク アナライザを使用できます。![]() 疑似回線トラフィック ミラーリング(Cisco IOS ソフトウェアでは PW-SPAN と呼ばれる)。標準宛先インターフェイスを使用せずに、疑似回線経由でトラフィックが MPLS リモート サイトにミラーリングされます。

疑似回線トラフィック ミラーリング(Cisco IOS ソフトウェアでは PW-SPAN と呼ばれる)。標準宛先インターフェイスを使用せずに、疑似回線経由でトラフィックが MPLS リモート サイトにミラーリングされます。![]() ACL ベースのトラフィック ミラーリング。トラフィックは、グローバル インターフェイス ACL の設定に基づいてミラーリングされます。

ACL ベースのトラフィック ミラーリング。トラフィックは、グローバル インターフェイス ACL の設定に基づいてミラーリングされます。![]() 部分的パケット ミラーリング。最初の 64 ~ 256 バイトのパケットをミラーリングできます。

部分的パケット ミラーリング。最初の 64 ~ 256 バイトのパケットをミラーリングできます。![]() レイヤ 2 またはレイヤ 3 トラフィック ミラーリング。レイヤ 2 およびレイヤ 3 の両方の送信元ポートをミラーリングできます。

レイヤ 2 またはレイヤ 3 トラフィック ミラーリング。レイヤ 2 およびレイヤ 3 の両方の送信元ポートをミラーリングできます。

![]() 「ACL ベースのトラフィック ミラーリングの設定方法」

「ACL ベースのトラフィック ミラーリングの設定方法」![]() monitor-session session-name

monitor-session session-name ![]() destination interface dest-interface

destination interface dest-interface ![]() monitor-session session-name [ direction { rx-only | tx-only ]

monitor-session session-name [ direction { rx-only | tx-only ]![]() show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ] ![]() monitor-session session-name

monitor-session session-name ![]() destination interface dest-subinterface

destination interface dest-subinterface ![]() interface dest-subinterface l2transport

interface dest-subinterface l2transport ![]() rewrite ingress tag pop tag-to-remove

rewrite ingress tag pop tag-to-remove ![]() interface source-interface [ l2transport ]

interface source-interface [ l2transport ] ![]() monitor-session session-name [ direction { rx-only | tx-only ]

monitor-session session-name [ direction { rx-only | tx-only ]![]() show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ] ![]() monitor-session session-name

monitor-session session-name ![]() monitor-session session-name

monitor-session session-name ![]() monitor-session session-name

monitor-session session-name ![]() neighbor peer-ip pw-id pseudowire-id

neighbor peer-ip pw-id pseudowire-id ![]() show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ] ![]() ethernet-services access-list

ethernet-services access-list ![]() monitor-session session-name

monitor-session session-name ![]() destination interface dest-interface

destination interface dest-interface ![]() ethernet-services access-group access-list-name ingress

ethernet-services access-group access-list-name ingress ![]() monitor-session session-name

monitor-session session-name ![]() show monitor-session [ session-name ] status [ detail ] [ error ]

show monitor-session [ session-name ] status [ detail ] [ error ] ![]() 送信元ミラーリング ポートで acl コマンドが設定されていても、ACL コンフィギュレーション コマンドで capture キーワードが使用されていない場合、トラフィックはミラーリングされません。

送信元ミラーリング ポートで acl コマンドが設定されていても、ACL コンフィギュレーション コマンドで capture キーワードが使用されていない場合、トラフィックはミラーリングされません。![]() ACL 設定で capture キーワードが使用されていても、送信元ポートで acl コマンドが設定されていない場合、トラフィックはミラーリングされますが、アクセス リストの設定は適用されません。

ACL 設定で capture キーワードが使用されていても、送信元ポートで acl コマンドが設定されていない場合、トラフィックはミラーリングされますが、アクセス リストの設定は適用されません。![]() すべての入力トラフィックは ACL 定義に関係なくミラーリングされます。出トラフィックは ACL 定義で許可されているものだけがミラーリングされます。

すべての入力トラフィックは ACL 定義に関係なくミラーリングされます。出トラフィックは ACL 定義で許可されているものだけがミラーリングされます。![]() monitor-session session-name

monitor-session session-name ![]() destination interface dest-interface

destination interface dest-interface ![]() 「物理インターフェイスを使用したトラフィック ミラーリング(ローカル):例」

「物理インターフェイスを使用したトラフィック ミラーリング(ローカル):例」![]() 「EFP を使用したトラフィック ミラーリング(リモート):例」

「EFP を使用したトラフィック ミラーリング(リモート):例」![]() 「レイヤ 3 ACL ベースのトラフィック ミラーリング:例」

「レイヤ 3 ACL ベースのトラフィック ミラーリング:例」![]() 「レイヤ 2 ACL ベースのトラフィック ミラーリング:例」

「レイヤ 2 ACL ベースのトラフィック ミラーリング:例」 フィードバック

フィードバック