ライセンス:任意

SSL ルールで識別名条件を設定すると、証明書ホルダーまたはサーバ証明書を発行した CA に応じて暗号化トラフィックを処理および検査できます。発行元の識別名を基準にすると、サイトのサーバ証明書を発行した CA に基づいてトラフィックを処理できます。サブジェクトの識別名には

Web サイトの URL が含まれているので、特定の URL を送信元または宛先とする暗号化トラフィックの処理もできます。

ルール条件を設定する場合は、手動でリテラル値を指定するか、識別名オブジェクトを参照するか、または複数のオブジェクトを含んでいる識別名グループを参照できます。

(注) |

Decrypt - Known Key アクションを選択した場合、識別名条件を設定することはできません。このアクションでは、トラフィック復号化用のサーバ証明書の選択が必要であり、トラフィックの照合はすでにこの証明書で行われることになります。詳細については、「復号化アクション:さらに検査するためにトラフィックを復号化」を参照してください。

|

複数のサブジェクトおよび発行元の識別名との一致を単一の証明書ステータスのルール条件で行うことも可能ですが、ルールとの照合で一致する必要があるのは 1 つの共通名または識別名だけです。

識別名を手動で追加する場合、共通名属性(CN)を含めることができます。「CN=」なしで共通名を追加すると、オブジェクトの保存時に「CN=」が追加されます。

さらに、次の表にリストされている、コンマで区切られた属性を含む識別名を追加することもできます。

表 2. 識別名の属性

|

属性

|

説明

|

使用可能な値

|

|

C

|

国番号

|

2 つの英字

|

|

CN

|

共通名

|

最大 64 個の英数字、バックスラッシュ(\)、ハイフン(-)、引用符(")、アスタリスク(*)、ピリオド(.)、またはスペース文字

|

|

O

|

組織

|

|

OU

|

組織単位

|

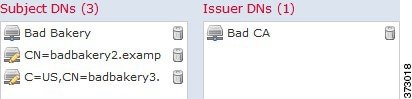

次の図は、goodbakery.example.com に対して発行された証明書および goodca.example.com によって発行された証明書を検索する識別名ルール条件を示しています。これらの証明書で暗号化されたトラフィックは許可され、アクセス

コントロールにより制御されます。

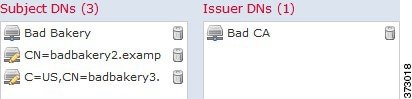

次の図は、badbakery.example.com および関連ドメインに対して発行された証明書および badca.example.com によって発行された証明書を検索する識別名ルール条件を示しています。これらの証明書で暗号化されたトラフィックは、再署名された証明書を使用して復号されます。

1 つの識別名条件で、[Subject DNs] リストおよび [Issuer DNs] リストにそれぞれ最大 50 のリテラル値および識別名オブジェクトを追加できます。

ASA FirePOWER モジュール提供の識別名オブジェクト グループである Sourcefire Undecryptable Sites には、モジュールで復号化できないトラフィックの Web サイトが含まれています。このグループを識別名条件に追加すると、該当する

Web サイトとのトラフィックがブロックしたり復号化を無効にしたりでき、これらのトラフィックの復号化に使用されるシステム リソースの浪費を回避できます。グループ内の各エントリは変更できますが、このグループを削除することはできません。システムによる更新によりこのリストのエントリが変更されることがありますが、モジュールではユーザによる変更が保持されます。

システムが新しいサーバへの暗号化セッションを最初に検出したときは、DN データを ClientHello の処理には使用できません。これは復号化されていない最初のセッションとなる可能性があります。最初のセッション後に、管理対象デバイスは、サーバの証明書メッセージからのデータをキャッシュします。同じクライアントからの後続の接続で、システムは識別名条件を含むルールに

ClientHello メッセージを最終的に一致させ、メッセージを処理して、復号化の可能性を最大化できます。

証明書のサブジェクトまたは発行元の識別名に基づいて暗号化トラフィックを検査するには、次の手順を実行します。

)をクリックし、

)をクリックし、

)をクリックします。

)をクリックします。

)をクリックします。

)をクリックします。

6>

6>

フィードバック

フィードバック