OpenDNS-WLC 統合ガイド

目次

はじめに

このドキュメントでは、OpenDNS WLC 統合について紹介し、その展開のための一般的なガイドラインを示します。このドキュメントでは、次のことを目的としています。

使用されるコンポーネント

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されています。このマニュアルで使用されるデバイスはすべて、初期設定(デフォルト)の状態から作業が開始されています。ネットワークが稼働中の場合は、コマンドが及ぼす潜在的な影響を十分に理解しておく必要があります。

機能概要

OpenDNS は、クラウドで提供されているネットワーク セキュリティ サービスです。マルウェアからデバイスを保護し、リアルタイムで侵害を阻止するためのインサイトを提供します。進化するビッグ データとデータ マイニング手法を使用して、攻撃を積極的に予測し、カテゴリ ベースのフィルタリングも行います。

この機能の動作に関連する用語は次のとおりです。

API トークンは、OpenDNS ポータルから発行され、デバイス登録にのみ使用されます。

デバイス IDは固有デバイス識別子です。ポリシーは ID ごとに適用されます。

EDNS は、タグ付けされた DNS パケットを伝送する DNS の拡張機能です。

FQDN は完全修飾ドメイン名です。

DNS 要求は常に Web 要求に先行します。ワイヤレス LAN コントローラは、クライアントからの DNS 要求をインターセプトし、クエリをクラウド上の OpenDNS サーバ(208.67.222.222, 208.67.220.220)にリダイレクトします。OpenDNS サーバは DNS クエリを解決し、事前設定されたセキュリティ フィルタリング ルールを ID 単位で適用して、ブロックされたページをクライアントに返すことで悪意のあるドメインとしてマーキングするか、または解決済みの IP アドレスをクライアントに返すことで安全なドメインとしてマーキングします。

OpenDNS における一般ワークフロー

OpenDNS サーバにおける WLC 登録は 1 度限りの作業であり、セキュアな HTTPS トンネルを介して行われます。

OpenDNS のダッシュボードからデバイス(WLC)登録の API トークンを取得します。

ワイヤレス LAN コントローラにトークンを適用します。これにより、デバイスが OpenDNS アカウントに登録されます。次に、WLC で OpenDNS プロファイルを作成します。プロファイルが ID として OpenDNS に自動的にプッシュされ、ポリシーは ID ごとに適用されます。

ワイヤレス クライアントと OpenDNS サーバ間のトラフィック フロー

ワイヤレス クライアントが WLC に DNS 要求を送信します。

WLC が DNS パケットをスヌーピングし、OpenDNS プロファイルでタグ付けします。プロファイルは、OpenDNS にも存在するパケットの ID です

この EDNS パケットは、名前解決のために OpenDNS クラウド サーバにリダイレクトされます。

次に OpenDNS は、ID に応じてポリシーを適用し、カテゴリ ベースのフィルタリング ルールを適用して組織のコンプライアンスを確実にします。

ルールに応じて、照会された DNS 要求に対して、ブロックされたページまたは解決された IP アドレスをクライアントに返します。

OpenDNS ワイヤレス LAN コントローラ統合の設定

手順

シナリオ 1:OpenDNS 用のローカル ポリシーの設定

手順組織内で、ユーザのロール タイプに基づいて、(特定の Web サイトの)インターネット アクセスをユーザに対し制限することを目標とします。たとえば、従業員には、アダルト、ギャンブル、ヌードなどのサイトを除くフル インターネット アクセスを許可し、請負業者に対してはより厳密に、ソーシャル Web サイト、スポーツ、アダルト、ゲーム、ヌードなどへのアクセスを制限する必要があるとします。

シスコは、外部の AAA サーバを使用してユーザを認証し、ID に基づいて、請負業者または従業員としてロールを WLC に渡します。WLC では、ユーザは従業員用と請負業者用の 2 つのポリシーを設定し、それぞれに異なる OpenDNS プロファイルを適用して、同じ dot1x 対応 WLAN に接続したときにブラウジング アクティビティを制限します。これを行うために、次の順序で設定します。

ステップ 1 次の Web サイトから、14 日間のトライアル アカウントを作成します: https://signup.umbrella.com/

ステップ 2 OpenDNS Umbrella サイトにログインし、アカウントを作成します: https://login.opendns.com/

ステップ 3 OpenDNS Umbrella のダッシュボードのメインのランディング ページで、[GET MY API TOKEN]をクリックします。

ステップ 4 WLC のメイン メニューから、[Controller]> [General] に移動して、ドメインを解決できる DNS サーバの IP アドレスを入力します。これは、WLC で OpenDNS 機能を有効にする際に初めて必要となります。

ステップ 5 WLC のメイン メニューから、[Security]> [OpenDNS] > [General] > [enable OpenDNS Global Status] に移動します。

CLI command:config openDNS enableステップ 6 同じ [WLC] 画面で、OpenDNS サーバ アカウント(ステップ 2)から取得した API トークンを設定します。

ステップ 7 同じページから、[Security]> [OpenDNS] > [General] に移動して、OpenDNS プロファイルを作成します。

CLI command: config openDNS profile create <profile-name>ステップ 8 WLC で、CLI または GUI を介して、従業員用(employeeOD)と請負業者用(contractorOD)の 2 つの OpenDNS プロファイルを作成します。これらのプロファイルは自動的に ID として OpenDNS アカウントにプッシュされます。

CLI で、次に示すように、2 つのプロファイルを確認できます。

(注) 各 OpenDNS プロファイルには、コントローラ上で生成された独自の Opendns-Identity(<WLC name> _<profile name> の形式)があり、クラウド上の関連付けられている OpenDNS アカウントにプッシュされます。

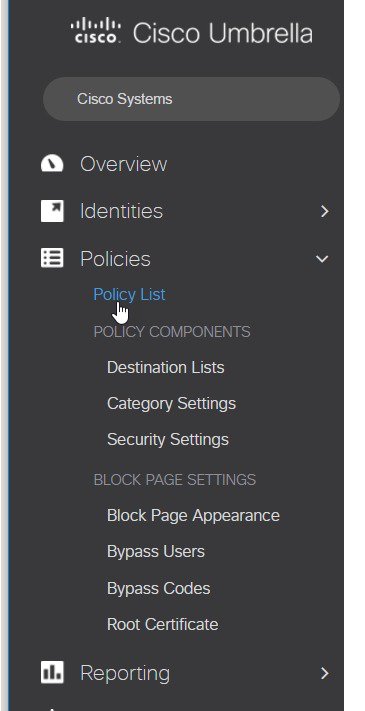

ステップ 9 最後に、OpenDNS サーバで 2 つのポリシーを作成して設定します。左側のメニュー バーで、[Policies]> [Policy List] を参照します。

ここでは次の 2 つのポリシーを作成しました。

EmployeePolicy は employeeOD ID に割り当てられ、最後のステップで作成したカテゴリ employeeCategory に関連付けられます。

同様に、contractorPolicy も、以前に作成されたカスタム カテゴリ contractorCategory に関連付けられている contractorOD ID に割り当てられます。

ポリシー EmployeePolicy、contractorPolicy をクリックして、この詳細を表示できます。

[Select Policy Settings]に移動して、カテゴリ設定を employeeCategory に設定したことを確認します。

ステップ 10 ISE でのユーザ ロールの設定。

ステップ 11 OpenDNS 用のローカル ポリシーの設定 ユーザは、ユーザ ロール ベースのローカル ポリシーを設定し、OpenDNS プロファイルをそのローカル ポリシーに関連付けることができるようになりました。最後に、ローカル ポリシーを特定の WLAN にマップします。

ステップ 12 WLAN での OpenDNS の設定

シナリオ 2:OpenDNS の WLAN/AP グループの設定

手順ローカル ポリシーと同様に、OpenDNS プロファイルは、WLAN または AP グループに関連付けることができます。以下のセクションでは、OpenDNS プロファイルを WLAN および AP グループに関連付ける方法に関する GUI および CLI コマンドからのスクリーンショットを示します。OpenDNS アカウントがすでに作成されており、そこから API トークンがコピーされているものとします。

OpenDNS WLAN コンフィギュレーション モード

管理者は、WLAN の詳細設定タブで、WLAN に OpenDNS の 3 つのモードを設定できます。

DNS オーバーライドの DHCP プロキシ

インターフェイス レベルの設定。インターフェイスに関連付けられたすべての WLAN に OpenDNS の IP アドレスを伝播する DHCP プロセスの一部。クライアントの参加フェーズで行われます。

OpenDNS Force モード:(デフォルトで有効になっています)

WLAN ごとに適用され、クライアントが WLAN に接続した後の意図的なクライアント アクティビティをブロックします。

OpenDNS Ignore モード

WLC は、クライアントによって使用されている DNS サーバ(OpenDNS サーバ、またはその他の DNS サーバ)を尊重します。

OpenDNS のアクティビティ レポート

OpenDNS サーバにログインすることで、管理者はクライアントのアクティビティ レポートを表示・生成し、感染したデバイスや(禁止サイトにアクセスしようとしている)標的ユーザを特定できます。またこれらのレポートは、クライアント ID、宛先および送信元 IP でフィルタリングできます。

Copyright © 2017, Cisco Systems, Inc. All rights reserved.

フィードバック

フィードバック