소개

이 문서에서는 게시자 - 가입자 아키텍처 모델이 있는 CA(Certificate Authority) 서명 다중 서버 주체 대체 이름(SAN)을 사용하여 Cisco CVOS(Voice Operating System) 시스템 클러스터를 설정하는 방법에 대해 설명합니다. CVOS 시스템은 UCCE 환경에서 CUIC, Finesse, Livedata, IdS 시스템을 다룹니다.

기고자: Venu Gopal Sane, Ritesh Desai Cisco TAC 엔지니어

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- Cisco Unified UCCE(Contact Center Enterprise) 릴리스 v12.5

- Cisco PCCE(Package Contact Center Enterprise) 릴리스 v12.5

- Cisco Finesse v12.5

- Cisco Unified Intelligence Center v12.5

사용되는 구성 요소

이 문서의 정보는 CVOS 운영 체제 관리 - 인증서 관리를 기반으로 합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

다중 서버 SAN 인증서의 경우, 클러스터의 각 서버 노드에서 CSR을 가져온 다음 각 CSR에 대해 CA 서명 인증서를 가져와 개별적으로 관리해야 하는 것이 아니라 노드의 한 클러스터에 대해 CA가 서명할 CSR이 하나만 필요합니다.

이 컨피그레이션을 시도하기 전에 다음 서비스가 작동 중인지 확인하십시오.

- Cisco Tomcat 서비스

-

Cisco 인증서 변경 알림

-

Cisco 인증서 만료 모니터

구성

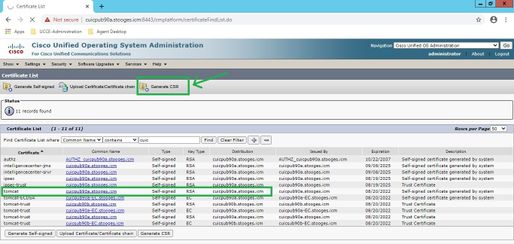

1단계. OS(Operating System) Administration에 로그인하고 그림과 같이 Security(보안) > Certificate Management(인증서 관리) > Generate CSR(CSR 생성)로 이동합니다.

2단계. Distribution에서 Multi-Server SAN을 선택합니다. SAN 도메인 및 상위 도메인이 자동으로 채워집니다.

3단계. CSR을 성공적으로 생성하면 다음 메시지가 표시됩니다.

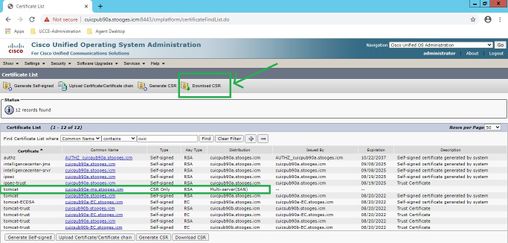

4단계. CSR을 성공적으로 생성하면 생성된 CSR이 여기에 표시되며, 이는 서명을 위해 CA에 다운로드되어 전송될 수 있습니다.

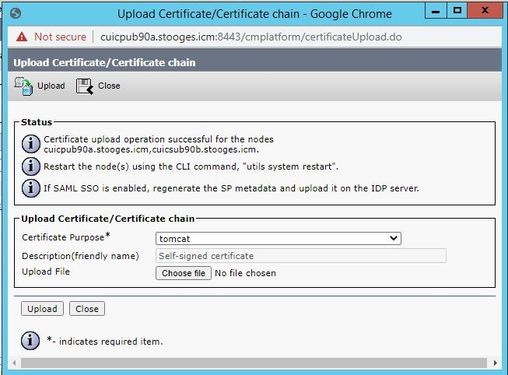

5단계. tomcat 유형으로 CA 서명 인증서를 인증서 관리 페이지에서 클러스터의 게시자 노드에 업로드하고 업로드 성공 시 표시되는 지침을 따릅니다.

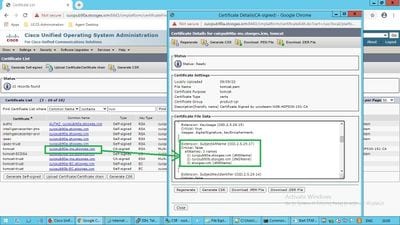

6단계. 파일이 성공적으로 업로드되면 새 CA 서명 인증서를 유형 multi-SAN으로 표시하는 인증서 목록을 확인합니다.

새 다중 SAN 인증서를 클릭하고 SubjectAltNames에 모든 클러스터 노드의 도메인 이름 및 FQDN이 표시되는지 확인합니다.

다음을 확인합니다.

구성이 올바르게 작동하는지 확인하려면 이 섹션을 활용하십시오.

가입자 노드의 cmplatform 페이지에 로그인하여 동일한 다중 SAN 인증서가 http://<any-node-fqdn>:8443/cmplatform으로 채워졌는지 확인합니다.

문제 해결

이 섹션에서는 컨피그레이션 문제를 해결하는 데 사용할 수 있는 정보를 제공합니다.

CLI 액세스에서 이러한 인증서 관리 로그를 수집하고 Cisco TAC에서 케이스를 엽니다. file get activelog platform/log/cert*