L3 SSG/SSD를 사용하여 PC를 PPPoA 클라이언트로 구성

목차

소개

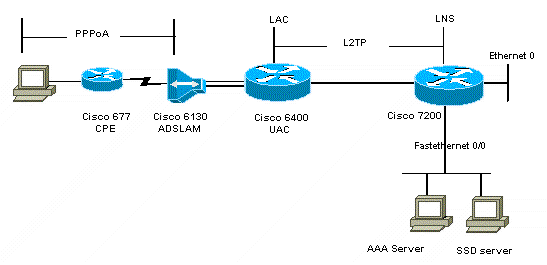

이 문서에 설명된 샘플 컨피그레이션에서는 PPPoA(Point-to-Point Protocol over Asynchronous Transfer Mode)를 사용하여 ISP(Internet Service Provider) 네트워크에 액세스하는 원격 클라이언트를 보여줍니다.

원격 클라이언트가 SSG/SSD(Layer 3 Service Selection Gateway/Service Selection Dashboard)를 사용하여 L2TP(Layer 2 Tunneling Protocol) 서비스에 액세스하려고 합니다. L2TP 서비스는 15.15.15.5의 호스트 IP 주소로 컨피그레이션에 표시됩니다. Cisco 677은 DHCP(Dynamic Host Configuration Protocol)를 사용하여 IP 주소 풀 10.0.0.2~10.0.0.254에서 마스크 255.255.255.0으로 PC에 IP 주소를 제공합니다. 또한 Cisco 677에서는 PAT(Port Address Translation)가 활성화되어 있습니다.

이 샘플 컨피그레이션에는 세 가지 테스트가 있습니다.

-

원격 클라이언트에서 서비스 로그온을 수행하는 여러 단계 동안 SSG 관련 디버깅

-

SSO(Single Sign-On) SSD 2.5.1 기능

-

SSD 디버깅을 활성화합니다.

시작하기 전에

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 표기 규칙을 참조하십시오.

사전 요구 사항

이 문서에 대한 특정 요건이 없습니다.

사용되는 구성 요소

이 문서의 정보는 아래의 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

-

Cisco C6400R 소프트웨어(C6400R-G4P5-M), 버전 12.1(5)DC1

-

Cisco 7200 소프트웨어(C7200-IS-M), 버전 12.2(1)

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 라이브 네트워크에서 작업 중인 경우, 사용하기 전에 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

구성

이 섹션에는 이 문서에서 설명하는 기능을 구성하기 위한 정보가 표시됩니다.

참고: 이 문서에 사용된 명령에 대한 추가 정보를 보려면 명령 조회 도구(등록된 고객만 해당)를 사용하십시오.

네트워크 다이어그램

이 문서에서는 아래 다이어그램에 나와 있는 네트워크 설정을 사용합니다.

설정

이 문서에서는 아래에 표시된 컨피그레이션을 사용합니다.

| Cisco 6400 LAC(airele_nrp3) |

|---|

Building configuration... Current configuration : 125008 bytes ! ! Last configuration change at 02:11:30 UTC Mon Jun 18 2001 ! NVRAM config last updated at 00:43:51 UTC Mon Jun 18 2001 ! version 12.1 no service single-slot-reload-enable service timestamps debug datetime msec service timestamps log uptime no service password-encryption ! hostname arielle_nrp3 ! boot system tftp c6400r-g4p5-mz.121-5.DC1 172.17.247.195 logging rate-limit console 10 except errors aaa new-model aaa authentication login default none aaa authentication login tty enable aaa authentication ppp ayman group radius aaa nas port extended enable password ww ! username ayman@cairo.com password 0 ayman redundancy main-cpu auto-sync standard no secondary console enable ip subnet-zero ip cef no ip finger no ip domain-lookup ! ! vpdn enable no vpdn logging vpdn search-order domain ! ! ssg enable ssg default-network 10.200.56.0 255.255.255.0 ssg service-password cisco ssg radius-helper auth-port 1645 acct-port 1646 ssg radius-helper key cisco ssg next-hop download nxthoptbl cisco ssg bind direction downlink Virtual-Template66 ssg service-search-order remote local ! ! interface Loopback3 ip address 200.200.200.1 255.255.255.252 ! ! interface ATM0/0/0.61 point-to-point description LAC L2TP connection to Ior ip address 14.14.14.6 255.255.255.252 pvc 61/61 broadcast encapsulation aal5snap ! ! ! interface ATM0/0/0.5555 multipoint pvc 66/66 encapsulation aal5mux ppp Virtual-Template66 ! ! ! interface Ethernet0/0/1 no ip address ! interface Ethernet0/0/0 ip address 3.0.0.2 255.255.255.0 no ip mroute-cache shutdown tag-switching ip ! interface FastEthernet0/0/0 ip address 10.200.56.6 255.255.255.0 no ip mroute-cache half-duplex ! ! interface Virtual-Template66 ip unnumbered Loopback3 peer default ip address pool ayman ppp authentication pap ayman ! ! router eigrp 5 network 14.14.14.4 0.0.0.3 no auto-summary no eigrp log-neighbor-changes ! ip local pool ayman 212.93.193.114 212.93.193.126 ip route 10.0.0.0 255.255.255.0 212.93.193.114 ! radius-server host 10.200.56.16 auth-port 1645 acct-port 1646 radius-server retransmit 3 radius-server attribute 25 nas-port format d radius-server attribute nas-port format d radius-server key cisco ! ! line con 0 exec-timeout 0 0 login authentication tty transport input none line aux 0 line vty 0 4 exec-timeout 0 0 password ww login authentication tty ! end |

| Cisco 7204 LNS(호스트 이름 ior) |

|---|

Building configuration... Current configuration : 6769 bytes ! version 12.2 no service single-slot-reload-enable service timestamps debug datetime msec localtime show-timezone service timestamps log datetime localtime show-timezone no service password-encryption ! hostname ior ! boot system flash c7200-is-mz.122-1.bin logging buffered 16384 debugging logging rate-limit console 10 except errors aaa new-model aaa authentication login default none aaa authentication login tty enable aaa authentication ppp ayman local aaa nas port extended enable password 7 03134C ! username ayman@cairo.com password 0 ayman clock timezone GMT+1 1 clock summer-time PDT recurring ip subnet-zero no ip source-route ip cef ! ! no ip finger ip tcp window-size 8192 ip ftp username tftp ip ftp password 7 061118 ip host rund 172.17.247.195 ip host PAGENT-SECURITY-V3 57.63.30.76 95.26.0.0 ! ! ! ! ! vpdn enable no vpdn logging vpdn search-order domain ! vpdn-group 1 accept-dialin protocol l2tp virtual-template 24 terminate-from hostname nap local name cairo l2tp tunnel password 7 052827261363 ! ! interface Loopback1 ip address 212.93.194.5 255.255.255.252 ! interface Loopback2 ip address 15.15.15.5 255.255.255.252 ! ! interface FastEthernet0/0 ip address 10.200.56.2 255.255.255.0 ip ospf network point-to-multipoint no ip mroute-cache load-interval 60 duplex half no cdp enable ! interface ATM2/0 no ip mroute-cache atm pvc 1 0 5 qsaal atm pvc 2 0 16 ilmi no atm ilmi-keepalive ! ! ! ! ! interface ATM2/0.61 point-to-point description L2TP tunnel link ip address 14.14.14.5 255.255.255.252 pvc 61/61 broadcast encapsulation aal5snap ! ! interface ATM2/0.5555 multipoint pvc 55/55 encapsulation aal5mux ppp Virtual-Template24 ! ! ! interface Virtual-Template24 ip unnumbered Loopback1 peer default ip address pool SSG-L2TP ppp authentication pap ayman ! ! router eigrp 5 network 14.14.14.4 0.0.0.3 network 15.15.15.4 0.0.0.3 no auto-summary no eigrp log-neighbor-changes ! ! ip route 212.93.193.112 255.255.255.252 14.14.14.6 ip local pool SSG-L2TP 212.93.197.114 212.93.197.126 radius-server host 10.200.56.16 auth-port 1645 acct-port 1646 radius-server retransmit 3 radius-server attribute 25 nas-port format d radius-server attribute nas-port format d radius-server key cisco radius-server vsa send accounting radius-server vsa send authentication ! ! ! ! line con 0 exec-timeout 0 0 password 7 010411 login authentication tty transport input none line aux 0 password 7 021113 line vty 0 4 exec-timeout 0 0 password 7 010411 login authentication tty line vty 5 15 ! end ! |

새 컨피그레이션을 구현하기 전에 Cisco 677을 기본 컨피그레이션으로 재설정해야 합니다. 기본 컨피그레이션을 복원하려면 다음과 같이 set nvram erase 명령을 사용합니다.

cbos#set nvram erase Erasing running configuration. You must use "write" for changes to be permanent. cbos#write NVRAM written. cbos#reboot

Cisco 677 CBOS(Cisco Broadband Operating System)에서 DHCP 서버 기능을 활성화하면 "pool0"이라는 풀이 자동으로 생성되고 마스크 255.255.255.0과 함께 서브넷 10.0.0.0이 할당됩니다. 기본적으로 Cisco 677 이더넷 인터페이스의 IP 주소에는 10.0.0.1의 주소가 할당되며, 그런 다음 "pool0"은 로컬 LAN 클라이언트/PC에 대해 10.0.0.2~10.0.0.254의 IP 주소를 임대할 수 있습니다.

| Cisco 677 |

|---|

!--- This configuration must be done !--- after NVRAM has been erased. set ppp wanipcp 0.0.0.0 set ppp wan0-0 login hisham set ppp wan0-0 passward hisham set dhcp server enabled set nat enabled set int wan0-0 close set int wan0-0 vpi 1 set int wan0-0 vci 60 set int wan0-0 open write reboot |

RADIUS 프로파일

다음 RADIUS(Remote Dial-In User Service) 프로필은 원격 사용자 및 서비스에 사용됩니다.

| Profile of Remote User hipam(원격 사용자 hipam 프로필) |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u hisham

User Profile Information

user = hisham{

profile_id = 119

profile_cycle = 11

member = ayman

radius=SSG-6400 {

check_items= {

2=hisham

}

reply_attributes= {

6=2

7=1

9,250="GTravelling"

}

}

} |

| 서비스 그룹 이동 프로필 |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u Travelling

User Profile Information

user = Travelling{

profile_id = 165

profile_cycle = 3

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,250="IMiddle East"

9,250="GCities"

}

}

}

|

| 서비스 그룹 도시 프로필 |

|---|

User Profile Information

user = Cities{

profile_id = 167

profile_cycle = 3

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,250="ICairo"

9,250="Ncairo.com"

}

}

} |

| cairo.com 서비스 프로파일 |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u cairo.com

User Profile Information

user = cairo.com{

profile_id = 144

profile_cycle = 17

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,1="vpdn:tunnel-id=nap"

9,1="vpdn:l2tp-tunnel-password=CAIRO"

9,1="vpdn:tunnel-type=l2tp"

9,1="vpdn:ip-addresses=15.15.15.5"

9,251="Ocairo.com"

9,251="R15.15.15.4;255.255.255.252"

9,251="TT"

9,251="IEgyptian Capital"

9,251="Gcairo.com_key"

}

}

} |

| 다음 홉 테이블의 프로파일 |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u nxthoptbl

User Profile Information

user = nxthoptbl{

profile_id = 168

profile_cycle = 2

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,253="Gcairo.com_key;14.14.14.5"

}

}

} |

다음을 확인합니다.

현재 이 설정에 사용 가능한 확인 절차는 없습니다.

문제 해결

SSO(Single Sign-On) SSD 2.5.1의 기능은 무엇입니까?

이 기능은 SSD 서버에 적용됩니다. SSD 서버는 HTTP 트래픽을 전송하는 원격 클라이언트에 대한 캐시 데이터베이스에서 호스트 개체를 찾을 수 없는 경우 SSG에 액세스 요청을 보냅니다. SSG에 호스트 객체가 있는 경우 SSD에 액세스 수락 메시지를 보냅니다. 그런 다음 사용자는 서비스에 대한 액세스 권한을 부여할 수 있습니다.

SSD 또는 SSG에 호스트 개체가 없는 경우, 사용자는 일반적인 SSD 로그온 인증 절차를 사용하여 SSD에서 인증해야 합니다.

SSG 및 SSD를 구성하기 전에 알아야 할 사항은 무엇입니까?

SSD 또는 SSG를 구성하기 전에 다음을 확인해야 합니다.

-

SSD, SSG 및 AAA(Authentication, Authorization, and Accounting)가 모두 실행 중이며 모든 네트워크 엔티티가 서로 ping할 수 있습니다.

-

원격 사용자는 SSD 서버에 로그온하기 전에 기본 네트워크(SSG, SSD, AAA)의 모든 호스트를 ping할 수 있습니다.

-

NAP(Network Access Provider)(이 경우 Cisco 6400 NRP1)가 서비스 대상 네트워크에 ping할 수 있습니다.

-

원격 클라이언트가 원격 서비스 대상 네트워크를 ping할 수 없습니다.

PPPoA 세션이 시작된 후 SSD 로그온이 설정되기 전에 어떻게 해야 합니까?

모든 SSG 명령이 구성된 후에는 사용자 서비스에 대한 next hop 테이블이 성공적으로 다운로드되었는지 확인해야 합니다. show ssg binding 명령을 실행합니다.

arielle_nrp3# show ssg binding cairo.com_key -> 14.14.14.5 (NHT) arielle_nrp3# show ssg next-hop Next hop table loaded from profile nxthoptbl: cairo.com_key -> 14.14.14.5 End of next hop table.

모든 방향 바인딩이 SSG에서 활성 상태인지 확인합니다.

arielle_nrp3# show ssg direction Virtual-Template66: Downlink !--- You can verify this by enabling debug ssg ctrl-events after the !--- remote user tries to initiate its PPPoA session to access the NRP. Jun 18 02:13:12.791: SSG-CTL-EVN: Handling PPP logon for user hisham. Jun 18 02:13:12.791: SSG-CTL-EVN: Locate/create SSG sub-block from/for Virtual-Access3. Jun 18 02:13:12.791: SSG-CTL-EVN: Checking for old HostObject in the sub-block. Jun 18 02:13:12.791: SSG-CTL-EVN: SSG: pppterm: NO extra data for PPP logon Jun 18 02:13:12.791: SSG-CTL-EVN: Authenticating user hisham for PPP logon. Jun 18 02:13:12.799: SSG-CTL-EVN: Creating HostObject for the PPP user hisham. Jun 18 02:13:12.799: SSG-CTL-EVN: Set Host Mac Address . Jun 18 02:13:12.799: SSG-CTL-EVN: ** attr->type = 6 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 1 Jun 18 02:13:12.799: SSG-CTL-EVN: ** attr->type = 7 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 2 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 3 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 4 Jun 18 02:13:12.799: SSG-CTL-EVN: PPP logon for user hisham is accepted. The link is Virtual-Access3 Jun 18 02:13:12.799: SSG-CTL-EVN: Bind the HostObject to Virtual-Access3. !--- Downlink binding success. Jun 18 02:13:12.867: SSG-CTL-EVN: IPCP is up. Locate SSG sub-block from Virtual-Access3. Jun 18 02:13:12.871: SSG-CTL-EVN: Locate HostObject from the sub-block. Jun 18 02:13:12.871: SSG-CTL-EVN: Set Host IP 212.93.193.114. !--- Host object is created. Jun 18 02:13:12.879: SSG-CTL-EVN: Host Mac Address lookup failed Jun 18 02:13:12.879: SSG-CTL-EVN: Activate the HostObject. Link=Virtual-Access3 !--- Host object is active. Jun 18 02:13:12.879: SSG-CTL-EVN: ##### ssg_l2tp_ip_up: 03:49:01: %LINEPROTO-5-UPDOWN: Line protocol on Interface Virtual-Access3, changed state to up

클라이언트가 SSD 서버에 대한 HTTP 세션을 시작하면 SSD 서버 로그온 홈 페이지가 표시됩니다.

참고: UNIX 셸 명령 root@crazyball[/export/home/ssd251/ssd]startSSD.sh를 실행하여 SSD 서버 작업을 시작해야 합니다.

SSD SSO(Single Sign On) 기능을 테스트하려면 어떻게 합니까?

-

dashboard.conf 파일에서 매개변수(REAUTHENTICATE=off)를 구성합니다. 기본값은 REAUTHENTICATE=on입니다.

-

SSD의 웹 페이지에 로그온합니다. 예를 들어, cairo.com 서비스 홈 페이지에 로그인한 상태에서 브라우저를 닫은 다음 http://10.200.56.40:8080을 사용하여 다시 엽니다.

SSD의 호스트 개체는 여전히 캐시에 있으므로 이전에 로그온한 SSD 서비스 페이지에 다시 로그온할 수 있어야 합니다. 기본 동작은 SSD에서 재인증하는 것입니다. 즉, SSD 로그온 홈 페이지로 이동해야 합니다.

SSD 디버깅을 실행하려면 어떻게 해야 합니까?

-

브라우저의 주소 표시줄에 https://10.200.56.40:8443/log을 입력합니다.

-

옵션 설정을 클릭합니다. 선택한 모든 디버그가 실행되고 출력이 로그 파일에 기록됩니다. 로그 파일 이름의 형식은 yy_mm_dd.request.log입니다.

-

로그 파일이 있는 SSD 서버의 디렉토리로 이동합니다.

-

UNIX 편집기를 사용하여 /export/home/ssd251/ssd/logs]yy_mm_dd.request.log 파일을 열어 디버그 출력을 확인합니다.

디버그 출력 샘플

NRP1 출력

arielle_nrp3# show debugging SSG: SSG data path packets debugging is on SSG control path events debugging is on SSG control path packets debugging is on SSG packets debugging is on Radius protocol debugging is on Just before the SSD logon, the output of these debugs are : Jun 18 23:30:08.414: SSG-DATA:CEF-SSGSubBlock=0(AT0/0/0.61:0.0.0.0->0.0.0.0) Jun 18 23:30:09.530: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 18 23:30:11.142: SSG-DATA:CEF-SSGSubBlock=0(AT0/0/0.61:0.0.0.0->0.0.0.0) Jun 18 23:30:11.494: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 18 23:30:12.482: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 18 23:30:13.310: SSG-DATA:CEF-SSGSubBlock=0(AT0/0/0.61:0.0.0.0->0.0.0.0) Jun 18 23:30:14.462: Jun 18 23:39:39.610: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.638: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.638: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.642: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.642: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.646: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.674: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.678: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.678: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.682: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.686: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.686: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.698: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.742: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 00:39:17.477: RADIUS: Initial Transmit id 18 10.200.56.16:1645, Access-Request, len 58 Jun 19 00:39:17.477: Attribute 4 6 D45DC301 Jun 19 00:39:17.477: Attribute 61 6 00000000 Jun 19 00:39:17.477: Attribute 1 8 68697368 Jun 19 00:39:17.477: Attribute 2 18 31B0CDC2 Jun 19 00:39:17.481: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 00:39:17.481: RADIUS: Received from id 18 10.200.56.16:1645, Access-Accept, len 70 Jun 19 00:39:17.481: Attribute 6 6 00000002 Jun 19 00:39:17.481: Attribute 7 6 00000001 Jun 19 00:39:17.481: Attribute 26 20 00000009FA0E4754 Jun 19 00:39:17.481: Attribute 26 18 00000009FA0C4742 Jun 19 00:39:17.481: RADIUS: saved authorization data for user 61E73934 at 61E72A58 Jun 19 00:39:17.481: SSG-CTL-EVN: Creating HostObject for host 212.93.193.114. Jun 19 00:39:17.489: SSG-CTL-EVN: Set Host Mac Address . Jun 19 00:39:17.489: SSG-CTL-EVN: ** attr->type = 6 Jun 19 00:39:17.489: SSG-CTL-EVN: ATTR_LOOP = 1 Jun 19 00:39:17.489: SSG-CTL-EVN: ** attr->type = 7 Jun 19 00:39:17.493: SSG-CTL-EVN: ATTR_LOOP = 2 Jun 19 00:39:17.493: SSG-CTL-EVN: ATTR_LOOP = 3 Jun 19 00:39:17.493: SSG-CTL-EVN: ATTR_LOOP = 4 Jun 19 00:39:17.493: SSG-CTL-EVN: Account logon is accepted (212.93.193.114,hisham). arielle_nrp3# show ssg host 212.93.193.114 ------------------------ HostObject Content ----------------------- Activated: TRUE Interface: Virtual-Access3 User Name: hisham Host IP: 212.93.193.114 Msg IP: 10.200.56.40 (9902) Host DNS IP: 0.0.0.0 Maximum Session Timeout: 0 seconds Host Idle Timeout: 0 seconds Class Attr: NONE User logged on since: 01:54:33.000 UTC Tue Jun 19 2001 User last activity at: 01:54:33.000 UTC Tue Jun 19 2001 Default Service: NONE DNS Default Service: NONE Active Services: NONE !--- No Services are active yet. AutoService: NONE Subscribed Services: The following output also results from the debug commands that are turned on before the SSD logon. Jun 19 02:06:39.529: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:06:40.789: SSG-DATA:CEF-MulticastDest=1(AT0/0/0.61:14.14.14.5->224.0.0.10) Jun 19 02:06:41.581: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:06:42.509: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:06:43.313: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:06:43.313: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:06:43.349: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:06:43.353: arielle_nrp3# show ssg host 212.93.193.114 ------------------------ HostObject Content ----------------------- Activated: TRUE Interface: Virtual-Access3 User Name: hisham Host IP: 212.93.193.114 Msg IP: 10.200.56.40 (9902) !--- Message server IP & port adddress, and TCP port used. !--- This is configured in the dashboard.conf file. Host DNS IP: 0.0.0.0 Maximum Session Timeout: 0 seconds Host Idle Timeout: 0 seconds Class Attr: NONE User logged on since: 01:54:33.000 UTC Tue Jun 19 2001 User last activity at: 01:54:33.000 UTC Tue Jun 19 2001 Default Service: NONE DNS Default Service: NONE Active Services: NONE AutoService: NONE Subscribed Services: arielle_nrp3#

이 시점에서는 사용자가 서비스에 로그온하지 않았습니다. 고객은 먼저 SSD 웹 페이지의 서비스 목록에서 중동, 카이로, 이집트 수도를 봅니다. 클라이언트가 Egyptian Capital을 클릭하면 사용자 이름 및 비밀번호 필드가 페이지에 나타납니다. 클라이언트에 연결된 활성 서비스가 없습니다. 클라이언트가 cairo.com 서비스에 액세스하기 위해 제공하는 사용자 이름 및 비밀번호는 L2TP 네트워크 서버(LNS)에 의해 구성된 사용자 이름 및 비밀번호와 일치해야 합니다. 이 설정에서는 LNS가 로컬에서 사용자를 인증합니다. 사용자 이름은 ayman@cairo.com이고 비밀번호는 ayman입니다.

L2TP LAC(Access Concentrator) 출력

arielle_nrp3# show debugging SSG: SSG data path packets debugging is on SSG control path events debugging is on SSG control path packets debugging is on SSG packets debugging is on VPN: L2X protocol events debugging is on L2X data packets debugging is on L2X control packets debugging is on L2TP data sequencing debugging is on Radius protocol debugging is on Jun 19 02:34:48.121: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:34:48.157: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:34:49.681: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:34:49.685: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.717: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:34:49.725: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:34:49.725: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.777: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.777: SSG-CTL-PAK: Received Packet: sIP=10.200.56.40 sPort=37638 dIP=10.200.56.6 dPort=1645 Jun 19 02:34:49.777: header: code=1, id=19, len=102, auth=3F53BB3F2939DAA1E5D9435792491CD3 Jun 19 02:34:49.777: attr: type=1, len=17, val=ayman@cairo.com Jun 19 02:34:49.777: attr: type=2, len=18, val=(89)(C4)/}(BB)(8F) Jun 19 02:34:49.777: attr: type=6, len=6, val=(00)(00)(00)(02) Jun 19 02:34:49.777: attr: type=26, len=23, Jun 19 02:34:49.777: SSG-CTL-EVN: Downloading service profile for service cairo.com. Jun 19 02:34:49.777: RADIUS: ustruct sharecount=1 Jun 19 02:34:49.777: RADIUS: Initial Transmit id 73 10.200.56.16:1645, Access-Request, len 67 Jun 19 02:34:49.777: Attribute 4 6 D45DC301 Jun 19 02:34:49.777: Attribute 61 6 00000000 Jun 19 02:34:49.777: Attribute 1 11 63616972 Jun 19 02:34:49.777: Attribute 2 18 51CF64B7 Jun 19 02:34:49.777: Attribute 6 6 00000005 Jun 19 02:34:49.785: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.785: RADIUS: Received from id 73 10.200.56.16:1645, Access-Accept, len 275 Jun 19 02:34:49.785: Attribute 6 6 00000005 Jun 19 02:34:49.785: Attribute 26 27 0000000901157670 Jun 19 02:34:49.785: Attribute 26 40 0000000901227670 Jun 19 02:34:49.785: Attribute 26 30 0000000901187670 Jun 19 02:34:49.785: Attribute 26 37 00000009011F7670 Jun 19 02:34:49.789: SSG-CTL-EVN: ##### ssg_l2tp_disc_cause: termCause=1026 Jun 19 02:34:49.789: SSG-CTL-EVN: ssg_l2tp_disc_routine: Jun 19 02:34:49.801: SSG-CTL-EVN: Checking service mode. Jun 19 02:34:49.801: SSG-CTL-EVN: ServiceLogon: Enqueue request of service cairo.com arielle_nrp3# show ssg host 212.93.193.114 ------------------------ HostObject Content ----------------------- Activated: TRUE Interface: Virtual-Access3 User Name: hisham Host IP: 212.93.193.114 Msg IP: 10.200.56.40 (9902) Host DNS IP: 0.0.0.0 Maximum Session Timeout: 0 seconds Host Idle Timeout: 0 seconds Class Attr: NONE User logged on since: 01:54:33.000 UTC Tue Jun 19 2001 User last activity at: 02:34:49.000 UTC Tue Jun 19 2001 Default Service: NONE DNS Default Service: NONE Active Services: cairo.com !--- A service is active. AutoService: NONE Subscribed Services: arielle_nrp3# show ssg service cairo.com ------------------------ ServiceInfo Content ----------------------- Uplink IDB: Name: cairo.com Type: TUNNEL Mode: CONCURRENT Service Session Timeout: 0 seconds Service Idle Timeout: 0 seconds Authentication Type: CHAP Next Hop Gateway Key: cairo.com_key DNS Server(s): TunnelId: nap TunnelPassword: CAIRO HomeGateway Addresses: 15.15.15.5 Included Network Segments: 15.15.15.4/255.255.255.252 Excluded Network Segments: ConnectionCount 1 Full User Name not used Domain List: cairo.com; Active Connections: 1 : RealIP=212.93.197.114, Subscriber=212.93.193.114 ------------------------ End of ServiceInfo Content ----------------

위의 출력에서 RealIP는 서비스 네트워크에서 사용자 hipam에게 제공하는 IP 주소입니다. 가입자 필드는 SSG NRP 액세스 네트워크에서 제공한 IP 주소 사용자 히샴을 보여줍니다.

arielle_nrp3# show ssg connection 212.93.193.114 cairo.com ------------------------ ConnectionObject Content ----------------------- User Name: ayman@cairo.com Owner Host: 212.93.193.114 Associated Service: cairo.com Connection State: 0 (UP) Connection Started since: 02:34:51.000 UTC Tue Jun 19 2001 User last activity at: 02:34:51.000 UTC Tue Jun 19 2001 Connection Real IP: 212.93.197.114 L2TP VIDB: Virtual-Access4 L2TP Session Key: 0 Connection Traffic Statistics: Input Bytes = 0 (HI = 0), Input packets = 0 Output Bytes = 0 (HI = 0), Output packets = 0

LNS 출력

ior# show debugging VPN L2X protocol events debugging is on L2X data packets debugging is on L2X control packets debugging is on L2TP data sequencing debugging is on *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 0, len 8, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Parse SCCRQ *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 2, len 8, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Protocol Ver 256 *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 3, len 10, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Framing Cap 0x0 *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 4, len 10, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Bearer Cap 0x0 *Jun 18 19:27:09.855 PDT: L2X: Parse AVP 6, len 8, flag 0x0 *Jun 18 19:27:09.855 PDT: L2X: I SCCRQ, flg TLS, ver 2, len 128, tnl 0, cl 0, ns 0, nr 0 C8 02 00 80 00 00 00 00 00 00 00 00 80 08 00 00 00 00 00 01 80 08 00 00 00 02 01 00 80 0A 00 00 00 03 00 00 00 00 80 0A 00 00 00 04 00 00 00 ... *Jun 18 19:27:09.855 PDT: L2TP: I SCCRQ from nap tnl 13552 *Jun 18 19:27:09.855 PDT: Tnl 4818 L2TP: Got a challenge in SCCRQ, nap *Jun 18 19:27:09.855 PDT: Tnl 4818 L2TP: New tunnel created for remote nap,

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

24-Sep-2001 |

최초 릴리스 |

피드백

피드백