소개

이 문서에서는 Cisco IOS-XE® SD-WAN 라우터에서 서비스측 VRF와 고정 NAT를 수행하는 컨피그레이션에 대해 설명합니다.

사전 요구 사항

버전 17.3.1a 이상의 Cisco IOS-XE SD-WAN 디바이스를 사용해야 합니다.

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- Cisco SD-WAN(소프트웨어 정의 WAN)

- NAT(Network Address Translation)

사용되는 구성 요소

이 문서의 정보는 이러한 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

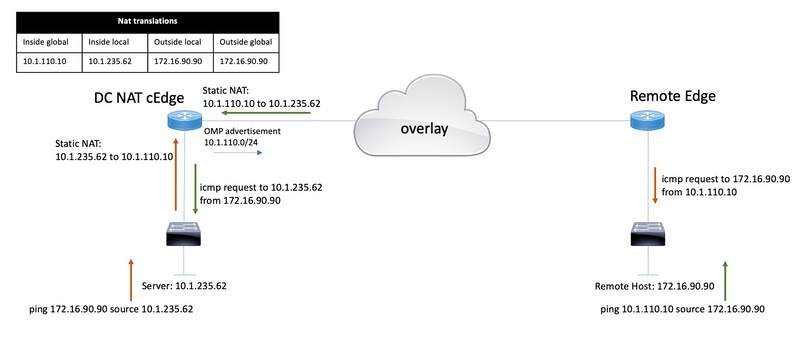

네트워크 다이어그램

이 문서에서 설명한 서비스 고정 NAT를 구성하기 위해 이 토폴로지가 사용됩니다.

10.1.235.0/24 서브넷은 DC 사이트의 사설 및 로컬 서브넷입니다. 이 서브넷은 OMP(오버레이 관리 프로토콜)로 광고되지 않습니다. 서버가 통신을 수행하기 위해 10.1.110.0/24 서브넷에 정적으로 표시됩니다.

- 서버 10.1.235.62가 172.16.90.90에 대한 통신을 시작하면 cEdge는 NAT 10.1.235.62에서 10.1.110.10으로 해야 합니다.

- 호스트 172.16.90.90이 서버와 통신해야 하는 경우 10.1.110.10에 요청을 수행하고 cEdge는 대상 IP를 10.1.235.62로 변환해야 합니다.

설정

cEdge 컨피그레이션

이 컨피그레이션은 라우터 CLI 또는 vManage 기능 템플릿을 통해 수행할 수 있습니다.

CLI를 통해

NAT 풀을 구성합니다.

ip nat pool natpool10 10.1.110.1 10.1.110.253 prefix-length 24

내부 고정 NAT 전역 풀을 구성합니다.

ip nat inside source list global-list pool natpool10 vrf 10 match-in-vrf

고정 NAT 항목을 구성합니다.

ip nat inside source static 10.1.235.62 10.1.110.10 vrf 10 match-in-vrf pool natpool10

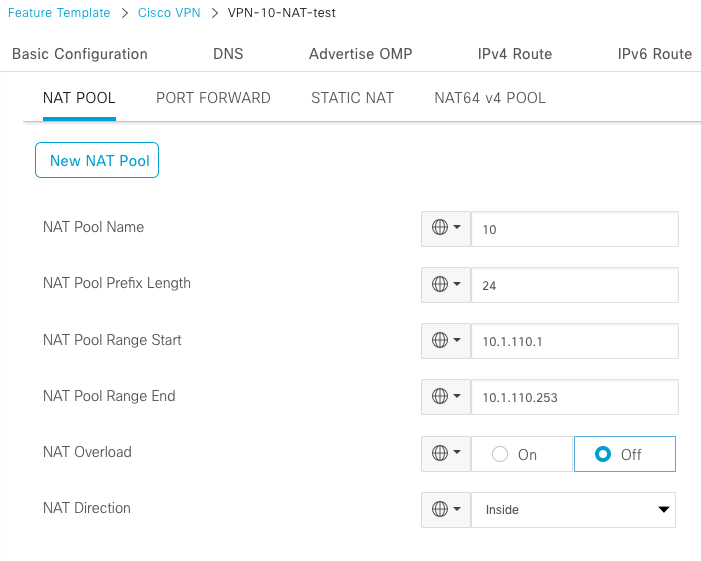

vManage 기능 템플릿 사용

서비스 VPN 기능 템플릿에서 NAT 섹션 > NAT 풀로 이동하고 New NAT Pool(새 NAT 풀)을 클릭합니다.

변수를 입력하고 완료되면 Add(추가)를 클릭합니다.

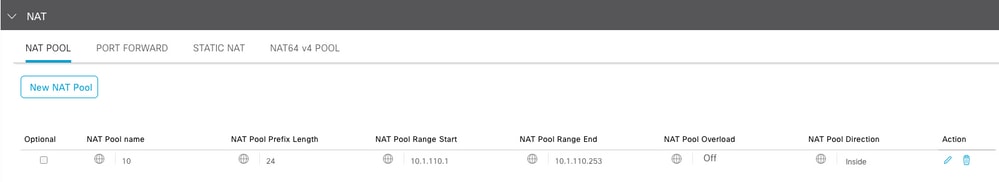

풀이 다음과 같이 생성되었는지 확인합니다.

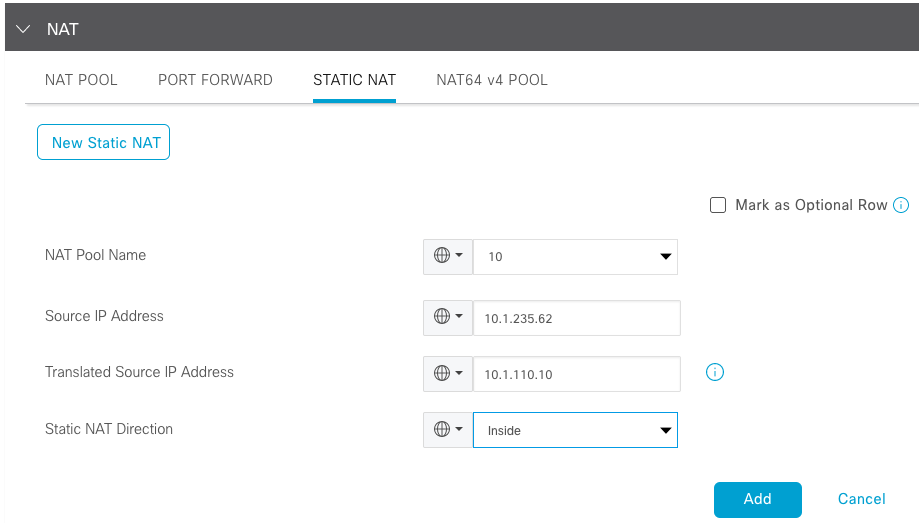

풀이 생성되면 Static NAT로 이동하고 New Static NAT(새 고정 NAT) 버튼을 클릭합니다.

변수를 입력하고 완료되면 Add(추가)를 클릭합니다.

중앙 집중식 데이터 정책

원하는 접두사를 사용하는 데이터 트래픽을 서비스 측 NAT로 디렉션하려면 중앙 집중식 데이터 정책이 필요합니다.

VPN 및 사이트 목록 정의:

policy

lists

vpn-list VPN-10

vpn 10

!

site-list CEDGE

site-id 30

!

내부-외부 변환의 첫 번째 시퀀스를 정의합니다.

data-policy _VPN-10_Data_NAT_cEdge

vpn-list VPN-10

sequence 1

match

source-ip 10.1.235.62/32

!

action accept

count nat_cedge_-1665659624

nat pool 10

!

!

다음 순서는 대상 주소의 변환에 사용됩니다. 외부에서 내부로 트래픽이 시작될 때 사용됩니다.

sequence 11

match

destination-ip 10.1.110.10/32

!

action accept

count nat_cedge_out2in_-1665659624

nat pool 10

!

!

default-action accept

!

!

모든 방향으로 정책을 적용합니다.

apply-policy

site-list CEDGE

data-policy _VPN-10_Data_NAT_cEdge all

다음을 확인합니다.

verification 명령을 사용하여 NAT 컨피그레이션의 상태를 확인합니다.

show sdwan policy from-vsmart

show ip nat translations

sdwan policy data-policy-filter

서버 10.1.235.62에서 호스트 172.16.90.90 테스트로 ping:

cEdge#show ip nat translations

Pro Inside global Inside local Outside local Outside global

--- 10.1.110.10 10.1.235.62 --- ---

icmp 10.1.110.10:0 10.1.235.62:0 172.16.90.90:0 172.16.90.90:0

Total number of translations: 2

호스트 10.90.90.90에서 서버 10.1.110.10 테스트로 Ping 수행:

cEdge#show ip nat translations

Pro Inside global Inside local Outside local Outside global

--- 10.1.110.10 10.1.235.62 --- ---

icmp 10.1.110.10:8299 10.1.235.62:8299 172.16.90.90:8299 172.16.90.90:8299

Total number of translations: 2

문제 해결

데이터 정책 카운터에서 패킷이 증가했는지 확인합니다.

cEdge#show sdwan policy data-policy-filter

data-policy-filter _VPN-10_Data_NAT_cEdge

data-policy-vpnlist VPN-10

data-policy-counter default_action_count

packets 1412

bytes 109382

data-policy-counter nat_cedge_-1665659624

packets 154

bytes 16852

data-policy-counter nat_cedge_out2in_-1665659624

packets 7

bytes 886

관련 정보