URL 필터링 구성 및 확인

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

소개

이 문서에서는 Cisco Catalyst Manager GUI를 사용하여 Cisco IOS-XE® 라우터에서 URL 필터링을 구성하고 확인하는 방법에 대해 설명합니다.

사전 요구 사항

vManage에서 현재 Cisco IOS-XE 코드와 호환되는 UTD 소프트웨어 가상 이미지를 업로드합니다. cEdge 라우터에 UTD 보안 가상 이미지를 설치하는 방법에 대한 지침은 관련 정보 섹션을 참조하십시오.

Cisco Edge 라우터는 템플릿이 미리 연결된 vManaged 모드여야 합니다.

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- Cisco SD-WAN 오버레이는 초기 컨피그레이션을 활용합니다.

- URL 필터링 컨피그레이션 Cisco Catalyst Manager GUI.

사용되는 구성 요소

이 문서는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- Cisco Catalyst SD-WAN Manager 버전 20.14.1.

- Cisco Catalyst SD-WAN Controller 버전 20.14.1.

- Cisco Edge Router 버전 17.14.1.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

구성

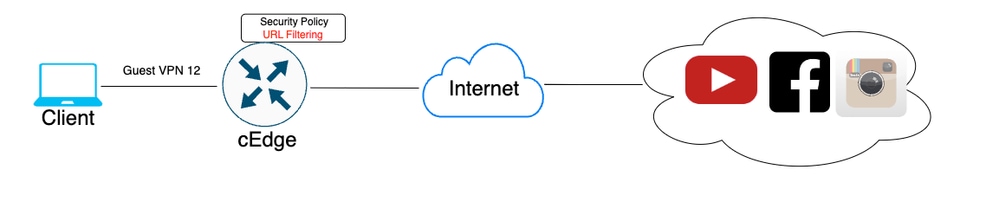

네트워크 다이어그램

URL 필터링 정책의 구성 요소 구성

이 문서에서는 카테고리, 평판 또는 도메인 차단/허용 목록에 따라 특정 클라이언트 HTTPS 트래픽을 차단/허용하도록 URL 필터링을 구성하는 방법에 대해 설명합니다.

- 게스트 VPN 웹 범주에 있는 클라이언트에서 이 HTTPS 요청을 차단합니다.

- 게임

- 도박

- 해킹

- 불법 마약

- 웹 평판 60보다 작거나 같은 게스트 VPN의 클라이언트에서 웹 사이트에 보내는 모든 HTTPS URL 요청은 차단해야 합니다.

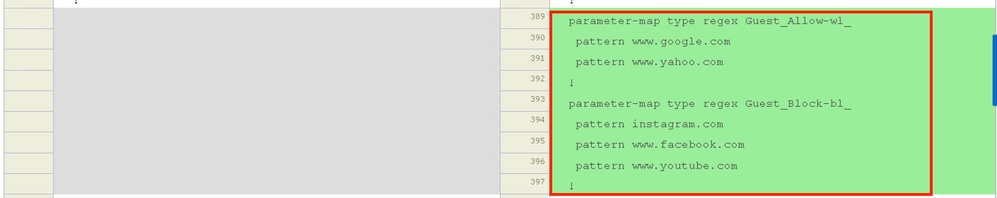

- 게스트 VPN에 있는 클라이언트의 웹 사이트에 대한 HTTP 요청은 Facebook, Instagram 및 YouTube를 차단하고 google.com 및 yahoo.com에 대한 액세스는 허용합니다.

URL 필터링을 구성하려면

관심 URL 목록 생성

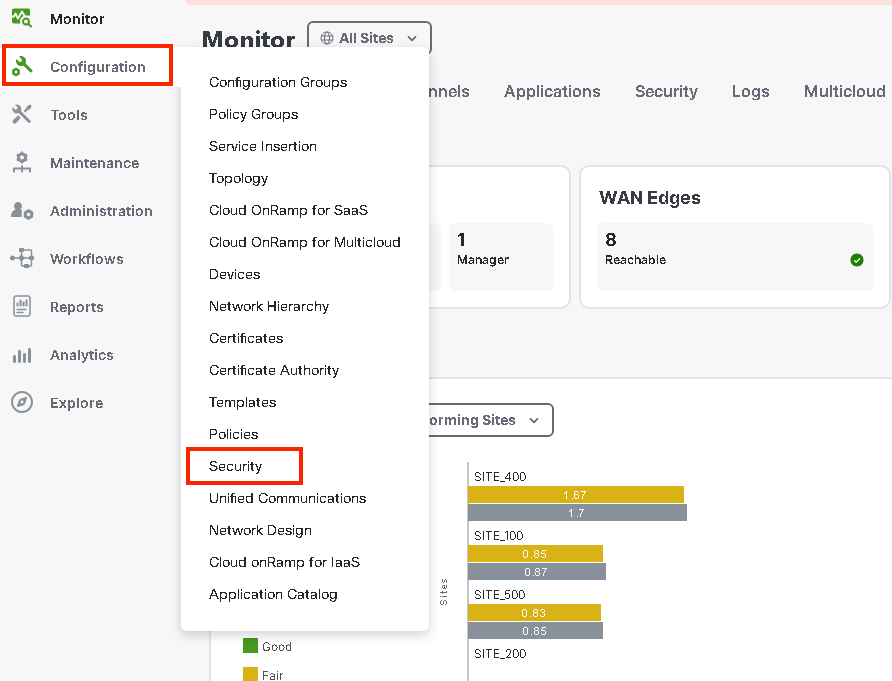

- Cisco SD-WAN Manager 메뉴의 왼쪽 패널에서 Configuration(컨피그레이션) > Security(보안) 탭으로 이동합니다.

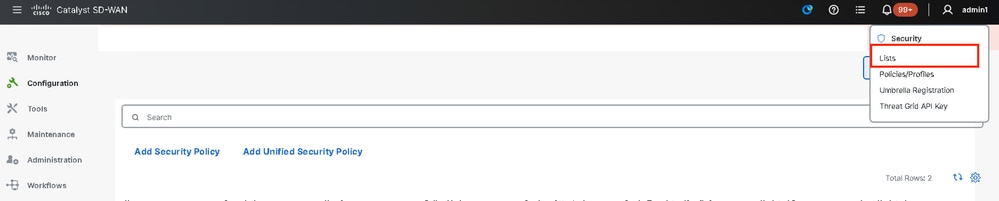

허용 목록 URL 목록 또는 차단 목록 URL 목록을 만들거나 관리하려면, 페이지 오른쪽 상단의 사용자 지정 옵션 드롭다운 메뉴에서 목록을 선택합니다.

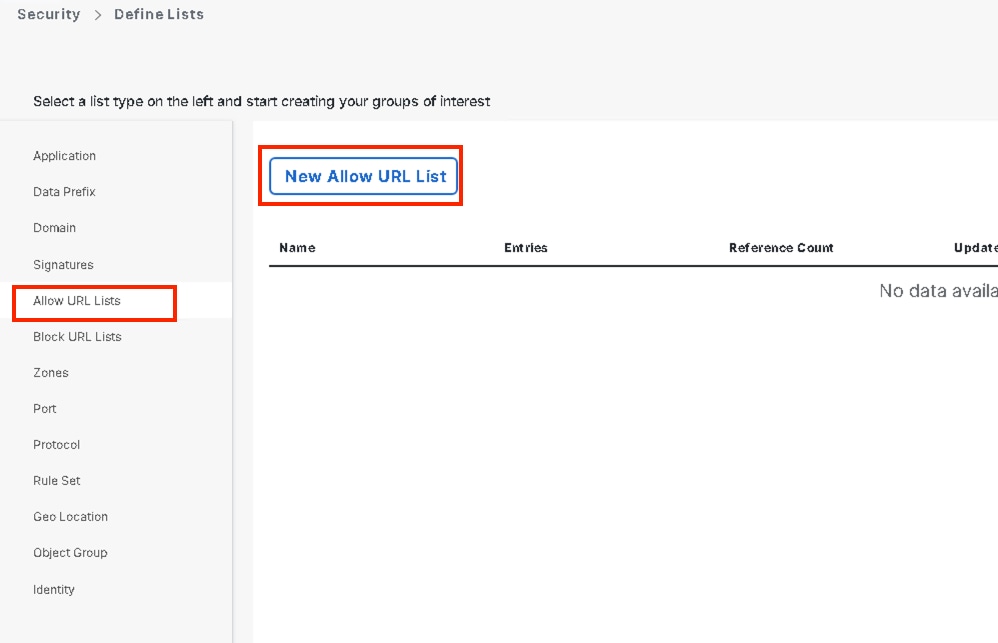

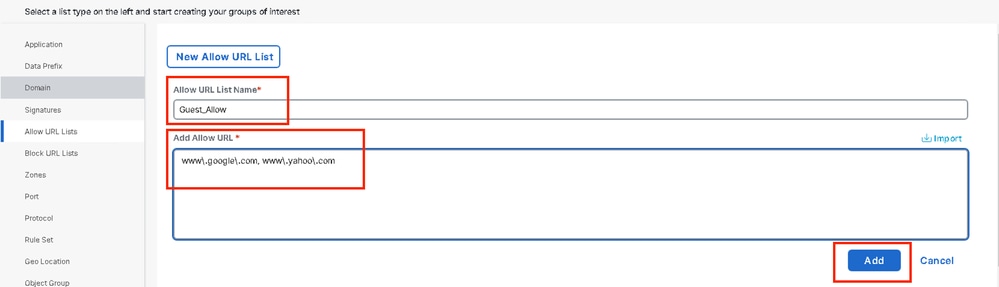

왼쪽 창에서 Allow URLs Lists(URL 목록 허용)를 클릭하고 New Allow URL List(새 URL 목록 허용)를 만듭니다.

- URL List Name(URL 목록 이름) 필드에 최대 32자(문자, 숫자, 하이픈 및 밑줄만)의 목록 이름을 입력합니다.

- URL 필드에 목록에 포함할 URL을 쉼표로 구분하여 입력합니다. 또한 Import(가져오기) 버튼을 사용하여 액세스 가능한 스토리지 위치에서 목록을 추가할 수 있습니다.

- 완료되면 Add(추가)를 클릭합니다.

참고: 허용 및 차단 목록에서 도메인 이름에 대해 regex 패턴을 사용하는 것을 고려할 수 있습니다

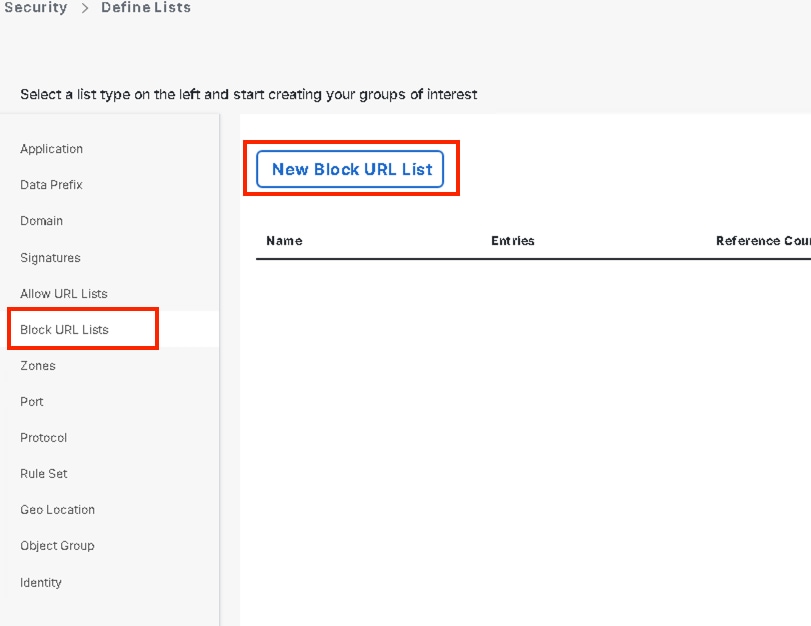

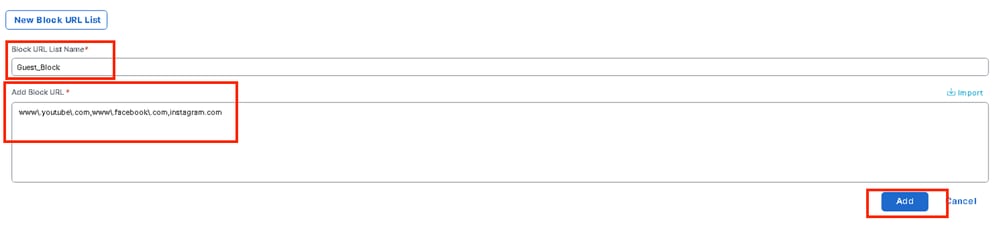

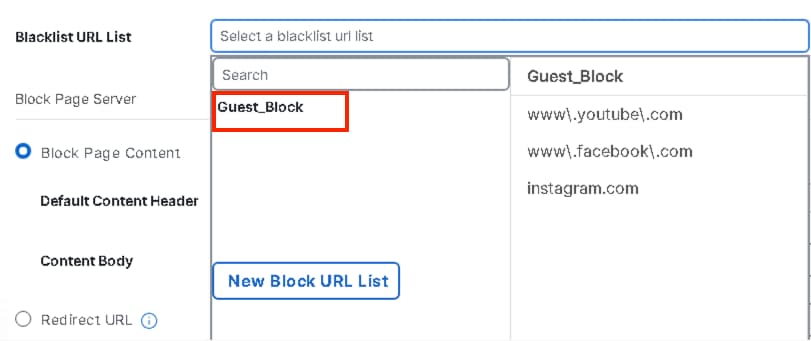

왼쪽 창에서 Block URLs Lists(URL 목록 차단)를 클릭하고 New Block URL List(새 URL 목록 차단)를 생성합니다.

- URL List Name 필드에 최대 32자(문자, 숫자, 하이픈 및 밑줄만)의 목록 이름을 입력합니다

- URL 필드에 목록에 포함할 URL을 쉼표로 구분하여 입력합니다. 또한 Import(가져오기) 버튼을 사용하여 액세스 가능한 스토리지 위치에서 목록을 추가할 수 있습니다.

- 완료되면 Add(추가)를 클릭합니다.

보안 정책 생성

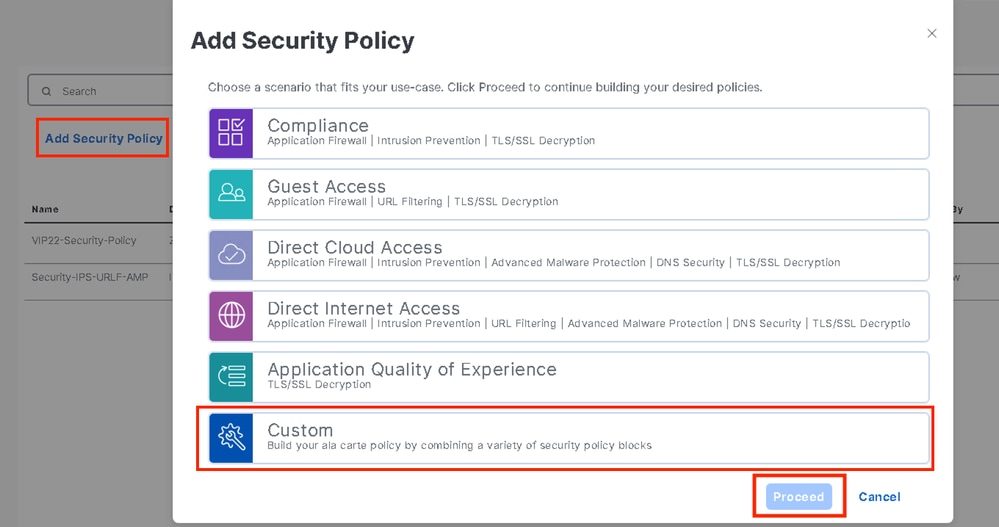

2. Cisco SD-WAN Manager 메뉴에서 Configuration(컨피그레이션) > Security(보안)로 이동합니다. Add new security policy(새 보안 정책 추가)를 클릭합니다. Add Security Policy(보안 정책 추가) 마법사가 열리고 다양한 활용 사례 시나리오가 표시되거나 목록에서 기존 정책을 사용합니다. 마법사에 URL 필터링 정책을 추가하려면 custom(맞춤형), Proceed(계속)를 차례로 클릭합니다.

참고: Add Security Policy(보안 정책 추가)에서 URL 필터링을 지원하는 시나리오(Guest Access(게스트 액세스), Direct Internet Access(직접 인터넷 액세스) 또는 Custom(맞춤형))을 선택합니다.

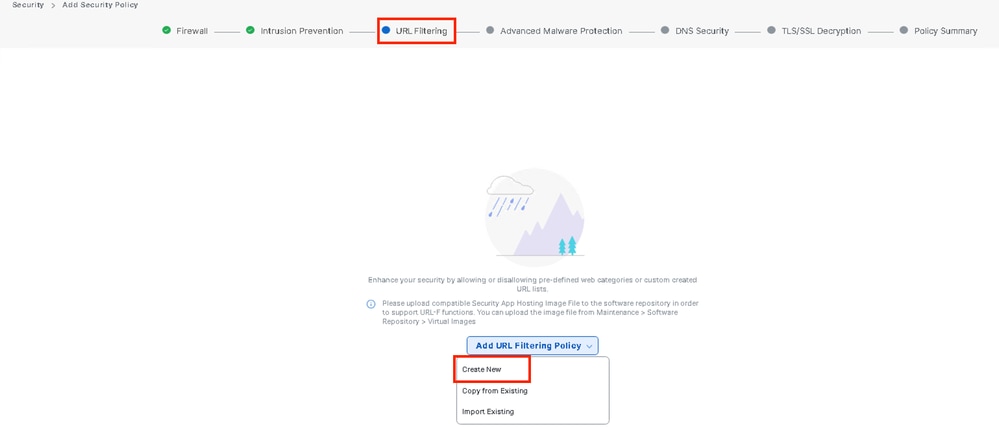

Add Security Policy(보안 정책 추가) 마법사에서 URL Filtering(URL 필터링) 창이 표시될 때까지 Next(다음)를 클릭합니다. 이제 URL Filtering(URL 필터링) > Add URL Filtering Policy(URL 필터링 정책 추가) > Create New(새로 만들기)로 이동하여 URL 필터링 정책을 생성합니다. Next(다음)를 클릭합니다.

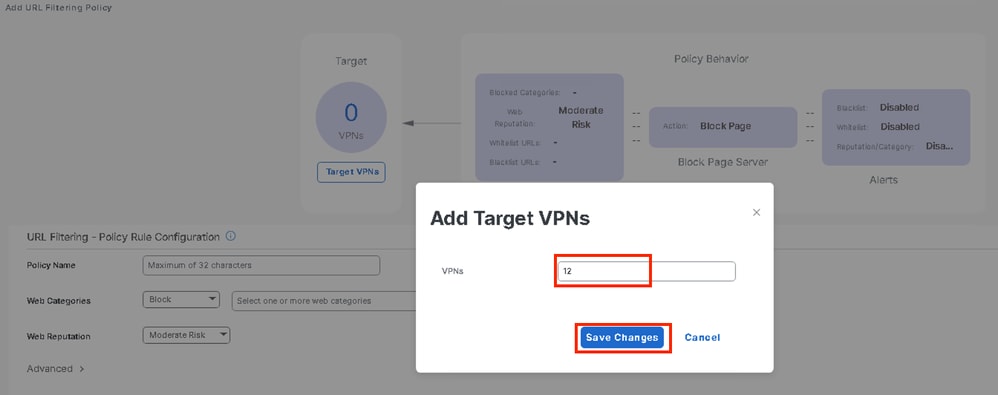

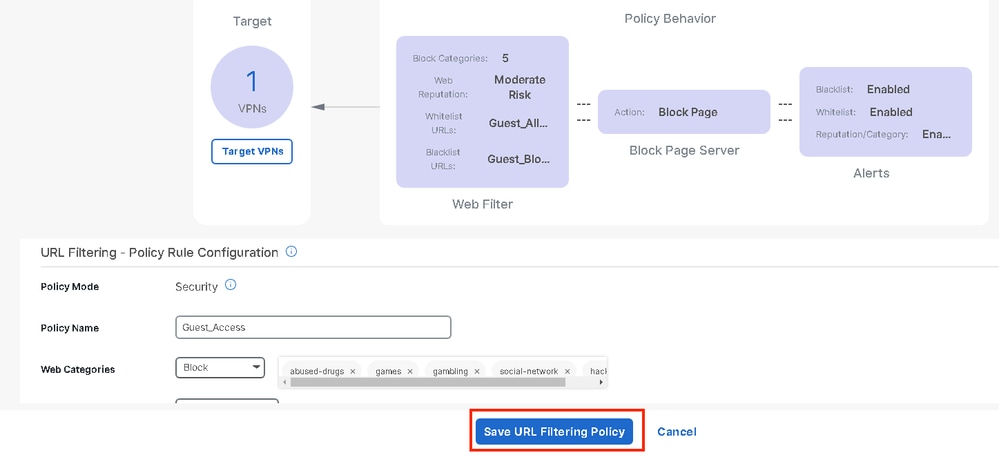

Add Target VPNs(대상 VPN 추가) 마법사에서 필요한 수의 VPN을 추가하려면 Target VPNs(대상 VPN)를 클릭합니다.

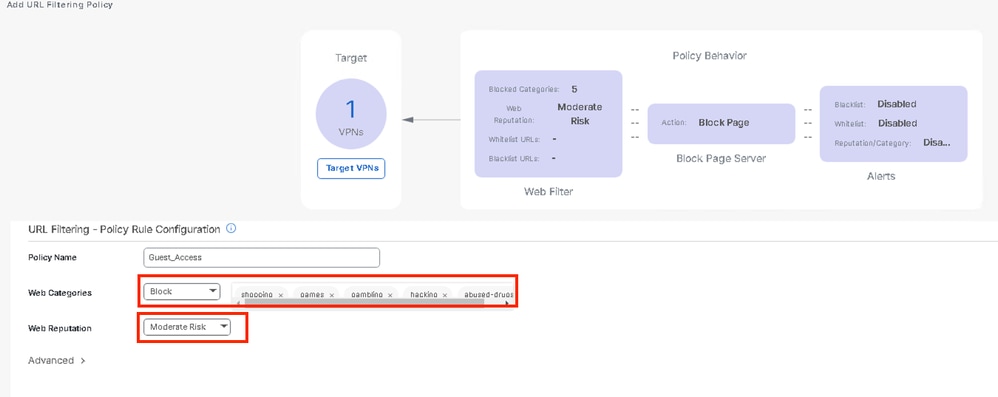

- Policy Name(정책 이름) 필드에 정책 이름을 입력합니다.

- Web Categories(웹 카테고리) 드롭다운에서 다음 옵션 중 하나를 선택하고 Block(차단)을 선택하면 선택한 카테고리와 일치하는 웹 사이트가 차단됩니다.

차단 - 선택한 카테고리와 일치하는 웹 사이트를 차단합니다.

허용 - 선택한 범주와 일치하는 웹 사이트를 허용합니다.

드롭다운 메뉴에서 Web Reputation(웹 평판)을 선택하고 Moderate Risk(보통 위험)로 설정합니다. 평판 점수가 60 이하인 모든 URL은 차단됩니다.

높은 위험: 평판 점수 0~20.

Suspicious(의심스러움): 평판 점수 0~40.

보통 위험: 0~60의 평판 점수.

낮은 위험: 0~80의 평판 점수.

신뢰할 수 있음: 평판 점수 0~100

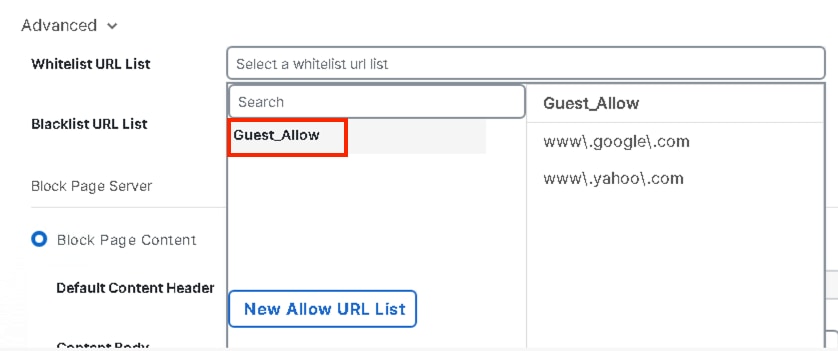

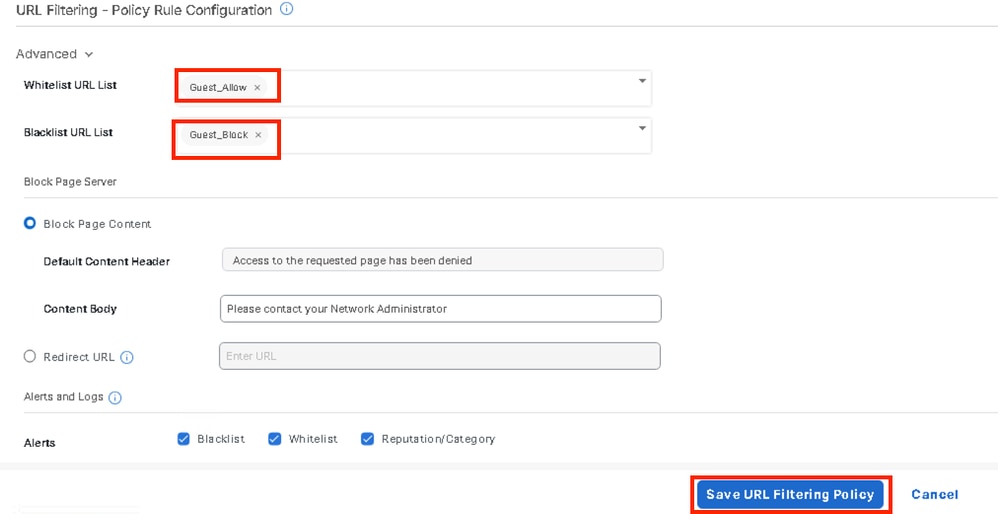

Advanced(고급)에서 Allowlist URL List(허용 목록 URL 목록) 또는 blocklist URL List(차단 목록 URL 목록) 드롭다운 메뉴에서 기존 목록을 선택하거나 필요에 따라 새 목록을 만듭니다.

필요한 경우 Block Page Content(페이지 콘텐츠 차단)에서 콘텐츠 본문을 변경하고 모든 Alerts(경고)가 선택되어 있는지 확인합니다.

URL 필터링 정책을 추가하려면 Save URL filtering Policy를 클릭합니다.

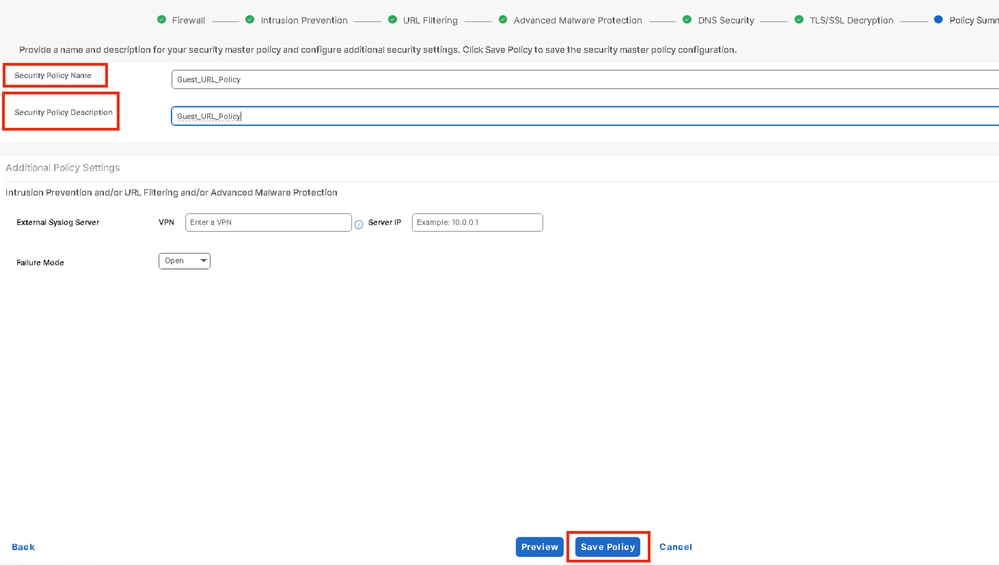

Policy Summary(정책 요약) 페이지가 표시될 때까지 Next(다음)를 클릭합니다.

각 필드에 보안 정책 이름 및 보안 정책 설명을 입력 합니다.

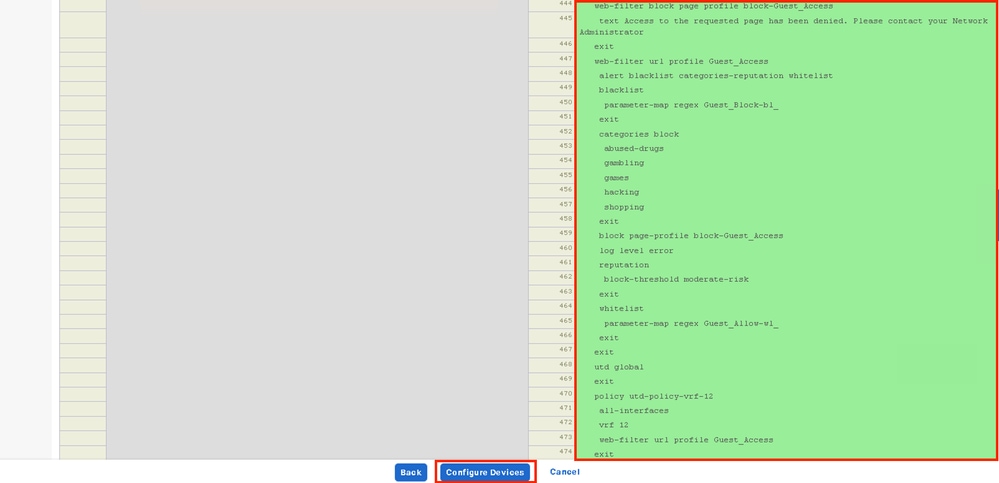

디바이스에 보안 정책 적용

디바이스에 보안 정책을 적용하려면

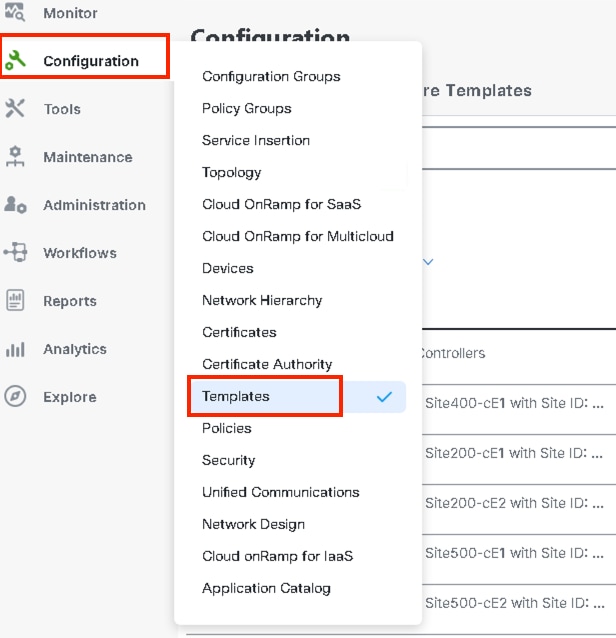

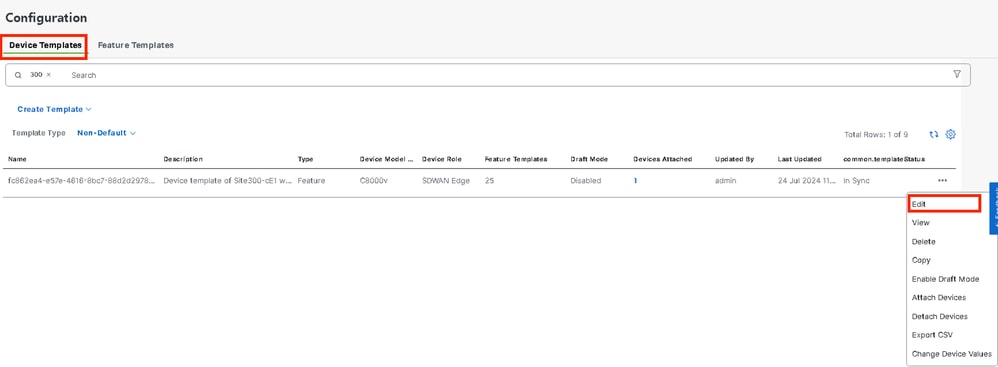

Cisco SD-WAN Manager 메뉴에서 Configuration(컨피그레이션) > Templates(템플릿)를 선택합니다.

Device Templates(디바이스 템플릿)를 클릭하고 Edit on Device Template(디바이스 템플릿에서 수정)을 클릭합니다.

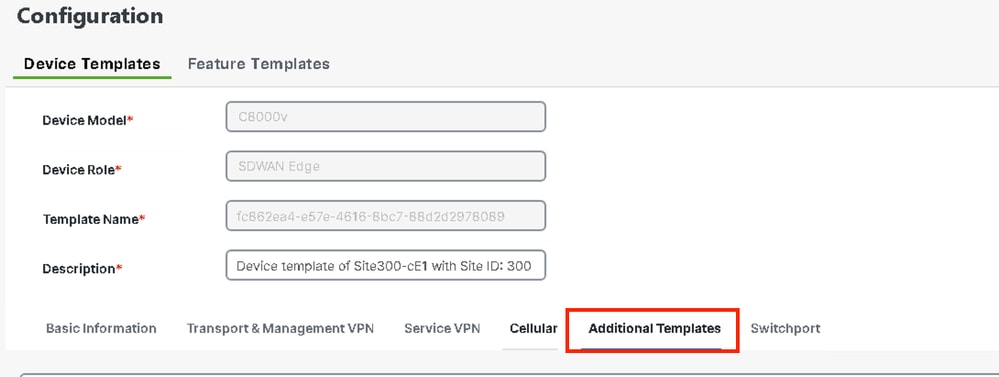

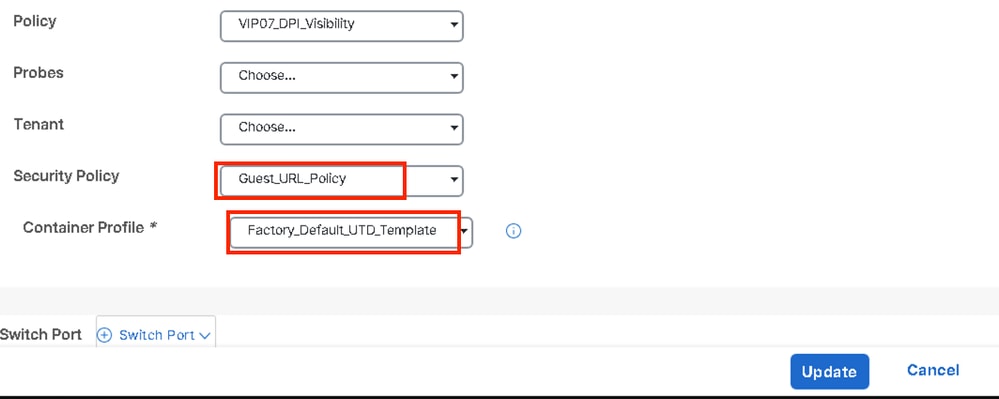

Additional Templates(추가 템플릿)를 클릭합니다.

- Security Policy(보안 정책) 드롭다운 목록에서 이전에 구성한 정책의 이름을 Guest_URL_Policy에서 선택하고 Update(업데이트)를 클릭합니다.

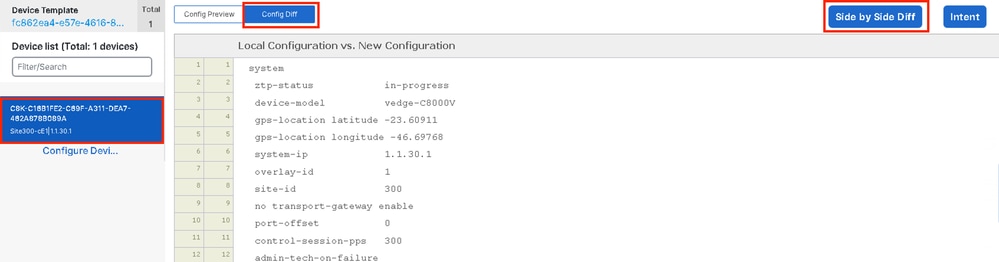

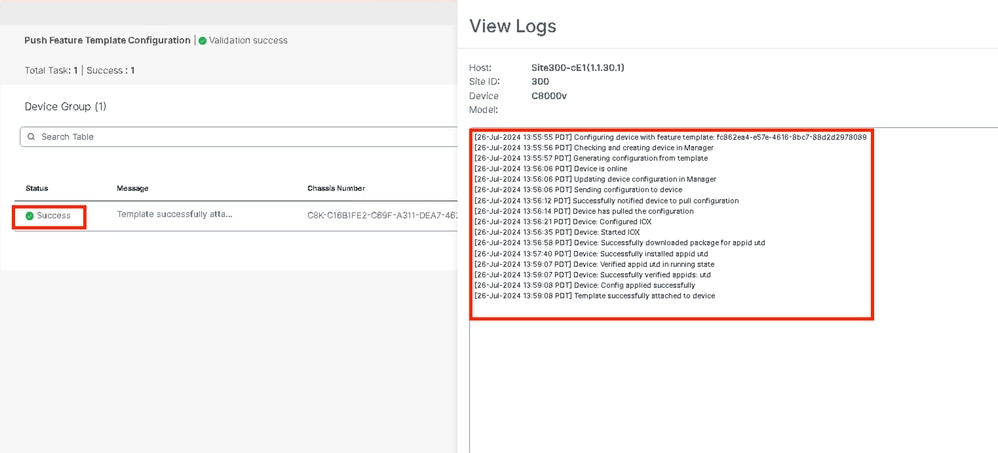

디바이스를 클릭하고 컨피그레이션이 올바른지 확인한 다음 Config Diff(컨피그레이션 차이) 및 Side by Side Diff(나란히 차이)를 클릭합니다. Configure Devices를 클릭합니다.

vManage에서 보안 정책으로 디바이스 템플릿을 성공적으로 구성하고 에지 디바이스에 UTD 패키지를 설치했습니다.

URL 필터링 수정

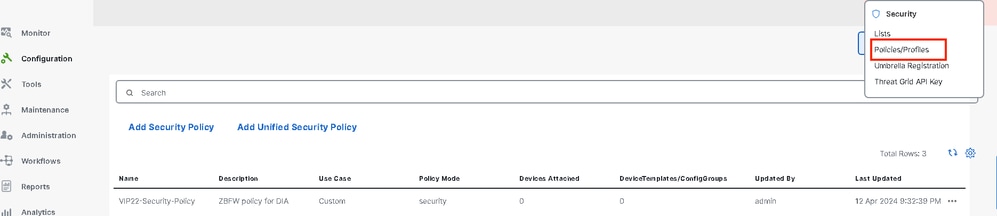

URL 필터링 정책을 수정하려면 다음 단계를 수행합니다.

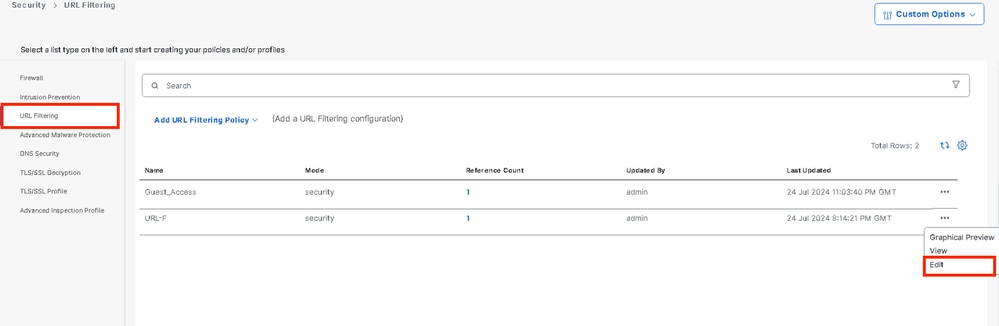

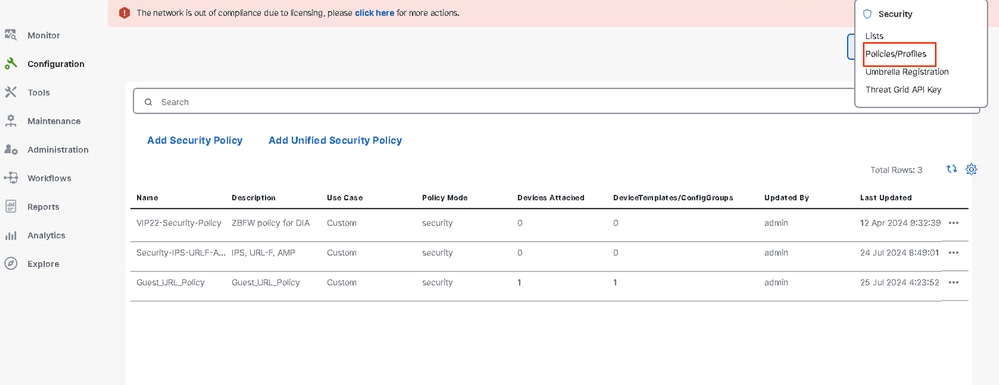

- Cisco SD-WAN Manager 메뉴에서 Configuration(컨피그레이션) > Security(보안)를 선택합니다.

- Security(보안) 화면에서 Custom Options(사용자 지정 옵션) 드롭다운 메뉴를 클릭하고 Policies/Profiles(정책/프로필)를 선택합니다.

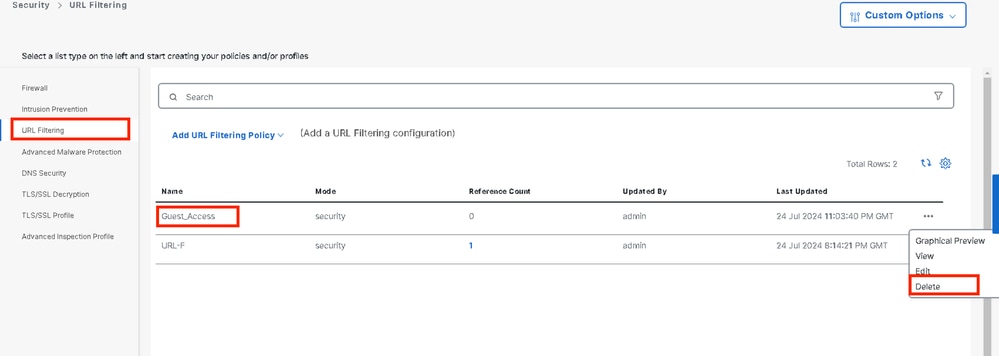

왼쪽 탭에서 URL Filtering(URL 필터링)을 클릭하고, 수정하려는 정책에 대해 3개의 점(...)을 클릭한 다음 Edit(수정)를 선택합니다.

필요에 따라 정책을 수정하고 Save URL Filtering Policy(URL 필터링 정책 저장)를 클릭합니다.

URL 필터링 삭제

URL 필터링 정책을 삭제하려면 먼저 보안 정책에서 정책을 분리해야 합니다.

Cisco SD-WAN Manager 메뉴에서 Configuration(컨피그레이션) > Security(보안)를 선택합니다.

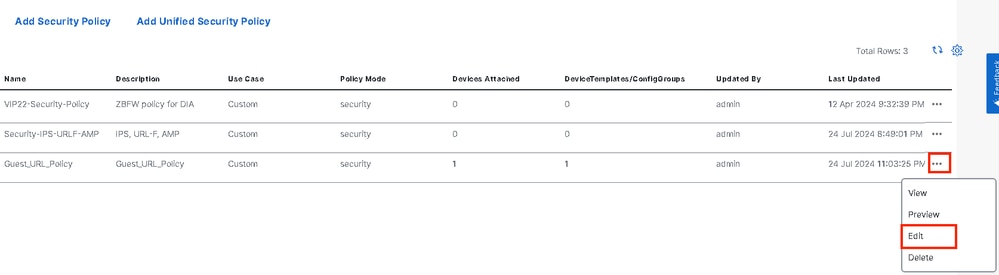

보안 정책에서 URL 필터링 정책을 분리하려면

- URL 필터링 정책을 포함하는 보안 정책의 경우 3개의 점(...)을 클릭한 다음 Edit를 클릭합니다.

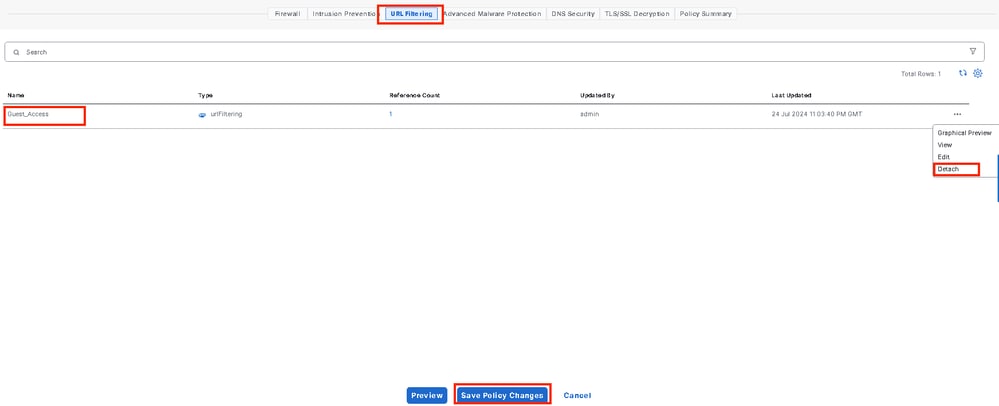

Policy Summary 페이지가 표시됩니다. URL Filtering(URL 필터링) 탭을 클릭합니다.

삭제할 정책에 대해 3 점(...)을 클릭한 다음 Detach를 선택합니다.

Save Policy Changes(정책 변경 사항 저장)를 클릭합니다.

URL 필터링 정책을 삭제하려면

Security(보안) 화면에서 Custom Options(사용자 지정 옵션) 드롭다운 메뉴를 클릭하고 Policies/Profiles(정책/프로필)를 선택한 다음 URL Filtering(URL 필터링)을 선택합니다.

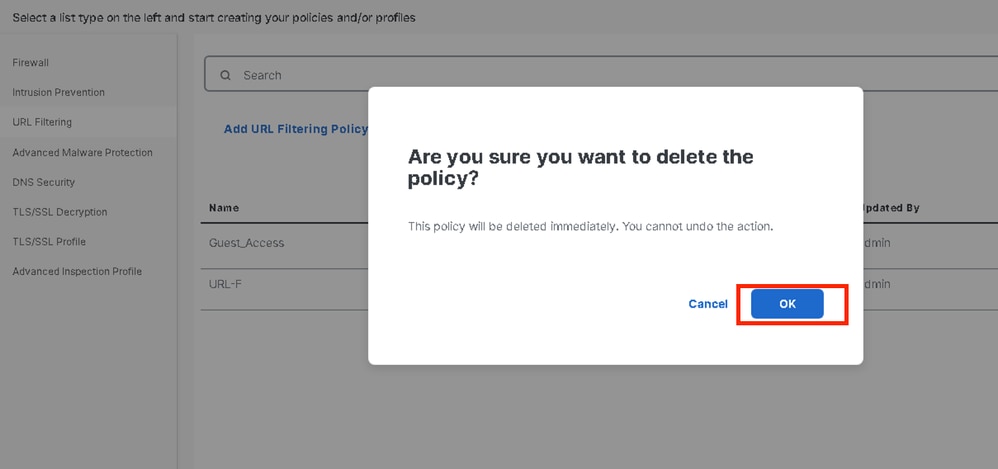

삭제할 정책에 대해 3개의 점(...)을 클릭한 다음 Delete를 클릭합니다.

OK(확인)를 클릭합니다.

다음을 확인합니다.

Cisco UTD 버전이 설치되어 있는지 확인합니다.

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14

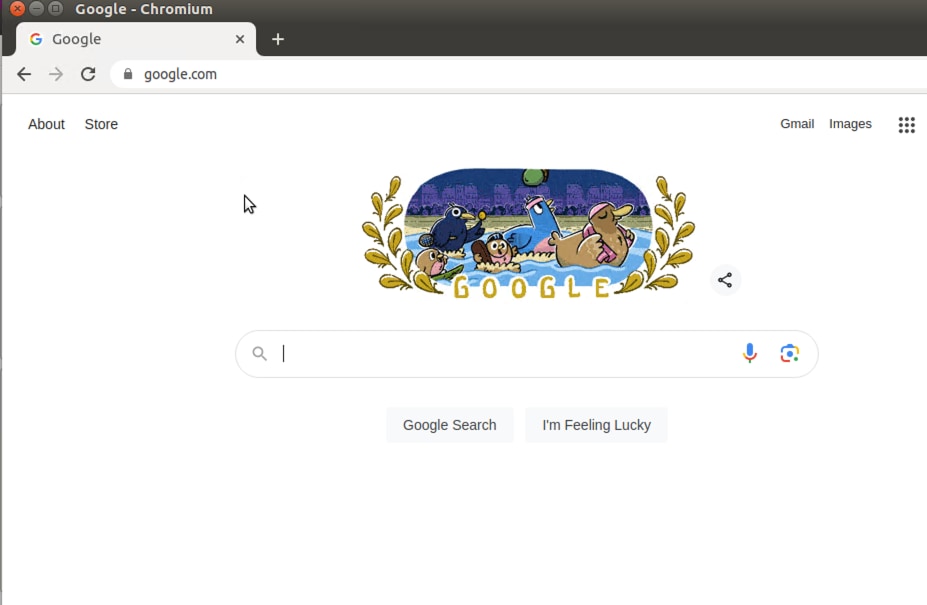

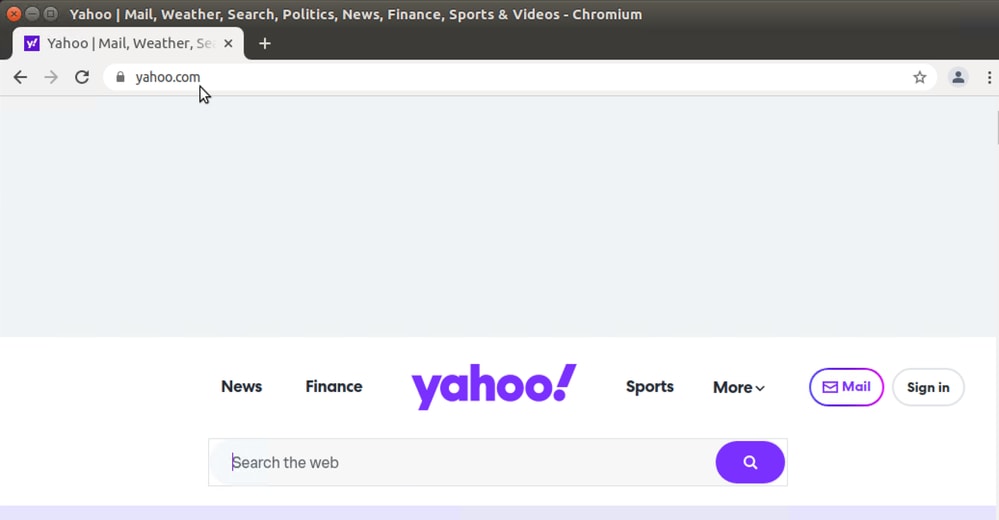

게스트 VPN에 있는 클라이언트 PC에서 google.com 및 yahoo.com을 열려고 하면 허용됩니다.

Site300-cE1#show utd engine standard logging events | in google

2024/07/24-13:22:38.900508 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55310 -> 142.250.189.196:443

2024/07/24-13:24:03.429964 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55350 -> 142.250.189.196:443

Site300-cE1#show utd engine standard logging events | in yahoo

2024/07/24-13:20:45.238251 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48714 -> 69.147.88.8:443

2024/07/24-13:20:45.245446 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48716 -> 69.147.88.8:443

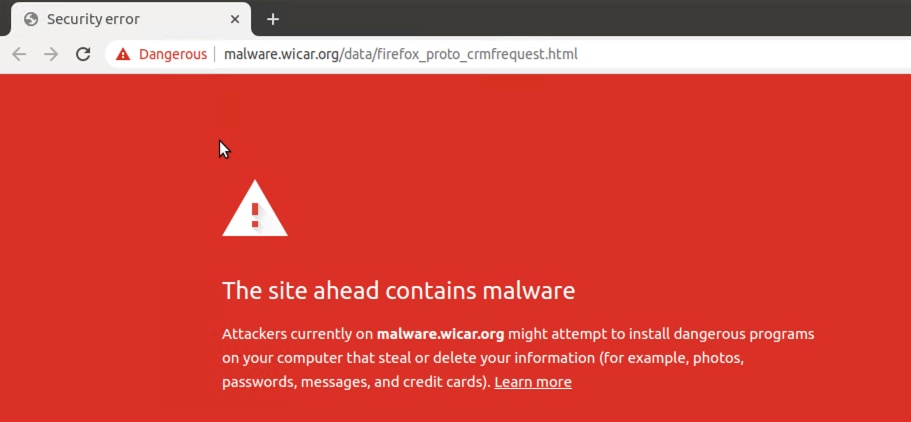

게스트 VPN에 있는 클라이언트 PC에서 평판 점수가 낮은 웹 페이지를 열거나 차단된 웹 범주 중 하나에서 열려고 하면 URL 필터링 엔진이 HTTPs 요청을 거부합니다.

Site300-cE1#show utd engine standard logging events | in mal

2024/07/24-13:32:18.475318 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: malware.wicar.org/data/firefox_proto_crmfrequest.html] ** [Category: Malware Sites] ** [Reputation: 10] [VRF: 12] {TCP} 10.32.1.10:40154 -> 208.94.116.246:80

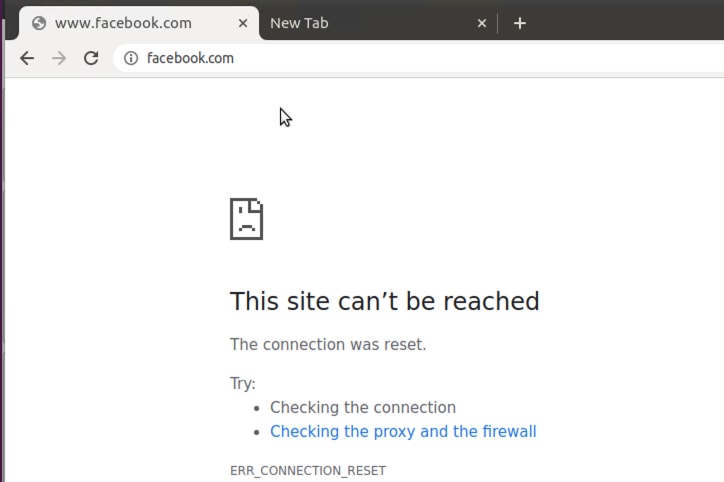

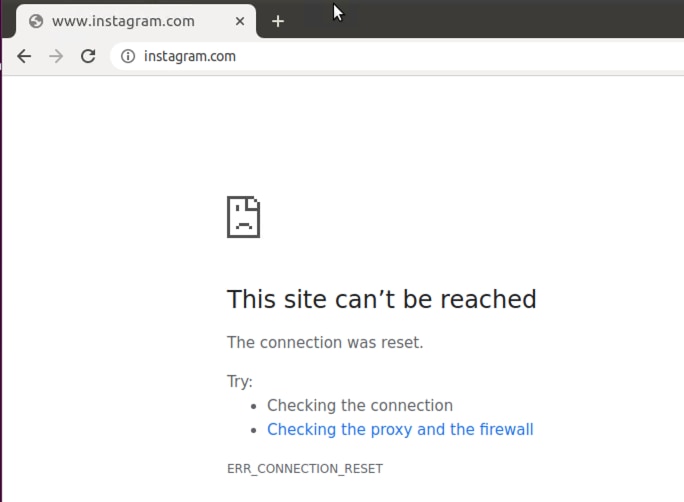

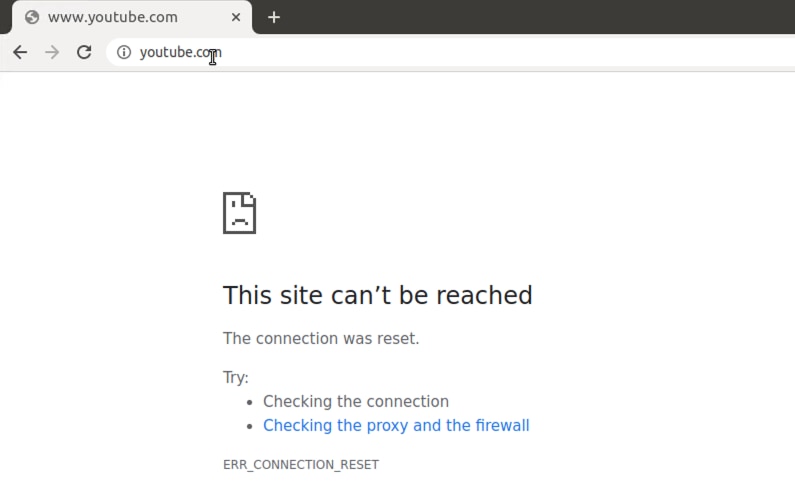

게스트 VPN에 위치한 클라이언트 PC에서 facebook을 열려고 하면 인스타그램, youtube가 차단됩니다.

Site300-cE1#show utd engine standard logging events | in face

2024/07/24-13:05:25.622746 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55872 -> 157.240.22.35:443

2024/07/24-13:05:25.638612 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55876 -> 157.240.22.35:443

Site300-cE1#show utd engine standard logging events | in insta

2024/07/24-13:09:07.027559 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58496 -> 157.240.22.174:443

2024/07/24-13:09:07.030067 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58498 -> 157.240.22.174:443

2024/07/24-13:09:07.037384 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58500 -> 157.240.22.174:443

Site300-cE1#show utd engine standard logging events | in youtube

2024/07/24-13:10:01.712501 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54292 -> 142.250.72.206:443

2024/07/24-13:10:01.790521 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 10] {TCP} 10.30.1.10:37988 -> 142.250.72.206:443

2024/07/24-13:11:11.400417 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54352 -> 142.250.72.206:443

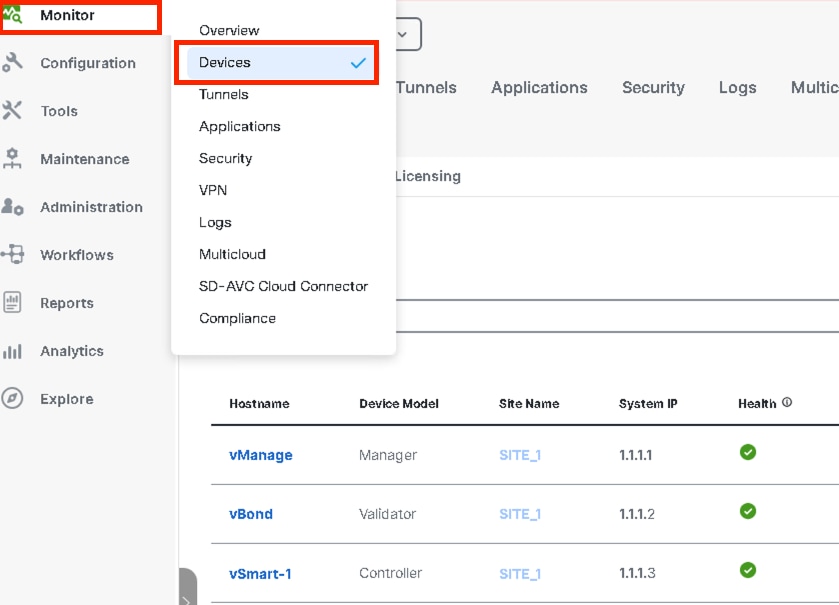

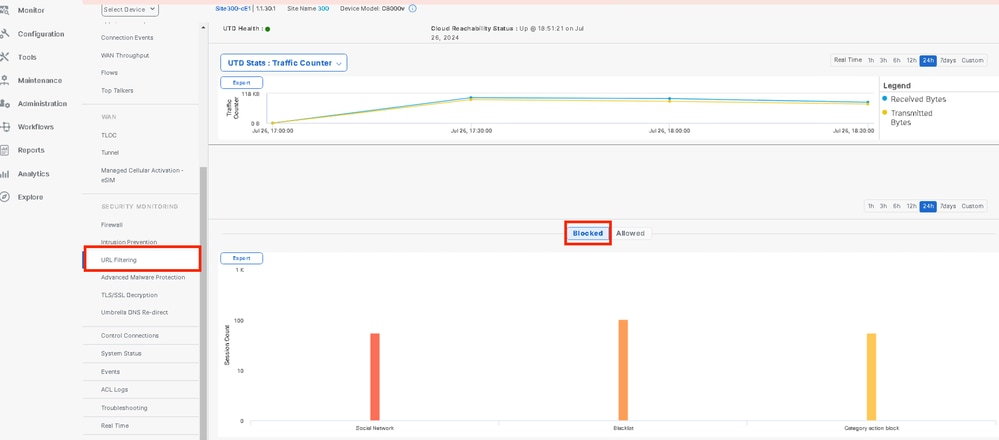

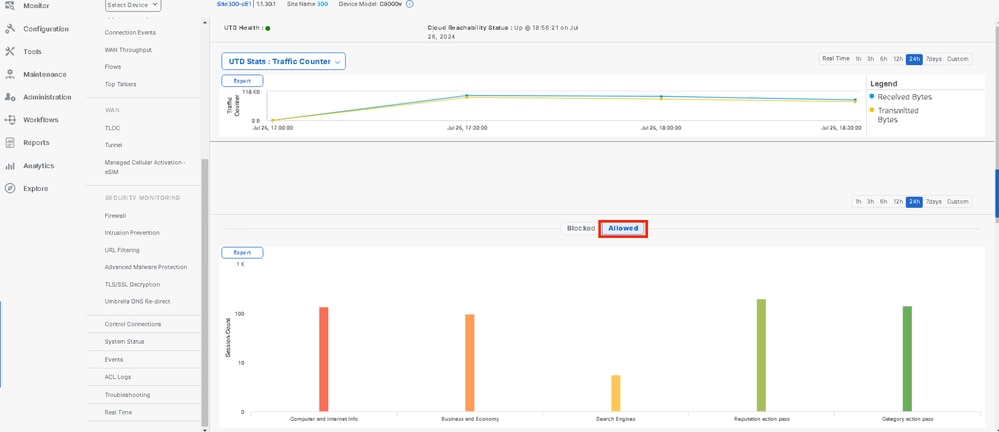

vManage GUI에서 URL 필터링 모니터링

다음 단계를 사용하여 각 디바이스에 대해 실시간으로 또는 웹 카테고리별로 URL 필터링을 모니터링할 수 있습니다.

Cisco IOS XE Catalyst SD-WAN 디바이스에서 차단되거나 허용된 URL을 모니터링하려면 다음을 수행합니다.

-

Cisco SD-WAN Manager(Cisco SD-WAN 관리자) 메뉴에서 Monitor(모니터링) > Devices(디바이스) > Select Device(디바이스 선택)를 선택합니다

2. 왼쪽 창의 Security Monitoring(보안 모니터링)에서 URL Filtering(URL 필터링)을 클릭합니다. URL Filtering(URL 필터링) 정보가 오른쪽 창에 표시됩니다.

- Blocked를 클릭합니다. 차단된 URL의 세션 수가 나타납니다.

- Allowed를 클릭합니다. 허용된 URL에 대한 세션 수가 나타납니다.

문제 해결

지원되는 UTD 버전이 설치되어 있는지 확인합니다.

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14 <<<<<<<<<<<<<<<<

참고: UTD 설치된 버전은 지원되지 않음 상태일 수 없습니다.

UTD가 실행 중 상태인지 확인합니다.

Site300-cE1#show app-hosting list

App id State

---------------------------------------------------------

utd RUNNING

UTD 상태 검증이 녹색 상태입니다.

Site300-cE1#show utd engine standard status

Engine version : 1.0.2_SV3.1.67.0_XE17.14

Profile : Cloud-Low

System memory :

Usage : 11.70 %

Status : Green

Number of engines : 1

Engine Running Health Reason

=======================================================

Engine(#1): Yes Green None

=======================================================

Overall system status: Green

Signature update status:

=========================

Current signature package version: 29.0.c

Last update status: None

Last successful update time: None

Last failed update time: None

Last failed update reason: None

Next update scheduled at: None

Current status: Idle

URL 필터링 기능이 활성화되어 있는지 확인합니다.

Site300-cE1#show platform hardware qfp active feature utd config

Global configuration

NAT64: disabled

Drop pkts: disabled

Multi-tenancy: enabled

Data plane initialized: yes

TLS Decryption Policy: disabled

Divert controller mode: enabled

Unified Policy mode: disabled

SN threads: 12

CFT inst_id 0 feat id 4 fo id 4 chunk id 19

Max flows: 165000

SN Health: channel: Threat Defense : Green

SN Health: channel: Service : Down

Flow-logging Information:

------------------------

State : disabled

Context Id: 3, Name: 3 : 12

Ctx Flags: (0xc50001)

Engine: Standard

State : Enabled

SN Redirect Mode : Fail-open, Divert

Threat-inspection: Not Enabled

Domain Filtering : Not Enabled

URL Filtering : Enabled

File Inspection : Not Enabled

All Interfaces : Enabled

URL 필터링 로그를 표시하려면 show utd engine standard logging events url-filtering 명령을 실행합니다.

Site300-cE1#show utd engine standard logging events url-filtering

2024/07/24-20:36:58.833237 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} x.x.x.x:57214 -> x.x.x.x:443

2024/07/24-20:37:59.000400 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38058 -> x.x.x.x:443

2024/07/24-20:37:59.030787 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41642 -> x.x.x.x:80

2024/07/24-20:38:59.311304 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38068 -> x.x.x.x:443

2024/07/24-20:38:59.343273 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41652 -> x.x.x.x:80

참고: clear utd engine standard logging events 명령을 실행하여 이전 이벤트를 지웁니다.

UTD 컨테이너로 인그레스/이그레스 패킷을 확인하고, 조회 시 지연

Site300-cE1#show utd engine standard statistics url-filtering vrf name 12 internal

UTM Preprocessor URLF Statistics

--------------------------------

URL Filter Requests Sent: 50

URL Filter Response Received: 50

blocklist Hit Count: 27

Allowlist Hit Count: 0

Reputation Lookup Count: 50

Reputation Action Block: 0

Reputation Action Pass: 50

Reputation Action Default Pass: 0

Reputation Action Default Block: 0

Reputation Score None: 0

Reputation Score Out of Range: 0

Category Lookup Count: 50

Category Action Block: 15

Category Action Pass: 35

Category Action Default Pass: 0

Category Action Default Block: 0

Category None: 0

Category Out of Range: 0

UTM Preprocessor URLF Internal Statistics

-----------------------------------------

Total Packets Received: 1335

SSL Packet Count: 56

HTTP Header Count: 22

Action Drop Flow: 69

Action Reset Session: 0

Action Block: 42

Action Pass: 503

Action Offload Session: 0

Invalid Action: 0

No UTM Tenant Persona: 0

No UTM Tenant Config: 0

URL Lookup Response Late: 150

URL Lookup Response Very Late: 21

URL Lookup Response Extremely Late: 0

URL Lookup Response Status Invalid: 0

Response Does Not Match Session: 0

No Response When Freeing Session: 0

First Packet Not From Initiator: 0

No HTTP Header: 0

Invalid Action: 0

Send Error Fail Open Count: 0

Send Error Fail Close Count: 0

Lookup Error Fail Open Count: 0

Lookup Error Fail Close Count: 0

Lookup Timeout Fail Open Count: 0

Lookup Timeout Fail Close Count: 0

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

07-Aug-2024 |

최초 릴리스 |

Cisco 엔지니어가 작성

- 앤디 룩고객 딜리버리 엔지니어링 기술 리더

- 카르틱 레디 야사기술 컨설팅 엔지니어

지원 문의

- 지원 케이스 접수

- (시스코 서비스 계약 필요)

피드백

피드백