소개

이 문서에서는 SSH(Secure Shell)와 관련된 가장 자주 묻는 질문(FAQ)에 대해 설명합니다. Cisco IOS® SSH 코드는 Cisco 원래 코드입니다.

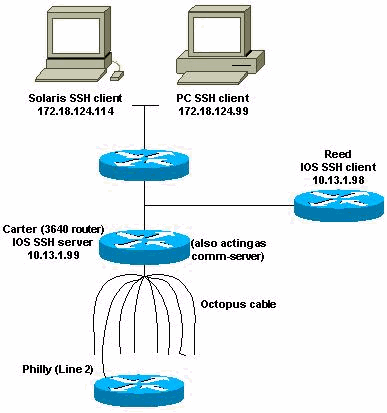

SSH 터미널 라인 액세스(reverse-telnet이라고도 함)를 구성하려면 어떻게 합니까?

이는 Cisco IOS Software 릴리스 12.2.2.T의 일부 플랫폼에서 처음 도입되었습니다.

Router(config)#line line-number [ending-line-number]

Router(config-line)#no exec

Router(config-line)#login {local | authentication listname

Router(config-line)#rotary group

Router(config-line)#transport input {all | ssh}

Router(config-line)#exit

Router(config)#ip ssh port portnum rotary group

!--- Line 1 SSH Port Number 2001

line 1

no exec

login authentication default

rotary 1

transport input ssh

!--- Line 2 SSH Port Number 2002

line 2

no exec

login authentication default

rotary 2

transport input ssh

!--- Line 3 SSH Port Number 2003

line 3

no exec

login authentication default

rotary 3

transport input ssh

ip ssh port 2001 rotary 1 3

명령 참조

ip ssh port

ip ssh port portnum rotary group

no ip ssh port portnum rotary group

Catalyst 2900에서 SSH가 지원됩니까?

아니, 아니야

SSH를 지원하는 코드 플랫폼 및 버전을 확인하려면 어떻게 해야 합니까?

Feature Navigator(등록된 고객만)를 참조하고 SSH 기능을 지정합니다.

라우터에서 특정 SSH 명령을 제거하려고 하면 SSH를 활성화하기 위해 RSA 키를 생성하라는 메시지가 계속 표시됩니다.왜 그럴까?

이 문제의 예는 다음과 같습니다.

804#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

804(config)#no ip ssh time-out 120

Please create RSA keys to enable SSH.

804(config)#no ip ssh authen

Please create RSA keys to enable SSH.

804(config)

Cisco 버그 ID CSCdv70159(등록된 고객만 해당)를 발견했습니다.

Cisco IOS SSH 버전 2는 DSS(Digital Signature Standard)를 지원합니까?

Cisco IOS SSH 버전 2는 DSS를 지원하지 않습니다.

Cisco IOS SSH 서버는 에이전트 전달을 지원합니까?

Cisco IOS SSH는 에이전트 전달을 지원하지 않습니다.모든 상용 SSH 구현과 상호 운용됩니다.

Cisco IOS SSH 서버에서 지원되는 클라이언트 인증 메커니즘은 무엇입니까?

Cisco IOS SSH 버전 2(SSHv2)는 키보드 인터랙티브 및 비밀번호 기반 인증 방법을 지원합니다.이러한 인증 방법 외에도 RSA 키에 대한 SSHv2 개선 기능(Cisco IOS Software Release 15.0(1)M 이상에서 사용 가능)은 클라이언트와 서버에 대한 RSA 기반 공개 키 인증을 지원합니다.Cisco IOS SSH 서버에서 지원하는 인증 메커니즘에 대한 자세한 내용은 Secure Shell 버전 2 지원을 참조하십시오.

로컬 오류는 무엇입니까?입력의 확인 바이트 손상 여부

손상된 확인 바이트는 수신된 SSH 패킷이 무결성 검사에 실패했음을 의미합니다.이는 일반적으로 잘못된 암호 해독 때문입니다.또한 잘못된 키가 사용되었기 때문입니다.잘못된 키는 암호화된 SSH 패킷의 삭제로 인해 발생합니다.전송되거나 해독되어야 하는 수신된 암호화 패킷을 삭제했어야 하는 암호화된 패킷을 삭제했습니다.

Cisco IOS는 Blowfish 암호로 SSH를 지원합니까?

Cisco IOS는 Blowfish 암호로 SSH를 지원하지 않습니다.SSH 클라이언트가 이러한 지원되지 않는 암호를 보내면 라우터는 SSH Client Sends Unsupported (Blowfish) Cipher에 언급된 디버그 메시지를 표시합니다.

crypto key generate rsa 명령을 사용하여 라우터에서 SSH 액세스를 위한 RSA 키를 생성하려고 할 때 컨피그레이션 모드에서 다음 오류가 발생합니다.'^' 마커에 잘못된 입력이 있습니다..라우터가 라우터에 대한 SSH 액세스를 활성화하기 위해 RSA 키를 생성하지 못하도록 합니다.이 오류는 어떻게 해결됩니까?

이 오류는 라우터에서 사용된 이미지가 crypto key generate rsa 명령을 지원하지 않을 때 나타납니다.이 명령은 보안 이미지에서만 지원됩니다.이 오류를 해결하려면 사용된 Cisco IOS 라우터의 해당 시리즈의 보안 이미지를 사용합니다.

암호화 이미지는 3DES 또는 AES와 같은 암호와 함께 SSH를 사용하도록 강력한 암호를 지원합니까?

예.암호화 이미지만 강력한 암호를 지원합니다.3DES 또는 AES와 같은 암호와 함께 SSH를 사용하려면 Cisco 디바이스에 Crypto 이미지가 있어야 합니다.

다음 메시지는 라우터에서 SSH를 구성하려고 할 때 로그에 표시됩니다.SSH2 13:RSA 서명(_S):개인 키를 찾을 수 없습니다. SSH2 13:서명을 만들지 못했습니다. 상태 -1. 어떻게 해결합니까?

이러한 로그 메시지는 Cisco 버그 ID CSCsa83601(등록된 고객만 해당) 및 CSCtc4114(등록된 고객만 해당)로 인해 표시됩니다. 자세한 내용은 이러한 버그를 참조하십시오.

관련 정보