소개

이 문서에서는 Windows에서 HostScan에서 Secure Firewall Posture(이전의 HostScan)로 업그레이드하는 절차에 대해 설명합니다.

사전 요구 사항

요구 사항

Cisco에서는 다음 항목에 대해 알고 있는 것이 좋습니다.

- Cisco Anyconnect 및 Hostscan 구성

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- Cisco Adaptive Security Virtual Appliance 9.18(4)

- Cisco Adaptive Security Device Manager 7.20(1)

- Cisco AnyConnect Secure Mobility Client 4.10.07073

- AnyConnect HostScan 4.10.07073

- Cisco Secure Client 5.1.2.42

- 보안 방화벽 상태 5.1.2.42

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

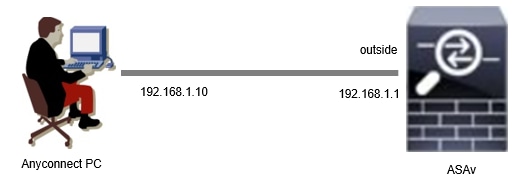

네트워크 다이어그램

이 그림에서는 이 문서의 예에 사용된 토폴로지를 보여줍니다.

네트워크 다이어그램

네트워크 다이어그램

설정

이는 ASA CLI의 최소 컨피그레이션입니다.

tunnel-group dap_test_tg type remote-access

tunnel-group dap_test_tg general-attributes

default-group-policy dap_test_gp

tunnel-group dap_test_tg webvpn-attributes

group-alias dap_test enable

group-policy dap_test_gp internal

group-policy dap_test_gp attributes

vpn-tunnel-protocol ssl-client

address-pools value ac_pool

webvpn

anyconnect keep-installer installed

always-on-vpn profile-setting

ip local pool ac_pool 172.16.1.11-172.16.1.20 mask 255.255.255.0

webvpn

enable outside

hostscan image disk0:/hostscan_4.10.07073-k9.pkg

hostscan enable

anyconnect image disk0:/anyconnect-win-4.10.07073-webdeploy-k9.pkg 1

anyconnect enable

tunnel-group-list enable

업그레이드

이 문서에서는 Cisco Secure Client(이전의 Cisco AnyConnect Secure Mobility Client)의 업그레이드와 함께 AnyConnect HostScan 버전 4.10.07073에서 Secure Firewall Posture 버전 5.1.2.42로 업그레이드하는 방법의 예를 제공합니다.

참고: Cisco에서는 최신 버전의 Secure Firewall Posture(Cisco Secure Client 버전과 동일)를 실행하는 것이 좋습니다.

방법 1. ASA측에 구축

1단계. 이미지 파일 다운로드

소프트웨어 다운로드에서 Cisco Secure Client 및 Secure Firewall Posture용 이미지 파일을 다운로드합니다.

- Cisco Secure Client: cisco-secure-client-win-5.1.2.42-webdeploy-k9.pkg

- 보안 방화벽 상태: 보안 방화벽 상태-5.1.2.42-k9.pkg

2단계. ASA 플래시로 이미지 파일 전송

이 예에서는 ASA CLI를 사용하여 HTTP 서버에서 ASA 플래시로 이미지 파일을 전송합니다.

copy http://1.x.x.x/cisco-secure-client-win-5.1.2.42-webdeploy-k9.pkg flash:/

copy http://1.x.x.x/secure-firewall-posture-5.1.2.42-k9.pkg flash:/

ciscoasa# show flash: | in secure

139 117011512 Mar 26 2024 08:08:56 cisco-secure-client-win-5.1.2.42-webdeploy-k9.pkg

140 92993311 Mar 26 2024 08:14:16 secure-firewall-posture-5.1.2.42-k9.pkg

3단계. ASA CLI에서 이미지 파일 지정

ASA CLI에서 Cisco Secure Client 연결에 사용할 새 이미지 파일을 지정합니다.

ciscoasa(config)# webvpn

ciscoasa(config-webvpn)# hostscan image disk0:/secure-firewall-posture-5.1.2.42-k9.pkg

ciscoasa(config-webvpn)# anyconnect image disk0:/cisco-secure-client-win-5.1.2.42-webdeploy-k9.pkg

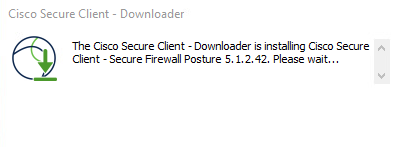

4단계. 자동 업그레이드

Cisco Secure Client와 Secure Firewall Posture는 모두 다음에 클라이언트가 연결될 때 자동으로 업데이트될 수 있습니다.

Secure Firewall Posture 모듈은 이미지에 표시된 대로 자동으로 업그레이드됩니다.

자동 업그레이드

자동 업그레이드

5단계. 새 버전 확인

Cisco Secure Client 및 Secure Firewall Posture가 이미지에 표시된 대로 성공적으로 업그레이드되었는지 확인합니다.

새 버전

새 버전

방법 2. 클라이언트측에 설치

1단계. 설치 프로그램 다운로드

소프트웨어 다운로드에서 설치 프로그램을 다운로드합니다.

- cisco-secure-client-win-5.1.2.42-predeploy-k9.zip

2단계. 설치 프로그램을 대상 장치로 전송

다운로드한 설치 프로그램을 FTP(File Transfer Protocol), USB 드라이브 또는 기타 방법을 사용하여 대상 장치로 전송합니다.

3단계. 설치 프로그램 실행

대상 장치에서 압축된 파일의 압축을 풀고 Setup.exe를 실행합니다.

설치 프로그램 실행

설치 프로그램 실행

4단계. 새 버전 확인

Cisco Secure Client 및 Secure Firewall Posture가 이미지에 표시된 대로 성공적으로 업그레이드되었는지 확인합니다.

새 버전

새 버전

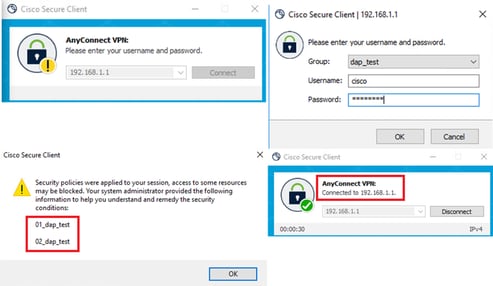

FAQ(자주 묻는 질문)

Q: ASA에 지정된 Secure Firewall Posture(이전의 HostScan) 버전이 터미널에 설치된 버전보다 오래된 경우 올바르게 작동합니까?

A: 네. 이 예는 DAP(Scenario3)를 사용하여 특정 터미널에서 HostScan 버전 4.10.07073을 Secure Firewall Posture 버전 5.1.2.42로 업그레이드한 후 작업을 확인하는 예입니다. HostScan 4.10.07073에 여러 DAP(작업: 계속)가 구성되어 있습니다.

주의: 동작은 Secure Firewall Posture/Cisco Secure Client의 버전에 따라 달라질 수 있으므로 각 버전에 대한 최신 릴리스 정보를 확인해야 합니다.

ASA측에 구성된 이미지 버전:

webvpn

hostscan image disk0:/hostscan_4.10.07073-k9.pkg

anyconnect image disk0:/anyconnect-win-4.10.07073-webdeploy-k9.pkg

대상 장치의 이미지 버전:

디바이스의 이미지 버전

디바이스의 이미지 버전

Cisco Secure Client 연결의 예:

Cisco 보안 클라이언트 연결

Cisco 보안 클라이언트 연결

Q: Cisco Secure Client 5.x가 HostScan 4.x와 함께 제대로 작동합니까?

A: 아니요. Cisco Secure Client 5.x 및 HostScan 4.x 조합은 지원되지 않습니다.

Q: HostScan 4.x에서 Secure Firewall Posture 5.x로 업그레이드할 때 특정 디바이스에서만 업그레이드할 수 있습니까?

A: 네. 언급된 방법 2를 사용하여 특정 디바이스를 업그레이드할 수 있습니다.

관련 정보