소개

이 문서에서는 Cisco CSA(Security Awareness)와 Cisco Secure Email Gateway의 통합을 구성하는 데 필요한 단계를 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- Cisco Secure Email Gateway 개념 및 컨피그레이션

- CSA 클라우드 서비스

사용되는 구성 요소

이 문서의 정보는 AsyncOS for SEG 14.0 이상을 기반으로 합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

CSA 클라우드 서비스에서 피싱 시뮬레이션 생성 및 전송

1단계. CSA 클라우드 서비스에 로그인

참조:

1. https://secat.cisco.com/(미주 지역)

2. 유럽 지역의 경우 https://secat-eu.cisco.com/

2단계. 피싱 이메일 수신자 생성

탐색 Environment > Users > Add New User 이메일, 이름, 성 및 언어 필드를 입력한 다음 Save Changes그림에 표시된 것과 같습니다.

새 사용자를 추가하기 위한 사용자 인터페이스 페이지의 스크린샷

새 사용자를 추가하기 위한 사용자 인터페이스 페이지의 스크린샷

참고: 시뮬레이션을 생성하고 실행할 권한이 있는 CSA 관리자 사용자에 대해서만 비밀번호를 설정해야 합니다.

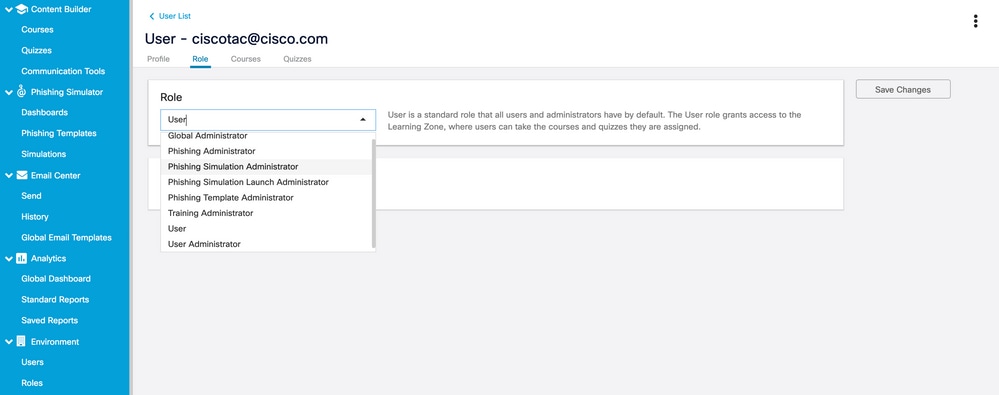

사용자가 생성되면 사용자의 역할을 선택할 수 있습니다. 이 이미지에 표시된 대로 드롭다운에서 역할을 선택할 수 있습니다.

사용자 역할 보기 드롭다운 옵션

사용자 역할 보기 드롭다운 옵션

확인란 선택User is Phishing Recipient > Save Changes그림에 표시된 것과 같습니다.

"사용자가 피싱 수신자임" 확인란이 활성화된 스크린샷

"사용자가 피싱 수신자임" 확인란이 활성화된 스크린샷

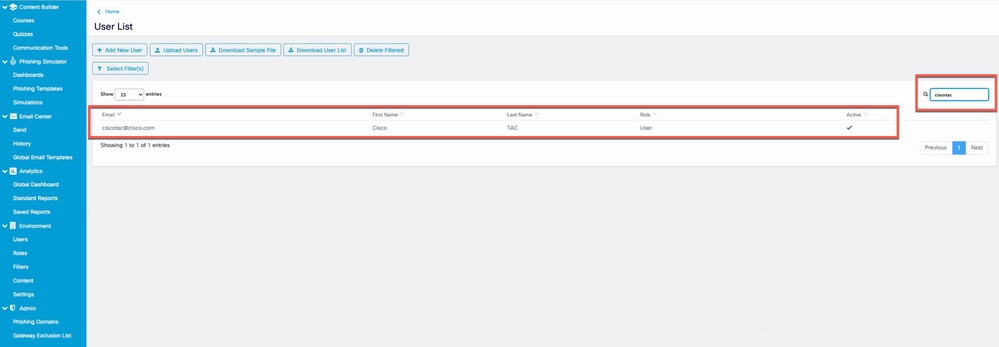

사용자가 성공적으로 추가되었고 이미지에 표시된 것처럼 Filter(필터)의 이메일 주소를 기준으로 검색하면 나열되는지 확인합니다.

사용자 목록에 있는 새 사용자의 스크린샷

사용자 목록에 있는 새 사용자의 스크린샷

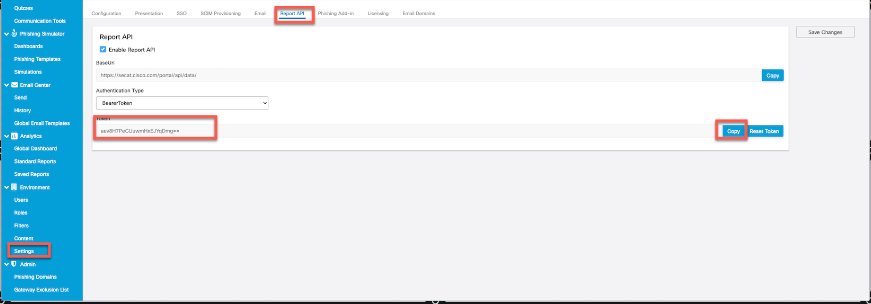

3단계. 보고서 API 활성화

탐색 Environments > Settings > Report API 탭 및 확인Enable Report API > Save Changes .

참고: 전달자 토큰을 기록합니다. CSA와 SEG를 통합하려면 이 기능이 필요합니다.

"Enable Report API(보고서 API 활성화)" 확인란이 활성화된 스크린샷

"Enable Report API(보고서 API 활성화)" 확인란이 활성화된 스크린샷

4단계. 피싱 시뮬레이션 생성

a. 다음으로 이동 Phishing Simulator > Simulations > Create New Simulation 을 선택하고 Template 사용할 수 있습니다.

"Create New Simulation(새 시뮬레이션 생성)" 버튼을 강조하는 스크린샷

"Create New Simulation(새 시뮬레이션 생성)" 버튼을 강조하는 스크린샷

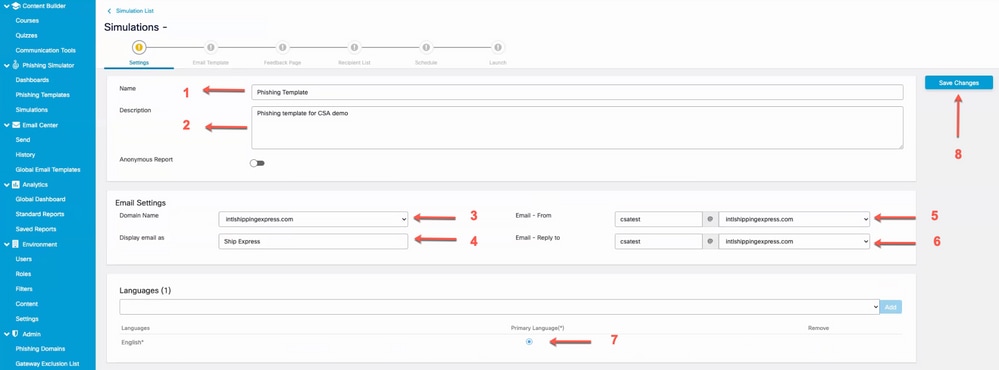

b. 다음 정보를 입력합니다.

- 템플릿의 이름을 선택합니다.

- 템플릿에 대해 설명합니다.

- 피싱 이메일이 전송되는 도메인 이름입니다.

- 피싱 이메일의 표시 이름입니다.

- 이메일 발신 주소(드롭다운에서 선택)

- 회신 주소(드롭다운에서 선택)

- 언어를 선택합니다.

- 변경 사항을 저장합니다.

새 시뮬레이션 구성을 위해 채워야 하는 필드를 강조 표시하는 스크린샷

새 시뮬레이션 구성을 위해 채워야 하는 필드를 강조 표시하는 스크린샷

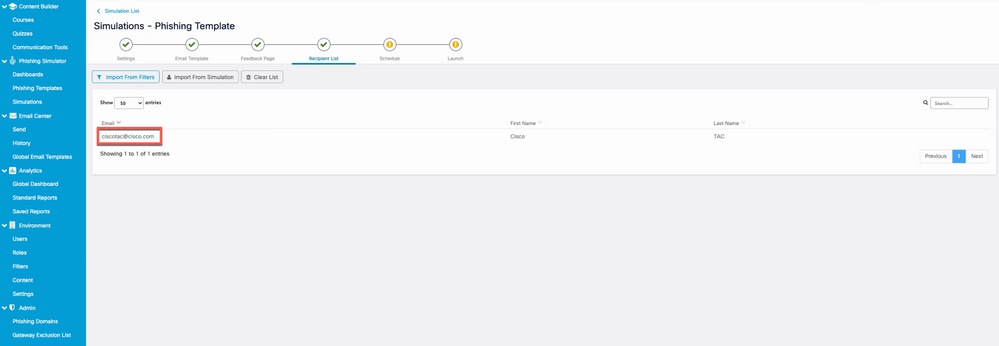

c. 다음을 클릭합니다. Import from Filters 피싱 이메일 수신자를 Recipient List을 참조하십시오.

"Import from Filters(필터에서 가져오기)" 버튼을 강조 표시한 스크린샷

"Import from Filters(필터에서 가져오기)" 버튼을 강조 표시한 스크린샷

사용자를 언어 또는 관리자로 필터링할 수 있습니다. 클릭 Add 그림에 표시된 것과 같습니다.

언어 또는 관리자별로 필터링할 수 있는 Filter Users(사용자 필터링) 대화 상자의 스크린샷

언어 또는 관리자별로 필터링할 수 있는 Filter Users(사용자 필터링) 대화 상자의 스크린샷

다음은 2단계에서 생성한 사용자의 예입니다. 이제 이미지에 표시된 대로 수신자 목록에 추가됩니다.

피싱 시뮬레이션의 수신자로 앞서 생성한 사용자의 스크린샷

피싱 시뮬레이션의 수신자로 앞서 생성한 사용자의 스크린샷

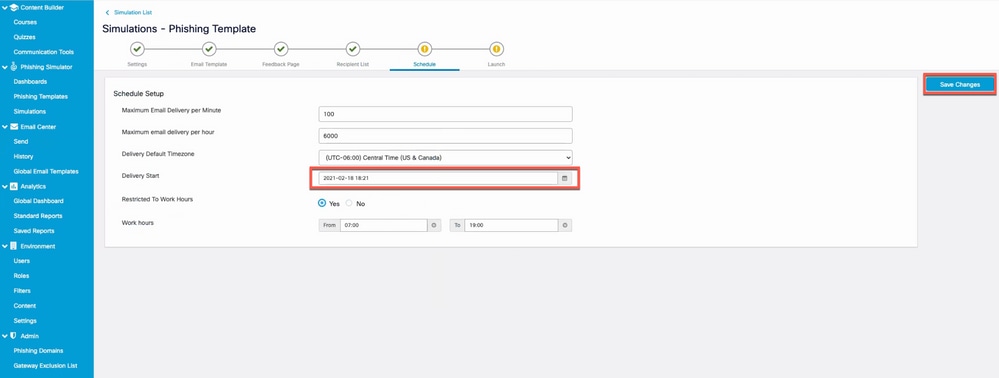

d.Delivery Start날짜 및 Save 변경 사항을 적용하여 이미지에 표시된 대로 캠페인을 예약합니다.

Delivery start(제공 시작) 필드를 강조하는 스크린샷

Delivery start(제공 시작) 필드를 강조하는 스크린샷

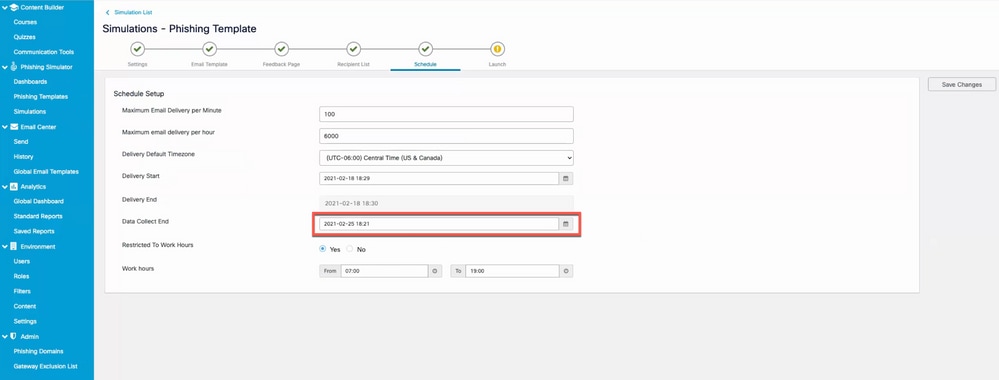

시작 날짜를 선택한 후 end date 캠페인이 이미지에 표시된 대로 활성화됩니다.

시뮬레이션을 종료해야 하는 시점을 지정하는 Data Collect End(데이터 수집 종료) 필드를 강조 표시하는 스크린 샷

시뮬레이션을 종료해야 하는 시점을 지정하는 Data Collect End(데이터 수집 종료) 필드를 강조 표시하는 스크린 샷

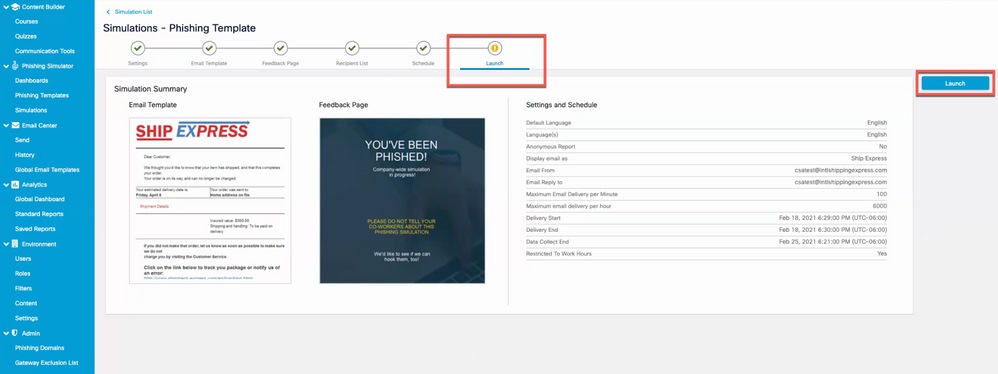

e. 클릭 Launch 을 클릭하면 그림과 같이 캠페인을 시작할 수 있습니다.

캠페인을 시작할 수 있는 시뮬레이션 생성 마법사의 마지막 탭의 스크린샷

캠페인을 시작할 수 있는 시뮬레이션 생성 마법사의 마지막 탭의 스크린샷

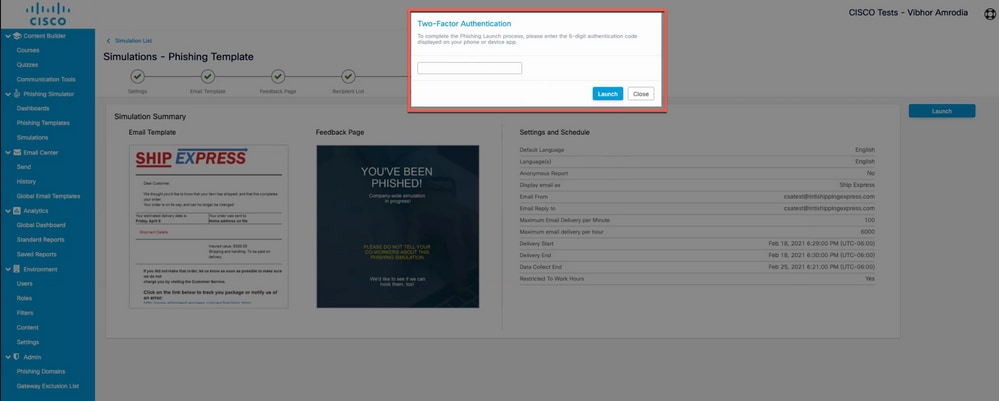

2단계 인증 코드는 시작 버튼을 클릭한 후에 요청할 수 있습니다. 코드를 입력하고 Launch그림에 표시된 것과 같습니다.

Two Factor Authentication 코드를 요청하는 팝업의 스크린샷

Two Factor Authentication 코드를 요청하는 팝업의 스크린샷

5단계. 활성 시뮬레이션 확인

탐색 Phishing Simulator > Dashboards. 현재 활성 시뮬레이션 목록은 활성 시뮬레이션을 제공합니다. 을 클릭할 수도 있습니다 Export as PDF 이미지에 표시된 것과 동일한 보고서를 가져옵니다.

피싱 시뮬레이션 대시보드 스크린샷

피싱 시뮬레이션 대시보드 스크린샷

받는 사람 옆에는 무엇이 보이는가?

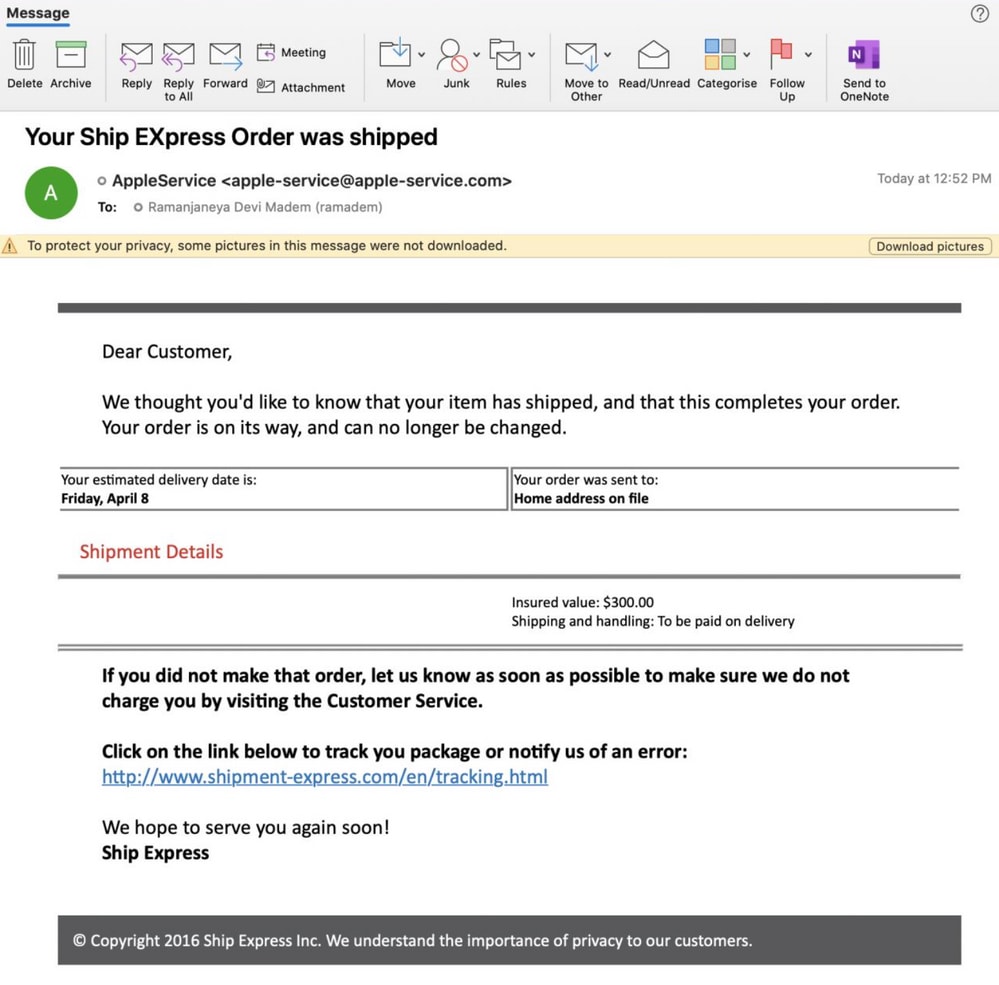

받는 사람 받은 편지함에 있는 피싱 시뮬레이션 이메일의 예.

사용자 사서함에 시뮬레이션된 피싱 이메일의 예

사용자 사서함에 시뮬레이션된 피싱 이메일의 예

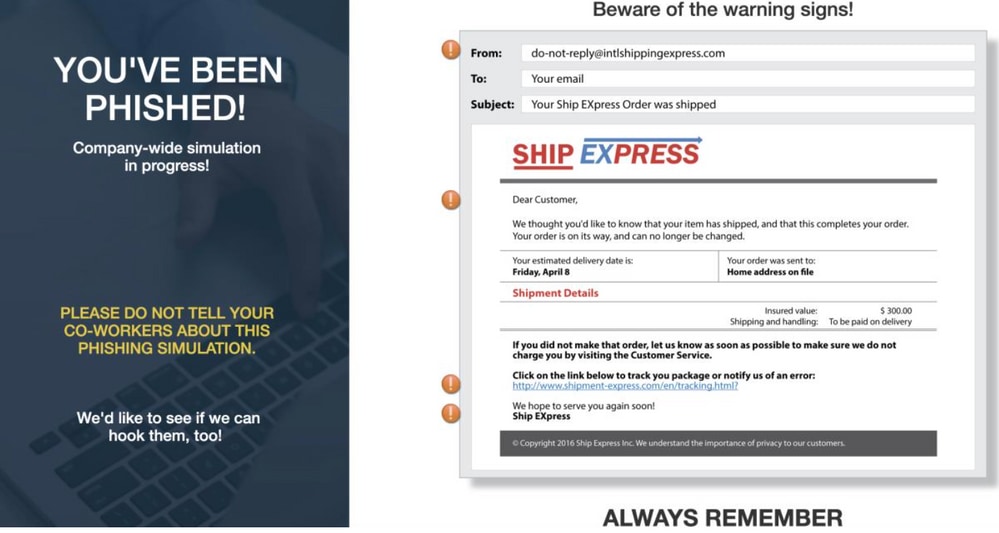

수신자가 URL을 클릭하면 이 피드백 페이지가 사용자에게 표시되고 이 사용자는 CSA의 반복 클릭커 목록(피싱 URL을 자유롭게 클릭한 사람)에 속합니다.

피싱 이메일에서 URL을 클릭하면 사용자에게 표시되는 피드백 페이지의 예

피싱 이메일에서 URL을 클릭하면 사용자에게 표시되는 피드백 페이지의 예

CSA에서 확인

Repeat Clicker(반복 클릭커) 목록이 아래에 표시됩니다.Analytics > Standard Reports > Phishing Simulations > Repeat Clickersas shown in the image.

Repeat Clicker 페이지의 스크린샷

Repeat Clicker 페이지의 스크린샷

보안 이메일 게이트웨이 구성

참고: 섹션 아래 Create and Send Phishing Simulations CSA 클라우드 서비스 3단계. Report API Bearer 토큰을 기록했습니다. 이 물건을 보관하세요.

관리자가 전달자 토큰을 찾을 수 있는 Report API(보고서 API) 아래의 페이지 스크린샷

관리자가 전달자 토큰을 찾을 수 있는 Report API(보고서 API) 아래의 페이지 스크린샷

1단계. Secure Email Gateway에서 Cisco Security Awareness 기능 활성화

Secure Email Gateway GUI에서 Security Services > Cisco Security Awareness > Enable . Region 및 CSA Token(앞에서 설명한 참고 사항과 같이 CSA Cloud Service에서 얻은 Bearer Token)을 입력하고 변경 사항을 제출하고 커밋합니다.

Cisco Secure Email Gateway의 Cisco Security Awareness 설정 페이지 스크린샷

Cisco Secure Email Gateway의 Cisco Security Awareness 설정 페이지 스크린샷

CLI 컨피그레이션

유형 csaconfig CSA를 구성합니다.

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> edit

Currently used CSA Server is: https://secat.cisco.com

Available list of Servers:

1. AMERICAS

2. EUROPE

Select the CSA region to connect

[1]>

Do you want to set the token? [Y]>

Please enter the CSA token for the region selected :

The CSA token should not:

- Be blank

- Have spaces between characters

- Exceed 256 characters.

Please enter the CSA token for the region selected :

Please specify the Poll Interval

[1d]>

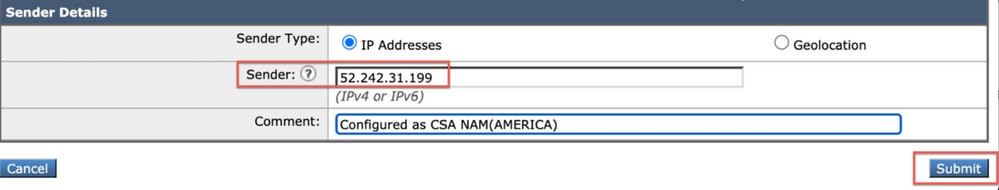

2단계. CSA Cloud Service에서 시뮬레이션된 피싱 이메일 허용

참고: CYBERSEC_AWARENESS_ALLOWED 메일 플로우 정책은 기본적으로 모든 검사 엔진이 Off로 설정된 상태로 생성됩니다(여기에 표시).

보안 기능이 비활성화된 "CYBERSEC_AWARENESS_ALLOWED" 메일 플로우 정책의 스크린샷

보안 기능이 비활성화된 "CYBERSEC_AWARENESS_ALLOWED" 메일 플로우 정책의 스크린샷

CSA Cloud Service에서 시뮬레이션된 피싱 캠페인 이메일이 Secure Email Gateway의 모든 스캐닝 엔진을 우회하도록 허용하려면

a. 새 Sender Group을 생성하고 CYBERSEC_AWARENESS_ALLOWED 메일 플로우 정책. 탐색 Mail Policies > HAT Overview > Add Sender Group 정책을 선택하고 CYBERSEC_AWARENESS_ALLOWED 주문을 1로 설정한 다음 Submit and Add Senders.

b. 발신인 추가 IP/domain 또는 Geo Location 피싱 캠페인 이메일이 시작되는 지점부터

탐색 Mail Polices > HAT Overview > Add Sender Group > Submit and Add Senders > Add the sender IP > Submit 및 Commit 이미지에 표시된 대로 변경됩니다.

"CYBERSEC_AWARENESS_ALLOWED 메일 플로우 정책이 선택된 CyberSec_Awareness_Allowed 발신자 그룹의 스크린샷입니다.

"CYBERSEC_AWARENESS_ALLOWED 메일 플로우 정책이 선택된 CyberSec_Awareness_Allowed 발신자 그룹의 스크린샷입니다.

Cisco Secure Email Gateway의 Cisco Security Awareness 설정 페이지 스크린샷

Cisco Secure Email Gateway의 Cisco Security Awareness 설정 페이지 스크린샷

CLI 구성:

1. 다음으로 이동 listenerconfig > Edit > Inbound (PublicInterface) > HOSTACCESS > NEW > New Sender Group .

2. 새 Sender Group 생성 CYBERSEC_AWARENESS_ALLOWED 메일 정책 및 피싱 캠페인 이메일이 시작되는 발신자 IP/도메인을 추가합니다.

3. 새 Sender Group의 순서를 1로 설정하고 Move 옵션 listenerconfig > EDIT > Inbound (PublicInterface) > HOSTACCESS > MOVE .

4. 커밋합니다.

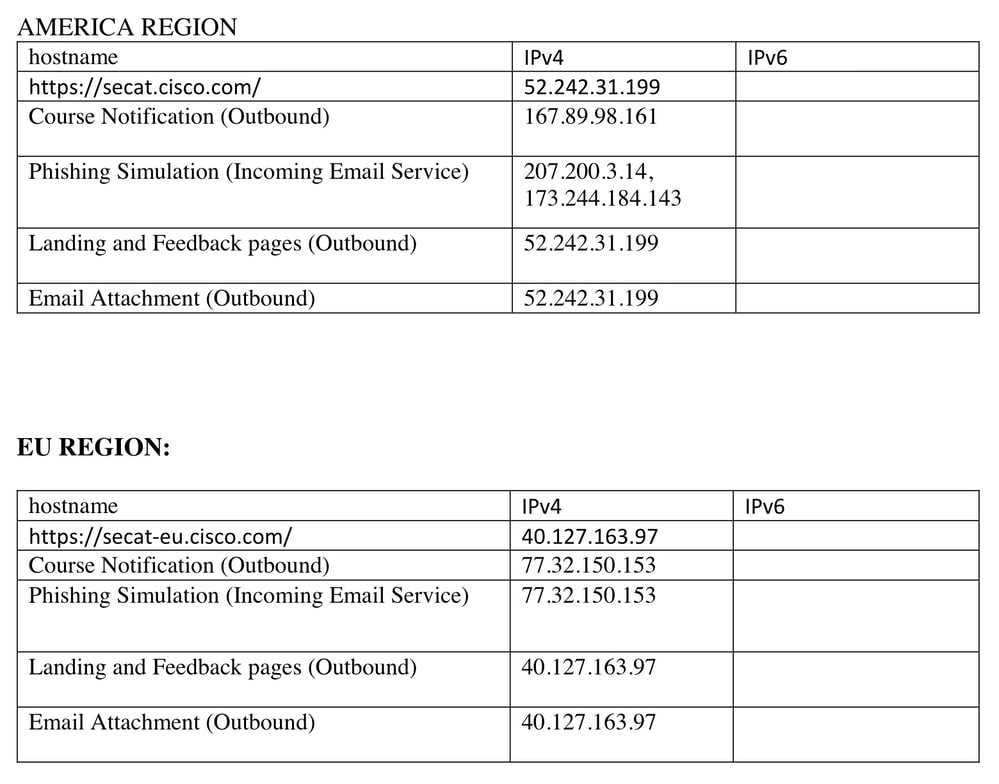

참고: 발신자 IP는 CSA의 IP 주소이며 선택한 지역을 기반으로 합니다. 사용할 올바른 IP 주소는 표를 참조하십시오. SEG 14.0.0-xxx가 CSA 클라우드 서비스에 연결하기 위해 포트 번호가 443인 방화벽에서 이러한 IP 주소/호스트 이름을 허용합니다.

CSA 미주 및 EU 지역 IP 주소 및 호스트 이름 스크린샷

CSA 미주 및 EU 지역 IP 주소 및 호스트 이름 스크린샷

3단계. SEG에서 반복 클릭커에 대한 작업 수행

피싱 이메일이 전송되고 SEG에 반복 클릭커 목록이 채워지면 공격적인 수신 메일 정책을 만들어 특정 사용자에게 메일에 대한 조치를 취할 수 있습니다.

새로운 적극적인 수신 맞춤형 메일 정책 생성 및 활성화 Include Repeat Clickers List recipient(수신자) 섹션의 확인란

GUI에서 Mail Policies > Incoming Mail Policies > Add Policy > Add User > Include Repeat Clickers List > Submit 및 Commit 변경 사항.

반복 클릭자를 대상으로 메일을 처리하도록 구성된 사용자 지정 수신 메일 정책의 스크린샷

반복 클릭자를 대상으로 메일을 처리하도록 구성된 사용자 지정 수신 메일 정책의 스크린샷

문제 해결 가이드

1. 다음으로 이동 csaconfig > SHOW_LIST를 클릭하면 반복 클릭커 목록의 세부사항이 표시됩니다.

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> show_list

List Name : Repeat Clickers

Report ID : 2020

Last Updated : 2021-02-22 22:19:08

List Status : Active

Repeat Clickers : 4

2. 다음으로 이동 csaconfig > UPDATE_LIST repeat clicker 목록을 강제로 업데이트하려면

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> update_list

Machine: ESA An update for the Repeat Clickers list was initiated successfully.

3. 다음으로 이동 /data/pub/csa/ - repeat clicker 목록이 다운로드되었는지 또는 오류가 있는지 확인합니다. 다음은 working setup:

Tue Jan 5 13:20:31 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Tue Jan 5 13:20:31 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Tue Jan 5 13:20:31 2021 Info: CSA: Trying to get the license expiry date: loop count 0

Tue Jan 5 13:20:31 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Tue Jan 5 13:20:31 2021 Info: CSA: Trying to download Repeat clickers list: loop count 0

Tue Jan 5 13:20:31 2021 Info: CSA: The update of the Repeat Clickers list was completed at [Tue Jan 5 13:20:29 2021]. Version: 1

Wed Jan 6 13:20:32 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Here is an output when you have entered the incorrect token:

Fri Feb 19 12:28:39 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Fri Feb 19 12:28:39 2021 Info: CSA: Trying to get the license expiry date: loop count 0

Fri Feb 19 12:28:39 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Fri Feb 19 12:28:43 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Fri Feb 19 12:28:43 2021 Info: CSA: Trying to download Repeat clickers list: loop count 0

Fri Feb 19 12:28:44 2021 Warning: CSA: The download of the Repeat Clickers list from the Cisco Security Awareness cloud service failed because of an invalid token.

/data/log/heimdall/csa 자세한 로그를 확인하십시오.

Working output:

2021-01-05 13:20:22,292 INFO csa Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Tue Jan 5 13:20:22 2021: DEBUG: csa: THR : ExpiryPoller Trying to get the license expiry date : loop count 0

2021-01-05 13:20:22,293 INFO csa Trying to get the license expiry date: loop count 0

2021-01-05 13:20:22,293 INFO csa Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

2021-01-05 13:20:22,300 INFO requests.packages.urllib3.connectionpool Starting new HTTPS connection (1): secat.cisco.com

2021-01-05 13:20:27,343 INFO csa Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Tue Jan 5 13:20:27 2021: DEBUG: csa: THR : CSAPoller Trying to download Repeat clickers list: loop count 0

2021-01-05 13:20:27,343 INFO csa Trying to download Repeat clickers list: loop count 0

2021-01-05 13:20:27,344 INFO requests.packages.urllib3.connectionpool Starting new HTTPS connection (1): secat.cisco.com

Tue Jan 5 13:20:29 2021: INFO: csa: THR : CSAPoller Downloaded Repeat Clicker List.

Tue Jan 5 13:20:29 2021: INFO: csa: THR : CSAPoller Updated the repeat clickers list at [Tue Jan 5 13:20:29 2021] with version [1]

2021-01-05 13:20:29,934 INFO csa The update of the Repeat Clickers list was completed at [Tue Jan 5 13:20:29 2021]. Version: 1

Tue Jan 5 13:20:32 2021: DEBUG: csa: THR : CSAPoller Queue is empty: No need of any config update

Tue Jan 5 13:20:32 2021: DEBUG: csa: THR : CSAPoller Waiting for timeout of [86400.0]s or notify signal

5. 다음으로 이동 data/csa/reports - 사용자를 포함하는 암호화된 형식의 보고서 id를 가져옵니다.

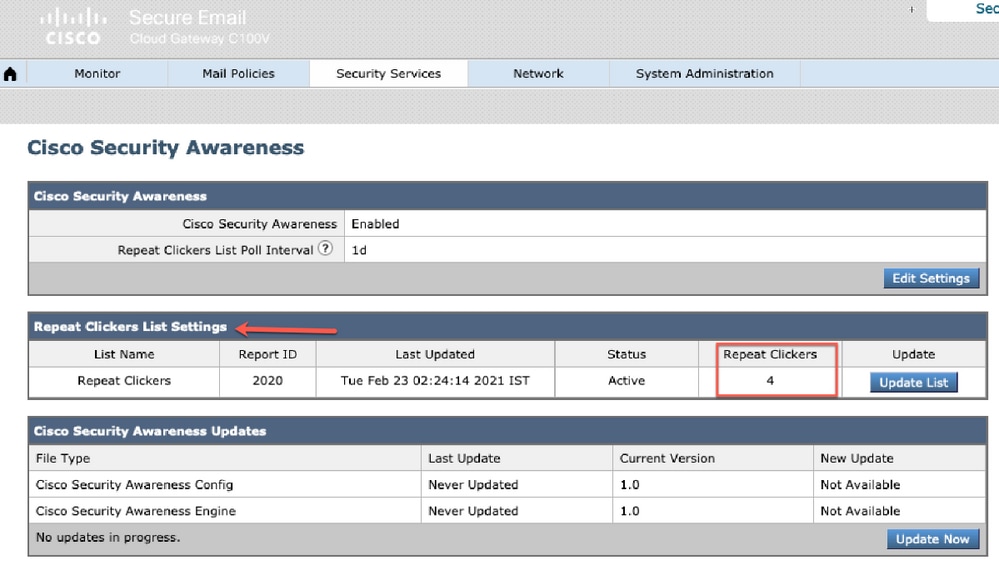

6. GUI에서 반복 클릭커 목록을 볼 수도 있습니다. 탐색 Security Services > Cisco Security Awareness그림에 표시된 것과 같습니다.

Cisco Security Awareness page highlighting the number of repeat clicker" />Screenshot of Security Services > Cisco Security Awareness page에서 반복 클릭커 수를 강조 표시합니다.

Cisco Security Awareness page highlighting the number of repeat clicker" />Screenshot of Security Services > Cisco Security Awareness page에서 반복 클릭커 수를 강조 표시합니다.

관련 정보