RV160 및 RV260으로 Shrew Soft VPN 클라이언트 구성

목표

이 문서의 목적은 RV160 또는 RV260 Series 라우터를 통해 Shrew Soft VPN 클라이언트를 연결하는 데 필요한 설정을 구성하는 방법을 보여 주는 것입니다.

VPN의 기초 소개

VPN(Virtual Private Network)은 원격 사용자를 보안 네트워크에 연결할 수 있는 좋은 방법입니다.인터넷처럼 덜 안전한 네트워크를 통해 암호화된 연결을 설정합니다.

VPN 터널은 암호화 및 인증을 사용하여 데이터를 안전하게 전송할 수 있는 사설 네트워크를 설정합니다.기업 사무실에서는 직원들이 사무실 외부에 있더라도 내부 리소스에 액세스할 수 있도록 하는 데 유용하고 필요하기 때문에 VPN 연결을 사용하는 경우가 많습니다.

RV160 라우터는 최대 10개의 VPN 터널을 지원하며 RV260은 최대 20개를 지원합니다.

이 문서에서는 RV160/RV260 라우터 및 Shrew Soft VPN 클라이언트를 구성하는 데 필요한 단계를 안내합니다.사용자 그룹, 사용자 계정, IPsec 프로필 및 Client-to-Site 프로필을 생성하는 방법을 배웁니다.shrew Soft VPN 클라이언트에서 General(일반), Client(클라이언트), Name Resolution(이름 확인), Authentication(인증), Phase 1(1단계) 및 Phase 2(2단계) 탭을 구성하는 방법을 배웁니다.

VPN을 사용하려는 경우 장점과 단점은 무엇입니까?

VPN은 많은 산업 및 비즈니스 유형에 공통된 실제 활용 사례 시나리오를 다룹니다.아래 표에는 VPN 사용의 몇 가지 장단점이 나와 있습니다.

| 장점 | 단점 |

| 직원, 계약업체 또는 파트너와 같은 개별 사용자에게 맞춤화된 액세스 권한을 통해 안전한 커뮤니케이션, 편의성 및 접근성을 제공합니다. | 느린 연결 속도가 발생할 수 있습니다.강력한 암호화는 익명과 보안을 보장하기 위해 시간과 리소스가 필요합니다.네트워크 트래픽을 암호화하려면 일반적으로 오버헤드가 약간 더 필요합니다.익명성과 보안을 유지하면서 연결 속도를 유지하는 몇 개의 VPN 제공자를 찾을 수 있지만 일반적으로 유료 서비스입니다. |

| 기업 네트워크 및 애플리케이션을 확장하여 생산성을 향상시킵니다. | 컨피그레이션 오류로 인한 잠재적 보안 위험.VPN 설계 및 구현은 복잡할 수 있습니다.네트워크가 손상되지 않도록 하려면 숙련된 전문가에게 VPN을 구성해야 합니다. |

| 커뮤니케이션 비용을 줄이고 유연성을 높입니다. | 새로운 인프라 또는 새로운 구성 집합을 추가해야 하는 상황이 발생하는 경우, 특히 이미 사용 중인 제품 또는 공급업체가 아닌 다른 제품과 관련된 경우 비호환성으로 인해 기술 문제가 발생할 수 있습니다. |

| 사용자의 실제 지리적 위치는 보호되며 인터넷과 같은 공용 또는 공유 네트워크에 노출되지 않습니다. | |

| 기밀 네트워크 데이터 및 리소스를 보호합니다. | |

| VPN을 사용하면 추가 구성 요소나 복잡한 구성 없이 새 사용자 또는 사용자 그룹을 추가할 수 있습니다. |

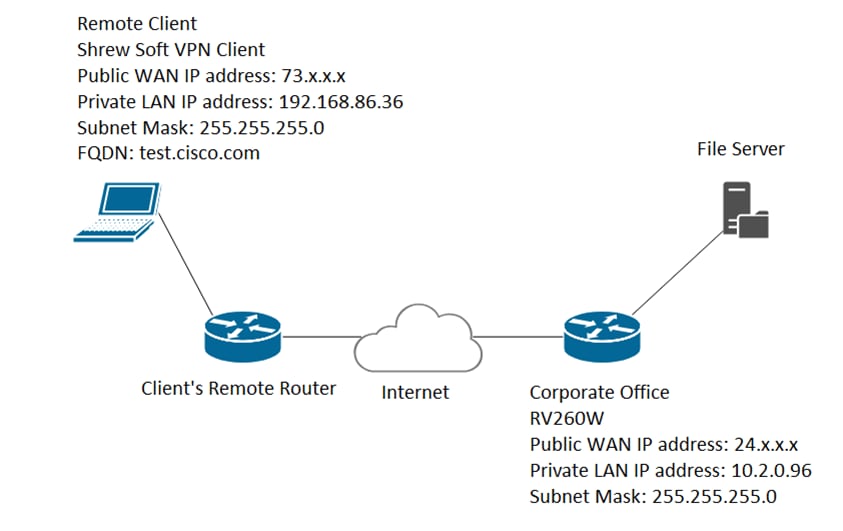

토폴로지

이것은 네트워크의 단순한 토폴로지입니다.

참고:공용 WAN IP 주소가 흐리게 표시됩니다.

적용 가능한 디바이스

·RV160

·RV260

소프트웨어 버전

·1.0.0.xx(RV160 및 RV260)

·2.2.1은 라우터에 연결 문제가 2.2.2일 수 있으므로 권장됩니다(Shrew Soft VPN 클라이언트 다운로드).

목차

1. 사용자 그룹 생성

2 . 사용자 계정 생성

3 . IPsec 프로필 구성

4. 클라이언트-사이트 구성

7 . Shrew Soft VPN 클라이언트:클라이언트 탭

8. Shrew Soft VPN 클라이언트:이름 확인 탭

10. Shrew Soft VPN 클라이언트:1단계 탭

11 . Shrew Soft VPN 클라이언트:2단계 탭

12 . Shrew Soft VPN 클라이언트:연결 중

13. VPN 연결 문제 해결 팁

14. 확인

15. 결론

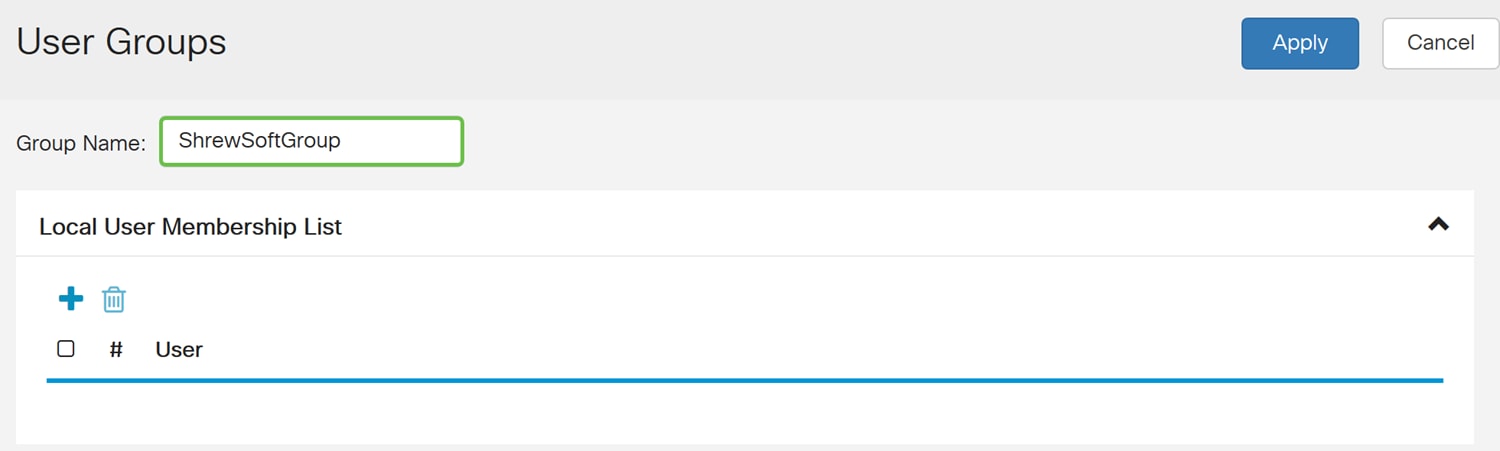

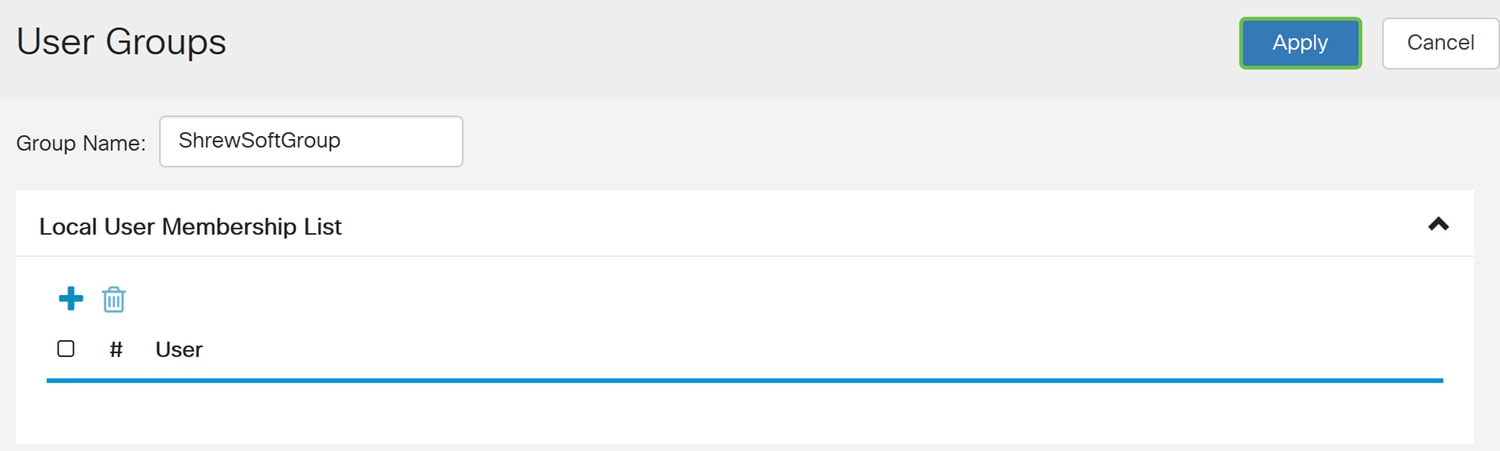

사용자 그룹 생성

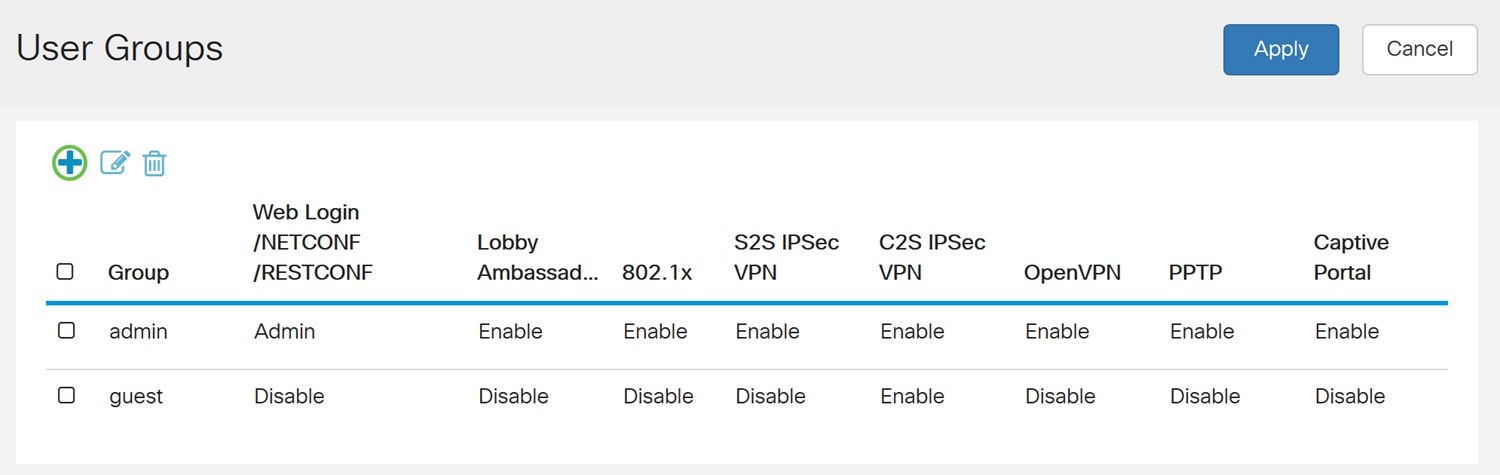

중요 참고 사항:관리 그룹에 기본 관리자 계정을 두고 Shrew Soft에 대한 새 사용자 계정과 사용자 그룹을 만드십시오.관리자 계정을 다른 그룹으로 이동하면 라우터에 로그인하지 못하게 됩니다.

1단계. 웹 구성 페이지에 로그인합니다.

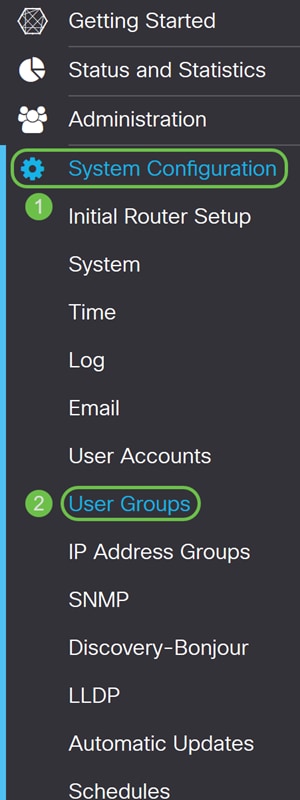

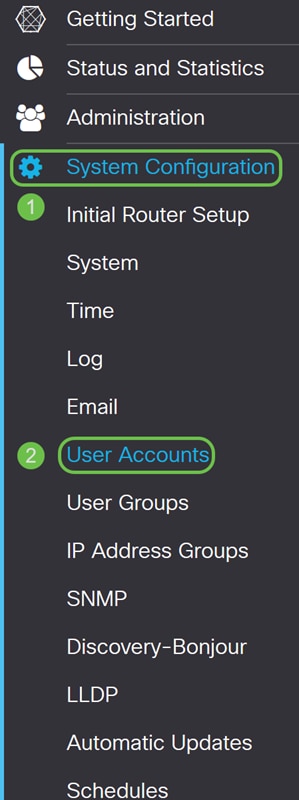

2단계. System Configuration(시스템 컨피그레이션) > User Groups(사용자 그룹)로 이동합니다.

3단계. 더하기 아이콘을 클릭하여 새 사용자 그룹을 추가합니다.

4단계. 그룹 이름 필드에 그룹 이름을 입력합니다.

우리는 예로 뒤쥐SoftGroup을 사용할 것입니다.

5단계. Apply(적용)를 눌러 새 그룹을 생성합니다.

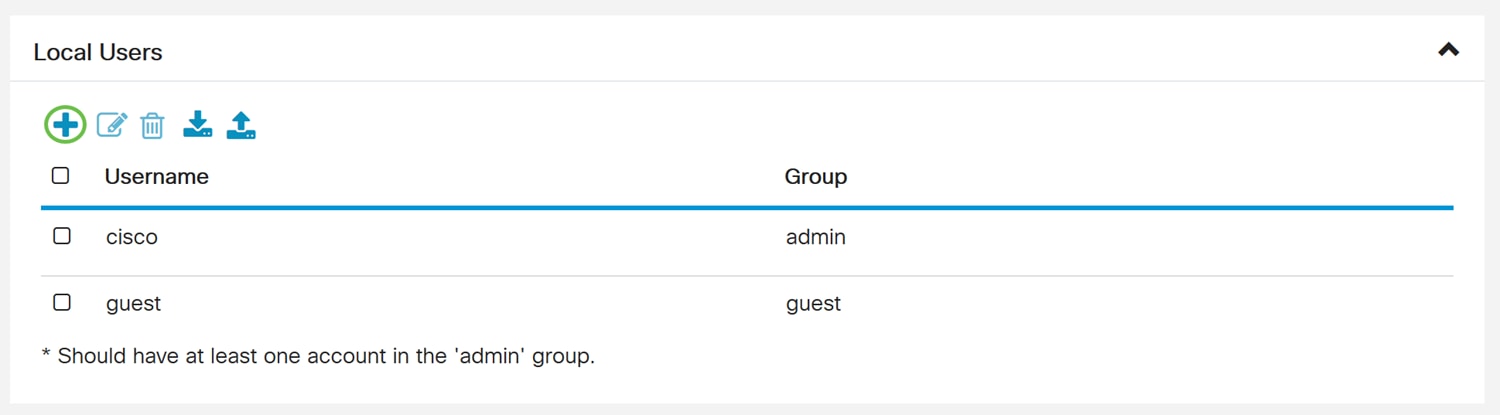

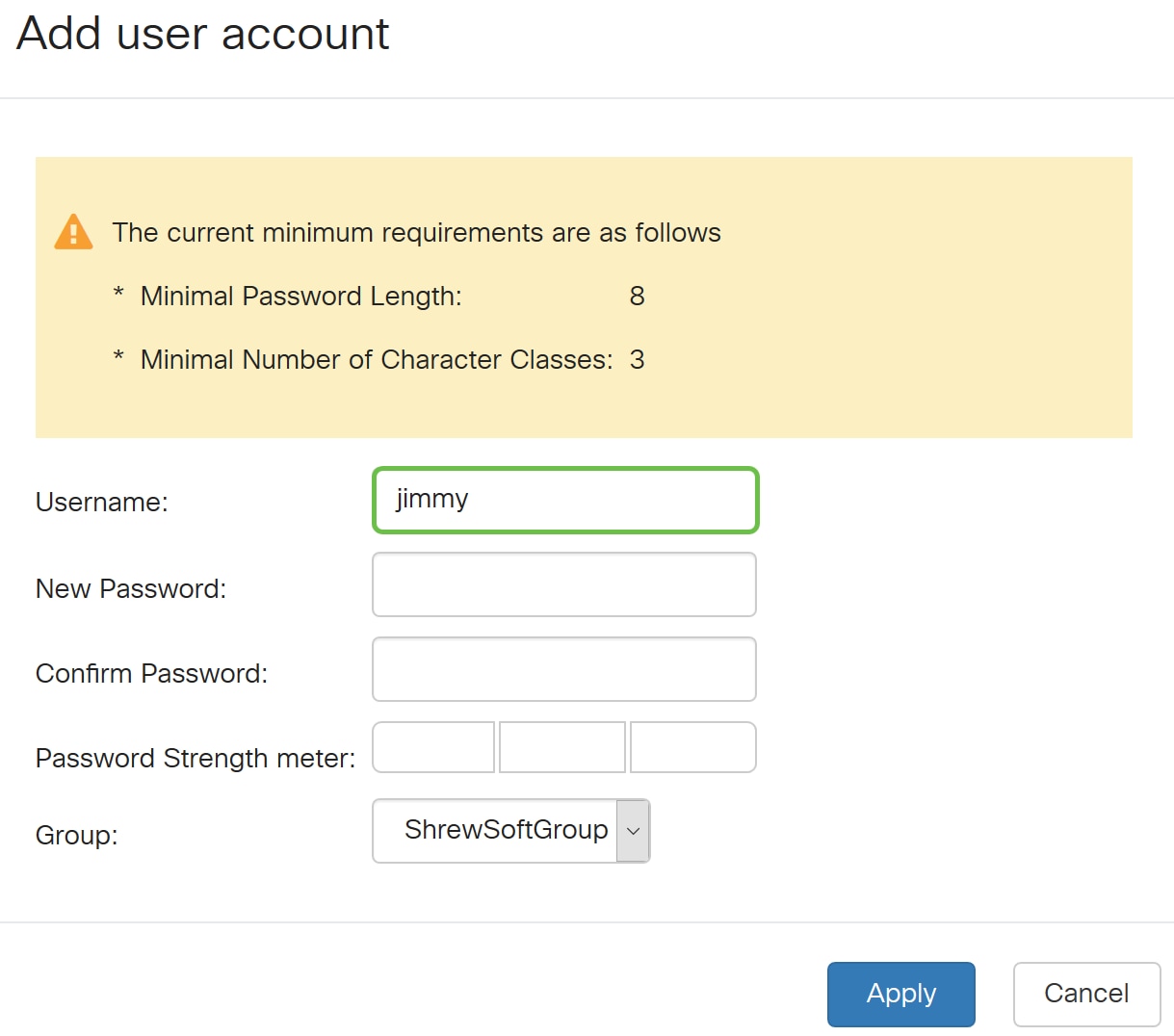

사용자 계정 생성

1단계. System Configuration(시스템 컨피그레이션) > User Accounts(사용자 계정)로 이동합니다.

2단계. 아래로 스크롤하여 Local Users(로컬 사용자) 테이블로 이동하고 더하기 아이콘을 눌러 새 사용자를 추가합니다.

3단계. 사용자 계정 추가 페이지가 열립니다.사용자의 사용자 이름을 입력합니다.

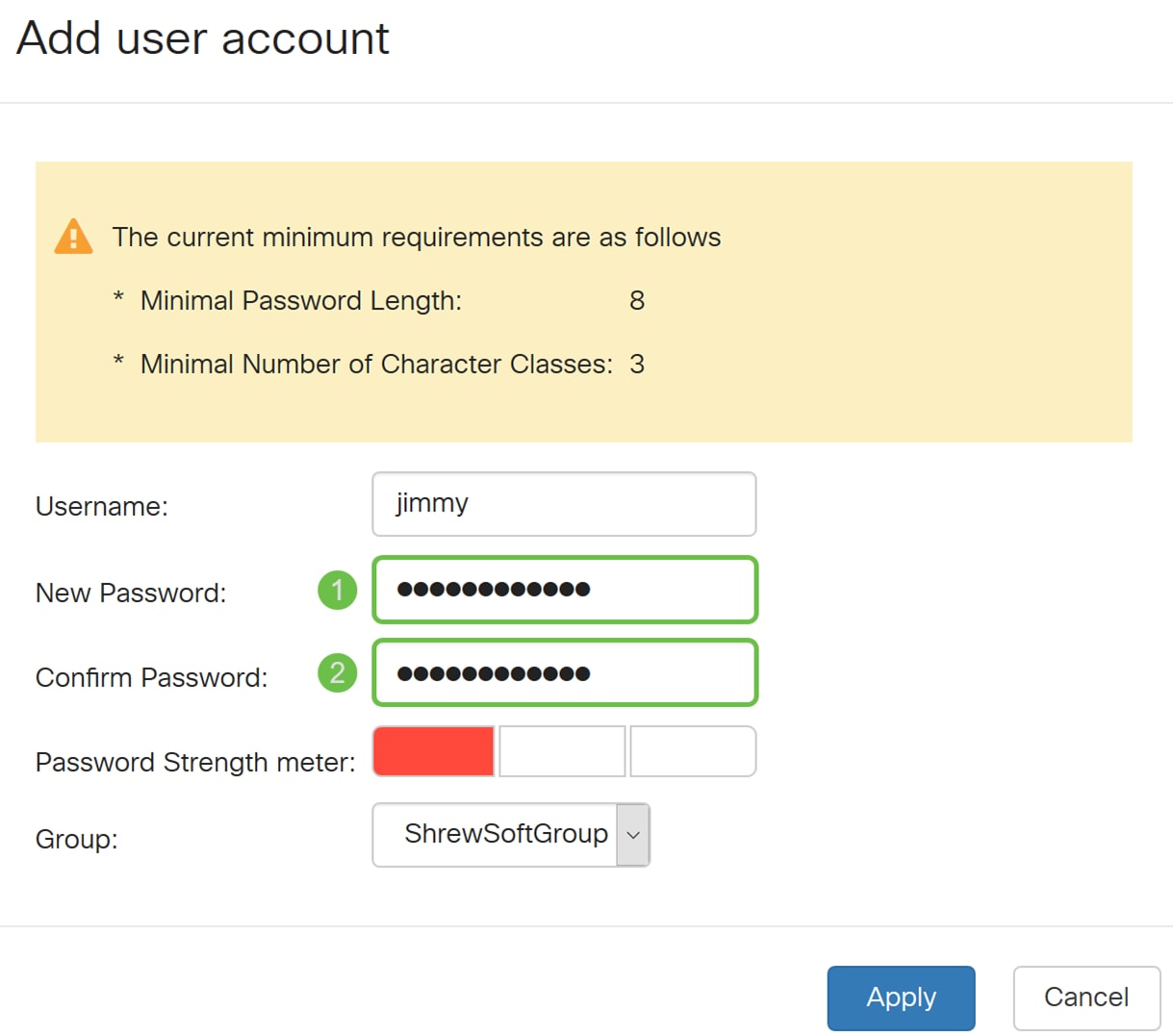

4단계. 새 비밀번호 필드에 비밀번호를 입력합니다.Confirm Password 필드에 동일한 비밀번호를 다시 입력합니다.이 예에서는 CiscoTest123을 비밀번호로 사용합니다.

참고:여기에 사용된 비밀번호는 예입니다.암호를 더 복잡하게 만드는 것이 좋습니다.

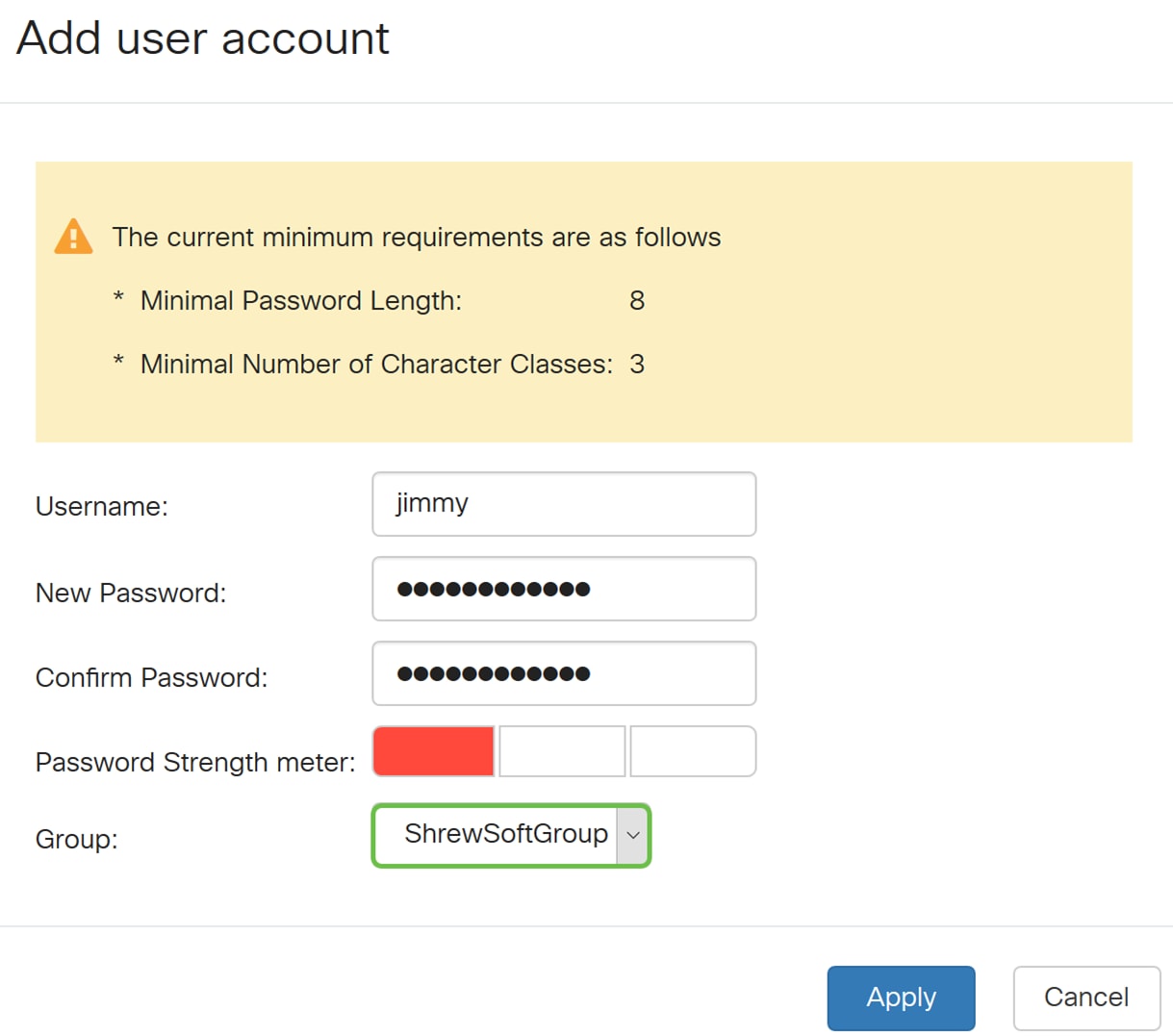

5단계. Group 드롭다운 목록에서 사용자를 포함할 그룹을 선택합니다.

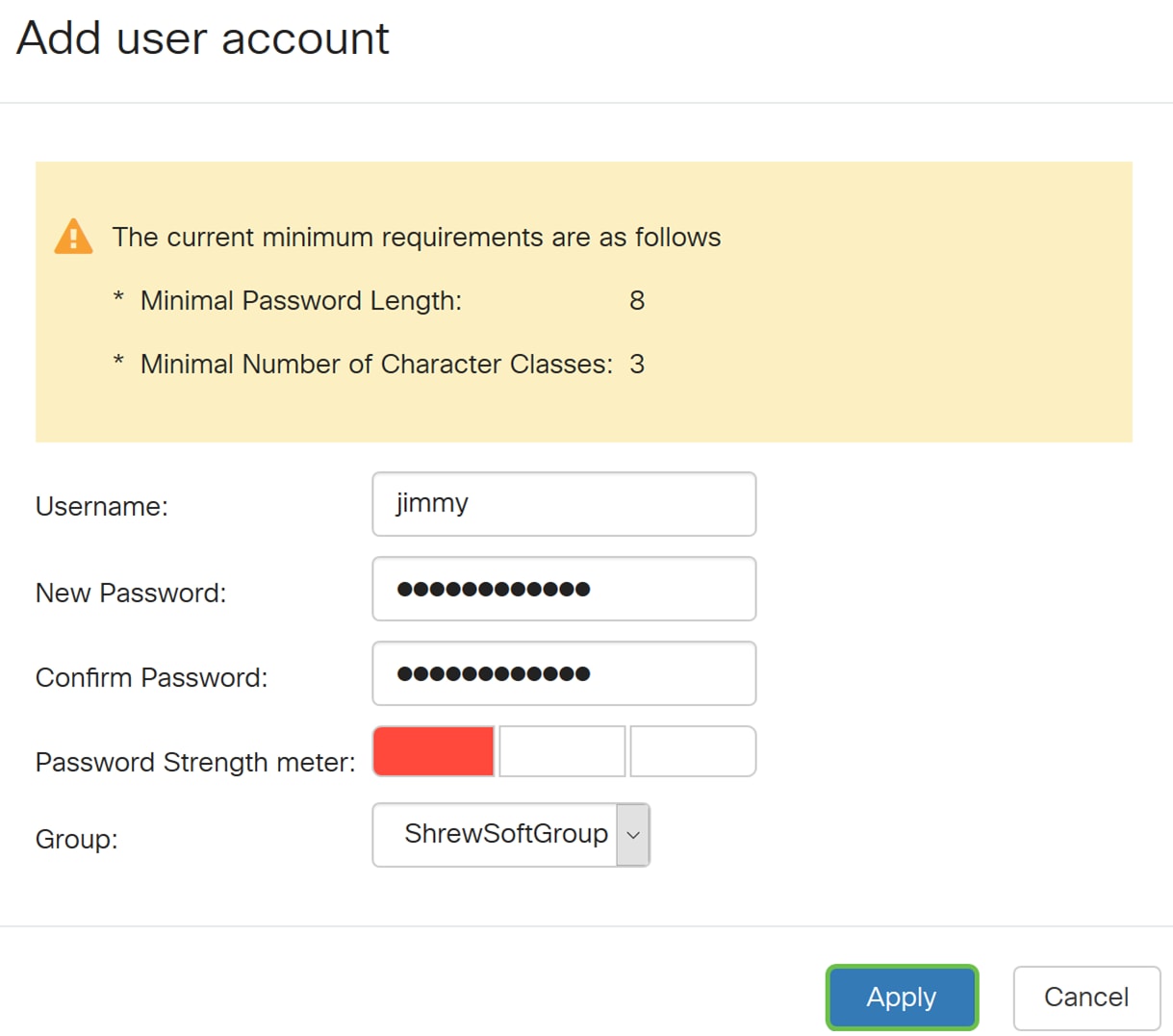

6단계. Apply(적용)를 눌러 새 사용자 계정을 생성합니다.

IPsec 프로필 구성

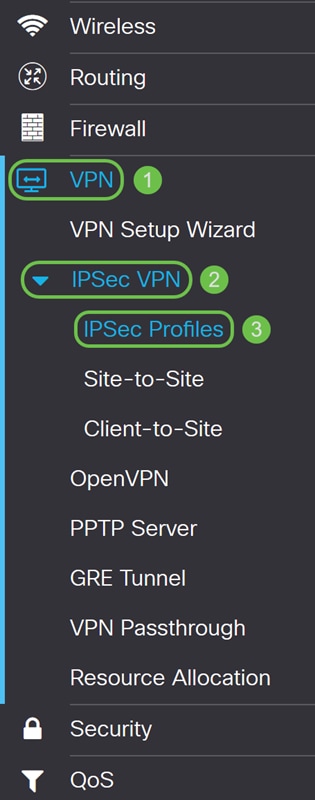

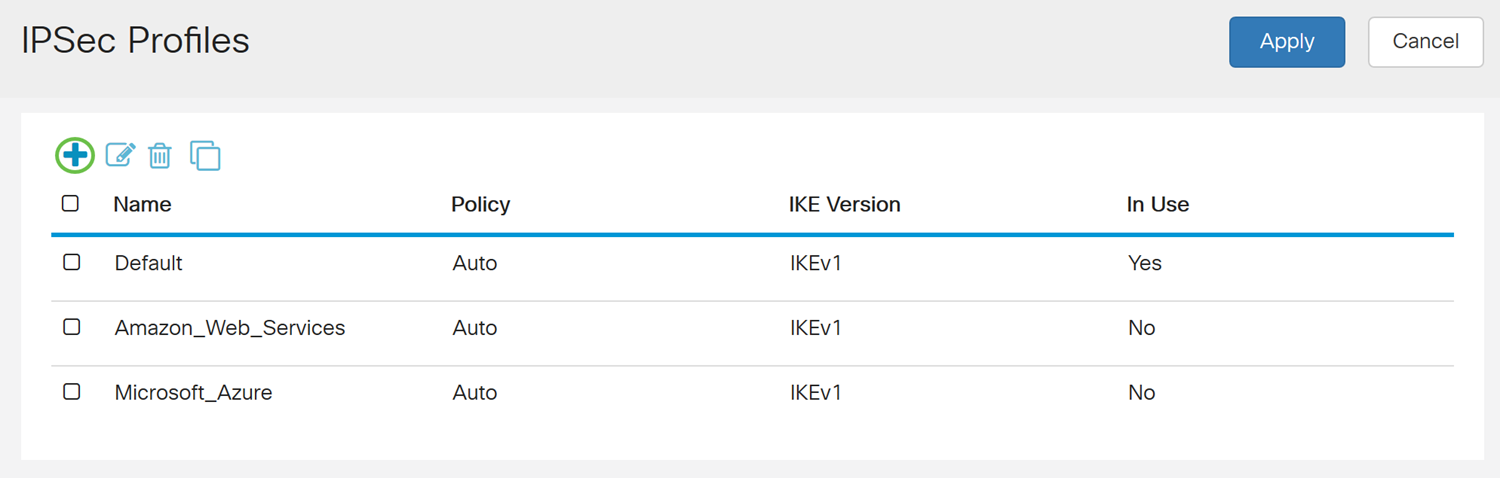

1단계. VPN > IPSec VPN > IPSec 프로필로 이동합니다.

참고:IPsec 프로필을 구성하는 방법에 대한 자세한 내용을 보려면 링크를 클릭하여 다음 문서를 참조하십시오.RV160 및 RV260에서 IPsec 프로파일 구성(자동 키잉 모드)

2단계. 더하기 아이콘을 클릭하여 새 IPsec 프로필을 추가합니다.

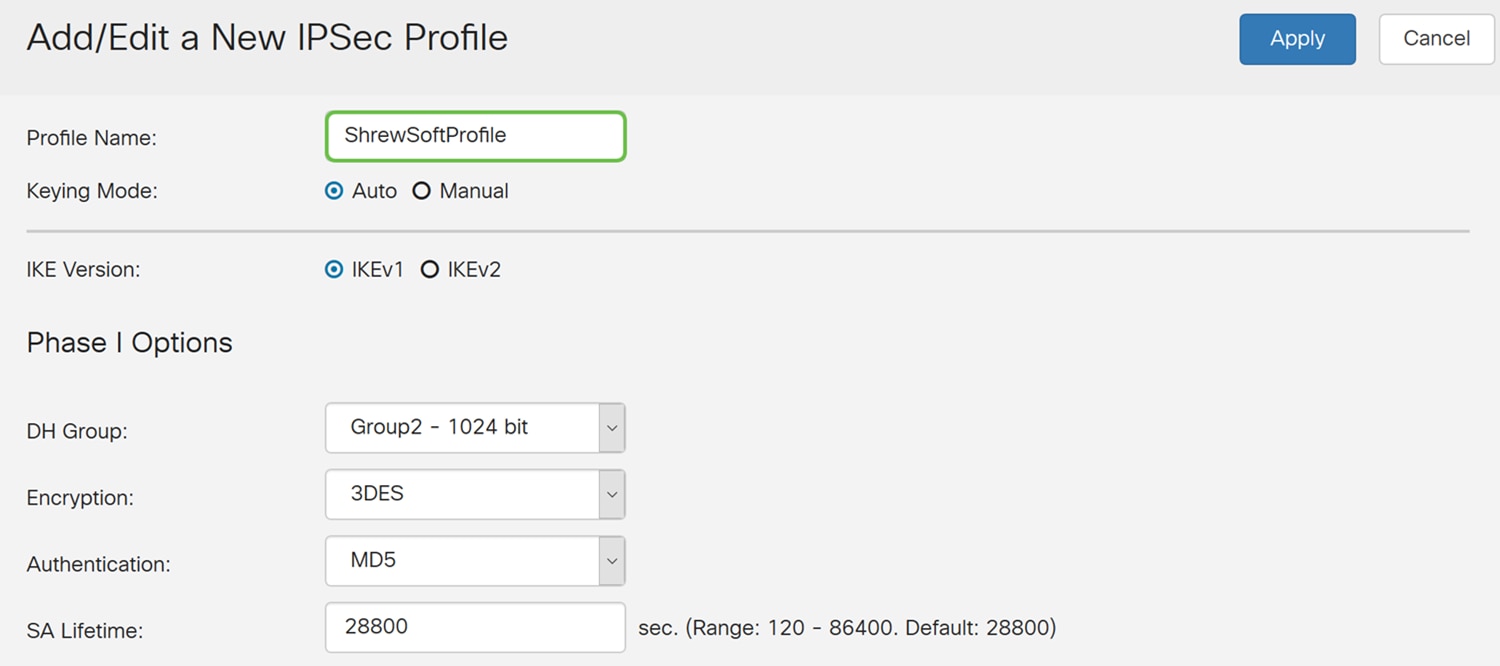

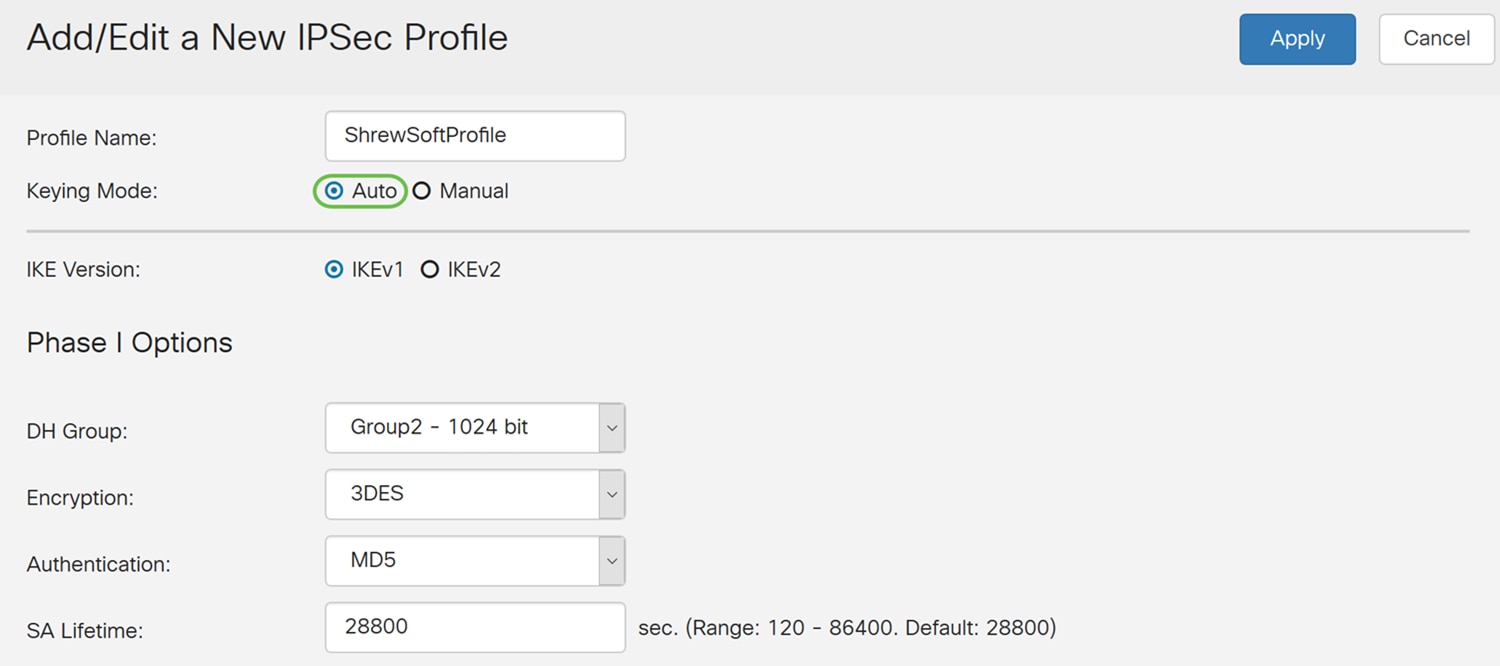

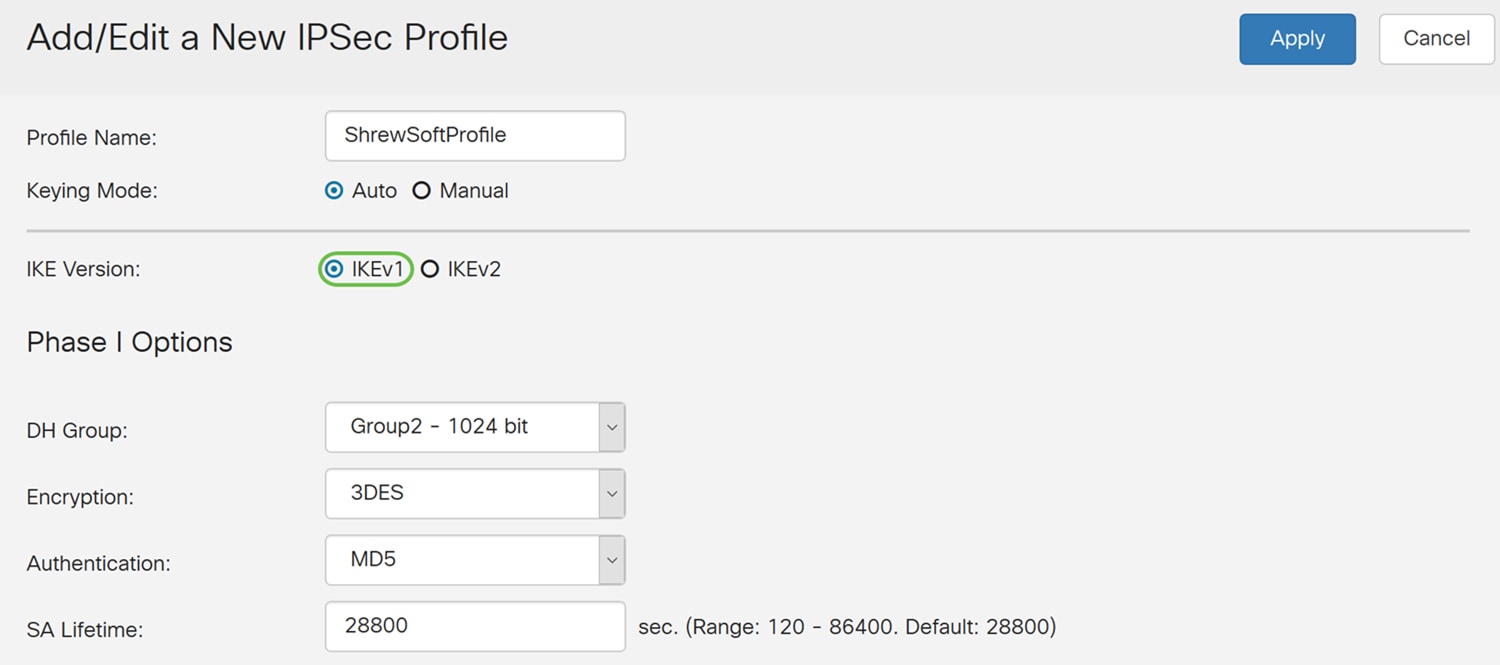

3단계. 프로파일 이름 필드에 프로파일 이름을 입력합니다.우리는 프로필 이름으로 뒤쥐SoftProfile을 입력합니다.

4단계. 키잉 모드에 자동을 선택합니다.

5단계. IKEv1 또는 IKEv2를 IKE 버전으로 선택합니다.이 예에서는 IKEv1이 선택되었습니다.

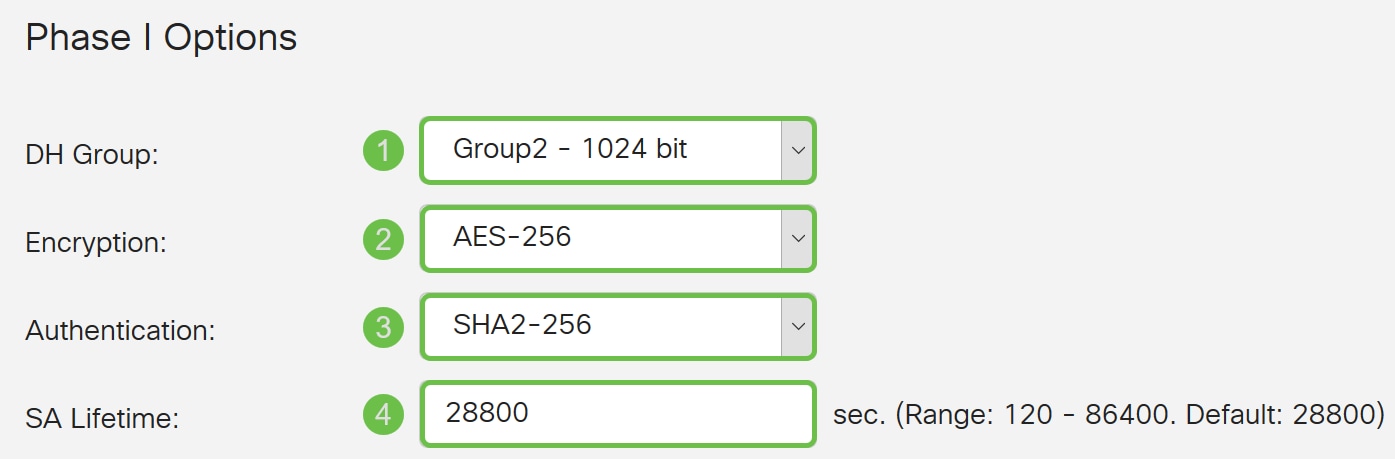

6단계.Phase I Options(I단계 옵션) 섹션에서 이 문서에 대해 구성한 것입니다.

DH 그룹:Group2 - 1024비트

암호화:AES-256

인증:SHA2-256

SA 수명:28800

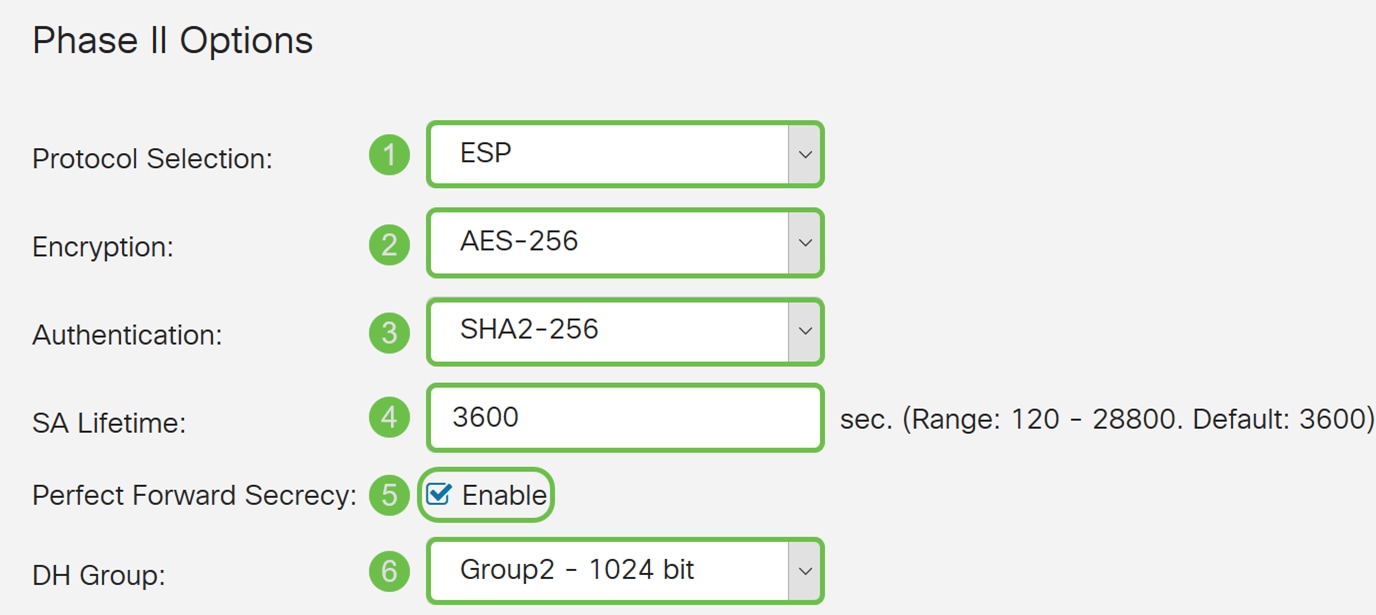

7단계.Phase II Options(II 단계 옵션)에서 이 문서를 구성합니다.

프로토콜 선택:ESP

암호화:AES-256

인증:SHA2-256

SA 수명:3600

PFS(Perfect Forward Secrecy):사용

DH 그룹:Group2 - 1024비트

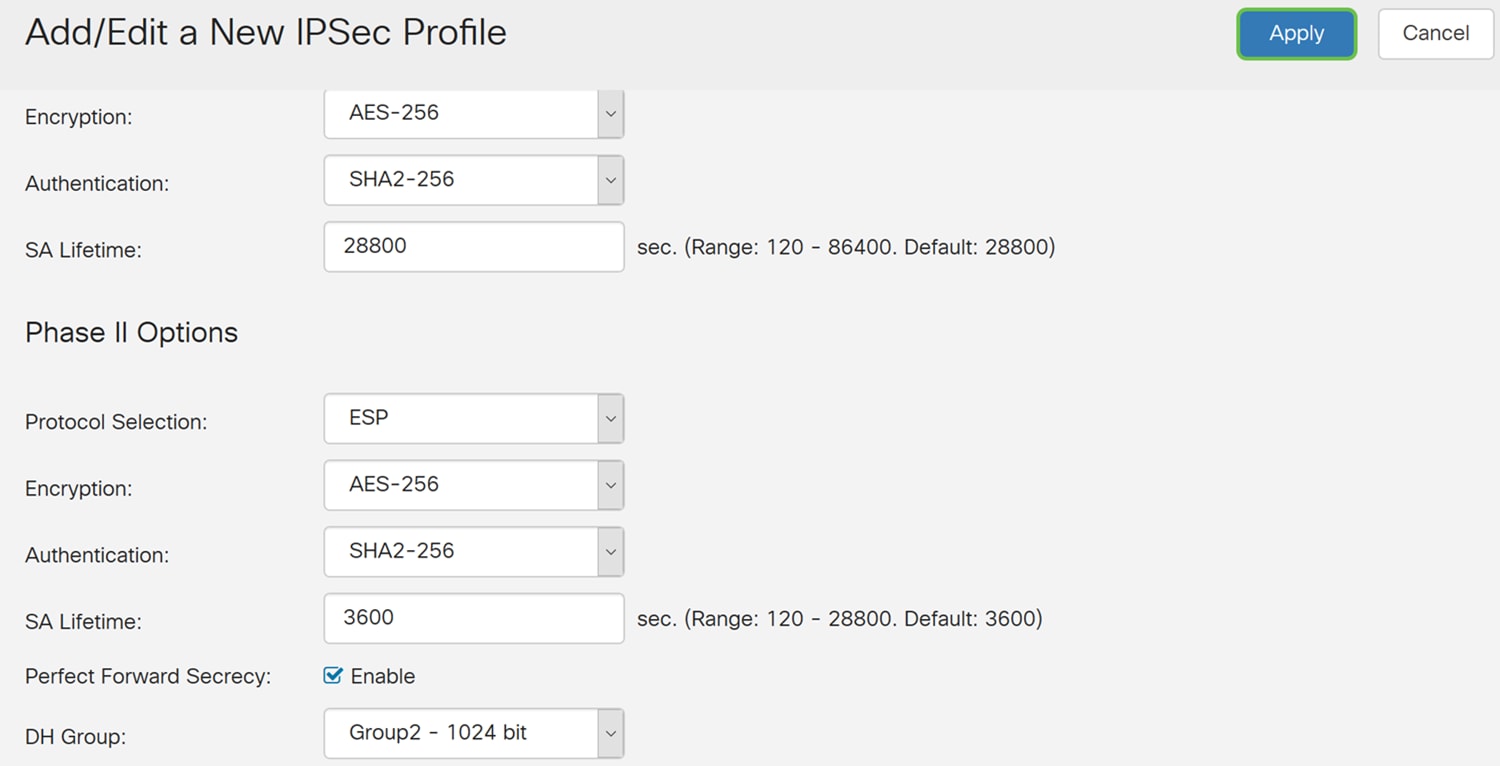

8단계. Apply(적용)를 클릭하여 새 IPsec 프로필을 생성합니다.

클라이언트-사이트 구성

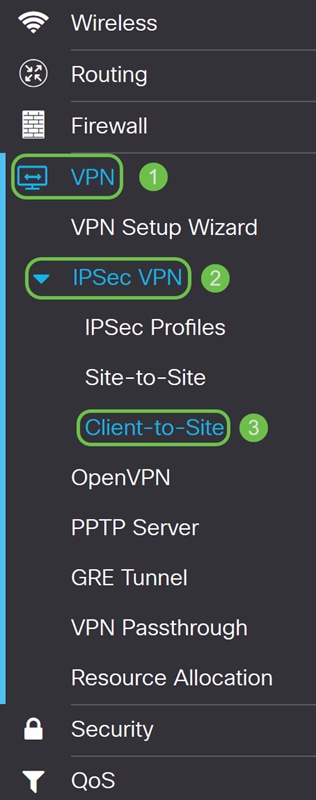

1단계. VPN > IPSec VPN > Client-to-Site로 이동합니다.

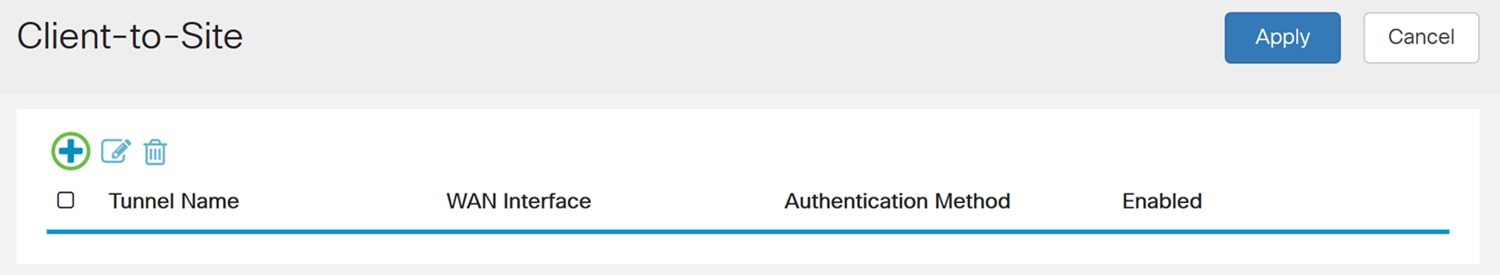

2단계. 더하기 아이콘을 클릭하여 새 터널을 추가합니다.

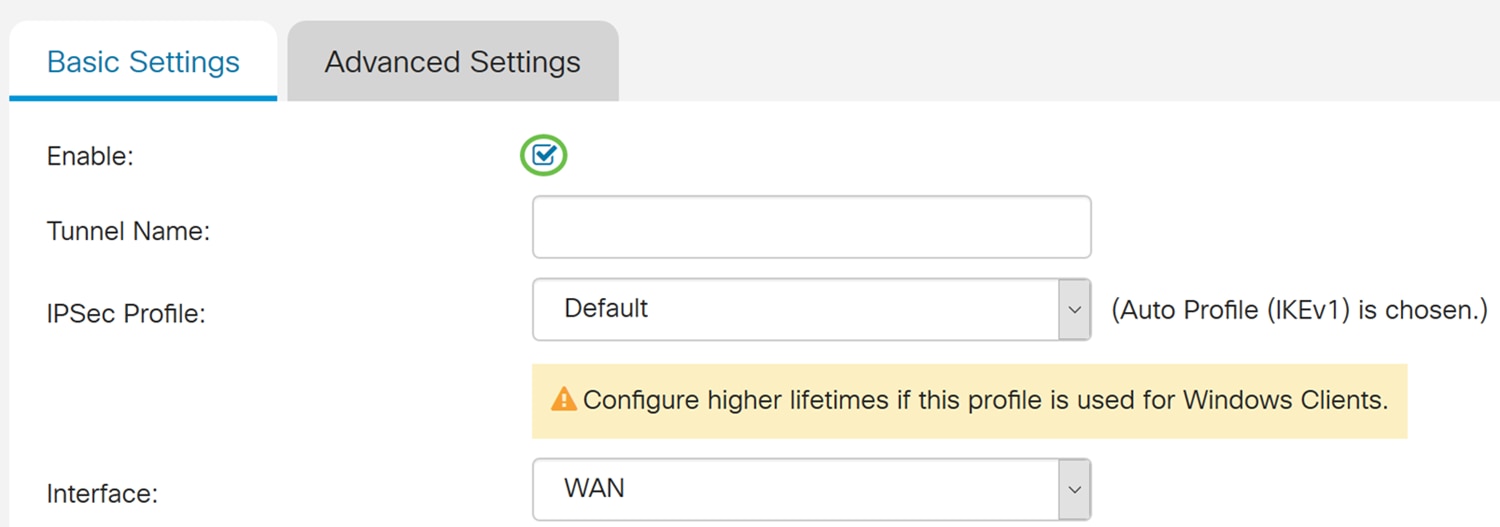

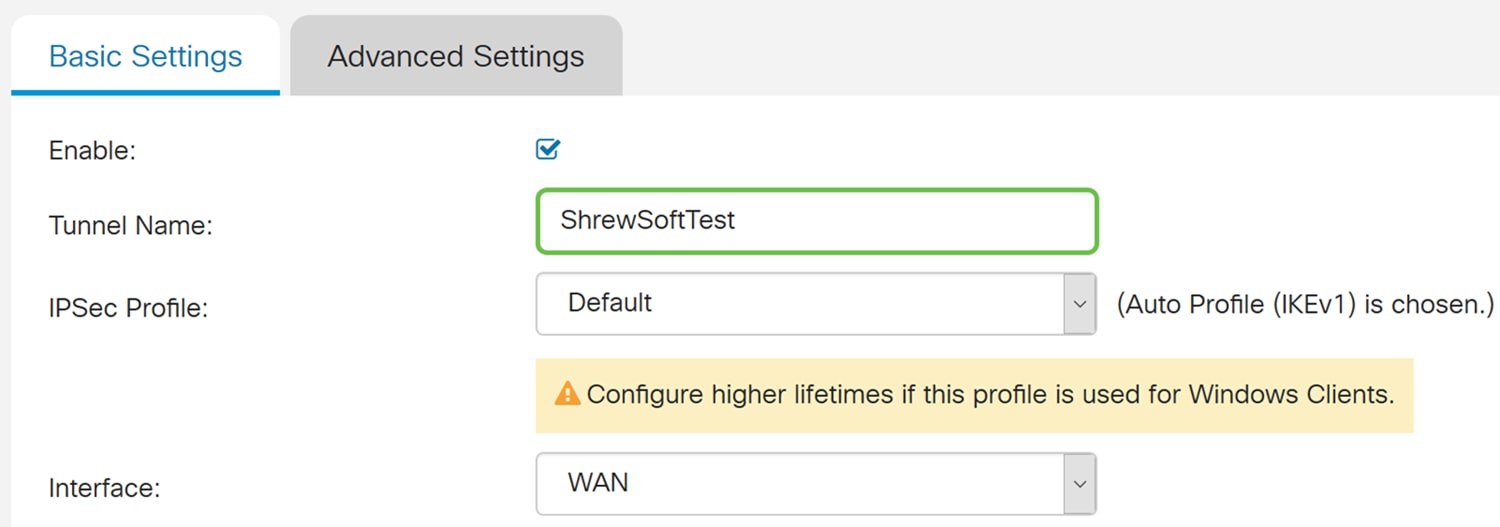

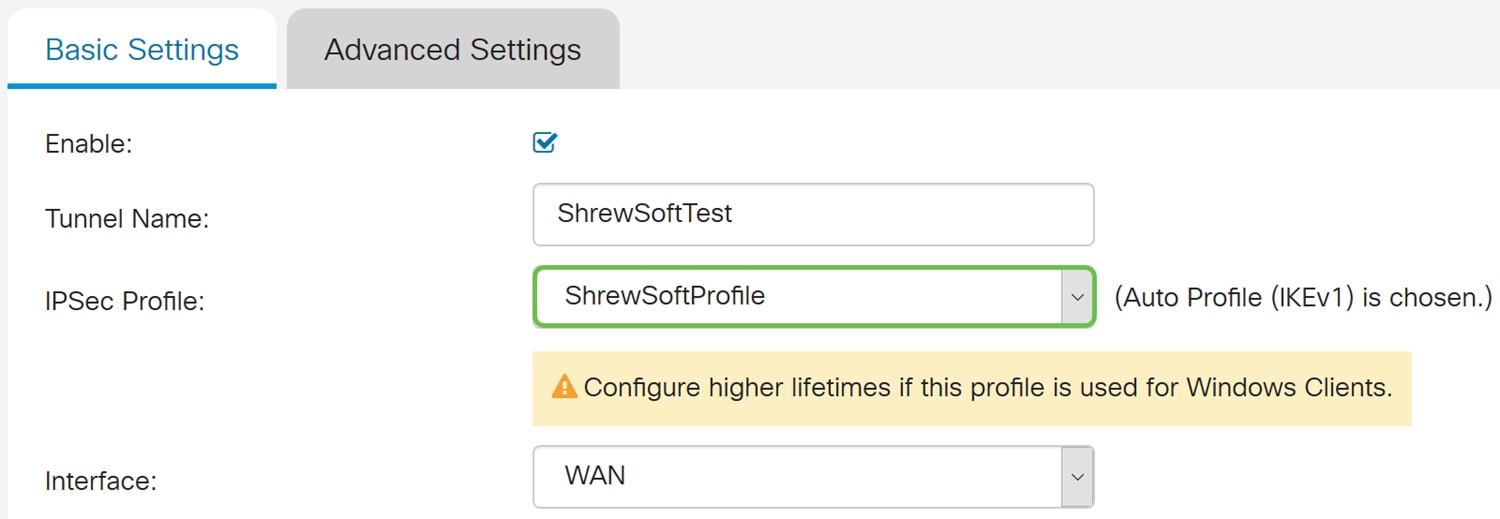

3단계. Enable(활성화) 확인란을 선택하여 터널을 활성화합니다.

4단계. Tunnel Name 필드에 터널 이름을 입력합니다.

5단계. IPSec Profile 드롭다운 목록에서 사용할 프로필을 선택합니다.이전 섹션에서 생성된 뒤쥐SoftProfile을 선택하겠습니다.IPsec 프로필을 구성하는 중입니다.

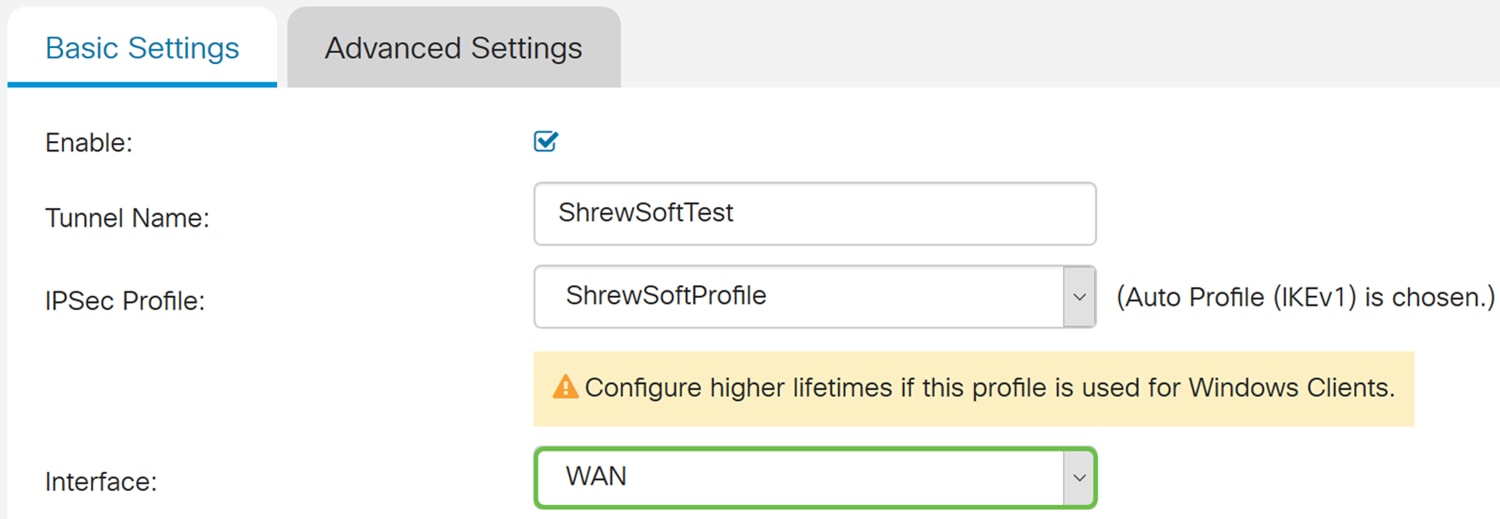

6단계. Interface 드롭다운 목록에서 사용할 인터페이스를 선택합니다.우리는 터널을 연결하기 위해 WAN을 인터페이스로 사용합니다.

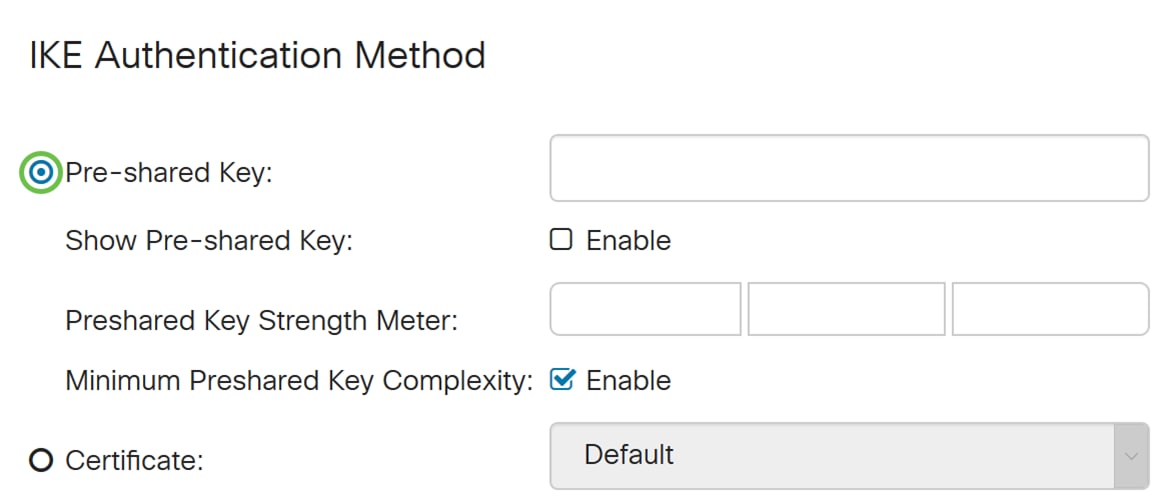

7단계. IKE Authentication Method(IKE 인증 방법) 섹션에서 Pre-shared Key(사전 공유 키) 또는 Certificate(인증서)를 선택합니다.사전 공유 키를 IKE 인증 방법으로 사용합니다.

참고:IKE 피어는 사전 공유 키를 포함하는 키 해시를 컴퓨팅 및 전송하여 서로를 인증합니다.수신 피어가 Pre-shared 키를 사용하여 동일한 해시를 독립적으로 만들 수 있는 경우 두 피어가 동일한 암호를 공유해야 하므로 다른 피어를 인증해야 합니다.각 IPsec 피어는 세션을 설정하는 다른 모든 피어의 사전 공유 키로 구성되어야 하므로 사전 공유 키는 제대로 확장되지 않습니다.

인증서는 이름, IP 주소, 일련 번호, 인증서 만료 날짜, 인증서 전달자의 공개 키 사본 등의 정보를 포함하는 디지털 인증서를 사용합니다.

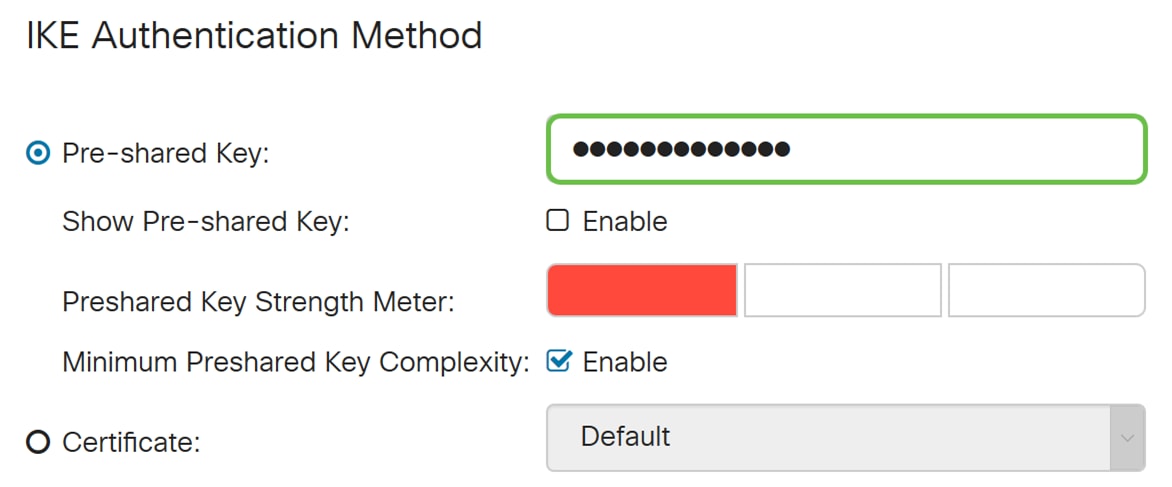

8단계. 인증에 사용할 사전 공유 키를 입력합니다.사전 공유 키는 원하는 대로 사용할 수 있습니다.shrew Soft VPN 클라이언트에 구성된 사전 공유 키는 구성할 때 여기와 동일해야 합니다.

이 예제에서는 CiscoTest123을 사용합니다!미리 공유한 키입니다.

참고:여기에 입력한 사전 공유 키의 예가 있습니다.보다 복잡한 사전 공유 키를 입력하는 것이 좋습니다.

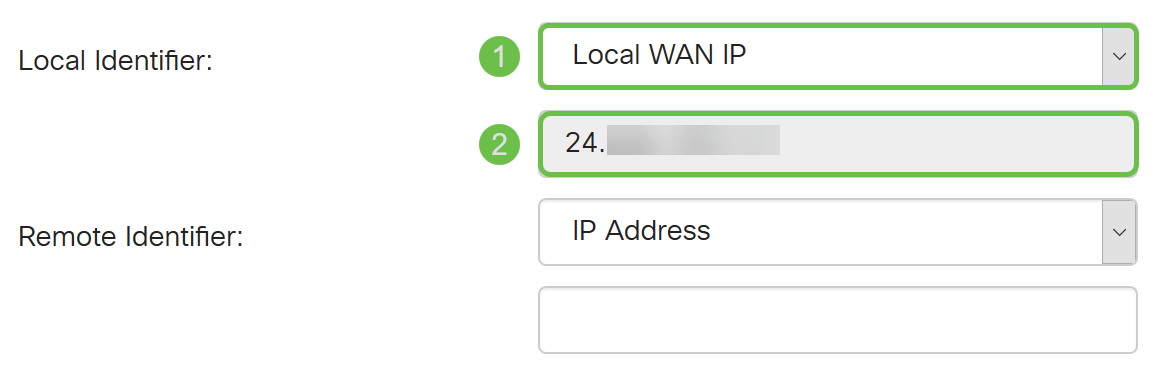

9단계. 드롭다운 목록에서 Local Identifier(로컬 식별자)를 선택합니다.다음 옵션은 로 정의됩니다.

·Local WAN IP - 이 옵션은 VPN 게이트웨이의 WAN(Wide Area Network) 인터페이스의 IP 주소를 사용합니다.

·IP Address(IP 주소) - 이 옵션을 사용하면 VPN 연결에 대한 IP 주소를 수동으로 입력할 수 있습니다.사이트(사무실)에 있는 라우터의 WAN IP 주소를 입력해야 합니다.

·FQDN - 이 옵션은 VPN 연결을 설정할 때 라우터의 FQDN(Fully Qualified Domain Name)을 사용합니다.

·사용자 FQDN - 이 옵션을 사용하면 인터넷의 특정 사용자에 대해 전체 도메인 이름을 사용할 수 있습니다.

이 예에서는 로컬 식별자로 로컬 WAN IP를 선택하겠습니다.

참고:라우터의 로컬 WAN IP가 자동으로 채워집니다.

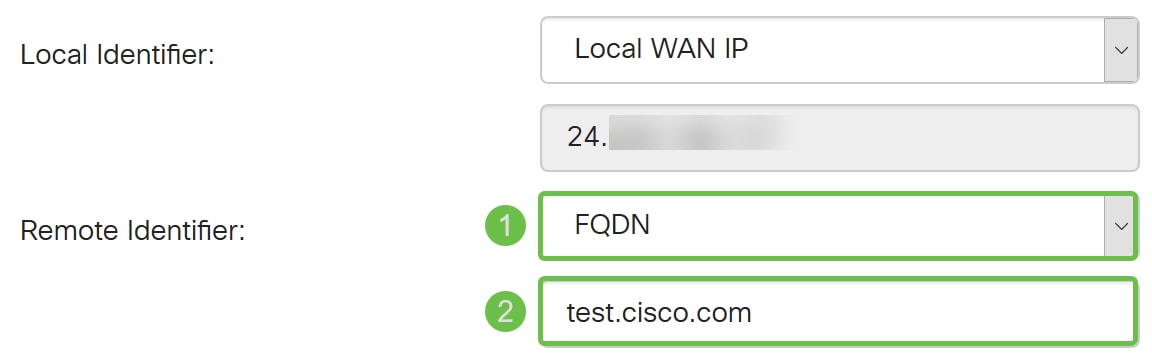

10단계. Remote Identifier(원격 식별자) 드롭다운 목록에서 IP Address(IP 주소), FQDN 또는 User FQDN을 선택합니다.그런 다음 선택한 항목의 적절한 응답을 입력합니다.이 예에서는 FQDN을 선택하고 test.cisco.com을 입력하겠습니다.

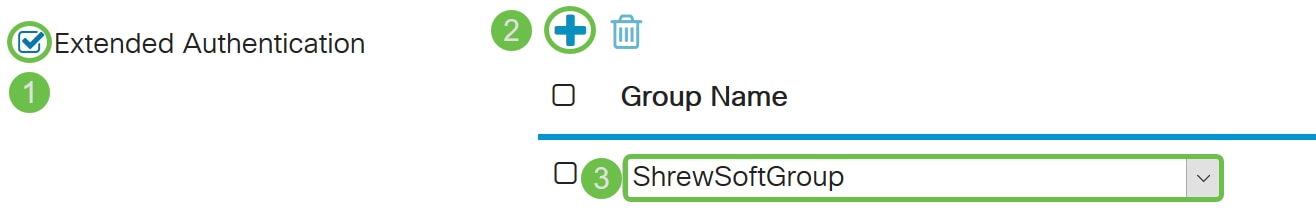

11단계. Extended Authentication(확장 인증) 확인란을 선택하여 활성화합니다.이렇게 하면 원격 사용자가 VPN에 대한 액세스 권한을 부여받기 전에 자격 증명에서 키를 입력해야 하는 추가 수준의 인증이 제공됩니다.

확장 인증을 활성화한 경우 더하기 아이콘을 클릭하여 사용자 그룹을 추가합니다.확장 인증에 사용할 그룹을 드롭다운 목록에서 선택합니다.우리는 그룹으로 뒤쥐SoftGroup을 선택할 것입니다.

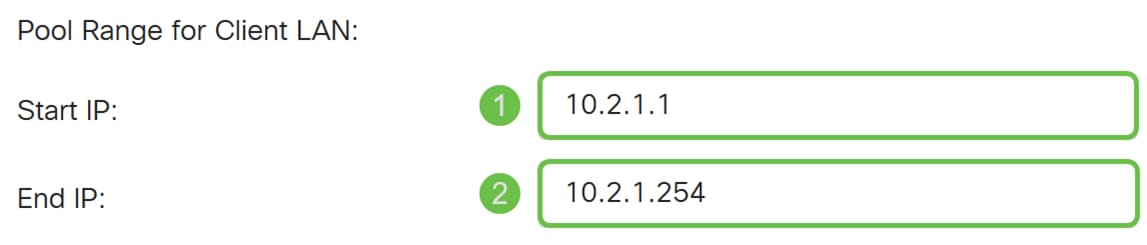

12단계. Pool Range for Client LAN(클라이언트 LAN의 풀 범위)에서 Start IP and End IP 필드에 VPN 클라이언트에 할당할 수 있는 IP 주소 범위를 입력합니다.이 주소는 사이트 주소와 겹치지 않는 주소 풀이어야 합니다.

10.2.1.1을 Start IP로 입력하고 10.2.1.254를 End IP로 입력하겠습니다.

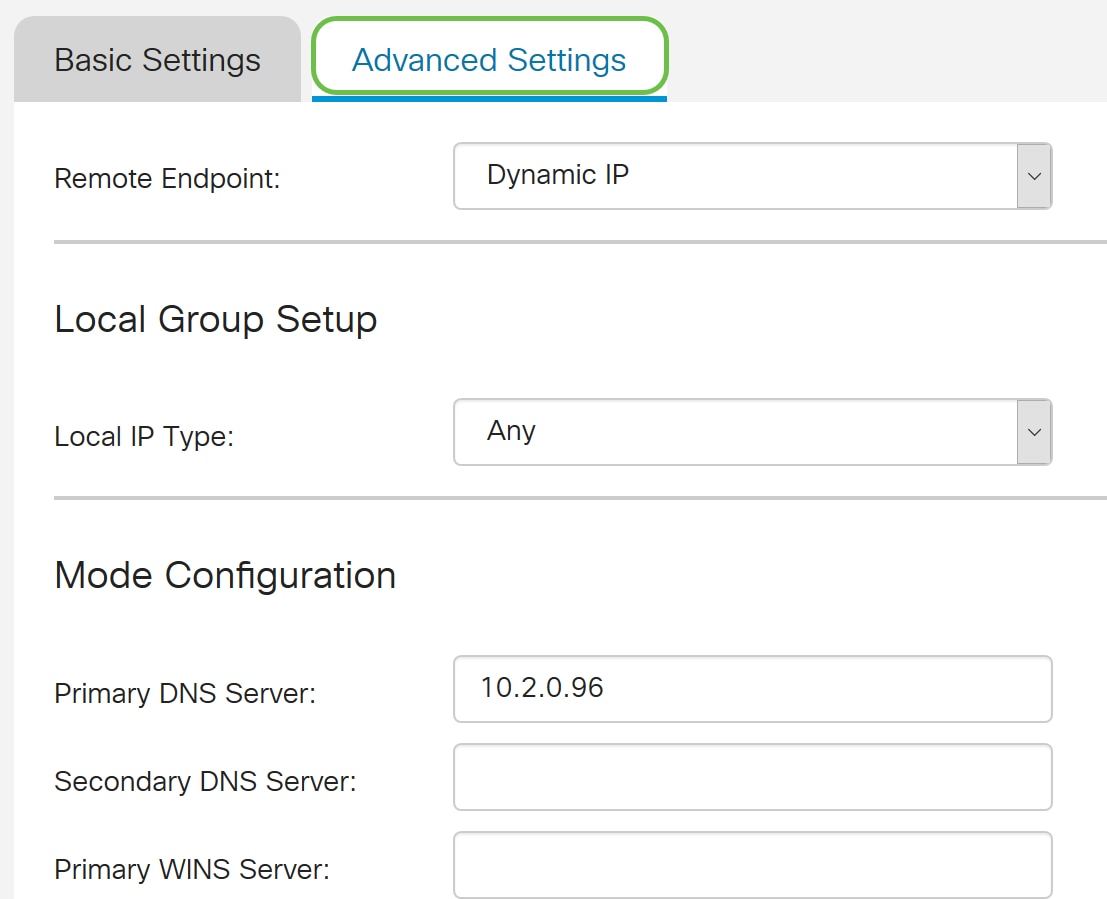

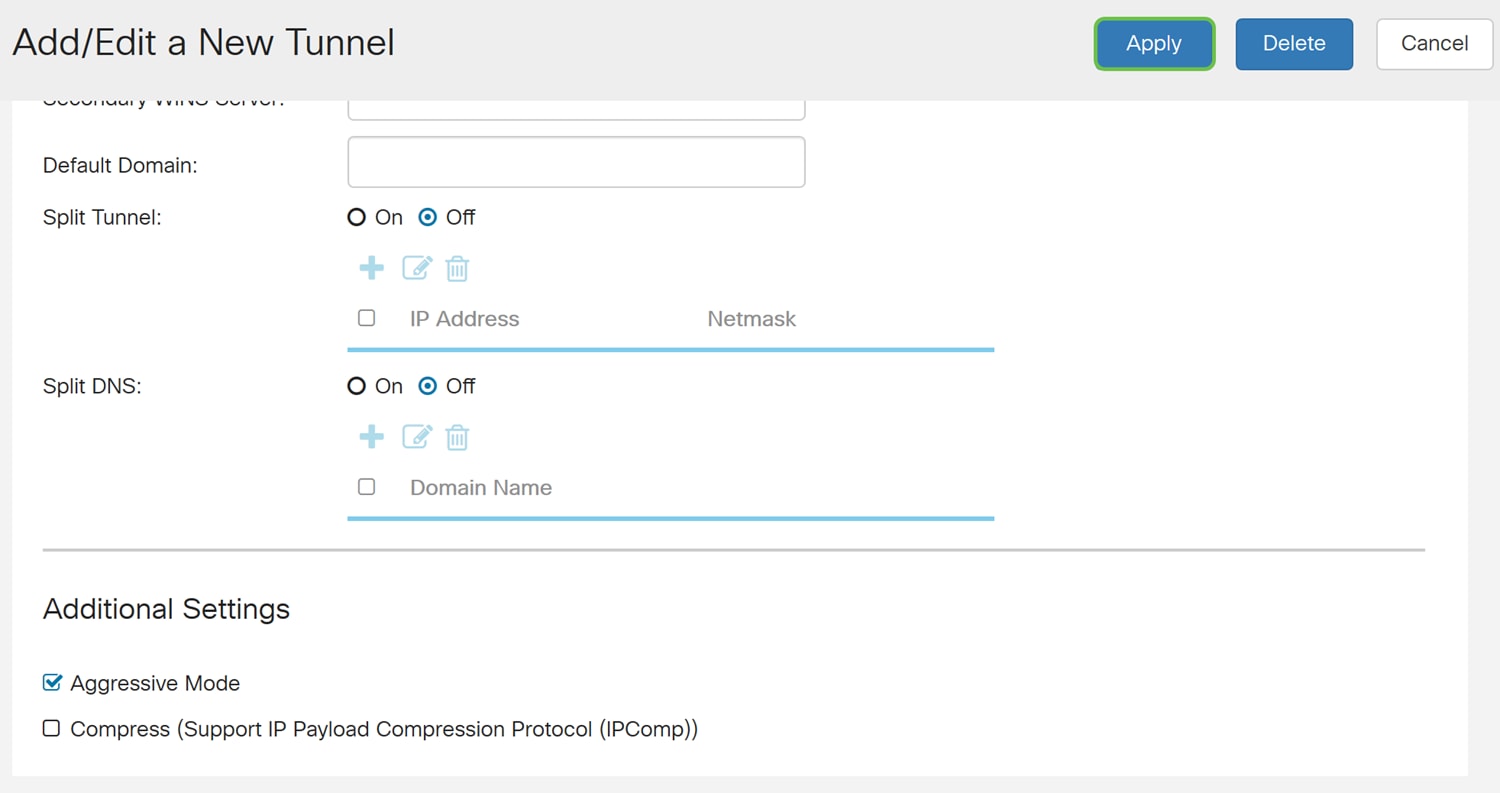

13단계(선택 사항) Advanced Settings 탭을 클릭합니다.

14단계(선택 사항) 여기에서 원격 엔드포인트 IP 주소를 지정할 수 있습니다.이 설명서에서는 동적 IP를 사용하는데, 최종 클라이언트의 IP 주소가 고정되어 있지 않습니다.

Local Group Setup(로컬 그룹 설정)에서 사용할 수 있는 내부 리소스를 지정할 수도 있습니다.

Any(모두)를 선택하면 모든 내부 리소스를 사용할 수 있습니다.

내부 DNS 및 WINS 서버를 사용하도록 선택할 수도 있습니다.이를 위해 Mode Configuration(모드 컨피그레이션)에서 지정해야 합니다.

전체 또는 스플릿 터널을 사용하고 DNS를 분할할 수도 있습니다.

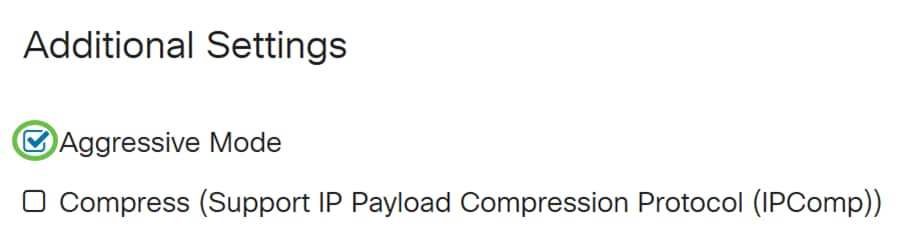

아래로 스크롤하여 Additional Settings(추가 설정)로 이동합니다.Aggressive(적극적인 모드) 확인란을 선택하여 Aggressive(적극적인 모드)를 활성화합니다.적극적인 모드는 IKE SA에 대한 협상이 개시자가 통과해야 하는 모든 SA 필수 데이터가 포함된 3개의 패킷으로 압축되는 경우입니다.협상은 더 빠르지만 일반 텍스트로 ID를 교환할 수 있는 취약성이 있습니다.

참고:주 모드와 적극적인 모드에 대한 추가 정보는 다음을 참조하십시오.주 모드와 적극적인 모드 비교

이 예에서는 Aggressive Mode를 활성화합니다.

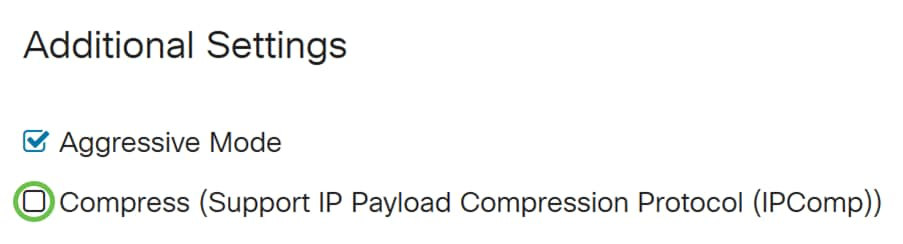

15단계. (선택 사항) Compress (Support IP Payload Compression Protocol(IPComp(IP 페이로드 압축 프로토콜 지원)) 확인란을 선택하여 라우터가 연결을 시작할 때 압축을 제안할 수 있도록 합니다.IP 데이터그램의 크기를 줄이는 프로토콜입니다.응답자가 이 제안을 거부할 경우 라우터는 압축을 구현하지 않습니다.라우터가 responder인 경우 압축이 활성화되지 않은 경우에도 압축을 수락합니다.

Compress(압축)를 선택하지 않습니다.

16단계. Apply(적용)를 클릭하여 새 터널을 추가합니다.

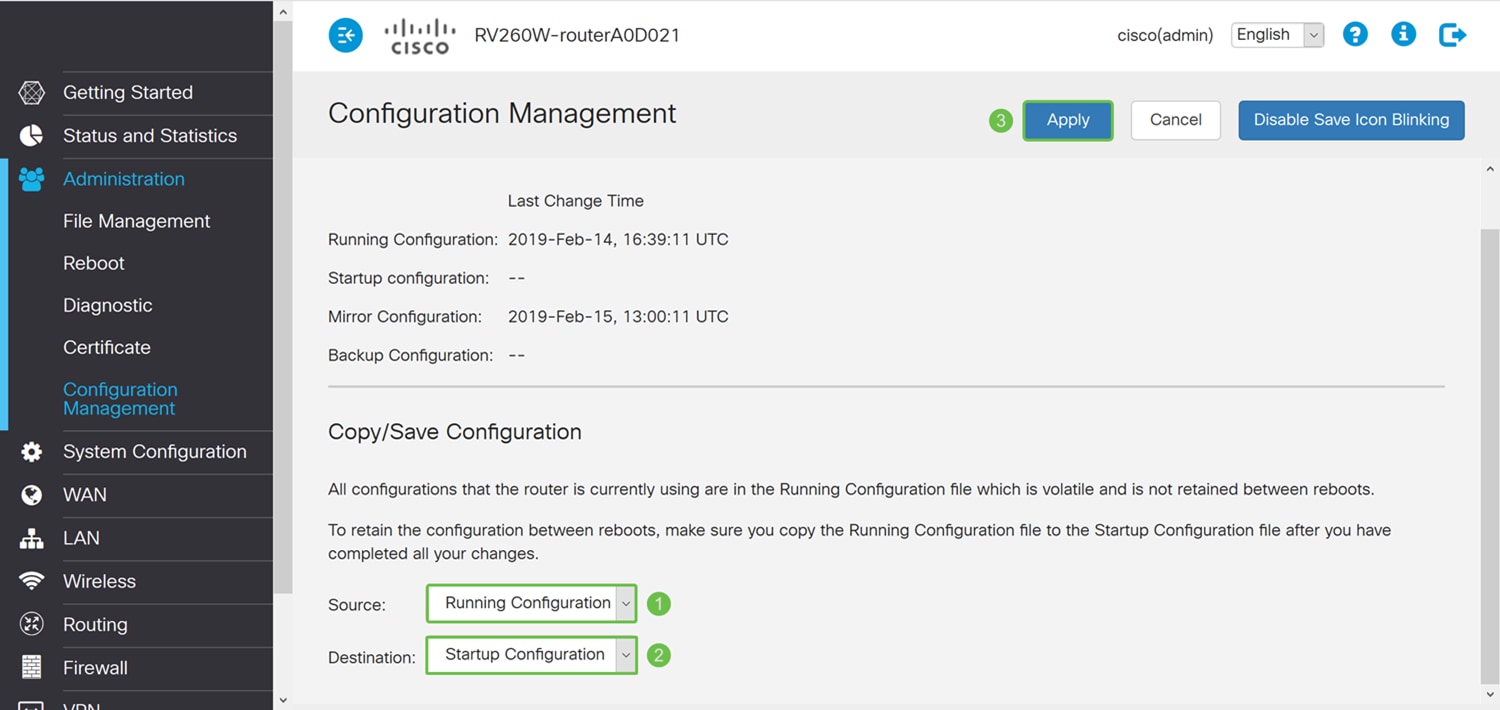

17단계. 웹 컨피그레이션 페이지 상단에서 깜박이는 Save(저장) 아이콘을 클릭합니다.

18단계. 구성 관리 페이지가 열립니다.Copy/Save Configuration(컨피그레이션 복사/저장) 섹션에서 Source(소스) 필드에 Running Configuration(실행 중인 컨피그레이션)이 있고 Destination(대상) 필드에 Startup Configuration(시작 컨피그레이션)이 있는지 확인합니다.그런 다음 Apply를 누릅니다.라우터가 현재 사용 중인 모든 컨피그레이션은 휘발성이며 재부팅 중에 유지되지 않는 실행 중인 컨피그레이션 파일에 있습니다.실행 중인 컨피그레이션 파일을 시작 컨피그레이션 파일에 복사하면 재부팅 시 컨피그레이션이 유지됩니다.

shrew Soft VPN 클라이언트 구성

shrew Soft VPN 클라이언트를 다운로드하지 않은 경우 다음 링크를 클릭하여 클라이언트를 다운로드할 수 있습니다.Shrew Soft VPN Client for Windows.표준판을 사용할 예정입니다shrew Soft VPN 클라이언트를 이미 다운로드한 경우 언제든지 첫 번째 단계로 진행합니다.

Shrew Soft VPN 클라이언트:일반 탭

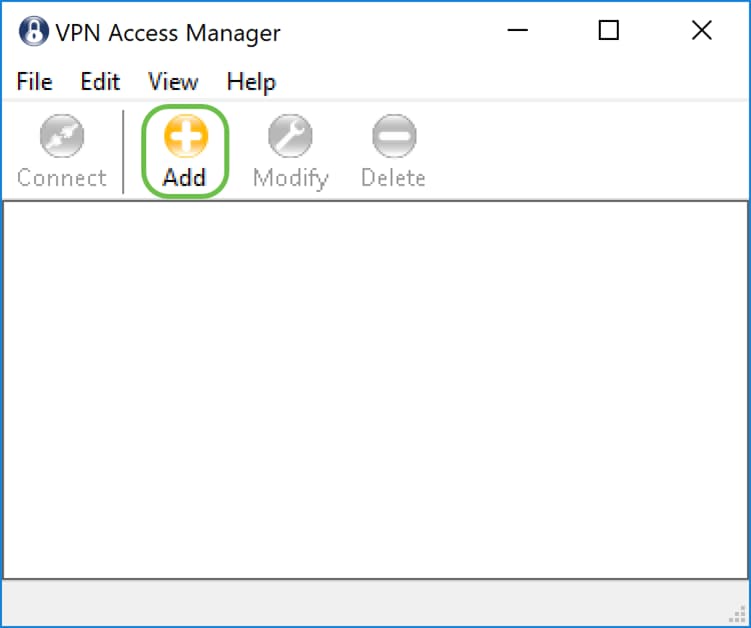

1단계. Shrew VPN Access Manager를 열고 Add(추가)를 클릭하여 새 프로필을 추가합니다.

VPN Site Configuration 창이 나타납니다.

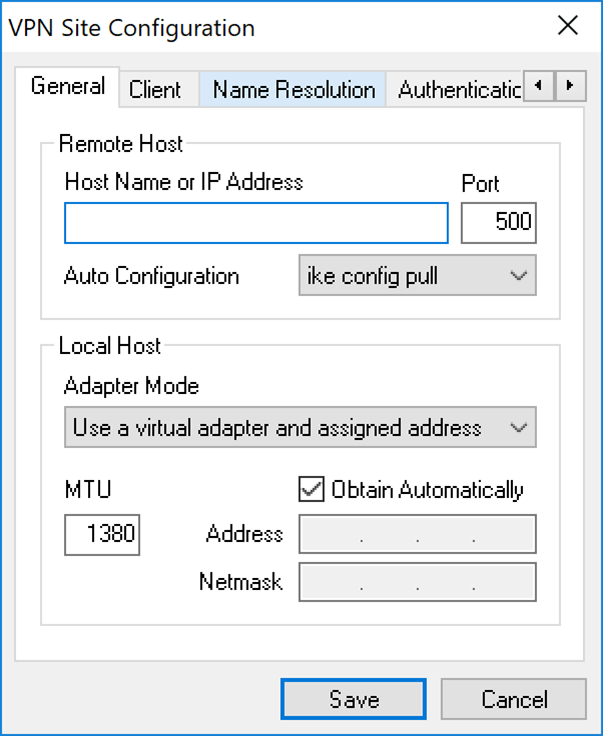

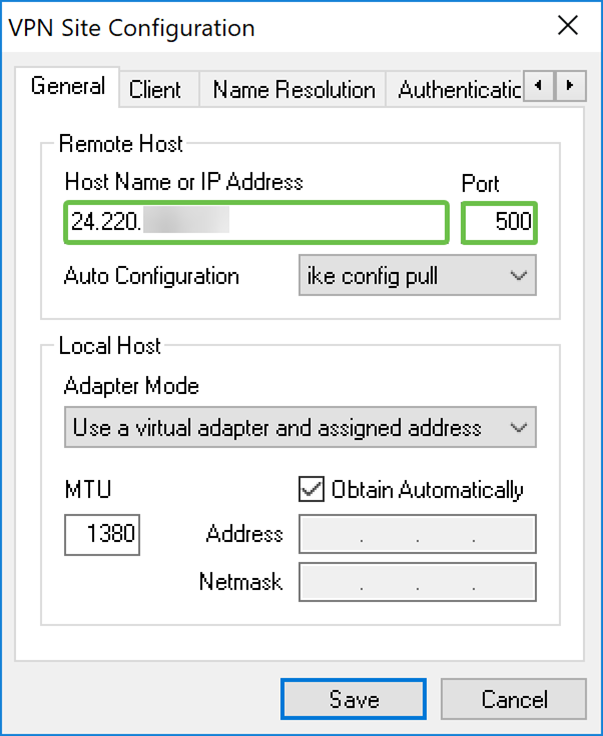

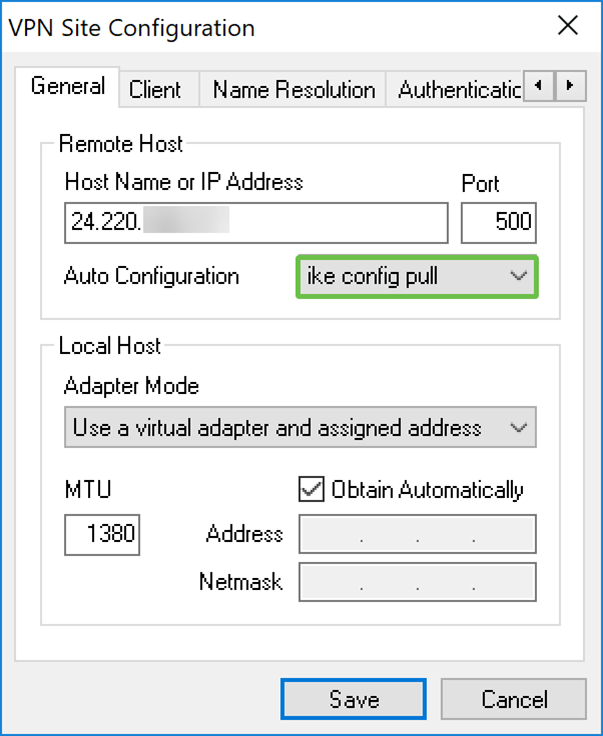

2단계. Remote Host 섹션의 General 탭 아래에 연결하려는 네트워크의 공용 호스트 이름 또는 IP 주소를 입력합니다.이 예에서는 RV160/RV260 사이트의 WAN IP 주소를 입력하여 연결을 설정하겠습니다.

참고:포트 번호가 기본값인 500으로 설정되어 있는지 확인합니다. VPN이 작동하려면 터널에서 ISAKMP 트래픽을 방화벽에서 전달할 수 있도록 설정해야 하는 UDP 포트 500을 사용합니다.

3단계. Auto Configuration 드롭다운 목록에서 옵션을 선택합니다.사용 가능한 옵션은 다음과 같이 정의됩니다.

·Disabled - 자동 클라이언트 컨피그레이션을 비활성화합니다.

·Ike Config Pull - 클라이언트에서 컴퓨터에서 요청을 설정할 수 있습니다.컴퓨터에서 pull 메서드를 지원하면 클라이언트에서 지원하는 설정 목록이 반환됩니다.

·Ike Config Push - 컴퓨터에서 컨피그레이션 프로세스를 통해 클라이언트에 설정을 제공할 기회를 제공합니다.컴퓨터에서 푸시 메서드를 지원하면 클라이언트에서 지원하는 설정 목록이 반환됩니다.

· DHCP Over IPsec - 클라이언트에서 DHCP over IPsec을 통해 컴퓨터에서 설정을 요청할 수 있는 기회를 제공합니다.

이 예에서는 ike config pull을 선택하겠습니다.

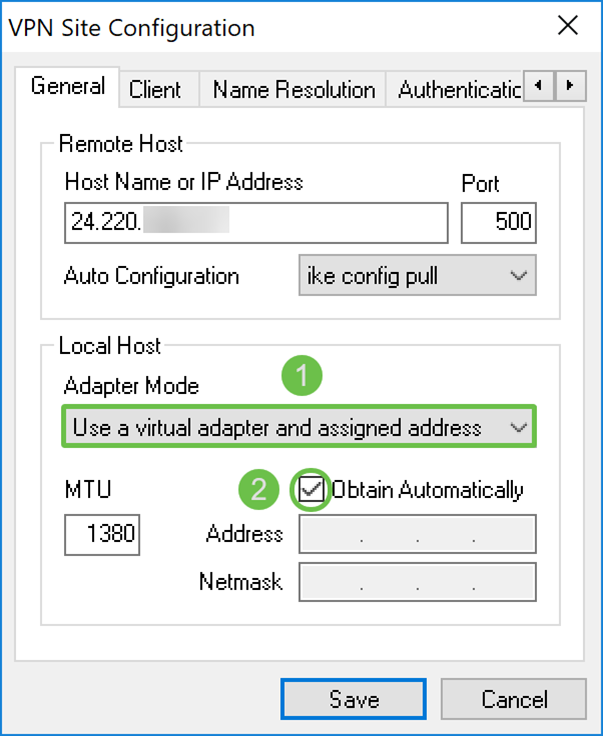

4단계. Local Host 섹션에서 Use a virtual adapter and assigned address in the Adapter Mode 드롭다운 목록에서 Use a virtual adapter and assigned address(가상 어댑터 및 할당된 주소 사용)를 선택하고 Obtain Automatically 확인란을 선택합니다.사용 가능한 옵션은 다음과 같이 정의됩니다.

·가상 어댑터 및 할당된 주소 사용 - 클라이언트가 지정된 주소의 가상 어댑터를 IPsec 통신의 소스로 사용할 수 있습니다.

·가상 어댑터 및 임의 주소 사용 - 클라이언트가 임의 주소의 가상 어댑터를 IPsec 통신의 소스로 사용할 수 있습니다.

· 기존 어댑터 및 현재 주소 사용 - 클라이언트가 IPsec 통신의 소스로 기존 물리적 어댑터와 현재 주소를 함께 사용할 수 있습니다.

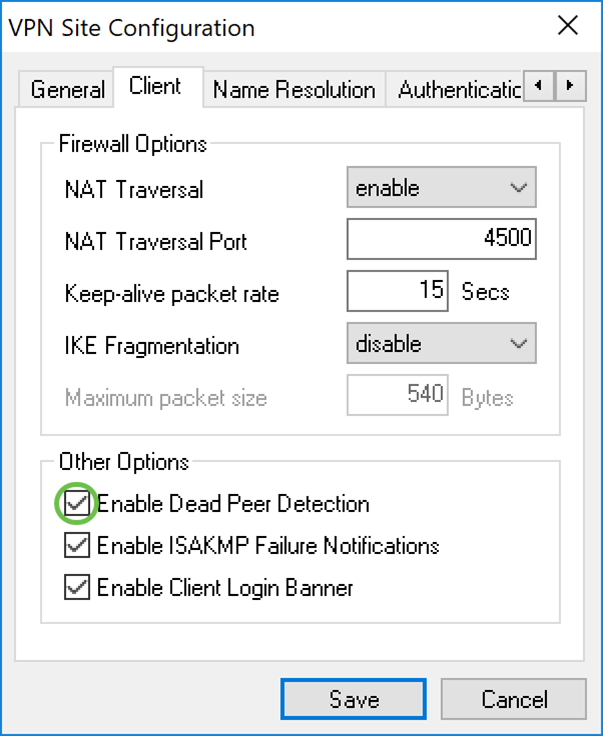

Shrew Soft VPN 클라이언트:클라이언트 탭

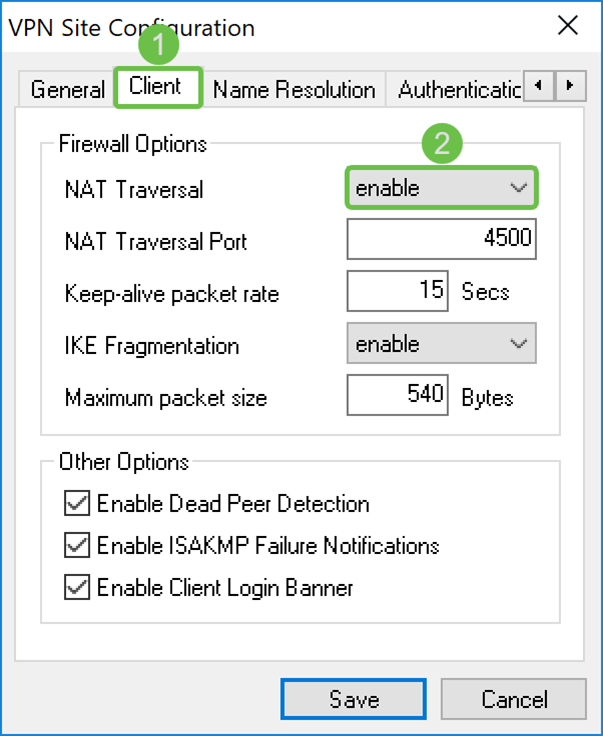

1단계. Client 탭을 클릭합니다.NAT Traversal 드롭다운 목록에서 NAT Traversal용 RV160/RV260에서 구성한 것과 동일한 설정을 선택합니다.사용 가능한 NATT(Network Address Traversal) 메뉴 옵션은 다음과 같이 정의됩니다.

·Disabled - NATT 프로토콜 확장이 사용되지 않습니다.

· Enabled - NAT 프로토콜 확장은 VPN 게이트웨이가 협상 중에 지원을 표시하고 NAT가 탐지된 경우에만 사용됩니다.

·Force-Draft - NAT 프로토콜 확장의 초안 버전은 협상 중에 VPN 게이트웨이가 지원을 나타내는지 또는 NAT가 탐지되었는지에 관계없이 사용됩니다.

·Force-RFC - VPN 게이트웨이가 협상 중에 지원을 나타내는지 또는 NAT가 탐지되었는지에 관계없이 NAT 프로토콜의 RFC 버전이 사용됩니다.

·Force-Cisco-UDP - NAT가 없는 VPN 클라이언트에 대해 UDP 캡슐화를 강제로 적용합니다.

이 문서에서는 NAT Traversal에 대해 Enable을 선택하고 NAT Traversal Port 및 Keep-alive 패킷 속도를 기본값으로 둡니다.

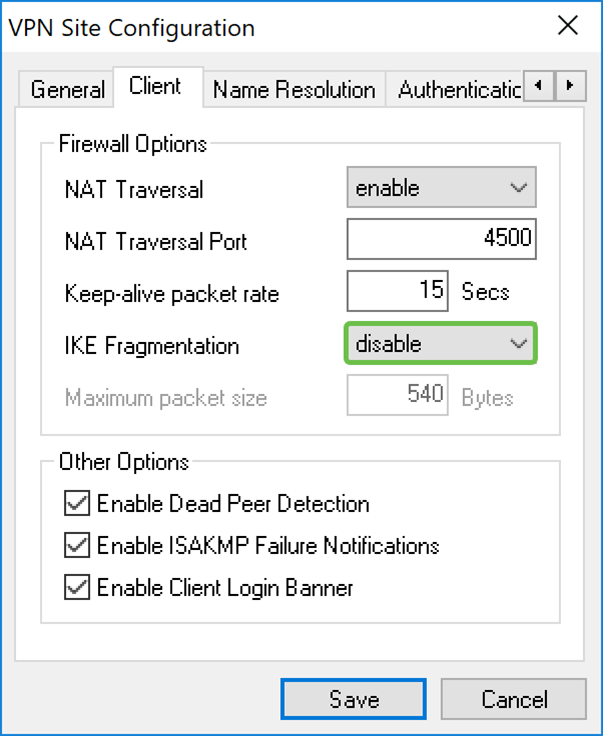

2단계. IKE Fragmentation(IKE 프래그먼트화) 드롭다운 목록에서 Disable(비활성화), Enable(활성화) 또는 Force(강제 )를 선택합니다.옵션은 다음과 같이 정의됩니다.

·Disable - IKE 조각화 프로토콜 확장이 사용되지 않습니다.

·Enable - VPN 게이트웨이가 협상 중에 지원을 표시하는 경우에만 IKE 조각화 프로토콜 확장이 사용됩니다.

·Force - VPN 게이트웨이가 협상 중 지원을 나타내는지 여부에 관계없이 IKE 조각화 프로토콜 확장이 사용됩니다.

IKE 프래그먼트화에 대해 비활성화를 선택했습니다.

3단계. Enable Dead Peer Detection(데드 피어 탐지 활성화) 확인란을 선택하여 Dead Peer Detection(데드 피어 탐지) 프로토콜을 활성화합니다.이 옵션을 활성화하면 라우터가 지원하는 경우에만 사용됩니다.이렇게 하면 클라이언트와 라우터가 터널의 상태를 확인하여 한쪽이 더 이상 응답할 수 없는 경우를 탐지할 수 있습니다.이 옵션은 기본적으로 활성화되어 있습니다.

이 예에서는 Dead Peer Detection(데드 피어 탐지)을 선택한 상태로 둡니다.

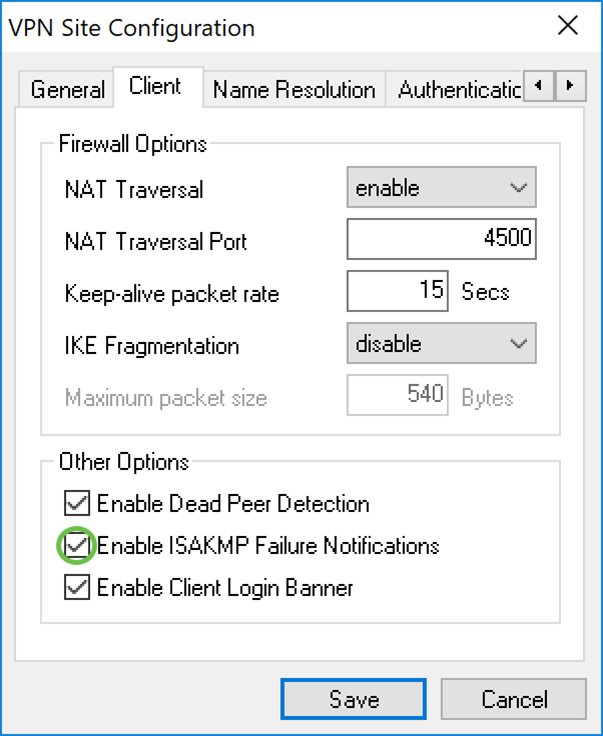

4단계. Enable ISAKMP Failure Notification(ISAKMP 실패 알림 활성화) 확인란을 선택하여 VPN 클라이언트 IPsec 데몬에서 ISAKMP 실패 알림을 활성화합니다.기본적으로 활성화되어 있습니다.

이 예에서는 ISAKMP Failure Notification(ISAKMP 오류 알림)을 선택한 상태로 둡니다.

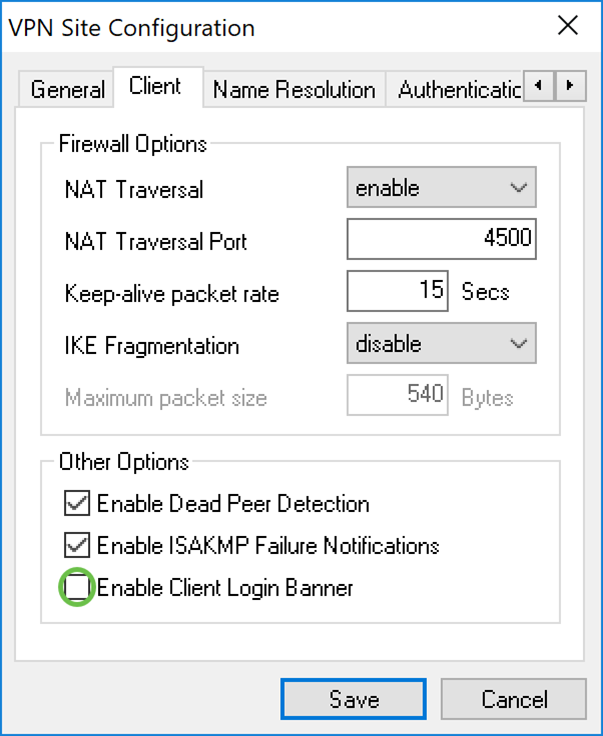

5단계. Enable Client Login Banner to disable(비활성화하려면 클라이언트 로그인 배너 활성화)을 선택 취소합니다.그러면 라우터를 사용하여 터널을 설정한 후 로그인 배너가 표시됩니다.라우터는 트랜잭션 교환을 지원하고 클라이언트에 로그인 배너를 전달하도록 구성해야 합니다.이 값은 기본적으로 활성화되어 있습니다.

클라이언트 로그인 배너의 선택을 취소합니다.

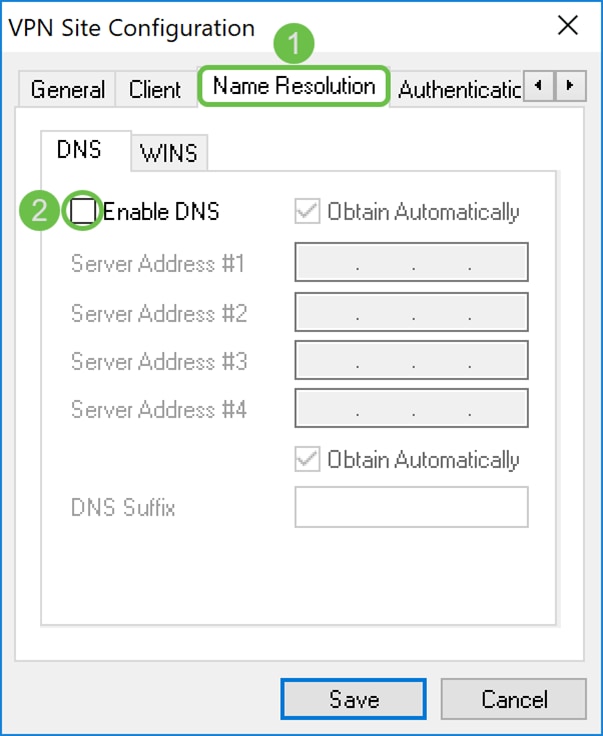

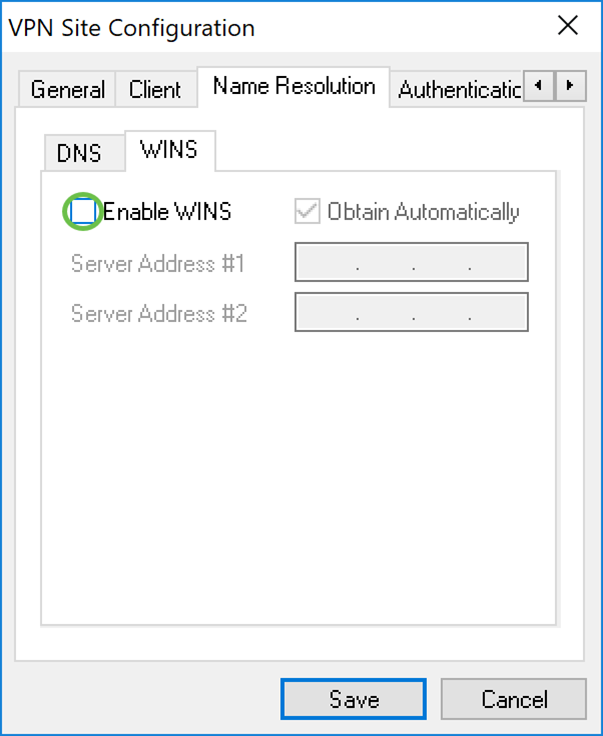

Shrew Soft VPN 클라이언트:이름 확인 탭

1단계. Name Resolution 탭을 클릭하고 DNS를 활성화하려면 Enable DNS 확인란을 선택합니다.사이트 컨피그레이션에 특정 DNS 설정이 필요하지 않은 경우 Enable DNS 확인란의 선택을 취소합니다.

Enable DNS(DNS 활성화)를 선택하고 Configuration Exchange를 지원하도록 원격 게이트웨이가 구성된 경우 게이트웨이는 DNS 설정을 자동으로 제공할 수 있습니다.그렇지 않은 경우 Obtain Automatically(자동 가져오기) 확인란의 선택을 취소하고 유효한 DNS 서버 주소를 수동으로 입력합니다.

이 예에서는 Enable DNS(DNS 활성화)가 선택되지 않았습니다.

2단계. WINS(Windows Internet Name Server)를 사용하려면 WINS 사용 확인란을 선택합니다. 원격 게이트웨이가 구성 교환을 지원하도록 구성된 경우 게이트웨이가 WINS 설정을 자동으로 제공할 수 있습니다.그렇지 않은 경우 Obtain Automatically(자동 가져오기) 확인란의 선택을 취소하고 유효한 WINS 서버 주소를 수동으로 입력합니다.

참고:클라이언트는 WINS 구성 정보를 제공하여 원격 사설 네트워크에 있는 서버를 사용하여 WINS 이름을 확인할 수 있습니다.이 기능은 Uniform Naming Convention 경로 이름을 사용하여 원격 Windows 네트워크 리소스에 액세스하려고 할 때 유용합니다.WINS 서버는 일반적으로 Windows 도메인 컨트롤러 또는 Samba 서버에 속합니다.

이 예에서는 Enable WINS(WINS 활성화)가 선택되지 않습니다.

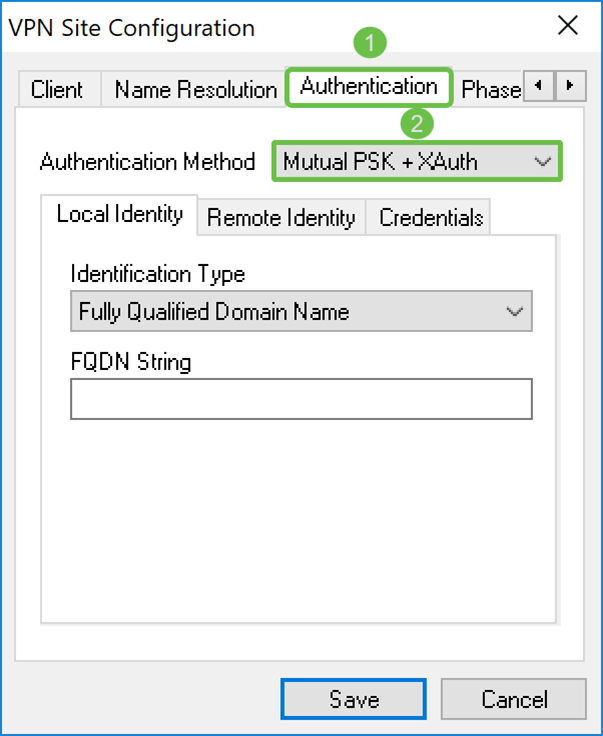

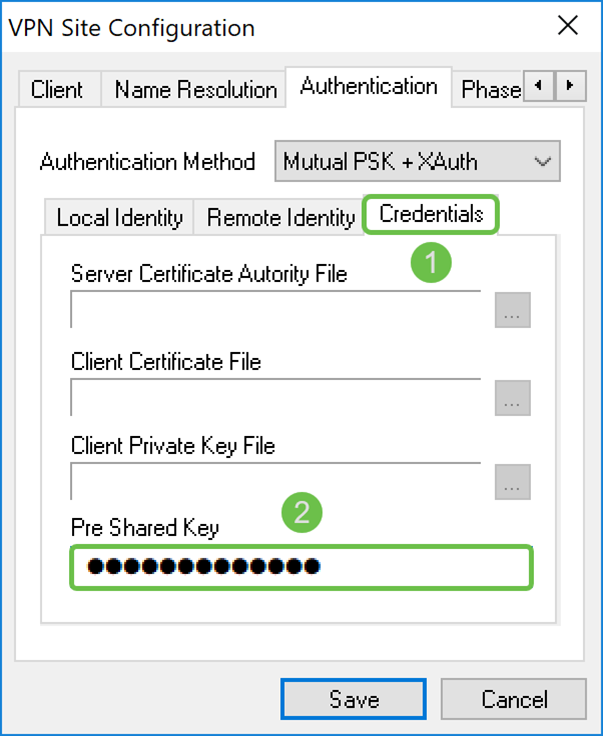

Shrew Soft VPN 클라이언트:인증 탭

1단계. Authentication(인증) 탭을 클릭하고 Authentication Method(인증 방법) 드롭다운 목록에서 Mutual PSK + XAuth를 선택합니다.사용 가능한 옵션은 다음과 같이 정의됩니다.

· 하이브리드 RSA + XAuth - 클라이언트 자격 증명이 필요하지 않습니다.클라이언트가 게이트웨이를 인증합니다.자격 증명은 PEM 또는 PKCS12 인증서 파일 또는 키 파일 유형의 형식입니다.

· 하이브리드 GRP + XAuth - 클라이언트 자격 증명이 필요하지 않습니다.클라이언트가 게이트웨이를 인증합니다.자격 증명은 PEM 또는 PKCS12 인증서 파일 및 공유 비밀 문자열 형식입니다.

·Mutual RSA + XAuth - 인증하려면 클라이언트와 게이트웨이 모두에 자격 증명이 필요합니다.자격 증명은 PEM 또는 PKCS12 인증서 파일 또는 키 유형의 형식입니다.

·상호 PSK + XAuth - 인증하려면 클라이언트와 게이트웨이 모두에 자격 증명이 필요합니다.자격 증명은 공유 비밀 문자열 형식입니다.

·Mutual RSA - 인증하려면 클라이언트와 게이트웨이 모두에 자격 증명이 필요합니다.자격 증명은 PEM 또는 PKCS12 인증서 파일 또는 키 유형의 형식입니다.

· Mutual PSK - 인증하려면 클라이언트와 게이트웨이 모두에 자격 증명이 필요합니다.자격 증명은 공유 비밀 문자열 형식입니다.

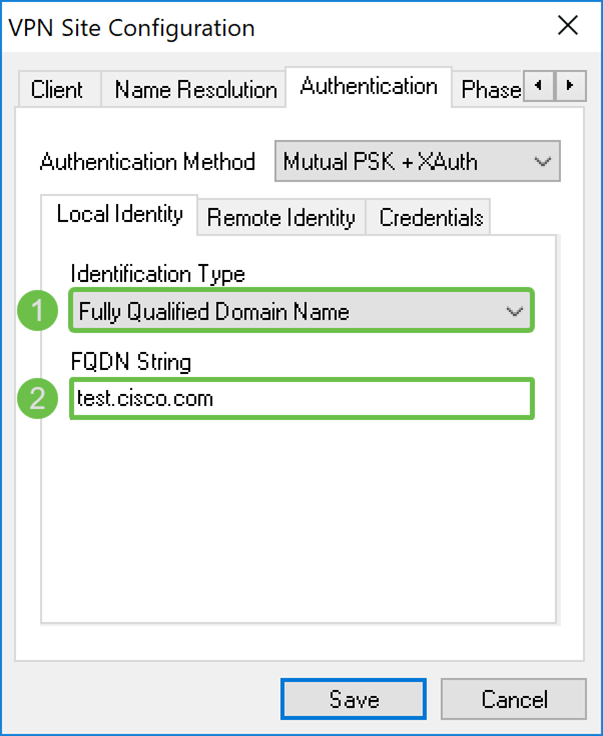

2단계. Local Identity 탭에서 식별 유형을 선택한 다음 빈 필드에 적절한 문자열을 입력합니다.다음 옵션은 로 정의됩니다.

·모두 - 원격 ID 탭에서만 허용됩니다.클라이언트는 모든 ID 유형 및 값을 수락합니다.이는 IKE 1단계 식별 프로세스의 일부를 우회하므로 주의하여 사용해야 합니다.

·Fully Qualified Domain Name - 이 옵션은 DNS 도메인 문자열 형식으로 FQDN 문자열을 제공해야 합니다.예를 들어 "cisco.com"은 허용되는 값입니다.클라이언트는 PSK 인증 모드를 사용하는 경우에만 이 옵션을 선택할 수 있습니다.

·User Fully Qualified Domain Name(사용자 정규화된 도메인 이름) - user@domain 문자열 형식으로 사용자 FQDN 문자열을 제공해야 합니다.예를 들어, "dave@cisco.com"은 허용되는 값입니다.클라이언트는 PSK 인증 모드를 사용하는 경우에만 이 옵션을 선택할 수 있습니다.

·IP Address - IP 주소가 선택된 경우 검색된 로컬 호스트 주소 사용 확인란이 기본적으로 자동으로 선택됩니다.이는 값이 자동으로 결정됨을 의미합니다.클라이언트 게이트웨이와 통신하는 데 사용되는 어댑터 주소 이외의 주소를 사용하려면 확인란의 선택을 취소합니다.그런 다음 특정 주소 문자열을 입력합니다.클라이언트는 PSK 인증 모드를 사용하는 경우에만 이 옵션을 선택할 수 있습니다.

·키 식별자 - 이 옵션을 선택한 경우 식별자 문자열을 제공해야 합니다.

이 예에서는 Fully Qualified Domain Name을 선택하고 FQDN String 필드에 test.cisco.com을 입력하겠습니다.

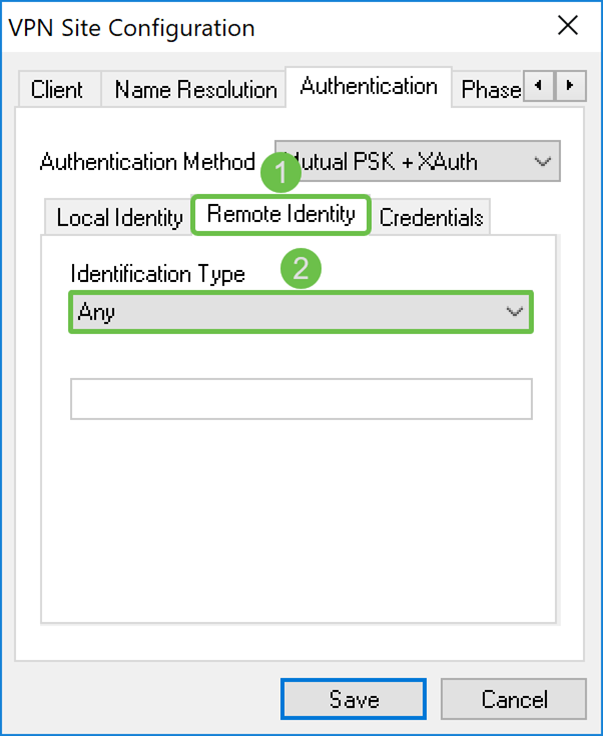

3단계. Remote Identity 탭을 클릭하고 식별 유형을 선택합니다.옵션은 다음과 같습니다.Any(모두), Fully Qualified Domain Name(정규화된 도메인 이름), User Fully Qualified Domain Name(사용자 정규화된 도메인 이름), IP 주소 또는 Key Identifier(키 식별자).

이 문서에서는 Any를 식별 유형으로 사용합니다.

4단계. Credentials(자격 증명) 탭을 클릭하고 RV160/RV260에서 구성한 것과 동일한 사전 공유 키를 입력합니다.

CiscoTest123을 시작합니다!Pre Shared Key 필드

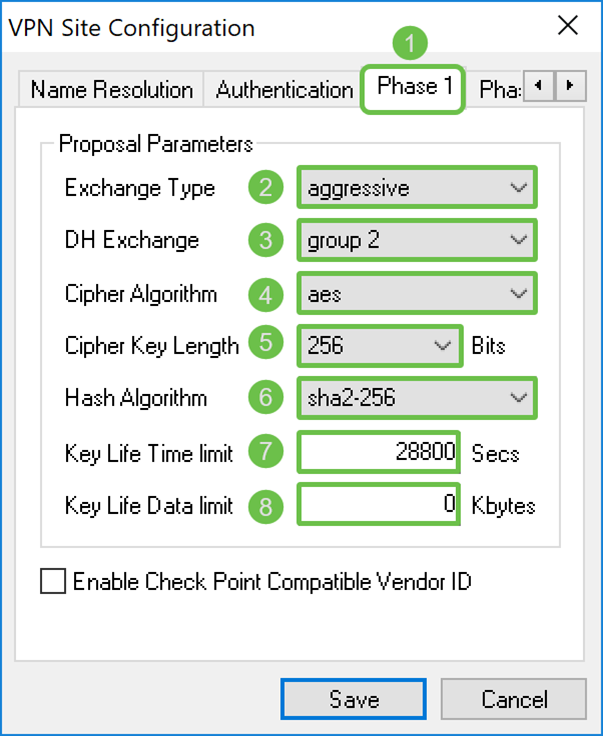

Shrew Soft VPN 클라이언트:1단계 탭

1단계. 1단계 탭을 클릭합니다.RV160/RV260에 대해 구성한 것과 동일한 설정을 갖도록 다음 매개변수를 구성합니다.

Shrew Soft의 매개변수는 1단계에서 선택한 RV160/RV260 컨피그레이션과 일치해야 합니다. 이 문서에서 Shrew Soft의 매개변수는 다음과 같이 설정됩니다.

· 교환 유형:공격적

· DH 교환:그룹 2

· 암호 알고리즘:aes

· 암호 키 길이:256

· 해시 알고리즘:sha2-256

· 주요 수명 제한:28800

· 주요 수명 데이터 제한:0

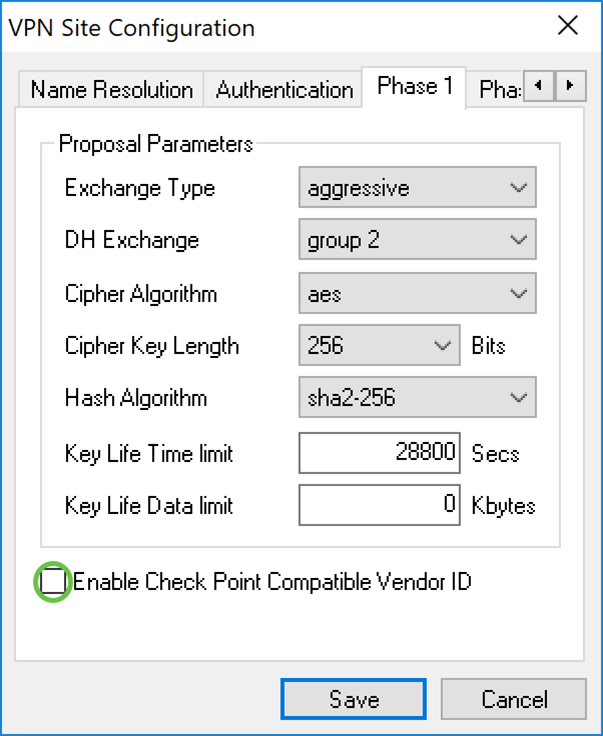

2단계. (선택 사항) 게이트웨이가 1단계 협상 중에 Cisco 호환 공급업체 ID를 제공하는 경우 Enable Check Point Compatible Vendor ID 확인란을 선택합니다.게이트에서 Cisco 호환 공급업체 ID를 제공하지 않거나 확실하지 않은 경우 확인란을 선택하지 않은 상태로 둡니다.확인란을 선택하지 않은 상태로 둡니다.

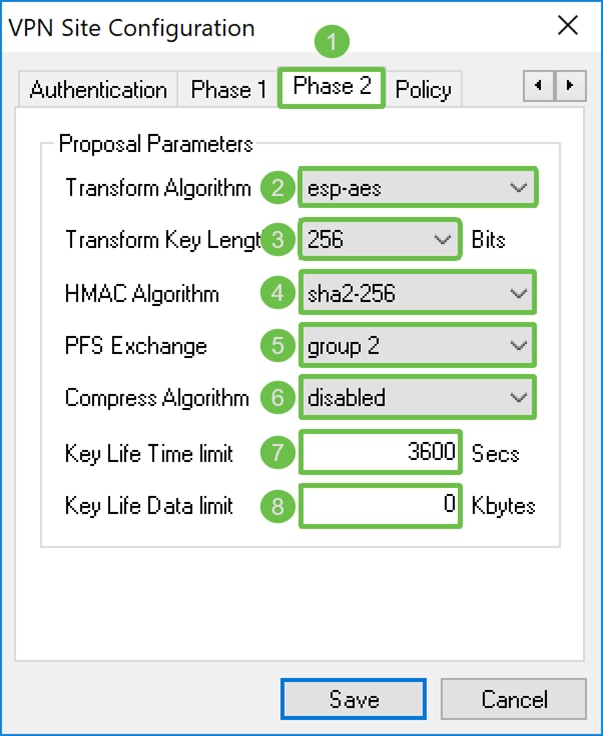

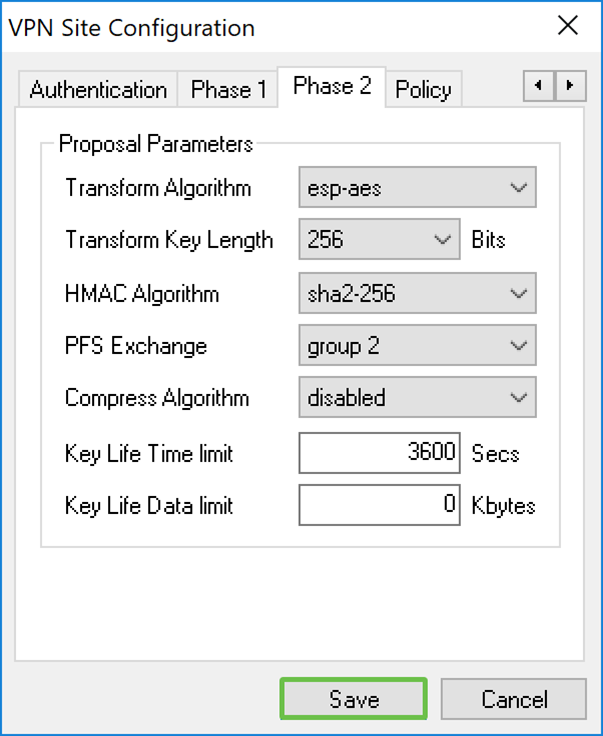

Shrew Soft VPN 클라이언트:2단계 탭

1단계. 2단계 탭을 클릭합니다.RV160/RV260에 대해 구성한 것과 동일한 설정을 갖도록 다음 매개변수를 구성합니다.

매개변수는 2단계의 RV160/260 컨피그레이션과 다음과 같이 일치해야 합니다.

· 변형 알고리즘:esp-aes

· 변환 키 길이:256

· HMAC 알고리즘:sha2-256

· PFS 교환:그룹 2

· 압축 알고리즘:비활성화됨

· 주요 수명 제한:3600

· 주요 수명 데이터 제한:0

2단계. 페이지 하단의 Save(저장) 버튼을 눌러 구성을 저장합니다.

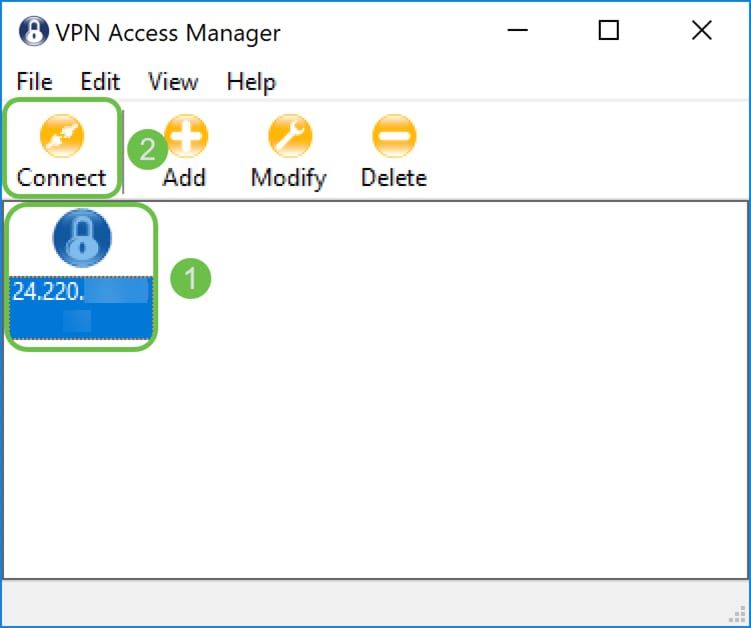

Shrew Soft VPN 클라이언트:연결 중

1단계. VPN Access Manager에서 방금 생성한 VPN 프로필을 선택합니다.그런 다음 연결을 누릅니다.

참고:VPN 프로필의 이름을 바꾸려면 해당 프로필을 마우스 오른쪽 버튼으로 클릭하고 Rename(이름 바꾸기)을 선택합니다.프로필의 IP 주소 일부가 해당 네트워크를 보호하기 위해 흐리게 표시됩니다.

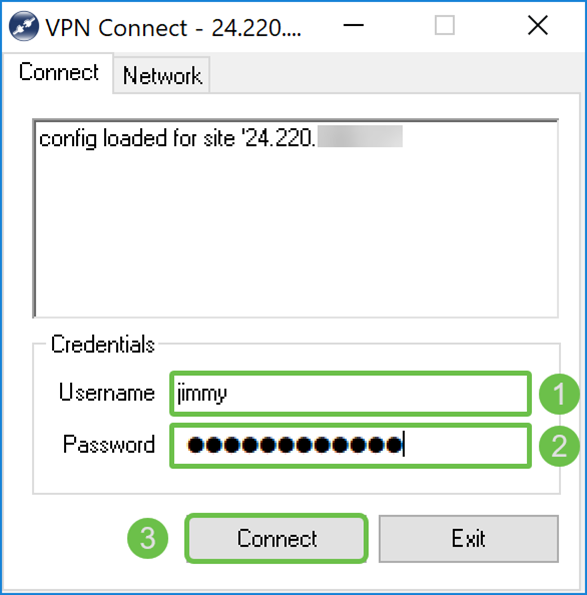

2단계. VPN Connect 창이 나타납니다.Creating User Account(사용자 계정 생성) 섹션에서 생성한 사용자 이름 및 비밀번호를 입력합니다.그런 다음 연결을 누릅니다.

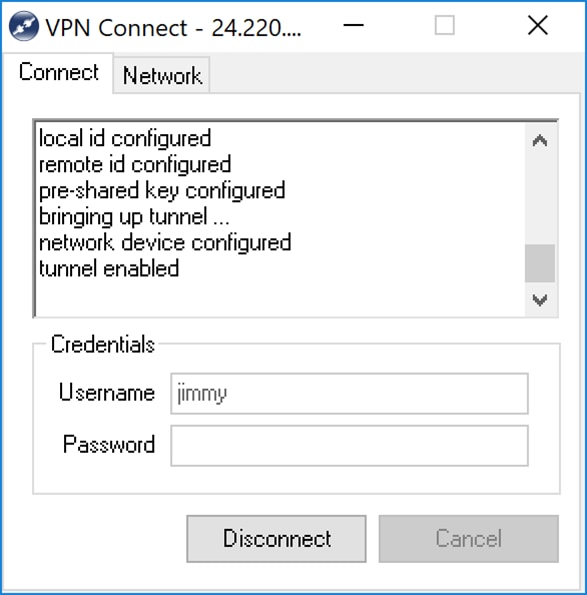

3단계. Connect를 누르면 통신 요청과 함께 컨피그레이션 정보가 IKE 데몬에 전달됩니다.연결 상태의 여러 메시지가 출력 창에 표시됩니다.연결이 성공하면 "네트워크 디바이스 구성됨" 및 "터널 활성화됨"이라는 메시지가 표시됩니다.Connection(연결) 버튼이 Disconnect 버튼으로 변경됩니다.

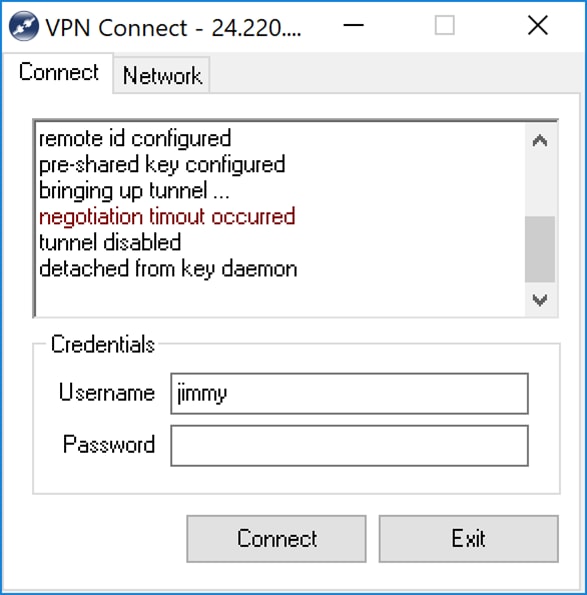

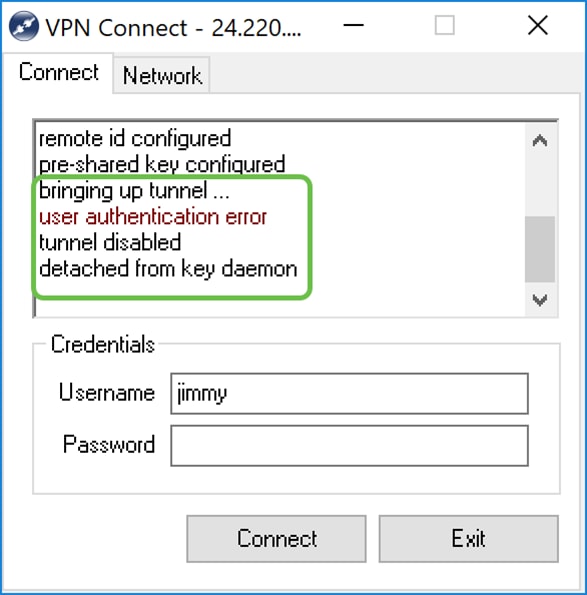

VPN 연결 문제 해결 팁

"협상 시간 초과 발생", "터널 사용 안 함", "키 데몬에서 분리"라는 오류 메시지가 나타나는 경우라우터 및 Shrew Soft VPN 클라이언트에서 컨피그레이션이 일치하는지 다시 확인하고자 할 수 있습니다.

"사용자 인증 오류"라는 오류 메시지가 표시되면 해당 사용자 이름에 잘못된 비밀번호를 입력했음을 의미합니다.사용자 자격 증명을 다시 확인하고 올바르게 구성되고 입력되었는지 확인합니다.

확인

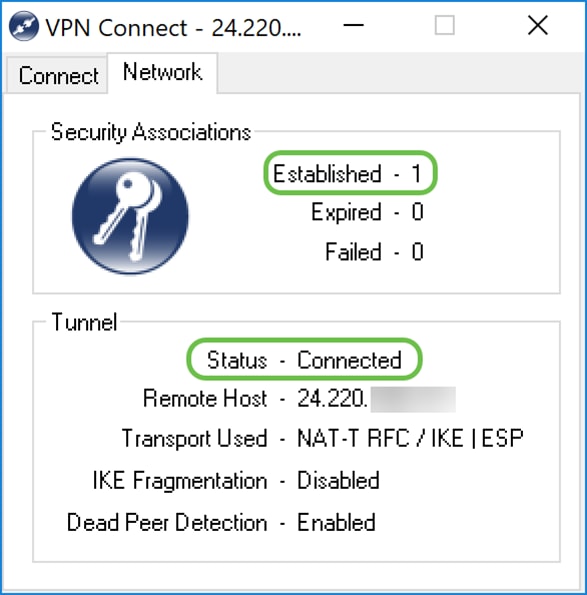

1단계. VPN 연결 창에서 Network(네트워크) 탭을 클릭합니다.이 탭에서 연결에 대한 현재 네트워크 통계를 볼 수 있어야 합니다.Tunnel(터널) 섹션에서 Connected(연결됨)를 상태로 표시해야 합니다.

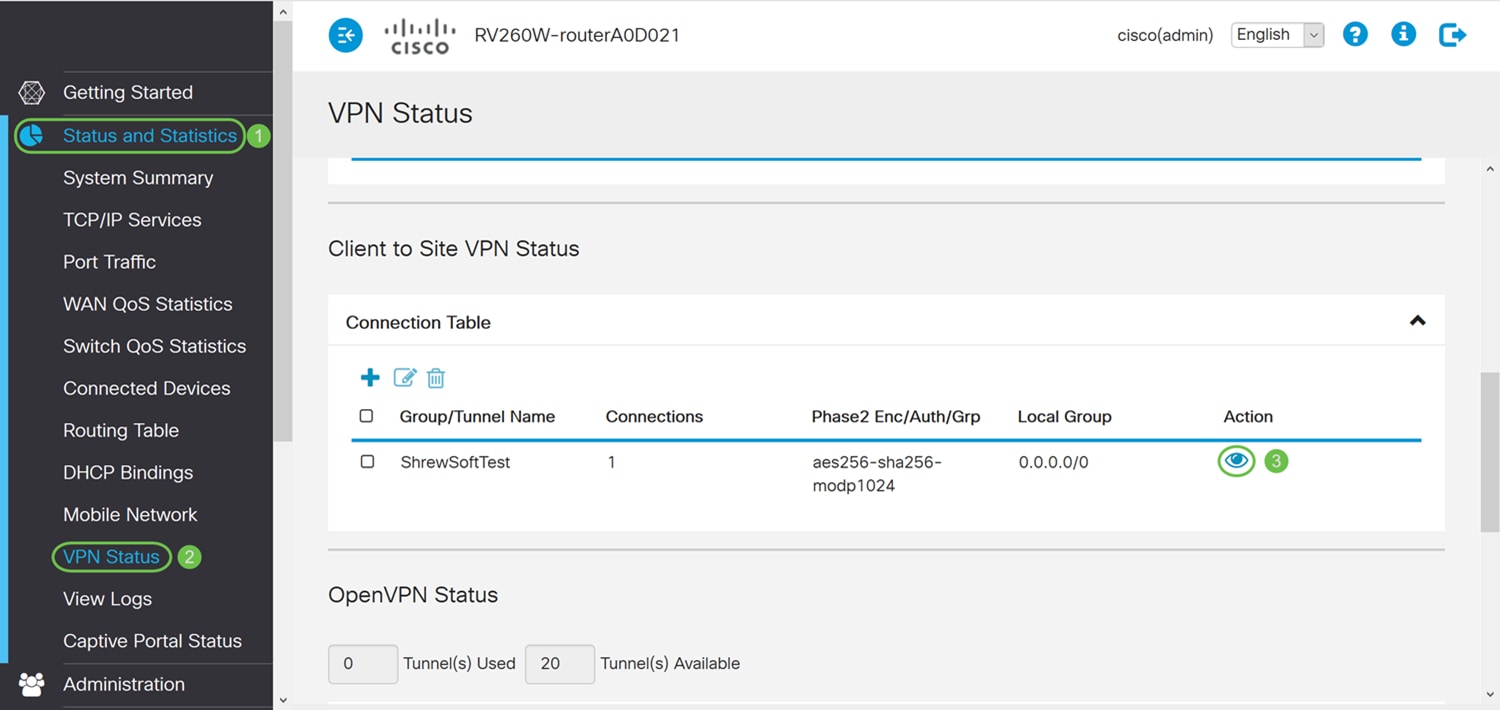

2단계. 라우터에서 Status and Statistics > VPN Status로 이동합니다.VPN Status 페이지에서 아래로 스크롤하여 Client to Site VPN Status 섹션으로 이동합니다.이 섹션에서는 모든 클라이언트-사이트 연결을 볼 수 있습니다.눈 아이콘을 클릭하여 자세한 내용을 봅니다.

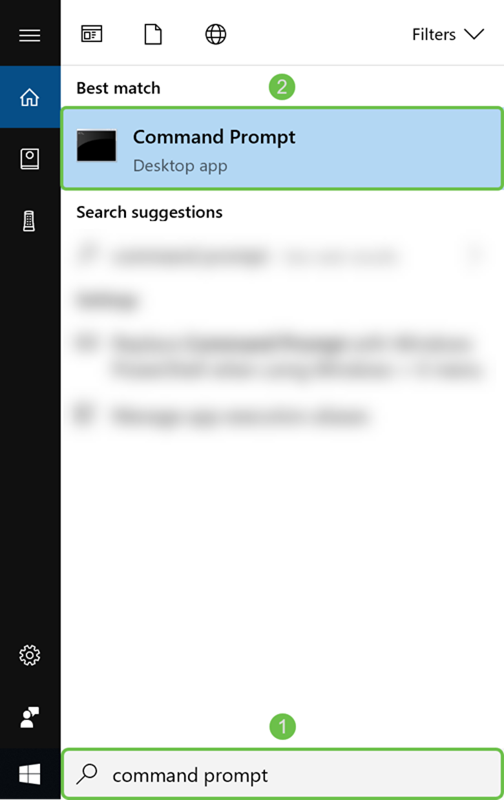

3단계. 작업 표시줄의 검색 막대로 이동하고 명령 프롬프트를 검색합니다.

참고:다음 지침은 Windows 10 운영 체제에서 사용됩니다.사용 중인 운영 체제에 따라 달라질 수 있습니다.

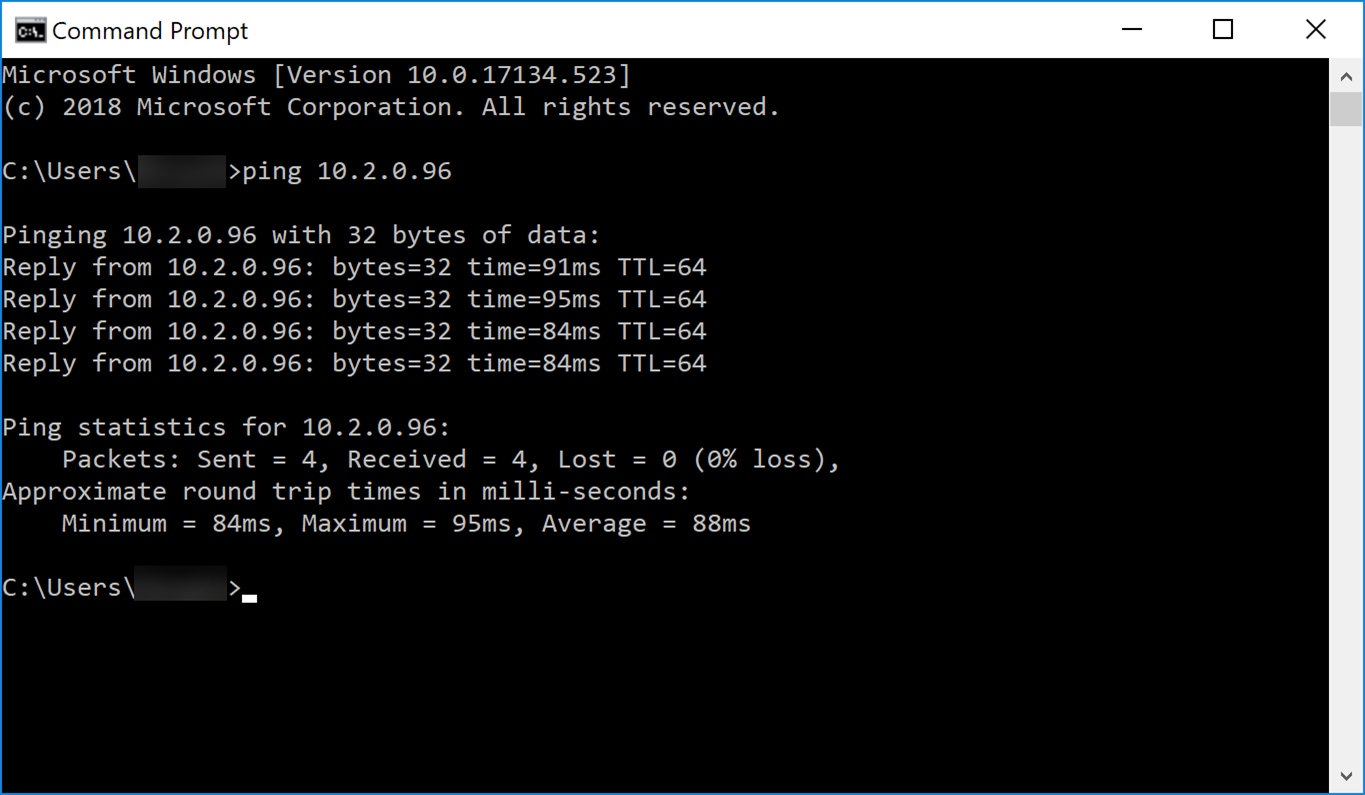

4단계. 따옴표 없이 명령을 "ping [private IP address of the router]으로 입력하고 단어 대신 프라이빗 IP 주소를 입력합니다.라우터의 프라이빗 IP 주소를 성공적으로 ping할 수 있어야 합니다.

이 예에서는 ping 10.2.0.96을 입력하겠습니다. 10.2.0.96은 라우터의 전용 IP 주소입니다.

결론

이제 Shrew Soft VPN 클라이언트를 RV160 또는 RV260과 성공적으로 연결했어야 합니다.

피드백

피드백