DCNM을 사용하여 Nexus 9000 VXLAN 공유 보더 멀티 사이트 구축

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

목차

소개

이 문서에서는 DCNM 11.2 버전을 사용하여 공유 보더 모델을 사용하여 Cisco Nexus 9000 VXLAN 멀티사이트 구축을 구축하는 방법에 대해 설명합니다.

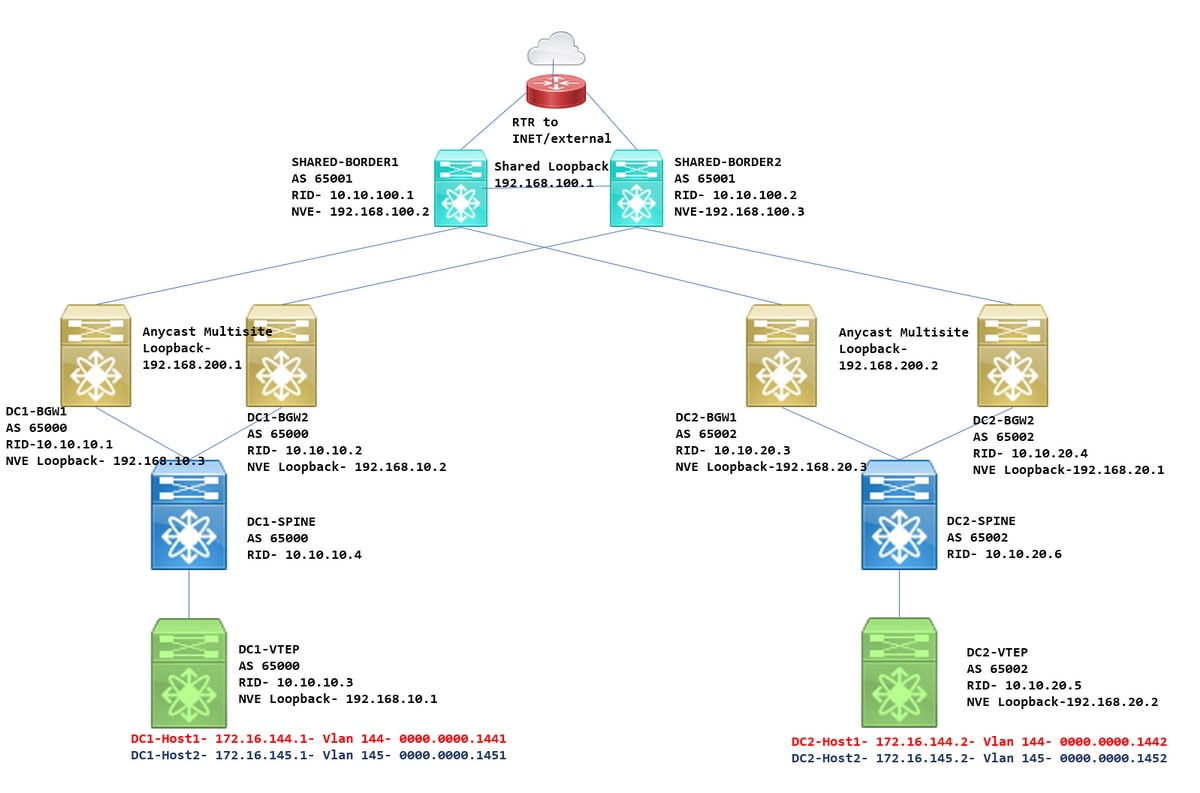

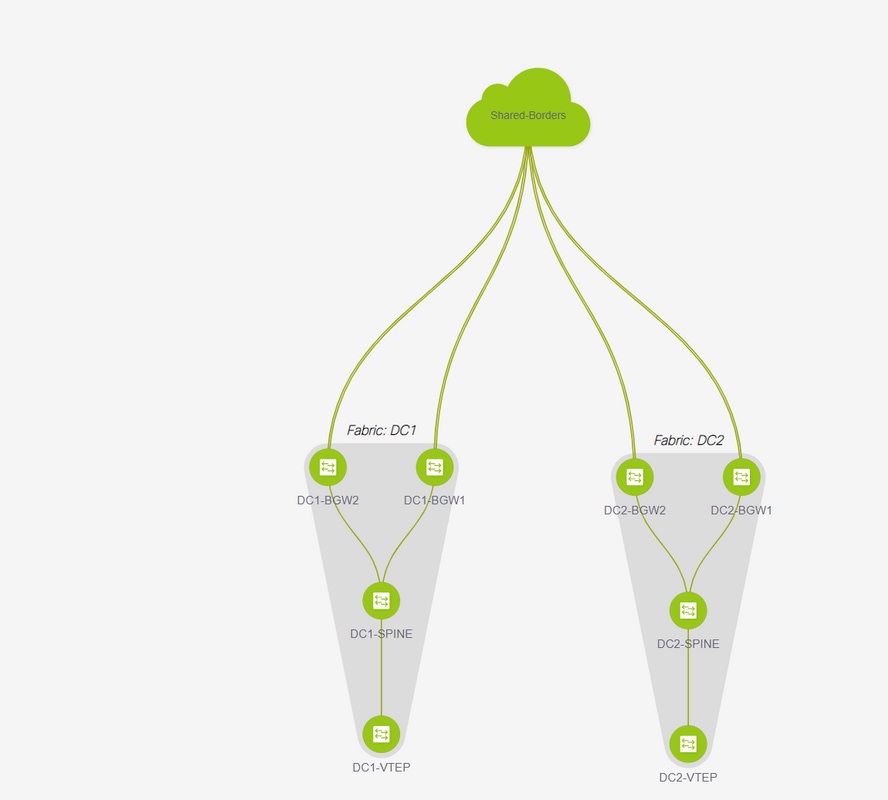

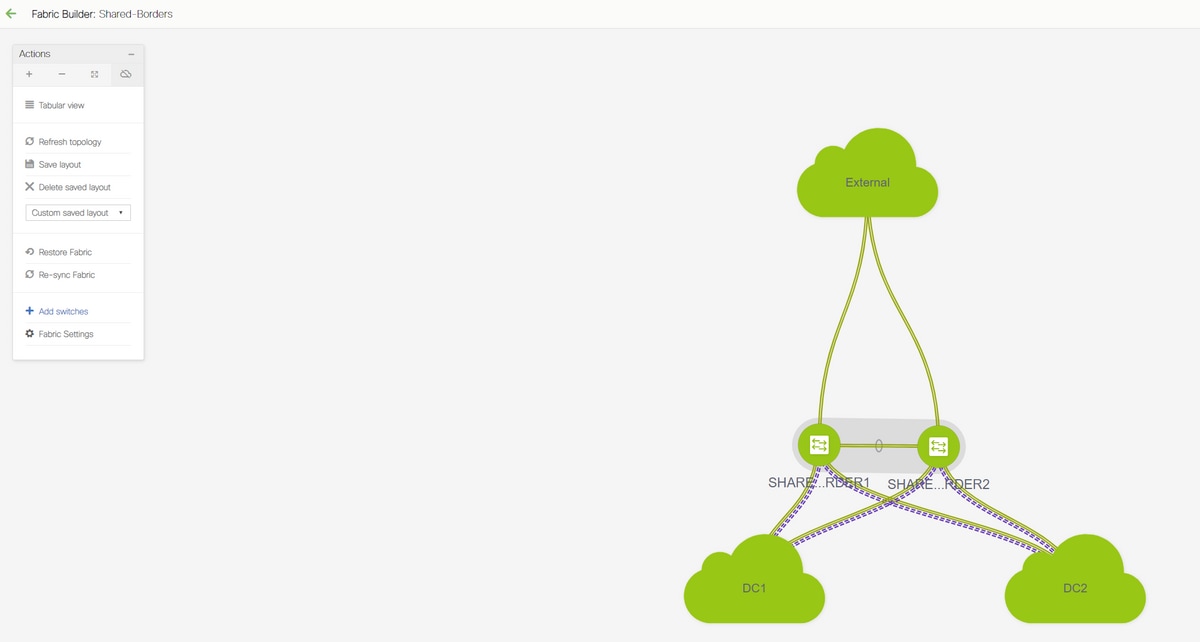

토폴로지

토폴로지 세부 정보

DC1 및 DC2는 vxlan을 실행하는 두 개의 데이터 센터 위치입니다.

DC1 및 DC2 보더 게이트웨이가 공유 테두리에 물리적으로 연결되어 있습니다.

공유 테두리에 외부 연결이 있습니다(예:인터넷);따라서 VRF Lite 연결이 공유 테두리에서 종료되고 각 사이트의 Border Gateways에 대한 공유 테두리에 의해 기본 경로가 삽입됩니다

공유 테두리는 vPC에서 구성됩니다(DCNM을 사용하여 패브릭을 구축하는 경우 필수 사항).

보더 게이트웨이가 애니캐스트 모드에서 구성됨

사용되는 구성 요소:

9.3(2)을 실행하는 Nexus 9ks

11.2 버전을 실행하는 DCNM

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다.이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다.현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

상위 단계

1) 이 문서는 vxlan 멀티사이트 기능을 사용하는 두 개의 데이터 센터를 기반으로 하므로 두 개의 Easy Fabric을 생성해야 합니다.

2) 공유 테두리에 대한 또 다른 쉬운 패브릭 만들기

3) MSD를 생성하고 DC1 및 DC2 이동

4) 외부 패브릭 생성

5) 멀티 사이트 언더레이 및 오버레이 생성(동부/서쪽용)

6) 공유 테두리에 VRF 확장 첨부 파일 만들기

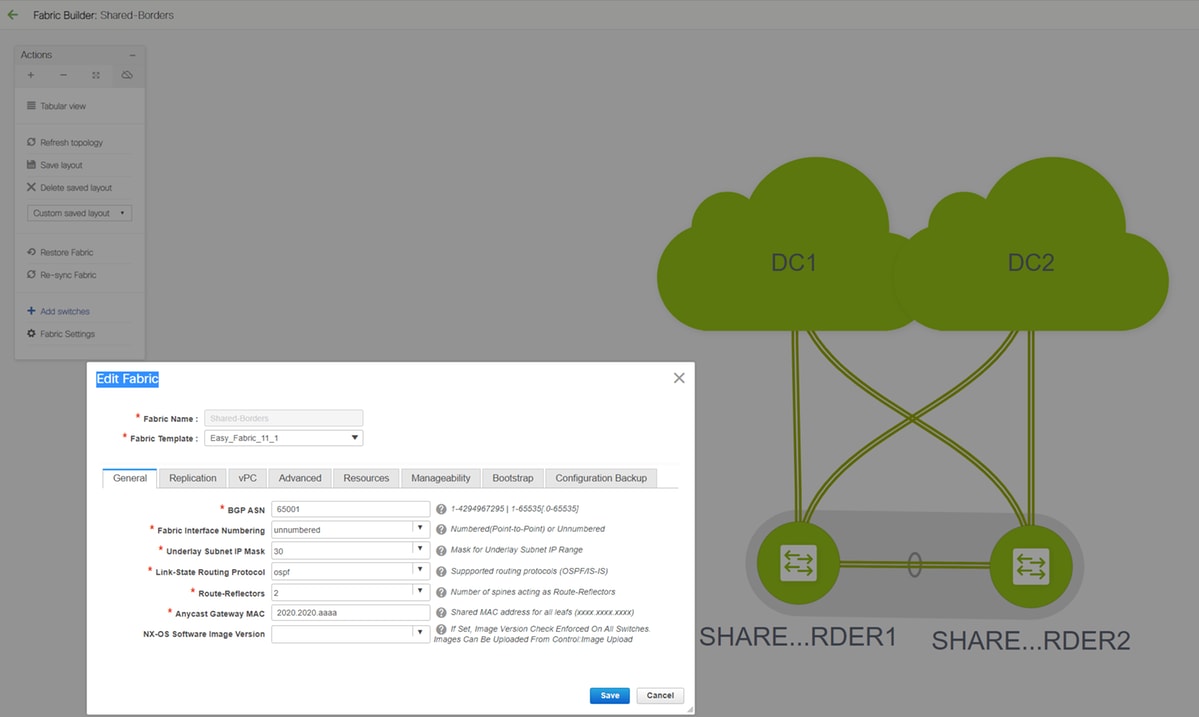

1단계:DC1용 Easy Fabric 생성

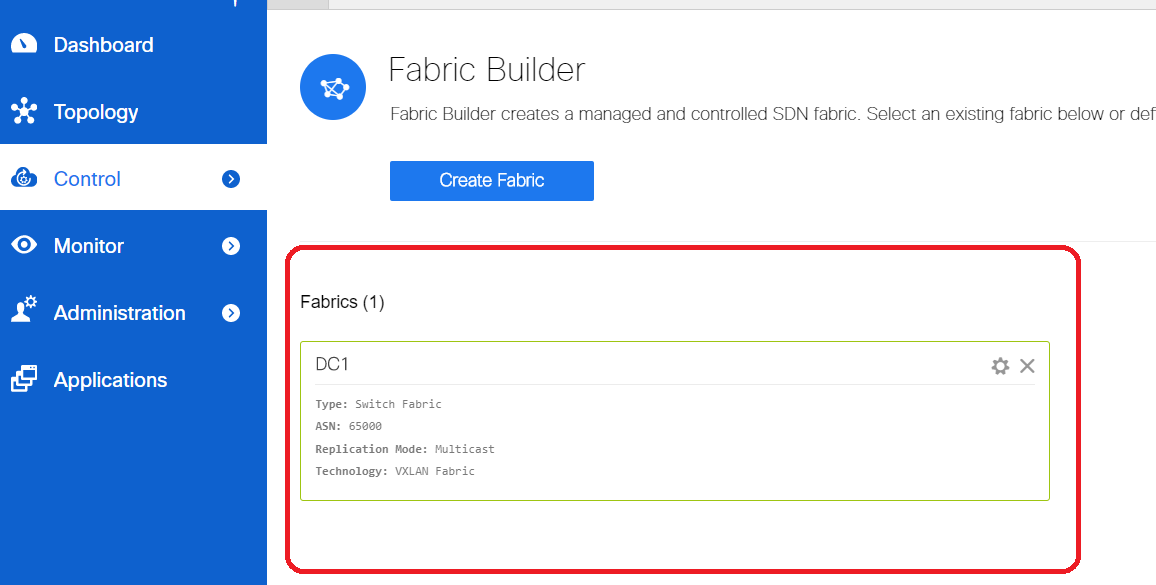

- DCNM에 로그인하고 대시보드에서 "Fabric Builder" 옵션을 선택합니다.

- "패브릭 생성" 옵션을 선택합니다.

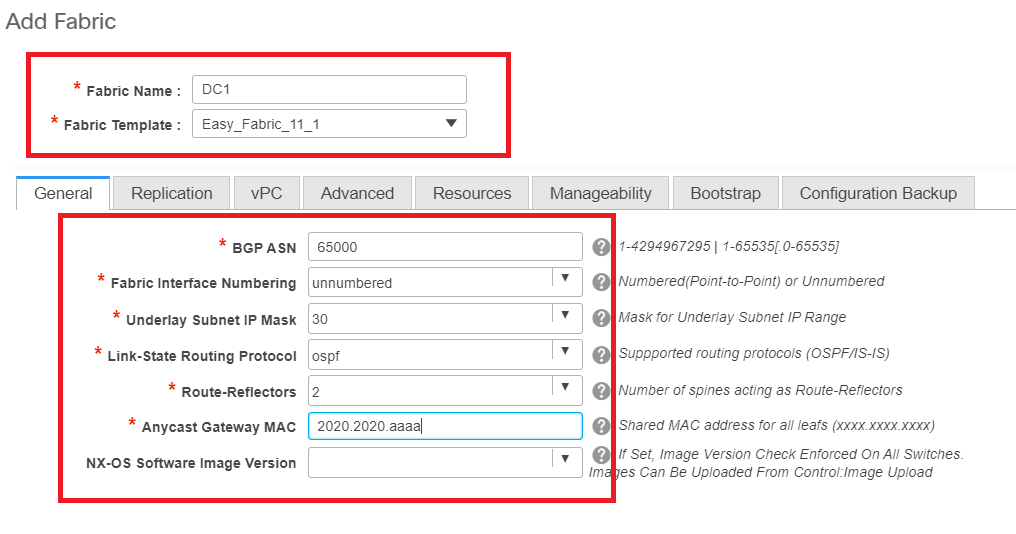

- 다음으로 패브릭 이름, 템플릿을 제공한 다음 ASN, 패브릭 인터페이스 번호 지정, AGM(Any Cast Gateway MAC)과 같은 세부사항이 필요한 여러 탭이 열립니다.

Fabric Interfaces(Spine/Leaf 인터페이스인) 수는 "번호가 지정되지 않음" 또는 포인트 투 포인트가 될 수 있습니다.번호가 지정되지 않은 경우 필요한 IP 주소가 적습니다(IP 주소는 번호가 지정되지 않은 루프백의 주소이므로).

# AGM은 패브릭의 호스트에서 기본 게이트웨이 MAC 주소로 사용됩니다.이는 기본 게이트웨이인 모든 리프 스위치에서 동일합니다.

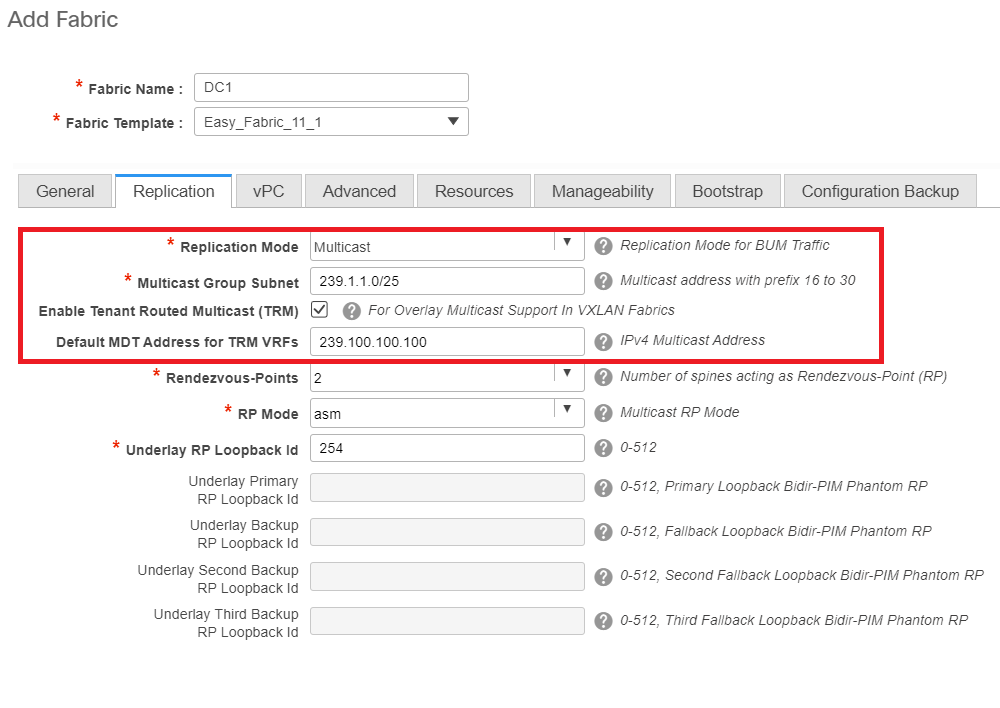

- 다음으로 복제 모드를 설정합니다.

# 여기서 선택한 복제 모드는 멀티캐스트 또는 IR 인그레스 복제일 수 있습니다.IR은 유니캐스트 방식으로 vxlan VLAN에 있는 수신 BUM 트래픽을 다른 VTEP로 복제하며, 이 VTEP는 헤드엔드 복제라고도 합니다. 반면 멀티캐스트 모드는 스파인에 이르기까지 각 네트워크에 대해 정의된 멀티캐스트 그룹의 BUM 주소와 외부 대상 IP 주소를 가진 BUM 트래픽을 다른 VTEP로 전송합니다

# Multicast Group subnet-> BUM 트래픽을 복제해야 함(예: 호스트의 ARP 요청)

# TRM을 활성화해야 하는 경우 동일한 확인란을 선택하고 TRM VRF에 대한 MDT 주소를 입력합니다.

- "vPC"의 탭은 기본적으로 유지됩니다.백업 SVI/VLAN에 대한 변경 사항이 필요한 경우 여기에서 정의 가능

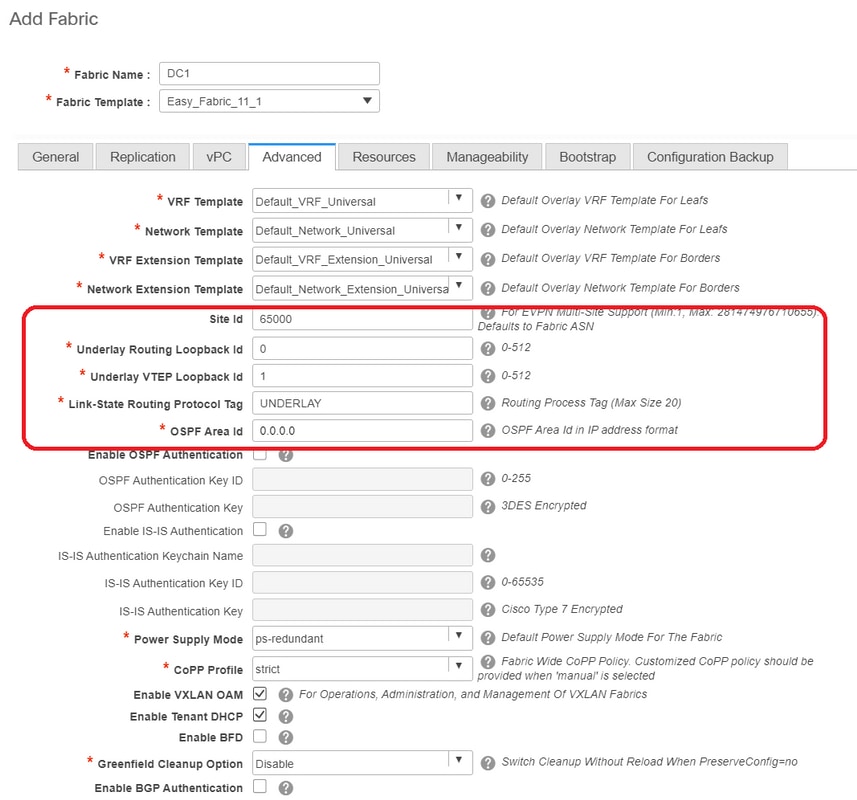

- 다음 섹션은 고급 탭입니다.

여기에 언급된 # 사이트 ID는 "일반" 탭 아래에 정의된 ASN에서 파생된 이 DCNM 버전에 자동으로 입력됩니다.

# 관련된 다른 필드 입력/수정

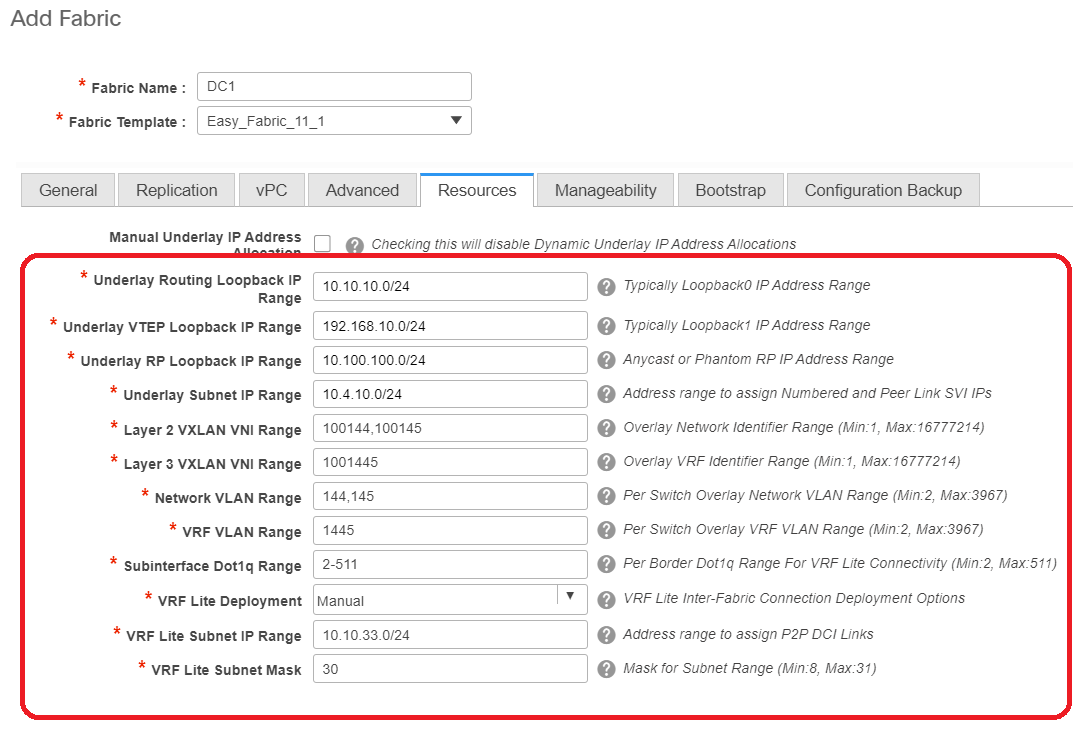

- Resources(리소스) 탭은 Looplback, Underlays에 대한 IP 주소 지정 체계가 필요한 Next(다음)입니다.

# Layer 2 VXLAN VNI Range-> 이 VNID는 나중에 VLAN에 매핑됩니다(자세히 표시).

# Layer 3 VXLAN VNI Range-> 레이어 3 VNID는 나중에 레이어 3 VNI VLAN에서 Vn 세그먼트에 매핑됩니다.

- 다른 탭은 여기에 표시되지 않습니다.필요한 경우 다른 탭을 입력합니다.

- 저장하면 패브릭 빌더 페이지에 패브릭(DCNM-> Control-> Fabric Builder가 표시됩니다.

# 이 섹션에서는 각 Fabric에 대한 Fabric, ASN, 복제 모드의 전체 목록을 보여줍니다.

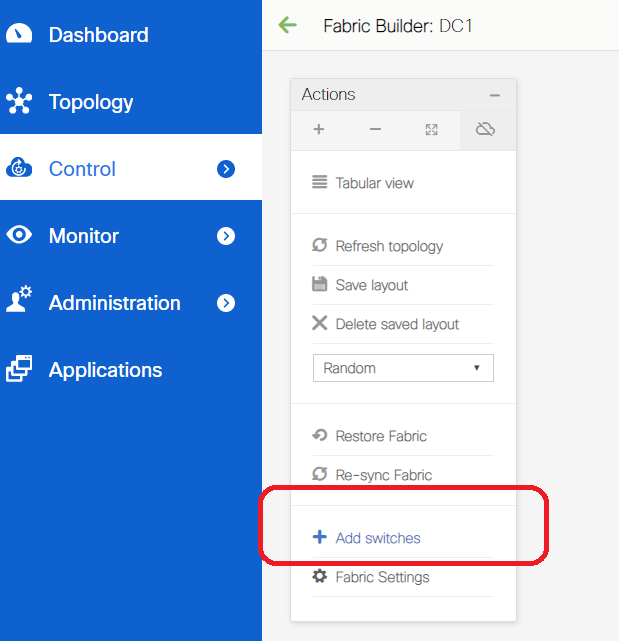

- 다음 단계는 DC1 패브릭에 스위치를 추가하는 것입니다.

2단계:DC1 패브릭에 스위치 추가

위 다이어그램에서 DC1을 클릭하면 스위치 추가 옵션이 제공됩니다.

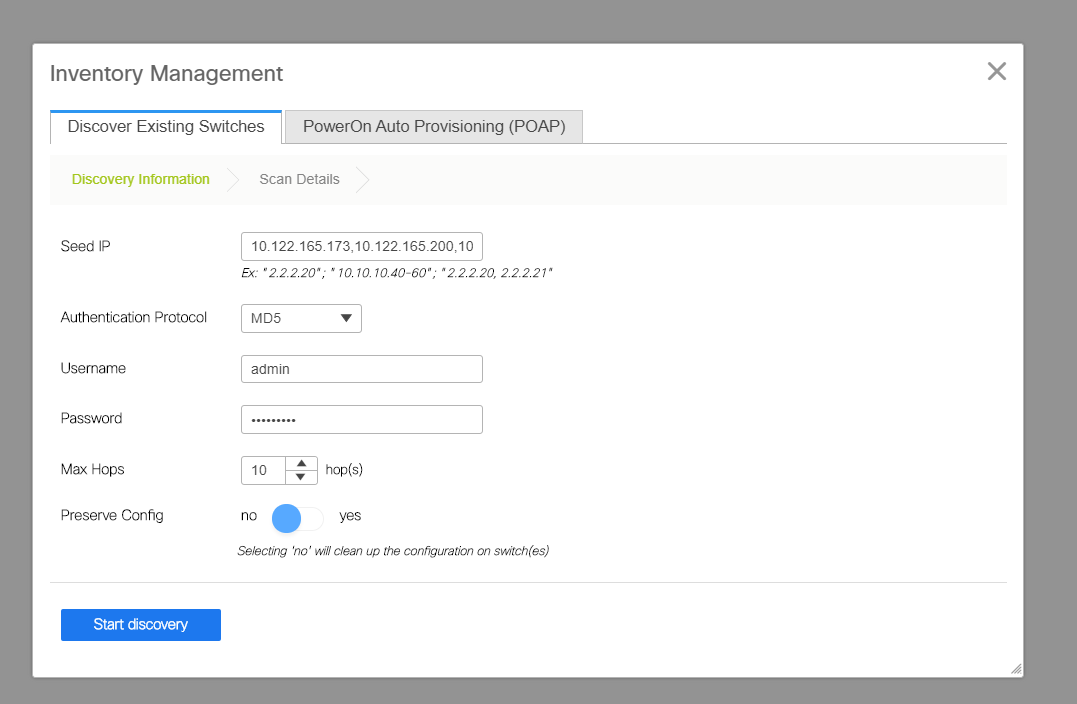

- DC1 패브릭으로 가져와야 하는 스위치의 IP 주소 및 자격 증명 제공(이 문서의 시작 부분에 나열된 토폴로지에 따라, DC1-VTEP, DC1-SPINE, DC1-BGW1 및 DC1-BGW2는 DC1의 일부임)

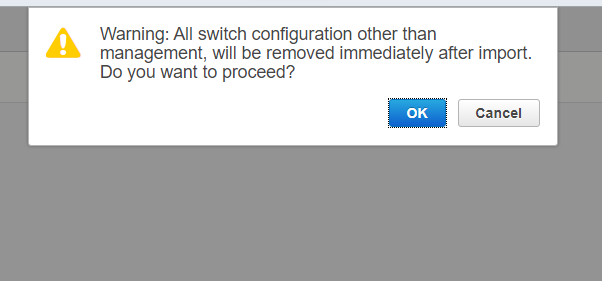

# 이 옵션은 Greenfield 구축이므로 "config 보존" 옵션이 "NO"로 선택됩니다.가져오기를 수행하는 동안 상자의 모든 컨피그레이션을 삭제하고 스위치를 다시 로드합니다.

# "시드 IP" 열에 제공된 IP 주소를 기반으로 스위치를 검색하도록 DCNM이 "검색 시작"을 선택합니다.

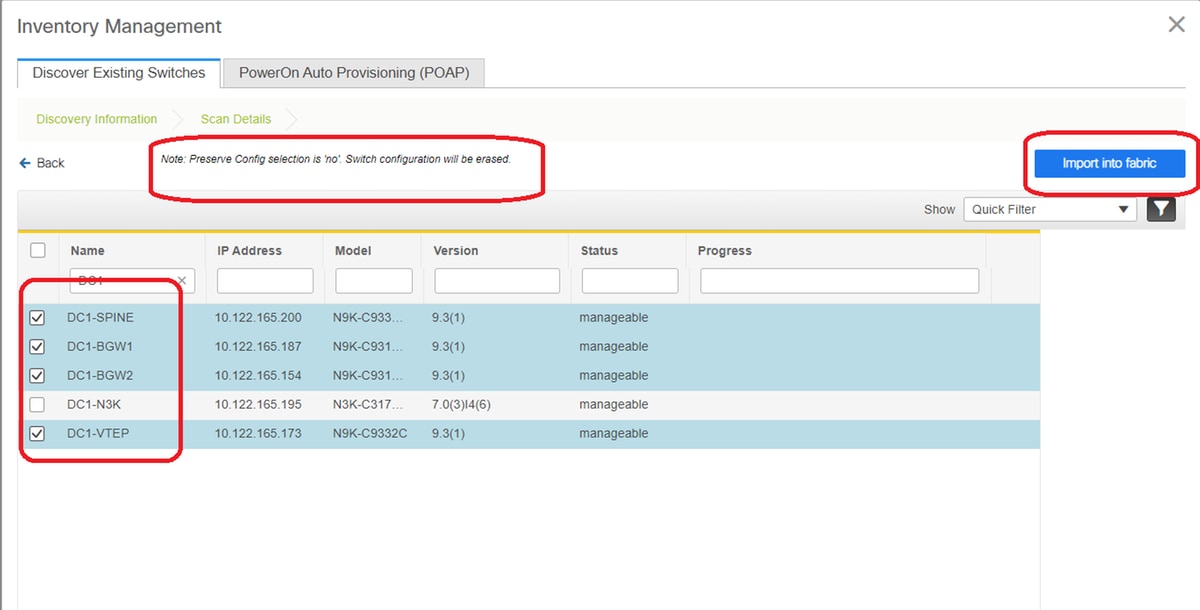

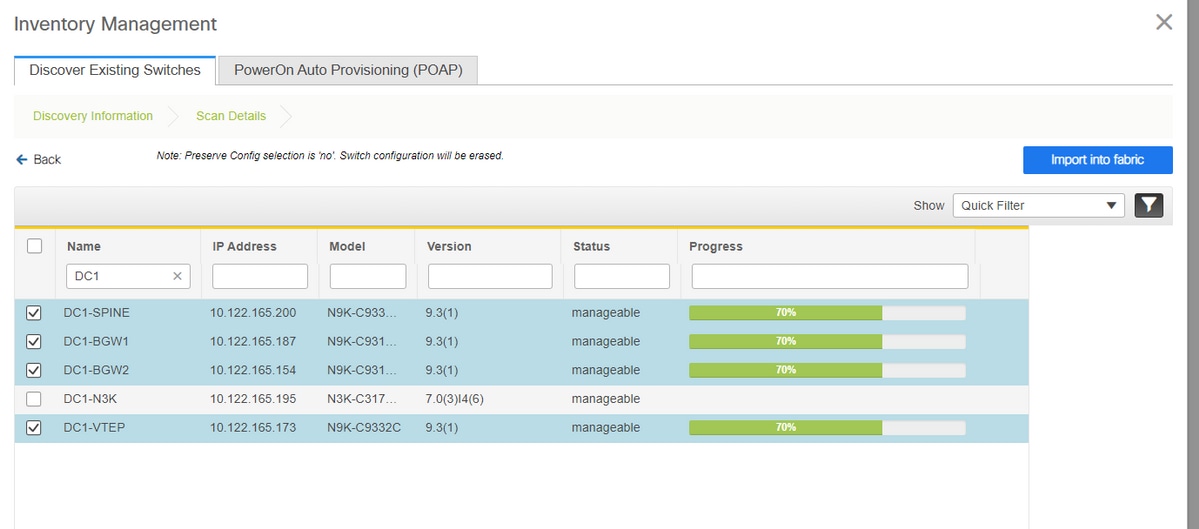

- DCNM에서 스위치 검색을 마치면 호스트 이름과 함께 IP 주소가 인벤토리 관리에 나열됩니다.

# 관련 스위치를 선택한 다음 "Import into fabric(패브릭으로 가져오기)"을 클릭합니다.

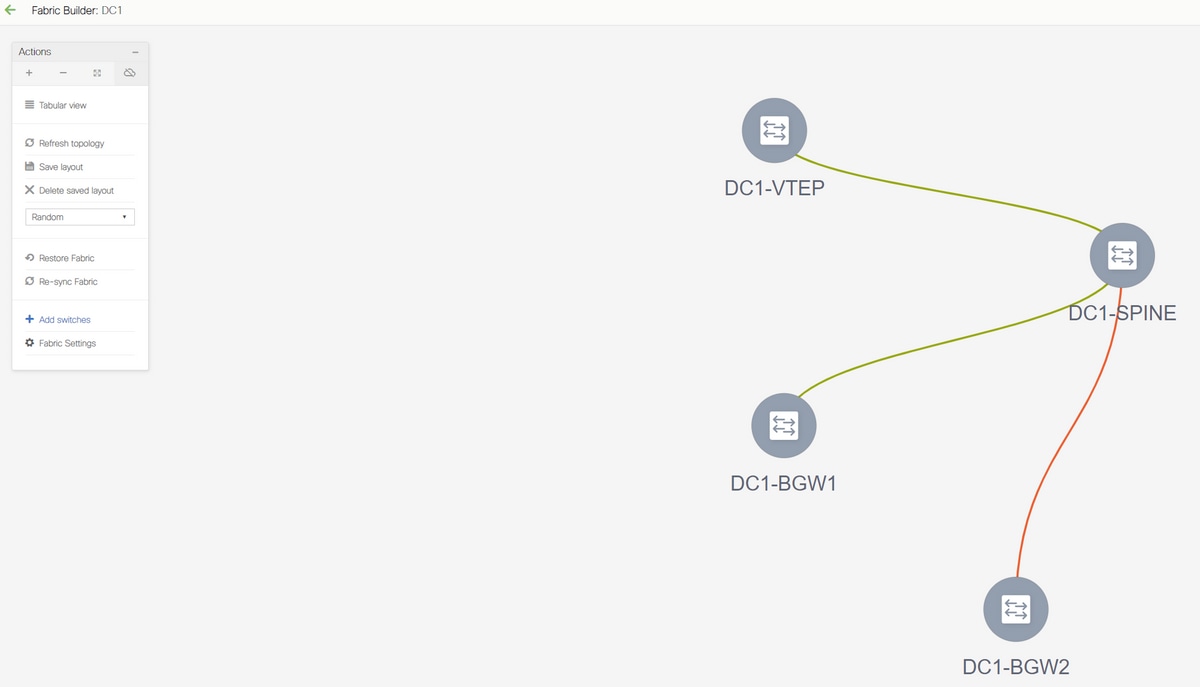

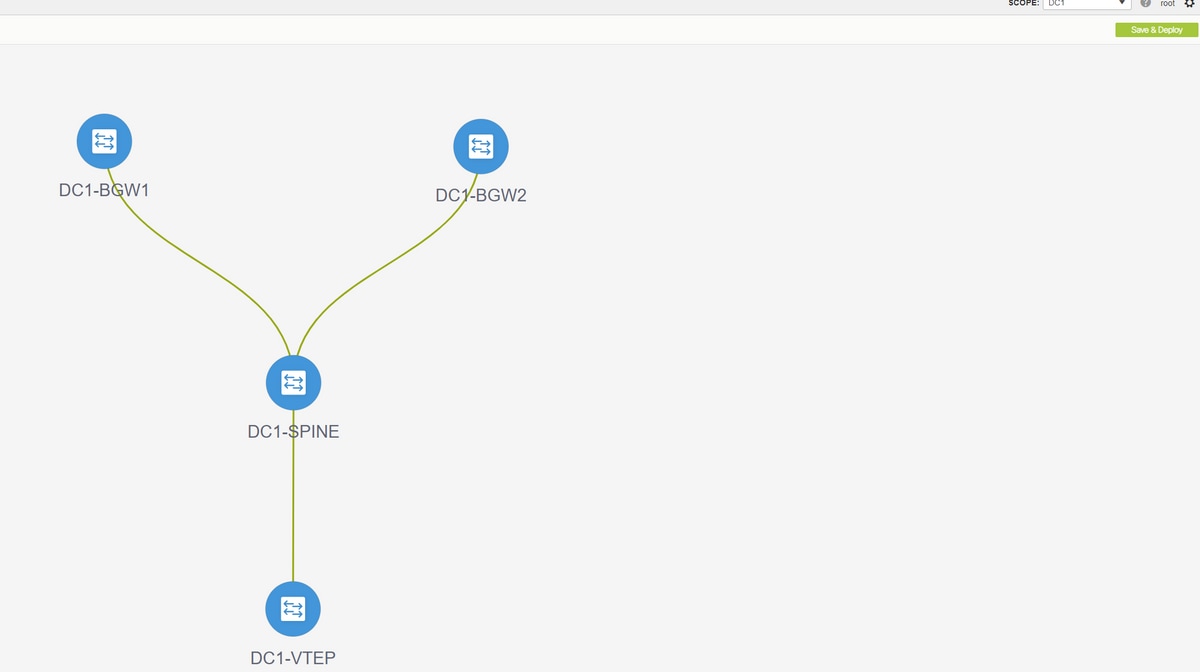

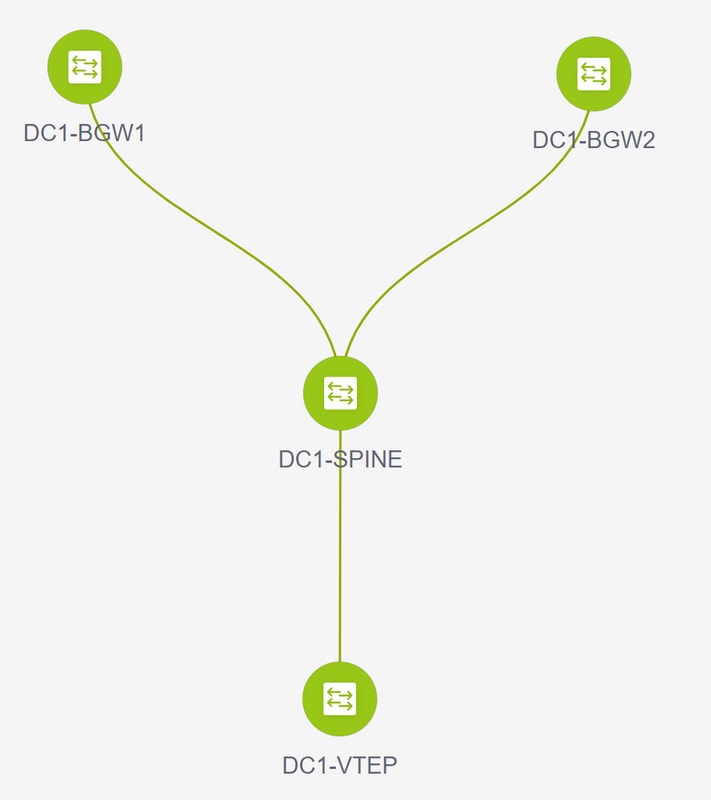

# 가져오기가 완료되면 패브릭 빌더의 토폴로지는 아래와 같습니다.

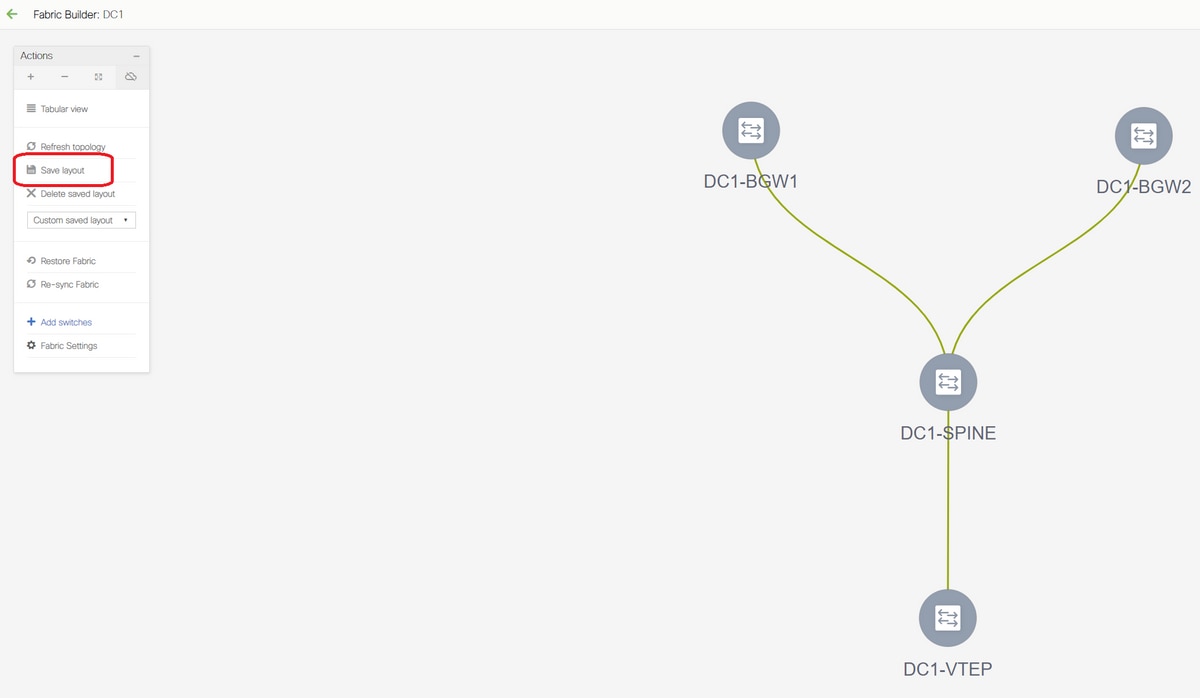

# 한 스위치를 클릭하고 다이어그램 내의 올바른 위치에 정렬하여 스위치를 이동할 수 있습니다.

# 레이아웃이 필요한 순서대로 스위치를 다시 정렬한 후 "레이아웃 저장" 섹션을 선택합니다.

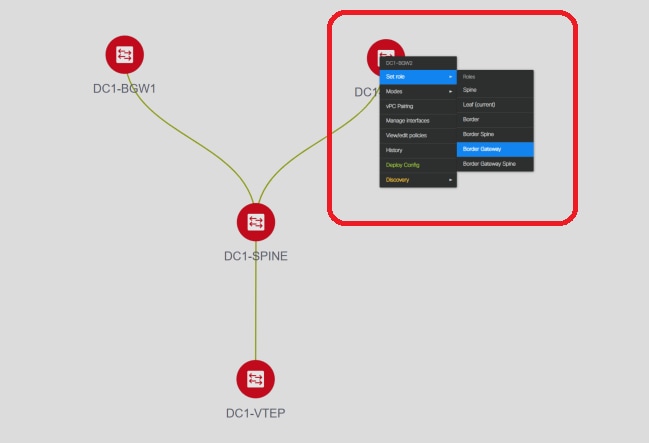

- 모든 스위치의 역할 설정

# 각 스위치를 마우스 오른쪽 버튼으로 클릭하고 올바른 역할을 설정합니다.여기서는 DC1-BGW1 및 DC1-BGW2가 보더 게이트웨이입니다.

# DC1-SPINE-> Will be set to role- Spine, DC1-VTEP-> Will be set to role-Leaf(DC1-SPINE->가 role-Leaf로 설정됨)

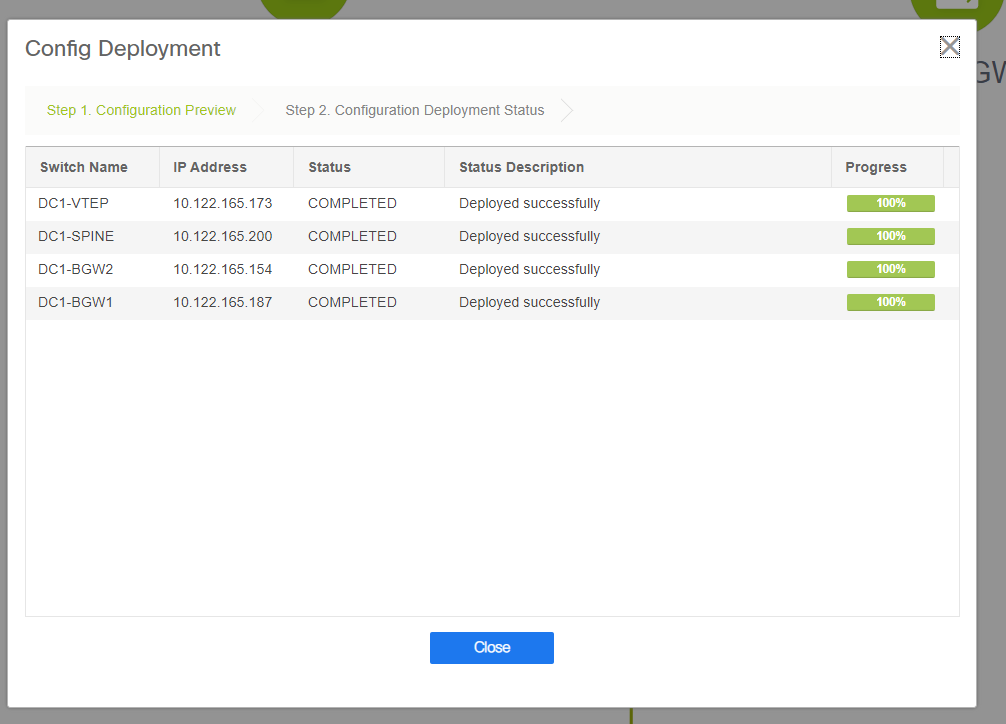

- 다음 단계는 저장 및 구축입니다.

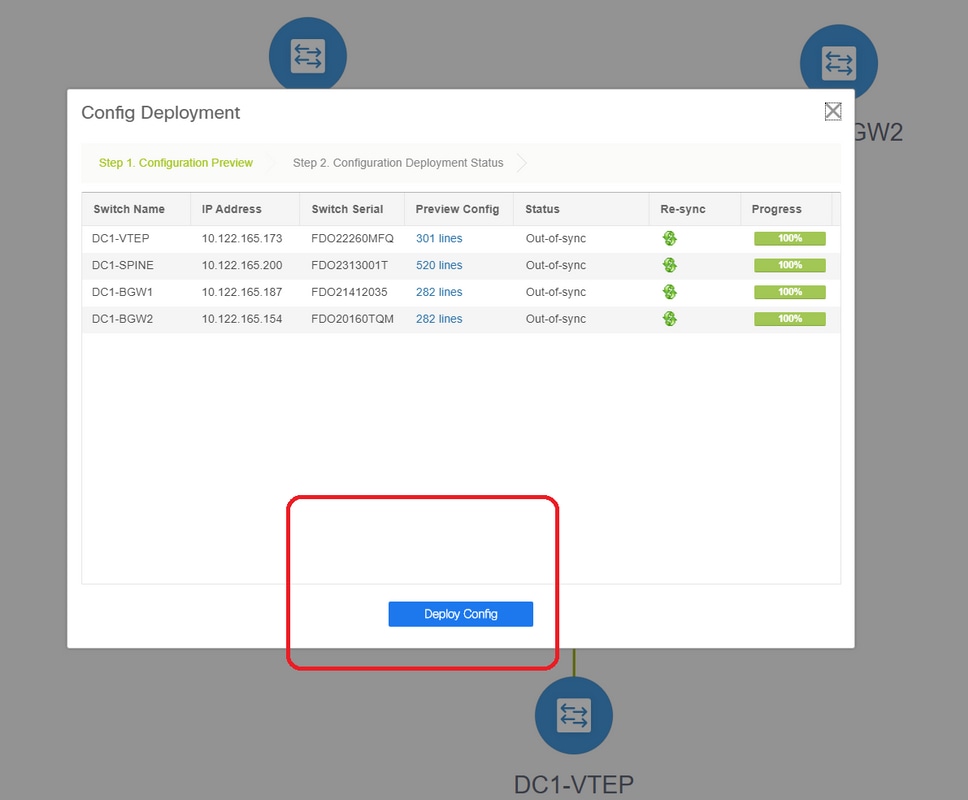

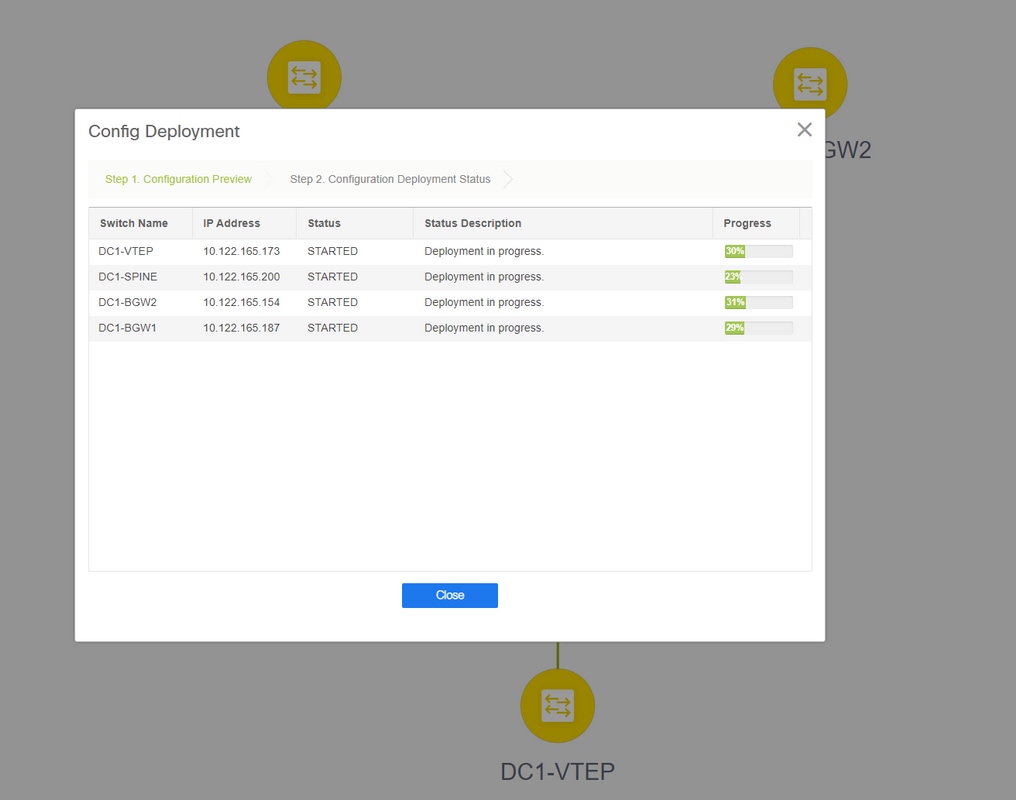

# DCNM에서 스위치를 나열하고 DCNM이 모든 스위치에 푸시할 컨피그레이션을 미리 볼 수 있습니다.

# 성공하면 상태가 반영되고 스위치도 녹색으로 표시됩니다.

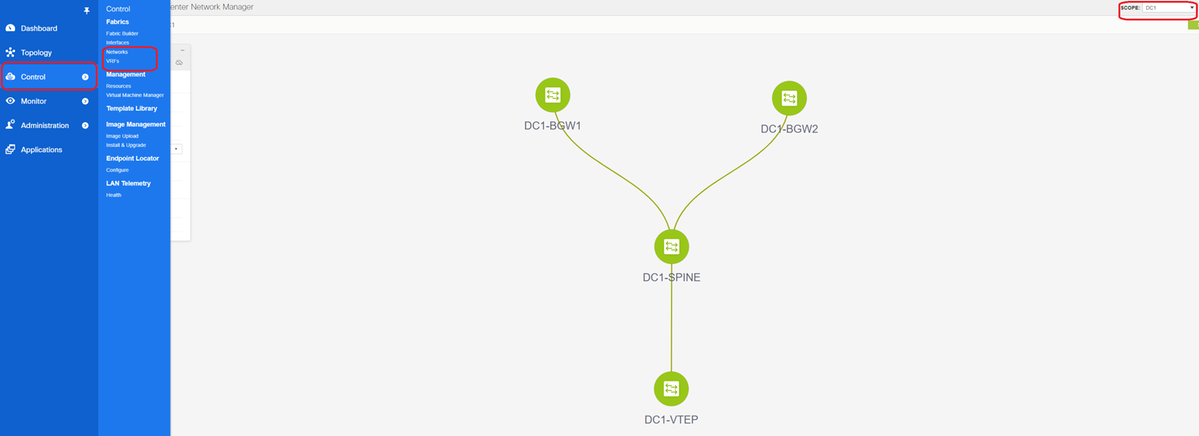

3단계:네트워크/VRF 구성

- 네트워크/VRF 구성

# DC1 패브릭 선택(오른쪽 상단 드롭다운에서), Control(제어) > VRFs

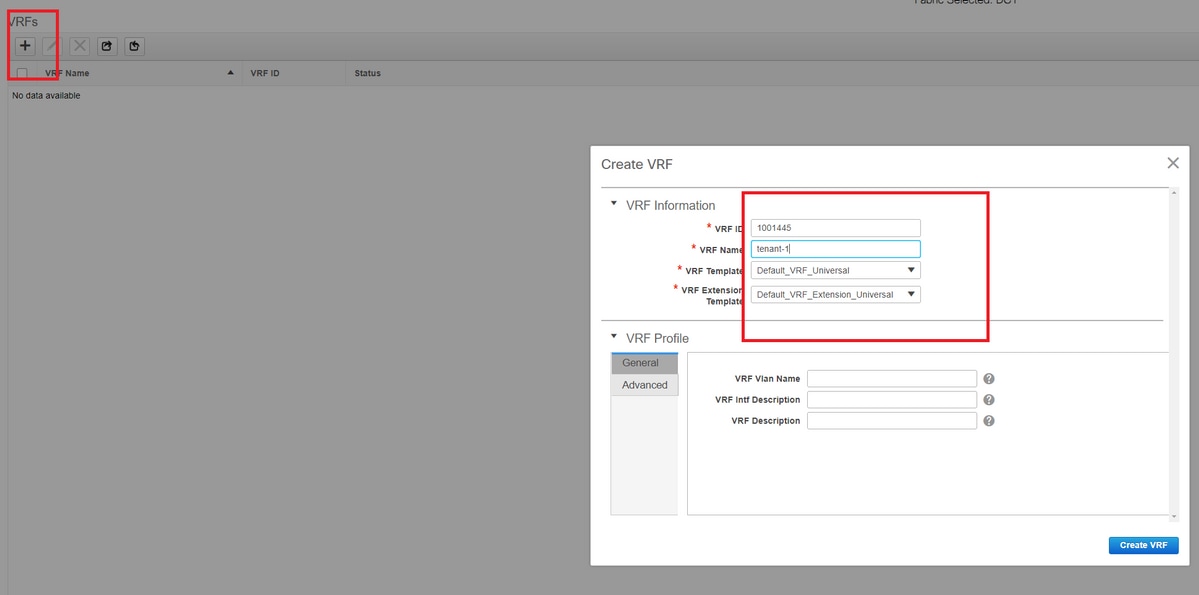

# 다음은 VRF 생성입니다.

# 11.2 DCNM 버전이 VRF ID를 자동으로 채우고 있습니다.Different(다름)인 경우 필요한 항목을 입력하고 "Create VRF(VRF 생성)"를 선택합니다.

# 여기에 사용된 레이어 3 VNID는 1001445입니다.

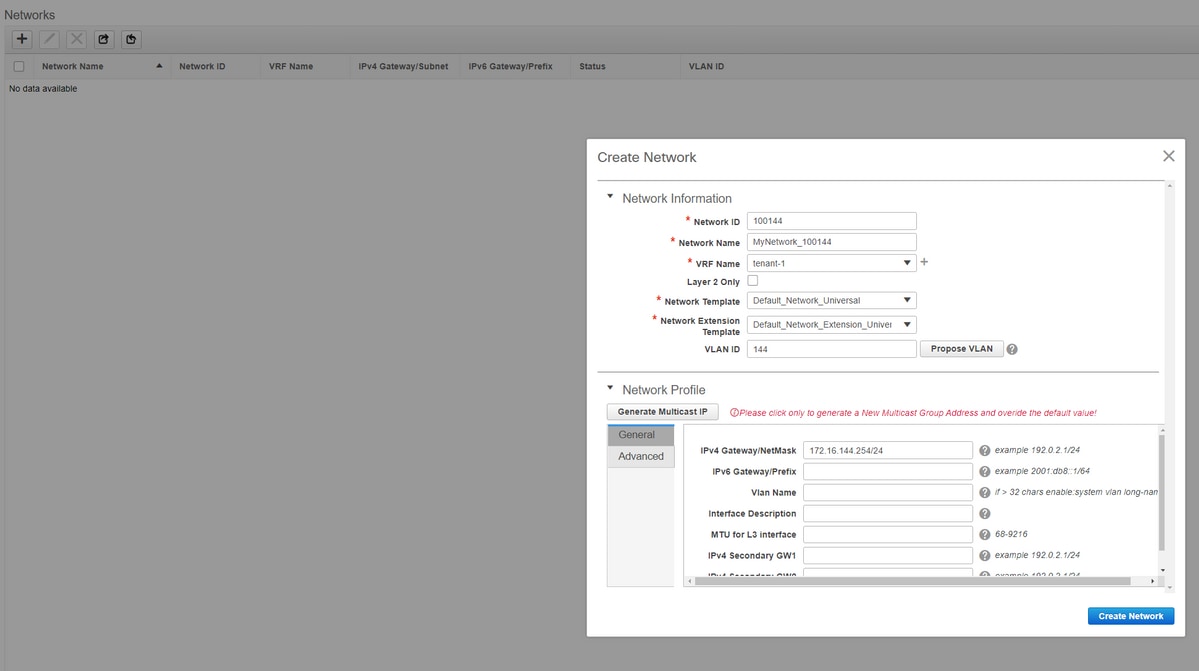

- 다음 단계는 네트워크를 생성하는 것입니다.

# 네트워크 ID(레이어 2 VLAN의 해당 VNID)를 제공합니다.

# SVI가 포함되어야 하는 VRF를 제공합니다.기본적으로 DCNM 11.2는 이전에 생성한 이름으로 VRF 이름을 채웁니다.필요에 따라 변경

# VLAN ID는 이 특정 VNID에 매핑된 레이어 2 VL입니다.

# IPv4 Gateway-> 이것은 SVI에 구성되고 패브릭 내의 모든 VTEP에 대해 동일한 애니캐스트 게이트웨이 IP 주소입니다.

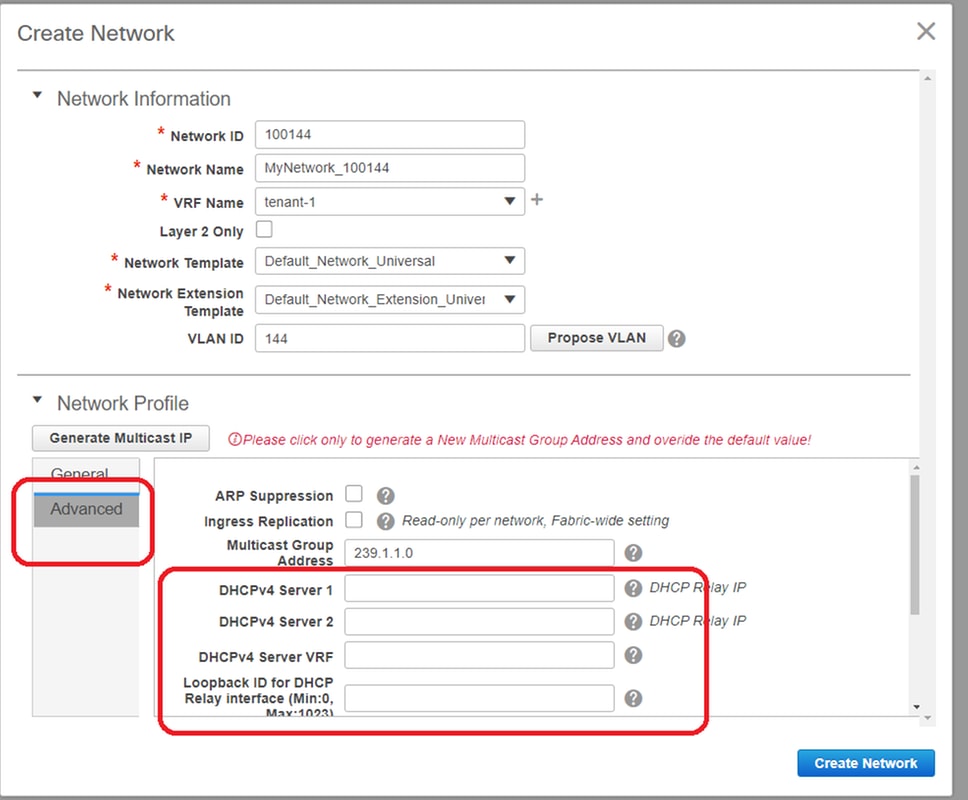

- 고급 탭에는 다음과 같은 경우 채워야 하는 추가 행이 있습니다.DHCP 릴레이가 사용 중입니다.

# 필드가 채워지면 "네트워크 생성"을 클릭합니다.

# 이 패브릭에 포함되어야 하는 다른 네트워크를 생성합니다.

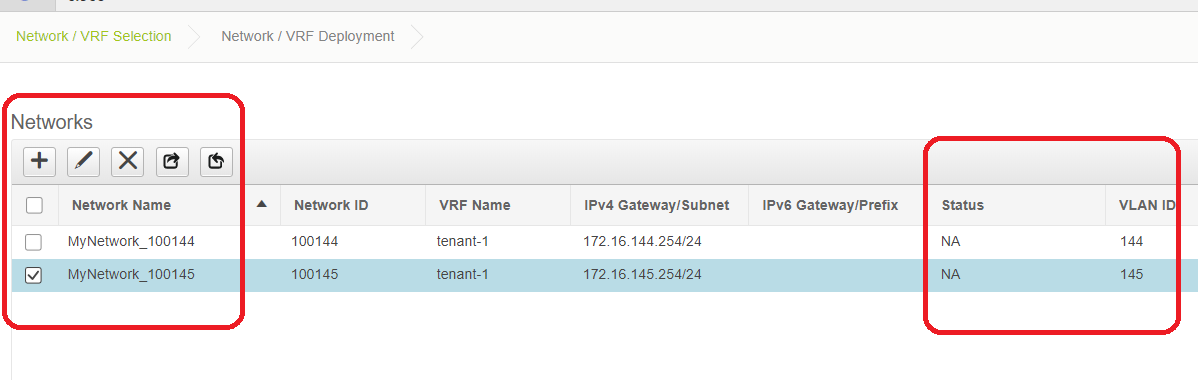

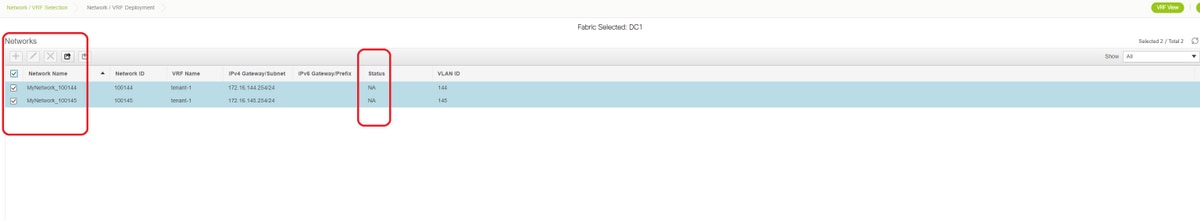

- 현재 VRF 및 네트워크는 DCNM에서 정의되었습니다.DCNM에서 패브릭의 스위치로 푸시하지 않습니다.이를 확인하려면 아래에서

# 스위치에 구축되지 않은 경우 상태가 "NA"로 표시됩니다.멀티사이트이며 보더 게이트웨이가 포함되어 있으므로 네트워크/VRF의 구축에 대해 자세히 설명합니다.

4단계:DC2에 대해 동일한 단계를 반복합니다.

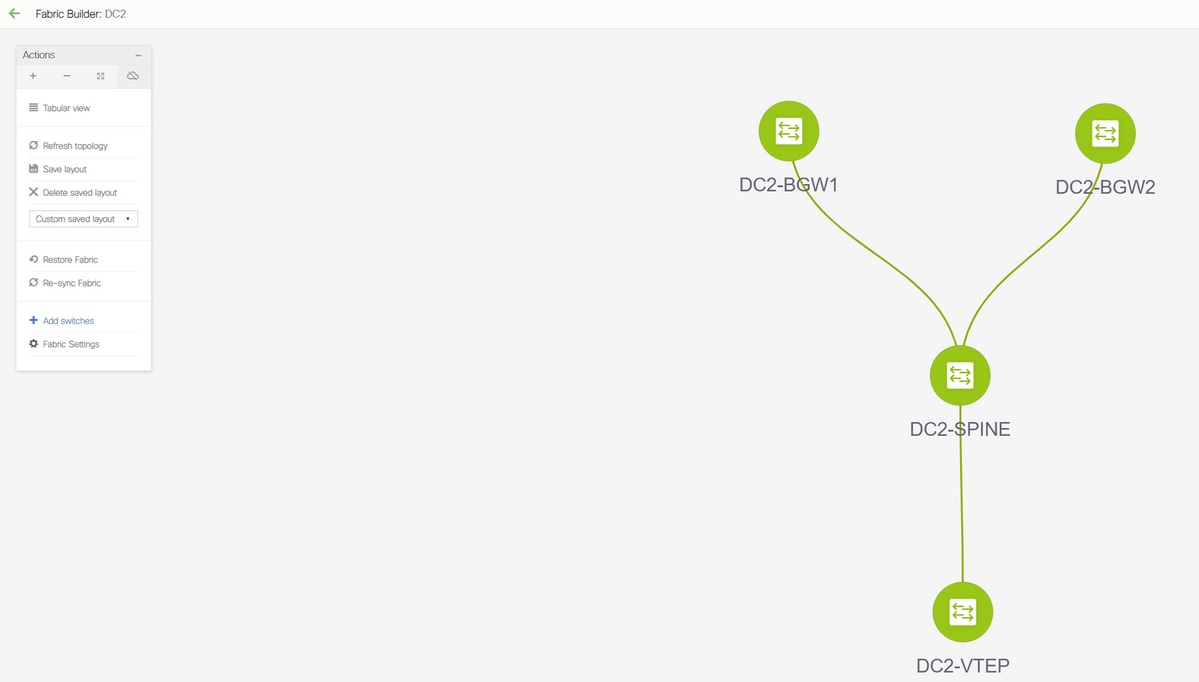

- DC1이 완전히 정의되었으므로 DC2에도 동일한 절차를 수행합니다.

- DC2가 완전히 정의되면 아래와 같이 표시됩니다.

5단계:공유 테두리를 위한 손쉬운 패브릭 생성

- 여기서 vPC에 있는 공유 테두리를 포함하는 또 다른 손쉬운 패브릭이 생성됩니다.

- DCNM을 통해 구축하는 동안 공유 테두리를 vPC로 구성해야 합니다. 그렇지 않으면 DCNM에서 "재동기화" 작업을 수행한 후 스위치 간 링크가 종료됩니다.

- 공유 테두리의 스위치는 "경계" 역할로 설정됩니다.

VRF는 DC1 및 DC2 패브릭과 마찬가지로 생성됨

# 공유 테두리에 레이어 2 VLAN/VNID가 없으므로 공유 테두리에 네트워크가 필요하지 않습니다.공유 테두리는 DC1에서 DC2로 향하는 모든 East/West 트래픽에 대한 터널 종단이 아닙니다.Border Gateways만이 East/West DC1<>DC2 트래픽에 대한 vxlan 캡슐화/역캡슐화의 측면에서 역할을 합니다.

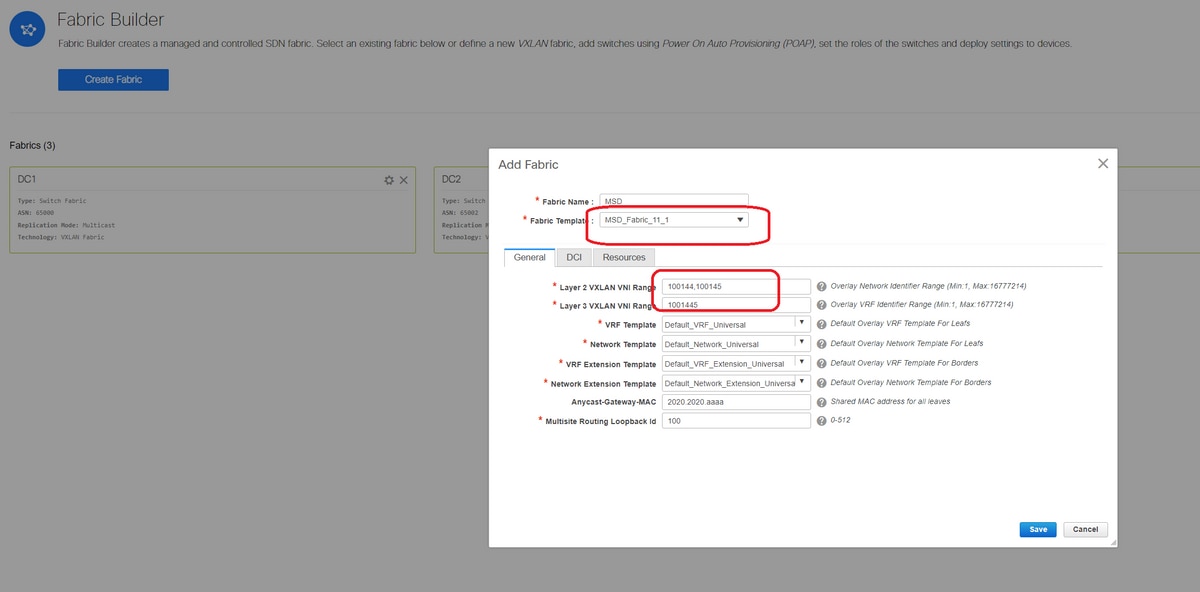

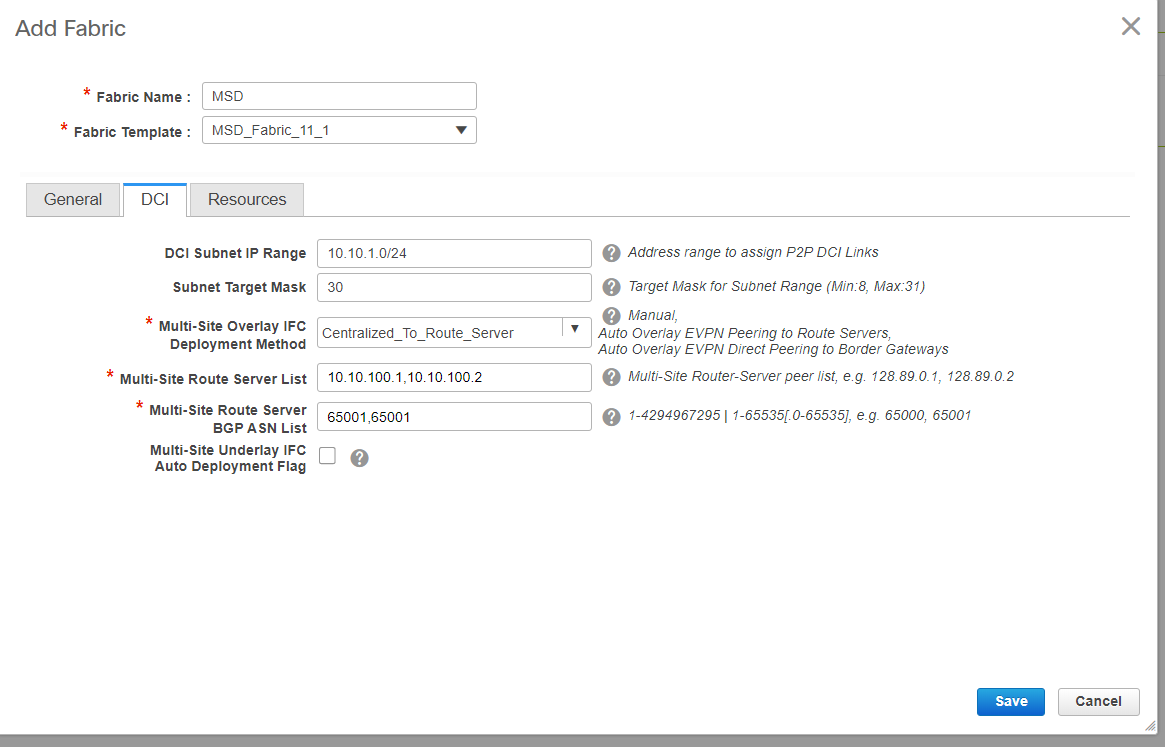

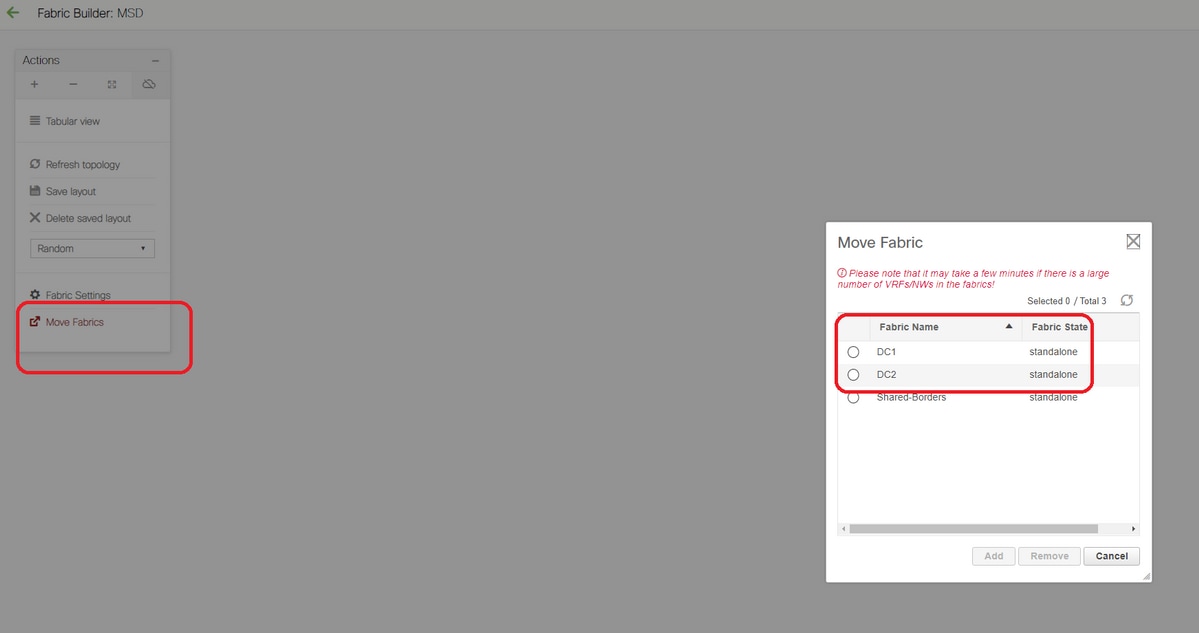

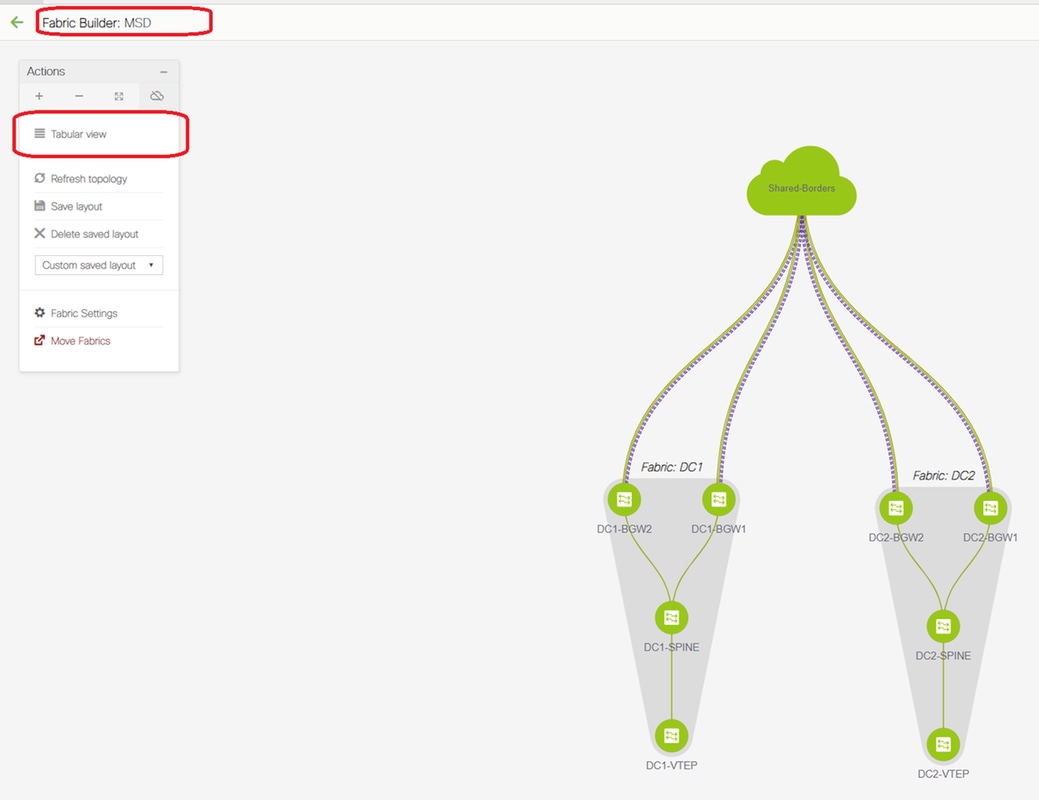

6단계 - MSD 생성 및 DC1 및 DC2 패브릭 이동

패브릭 빌더로 이동하여 새 패브릭을 생성하고 템플릿 사용 -> MSD_Fabric_11_1

# 다중 사이트 오버레이 IFC 배포 방법은 "centralized_To_Route_Server"여야 합니다.여기서 공유 테두리는 경로 서버로 간주되므로 드롭다운에서 이 옵션이 사용됩니다

# "Multisite Route Server List" 내;공유 테두리에서 Loopback0(라우팅 루프백)의 루프백 IP 주소를 찾아 채웁니다.

# ASN은 공유 테두리에 있는 것입니다(자세한 내용은 이 문서 상단의 다이어그램 참조).이 문서에서는 공유 테두리가 동일한 ASN에 구성됩니다.알맞게 입력하십시오.

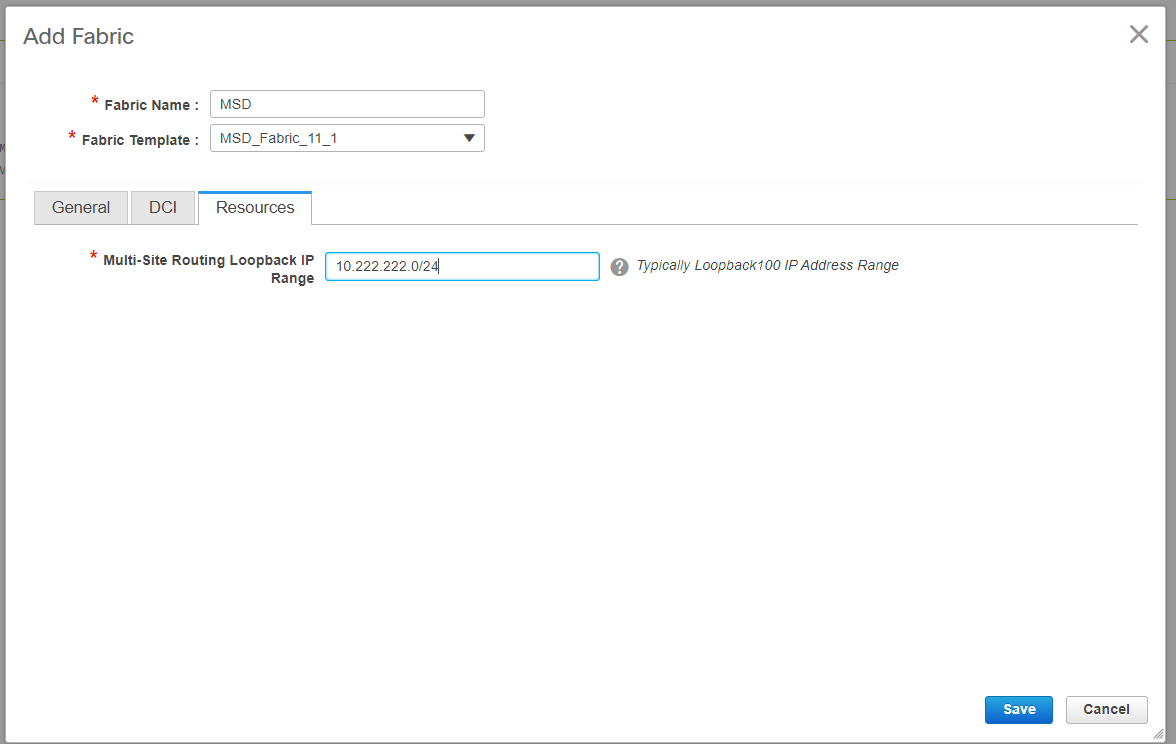

- 다음 탭에서는 아래와 같이 멀티 사이트 루프백 IP 범위가 제공됩니다.

# 모든 필드가 채워지면 "save" 버튼을 클릭하면 템플릿-> MSD를 사용하여 새 패브릭이 생성됩니다.

# 다음으로 DC1 및 DC2 패브릭을 이 MSD로 이동합니다.

# 패브릭이 이동한 후 아래와 같습니다.

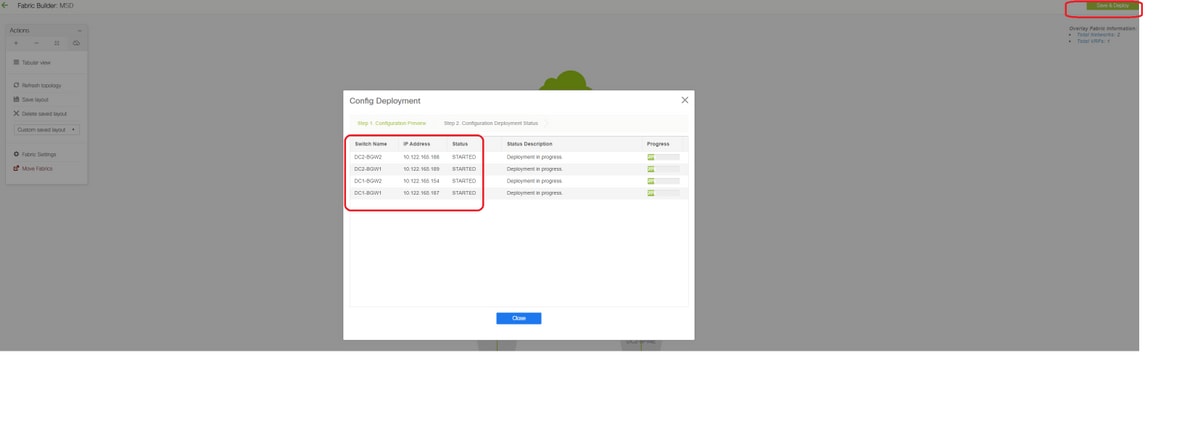

# 완료했으면 "Save&Deploy" 버튼을 클릭하여 멀티사이트가 보더 게이트웨이에 관련된 경우 필요한 구성을 푸시합니다.

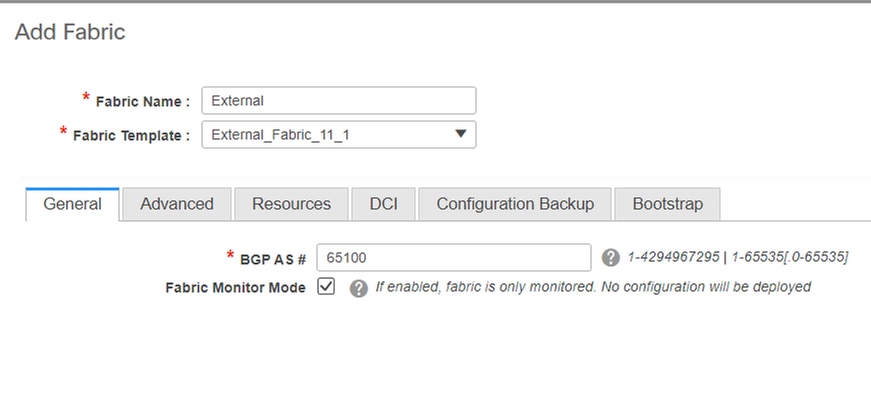

7단계:외부 패브릭 생성

# 외부 패브릭을 생성하고 아래에 표시된 대로 외부 라우터를 추가합니다.

# 패브릭 이름을 지정하고 템플릿 사용-> "External_Fabric_11_1";

# ASN 제공

#의 끝에는 다양한 패브릭이 아래와 같이 표시됩니다.

8단계:BGW(공유 테두리 간 iBGP) 간 루프백 연결성을 위한 eBGP 언더레이

# 공유 테두리는 외부 라우터에 대한 Border Gateways 및 VRF-LITE 연결을 사용하여 eBGP l2vpn 이벤트를 실행합니다.

# 루프가 있는 eBGP l2vpn 이벤트를 구성하기 전에 일부 방법을 통해 루프백이 연결 가능한지 확인해야 합니다.이 예에서는 eBGP IPv4 AF를 BGW에서 공유 테두리로 사용한 다음 looback을 광고하여 l2vpn evpn 인접 디바이스를 추가로 형성합니다.

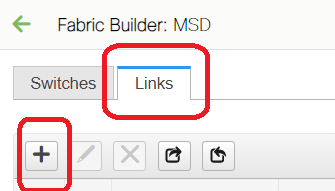

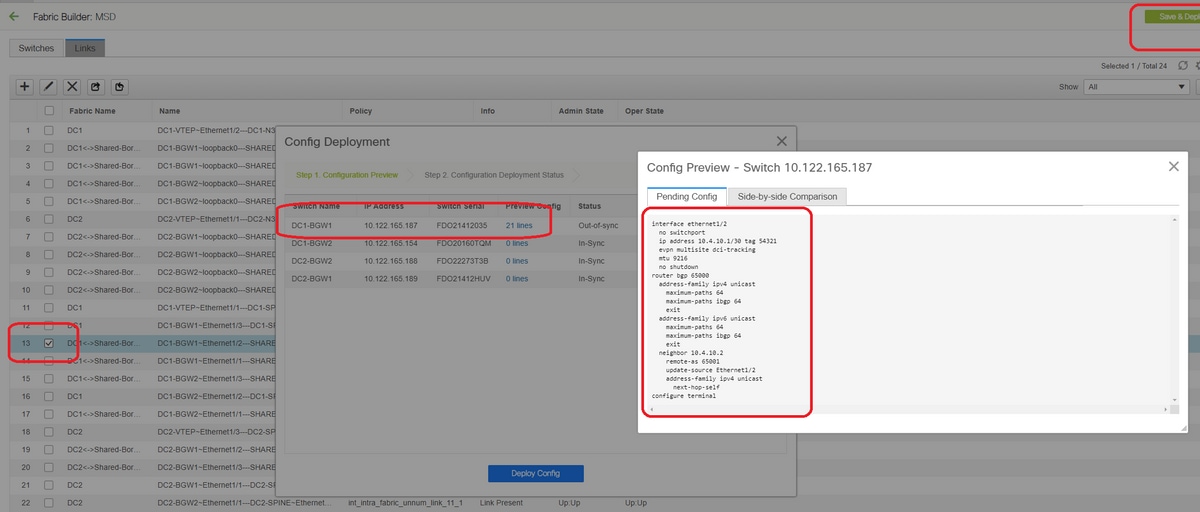

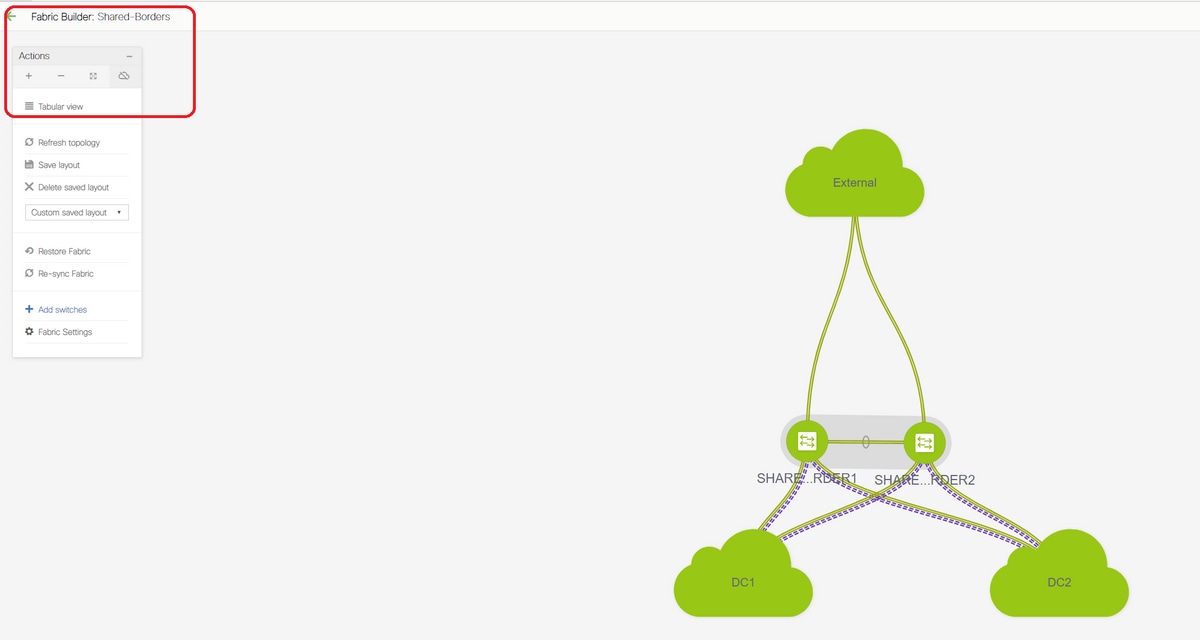

# MSD 패브릭을 선택하면 "표 형식 보기"로 전환합니다.

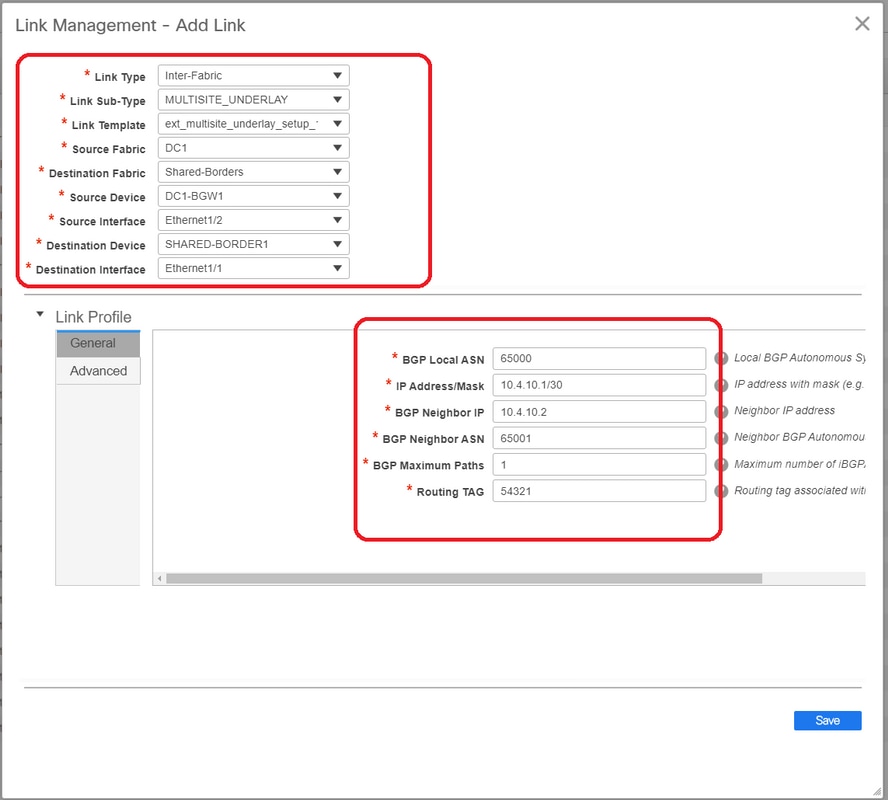

# "inter-fabric"을 선택하고 "Multisite_UNDERLAY"를 사용합니다.

# 여기서는 공유 보더 라우터를 사용하여 IPv4 BGP 인접 디바이스를 구성하려고 합니다.따라서 스위치와 그에 따라 인터페이스를 선택합니다.

# CDP가 DC1-BGW1에서 SB1로의 인접 디바이스를 탐지하는 경우 이 섹션에 IP 주소만 제공해야 하며 "저장 및 구축"을 수행한 후 관련 인터페이스에서 IP 주소를 효과적으로 구성할 수 있습니다.

# Save and deploy(저장 및 구축)를 선택하면 DC1-BGW1에 필요한 컨피그레이션 라인이 전파됩니다."공유 경계" 패브릭도 선택한 후 동일한 단계를 수행해야 합니다.

# CLI에서 아래 명령을 사용하여 동일한 내용을 확인할 수 있습니다.

DC1-BGW1# show ip bgp sum BGP summary information for VRF default, address family IPv4 Unicast BGP router identifier 10.10.10.1, local AS number 65000 BGP table version is 11, IPv4 Unicast config peers 1, capable peers 1 2 network entries and 2 paths using 480 bytes of memory BGP attribute entries [1/164], BGP AS path entries [0/0] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.4.10.2 4 65001 6 7 11 0 0 00:00:52 0

# 관련 IP 주소 지정, BGP 컨피그레이션이 DC1(Border Gateway)의 스위치에 전파되도록 DC1 패브릭에서도 "Save&Deploy"를 수행해야 합니다(DC1의 드롭다운을 선택한 후 동일한 작업을 수행).

# 또한 다중 사이트 언더레이는 DC1-BGW, DC2-BGW에서 공유 테두리로 생성해야 합니다.따라서 위와 동일한 단계를 동일한 단계에서도 수행해야 합니다.

# 마지막으로 공유 테두리는 아래와 같이 DC1 및 DC2의 모든 BGW와 함께 eBGP IPv4 AF 인접 디바이스를 갖습니다.

SHARED-BORDER1# sh ip bgp sum BGP summary information for VRF default, address family IPv4 Unicast BGP router identifier 10.10.100.1, local AS number 65001 BGP table version is 38, IPv4 Unicast config peers 4, capable peers 4 18 network entries and 20 paths using 4560 bytes of memory BGP attribute entries [2/328], BGP AS path entries [2/12] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.4.10.1 4 65000 1715 1708 38 0 0 1d03h 5 10.4.10.6 4 65000 1461 1458 38 0 0 1d00h 5 10.4.10.18 4 65002 1459 1457 38 0 0 1d00h 5 10.4.10.22 4 65002 1459 1457 38 0 0 1d00h 5 SHARED-BORDER2# sh ip bgp sum BGP summary information for VRF default, address family IPv4 Unicast BGP router identifier 10.10.100.2, local AS number 65001 BGP table version is 26, IPv4 Unicast config peers 4, capable peers 4 18 network entries and 20 paths using 4560 bytes of memory BGP attribute entries [2/328], BGP AS path entries [2/12] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.4.10.10 4 65000 1459 1458 26 0 0 1d00h 5 10.4.10.14 4 65000 1461 1458 26 0 0 1d00h 5 10.4.10.26 4 65002 1459 1457 26 0 0 1d00h 5 10.4.10.30 4 65002 1459 1457 26 0 0 1d00h 5

# 상기는 BGW에서 공유 테두리로 l2vpn 이벤트 인접 디바이스를 구축하기 전에 반드시 갖추어야 할 사항입니다(BGP를 사용할 필요는 없습니다.루프백 접두사를 교환하는 다른 메커니즘도 가능함)마지막으로, 모든 BGW에서 공유 테두리, BGW의 모든 루프에 연결할 수 있어야 합니다.

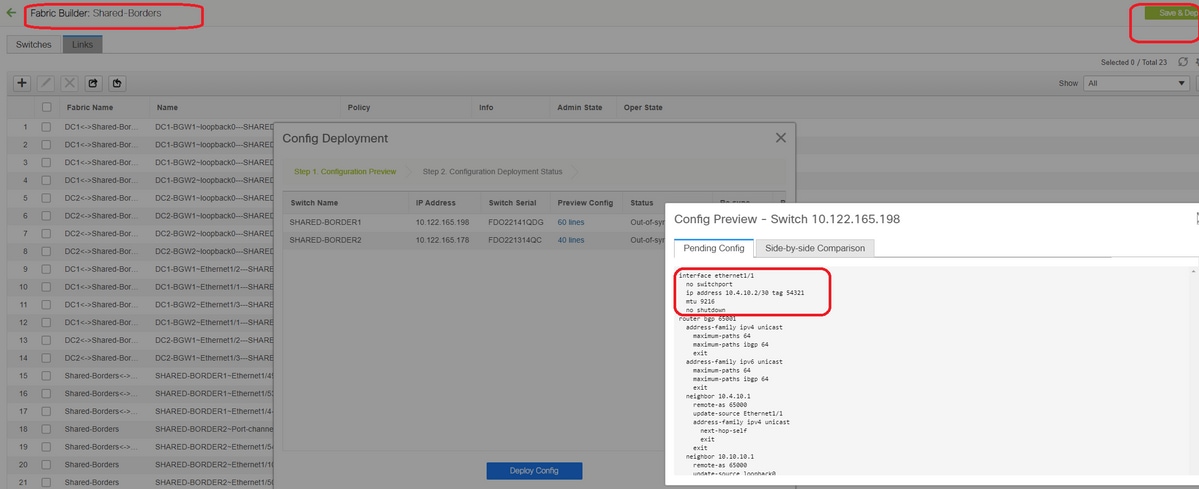

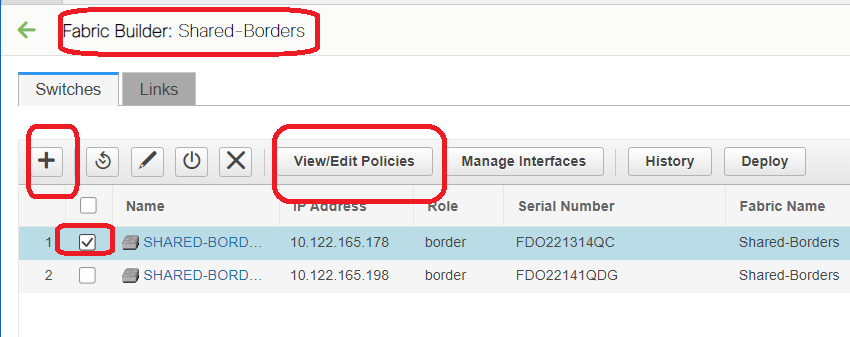

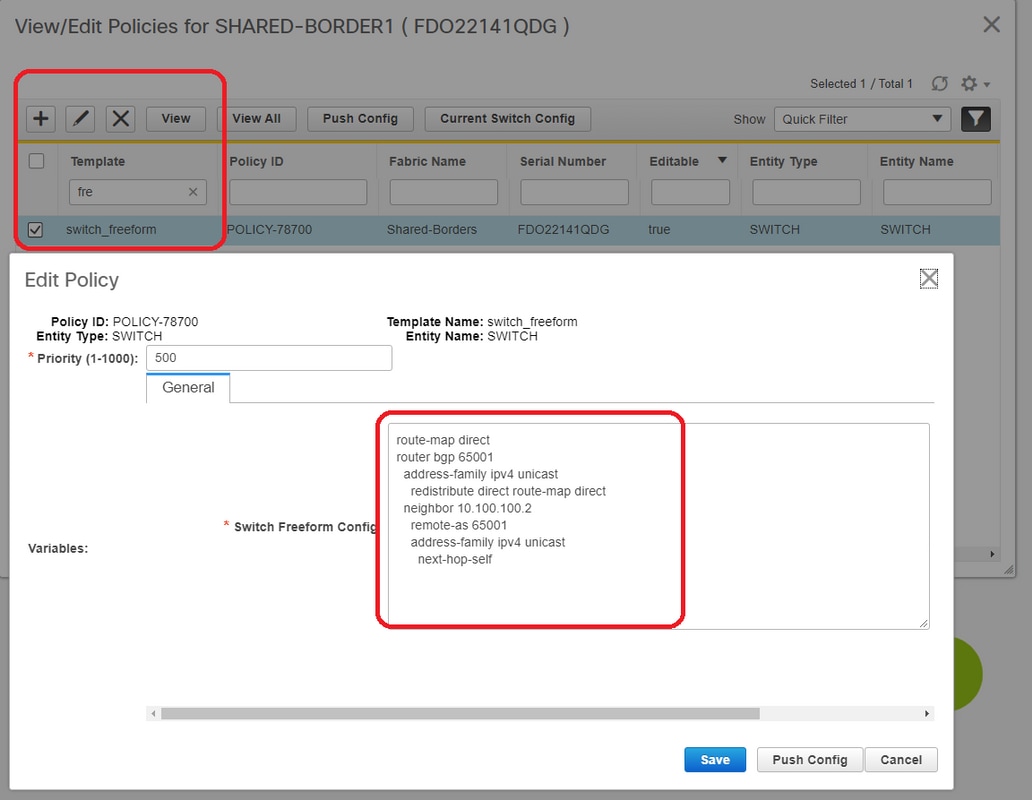

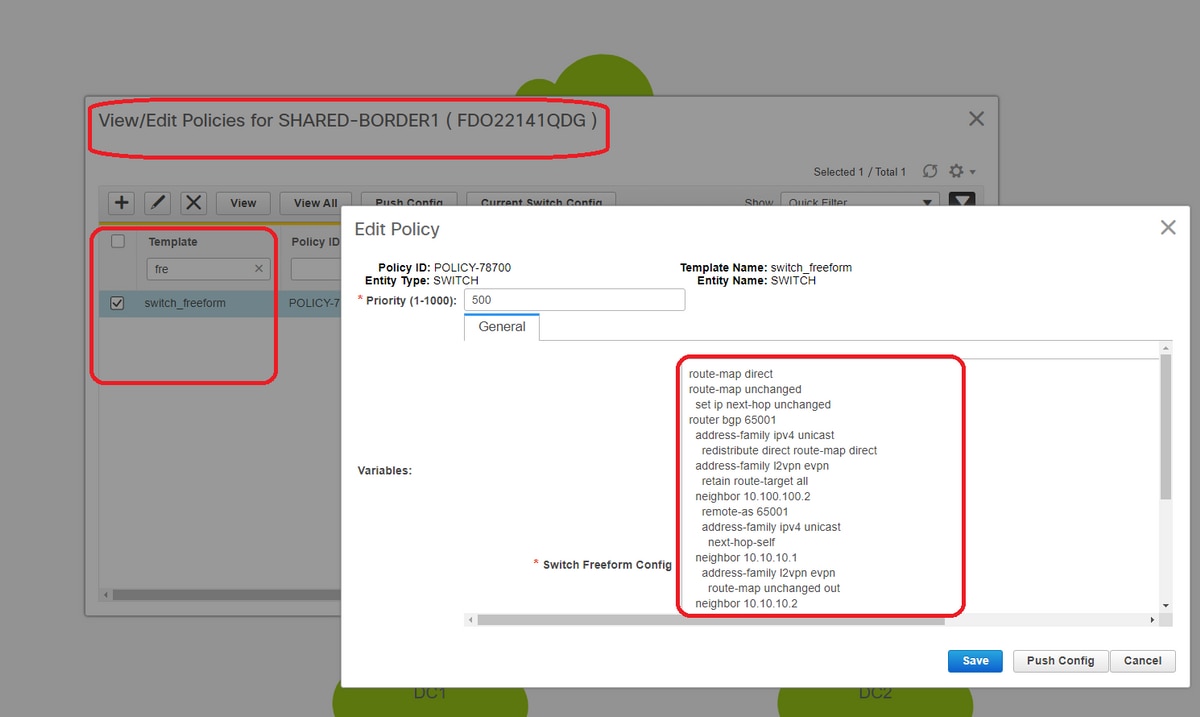

# 또한 공유 경계 간에 iBGP IPv4 AF 인접 디바이스를 설정해야 합니다.현재 DCNM에는 템플릿/드롭다운을 사용하여 공유 경계 간에 iBGP를 구축하는 옵션이 없습니다.이를 위해 아래에 표시된 자유형 컨피그레이션을 수행해야 합니다.

# 공유 테두리의 백업 SVI에 구성된 IP 주소를 찾습니다.위에 표시된 것처럼 자유형 이 Shared-border1 스위치에 추가되고 지정된 iBGP 인접 디바이스가 Shared-border2(10.100.100.2)의 인접 디바이스입니다.

# DCNM에서 자유형 내에서 컨피그레이션을 제공하는 동안 각 명령 뒤에 올바른 간격을 지정합니다(공백 수 짝수 유지;즉, router bgp 65001이 두 개의 공백을 제공한 다음 neighbor <> 명령 등을 제공합니다.

# 또한 BGP 또는 일부 다른 형식의 직접 경로(루프백 경로)에 대한 재배포 직접 작업을 수행하여 루프백을 광고해야 합니다.위의 예에서 route-map direct는 모든 직접 경로와 일치시키고 IPv4 AF BGP 내에서 다이렉트를 재배포하기 위해 생성됩니다

# 컨피그레이션이 DCNM에서 "저장 및 구축"되면 아래와 같이 iBGP 인접 디바이스가 형성됩니다.

SHARED-BORDER1# sh ip bgp sum BGP summary information for VRF default, address family IPv4 Unicast BGP router identifier 10.10.100.1, local AS number 65001 BGP table version is 57, IPv4 Unicast config peers 5, capable peers 5 18 network entries and 38 paths using 6720 bytes of memory BGP attribute entries [4/656], BGP AS path entries [2/12] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.4.10.1 4 65000 1745 1739 57 0 0 1d04h 5 10.4.10.6 4 65000 1491 1489 57 0 0 1d00h 5 10.4.10.18 4 65002 1490 1487 57 0 0 1d00h 5 10.4.10.22 4 65002 1490 1487 57 0 0 1d00h 5 10.100.100.2 4 65001 14 6 57 0 0 00:00:16 18 # iBGP neighborship from shared border1 to shared border2

# 위 단계에서 멀티사이트 언더레이는 완전히 구성됩니다.

# 다음 단계는 멀티사이트 오버레이를 구축하는 것입니다.

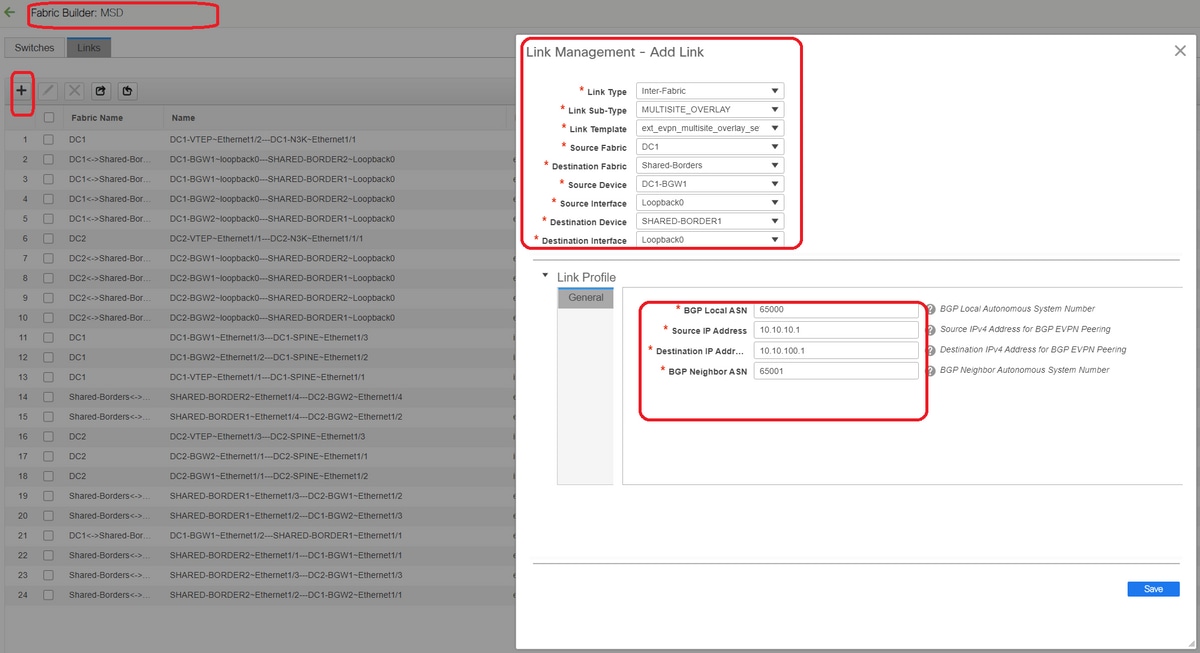

9단계:BGW에서 공유 테두리로 다중 사이트 오버레이 빌드

# 여기에서 공유 테두리는 경로 서버이기도 합니다

# MSD를 선택한 다음 새 링크를 만들 수 있는 "표 형식 보기"로 이동합니다.여기에서 새로운 멀티 사이트 오버레이 링크를 생성해야 하며 관련 IP 주소는 아래와 같이 올바른 ASN을 제공해야 합니다.모든 l2vpn evpn 인접 디바이스(모든 BGW에서 모든 공유 테두리까지)에 대해 이 단계를 수행해야 합니다.

위 예는 예입니다.다른 모든 멀티사이트 오버레이 링크에서도 동일한 작업을 수행하고, 마지막에는 CLI가 아래와 같이 표시됩니다.

SHARED-BORDER1# sh bgp l2vpn evpn summary BGP summary information for VRF default, address family L2VPN EVPN BGP router identifier 10.10.100.1, local AS number 65001 BGP table version is 8, L2VPN EVPN config peers 4, capable peers 4 1 network entries and 1 paths using 240 bytes of memory BGP attribute entries [1/164], BGP AS path entries [0/0] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.10.10.1 4 65000 21 19 8 0 0 00:13:52 0 10.10.10.2 4 65000 22 20 8 0 0 00:14:14 0 10.10.20.1 4 65002 21 19 8 0 0 00:13:56 0 10.10.20.2 4 65002 21 19 8 0 0 00:13:39 0 SHARED-BORDER2# sh bgp l2vpn evpn summary BGP summary information for VRF default, address family L2VPN EVPN BGP router identifier 10.10.100.2, local AS number 65001 BGP table version is 8, L2VPN EVPN config peers 4, capable peers 4 1 network entries and 1 paths using 240 bytes of memory BGP attribute entries [1/164], BGP AS path entries [0/0] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.10.10.1 4 65000 22 20 8 0 0 00:14:11 0 10.10.10.2 4 65000 21 19 8 0 0 00:13:42 0 10.10.20.1 4 65002 21 19 8 0 0 00:13:45 0 10.10.20.2 4 65002 22 20 8 0 0 00:14:15 0

10단계:두 사이트에서 네트워크/VRF 구축

# 멀티사이트 언더레이 및 오버레이를 완료했으므로 다음 단계는 모든 디바이스에 네트워크/VRF를 구축하는 것입니다.

# 패브릭-> DC1, DC2 및 공유 테두리의 VRF부터 시작합니다.

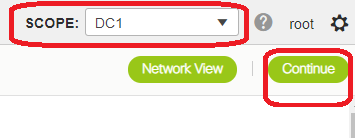

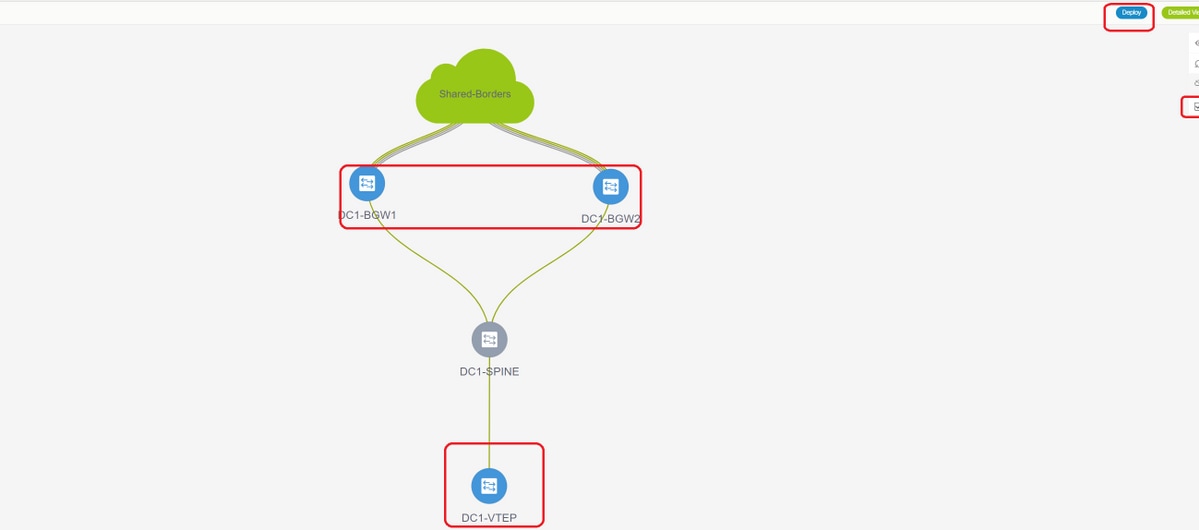

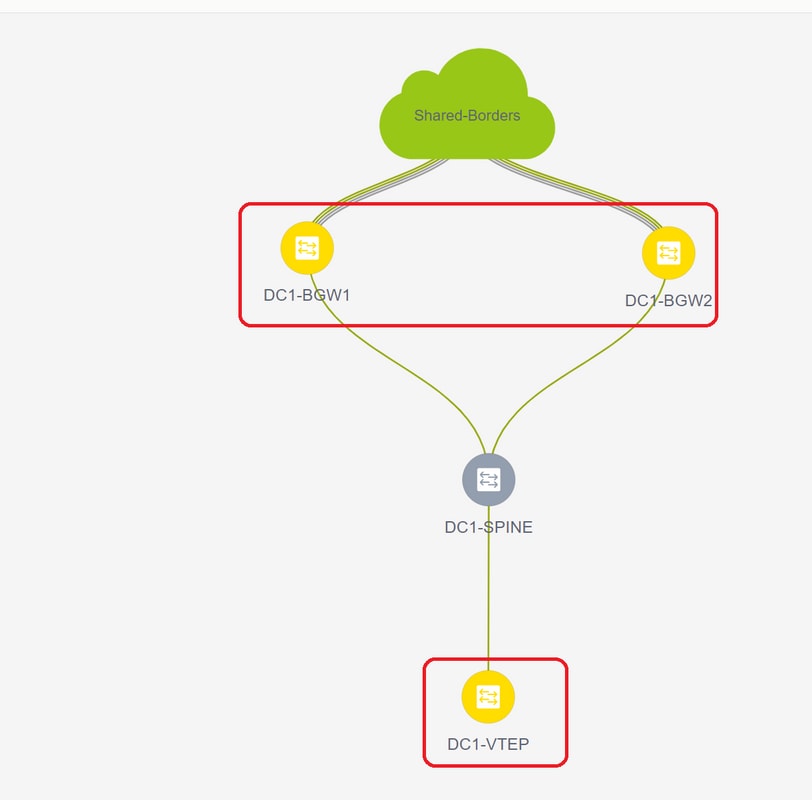

# VRF View를 선택한 후 "계속"을 클릭합니다.토폴로지의 디바이스가 나열됩니다.

# VRF를 여러 스위치(Border Gateways 및 Leaf 포함)에 구축해야 하므로 맨 오른쪽에 있는 Checkbox를 선택한 다음 한 번에 동일한 역할을 수행하는 스위치를 선택합니다.예:DC1-BGW1 및 DC1-BGW2를 한 번에 선택한 다음 두 스위치를 모두 저장할 수 있습니다.그런 다음 해당되는 리프 스위치를 선택합니다(여기서는 DC1-VTEP일 수 있음).

# 위에서 설명한 것처럼 "구축" 옵션을 선택하면 이전에 선택한 모든 스위치가 구축을 시작하고 구축이 성공적으로 완료되면 녹색으로 바뀝니다.

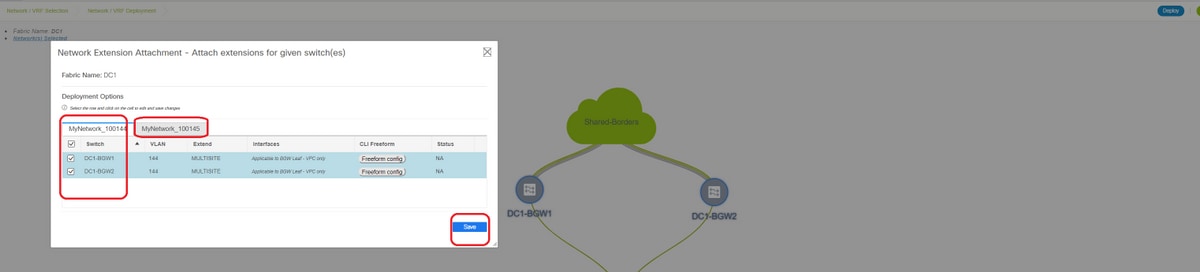

# 네트워크 구축에 동일한 단계를 수행해야 합니다.

# 여러 네트워크가 생성된 경우, 구축 전에 후속 탭으로 이동하여 네트워크를 선택합니다.

# 상태가 "NA"에서 "DEPLOYED"로 전환되고 아래의 스위치 CLI를 사용하여 구축을 확인할 수 있습니다.

DC1-VTEP# sh nve vni

Codes: CP - Control Plane DP - Data Plane

UC - Unconfigured SA - Suppress ARP

SU - Suppress Unknown Unicast

Xconn - Crossconnect

MS-IR - Multisite Ingress Replication

Interface VNI Multicast-group State Mode Type [BD/VRF] Flags

--------- -------- ----------------- ----- ---- ------------------ -----

nve1 100144 239.1.1.144 Up CP L2 [144] # Network1 which is VLan 144 mapped to VNID 100144

nve1 100145 239.1.1.145 Up CP L2 [145] # Network2 Which is Vlan 145 mapped to VNID 100145

nve1 1001445 239.100.100.100 Up CP L3 [tenant-1] # VRF- tenant1 which is mapped to VNID 1001445

DC1-BGW1# sh nve vni

Codes: CP - Control Plane DP - Data Plane

UC - Unconfigured SA - Suppress ARP

SU - Suppress Unknown Unicast

Xconn - Crossconnect

MS-IR - Multisite Ingress Replication

Interface VNI Multicast-group State Mode Type [BD/VRF] Flags

--------- -------- ----------------- ----- ---- ------------------ -----

nve1 100144 239.1.1.144 Up CP L2 [144] MS-IR

nve1 100145 239.1.1.145 Up CP L2 [145] MS-IR

nve1 1001445 239.100.100.100 Up CP L3 [tenant-1]

위 숫자는 BGW에서도 제공됩니다.간단히 말해, 앞서 선택한 모든 스위치는 네트워크 및 VRF와 함께 구축됩니다.

# 패브릭 DC2, 공유 테두리도 같은 단계를 수행해야 합니다.공유 테두리는 네트워크 또는 레이어 2 VNID가 필요하지 않습니다.L3 VRF만 필요합니다.

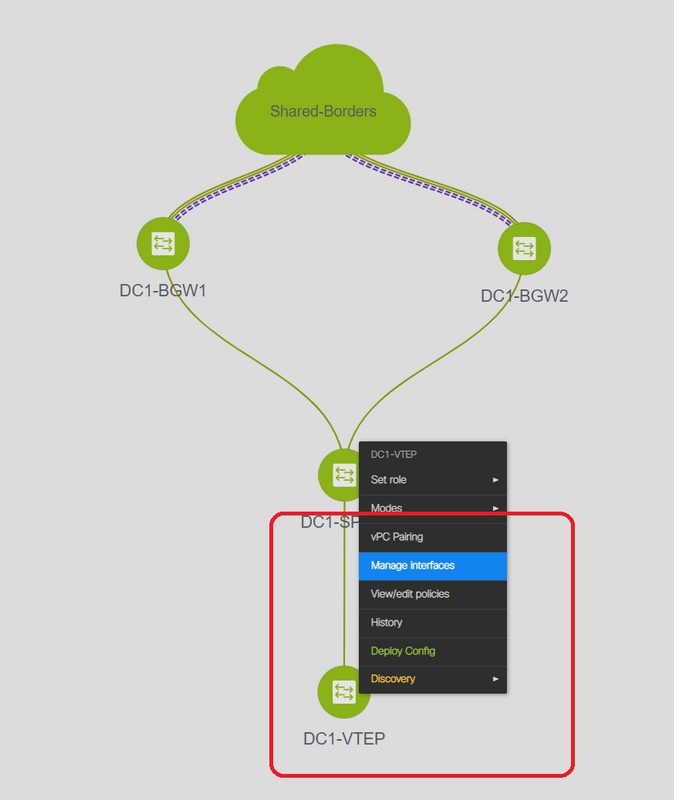

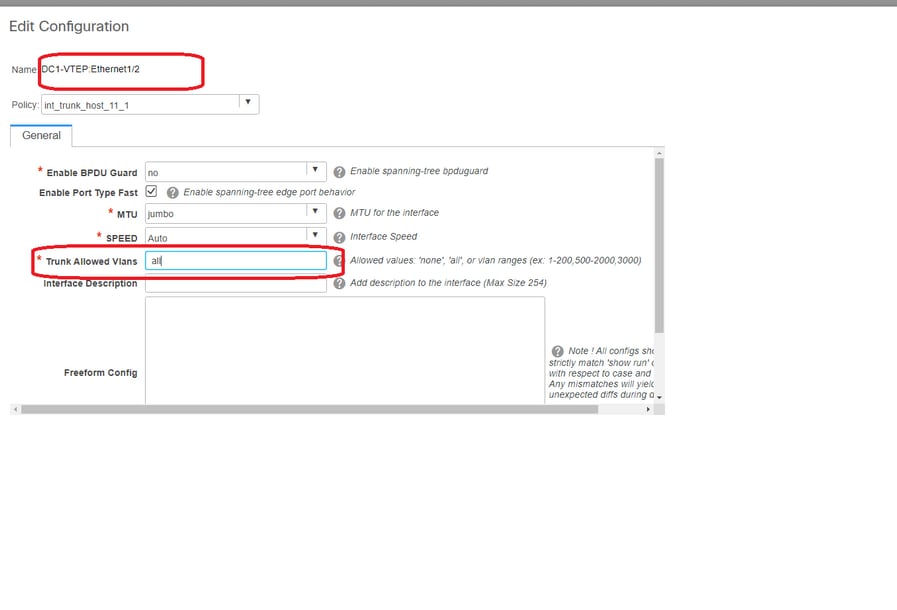

11단계:리프 스위치/VTEP에서 다운스트림 트렁크/액세스 포트 생성

# 이 토폴로지에서 각각 DC1-VTEP 및 DC2-VTEP의 포트 Eth1/2 및 Eth1/1이 호스트에 연결되어 있습니다.아래와 같이 DCNM GUI에서 트렁크 포트로 이동

# 관련 인터페이스를 선택하고 "allowed vlan"을 none(없음)에서 "all(모두)"로 변경합니다(또는 허용해야 하는 VLAN만).

12단계:공유 테두리에 자유형 필요

# 공유 보더 스위치는 경로 서버이므로 BGP l2vpn 이벤트 인접 디바이스를 일부 변경해야 합니다.

# 사이트 간 BUM 트래픽은 유니캐스트를 사용하여 복제됩니다.즉, BGW에 도달하면 VLAN 144(예: BGW에 도달하는 모든 BUM 트래픽BGW가 DF(Designated Forwarder)인 경우 DF는 원격 사이트에 유니캐스트 복제를 수행합니다.이 복제는 BGW가 원격 BGW에서 형식 3 경로를 수신한 후에 수행됩니다.여기서 BGW는 공유 테두리에서만 l2vpn evpn 피어링을 형성합니다.공유 테두리는 레이어 2 VNID를 가질 수 없습니다(생성된 경우 East/West 트래픽이 블랙홀링됩니다). 레이어 2 VNID가 없고 경로 유형 3은 VNID당 BGW에 의해 시작되므로 공유 테두리는 BGW에서 오는 BGP 업데이트를 적용하지 않습니다.이 문제를 해결하려면 AF l2vpn 이벤트 아래의 "retain route-target all"을 사용하십시오.

# 또 다른 점은 공유 테두리가 Next HOP을 변경하지 않도록 하는 것입니다(BGP BY는 기본적으로 eBGP 인접 라우터에 대한 다음 홉을 변경).여기서 사이트 1에서 2로 유니캐스트 트래픽에 대한 사이트 간 터널은 BGW에서 BGW로(dc1에서 dc2로, 그 반대로),이를 위해서는 공유 경계에서 각 BGW에 이르는 모든 l2vpn 이벤트 인접 디바이스에 대해 경로 맵을 생성하고 적용해야 합니다

# 위의 두 점 모두에 대해 아래와 같은 공유 테두리에서 자유형 사용을 해야 합니다.

route-map direct

route-map unchanged

set ip next-hop unchanged

router bgp 65001

address-family ipv4 unicast

redistribute direct route-map direct

address-family l2vpn evpn

retain route-target all

neighbor 10.100.100.2

remote-as 65001

address-family ipv4 unicast

next-hop-self

neighbor 10.10.10.1

address-family l2vpn evpn

route-map unchanged out

neighbor 10.10.10.2

address-family l2vpn evpn

route-map unchanged out

neighbor 10.10.20.1

address-family l2vpn evpn

route-map unchanged out

neighbor 10.10.20.2

address-family l2vpn evpn

route-map unchanged out

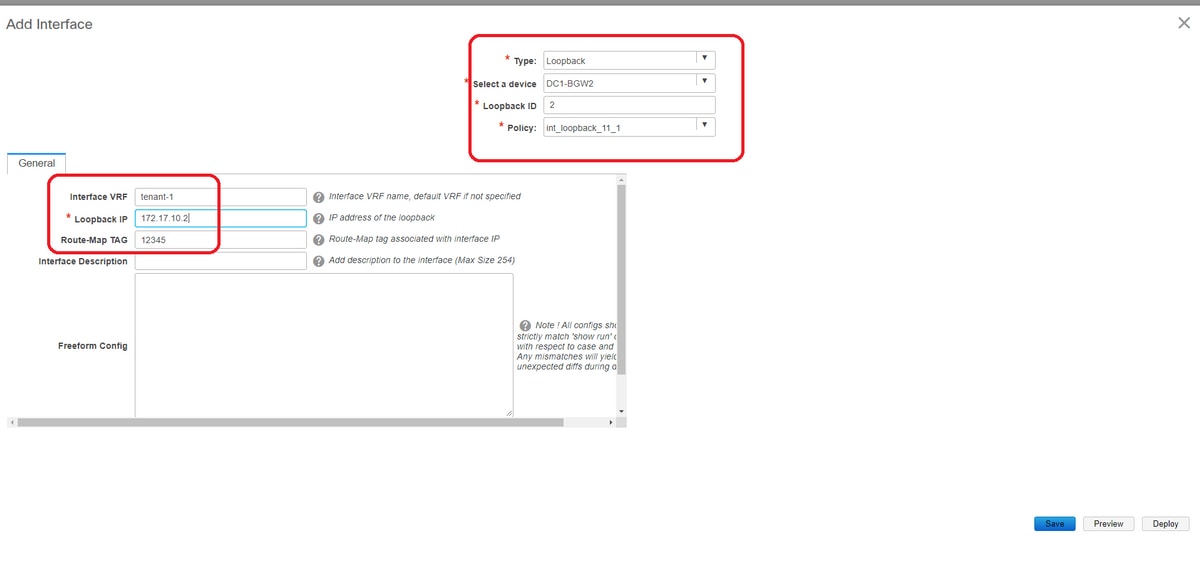

13단계:BGW의 테넌트 VRF 내 루프백

leaf 스위치 내에 연결된 호스트의 North/South 트래픽에 대해 BGW는 NVE Loopback1 IP 주소의 Outer SRC IP를 사용합니다.공유 테두리는 기본적으로 BGW의 멀티 사이트 루프백 IP 주소로 NVE 피어링에서만 사용됩니다.따라서 vxlan 패킷이 BGW Loopback1의 외부 SRC IP 주소를 사용하는 공유 테두리로 이동하면 SRCTEP Miss로 인해 패킷이 삭제됩니다.이를 방지하려면 모든 BGW 스위치에 테넌트-VRF의 루프백을 생성한 다음 공유 테두리가 이 업데이트를 수신한 다음 BGW 루프백1 IP 주소로 NVE 피어링을 형성하도록 BGP에 광고해야 합니다.

# 처음에는 NVE 피어링이 공유 테두리에서 아래와 같이 표시됩니다.

SHARED-BORDER1# sh nve pee Interface Peer-IP State LearnType Uptime Router-Mac --------- -------------------------------------- ----- --------- -------- ----------------- nve1 10.222.222.1 Up CP 01:20:09 0200.0ade.de01 # Multisite Loopback 100 IP address of DC1-BGWs nve1 10.222.222.2 Up CP 01:17:43 0200.0ade.de02 # Multisite Loopback 100 IP address of DC2-BGWs

# 위에 표시된 것처럼 루프백2는 DCNM에서 생성되며 테넌트-1 VRF에서 구성되며 경로 맵이 광고를 수행하는 동안 루프백을 매칭하기 위해 사용하는 태그이므로 12345의 태그가 지정됩니다

DC1-BGW1# sh run vrf tenant-1

!Command: show running-config vrf tenant-1

!Running configuration last done at: Tue Dec 10 17:21:29 2019

!Time: Tue Dec 10 17:24:53 2019

version 9.3(2) Bios:version 07.66

interface Vlan1445

vrf member tenant-1

interface loopback2

vrf member tenant-1

vrf context tenant-1

vni 1001445

ip pim rp-address 10.49.3.100 group-list 224.0.0.0/4

ip pim ssm range 232.0.0.0/8

rd auto

address-family ipv4 unicast

route-target both auto

route-target both auto mvpn

route-target both auto evpn

address-family ipv6 unicast

route-target both auto

route-target both auto evpn

router bgp 65000

vrf tenant-1

address-family ipv4 unicast

advertise l2vpn evpn

redistribute direct route-map fabric-rmap-redist-subnet

maximum-paths ibgp 2

address-family ipv6 unicast

advertise l2vpn evpn

redistribute direct route-map fabric-rmap-redist-subnet

maximum-paths ibgp 2

DC1-BGW1# sh route-map fabric-rmap-redist-subnet

route-map fabric-rmap-redist-subnet, permit, sequence 10

Match clauses:

tag: 12345

Set clauses:

# 이 단계 후에는 모든 Loopback1 Ip 주소에 대해 멀티사이트 루프백 IP 주소와 함께 NVE 피어링이 표시됩니다.

SHARED-BORDER1# sh nve pee Interface Peer-IP State LearnType Uptime Router-Mac --------- -------------------------------------- ----- --------- -------- ----------------- nve1 192.168.20.1 Up CP 00:00:01 b08b.cfdc.2fd7 nve1 10.222.222.1 Up CP 01:27:44 0200.0ade.de01 nve1 192.168.10.2 Up CP 00:01:00 e00e.daa2.f7d9 nve1 10.222.222.2 Up CP 01:25:19 0200.0ade.de02 nve1 192.168.10.3 Up CP 00:01:43 6cb2.aeee.0187 nve1 192.168.20.3 Up CP 00:00:28 005d.7307.8767

# 이 단계에서는 East/West 트래픽이 올바르게 전달되어야 합니다.

14단계:공유 경계에서 외부 라우터로의 VRFLITE 확장

# 패브릭 외부의 호스트가 패브릭 내의 호스트와 통신해야 하는 상황이 발생할 수 있습니다.이 예제에서는 공유 테두리에서 동일한 작업을 수행할 수 있습니다.

# DC1 또는 DC2에 있는 모든 호스트는 공유 보더 스위치를 통해 외부 호스트와 통신할 수 있습니다.

# 그런 목적으로 공유 테두리는 VRF Lite를 종료합니다.이 예에서 eBGP는 시작 다이어그램에 표시된 대로 공유 경계에서 외부 라우터로 실행되고 있습니다.

# DCNM에서 이를 구성하려면 vrf 확장 첨부 파일을 추가해야 합니다.다음 단계는 동일한 작업을 수행하기 위해 수행됩니다.

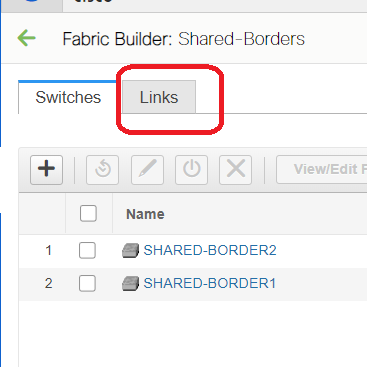

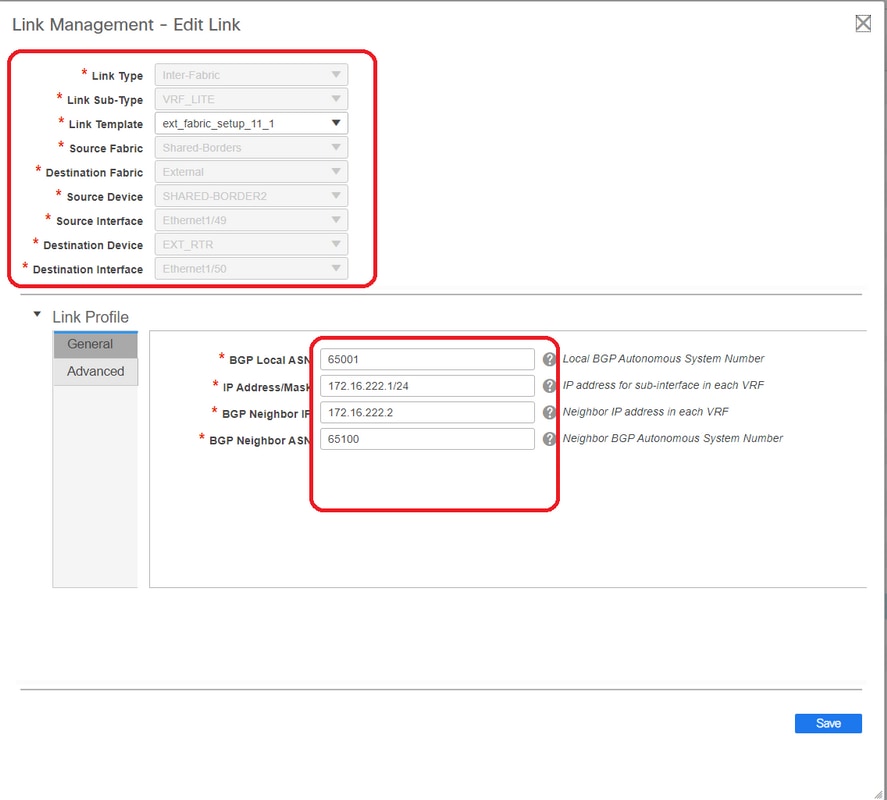

a) 공유 테두리에서 외부 라우터에 패브릭 간 링크 추가

# 패브릭 빌더 범위를 "공유 테두리"로 선택하고 표 형식 보기로 변경

# 아래 표시된 대로 링크를 선택하고 "Inter-Fabric" 링크를 추가합니다.

# 드롭다운에서 VRF LITE 하위 유형을 선택해야 합니다.

# 소스 패브릭은 공유 테두리이고 대상 패브릭은 외부입니다. 이 패브릭은 SB에서 외부 패브릭으로 VRF LITE가 되기 때문입니다.

# 외부 라우터로 향하는 관련 인터페이스를 선택합니다.

# IP 주소 및 마스크, 인접 디바이스 IP 주소 제공

# ASN이 자동으로 입력됩니다.

# 이 작업이 완료되면 Save(저장)를 클릭합니다.

# 공유 테두리와 VRFLITE에 있는 모든 외부 레이어 3 연결에 대해 동일하게 수행합니다.

b) VRF 확장 추가

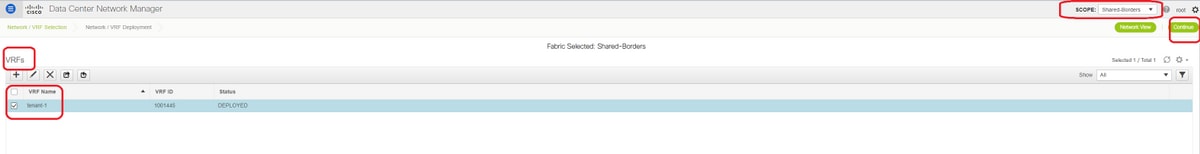

# Shared Border VRF 섹션으로 이동

# VRF가 구축 상태에 있습니다.여러 스위치를 선택할 수 있도록 오른쪽의 확인란을 선택합니다.

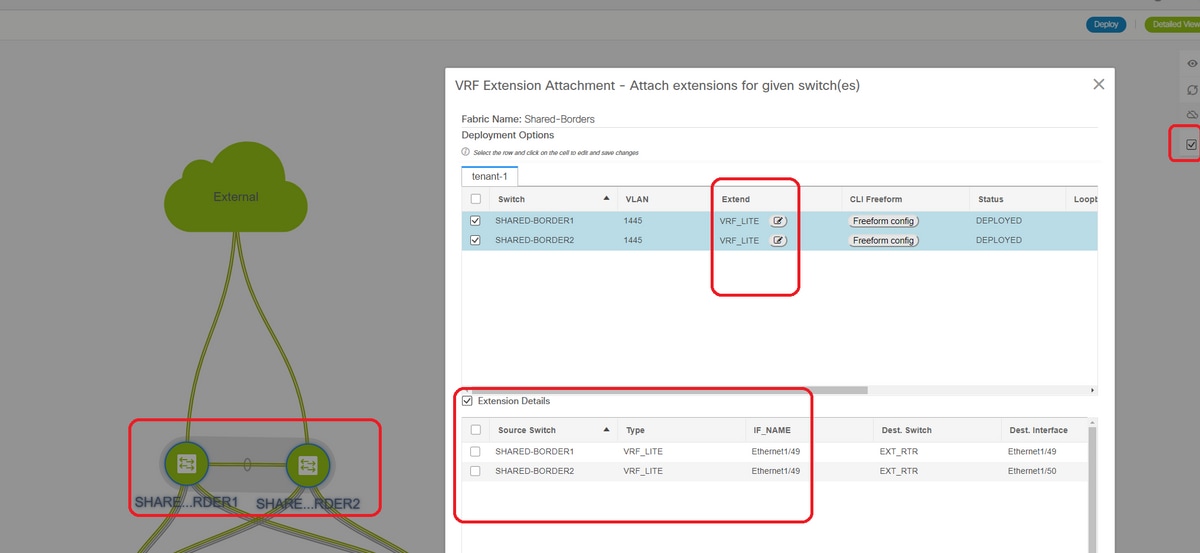

# 공유 테두리를 선택하면 "VRF ExTension 첨부" 창이 열립니다.

# "확장"에서 "없음"에서 "VRFLITE"로 변경합니다.

# 공유 테두리 모두에 대해 동일한 작업을 수행합니다.

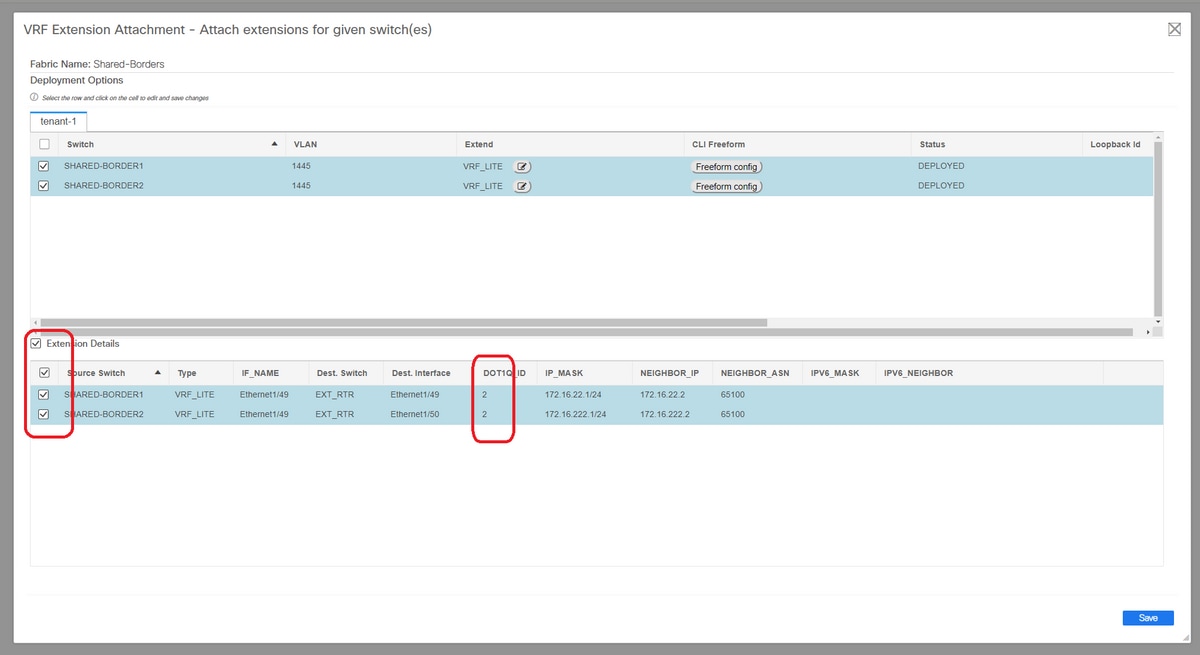

# 그런 다음 "Extension Details(확장 세부사항)"가 앞서 a단계에서 제공되었던 VRF LITE 인터페이스에 채워집니다.

# DOT1Q ID가 2로 자동 입력됩니다.

# 기타 필드도 자동으로 입력됩니다.

# VRFLITE를 통해 IPv6 인접 디바이스를 설정해야 하는 경우 a단계) IPv6에 대해 수행해야 합니다.

# 지금 Save(저장)를 클릭합니다.

# 마지막으로, 웹 페이지 오른쪽 상단에서 "구축"을 수행합니다.

# 성공적으로 구축하면 해당 하위 인터페이스에서 IP 주소를 설정하고 외부 라우터와 BGP IPv4 인접 디바이스를 설정하는 것을 포함하는 공유 경계로 컨피그레이션을 푸시합니다.

# 외부 라우터 컨피그레이션(하위 인터페이스 및 BGP Neighbor 명령문의 IP 주소 설정)은 이 경우 CLI에서 수동으로 수행됩니다.

# CLI 확인은 두 공유 테두리의 아래 명령으로 수행할 수 있습니다.

SHARED-BORDER1# sh ip bgp sum vr tenant-1 BGP summary information for VRF tenant-1, address family IPv4 Unicast BGP router identifier 172.16.22.1, local AS number 65001 BGP table version is 18, IPv4 Unicast config peers 1, capable peers 1 9 network entries and 11 paths using 1320 bytes of memory BGP attribute entries [9/1476], BGP AS path entries [3/18] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 172.16.22.2 4 65100 20 20 18 0 0 00:07:59 1 SHARED-BORDER2# sh ip bgp sum vr tenant-1 BGP summary information for VRF tenant-1, address family IPv4 Unicast BGP router identifier 172.16.222.1, local AS number 65001 BGP table version is 20, IPv4 Unicast config peers 1, capable peers 1 9 network entries and 11 paths using 1320 bytes of memory BGP attribute entries [9/1476], BGP AS path entries [3/18] BGP community entries [0/0], BGP clusterlist entries [0/0] Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 172.16.222.2 4 65100 21 21 20 0 0 00:08:02 1

# 위의 모든 컨피그레이션을 사용할 경우, 아래와 같이 북/남 연결도 설정됩니다(외부 라우터에서 패브릭의 호스트로 ping).

EXT_RTR# ping 172.16.144.1 # 172.16.144.1 is Host in DC1 Fabric PING 172.16.144.1 (172.16.144.1): 56 data bytes 64 bytes from 172.16.144.1: icmp_seq=0 ttl=251 time=0.95 ms 64 bytes from 172.16.144.1: icmp_seq=1 ttl=251 time=0.605 ms 64 bytes from 172.16.144.1: icmp_seq=2 ttl=251 time=0.598 ms 64 bytes from 172.16.144.1: icmp_seq=3 ttl=251 time=0.568 ms 64 bytes from 172.16.144.1: icmp_seq=4 ttl=251 time=0.66 ms ^[[A^[[A --- 172.16.144.1 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.568/0.676/0.95 ms

EXT_RTR# ping 172.16.144.2 # 172.16.144.2 is Host in DC2 Fabric PING 172.16.144.2 (172.16.144.2): 56 data bytes 64 bytes from 172.16.144.2: icmp_seq=0 ttl=251 time=1.043 ms 64 bytes from 172.16.144.2: icmp_seq=1 ttl=251 time=6.125 ms 64 bytes from 172.16.144.2: icmp_seq=2 ttl=251 time=0.716 ms 64 bytes from 172.16.144.2: icmp_seq=3 ttl=251 time=3.45 ms 64 bytes from 172.16.144.2: icmp_seq=4 ttl=251 time=1.785 ms --- 172.16.144.2 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.716/2.623/6.125 ms

# Tracerouts는 패킷 경로의 올바른 디바이스도 가리킵니다.

EXT_RTR# traceroute 172.16.144.1 traceroute to 172.16.144.1 (172.16.144.1), 30 hops max, 40 byte packets 1 SHARED-BORDER1 (172.16.22.1) 0.914 ms 0.805 ms 0.685 ms 2 DC1-BGW2 (172.17.10.2) 1.155 ms DC1-BGW1 (172.17.10.1) 1.06 ms 0.9 ms 3 ANYCAST-VLAN144-IP (172.16.144.254) (AS 65000) 0.874 ms 0.712 ms 0.776 ms 4 DC1-HOST (172.16.144.1) (AS 65000) 0.605 ms 0.578 ms 0.468 ms

EXT_RTR# traceroute 172.16.144.2 traceroute to 172.16.144.2 (172.16.144.2), 30 hops max, 40 byte packets 1 SHARED-BORDER2 (172.16.222.1) 1.137 ms 0.68 ms 0.66 ms 2 DC2-BGW2 (172.17.20.2) 1.196 ms DC2-BGW1 (172.17.20.1) 1.193 ms 0.903 ms 3 ANYCAST-VLAN144-IP (172.16.144.254) (AS 65000) 1.186 ms 0.988 ms 0.966 ms 4 172.16.144.2 (172.16.144.2) (AS 65000) 0.774 ms 0.563 ms 0.583 ms EXT_RTR#

피드백

피드백