소개

이 문서에서는 9800 WLC에서 사용할 수 있는 다양한 유형의 인증서 및 신뢰 지점에 대해 설명합니다.

사전 요구 사항

요구 사항

Cisco에서는 다음에 대한 기본 지식을 갖춘 것을 권장합니다.

- Cisco WLC(Wireless LAN Controller) 9800 시리즈

- 디지털 인증서, CA(Certificate Authority) 및 PKI(Public Key Infrastructure)

사용되는 구성 요소

이 문서는 특정 하드웨어 또는 소프트웨어 버전으로 제한되지 않습니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

인증서

인증서란?

인증서는 디바이스를 식별하는 고유한 문서로, 예를 들어 디바이스가 합법적인지 확인합니다. 인증서는 CA에서 ID를 검증해야 합니다.

9800의 인증서 유형

액세스 포인트(AP)와 WLC는 서로의 ID를 확인할 수 있는 일종의 방법이 필요합니다. 새 AP가 WLC에 조인할 때마다 AP는 WLC의 인증서를 검증하여 WLC가 합법적일 뿐 아니라 여전히 유효한지 확인합니다. 이렇게 하면 AP가 사상 처음으로 가입하는 어플라이언스를 신뢰할 수 있습니다.

MIC(Manufacturer Installed Certificate)

이 인증서는 기본적으로 9800-80, 9800-40, 9800-L과 같은 물리적 어플라이언스에 설치됩니다. 이름에서 알 수 있듯이 출고 시 설치되어 있으며 수정할 수 없습니다. 이 인증서는 AP가 WLC에 처음 조인할 때 사용됩니다.

MIC 인증서가 9800에 실제로 설치되어 있는지 확인하려면 show wireless management trustpoint 명령을 입력할 수 있습니다.

9800#show wireless management trustpoint

Trustpoint Name : CISCO_IDEVID_SUDI

Certificate Info : Available

Certificate Type : MIC <-- Private key Info : Available

FIPS suitability : Not Applicable

SSC(Self-Signed Certificate)

컨트롤러의 가상 인스턴스인 9800-CL에는 출하 시 설치된 인증서가 없습니다. 대신 Day 0 마법사를 통해 또는 인증서를 수동으로 만드는 스크립트를 통해 자동으로 생성될 수 있는 자체 서명 인증서를 사용합니다. 9800의 가상 인스턴스에서 SSC는 주로 AP 조인에 사용되지만 모든 HTTP(s), SSH 및 NETCONF 서비스에 사용됩니다. 물리적 어플라이언스에는 SSC도 포함되어 있지만 앞에서 설명한 대로 AP 가입에 사용되지 않고 서비스에 사용됩니다.

다시, 9800에서 SSC 인증서를 확인하려면 show wireless management trustpoint 명령을 입력합니다.

9800#show wireless management trustpoint

Trustpoint Name : 9800-CL-TRUSTPOINT

Certificate Info : Available

Certificate Type : SSC <--

Certificate Hash : e55e61b683181ff0999ef317bb5ec7950ab86c9e

Private key Info : Available

FIPS suitability : Not Applicable

LSC(Locally Significant Certificate)

이러한 인증서는 WLC에 대한 ID를 증명해야 하는 AP에서만 사용됩니다. WLC와 AP 모두에 기본적으로 존재하지 않습니다. LSC 인증서는 CA에서 서명하고 나중에 WLC와 AP에 모두 설치하여 상호 검증해야 합니다. 9800에서 LSC를 구성하는 방법에 대한 자세한 내용은 Locally Significant Certificates를 참조하십시오.

신뢰 지점

신뢰 지점이란 무엇입니까?

신뢰 지점은 인증서를 특정 서비스에 연결하는 것입니다. 신뢰 지점에는 두 가지 주요 유형이 있습니다. 웹 관리 및 웹 인증. 기본적으로 WLC는 두 서비스에 모두 자체 서명 인증서를 사용하지만, 이로 인해 사이트가 안전하지 않음을 알리는 경고 메시지가 팝업으로 표시됩니다. 이는 자체 서명 인증서가 어떤 CA에서도 검증되지 않았기 때문입니다.

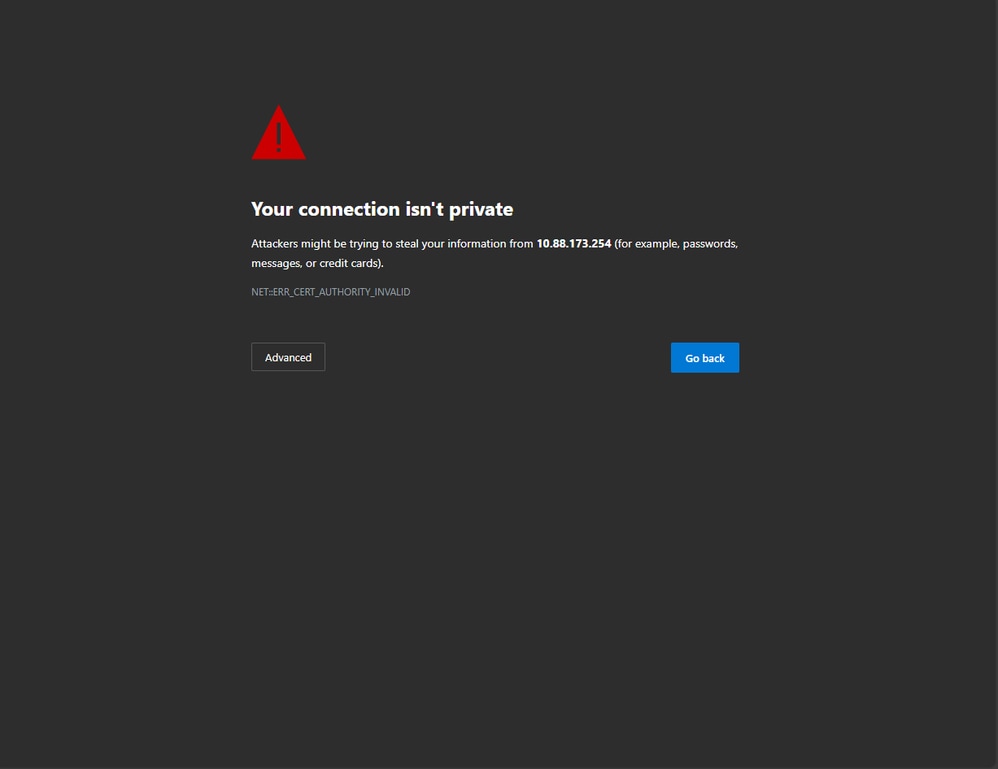

웹 페이지의 CA 잘못된 경고 메시지

웹 페이지의 CA 잘못된 경고 메시지

이를 방지하기 위해 서드파티 인증서를 사용하여 CA에서 이미 검증했는지 확인할 수 있습니다. 인증서를 생성하여 WLC에 업로드하는 방법에 대한 자세한 내용은 Catalyst 9800 WLC에서 CSR 인증서 생성 및 다운로드를 참조하십시오.

웹 관리

웹 관리의 신뢰 지점은 인증서를 사용자 GUI(graphical user interface)에 연결합니다. 컨트롤러는 사용 가능한 인증서 중 하나를 선택하고 WLC에 업로드된 사용자 지정 인증서가 없으면 자체 서명 인증서가 사용됩니다. 기본 인증서가 사용하려는 인증서가 아닌 경우 신뢰 지점에 사용자 지정 인증서를 사용할 수 있습니다.

위의 문서에 따라 인증서가 9800에 업로드되면 다음 단계는 신뢰 지점을 웹 관리에 연결하는 것이며 다음 명령을 입력해야 합니다.

configure terminal

ip http secure-trustpoint <custom-cert>.pfx

!Restart HTTP services

no ip http secure services

ip http secure services

end

write

새로 설치된 인증서를 검증하는 한 가지 방법은 HTTP 서비스의 신뢰 지점으로 사용되고 있습니다(예: 명령 입력) ip http 서버 상태 표시 | 신뢰 지점 포함

9800#show ip http server status | include trustpoint

HTTP secure server trustpoint:

.pfx <-- trustpoint configured for HTTP services

HTTP secure server peer validation trustpoint:

웹 인증

웹 관리와 마찬가지로 9800에서도 레이어 3 인증을 사용할 수 있습니다. 이 신뢰 지점은 사용자에게 자동으로 표시되는 게스트 포털을 통해 WLAN에 대한 인증을 시도할 때 사용자에게 표시되는 웹 포털에 인증서를 연결합니다. 웹 인증에 신뢰 지점을 사용하면 WLC와 연결하는 클라이언트 간의 사용자 자격 증명을 보호할 수 있습니다.

기본적으로 WLC는 자체 서명 인증서를 사용합니다. 이 경우에도 웹 페이지를 신뢰할 수 없음을 알리는 경고 메시지가 클라이언트에 팝업됩니다. 이를 방지하기 위해 웹 관리와 마찬가지로 타사 인증서를 사용할 수 있습니다.

웹 관리와 마찬가지로 사용자 지정 인증서가 WLC에 업로드되면 웹 매개 변수 맵에 신뢰 지점으로 연결해야 합니다.

configure terminal

parameter-map type webauth global

trustpoint <custom-cert>

!Restart HTTP services

no ip http secure services

ip http secure services

end

write

웹 인증에 사용된 신뢰 지점을 확인하려면 다음 명령을 입력합니다

show run | section parameter-map type webauth global

parameter-map type webauth global

type webauth

virtual-ip ipv4 192.0.2.1

trustpoint

<-- trustpoint configured for web authentication

관련 정보