Inleiding

Dit document beschrijft hoe u het Root Cause Analysis (RCA)-bestand kunt maken en extraheren uit het Cisco DNA Center.

Achtergrondinformatie

U moet CLI-toegang tot Cisco DNA Center hebben. U moet via Secure Socket Shell (SSH) verbinding maken met het IP-adres voor beheer van uw Cisco DNA Center om u met maglev de gebruikersnaam op de poort te kunnen aanmelden bij Cisco DNA Center met de CLI 2222.

Pas op voor de beperkte shell-functie die werd toegevoegd in 2.3.2.x die u niet toestaat om veel opdrachten uit te voeren totdat u het uitschakelt. Raadpleeg dit document om de beperkte shell in 2.3.2.x of 2.3.3.x tijdelijk uit te schakelen. In 2.3.4.0 en later kan de beperkte schaal niet worden uitgeschakeld.

Het RCA-bestand genereren in een cluster met één knooppunt

Stap 1. Log in op de Cisco DNA Center CLI op poort 222. Gebruik de gebruikersnaammaglev als de gebruikersnaam, tenzij deze is gewijzigd ten tijde van de eerste configuratie. Voer vervolgens de opdrachtrca uit.

[Tue Sep 11 15:08:48 UTC] maglev@10.1.1.1 (maglev-master-1) ~ $ sudo rca [sudo] password for maglev: =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== [administration] password for 'admin': <type your admin password> User 'admin' logged into 'kong-frontend.maglev-system.svc.cluster.local' successfully =============================================================== RCA package created on Tue Sep 11 15:32:47 UTC 2018 =============================================================== 2018-09-11 15:32:47 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ /etc/cron.d/clean-journal-files <snip> /data/rca/maglev-x.x.x.x-rca-2018-09-11_15-32-40_UTC/docker_inspect_k8s_platform-ui_platform-ui-2963217120-rxv5d_maglev-system_1a09eb87-9f00-11e8-9d42-005d73c0c790_0.log /data/rca/maglev-x.x.x.x-rca-2018-09-11_15-32-40_UTC/sudo_ethtool_calife1d52fff20.log 2018-09-11 15:43:14 | INFO | Cleaning up RCA temp files... Created RCA package: /data/rca/maglev-x.x.x.x-rca-2018-09-11_15-32-40_UTC.tar.gz [Tue Sep 11 15:43:14 UTC] maglev@10.1.1.1 (maglev-master-1) ~

In de nieuwere versies van Cisco DNA Center (2.3.4.x en hoger) hebt u de mogelijkheid om te presteren $ rca copy.

$ rca --help

Help:

rca - root cause analysis collection utilities

Usage: rca [COMMAND] [ARGS]...

Commands:

clear - clear RCA files

copy - copy rca files to specified location

exec - collect RCA

view - restricted filesystem view

Opmerking: het RCA-bestand wordt gegenereerd en opgeslagen in /data/rca. Het maken van het bestand duurt meestal ongeveer 20 minuten. De bestandsnaam moet het volgende formaat hebben: maglev-<inter-cluster link IP address>-rca<date and time>.tar.gz.

Het RCA-bestand in een N-knooppunt-cluster genereren

Tip: Wanneer u een functioneel n-knooppunt-cluster hebt, worden de services gedistribueerd. Wanneer de services worden gedistribueerd, bevat de RCA van een individueel knooppunt geen logbestanden van services die op andere knooppunten worden uitgevoerd. Als u bijvoorbeeld service A hebt die op knooppunt-1 wordt uitgevoerd en u de RCA van knooppunt-2 krijgt, zijn de logbestanden van service A niet inbegrepen. Daarom wordt aangeraden om het RCA-bestand van alle knooppunten in het cluster op te nemen wanneer de TAC om een RCA bestand vraagt.

rca Wanneer u een cluster met 3 knooppunten hebt en de opdracht op een apparaat uitvoert, vraagt het Cisco DNA Center u om een IP-adres voor een cluster. Voer bij de prompt het IP-adres in van het knooppunt waarvan u de RCA wilt ophalen.

In dit voorbeeld zijn de IP-adressen tussen de clusters in het bereik 10.1.1.0/29.

[Wed May 30 18:24:26 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ rca =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== Cluster: 10.1.1.3 [administration] username for 'https://10.1.1.3:443': admin [administration] password for 'admin': <type your admin password> User 'admin' logged into '10.1.1.3' successfully =============================================================== RCA package created on Wed May 30 18:24:44 UTC 2018 =============================================================== 2018-05-30 18:24:44 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ /etc/cron.d/run-remedyctl

Nadat u de rca opdracht hebt uitgevoerd, worden de IP-adressen tussen clusters die u hebt opgegeven, in de cachegeheugen opgeslagen /home/maglev/.maglevconf. De volgende keer dat u de opdrachtrca uitvoert, gebruikt Cisco DNA Center dezelfde knooppunt om de RCA-informatie te verkrijgen.

[Wed May 30 18:23:37 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ rca [sudo] password for maglev: =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== [administration] password for 'admin': <type the admin password> User 'admin' logged into '10.1.1.3' successfully <-- it automatically logged into the cluster previously defined as the inter-cluster IP address =============================================================== RCA package created on Wed May 30 18:23:46 UTC 2018 =============================================================== 2018-05-30 18:23:46 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ … rca continued…

Als u de opdracht op een ander knooppunt wilt uitvoerenrca, moet u de context verwijderen die in Cisco DNA Center is geconfigureerd. Vervolgens wordt u gevraagd een nieuw IP-adres tussen clusters te kiezen en kunt u het IP-adres van het andere knooppunt definiëren.

[Wed May 30 18:24:10 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ sudo maglev context delete maglev-1 Removed command line context 'maglev-1' [Wed May 30 18:24:18 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ more /home/maglev/.maglevconf ;--------------------------------------------------------------------- ; Modified by Maglev: Wed, 30 May 2018 18:24:18 UTC ; maglev 73529 ;--------------------------------------------------------------------- [global] [Wed May 30 18:24:26 UTC] maglev@10.1.1.2 (maglev-master-10) ~ $ rca =============================================================== Verifying ssh/sudo access =============================================================== Done =============================================================== Verifying administration access =============================================================== Cluster: 10.1.1.2 <-- now it asks for the new cluster IP address [administration] username for 'https://10.1.1.2:443': admin [administration] password for 'admin': <type your admin password> User 'admin' logged into '10.1.1.2' successfully =============================================================== RCA package created on Wed May 30 18:24:44 UTC 2018 =============================================================== 2018-05-30 18:24:44 | INFO | Generating log for 'date'... tar: Removing leading `/' from member names /etc/cron.d/ /etc/cron.d/run-remedyctl

Het RCA-bestand op een Windows-computer extraheren

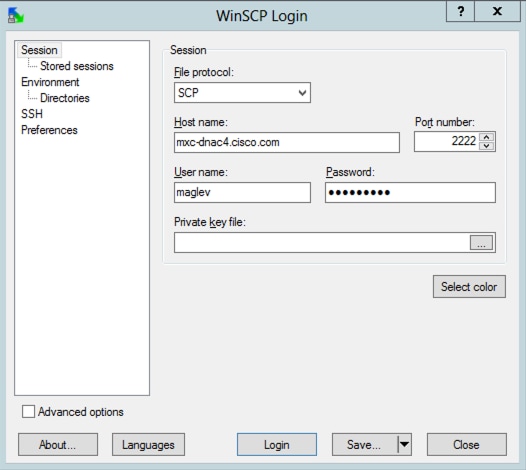

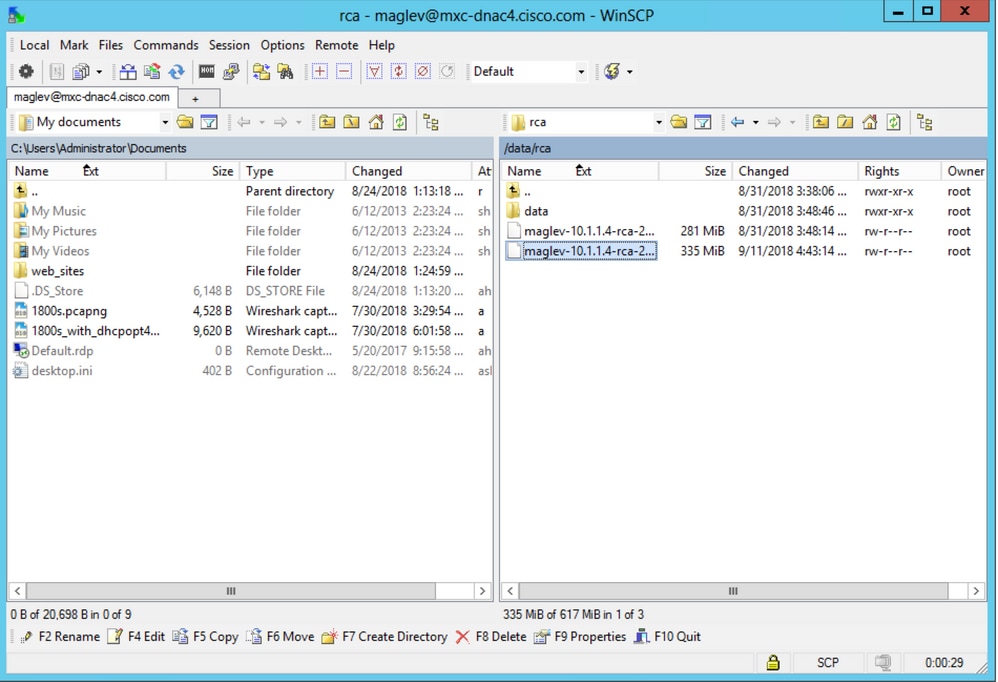

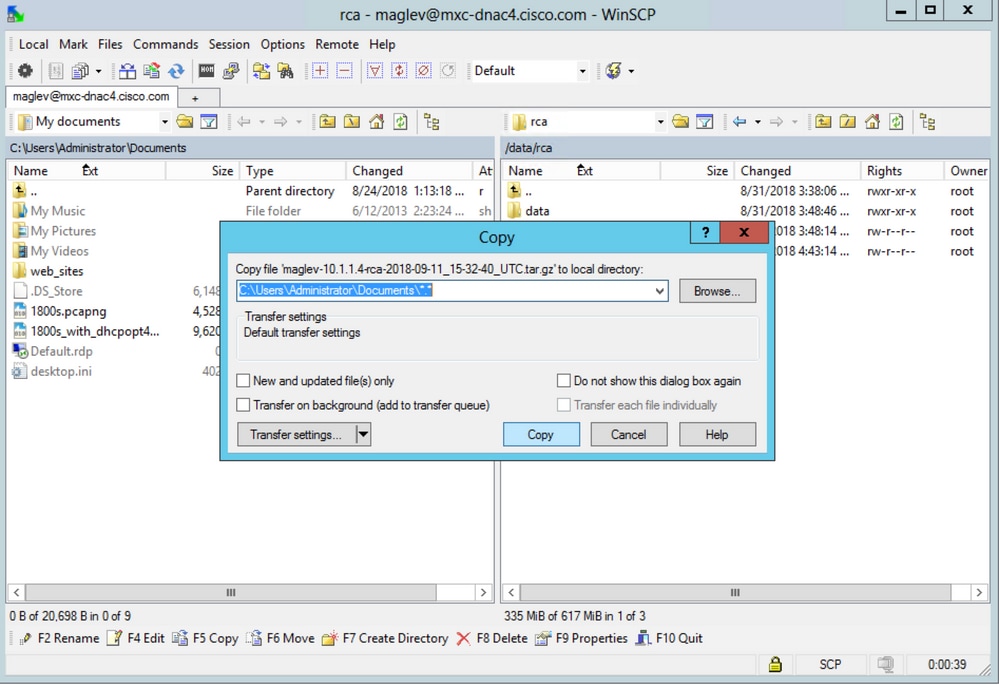

Stap 1. Download WinSCP voor uw favoriete SCP-client.

Stap 2. Log in op Cisco DNA Center met uw CLI-referenties, kies SCP als het bestandsprotocol en kies poortnummer 222.

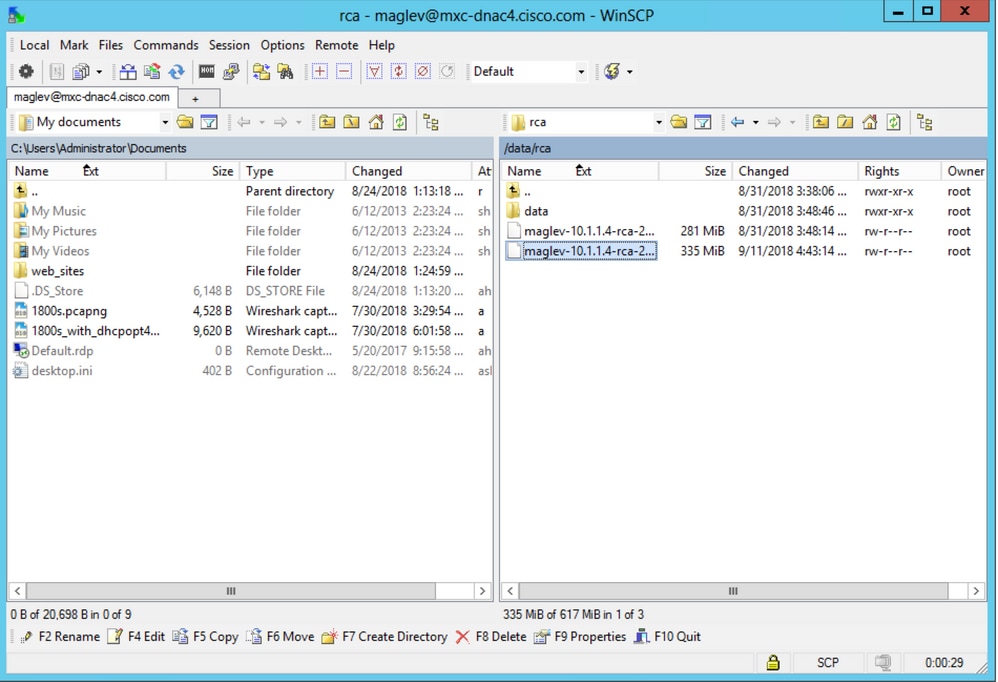

Stap 3. Navigeren naar de /data/rca map.

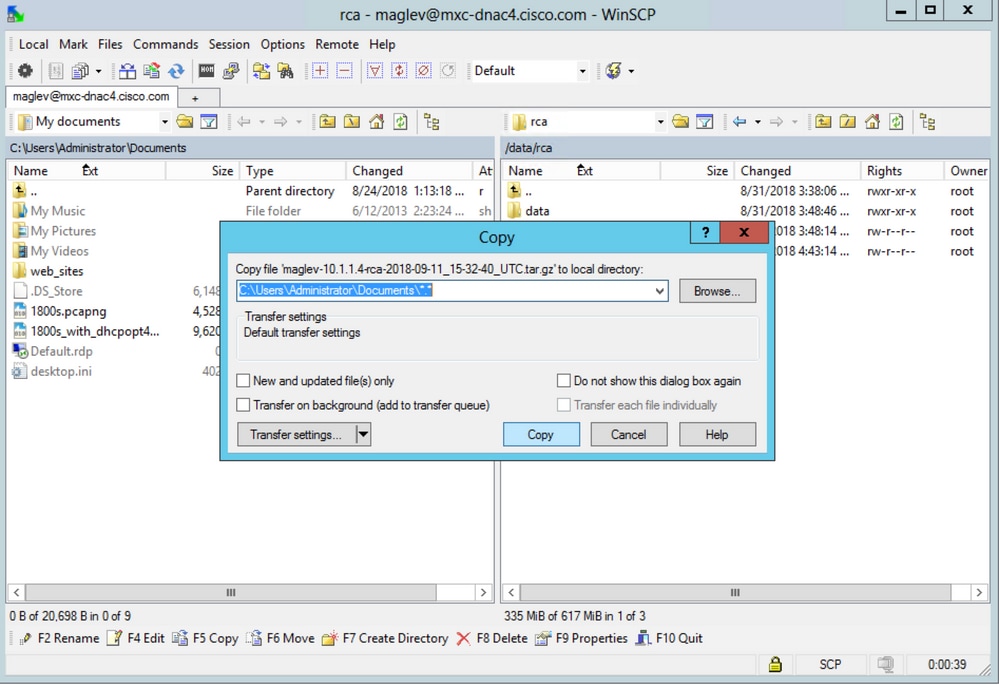

Stap 4. Kopieer het RCA-bestand naar de lokale computer.

Het RCA-bestand uitpakken op een Mac of Linux computer

N.B.: in dit voorbeeld gaat het IP-adres van Cisco DNA Center over op mxc-dnac4.cisco.com. Vervang deze hostnaam door de volledig gekwalificeerde domeinnaam (FQDN) of IP-adres van uw Cisco DNA Center-applicatie.

Stap 1. Open een terminalsessie en voer vervolgens deze stappen uit om het RCA-bestand met de naam dat maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz is opgeslagen op het Cisco DNA Center-apparaat in de /data/rca directory te kopiëren naar de huidige werkmap op uw computer.

ALECARRA-M-P1Z8:~ alecarra$ scp -P 2222 maglev@mxc-dnac4.cisco.com:/data/rca/maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz ./ Welcome to the Maglev Appliance maglev@mxc-dnac4.cisco.com's password: <type your maglev password> maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz 100% 335MB 3.3MB/s 01:41 ALECARRA-M-P1Z8:~ alecarra$

Duw het RCA-bestand naar een Mac of Linux-computer

Gebruik deze syntaxis vanuit de CLI van het Cisco DNA Center-apparaat:

$ scp /data/rca/<RCA file name> <Mac/Linux username>@<Mac/Linux IP address>:<path to save the file>

Hier is een voorbeeld van het bevel dat in het laboratorium wordt gebruikt:

$ scp /data/rca/maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz alecarra@10.24.133.238:/Users/alecarra/Documents/DNA The authenticity of host '10.24.133.238 (10.24.133.238)' can't be established. ECDSA key fingerprint is SHA256:u660kUomvMParNkcPIm7oXrDp84rilP5CM9wCWCFOAE. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '10.24.133.238' (ECDSA) to the list of known hosts. Password: <type your Linux or Mac user password> maglev-10.1.1.4-rca-2018-09-11_15-32-40_UTC.tar.gz 100% 335MB 3.7MB/s 01:32

Het RCA-bestand uploaden naar een TAC SR

U kunt de Case File Uploader tool gebruiken om het RCA-bestand te uploaden naar een TAC Service Request (SR) die op uw computer via een browser bestaat. Geef het casenummer op indien dit vereist is.

Duw het RCA-bestand naar de TAC SR

Er zijn twee opties om een bestand (zoals de RCA) rechtstreeks van een Cisco DNA Center-applicatie naar een TAC SR te uploaden. In beide opties is de gebruikersnaam het SR-nummer en is het wachtwoord een token dat uniek is voor elke SR. De gebruikersnaam/het wachtwoord is altijd aanwezig in een notitie aan het begin van uw SR en kan ook worden opgehaald uit SCM. Raadpleeg voor meer informatie over het token Uploaden van klantbestanden naar Cisco Technical Assistance Center.

Monsteruitvoer van een SR:

Subject: 688046089: CXD Upload Credentials

You can now upload files to the case using FTP/FTPS/SCP/SFTP/HTTPS protocols and the following details:

Hostname: cxd.cisco.com

Username: 688046089

Password: gX***********P7

Optie 1. Bestand uploaden via HTTPS (snelste optie en poort 443 gebruiken)

Stap 1. Test of u verbinding hebt van uw Cisco DNA Center-apparaat met cxd.cisco.com via poort 443. Dit is een manier om de test uit te voeren:

$ nc -zv cxd.cisco.com 443

Connection to cxd.cisco.com 443 port [tcp/https] succeeded!

$

Opmerking: als de test is mislukt, kunt u deze methode niet gebruiken om uw bestand te uploaden.

Stap 2. Als de test is geslaagd, uploadt u het bestand via HTTPS met behulp van deze opdracht:

$ curl -T “<filename with path>” -u <SR number> https://cxd.cisco.com/home/

(Als u een meer gedetailleerde weergave van het uploaden wilt zien, voegt u de optie toe-v. Bijvoorbeeld 'curl -vT …'.)

Voorbeeld:

$ curl -T "./test.txt" -u 688046089 https://cxd.cisco.com/home/

Enter host password for user '688046089': <Type your CXD Upload password, unique to a Service Request, here>

[Tue Dec 10 13:35:47 UTC] maglev@10.1.1.1(maglev-master-1) ~

$

Restricted Shell

Aangezien de beperkte shell het gebruik van CURL verhindert, gebruiken wij rca-kopie, die scp benut, om beveiligde bestandsoverdracht naar cxd.cisco.com mogelijk te maken.

$ rca copy --files maglev-10.1.1.233-rca-2024-03-06_14-07-36_UTC.tar.gz 6969XXXXX@cxd.cisco.com:/

FIPS mode initialized

Warning: Permanently added the ECDSA host key for IP address '10.209.135.105' to the list of known hosts.

6969XXXXX6@cxd.cisco.com's password:

maglev-10.1.1.233-rca-2024-03-06_14-07-36_UTC.tar.gz

Optie 2. Bestand uploaden via SCP (gebruikt poort 22)

Stap 1. Test of u verbinding hebt van uw Cisco DNA Center-apparaat met cxd.cisco.com via poort 22. Dit is een manier om de test uit te voeren:

$ nc -zv cxd.cisco.com 22

Connection to cxd.cisco.com 22 port [tcp/ssh] succeeded!

$

Opmerking: als de test is mislukt, kunt u deze methode niet gebruiken om uw bestand te uploaden.

Stap 2. Als de test is geslaagd, uploadt u het bestand via SCP met het gebruik van deze opdracht:

$ scp <local filename with path> <SR number>@cxd.cisco.com:

Voorbeeld:

$ scp ./test.txt 688046089@cxd.cisco.com:

The authenticity of host 'cxd.cisco.com (X.X.X.X)' can't be established.

RSA key fingerprint is SHA256:3c8Vi3Ms2AITZlNzkBccR1pvE5ie9oMs64Uh0uhRado.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added 'cxd.cisco.com,X.X.X.X' (RSA) to the list of known hosts.

688046089@cxd.cisco.com's password: <Type your CXD Upload password, unique to a service request, here>

test.txt 100% 39 0.0KB/s 00:00

[Tue Dec 10 13:44:27 UTC] maglev@10.1.1.1 (maglev-master-1) ~

$

Feedback

Feedback