URL-filtering configureren en controleren

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe u URL-filtering op Cisco IOS-XE® routers kunt configureren en verifiëren met behulp van Cisco Catalyst Manager GUI.

Voorwaarden

Upload compatibele UTD-software virtuele image met de huidige Cisco IOS-XE-code in vManager. Controleer in het gedeelte Released information of instructies voor het installeren van de UTD Security Virtual Image op cEdge-routers.

Cisco Edge-router moet zich in de vManaged-modus bevinden, met sjabloon vooraf toegevoegd.

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco SD-WAN Overlay met eerste configuratie.

- URL-filtering voor configuratie Cisco Catalyst Manager GUI.

Gebruikte componenten

Dit document is gebaseerd op deze software- en hardwareversies:

- Cisco Catalyst SD-WAN Manager versie 20.14.1.

- Cisco Catalyst SD-WAN controller versie 20.14.1.

- Cisco Edge-routerversie 17.14.1.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configureren

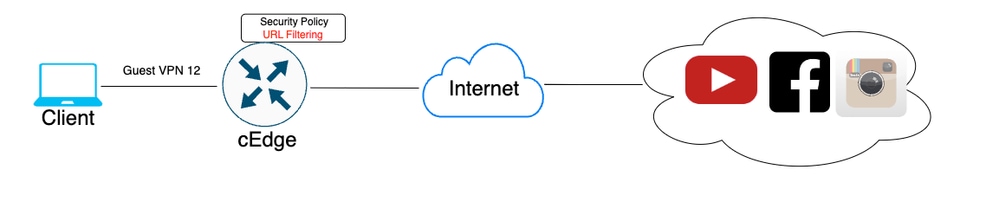

Netwerkdiagram

Componenten configureren voor URL-filtering van beleid

Dit artikel legt uit hoe u URL-filtering kunt configureren om bepaalde client-HTTPS-verkeer te blokkeren/toestaan op basis van categorie, reputatie of domeinblokkering/toestemmingslijsten op basis van deze voorbeeldvereisten:

- Blokkeer deze HTTPS-verzoeken van clients op de gast-VPN-webcategorieën:

- Spellen

- Gokken

- Hacken

- Illegale drugs

- Elk HTTPS URL-verzoek naar websites van client op gast-VPN met een webreputatie van minder dan en gelijk aan 60 moet worden geblokkeerd.

- HTTP(en) verzoeken aan websites van klanten op de gast VPN blok Facebook, Instagram en YouTube, terwijl toegang tot google.com en yahoo.com.

Zo configureert u URL-filtering:

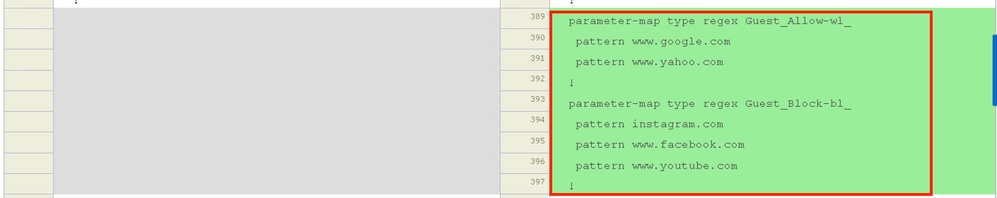

URL-belangenlijsten maken

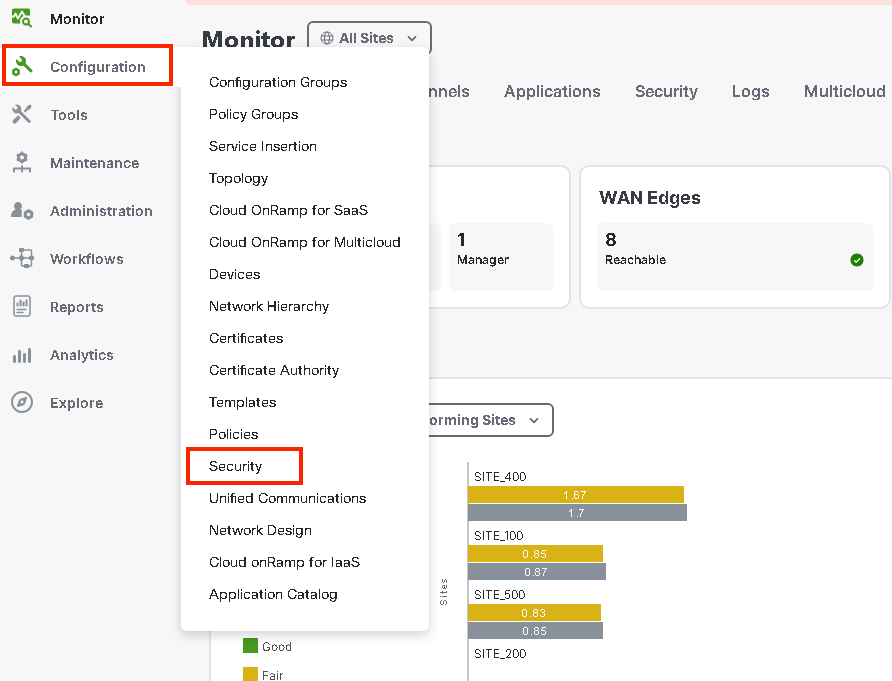

- Navigeer in het menu Cisco SD-WAN Manager naar het tabblad Configuration > Security in het linker zijpaneel.

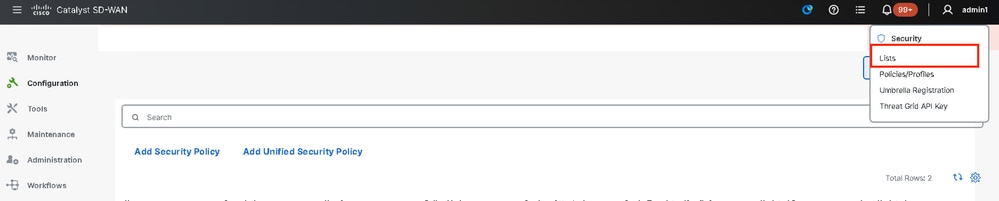

Als u URL-lijst of URL-lijst met blokkeringslijsten wilt maken of beheren, selecteert u Lijsten in het vervolgkeuzemenu Aangepaste opties rechtsboven op de pagina.

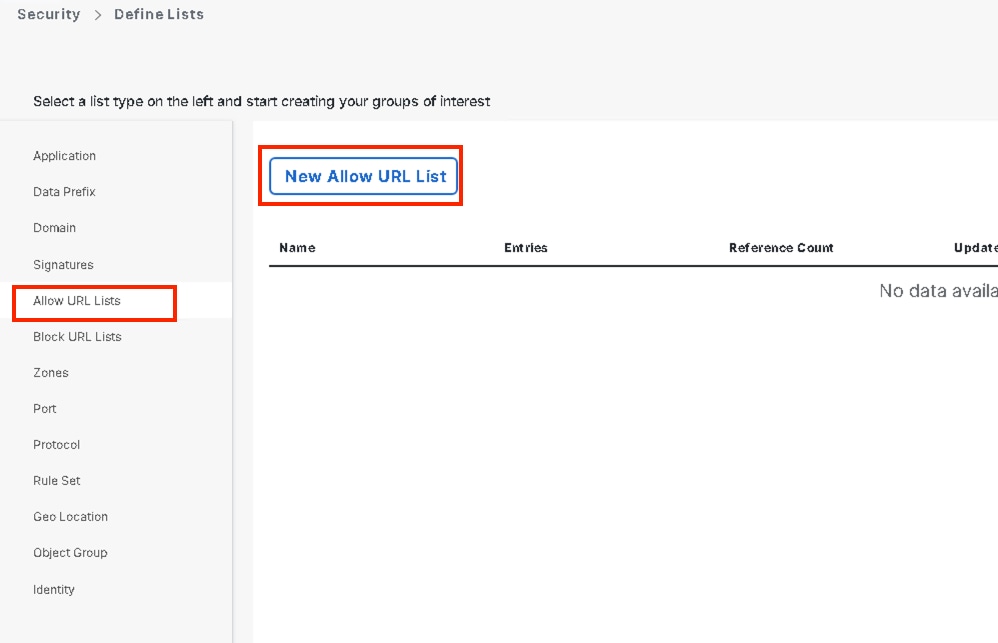

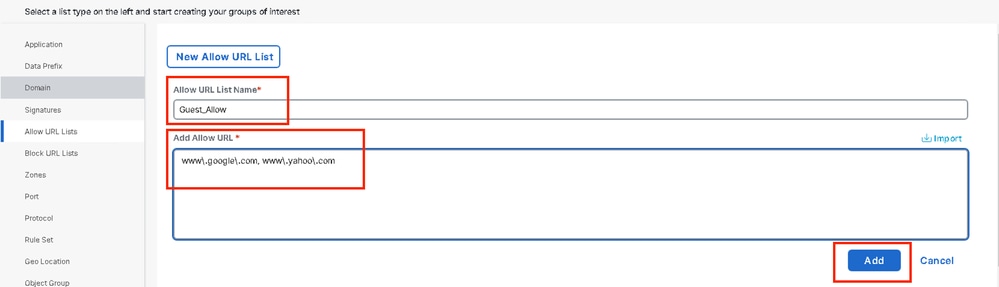

Klik op Add URLs Lists vanuit het linkerdeelvenster en maak Nieuwe Allow URL List.

- Voer in het veld Naam URL-lijst een lijstnaam in die bestaat uit maximaal 32 tekens (alleen letters, cijfers, koppeltekens en onderstreept).

- Voer in het veld URL URL URL's in die in de lijst moeten worden opgenomen, gescheiden door komma's. U kunt ook de knop Importeren gebruiken om lijsten toe te voegen vanaf een toegankelijke opslaglocatie.

- Klik op Add wanneer u klaar bent.

Opmerking: u kunt overwegen om een regex-patroon voor de domeinnaam te gebruiken in de lijst met toegestane en blokkerende domeinnamen

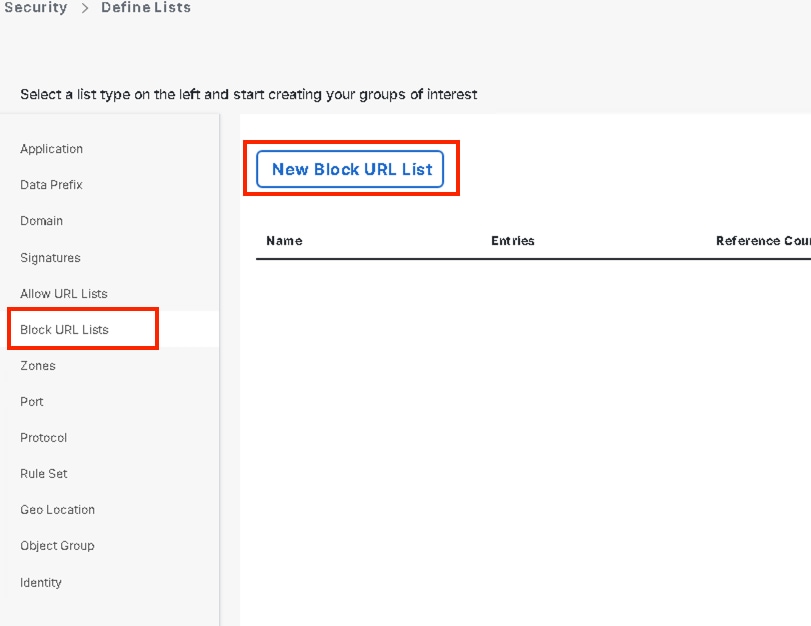

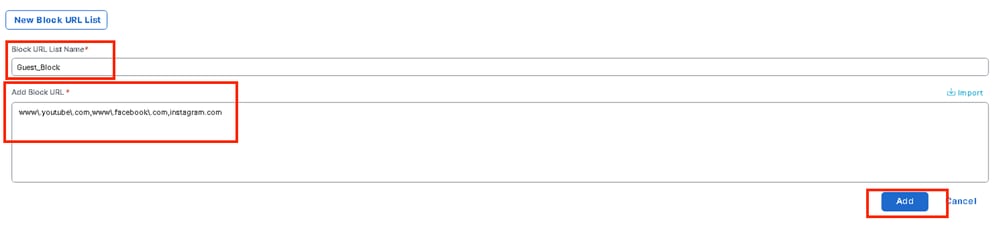

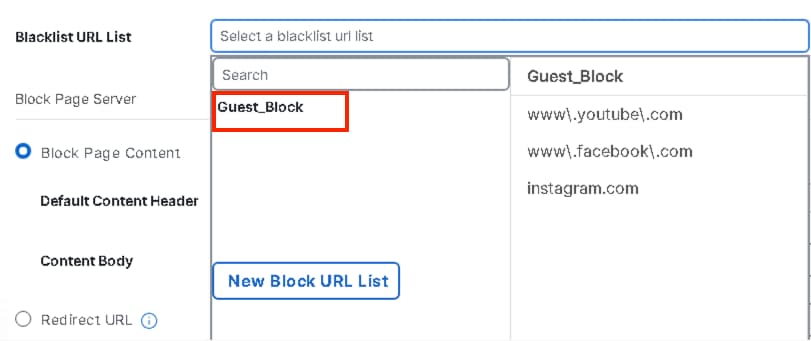

Klik op URL's blokkeren vanuit het linkerdeelvenster en maak een nieuwe URL-blokkeringslijst.

- Voer in het veld Naam URL-lijst een lijstnaam in die bestaat uit maximaal 32 tekens (alleen letters, cijfers, koppeltekens en onderstreept)

- Voer in het veld URL URL URL's in die in de lijst moeten worden opgenomen, gescheiden door komma's. U kunt ook de knop Importeren gebruiken om lijsten toe te voegen vanaf een toegankelijke opslaglocatie.

- Klik op Add wanneer u klaar bent.

Beveiligingsbeleid maken

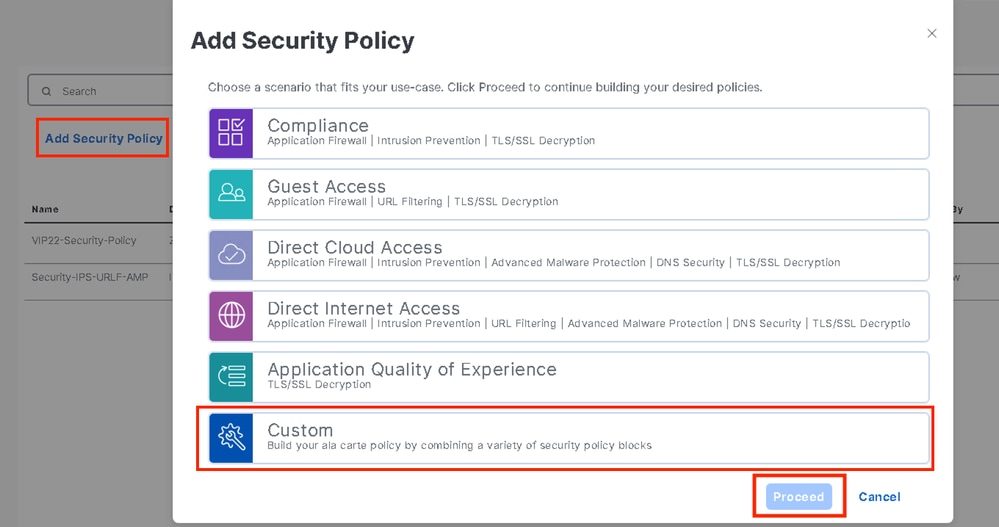

2. Navigeer in het menu Cisco SD-WAN Manager naar Configuration > Security Klik op Add new security policy. De wizard Beveiligingsbeleid toevoegen wordt geopend en er worden verschillende gebruiksscenario's weergegeven. U kunt ook bestaand beleid uit de lijst gebruiken. Selecteer aangepaste instellingen, klik op Doorgaan om een URL-filterbeleid aan de wizard toe te voegen.

Opmerking: kies in Beveiligingsbeleid toevoegen een scenario dat URL-filtering ondersteunt (Guest Access, Direct Internet Access of Custom).

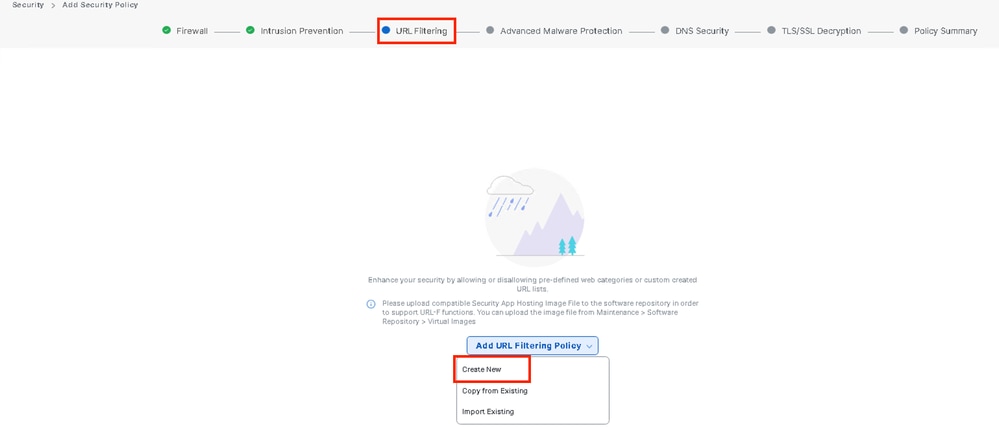

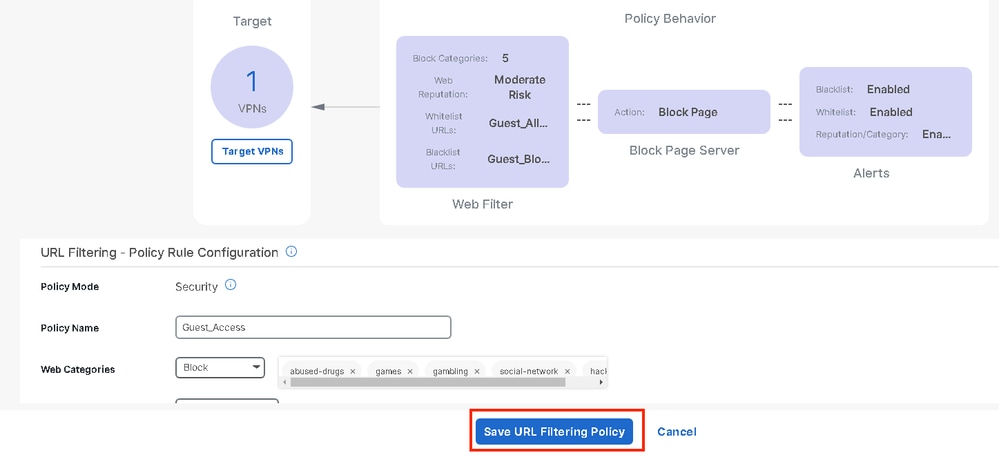

Klik in de wizard Beveiligingsbeleid toevoegen op Volgende totdat het venster URL-filtering wordt weergegeven. Maak nu een URL-filteringsbeleid door naar URL-filtering te gaan > URL-filtering beleid toevoegen > Nieuw maken. Klik op Volgende

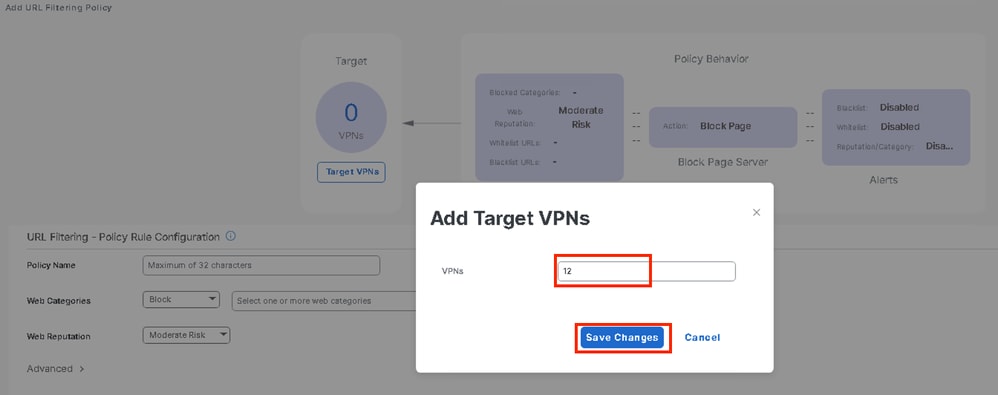

Klik op Doel-VPN’s om het gewenste aantal VPN’s toe te voegen aan de wizard Doel-VPN’s toevoegen.

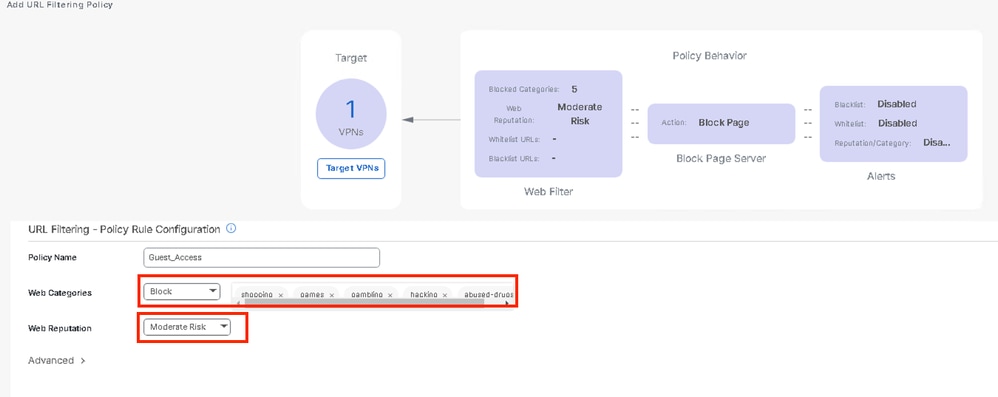

- Voer in het veld Beleidsnaam een beleidsnaam in.

- Kies een van deze opties uit de vervolgkeuzelijst Webcategorieën, selecteer Blok en de websites die overeenkomen met de door u gekozen categorieën worden geblokkeerd.

Blokkeer—Blokkeer websites die overeenkomen met de categorieën die u hebt geselecteerd.

Toestaan—Toestaan van websites die overeenkomen met de categorieën die u hebt geselecteerd.

Kies een Webreputatie in het vervolgkeuzemenu en stel deze in op Gematigd risico. Elke URL met een reputatiescore van 60 of lager wordt geblokkeerd.

Hoog risico: reputatiescore van 0 tot 20.

Verdacht: reputatiescore van 0 tot 40.

Matig Risico: Reputatiescore van 0 tot 60.

Laag risico: reputatiescore van 0 tot 80.

Betrouwbaar: reputatiescore van 0 tot 100.

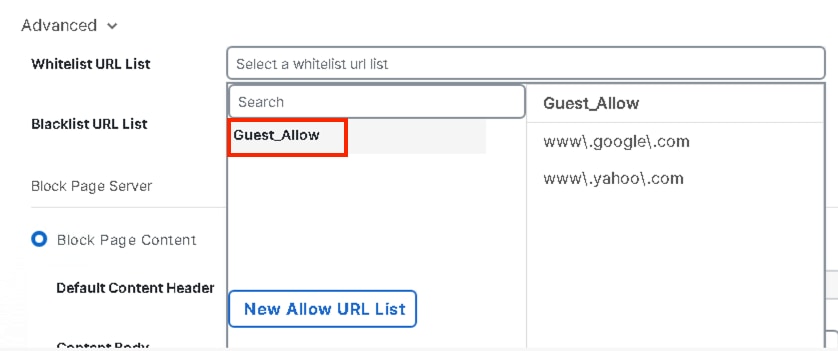

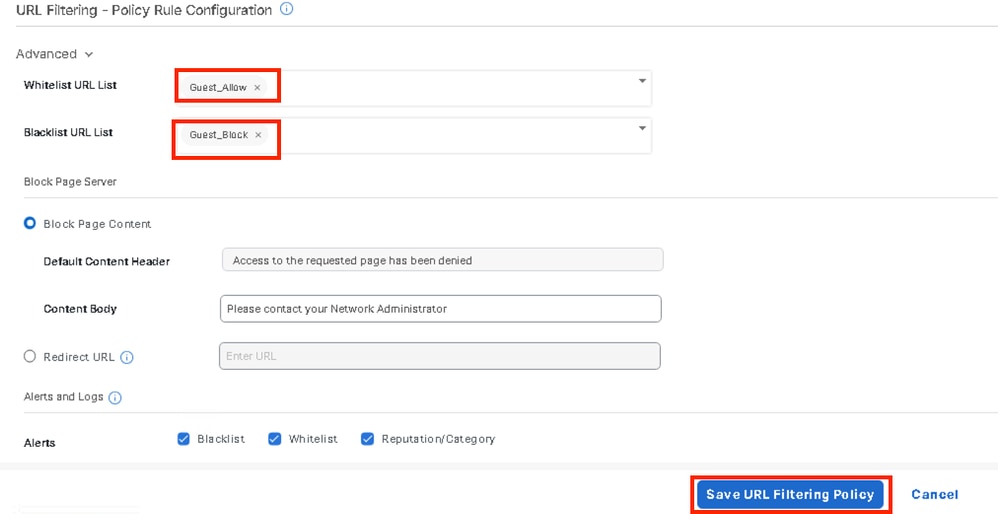

Kies vanuit Geavanceerd bestaande lijsten of maak indien nodig nieuwe lijsten aan in het vervolgkeuzemenu Lijst met URL's of Lijst met URL's.

Indien nodig wijzigt u de inhoud onder Pagina-inhoud blokkeren en zorgt u dat alle meldingen zijn geselecteerd.

Klik op URL-filterbeleid opslaan om een URL-filterbeleid toe te voegen.

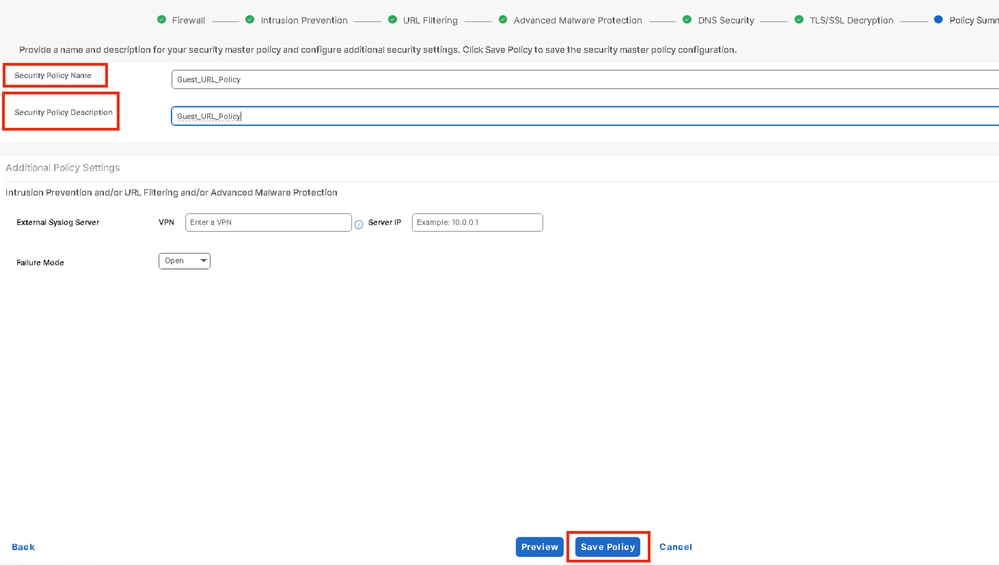

Klik op Volgende totdat de pagina Beleidsoverzicht wordt weergegeven.

Voer in de betreffende velden de naam van het beveiligingsbeleid en de beschrijving van het beveiligingsbeleid in.

Een beveiligingsbeleid op een apparaat toepassen

U kunt als volgt een beveiligingsbeleid toepassen op een apparaat:

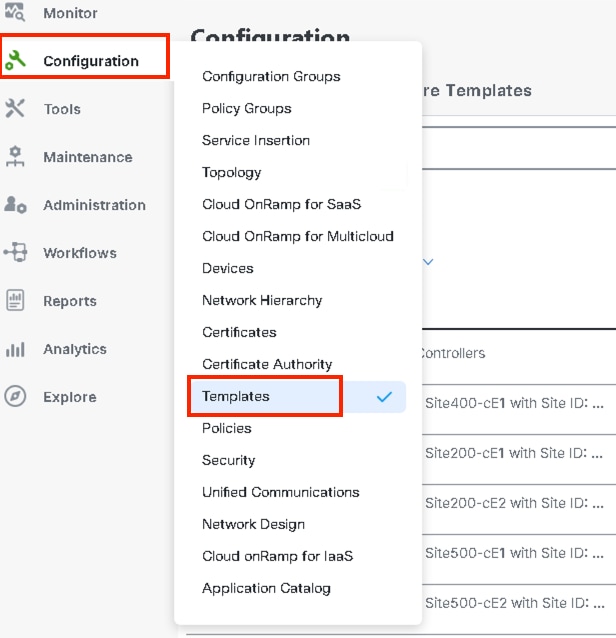

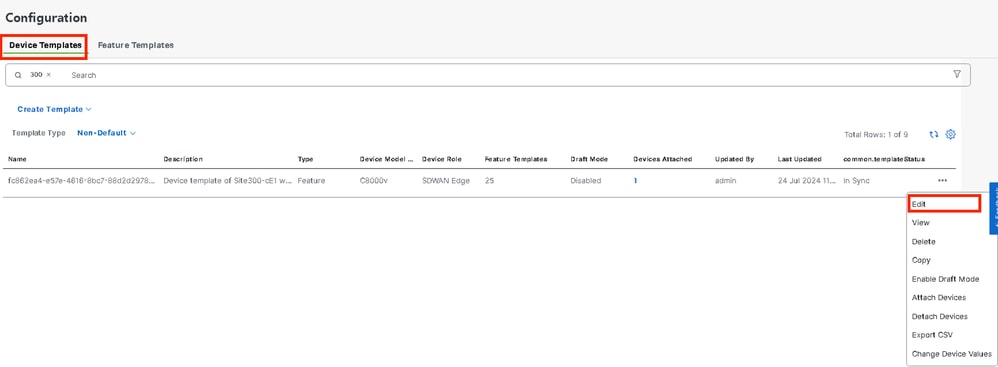

Kies in het menu Cisco SD-WAN Manager Configuratie > sjablonen.

Klik op Apparaatsjablonen en klik op Bewerken op Apparaatsjabloon.

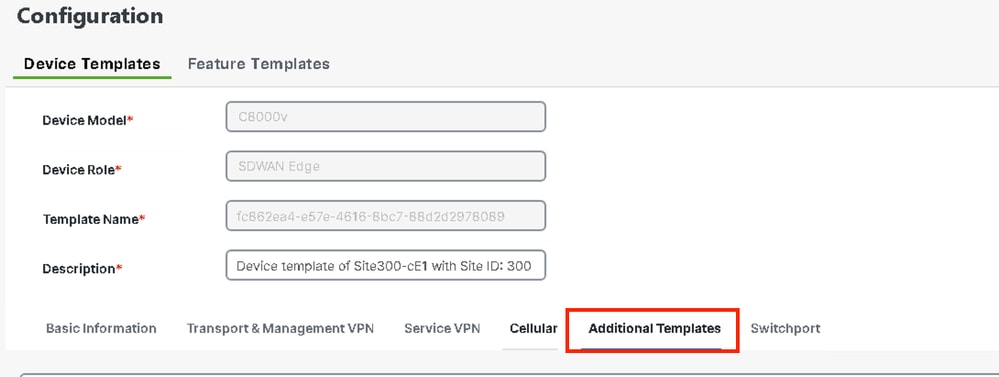

Klik op Aanvullende sjablonen.

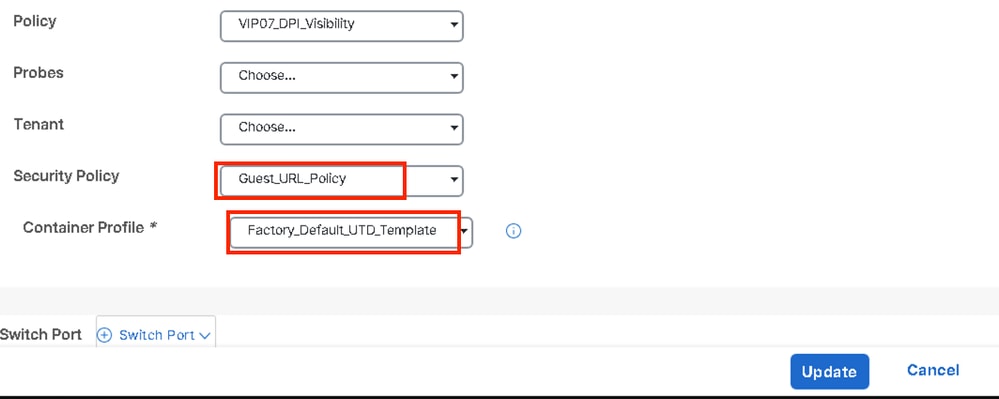

- Kies in de vervolgkeuzelijst Beveiligingsbeleid de naam van het beleid dat u eerder onder Guest_URL_Policy configureert en klik op Bijwerken.

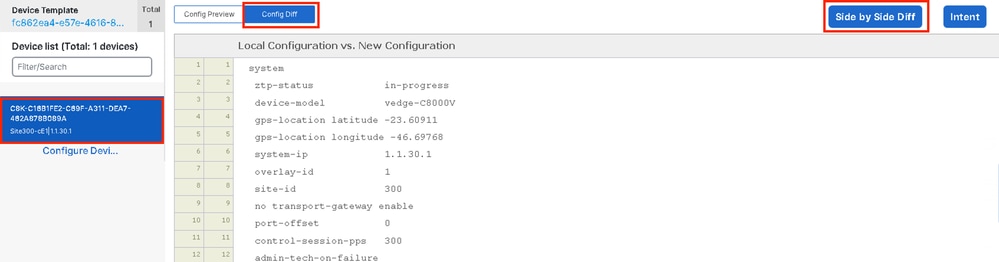

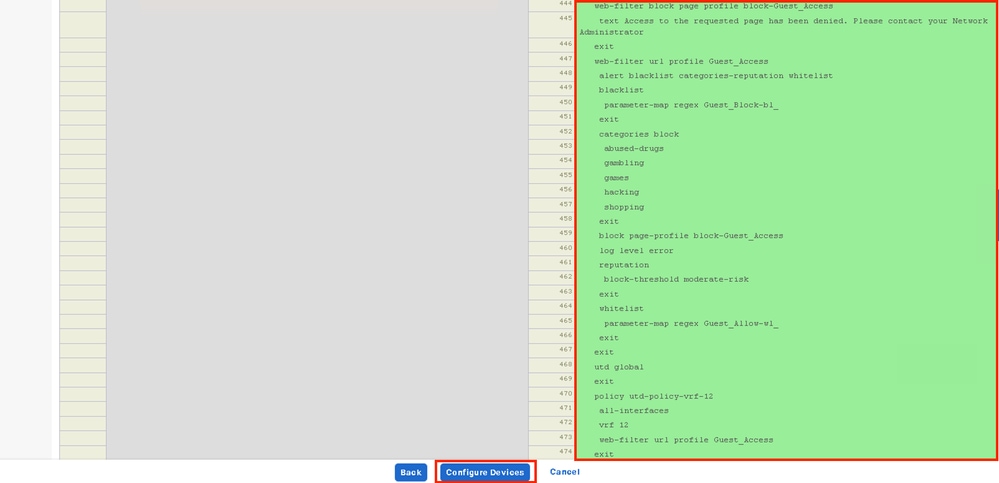

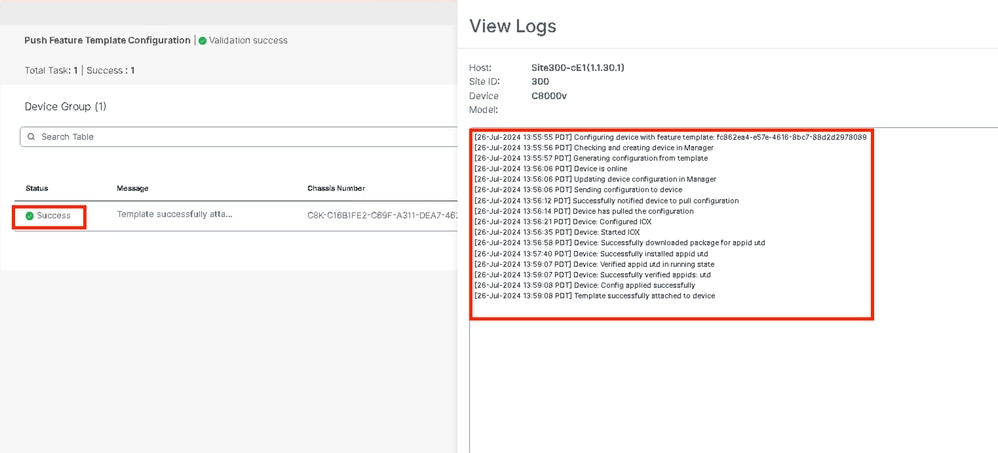

Klik op apparaten, en zorg ervoor dat de configuratie correct is en klik op Config Diff en Side by Side Diff. Klik op Apparaten configureren.

vManager heeft de apparaatsjabloon met het beveiligingsbeleid geconfigureerd en het UTD-pakket op het Edge-apparaat geïnstalleerd.

URL-filtering wijzigen

U kunt een URL-filteringsbeleid als volgt wijzigen:

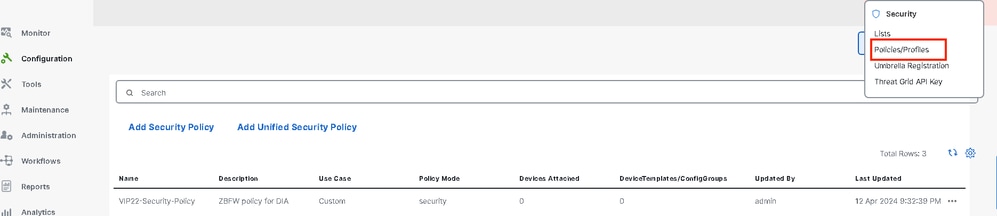

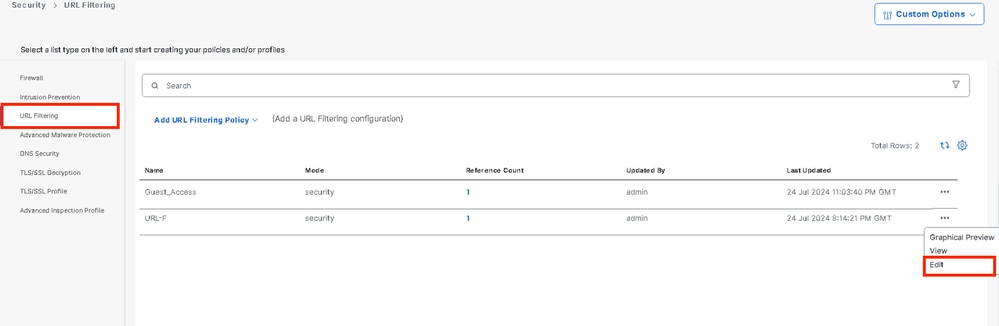

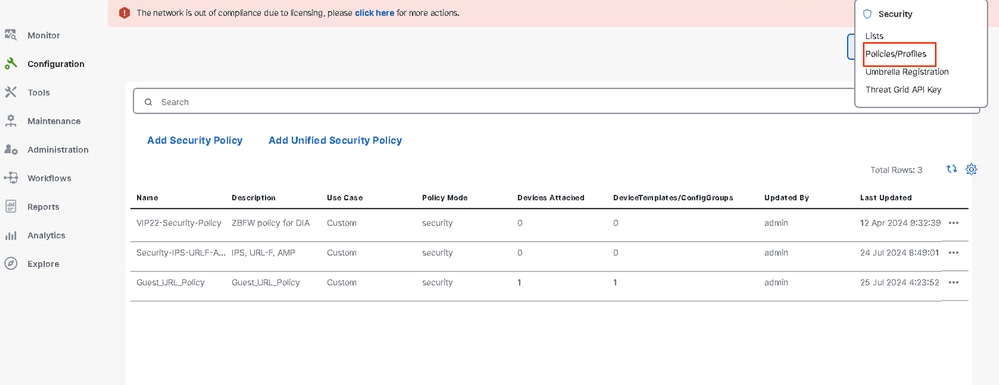

- Kies in het menu Cisco SD-WAN Manager Configuratie > Beveiliging.

- Klik in het scherm Beveiliging op het vervolgkeuzemenu Aangepaste opties en kies Beleid/profielen.

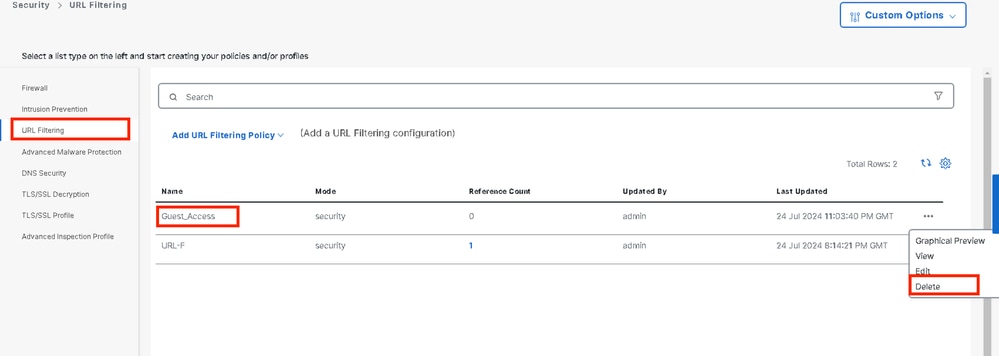

Klik op URL-filtering op het linkertabblad, voor het gewenste beleid dat u wilt wijzigen, klik op 3 punten (...) en kies Bewerken.

Wijzig het beleid zoals vereist en klik op URL-filteringsbeleid opslaan.

URL-filtering verwijderen

Als u een URL-filterbeleid wilt verwijderen, moet u eerst het beleid loskoppelen van het beveiligingsbeleid:

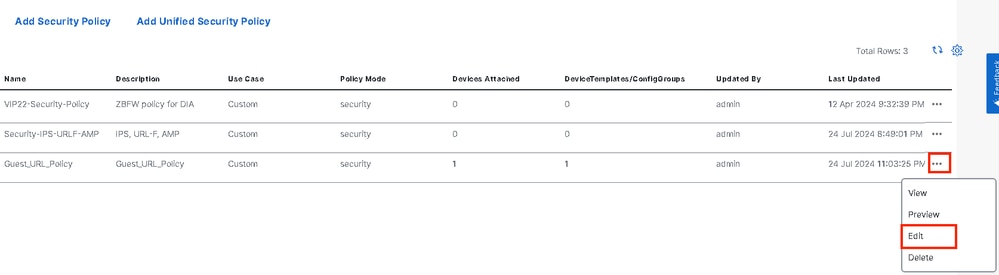

Kies Configuratie > Beveiliging in het menu Cisco SD-WAN Manager.

U kunt het URL-filterbeleid als volgt loskoppelen van het beveiligingsbeleid:

- Voor het beveiligingsbeleid dat het URL-filterbeleid bevat, klikt u op 3 punten (...) en vervolgens klikt u op Bewerken.

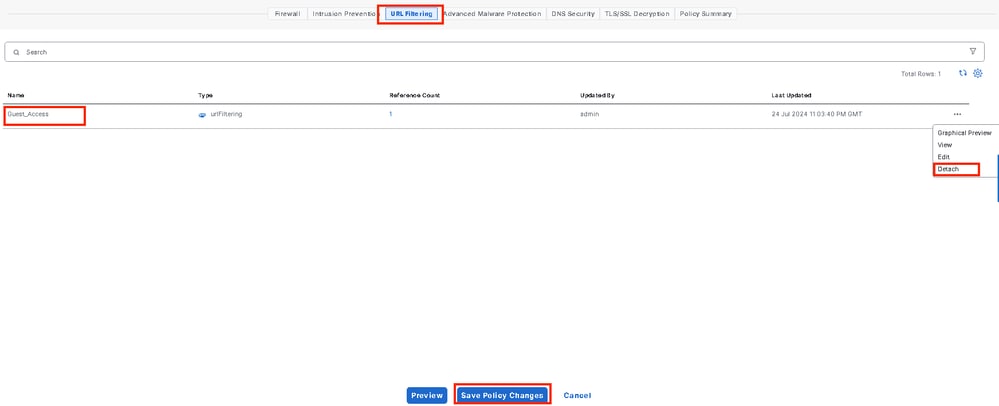

De pagina Beleidsoverzicht wordt weergegeven. Klik op het tabblad URL-filtering.

Voor het beleid dat u wilt verwijderen, klikt u op 3 punten (...) en vervolgens kiest u Ontkoppelen.

Klik op Beleidswijzigingen opslaan.

U verwijdert het URL-filterbeleid als volgt:

Klik in het scherm Beveiliging op het vervolgkeuzemenu Aangepaste opties, kies Beleid/profielen en kies vervolgens URL-filtering.

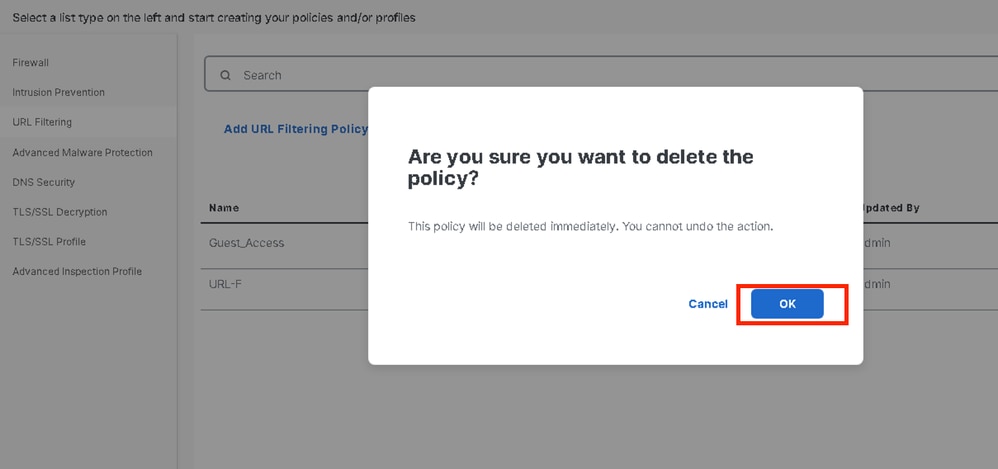

Voor het beleid dat u wilt verwijderen, klikt u op 3 punten (...) en vervolgens klikt u op Verwijderen.

Klik op OK.

Verifiëren

Controleer of de Cisco UTD-versie is geïnstalleerd.

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14

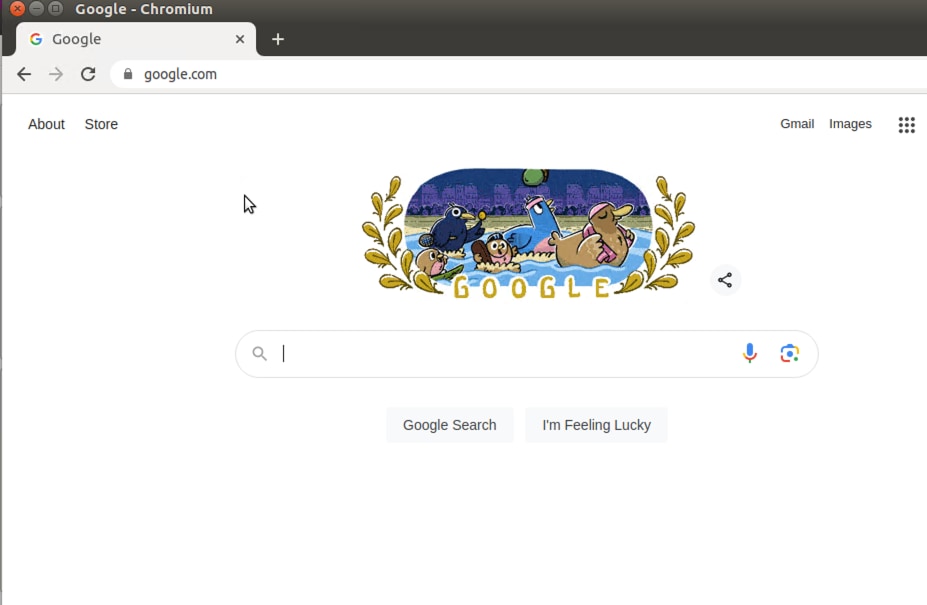

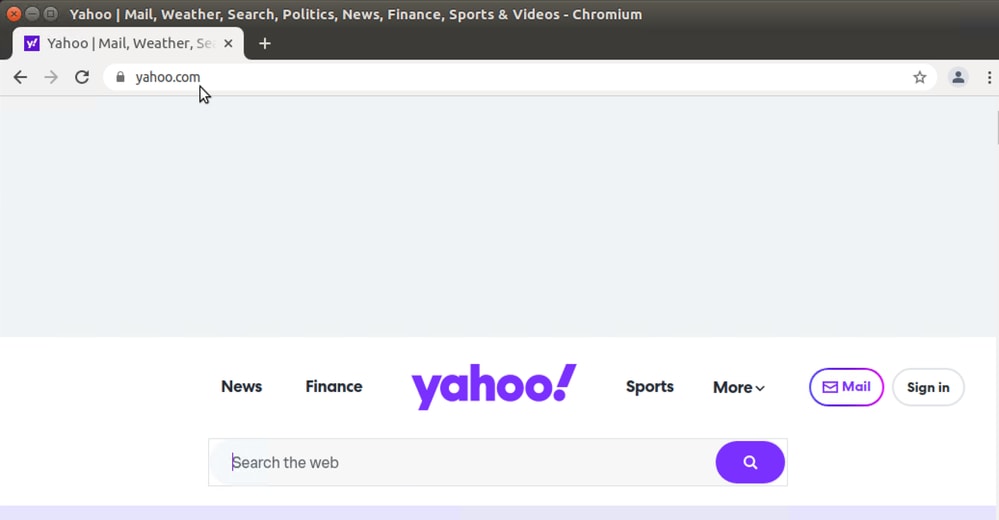

Vanaf de client-pc op de Guest VPN, als u probeert om google.com en yahoo.com te openen, zijn ze toegestaan.

Site300-cE1#show utd engine standard logging events | in google

2024/07/24-13:22:38.900508 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55310 -> 142.250.189.196:443

2024/07/24-13:24:03.429964 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55350 -> 142.250.189.196:443

Site300-cE1#show utd engine standard logging events | in yahoo

2024/07/24-13:20:45.238251 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48714 -> 69.147.88.8:443

2024/07/24-13:20:45.245446 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48716 -> 69.147.88.8:443

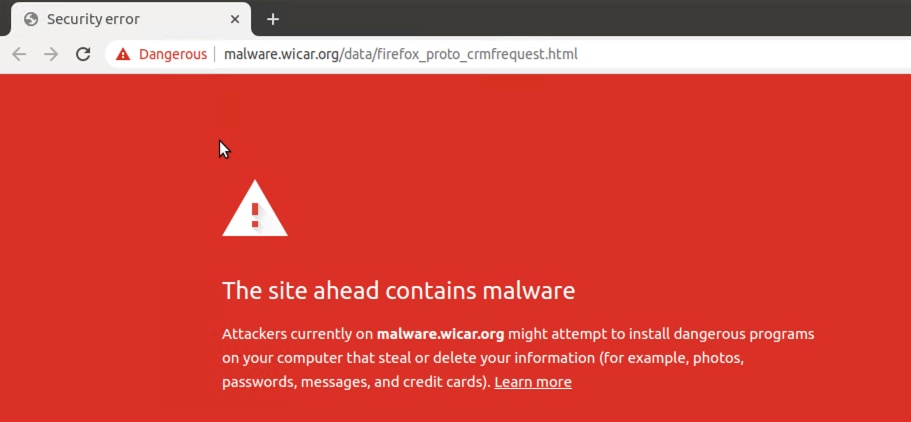

Van de client-pc op het Gast VPN, als u probeert om webpagina's te openen met lage reputatiescores of uit een van de geblokkeerde webcategorieën, ontkent de URL Filtering Engine het HTTP-verzoek.

Site300-cE1#show utd engine standard logging events | in mal

2024/07/24-13:32:18.475318 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: malware.wicar.org/data/firefox_proto_crmfrequest.html] ** [Category: Malware Sites] ** [Reputation: 10] [VRF: 12] {TCP} 10.32.1.10:40154 -> 208.94.116.246:80

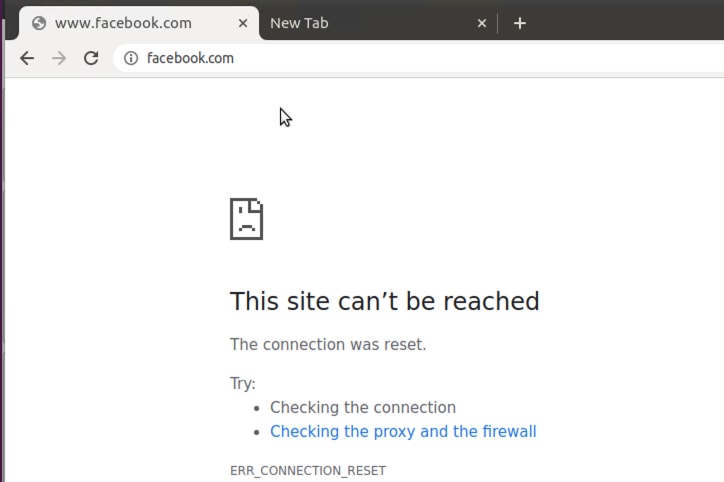

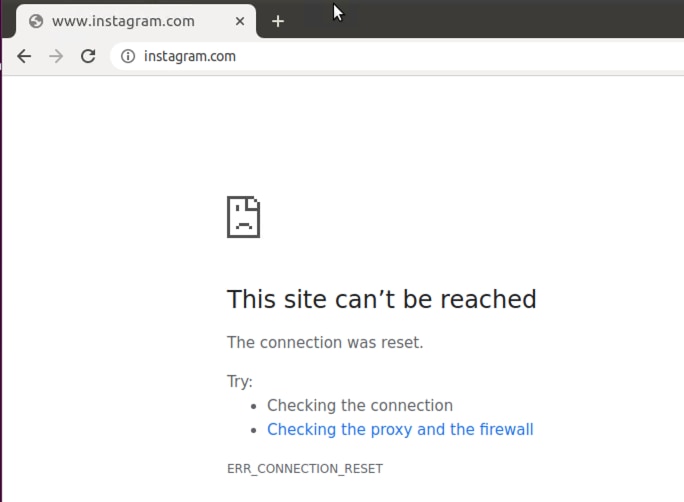

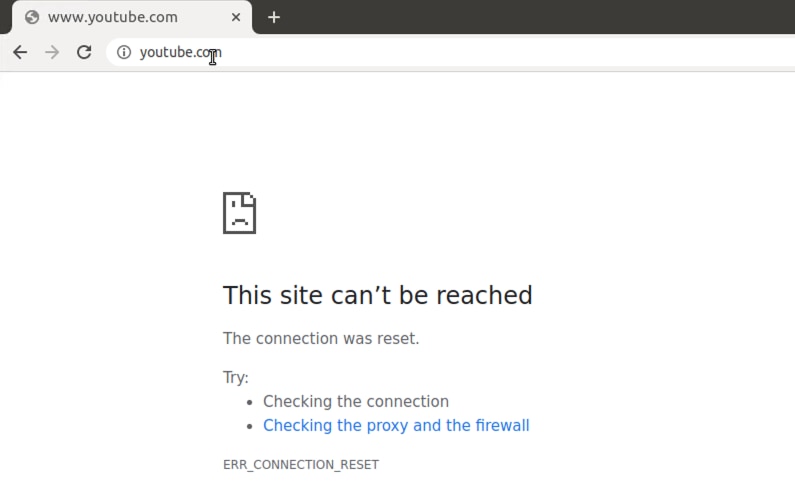

Van de client-pc op de Guest VPN, als u probeert om facebook te openen, worden instagram en youtube geblokkeerd.

Site300-cE1#show utd engine standard logging events | in face

2024/07/24-13:05:25.622746 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55872 -> 157.240.22.35:443

2024/07/24-13:05:25.638612 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55876 -> 157.240.22.35:443

Site300-cE1#show utd engine standard logging events | in insta

2024/07/24-13:09:07.027559 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58496 -> 157.240.22.174:443

2024/07/24-13:09:07.030067 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58498 -> 157.240.22.174:443

2024/07/24-13:09:07.037384 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58500 -> 157.240.22.174:443

Site300-cE1#show utd engine standard logging events | in youtube

2024/07/24-13:10:01.712501 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54292 -> 142.250.72.206:443

2024/07/24-13:10:01.790521 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 10] {TCP} 10.30.1.10:37988 -> 142.250.72.206:443

2024/07/24-13:11:11.400417 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54352 -> 142.250.72.206:443

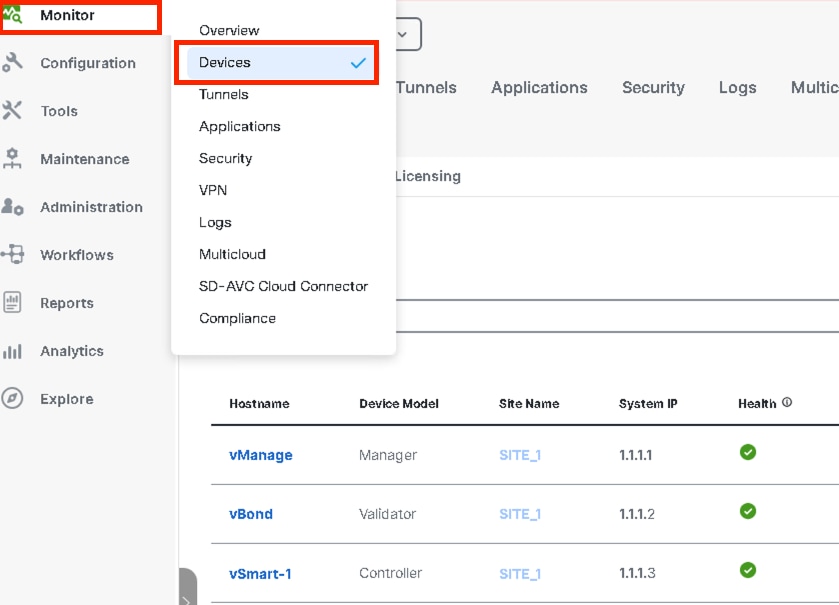

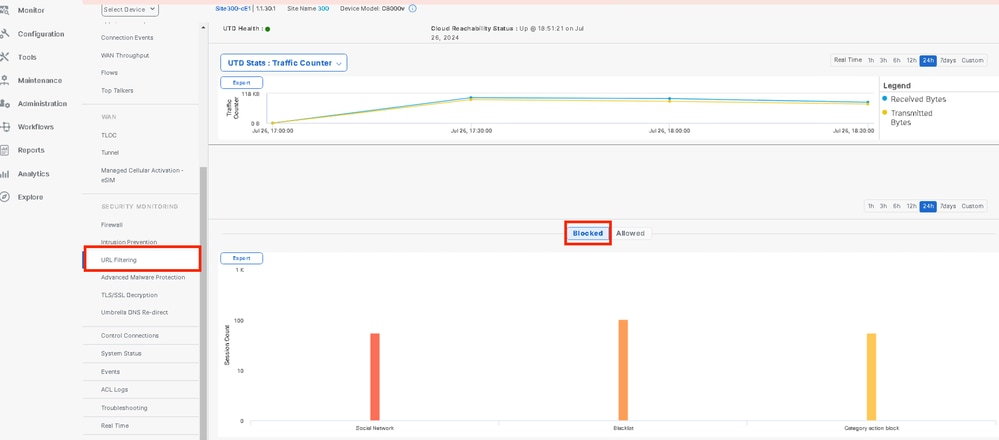

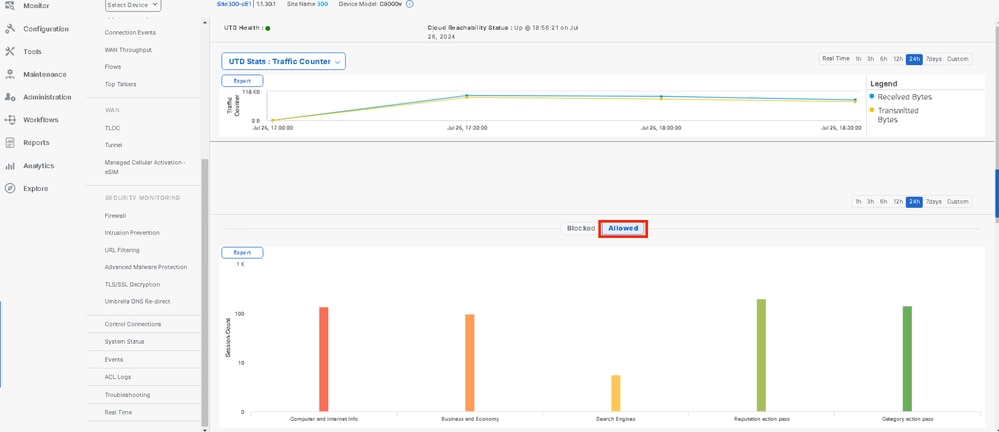

URL-filtering voor monitor vanuit vManager GUI

U kunt URL-filtering in realtime of historisch voor elk apparaat bewaken door webcategorieën te gebruiken.

U kunt als volgt de URL’s controleren die geblokkeerd zijn of toegestaan zijn op een Cisco IOS XE Catalyst SD-WAN apparaat:

-

Kies in het menu Cisco SD-WAN Manager Monitor > Apparaten > Apparaten selecteren

2. Klik in het linkerdeelvenster onder Beveiligingsbewaking op URL-filtering. De informatie over URL-filtering wordt in het rechter deelvenster weergegeven.

- Klik op Geblokkeerd. De sessie tellen op een geblokkeerde URL verschijnt.

- Klik op Toestaan. De sessie telt op toegestane URL's.

Problemen oplossen

Controleer of de ondersteunde UTD-versie is geïnstalleerd:

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14 <<<<<<<<<<<<<<<<

Opmerking: de geïnstalleerde versie van UTD kan niet worden uitgevoerd op een status die niet wordt ondersteund.

Controleer of de UTD in bedrijf is.

Site300-cE1#show app-hosting list

App id State

---------------------------------------------------------

utd RUNNING

Valideren van UTD-status is in GROEN.

Site300-cE1#show utd engine standard status

Engine version : 1.0.2_SV3.1.67.0_XE17.14

Profile : Cloud-Low

System memory :

Usage : 11.70 %

Status : Green

Number of engines : 1

Engine Running Health Reason

=======================================================

Engine(#1): Yes Green None

=======================================================

Overall system status: Green

Signature update status:

=========================

Current signature package version: 29.0.c

Last update status: None

Last successful update time: None

Last failed update time: None

Last failed update reason: None

Next update scheduled at: None

Current status: Idle

Controleer of de functie URL-filtering is ingeschakeld.

Site300-cE1#show platform hardware qfp active feature utd config

Global configuration

NAT64: disabled

Drop pkts: disabled

Multi-tenancy: enabled

Data plane initialized: yes

TLS Decryption Policy: disabled

Divert controller mode: enabled

Unified Policy mode: disabled

SN threads: 12

CFT inst_id 0 feat id 4 fo id 4 chunk id 19

Max flows: 165000

SN Health: channel: Threat Defense : Green

SN Health: channel: Service : Down

Flow-logging Information:

------------------------

State : disabled

Context Id: 3, Name: 3 : 12

Ctx Flags: (0xc50001)

Engine: Standard

State : Enabled

SN Redirect Mode : Fail-open, Divert

Threat-inspection: Not Enabled

Domain Filtering : Not Enabled

URL Filtering : Enabled

File Inspection : Not Enabled

All Interfaces : Enabled

Om de URL filtering logbestanden te tonen lopen tonen utd motor standaard logboekgebeurtenissen url-filtering opdracht.

Site300-cE1#show utd engine standard logging events url-filtering

2024/07/24-20:36:58.833237 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} x.x.x.x:57214 -> x.x.x.x:443

2024/07/24-20:37:59.000400 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38058 -> x.x.x.x:443

2024/07/24-20:37:59.030787 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41642 -> x.x.x.x:80

2024/07/24-20:38:59.311304 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38068 -> x.x.x.x:443

2024/07/24-20:38:59.343273 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41652 -> x.x.x.x:80

Opmerking: voer de opdracht clear utd engine standaard logboekgebeurtenissen uit om oude gebeurtenissen te wissen.

Controleer in- en uitpakketjes in UTD-container, vertraging bij het opzoeken.

Site300-cE1#show utd engine standard statistics url-filtering vrf name 12 internal

UTM Preprocessor URLF Statistics

--------------------------------

URL Filter Requests Sent: 50

URL Filter Response Received: 50

blocklist Hit Count: 27

Allowlist Hit Count: 0

Reputation Lookup Count: 50

Reputation Action Block: 0

Reputation Action Pass: 50

Reputation Action Default Pass: 0

Reputation Action Default Block: 0

Reputation Score None: 0

Reputation Score Out of Range: 0

Category Lookup Count: 50

Category Action Block: 15

Category Action Pass: 35

Category Action Default Pass: 0

Category Action Default Block: 0

Category None: 0

Category Out of Range: 0

UTM Preprocessor URLF Internal Statistics

-----------------------------------------

Total Packets Received: 1335

SSL Packet Count: 56

HTTP Header Count: 22

Action Drop Flow: 69

Action Reset Session: 0

Action Block: 42

Action Pass: 503

Action Offload Session: 0

Invalid Action: 0

No UTM Tenant Persona: 0

No UTM Tenant Config: 0

URL Lookup Response Late: 150

URL Lookup Response Very Late: 21

URL Lookup Response Extremely Late: 0

URL Lookup Response Status Invalid: 0

Response Does Not Match Session: 0

No Response When Freeing Session: 0

First Packet Not From Initiator: 0

No HTTP Header: 0

Invalid Action: 0

Send Error Fail Open Count: 0

Send Error Fail Close Count: 0

Lookup Error Fail Open Count: 0

Lookup Error Fail Close Count: 0

Lookup Timeout Fail Open Count: 0

Lookup Timeout Fail Close Count: 0

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

07-Aug-2024 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Andy RookTechnisch leider bij klantlevering

- Karthik Reddy YasaTechnisch adviseur-engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback