Inleiding

Dit document beschrijft hoe u een Whitelist-beleid kunt maken voor de Cisco Email Security Appliance (ESA) of Cloud Email Security (CES) instantie, zodat tests/campagnes voor phishing-onderwijs mogelijk zijn.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Navigeren en configureren op de Cisco ESA/CES op de WebUI.

- Berichtfilters maken op de Cisco ESA/CES op de Command line interface (CLI).

- Kennis van de voor de phishing-campagne/test gebruikte hulpbron.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Beheerders die phishing-onderwijstests of -campagnes uitvoeren, krijgen e-mails gegenereerd met informatie die zal worden afgestemd op de huidige Talos-regels over de anti-spam en/of uitbraakfilter-regelsets. In dat geval bereiken de e-mails van de phishing-campagne niet de eindgebruikers en worden ze door de Cisco ESA/CES zelf benaderd, waardoor de test wordt stopgezet. Beheerders moeten ervoor zorgen dat de ESA/CES via deze e-mails hun campagne/test kan uitvoeren.

Configureren

Waarschuwing: het standpunt van Cisco ten aanzien van wereldwijd actieve leveranciers van phishing-simulaties en -onderwijs is niet toegestaan. Wij adviseren beheerders om met de phishing simulator service (bijvoorbeeld: PhishMe) te werken om hun IP's te verkrijgen en ze vervolgens lokaal toe te voegen aan de Whitelist. Cisco moet onze ESA/CES-klanten tegen die IP’s beschermen als ze ooit van eigenaar veranderen of een bedreiging worden.

Waarschuwing: beheerders moeten deze IP's alleen tijdens het testen in een Whitelist bewaren, terwijl externe IP's voor een langere periode na het testen op een Whitelist blijven staan. Dit kan leiden tot ongevraagde of kwaadaardige e-mails voor eindgebruikers als deze IP's gecompromitteerd raken.

Maak in de Cisco Email Security Applicatie (ESA) een nieuwe Sender Group voor uw phishing-simulatie en wijs deze toe aan het beleid voor $TRUSTED mail flow. Hierdoor kunnen alle phishing-simulatie-e-mails aan eindgebruikers worden geleverd. Leden van deze nieuwe afzendergroep zijn niet onderhevig aan snelheidsbeperking en de inhoud van deze afzenders wordt niet gescand door Cisco IronPort Anti-Spam engine, maar wordt nog steeds gescand door Anti-Virus software.

Opmerking: standaard is Anti-Virus ingeschakeld in het $TRUSTED mail-stroombeleid, maar Anti-Spam is uitgeschakeld.

De afzendergroep maken

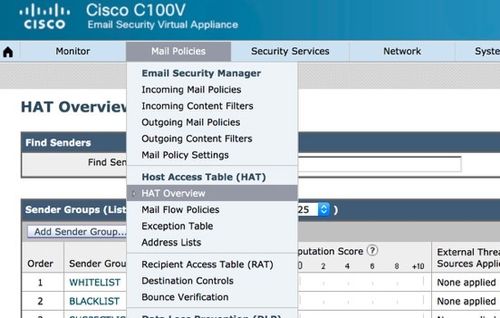

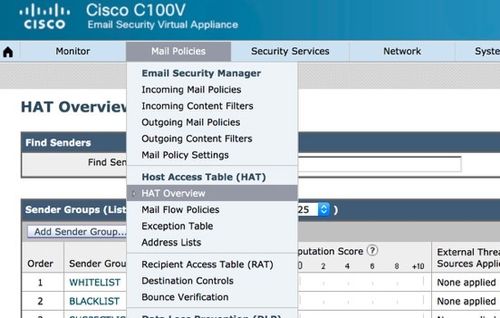

- Klik op het tabblad Postbeleid.

- Selecteer onder het gedeelte Host Access Table de optie HAT Overzicht

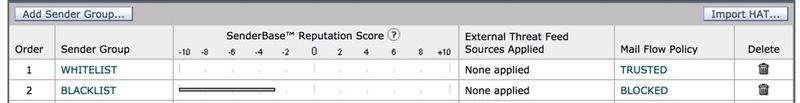

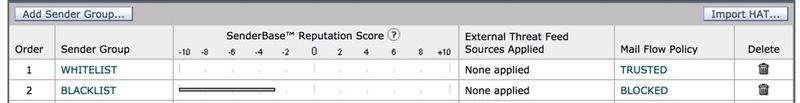

- Aan de rechterkant, zorg ervoor dat uw InboundMail luisteraar is geselecteerd,

- Klik in de onderstaande kolom Afzender groep op Afzendergroep toevoegen...,

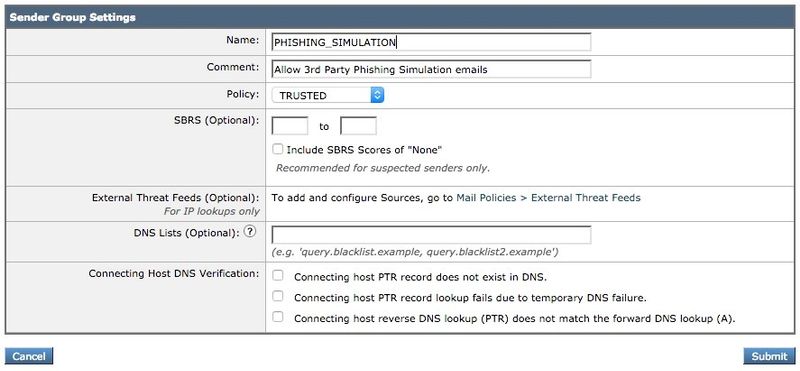

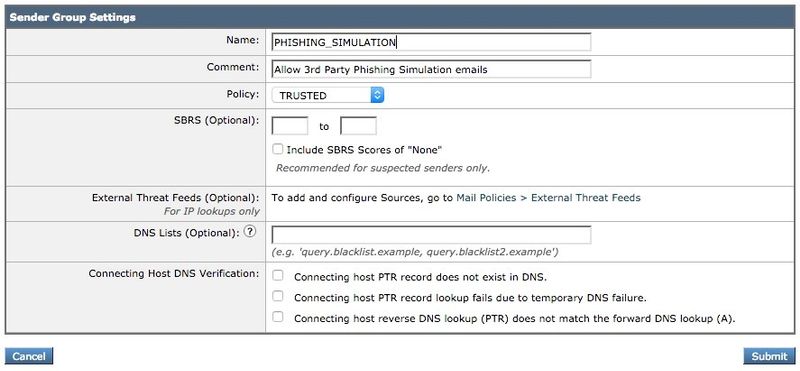

- Vul de velden Naam en opmerking in. Selecteer onder de vervolgkeuzelijst Beleid de optie ‘$TRUSTED’ en klik vervolgens op Verkopers verzenden en toevoegen >>.

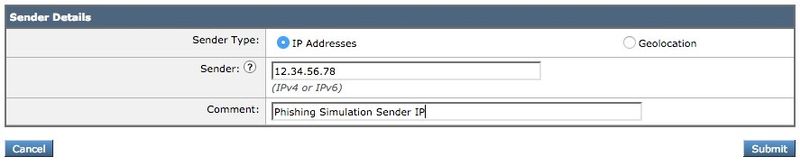

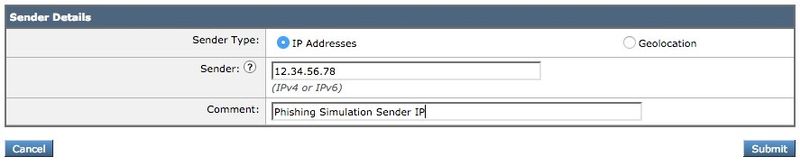

- Voer in het eerste veld de IP of Hostname in die u wilt Whitelist. Uw Phishing Simulation partner zal u voorzien van Sender IP informatie.

Wanneer u klaar bent met het toevoegen van items, klikt u op de knop Verzenden. Vergeet niet om op de knop Veranderingen vastleggen te klikken om uw wijzigingen op te slaan.

Het Berichtfilter maken

Na het creëren van de Groep van de Afzender om de omzeiling van anti-Spam en Anti-Virus toe te staan, wordt een Filter van het Bericht vereist om de andere veiligheidsmotoren over te slaan die de Phishing campagne/de test kunnen aanpassen.

- Sluit aan op de CLI van de ESA.

- Draai de opdrachtfilters uit.

- Voer de opdracht nieuw uit om een nieuwe berichtfilter te maken.

- Kopieer en plak het volgende filtervoorbeeld, waarbij u indien nodig bewerkingen uitvoert voor de namen van de groep van de feitelijke afzender:

skip_amp_graymail_vof_for_phishing_campaigns:

if(sendergroup == "PHISHING_SIMULATION")

{

skip-ampcheck();

skip-marketingcheck();

skip-socialcheck();

skip-bulkcheck();

skip-vofcheck();

}

- Ga terug naar de CLI-hoofdprompt en druk op ENTER.

- Run commit om de configuratie op te slaan.

Verifiëren

Gebruik de externe bron om een Phishing campagne/test te verzenden en de resultaten op de berichten bijhouden logboeken te verifiëren om ervoor te zorgen dat alle motoren werden overgeslagen en de e-mail werd geleverd.

Feedback

Feedback