FTD-interfaces in inline-paarmodus configureren

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

In dit document worden de configuratie, verificatie en werking van een inline paarinterface op een FTD-apparaat (Firepower Threat Defence) beschreven.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- FirePOWER 4112 FTD (code 7.x)

- Firepower Management Center (FMC) (code 7.x)

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Verwante producten

Dit document kan ook worden gebruikt voor de volgende hardware- en softwareversies:

- FPR1000, FPR2100, FPR4100, FPR9300

- Secure Firewall 3100- en 4200-serie

- vFTD

- FTD-softwarecode 6.2.x en hoger

Achtergrondinformatie

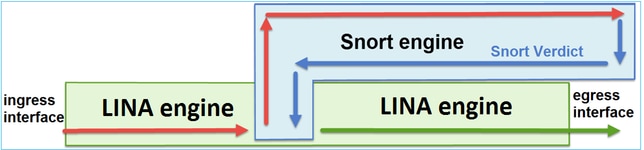

FTD is een unified software-image die bestaat uit twee hoofd-engines:

- LINA-engine

- Snort-engine

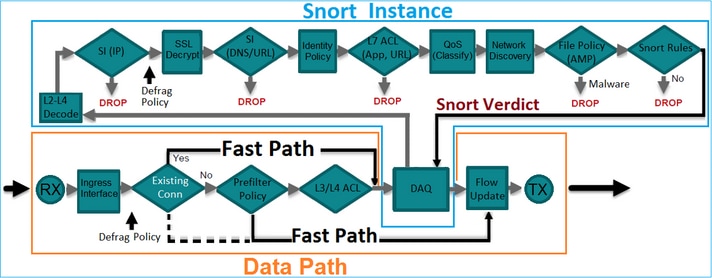

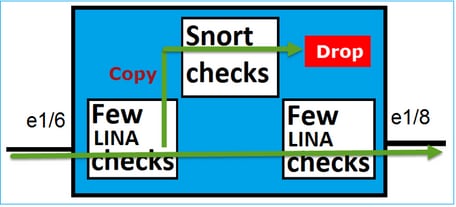

Deze afbeelding toont de interactie tussen de twee engines:

- Een pakket komt binnen via de inkomende interface en wordt verwerkt door de LINA-engine.

- Indien dit vereist is volgens het FTD-beleid, wordt het pakket geïnspecteerd door de Snort-engine.

- De snort engine geeft een oordeel voor het pakket terug.

- De LINA-engine wijst het pakket af of stuurt het door op basis van het Snort-oordeel.

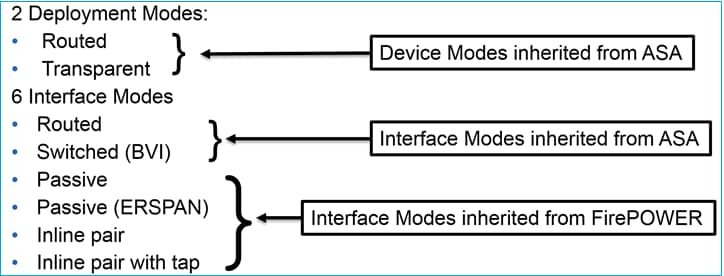

FTD biedt twee implementatiemodi en zes interfacemodi zoals getoond in de afbeelding:

Opmerking: U kunt de interfacemodi combineren op één FTD-apparaat.

Hier is een overzicht op hoog niveau van de verschillende FTD-implementaties en interfacemodi:

| FTD-interfacemodus |

FTD-implementatiemodus |

Beschrijving |

Traffic can be drop |

| Verstuurd |

Verstuurd |

Volledige controles van de LINA-motor en de snortmotor. |

Ja |

| Switched |

Doorzichtig |

Volledige controles van de LINA-motor en de snortmotor. |

Ja |

| Inline paar |

Routed of Transparent |

Gedeeltelijke controles met LINA-motor en volledige snortmotor. |

Ja |

| Inline paar met tap |

Routed of Transparent |

Gedeeltelijke controles met LINA-motor en volledige snortmotor. |

Nee |

| passief |

Routed of Transparent |

Gedeeltelijke controles met LINA-motor en volledige snortmotor. |

Nee |

| Passief (ERSPAN) |

Verstuurd |

Gedeeltelijke controles met LINA-motor en volledige snortmotor. |

Nee |

Inline paarinterface op FTD configureren

Netwerkdiagram

Vereiste

Configureer de fysieke interfaces e1/3 en e1/4 in inline paarmodus volgens deze vereisten:

| Interface | e1/3 | e1/4 |

| Naam | BINNENKANT | BUITEN |

| Security zone | BINNEN_ZONE | BUITEN_ZONE |

| Naam inline set | Inline-paar-1 | |

| Inline set MTU | 1500 | |

| Verspreid linkstatus | Ingeschakeld |

Oplossing

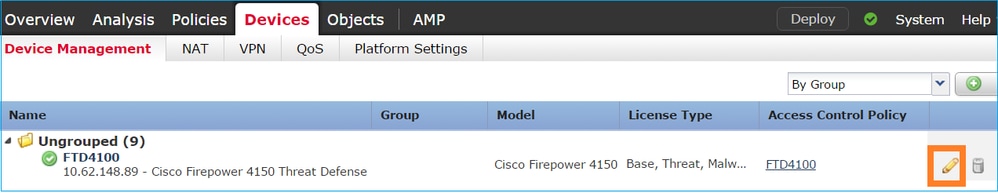

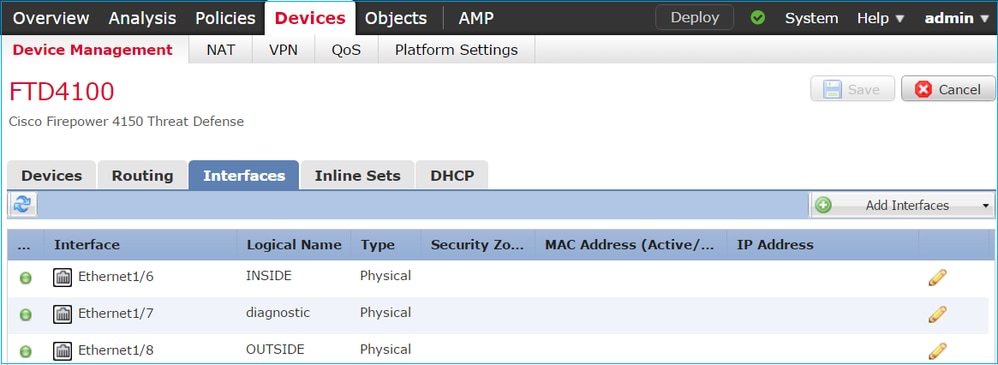

Stap 1. Om aan de individuele interfaces te vormen, navigeer aan Apparaten > Apparaatbeheer, selecteer het aangewezen apparaat en selecteer Bewerken:

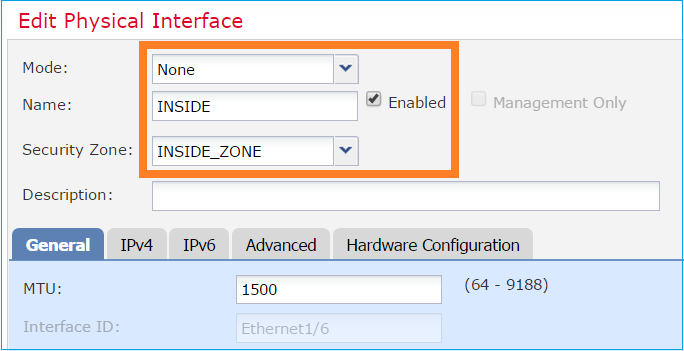

Specificeer vervolgens Naam en vink Ingeschakeld voor de interface zoals in de afbeelding.

Opmerking: De naam is de naam van de interface.

Op dezelfde manier voor interface Ethernet1/4. Het eindresultaat wordt weergegeven:

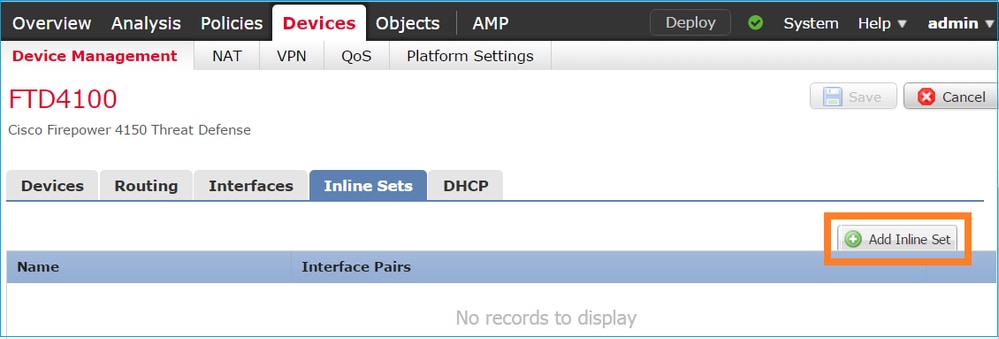

Stap 2. Configureer het inline paar.

Navigeer naar Inline sets > Inline set toevoegen zoals in de afbeelding.

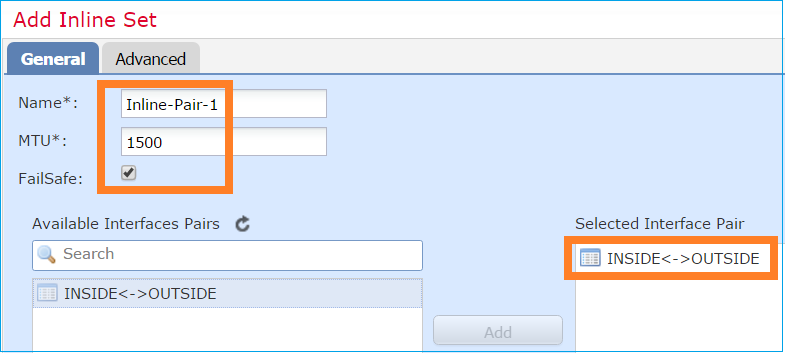

Stap 3. Configureer de algemene instellingen volgens de eisen zoals aangegeven in de afbeelding.

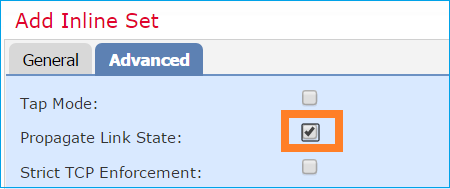

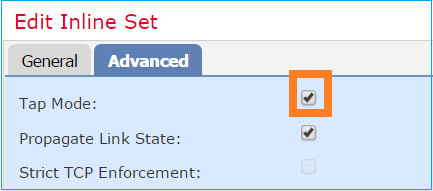

Stap 4. Schakel de optie Propagate Link State in in de geavanceerde instellingen zoals in de afbeelding.

De staatspropagatie van de verbinding brengt automatisch de tweede interface in het inline interfacepaar neer wanneer één van de interfaces in de inline reeks daalt.

Stap 5. Sla de wijzigingen op en implementeer.

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt.

Controleer de configuratie van het inline paar vanuit de FTD CLI.

Oplossing

Log in op FTD CLI en controleer de configuratie van het inline paar:

firepower# show inline-set

Inline-set Inline-Pair-1

Mtu is 1500 bytes

Fail-open for snort down is on

Fail-open for snort busy is off

Tap mode is off

Propagate-link-state option is on

hardware-bypass mode is disabled

Interface-Pair[1]:

Interface: Ethernet1/4 "OUTSIDE"

Current-Status: UP

Interface: Ethernet1/3 "INSIDE"

Current-Status: UP

Bridge Group ID: 507

Opmerking: De Bridge Group ID is een andere waarde dan 0. Als de tap modus is ingeschakeld, is deze 0.

Interface- en naaminformatie:

firepower# show nameif

Interface Name Security

Ethernet1/1 management 0

Ethernet1/3 INSIDE 0

Ethernet1/4 OUTSIDE 0

Controleer de interfacestatus:

firepower# show interface ip brief

Interface IP-Address OK? Method Status Protocol

Internal-Control0/0 unassigned YES unset up up

Internal-Data0/0 unassigned YES unset up up

Internal-Data0/1 unassigned YES unset up up

Internal-Data0/2 169.254.1.1 YES unset up up

Internal-Data0/3 unassigned YES unset up up

Internal-Data0/4 unassigned YES unset down up

Ethernet1/1 203.0.113.130 YES unset up up

Ethernet1/3 unassigned YES unset up up

Ethernet1/4 unassigned YES unset up up

Controleer de fysieke interfacegegevens:

firepower# show interface e1/3

Interface Ethernet1/3 "INSIDE", is up, line protocol is up

Hardware is EtherSVI, BW 1000 Mbps, DLY 10 usec

MAC address ac4a.670e.641e, MTU 1500

IPS Interface-Mode: inline, Inline-Set: Inline-Pair-1

IP address unassigned

Traffic Statistics for "INSIDE":

170 packets input, 12241 bytes

41 packets output, 7881 bytes

9 packets dropped

1 minute input rate 0 pkts/sec, 37 bytes/sec

1 minute output rate 0 pkts/sec, 19 bytes/sec

1 minute drop rate, 0 pkts/sec

5 minute input rate 0 pkts/sec, 34 bytes/sec

5 minute output rate 0 pkts/sec, 23 bytes/sec

5 minute drop rate, 0 pkts/sec

Controleer de werking van de FTD-interface met inline paren

In dit deel worden deze controles ter verificatie van de werking van het inline paar beschreven:

- Verificatie 1. Met behulp van pakkettracer.

- Verificatie 2. Schakel opname met overtrekken in en verstuur een TCP-pakket synchroniseren/bevestigen (SYN/ACK) door het inline paar.

- Verificatie 3. Controleer FTD-verkeer met behulp van firewall-engine en debug

- Verificatie 4. Controleer de functionaliteit voor link-state-doorgifte.

- Verificatie 5. Statische netwerkadresomzetting (NAT) configureren.

Oplossing

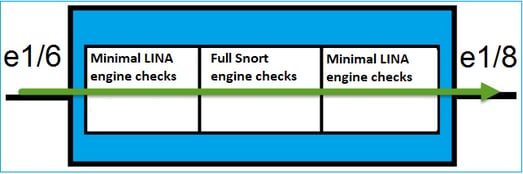

Architectuuroverzicht

Wanneer 2 FTD-interfaces in de inline-paarmodus werken, wordt een pakket verwerkt, zoals in de afbeelding wordt getoond.

Opmerking: Slechts kunnen de fysieke interfaces lid van een Inline paarreeks zijn.

Basistheorie

- Wanneer u een inline paar 2 fysiek configureert, worden interfaces intern overbrugd.

- Zeer vergelijkbaar met klassiek inline inbraakpreventiesysteem (IPS).

- Verkrijgbaar in Routed of Transparent Implementation.

- De meeste LINA motoreigenschappen (NAT, Routing, etc.) zijn niet beschikbaar voor stromen die door een Inline paar gaan.

- Transit verkeer kan worden verwijderd.

- Een paar LINA motorcontroles worden toegepast samen met volledige Snort motorcontroles.

Het laatste punt kan worden gevisualiseerd zoals aangegeven in de afbeelding:

Verificatie 1. Met behulp van Packet-Tracer

De packet-tracer uitvoer die een pakket emuleert dat het inline paar met de belangrijkste gemarkeerde punten doorkruist:

firepower# packet-tracer input INSIDE tcp 192.168.201.50 1111 192.168.202.50 80

Phase: 1

Type: NGIPS-MODE

Subtype: ngips-mode

Result: ALLOW

Elapsed time: 11834 ns

Config:

Additional Information:

The flow ingressed an interface configured for NGIPS mode and NGIPS services will be applied

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Elapsed time: 11834 ns

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced permit ip host 192.168.201.50 host 192.168.202.50 rule-id 268451044

access-list CSM_FW_ACL_ remark rule-id 268451044: ACCESS POLICY: mzafeiro_2m - Mandatory

access-list CSM_FW_ACL_ remark rule-id 268451044: L7 RULE: New-Rule-#1303-ALLOW

Additional Information:

This packet will be sent to snort for additional processing where a verdict will be reached

Phase: 3

Type: NGIPS-EGRESS-INTERFACE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Elapsed time: 2440 ns

Config:

Additional Information:

Ingress interface INSIDE is in NGIPS inline mode.

Egress interface OUTSIDE is determined by inline-set configuration

Phase: 4

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Elapsed time: 68320 ns

Config:

Additional Information:

New flow created with id 1801, packet dispatched to next module

Phase: 5

Type: EXTERNAL-INSPECT

Subtype:

Result: ALLOW

Elapsed time: 18056 ns

Config:

Additional Information:

Application: 'SNORT Inspect'

Phase: 6

Type: SNORT

Subtype: identity

Result: ALLOW

Elapsed time: 13668 ns

Config:

Additional Information:

user id: no auth, realm id: 0, device type: 0, auth type: invalid, auth proto: basic, username: none, AD domain: none,

src sgt: 0, src sgt type: unknown, dst sgt: 0, dst sgt type: unknown, abp src: none, abp dst: none, location: none

Phase: 7

Type: SNORT

Subtype: firewall

Result: ALLOW

Elapsed time: 67770 ns

Config:

Network 0, Inspection 0, Detection 0, Rule ID 268451044

Additional Information:

Starting rule matching, zone -1 -> -1, geo 0 -> 0, vlan 0, src sgt: 0, src sgt type: unknown, dst sgt: 0, dst sgt type: unknown, user 9999997, no url or host, no xff

Matched rule ids 268451044 - Allow

Phase: 8

Type: SNORT

Subtype: appid

Result: ALLOW

Elapsed time: 11002 ns

Config:

Additional Information:

service: (0), client: (0), payload: (0), misc: (0)

Result:

input-interface: INSIDE(vrfid:0)

input-status: up

input-line-status: up

output-interface: OUTSIDE(vrfid:0)

output-status: up

output-line-status: up

Action: allow

Time Taken: 204924 ns

Verificatie 2. Verzend TCP/SYN/ACK-pakketten via inline paar

U kunt TCP SYN/ACK-pakketten genereren met behulp van een pakket dat hulpprogramma’s zoals Scapy maakt. Deze syntaxis genereert 3 pakketten met SYN/ACK-vlaggen ingeschakeld:

root@KALI:~# scapy INFO: Can't import python gnuplot wrapper . Won't be able to plot. WARNING: No route found for IPv6 destination :: (no default route?) Welcome to Scapy (2.2.0) >>> conf.iface='eth0' >>> packet = IP(dst="192.168.201.60")/TCP(flags="SA",dport=80) >>> syn_ack=[] >>> for i in range(0,3): # Send 3 packets ... syn_ack.extend(packet) ... >>> send(syn_ack)

Schakel deze opname op FTD CLI in en verstuur een paar TCP/SYN/ACK-pakketten:

firepower# capture CAPI interface INSIDE trace match ip host 192.168.201.60 any

firepower# capture CAPO interface OUTSIDE match ip host 192.168.201.60 any

De Captures laat zien dat de 3 SYN/ACK pakketten door de FTD lopen:

firepower# show capture CAPI

3 packets captured

1: 09:20:18.206440 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

2: 09:20:18.208180 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

3: 09:20:18.210026 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

3 packets shown

firepower# show capture CAPO

3 packets captured

1: 09:20:18.206684 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

2: 09:20:18.208210 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

3: 09:20:18.210056 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

3 packets shown

Het spoor van het eerste opnamepakket toont enkele aanvullende informatie zoals het oordeel van de snort-engine:

firepower# show capture CAPI packet-number 1 trace

3 packets captured

1: 09:20:18.206440 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

Phase: 1

Type: NGIPS-MODE

Subtype: ngips-mode

Result: ALLOW

Elapsed time: 5978 ns

Config:

Additional Information:

The flow ingressed an interface configured for NGIPS mode and NGIPS services will be applied

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: ALLOW

Elapsed time: 5978 ns

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced permit ip host 192.168.201.50 object-group FMC_INLINE_dst_rule_268451044 rule-id 268451044

access-list CSM_FW_ACL_ remark rule-id 268451044: ACCESS POLICY: mzafeiro_2m - Mandatory

access-list CSM_FW_ACL_ remark rule-id 268451044: L7 RULE: New-Rule-#1303-ALLOW

object-group network FMC_INLINE_dst_rule_268451044

network-object 192.168.202.50 255.255.255.255

network-object 192.168.201.60 255.255.255.255

Additional Information:

This packet will be sent to snort for additional processing where a verdict will be reached

Phase: 3

Type: NGIPS-EGRESS-INTERFACE-LOOKUP

Subtype: Resolve Egress Interface

Result: ALLOW

Elapsed time: 1952 ns

Config:

Additional Information:

Ingress interface INSIDE is in NGIPS inline mode.

Egress interface OUTSIDE is determined by inline-set configuration

Phase: 4

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Elapsed time: 45872 ns

Config:

Additional Information:

New flow created with id 1953, packet dispatched to next module

Phase: 5

Type: EXTERNAL-INSPECT

Subtype:

Result: ALLOW

Elapsed time: 18544 ns

Config:

Additional Information:

Application: 'SNORT Inspect'

Phase: 6

Type: SNORT

Subtype: identity

Result: ALLOW

Elapsed time: 25182 ns

Config:

Additional Information:

user id: no auth, realm id: 0, device type: 0, auth type: invalid, auth proto: basic, username: none, AD domain: none,

src sgt: 0, src sgt type: unknown, dst sgt: 0, dst sgt type: unknown, abp src: none, abp dst: none, location: none

Phase: 7

Type: SNORT

Subtype: firewall

Result: ALLOW

Elapsed time: 50924 ns

Config:

Network 0, Inspection 0, Detection 0, Rule ID 268451044

Additional Information:

Starting rule matching, zone -1 -> -1, geo 0 -> 0, vlan 0, src sgt: 0, src sgt type: unknown, dst sgt: 0, dst sgt type: unknown, user 9999997, no url or host, no xff

Matched rule ids 268451044 - Allow

Phase: 8

Type: SNORT

Subtype: appid

Result: ALLOW

Elapsed time: 17722 ns

Config:

Additional Information:

service: (0), client: (0), payload: (0), misc: (0)

Result:

input-interface: INSIDE(vrfid:0)

input-status: up

input-line-status: up

output-interface: OUTSIDE(vrfid:0)

output-status: up

output-line-status: up

Action: allow

Time Taken: 172152 ns

1 packet shown

Het spoor van het tweede opgenomen pakket toont aan dat het pakket overeenkomt met een huidige verbinding, zodat het de ACL-controle omzeilt, maar nog steeds wordt geïnspecteerd door de Snelmotor:

firepower# show capture CAPI packet-number 2 trace

3 packets captured

2: 09:20:18.208180 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) ack 0 win 8192

Phase: 1

Type: FLOW-LOOKUP

Subtype:

Result: ALLOW

Elapsed time: 1952 ns

Config:

Additional Information:

Found flow with id 1953, using existing flow

Phase: 2

Type: EXTERNAL-INSPECT

Subtype:

Result: ALLOW

Elapsed time: 7320 ns

Config:

Additional Information:

Application: 'SNORT Inspect'

Phase: 3

Type: SNORT

Subtype: appid

Result: ALLOW

Elapsed time: 1860 ns

Config:

Additional Information:

service: (0), client: (0), payload: (0), misc: (0)

Result:

input-interface: INSIDE(vrfid:0)

input-status: up

input-line-status: up

Action: allow

Time Taken: 11132 ns

1 packet shown

Verificatie 3. Debug van firewall-engine voor toegestaan verkeer

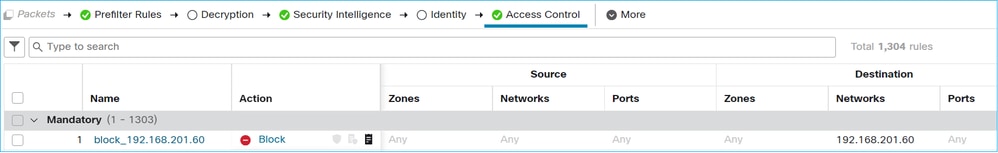

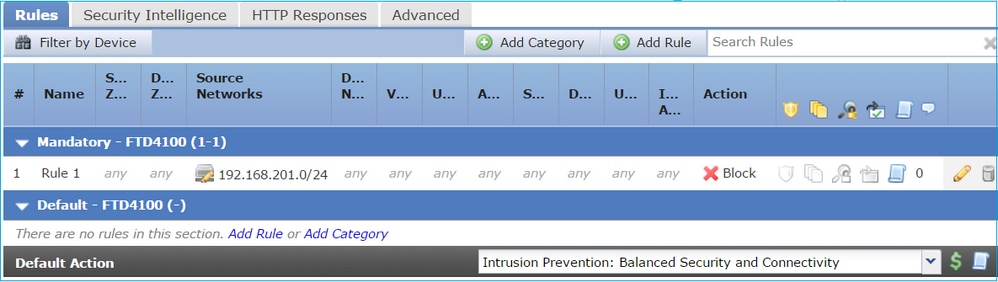

De debug van de firewallmotor loopt tegen specifieke componenten van de FTD Snort Engine zoals het Toegangscontrolebeleid, zoals in het beeld wordt getoond:

Wanneer u de TCP SYN/ACK-pakketten via Inline pair verzendt, kunt u in de debug-uitvoer zien:

> system support firewall-engine-debug

Please specify an IP protocol: tcp

Please specify a client IP address:

Please specify a client port:

Please specify a server IP address: 192.168.201.60

Please specify a server port: 80

Monitoring firewall engine debug messages

192.168.201.60-80 > 192.168.201.50-20 6 AS 4 I 12 New session

192.168.201.60-80 > 192.168.201.50-20 6 AS 4 I 12 using HW or preset rule order 3, id 268438528 action Allow and prefilter rule 0

192.168.201.60-80 > 192.168.201.50-20 6 AS 4 I 12 allow action

192.168.201.60-80 > 192.168.201.50-20 6 AS 4 I 12 Deleting session

Verificatie 4. Controleer de doorgifte van koppelingsstaten

Schakel de FTD en de switchpoort die is aangesloten op de e1/4-interface in voor het inloggen op de buffer. Op FTD CLI, moet u zien dat beide interfaces daalden:

firepower# show interface ip brief

Interface IP-Address OK? Method Status Protocol

Internal-Control0/0 unassigned YES unset up up

Internal-Data0/0 unassigned YES unset up up

Internal-Data0/1 unassigned YES unset up up

Internal-Data0/2 169.254.1.1 YES unset up up

Internal-Data0/3 unassigned YES unset up up

Internal-Data0/4 unassigned YES unset down up

Ethernet1/1 203.0.113.130 YES unset up up

Ethernet1/3 unassigned YES unset admin down down

Ethernet1/4 unassigned YES unset down down

De FTD-logboeken tonen:

firepower# show log

...

May 28 2024 07:35:10: %FTD-4-411002: Line protocol on Interface Ethernet1/4, changed state to down

May 28 2024 07:35:10: %FTD-4-411004: Interface INSIDE, changed state to administratively down

May 28 2024 07:35:10: %FTD-4-411004: Interface Ethernet1/3, changed state to administratively down

May 28 2024 07:35:10: %FTD-4-812005: Link-State-Propagation activated on inline-pair due to failure of interface Ethernet1/4(OUTSIDE) bringing down pair interface Ethernet1/3(INSIDE)

May 28 2024 07:35:10: %FTD-4-411002: Line protocol on Interface Ethernet1/3, changed state to down

De inline-set status toont de status van de 2 interfaceleden:

firepower# show inline-set

Inline-set Inline-Pair-1

Mtu is 1500 bytes

Fail-open for snort down is on

Fail-open for snort busy is off

Tap mode is off

Propagate-link-state option is on

hardware-bypass mode is disabled

Interface-Pair[1]:

Interface: Ethernet1/4 "OUTSIDE"

Current-Status: Down(Propagate-Link-State-Activated)

Interface: Ethernet1/3 "INSIDE"

Current-Status: Down(Administrative-Down-By-Propagate-Link-State)

Bridge Group ID: 507

Let op het verschil in status van de 2 interfaces:

firepower# show interface e1/3

Interface Ethernet1/3 "INSIDE", is admin down, line protocol is down

Hardware is EtherSVI, BW 1000 Mbps, DLY 10 usec

MAC address ac4a.670e.641e, MTU 1500

IPS Interface-Mode: inline, Inline-Set: Inline-Pair-1

Administrative-Down-By-Propagate-Link-State

IP address unassigned

Traffic Statistics for "INSIDE":

2400 packets input, 165873 bytes

1822 packets output, 178850 bytes

17 packets dropped

1 minute input rate 0 pkts/sec, 0 bytes/sec

1 minute output rate 0 pkts/sec, 0 bytes/sec

1 minute drop rate, 0 pkts/sec

5 minute input rate 0 pkts/sec, 32 bytes/sec

5 minute output rate 0 pkts/sec, 57 bytes/sec

5 minute drop rate, 0 pkts/sec

firepower# show interface e1/4

Interface Ethernet1/4 "OUTSIDE", is down, line protocol is down

Hardware is EtherSVI, BW 1000 Mbps, DLY 10 usec

MAC address ac4a.670e.640e, MTU 1500

IPS Interface-Mode: inline, Inline-Set: Inline-Pair-1

Propagate-Link-State-Activated

IP address unassigned

Traffic Statistics for "OUTSIDE":

1893 packets input, 158046 bytes

2386 packets output, 213997 bytes

67 packets dropped

1 minute input rate 0 pkts/sec, 0 bytes/sec

1 minute output rate 0 pkts/sec, 0 bytes/sec

1 minute drop rate, 0 pkts/sec

5 minute input rate 0 pkts/sec, 51 bytes/sec

5 minute output rate 0 pkts/sec, 39 bytes/sec

5 minute drop rate, 0 pkts/sec

Nadat u de switchport opnieuw inschakelt, tonen de FTD-logboeken:

May 28 2024 07:38:04: %FTD-4-411001: Line protocol on Interface Ethernet1/4, changed state to up

May 28 2024 07:38:04: %FTD-4-411003: Interface Ethernet1/3, changed state to administratively up

May 28 2024 07:38:04: %FTD-4-411003: Interface INSIDE, changed state to administratively up

May 28 2024 07:38:04: %FTD-4-812006: Link-State-Propagation de-activated on inline-pair due to recovery of interface Ethernet1/4(OUTSIDE) bringing up pair interface Ethernet1/3(INSIDE)

May 28 2024 07:38:05: %FTD-4-411002: Line protocol on Interface Ethernet1/4, changed state to down

Verificatie 5. Statische NAT configureren

Oplossing

NAT wordt niet ondersteund voor interfaces die werken in inline, inline tap of passieve modus:

Firepower Management Center Configuration Guide, versie 6.0.1

Blokpakket op interfacemodus voor inline paar

Maak een blokregel, verstuur verkeer door het FTD inline paar en bekijk het gedrag, zoals in de afbeelding.

Oplossing

Schakel opname met overtrekken in en verstuur de SYN/ACK-pakketten via het FTD Inline pair. Het verkeer is geblokkeerd:

firepower# show capture

capture CAPI type raw-data trace interface INSIDE [Capturing - 270 bytes]

match ip host 192.168.201.60 any

capture CAPO type raw-data interface OUTSIDE [Capturing - 0 bytes]

match ip host 192.168.201.60 any

In het spoor, kan worden gezien dat het pakket door de motor van FTD LINA werd gelaten vallen en niet naar de motor van de Snort van FTD werd doorgestuurd.

firepower# show capture CAPI packet-number 1 trace

4 packets captured

1: 09:41:54.562547 192.168.201.50.59144 > 192.168.201.60.80: S 3817586151:3817586151(0) win 64240 <mss 1460,sackOK,timestamp 2568467664 0,nop,wscale 7>

Phase: 1

Type: NGIPS-MODE

Subtype: ngips-mode

Result: ALLOW

Elapsed time: 10126 ns

Config:

Additional Information:

The flow ingressed an interface configured for NGIPS mode and NGIPS services will be applied

Phase: 2

Type: ACCESS-LIST

Subtype:

Result: DROP

Elapsed time: 10126 ns

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced deny ip any host 192.168.201.60 rule-id 268451045 event-log flow-start

access-list CSM_FW_ACL_ remark rule-id 268451045: ACCESS POLICY: mzafeiro_2m - Mandatory

access-list CSM_FW_ACL_ remark rule-id 268451045: L4 RULE: block_192.168.201.60

Additional Information:

Result:

input-interface: INSIDE(vrfid:0)

input-status: up

input-line-status: up

Action: drop

Time Taken: 20252 ns

1 packet shown

Inline paarmodus met tap configureren

Schakel de tapmodus in op het inline paar.

Oplossing

Navigeer naar Apparaten > Apparaatbeheer > Inline sets > Inline sets bewerken > Geavanceerd en tap modus inschakelen, zoals in de afbeelding.

Verificatie

firepower# show inline-set

Inline-set Inline-Pair-1

Mtu is 1500 bytes

Fail-open for snort down is off

Fail-open for snort busy is off

Tap mode is on

Propagate-link-state option is on

hardware-bypass mode is disabled

Interface-Pair[1]:

Interface: Ethernet1/4 "OUTSIDE"

Current-Status: UP

Interface: Ethernet1/3 "INSIDE"

Current-Status: UP

Bridge Group ID: 0

Controleer of het FTD-inline paar werkt met de tap-interfacehandeling

Basistheorie

- Wanneer u een inline paar met tap configureert, worden fysieke interfaces intern overbrugd.

- Het is beschikbaar in Routed of Transparent Implementation Mode.

- De meeste LINA-motorfuncties (NAT, Routing, enzovoort) zijn niet beschikbaar voor stromen die door het Inline paar gaan.

- Feitelijk verkeer kan niet worden gedropt.

- Een paar LINA motorcontroles worden toegepast samen met volledige Snort motorcontroles op een kopie van het werkelijke verkeer.

De modus Inline paar met tap laat het transitoverkeer niet vallen. Met het spoor van een pakket bevestigt het dit:

> show capture CAPI packet-number 2 trace 3 packets captured 2: 13:34:30.685084 192.168.201.50.20 > 192.168.201.60.80: S 0:0(0) win 8192 Phase: 1 Type: CAPTURE Subtype: Result: ALLOW Config: Additional Information: MAC Access list Phase: 2 Type: ACCESS-LIST Subtype: Result: ALLOW Config: Implicit Rule Additional Information: MAC Access list Phase: 3 Type: NGIPS-MODE Subtype: ngips-mode Result: ALLOW Config: Additional Information: The flow ingressed an interface configured for NGIPS mode and NGIPS services is applied Phase: 4 Type: ACCESS-LIST Subtype: log Result: WOULD HAVE DROPPED Config: access-group CSM_FW_ACL_ global access-list CSM_FW_ACL_ advanced deny ip 192.168.201.0 255.255.255.0 any rule-id 268441600 event-log flow-start access-list CSM_FW_ACL_ remark rule-id 268441600: ACCESS POLICY: FTD4100 - Mandatory/1 access-list CSM_FW_ACL_ remark rule-id 268441600: L4 RULE: Rule 1 Additional Information: Result: input-interface: INSIDE input-status: up input-line-status: up Action: Access-list would have dropped, but packet forwarded due to inline-tap 1 packet shown

>

Inline paar en Ethernet-kanaal

U kunt inline paar op 2 manieren met etherchannel configureren:

- Etherchannel beëindigd op FTD.

- Etherchannel gaat door de FTD (vereist FXOS code 2.3.1.3 en later).

Etherchannel Afgesloten op FTD

Etherchannel op SW-A:

SW-A# show etherchannel summary | i Po33|Po55 33 Po33(SU) LACP Gi3/11(P) 35 Po35(SU) LACP Gi2/33(P)

Etherkanalen op SW-B:

SW-B# show etherchannel summary | i Po33|Po55 33 Po33(SU) LACP Gi1/0/3(P) 55 Po55(SU) LACP Gi1/0/4(P)

Het verkeer wordt doorgestuurd via het actieve FTD op basis van MAC-adresleren:

SW-B# show mac address-table address 0017.dfd6.ec00

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

201 0017.dfd6.ec00 DYNAMIC Po33

Total Mac Addresses for this criterion: 1

De inline-set op FTD:

FTD# show inline-set

Inline-set SET1

Mtu is 1500 bytes

Fail-open for snort down is on

Fail-open for snort busy is off

Tap mode is off

Propagate-link-state option is off

hardware-bypass mode is disabled

Interface-Pair[1]:

Interface: Port-channel3 "INSIDE"

Current-Status: UP

Interface: Port-channel5 "OUTSIDE"

Current-Status: UP

Bridge Group ID: 775

Opmerking: In het geval van een FTD failover-gebeurtenis hangt de verkeersstoring voornamelijk af van de tijd die de switches nodig hebben om het MAC-adres van de remote peer te leren.

Etherchannel via de FTD

Etherchannel op SW-A:

SW-A# show etherchannel summary | i Po33|Po55

33 Po33(SU) LACP Gi3/11(P)

55 Po55(SD) LACP Gi3/7(I)

De LACP-pakketten via de Standby FTD worden geblokkeerd:

FTD# capture ASP type asp-drop fo-standby FTD# show capture ASP | i 0180.c200.0002 29: 15:28:32.658123 a0f8.4991.ba03 0180.c200.0002 0x8809 Length: 124 70: 15:28:47.248262 f0f7.556a.11e2 0180.c200.0002 0x8809 Length: 124

Etherkanalen op SW-B:

SW-B# show etherchannel summary | i Po33|Po55

33 Po33(SU) LACP Gi1/0/3(P)

55 Po55(SD) LACP Gi1/0/4(s)

Het verkeer wordt doorgestuurd via het actieve FTD op basis van MAC-adresleren:

SW-B# show mac address-table address 0017.dfd6.ec00

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

201 0017.dfd6.ec00 DYNAMIC Po33

Total Mac Addresses for this criterion: 1

De inline-set op FTD:

FTD# show inline-set

Inline-set SET1

Mtu is 1500 bytes

Fail-open for snort down is on

Fail-open for snort busy is off

Tap mode is off

Propagate-link-state option is off

hardware-bypass mode is disabled

Interface-Pair[1]:

Interface: Ethernet1/3 "INSIDE"

Current-Status: UP

Interface: Ethernet1/5 "OUTSIDE"

Current-Status: UP

Bridge Group ID: 519

Voorzichtig: In dit scenario, in het geval van een FTD failover gebeurtenis, hangt de convergentietijd hoofdzakelijk af van de onderhandelingen Etherchannel LACP, en van de tijd die het neemt de stroomonderbreking, die vrij langer kan zijn. In het geval dat de Etherchannel-modus ON (geen LACP) is, dan hangt de convergentietijd af van MAC-adresleren.

Problemen oplossen

Er is momenteel geen specifieke informatie beschikbaar voor deze configuratie.

Vergelijking: Inline paar versus inline paar met tap

| Inline paar |

Inline paar met tap |

|

| inline-set tonen |

> inline-set tonen |

> inline-set tonen > |

| show interface |

> interface e1/6 tonen |

> interface e1/6 tonen |

| Pakket met blokregel behandelen |

> tonen Capi-pakketnummer 1 overtrek opnemen |

> tonen Capi-pakketnummer 1 overtrek opnemen |

Samenvatting

- Wanneer u de modus Inline paar gebruikt, gaat het pakket voornamelijk door de FTD Snort-engine.

- TCP-verbindingen worden in een TCP-statustypass-modus verwerkt.

- Vanuit het oogpunt van de FTD LINA-motor wordt een ACL-beleid toegepast.

- Wanneer de modus Inline paar wordt gebruikt, kunnen pakketten worden geblokkeerd omdat ze inline worden verwerkt.

- Wanneer de Taps-modus is ingeschakeld, wordt er een kopie van het pakket geïnspecteerd en intern gedropt terwijl het eigenlijke verkeer ongewijzigd door FTD gaat.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

3.0 |

18-Nov-2024 |

Intern informatievak van Cisco verwijderd omdat link niet kan worden gevonden.

Bijgewerkte Inleiding, Alt-tekst en opmaak. |

2.0 |

28-Apr-2023 |

Hercertificering |

1.0 |

18-Oct-2017 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Mikis ZafeiroudisTechnisch adviseur-engineer

- Dinkar SharmaTechnisch adviseur-engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback