PBR met IP SLA’s voor DUBBELE ISP configureren op FTD beheerd door FMC

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe u PBR samen met IP SLA’s kunt configureren op een FTD die wordt beheerd door FMC.

Bijgedragen door Daniel Perez Vertti Vazquez, Cisco TAC Engineer.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- PBR-configuratie op

Cisco Adaptive Security Appliance (ASA) - FlexConfig aan

Firepower - IP SLA’s

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco FTD versie 7.0.0 (Build 94)

- Cisco FMC versie 7.0.0 (Build 94)

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Dit document beschrijft hoe u Policy Based Routing (PBR) samen met Internet Protocol Service Level Agreement (IP SLA) Cisco kunt configureren Firepower Threat Defense (FTD) op een Cisco-systeem dat wordt beheerd door Cisco Firepower Management Center (FMC).

De traditionele routing neemt doorsturen beslissingen die alleen op de IP-adressen van de bestemmingen zijn gebaseerd. PBR is een alternatief voor het routeren van protocollen en statische routing.

Het verstrekt meer korrelige controle over het routing omdat het het gebruik van parameters zoals bron IP adressen of bron en bestemmingshavens als routeringscriteria naast het bestemming IP adres toestaat.

De mogelijke scenario's voor PBR omvatten brongevoelige toepassingen of verkeer over specifieke verbindingen.

Samen met PBR kunnen IP SLA's worden geïmplementeerd om de beschikbaarheid van de volgende hop te garanderen. Een IP SLA is een mechanisme dat de end-to-end connectiviteit bewaakt door de uitwisseling van reguliere pakketten.

Op het moment van publicatie wordt PBR niet rechtstreeks ondersteund door het VCC Graphical User Interface (GUI) , zodat voor de configuratie van de functie FlexConfig-beleid moet worden gebruikt.

Anderzijds worden alleen Internet Control Message Protocol (ICMP) SLA's ondersteund door FTD.

In dit voorbeeld wordt PBR gebruikt om pakketten via een primair Internet Service Provider (ISP) circuit te routeren op basis van het IP-bronadres.

Ondertussen bewaakt een IP SLA de connectiviteit en dwingt hij een reservestroomkring in geval van een storing.

Configureren

Netwerkdiagram

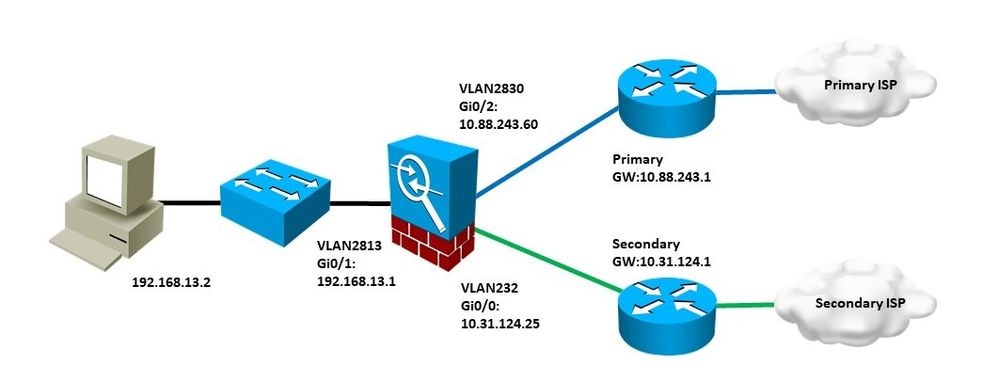

In dit voorbeeld heeft Cisco FTD twee externe interfaces: VLAN230 en VLAN232. Elke module maakt verbinding met een andere ISP.

Het verkeer vanuit het interne netwerk VLAN2813 wordt via de primaire ISP gerouteerd die PBR gebruikt.

De PBR routekaart neemt doorsturen beslissingen alleen op basis van het IP-bronadres (alles van VLAN2813 moet worden gerouteerd naar 10.88.243.1 in VLAN230) en wordt toegepast in de interface Gigabit Ethernet 0/1 van FTD.

Ondertussen gebruikt FTD IP SLA’s om de connectiviteit met elke ISP-gateway te bewaken. In het geval van een storing in VLAN230, FTD failover naar het back-upcircuit op VLAN232.

Configuraties

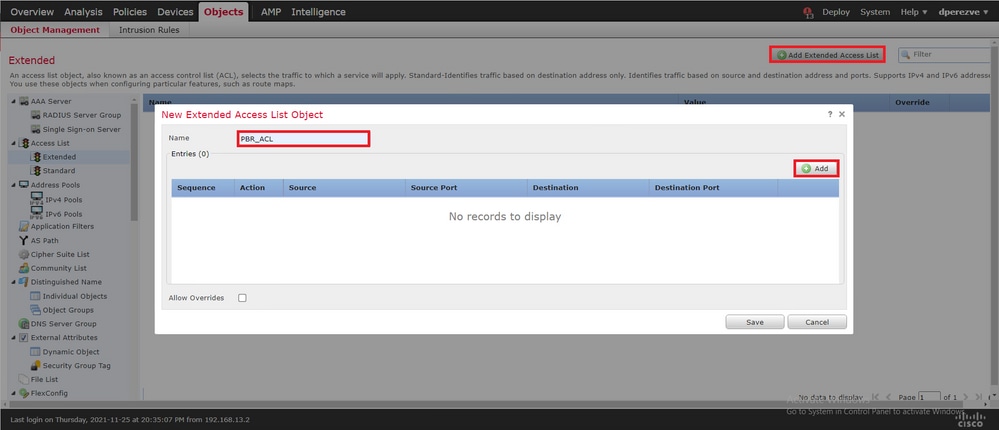

Stap 1. PBR-toegangslijst configureren

Bij de eerste stap van configuratie PBR, definieer welke pakketten onderwerp moeten zijn van het routeringsbeleid. PBR maakt gebruik van routekaarten en toegangslijsten om verkeer te identificeren.

Om een toegangslijst voor de bijbehorende criteria te definiëren, bladert u naar Objects > Object Management en selecteert u Extended onder de categorie in de inhoudsopgave Access List .

Klik op de knop . Add Extended Access List Wijs in het New Extended Access List Object venster een naam toe aan het object en selecteer vervolgens de knop om te beginnen met de configuratie van de toegangslijst. Add (en)

Selecteer in het Add Extended Access List Entry venster het object dat het binnennetwerk vertegenwoordigt, in dit geval VLAN2813.

Klik op Add to Source om het als bron van de toegangslijst te definiëren.

Klik Add om de ingang te creëren.

Klik op de knop . Save Het object moet worden toegevoegd aan de objectlijst.

Stap 2. Configureer PBR routekaart

Zodra de PBR toegangslijst is geconfigureerd, wijs deze toe aan een routekaart. De routekaart evalueert verkeer tegen de matchclausules die in de toegangslijst worden bepaald.

Nadat een gelijke voorkomt, voert de routekaart de acties uit die in het routeringsbeleid worden bepaald.

Om routekaart te bepalen, navigeer aan Objects > Object Management en selecteer Route Map in de inhoudsopgave.

Klik op Add Route Map >. Klik in het New Route Map Object veld Toewijzen op een naam voor het object en klik vervolgens op Add om een nieuwe routekaart te maken.

Definieer in het Add Route Map Entry venster een volgnummer voor de positie van het nieuwe item.

Navigeer naar IPv4 > Match Clauses en selecteer Uitgebreid in het Available Access List vervolgkeuzemenu.

Selecteer het object van de toegangslijst dat in Stap 1 is gemaakt.

Klik Add om de ingang te creëren.

Opmerking: FTD ondersteunt tot 65536 (van 0 tot 65535) verschillende vermeldingen. Hoe lager het aantal, hoe hoger de prioriteitsevaluatie.

Klik op Save . Voeg het object toe aan de lijst met objecten.

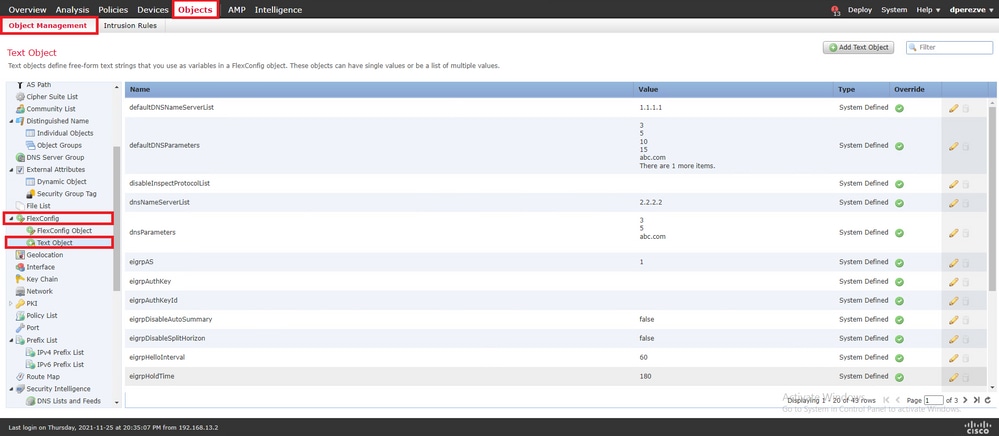

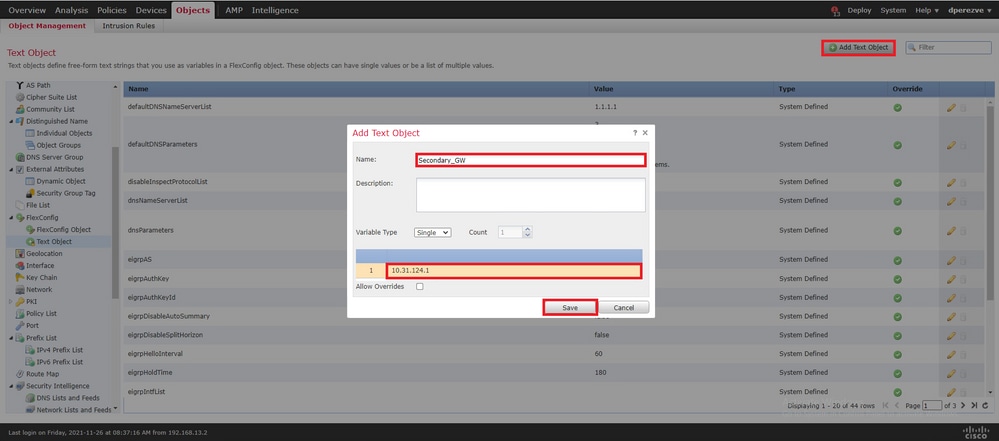

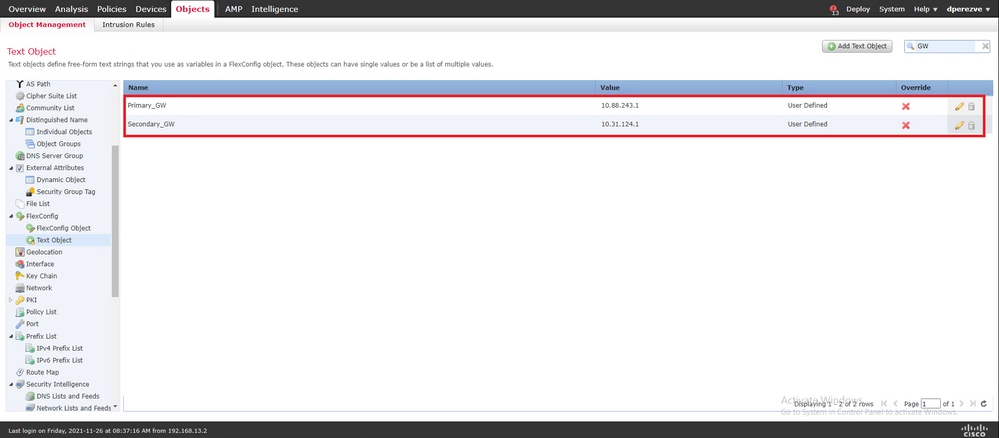

Stap 3. Configureer FlexConfig-tekstobjecten

De volgende stap omvat de definitie van FlexConfig-tekstobjecten die de standaardgateways voor elk circuit vertegenwoordigen. Deze tekstobjecten worden later gebruikt in de configuratie van FlexConfig-object dat PBR aan SLA's koppelt.

Om een FlexConfig tekstobject te definiëren, navigeert u naar Objects > Object Management en selecteert u Text Object onder de FlexConfig categorie in de inhoudsopgave.

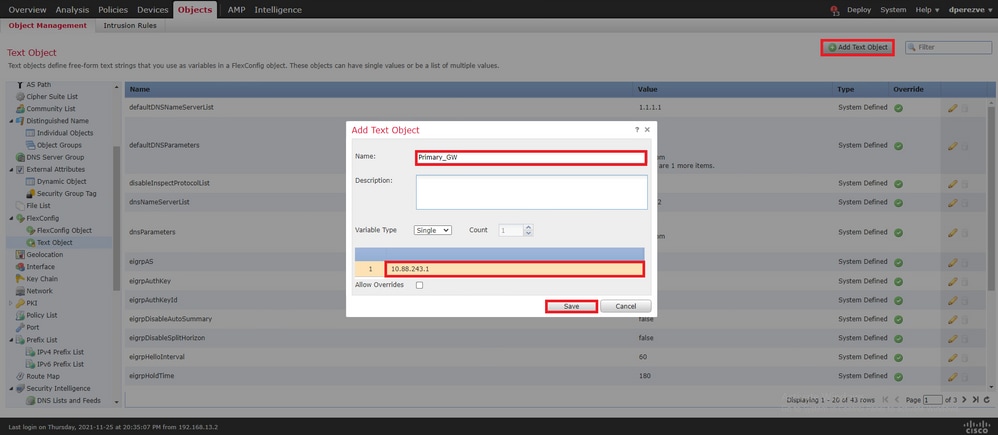

Klik op de knop . Add Text Object Wijs in het Add Text Object venster een naam toe aan het object dat de primaire gateway vertegenwoordigt en specificeer het IPv4-adres voor dit apparaat.

Klik op Save om het nieuwe object toe te voegen.

Add Text Object Klik nogmaals om een tweede object te maken, dit keer voor de Gateway in het back-upcircuit.

Vul het nieuwe object in met de juiste naam en het juiste IP-adres en klik op Save .

De twee objecten moeten samen met de standaardobjecten aan de lijst worden toegevoegd.

Stap 4. Configureer de SLA-monitor

Om de SLA-objecten te definiëren die worden gebruikt om de connectiviteit met elke gateway te bewaken, navigeer naar Objects > Object Management en selecteer SLA Monitor in de inhoudsopgave.

Selecteer het Add SLA Monitor object.

Definieer in het New SLA Monitor venster een naam samen met een id voor de SLA-handeling, het IP-adres voor het apparaat dat moet worden bewaakt (in dit geval de primaire gateway) en de interface of zone waardoor het apparaat kan worden bereikt.

Bovendien is het ook mogelijk om de timeout en de drempel aan te passen. Klik op de knop . Save

Opmerking: FTD ondersteunt maximaal 2000 SLA-operaties. De waarden voor de SLA-ID variëren van 1 tot 2147483647.

Opmerking: Als timeout en drempelwaarden niet zijn opgegeven, gebruikt FTD standaard timers: 5000 miliseconden per geval.

Selecteer de Add SLA Monitor knop nogmaals om een tweede object te maken, dit keer voor de Gateway in het back-upcircuit.

Vul het nieuwe object met de juiste informatie, zorg ervoor dat de SLA-id anders is dan de voor de primaire gateway gedefinieerde id en sla de wijzigingen op.

De twee objecten moeten aan de lijst worden toegevoegd.

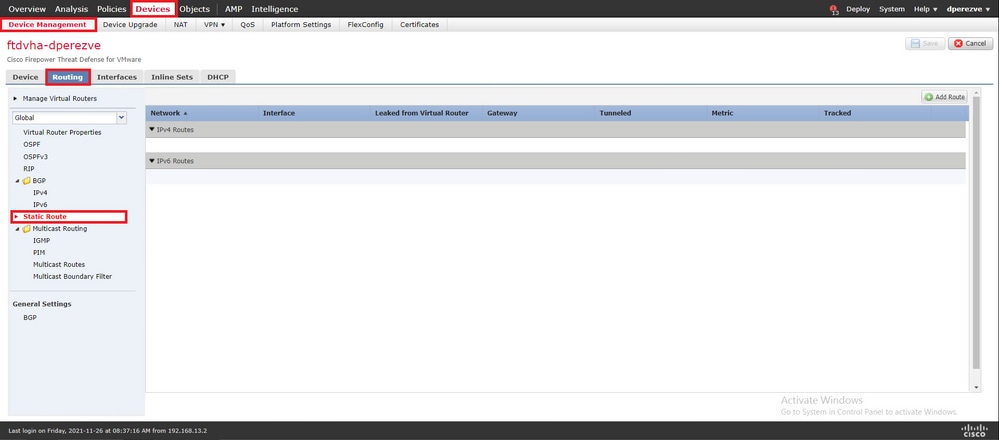

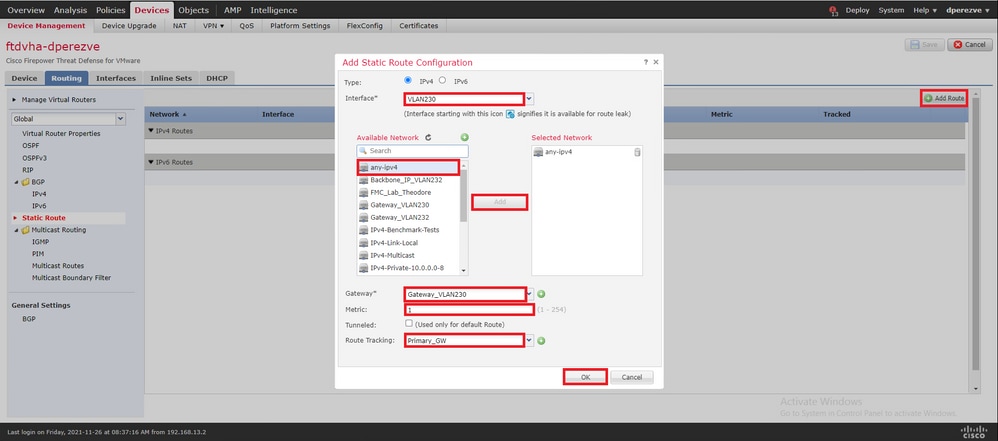

Stap 4. Configureer statische routes met routespoor

Zodra de IP SLA-objecten zijn gemaakt, definieert u een route voor elke gateway en koppelt u deze aan de SLA’s.

Deze routes bieden niet echt connectiviteit van binnen naar buiten (alle routing wordt uitgevoerd via PBR). In plaats daarvan zijn ze nodig om connectiviteit met de gateways via SLA’s te volgen.

Om statische routes te configureren navigeer je naar Devices > Device Management , bewerk je het FTD en selecteer je Static Route in de inhoudsopgave op het Routing tabblad.

In het Add Static Route Configuration venster, in de interfacedaling, specificeer de naam voor de interface waardoor de primaire gateway bereikbaar moet zijn.

Selecteer vervolgens het doelnetwerk en de primaire gateway in de Gateway vervolgkeuzelijst.

Specificeer een metriek voor de route en in Route Track de rotatie en selecteer het SLA-object voor de primaire gateway die in Stap 3 wordt gemaakt.

Klik op OK om de nieuwe route toe te voegen.

Er moet een tweede statische route worden geconfigureerd voor de back-upgateway.

Klik Add Route om een nieuwe statische route te bepalen.

Vul het Add Static Route Configuration bestand in met de informatie voor de back-upgateway en zorg ervoor dat de metriek voor deze route hoger is dan die in de eerste route.

De twee routes moeten aan de lijst worden toegevoegd.

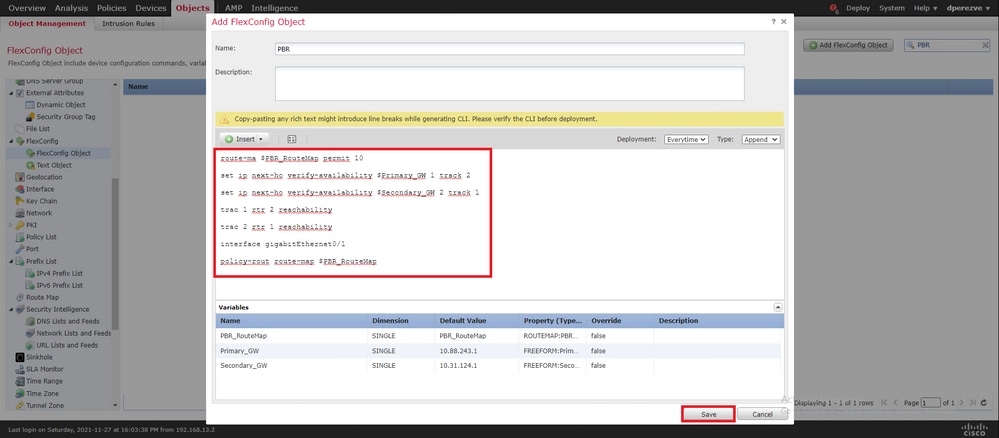

Stap 5. Configureer PBR FlexConfig-object

Schakel SLA's in onder de routekaart die voor PBR wordt gebruikt en pas deze routekaart toe in een interface van de FTD.

Tot nu toe is routekaart alleen gekoppeld aan de toegangslijst die de bijbehorende criteria definieert. De laatste aanpassingen worden echter niet ondersteund via FMC GUI, zodat een FlexConfig-object nodig is.

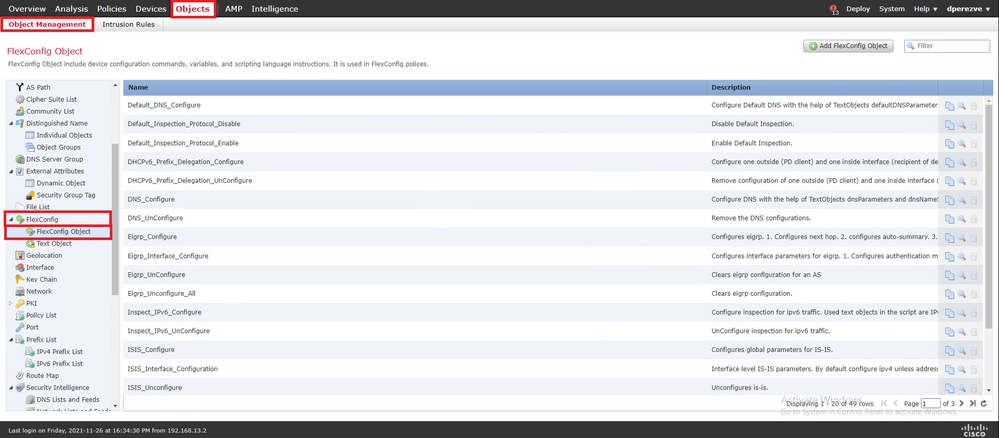

U kunt het object PBR FlexConfig definiëren door Objects > Object Management naar te navigeren en FlexConfig Object onder de FlexConfig categorie in de inhoudsopgave te selecteren.

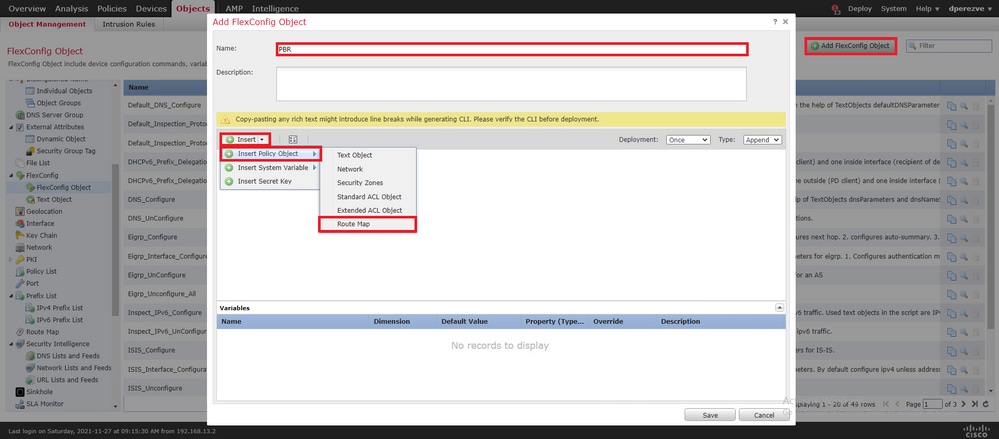

Selecteer de Add FlexConfig Object knop. Wijs in het Add FlexConfig Object venster een naam toe en navigeer naar Insert > Insert Policy Object > Route Map .

Wijs in het Insert Route Map Variable venster een naam toe voor de variabele en selecteer het PBR-object dat in Stap 2 is gemaakt.

Klik op Save om de routekaart toe te voegen als deel van het object FlexConfig.

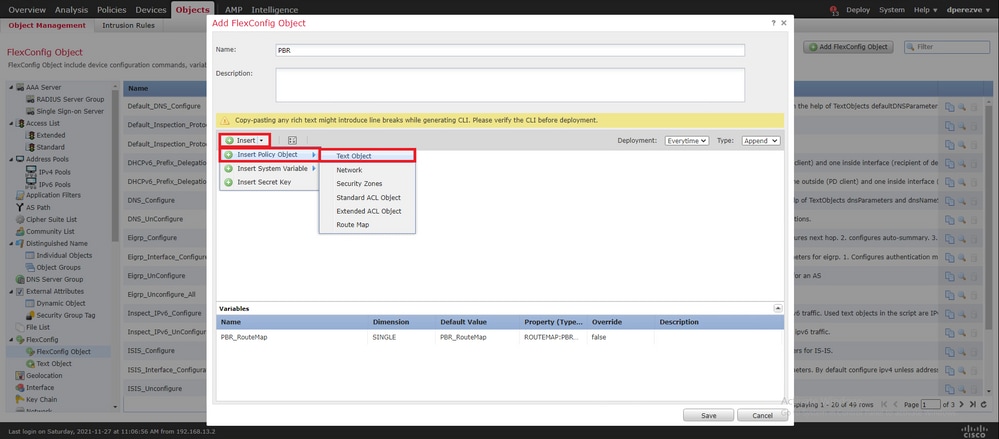

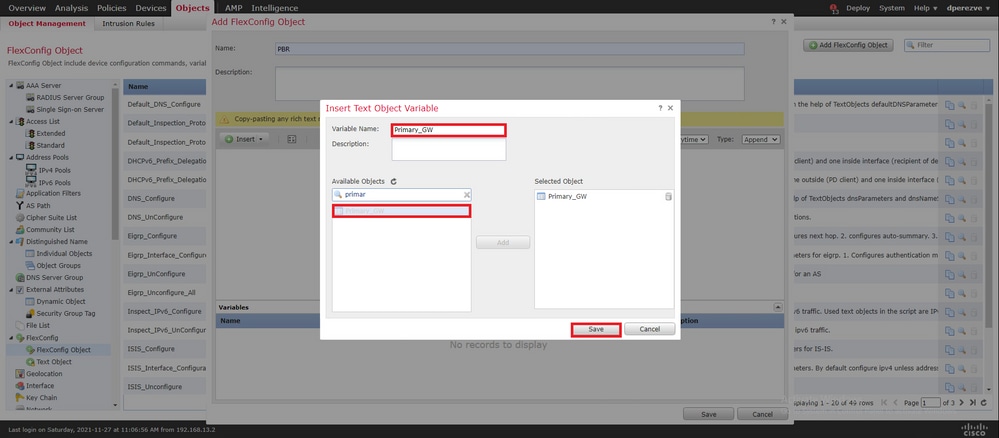

Naast de routekaartvariabele moeten we de FlexConfig tekstobjecten toevoegen die elke gateway vertegenwoordigen (gedefinieerd in stap 3). Navigeer in het Add FlexConfig Object venster naar Insert > Insert Policy Object > Text Object .

Wijs in het Insert Text Object Variable venster een naam toe aan de variabele en selecteer het tekstobject dat de primaire gateway vertegenwoordigt die in Stap 3 is gedefinieerd.

Klik op Save de knop om deze toe te voegen aan het object FlexConfig.

Herhaal deze laatste stappen voor back-upgateway. Aan het eind van het proces moeten de twee variabelen worden toegevoegd aan het object FlexConfig.

De syntaxis voor de PBR-configuratie moet gelijk zijn aan die in Cisco ASA. Het volgnummer voor de routekaart moet overeenkomen met het nummer dat in Stap 2 (in dit geval 10) is geconfigureerd, evenals met de SLA-ID’s.

Om PBR te vormen om beschikbaarheid voor de volgende hop te controleren, moet het set ip next-hop verify-availability bevel worden gebruikt.

Routekaart moet worden toegepast op de interface binnen, in dit geval VLAN2813. Gebruik policy-route route-map opdracht onder de interfaceconfiguratie.

Klik op Save wanneer de configuratie is voltooid.

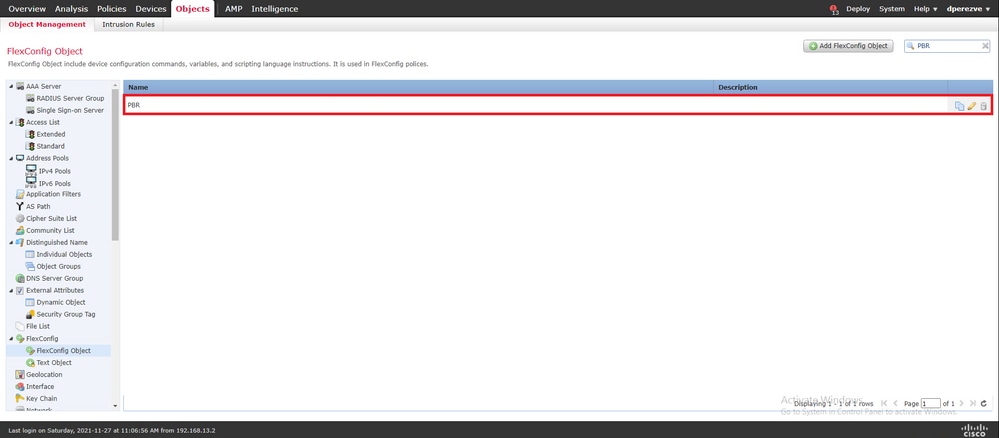

Het object FlexConfig moet aan de lijst worden toegevoegd.

Stap 6. Wijs PBR FlexConfig-object toe aan het FlexConfig-beleid

Navigeer naar Devices > FlexConfig en bewerk het huidige FlexConfig-beleid.

Selecteer het object PBR FlexConfig in Available FlexConfig de inhoudsopgave, sla wijzigingen op en implementeer wijzigingen in FTD.

Verifiëren

Nadat de implementatie is voltooid, moet FTD regelmatig een ICMP-echoverzoek verzenden naar de bewaakte apparaten om de bereikbaarheid te garanderen. Ondertussen moet een gevolgde route naar de primaire gateway aan de routeringstabel worden toegevoegd.

firepower# show route-map

route-map PBR_RouteMap, permit, sequence 10

Match clauses:

ip address (access-lists): PBR_ACL

Set clauses:

ip next-hop verify-availability 10.88.243.1 1 track 2 [up]

ip next-hop verify-availability 10.31.124.1 2 track 1 [up]

firepower# show route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, V - VPN

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, + - replicated route

SI - Static InterVRF

Gateway of last resort is 10.88.243.1 to network 0.0.0.0

S* 0.0.0.0 0.0.0.0 [1/0] via 10.88.243.1, VLAN230

C 10.31.124.0 255.255.255.0 is directly connected, VLAN232

L 10.31.124.25 255.255.255.255 is directly connected, VLAN232

C 10.88.243.0 255.255.255.0 is directly connected, VLAN230

L 10.88.243.60 255.255.255.255 is directly connected, VLAN230

C 192.168.13.0 255.255.255.0 is directly connected, VLAN2813

L 192.168.13.1 255.255.255.255 is directly connected, VLAN2813Omdat de connectiviteit met de primaire gateway omhoog is, moet het verkeer van interne Subnet (VLAN2813) door de primaire ISP kring worden verstuurd.

firepower# packet-tracer input vlan2813 icmp 192.168.13.2 8 0 8.8.8.8 detailed

Phase: 1

Type: PBR-LOOKUP

Subtype: policy-route

Result: ALLOW

Config:

route-map PBR_RouteMap permit 10

match ip address PBR_ACL

set ip next-hop verify-availability 10.88.243.1 1 track 2

set ip next-hop verify-availability 10.31.124.1 2 track 1

Additional Information:

Matched route-map PBR_RouteMap, sequence 10, permit

Found next-hop 10.88.243.1 using egress ifc VLAN230

Phase: 2

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172250, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 3

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=176701, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 4

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN230) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170013860, priority=6, domain=nat, deny=false

hits=168893, user_data=0x1461af306540, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN230(vrfid:0)

Phase: 5

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188129, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 6

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=176710, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 7

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172250, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 8

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=176702, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 9

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN230) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170013860, priority=6, domain=nat, deny=false

hits=168893, user_data=0x1461af306540, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN230(vrfid:0)

Phase: 10

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188129, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 11

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=176710, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 12

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172250, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 13

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=176702, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 14

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN230) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170013860, priority=6, domain=nat, deny=false

hits=168894, user_data=0x1461af306540, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN230(vrfid:0)

Phase: 15

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188129, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 16

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=176710, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 17

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172250, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 18

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=176702, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 19

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN230) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170013860, priority=6, domain=nat, deny=false

hits=168894, user_data=0x1461af306540, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN230(vrfid:0)

Phase: 20

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188130, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 21

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=176710, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 22

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172250, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 23

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=176702, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 24

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN230) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170013860, priority=6, domain=nat, deny=false

hits=168894, user_data=0x1461af306540, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN230(vrfid:0)

Phase: 25

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188130, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 26

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=176711, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=anyError: not enough buffer space to print ASP rule

Result:

input-interface: VLAN2813(vrfid:0)

input-status: up

input-line-status: up

output-interface: VLAN230(vrfid:0)

output-status: up

output-line-status: up

Action: allow

Als de FTD geen echoantwoord ontvangt van de primaire gateway binnen de drempeltimer die in het SLA Monitor-object is gespecificeerd, wordt de host als onbereikbaar beschouwd en als down gemarkeerd. De getraceerde route naar primaire gateway wordt ook vervangen door een getraceerde route naar back-uppeer.

firepower# show route-map

route-map PBR_RouteMap, permit, sequence 10

Match clauses:

ip address (access-lists): PBR_ACL

Set clauses:

ip next-hop verify-availability 10.88.243.1 1 track 2 [down]

ip next-hop verify-availability 10.31.124.1 2 track 1 [up]

firepower# show route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, V - VPN

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, + - replicated route

SI - Static InterVRF

Gateway of last resort is 10.31.124.1 to network 0.0.0.0

S* 0.0.0.0 0.0.0.0 [2/0] via 10.31.124.1, VLAN232

C 10.31.124.0 255.255.255.0 is directly connected, VLAN232

L 10.31.124.25 255.255.255.255 is directly connected, VLAN232

C 192.168.13.0 255.255.255.0 is directly connected, VLAN2813

L 192.168.13.1 255.255.255.255 is directly connected, VLAN2813

Informatiebericht 622001 wordt gegenereerd elke keer dat FTD een getraceerde route toevoegt of verwijdert uit een routeringstabel.

firepower# show logg | i 622001

%FTD-6-622001: Removing tracked route 0.0.0.0 0.0.0.0 10.31.124.1, distance 2, table default, on interface VLAN232%FTD-6-305012: Teardown dynamic UDP translation from VLAN2813:192.168.13.5/49641 to VLAN230:10.88.243.60/49641 duration 0:02:10Nu, moet al verkeer van VLAN2813 door de reserveISP kring worden verstuurd.

firepower# packet-tracer input vlan2813 icmp 192.168.13.2 8 0 8.8.8.8 detailed

Phase: 1

Type: PBR-LOOKUP

Subtype: policy-route

Result: ALLOW

Config:

route-map PBR_RouteMap permit 10

match ip address PBR_ACL

set ip next-hop verify-availability 10.88.243.1 1 track 2

set ip next-hop verify-availability 10.31.124.1 2 track 1

Additional Information:

Matched route-map PBR_RouteMap, sequence 10, permit

Found next-hop 10.31.124.1 using egress ifc VLAN232

Phase: 2

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172729, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 3

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=177180, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 4

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN232) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170032540, priority=6, domain=nat, deny=false

hits=8251, user_data=0x1461af306740, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN232(vrfid:0)

Phase: 5

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188612, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 6

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=177189, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 7

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172729, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 8

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=177181, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 9

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN232) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170032540, priority=6, domain=nat, deny=false

hits=8251, user_data=0x1461af306740, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN232(vrfid:0)

Phase: 10

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188612, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 11

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=177189, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 12

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172729, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 13

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=177181, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 14

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN232) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170032540, priority=6, domain=nat, deny=false

hits=8252, user_data=0x1461af306740, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN232(vrfid:0)

Phase: 15

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188612, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 16

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=177189, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 17

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172729, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 18

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=177181, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 19

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN232) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170032540, priority=6, domain=nat, deny=false

hits=8252, user_data=0x1461af306740, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN232(vrfid:0)

Phase: 20

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188613, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 21

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=177189, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 22

Type: ACCESS-LIST

Subtype: log

Result: ALLOW

Config:

access-group CSM_FW_ACL_ global

access-list CSM_FW_ACL_ advanced trust ip ifc VLAN2813 object VLAN2813 any rule-id 268437505 event-log flow-end

access-list CSM_FW_ACL_ remark rule-id 268437505: PREFILTER POLICY: ftdvha-dperezve

access-list CSM_FW_ACL_ remark rule-id 268437505: RULE: Internet_Traffic

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461708f7a90, priority=12, domain=permit, trust

hits=172729, user_data=0x146183cf8380, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any, ifc=VLAN2813(vrfid:0)

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, ifc=any, vlan=0, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 23

Type: CONN-SETTINGS

Subtype:

Result: ALLOW

Config:

class-map class-default

match any

policy-map global_policy

class class-default

set connection advanced-options UM_STATIC_TCP_MAP

service-policy global_policy global

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170d472a0, priority=7, domain=conn-set, deny=false

hits=177181, user_data=0x146170d413f0, cs_id=0x0, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Phase: 24

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (VLAN2813,VLAN232) after-auto source dynamic VLAN2813 interface

Additional Information:

Forward Flow based lookup yields rule:

in id=0x146170032540, priority=6, domain=nat, deny=false

hits=8252, user_data=0x1461af306740, cs_id=0x0, flags=0x0, protocol=0

src ip/id=192.168.13.0, mask=255.255.255.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=VLAN232(vrfid:0)

Phase: 25

Type: NAT

Subtype: per-session

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461af9c3320, priority=0, domain=nat-per-session, deny=true

hits=188613, user_data=0x0, cs_id=0x0, reverse, use_real_addr, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=any, output_ifc=any

Phase: 26

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Forward Flow based lookup yields rule:

in id=0x1461aff02da0, priority=0, domain=inspect-ip-options, deny=true

hits=177190, user_data=0x0, cs_id=0x0, reverse, flags=0x0, protocol=0

src ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any

dst ip/id=0.0.0.0, mask=0.0.0.0, port=0, tag=any, dscp=0x0, nsg_id=none

input_ifc=VLAN2813(vrfid:0), output_ifc=any

Result:

input-interface: VLAN2813(vrfid:0)

input-status: up

input-line-status: up

output-interface: VLAN232(vrfid:0)

output-status: up

output-line-status: up

Action: allow

Problemen oplossen

Om te bevestigen welke PBR-ingang wordt afgedwongen in interesting traffic , zuivert de looppasopdracht beleidsroute.

firepower# debug policy-route

debug policy-route enabled at level 1

firepower# pbr: policy based route lookup called for 192.168.13.5/45951 to 208.67.220.220/53 proto 17 sub_proto 0 received on interface VLAN2813, NSGs, nsg_id=none

pbr: First matching rule from ACL(2)

pbr: route map PBR_RouteMap, sequence 10, permit; proceed with policy routing

pbr: evaluating verified next-hop 10.88.243.1

pbr: policy based routing applied; egress_ifc = VLAN230 : next_hop = 10.88.243.1

pbr: policy based route lookup called for 192.168.13.5/56099 to 208.67.220.220/53 proto 17 sub_proto 0 received on interface VLAN2813, NSGs, nsg_id=none

pbr: First matching rule from ACL(2)

pbr: route map PBR_RouteMap, sequence 10, permit; proceed with policy routing

pbr: evaluating verified next-hop 10.88.243.1

pbr: policy based routing applied; egress_ifc = VLAN230 : next_hop = 10.88.243.1

pbr: policy based route lookup called for 192.168.13.2/24 to 8.8.8.8/0 proto 1 sub_proto 8 received on interface VLAN2813, NSGs, nsg_id=none

pbr: First matching rule from ACL(2)

pbr: route map PBR_RouteMap, sequence 10, permit; proceed with policy routing

pbr: evaluating verified next-hop 10.88.243.1

pbr: policy based routing applied; egress_ifc = VLAN230 : next_hop = 10.88.243.1

pbr: policy based route lookup called for 192.168.13.5/40669 to 208.67.220.220/53 proto 17 sub_proto 0 received on interface VLAN2813, NSGs, nsg_id=none

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

29-Nov-2021 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Daniel Perez Vertti VazquezCisco TAC Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback