Inleiding

Dit document beschrijft hoe u TACACS+ kunt configureren voor apparaatbeheer van Cisco draadloze LAN-controller (WLC) met Identity Service Engine (ISE).

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Basiskennis van Identity Service Engine (ISE)

- Basiskennis van Cisco draadloze LAN-controller (WLC)

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco Identity Service Engine 2.4

- Cisco draadloze LAN-controller 8.5.135

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configuratie

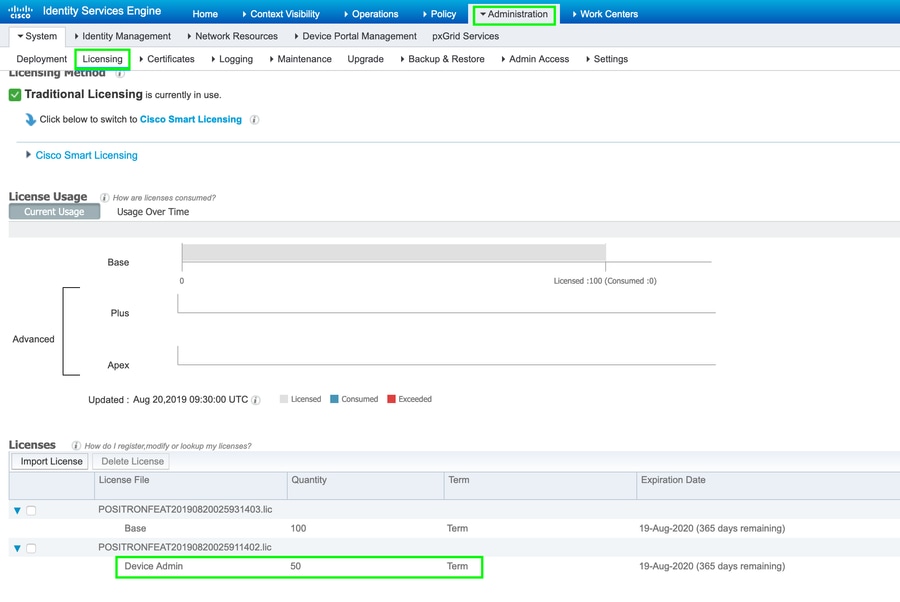

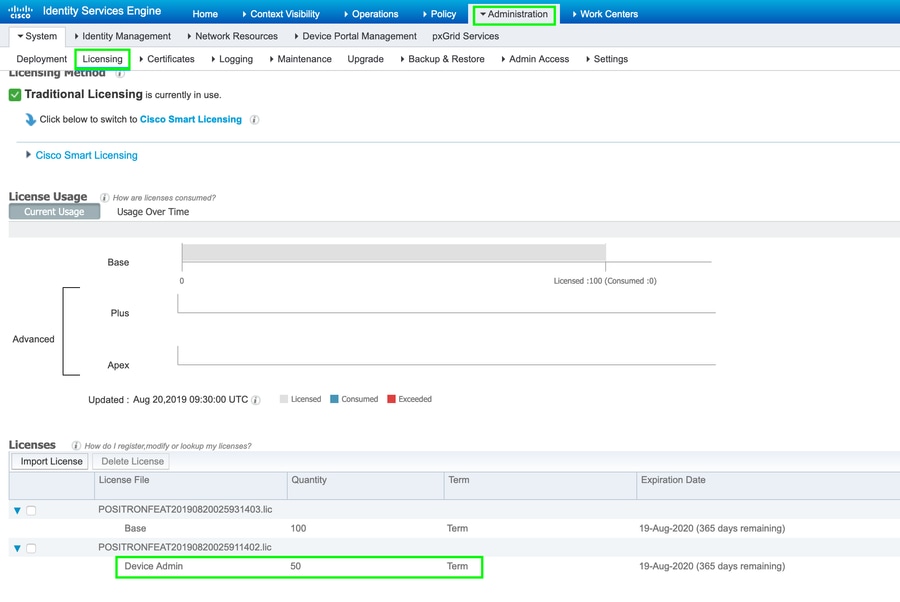

Stap 1. Licentie voor apparaatbeheer controleren.

Navigeer naar Beheer > Systeem > tabblad Licentie en controleer of de licentie voor Apparaatbeheer is geïnstalleerd, zoals in de afbeelding.

Opmerking: de apparaatbeheerlicentie is vereist om de TACACS+ functie op ISE te kunnen gebruiken.

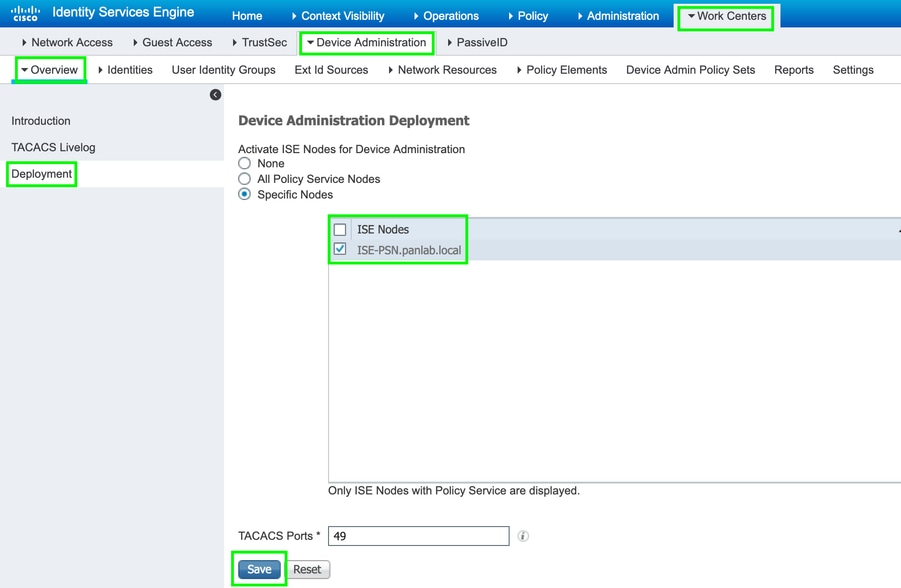

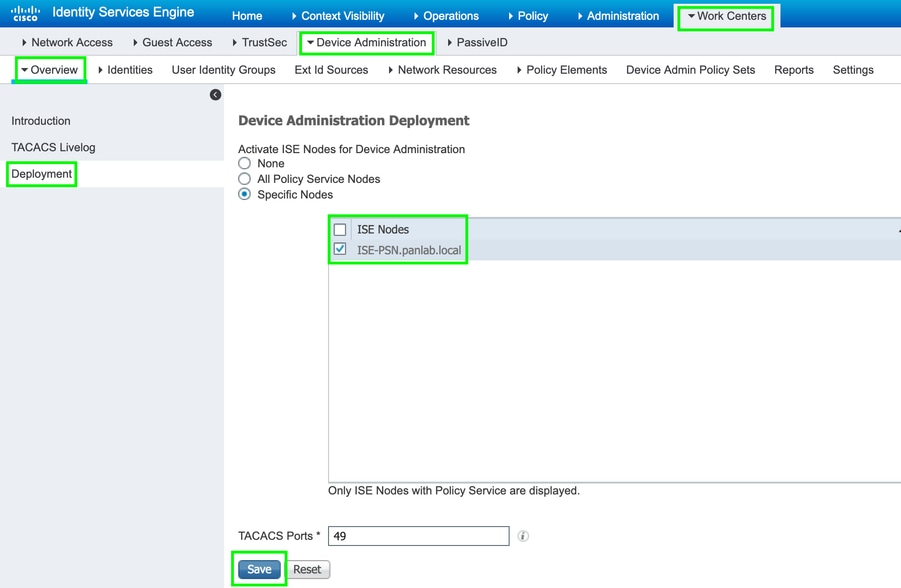

Stap 2. Apparaatbeheer inschakelen op ISE-PSN-knooppunten.

Navigeer naar Werkcentra > Apparaatbeheer > Overzicht, klik op het tabblad Implementatie en selecteer de radioknop Specifiek PSN-knooppunt. Schakel Apparaatbeheer in op de ISE-knooppunt door het selectievakje in en klik op Opslaan, zoals in de afbeelding:

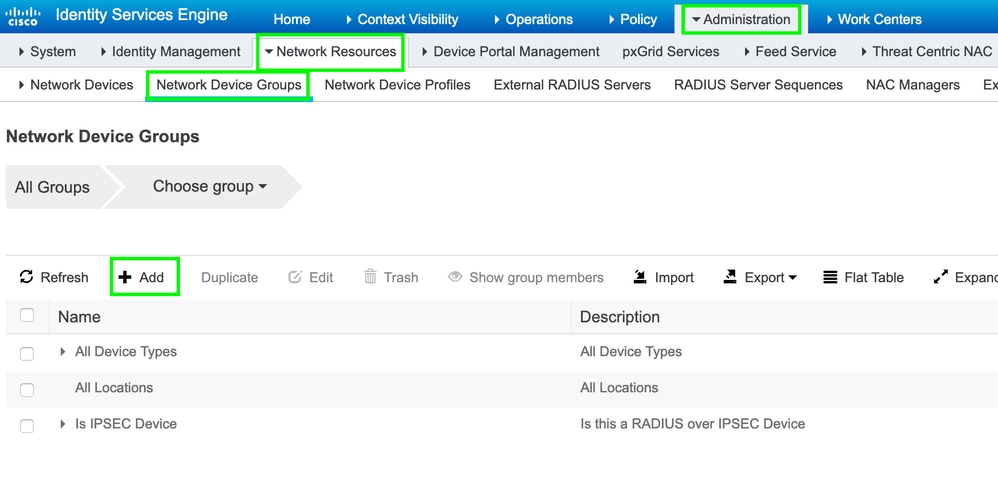

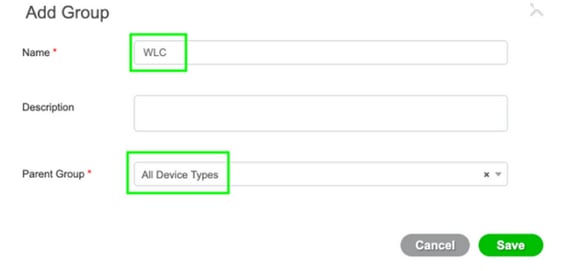

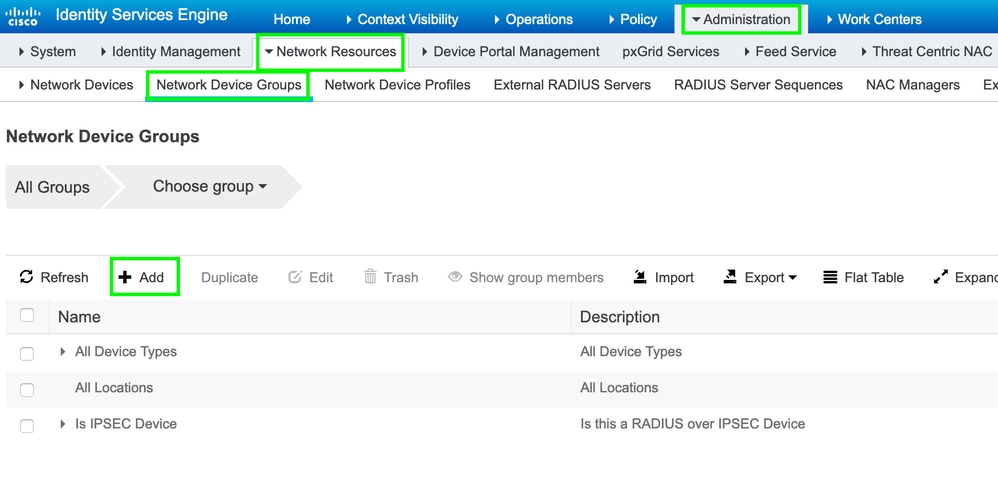

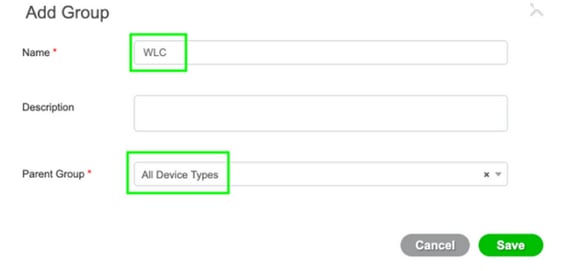

Stap 3. Maak een netwerkapparaatgroep.

Als u WLC als netwerkapparaat aan de ISE wilt toevoegen, navigeert u naar Beheer > Netwerkbronnen > Netwerkapparaatgroepen > Alle apparaattypen, maakt u een nieuwe groep voor WLC, zoals in de afbeelding:

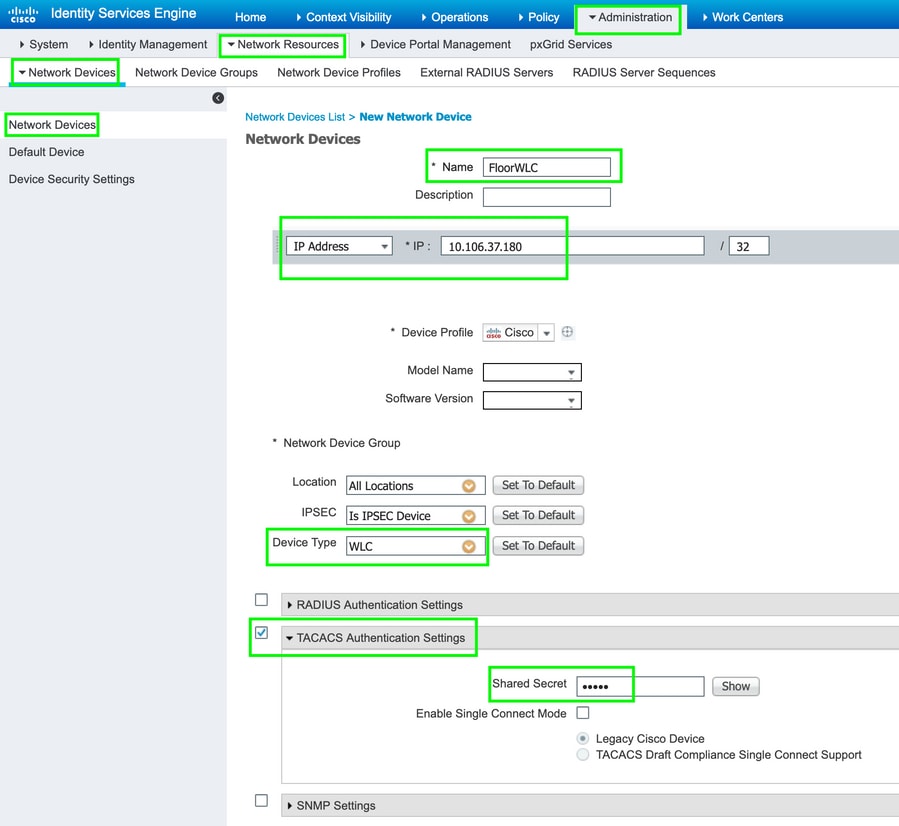

Stap 4. Voeg WLC toe als netwerkapparaat.

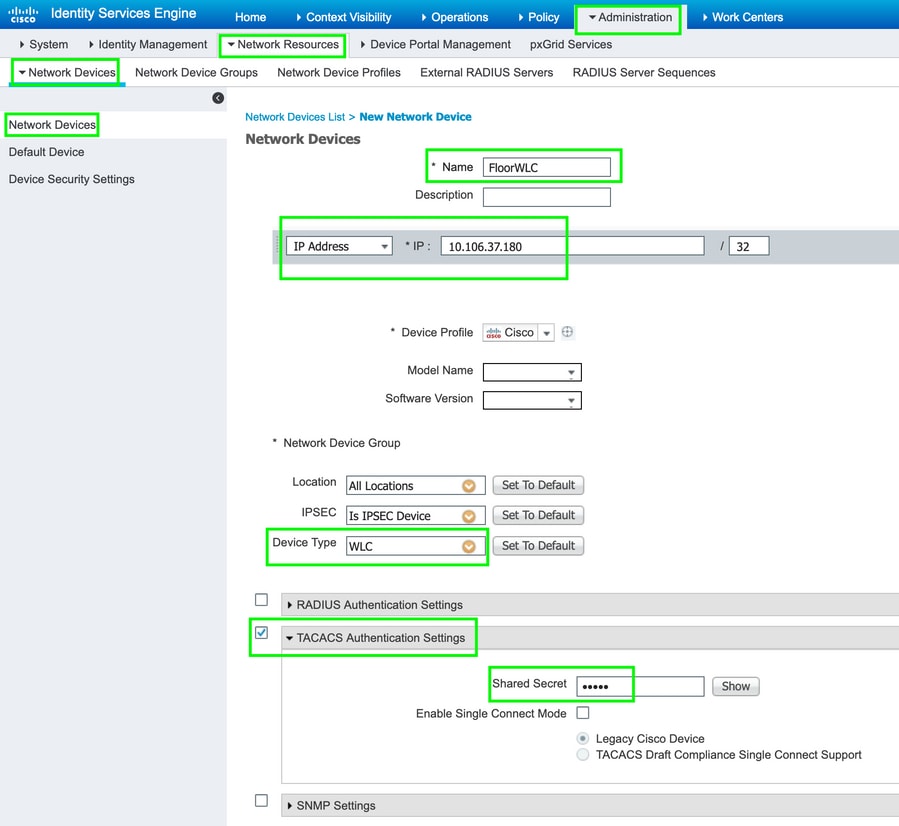

Navigeren naar werkcentra > Apparaatbeheer > Netwerkbronnen > Netwerkapparaten. Klik op Add, specificeer Naam, IP-adres en selecteer het apparaattype als WLC, selecteer het selectievakje TACACS+ verificatie-instellingen en geef de gedeelde sleutel op, zoals in de afbeelding:

Stap 5. Maak een TACACS-profiel voor WLC.

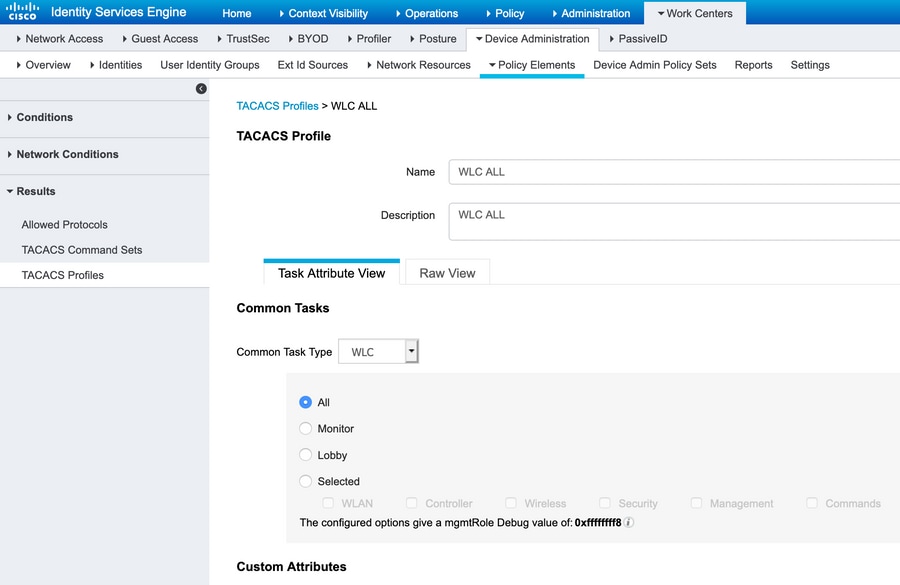

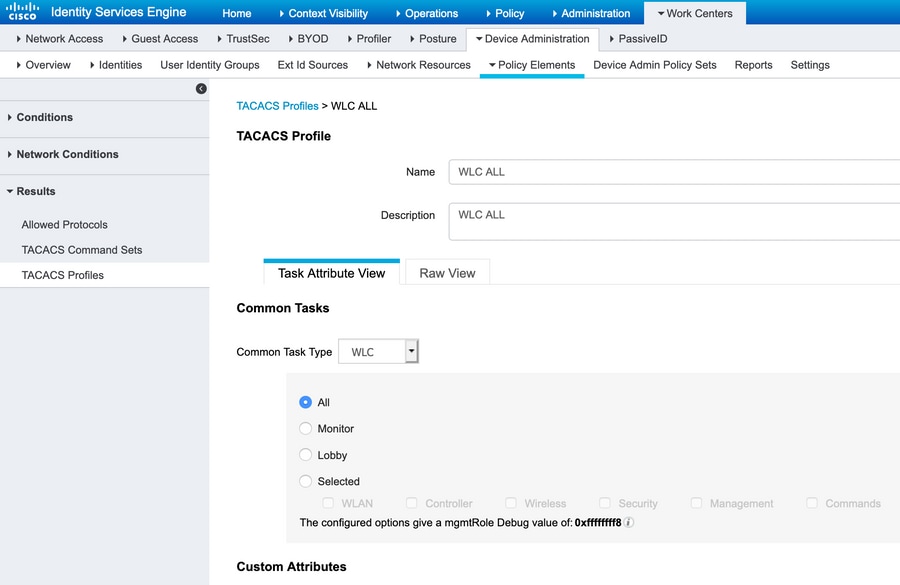

Ga naar Werkcentra > Apparaatbeheer > Beleidselementen > Resultaten > TACACS-profielen. Klik op Add en geef een naam op. Selecteer in het tabblad Taakattributen WLC voor Common Task Type. Er zijn standaardprofielen aanwezig waaruit Monitor selecteert om beperkte toegang tot gebruikers te verlenen, zoals in het beeld wordt getoond.

Er is een ander standaardprofiel All dat volledige toegang tot de gebruiker zoals getoond in het beeld verleent.

Stap 6. Maak een beleidsset.

Navigeer naar Werkcentra > Apparaatbeheer > Admin-beleidssets. Klik op (+) en geef een naam aan de Beleidsset. In de beleidsvoorwaarde selecteer Apparaattype als WLC, kunnen de Toegestane protocollen Standaard Apparaatbeheer zijn, zoals in het beeld wordt getoond.

Stap 7. Verificatie- en autorisatiebeleid maken.

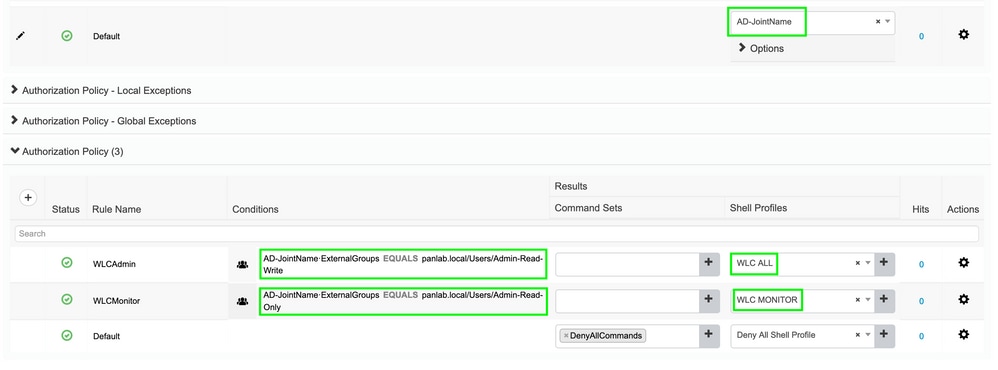

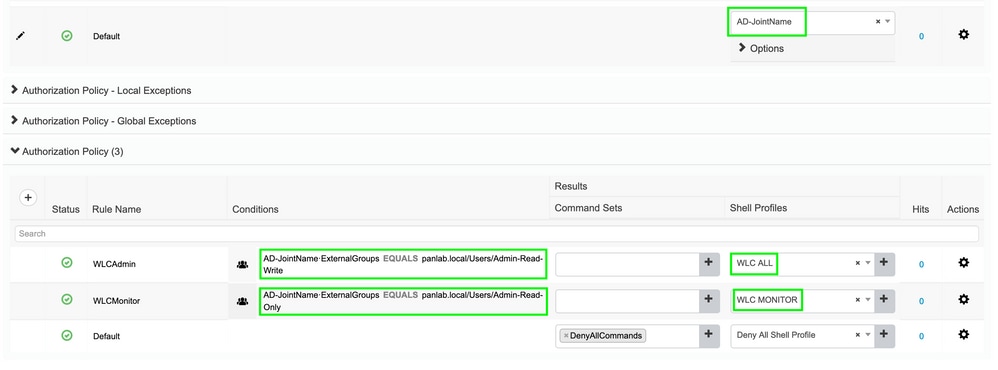

In dit document worden twee voorbeeldgroepen, Admin-Read-Write en Admin-Read-Only ingesteld op de Active Directory en één gebruiker binnen elke groep, admin1, admin2 respectievelijk. Active Directory is geïntegreerd met de ISE via een verbindingspunt met de naam AD-JointName.

Maak twee beleidsregels voor de autorisatie, zoals in de afbeelding:

Stap 8. Configureer WLC voor Apparaatbeheer.

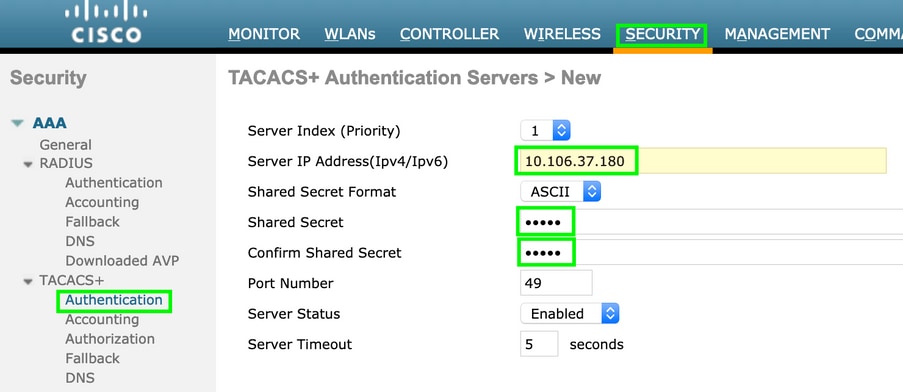

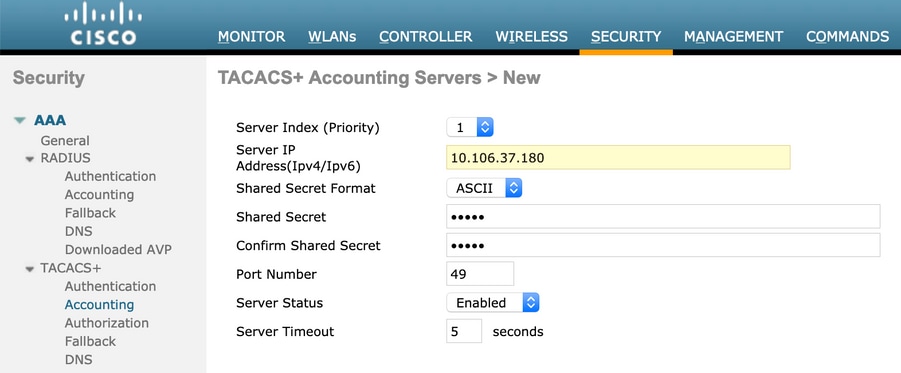

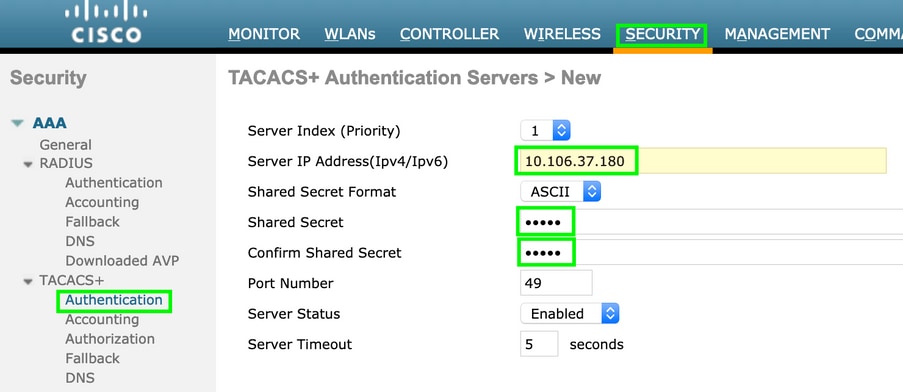

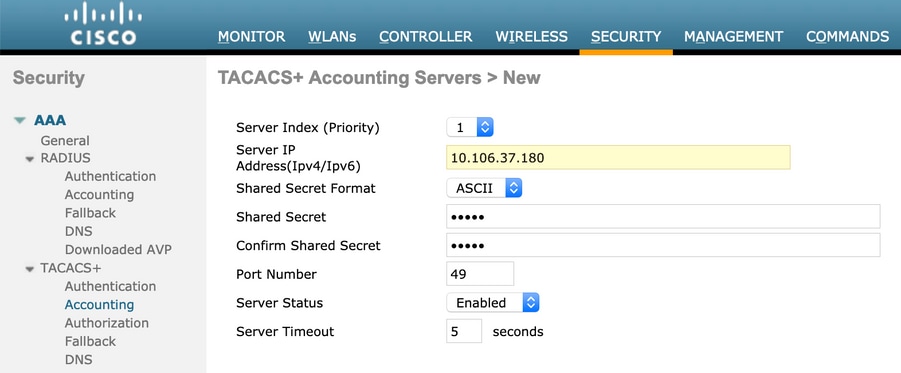

Navigeer naar Beveiliging > AAA > TACACS+ klik op Nieuw en voeg verificatie, accounting server toe, zoals in de afbeelding.

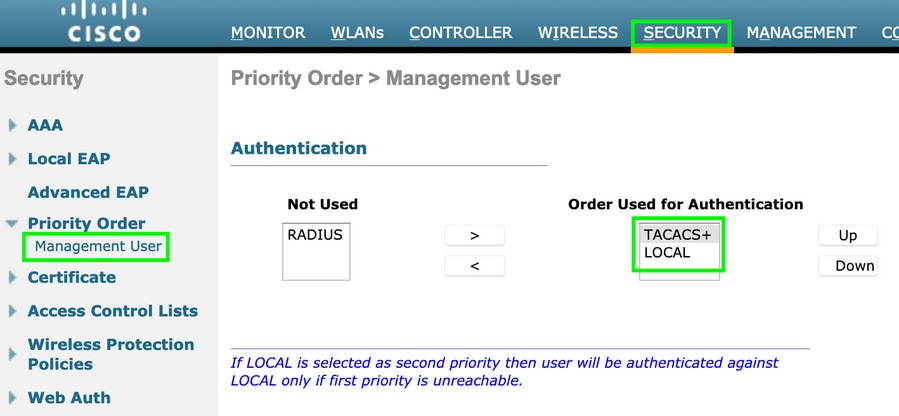

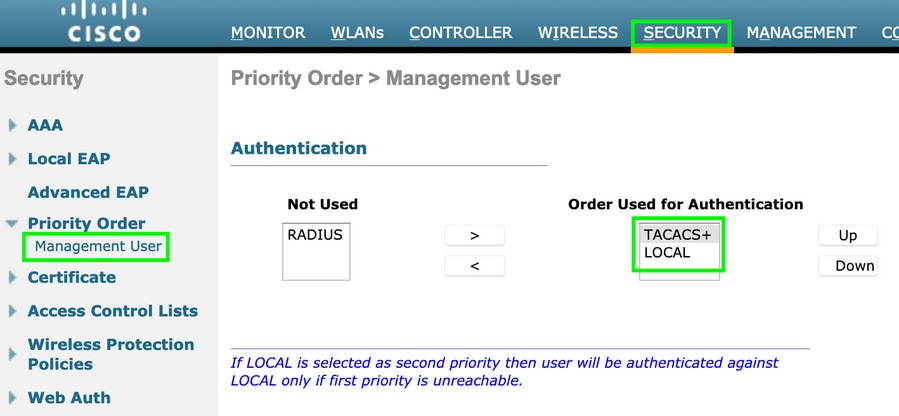

Wijzig de prioriteitsvolgorde en maak TACACS+ bovenaan en Lokaal naar onderaan, zoals in de afbeelding:

Waarschuwing: sluit de huidige WLC GUI-sessie niet. Het is aanbevolen om WLC GUI te openen in verschillende webbrowser en te controleren of inloggen met TACACS+ referenties werkt of niet. Als dit niet het geval is, controleert u de configuratie en de connectiviteit met de ISE-knooppunt op TCP-poort 49.

Verifiëren

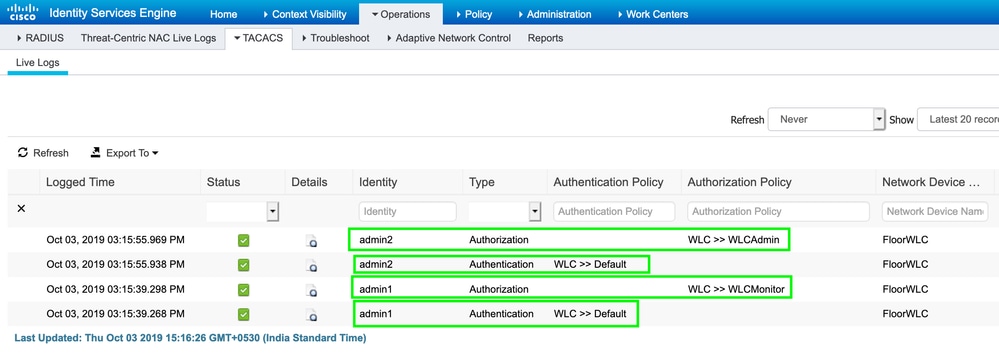

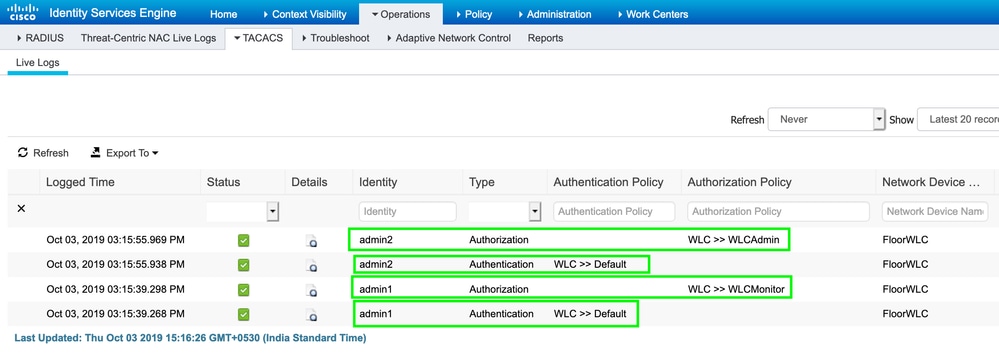

Ga naar Operations > TACACS > Live logs en controleer de Live logs. Open WLC GUI en log in met Active Directory-gebruikersreferenties, zoals in de afbeelding

Problemen oplossen

Er is momenteel geen specifieke troubleshooting-informatie beschikbaar voor deze configuratie.

Feedback

Feedback