Begrijp de logboeken van de Update van ISE SXP samen met Catalyst Debug Logs

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe de verbinding tussen ISE en Catalyst 9300 Switch van Security Group Exchange Protocol (SXP) moet worden geconfigureerd en begrepen.

Achtergrondinformatie

SXP is het SGT (Security Group Tag) Exchange Protocol dat door TrustSec wordt gebruikt om IP naar SGT-toewijzingen naar TrustSec-apparaten te verspreiden.

SXP is ontwikkeld om netwerken, waaronder apparaten van derden of oudere Cisco-apparaten die geen SGT-inline codering ondersteunen, de mogelijkheid te geven om TrustSec-functies te hebben.

SXP is een peering protocol; het ene apparaat kan optreden als Luidspreker en het andere als Luidspreker.

De SXP-luidspreker is verantwoordelijk voor het verzenden van de IP-SGT-banden en de luisteraar is verantwoordelijk voor het verzamelen van deze banden.

De SXP-verbinding gebruikt TCP-64999 als het onderliggende transportprotocol en MD5 voor berichtintegriteit/authenticiteit.

Voorwaarden

Vereisten

Cisco raadt u aan bekend te zijn met de configuratie van SXP Protocol and Identity Services Engine (ISE).

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco Catalyst 9300 switch met software, Cisco IOS® XE 17.6.5 en hoger

Cisco ISE, release 3.1 en hoger

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configuratie

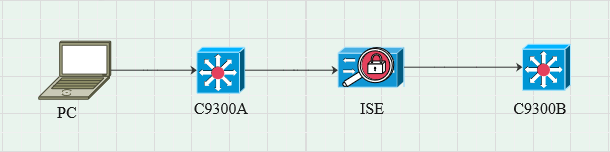

Netwerkdiagram

Traffic Flow

PC authenticeert met C9300A en ISE wijst dynamisch SGT toe via beleidssets.

Wanneer de verificatie is doorgegeven, worden bindingen gemaakt met een IP die gelijk is aan het RADIUS-kenmerk van framed-IP-adressen en SGT zoals in het beleid is geconfigureerd.

De bindingen propogeren in "Alle SXP bindingen" onder het standaarddomein.

C9300B ontvangt de SXP-mapping-informatie van ISE via SXP-protocol.

Switch configureren

Configureer de switch als een SXP-luisteraar om de IP-SGT-toewijzingen van ISE te verkrijgen.

| cts sxp inschakelen |

ISE configureren

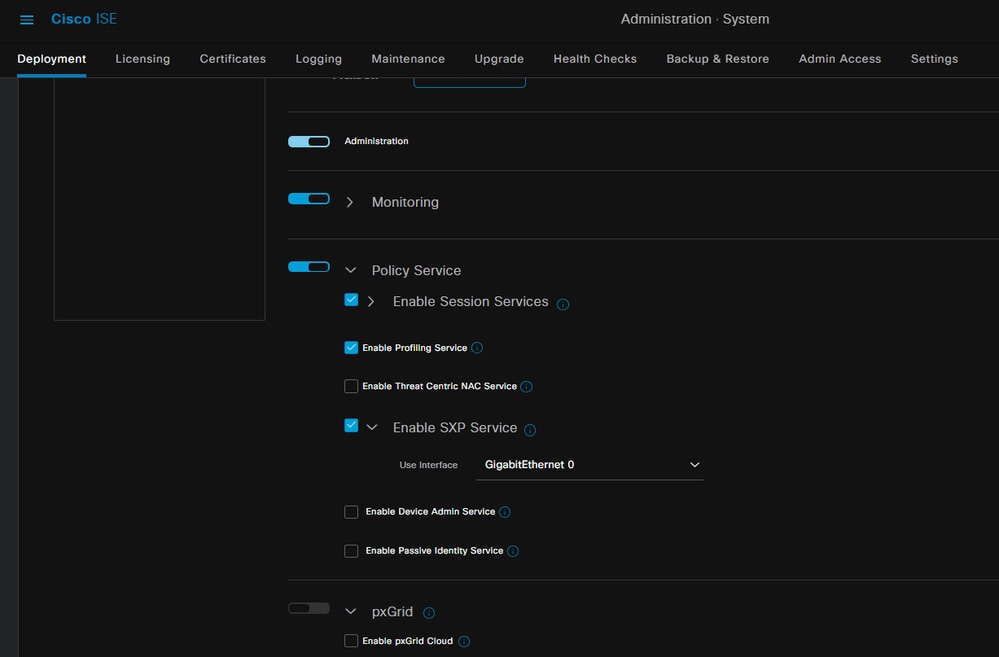

Stap 1. SXP-service inschakelen op ISE

Navigeren naar Beheer > Systeem > Implementatie > Bewerken van de knooppunt en onder Beleidsservice selecteert u SXP-service inschakelen.

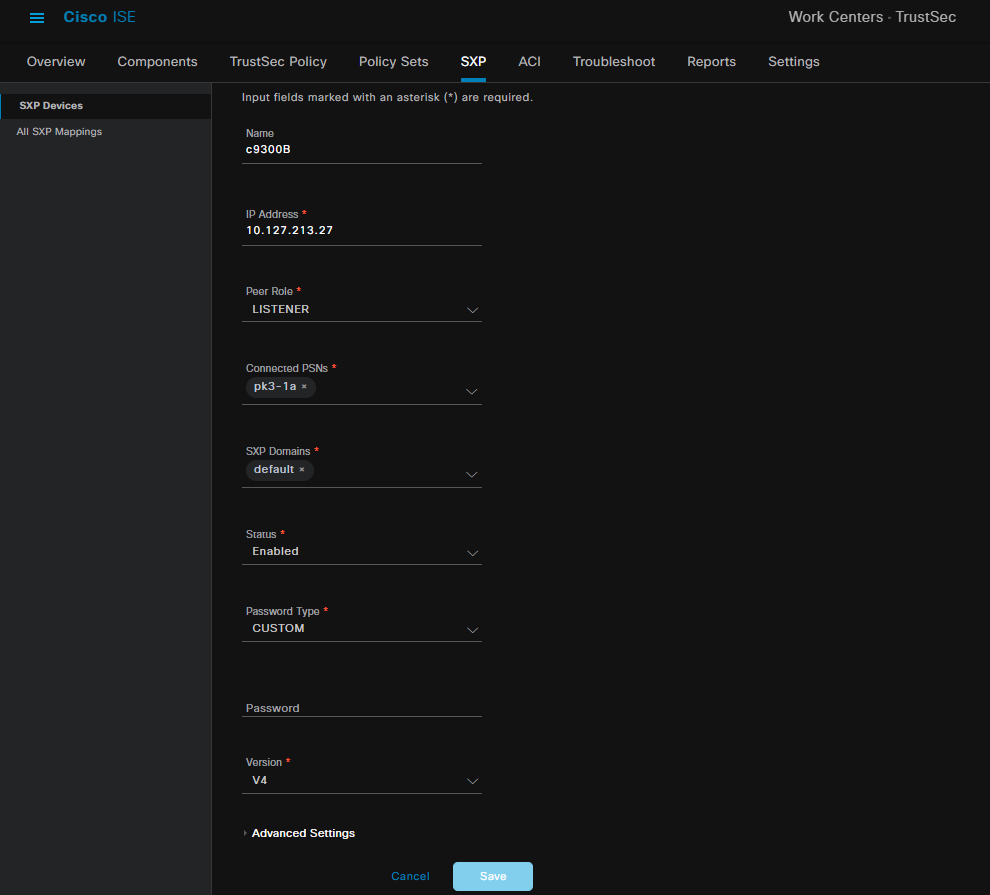

Stap 2. SXP-apparaten toevoegen

Om SXP-luisteraar en -luidspreker voor de bijbehorende switches te configureren, navigeer u naar Workcenters > Trustsec > SXP > SXP-apparaten.

Voeg de switch toe met peer rol als Luisteraar en wijs aan standaarddomein toe.

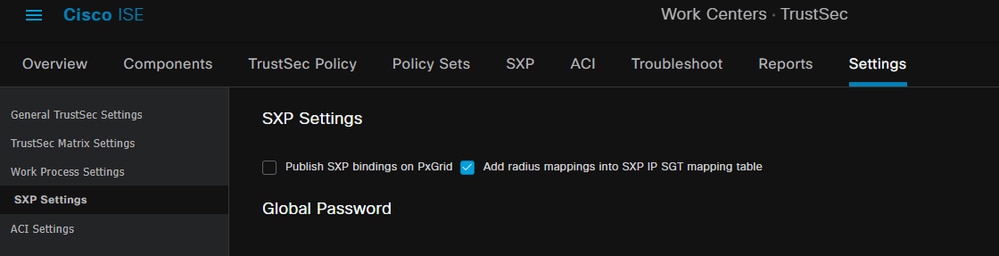

Stap 3. SXP-instellingen

Zorg ervoor dat de optie Radius-toewijzingen toevoegen aan de SXP IP SGT-toewijzingstabel is ingeschakeld, zodat ISE dynamische IP-SGT-toewijzingen leert via Radius-verificaties.

Verifiëren

Stap 1. SXP-verbinding op Switch

| C9300B#show cts sxp verbindingen vrf Mgmt-vrf

0x7F128DF55E0 VRF:Mgmt-vrf, fd: 1, peer ip: 10.127.197.53 |

Stap 2. ISE-SXP-verificatie

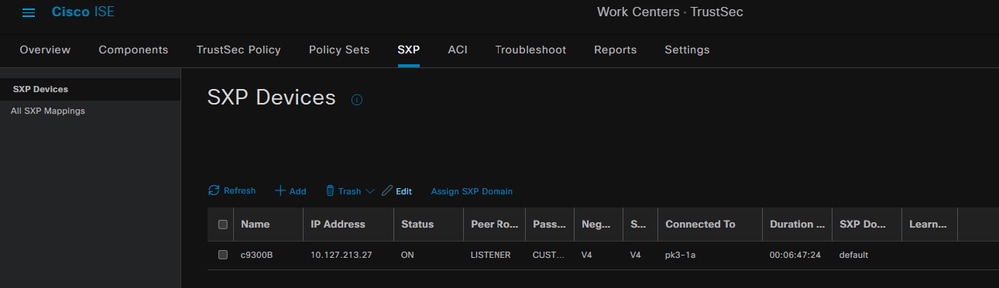

Controleer of de SXP-status is ingeschakeld voor de Switch onder Workcenters > Trustsec > SXP > SXP-apparaten.

Stap 3. Radius-accounting

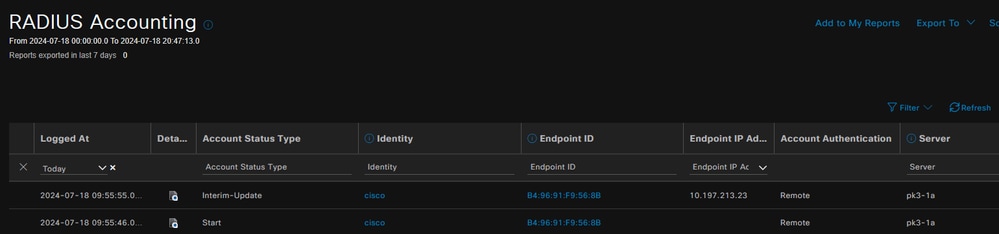

Zorg ervoor dat ISE na succesvolle verificatie het RADIUS-kenmerk framed-IP-adres van het RADIUS-accounting-pakket heeft ontvangen.

Stap 4. ISE-SXP-toewijzingen

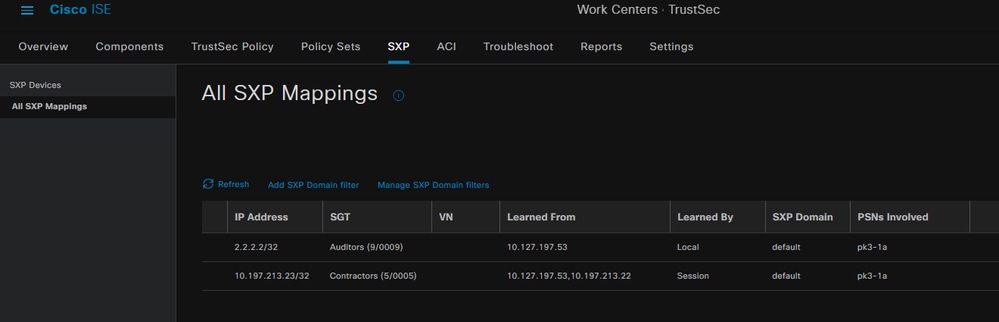

Navigeer naar Workcenters > Trustsec > SXP > Alle SXP-toewijzingen om de dynamisch aangeleerde IP-SGT-toewijzingen van Radius-sessies te bekijken.

Geleerd door

Lokaal - Statisch toegewezen IP-SGT-bindingen op ISE.

Sessie - Dynamisch aangeleerde IP-SGT-banden van Radius-sessie.

Opmerking: de ISE heeft de mogelijkheid om IP-SGT-bindingen van een ander apparaat te ontvangen. Deze banden kunnen worden weergegeven zoals geleerd door SXP onder Alle SXP-toewijzingen.

Stap 5. SXP-toewijzingen op Switch

De switch heeft IP-SGT-toewijzingen geleerd van ISE via SXP-protocol.

| C9300B#show cts sxp sgt-map vrf Mgmt-vrf kort C9300B#show cts op rollen gebaseerd Sgt-map vrf Mgmt-vrf alles IP-adresswitchbron Samenvatting van IP-SGT actieve banden |

Problemen oplossen

Deze sectie bevat informatie waarmee u problemen met de configuratie kunt oplossen.

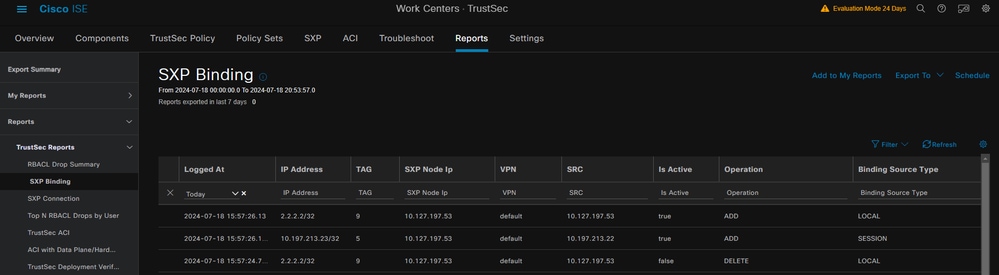

ISE-rapport

Met ISE kunnen ook SXP-band- en verbindingsrapporten worden gegenereerd, zoals in deze afbeelding wordt getoond.

Debugs op ISE

Verzamel de ISE-ondersteuningsbundel met deze kenmerken die op debugniveau moeten worden ingesteld:

- sxp

- sgtbinding

- nsf

- NSF-sessie

- trustsec

Wanneer een gebruiker is geverifieerd vanaf een ISE-server, wijst ISE een SGT toe in het access acceptation response-pakket. Zodra de gebruiker het IP-adres heeft, verstuurt de switch het framed IP-adres in het Radius Accounting Packet.

toon registrerentoepassing localStore/iseLocalStore.log:

| 2024-07-18 09:55:55.051 +05:30 000017592 3002 OPMERKING RADIUS-accounting: RADIUS-accounting waakhond update, ConfigVersieID=129, Apparaat IP-adres=10.197.213.22, Gebruikersnaam=cisco, NetworkDeviceName=pk, Gebruiker-IP-naam=cisco E-mailadres=10.197.213.22, NAS-poort=50124, framed-IP-adres=10.197.213.23, Class=CACS:16D5C50A00000017C425E3C6:pk3-1a/510648097/25, Calling-Station-ID=C4-B2-39-ED-AB-18, Calling-Station-ID=B4-96-F-F 56-8B, Act-Status-Type=Interim-Update, Act-Delay-Time=0, Act-Input-Octets=413, Act-Output-Octets=0, Act-Session-ID=00000007, Act-Authentic=Remote, Act-Input-Packets=4, Act-Output-Packets=0, Event-Time=1721277745, NAS-Port-Type=Ethernet, NAS-Port-ID=TenGigabit Ethernet1/0/24, cisco-av-pair=audit-sessie-id=16D 50A00000017C425E3C6, cisco-av-pair=method=dot1x, cisco-av-pair=cts:security-group-tag=005-00, acsSessionID=pk3-1a/510648097/28, SelectedAccessService=Default Network Access=Network, RequestLatency=6, Step=11004,=11017, Step=15049, Step=15008, Step=22085, Step=11005, Step=00000017, Step=, Step=, NetworkDeviceGroups=IPSEC#is Alle locaties, NetworkDeviceGroups=Device Type#Alle apparaattypes, CPMSessionID=16D5C50A C425E3C6, TotalAutoLatency=6, ClientLatency=0, Network Device Profile=Cisco, Location=Location#Alle locaties, Apparaattype#Alle apparaattypes, IPSEC=IPSEC#is IPSEC Device#No, |

toon registrerentoepassing ise-psc.log:

|

|

Het SXP-knooppunt slaat de IP + SGT-toewijzing op in de H2DB-tabel en later het PAN-knooppunt verzamelt deze IP SGT-toewijzing en wordt weergegeven in alle SXP-toewijzingen in ISE GUI (Workcenters ->Trustsec -> SXP->Alle SXP-toewijzingen).

toon registrerentoepassing sxp_appserver/sxp.log:

| 2024-07-18 10:01:01,312 INFO [sxpservice-http-96441] cisco.ise.sxp.rest.sxpGlueRestAPI:147 - SXP-PEERF 2024-07-18 10:01:01,344 DEBUG [SXPNotificationSerializer-Thread] cisco.cpm.sxp.engine.sxpEngine:1543 - [VPN: 'standaard'] Nieuwe binding toevoegen: MasterBindingIdentity [ip=10.197.213.23/32, peerSequence=10.127.197.53,10.197.217 3.22, tag=5, isLocal=true, sessieID=16D5C50A00000017C425E3C6, vn=DEFAULT_VN] |

Het SXP-knooppunt werkt de peer-Switch bij met de nieuwste IP-SGT-banden.

| 2024-07-18 10:01:01,346 DEBUG [pool-7-thread-4] opendaylight.sxp.core.service.UpdateExportTask:93 - SXP_PERF:SEND_UPDATE_BUFFER_SIZE=32 |

Debugs op Switch

Schakel deze debugs in de switch in om SXP-verbindingen en -updates probleemoplossing te bieden.

debug cts sxp conn

debug cts sxp fout

debug cts sxp mdb

debug cts sxp bericht

Switch heeft de SGT-IP-toewijzingen ontvangen van de SXP Speaker "ISE".

Logboekregistratie tonen controleren om deze logbestanden te bekijken:

|

jul 18 04:23:04.324: CTS-SXP-INTNL:mdb_send_msg mdb_process_add_ipsgt_devid Start |

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

24-Jul-2024 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Praveenkumar PalanisamyTechnisch adviseur-engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback