Hoe invoert u Document op SX350 en SX550X Series-switches

Doel

Dit doel van dit document is te voorzien in de stappen om met succes een certificaat op de switches van de Sx350- en de Sx550X-serie te importeren met behulp van de Graphical User Interface (GUI) en de Opdrachtlijn Interface (CLI).

Inhoud

Inleiding

Een van de problemen die zijn aangetroffen bij het importeren van een certificaat op de switches Sx350 en Sx550X is dat de gebruiker voor de kop staat dat de kop ontbreekt en/of er niet in is geslaagd belangrijke fouten van het publiek te laden. Dit document legt uit hoe u voorbij deze fouten bent gegaan om een certificaat met succes te importeren. Een certificaat is een elektronisch document dat een individu, een server, een bedrijf of een andere entiteit identificeert en die entiteit met een openbare sleutel associeert. Certificaten worden in een netwerk gebruikt om veilige toegang te verschaffen. Certificaten kunnen zelf worden ondertekend of digitaal worden ondertekend door een externe certificaatinstantie (CA). Een zelfondertekend certificaat, zoals de naam aangeeft, wordt door zijn eigen schepper ondertekend. CA's beheren certificaatverzoeken en geven certificaten af aan deelnemende entiteiten zoals hosts, netwerkapparaten of gebruikers. Een door CA ondertekend digitaal certificaat wordt als industriestandaard en veiliger beschouwd.

Toepasselijk apparaat en softwareversie

SG350 versie 2.5.0.83

SG350X versie 2.5.0.83

SG350XG versie 2.5.0.83

SF350 versie 2.5.0.83

SG550X versie 2.5.0.83

SF550X versie 2.5.0.83

SG550XG versie 2.5.0.83

SX550X versie 2.5.0.83

Voorwaarden

U moet beschikken over een zelfgetekend certificaat of een certificaat van de bevoegde autoriteit (CA). In dit artikel zijn stappen opgenomen om een zichzelf ondertekend certificaat te verkrijgen. Klik hier voor meer informatie over CA-certificaten.

Importeren met GUI

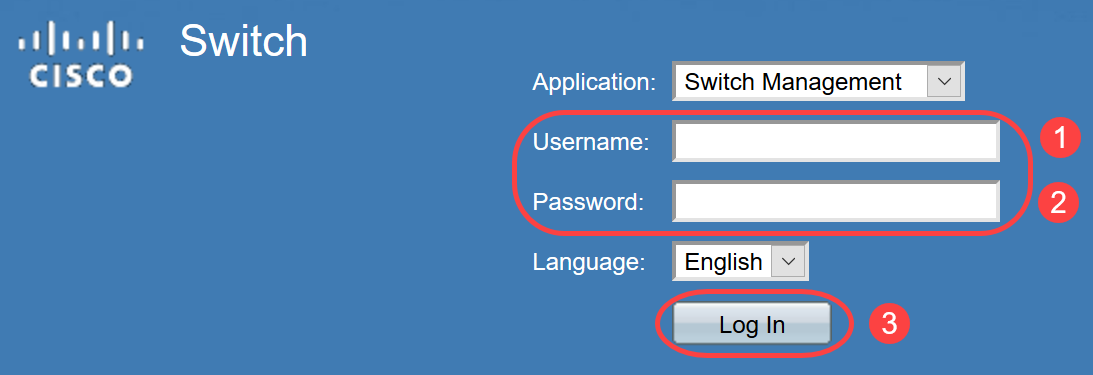

Stap 1

Meld u aan bij de GUI van de schakelaar door uw gebruikersnaam en wachtwoord in te voeren. Klik op Inloggen.

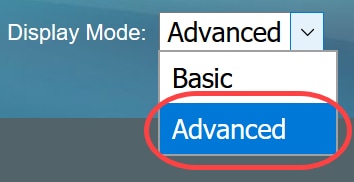

Stap 2

Kies in de weergavemodus rechtsboven in de GUI, Geavanceerd met behulp van de vervolgkeuzelijst.

Stap 3

Navigeer naar Security > SSL Server > SSL Server verificatie.

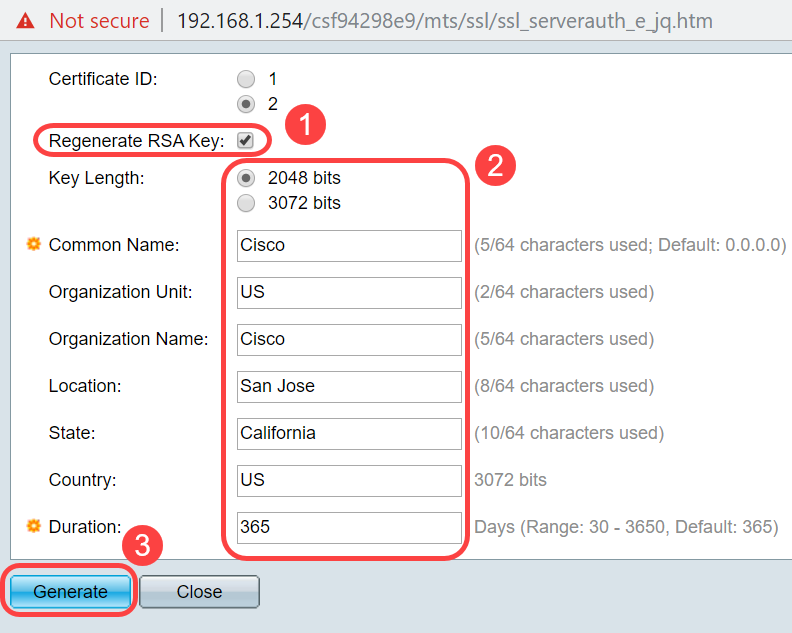

Stap 4

Selecteer een van de certificaten die automatisch worden gegenereerd. Selecteer de optie Certificaat-ID 1 of 2 en klik op de knop Bewerken.

Stap 5

Om een zichzelf ondertekend certificaat te genereren, stelt u in het nieuwe pop-upvenster de RSA-toets in en voert u de volgende parameters in:

Sleutellengte

Algemene naam

Organisatie-eenheid

Naam van organisatie

Locatie

Staat

Land

Duur

Klik op Generate.

U kunt ook een certificaat maken van een CA van derden.

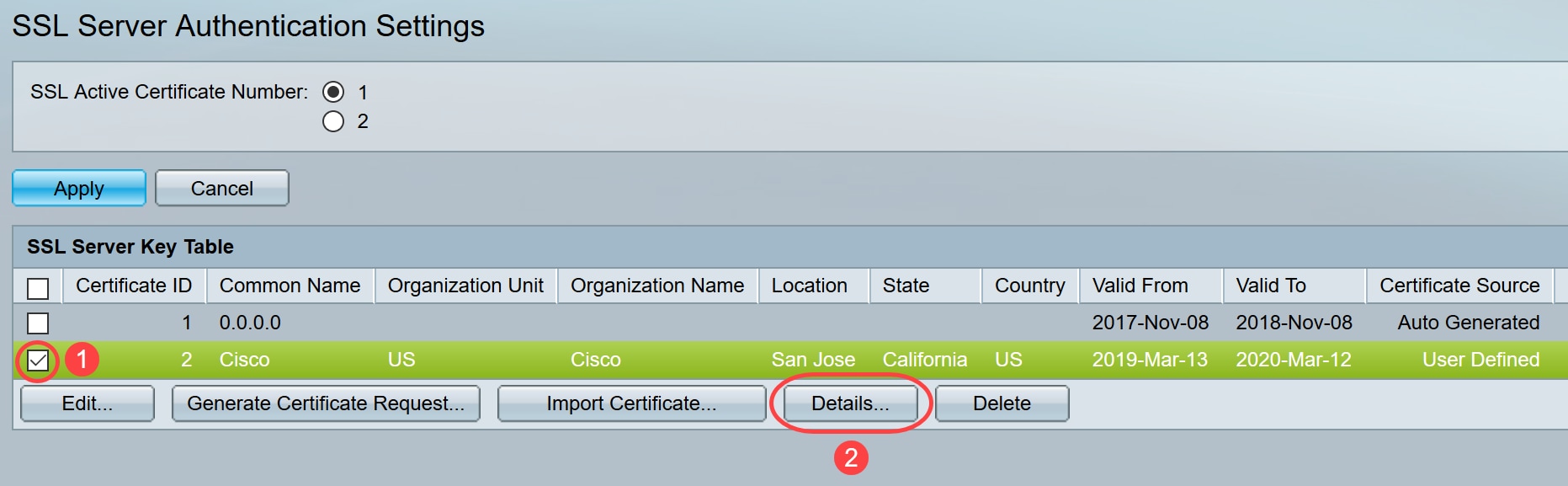

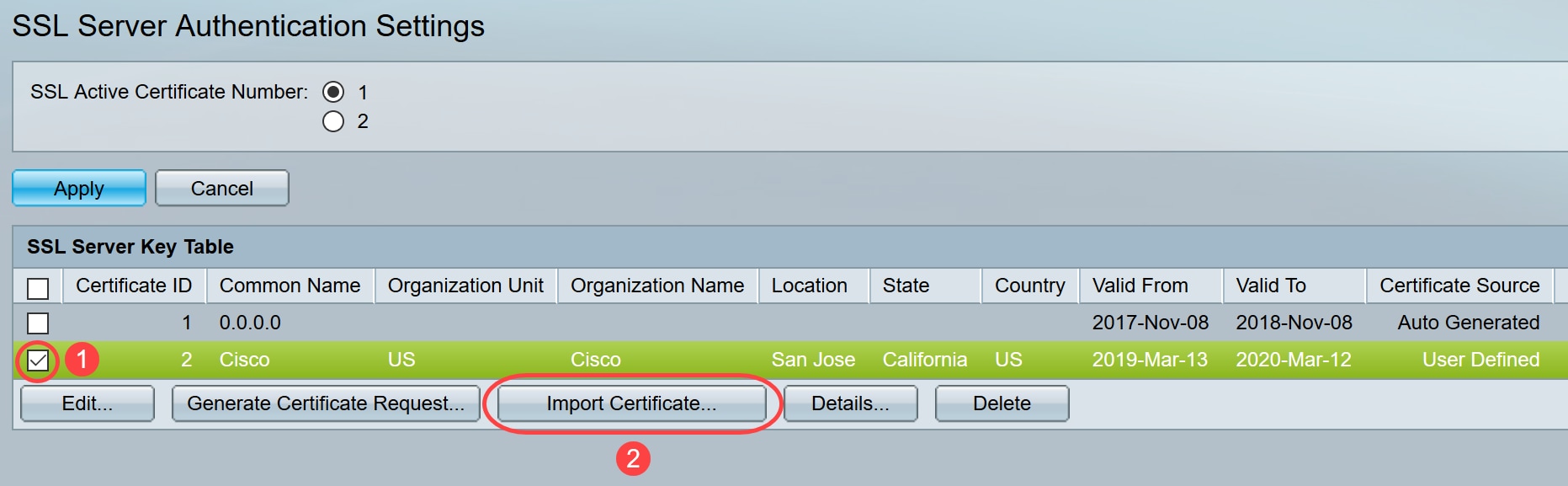

Stap 6

U kunt het door de gebruiker gedefinieerde certificaat nu zien in het hoofdvenster van de SSL-server. Selecteer het nieuwe certificaat en klik op Details.

Stap 7

In het pop-upvenster kunt u de gegevens over het certificaat, de openbare sleutel en de particuliere sleutel (Encrypted) zien. U kunt deze kopiëren in een afzonderlijk notebookbestand. Klik op Gevoelige gegevens weergeven als illustratie.

Stap 8

Er wordt een pop-upvenster geopend om de weergave van Private Key als illustratie te bevestigen, en vervolgens klikt u op OK.

Stap 9

U kunt nu de Private Key in lettertypevorm zien. Kopieer die kladtekst-uitvoer naar een kladblok-bestand. Klik op Close (Sluiten).

Stap 10

Selecteer het nieuwe gebruikersgedefinieerde certificaat en klik op Importeren.

Stap 11

In het nieuwe pop-upvenster, schakelt u de optie RSA Key-Pair importeren in en plakt u de privé-toets (gekopieerd in stap 9) in bestandsindeling. Klik op Toepassen.

In dit voorbeeld is het sleutelwoord, RSA, opgenomen bij het BEGIN en EINDE van de Public Key.

Stap 12

Het succesbericht wordt op het scherm weergegeven. U kunt dit venster sluiten en de configuratie op de schakelaar opslaan.

Mogelijke fouten

De besproken fouten hebben betrekking op de publieke sleutel. Normaal gesproken zijn er twee soorten openbare sleutelformaten die worden gebruikt:

1. Openbaar RSA-sleutelbestand (PKCS#1): Dit is specifiek voor RSA-toetsen.

Het begint en eindigt met tags:

—BEGIN RSA PUBLIEKSLEUTEL—

BASE64 GECODEERDE GEGEVENS

—EINDRSA PUBLIEKSLEUTEL—

2. PKCS#8: Dit is een generischer sleutelformaat dat het type openbare sleutel identificeert en de relevante gegevens bevat.

Het begint en eindigt met tags:

—BEGIN PUBLIEKE SLEUTEL—

BASE64 GECODEERDE GEGEVENS

—EINDPUBLIEKSLEUTEL—

Toetskop ontbreekt fout

Scenario 1: U hebt het certificaat gegenereerd vanuit een CA van derden. U kopieerde en paste de openbare sleutel en klikte op Toepassen.

U hebt het bericht ontvangen, fout: Key header ontbreekt. Sluit het venster. Er kunnen enkele wijzigingen worden aangebracht om dit probleem te doen verdwijnen.

U lost deze fout als volgt op:

Voeg het sleutelwoord, RSA, aan het begin van de Openbare sleutel toe: BEGIN RSA PUBLIEKE SLEUTEL

Voeg het sleutelwoord, RSA, aan het eind van de Openbare sleutel toe: PUBLIEKE SLEUTEL VAN EINDRSA

Verwijder de eerste 32 tekens uit de sleutelcode. Het gemarkeerde gedeelte dat hieronder wordt weergegeven is een voorbeeld van de eerste 32 tekens.

Wanneer u de instellingen toepast, krijgt u niet dat de Key header in de meeste gevallen een fout mist.

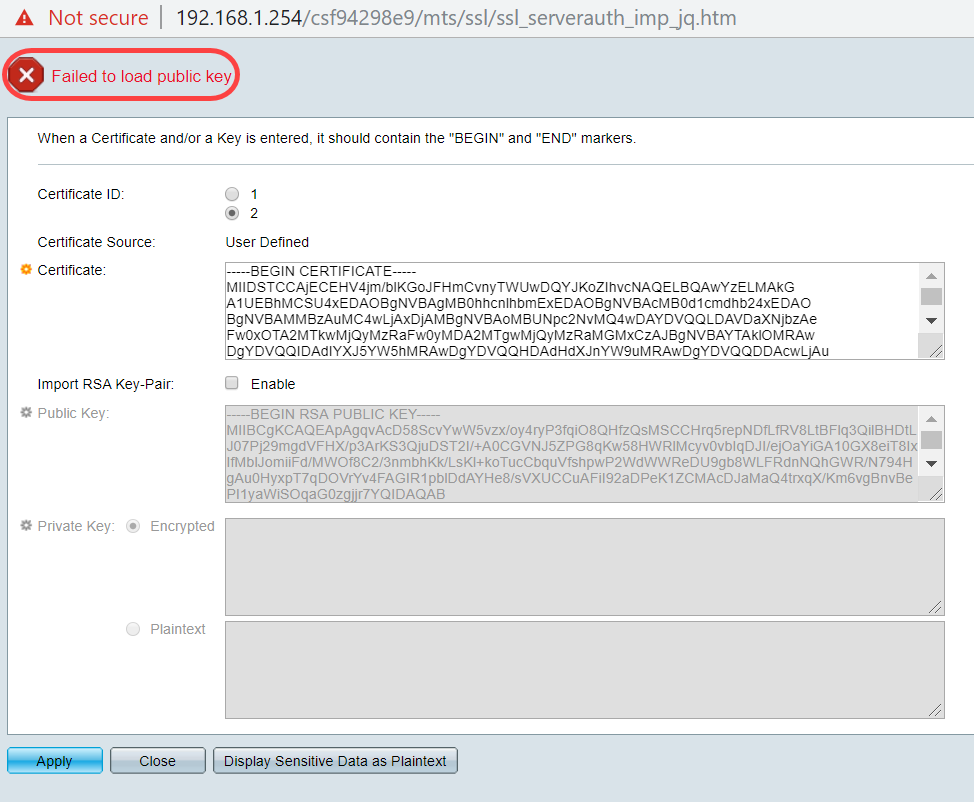

Openbare belangrijke fout laden mislukt

Scenario 2: U genereerde een certificaat op één schakelaar en importeerde het op een andere schakelaar. U kopieerde en plaste de openbare sleutel na het verwijderen van de eerste 32 tekens en klikte op Toepassen.

U hebt de openbare fout op het scherm geladen.

Om deze fout te repareren, verwijdert u de eerste 32 tekens van de openbare sleutel NIET.

Importeren met CLI

Stap 1

Als u een certificaat wilt importeren met behulp van CLI, voert u de volgende opdracht in.

schakelaar (totaal)#cryptocertificaat [certificaatnummer] invoerCertificaat 2 wordt in dit voorbeeld geïmporteerd.

schakelaar (totaal)#coderingscertificaat 2Stap 2

Plakt de ingang; voeg een periode (.) toe op een aparte regel na de invoer.

—BEGIN PRIVÉ-SLEUTEL RSA:MIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQC/rZQ6f0rj8neA

...24 regels ingekort....

h27Zh+AWX7dxakaoF5QokBTqWDHcMAvNluwGiZ/O3BQYgI+SYrZXABUiSVFIR4

NC1WQKWZML6jW+52lD/GokmU

—EINDRSA-PRIVÉ-SLEUTEL—

—BEGIN RSA PUBLIEKSLEUTEL—

MIIBCgKCAQEAv62UOn9K4/J3gCAk7i9nYL5zYM4kQVQhCcAo7uGGBLEprxdWkfT0l

...Drie regels ingekort....

64jc5fzAsNnE2QpgBX/9M40E41BX5Z0B/QIDAQAB

—EINDRSA PUBLIEKSLEUTEL—

—BEGIN CERTIFICAAT—

MIIFvTCCBKWgIBAgIRAOOBWg4bkStdWPvCNYHBYWYWoZIhvcNAQELBQAw

—ingekort 28 lijnen...

8S+39m9WPAOZipI0JA1/0IeG7ChLWOXKncMeZWVTIUZaEwVFf0cUzqXwOJTrMV

JDPtnbKXG56w0Trecu6UQ9HSUBoDQnlsN5ZBHt1VyjAP

—EINDCERTIFICAAT—

.

Met succes geïmporteerd certificaat

Afgegeven door : C=xx, ST=Gxxxxx, L=xx, O=xx CA Limited, CN=xx RSA Organisatieserver CA

Geldig van: 14 jun. 00:00:00 GMT 2017

Geldig aan: 11 sep. 23:59:59 GMT 2020

Onderwerp: C=DE/postal Code=xxx, ST=xx, L=xx/street=xxx 2, O=xxx, OU=IT, CN=*.kowi.eu

Vingerafdruk van SHA: xxxxx

Conclusie

U hebt nu de stappen geleerd om met succes een certificaat op de switches van de SX350 en Sx550X-serie te importeren met behulp van de GUI en de CLI.

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback