Een VAP configureren op de WAP351, WAP131 en WAP371

Doel

Virtual Access points (VAP’s) segmenteren het draadloze LAN in meerdere uitzendingsdomeinen die het draadloze equivalent zijn van Ethernet VLAN’s. VAP's simuleren meerdere access points in één fysiek WAP-apparaat. Tot vier VAP's worden ondersteund op Cisco WAP131 en tot acht VAP's worden ondersteund op Cisco WAP351 en WAP371.

Het doel van dit document is om u te tonen hoe u een VAP kunt configureren op de WAP351, WAP131 en WAP371 access points.

Toepasselijke apparaten

•WAP351

•WAP131

•WAP371

Softwareversie

· V1.0.0.39 (WAP351)

· V1.0.0.39 (WAP131)

· V1.2.0.2 (WAP371)

Een VAP toevoegen en configureren

Opmerking: elke VAP wordt geïdentificeerd door een door de gebruiker ingestelde Service Set Identifier (SSID). Meervoudige VAP's kunnen niet dezelfde SSID-naam hebben.

Opmerking: om uw draadloze netwerk te laten functioneren, moet de radio waarmee uw geconfigureerde VAP is gekoppeld, zijn ingeschakeld en correct geconfigureerd. Zie Basisradio-instellingen configureren op WAP131 en WAP351 of Basisradio-instellingen configureren op WAP371 voor meer informatie

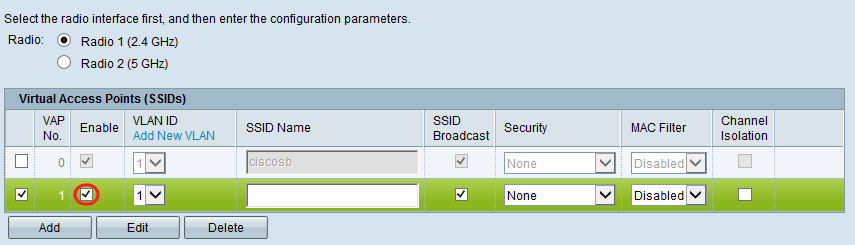

Stap 1. Meld u aan bij het hulpprogramma voor webconfiguratie en navigeer naar Wireless > Networks. De pagina Netwerken verschijnt:

Stap 2. Selecteer in het veld Radio het keuzerondje voor de draadloze radio waarop u VAP's wilt configureren.

Stap 3. Klik op Toevoegen om een nieuwe VAP toe te voegen. Er verschijnt een nieuwe VAP in de tabel.

Opmerking: WAP131 ondersteunt maximaal 4 VAP's, terwijl WAP371 en WAP351 ondersteuning bieden aan maximaal 8 VAP's.

Stap 4. Als u een VAP wilt bewerken, klikt u op het aankruisvakje links van het tabelitem en vervolgens klikt u op Bewerken. Hierdoor kunt u de grijswaarden van de door u geselecteerde VAP-waarden wijzigen.

Stap 5. Om gebruik van de VAP in te schakelen, moet u ervoor zorgen dat het aanvinkvakje Enable is ingeschakeld.

Stap 6. Specificeer in het veld VLAN-id de VLAN-id die u met de VAP wilt koppelen. Als u WAP131 of WAP371 gebruikt, voert u de VLAN-id in. De maximale waarde die u kunt invoeren is 4094.

Opmerking: de ingevoerde VLAN-id moet op uw netwerk bestaan en correct worden geconfigureerd. Zie VLAN Configuration op het WAP351 access point, Tagged and Untagged VLAN ID’s beheren op WAP131, of Tagged and Untagged VLAN ID’s beheren op WAP371 voor meer informatie.

Stap 7. Voer in het veld SSID Name de naam van het draadloze netwerk in. Elke VAP moet een unieke SSID-naam hebben.

Stap 8. Als u wilt dat de naam van de SSID wordt uitgezonden naar clients, vinkt u het aanvinkvakje SSID Broadcast aan. Dit toont de SSID naam aan clients in hun lijst met beschikbare netwerken.

Beveiligingsinstellingen configureren

Stap 1. Kies de verificatiemethode die nodig is om verbinding met de VAP te maken in de vervolgkeuzelijst Beveiliging. Als er een andere optie dan Geen is geselecteerd, worden er extra velden weergegeven.

De beschikbare opties zijn als volgt:

•None

· Statisch WEP

· Dynamisch WEP

· WPA Personal

· WPA Enterprise

Opmerking: WPA Personal en WPA Enterprise zijn de voorkeursverificatietypen voor een maximale beveiliging. Statische WEP en Dynamic WEP moeten alleen worden gebruikt met oudere apparatuur en hiervoor is vereist dat de radio is ingesteld op 802.11a of 802.11b/g modus. Zie Basisradio-instellingen configureren op de WAP131 en WAP351 of Basisradio-instellingen configureren op de WAP371 voor meer informatie.

Statische WEP

Statische WEP is de minst beveiligde verificatiemethode. Het versleutelt gegevens in het draadloze netwerk op basis van een statische sleutel. Het is eenvoudig geworden om deze statische sleutel op onrechtmatige wijze te verkrijgen, dus WEP-authenticatie moet alleen worden gebruikt wanneer dat nodig is met oudere apparaten.

Opmerking: wanneer u Static WEP als beveiligingsmethode selecteert, verschijnt er een melding dat uw beveiligingsmethode erg onveilig is.

Stap 1. Selecteer in de vervolgkeuzelijst Transfer Key Index de index van de WEP-toets uit de lijst met toetsen hieronder die het apparaat zal gebruiken om gegevens te versleutelen.

Stap 2. Kies een radioknop in het veld Key Length om op te geven of de sleutel 64-bits of 128-bits lang is.

Stap 3. Kies in het veld Key Type of u de toetsen in ASCII- of hexadecimaal formaat wilt invoeren. ASCII bevat alle letters, cijfers en symbolen op het toetsenbord, terwijl hexadecimaal alleen cijfers of letters A-F gebruikt moeten worden.

Stap 4. Voer in het veld WEP-toetsen maximaal 4 verschillende WEP-toetsen in voor uw apparaat. Elke client die verbinding met dit netwerk moet maken, moet dezelfde WEP-toetsen hebben in dezelfde sleuf die door het apparaat is opgegeven.

Stap 5. (Optioneel) Klik op het aankruisvakje in het veld Toets tonen als Wis tekst veld als u de tekenreeksen van de toetsen onthult.

Opmerking: wanneer u een andere firmware gebruikt op de WAP351, WAP131 of WAP371, kan het veld Toets tonen als Wis Tekstveld ontbreken.

Stap 6. Specificeer in het veld 802.1X-verificatie het verificatiealgoritme dat u wilt gebruiken door de opties Open systeem en/of gedeelde sleutel te kiezen. Het verificatiealgoritme definieert de methode die wordt gebruikt om vast te stellen of een clientstation aan het WAP-apparaat mag koppelen wanneer statisch WEP de beveiligingsmodus is.

De beschikbare opties worden als volgt gedefinieerd:

· Open Systeem — De verificatie maakt het mogelijk dat een clientstation aan het WAP-apparaat koppelt of dat clientstation de juiste WEP-sleutel heeft of niet. Dit algoritme wordt gebruikt in de modi onbewerkte tekst, IEEE 802.1X en WPA. Wanneer het verificatiealgoritme is ingesteld op Open System, kan elke client zich associëren met het WAP-apparaat.

· Gedeelde sleutel — voor de verificatie is vereist dat het clientstation de juiste WEP-sleutel heeft om aan het WAP-apparaat te kunnen koppelen. Wanneer het verificatiealgoritme is ingesteld op Gedeelde sleutel, kan een station met een onjuiste WEP-sleutel niet worden gekoppeld aan het WAP-apparaat.

· Open systeem en gedeelde sleutel — Wanneer u beide verificatiealgoritmen hebt geselecteerd, moeten de clientstations die zijn geconfigureerd voor gebruik van WEP in gedeelde sleutelmodus een geldige WEP-sleutel hebben om aan het WAP-apparaat te kunnen worden gekoppeld. Ook kunnen de client stations die geconfigureerd zijn om WEP als een open systeem te gebruiken (gedeelde sleutelmodus niet ingeschakeld) worden gekoppeld aan het WAP-apparaat, zelfs als ze niet de juiste WEP-toets hebben.

Stap 7. Klik op Save (Opslaan).

Dynamisch WEP

Dynamic WEP verwijst naar de combinatie van 802.1x-technologie en het Extensible Verification Protocol (EAP). In deze modus moet er een externe RADIUS-server worden gebruikt om gebruikers te verifiëren. Het WAP-apparaat vereist een RADIUS-server die EAP ondersteunt, zoals de Microsoft Internet Verification Server. Om met Microsoft Windows-clients te kunnen werken, moet de verificatieserver Protected EAP (PEAP) en MSCHAP v2 ondersteunen. U kunt elk van de verschillende verificatiemethoden gebruiken die door de IEEE 802.1X-modus worden ondersteund, zoals certificaten, Kerberos en openbare sleutelverificatie, maar u moet de clientstations configureren om dezelfde verificatiemethode te gebruiken als die die door het WAP-apparaat wordt gebruikt.

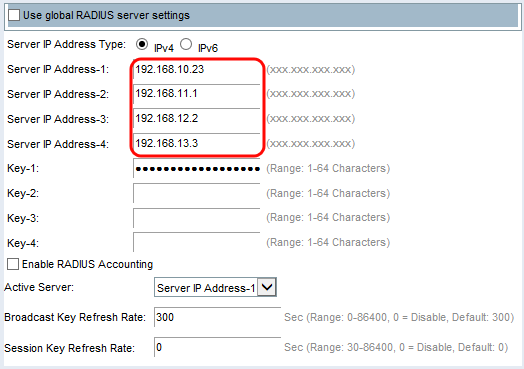

Stap 1. Standaard is de optie Globale RADIUS-serverinstellingen gebruiken ingeschakeld. Schakel het aanvinkvakje uit als u de VAP wilt configureren om een andere set RADIUS-servers te gebruiken. Anders gaat u naar stap 8.

Stap 2. Selecteer in het veld IP-adrestype server het IP-adrestype dat uw WAP-apparaat gebruikt. De opties zijn IPv4 of IPv6. IPv4 gebruikt 32-bits binaire getallen, weergegeven in decimale notatie met punten. IPv6 gebruikt hexadecimale getallen en dubbele punten om een 128-bits binair getal te vertegenwoordigen. Het WAP-apparaat neemt alleen contact op met de RADIUS-server of -servers voor het adrestype dat u in dit veld hebt geselecteerd. Als u IPv6 kiest, gaat u verder met Stap 4.

Stap 3. Als u IPv4 hebt geselecteerd in stap 2, voert u het IP-adres in van de RADIUS-server die alle VAP's standaard gebruiken. Vervolgens gaat u verder met Stap 5.

Opmerking: u kunt maximaal drie IPv4-back-upserveradressen hebben. Als de verificatie met de primaire server mislukt, wordt elke geconfigureerde back-upserver achter elkaar geprobeerd.

Stap 4. Als u IPv6 hebt geselecteerd in stap 2, voert u het IPv6-adres in van de primaire wereldwijde RADIUS-server.

Opmerking: u kunt maximaal drie IPv6-back-upserveradressen hebben. Als de verificatie met de primaire server mislukt, wordt elke geconfigureerde back-upserver achter elkaar geprobeerd.

Stap 5. Voer in het veld Key-1 de gedeelde geheime sleutel in die het WAP-apparaat gebruikt om te verifiëren op de primaire RADIUS-server.

Stap 6. Voer in de velden Key-2 tot Key-4 de RADIUS-toets in die aan de geconfigureerde back-upRADIUS-servers is gekoppeld. De server IP Address-2 gebruikt Key-2, Server IP Address 3 gebruikt Key-3, en Server IP Address 4 gebruikt Key-4.

Stap 7. (Optioneel) In het veld RADIUS-accounting inschakelen vinkt u het aankruisvakje aan als u het bijhouden en meten van de bronnen wilt inschakelen die een bepaalde gebruiker heeft verbruikt. Door RADIUS-accounting in te schakelen, worden de systeemtijd en de hoeveelheid verzonden en ontvangen gegevens bijgehouden. De informatie wordt opgeslagen in de Radius-server. Dit wordt ingeschakeld voor de primaire RADIUS-server en alle back-upservers.

Opmerking: als u RADIUS-accounting hebt ingeschakeld, is dit ingeschakeld voor de primaire RADIUS-server en alle back-upservers

Stap 8. Kies de eerste server die actief is in het veld Actieve server. Dit maakt handmatige selectie van de actieve RADIUS-server mogelijk, in plaats van dat het WAP-apparaat probeert elke geconfigureerde server één voor één te benaderen en de eerste actieve server te kiezen.

Stap 9. In het veld Broadcast Key Refresh Rate voert u het interval in waarmee de broadcast (groep)-toets wordt vernieuwd voor clients die aan deze VAP zijn gekoppeld. De standaardinstelling is 300 seconden.

Stap 10. Voer in het veld Session Key Refresh Rate het interval in waarmee het WAP-apparaat de sessiesleutel (unicast) ververst voor elke client die aan de VAP is gekoppeld. De standaardwaarde is 0.

WPA Personal

WPA Personal is een Wi-Fi Alliance IEEE 802.11i-standaard, die AES-CCMP- en TKIP-codering bevat. WPA maakt gebruik van een vooraf gedeelde sleutel (PSK) in plaats van IEEE 802.1X en EAP zoals wordt gebruikt in de WPA-beveiligingsmodus voor ondernemingen. De PSK wordt alleen gebruikt voor een eerste controle op referenties. WPA wordt ook WPA-PSK genoemd. Deze beveiligingsmodus is achterwaarts compatibel voor de draadloze clients die de oorspronkelijke WPA ondersteunen.

Stap 1. In het veld WPA-versies schakelt u het aanvinkvakje WPA-TKIP in als u WPA-TKIP wilt inschakelen. WPA-TKIP en WPA2-AES kunnen tegelijkertijd worden ingeschakeld. WAP ondersteunt altijd WPA2-AES, zodat u deze niet kunt configureren.

De beschikbare opties worden als volgt gedefinieerd:

· WPA-TKIP — Het netwerk heeft een aantal clientstations die alleen het oorspronkelijke WPA- en TKIP-beveiligingsprotocol ondersteunen. Volgens de meest recente vereisten van WiFi Alliance wordt het niet aanbevolen alleen voor WPA-TKIP te kiezen.

· WPA2-AES — Alle clientstations op het netwerk ondersteunen WPA2 en AES-CCMP algoritme/beveiligingsprotocol. Deze WPA-versie biedt de beste beveiliging volgens de IEEE 802.11i-standaard. Volgens de laatste eis van WiFi Alliance moet het toegangspunt deze modus permanent ondersteunen.

· WPA-TKIP en WPA2-AES — Als het netwerk een combinatie van clients heeft, waarvan sommige WPA2 ondersteunen en andere alleen het oorspronkelijke WPA, controleer dan beide selectievakjes. Deze instelling laat zowel WPA als WPA2 client stations koppelen en authenticeren, maar gebruikt de robuustere WPA2 voor clients die het ondersteunen. Deze WPA-configuratie maakt meer interoperabiliteit mogelijk in plaats van enige beveiliging.

Opmerking: WPA-clients moeten een van deze sleutels (een geldige TKIP-toets of een geldige AES-CCMP-toets) hebben om te kunnen koppelen aan het WAP-apparaat.

Stap 2. Voer in het veld Key de gedeelde geheime sleutel in voor de persoonlijke beveiliging van WPA. Voer minimaal 8 tekens en maximaal 63 tekens in.

N.B.: Acceptabele tekens zijn hoofdletters en kleine letters, numerieke cijfers en speciale symbolen (?!/\@#$%^&*).

Stap 3. (Optioneel) Controleer het vakje Toets tonen als tekst wissen als u wilt dat de tekst die u typt zichtbaar is. Dit selectievakje is standaard niet ingeschakeld.

Opmerking: wanneer u een andere firmware gebruikt op de WAP351, WAP131 of WAP371, kan het veld Toets tonen als Wis Tekstveld ontbreken.

Opmerking: het veld Key Strength Meter is waar het WAP-apparaat de sleutel controleert aan de hand van complexiteitscriteria, zoals hoeveel verschillende typen tekens worden gebruikt en hoe lang de sleutel is. Als de optie WPA-PSK complexiteitscontrole is ingeschakeld, wordt de toets niet geaccepteerd tenzij deze aan de minimumcriteria voldoet. Raadpleeg voor meer informatie over de complexiteit van WPA-PSK de Configureren van de wachtwoordcomplexiteit voor WAP131, WAP351 en WAP371.

Stap 4. In het veld Broadcast Key Refresh Rate voert u het interval in waarmee de broadcast (groep)-toets wordt vernieuwd voor clients die aan deze VAP zijn gekoppeld. De standaardinstelling is 300 seconden.

WPA Enterprise

WPA Enterprise met RADIUS is een implementatie van de Wi-Fi Alliance IEEE 802.11i-standaard, die CCMP (AES) en TKIP-codering omvat. In de Enterprise-modus moet een RADIUS-server worden gebruikt om de gebruikers te verifiëren. De beveiligingsmodus is achterwaarts compatibel met de draadloze clients die de oorspronkelijke WPA ondersteunen.

Opmerking: de dynamische VLAN-modus is standaard ingeschakeld. Hiermee kan de RADIUS-verificatieserver beslissen welk VLAN voor de stations wordt gebruikt.

Stap 1. In het veld WPA-versies schakelt u het aankruisvakje in voor de typen clientstations die worden ondersteund. Ze zijn standaard allemaal ingeschakeld. Het toegangspunt moet de hele tijd WPA2-AES ondersteunen, zodat u het niet kunt configureren.

De beschikbare opties worden als volgt gedefinieerd:

· WPA-TKIP — Het netwerk beschikt over een aantal clientstations die alleen het oorspronkelijke WPA- en TKIP-beveiligingsprotocol ondersteunen. Houd er rekening mee dat het selecteren van alleen WPA-TKIP voor het toegangspunt niet is toegestaan volgens de laatste eis van WiFi Alliance.

· WPA2-AES — Alle clientstations op het netwerk ondersteunen de WPA2-versie en het AES-CCMP algoritme/beveiligingsprotocol. Deze WPA-versie biedt de beste beveiliging volgens de IEEE 802.11i-standaard. In overeenstemming met de nieuwste vereisten voor Wi-Fi Alliance, moet de WAP deze modus de hele tijd ondersteunen.

· Verificatie vooraf inschakelen — Als u alleen WPA2 of zowel WPA als WPA2 als de WPA-versie kiest, kunt u verificatie vooraf inschakelen voor de WPA2-clients. Controleer deze optie als u wilt dat de draadloze WPA2-clients de voorverificatiepakketten verzenden. De pre-authenticatie informatie wordt doorgegeven van het WAP-apparaat dat de client momenteel gebruikt naar het doel WAP-apparaat. Door deze functie in te schakelen, kunt u de verificatie versnellen voor zwervende clients die verbinding maken met meerdere WAP’s. Deze opties zijn niet van toepassing als u WPA voor versies van WPA selecteerde omdat originele WPA deze eigenschap niet steunt.

Opmerking: clientstations die zijn geconfigureerd voor gebruik van WPA met RADIUS moeten een van deze adressen en sleutels hebben: een geldig TKIP RADIUS of een geldig CCMP (AES) IP-adres en een RADIUS-toets.

Stap 2. Standaard is de optie Globale RADIUS-serverinstellingen gebruiken ingeschakeld. Schakel het aanvinkvakje uit als u de VAP wilt configureren om een andere set RADIUS-servers te gebruiken. Anders gaat u naar stap 9.

Stap 3. Selecteer in het veld IP-adrestype server het IP-adrestype dat uw WAP-apparaat gebruikt. De opties zijn IPv4 of IPv6. IPv4 gebruikt 32-bits binaire getallen, weergegeven in decimale notatie met punten. IPv6 gebruikt hexadecimale getallen en dubbele punten om een 128-bits binair getal te vertegenwoordigen. Het WAP-apparaat neemt alleen contact op met de RADIUS-server of -servers voor het adrestype dat u in dit veld hebt geselecteerd.

Stap 4. Als u IPv4 hebt geselecteerd in stap 2, voert u het IP-adres in van de RADIUS-server die alle VAP's standaard gebruiken. Vervolgens gaat u verder met Stap 6.

Opmerking: u kunt maximaal drie IPv4-back-upserveradressen hebben. Als de verificatie met de primaire server mislukt, wordt elke geconfigureerde back-upserver achter elkaar geprobeerd.

Stap 5. Als u IPv6 in Stap 2 hebt geselecteerd, voert u het IPv6-adres van de primaire wereldwijde RADIUS-server in.

Opmerking: u kunt maximaal drie IPv6-back-upserveradressen hebben. Als de verificatie met de primaire server mislukt, wordt elke geconfigureerde back-upserver achter elkaar geprobeerd.

Stap 6. Voer in het veld Key-1 de gedeelde geheime sleutel in die het WAP-apparaat gebruikt om te verifiëren op de primaire RADIUS-server.

Stap 7. Voer in de velden Key-2 tot Key-4 de RADIUS-toets in die aan de geconfigureerde back-upRADIUS-servers is gekoppeld. De server IP Address-2 gebruikt Key-2, Server IP Address 3 gebruikt Key-3, en Server IP Address 4 gebruikt Key-4.

Stap 8. (Optioneel) In het veld RADIUS-accounting inschakelen vinkt u het aankruisvakje aan als u het bijhouden en meten van de bronnen wilt inschakelen die een bepaalde gebruiker heeft verbruikt. Als u RADIUS-accounting inschakelt, kunt u de systeemtijd van een bepaalde gebruiker en de hoeveelheid verzonden en ontvangen gegevens volgen.

Opmerking: als u RADIUS-accounting hebt ingeschakeld, is dit ingeschakeld voor de primaire RADIUS-server en alle back-upservers.

Stap 9. Kies de eerste server die actief is in het veld Actieve server. Dit maakt handmatige selectie van de actieve RADIUS-server mogelijk, in plaats van dat het WAP-apparaat probeert om achtereenvolgens contact op te nemen met elke geconfigureerde server.

Stap 10. In het veld Broadcast Key Refresh Rate voert u het interval in waarmee de broadcast (groep)-toets wordt vernieuwd voor clients die aan deze VAP zijn gekoppeld. De standaardinstelling is 300 seconden.

Stap 11. Voer in het veld Session Key Refresh Rate het interval in waarmee het WAP-apparaat sessiesleutels (unicast) verververst voor elke client die aan de VAP is gekoppeld. De standaardwaarde is 0.

MAC-filter

MAC Filter specificeert of de stations die toegang kunnen krijgen tot deze VAP beperkt zijn tot een geconfigureerde algemene lijst van MAC-adressen.

Stap 1. Kies in de vervolgkeuzelijst MAC-filter het gewenste type MAC-filtering.

De beschikbare opties worden als volgt gedefinieerd:

· Uitgeschakeld — maakt geen gebruik van MAC-filtering.

· Lokaal — Gebruikt de MAC-verificatielijst die u in de sectie MAC Filtering configureert om meer te weten te komen over MAC Filtering, zie Hoe u MAC-filtering configureert op WAP351 en WAP131.

· RADIUS — gebruikt de MAC-verificatielijst op een externe RADIUS-server.

Kanaalisolatie

Wanneer Kanaalisolatie is uitgeschakeld, kunnen de draadloze clients normaal met elkaar communiceren door verkeer via het WAP-apparaat te verzenden. Als deze optie is ingeschakeld, blokkeert het WAP-apparaat de communicatie tussen de draadloze clients in dezelfde VAP. Het WAP-apparaat staat nog steeds dataverkeer toe tussen zijn draadloze clients en de bekabelde apparaten op het netwerk, via een WDS-link, en met andere draadloze clients die zijn gekoppeld aan een andere VAP, maar niet tussen de draadloze clients.

Stap 1. Schakel in het veld Kanaalisolatie het selectievakje in als u kanaalisolatie wilt inschakelen.

Stap 2. Klik op Save (Opslaan).

N.B.: Nadat nieuwe instellingen zijn opgeslagen, kunnen de bijbehorende processen worden gestopt en opnieuw opgestart. Wanneer deze voorwaarde gebeurt, kan het apparaat WAP connectiviteit verliezen. We raden u aan de WAP-instellingen te wijzigen wanneer een verlies aan connectiviteit het minst van invloed zal zijn op uw draadloze clients.

Band Steer

Band Steer is alleen beschikbaar op de WAP371. Band Steer maakt effectief gebruik van de 5-GHz band door het sturen van dual-band ondersteunde clients van de 2.4-GHz band naar de 5-GHz band. Hierdoor komt de 2,4 GHz band vrij voor gebruik door oudere apparaten die geen dubbele radio ondersteuning hebben.

Opmerking: zowel de 5 GHz- als de 2,4 GHz-radio moeten ingeschakeld zijn om Band Steer te kunnen gebruiken. Voor meer informatie over het inschakelen van de radio's raadpleegt u Hoe u Basic Radio Settings configureert op de WAP371.

Stap 1. Band Steer is ingesteld op een per-VAP basis en moet ingeschakeld zijn op beide radio's. Als u Band Steer wilt inschakelen, schakelt u het aankruisvakje in het veld Band Steer in.

Opmerking: Band Steer wordt niet aangeraden op VAP's met tijdgevoelige spraak- of videoverkeer. Zelfs als de 5-GHz radio gebeurt om minder bandbreedte te gebruiken, probeert het om cliënten naar die radio te sturen.

Stap 2. Klik op Save (Opslaan).

Een VAP verwijderen

Stap 1. Controleer het aanvinkvakje van de VAP die u wilt verwijderen.

Stap 2. Klik op Verwijderen om de VAP te verwijderen.

Stap 3. Klik op Opslaan om het wissen permanent op te slaan.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

11-Dec-2018 |

Eerste vrijgave |

Feedback

Feedback