Inleiding

Dit document beschrijft hoe u het verificatiebeleid voor Catalyst 9800 draadloze LAN-controllers voor access point (AP) kunt configureren.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- 9800 WLC

- CLI-toegang (Command Line Interface) tot de draadloze controllers

Gebruikte componenten

Cisco raadt deze hardware- en softwareversies aan:

- 980 WLC v17.3

- AP 1810W

- AP 1700

- Identity Service Engine (ISE) v2.2

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Voor de autorisatie van een access point (AP) moet het Ethernet MAC-adres van het toegangspunt worden geautoriseerd ten opzichte van een lokale database met 9800 draadloze LAN-controller of ten opzichte van een externe Remote Verification Dial-In User Service (RADIUS)-server.

Deze functie zorgt ervoor dat alleen geautoriseerde access points (AP’s) zich kunnen aansluiten bij een Catalyst 9800 draadloze LAN-controller. Dit document heeft geen betrekking op AP's van de maaswijdte (1500-serie) waarvoor een MAC-filtervermelding nodig is om de controller te verbinden, maar die de typische stroom van AP-autorisatie niet overtrekken (zie referenties).

Configureren

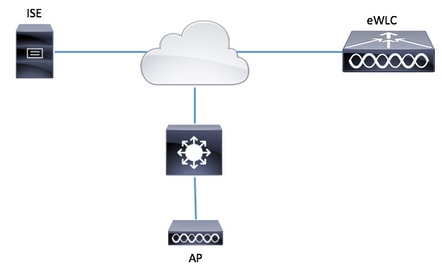

Netwerkdiagram

Configuraties

MAC AP-autorisatielijst - Lokaal

Het MAC-adres van de geautoriseerde AP's wordt lokaal opgeslagen in de 9800 WLC.

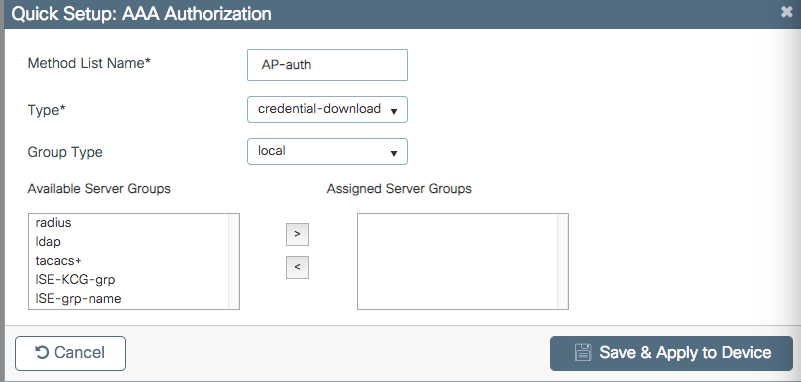

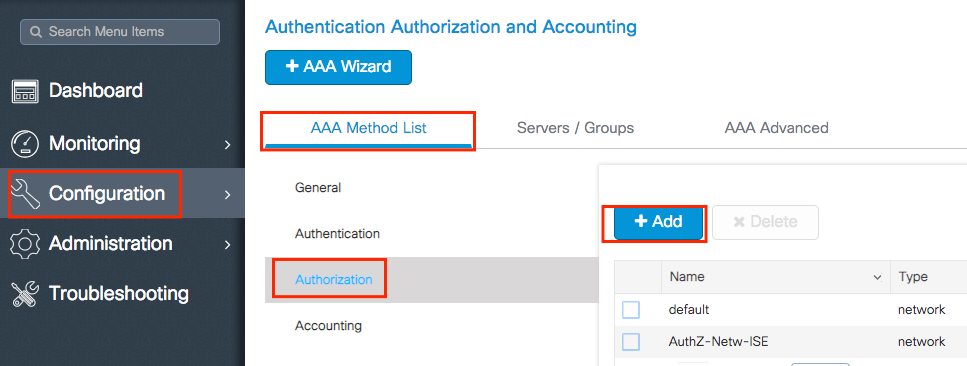

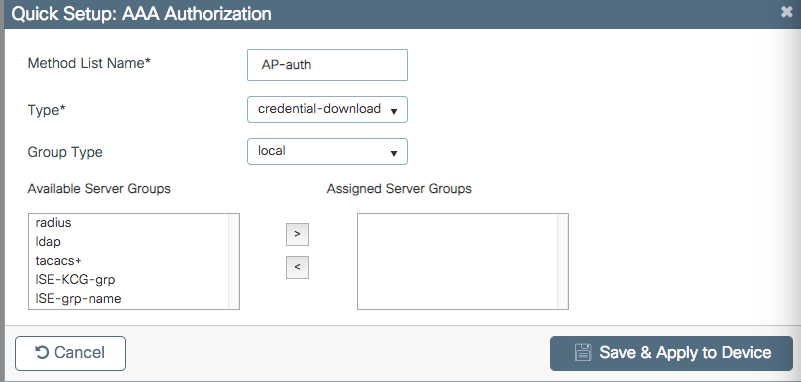

Stap 1. Maak een lokale autorisatie credential-download methodelijst.

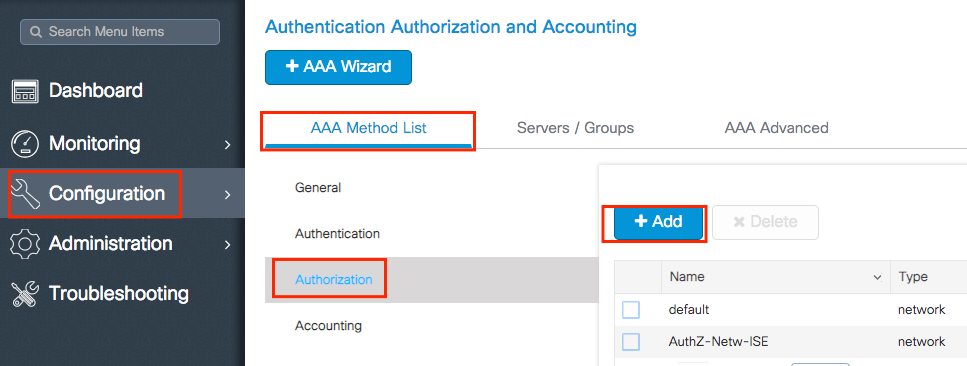

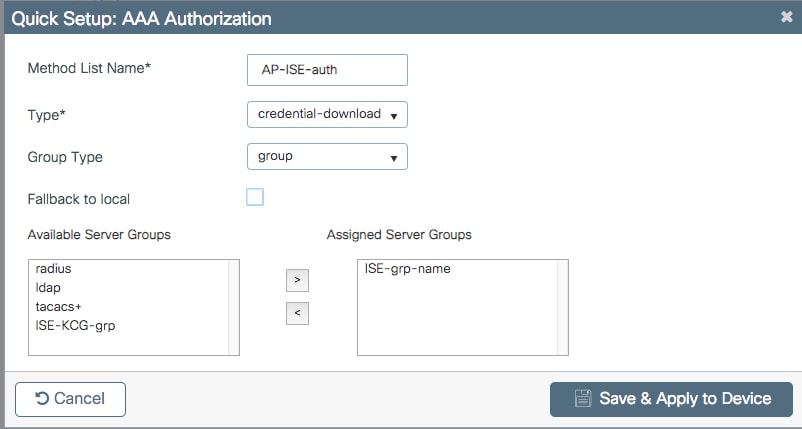

Navigeer naar Configuratie > Beveiliging > AAA > AAA-methodelijst > Autorisatie > + Toevoegen.

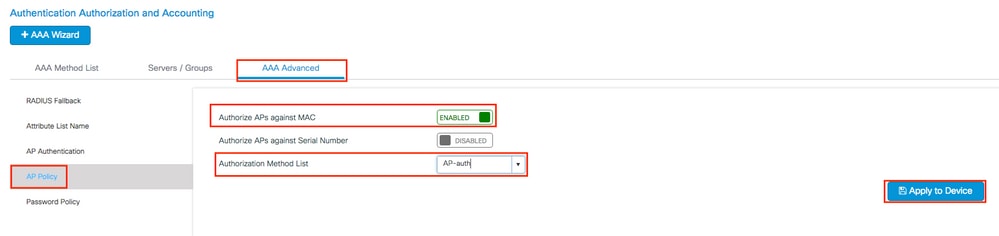

Stap 2. Schakel AP MAC-autorisatie in.

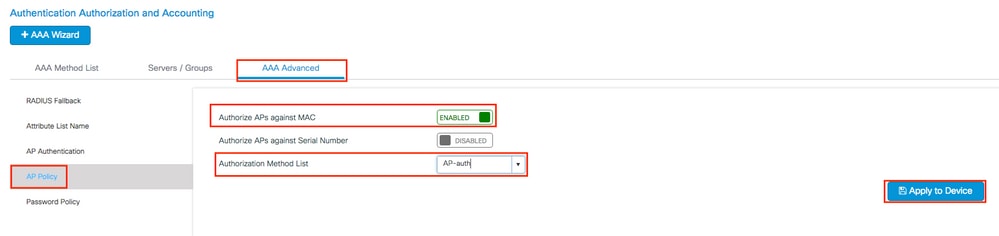

Ga naar Configuration > Security > AAA > AAA Advanced > AP Policy. Schakel AP's tegen MAC in en selecteer de Autorisatiemethode die in Stap 1 gecreëerd is.

Stap 3. Voeg het AP Ethernet MAC-adres toe.

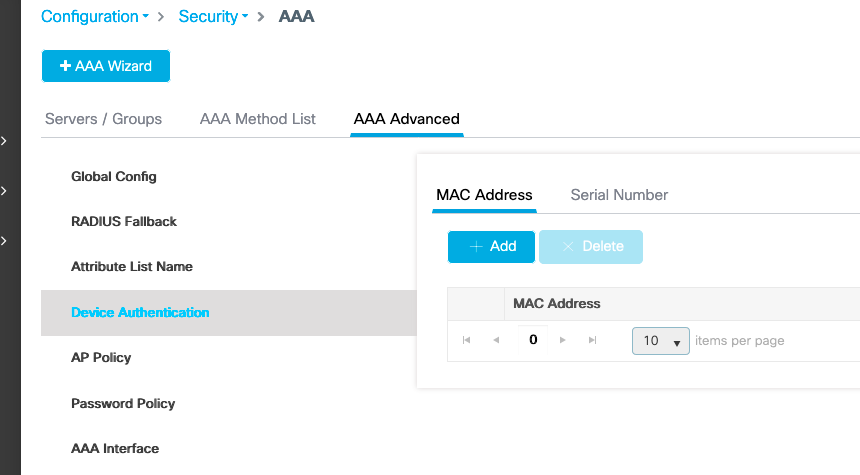

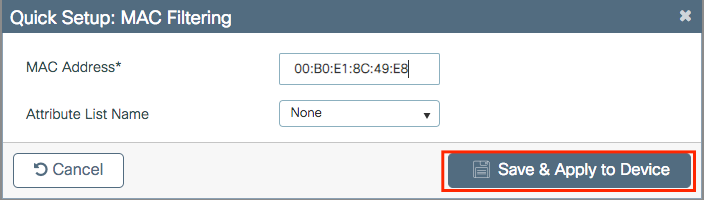

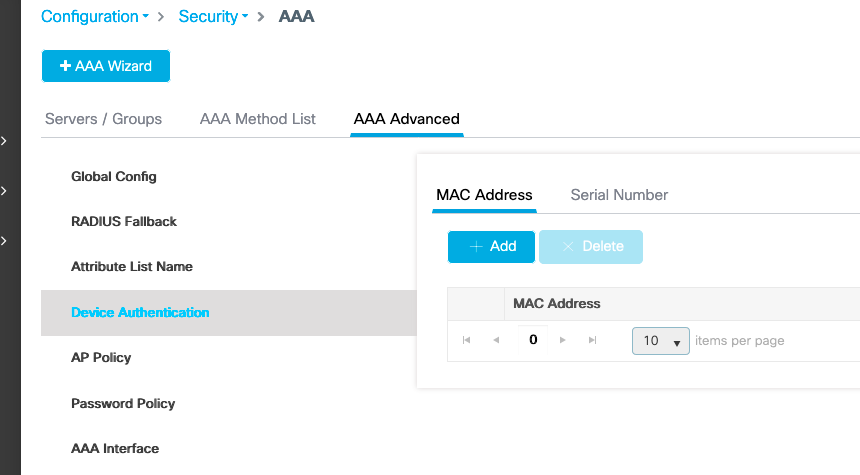

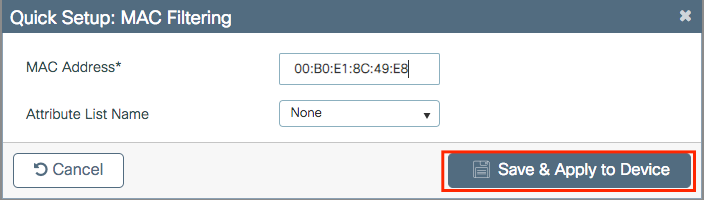

Ga naar Configuration > Security > AAA > AAA Advanced > Apparaatverificatie > MAC-adres > + Add.

Opmerking: AP Ethernet MAC-adres moet in een van deze formaten worden ingevoerd wanneer het wordt ingevoerd in de web UI(xx:xx:xx:xx:xx:xx (of) xxxx.xxxx.xxxx (of) xx-xx-xx-xx-xx-xx) in versie 16.12. In versie 17.3 moeten ze in formaat xxxxxxxxx zijn zonder scheidingsteken. Het CLI-formaat is altijd xxxxxxxxx in elke versie (in 16.12 verwijdert de web-UI de scheidingstekens in het configuratiebestand). Cisco bug-id CSCv43870 maakt het gebruik van elk formaat in CLI of web UI in latere releases mogelijk.

CLI:

# config t

# aaa new-model

# aaa authorization credential-download <AP-auth> local

# ap auth-list authorize-mac

# ap auth-list method-list <AP-auth>

# username <aaaabbbbcccc> mac

MAC AP-autorisatielijst - externe RADIUS-server

9800 WLC-configuratie

Het MAC-adres van de geautoriseerde AP's wordt opgeslagen op een externe RADIUS-server, in dit voorbeeld ISE.

Op ISE kunt u het MAC-adres van de AP's registreren als gebruikersnaam/wachtwoord of als Endpoints. Tijdens de stappen wordt u uitgelegd hoe u de ene of de andere manier moet selecteren.

GUI:

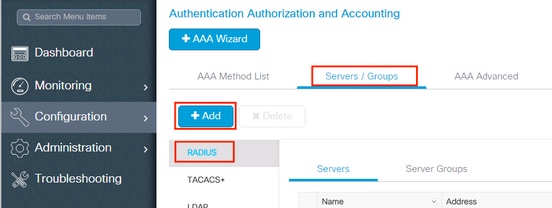

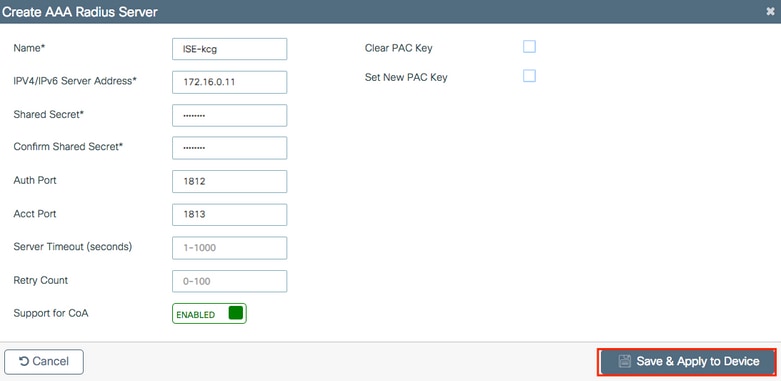

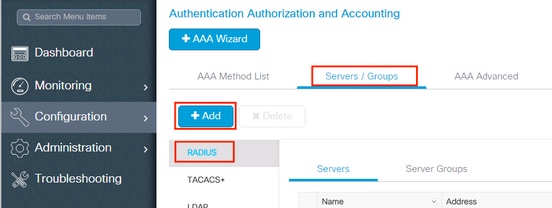

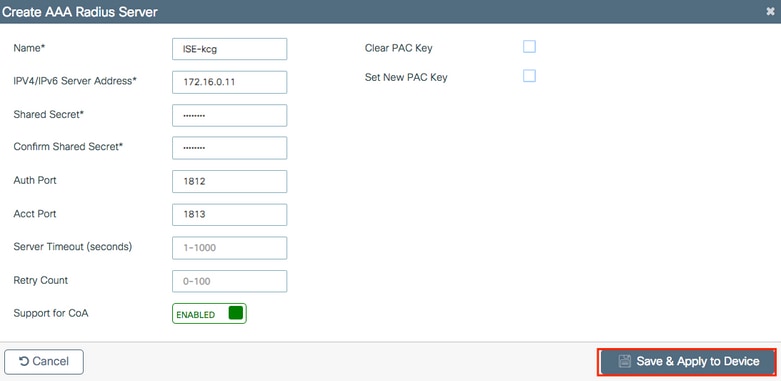

Stap 1. RADIUS-server declareren.

Navigeren naar Configuratie > Beveiliging > AAA > servers / groepen > RADIUS > servers > + De RADIUS-serverinformatie toevoegen en invoeren.

Zorg ervoor dat ondersteuning voor CoA is ingeschakeld als u van plan bent om in de toekomst gebruik te maken van Central Web Verification (of een ander soort beveiliging die CoA vereist).

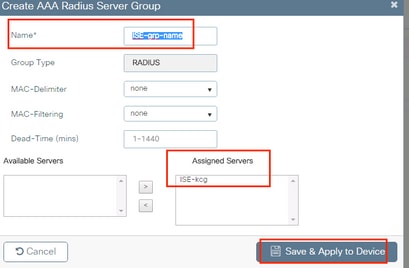

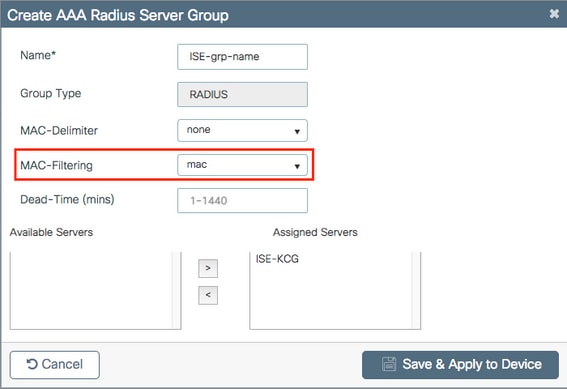

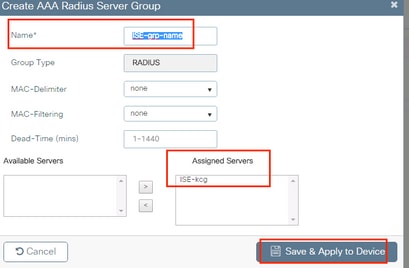

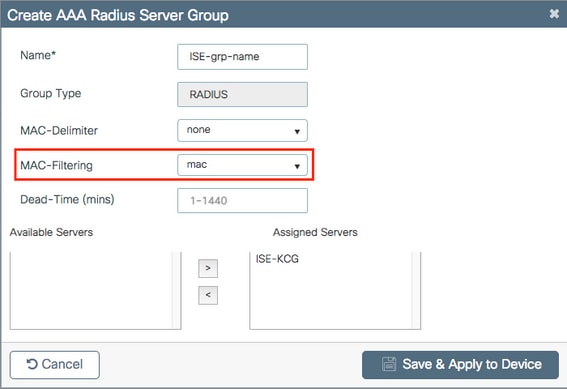

Stap 2. Voeg de RADIUS-server toe aan een RADIUS-groep.

Navigeer naar Configuratie > Beveiliging > AAA > servers / groepen > RADIUS > Servergroepen > + Add.

Om ISE-verificatie van het AP MAC-adres als gebruikersnamen te hebben, laat u MAC-filtering als geen.

Als u ISE-verificatie van het AP MAC-adres als eindpunten wilt hebben, wijzigt u MAC-filtering in MAC.

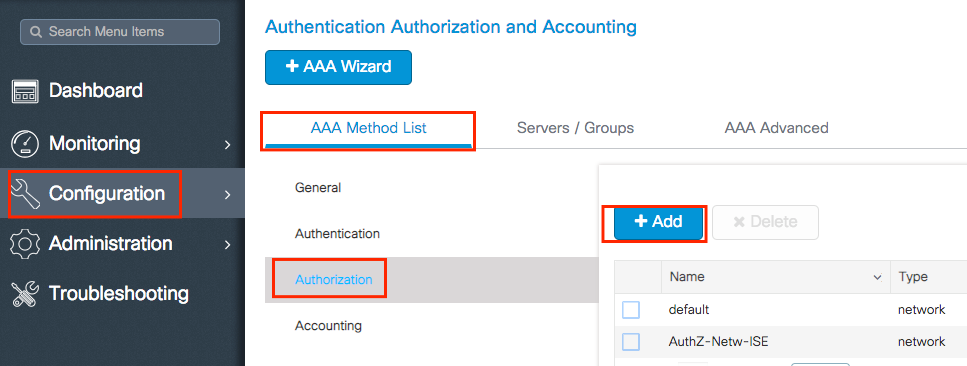

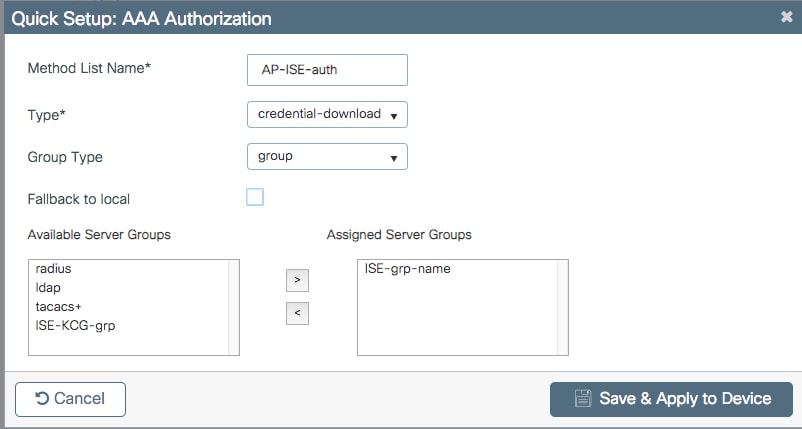

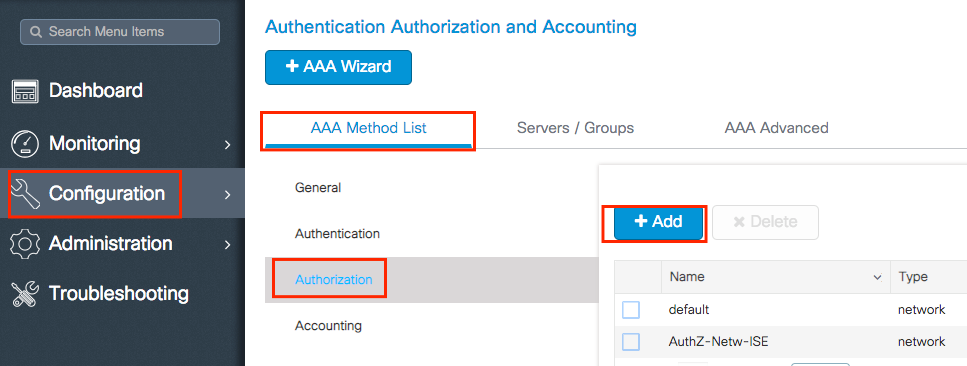

Stap 3. Maak een autorisatie credential-download methodelijst.

Navigeer naar Configuratie > Beveiliging > AAA > AAA-methodelijst > Autorisatie > + Toevoegen.

Stap 4. Schakel AP MAC-autorisatie in.

Ga naar Configuration > Security > AAA > AAA Advanced > AP Policy. Schakel AP's tegen MAC in en selecteer de lijst met autorisatiemethoden die in stap 3 is gemaakt.

CLI:

# config t

# aaa new-model

# radius server <radius-server-name>

# address ipv4 <radius-server-ip> auth-port 1812 acct-port 1813

# timeout 300

# retransmit 3

# key <shared-key>

# exit

# aaa group server radius <radius-grp-name>

# server name <radius-server-name>

# exit

# aaa server radius dynamic-author

# client <radius-server-ip> server-key <shared-key>

# aaa authorization credential-download <AP-auth> group <radius-grp-name>

# ap auth-list authorize-mac

# ap auth-list method-list <AP-ISE-auth>

ISE-configuratie

Stap 1. De 9800 WLC toevoegen aan ISE:

Verklaar 9800 WLC op ISE

Kies ervoor om het MAC-adres van het toegangspunt te configureren op basis van verificatie met de vereiste stappen:

Gebruik configureren om MAC-adres als eindpunten te verifiëren

Configureer ISE om MAC-adres als gebruikersnaam/wachtwoord te verifiëren

Configureer ISE om MAC-adres als endpoints te verifiëren

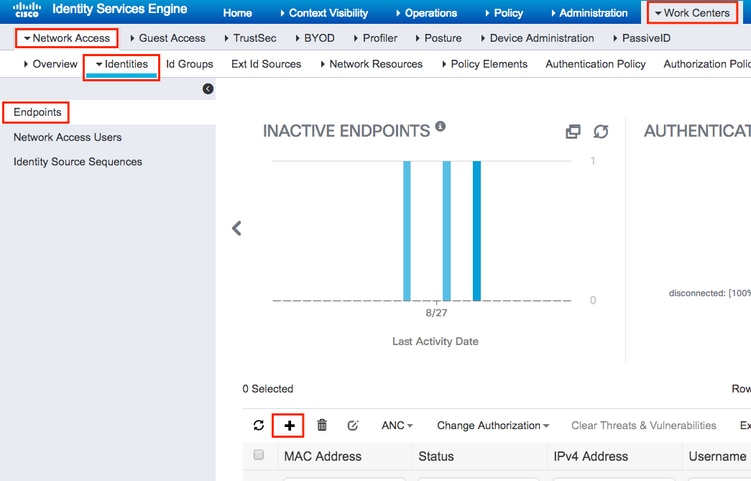

Stap 2. (optioneel) Maak een identiteitsgroep voor access points.

Omdat de 9800 het kenmerk NAS-poort-Type niet met AP-autorisatie (Cisco bug IDCSCvy74904) verstuurt, herkent

Omdat de 9800 het kenmerk NAS-poort-Type niet met AP-autorisatie (Cisco bug IDCSCvy74904) verstuurt, herkent  ISE een AP-autorisatie niet als een MAB-workflow. Daarom is het niet mogelijk om een AP te authenticeren als het MAC-adres van de AP in de eindpuntlijst wordt geplaatst tenzij u de MAB-werkstromen wijzigt om de NAS-POORT-type attributen op ISE niet te vereisen.

ISE een AP-autorisatie niet als een MAB-workflow. Daarom is het niet mogelijk om een AP te authenticeren als het MAC-adres van de AP in de eindpuntlijst wordt geplaatst tenzij u de MAB-werkstromen wijzigt om de NAS-POORT-type attributen op ISE niet te vereisen.

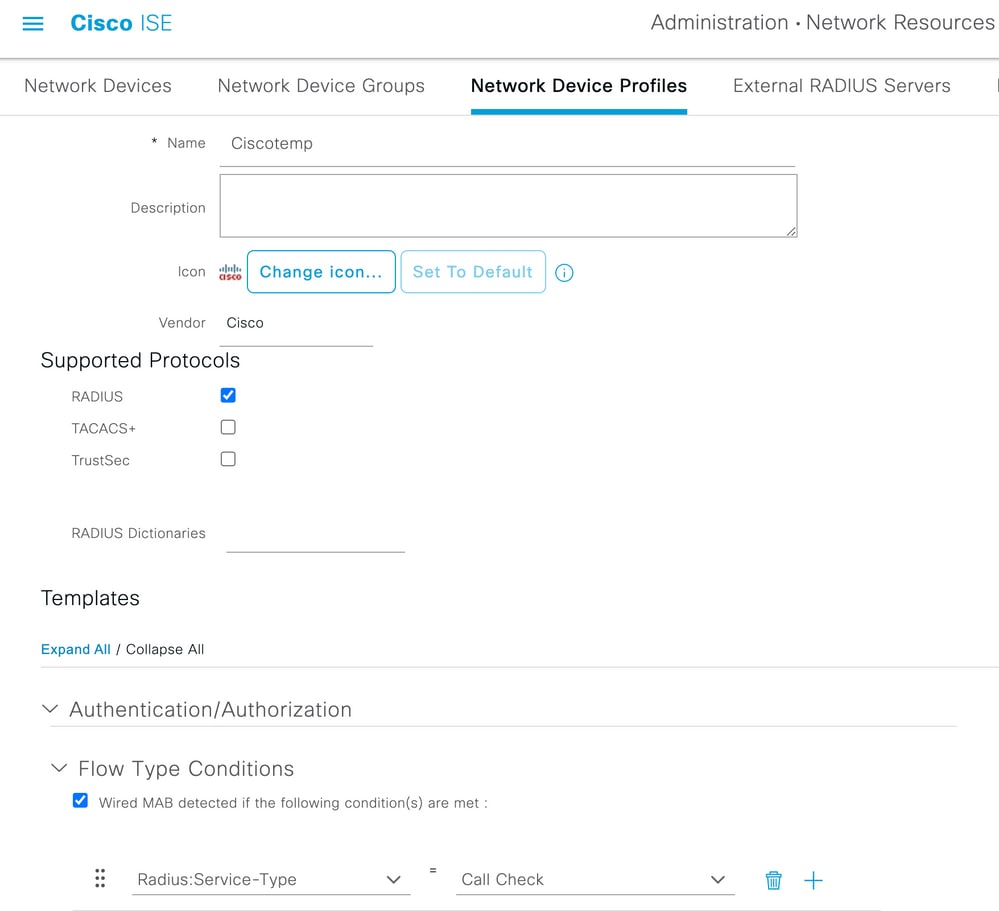

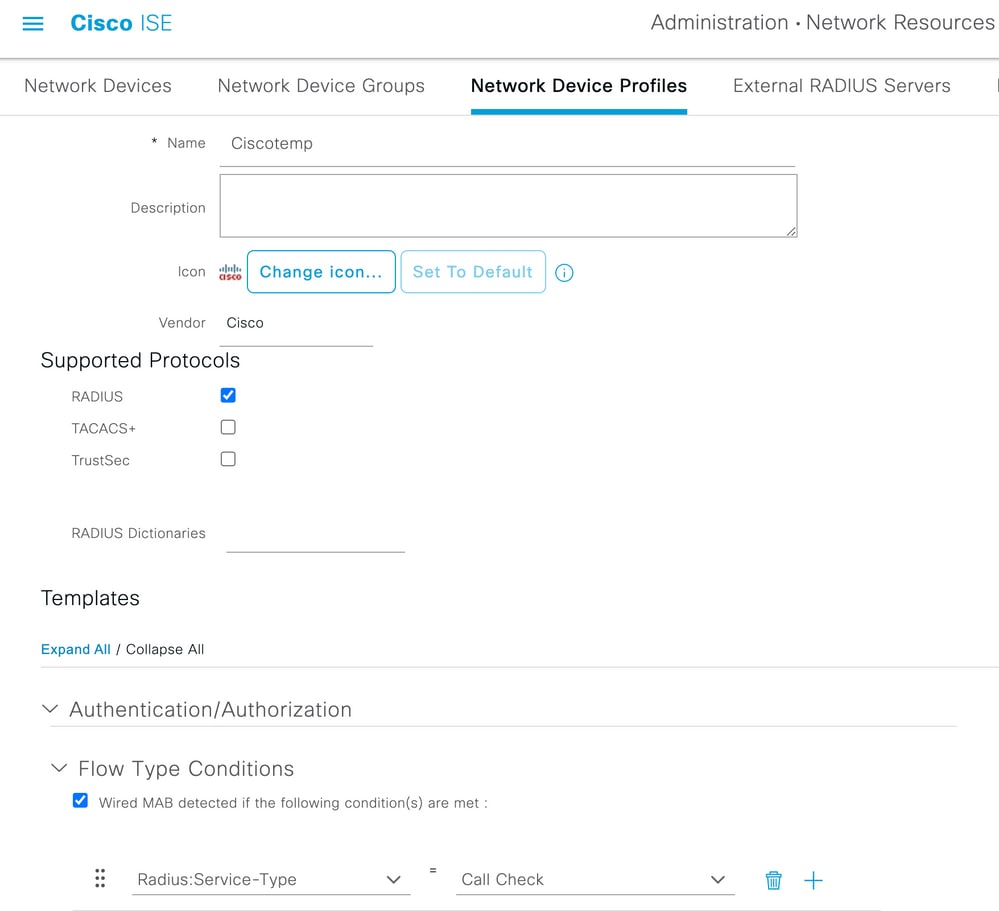

Navigeer naar Beheerder > Apparaatprofiel netwerk en maak een nieuw apparaatprofiel. RADIUS inschakelen en servicetype=call-check toevoegen voor bekabeld MAB. U kunt de rest van het oorspronkelijke profiel van Cisco kopiëren. Het idee is om geen nas-poort-type voorwaarde voor de bekabelde MAB te hebben.

Ga terug naar uw netwerkapparaat voor de 9800 en stel het profiel in op het nieuwe apparaatprofiel.

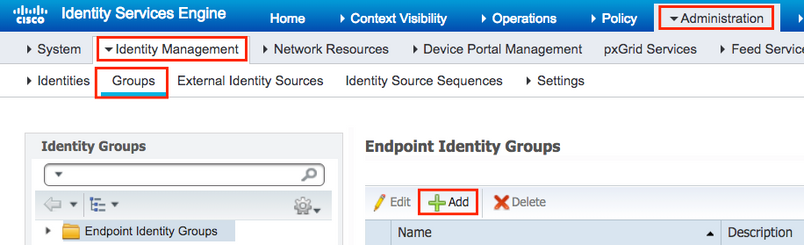

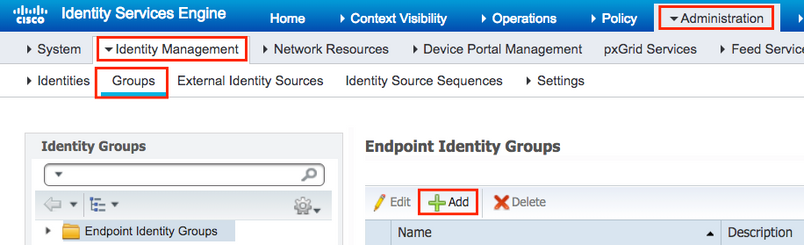

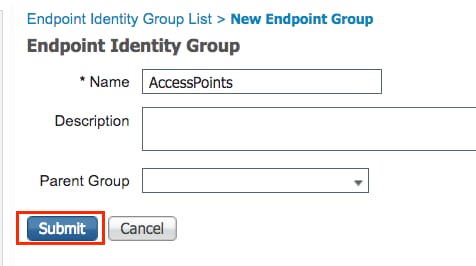

Ga naar Beheer > Identiteitsbeheer > Groepen > Endpoint Identity Groups > + Add.

Kies een naam en klik op Indienen.

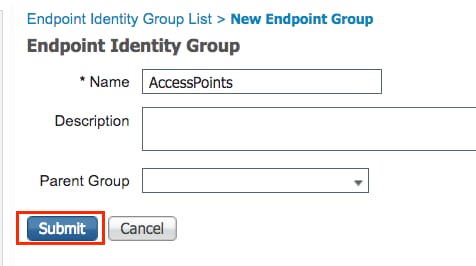

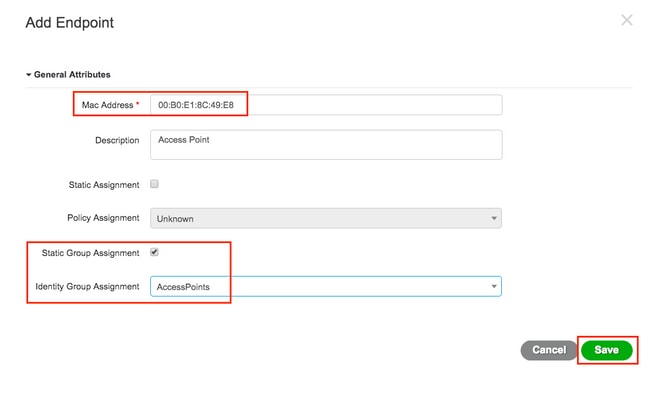

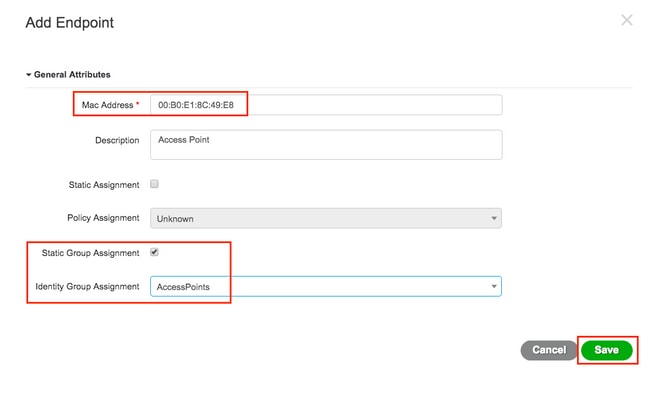

Stap 3. Voeg het AP Ethernet MAC-adres toe aan de bijbehorende endpointgroep.

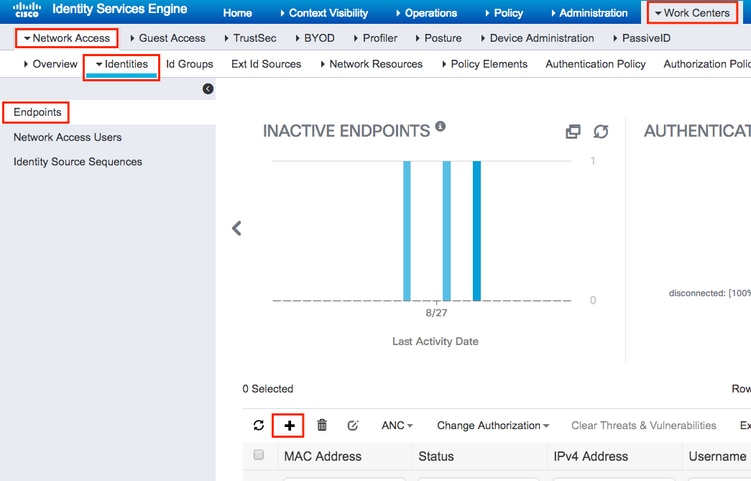

Navigeren naar werkcentra > Netwerktoegang > Identiteiten > Eindpunten > +.

Voer de gewenste informatie in.

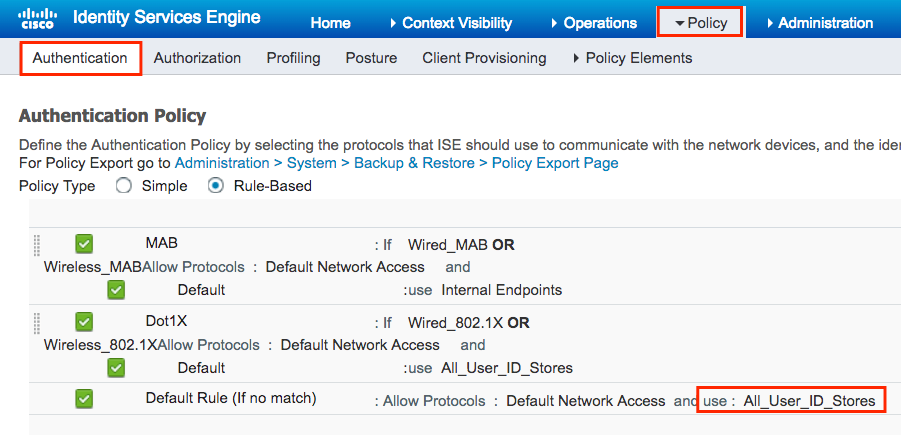

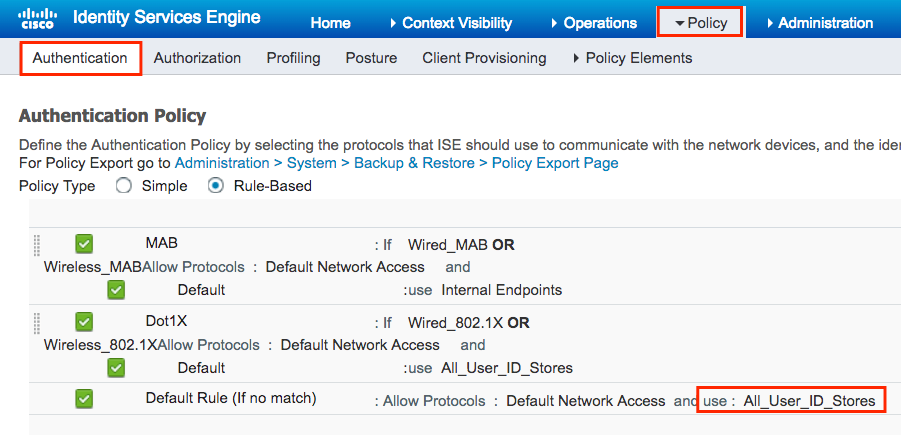

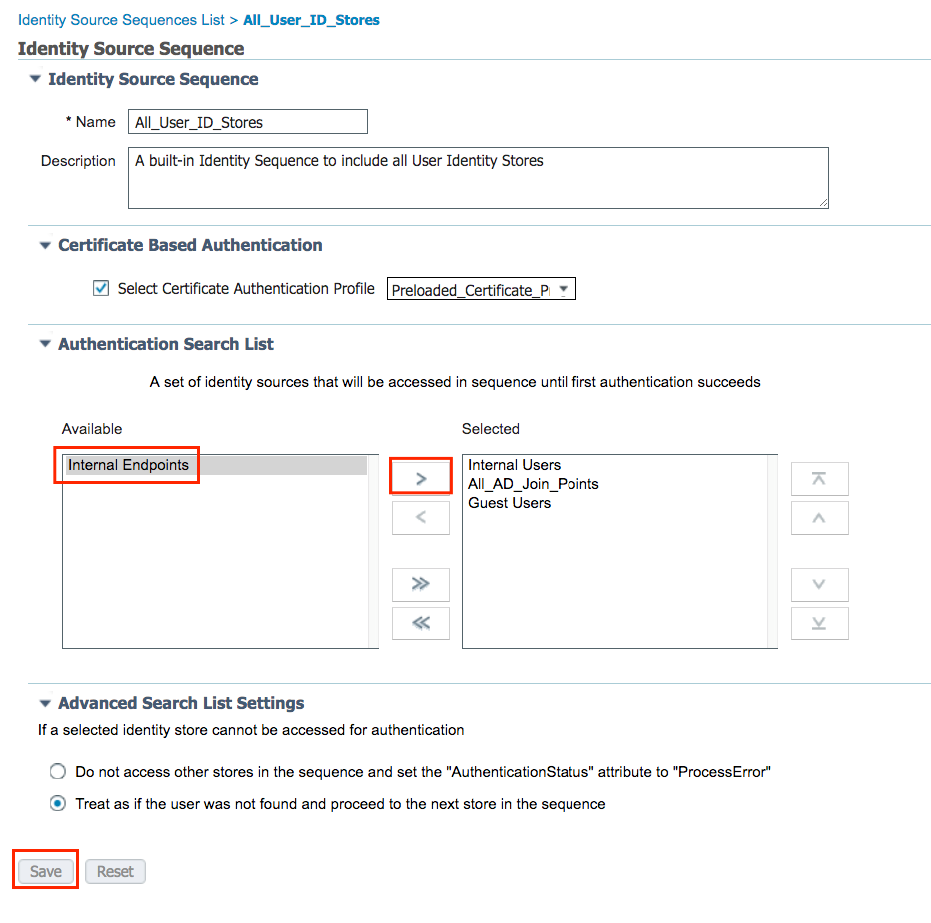

Stap 4. Controleer het identiteitsarchief dat wordt gebruikt op uw standaardverificatieregel die de interne eindpunten bevat.

A. Navigeer naar Beleid > Verificatie en neem kennis van het identiteitsarchief.

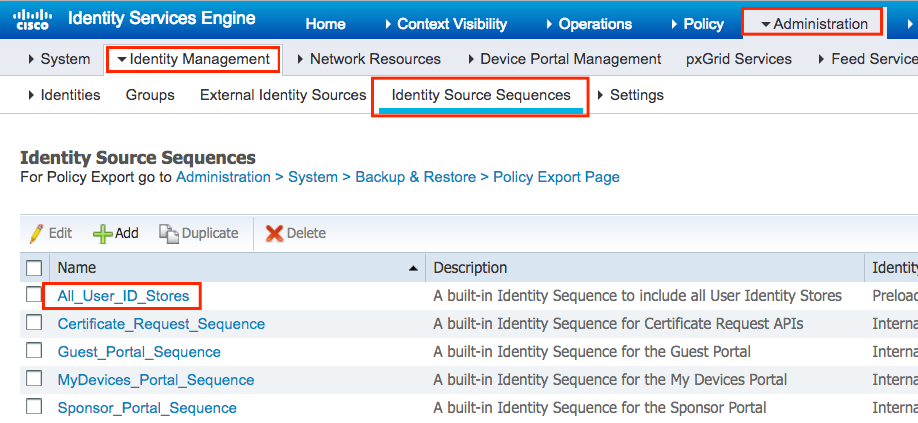

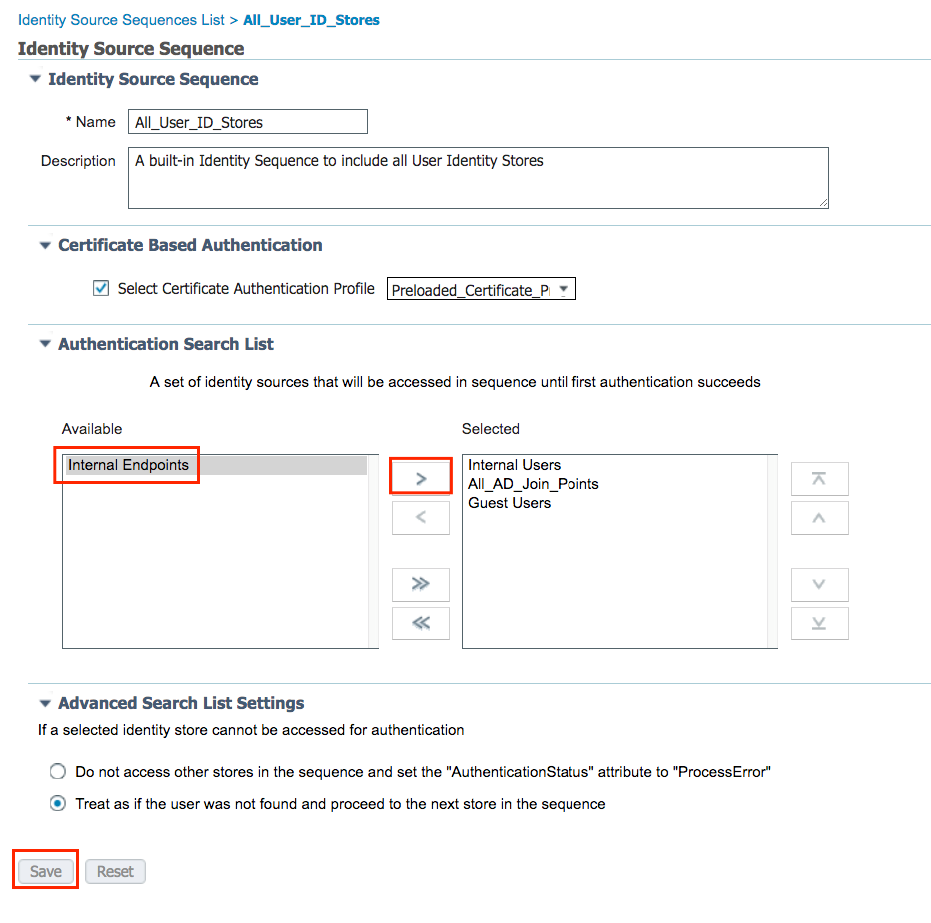

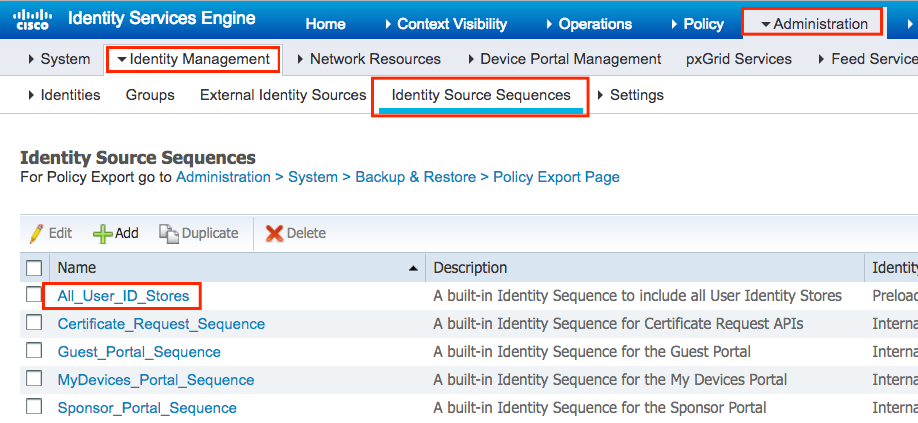

B. Ga naar Beheer > Identity Management > Identity Source Sequences > Identity Name.

C. Zorg ervoor dat de interne endpoints er deel van uitmaken. Anders, voeg ze toe.

ISE configureren om MAC-adres als gebruikersnaam/wachtwoord te verifiëren

Deze methode wordt niet geadviseerd aangezien het lager wachtwoordbeleid vereist om het zelfde wachtwoord toe te staan zoals de gebruikersbenaming.

Het kan echter een tijdelijke oplossing zijn voor het geval u uw netwerkapparaatprofiel niet kunt wijzigen.

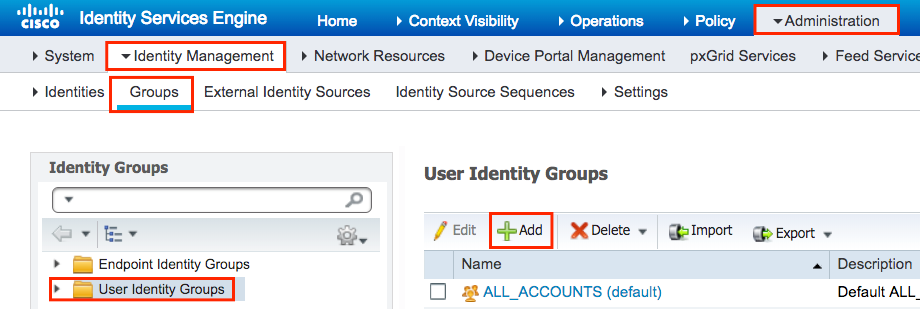

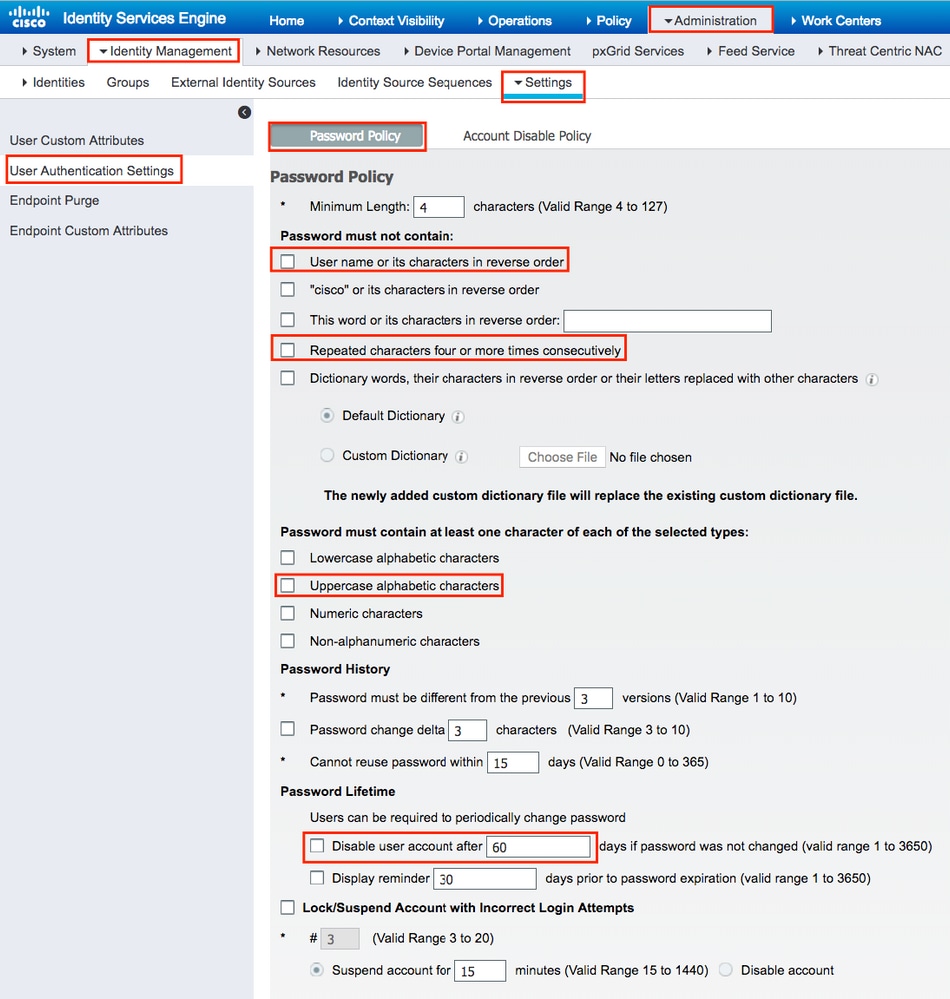

Stap 2. (optioneel) Maak een identiteitsgroep voor access points.

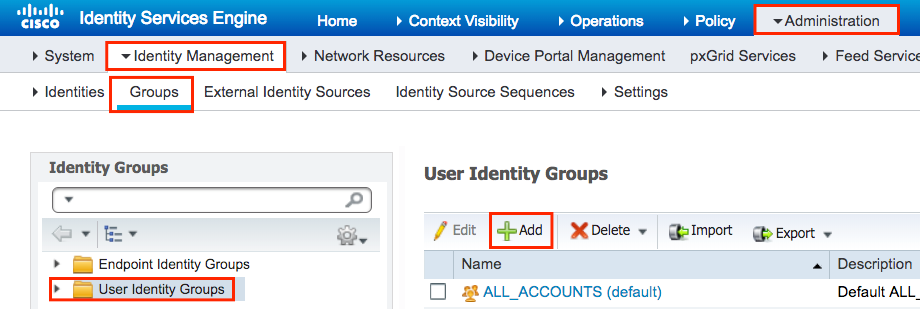

Ga naar Beheer > Identiteitsbeheer > Groepen > Gebruikersidentiteitsgroepen > + Toevoegen.

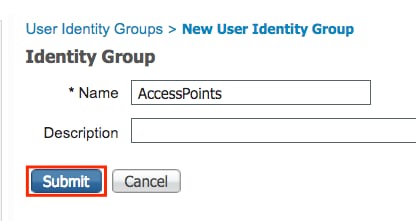

Kies een naam en klik op Indienen.

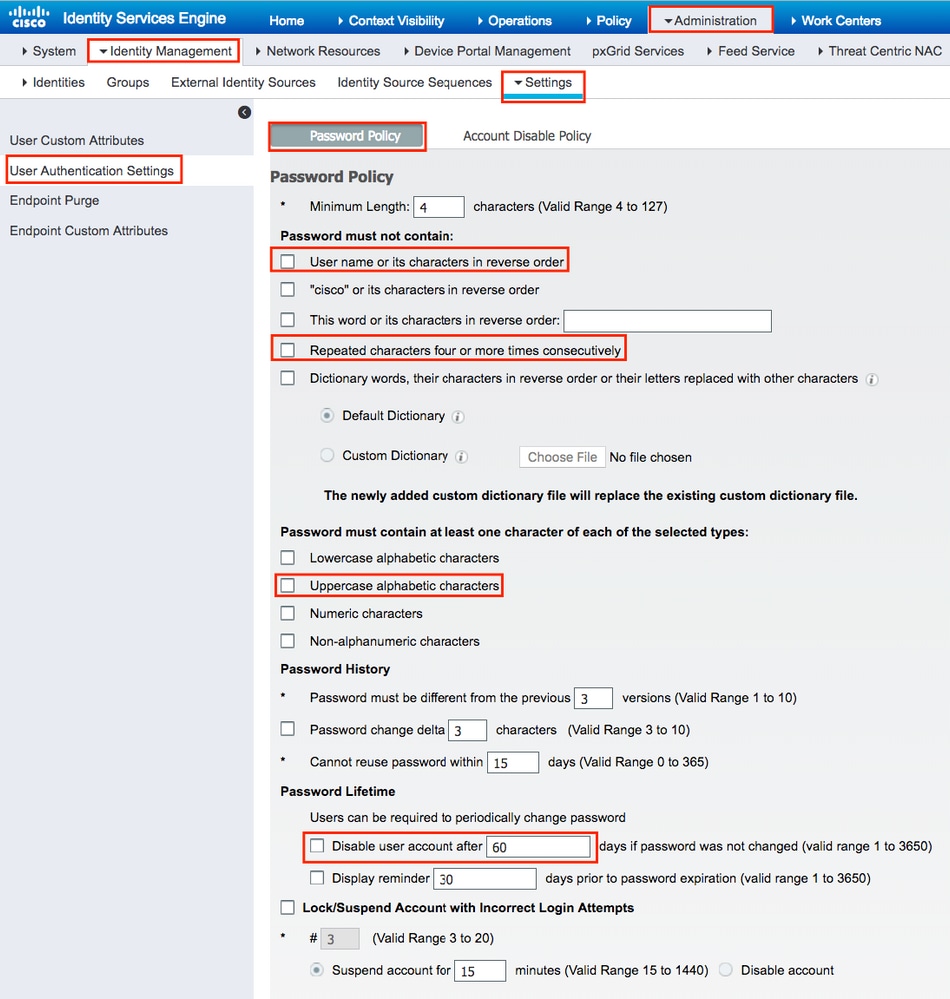

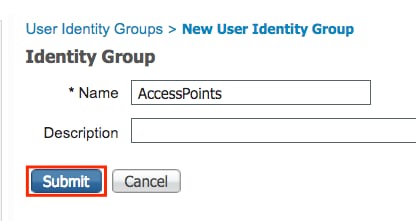

Stap 3. Controleer dat je huidige wachtwoordbeleid je in staat stelt om een MAC-adres toe te voegen als gebruikersnaam en wachtwoord.

Ga naar Beheer > Identity Management > Instellingen > Gebruikersverificatie-instellingen > Wachtwoordbeleid en controleer of ten minste deze opties zijn uitgeschakeld:

Opmerking: U kunt ook de optie Gebruikersaccount uitschakelen na XX dagen uitschakelen als het wachtwoord niet is gewijzigd.Aangezien dit een MAC-adres is, verandert het wachtwoord nooit.

Stap 4. Voeg het AP Ethernet MAC-adres toe.

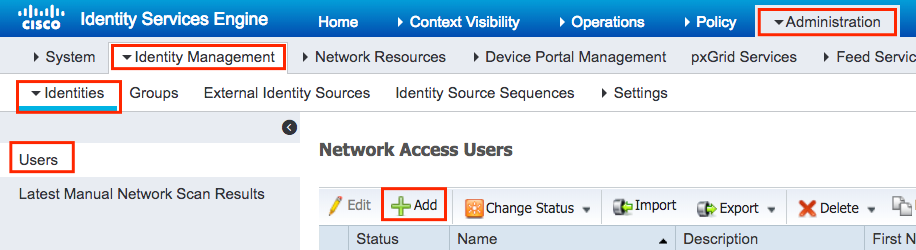

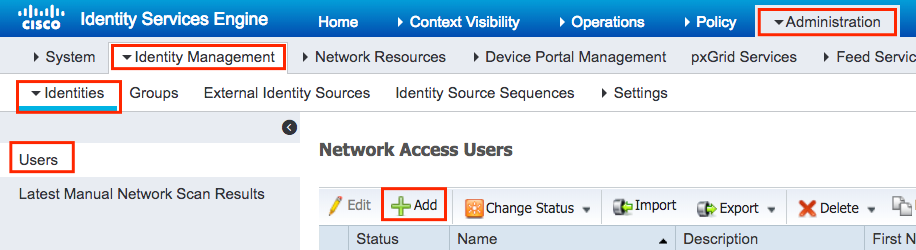

Ga naar Administratie > Identiteitsbeheer > Identiteiten > Gebruikers > + Toevoegen.

Voer de gewenste informatie in.

Opmerking: Naam en Aanmelden Wachtwoordvelden moeten het Ethernet MAC-adres van het toegangspunt zijn, alle kleine letters en geen scheidingstekens.

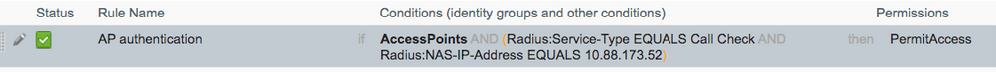

Vergunningsbeleid voor het verifiëren van AP’s

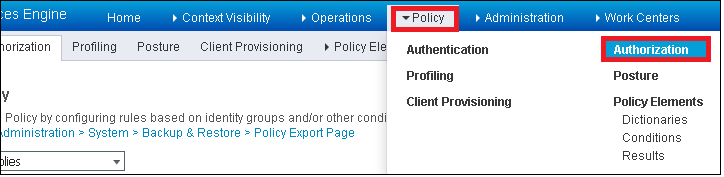

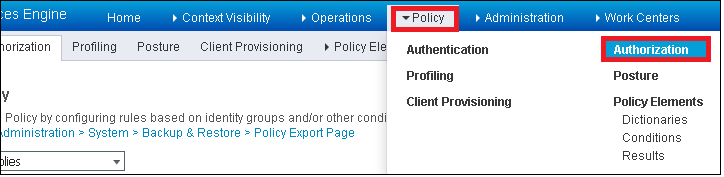

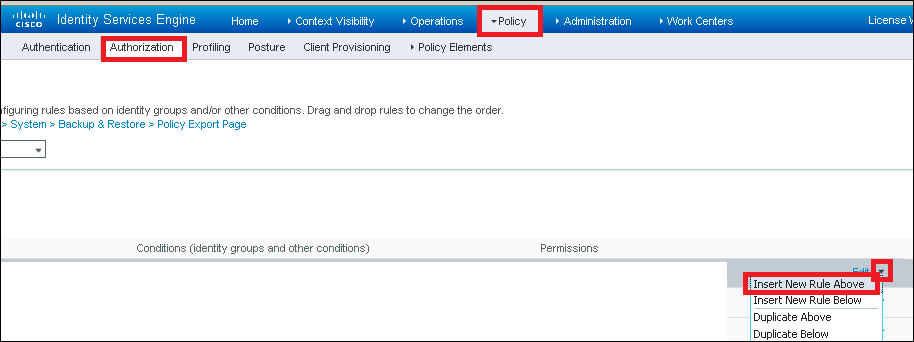

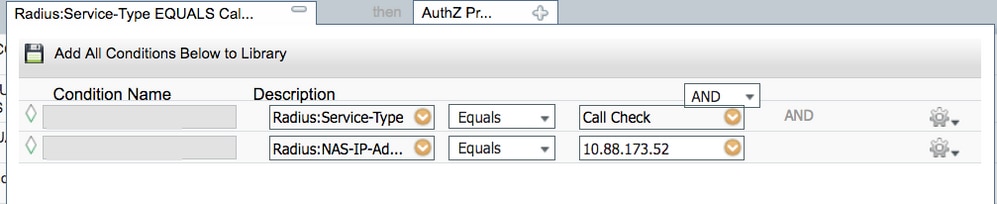

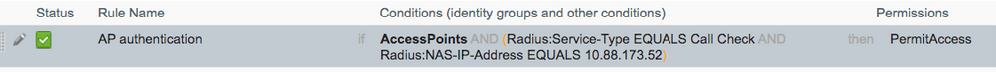

Navigeer naar Beleid > Autorisatie zoals in de afbeelding.

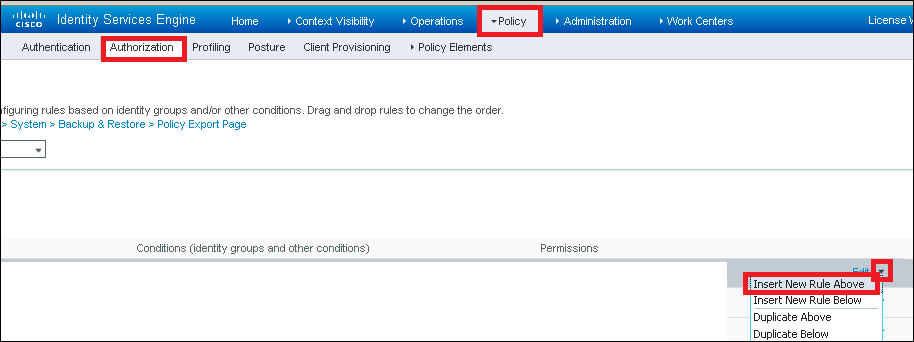

Plaats een nieuwe regel zoals in de afbeelding.

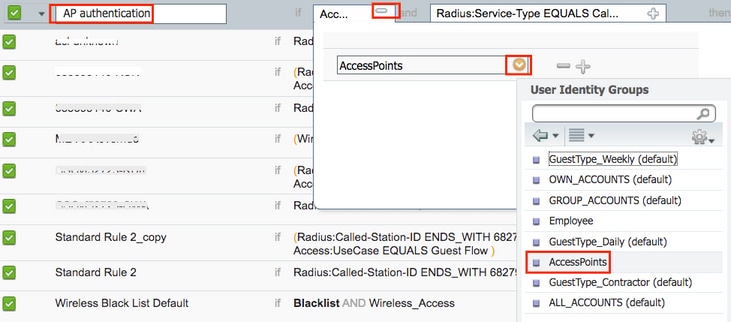

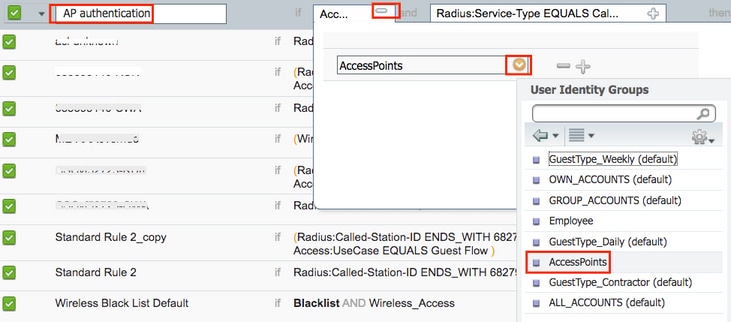

Selecteer eerst een naam voor de regel en de groep Identity waarin het access point is opgeslagen (Access points). Selecteer Gebruikersidentiteitsgroepen als u besloot het MAC-adres te verifiëren als een gebruikersnaam, wachtwoord of Endpoint Identity Groups als u ervoor kiest om het AP MAC-adres als eindpunten te authenticeren.

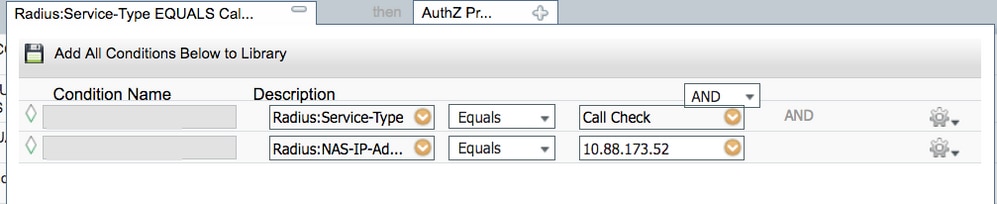

Selecteer vervolgens andere voorwaarden waardoor het autorisatieproces onder deze regel valt. In dit voorbeeld raakt het autorisatieproces deze regel als het servicetype Call Check gebruikt en het verificatieverzoek komt van het IP-adres 10.8.173.52.

Selecteer tot slot het autorisatieprofiel dat is toegewezen aan de clients die deze regel hebben ingedrukt, klik op Doneren en sla het op zoals in de afbeelding.

Opmerking: AP's die al zijn aangesloten bij de controller verliezen hun associatie niet. Als echter, nadat de autorisatielijst is ingeschakeld, ze de communicatie met de controller verliezen en proberen opnieuw toe te treden, gaan ze door het verificatieproces. Als hun MAC-adressen niet lokaal of in de RADIUS-server worden vermeld, kunnen ze zich niet opnieuw bij de controller aansluiten.

Verifiëren

Controleer of 9800 WLC de AP-verificatielijst heeft ingeschakeld.

# show ap auth-list

Authorize APs against MAC : Disabled

Authorize APs against Serial Num : Enabled

Authorization Method List : <auth-list-name>

Controleer de radiusconfiguratie:

# show run aaa

Problemen oplossen

WLC 9800 biedt ALTIJD-ON traceermogelijkheden. Dit zorgt ervoor dat alle AP-samenvoeging-gerelateerde fouten, waarschuwing en meldingen op opmerkingenniveau voortdurend worden vastgelegd en u kunt logbestanden bekijken voor een incident of storing nadat het is opgetreden.

Opmerking: het volume van de gegenereerde logbestanden varieert met terugwerkende kracht van enkele uren tot enkele dagen.

Om de sporen te bekijken die 9800 WLC standaard heeft verzameld, kunt u via SSH/Telnet verbinding maken met de 9800 WLC via deze stappen. (Zorg ervoor dat u de sessie in een tekstbestand logt).

Stap 1. Controleer de huidige controllertijd zodat u de logbestanden kunt volgen in de tijd terug naar toen het probleem zich voordeed.

# show clock

Stap 2. Verzamel syslogs van de controllerbuffer of externe syslog zoals die door de systeemconfiguratie wordt gedicteerd. Dit geeft een snelle weergave van de eventuele gezondheids- en fouten in het systeem.

# show logging

Stap 3. Controleer of de debug-voorwaarden zijn ingeschakeld.

# show debugging

IOSXE Conditional Debug Configs:

Conditional Debug Global State: Stop

IOSXE Packet Trace Configs:

Packet Infra debugs:

Ip Address Port

------------------------------------------------------|----------

Opmerking: Als u een voorwaarde ziet in de lijst, betekent dit dat de sporen zijn ingelogd om het debug-niveau te bereiken voor alle processen die de ingeschakelde voorwaarden ervaren (MAC-adres, IP-adres, enzovoort). Dit zou het volume van de boomstammen doen toenemen. Daarom wordt aanbevolen om alle voorwaarden te wissen wanneer niet actief debuggen.

Stap 4. Stel dat het geteste MAC-adres niet als voorwaarde is vermeld. Verzamel in Stap 3 de altijd-op meldingen niveau sporen voor het specifieke radio MAC-adres.

# show logging profile wireless filter { mac | ip } { <aaaa.bbbb.cccc> | <a.b.c.d> } to-file always-on-<FILENAME.txt>

U kunt de inhoud in de sessie weergeven of u kunt het bestand kopiëren naar een externe TFTP-server.

# more bootflash:always-on-<FILENAME.txt>

or

# copy bootflash:always-on-<FILENAME.txt> tftp://a.b.c.d/path/always-on-<FILENAME.txt>

Voorwaardelijke debugging en radio actieve tracering

Als de altijd-on sporen u niet genoeg informatie geven om de trigger voor het probleem dat wordt onderzocht te bepalen, kunt u voorwaardelijke debugging inschakelen en het Radio Active (RA)-spoor opnemen, dat debug level traces biedt voor alle processen die interacteren met de gespecificeerde voorwaarde (client mac-adres in dit geval).

Stap 5. Zorg ervoor dat geen debug voorwaarden zijn ingeschakeld.

# clear platform condition all

Stap 6. Schakel de debug-voorwaarde in voor het draadloze client-MAC-adres dat u wilt controleren.

Met deze opdracht wordt het opgegeven MAC-adres gedurende 30 minuten (1800 seconden) bewaakt. U kunt deze tijd optioneel tot 2085978494 seconden verlengen.

# debug wireless mac <aaaa.bbbb.cccc> {monitor-time <seconds>}

Opmerking: om meer dan één client tegelijk te bewaken, start de opdracht debug draadloze MAC <aaaa.bbbb.ccc> per MAC-adres.

Opmerking: U ziet de output van de client activiteit niet in de terminalsessie, omdat alles intern wordt gebufferd om later bekeken te worden.

Stap 7. Reproduceer het probleem of gedrag dat u wilt controleren.

Stap 8. Stop de debugs als het probleem wordt gereproduceerd voordat de standaard of de ingestelde monitortijd is ingesteld.

# no debug wireless mac <aaaa.bbbb.cccc>

Zodra de monitortijd is verstreken of de debug-radio is gestopt, genereert de 9800 WLC een lokaal bestand met de naam:

ra_trace_MAC_aabbcccc_HMMSS.XXX_timezone_DayWeek_Month_Day_year.log

Stap 9. Verzamel het bestand van de MAC-adresactiviteit. U kunt het spoor .log naar een externe server kopiëren of de uitvoer direct op het scherm weergeven.

Controleer de naam van het RA traces bestand:

# dir bootflash: | inc ra_trace

Kopieert het bestand naar een externe server:

# copy bootflash:ra_trace_MAC_aaaabbbbcccc_HHMMSS.XXX_timezone_DayWeek_Month_Day_year.log tftp://a.b.c.d/ra-FILENAME.txt

Geef de inhoud weer:

# more bootflash:ra_trace_MAC_aaaabbbbcccc_HHMMSS.XXX_timezone_DayWeek_Month_Day_year.log

Stap 10. Als de worteloorzaak nog niet duidelijk is, verzamel de interne logboeken die een meer breedsprakige mening van debug niveaulogboeken zijn. U hoeft niet opnieuw te debuggen de client als u alleen een verdere gedetailleerde kijk op debug logbestanden die al zijn verzameld en intern opgeslagen.

# show logging profile wireless internal filter { mac | ip } { <aaaa.bbbb.cccc> | <a.b.c.d> } to-file ra-internal-<FILENAME>.txt

Opmerking: deze opdrachtoutput geeft sporen voor alle registratieniveaus voor alle processen en is vrij omvangrijk. Neem contact op met Cisco TAC om te helpen bij het doorlopen van deze sporen.

U kunt de Ra-internal-FILENAME.txt kopiëren naar een externe server of de uitvoer rechtstreeks op het scherm weergeven.

Kopieert het bestand naar een externe server:

# copy bootflash:ra-internal-<FILENAME>.txt tftp://a.b.c.d/ra-internal-<FILENAME>.txt

Geef de inhoud weer:

# more bootflash:ra-internal-<FILENAME>.txt

Stap 11. Verwijder de debug-voorwaarden:

# clear platform condition all

Opmerking: Zorg ervoor dat u altijd de debug-voorwaarden verwijdert na een probleemoplossing sessie.

Referenties

Koppel de AP's aan de 9800 WLC

Feedback

Feedback