Configurar o gerenciamento em banda na ACI

Introdução

Este documento descreve a configuração do gerenciamento In-Band (INB) na Application Centric Infrastructure (ACI).

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

* Compreensão das políticas de acesso da ACI

* Compreensão dos contratos da ACI

* Entendendo a configuração do L3out External Network Instance Profile (EPG externo)

A descoberta de estrutura precisa ser concluída antes da configuração do INB na ACI.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Application Policy Infrastructure Controller (APIC)

- Navegador

- ACI executando 5.2 (8e)

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Configurar

A configuração é dividida em três etapas principais:

1. Configure a VLAN de INB na porta que conecta a Folha e o APIC

2. Associe o EPG da INB ao locatário de gerenciamento e atribua um endereço da INB a todos os dispositivos.

3. Vazamento de endereço INB via L3out ou VRF de Locatário.

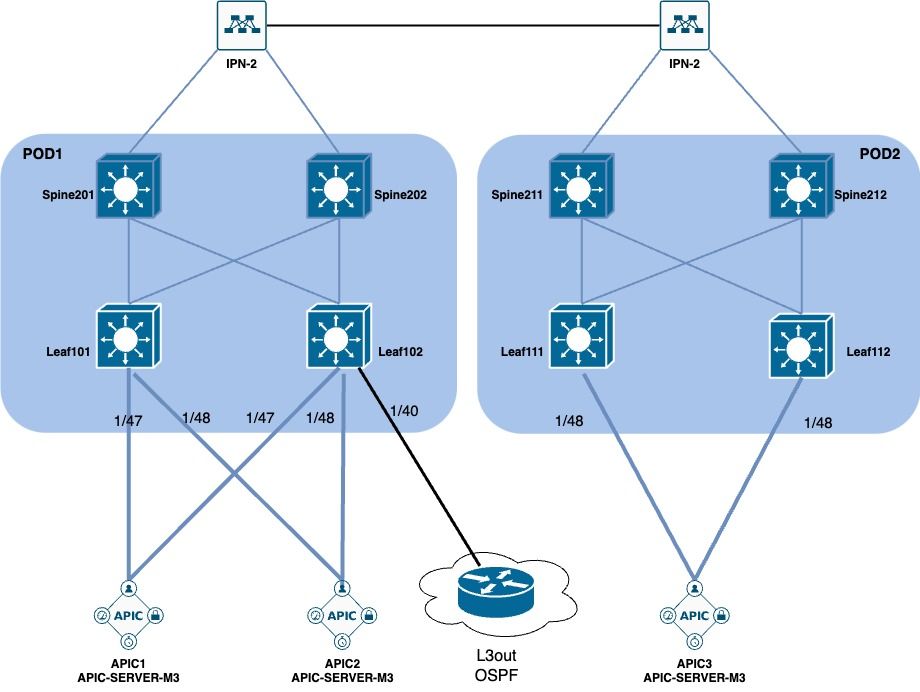

Diagrama de Rede

1. Configure a VLAN de INB na Interface Leaf

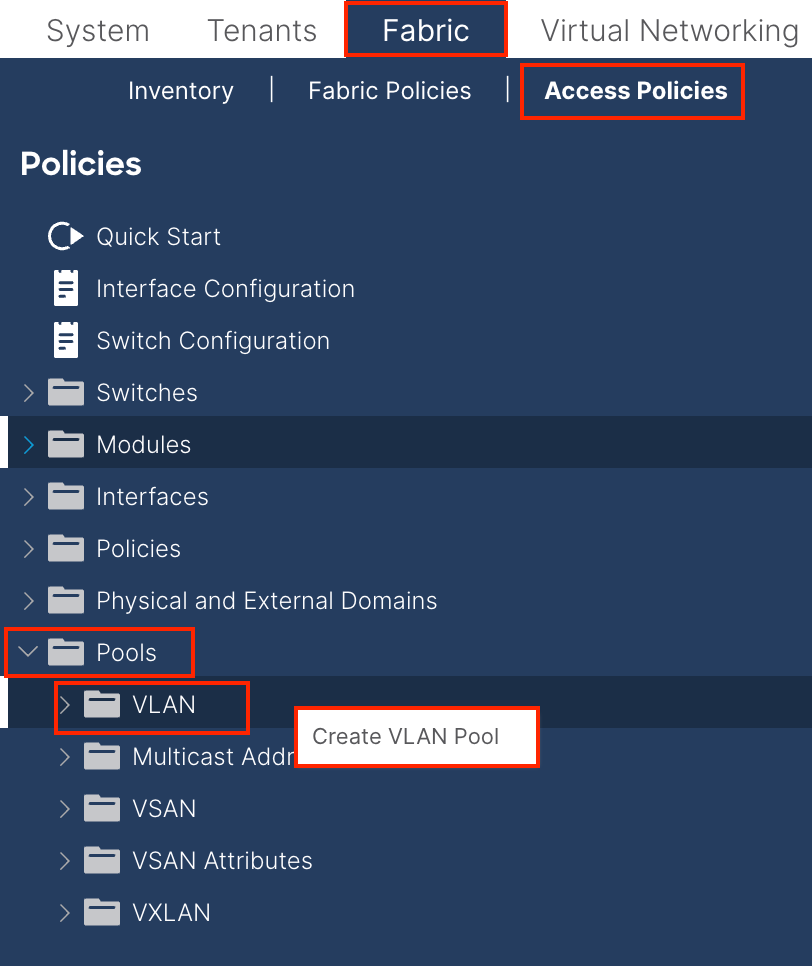

1.1. Criar um pool de VLANs

Navegue até o caminho da GUI da Web do APIC Fabric > Access Policies > Pools > VLAN.

Nome - O nome do pool de VLANs. Esse nome pode ter entre 1 e 64 caracteres alfanuméricos.

Descrição - A descrição do pool da VLAN. A descrição pode ter de 0 a 128 caracteres alfanuméricos.

Modo de alocação - O método de alocação deste pool de VLANs deve ser estático para INB.

Blocos Encap - O intervalo de VLANs atribuídas Pool.

Intervalo - O ID da VLAN inicial e o ID da VLAN final do pool de VLANs. A ID inicial deve ser menor ou igual à ID final.

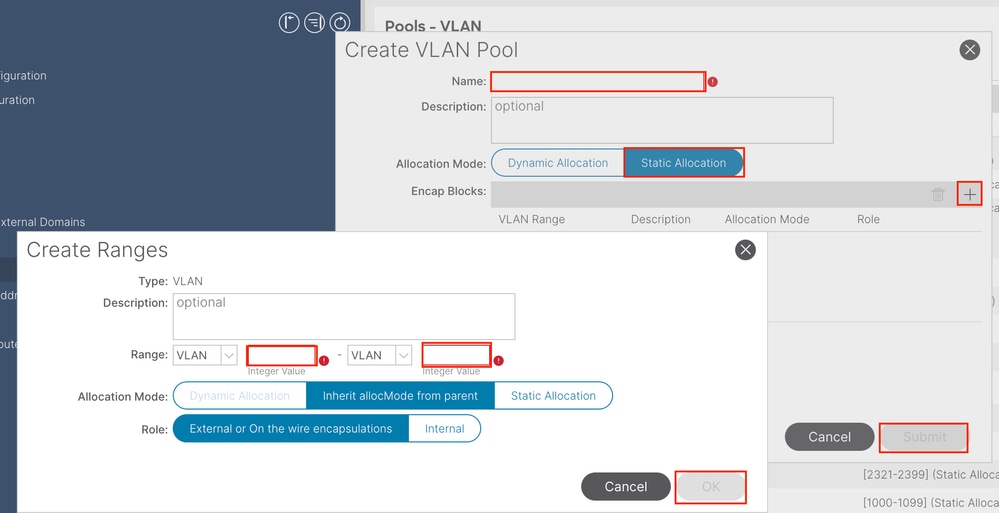

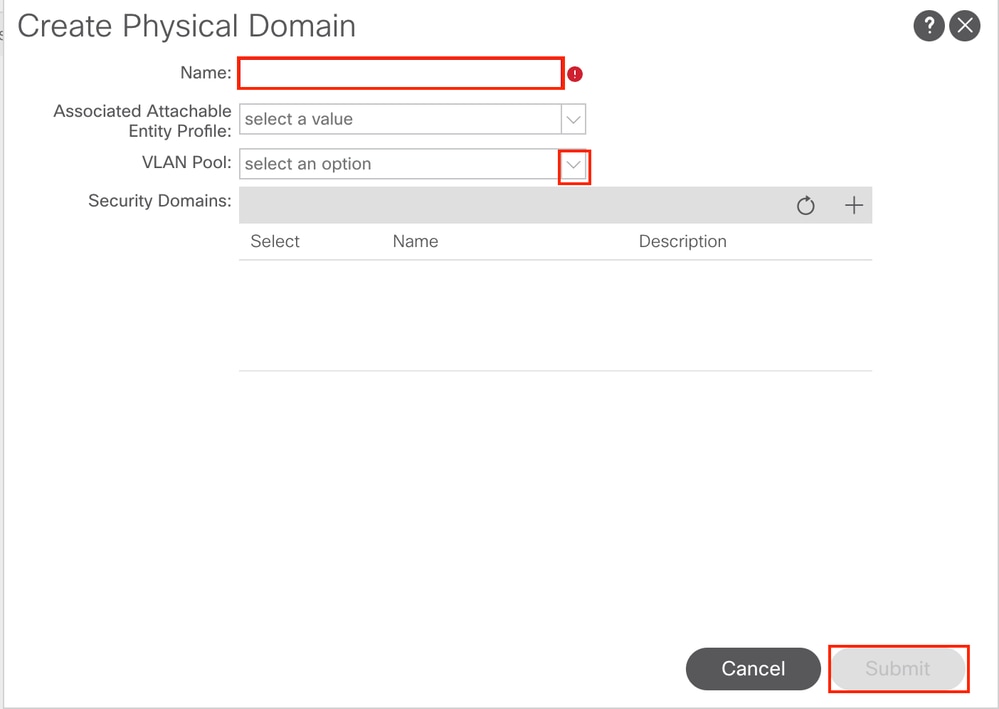

1.2. Criar domínio físico

Navegue até o caminho da GUI da Web do APIC Fabric > Access Policies > Physical and External Domains > Physical Domains.

Nome - O nome do domínio físico. Esse nome pode ter entre 1 e 64 caracteres alfanuméricos.

VLAN Pool - Escolha o VLAN Pool criado na Etapa 1.1.

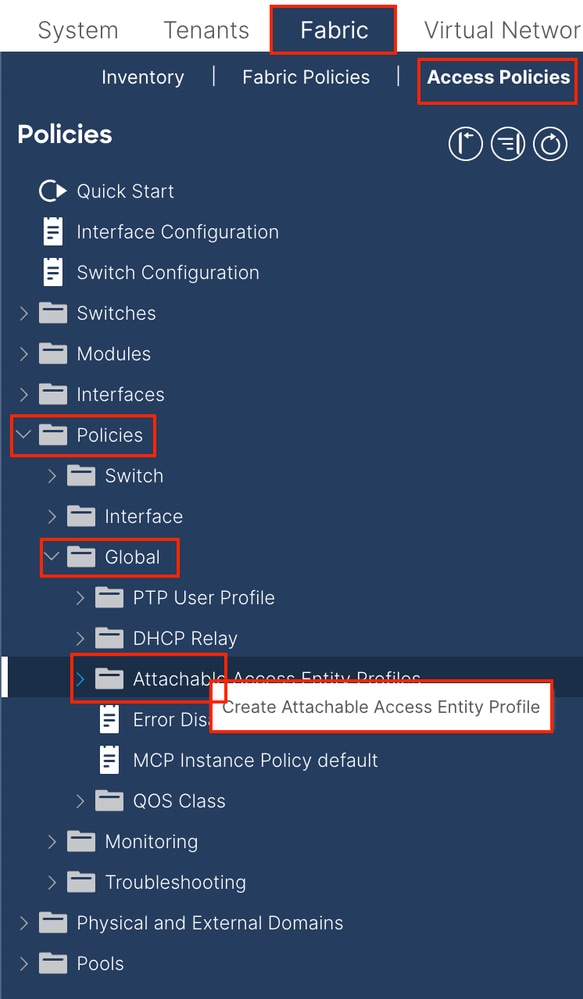

1.3. Criar Perfis de Entidade de Acesso Anexável

1.3. Criar Perfis de Entidade de Acesso AnexávelNavegue até o caminho da GUI da Web do APIC Fabric > Access Policies > Policies > Global > Attachable Access Entity Profile.

Nome - O nome do Perfil de entidade de acesso anexável. Esse nome pode ter entre 1 e 64 caracteres alfanuméricos.

Associação a interfaces - Desmarque. Na etapa final, atribua manualmente à interface de Leaf na Etapa 1.6.

Domínios (VMM, Físicos ou Externos) a serem Associados às Interfaces - Escolha o Domínio Físico criado na Etapa 1.2.

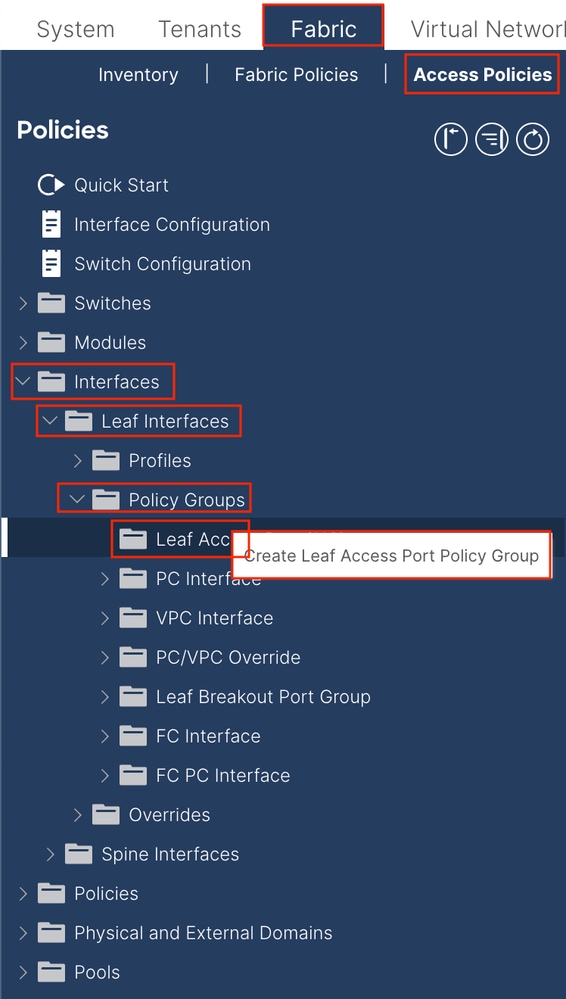

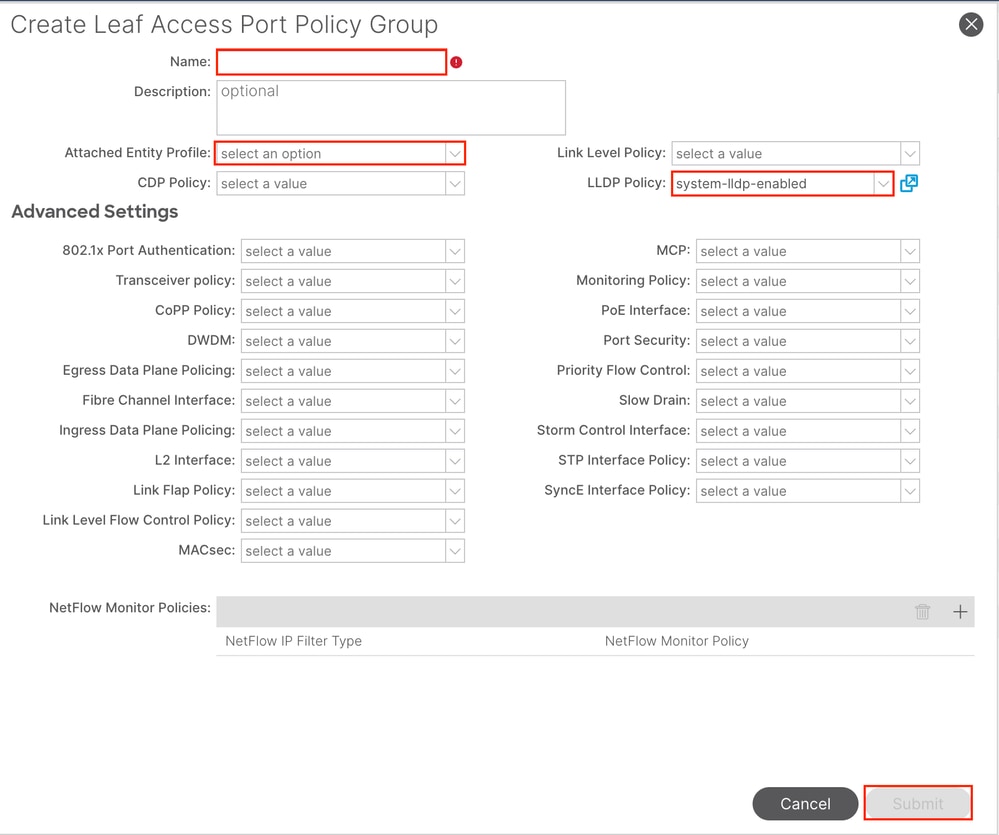

1.4. Criar Grupo de Políticas de Porta de Acesso Leaf

1.4. Criar Grupo de Políticas de Porta de Acesso LeafNavegue até o caminho da GUI da Web do APIC Fabric > Access Policies > Interfaces > Leaf Interfaces > Policy Groups > Leaf Access Port Policy Group.

Nome - O nome do Grupo de Políticas de Porta de Acesso Leaf. Esse nome pode ter entre 1 e 64 caracteres alfanuméricos.

Perfil de Entidade Anexada - Escolha o Perfil de Entidade Anexada criado na Etapa 1.3.

Política LLDP - Escolha Habilitar Política.

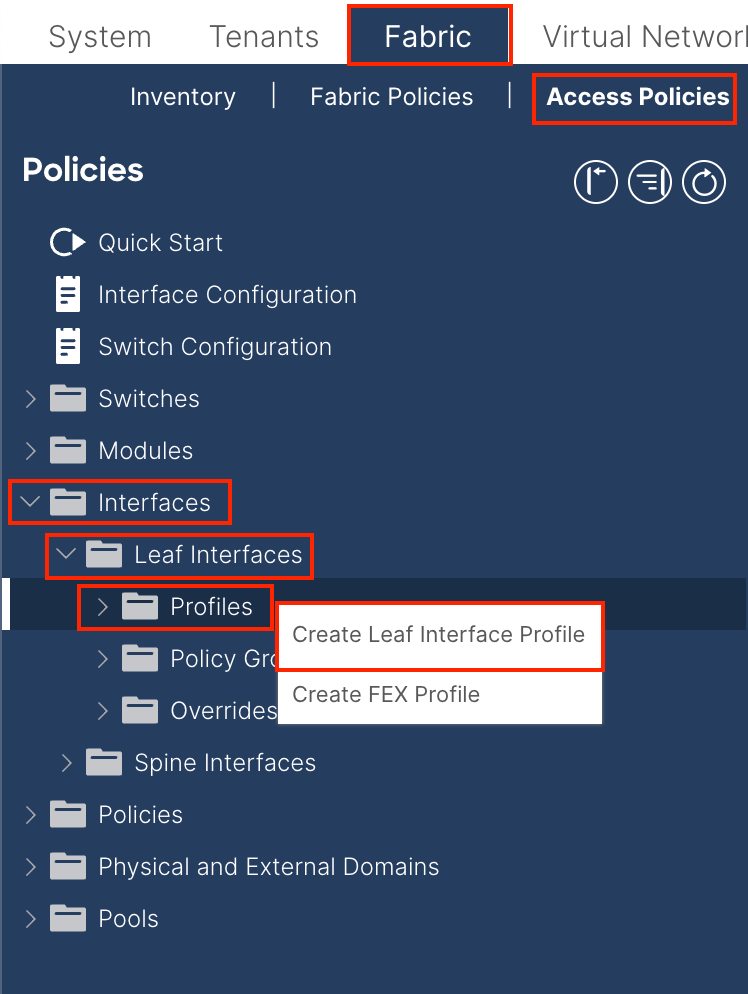

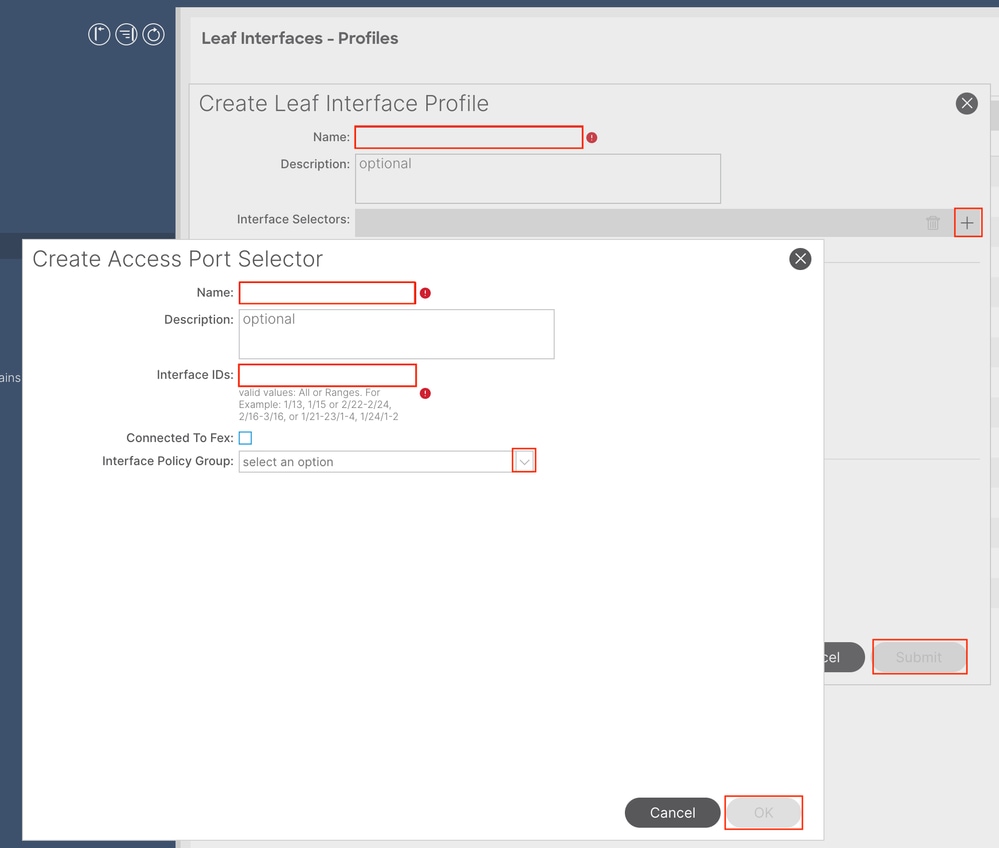

1.5. Criar Grupo de Políticas de Porta de Acesso Leaf

1.5. Criar Grupo de Políticas de Porta de Acesso LeafNavegue até o caminho da GUI da Web do APIC Fabric > Access Policies > Interfaces > Leaf Interfaces > Profiles.

Name - O nome do Perfil de Interface Leaf. Esse nome pode ter entre 1 e 64 caracteres alfanuméricos.

Seletores de interface - criam um relacionamento correspondente entre interfaces e a política de interface.

Nome - O nome do Seletor de Porta de Acesso. Esse nome pode ter entre 1 e 64 caracteres alfanuméricos.

IDs de interface - O ID de interface está interconectado com o APIC. Na topologia de documento, esse ID de interface é 1/47 ou 1/48.

Grupo de Política de Interface - Escolha o Perfil de Entidade Anexado criado na Etapa 1.4.

Observação: na topologia deste documento, as interfaces que conectam os três APICs à folha não são as mesmas.

Como o APIC 3 não está conectado à interface Eth1/47, os IDs de interface 1/47-1/48 não podem ser criados.

É necessário criar perfis de interface separados para Eth1/47 e Eth1/48.

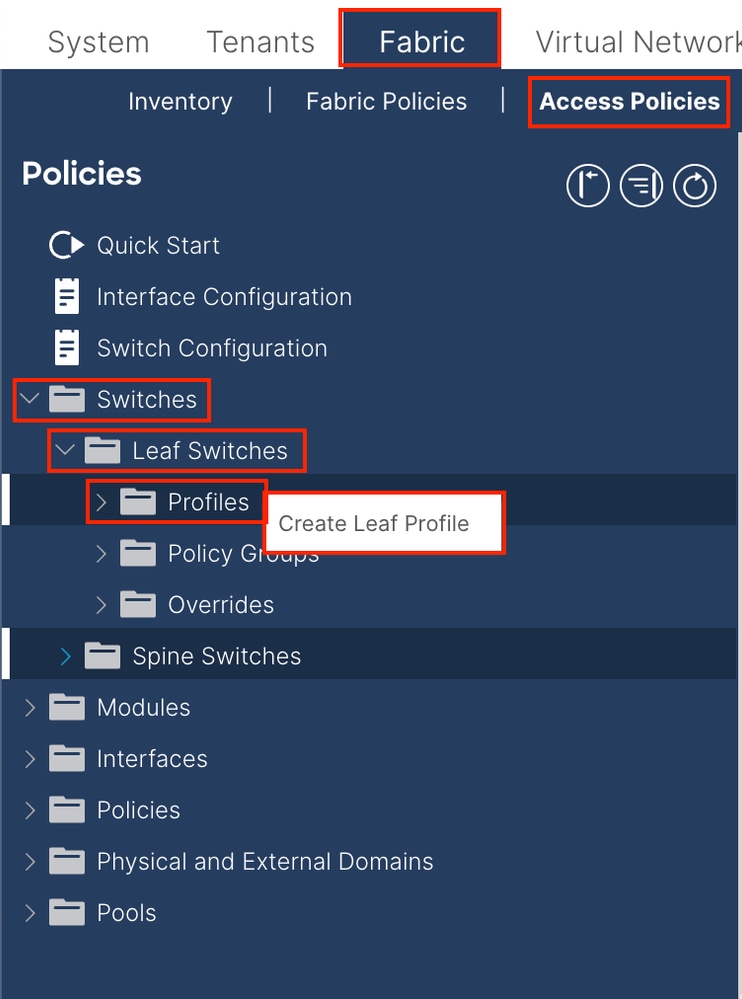

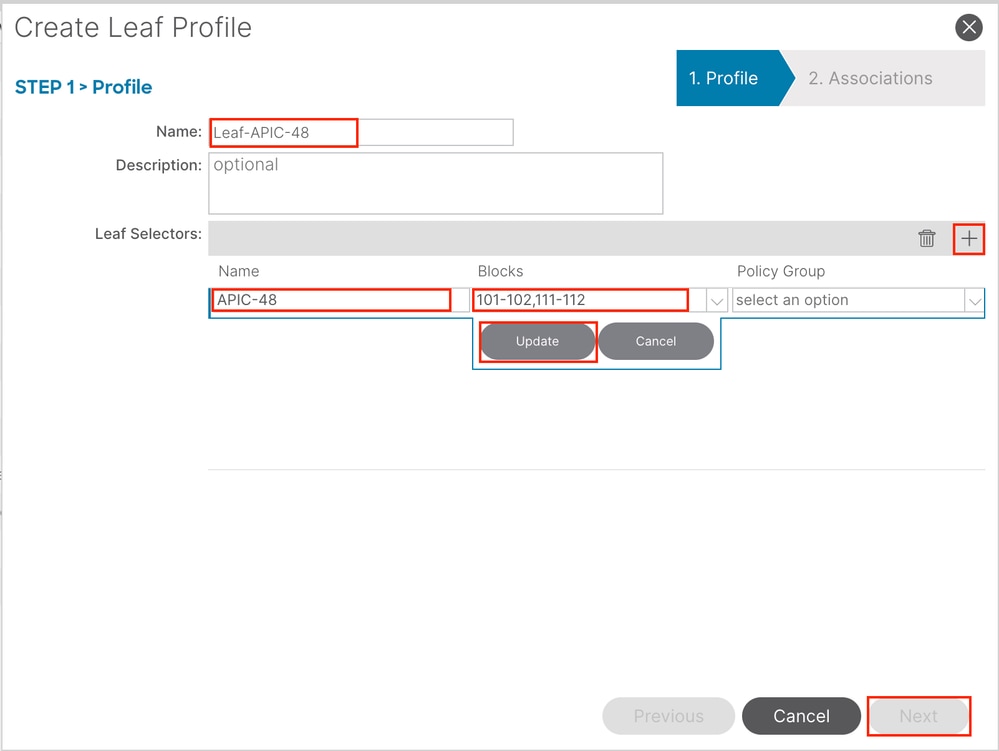

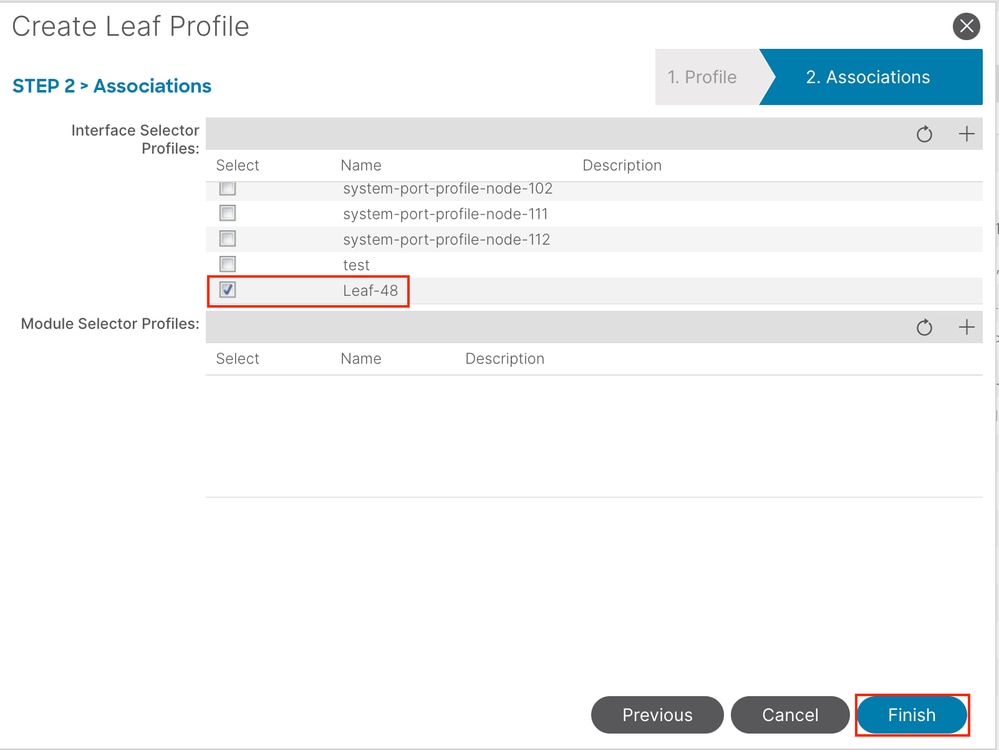

1.6. Aplicar o Perfil de Interface à Folha

1.6. Aplicar o Perfil de Interface à FolhaNavegue até o caminho da GUI da Web do APIC Fabric > Access Policies > Switches > Leaf Switches > Profiles.

Nome - O nome do Perfil Folha. Esse nome pode ter entre 1 e 64 caracteres alfanuméricos.

Leaf Seletors - Escolha o Leaf ID para o qual a configuração de interface é enviada.

Nome - O nome do grupo Folha.

Blocos - Escolha o ID do nó do switch.

Perfis do Seletor de Interface - Escolha o Perfil de Entidade Anexada criado na Etapa 1.5.

Observação: neste exemplo de documento, dois perfis de switch devem ser configurados.

A primeira é escolher a Folha 101-102, a Folha 111-112 e atribuir o perfil de interface à Eth1/48.

A segunda é escolher a Folha 111-112 e atribuir o perfil de interface à Eth1/47.

Para obter mais detalhes sobre solução de problemas de política de acesso, consulte Solução de problemas de políticas de acesso da ACI.

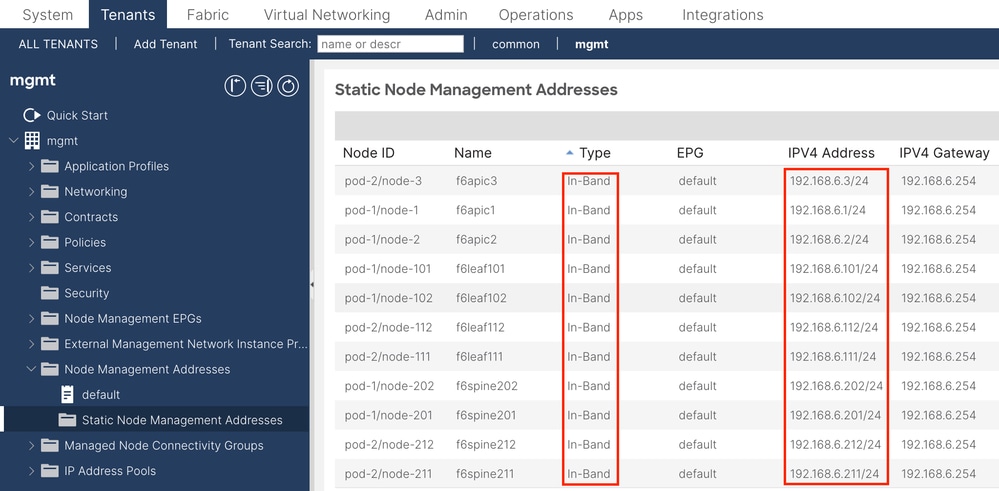

2. Atribuir Endereço INB no Locatário de gerenciamento

2. Atribuir Endereço INB no Locatário de gerenciamento2.1. Criar sub-rede INB de domínio de bridge (BD)

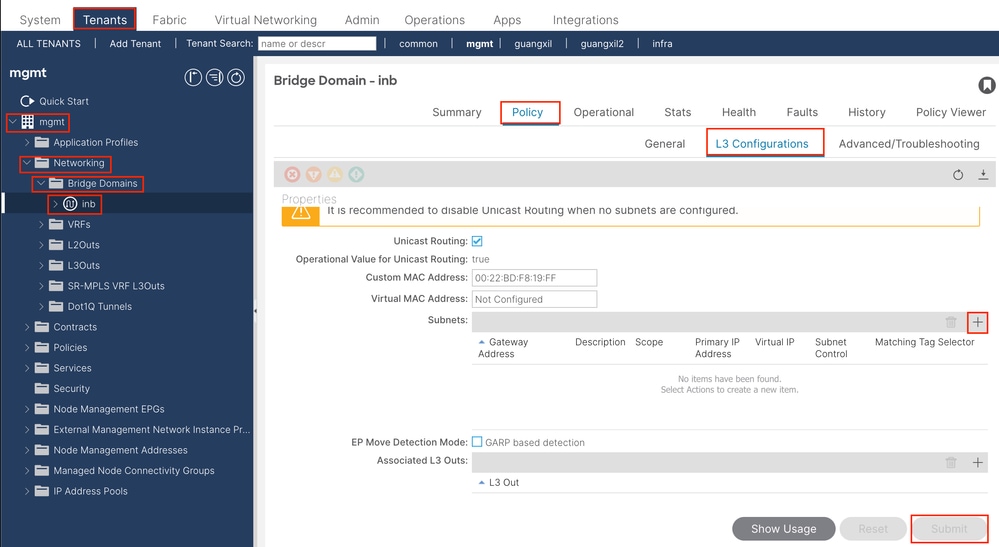

2.1. Criar sub-rede INB de domínio de bridge (BD)Navegue até o caminho da GUI da Web do APIC Tenants > mgmt > Networking > Bridge Domains > inb.

Observação: este documento usa o BD padrão e o VRF padrão.

Você também pode criar um novo VRF e BD para executar configurações semelhantes.

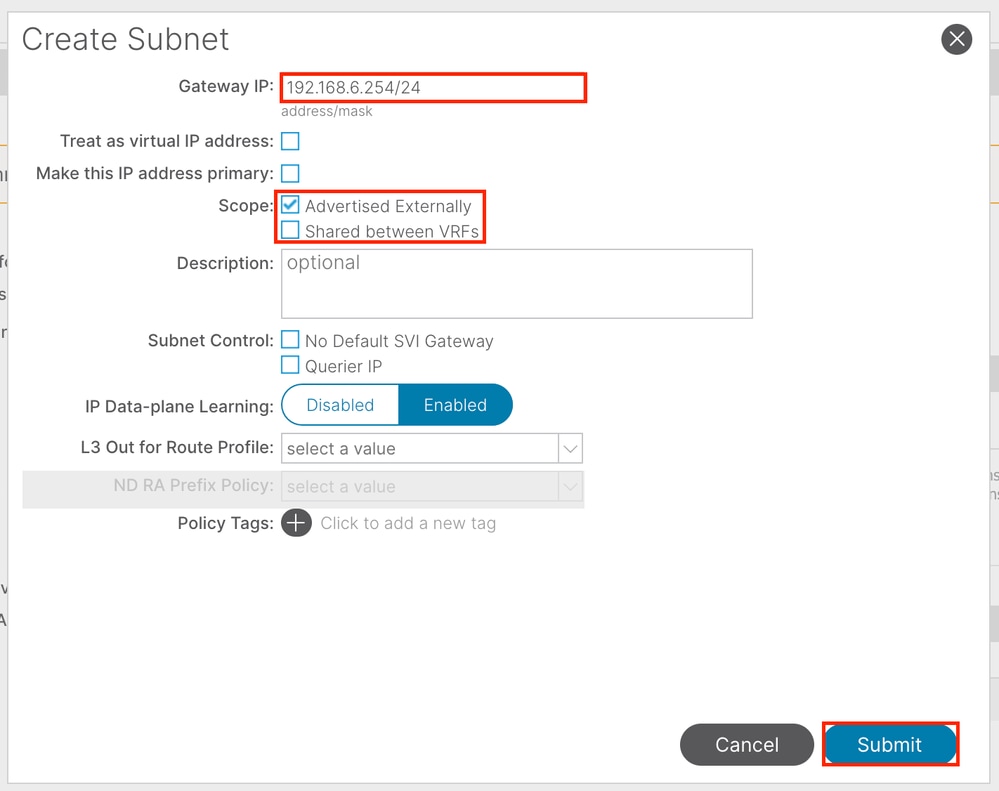

Gateway IP - The INB subnet gateway.

Scope - Choose according to the route leakage method you use. Here choose to use L3out, and then click Advertised Externally.

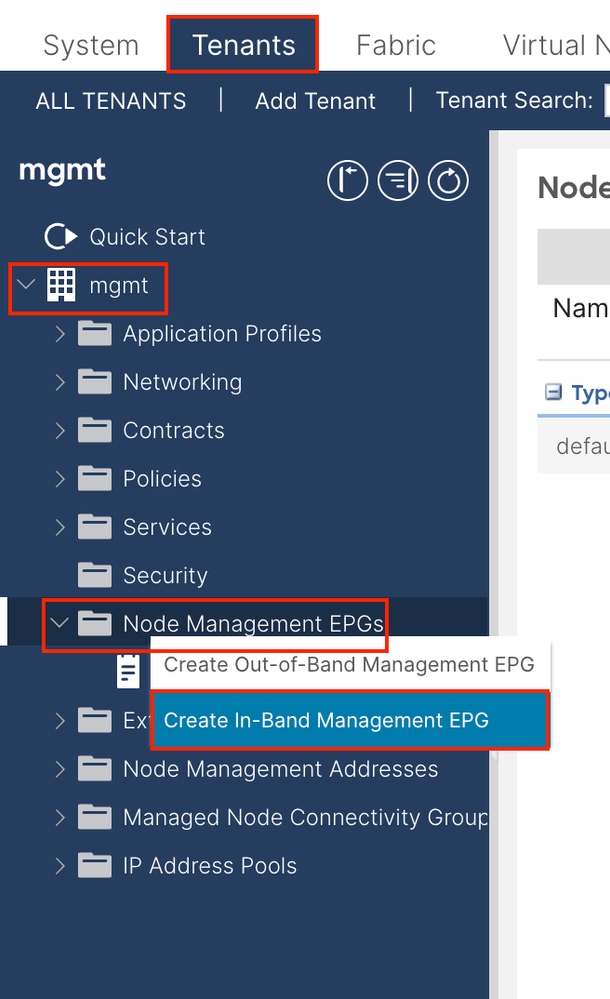

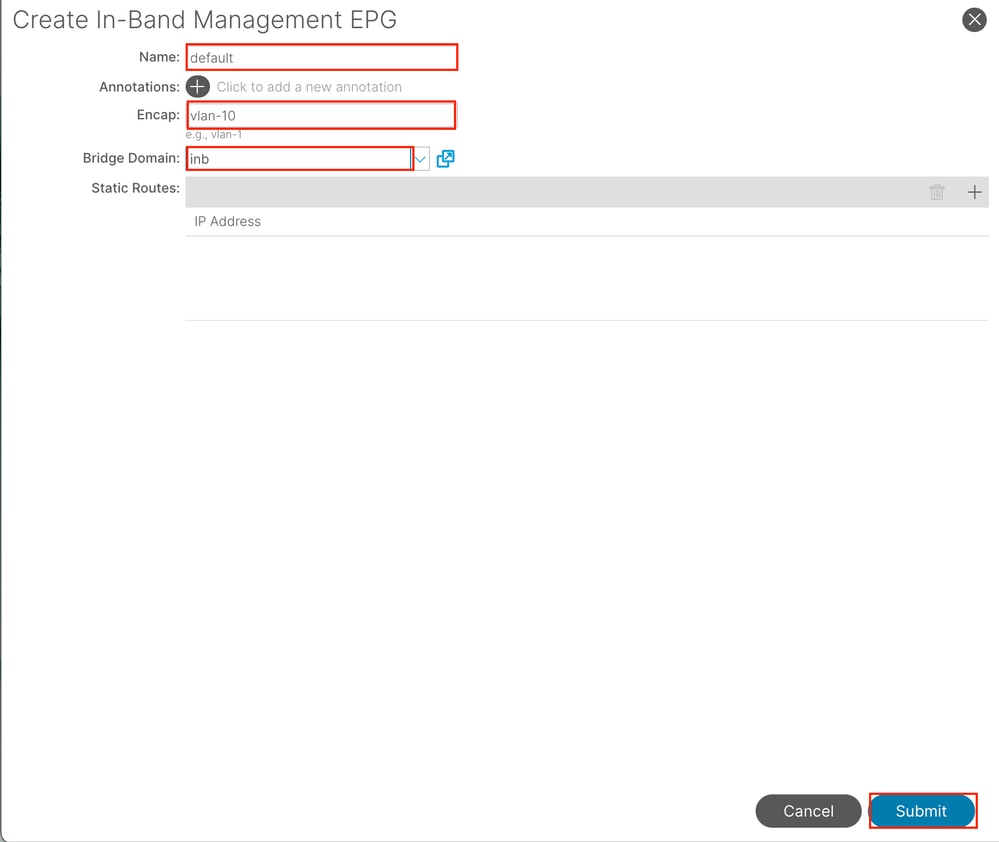

2.2. Criar EPG da INB

2.2. Criar EPG da INBNavegue até o caminho da GUI da Web do APIC Tenants > mgmt > Node Management EPGs.

Name - (Nome) O nome do EPG INB.

Encap - Escolha VLAN no pool de VLANs conforme você cria na Etapa 1.1.

Domínio da bridge - Escolha o BD criado na Etapa 2.1.

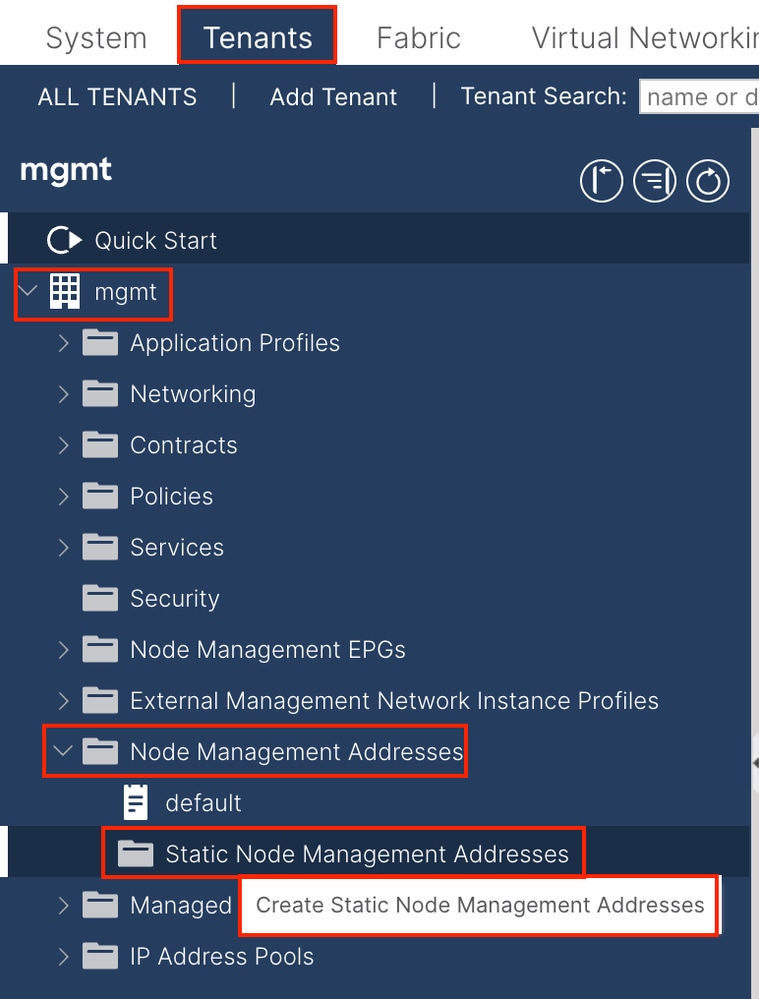

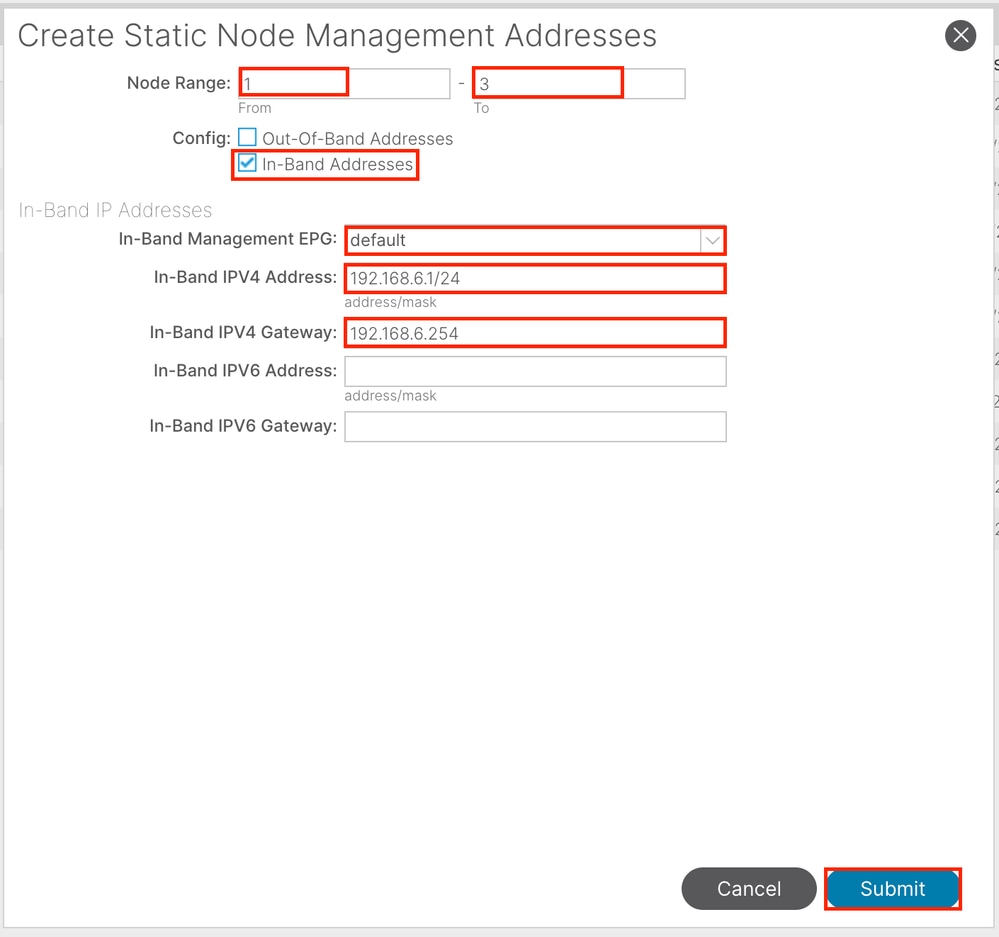

2.3. Atribuir um endereço IP INB estático ao dispositivo

2.3. Atribuir um endereço IP INB estático ao dispositivoNavegue até o caminho da GUI da Web do APIC Tenants > mgmt > Node Management Addresses > Static Node Management Addresses.

Intervalo de nós - O ID do nó a ser atribuído ao endereço INB. O endereço INB atribuído aumenta sequencialmente com a ID do nó.

Configuração - Escolha Endereços In-Band.

EPG de gerenciamento in-band - Escolha o EPG criado na etapa 2.2.

Endereço IPV4 in-band - o primeiro endereço INB atribuído.

Gateway IPV4 in-band - Configure-o como o endereço da sub-rede adicionada na Etapa 2.1.

Observação: depois de concluir a configuração na Etapa 2.3., todas as folhas e APIC podem se comunicar através da INB.

3. Endereço INB de Vazamento

3. Endereço INB de VazamentoVocê pode compartilhar a sub-rede INB com outras redes por meio de qualquer método de vazamento de rota. O EPG da INB pode ser considerado um EPG especial. Não há diferença com o EPG normal ao configurar o vazamento de rota.

Este documento configura apenas L3out como exemplo.

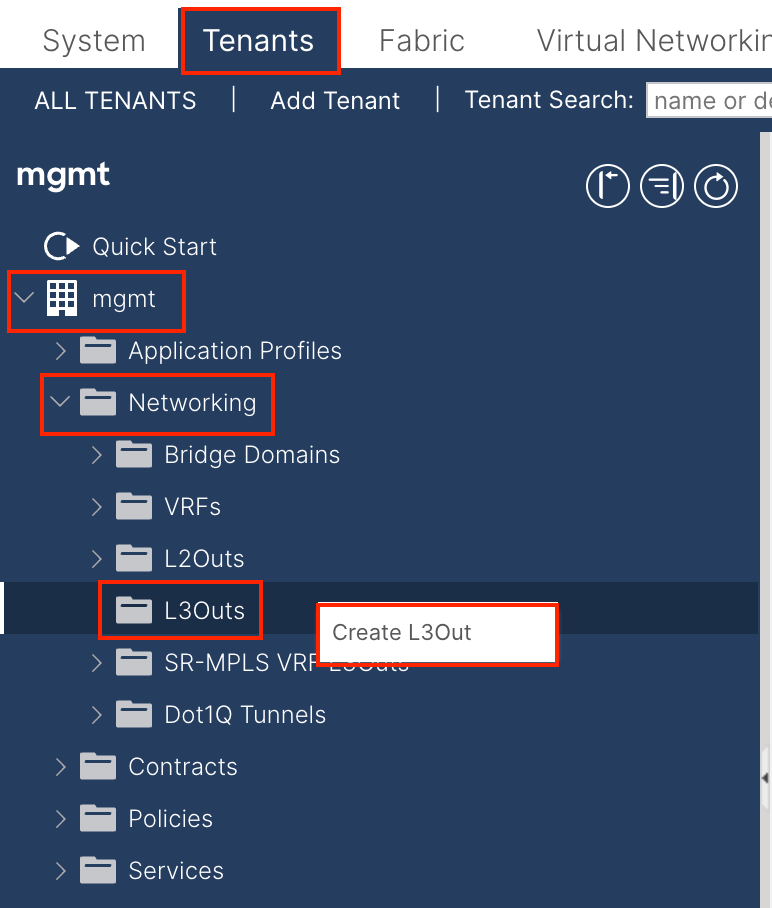

3.1. Criar L3out no Espaço de Gerenciamento

3.1. Criar L3out no Espaço de Gerenciamento

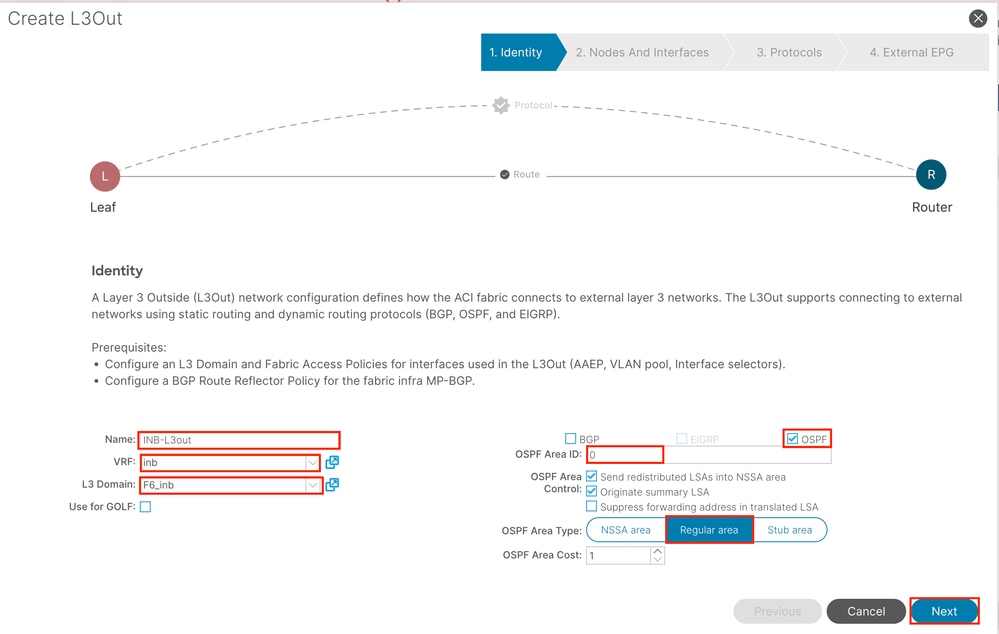

Neste exemplo, uma interface física é usada com um roteador que executa o protocolo OSPF (Open Shortest Path First) simples.

Observação: se quiser saber mais detalhes sobre L3out, consulte o white paper L3out; ACI Fabric L3Out White Paper.

Nome - O nome da INB L3out.

VRF - Escolha o VRF onde a rota L3out está localizada. Neste documento, a configuração mais simples é usada e o VRF INB no espaço de gerenciamento é selecionado.

Domínio L3 - Crie e escolha de acordo com a situação real. Para obter informações detalhadas sobre o Domínio L3, consulte o white paper L3out.

OSPF - Neste exemplo, L3out executa o protocolo OSPF. Escolha um protocolo de roteamento dinâmico ou use o roteamento estático de acordo com a situação real.

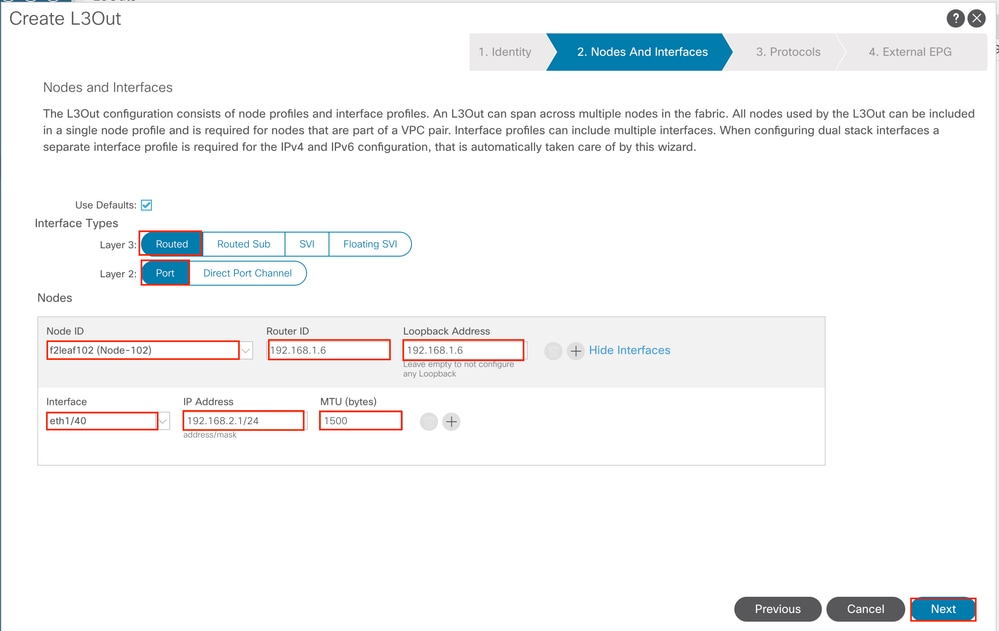

Configure a interface de acordo com o seu plano de rede.

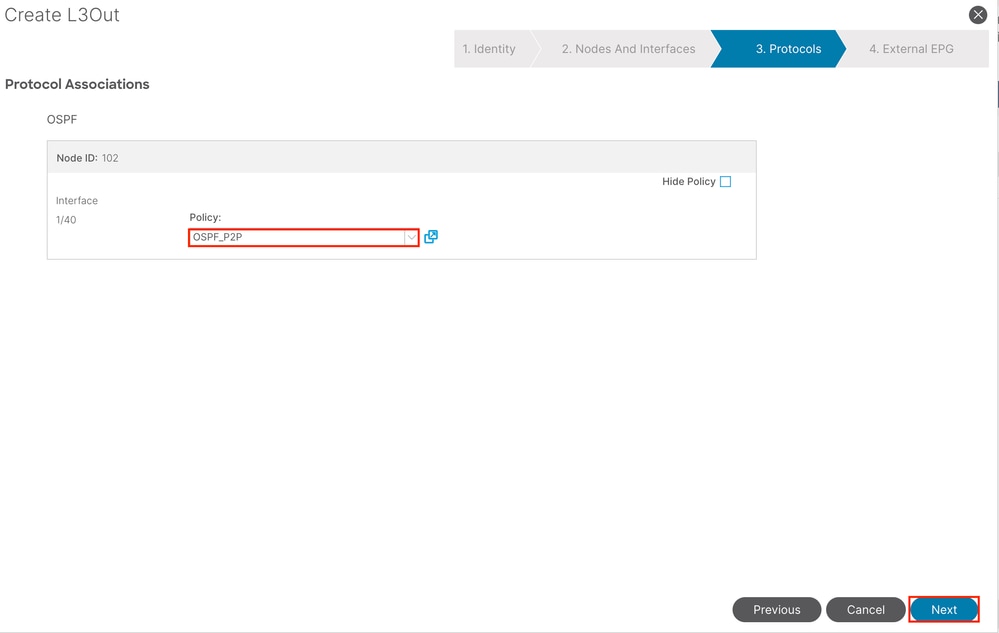

Para o OSPF, o tipo de rede padrão é broadcast. Este exemplo altera o tipo de rede para ponto a ponto.

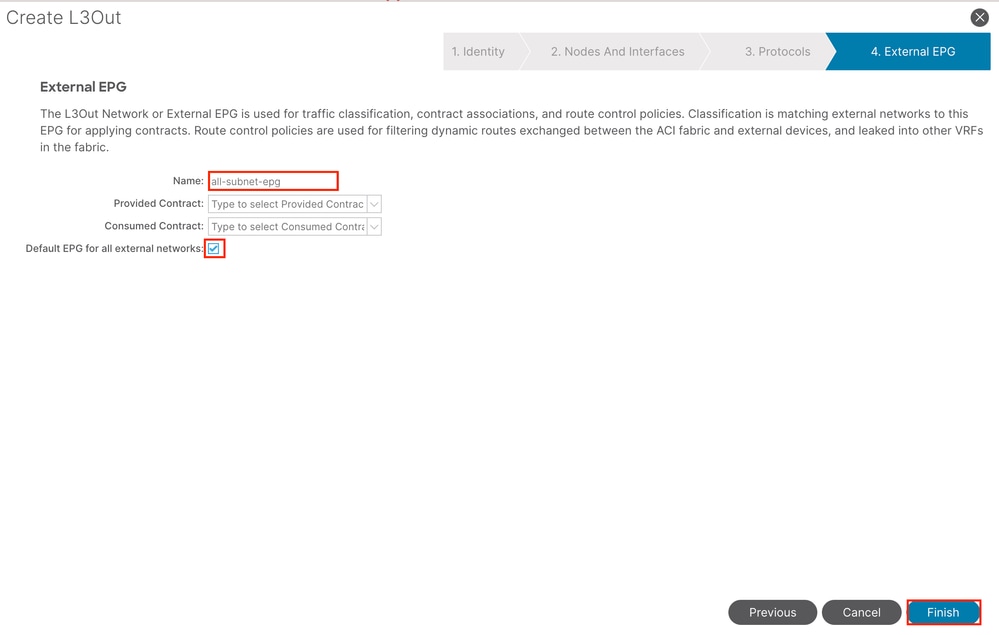

Neste exemplo, há apenas um L3out e apenas um EPG, e a opção EPG padrão para todas as redes externas pode ser usada.

Observação: se você tiver vários EPGs L3out no mesmo VRF, configure essa opção com cuidado. Para obter mais informações, consulte a publicação técnica L3out.

Depois de configurar o roteador, o status do vizinho OSPF pode mudar para FULL.

admin-Infra# show lldp neighbors Capability codes: (R) Router, (B) Bridge, (T) Telephone, (C) DOCSIS Cable Device (W) WLAN Access Point, (P) Repeater, (S) Station, (O) Other Device ID Local Intf Hold-time Capability Port ID f6leaf102.aci.pub Eth4/37 120 BR Eth1/40 admin-Infra# show run version 8.2(6) feature ospf interface loopback66 vrf member aci-inb ip address 192.168.1.7/32 ip router ospf aci-inb area 0.0.0.0 interface Ethernet4/37 vrf member aci-inb ip address 192.168.2.2/24 ip ospf network point-to-point ip router ospf aci-inb area 0.0.0.0 no shutdown vrf context aci-inb address-family ipv4 unicast router ospf aci-inb vrf aci-inb router-id 192.168.1.7 admin-Infra# show ip ospf neighbors vrf aci-inb OSPF Process ID aci-inb VRF aci-inb Total number of neighbors: 1 Neighbor ID Pri State Up Time Address Interface 192.168.1.6 1 FULL/ - 00:04:01 192.168.2.1 Eth4/37 admin-Infra# f6leaf102# show ip int bri vrf mgmt:inb IP Interface Status for VRF "mgmt:inb"(27) Interface Address Interface Status eth1/40 192.168.2.1/24 protocol-up/link-up/admin-up vlan7 192.168.6.254/24 protocol-up/link-up/admin-up lo37 192.168.1.6/32 protocol-up/link-up/admin-up f6leaf102# show ip ospf neighbors vrf mgmt:inb OSPF Process ID default VRF mgmt:inb Total number of neighbors: 1 Neighbor ID Pri State Up Time Address Interface 192.168.1.7 1 FULL/ - 00:05:08 192.168.2.2 Eth1/40 f6leaf102# Se você precisar de solução de problemas em L3out, consulte Solução de problemas de encaminhamento externo da ACI.

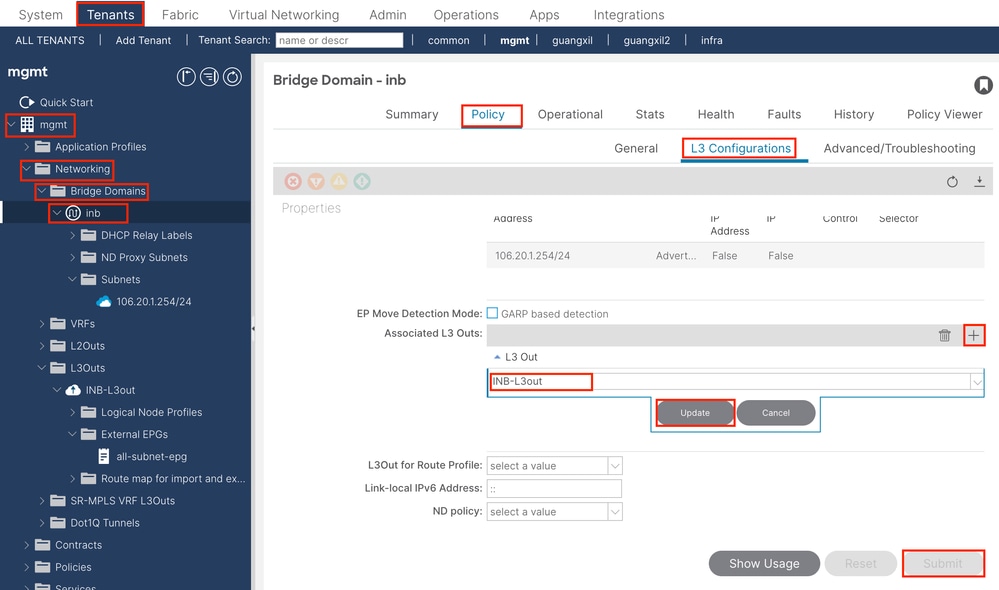

3.2. BD associado à L3out

3.2. BD associado à L3outNavegue até o caminho da GUI da Web do APIC Tenants > mgmt > Networking > Bridge Domains > inb.

L3outs associados - Escolha o nome do L3out de gerenciamento criado na Etapa 3.1.

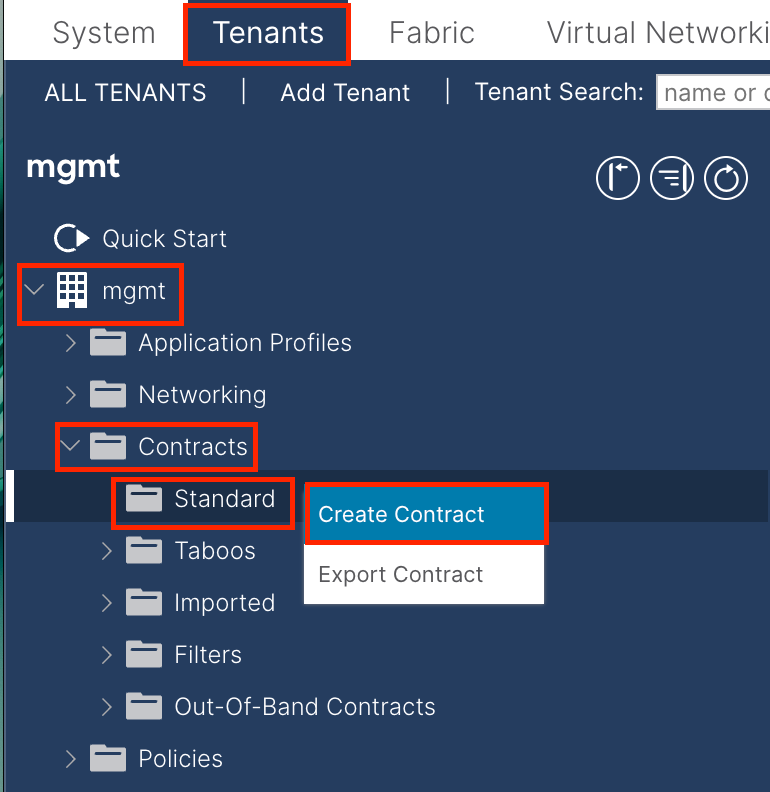

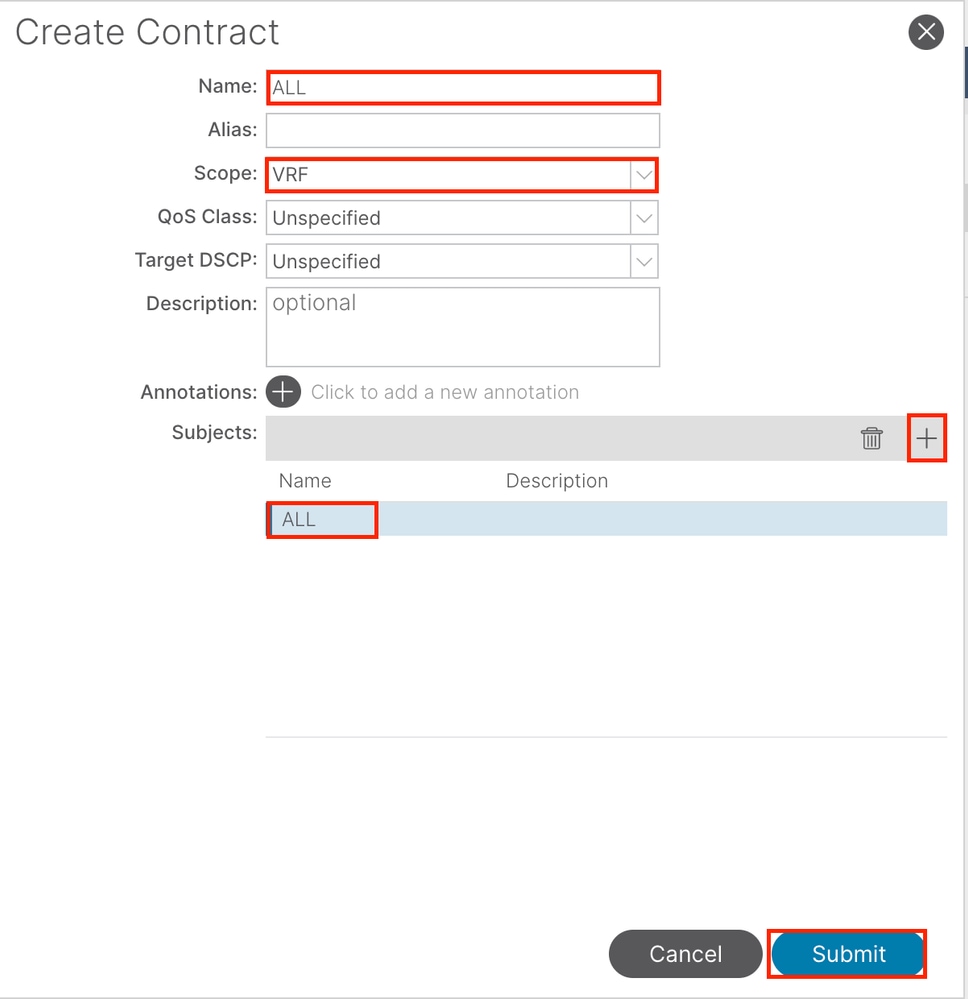

3.3. Criar Contratos

3.3. Criar ContratosNavegue até o caminho da GUI da Web do APIC Tenants > mgmt > Contracts > Standard.

Neste exemplo, o contrato permite todo o tráfego. Se precisar de mais detalhes sobre o contrato, consulte o white paper do contrato; White paper do guia de contratos da Cisco ACI.

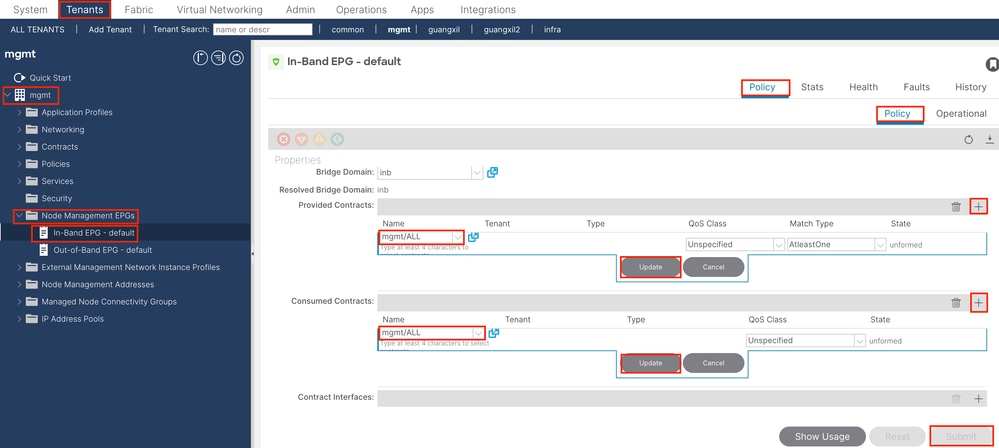

3.4. Aplicar contrato à INB EPG

3.4. Aplicar contrato à INB EPGNavegue até o caminho da GUI da Web do APIC Tenants > mgmt > Node Management EPGs > In-Band EPG - default.

Contratos fornecidos - Escolha o contrato criado na Etapa 3.3.

Contratos consumidos - Escolha o contrato criado na Etapa 3.3.

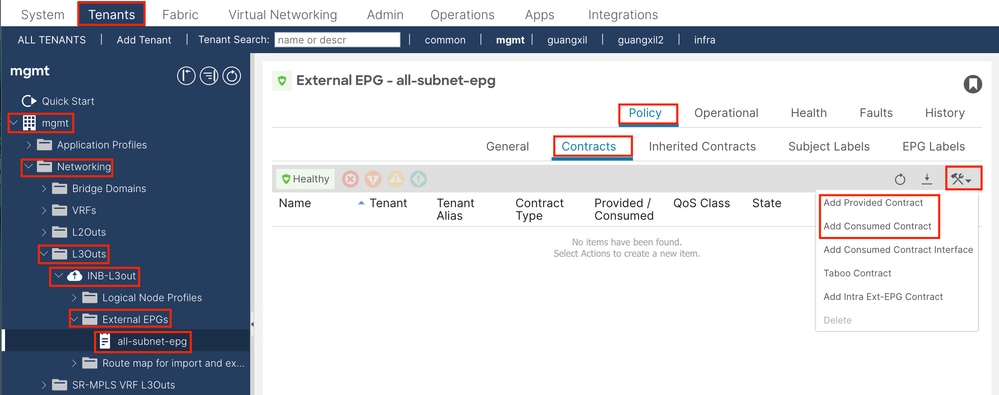

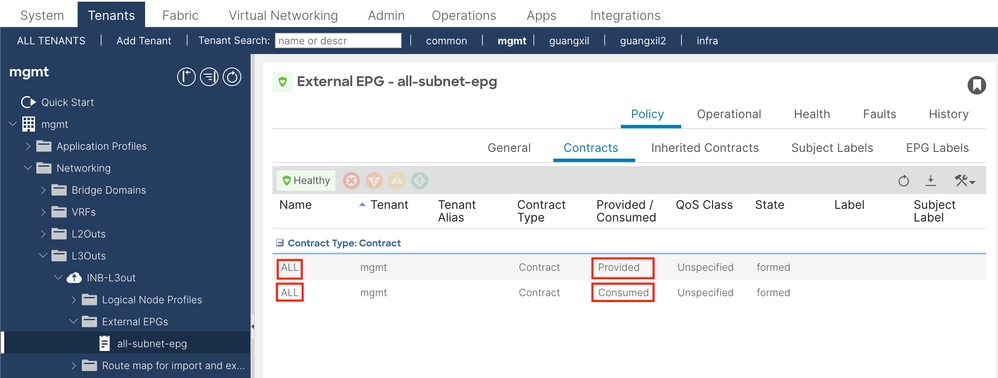

3.5. Aplicar contrato à L3out EPG

3.5. Aplicar contrato à L3out EPGNavegue até o caminho da GUI da Web do APIC Tenants > mgmt > Networking > L3Outs > INB-L3out > External EPGs > all-subnet-epg.

Adicionar contratos fornecidos - O contrato criado na Etapa 3.3.

Adicionar Contratos Consumidos - O contrato criado na Etapa 3.3.

Após aplicá-lo, você poderá ver o contrato em Fornecido e Consumido.

Verificar

VerificarVocê pode ver a rota INB no Roteador externo.

admin-Infra# show ip route vrf aci-inb IP Route Table for VRF "aci-inb" '*' denotes best ucast next-hop '**' denotes best mcast next-hop '[x/y]' denotes [preference/metric] '%<string>' in via output denotes VRF <string> 192.168.1.6/32, ubest/mbest: 1/0 *via 192.168.2.1, Eth4/37, [110/5], 00:37:40, ospf-aci-inb, intra 192.168.1.7/32, ubest/mbest: 2/0, attached *via 192.168.1.7, Lo66, [0/0], 00:04:06, local *via 192.168.1.7, Lo66, [0/0], 00:04:06, direct 192.168.2.0/24, ubest/mbest: 1/0, attached *via 192.168.2.2, Eth4/37, [0/0], 00:37:51, direct 192.168.2.2/32, ubest/mbest: 1/0, attached *via 192.168.2.2, Eth4/37, [0/0], 00:37:51, local 192.168.6.0/24, ubest/mbest: 1/0 *via 192.168.2.1, Eth4/37, [110/20], 00:24:38, ospf-aci-inb, type-2 admin-Infra# admin-Infra# ping 192.168.6.1 vrf aci-inb PING 192.168.6.1 (192.168.6.1): 56 data bytes 64 bytes from 192.168.6.1: icmp_seq=0 ttl=62 time=0.608 ms 64 bytes from 192.168.6.1: icmp_seq=1 ttl=62 time=0.55 ms 64 bytes from 192.168.6.1: icmp_seq=2 ttl=62 time=0.452 ms 64 bytes from 192.168.6.1: icmp_seq=3 ttl=62 time=0.495 ms 64 bytes from 192.168.6.1: icmp_seq=4 ttl=62 time=0.468 ms --- 192.168.6.1 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.452/0.514/0.608 ms admin-Infra# ping 192.168.6.3 vrf aci-inb PING 192.168.6.3 (192.168.6.3): 56 data bytes 64 bytes from 192.168.6.3: icmp_seq=0 ttl=61 time=0.731 ms 64 bytes from 192.168.6.3: icmp_seq=1 ttl=61 time=0.5 ms 64 bytes from 192.168.6.3: icmp_seq=2 ttl=61 time=0.489 ms 64 bytes from 192.168.6.3: icmp_seq=3 ttl=61 time=0.508 ms 64 bytes from 192.168.6.3: icmp_seq=4 ttl=61 time=0.485 ms --- 192.168.6.3 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.485/0.542/0.731 ms admin-Infra# ping 192.168.6.201 vrf aci-inb PING 192.168.6.201 (192.168.6.201): 56 data bytes 64 bytes from 192.168.6.201: icmp_seq=0 ttl=63 time=0.765 ms 64 bytes from 192.168.6.201: icmp_seq=1 ttl=63 time=0.507 ms 64 bytes from 192.168.6.201: icmp_seq=2 ttl=63 time=0.458 ms 64 bytes from 192.168.6.201: icmp_seq=3 ttl=63 time=0.457 ms 64 bytes from 192.168.6.201: icmp_seq=4 ttl=63 time=0.469 ms --- 192.168.6.201 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.457/0.531/0.765 ms admin-Infra# ping 192.168.6.211 vrf aci-inb PING 192.168.6.211 (192.168.6.211): 56 data bytes 64 bytes from 192.168.6.211: icmp_seq=0 ttl=63 time=0.814 ms 64 bytes from 192.168.6.211: icmp_seq=1 ttl=63 time=0.525 ms 64 bytes from 192.168.6.211: icmp_seq=2 ttl=63 time=0.533 ms 64 bytes from 192.168.6.211: icmp_seq=3 ttl=63 time=0.502 ms 64 bytes from 192.168.6.211: icmp_seq=4 ttl=63 time=0.492 ms --- 192.168.6.211 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.492/0.573/0.814 ms admin-Infra#

Observação: se sua versão da ACI era antiga, os nós spine não respondem ao ping na banda, pois usam interfaces de loopback para conectividade que não respondem ao Address Resolution Protocol (ARP).

Quando o gerenciamento em banda é configurado, o APIC da Cisco sempre prefere o in-band para qualquer tráfego originado do APIC da Cisco (como o TACACS).

O OOB ainda é acessível para hosts que estão enviando solicitações especificamente para o endereço OOB.

Troubleshooting

TroubleshootingPrimeiro, você deve verificar se há alguma falha no INB.

No Switch:

f6leaf102# show vrf mgmt:inb VRF-Name VRF-ID State Reason mgmt:inb 27 Up -- f6leaf102# f6leaf102# show ip int bri vrf mgmt:inb IP Interface Status for VRF "mgmt:inb"(27) Interface Address Interface Status eth1/40 192.168.2.1/24 protocol-up/link-up/admin-up vlan7 192.168.6.254/24 protocol-up/link-up/admin-up lo37 192.168.1.6/32 protocol-up/link-up/admin-up f6leaf102# f6leaf102# show ip route vrf mgmt:inb IP Route Table for VRF "mgmt:inb" '*' denotes best ucast next-hop '**' denotes best mcast next-hop '[x/y]' denotes [preference/metric] '%<string>' in via output denotes VRF <string> 192.168.1.6/32, ubest/mbest: 2/0, attached, direct *via 192.168.1.6, lo37, [0/0], 02:12:38, local, local *via 192.168.1.6, lo37, [0/0], 02:12:38, direct 192.168.1.7/32, ubest/mbest: 1/0 *via 192.168.2.2, eth1/40, [110/5], 00:03:09, ospf-default, intra 192.168.2.0/24, ubest/mbest: 1/0, attached, direct *via 192.168.2.1, eth1/40, [0/0], 00:37:13, direct 192.168.2.1/32, ubest/mbest: 1/0, attached *via 192.168.2.1, eth1/40, [0/0], 00:37:13, local, local 192.168.6.0/24, ubest/mbest: 1/0, attached, direct, pervasive *via 192.168.224.64%overlay-1, [1/0], 00:24:06, static 192.168.6.102/32, ubest/mbest: 1/0, attached *via 192.168.6.102, vlan7, [0/0], 00:21:38, local, local 192.168.6.254/32, ubest/mbest: 1/0, attached, pervasive *via 192.168.6.254, vlan7, [0/0], 00:21:38, local, local f6leaf102# No APIC:

f6apic1# ifconfig bond0.10: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1496 inet 192.168.6.1 netmask 255.255.255.0 broadcast 192.168.6.255 inet6 fe80::2ef8:9bff:fee8:8a10 prefixlen 64 scopeid 0x20<link> ether 2c:f8:9b:e8:8a:10 txqueuelen 1000 (Ethernet) RX packets 37 bytes 1892 (1.8 KiB) RX errors 0 dropped 0 overruns 0 frame 0 TX packets 889 bytes 57990 (56.6 KiB) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0 f6apic1# show inband-mgmt Table1 : INB-Mgmt Node Details Type Node ID IP Address Gateway Inband EPG Oper State ------------ ---------- -------------------- -------------------- -------------------- -------------------- f6apic1 1 192.168.6.1/24 192.168.6.254 default up f6apic2 2 192.168.6.2/24 192.168.6.254 default up f6apic3 3 192.168.6.3/24 192.168.6.254 default up f6leaf101 101 192.168.6.101/24 192.168.6.254 default up f6leaf102 102 192.168.6.102/24 192.168.6.254 default up f6leaf111 111 192.168.6.111/24 192.168.6.254 default up f6leaf112 112 192.168.6.112/24 192.168.6.254 default up f6spine201 201 192.168.6.201/24 192.168.6.254 default up f6spine202 202 192.168.6.202/24 192.168.6.254 default up f6spine211 211 192.168.6.211/24 192.168.6.254 default up f6spine212 212 192.168.6.212/24 192.168.6.254 default up Table2 : InB-Mgmt EPG Details Name Qos Tag Nodes Vlan Oper State --------------- --------------- --------------- ---------- ---------- ---------- default unspecified 32778 1 vlan-10 up default unspecified 32778 2 vlan-10 up default unspecified 32778 3 vlan-10 up default unspecified 32778 101 vlan-10 up default unspecified 32778 102 vlan-10 up default unspecified 32778 111 vlan-10 up default unspecified 32778 112 vlan-10 up default unspecified 32778 201 vlan-10 up default unspecified 32778 202 vlan-10 up default unspecified 32778 211 vlan-10 up default unspecified 32778 212 vlan-10 up Table3 : INB-Mgmt EPG Contract Details INBAND-MGMT-EPG Contracts App Epg L3 External Epg Oper State --------------- --------------- ------------------------- ------------------------- ---------- default(P) ALL default all-subnet-epg up default(C) ALL default all-subnet-epg up f6apic1# f6apic1# bash admin@f6apic1:~> ip route show default via 192.168.6.254 dev bond0.10 metric 32 192.168.6.0/24 dev bond0.10 proto kernel scope link src 192.168.6.1 192.168.6.254 dev bond0.10 scope link src 192.168.6.1 admin@f6apic1:~> route -n Kernel IP routing table 0.0.0.0 192.168.6.254 0.0.0.0 UG 32 0 0 bond0.10 192.168.6.0 0.0.0.0 255.255.255.0 U 0 0 0 bond0.10 192.168.6.254 0.0.0.0 255.255.255.255 UH 0 0 0 bond0.10 admin@f6apic1:~>

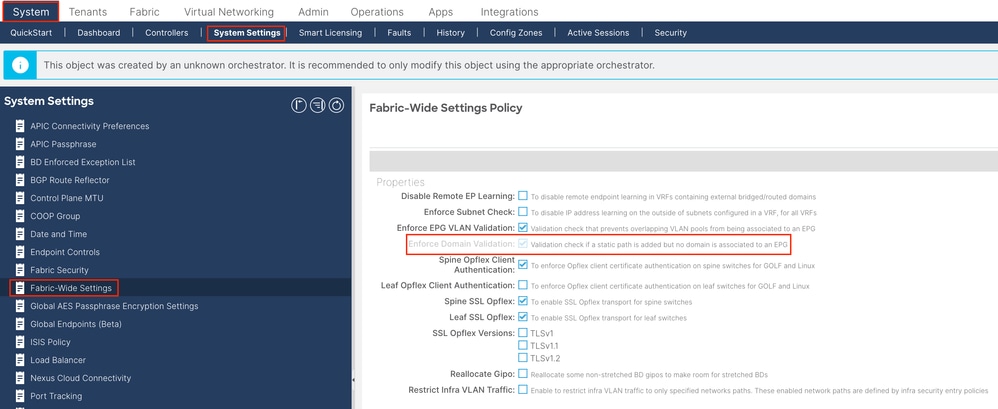

Observação: essa função Enforce Domain Validation verifica a configuração de VLAN/domínio e interface usada pelo EPG. Se não estiver habilitado, o Leaf ignorará a verificação de Domínio ao enviar a configuração.

Quando esse recurso estiver habilitado, ele não poderá ser desabilitado. É recomendável ativar essa opção para evitar uma configuração incompleta.

Informações Relacionadas

Informações Relacionadas- Configuração de gerenciamento em banda da Cisco ACI para exportação de telemetria de fluxo de hardware

- Solução de problemas de encaminhamento externo da ACI

- Solução de problemas da ACI L3Out - Subnet 0.0.0.0/0 e System PcTag 15

- Solução de problemas de vazamento de rota inesperado na ACI

- Solucionar problemas de políticas de acesso da ACI

- White paper da ACI Fabric L3Out

- White paper do guia de contratos da Cisco ACI

- Suporte técnico e downloads da Cisco

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

08-May-2024 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback