Introdução

Este documento descreve como configurar a Autenticação Externa no Cisco DNA Center usando o Servidor de Políticas de Rede (NPS) no Windows Server como RADIUS.

Pré-requisitos

Requisitos

Conhecimento básico sobre:

- Usuários e funções do Cisco DNA Center

- Servidor de Diretivas de Rede, RADIUS e Ative Diretory do Windows Server

Componentes Utilizados

- Cisco DNA Center 2.3.5.x

- Microsoft Windows Server Versão 2019 atuando como Controlador de Domínio, Servidor DNS, NPS e Ative Diretory

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Observação: o Cisco Technical Assistance Center (TAC) não fornece suporte técnico ao Microsoft Windows Server. Se você tiver problemas com a configuração do Microsoft Windows Server, entre em contato com o Suporte da Microsoft para obter assistência técnica.

Configurar

Política de Função do Administrador

- Clique no menu Iniciar do Windows e procure NPS. Em seguida, selecione Servidor de Diretivas de Rede:

Menu Iniciar do Windows

Menu Iniciar do Windows

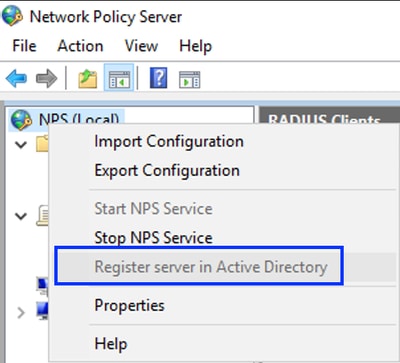

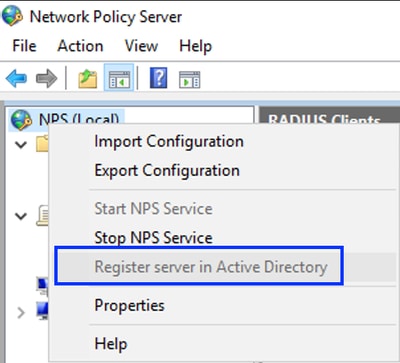

- No painel de navegação à esquerda, clique com o botão direito do mouse na opção NPS (Local) e selecione Register server in Ative Diretory:

Serviço de Política de Rede do Windows

Serviço de Política de Rede do Windows

- Clique duas vezes em OK.

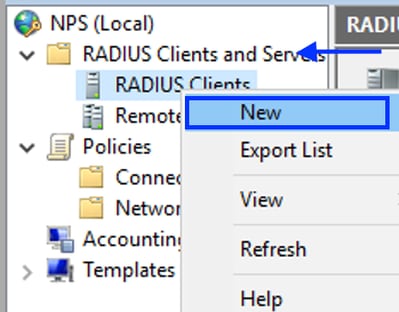

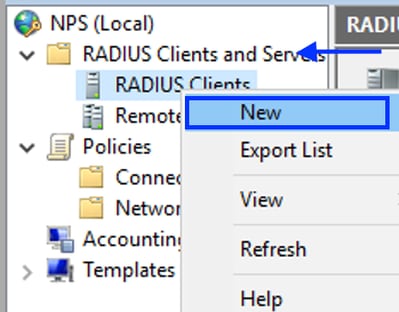

- Expanda Clientes e servidores RADIUS, clique com o botão direito do mouse em Clientes RADIUS e selecione Novo:

Adicionar cliente RADIUS

Adicionar cliente RADIUS

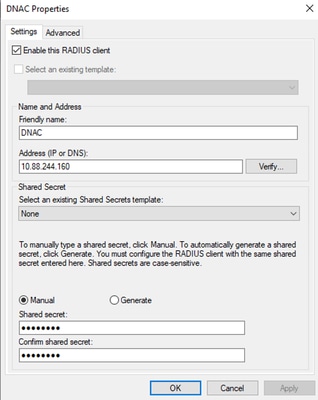

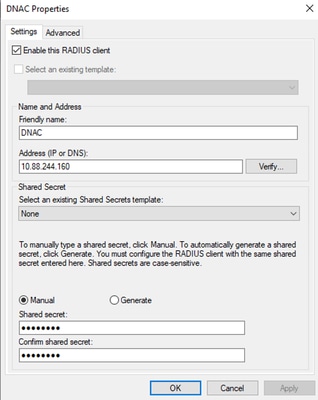

- Insira o Nome amigável, o endereço IP de gerenciamento do Cisco DNA Center e um segredo compartilhado (isso pode ser usado posteriormente):

Configuração do cliente Radius

Configuração do cliente Radius

- Clique em OK para salvá-lo.

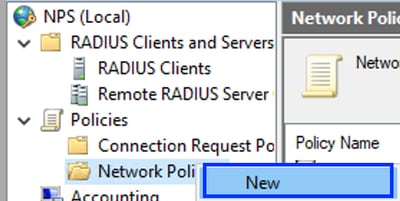

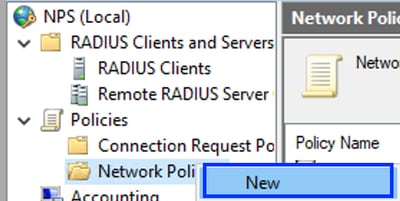

- Expanda Policies, clique com o botão direito do mouse em Network Policies e selecione New:

Adicionar Nova Diretiva de Rede

Adicionar Nova Diretiva de Rede

- Insira um nome de política para a regra e clique em Avançar:

Nome da política

Nome da política

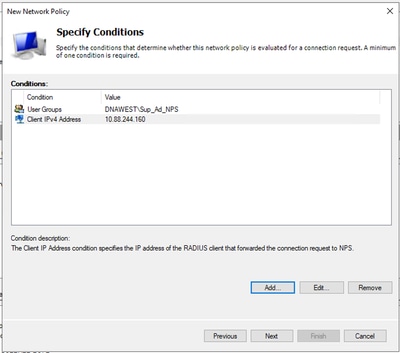

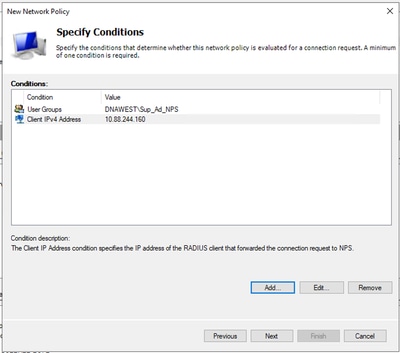

- Para permitir um grupo de domínio específico, adicione estas duas condições e clique em Avançar:

- Grupo de usuários - Adicione seu grupo de domínio que pode ter uma função de administrador no Cisco DNA Center (para este exemplo, o grupo Sup_Ad_NPS é usado).

- ClientIPv4Address - Adicione seu endereço IP de gerenciamento do Cisco DNA Center.

Condições da política

Condições da política

- Selecione Acesso concedido e clique em Avançar:

Usar Acesso Concedido

Usar Acesso Concedido

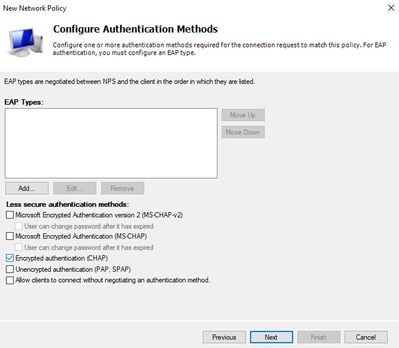

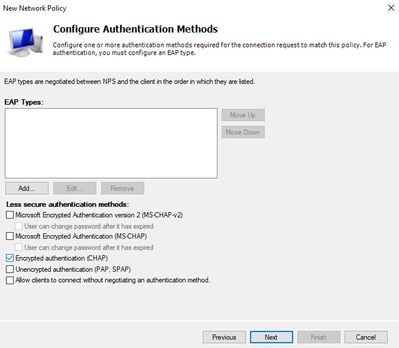

- Selecione Somente Autenticação sem criptografia (PAP, SPAP):

Selecione Autenticação não criptografada

Selecione Autenticação não criptografada

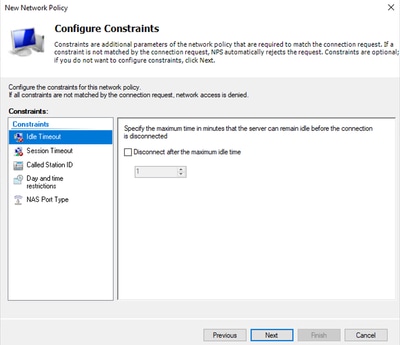

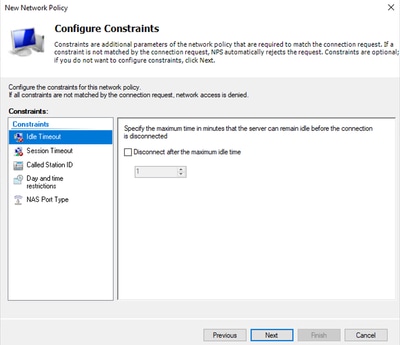

- Selecione Avançar já que os valores padrão são usados:

Janela Configurar Restrição

Janela Configurar Restrição

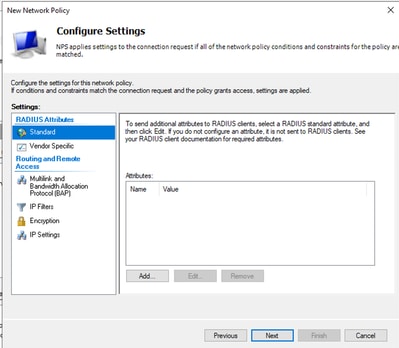

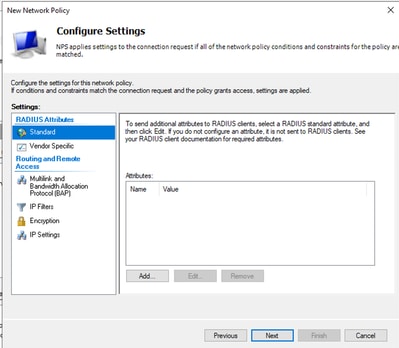

- Remover atributos padrão:

Definir atributos a serem usados

Definir atributos a serem usados

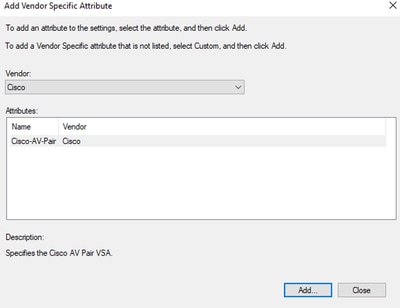

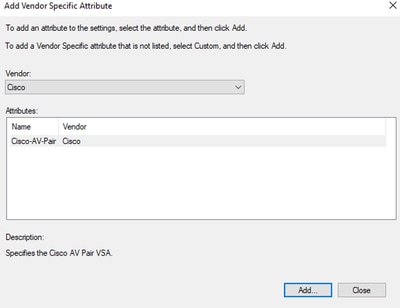

- Em Atributos RADIUS, selecione Específico do fornecedor e, em seguida, clique em Adicionar, selecione Cisco como um fornecedor e clique em Adicionar:

Adicionar par AV da Cisco

Adicionar par AV da Cisco

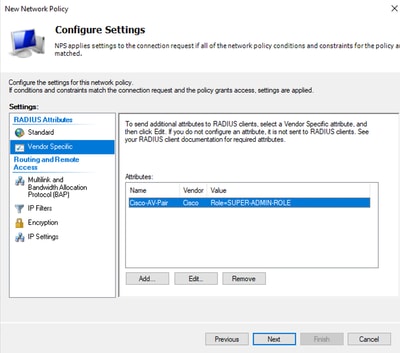

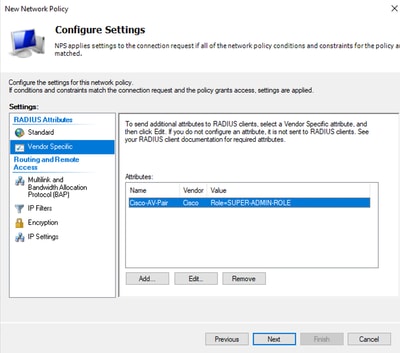

- Clique em Add, escreva Role=SUPER-ADMIN-ROLE e clique em OK duas vezes:

Atributo Cisco AV-Pair adicionado

Atributo Cisco AV-Pair adicionado

- Selecione Close e, em seguida, Next.

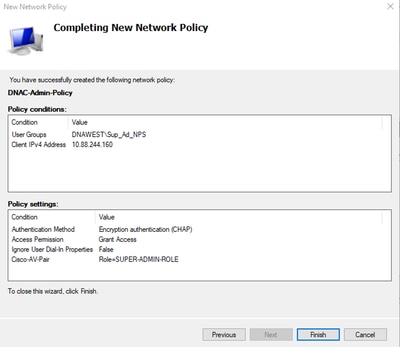

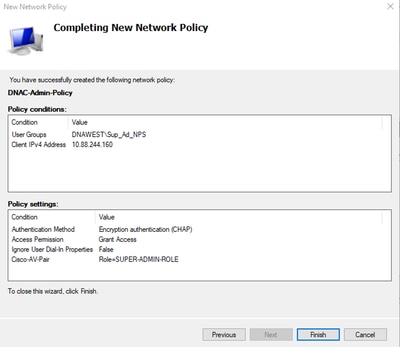

- Revise suas configurações de política e selecione Concluir para salvá-las.

Resumo da política

Resumo da política

Política de Função de Observador.

- Clique no menu Iniciar do Windows e procure NPS. Em seguida, selecione Network Policy Server.

- No painel de navegação à esquerda, clique com o botão direito do mouse na opção NPS (Local) e selecione Register server in Ative Diretory.

- Clique duas vezes em OK.

- Expanda Clientes e servidores RADIUS, clique com o botão direito do mouse em Clientes RADIUS e selecione Novo.

- Insira um Nome amigável, o endereço IP de gerenciamento do Cisco DNA Center e um segredo compartilhado (isso pode ser usado posteriormente).

- Clique em OK para salvá-lo.

- Expanda Policies, clique com o botão direito do mouse em Network Policies e selecione New.

- Insira um nome de política para a regra e clique em Avançar.

- Para permitir um grupo de domínio específico, você precisa adicionar essas duas condições e selecionar Próximo.

- Grupo de usuários - Adicione seu grupo de domínio para atribuir uma função de observador no Cisco DNA Center (neste exemplo, o grupo Observer_NPS é usado).

- ClientIPv4Address - Adicione seu IP de gerenciamento do Cisco DNA Center.

- Selecione Acesso concedido e, em seguida, Próximo.

- Selecione Somente Autenticação não criptografada (PAP, SPAP).

- Selecione Avançar já que os valores padrão são usados.

- Remova os atributos Standard.

- Em RADIUS Attributes, selecione Vendor Specific e, em seguida, clique em Add, selecione Cisco como um fornecedor e clique em Add.

- Selecione Add, write ROLE=OBSERVER-ROLE e OK duas vezes.

- Selecione Fechar e Avançar.

- Revise suas configurações de política e selecione Concluir para salvá-las.

Habilitar autenticação externa

- Abra a interface gráfica do usuário (GUI) do Cisco DNA Center em um navegador da Web e faça login usando uma conta privilegiada de administrador:

Página de login do Cisco DNA Center

Página de login do Cisco DNA Center

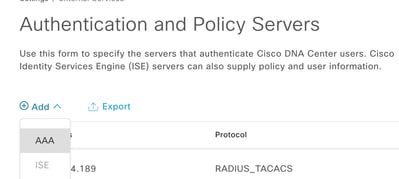

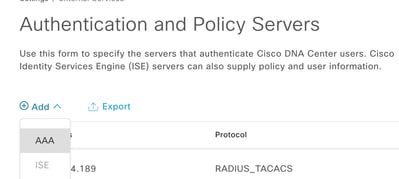

- Navegue até Menu > Sistema > Configuração > Servidores de autenticação e política e selecione Adicionar > AAA:

Adicionar Windows Server

Adicionar Windows Server

- Digite o endereço IP do Windows Server e o segredo compartilhado usados nas etapas anteriores e clique em Salvar:

Valores do Windows Server

Valores do Windows Server

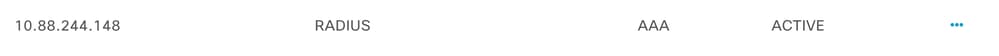

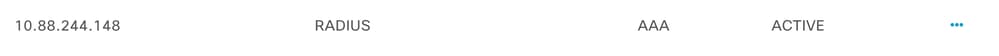

- Valide se o status do Windows Server é Ativo:

Resumo do Windows Server

Resumo do Windows Server

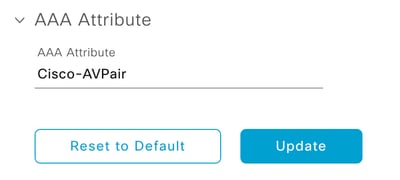

- Navegue até Menu > Sistema > Usuários e funções > Autenticação externa e selecione seu servidor AAA:

Windows Server como servidor AAA

Windows Server como servidor AAA

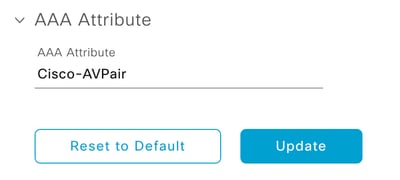

- Digite Cisco-AVPair como o atributo AAA e clique em Update:

Par AV em usuário externo

Par AV em usuário externo

- Clique na caixa de seleção Enable External User para habilitar a Autenticação externa:

Verificar

Você pode abrir a Interface gráfica do usuário (GUI) do Cisco DNA Center em um navegador da Web e fazer logon com um usuário externo configurado no Windows Server para confirmar que é possível fazer logon com êxito usando a autenticação externa.

Página de login do Cisco DNA Center

Página de login do Cisco DNA Center

Resumo da política

Resumo da política Página de login do Cisco DNA Center

Página de login do Cisco DNA Center

Feedback

Feedback