SDM: Exemplo de Configuração de VPN IPsec Site a Site entre ASA/PIX e um Roteador IOS

Contents

Introdução

Este documento fornece uma configuração de exemplo para o túnel de IPsec do LAN a LAN (Site a site) entre os Cisco Security Appliances (ASA/PIX) e o Cisco IOS Router. As rotas estáticas são usadas por simplicidade.

Consulte PIX/ASA 7.x Security Appliance to an IOS Router LAN-to-LAN IPsec Tunnel Configuration Example para saber mais sobre o mesmo cenário em que o PIX/ASA Security Appliance executa a versão de software 7.x.

Pré-requisitos

Requisitos

Certifique-se de atender a estes requisitos antes de tentar esta configuração:

-

A conectividade IP fim-a-fim deve ser estabelecida antes do início desta configuração.

-

A licença do Security Appliance deve ser habilitada para criptografia DES (Data Encryption Standard) (em um nível mínimo de criptografia).

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Cisco Adaptive Security Appliance (ASA) com versão 8.x ou posterior

-

ASDM versão 6.x.1 e posterior

-

Roteador Cisco 1812 com Cisco IOS® Software Release 12.3

-

Cisco Security Device Manager (SDM) versão 2.5

Observação: consulte Permitindo o Acesso HTTPS para o ASDM para permitir que o ASA seja configurado pelo ASDM.

Observação: consulte Configuração Básica do Roteador usando SDM para permitir que o roteador seja configurado por SDM.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Observação: consulte o Configuration Professional: VPN IPsec Site-to-Site entre ASA/PIX e um exemplo de configuração de roteador IOS para obter uma configuração similar usando o Cisco Configuration Professional no roteador.

Produtos Relacionados

Essa configuração também pode ser usada com o Cisco PIX 500 Series Security Appliance, que executa a versão 7.x ou posterior.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Configuração

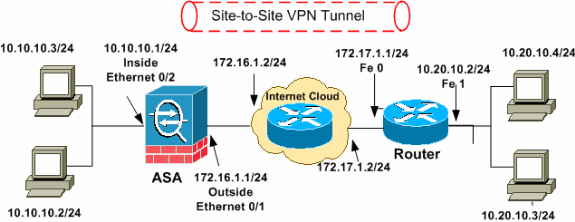

Diagrama de Rede

Este documento utiliza a configuração de rede mostrada neste diagrama.

Observação: os esquemas de endereçamento IP usados nesta configuração não são legalmente roteáveis na Internet. São endereços RFC 1918![]() , que foram usados em um ambiente de laboratório.

, que foram usados em um ambiente de laboratório.

Configuração ASDM de túnel VPN

Conclua estes passos para criar o túnel VPN:

-

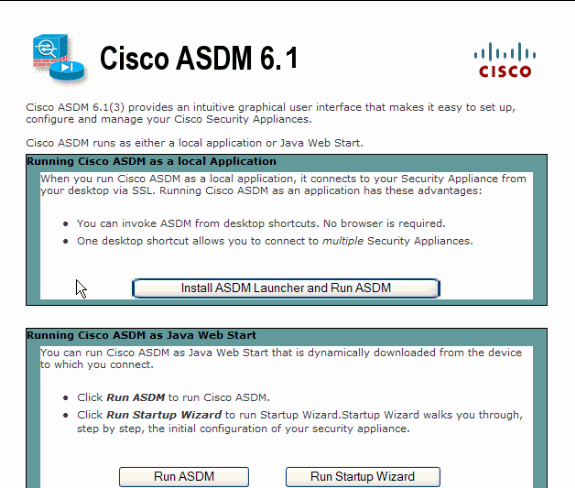

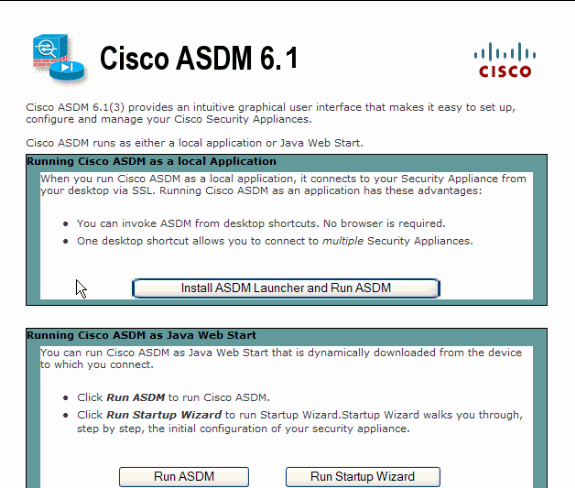

Abra o navegador e digite https://<IP_Address da interface do ASA que foi configurada para o ASDM Access> para acessar o ASDM no ASA.

Certifique-se de autorizar todos os avisos que o seu navegador fornecer relacionados à autenticidade do certificado SSL. O nome de usuário e a senha padrão estão em branco.

O ASA apresenta esta janela para permitir o download do aplicativo ASDM. Este exemplo carrega o aplicativo no computador local e não é executado em um miniaplicativo Java.

-

Clique em Download ASDM Launcher e Start ASDM para fazer o download do instalador do aplicativo ASDM.

-

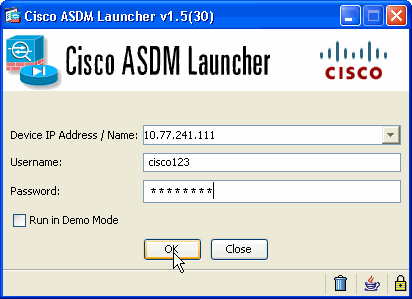

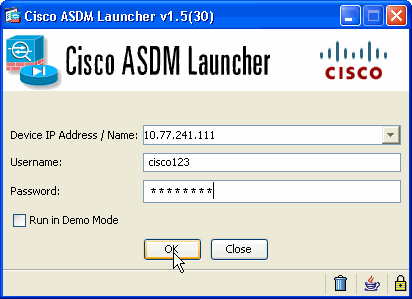

Após o download do Iniciador do ASDM, execute as etapas indicadas pelos prompts para instalar o software e executar o Iniciador do ASDM da Cisco.

-

Insira o endereço IP da interface que você configurou com o comando http - e um nome de usuário e uma senha, se você especificou algum.

Este exemplo usa cisco123 para o nome de usuário e cisco123 como a senha.

-

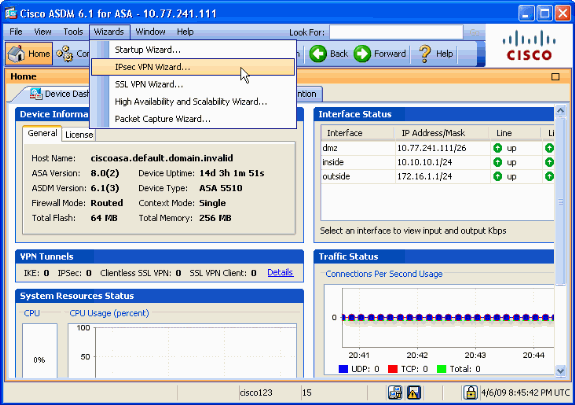

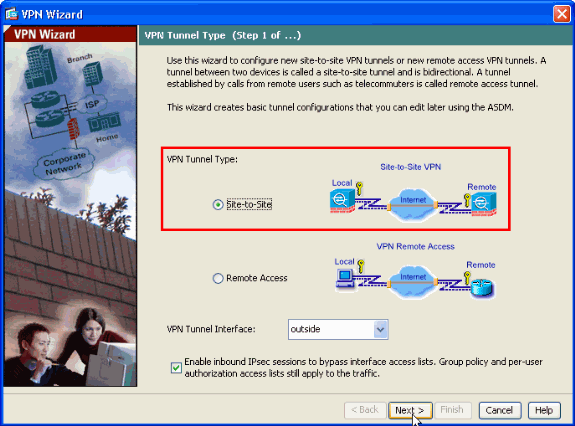

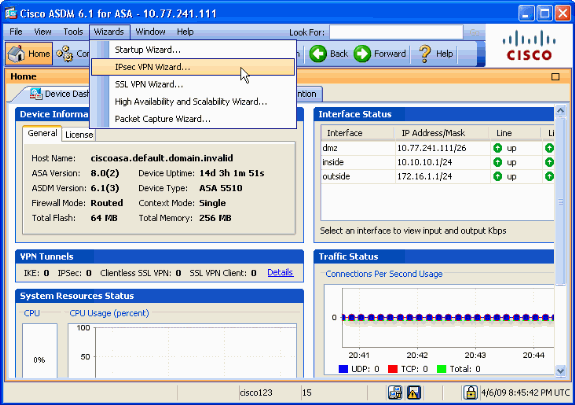

Execute o IPsec VPN Wizard assim que o aplicativo ASDM se conectar ao ASA.

-

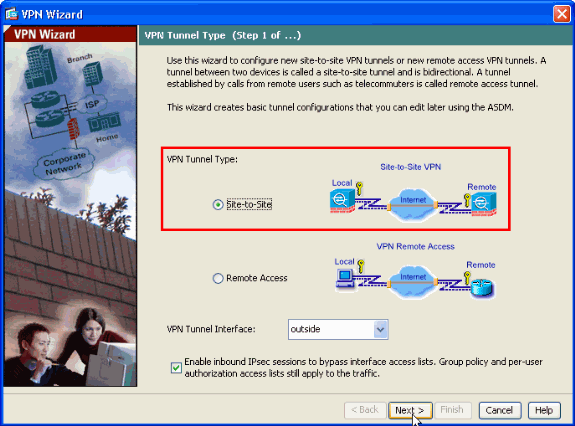

Escolha o tipo de túnel VPN IPsec Site-to-Site e clique em Next conforme mostrado aqui.

-

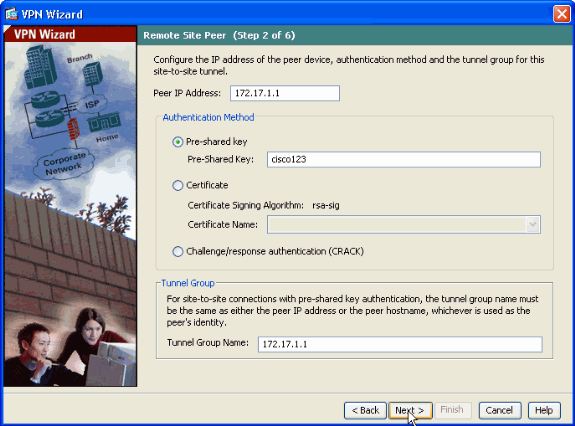

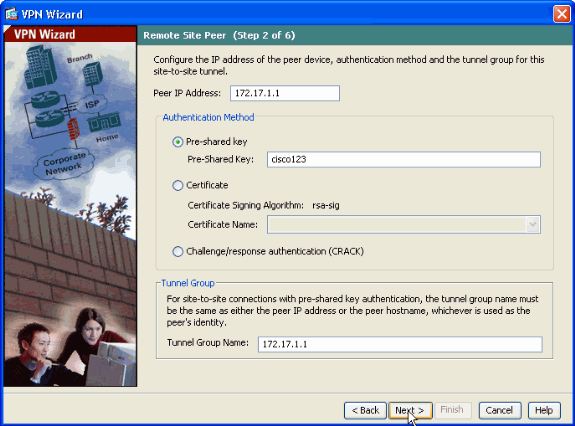

Especifique o endereço IP externo do par remoto. Insira as informações de autenticação a serem usadas, que é a chave pré-compartilhada neste exemplo. A chave pré-compartilhada usada neste exemplo é cisco123. Por padrão, o Tunnel Group Name será seu endereço IP externo se você configurar a VPN L2L. Clique em Next.

-

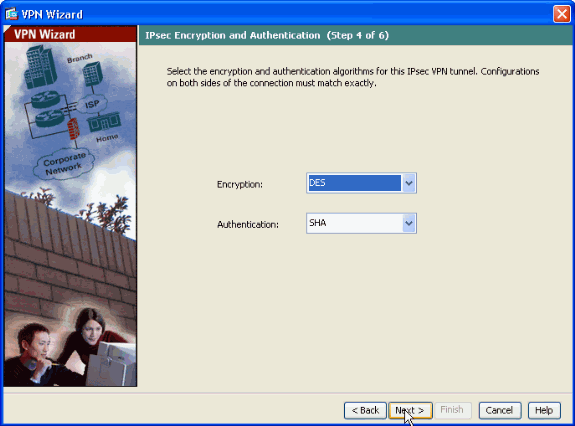

Especifique os atributos a serem usados para IKE, também conhecido como Fase 1. Esses atributos devem ser os mesmos no ASA e no roteador IOS. Clique em Next.

-

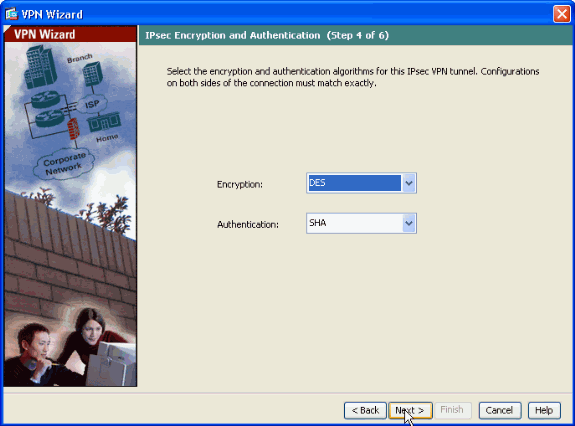

Especifique os atributos a serem usados para IPsec, também conhecido como Fase 2. Esses atributos devem corresponder no ASA e no roteador IOS. Clique em Next.

-

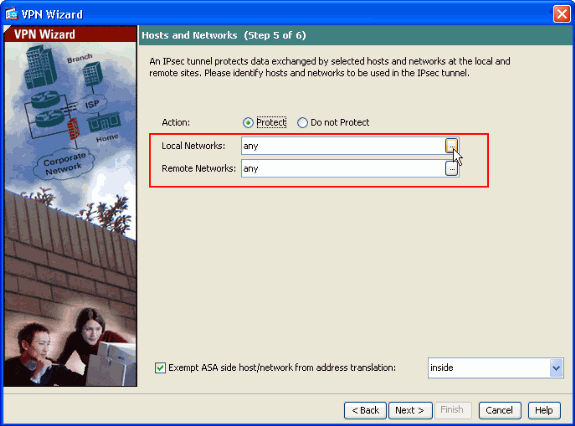

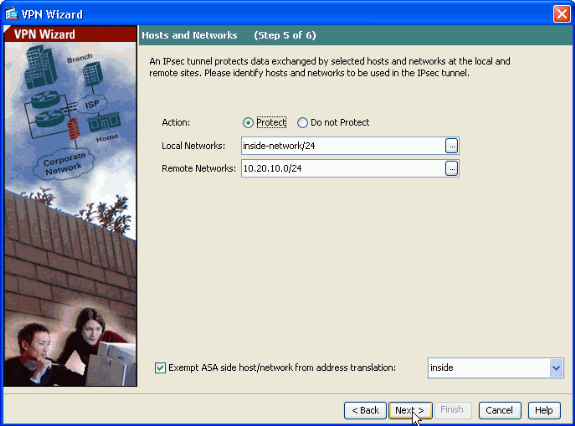

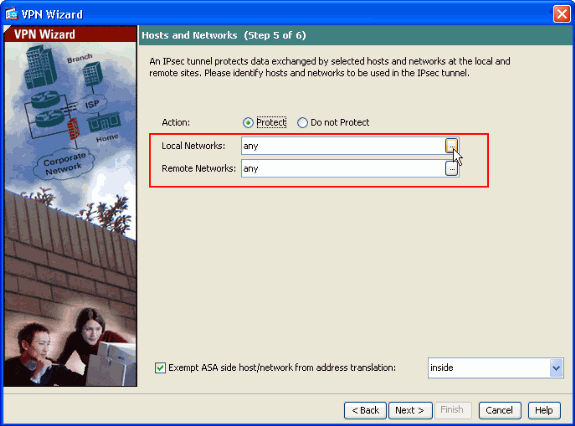

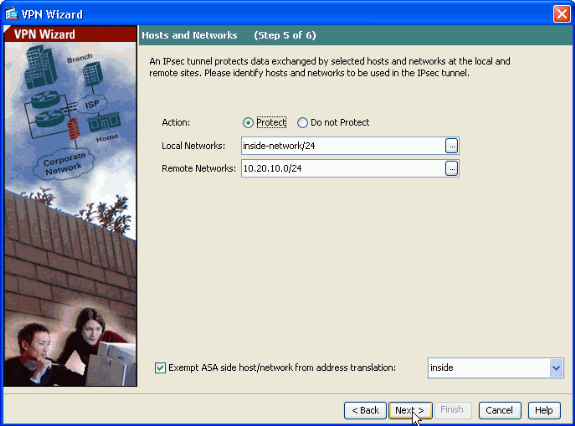

Especifique os hosts cujo tráfego deve ter permissão para passar pelo túnel VPN. Nesta etapa, você precisa fornecer as redes local e remota para o túnel VPN. Clique no botão ao lado de Redes locais, como mostrado aqui, para escolher o endereço de rede local na lista suspensa.

-

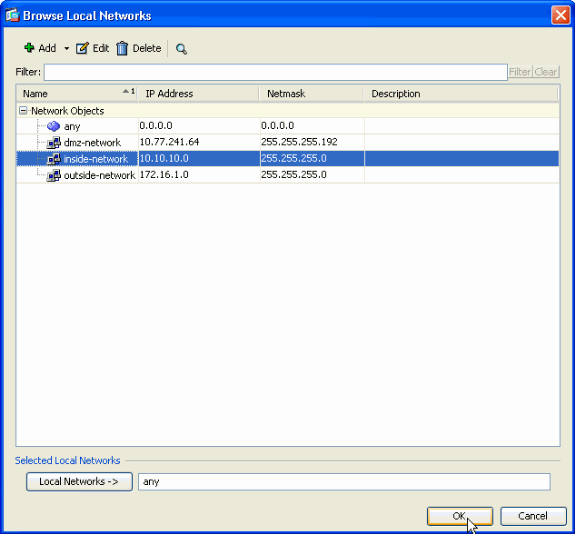

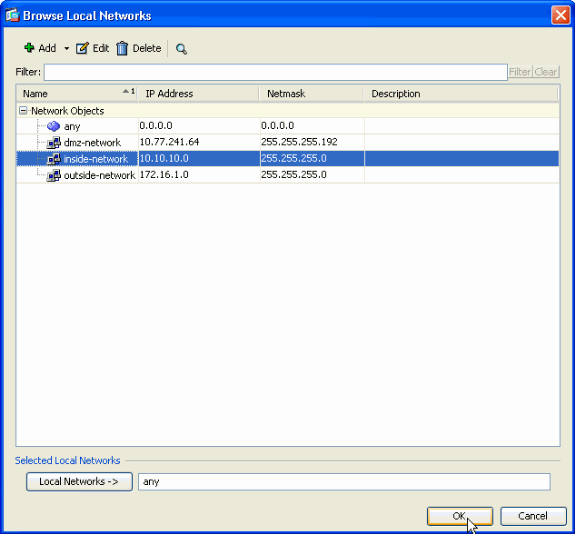

Escolha o endereço da rede local e clique em OK conforme mostrado aqui.

-

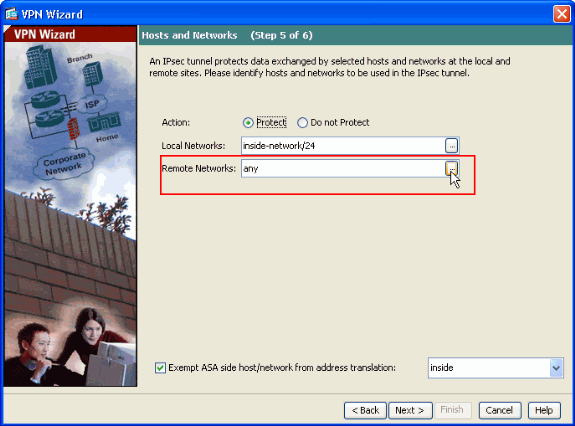

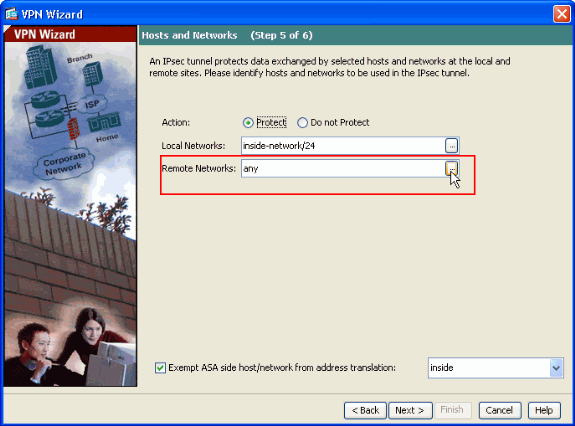

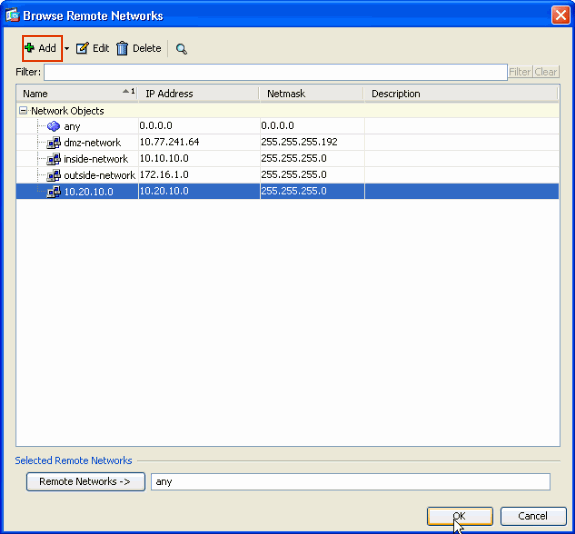

Clique no botão ao lado de Remote Networks, como mostrado aqui, para escolher o endereço de rede remota na lista suspensa.

-

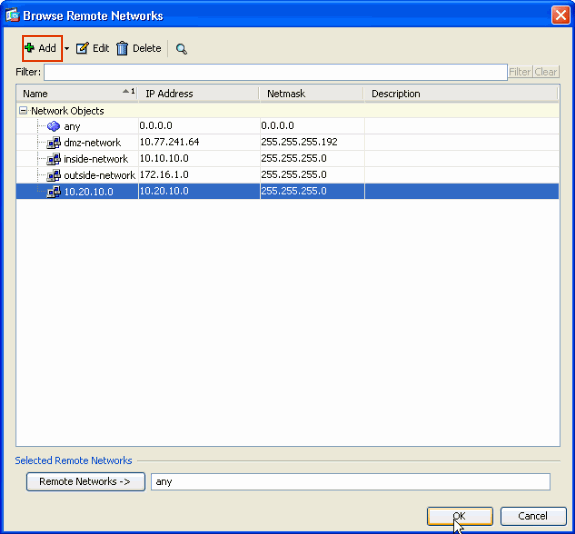

Escolha o endereço da rede remota e clique em OK conforme mostrado aqui.

Observação: se você não tiver a rede remota na lista, a rede deverá ser adicionada à lista clicando em Adicionar.

-

Marque a caixa de seleção Isentar host/rede do ASA da conversão de endereço para impedir que o tráfego do túnel passe pela conversão de endereço de rede. Em seguida, clique em Avançar.

-

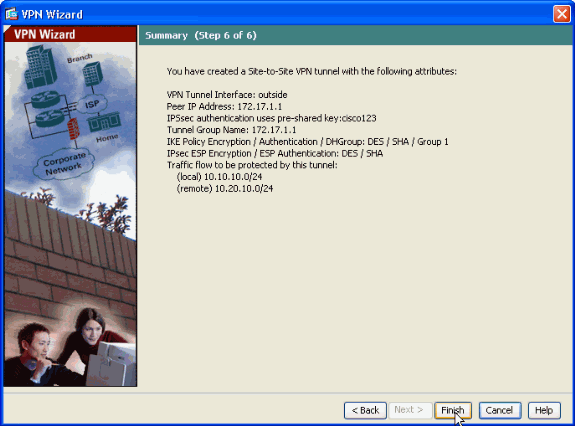

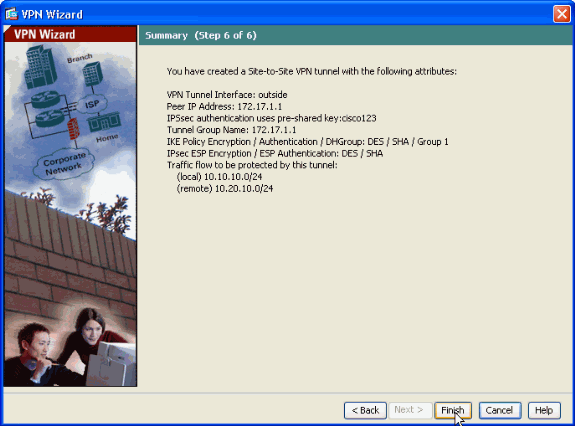

Os atributos definidos pelo Assistente de VPN são exibidos neste resumo. Verifique novamente a configuração e clique em Finish quando estiver satisfeito, pois as configurações estão corretas.

Configuração de SDM do roteador

Conclua estas etapas para configurar o Túnel VPN Site a Site no Roteador Cisco IOS:

-

Abra o navegador e digite https://<IP_Address of the interface of the Router that has been configured for SDM Access> para acessar o SDM no Roteador.

Certifique-se de autorizar todos os avisos que o seu navegador fornecer relacionados à autenticidade do certificado SSL. O nome de usuário e a senha padrão estão em branco.

O roteador apresenta essa janela para permitir o download do aplicativo SDM. Este exemplo carrega o aplicativo no computador local e não é executado em um miniaplicativo Java.

-

O download do SDM é iniciado agora. Após o download do SDM Launcher, execute as etapas indicadas pelos prompts para instalar o software e executar o Cisco SDM Launcher.

-

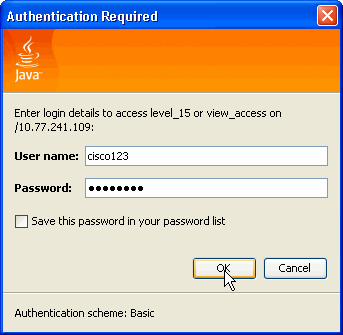

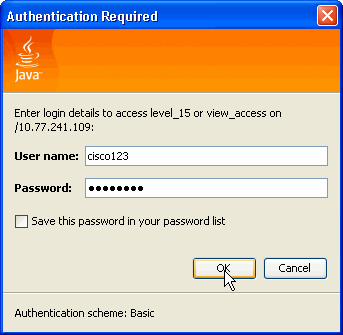

Insira o Nome de usuário e a Senha se você especificou um e clique em OK.

Este exemplo usa cisco123 para o nome de usuário e cisco123 como a senha.

-

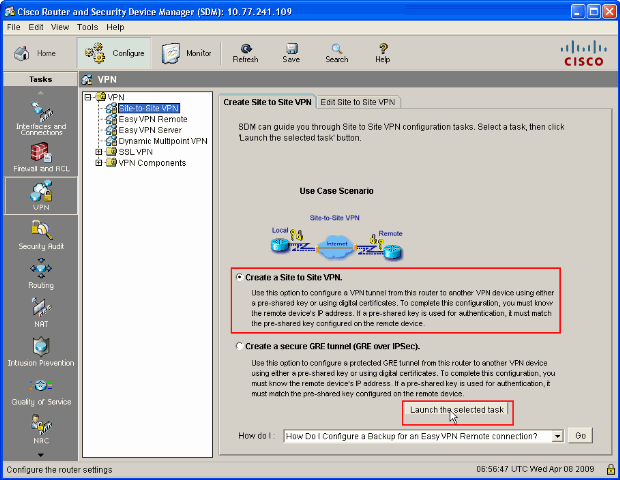

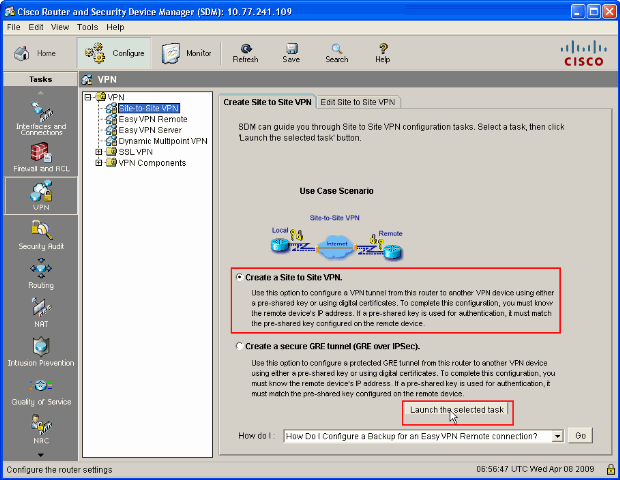

Selecione Configuration->VPN->Site-to-Site VPN e clique no botão de opção ao lado de Create a Site-to-Site VPN na página inicial do SDM. Em seguida, clique em Iniciar a tarefa selecionada, conforme mostrado aqui:

-

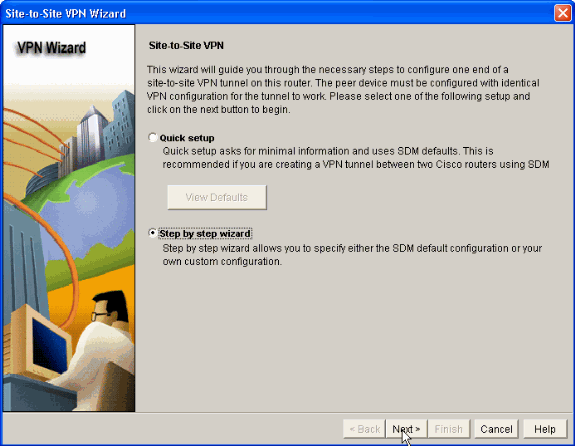

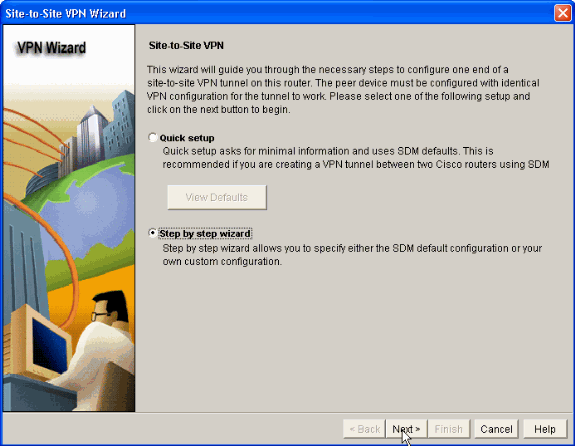

Escolha o Assistente passo a passo para prosseguir com a configuração:

-

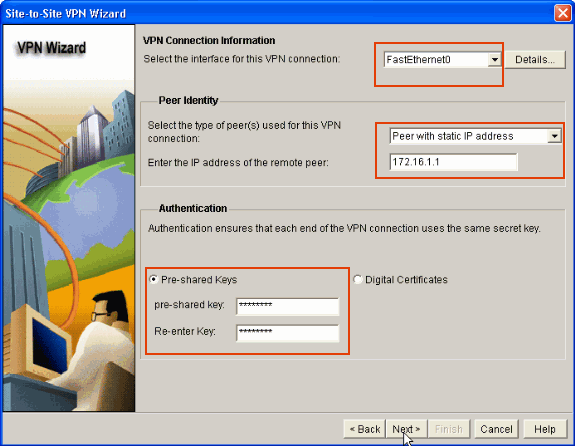

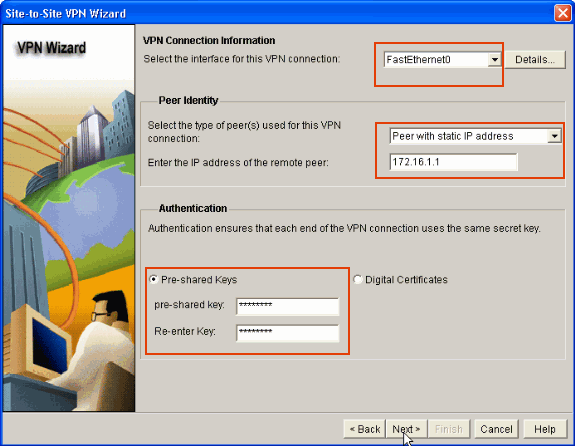

Na próxima janela, forneça as Informações de Conexão VPN nos respectivos espaços. Selecione a interface do túnel VPN na lista suspensa. Aqui, FastEthernet0 é escolhido. Na seção Peer Identity, escolha Peer with static IP address e forneça o endereço IP do peer remoto. Em seguida, forneça a chave pré-compartilhada (cisco123 neste exemplo) na seção Autenticação como mostrado . Em seguida, clique em Avançar.

-

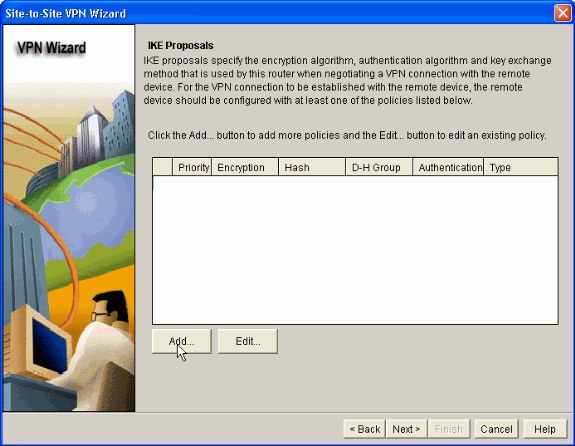

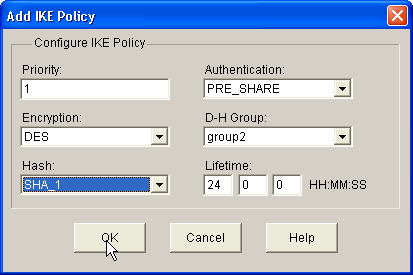

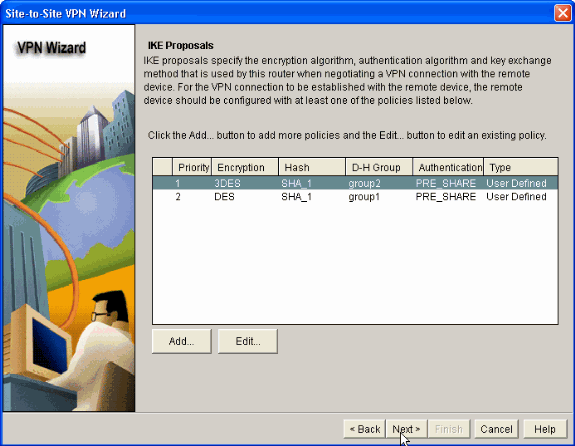

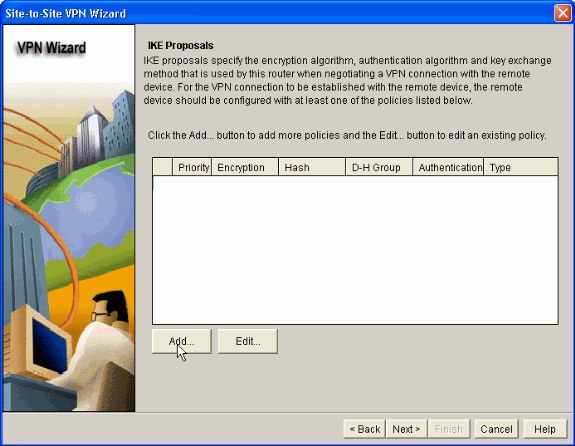

Clique em Adicionar para adicionar propostas IKE que especificam o Algoritmo de criptografia, o Algoritmo de autenticação e o Método de troca de chaves.

-

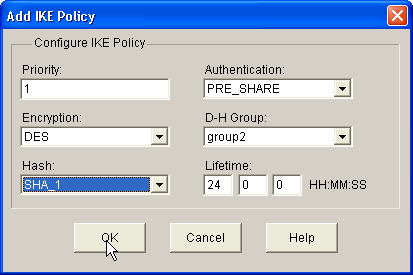

Forneça o algoritmo de criptografia, o algoritmo de autenticação e o método de troca de chave como mostrado aqui e clique em OK. Os valores de algoritmo de criptografia, algoritmo de autenticação e método de troca de chave devem corresponder aos dados fornecidos no ASA.

-

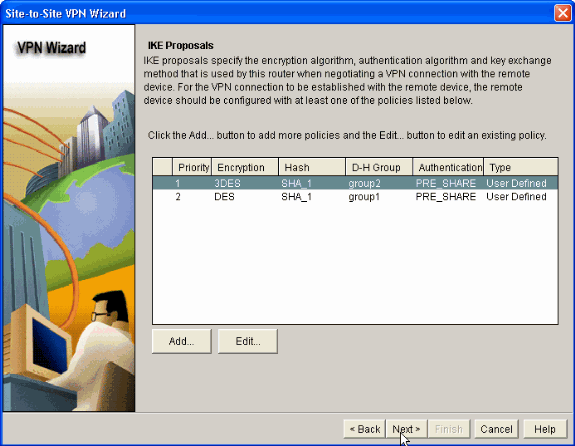

Clique em Avançar como mostrado aqui.

-

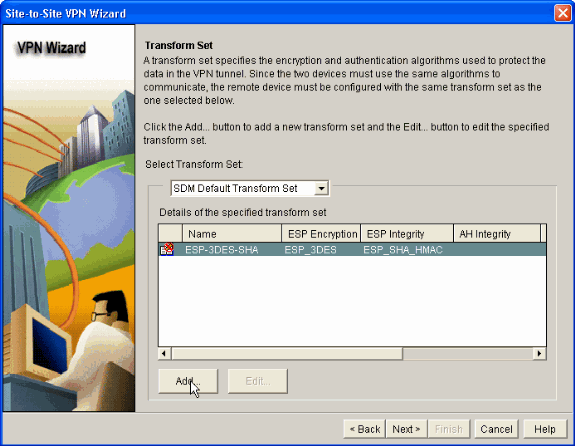

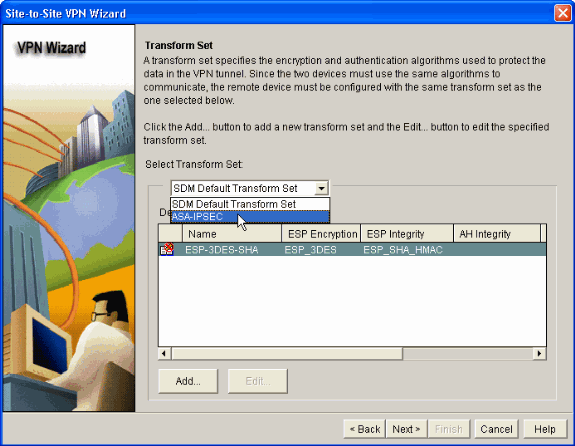

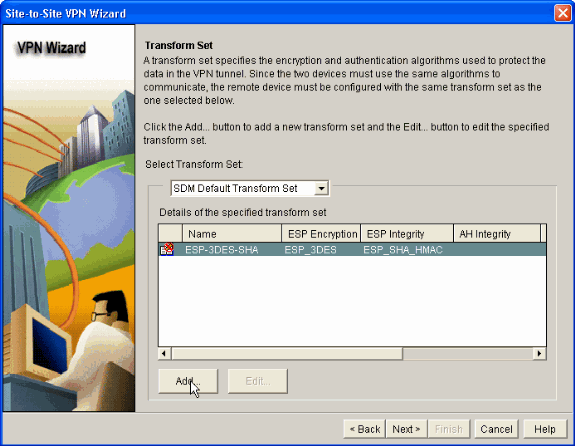

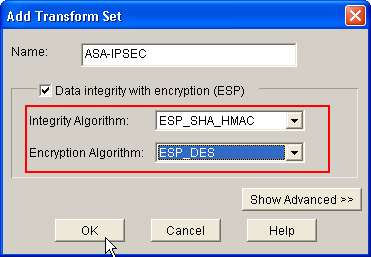

Nessa nova janela, os detalhes do Transform Set devem ser fornecidos. O Transform Set especifica os algoritmos de criptografia e autenticação usados para proteger dados em um túnel VPN. Em seguida, clique em Adicionar para fornecer esses detalhes. Você pode adicionar qualquer número de Conjuntos de Transformações conforme necessário clicando em Adicionar e fornecendo os detalhes.

-

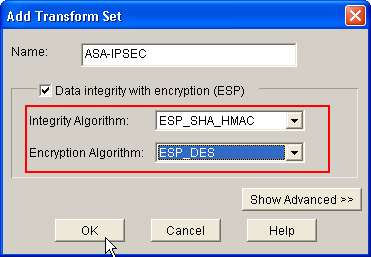

Forneça os detalhes do Transform Set (Encryption and Authentication Algorithm) e clique em OK conforme mostrado.

-

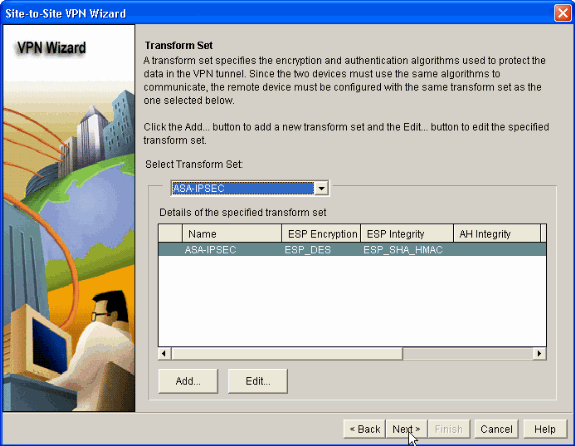

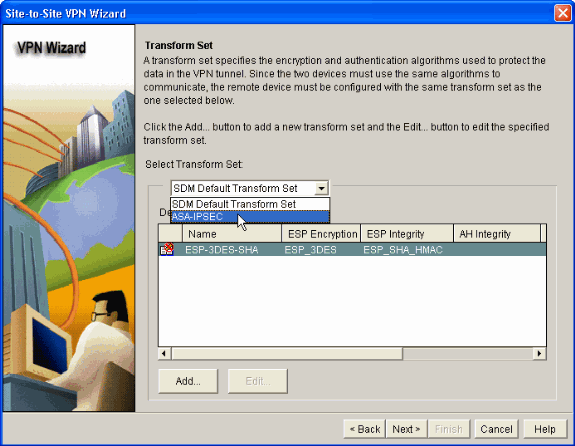

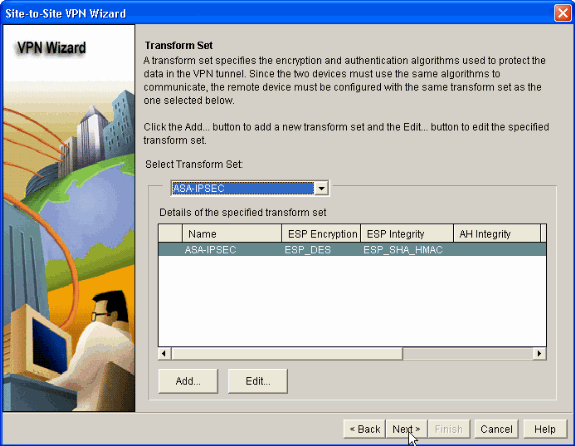

Escolha o conjunto de transformação necessário a ser usado na lista suspensa, conforme mostrado.

-

Clique em Next.

-

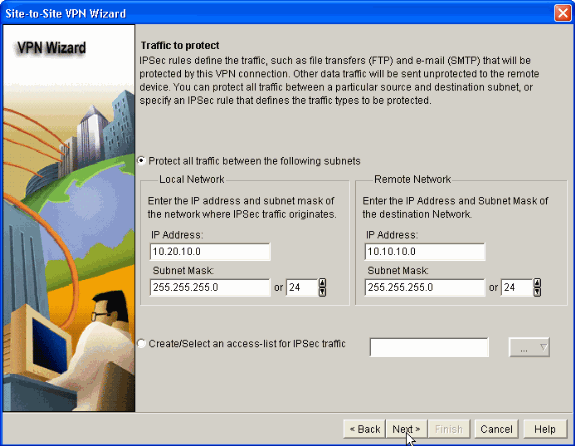

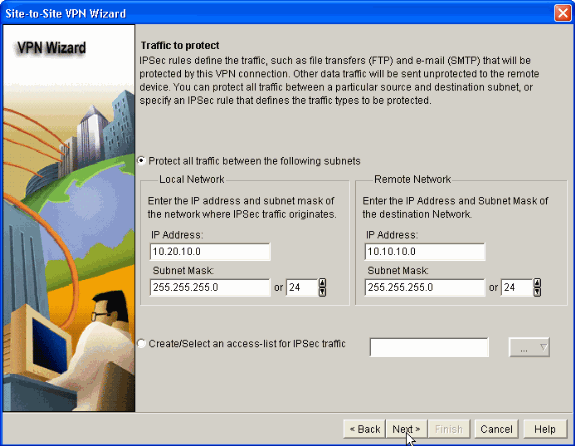

Na janela a seguir, forneça os detalhes sobre o tráfego a ser protegido através do túnel VPN. Forneça as redes de origem e destino do tráfego a ser protegido para que o tráfego entre as redes de origem e destino especificadas seja protegido. Neste exemplo, a rede de Origem é 10.20.10.0 e a rede de Destino é 10.10.10.0. Em seguida, clique em Avançar.

-

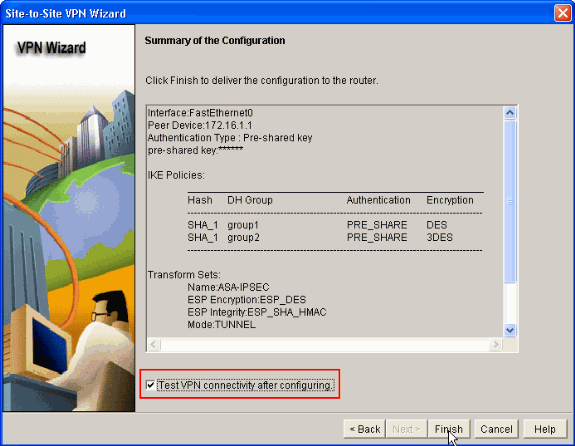

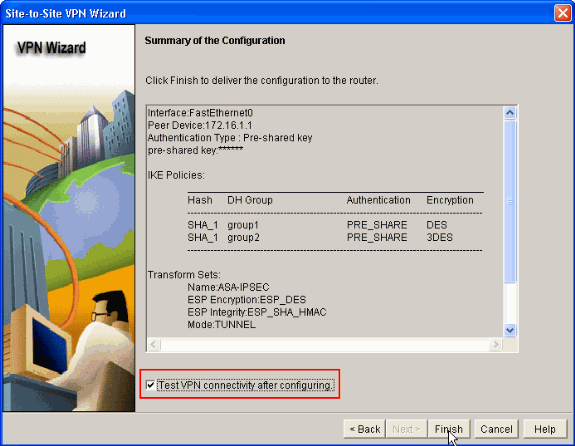

Essa janela mostra o resumo da configuração da VPN Site a Site feita. Marque a caixa de seleção Test VPN Connectivity after configuring se quiser testar a conectividade VPN. Aqui, a caixa é marcada, pois a conectividade precisa ser marcada. Em seguida, clique em Finish.

-

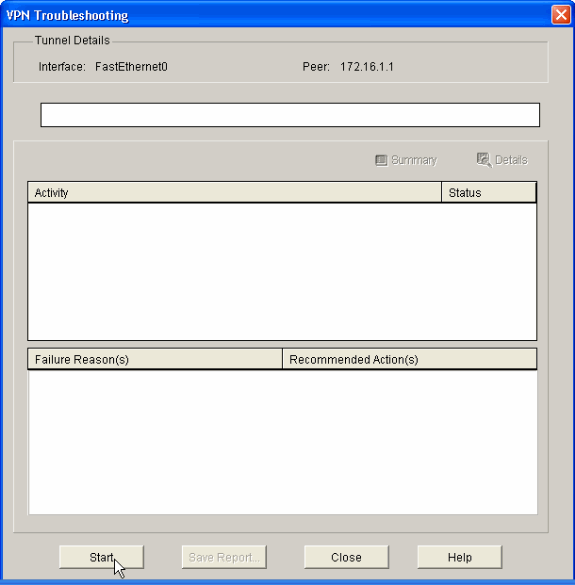

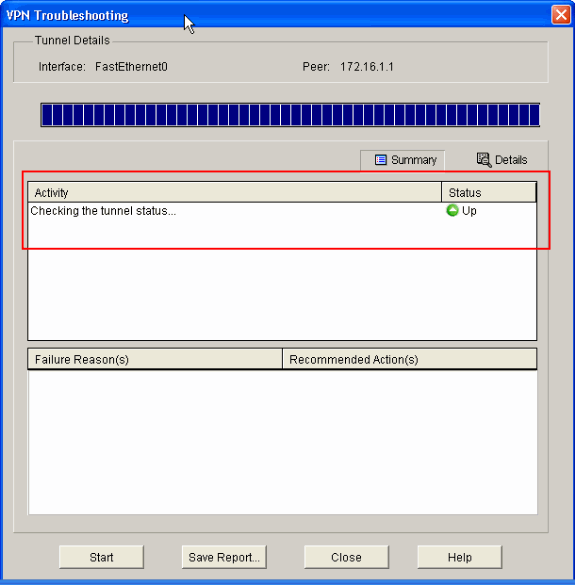

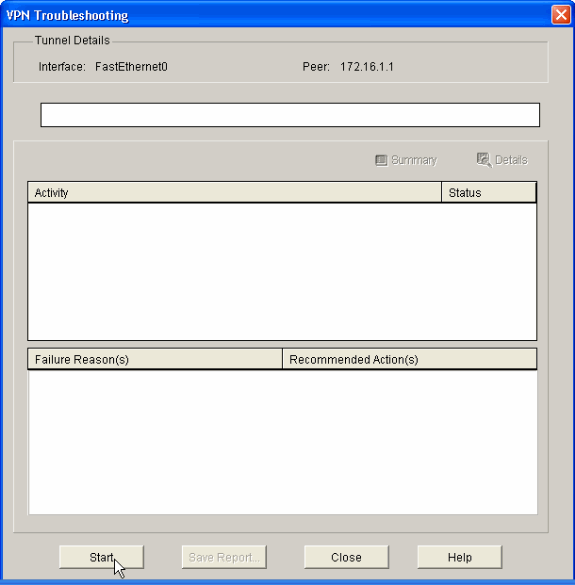

Clique em Start como mostrado para verificar a conectividade VPN.

-

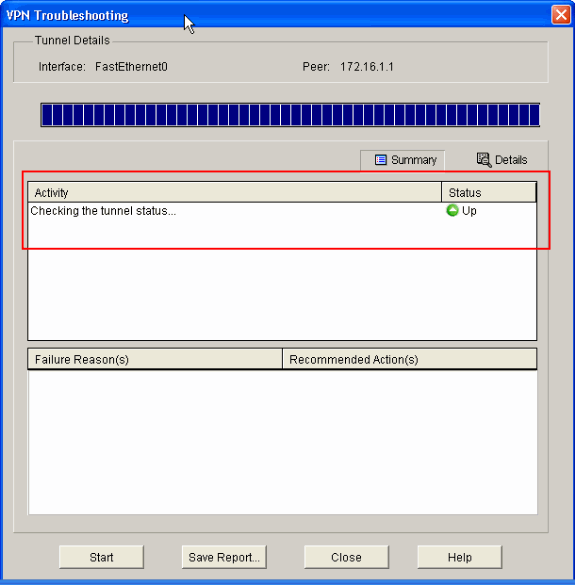

Na próxima janela, o resultado do Teste de conectividade VPN é fornecido. Aqui, você pode ver se o túnel está Up ou Down. Neste exemplo de configuração, o túnel está ativado como mostrado em verde.

Isso conclui a configuração no Cisco IOS Router.

Configuração do ASA via CLI

| ASA |

|---|

ASA#show run : Saved ASA Version 8.0(2) ! hostname ASA enable password 8Ry2YjIyt7RRXU24 encrypted names ! !--- Configure the outside interface. ! interface Ethernet0/1 nameif outside security-level 0 ip address 172.16.1.1 255.255.255.0 !--- Configure the inside interface. ! interface Ethernet0/2 nameif inside security-level 100 ip address 10.10.10.1 255.255.255.0 !-- Output suppressed ! passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive dns server-group DefaultDNS domain-name default.domain.invalid access-list 100 extended permit ip any any access-list inside_nat0_outbound extended permit ip 10.10.10.0 255.255.255.0 10.20.10.0 255.255.255.0 !--- This access list (inside_nat0_outbound) is used !--- with the nat zero command. This prevents traffic which !--- matches the access list from undergoing network address translation (NAT). !--- The traffic specified by this ACL is traffic that is to be encrypted and !--- sent across the VPN tunnel. This ACL is intentionally !--- the same as (outside_1_cryptomap). !--- Two separate access lists should always be used in this configuration. access-list outside_1_cryptomap extended permit ip 10.10.10.0 255.255.255.0 10.20.10.0 255.255.255.0 !--- This access list (outside_cryptomap) is used !--- with the crypto map outside_map !--- to determine which traffic should be encrypted and sent !--- across the tunnel. !--- This ACL is intentionally the same as (inside_nat0_outbound). !--- Two separate access lists should always be used in this configuration. pager lines 24 mtu inside 1500 mtu outside 1500 no failover asdm image disk0:/asdm-613.bin asdm history enable arp timeout 14400 global (outside) 1 interface nat (inside) 1 10.10.10.0 255.255.255.0 nat (inside) 0 access-list inside_nat0_outbound !--- NAT 0 prevents NAT for networks specified in !--- the ACL inside_nat0_outbound. access-group 100 in interface outside route outside 0.0.0.0 0.0.0.0 172.16.1.2 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 timeout mgcp-pat 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute http server enable http 0.0.0.0 0.0.0.0 dmz no snmp-server location no snmp-server contact !--- PHASE 2 CONFIGURATION ---! !--- The encryption types for Phase 2 are defined here. crypto ipsec transform-set ESP-DES-SHA esp-des esp-sha-hmac !--- Define the transform set for Phase 2. crypto map outside_map 1 match address outside_1_cryptomap !--- Define which traffic should be sent to the IPsec peer. crypto map outside_map 1 set peer 172.17.1.1 !--- Sets the IPsec peer crypto map outside_map 1 set transform-set ESP-DES-SHA !--- Sets the IPsec transform set "ESP-AES-256-SHA" !--- to be used with the crypto map entry "outside_map". crypto map outside_map interface outside !--- Specifies the interface to be used with !--- the settings defined in this configuration. !--- PHASE 1 CONFIGURATION ---! !--- This configuration uses isakmp policy 10. !--- The configuration commands here define the Phase !--- 1 policy parameters that are used. crypto isakmp enable outside crypto isakmp policy 10 authentication pre-share encryption des hash sha group 1 lifetime 86400 telnet timeout 5 ssh timeout 5 console timeout 0 threat-detection basic-threat threat-detection statistics access-list ! tunnel-group 172.17.1.1 type ipsec-l2l !--- In order to create and manage the database of connection-specific !--- records for ipsec-l2l—IPsec (LAN-to-LAN) tunnels, use the command !--- tunnel-group in global configuration mode. !--- For L2L connections the name of the tunnel group MUST be the IP !--- address of the IPsec peer. tunnel-group 172.17.1.1 ipsec-attributes pre-shared-key * !--- Enter the pre-shared-key in order to configure the !--- authentication method. telnet timeout 5 ssh timeout 5 console timeout 0 threat-detection basic-threat threat-detection statistics access-list ! class-map inspection_default match default-inspection-traffic ! ! !-- Output suppressed! username cisco123 password ffIRPGpDSOJh9YLq encrypted privilege 15 Cryptochecksum:be38dfaef777a339b9e1c89202572a7d : end |

Configuração CLI do roteador

| Router |

|---|

Building configuration... Current configuration : 2403 bytes ! version 12.3 service timestamps debug datetime msec service timestamps log datetime msec service password-encryption ! hostname R3 ! boot-start-marker boot-end-marker ! no logging buffered ! username cisco123 privilege 15 password 7 1511021F07257A767B no aaa new-model ip subnet-zero ! ! ip cef ! ! ip ips po max-events 100 no ftp-server write-enable ! !--- Configuration for IKE policies. !--- Enables the IKE policy configuration (config-isakmp) !--- command mode, where you can specify the parameters that !--- are used during an IKE negotiation. Encryption and Policy details are hidden as the default values are chosen. crypto isakmp policy 2 authentication pre-share !--- Specifies the pre-shared key "cisco123" which should !--- be identical at both peers. This is a global !--- configuration mode command. crypto isakmp key cisco123 address 172.16.1.1 ! ! !--- Configuration for IPsec policies. !--- Enables the crypto transform configuration mode, !--- where you can specify the transform sets that are used !--- during an IPsec negotiation. crypto ipsec transform-set ASA-IPSEC esp-des esp-sha-hmac ! !--- !--- Indicates that IKE is used to establish !--- the IPsec Security Association for protecting the !--- traffic specified by this crypto map entry. crypto map SDM_CMAP_1 1 ipsec-isakmp description Tunnel to172.16.1.1 !--- !--- Sets the IP address of the remote end. set peer 172.16.1.1 !--- !--- Configures IPsec to use the transform-set !--- "ASA-IPSEC" defined earlier in this configuration. set transform-set ASA-IPSEC !--- !--- Specifies the interesting traffic to be encrypted. match address 100 ! ! ! !--- Configures the interface to use the !--- crypto map "SDM_CMAP_1" for IPsec. interface FastEthernet0 ip address 172.17.1.1 255.255.255.0 duplex auto speed auto crypto map SDM_CMAP_1 ! interface FastEthernet1 ip address 10.20.10.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet2 no ip address ! interface Vlan1 ip address 10.77.241.109 255.255.255.192 ! ip classless ip route 10.10.10.0 255.255.255.0 172.17.1.2 ip route 10.77.233.0 255.255.255.0 10.77.241.65 ip route 172.16.1.0 255.255.255.0 172.17.1.2 ! ! ip nat inside source route-map nonat interface FastEthernet0 overload ! ip http server ip http authentication local ip http secure-server ! !--- Configure the access-lists and map them to the Crypto map configured. access-list 100 remark SDM_ACL Category=4 access-list 100 remark IPSec Rule access-list 100 permit ip 10.20.10.0 0.0.0.255 10.10.10.0 0.0.0.255 ! ! ! !--- This ACL 110 identifies the traffic flows using route map access-list 110 deny ip 10.20.10.0 0.0.0.255 10.10.10.0 0.0.0.255 access-list 110 permit ip 10.20.10.0 0.0.0.255 any route-map nonat permit 10 match ip address 110 ! control-plane ! ! line con 0 login local line aux 0 line vty 0 4 privilege level 15 login local transport input telnet ssh ! end |

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

A Output Interpreter Tool ( somente clientes registrados) (OIT) oferece suporte a determinados comandos show. Use a OIT para exibir uma análise da saída do comando show.

ASA/PIX Security Appliance - Comandos show

-

show crypto isakmp sa — Mostra todas as SAs IKE atuais em um peer.

ASA#show crypto isakmp sa Active SA: 1 Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey) Total IKE SA: 1 1 IKE Peer: 172.17.1.1 Type : L2L Role : initiator Rekey : no State : MM_ACTIVE -

show crypto ipsec sa — Mostra todas as SAs IPsec atuais em um par.

ASA#show crypto ipsec sa interface: outside Crypto map tag: outside_map, seq num: 1, local addr: 172.16.1.1 local ident (addr/mask/prot/port): (10.10.10.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (10.20.10.0/255.255.255.0/0/0) current_peer: 172.17.1.1 #pkts encaps: 9, #pkts encrypt: 9, #pkts digest: 9 #pkts decaps: 9, #pkts decrypt: 9, #pkts verify: 9 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 9, #pkts comp failed: 0, #pkts decomp failed: 0 #pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0 #PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0 #send errors: 0, #recv errors: 0 local crypto endpt.: 172.16.1.1, remote crypto endpt.: 172.17.1.1 path mtu 1500, ipsec overhead 58, media mtu 1500 current outbound spi: 434C4A7F inbound esp sas: spi: 0xB7C1948E (3082917006) transform: esp-des esp-sha-hmac none in use settings ={L2L, Tunnel, PFS Group 2, } slot: 0, conn_id: 12288, crypto-map: outside_map sa timing: remaining key lifetime (kB/sec): (4274999/3588) IV size: 8 bytes replay detection support: Y outbound esp sas: spi: 0x434C4A7F (1129073279) transform: esp-des esp-sha-hmac none in use settings ={L2L, Tunnel, PFS Group 2, } slot: 0, conn_id: 12288, crypto-map: outside_map sa timing: remaining key lifetime (kB/sec): (4274999/3588) IV size: 8 bytes replay detection support: Y

Roteador IOS Remoto - Comandos show

-

show crypto isakmp sa — Mostra todas as SAs IKE atuais em um peer.

Router#show crypto isakmp sa dst src state conn-id slot status 172.17.1.1 172.16.1.1 QM_IDLE 3 0 ACTIVE

-

show crypto ipsec sa — Mostra todas as SAs IPsec atuais em um par.

Router#show crypto ipsec sa interface: FastEthernet0 Crypto map tag: SDM_CMAP_1, local addr 172.17.1.1 protected vrf: (none) local ident (addr/mask/prot/port): (10.20.10.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (10.10.10.0/255.255.255.0/0/0) current_peer 172.16.1.1 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 68, #pkts encrypt: 68, #pkts digest: 68 #pkts decaps: 68, #pkts decrypt: 68, #pkts verify: 68 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 0, #recv errors 0 local crypto endpt.: 172.17.1.1, remote crypto endpt.: 172.16.1.1 path mtu 1500, ip mtu 1500 current outbound spi: 0xB7C1948E(3082917006) inbound esp sas: spi: 0x434C4A7F(1129073279) transform: esp-des esp-sha-hmac , in use settings ={Tunnel, } conn id: 2001, flow_id: C18XX_MBRD:1, crypto map: SDM_CMAP_1 sa timing: remaining key lifetime (k/sec): (4578719/3004) IV size: 8 bytes replay detection support: Y Status: ACTIVE inbound ah sas: inbound pcp sas: outbound esp sas: spi: 0xB7C1948E(3082917006) transform: esp-des esp-sha-hmac , in use settings ={Tunnel, } conn id: 2002, flow_id: C18XX_MBRD:2, crypto map: SDM_CMAP_1 sa timing: remaining key lifetime (k/sec): (4578719/3002) IV size: 8 bytes replay detection support: Y Status: ACTIVE outbound ah sas: outbound pcp sas: -

show crypto engine connections ative — Mostra as conexões e informações atuais sobre os pacotes criptografados e descriptografados (apenas roteador).

Router#show crypto engine connections active ID Interface IP-Address State Algorithm Encrypt Decrypt 3 FastEthernet0 172.17.1.1 set HMAC_SHA+DES_56_CB 0 0 2001 FastEthernet0 172.17.1.1 set DES+SHA 0 59 2002 FastEthernet0 172.17.1.1 set DES+SHA 59 0

Troubleshooting

Esta seção fornece informações que podem ser usadas para o troubleshooting da sua configuração.

A Output Interpreter Tool ( somente clientes registrados) (OIT) oferece suporte a determinados comandos show. Use a OIT para exibir uma análise da saída do comando show.

Observação: consulte Informações Importantes sobre Comandos de Depuração e Troubleshooting de Segurança IP - Entendendo e Utilizando Comandos de Depuração antes de utilizar os comandos debug.

-

debug crypto ipsec 7 — Exibe as negociações de IPsec da fase 2.

debug crypto isakmp 7 — Exibe as negociações ISAKMP da fase 1.

-

debug crypto ipsec — Exibe as negociações de IPSec de fase 2

debug crypto isakmp — Exibe as negociações ISAKMP da Fase 1.

Consulte Soluções Mais Comuns de Troubleshooting de VPN L2L e Acesso Remoto IPSec para obter mais informações sobre troubleshooting de VPN Site a Site.

Informações Relacionadas

- Cisco PIX Firewall Software

- Cisco Adaptive Security Device Manager

- Dispositivos de segurança adaptáveis Cisco ASA 5500 Series

- Configuration Professional: exemplo de configuração de VPN IPsec site a site entre ASA/PIX e um roteador IOS

- Referências do comando Cisco Secure PIX Firewall

- Cisco Router and Security Device Manager

- Solicitações de Comentários (RFCs)

- Suporte Técnico e Documentação - Cisco Systems

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

08-Apr-2009 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback