Guia de início rápido - Configuração e políticas simplificadas do Catalyst SD-WAN

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento é um guia de início rápido para configuração e políticas simplificadas no Catalyst SD-WAN.

Summary

Com o Cisco Catalyst SD-WAN Software Release 20.12/17.12, recomenda-se que os usuários iniciem a migração da configuração tradicional baseada em modelos de dispositivos e recursos para a nova abordagem de configuração baseada em Grupos de Configuração e Grupos de Política. Neste documento, são descritos detalhes importantes para a nova abordagem de configuração.

O objetivo principal deste documento é servir como um guia para começar a usar novas construções para configuração, políticas e integração, com a versão 20.12 de ouro. O documento não abrange explicações de características individuais.

Novas implantações

Para utilizar com sucesso a nova abordagem de configuração, você precisa executar estas etapas:

- Rede: Definir a Hierarquia de Rede e as Construções do Sistema

- Configuração: Criar configuração com grupos de configuração usando o fluxo de trabalho

- Aplicativos: Definir aplicativos personalizados, se necessário, usando o catálogo de aplicativos

- Políticas: Criar Políticas usando Grupos de Políticas

- Topologia: Definir Topologia

- Onboard: dispositivos integrados e de marca

- Implantar: Associar e Implantar Grupos de Configuração e Grupos de Política. Ative a topologia.

Fluxograma para novas implantações

Fluxograma para novas implantações

Implantações existentes

- Execute as etapas mencionadas na seção Implantações Existentes

- Use a ferramenta de conversão para converter configurações/políticas existentes em novas configurações/políticas

Aprimoramentos na experiência do usuário e simplificação operacional

O Cisco Catalyst SD-WAN oferece uma experiência de usuário aprimorada e simplifica as operações.

- IU comum: Uma nova estrutura de UX foi introduzida no Catalyst SD-WAN Manager e em outros produtos da Cisco, para manter a consistência na experiência do usuário e fornecer uma aparência comum entre os produtos.

- Configuração: Configuração, criação e implantação de políticas simplificadas com fluxos de trabalho intuitivos baseados em intenção e o uso de padrões inteligentes recomendados pela Cisco.

- Monitoramento: Valiosos insights sobre o desempenho e a integridade da rede e dos aplicativos com novos widgets e painéis personalizáveis e aprimorados.

- Troubleshooting: Visualizações dinâmicas da topologia do local e da rede, acesso a ferramentas de solução de problemas com base no contexto, relatórios sobre o desempenho da rede e dos aplicativos de acordo com o agendamento.

Benefícios

| Facilidade de uso |

Fluxos de trabalho intuitivos e orientados |

| Subutilização de configuração |

Redução da distribuição (agnóstico, reutilização e estrutura do modelo) |

| Criação de configuração |

Mais rápido e fácil com padrões inteligentes |

| Modificação de configuração |

Modificar agora, implantar seletivamente mais tarde |

| Visibilidade |

Novos painéis, aplicativos/sites de monitoramento de desempenho |

| Orientação para solução de problemas |

Topologia do site, orientação sobre ferramentas de solução de problemas |

Defina sua hierarquia de rede e construções de sistema

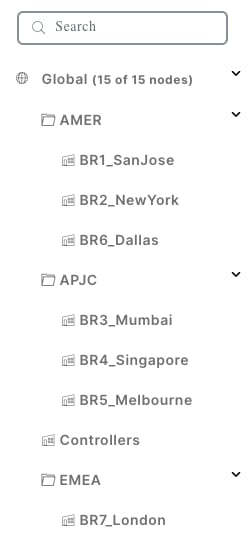

Hierarquia de rede

Fornece uma noção de "hierarquia", ou seja, Sites, Regiões e Áreas, para a rede. Você pode crie isso com base na sua rede.

Exemplo:

Gerenciador de Hierarquia de Rede (NHM)

Gerenciador de Hierarquia de Rede (NHM)

Isso ajuda a definir nomes de site de fácil utilização, o que ajuda a obter a simplificação operacional.

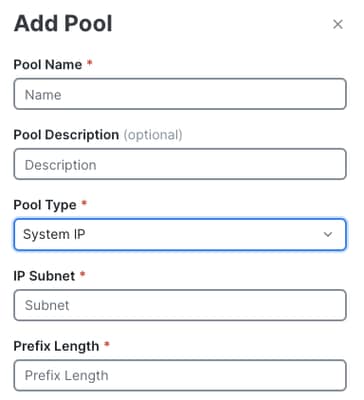

Construções do sistema

Esses pools automatizam as atribuições de System-IP e Site-ID durante a implantação da configuração do dispositivo.

Você pode definir o pool IP para atribuições automáticas de System-IP. A ID do site é atribuída do pool Global_Site.

Adicionar Parâmetros do Pool

Adicionar Parâmetros do Pool

Exibir e gerenciar pools

Exibir e gerenciar pools

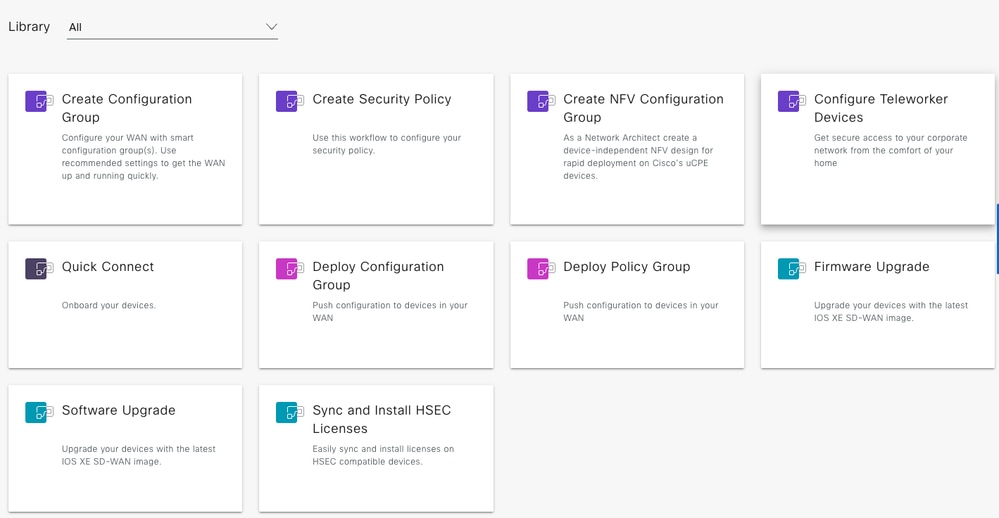

Fluxos de trabalho

Um fluxo de trabalho é um conjunto de etapas guiadas para ajudá-lo a executar uma determinada tarefa facilmente.

- O objetivo de um fluxo de trabalho é ajudar usuários iniciantes a criar configurações e implantá-las facilmente no dispositivo.

- A maioria dos botões/configurações está definida com os padrões inteligentes recomendados pela Cisco.

- Os usuários precisam especificar apenas algumas configurações.

- Os botões de configuração avançada estão disponíveis fora do fluxo de trabalho, onde o grupo de configuração pode ser editado manualmente.

Uma Biblioteca de fluxos de trabalho lista todos os fluxos de trabalho disponíveis.

Biblioteca de Fluxos de Trabalho

Biblioteca de Fluxos de Trabalho

Grupos de configuração

Os grupos de configuração são uma nova abordagem para a configuração de estrutura que se baseia nos princípios de simplicidade, reutilização e estrutura.

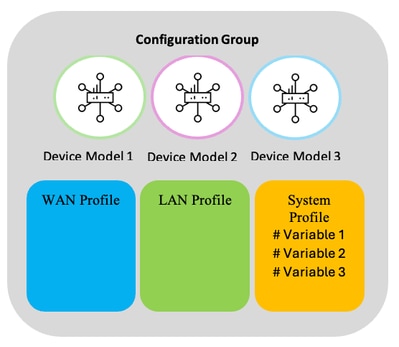

Estrutura dos grupos de configuração

Estrutura dos grupos de configuração

Grupos de configuração

- Agrupamento lógico de dispositivos que compartilham uma finalidade comum dentro da WAN.

- O usuário define e pode personalizar esse agrupamento com base em suas necessidades comerciais.

Por exemplo; Leste/Oeste, Américas/APJC/EMEAR, Loja de varejo/Centro de distribuição

Perfis de recurso

- "Baldes" flexíveis de configuração que podem ser compartilhados entre grupos de configuração.

- Crie perfis de recurso com base nos recursos necessários

- Agrupar perfis para concluir a configuração do dispositivo, como blocos de construção

- Construir, salvar e reutilizar

Por exemplo; Perfil básico, perfil de WAN, perfil de LAN

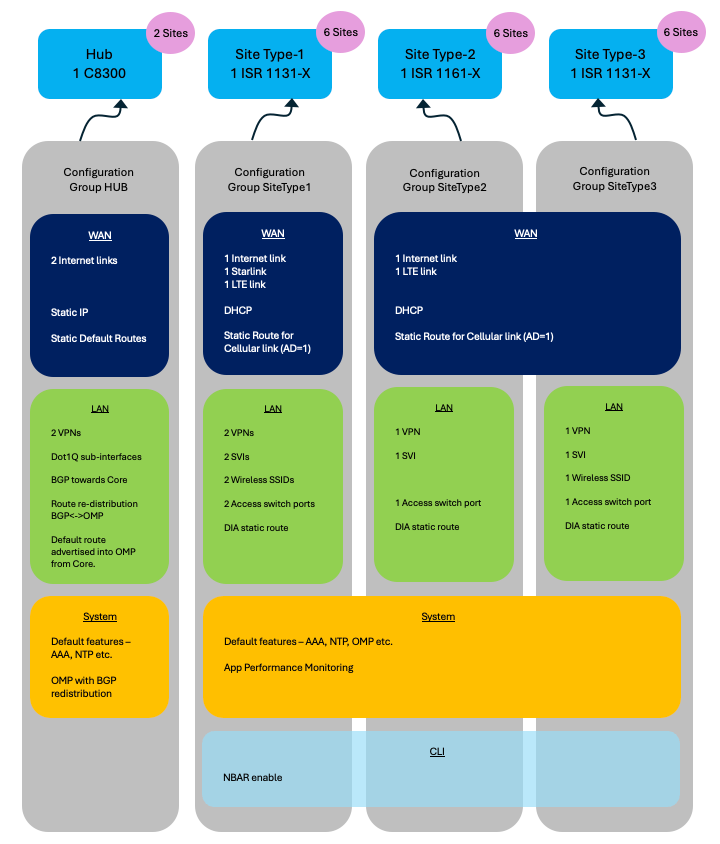

Exemplos de Implantação do Grupo de Configuração

Note:

- Os grupos de configuração não dependem do modelo do dispositivo

- Os perfis de recursos podem ser compartilhados entre grupos de configuração

Caso de uso 1: Cliente do Governo

Exemplo de caso de uso 1 - Grupos de configuração

Exemplo de caso de uso 1 - Grupos de configuração

HUB do grupo de configuração

Execute o fluxo de trabalho Criar grupo de configuração.

Opção Criar Fluxo de Trabalho do Grupo de Configurações

Opção Criar Fluxo de Trabalho do Grupo de Configurações

perfil de WAN

Exemplo de caso de uso 1 - Perfil de WAN 1

Exemplo de caso de uso 1 - Perfil de WAN 1

Usando o fluxo de trabalho, a configuração completa do perfil de WAN para este caso de uso pode ser gerada.

Entidades como IP estático real, IP de rota padrão estático/sub-rede/próximo salto e assim por diante, podem ser especificadas como globais ou específicas do dispositivo.

A opção específica do dispositivo pode ser especificada com valores reais durante a implantação do grupo de configuração para os dispositivos.

Perfil de LAN

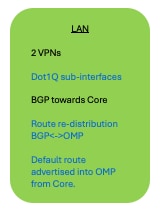

Exemplo de caso de uso 1 - perfil de LAN 1

Exemplo de caso de uso 1 - perfil de LAN 1

Usando o fluxo de trabalho, a maior parte da configuração do perfil da LAN para este caso de uso pode ser gerada.

- 2 VPNs

- Roteamento BGP em cada uma das VPNs (número AS, prefixos de rede, vizinhos)

Entidades como subinterfaces reais Dot1Q e qualquer outra entidade marcada como específica do dispositivo, podem ser especificadas com valores reais durante a implantação do grupo de configuração para os dispositivos.

| NOTE: A configuração avançada, como redistribuição de rota e anúncio de rota padrão, deve ser configurada após o fluxo de trabalho, editando manualmente o grupo de configuração, assim como as subinterfaces, se forem usadas durante a implantação. |

Perfil do sistema

Exemplo de caso de uso 1 - Perfil do sistema 1

Exemplo de caso de uso 1 - Perfil do sistema 1

Usando o fluxo de trabalho, a maior parte da configuração do perfil do sistema para este caso de uso pode ser gerada - OMP, AAA, NTP, Registro e assim por diante.

| NOTE: A configuração avançada, como a redistribuição de OMP-BGP e quaisquer outras alterações nos recursos do sistema, como OMP, AAA, NTP e assim por diante, deve ser configurada após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Grupo de Configuração SiteType1

Execute o fluxo de trabalho Criar grupo de configuração.

perfil de WAN

Exemplo de caso de uso 1 - Perfil de WAN 2

Exemplo de caso de uso 1 - Perfil de WAN 2

Usando o fluxo de trabalho, a maior parte da configuração do perfil de WAN para este caso de uso pode ser gerada. Interfaces Ethernet para Internet e Starlink. DHCP.

| NOTE: A interface celular do link LTE, incluindo a rota estática, deve ser configurada após o fluxo de trabalho, editando manualmente o grupo de configuração. |

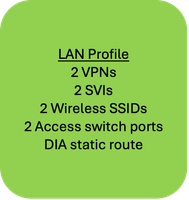

Perfil de LAN

Exemplo de caso de uso 1 - perfil de LAN 2

Exemplo de caso de uso 1 - perfil de LAN 2

Usando o fluxo de trabalho, algumas das configurações do perfil da LAN para este caso de uso podem ser geradas. 2 VPNs, rota estática DIA.

Entidades como subinterfaces reais Dot1Q e qualquer outra entidade marcada como específica do dispositivo, podem ser especificadas com valores reais durante a implantação do grupo de configuração para os dispositivos.

| NOTE: SVIs, SSIDs sem fio, portas de switch de acesso e assim por diante devem ser configurados após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Perfil do sistema

Exemplo de caso de uso 1 - Perfil de sistema 2

Exemplo de caso de uso 1 - Perfil de sistema 2

Usando o fluxo de trabalho, a maior parte da configuração do perfil do sistema para este caso de uso pode ser gerada - OMP, AAA, NTP, Registro e assim por diante.

| NOTE: A configuração avançada, como o Monitoramento do desempenho de aplicativos, deve ser configurada após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Perfil CLI

Exemplo de caso de uso 1 - Perfil CLI 2

Exemplo de caso de uso 1 - Perfil CLI 2

Os recursos não suportados via GUI, como a habilitação de App/Flow Visibility (NBAR), podem ser configurados usando um perfil CLI.

Visibilidade de aplicativo/fluxo

Para habilitar a visibilidade de aplicativo e de fluxo, use o perfil/pacote CLI.

(Na versão 20.13 e posterior, ele está disponível em Advanced Settings no Policy Group)

No entanto, na versão 20.12, se uma política de AAR for configurada, a visibilidade de aplicativo/fluxo será habilitada. E configurar isso usando o perfil/pacote CLI, não é necessário.

Grupo de Configuração SiteType2

Execute o fluxo de trabalho Criar grupo de configuração.

perfil de WAN

Exemplo de caso de uso 1 - Perfil de WAN 3

Exemplo de caso de uso 1 - Perfil de WAN 3

Usando o fluxo de trabalho, a maior parte da configuração do perfil de WAN para este caso de uso pode ser gerada. Interface Ethernet para Internet. DHCP.

| NOTE: A interface celular do link LTE, incluindo a rota estática, deve ser configurada após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Perfil de LAN

Exemplo de caso de uso 1 - perfil de LAN 3

Exemplo de caso de uso 1 - perfil de LAN 3

Usando o fluxo de trabalho, algumas das configurações do perfil da LAN para este caso de uso podem ser geradas. 1 VPN, rota estática DIA.

Entidades como subinterfaces reais Dot1Q e qualquer outra entidade marcada como específica do dispositivo, podem ser especificadas com valores reais durante a implantação do grupo de configuração para os dispositivos.

| NOTE: O SVI, a porta do switch de acesso e assim por diante devem ser configurados após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Perfil do sistema

Igual ao Grupo de Configuração SiteType1

Perfil CLI

Igual ao Grupo de Configuração SiteType1

Grupo de Configuração SiteType3

Execute o fluxo de trabalho Criar grupo de configuração.

Perfil de WAN

Igual ao Grupo de Configuração SiteType2

Perfil de LAN

Exemplo de caso de uso 1 - perfil de LAN 4

Exemplo de caso de uso 1 - perfil de LAN 4

Usando o fluxo de trabalho, algumas das configurações do perfil da LAN para este caso de uso podem ser geradas. 1 VPN, rota estática DIA.

Entidades como subinterfaces reais Dot1Q e qualquer outra entidade marcada como específica do dispositivo, podem ser especificadas com valores reais durante a implantação do grupo de configuração para os dispositivos.

| NOTE: SVI, SSID sem fio, porta do switch de acesso e assim por diante, devem ser configurados após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Perfil do sistema

Igual ao Grupo de Configuração SiteType1

Perfil CLI

Igual ao Grupo de Configuração SiteType1

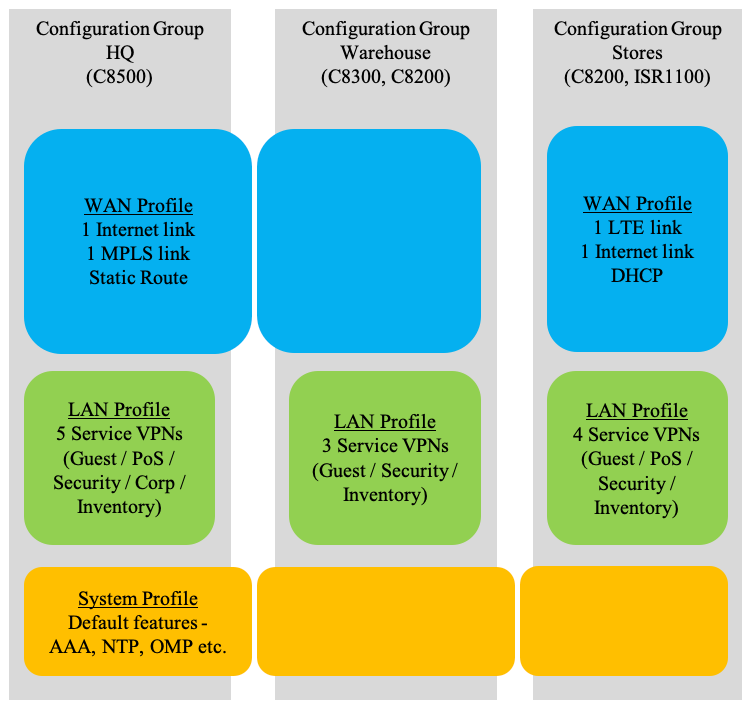

Caso de uso 2: Cliente varejista

Exemplo de caso de uso 2 - Grupos de configuração

Exemplo de caso de uso 2 - Grupos de configuração

Grupo de configuração HQ e Depósito

Execute o fluxo de trabalho Criar grupo de configuração.

perfil de WAN

Usando o fluxo de trabalho, toda a configuração do perfil de WAN para este caso de uso pode ser gerada.

Perfil de LAN

Usando o fluxo de trabalho, toda a configuração do perfil da LAN para este caso de uso pode ser gerada.

Entidades como subinterfaces reais Dot1Q e qualquer outra entidade marcada como específica do dispositivo, podem ser especificadas com valores reais durante a implantação do grupo de configuração para os dispositivos.

Perfil do sistema

Usando o fluxo de trabalho, toda a configuração do perfil do sistema para este caso de uso pode ser gerada.

| NOTE: Se forem necessárias alterações ou se for necessária uma configuração avançada, como o Monitoramento do desempenho dos aplicativos, elas deverão ser configuradas após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Armazenamentos de grupos de configuração

Execute o fluxo de trabalho Criar grupo de configuração.

perfil de WAN

Usando o fluxo de trabalho, a maior parte da configuração do perfil de WAN para este caso de uso pode ser gerada.

| NOTE: A interface celular do link LTE, incluindo o roteamento, deve ser configurada após o fluxo de trabalho, editando manualmente o grupo de configuração. |

Perfil de LAN

Usando o fluxo de trabalho, toda a configuração do perfil da LAN para este caso de uso pode ser gerada.

Entidades como subinterfaces reais Dot1Q e qualquer outra entidade marcada como específica do dispositivo, podem ser especificadas com valores reais durante a implantação do grupo de configuração para os dispositivos.

Perfil do sistema

Igual ao Grupo de configuração HQ e Warehouse.

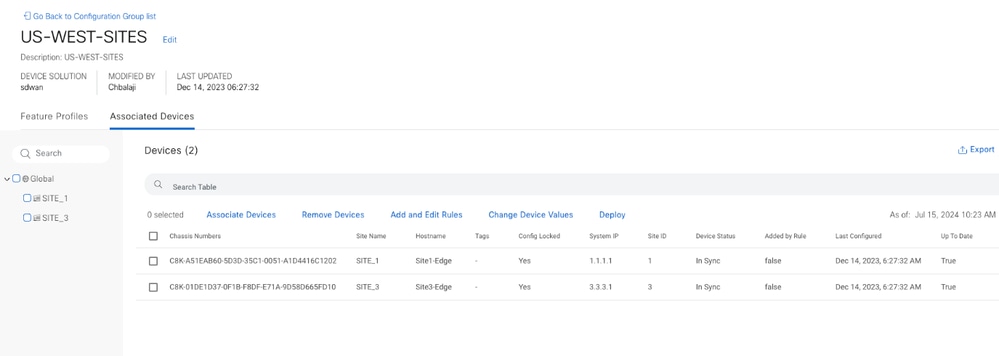

Associado

Na página de edição do grupo de configuração (Configuração -> Grupos de configuração), você pode Associar dispositivos ao grupo de configuração.

Clique em Associar dispositivos e siga as etapas do fluxo de trabalho.

Associar dispositivo - Grupos de configuração

Associar dispositivo - Grupos de configuração

Implantar

Execute o fluxo de trabalho Implantar grupo de configuração.

Implantar Fluxo de Trabalho do Grupo de Configuração

Implantar Fluxo de Trabalho do Grupo de Configuração

| NOTE:

|

Reutilização

- Os grupos de configuração não dependem do modelo do dispositivo.

Grupo de configuração - Independente do modelo do dispositivo

Grupo de configuração - Independente do modelo do dispositivo

| NOTE: Se uma configuração específica não for suportada em um modelo de dispositivo, o envio do pacote de recursos correspondente não ocorrerá e uma mensagem apropriada será exibida como parte da tarefa de implantação. Exemplo: Um dispositivo não oferece suporte a Wi-Fi, mas o Grupo de configuração contém um pacote Wi-Fi. No momento da implantação, a configuração do pacote Wi-Fi é ignorada e a mensagem da tarefa de implantação informa que o envio da configuração Wi-Fi foi ignorado. |

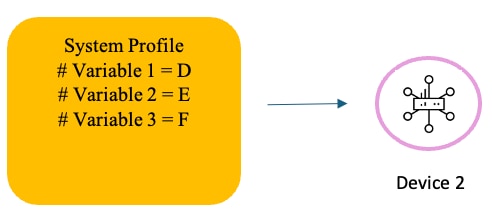

- Usar variáveis de configuração - valores específicos do dispositivo

Grupo de Configuração - Variáveis Específicas do Dispositivo

Grupo de Configuração - Variáveis Específicas do Dispositivo

Um perfil de recurso pode ter alguma configuração definida como específica do dispositivo, semelhante às variáveis de modelo.

Exemplo: Endereço IP da interface, números de porta, nome da interface e assim por diante.

Esses valores específicos do dispositivo podem ser fornecidos no momento da implantação. E pode ser diferente para dispositivos diferentes.

Grupo de Configuração - Variáveis Específicas do Dispositivo Exemplo 1

Grupo de Configuração - Variáveis Específicas do Dispositivo Exemplo 1

Grupo de Configuração - Variáveis Específicas do Dispositivo Exemplo 2

Grupo de Configuração - Variáveis Específicas do Dispositivo Exemplo 2

Grupo de Configuração - Variáveis Específicas do Dispositivo Exemplo 3

Grupo de Configuração - Variáveis Específicas do Dispositivo Exemplo 3

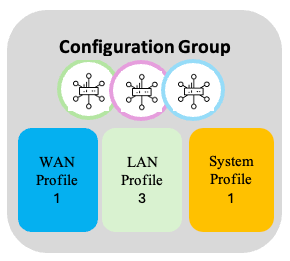

- Reutilizar perfis de recurso

Os perfis de recurso podem ser reutilizados em todos os grupos de configuração.

Ilustração:

Para vários dispositivos, se as configurações da WAN e do sistema forem as mesmas e diferirem somente na configuração da LAN, por exemplo, os perfis da WAN e do sistema poderão ser reutilizados em seus grupos de configuração enquanto tiverem um perfil de LAN diferente em cada um.

Reutilizar perfis de recursos - 1

Reutilizar perfis de recursos - 1

Perfil de LAN 1

Reutilizar perfis de recursos - 2

Reutilizar perfis de recursos - 2

Perfil de LAN 2

Reutilizar perfis de recursos - 3

Reutilizar perfis de recursos - 3

Perfil de LAN 3

Catálogo de aplicativos

Os dispositivos tradicionais eram capazes de manipular os fluxos de tráfego pela correspondência condicional de endereços IP origem e/ou destino, portas origem/destino e protocolos. À medida que mais e mais aplicativos dependem do DNS ou estão incorporados ao HTTP, é mais difícil identificar com precisão o tráfego de rede no nível do aplicativo.

O mecanismo NBAR (Network Based Application Recognition, reconhecimento de aplicativos baseados em rede) da Cisco tem a capacidade de classificar mais de 1.500 aplicativos, oferecendo aos engenheiros de rede a capacidade de classificar e manipular fluxos de tráfego com mais granularidade. O Catalyst SD-WAN Manager da Cisco contém a capacidade de se conectar a um repositório de aplicativos da Cisco, onde as assinaturas de aplicativos podem ser atualizadas rapidamente; que tem importância para quando os provedores de nuvem mudam de locais de hospedagem ou padrões de tráfego.

O catálogo de aplicativos oferece a capacidade de criar aplicativos personalizados com base na correspondência de nome de servidor, endereço ip, portas ou protocolo. O aplicativo é então definido para uma família de aplicativos, grupo de aplicativos, classe de tráfego e relevância comercial específicos.

Catálogo de aplicativos

Catálogo de aplicativos

Os aplicativos podem ser arrastados e soltos para a relevância comercial e/ou classificação de tráfego apropriada. Após salvar as alterações, as definições são atualizadas no banco de dados.

| NOTE: As classificações de aplicativos são globais, e uma alteração no Catálogo de aplicativos afeta todas as classificações de dispositivos. |

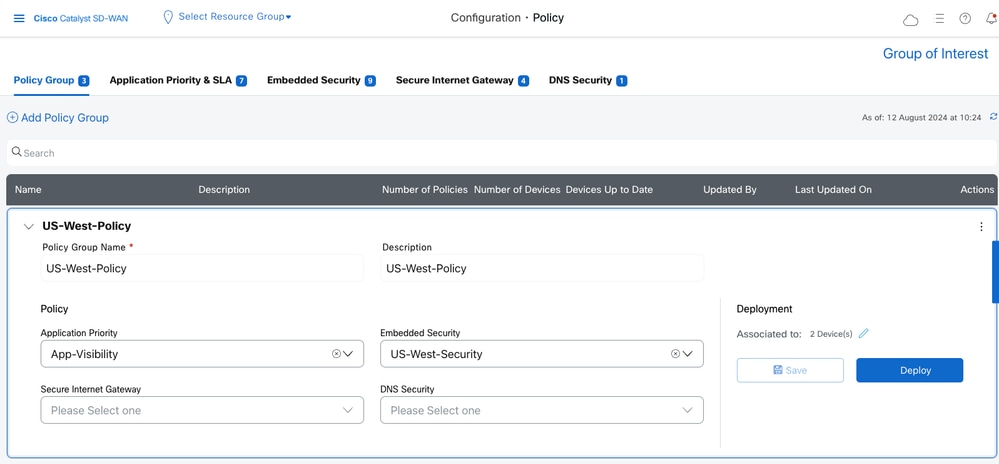

Grupos de políticas

Semelhante aos Grupos de configuração, um Grupo de política é um agrupamento de políticas que são implantadas em dispositivos associados ao Grupo de política.

O grupo de políticas aborda a criação e a implantação de políticas com base na intenção. Uma interface de usuário e um fluxo de trabalho simplificados tornam a criação de uma política, o agrupamento de políticas e a implantação em dispositivos uma tarefa fácil.

| Pré-requisito: A associação e a implantação do grupo de configuração em um dispositivo é um pré-requisito para a implantação do grupo de política nesse dispositivo. |

Grupos de políticas

Grupos de políticas

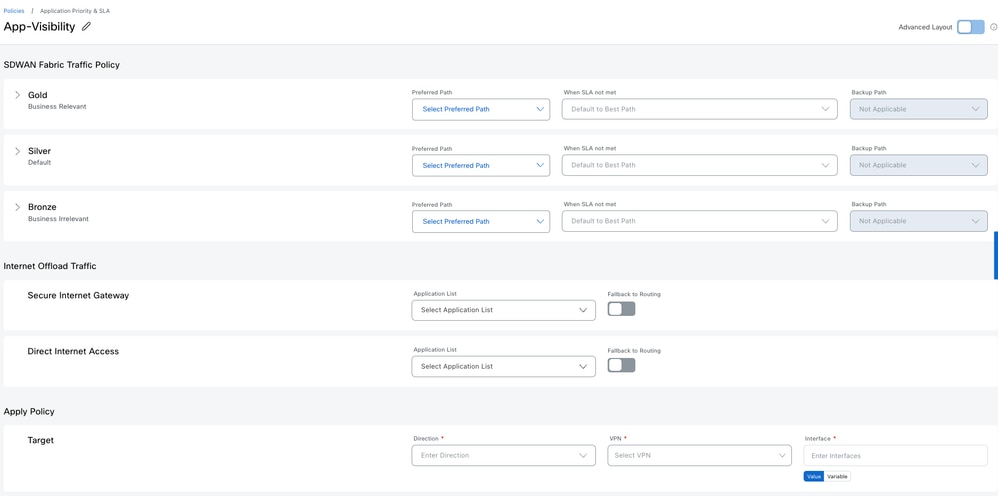

Prioridade de aplicativos e SLA

Com essa intenção de política, você pode especificar:

- Roteamento com reconhecimento de aplicativos e política de SLA

- política de QoS

- Política de dados de tráfego

- política de DIA

- política SIG

Dois modos são fornecidos.

Modo simples

Este é o modo Padrão.

Modo simples

Modo simples

Isso fornece uma maneira rápida e fácil de definir a prioridade de aplicativos e o SLA para sua rede.

| NOTE: 1. A ação de política padrão é DROP 2. Os critérios de correspondência podem ser Aplicativos apenas. Se precisar de prefixos, use o modo Avançado |

Modo Avançado

Este é um modo completo e flexível.

Modo Avançado

Modo Avançado

| NOTE: 1. A ação de política padrão é DROP 2. Lista de Aplicativos e Classe de Tráfego são essencialmente uma lista de Aplicativos. Qualquer um deles pode ser usado para corresponder a uma lista de aplicativos. O mapeamento de aplicativos para classe de tráfego pode ser feito no catálogo de aplicativos. O modo Simples gera regras usando qualquer uma ou ambas, enquanto o modo Avançado fornece apenas a Lista de Aplicativos. |

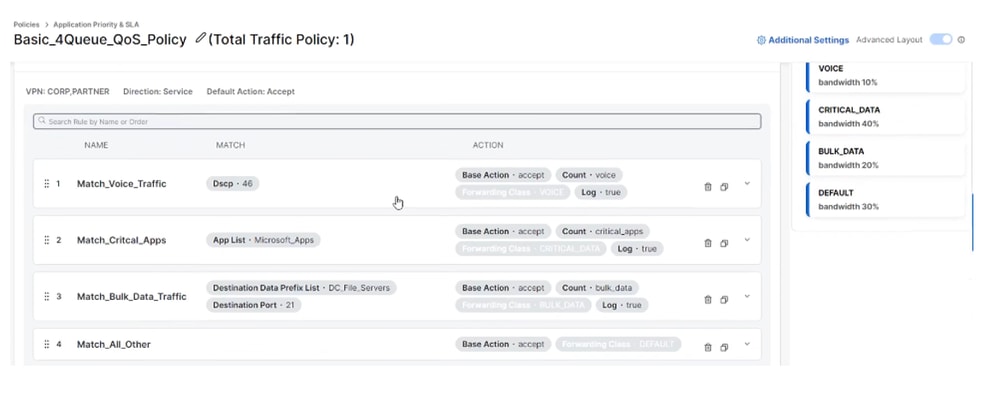

Qualidade de Serviço

Na opção QoS Queue, você pode adicionar uma política de QoS:

Adicionar política de QoS

Adicionar política de QoS

Modelos de enfileiramento

Modelos de enfileiramento

Em seguida, você pode definir a política de dados de tráfego (Adicionar política de tráfego).

Adicione regras para corresponder ao tráfego desejado e redirecione para as classes de encaminhamento apropriadas.

Política de QoS 2

Política de QoS 2

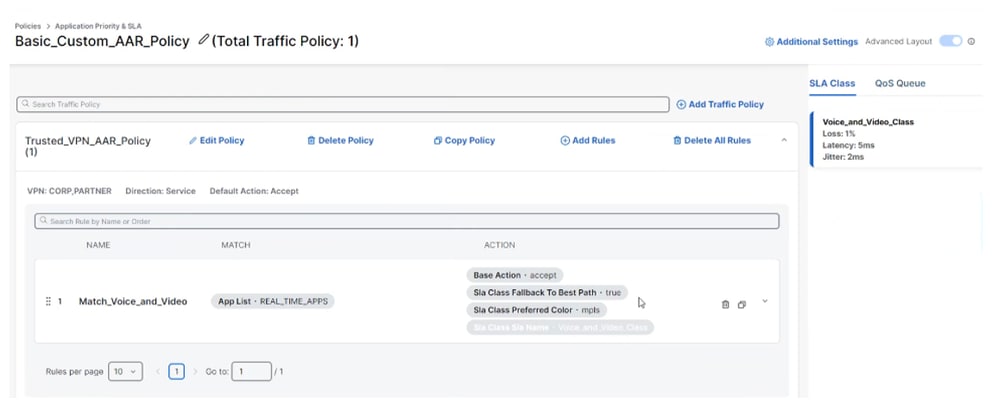

Roteamento com reconhecimento de aplicativos

Você pode definir classes de SLA e usá-las em uma política de tráfego para realizar a intenção de uma política de AAR.

Política AAR

Política AAR

Visibilidade de aplicativo/fluxo

Para habilitar a visibilidade de aplicativo e a visibilidade de fluxo, use o perfil/pacote CLI no grupo de configuração.

(Na versão 20.13 e posterior, ele está disponível em Advanced Settings no Policy Group)

No entanto, na versão 20.12, se uma política de AAR for configurada, a visibilidade de aplicativo/fluxo será habilitada. E configurar isso usando o perfil/pacote CLI, não é necessário.

Política de tráfego

A política de tráfego também pode ser usada para criar uma política DIA, redirecionamento SIG e assim por diante. Adicione regras conforme necessário.

Política de tráfego

Política de tráfego

| NOTE: Se uma Prioridade de aplicativo e política de SLA for criada no modo simples e depois transferida para o modo Avançado, algumas opções de Correspondência não estarão disponíveis para seleção. Exemplo: O prefixo dos dados de destino está esmaecido. |

Segurança incorporada

Define a política de segurança para NGFW, IPS, malware e filtragem de conteúdo integrados

Gateway de Internet seguro/Borda de serviço segura

Define as configurações necessárias para estabelecer túneis para entidades de segurança e conteúdo baseado em nuvem, como o Cisco Secure Access.

| NOTE: Com a abordagem de configuração herdada, ela estava disponível como um Modelo de recurso. |

Segurança de DNS

Defina configurações para permitir o uso de serviços de segurança DNS baseados em nuvem para filtragem de conteúdo.

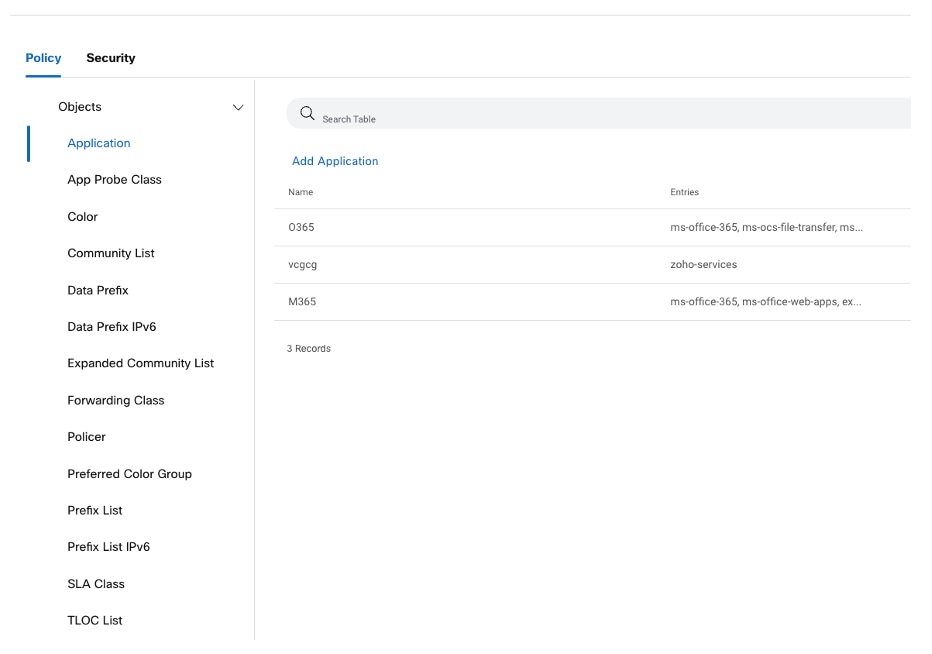

Grupos de interesse

Defina as listas de objetos a serem usadas em suas políticas. Exemplo: Listas de aplicativos, listas VPN, listas de sites, lista de prefixos e assim por diante.

Além disso, para políticas de segurança, defina seus perfis como perfis de inspeção avançada, política de descriptografia SSL e assim por diante.

Grupos de Políticas - Grupos de Interesse

Grupos de Políticas - Grupos de Interesse

Associar e Implantar

Semelhante aos Grupos de configuração, associe dispositivos ao Grupo de política e implante.

Políticas localizadas

As políticas localizadas, como ACL, política de rota, política de acesso de dispositivo e assim por diante, são definidas nos grupos de configuração.

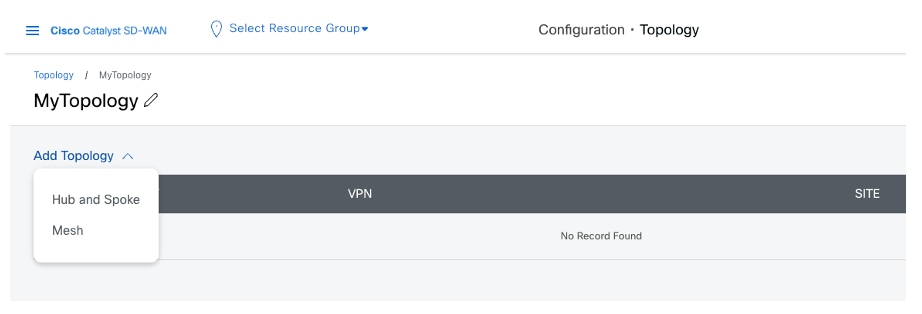

Topologia

Defina sua topologia de rede.

Comece com uma malha completa ou Hub-n-Spoke e personalize-a, se necessário.

menu Topologia

menu Topologia

Topologia e VPN

Lembre-se dessas alterações de design ao criar a topologia e especificar as VPNs.

O novo design permite o mapeamento dinâmico do nome da VPN para o ID da VPN, em vez do mapeamento 1:1.

Um mapeamento de nome de VPN para vários IDs de VPN

Ilustração:

Digamos que haja uma VPN com o nome Corporate em dois grupos de configuração diferentes.

Um tem o ID de VPN 10 e o outro tem o ID de VPN 20.

A lista VPN do fluxo de trabalho da topologia mostra apenas uma instância de VPN corporativa.

Depois de selecionar Corporate VPN, o SD-WAN Manager determina as IDs de VPN com base na topologia.

Digamos que existam 2 dispositivos em 2 locais:

1. Dispositivo1 no local 100 com Empresa como VPN 10

2. Dispositivo2 no local 200 com Empresa como VPN 20

Se o site 100 e o site 200 fizerem parte da topologia, o SD-WAN Manager criará uma lista de VPN que terá IDs de VPN (10 e 20).

Se apenas o site 100 fizer parte da topologia, o SD-WAN Manager criará uma lista de VPN que terá apenas o ID de VPN 10.

Se apenas o site 200 fizer parte da topologia, o SD-WAN Manager criará uma lista de VPN que terá apenas o ID de VPN 20.

Vários nomes de VPN mapeados para o mesmo ID de VPN

Você pode configurar várias políticas de Topologia com o mesmo nome de VPN que são mapeadas para diferentes IDs de VPN em sites diferentes.

O SD-WAN Manager determina o mapeamento real com base em qual topologia está associada a quais sites.

Ilustração:

Dois usuários podem criar dois grupos de configuração diferentes.

Um especifica o ID de VPN 100 como Finance VPN e o outro especifica como Engineering VPN.

Em seguida, eles podem criar a topologia usando seus respectivos nomes de VPN.

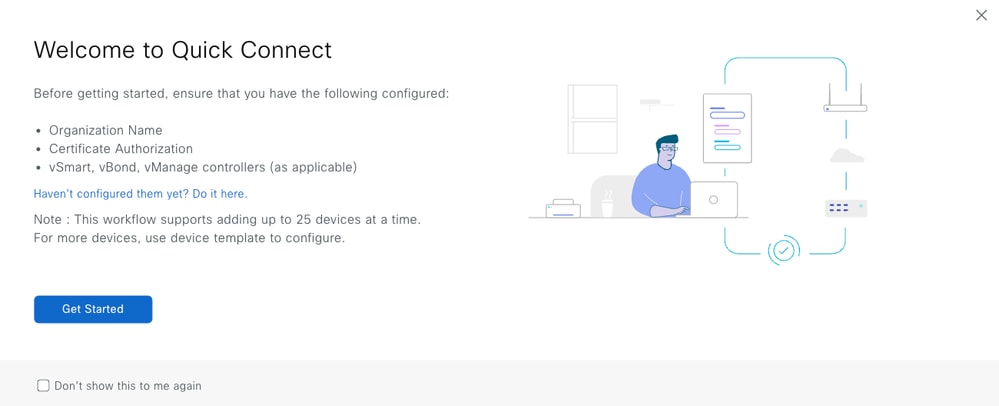

Integração

Para integrar seus roteadores físicos, use o Fluxo de trabalho de conexão rápida.

Usando esse fluxo de trabalho, predefina o nome do host, o IP do sistema e o nome/ID do site para os dispositivos a serem integrados. O gerenciador gera automaticamente esses arquivos, mas você pode modificá-los se desejar. Você também pode marcar os dispositivos que podem ser usados para associar automaticamente os dispositivos aos grupos de configuração.

Durante o processo de onboarding do ZTP PnP, os dispositivos estabelecem as conexões de túnel do plano de controle para o gerenciador SD-WAN. O SD-WAN Manager agora envia a configuração de estrutura predefinida para os dispositivos e os dispositivos se juntam à estrutura SD-WAN.

Fluxo de trabalho de conexão rápida

Fluxo de trabalho de conexão rápida

Descrição do fluxo de trabalho de conexão rápida

Descrição do fluxo de trabalho de conexão rápida

Marcação

Os dispositivos podem ser associados a marcas definidas pelo usuário.

As marcas podem ser usadas para agrupar, descrever, localizar ou gerenciar dispositivos.

As tags permitem o agrupamento de dispositivos que podem ser usados em outros recursos.

Exemplos de marcação

Exemplos de marcação

Exemplo: Associação de grupos de configuração a dispositivos.

As regras do grupo de configuração podem ser definidas para permitir que dispositivos com marcas específicas sejam automaticamente associados a esse grupo de configuração.

Adicionar marca

Em Configuration->Devices (Configuração->Dispositivos), as marcas podem ser criadas/adicionadas/removidas dos dispositivos.

Regras de tag no grupo de configuração

Na página Grupo de configuração -> Dispositivos associados, as regras de marcação podem ser adicionadas/editadas.

Ilustração

Ilustração de marcação

Ilustração de marcação

Implantações existentes

Na rede SD-WAN, os dispositivos que usam a configuração e as políticas herdadas podem coexistir com os dispositivos que usam a configuração e as políticas simplificadas.

Esta seção oferece algumas recomendações para clientes que desejam aproveitar a configuração e as políticas simplificadas. Esta seção oferece algumas recomendações.

A primeira etapa é que os dispositivos precisam ser migrados de Modelos de dispositivo para Grupos de configuração. Depois disso, os grupos de política e/ou a topologia podem ser implantados.

Grupos de configuração

Os modelos de dispositivos e os grupos de configuração fornecem a configuração do dispositivo de borda. Por isso, é fácil que ocorra a coexistência. As etapas para migrar de um modelo de dispositivo para um grupo de configuração são:

| Passo 1 |

Extraia uma cópia dos valores de dispositivo dos modelos de dispositivo. Isso é feito a partir dos Modelos à Configuração, clique nas Elipses (...) à direita do grupo de dispositivos e selecione ‘Exportar CSV’. |

| Passo 2 |

Crie um grupo de configuração (manualmente ou com a ferramenta de conversão). |

| Etapa 3 |

Desanexe o modelo do dispositivo. Neste momento, o dispositivo mantém a configuração no ponto de fixação; mas não recebe nenhuma alteração futura feita no modelo do dispositivo (ou qualquer modelo de recurso de componente). |

| Passo 4 |

Associe o(s) dispositivo(s) ao novo grupo de configuração. |

| Etapa 5 |

Implante os dispositivos associados ao grupo de configuração. Para facilitar esse processo, abra o arquivo CSV exportado e altere os cabeçalhos de coluna CSV para corresponder às novas variáveis do grupo de configuração. |

| Etapa 6 |

Após a tela de entrada variável de dispositivo, você pode visualizar a configuração do dispositivo. Isso fornece uma visualização de quais partes do grupo de configuração não correspondem à instância anterior; ou quais variáveis foram alteradas em relação ao Modelo de dispositivo. |

A manutenção de um esquema de nomenclatura consistente para variáveis simplifica as configurações específicas do dispositivo. Se todos os valores do dispositivo estiverem em um único CSV, você só terá que renomear os cabeçalhos das colunas uma vez.

| NOTE: Existe um script Python que funciona com arquivos CSV para Modelos de Dispositivo ou Grupos de Configuração para consolidar e alfabetizar os cabeçalhos de coluna. O script está disponível aqui: |

Grupos de políticas

Os dispositivos configurados por meio de grupos de configuração podem usar uma política centralizada ou migrar para um grupo de política; mas não os dois ao mesmo tempo para o mesmo aplicativo. Em essência, o objetivo é manter a mesma política subjacente para os dispositivos de borda. Os grupos de política combinam as políticas AAR e de dados originais em um único componente de Prioridade de aplicativo e SLA PG. Basicamente, estamos apenas mudando a forma como a configuração das políticas é criada (mas não enviada para o gerenciador SD-WAN).

É importante observar que você não pode ter uma política de dados ou de AAR referindo-se a uma lista de sites com um site que tenha o componente Prioridade de aplicativos e SLA, pois ambos definem a mesma configuração.

É possível ter uma política centralizada com apenas uma política de controle que faça referência a um site que use um grupo de política com prioridade de aplicativo e SLA), à medida que eles configuram diferentes componentes de uma política centralizada.

As etapas para migrar um dispositivo de uma política centralizada para um grupo de políticas envolvem estas etapas:

| Passo 1 |

Crie os componentes do grupo de políticas necessários (Prioridade de aplicativos e SLA, Segurança incorporada, Gateway de Internet seguro/Borda de serviço seguro, Segurança DNS. |

| Passo 2 |

Crie o grupo de políticas e associe os componentes necessários. |

| Etapa 3 |

Desassocie a ID do site de quaisquer SiteLists que sejam referências em AAR ou Políticas de dados. |

| Passo 4 |

Associe os dispositivos ao grupo de políticas e salve o grupo de políticas. |

| Etapa 5 |

Implante o grupo de políticas nos dispositivos selecionados. Neste momento, o SD-WAN Manager envia configurações atualizadas para os dispositivos de borda (para QoS/SIG) e os controladores; para que os controladores possam enviar políticas de dados atualizadas para os dispositivos de borda. |

| Note: Embora os grupos de política possam coexistir com uma política centralizada, é recomendável permanecer com uma política centralizada (para políticas de AAR e de dados) ao converter dispositivos de borda em grupos de configuração. Em seguida, nesse ponto, inicie a migração da política centralizada para os grupos de política para funcionalidade no componente Prioridade de aplicativo e SLA. Isso é feito por pura simplicidade e para reduzir a confusão entre a equipe operacional. |

| NOTE: |

Topologia

Os dispositivos configurados por meio de grupos de configuração podem usar uma política centralizada ou migrar para uma topologia. Em essência, o objetivo é manter a mesma política de controle subjacente para os controladores SD-WAN. Topologia é a última iteração das Políticas de Controle.

É importante observar que você não pode ter uma política de controle referenciando uma lista de sites com um site que tenha uma topologia associada a ela, pois ambos definem a mesma configuração.

É possível ter uma política centralizada com apenas uma política de dados e/ou AAR e uma política de topologia à medida que eles configuram componentes diferentes.

Etapas para migrar um dispositivo de uma política centralizada para um grupo de políticas:

| Passo 1 |

Criar os componentes de Topologia necessários |

| Passo 2 |

Desassocie os lados da Lista de Topologia mais antiga na Política centralizada. |

| Etapa 3 |

Desassocie a ID do site de qualquer Lista de sites referenciada no AAR ou nas Políticas de dados. |

| Passo 4 |

Ative a topologia. Neste momento, o SD-WAN Manager envia configurações atualizadas para os controladores e modifica quaisquer rotas que estão sendo transmitidas para dispositivos de borda. |

| Note: Embora a topologia possa coexistir com uma política centralizada, é recomendável permanecer com uma política centralizada (para topologia e manipulação de rota) ao converter dispositivos de borda em grupos de configuração. Em seguida, nesse ponto, inicie a migração de Política centralizada para Topologia para obter a funcionalidade de modificação de topologias e manipulação de roteamento. Isso é feito por pura simplicidade e para reduzir a confusão entre a equipe operacional. |

Ferramenta de conversão

Escopo

A ferramenta de conversão executa uma conversão de modelos 1 para 1 em grupos de configuração. A ferramenta coleta os modelos de uma instância do SD-WAN Manager, os converte em grupos de configuração (incluindo perfis de recursos e pacotes de recursos) e carrega as construções recém-convertidas no SD-WAN Manager.

* Espera - se que a conversão das políticas em grupos de políticas esteja disponível na ferramenta de conversão em outubro de 2024.

Detalhes de acesso

Uma versão beta da ferramenta está disponível. Entre em contato com sdwan-ux-conversion-tool@cisco.com para obter mais informações.

How to Use

Pré-requisito

Antes de usar a ferramenta, certifique-se de que o seu SD-WAN Manager esteja executando 20.12.x. Caso contrário, atualize para a versão 20.12 antes de continuar.

Fluxo de Trabalho da Ferramenta de Conversão

| Passo 1 |

Entre na ferramenta usando as credenciais fornecidas pela Cisco. (Nota: Essas não são credenciais do CCO. Acesse sdwan-ux-conversion-tool@cisco.com para obter mais detalhes). |

| Passo 2 |

Selecione o fluxo de trabalho "Ferramenta de conversão" na página inicial. · Se você executou anteriormente esse fluxo de trabalho e tem o arquivo JSON com as configurações convertidas, você deve selecionar o fluxo de trabalho ‘Carregar de um arquivo’. |

| Etapa 3

|

Login: Forneça seu IP ou URL do SD-WAN Manager junto com as credenciais do usuário. · O usuário deve ter acesso de leitura/gravação. · Os campos de porta e subdomínio são opcionais. |

| Etapa 4. |

Importar: Clique no botão "Coletar" para recuperar todas as construções legadas (modelos de dispositivos, modelos de recursos, políticas e suas construções associadas) do SD-WAN Manager. · Depois de coletado, você deve fazer download do arquivo JSON que contém todas as configurações. Este arquivo deve ser usado durante esta etapa posteriormente, em vez de ser coletado novamente no Gerenciador SD-WAN. |

| Etapa 5. |

Selecione: Selecione os modelos e políticas que deseja converter em seus novos equivalentes. Clique em "Migrar" para converter as construções selecionadas. |

| Etapa 6. |

Transformação: Esta página mostra todas as construções recém-convertidas. Quando estiver pronto, clique em "Upload" para enviar essas configurações para o SD-WAN Manager. · Caso ainda não esteja pronto para enviar para o SD-WAN Manager, você poderá baixar essas configurações convertidas como um arquivo JSON e usar o fluxo de trabalho ‘Carregar de um arquivo’ posteriormente. |

| Passo 7. |

Resumo: No momento, as configurações estão sendo enviadas e criadas no SD-WAN Manager. À medida que as configurações são enviadas, você pode ver a barra de progresso. Quando o carregamento estiver concluído, você poderá ver o resumo das configurações carregadas. · Você pode usar os links rápidos "Grupos de configuração", "Perfis de recursos" e "Grupos de políticas" para visualizar as novas construções no seu gerenciador SD-WAN. · Em caso de erro, a reversão também está disponível nesta etapa. A execução de uma reversão remove todas as construções enviadas ao Gerenciador SD-WAN durante esse fluxo de trabalho/sessão. |

Pós-conversão

Seus novos construtores agora estão prontos para uso. Execute as etapas na seção ‘Implantações existentes’ para migrar seus dispositivos para os grupos de configuração recém-convertidos.

Considerações

- As conversões fornecidas pela ferramenta servem como orientação. Analise e teste antes de implantar em um ambiente de produção.

- A ferramenta não considera a capacidade de grupos de configuração independente de dispositivos. Os usuários podem analisar seus modelos antes de selecionar quais converter ou analisar os grupos de configuração convertidos e associar os dispositivos adequadamente para se beneficiar do recurso independente de dispositivo.

- Nomes de variáveis e valores globais de construções legadas são copiados para as construções recém-convertidas.

- A ferramenta não envia a configuração aos dispositivos. Após realizar as conversões, o usuário é responsável por desconectar dispositivos dos modelos e associá-los aos novos grupos de configuração.

20.12 Considerações

| No. |

Descrição do Item |

| 1 |

A configuração DNS precisa ser enviada por meio do Perfil de Complemento CLI ao implantar o Grupo de Configuração na Borda executando uma versão anterior à 17.12. |

| 2 |

A criação da Topologia requer a seleção de sites em vez de escolher uma área definida no NHM. |

| 3 |

O fluxo de trabalho Criar grupo de configuração não cria uma VPN512 e uma interface nesta VPN, no perfil da WAN. Se precisar disso, você pode criá-lo manualmente editando o grupo de configuração. |

| 4 |

Capacidade de copiar/duplicar perfis de recursos, política não suportada. Um conjunto de scripts Python pode realizar essa tarefa e está localizado: |

| 5 |

Um perfil de Objeto de Política deve ser associado ao Grupo de Configuração antes da criação de qualquer Pacote de recursos relacionado à Configuração de Política (Políticas Localizadas). Exemplo: ACL |

| 6 |

Importar CSV para variáveis de interface insere ponto-e-vírgula na string e falha |

| 7 |

A configuração de otimização de AppQoE (TCP Opt e DRE) e correção de perda (FEC e Pkt Dup) continua a usar modelos/políticas herdados. Configurável via perfil CLI em grupos de configuração/política também. (20.14 em Encomenda IU) |

| 8 |

O Cloud OnRamp para SaaS continua a usar os modelos/políticas herdados. |

| 9 |

Suporte a TrustSec / SGT apenas com perfil CLI |

| 10 |

UC Voice / DSP Farm / SRST suportado apenas com perfil CLI (20.13 em diante no pacote UI) |

Informações Relacionadas

- Canal do YouTube da rede em nuvem e SD-WAN da Cisco: https://www.youtube.com/@CiscoSDWANandCloudNetworking

- UX2.0 - Simplificação operacional: 1. Configurar um Único Local de Roteador: https://www.youtube.com/watch?v=98z-d3knd

- Suporte técnico e downloads da Cisco

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

16-Aug-2024 |

Versão inicial |

Colaboração de

- Prashanth RaghavendraMarketing técnico

- Alexandria MuenchMarketing técnico

- Brad EdgeworthRede corporativa e vendas de software

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback