Introdução

Este artigo descreve as etapas que os administradores podem seguir para implantar o conector Cisco Secure Endpoint Linux em sistemas baseados em RPM e Debian.

Requisitos

Consulte o artigo Cisco Secure Endpoint Linux Connector OS Compatibility para obter informações sobre a compatibilidade do sistema operacional.

Consulte o Guia do usuário do Secure Endpoint para obter os requisitos de sistema Linux recomendados.

Implante o conector Linux

Faça o download do pacote do conector Linux

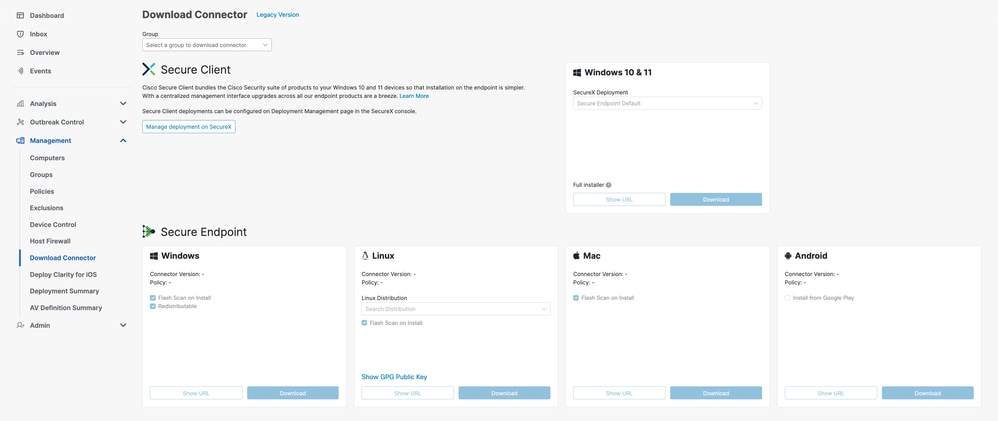

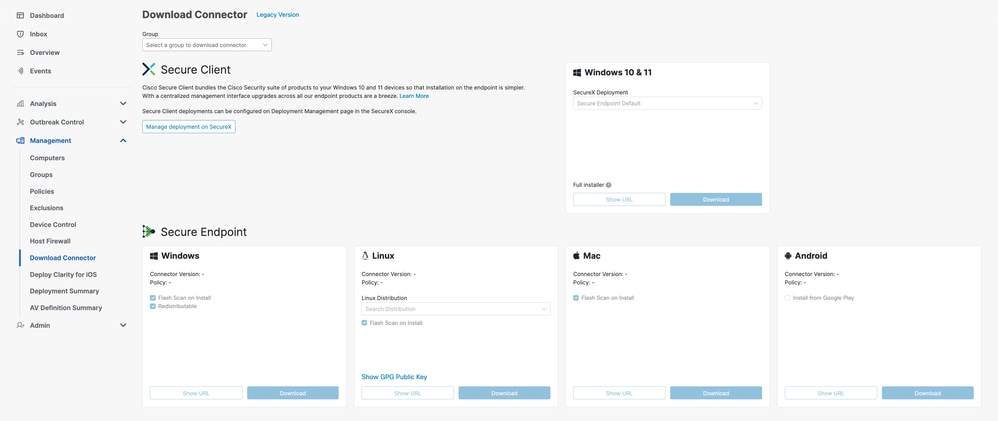

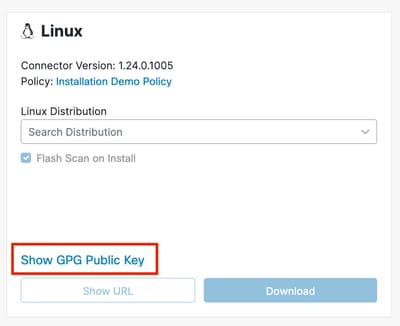

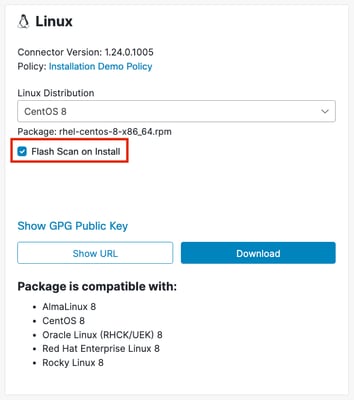

- No Console de endpoint seguro, navegue até a página

Download Connector.

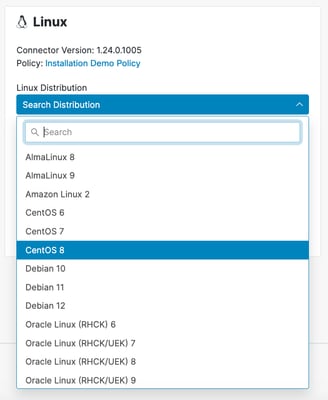

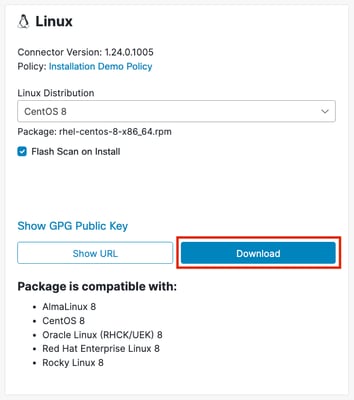

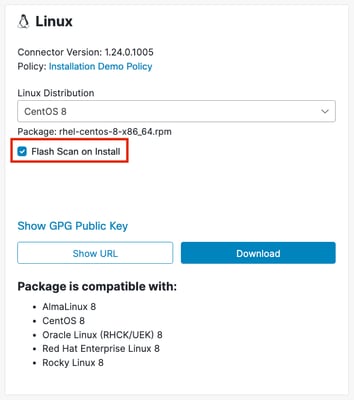

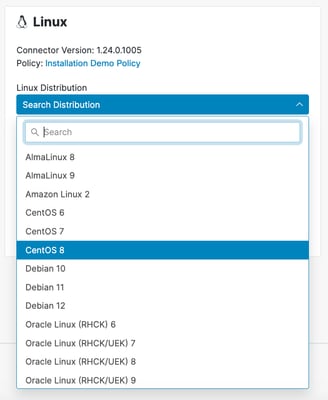

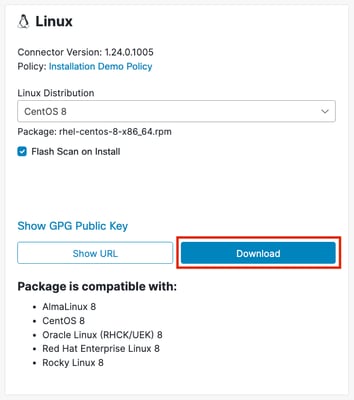

- Selecione o pacote apropriado de conectores Linux usando o menu suspenso "Linux Distribution" (Distribuição Linux) para escolher uma distribuição.

- Clique no botão

Download para iniciar o download do pacote selecionado.

- Transfira o pacote baixado para o endpoint.

Verifique o pacote do conector Linux

O conector Linux pode ser instalado sem a chave pública GPG da Cisco. No entanto, se você planeja enviar atualizações de conector por meio da política, será necessário instalar a chave pública no endpoint. Para distribuições baseadas em RPM, importe a chave para o banco de dados do RPM. Para distribuições baseadas em Debian, importe a chave para o chaveiro de debsig.

Esta seção descreve como importar a chave pública do Cisco GPG para o seu sistema e como verificar o pacote de conectores baixado usando a chave importada.

Recuperar a chave pública GPG da Cisco

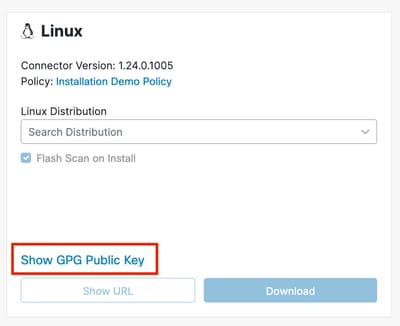

- Na página Secure Endpoint Console

Download Connector, selecione o link Show GPG Public Key na seção Linux.

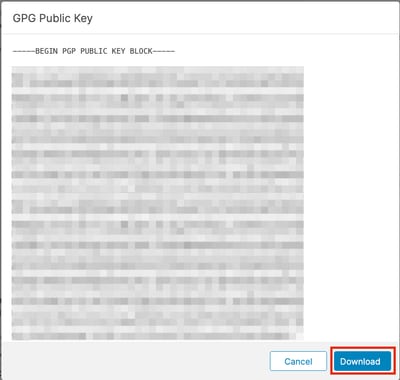

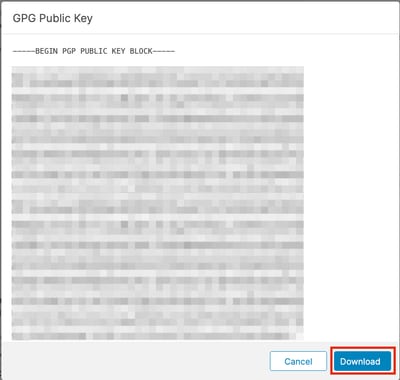

- A chave pública GPG da Cisco será exibida em uma janela pop-up. Selecione

Download neste pop-up para baixar a chave para o seu sistema. A chave será exibida como cisco.gpg na pasta Downloads.

- Transfira a chave baixada para o endpoint.

baseado em RPM

O pacote do RPM está assinado e pode ser verificado usando-se o gerenciador de pacotes do RPM.

- Importe a chave pública GPG da Cisco para o banco de dados do RPM.

sudo rpm --import cisco.gpg

- Verifique se a chave pública do Cisco GPG foi instalada.

rpm -q gpg-pubkey --qf ‘%{name}-%{version}-%{release} --> %{summary}\n’

Você deve ver a seguinte chave pública listada: gpg-pubkey-34532611-6477a906 --> Cisco, Inc.

public key

- Verifique o pacote do conector Linux usando RPM. Exemplo:

rpm -K amp_Installation_Demo_rhel-centos-8-x86_64.rpm

A seguinte saída deve ser exibida: amp_Installation_Demo_rhel-centos-8-x86_64.rpm: digests signatures OK

Baseado em Debian

O pacote Debian é assinado usando a ferramenta de verificação de assinatura do pacote Debian (debsig) e pode ser verificado usando debsig-verify.

- Instale a ferramenta

debsig-verify. sudo apt-get install debsig-verify

- Importe a chave pública GPG da Cisco para o chaveiro de débito. Note: A partir da versão 1.17.0, o arquivo debsig.gpg será criado automaticamente para que a etapa 2 possa ser ignorada.

sudo mkdir -p /usr/share/debsig/keyrings/914E5BE0F2FD178F

sudo gpg --dearmor --output /usr/share/debsig/keyrings/914E5BE0F2FD178F/debsig.gpg cisco.gpg

- Crie o diretório de políticas.

sudo mkdir -p /etc/debsig/policies/914E5BE0F2FD178F

- Copie o conteúdo da política abaixo em um novo arquivo "/etc/debsig/policies/914E5BE0F2FD178F/ciscoampconnector.pol".

- Verifique a assinatura com

debsig-verify. Exemplo: debsig-verify ubuntu-20-04-amd64.deb

A seguinte saída deve ser exibida: debsig: Verified package from 'Cisco AMP for Endpoints' (Debsig)

Instale o pacote do conector Linux

Instalar os Cabeçalhos do Kernel

A maioria das distribuições modernas do Linux usam versões do kernel que suportam o eBPF, que o conector usa para monitorar o sistema. Para determinar a versão do kernel do seu endpoint, execute o seguinte comando:

uname -r

Se a sua versão de distribuição corresponder a qualquer um dos itens a seguir, o conector usará o eBPF para o monitoramento do sistema:

- Distribuições baseadas em RPM com uma versão kernel de 3.10.0-940 ou posterior (EL7 / Enterprise Linux 7.9 é a distribuição mais antiga com esta versão kernel).

- Distribuições baseadas em Debian com uma versão kernel de 4.18 ou mais recente.

Mais detalhes sobre o mapeamento entre a distribuição e a versão do kernel podem ser encontrados aqui.

Se o eBPF for suportado em seu endpoint, os cabeçalhos corretos do kernel deverão ser instalados para que o conector monitore o sistema. Se o seu ponto final não tiver os cabeçalhos corretos do kernel instalados, o conector apresentará a falha 11 (Dependência ausente do sistema) e será executado em um estado degradado sem monitoramento de arquivo, processo ou rede.

Consulte o artigo Linux Kernel-Devel Fault para obter orientação sobre como instalar os cabeçalhos corretos do kernel.

Instale o conector

IMPORTANTE! Se você estiver executando outros produtos de segurança em seu ambiente, é possível que eles detectem o instalador do conector como uma ameaça. Para instalar com êxito o conector, adicione o Cisco Secure a uma lista de permitidos ou exclua o Cisco Secure em outros produtos de segurança e tente novamente.

IMPORTANTE! Durante a instalação do conector, um usuário e grupo chamado cisco-amp-scan-svc são criados no sistema. Se esse usuário ou grupo já existir, mas estiver configurado de forma diferente, o instalador tentará excluí-lo e recriá-lo com a configuração necessária. O instalador falhará se o usuário e o grupo não puderem ser criados com a configuração necessária.

baseado em RPM

Para instalar o conector, execute um dos seguintes comandos onde [rpm package] é o nome do arquivo, por exemplo amp_Installation_Demo_rhel-centos-8-x86_64.rpm:

Note: A instalação via yum ou zypper lidará com a instalação de todas as dependências necessárias.

Baseado em Debian

Para instalar o conector, execute o seguinte comando onde [deb package] é o nome do arquivo, por exemplo amp_Installation_Demo_ubuntu-20-04-amd64.deb:

sudo dpkg -i [deb package]

O conector Linux depende de pacotes de sistema que estão incluídos na instalação base de sistemas baseados em Debian, mas se uma dependência estiver faltando a seguinte mensagem aparecerá:

ciscoampconnector depends on

; however: Package

is not installed.

Onde <package_name> é o nome da dependência ausente. Use o seguinte comando para instalar qualquer dependência ausente exigida pelo conector Linux:

sudo apt install

Você pode tentar instalar o conector novamente depois que todas as dependências ausentes tiverem sido instaladas.

Comparar chave pública GPG da Cisco

Se a versão do conector Linux for pelo menos 1.17.0, a chave pública do Cisco GPG usada para verificar os pacotes de atualização durante as atualizações do conector será instalada automaticamente nos seguintes locais:

- Com base em RPM:

/opt/cisco/amp/etc/rpm-gpg/RPM-GPG-KEY-cisco-amp

- Baseado no Debian:

/opt/cisco/amp/etc/dpkg-gpg/DPKG-GPG-KEY-cisco-amp

Compare a chave instalada pelo conector com a recuperada do Secure Endpoint Console.

Verificar a instalação

A interface de linha de comando do conector Linux pode ser usada para verificar a instalação bem-sucedida no conector Linux. Execute o status /opt/cisco/amp/bin/ampcli. Se o conector tiver sido instalado com êxito, você deverá ver que ele está Conectado e não possui falhas listadas ao executar o comando /opt/cisco/amp/bin/ampcli/ampcli status:

$ /opt/cisco/amp/bin/ampcli status

Trying to connect...

Connected.

Status: Connected

Mode: Normal

Scan: Ready for scan

Last Scan: 2024-01-09 01:45:49 PM

Policy: Installation Demo Policy (#9606)

Command-line: Enabled

Orbital: Enabled (Running)

Behavioural Protection: Protect

Faults: None

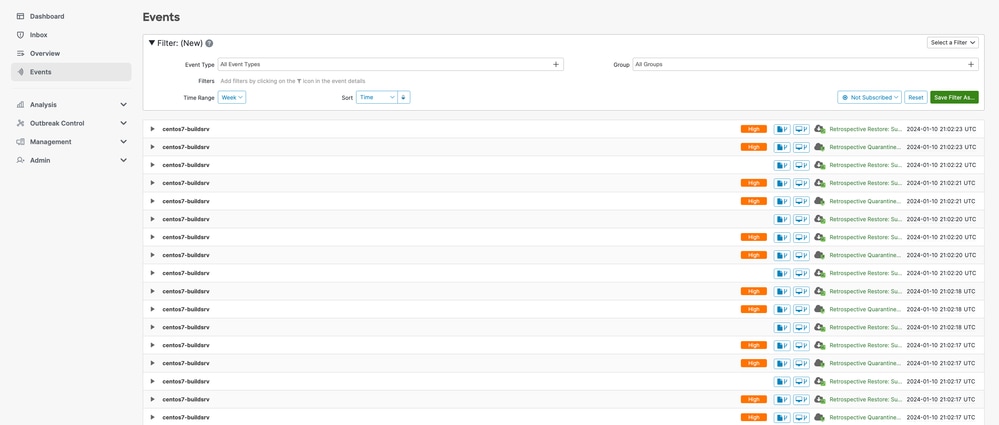

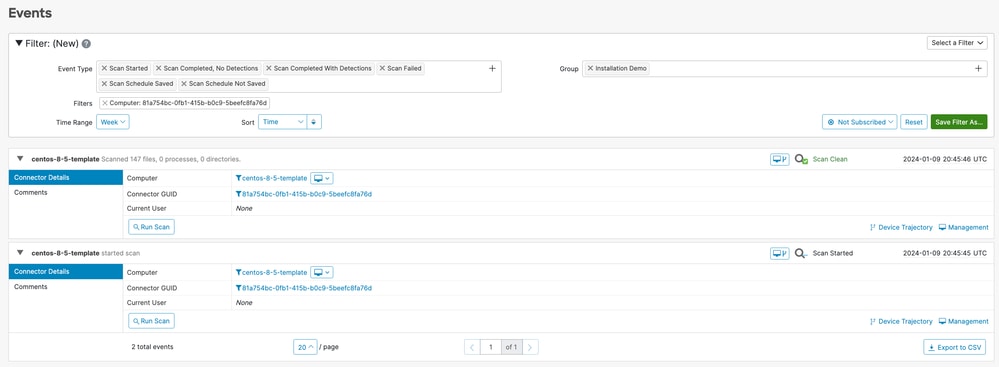

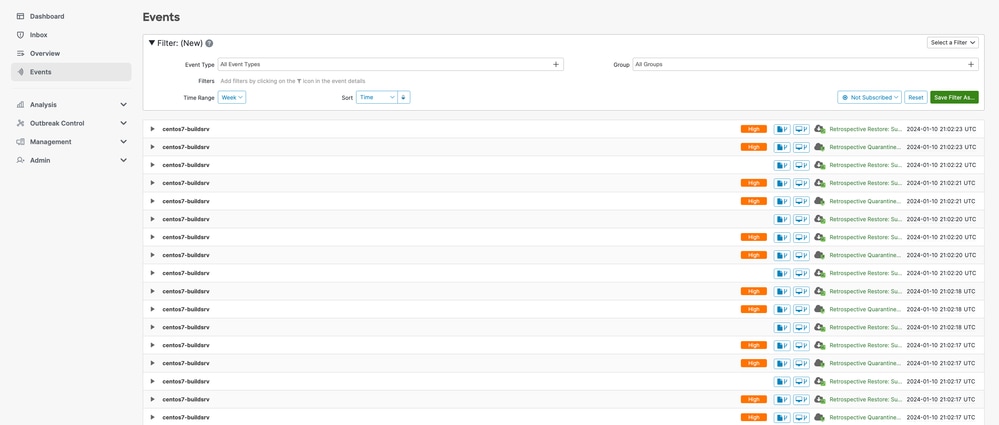

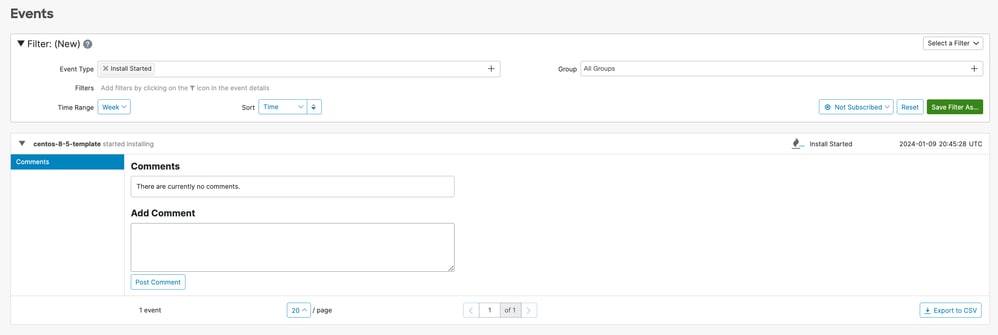

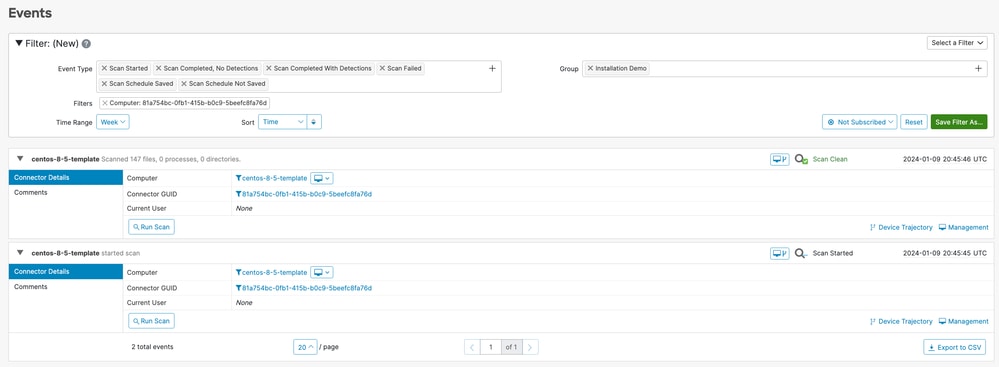

Para verificar se o conector está conectado, você pode confirmar a existência do evento de instalação no Console de endpoint seguro:

- Navegue até a página

Eventos.

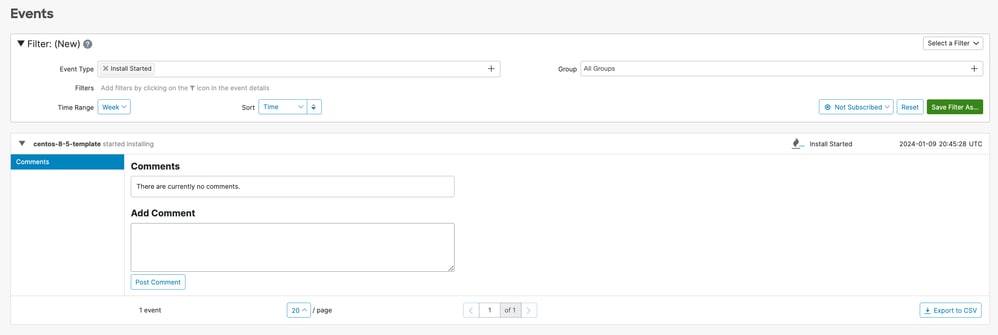

- Localize o evento de instalação do conector. Ele deve ser classificado no tipo de evento

Install Started.

- Se você marcou a caixa de seleção

Flash Scan on Install ao fazer o download do conector, também poderá confirmar a existência de dois eventos de verificação.

- Localize os eventos de varredura para o seu conector, filtrando pelos tipos de evento

Varredura. Note: você também pode restringir sua pesquisa adicionando filtros para o GUID do grupo e do conector. Você verá dois eventos correspondentes ao início e ao fim da varredura.

Desinstale o conector Linux

baseado em RPM

- Desinstale o conector Linux usando o gerenciador de pacotes do sistema.

- Limpe o conector Linux executando o script de limpeza fornecido.

/opt/cisco/amp/bin/purge_amp_local_data

Baseado em Debian

- Desinstale o conector Linux usando o gerenciador de pacotes do sistema.

sudo dpkg --remove cisco-orbital ciscoampconnector

- Limpe o conector Linux executando o script de limpeza fornecido.

sudo dpkg --purge cisco-orbital ciscoampconnector

Consulte o Guia do usuário do Secure Endpoint para obter instruções de desinstalação mais detalhadas.

Consulte também

Feedback

Feedback