Procedimento de atualização do FireAMP Private Cloud 3.0.1

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introduction

Este documento descreve como atualizar uma versão 2.4.4 do FireAMP Private Cloud (vPC) para a versão 3.0.1. Observe que o procedimento de atualização requer uma nova instância de máquina virtual para a versão 3.0.1.

Prerequisites

Requirements

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Instalação de um modelo OVA (Open Virtual Appliance) no VMWare ESXi

- Conhecimento básico de como o Virtual AMP Cloud funciona e opera

Requisitos de hardware

Abaixo estão os requisitos mínimos de hardware para a nuvem privada do FireAMP:

- vSphere ESX 5 ou superior

- 8 CPUs

- 64 GB de RAM

- 1 TB de espaço livre em disco no armazenamento de dados VMWare

- Tipo de unidades: SSD obrigatório

- Tipo de RAID: Um grupo RAID 10 (faixa de espelhos)

- Tamanho mínimo do armazenamento de dados VMware: 1 TB

- Leituras aleatórias mínimas de armazenamento de dados para o grupo RAID 10 (4K): 60.000 IOPS

- Gravações aleatórias mínimas de armazenamento de dados para o grupo RAID 10 (4K): 30.000 IOPS

Caution: O OVA da nuvem privada cria as partições da unidade, portanto não há necessidade de especificá-las no VMWare.

Note: Consulte o Guia do usuário da nuvem privada FireAMP para obter mais informações sobre os requisitos de hardware.

Componentes Utilizados

As informações neste documento são baseadas nas seguintes versões de hardware e software:

- Nuvem privada FireAMP 2.4.4

- Nuvem privada FireAMP 3.0.1

- VMWare ESXi 5.0 ou superior

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Processo de atualização

Esta seção fornece instruções passo a passo sobre como coletar o backup da versão 2.4.4 do FireAMP Private Cloud e como restaurá-lo corretamente na versão 3.0.1 do FireAMP Private Cloud.

Caution: O processo de atualização pode introduzir um tempo de inatividade em seu ambiente. Os conectores (inclui a AMP para redes conectadas à sua nuvem privada virtual) que usam a nuvem privada podem perder a conectividade com a nuvem virtual e podem ter a funcionalidade prejudicada por causa disso.

1. Atualizar download e instalação

Verifique se o FireAMP Virtual Private Cloud 2.4.4 está atualizado.

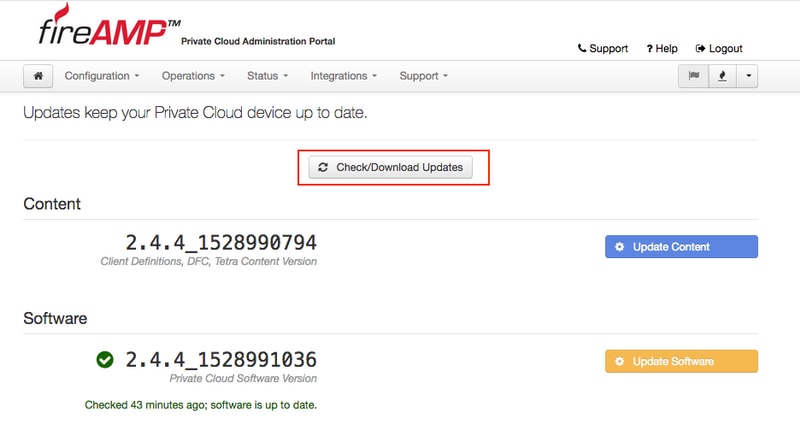

Etapa 1. Navegue até Operations -> Update Device no Portal do Administrador.

Etapa 2. Clique no botão Verificar/Baixar atualizações, conforme mostrado na imagem, para garantir que a nuvem privada virtual FireAMP, de onde ocorre a coleta de backup, esteja atualizada (em relação ao conteúdo e ao software).

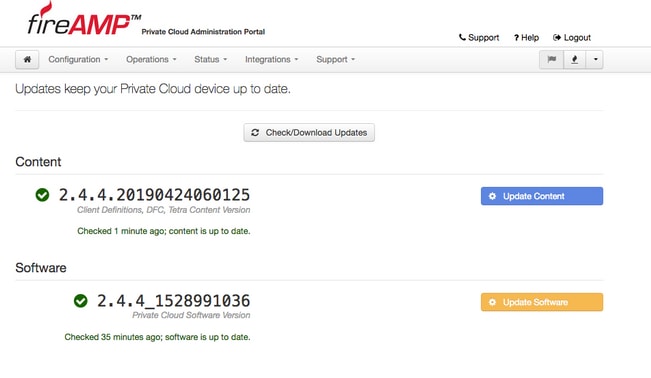

Etapa 3. Depois que as atualizações de conteúdo e software forem instaladas, a página de atualização mostrará as informações de que o dispositivo está atualizado, como mostrado na imagem.

2. Coleta de backup e desligamento

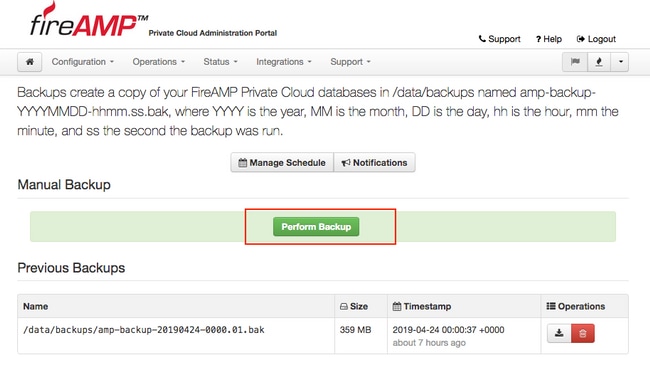

Etapa 1. Navegue para Operações -> Backups.

Etapa 2. Na seção Backup manual, clique no botão Executar backup. O procedimento inicia uma criação de backup.

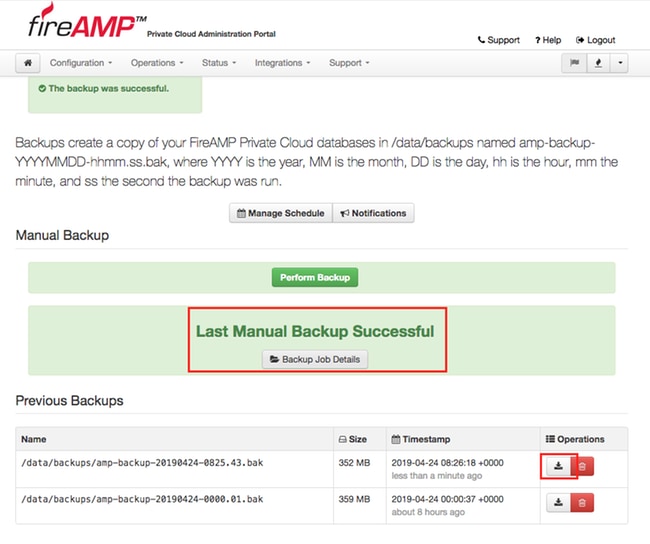

Etapa 3. Quando o processo é concluído com êxito, a notificação bem-sucedida é exibida, como mostrado na imagem.

Etapa 4. Clique em  botão. Verifique se o backup foi baixado e salvo corretamente em um local seguro.

botão. Verifique se o backup foi baixado e salvo corretamente em um local seguro.

3. Nova instalação de versão

Esta seção supõe que a Virtual Machine for 3.0.1 FireAMP Virtual Private Cloud já está implantada. O procedimento de instalação em relação à máquina virtual para OVA 3.0.1 no VMWare ESXi pode ser encontrado no link: Implante um arquivo OVA em um ESX Server.

Note: O procedimento apresentado no artigo usa exatamente os mesmos nomes de host e endereços IP para o FireAMP Virtual Private Cloud 2.4.4 e 3.0.1. Ao seguir este guia, você deve desligar o FireAMP Virtual Private Cloud 2.4.4 após o backup ser coletado.

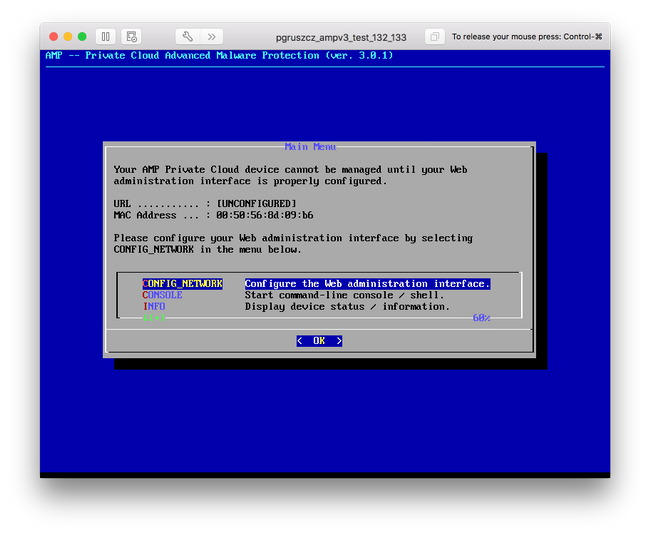

Etapa 1. Abra o terminal de console para a instância da Máquina virtual recém-criada com a versão 3.0.1 instalada. Você pode navegar pelas teclas Tab, Enter e seta.

Etapa 2. Navegue até CONFIG_NETWORK e clique na tecla Enter no teclado para iniciar a configuração do endereço IP de gerenciamento para a nuvem privada do FireAMP. Se não quiser usar DHCP, selecione No e pressione Enter.

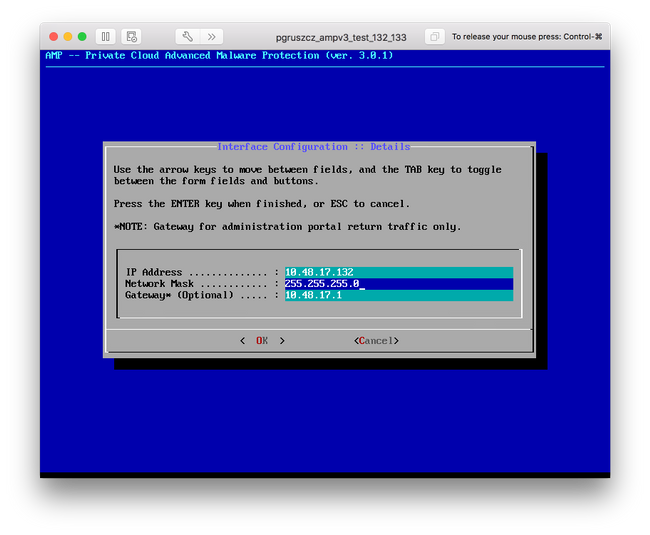

Etapa 3. Insira o endereço IP, a máscara de rede e o gateway padrão. Navegue até OK, como mostrado na imagem. Pressione a tecla Enter.

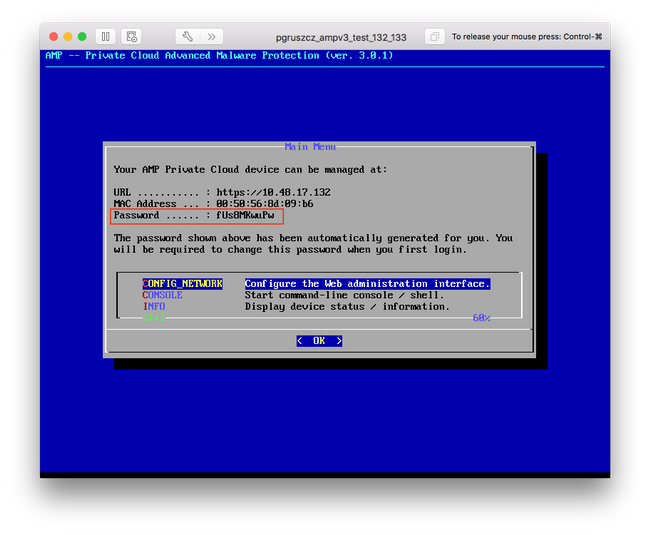

Etapa 4. A alteração da configuração da rede requer uma reinicialização da interface. Após a reinicialização, o menu principal do console reaparece, como mostrado na imagem. Desta vez, você verá um endereço IP na linha do URL. Além disso, observe que a senha inicial é exibida. Esta é uma senha única (mais tarde referida como senha inicial) usada na configuração baseada na Web.

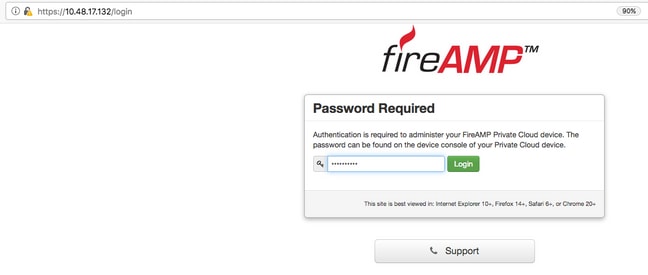

Etapa 5. Abra um navegador da Web e navegue até o endereço IP de gerenciamento do dispositivo. Você recebe um erro de certificado porque a nuvem privada do FireAMP gera inicialmente seu próprio certificado HTTPS. Configure o navegador para confiar temporariamente no certificado autoassinado da nuvem privada do FireAMP.

Etapa 6. Você recebe uma tela para digitar uma senha, como mostrado na imagem. Use a senha inicial do console. Clique em Login.

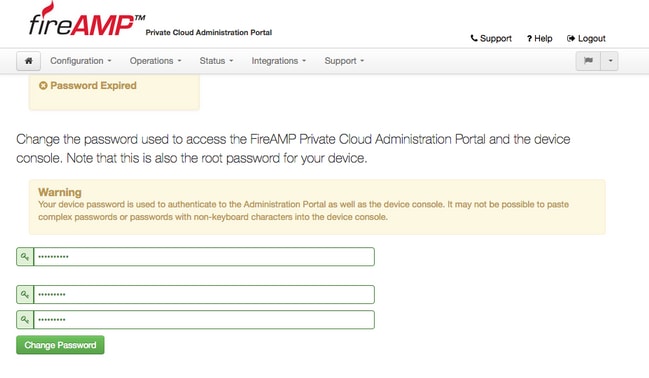

Passo 7. Após o login bem-sucedido, é necessário alterar a senha. Use a senha inicial do console no campo Senha antiga. Use sua nova senha duas vezes nos campos Nova Senha. Clique em Alterar senha.

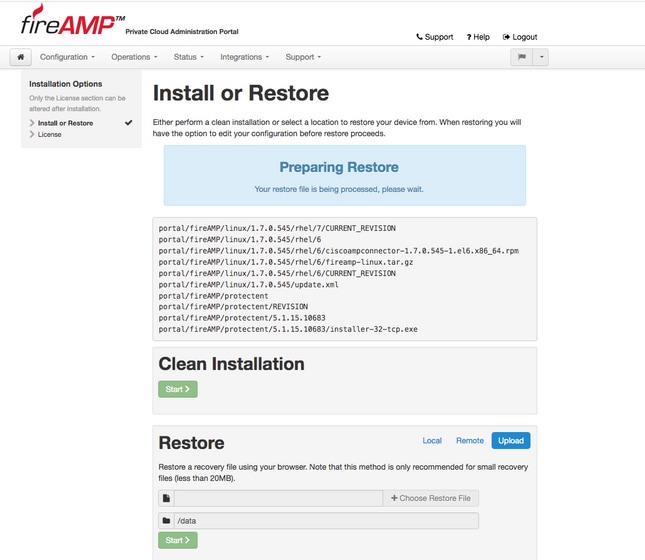

4. Restauração de backup

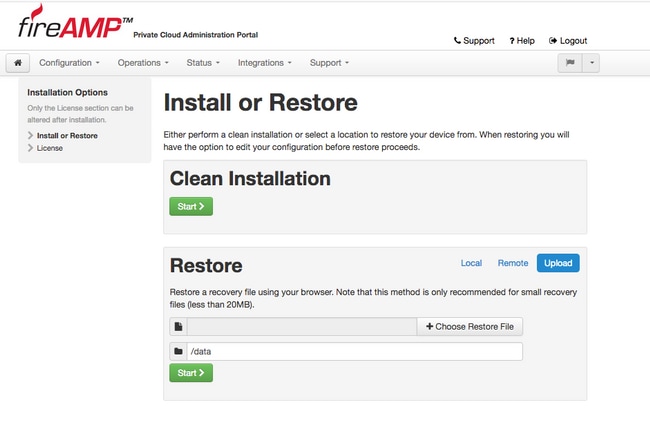

Etapa 1. A página de boas-vindas do portal Admin apresenta duas maneiras de instalar a 3.0.1 FireAMP Virtual Cloud, como mostrado na imagem.

Etapa 2. Você pode escolher um dos três métodos diferentes para carregar o arquivo de backup para a nova instância do FireAMP Virtual Private Cloud:

Local - Restaura a configuração de um arquivo de backup já apresentado no dispositivo (você deve colocar o arquivo no dispositivo via SFTP ou SCP). Os arquivos são extraídos para o diretório correto assim que o processo de restauração é iniciado. Por esta razão, recomenda-se o diretório is /data.

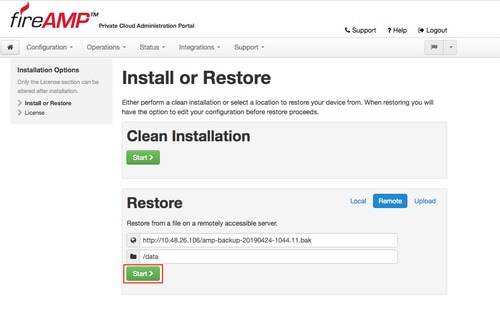

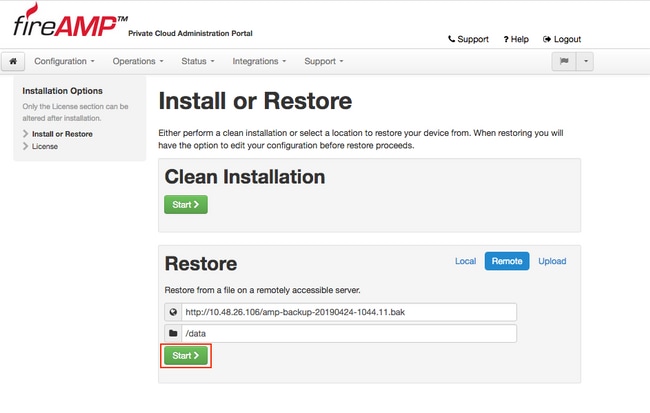

Remoto - Restaurar de um arquivo em um servidor HTTP acessível remotamente.

Carregar - Restaurar do arquivo carregado pelo navegador. Funciona apenas se o arquivo de backup for menor que 20 MB.

Neste exemplo, a opção remota foi escolhida.

Note: A conectividade adequada deve ser permitida para o servidor HTTP. O arquivo de backup precisa estar acessível da perspectiva da nuvem privada.

Clique no botão Iniciar para continuar a restauração, como mostrado na imagem.

Etapa 3. O procedimento de restauração a partir de um backup substitui sua configuração atual. As chaves de host SSH do dispositivo e a senha do Portal de administração são substituídas. Você pode revisar partes da sua configuração em relação à instalação.

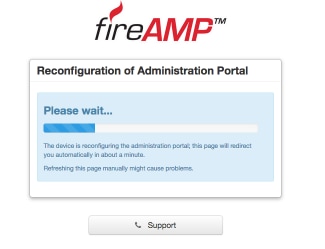

Etapa 4. Após uma cópia bem-sucedida do arquivo de backup, a página de restauração apresenta a mensagem pop-up como mostrado na imagem. Clique no botão Reconfigure Administration Portal Now para concluir o procedimento de restauração.

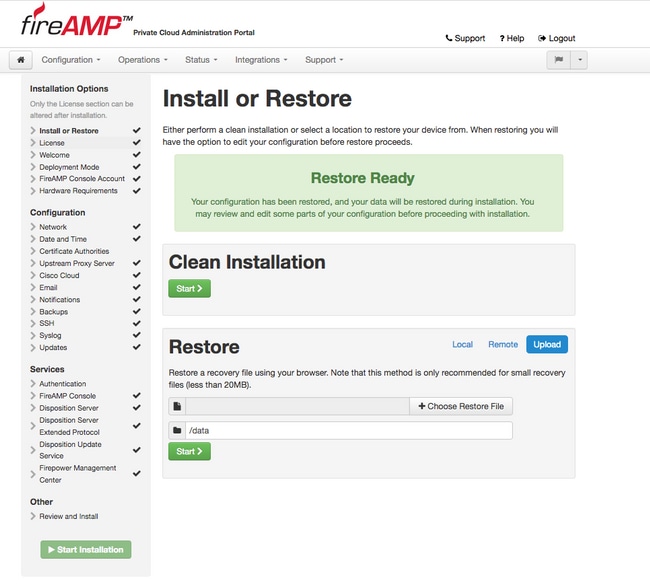

Etapa 5. Quando a reconfiguração for concluída, a página do portal de administração será exibida novamente, como mostrado na imagem. A partir de agora, para fazer login, você deve usar a senha do backup de nuvem privada virtual FireAMP 2.4.4.

A imagem mostra a maior parte do trabalho para a instalação correta como já foi feito (marcas de ponto de verificação). É esperado, pois o backup restaura a configuração do FireAMP Virtual Private Cloud 2.4.4.

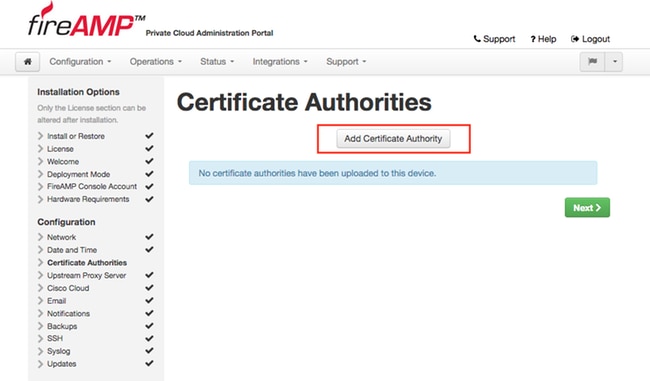

5. Autoridades de certificado

A versão 3.0.1 do FireAMP Virtual Private Cloud apresenta novos recursos e comportamentos em termos de como o sistema opera. Eles precisam ser configurados e concluídos antes que você possa iniciar a instalação.

O primeiro componente que é novo e não estava presente na versão anterior é Autoridades de Certificação.

A página Autoridades de Certificado permite que você gerencie certificados raiz para seus serviços se quiser usar uma autoridade de certificado personalizada. Você pode baixar ou excluir seu certificado raiz, se necessário.

Note: O repositório confiável das autoridades de certificação é usado somente para serviços de nuvem virtual (para criar e validar a cadeia de certificados apropriada). Ele não é usado para várias integrações de vPC, como o ThreatGrid.

Etapa 1. Navegue até a seção Configuração -> Autoridades de Certificado no painel Opções de Instalação. Clique no botão Adicionar autoridade de certificado, conforme mostrado na imagem.

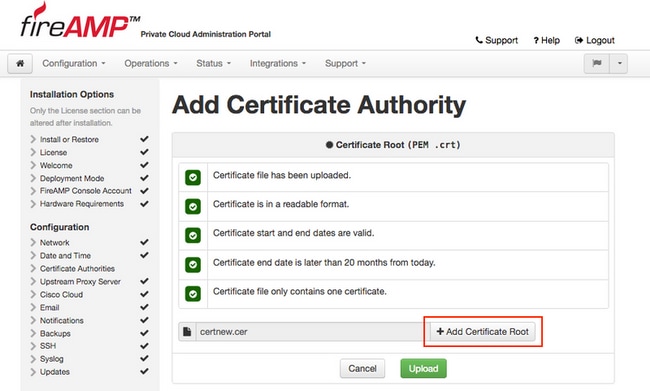

Etapa 2. Clique em Adicionar raiz de certificado, conforme mostrado na imagem, para carregar o certificado. Todos os requisitos listados precisam ser atendidos para que a nuvem privada virtual aceite o certificado.

Note: Durante o procedimento de atualização, você deve adicionar o certificado raiz usado para assinar o certificado de serviço de autenticação, explicado na próxima seção.

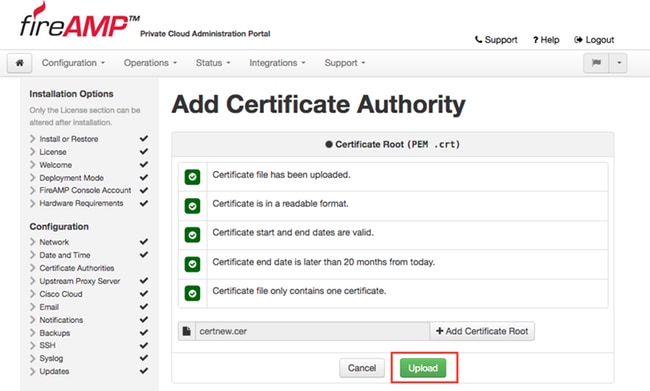

Etapa 3. Quando o certificado for atualizado, clique no botão Carregar, como mostrado na imagem, para carregar o certificado.

Se você usar qualquer autoridade de certificados subordinada para assinar qualquer certificado de serviço, faça o upload deles nesta seção também.

Caution: Mesmo que gere um certificado autoassinado para o Serviço de Autenticação, certifique-se de que o mesmo foi carregado na seção Autoridade de Certificação antes de ir para as próximas etapas.

6. Serviço de autenticação

O segundo componente adicionado na versão 3.0.1, e não importado do backup, é Autenticação na seção Serviços.

O serviço de autenticação será usado em versões futuras da nuvem privada para lidar com solicitações de autenticação de usuário. Ele é adicionado na versão 3.0.1 para compatibilidade futura.

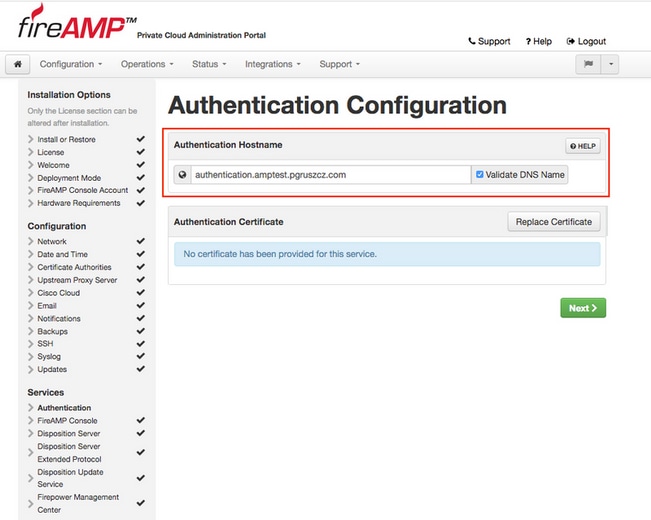

Etapa 1. Navegue até a seção Serviços -> Autenticação no painel Opções de instalação. Insira o Authentication Hostname exclusivo, a entrada DNS especificada na seção hostname deve ser configurada corretamente no servidor DNS e aponte para o endereço IP da interface do console Virtual Private Cloud.

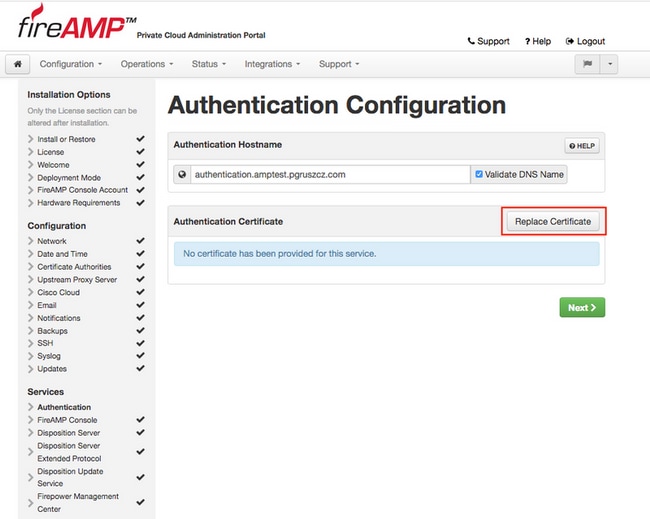

Etapa 2. Depois que o nome do host for especificado e resolvido corretamente, clique no botão Substituir certificado, como mostrado na imagem.

Note: Se precisar de ajuda com a geração de certificado, visite o artigo: Como gerar e adicionar certificados necessários para a instalação do AMP VPC 3.x Onwards para obter mais informações sobre os requisitos de hardware.

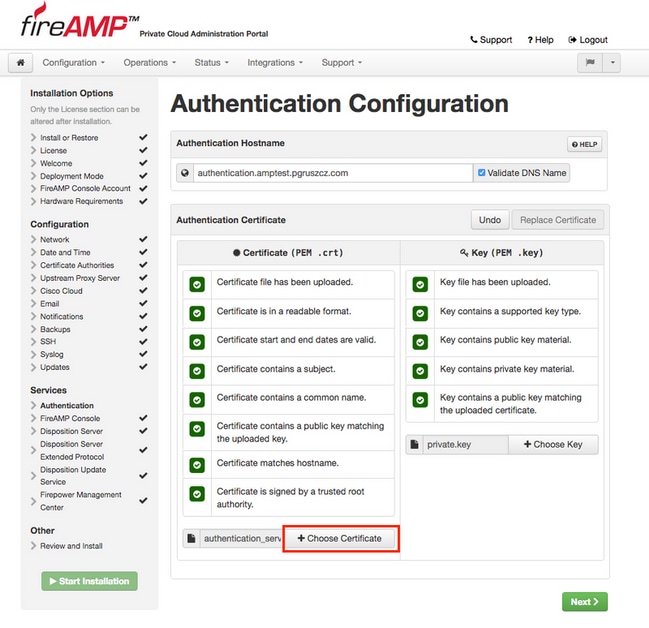

Etapa 3. Clique no botão Escolher certificado para carregar o certificado do serviço de autenticação, como mostrado na imagem.

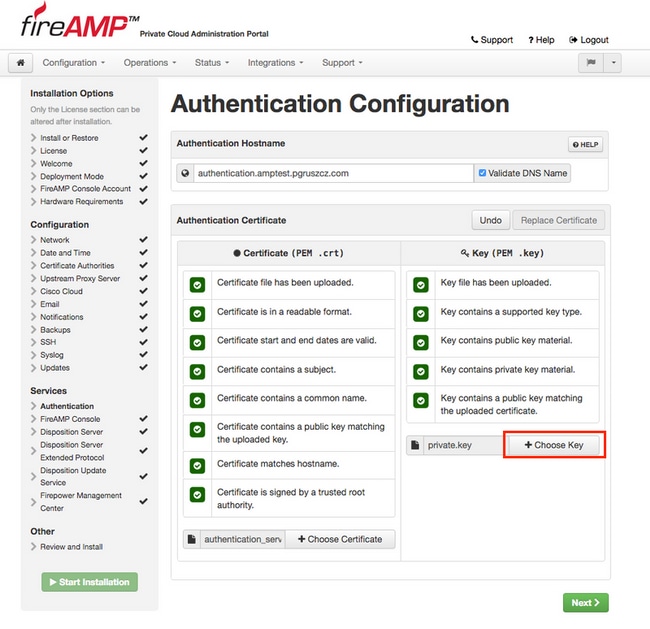

Etapa 4. A próxima etapa é carregar o arquivo de chave privada do certificado. Para adicioná-lo, clique no botão Escolher chave.

Etapa 5. Certifique-se de que todos os requisitos sejam atendidos antes de prosseguir para a próxima etapa. Os requisitos destacados são cumpridos se o certificado raiz usado para assinar o serviço Authentication for colocado corretamente no arquivo Certificate Authority.

Caution: Você pode alterar os nomes de host de todos os outros serviços somente neste estágio. Quando a instalação for concluída, o nome do host dos serviços não poderá ser alterado. Mais tarde, você pode alterar somente certificados. Você precisa ter certeza de que entende o risco de tal operação. Se você alterar os nomes de host dos serviços usados pelos conectores ou pelo AMP para dispositivos de rede, eles podem ter problemas para se comunicar com a nuvem quando a atualização for concluída.

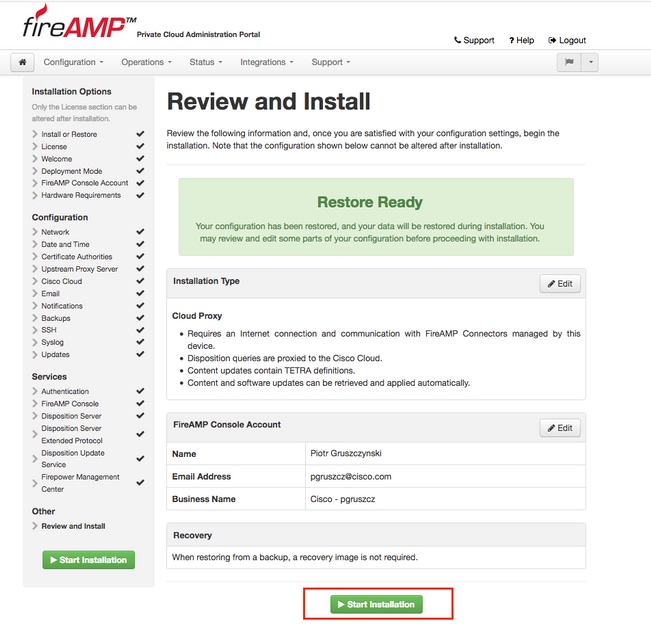

7. Instalação

Etapa 1. Quando cada seção for concluída e marcada como válida, você iniciará a instalação. Navegue até a seção Revisar e instalar e clique no botão Iniciar instalação, como mostrado na imagem.

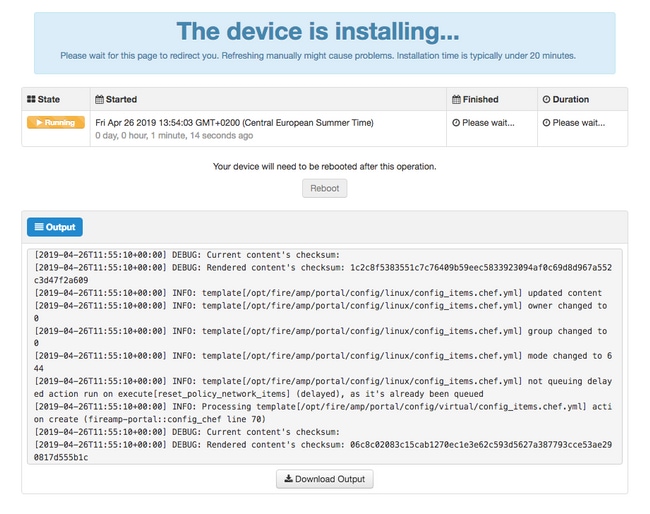

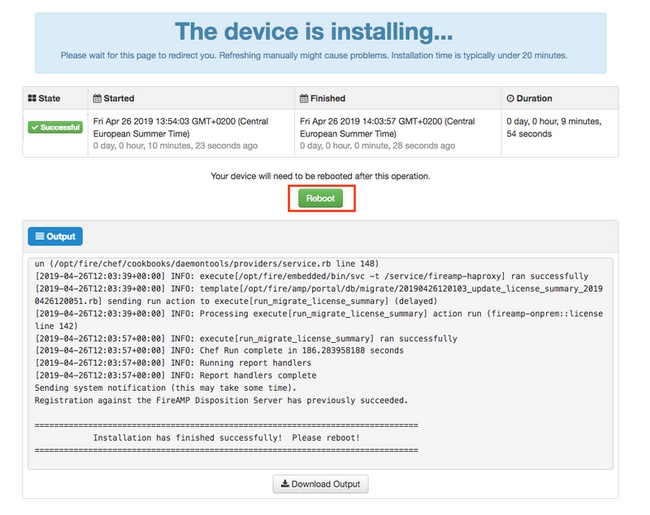

Etapa 2. O portal do administrador apresenta o estado atual, a data de início e os registros. Se você encontrar algum erro ou problema que precise de atenção do suporte, colete os registros clicando no botão Download de saída, como mostrado na imagem, e anexe-os ao caso do TAC.

Etapa 3. Quando a instalação for bem-sucedida, você deverá reinicializar o dispositivo para concluir o processo. Clique no botão Reiniciar para continuar o procedimento de reinicialização, como mostrado na imagem.

Etapa 4. Após o procedimento de reinicialização, você pode fazer login no Administrador Portal e no Console Portal. O procedimento de atualização foi concluído.

8. Verificações pós-atualização

Quando o dispositivo for reinicializado, verifique se a restauração foi concluída com êxito:

Etapa 1. Verifique se os conectores podem se comunicar com o dispositivo virtual 3.0.1 recém-instalado.

Etapa 2. Certifique-se de que os objetos Eventos, Trajetória do Dispositivo e Computadores sejam corretamente restaurados e apresentados no portal do console.

Etapa 3. Se você tiver alguma AMP para integrações de rede, como FMC, ESA e WSA, certifique-se de que eles possam se comunicar com o servidor File Disposition.

Etapa 4. Verifique se há atualizações de conteúdo/software (Operations -> Update Device) e continue com a instalação desse conteúdo.

É altamente recomendável executar testes para garantir uma atualização bem-sucedida.

Mudanças na Virtual Private Cloud 3.0.1

1. Windows Connector versão 6.1.7

O Private Cloud 3.0.1 é fornecido com suporte para a versão 6.1.7 do Windows Connector. Você pode encontrar a documentação sobre ele no link: Notas de versão para a versão 6.1.7

Caution: Se você tiver feito qualquer alteração nos certificados, certifique-se de que, antes de fazer uma atualização ou instalação para a versão 6.1.7 do Windows Connector, os certificados usados para serviços de nuvem privada são confiáveis no próprio endpoint. A confiança precisa estar no nível da máquina, não no nível do usuário. Se essa condição não for atendida, os conectores não confiam no certificado apresentado pela nuvem privada, que os mantém em um estado desconectado.

2. Serviço de autenticação e autoridades de certificado

As alterações foram descritas minuciosamente no guia do usuário para a versão 3.0: Guia do usuário da nuvem privada.

As Autoridades de Certificado permitem que você gerencie certificados raiz para seus Serviços se quiser usar uma autoridade de certificado personalizada. Você pode baixar ou excluir seu certificado raiz, se necessário.

O serviço de autenticação será usado em versões futuras da nuvem privada para lidar com solicitações de autenticação de usuário. Ele é adicionado na versão 3.0.1 para compatibilidade futura.

Colaborado por engenheiros da Cisco

- Piotr GruszczynskiTechnical Consulting Engineer

- Radek OlszowyTechnical Consulting Engineer

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback