Introduction

Este documento descreve como configurar a VPN PerApp em dispositivos Apple iOS gerenciados pelo Meraki Mobile Device Manager (MDM), System Manager (SM).

Prerequisites

Requirements

- Licença do AnyConnect v4.0 Plus ou Apex.

- ASA 9.3.1 ou posterior para oferecer suporte à VPN por aplicativo.

- Ferramenta Cisco Enterprise Application Seletor disponível em Cisco.com

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software:

- ASA 5506W-X versão 9.15(1)10

- iPad iOS versão 15.1

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

Este documento não inclui os processos listados:

- Configuração SCEP CA no gerenciador de sistemas para geração de certificado de cliente

- Geração de certificado de cliente PKCS12 para clientes iOS

Configurar

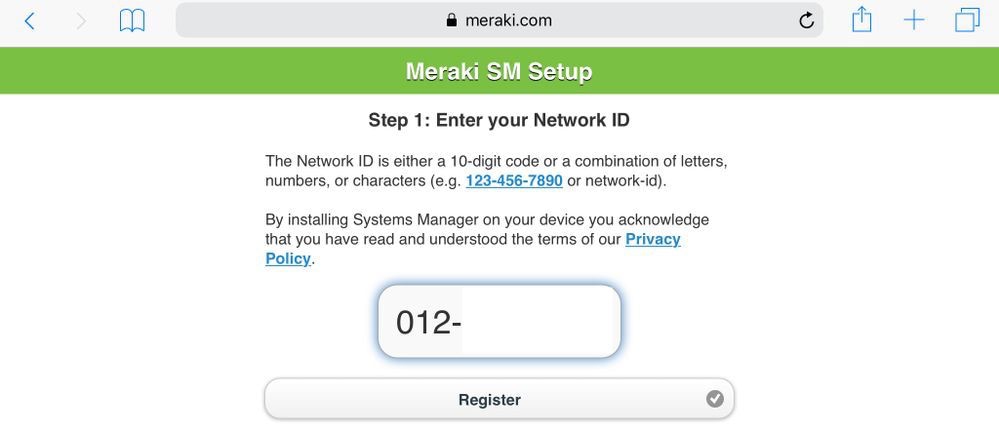

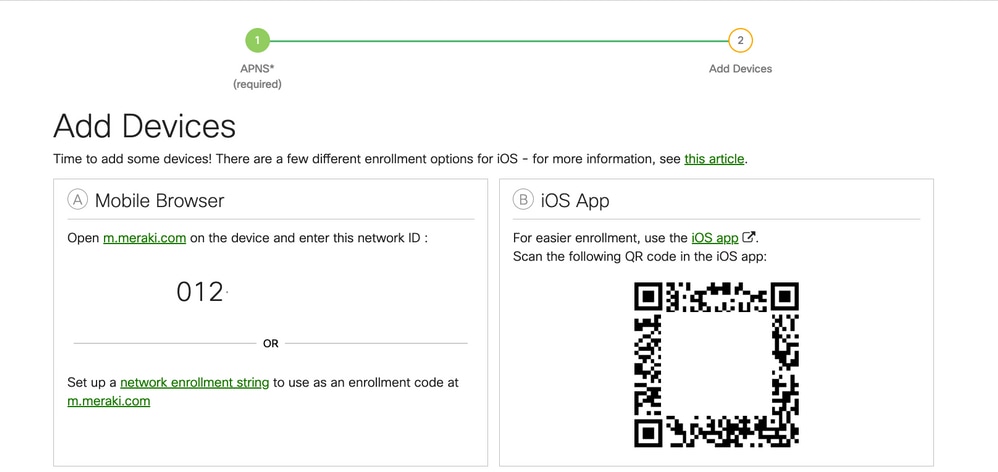

Etapa 1. Registre o dispositivo iOS no Meraki Systems Manager

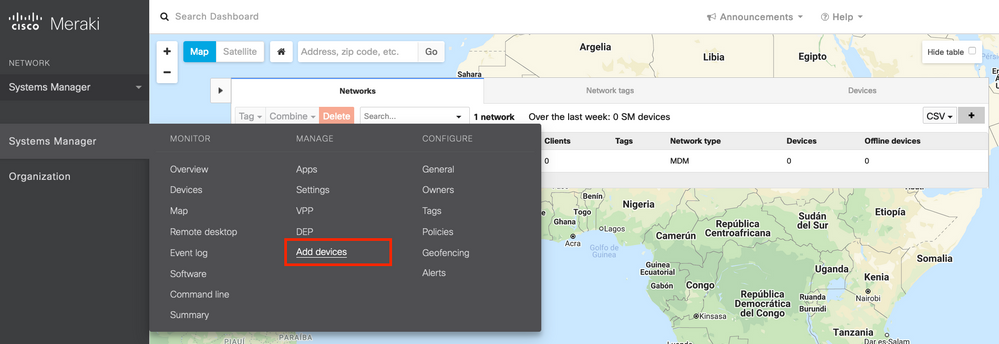

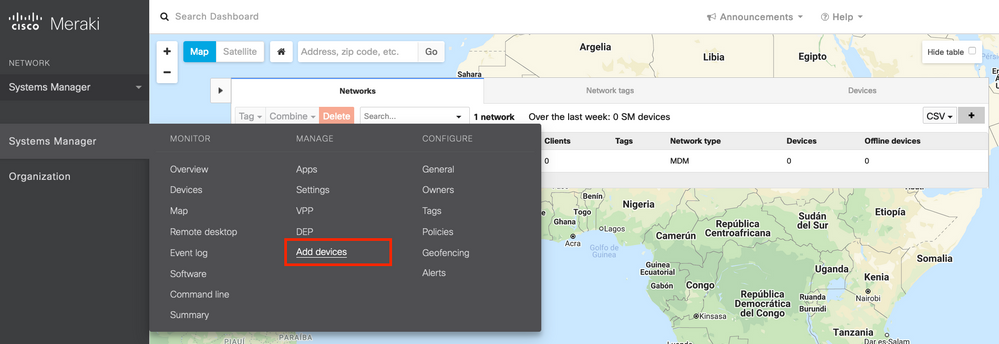

1.1. Navegue até Gerenciador de sistemas > Adicionar dispositivos

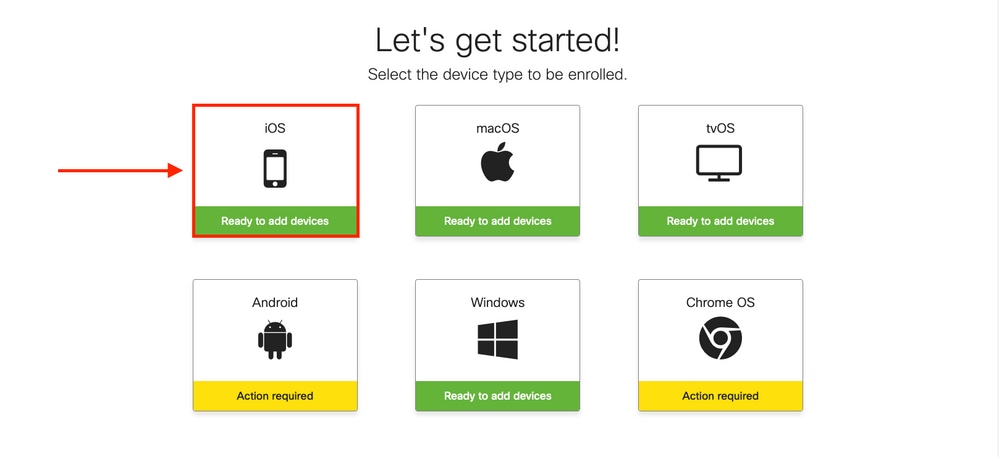

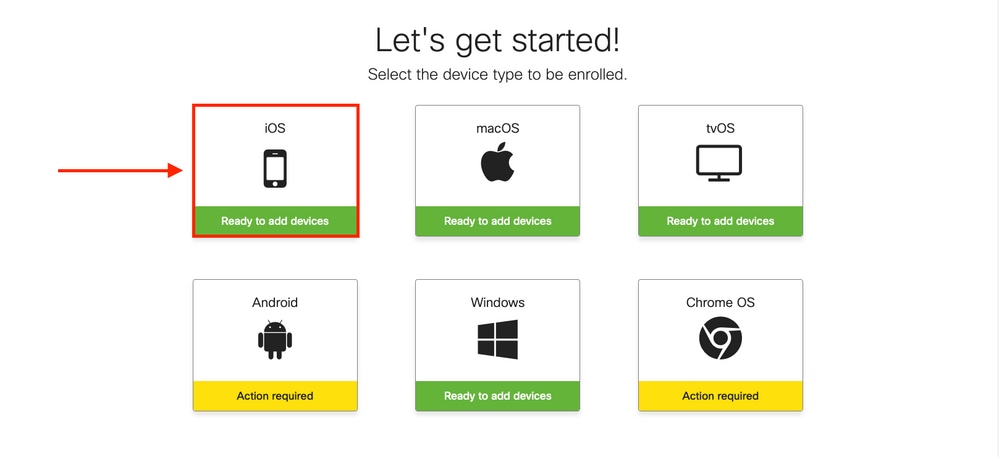

1.2. Clique na opção iOS para iniciar a inscrição.

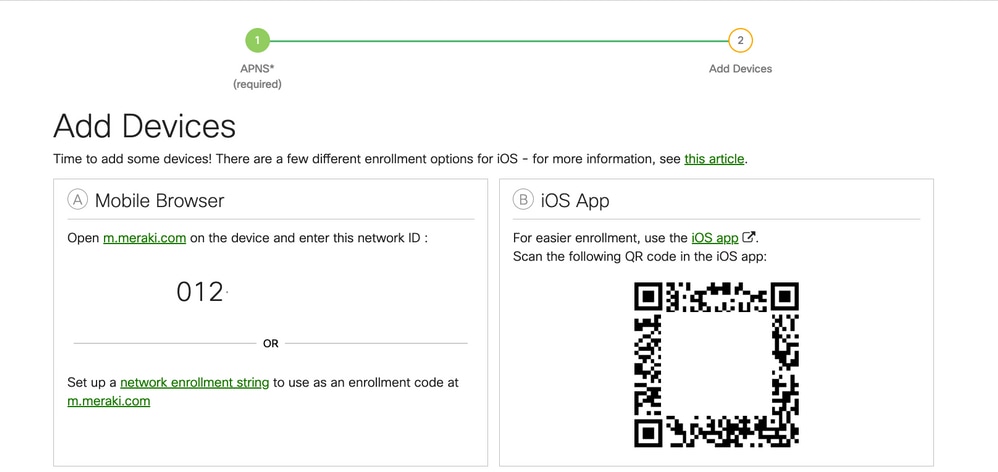

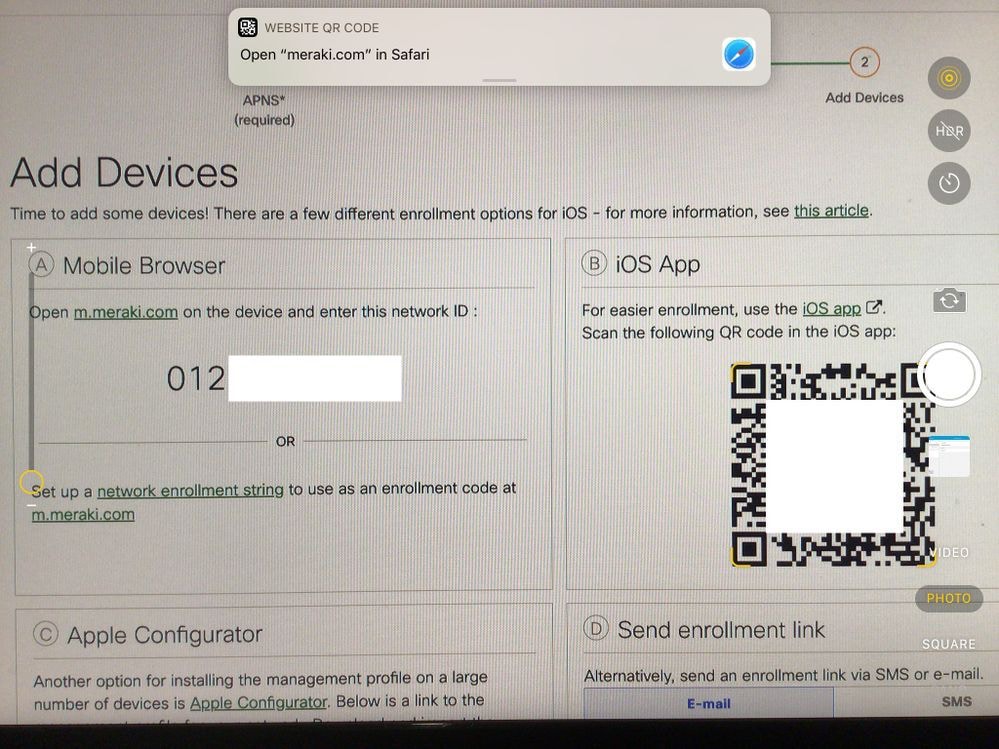

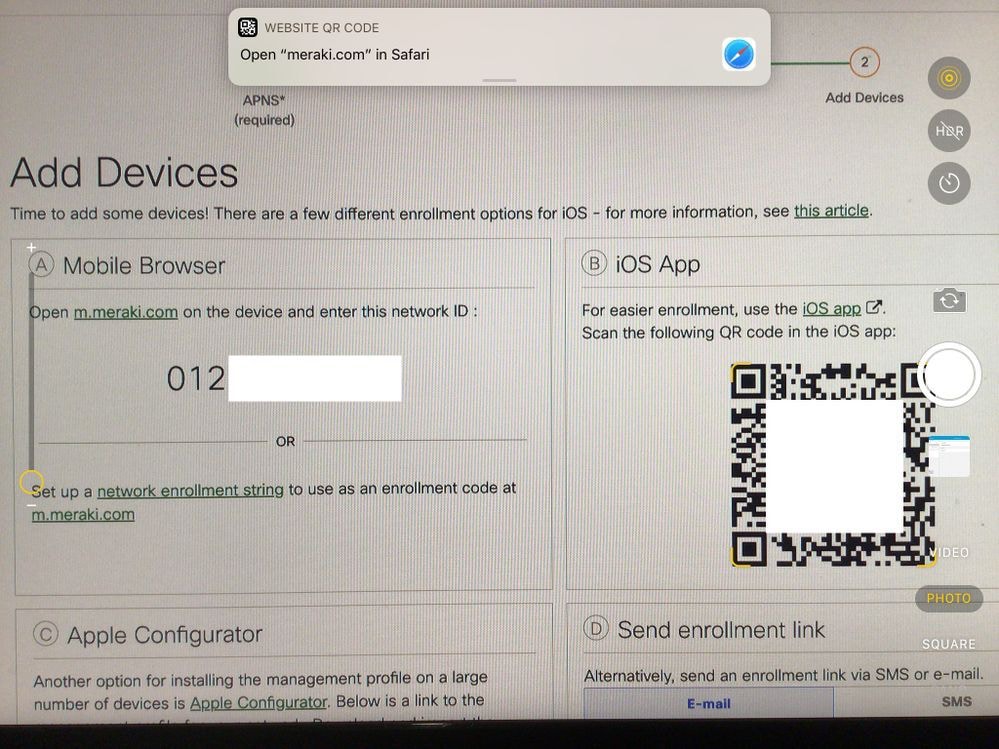

1.3. Registre o dispositivo através de um navegador de Internet ou digitalize o código QR com a câmera. Neste documento, a câmera foi usada no processo de inscrição.

1.4. Quando o código QR for reconhecido pela câmera, selecione a notificação Abrir "meraki.com" no Safari exibida.

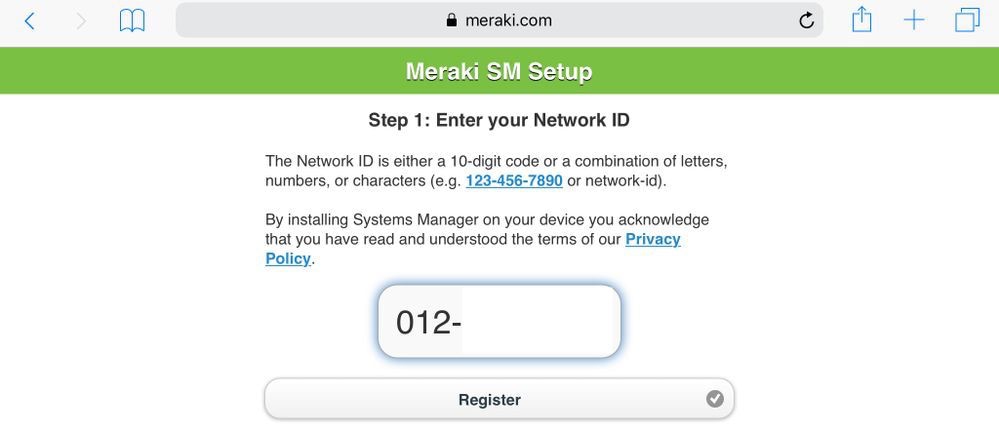

1.5. Quando solicitado, selecione Registrar.

1.6. Selecione Allow para permitir que o dispositivo baixe o perfil MDM.

1.7. Selecione Close para concluir o download.

1.8. Navegue até o aplicativo iOS Settings e localize a opção Profile Downloaded no painel esquerdo e selecione a seção Meraki Management.

1.9. Selecione a opção Install para instalar o perfil MDM.

1.10. Você deve conceder o acesso para Instalar o aplicativo SM.

1.11. Abra o aplicativo recém-baixado chamado Meraki MDM localizado na tela inicial.

1.12. Verifique se todos os status têm um sinal verde que confirme que a inscrição está concluída.

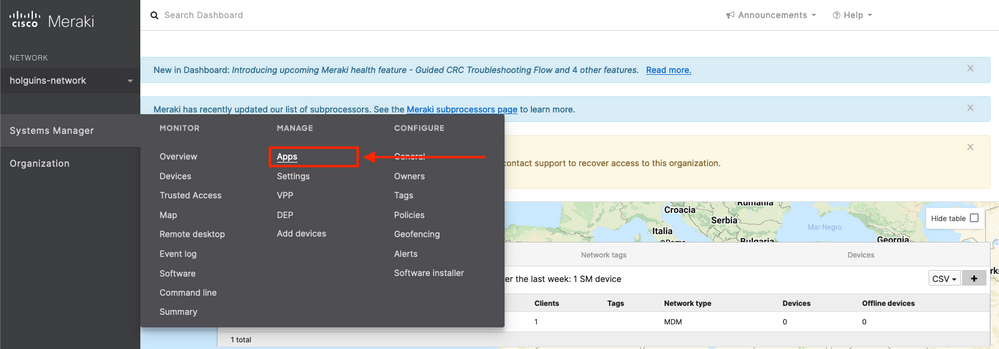

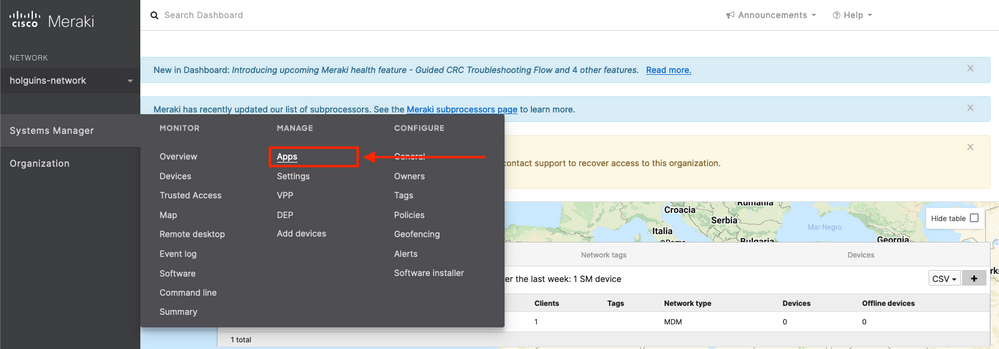

Etapa 2. Configurar Aplicativos Gerenciados

Para configurar os aplicativos em túnel para PerApp mais adiante neste documento, você precisa gerenciar esses mesmos aplicativos via SM. Neste exemplo de configuração, o Firefox foi projetado para ser encapsulado por aplicativo e, portanto, é adicionado aos aplicativos gerenciados.

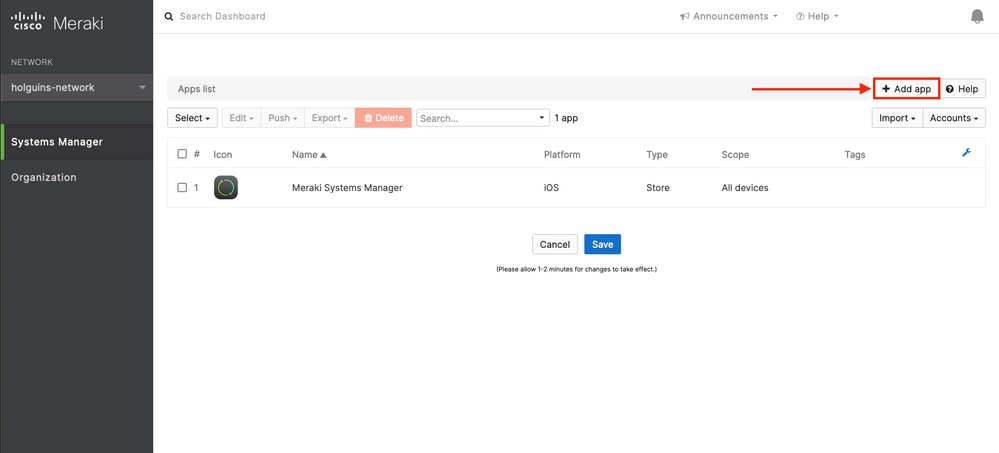

2.1. Navegue para Systems Manager > Manage > Apps para adicionar os aplicativos gerenciados.

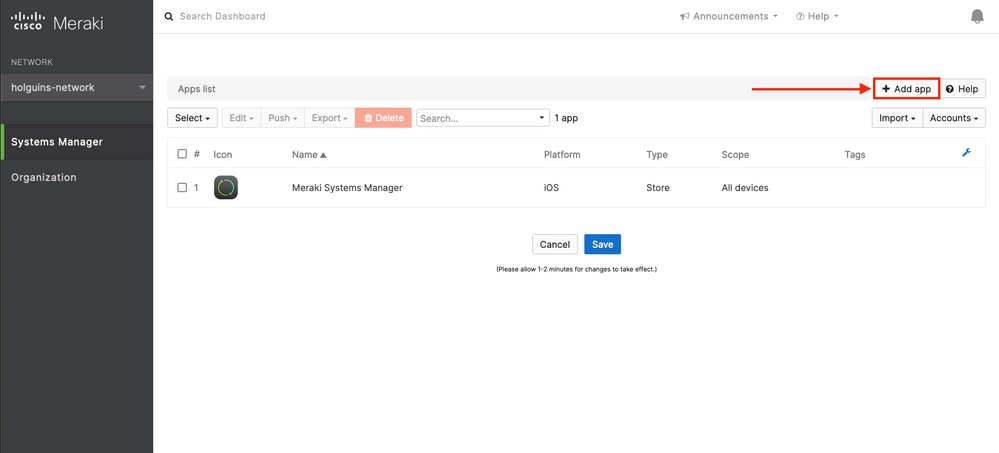

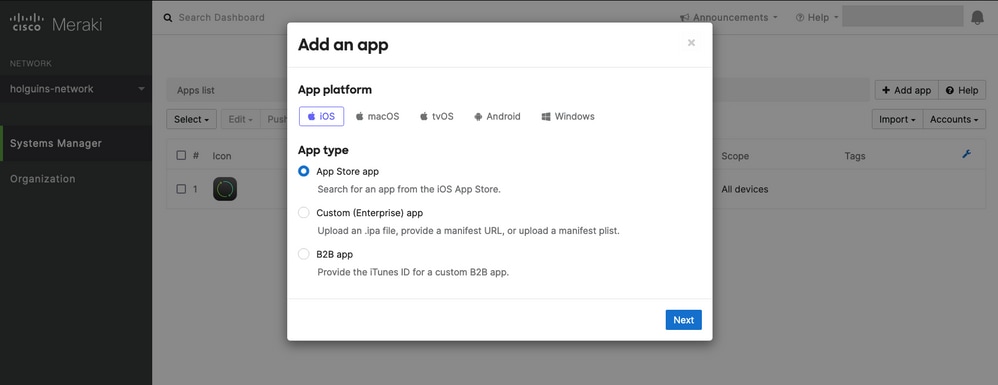

2.2. Selecione a opção Add app.

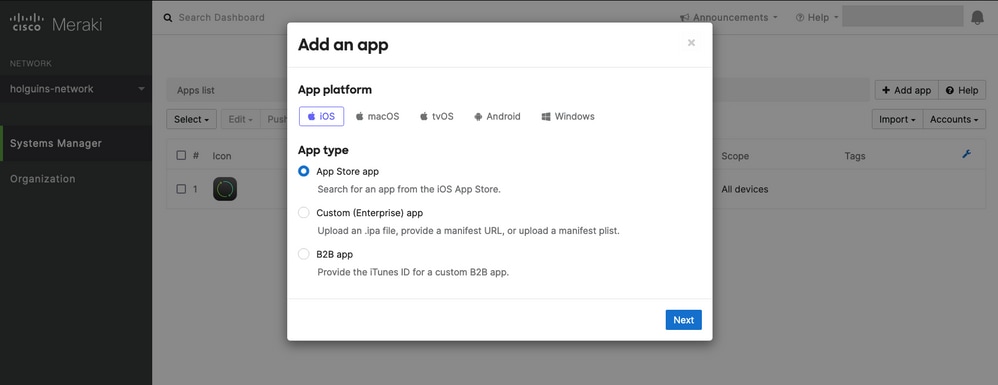

2.3. Selecione o tipo de aplicativo (App Store app, Custom, B2B) com base no local em que o aplicativo está armazenado. Selecione Avançar depois de selecionado.

Neste exemplo, o aplicativo é armazenado publicamente na App Store.

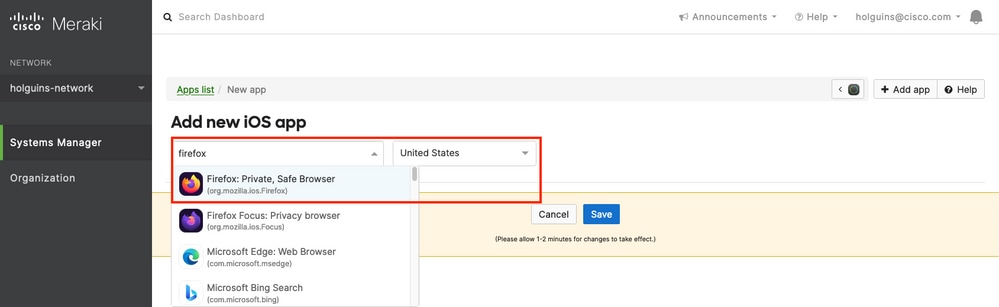

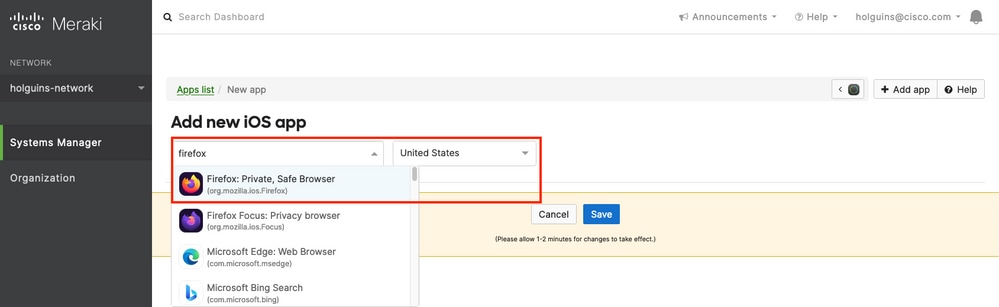

2.4. Quando solicitado, procure o aplicativo desejado e selecione a região de onde o aplicativo é baixado. Selecione Save depois que o aplicativo for selecionado.

Observação: se o país não corresponder à região da conta da Apple, o usuário poderá ter problemas com o aplicativo.

2.5. Clique em Salvar depois de selecionar todos os aplicativos desejados.

Etapa 3. Configurar perfil VPN PerApp

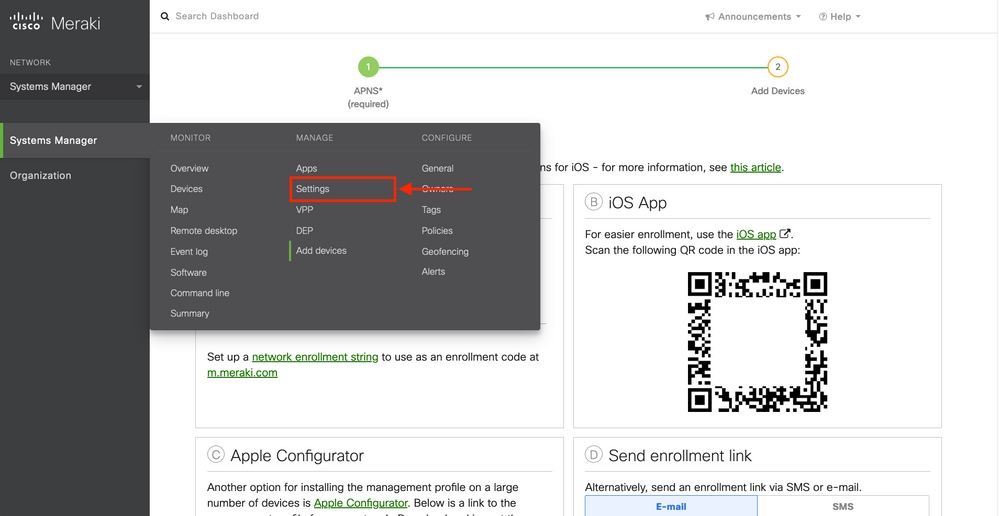

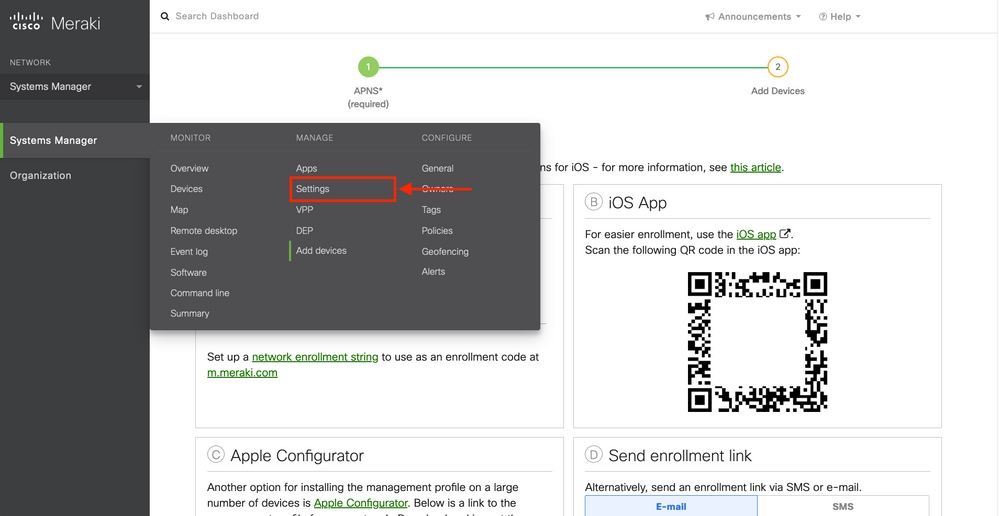

3.1. Navegue até Systems Manager > Manage > Settings

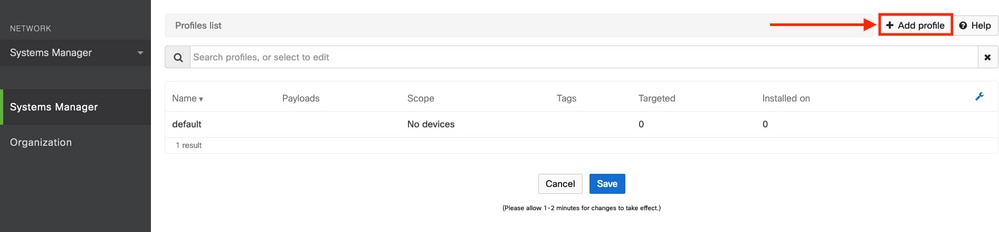

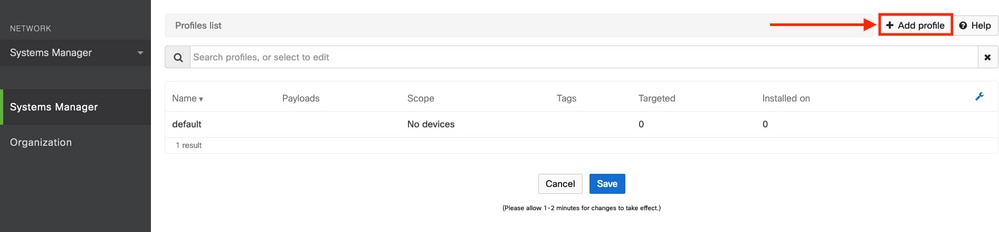

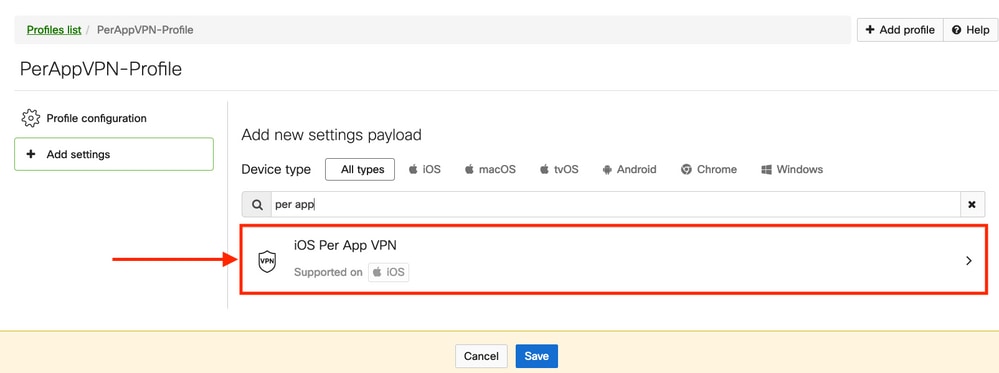

3.2. Selecione a opção Adicionar perfil.

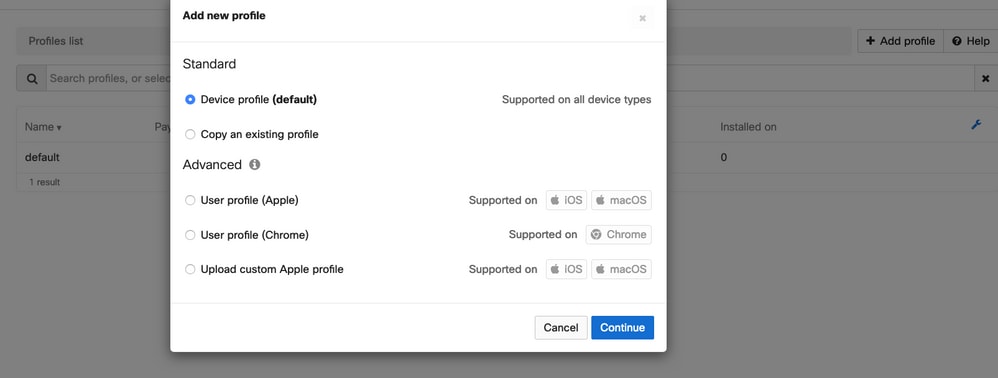

3.3. Selecione Perfil do dispositivo (padrão) e clique em Continuar.

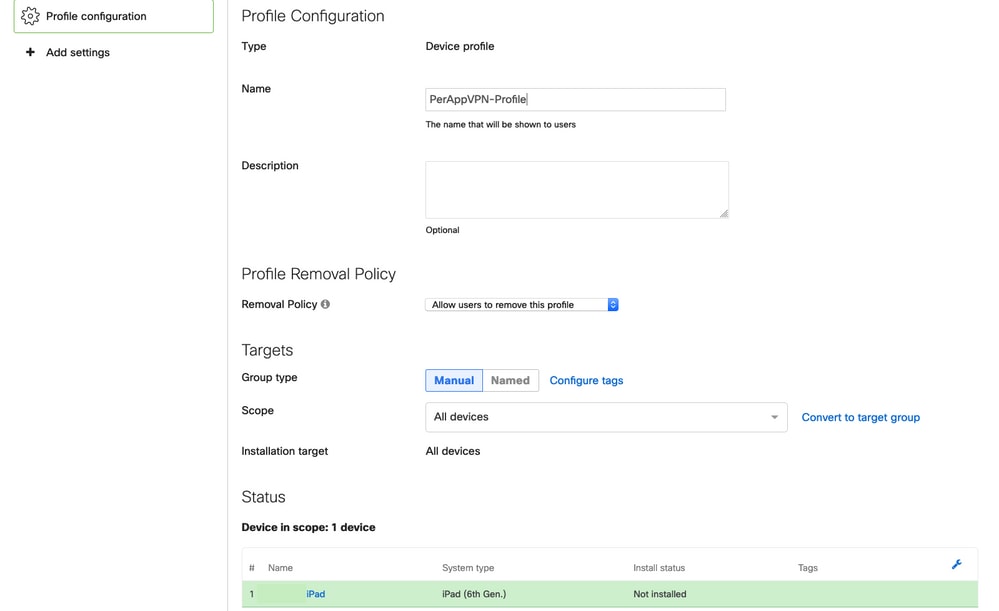

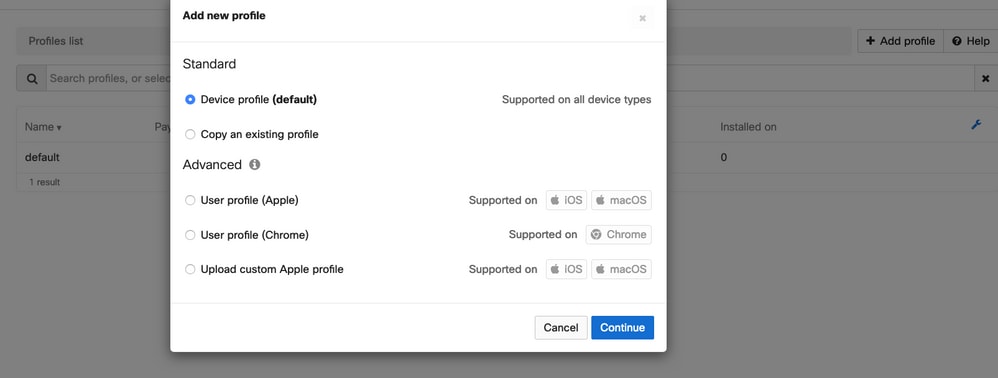

3.4. Quando o menu Profile Configuration for exibido, escreva o Name e selecione os dispositivos de destino em Scope.

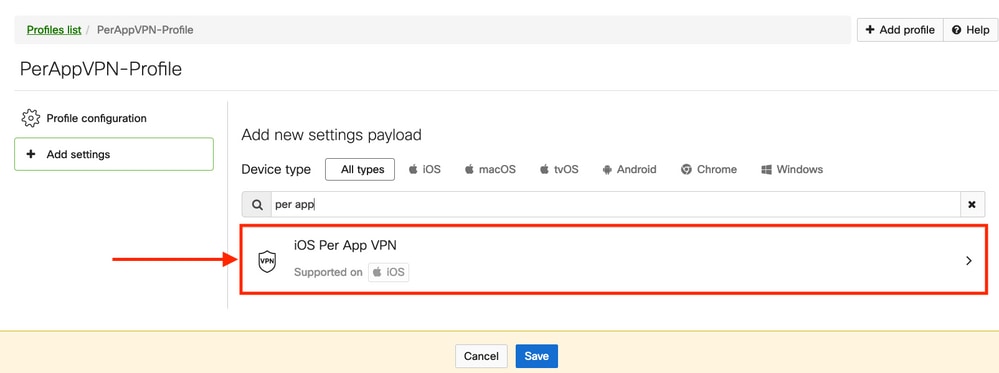

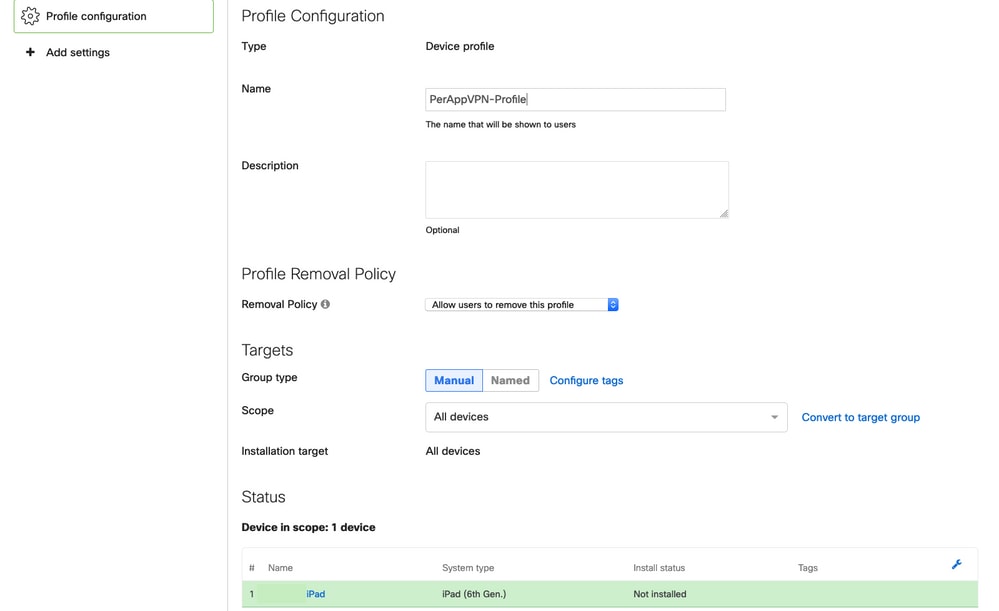

3.5. Selecione Add settings e filtre os tipos de perfil por iOS Per App VPN, selecione a opção como visto abaixo.

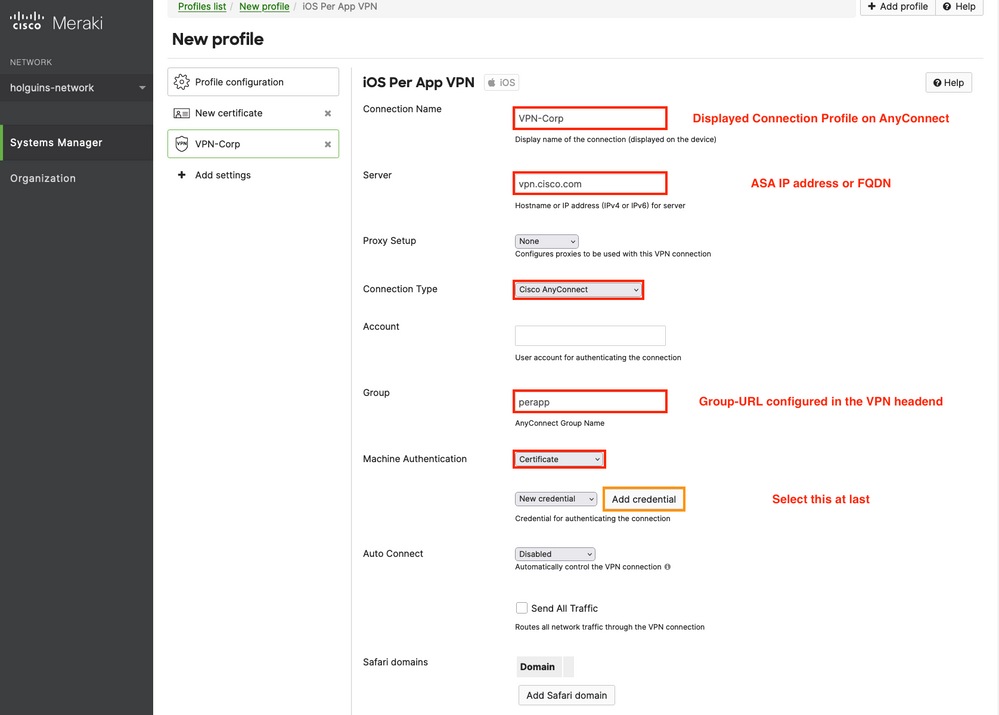

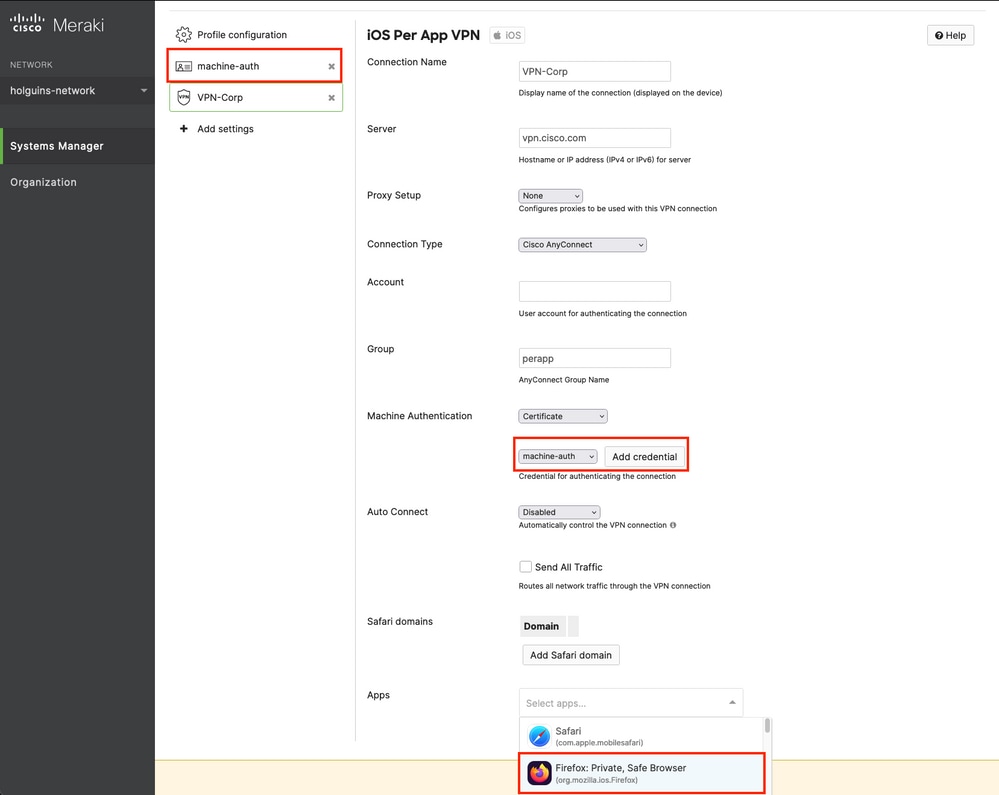

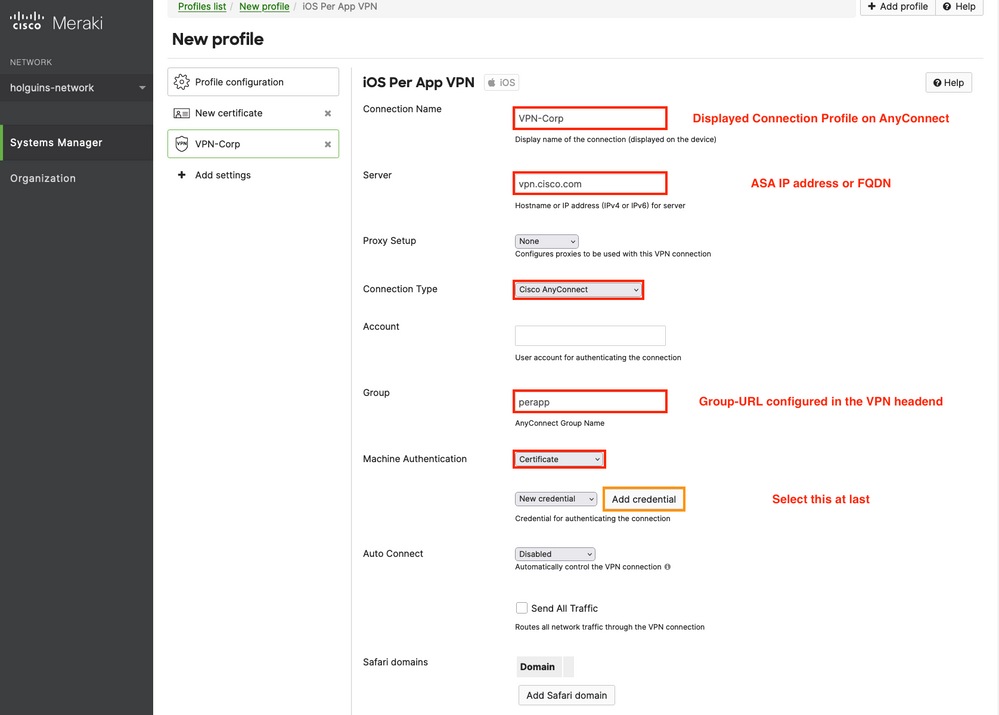

3.6. Quando o menu for exibido, escreva as informações de conexão com base no exemplo abaixo.

O gerenciador de sistemas suporta duas inscrições de certificado para essas conexões, SCEP e inscrição manual. Neste exemplo, foi usada a inscrição manual.

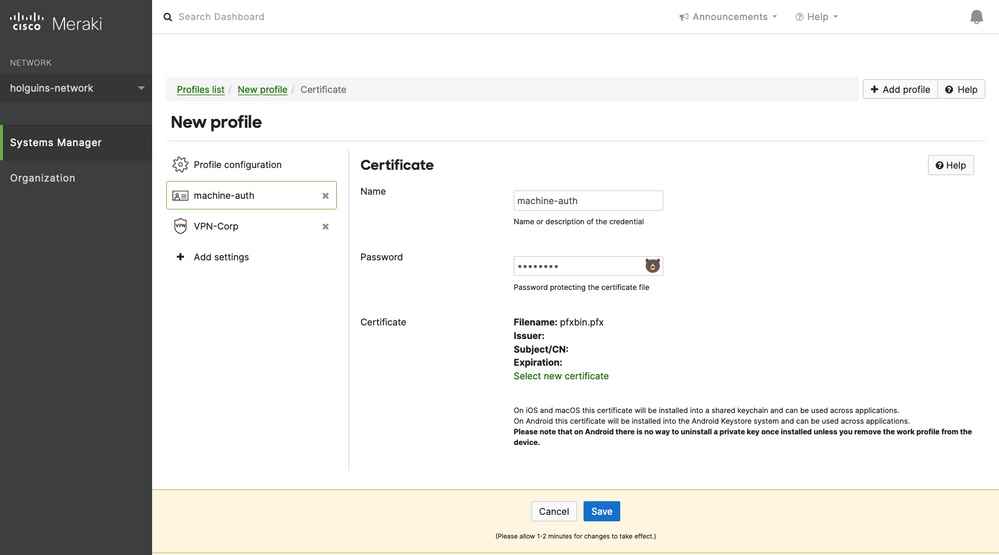

Observação: selecione Adicionar credencial depois de preencher as caixas de texto, já que essa opção o leva a um novo menu para adicionar um arquivo de certificado.

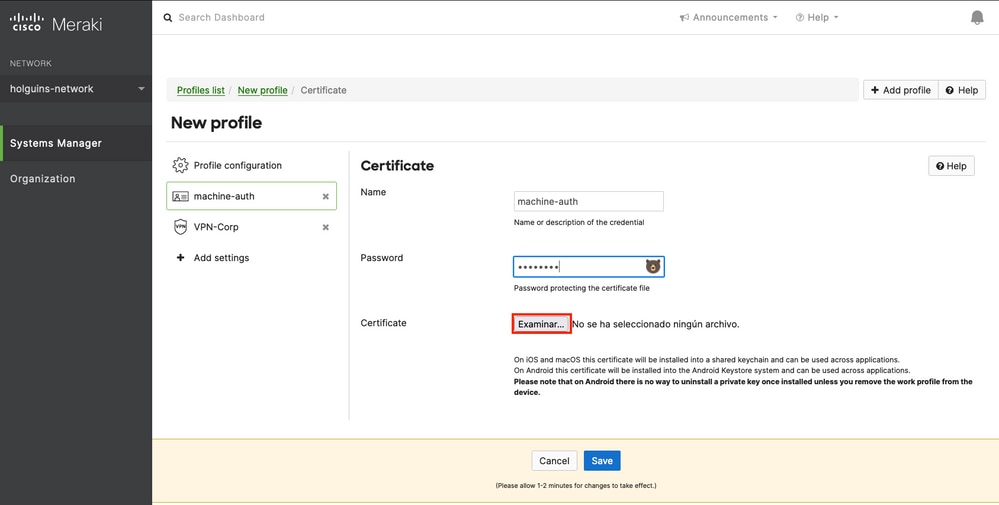

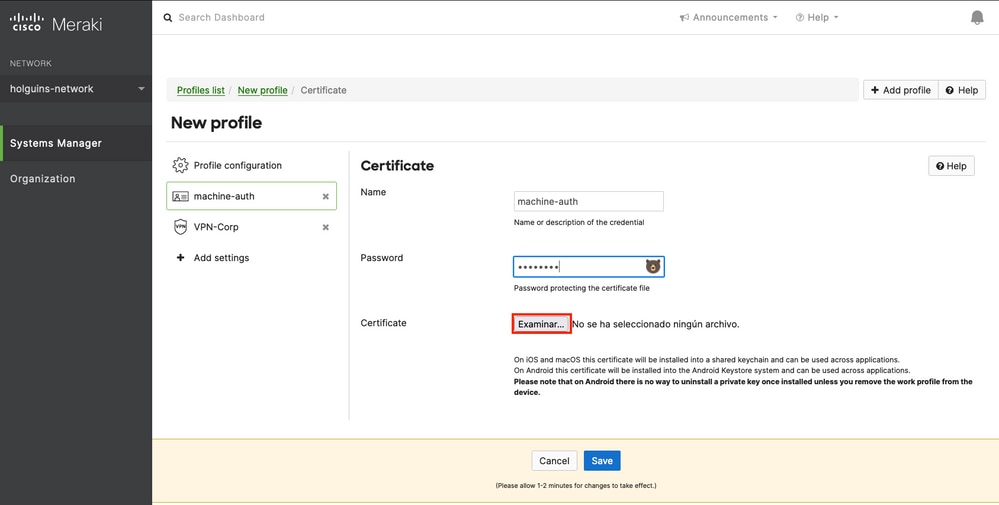

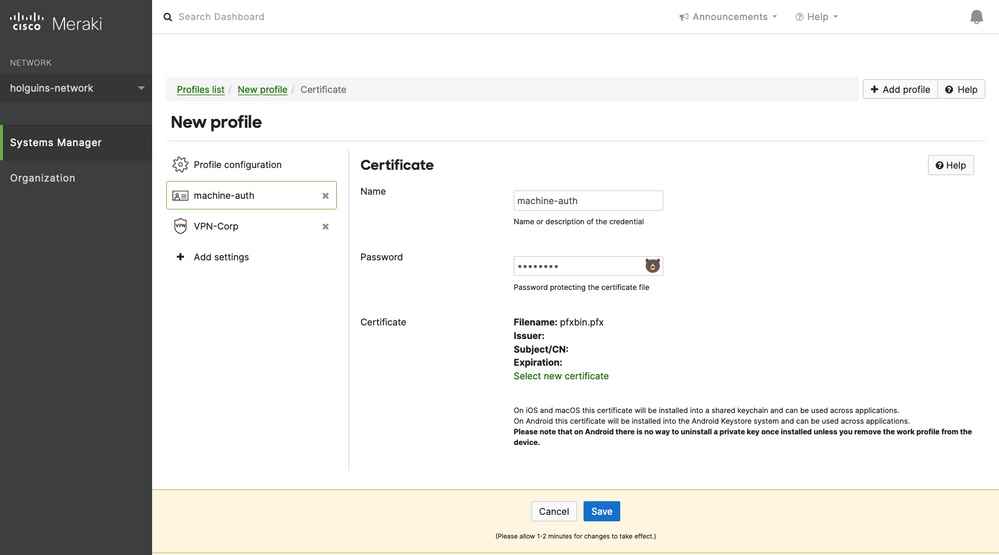

3.7. Depois de clicar em Adicionar credencial e você for redirecionado para o menu Certificado, escreva o Nome do Certificado, navegue em seu computador e procure a Senha que protege o arquivo .pfx (arquivo de certificado criptografado).

3.8. Depois que o certificado é selecionado, o nome de arquivo do certificado é exibido.

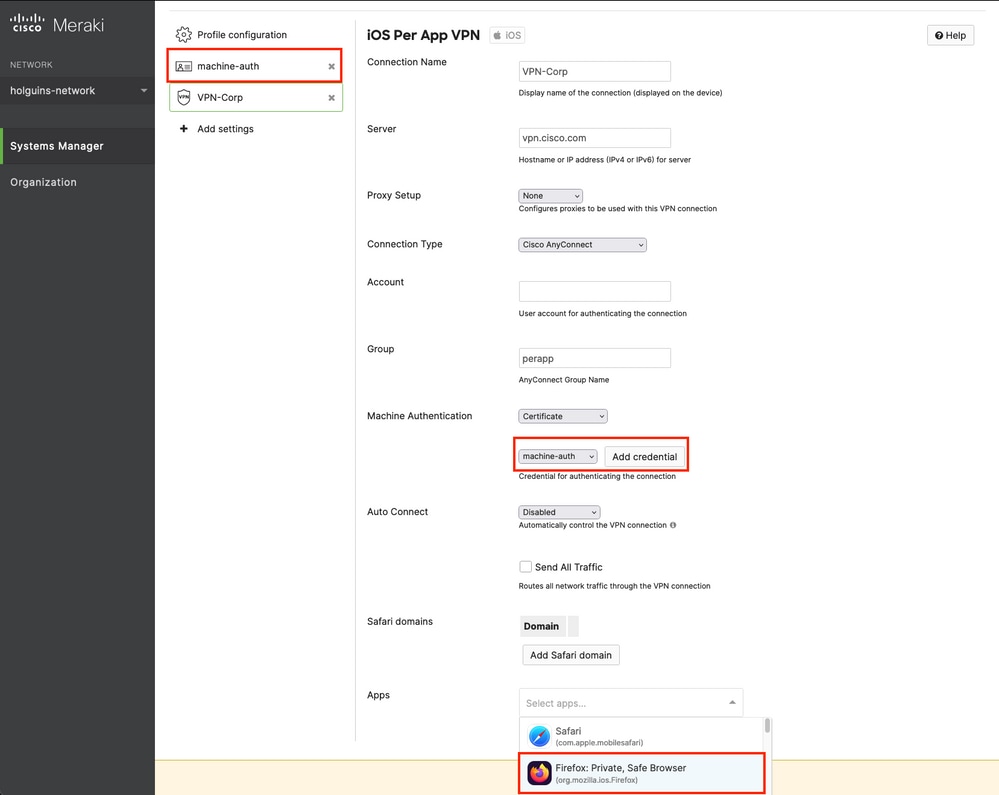

3.9. Depois de selecionar o certificado, navegue até o perfil VPN em que você estava anteriormente e selecione a credencial importada recentemente e selecione o aplicativo em túnel (Firefox, neste caso).

Clique em Save quando isso estiver concluído.

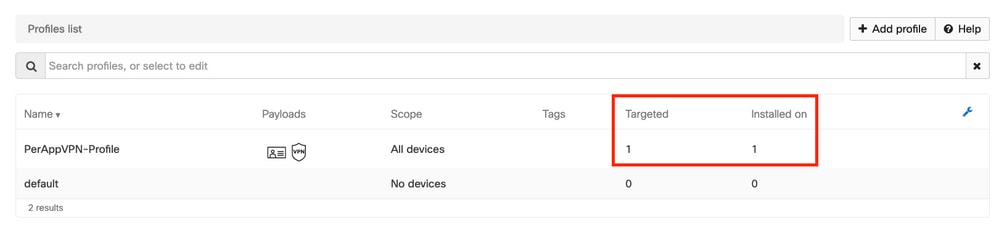

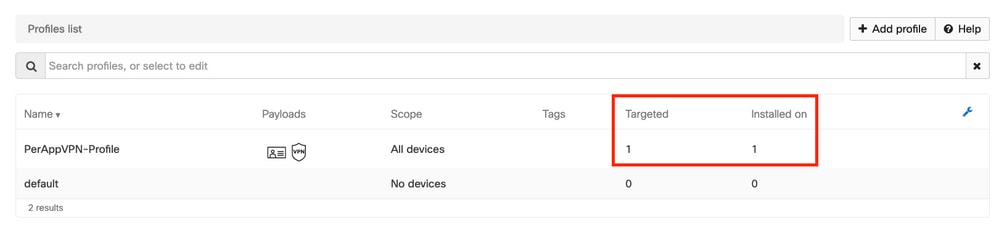

3.10. Verifique se o perfil está instalado nos dispositivos de destino.

Etapa 4. Configuração do Seletor de Aplicativos

4.1. Baixe o seletor de aplicativos do site da cisco https://software.cisco.com/download/home/286281283/type/282364313/release/AppSelector-2.0

Cuidado: execute o aplicativo em uma máquina com Windows. Os resultados exibidos não serão os esperados quando a ferramenta for usada em dispositivos MacOS.

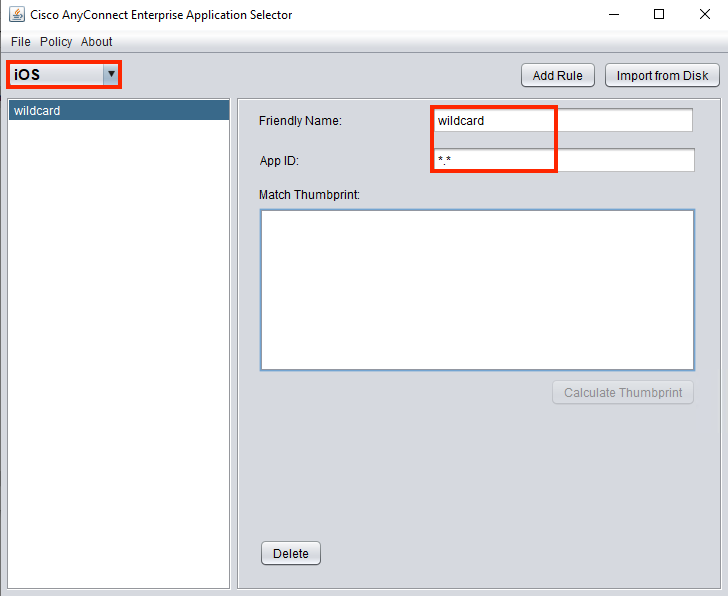

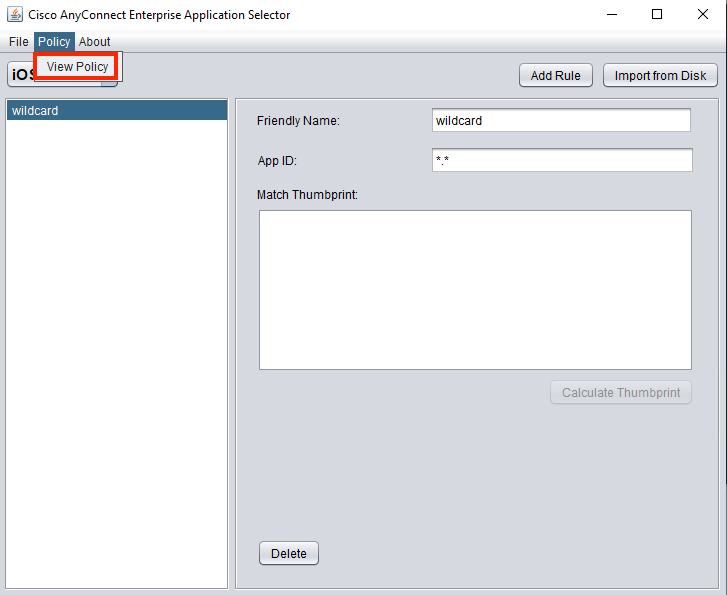

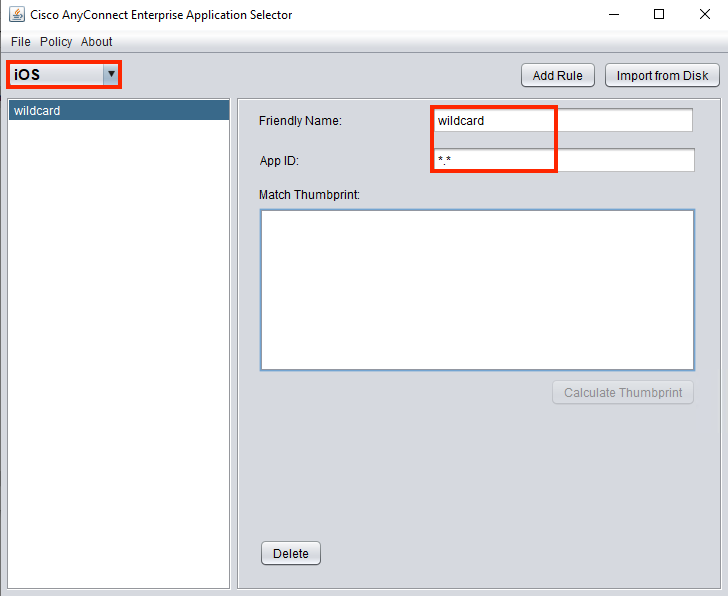

4.2. Abra o aplicativo java. Selecione iOS no menu suspenso, adicione um nome amigável e certifique-se de digitar *.* no ID do aplicativo.

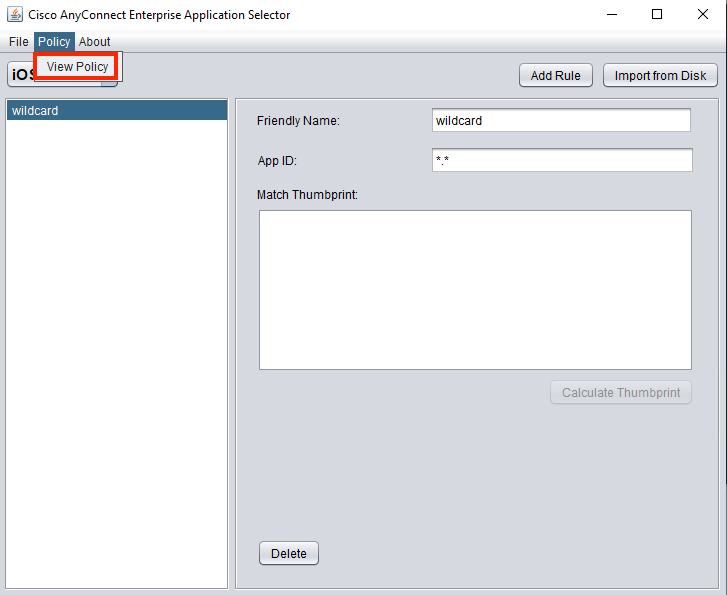

4.3. Navegue até Policy e selecione View Policy

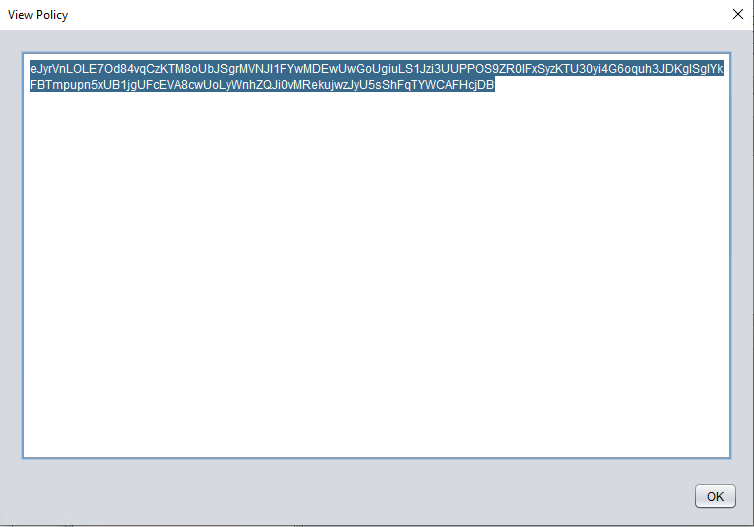

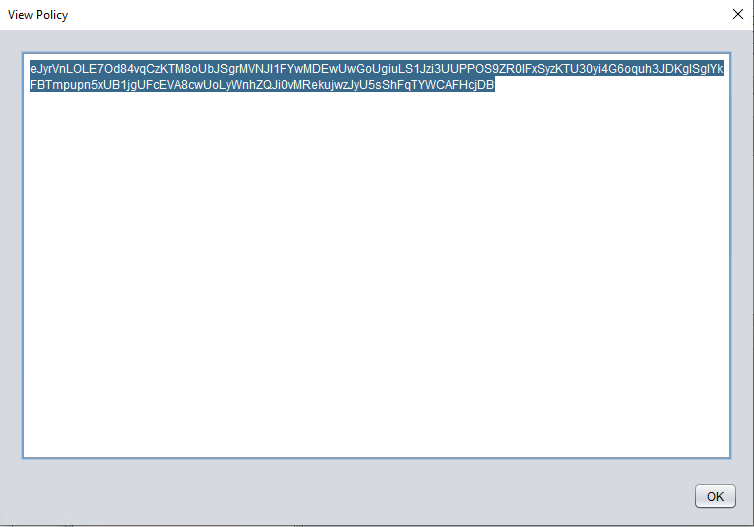

4.4. Copie a string exibida. (Isso é usado mais tarde na configuração do headend da VPN).

Etapa 5. Exemplo de ASA por configuração de VPN de aplicativo

conf t

webvpn

anyconnect-custom-attr perapp description PerAppVPN

anyconnect-custom-data perapp wildcard eJyrVnLOLE7Od84vqCzKTM8oUbJSgrMVNJI1FYwMDEwUwGoUgiuLS1Jzi3UUPPOS9ZR0lFxSyzKTU30yi4G6oquh3JDKglSgIYkFBTmpupn5xUB1jgUFcEVA8cwUoLyWnhZQJi0vMRekujwzJyU5sShFqTYWCAFHcjDB

ip local pool vpnpool 10.204.201.20-10.204.201.30 mask 255.255.255.0

access-list split standard permit 172.168.0.0 255.255.0.0

access-list split standard permit 172.16.0.0 255.255.0.0

group-policy GP-perapp internal

group-policy GP-perapp attributes

vpn-tunnel-protocol ssl-client

split-tunnel-policy tunnelspecified

split-tunnel-network-list value split

split-tunnel-all-dns disable

anyconnect-custom perapp value wildcard

tunnel-group perapp type remote-access

tunnel-group perapp general-attributes

address-pool vpnpool

default-group-policy GP-perapp

tunnel-group perapp webvpn-attributes

authentication certificate

group-alias perapp enable

group-url https://vpn.cisco.com/perapp enable

Verificar

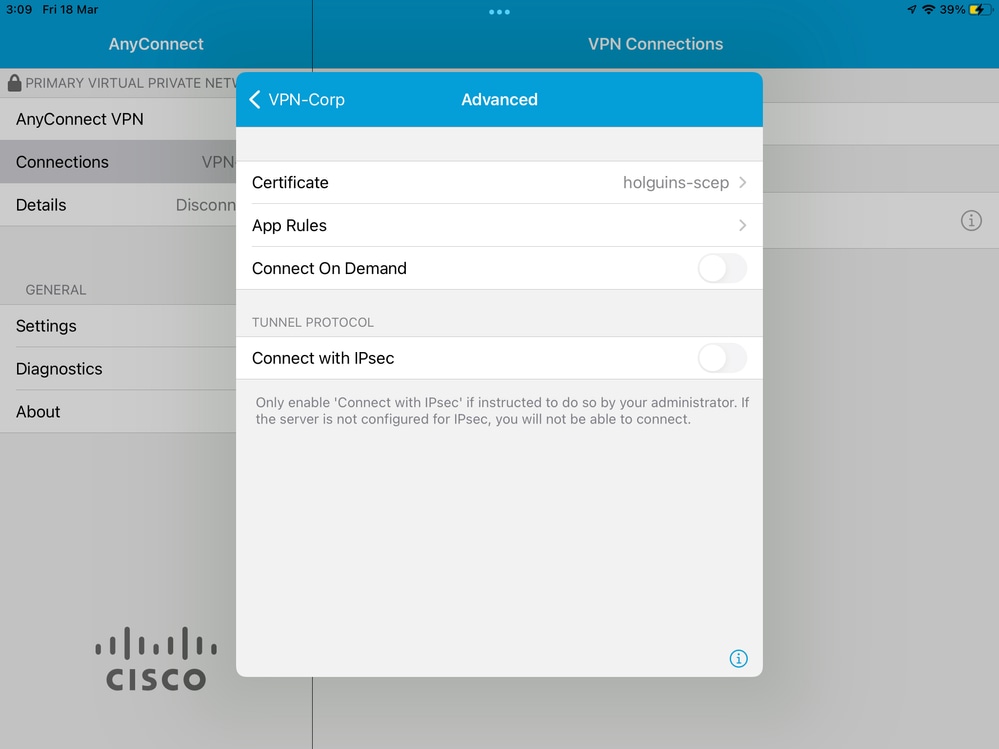

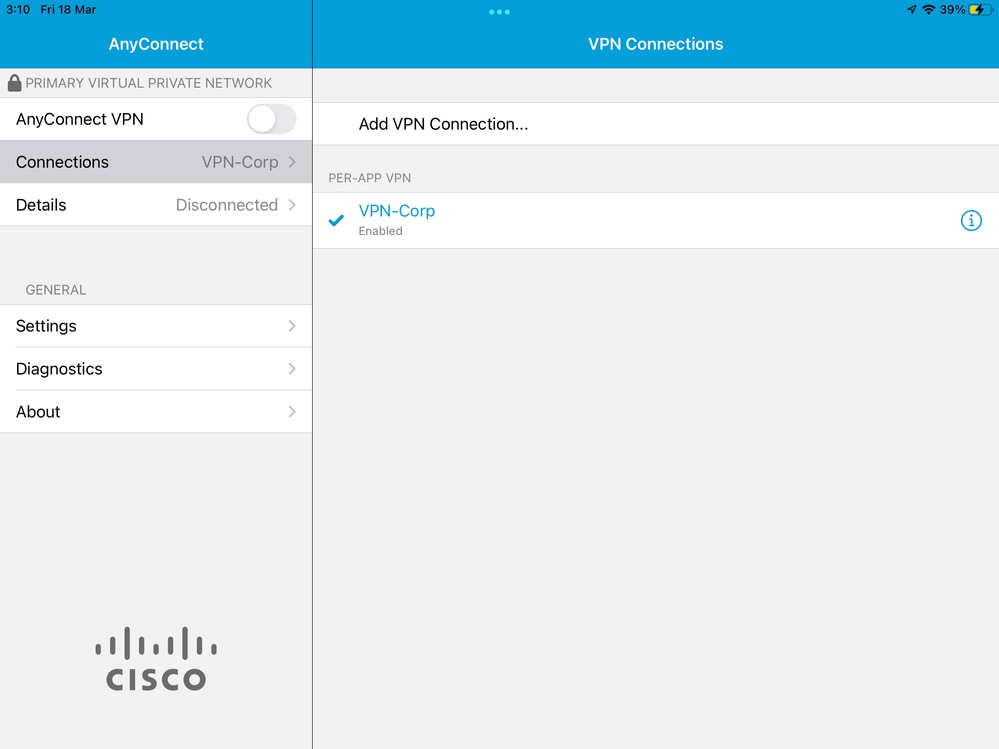

6. Verificar a instalação do perfil no aplicativo AnyConnect

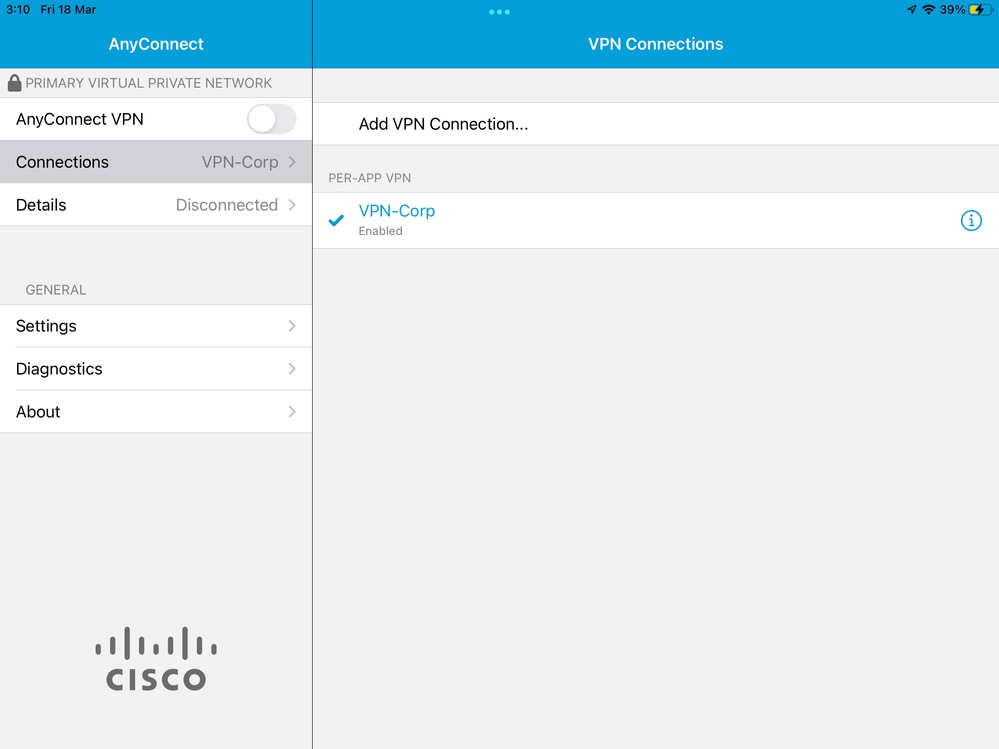

6.1. Abra o aplicativo AnyConnect e selecione Conexões no painel esquerdo. O perfil de VPN PerApp deve ser exibido em uma nova seção chamada VPN PER-APP.

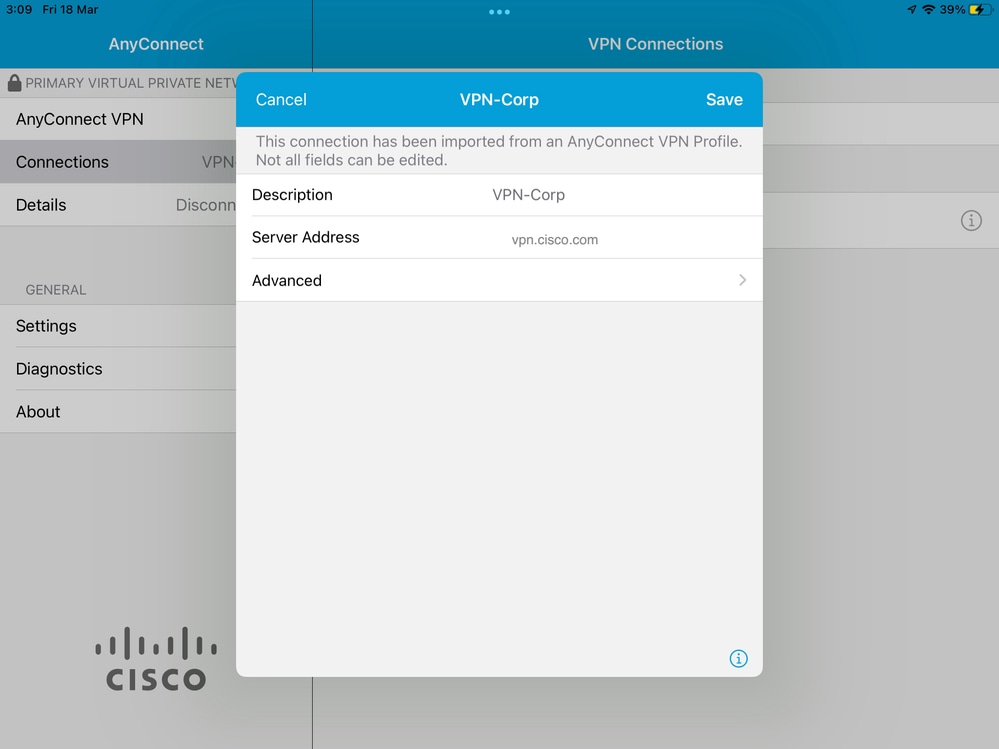

Selecione o i para exibir as configurações avançadas.

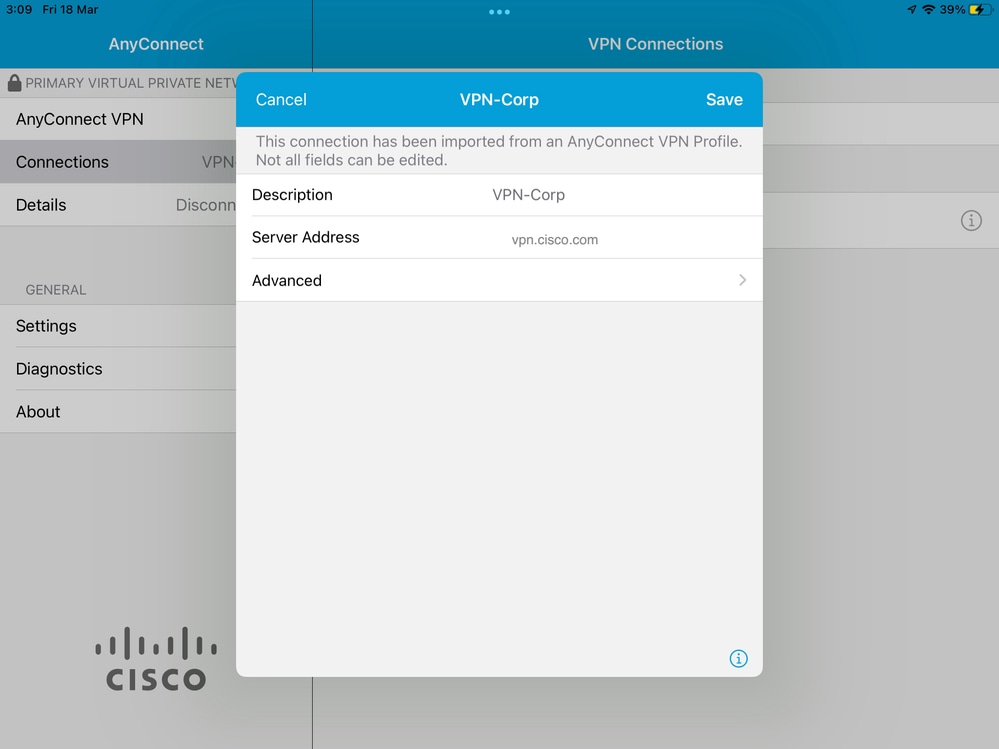

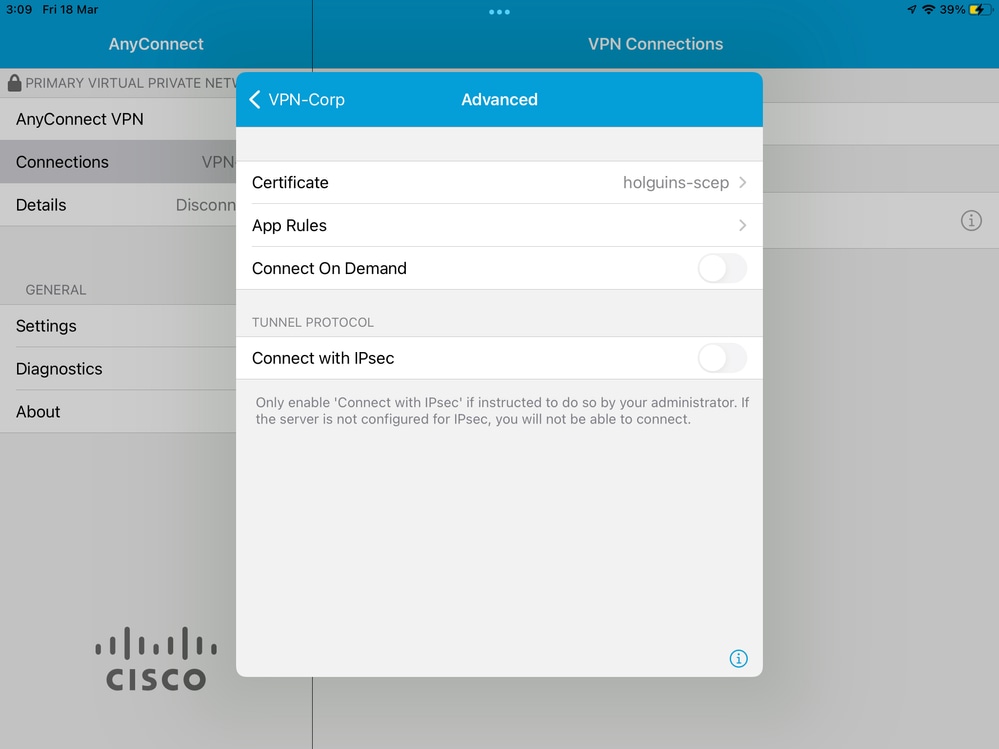

6.2. Selecione a opção Avançado.

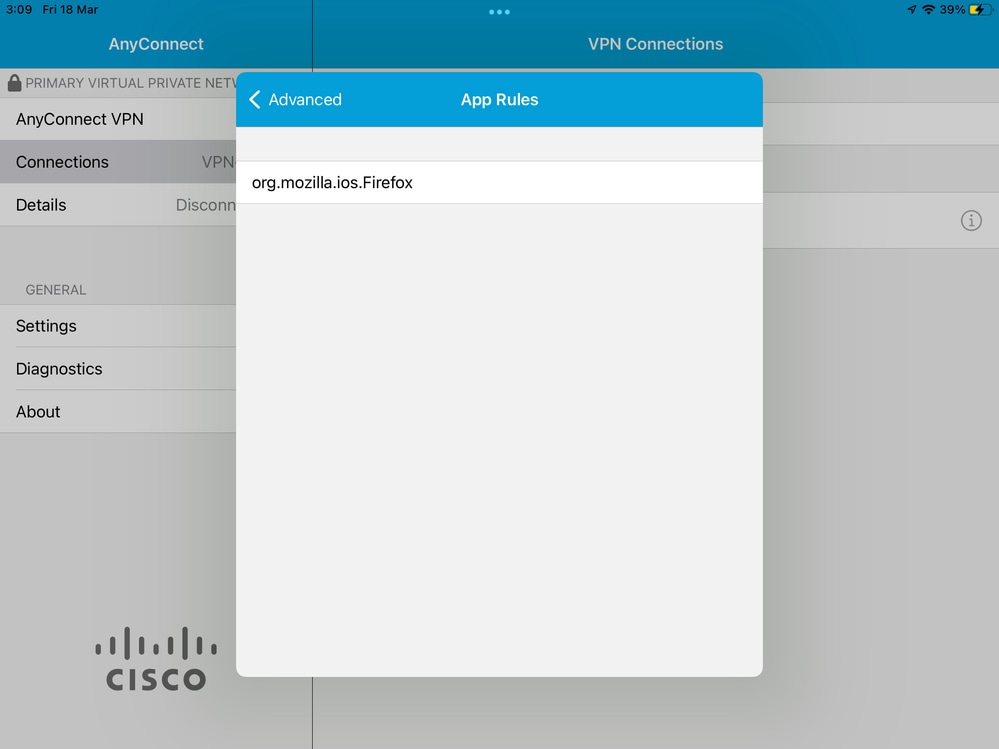

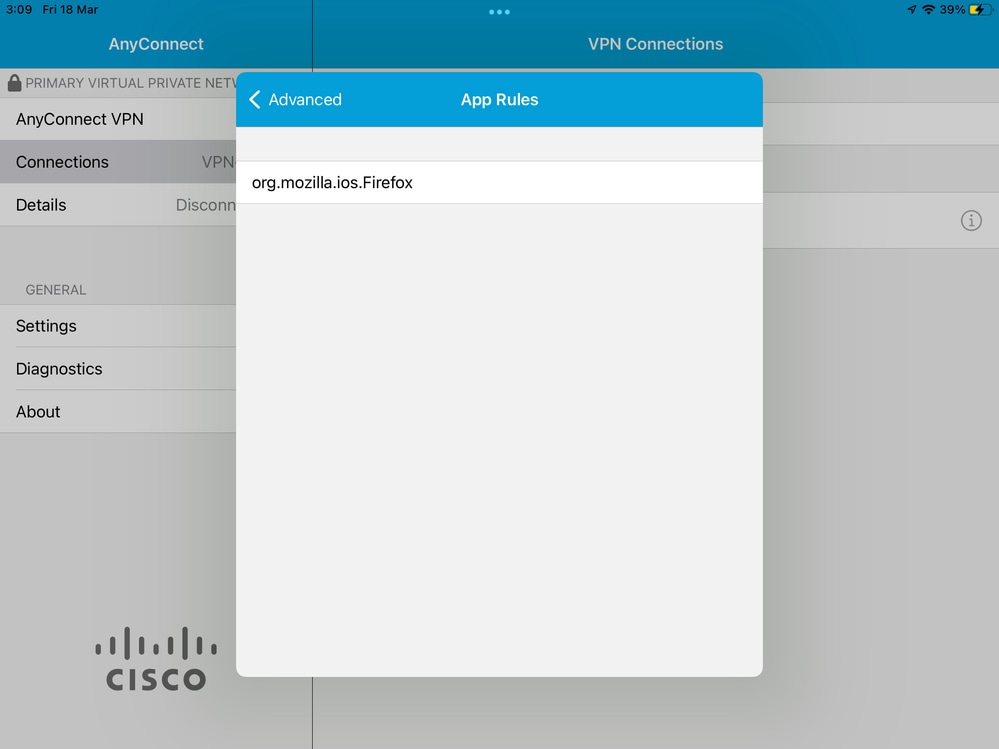

6.3. Selecione a opção Regras de Aplicativo.

6.4. Por último, confirme se a regra de aplicativo está instalada. (O Mozilla é o aplicativo em túnel desejado neste documento, portanto, a instalação do aplicativo foi bem-sucedida).

Troubleshoot

No momento, não há etapas de Troubleshooting específicas para este documento.

Feedback

Feedback