Instalação de patch/atualização no módulo FirePOWER usando ASDM (On-Box Management, gerenciamento integrado)

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introduction

Este documento descreve as várias atualizações/patches disponíveis no módulo Firepower e seus procedimentos de instalação usando o Adaptive Security Device Manager (On-Box Management).

Contribuído por Avinash, Prashant Joshi e Sunil Kumar, engenheiros do Cisco TAC.

Prerequisites

Requirements

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Conhecimento do firewall Adaptive Security Appliance (ASA) e do Adaptive Security Device Manager (ASDM)

- Conhecimento do dispositivo Firepower

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Módulos ASA Firepower (ASA 5506X/5506H-X/5506W-X, ASA 5508-X, ASA 5516-X ) executando a versão de software 5.4.1 e superior

- Módulo ASA Firepower (ASA 5515-X, ASA 5525-X, ASA 5545-X, ASA 5555-X) executando a versão de software 6.0.0 e superior

- A versão do ASDM depende da versão em execução no ASA. Uma matriz de compatibilidade detalhada com ASA e compatibilidade ASDM

As informações neste documento são criadas a partir dos dispositivos em um ambiente de laboratório específico. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Informações de Apoio

Tipo de atualizações

O módulo Firepower tem estes tipos de atualizações:

- Atualização/patch do produto (firmware)

- Atualização do banco de dados de vulnerabilidades (VDB)

- Atualização da regra (assinatura)

- Atualização da localização geográfica

Configurar atualizações do módulo Firepower

Instalar atualização do produto (firmware)

As atualizações de produtos são de dois tipos.

Digite 1. A atualização do produto é o sistema de atualização da versão secundária para a versão principal.

Por exemplo: Atualizando o Firepower da versão 5.4.x para a 6.0.x. Essas atualizações contêm melhorias importantes na funcionalidade do produto.

Tipo 2. A instalação de patches é uma atualização secundária que inclui as correções de bugs para a versão atual.

Por exemplo: Atualizando o módulo Firepower da versão 5.4.1 para 5.4.x.

Nota: A Cisco recomenda rever as Notas de versão antes da instalação de qualquer atualização/patch.

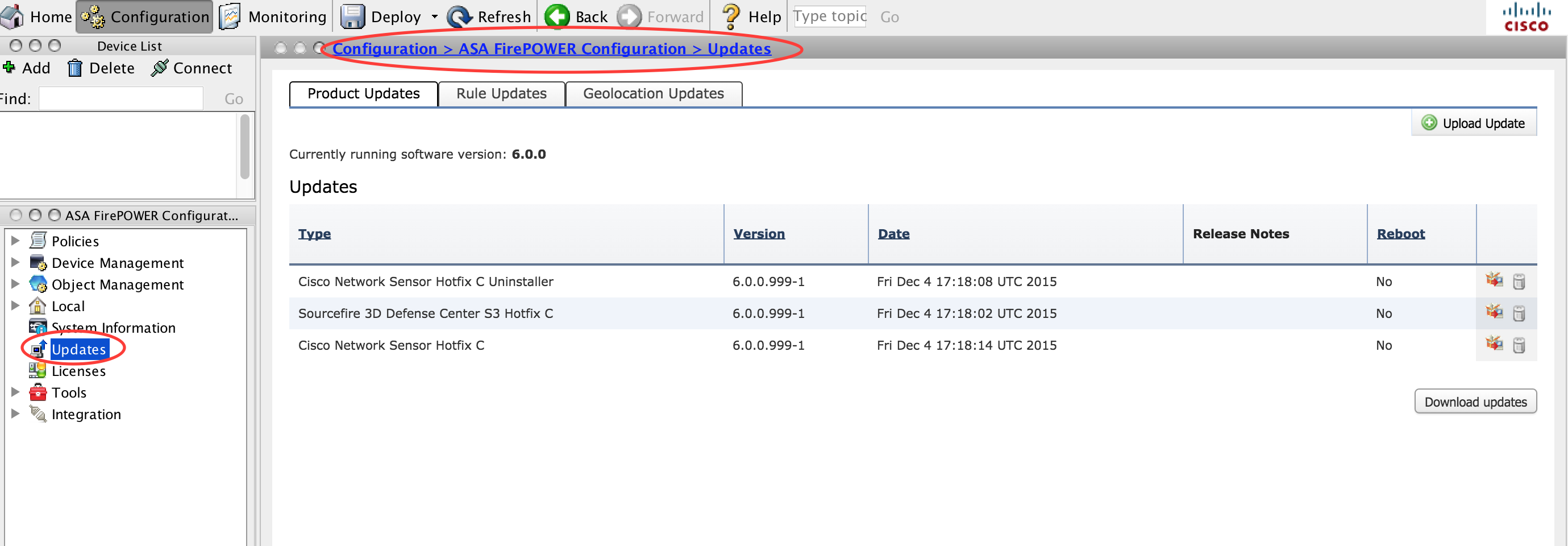

Para instalar atualizações/patches de produtos para o módulo Firepower, navegue para Configuration > ASA Firepower Configuration > Updates.

Aqui, você tem duas opções.

Download automático: Se o Firepower Module tiver acesso à Internet, as atualizações poderão ser baixadas diretamente do site da Cisco clicando em Download Updates (Baixar atualizações).

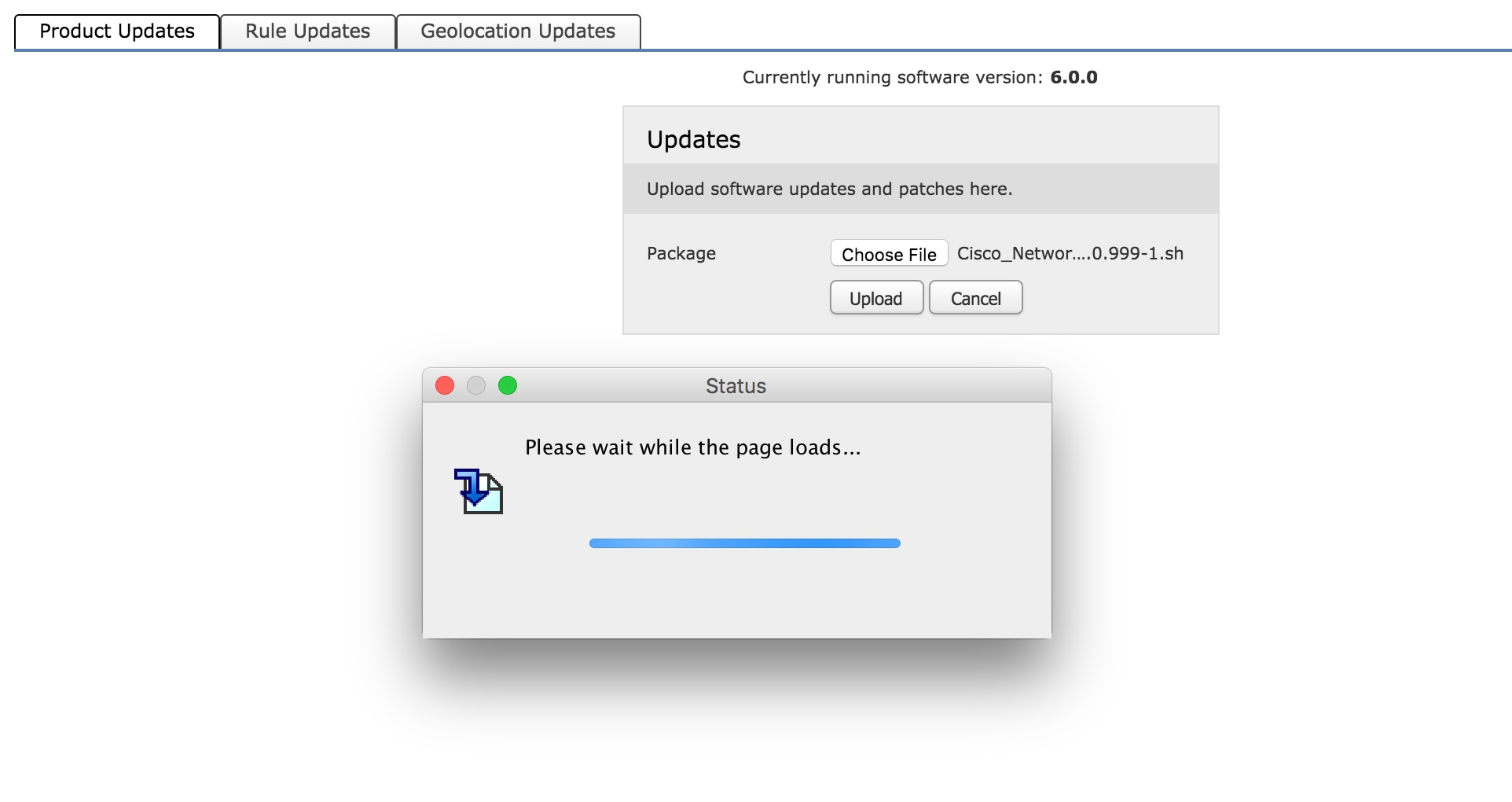

Atualização manual: faça download do patch/atualização do produto do site da Cisco para o sistema local e faça o upload manualmente clicando em Upload Update. Selecione Escolher arquivo e navegue pelo arquivo do sistema local e clique em Carregar.

Como mostrado na imagem, uma barra de progresso aparece durante o upload de um arquivo para o módulo Firepower.

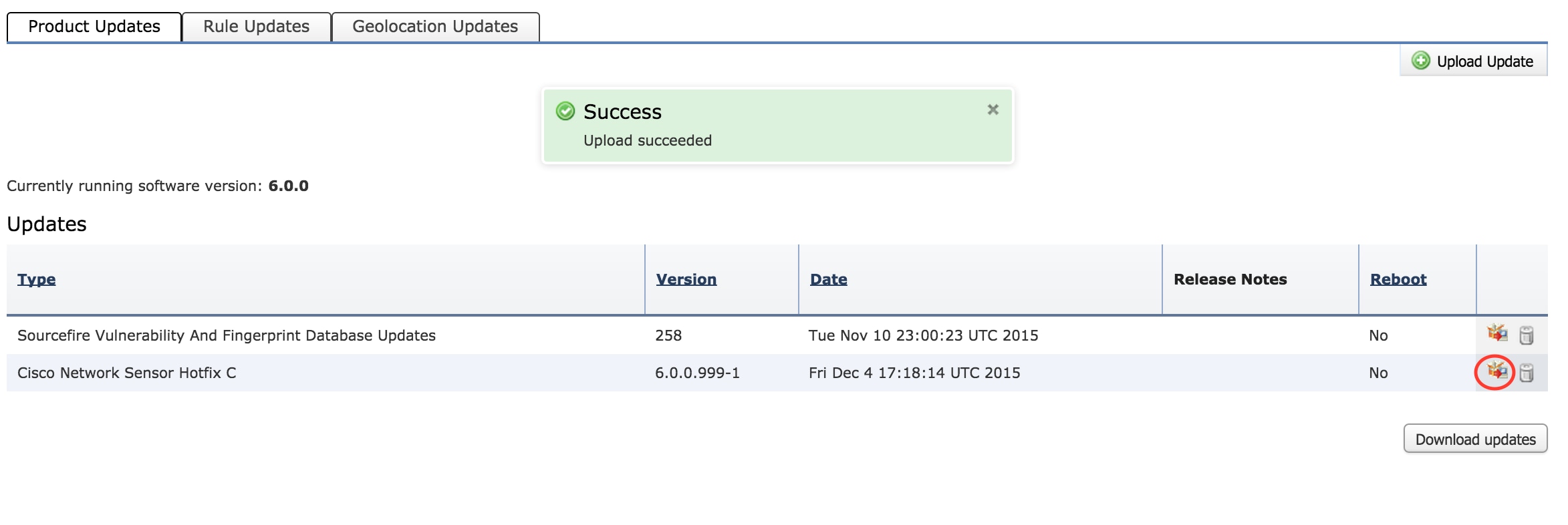

Depois que a atualização for manualmente carregada ou baixada do site da Cisco, selecione a versão e clique no ícone de instalação, como mostrado na imagem.

-

Tip: Navegue até Monitoring > Task Status para monitorar a instalação da atualização.

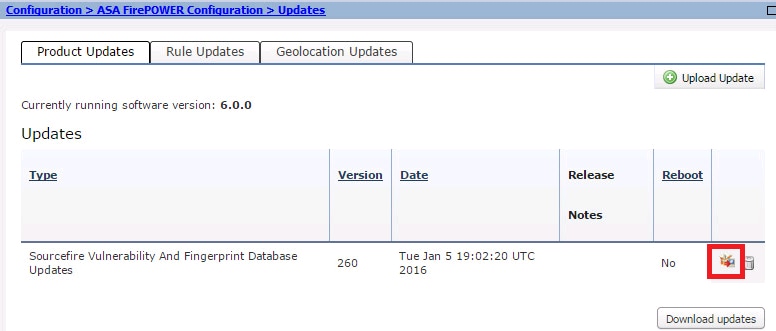

Instalar atualização de VDB

A atualização do banco de dados de vulnerabilidade (VDB) contém atualizações para detecção de aplicativos (filtro de aplicativos) e atualização de VDB. A atualização do VDB está listada em Atualizações do produto.

Para configurar a atualização do VDB, navegue para Configuration > ASA Firepower Configuration > Updates. Aqui você tem duas opções.

Download automático: Se o Firepower Module tiver acesso à Internet, o Firepower Module poderá baixar as atualizações do VDB diretamente do site da Cisco clicando em Download Updates (Baixar atualizações).

Atualização manual: baixe a atualização do VDB do site da Cisco para o sistema local e faça o upload manualmente clicando em Upload Update. Selecione Escolher arquivo e navegue pelo arquivo do sistema local e clique em Carregar.

Depois que a atualização for carregada ou baixada manualmente do site da Cisco, selecione a versão e clique no ícone de instalação, como mostrado na imagem.

-

Tip: Navegue até Monitoring > Task Status, para monitorar a instalação do VDB.

Instalar Atualizações de Regras

As atualizações de regra (assinatura) são atualizações de assinatura do Cisco IOS Intrusion Prevention System (IPS) que a equipe do Cisco TALOS publica regularmente para fornecer a cobertura das ameaças mais recentes.

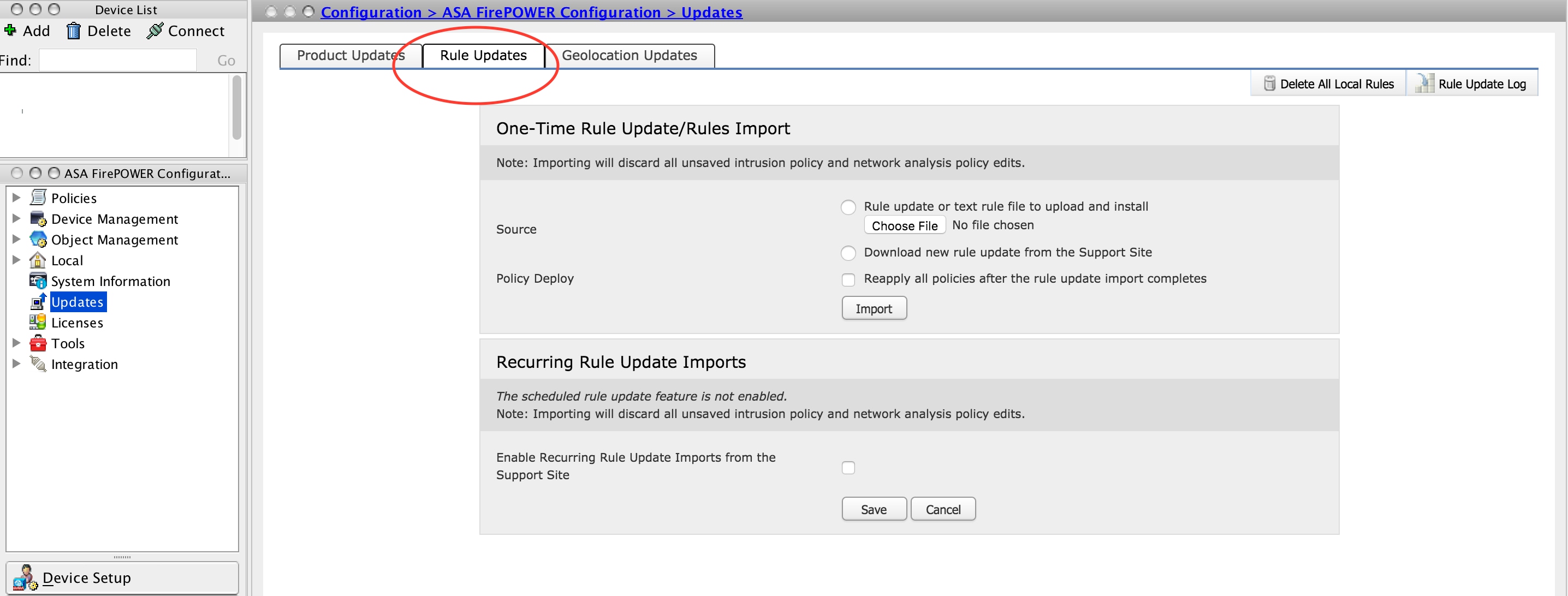

Para instalar as atualizações de regra, navegue para Configuração > Configuração do ASA Firepower > Atualizações e clique em Atualizações de regra.

Há duas opções para configurar as atualizações de regra.

- Atualização de regra única/importação de regra

- Importação de Atualização de Regra Recorrente

Atualização de regra única/importação de regra

Atualização de regra única/Importação de regra é um processo manual de atualização de assinaturas. Aqui, você tem duas opções.

Download automático: Se o módulo Firepower tiver conectividade com a Internet, selecione Download Rule update no site de suporte.

Atualização manual: se você baixou manualmente o arquivo de atualização de regras do site da Cisco no sistema local, selecione Regra de atualização ou arquivo de regra de texto a ser carregado e instalado e clique em Escolher arquivo para carregar o arquivo de assinatura.

Quando o upload/download de regras for concluído, você poderá selecionar Reaplicar todas as políticas após a conclusão da importação da atualização da regra e clicar em Importar para aplicar automaticamente a atualização da assinatura a todas as políticas de Controle de Acesso após a conclusão da atualização/instalação da regra.

Para aplicar políticas manualmente, deixe a caixa de seleção desmarcada.

-

Tip: Para monitorar a instalação de importação de regra, navegue para Configuração > Configuração do ASA Firepower > Atualizações > Atualizações de regra > Log de Atualização de regra.

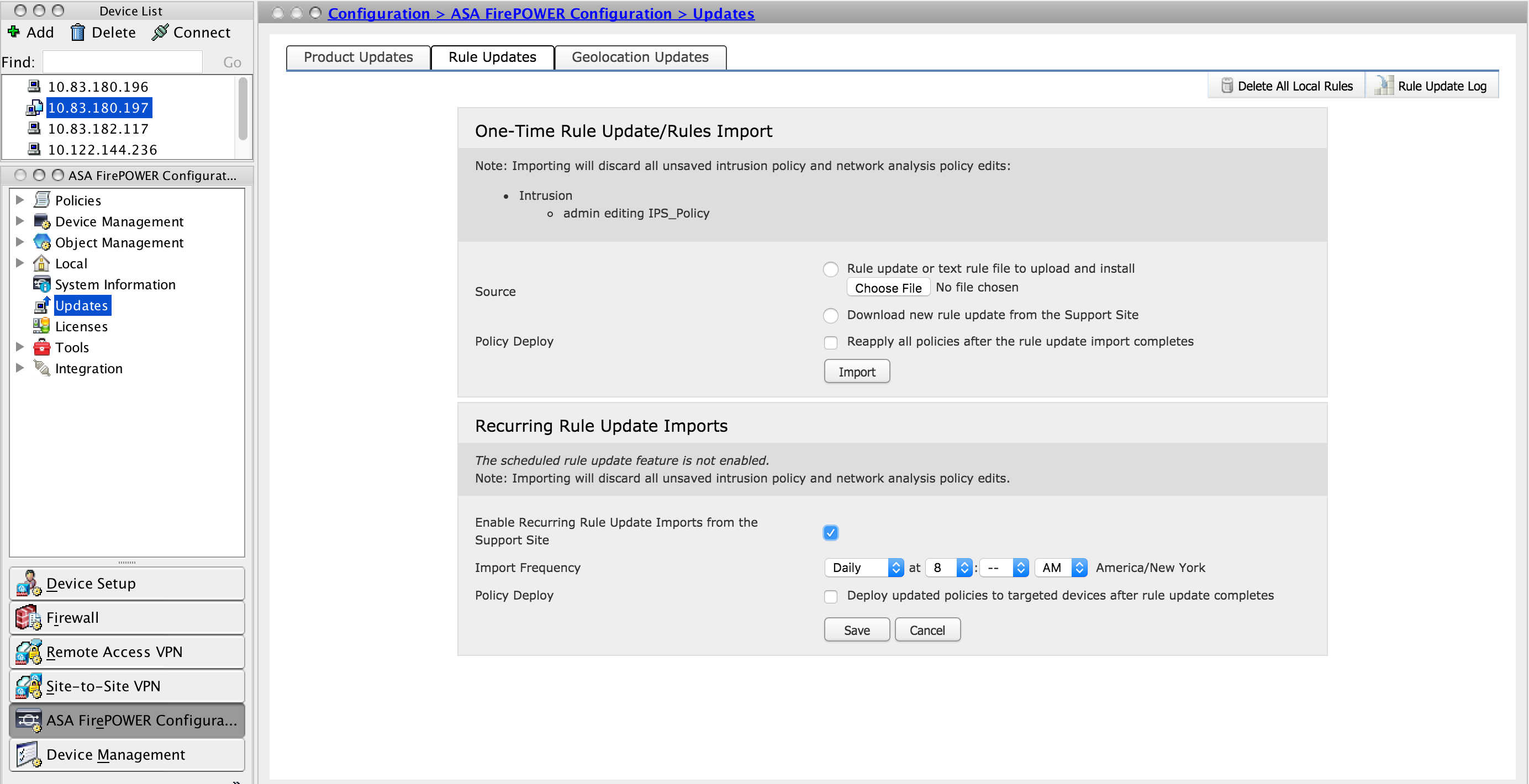

Importações de Atualização de Regras Recorrentes

A opção Atualização de regra recorrente é programar o módulo Firepower para verificar se há atualizações de regras. Baixe e instale uma nova regra se o novo banco de dados de regras estiver disponível.

Nota: O módulo Firepower deve ter conectividade com o site de suporte da Cisco.

Para configurar Atualizações de Regras Recorrentes, Selecione Ativar Importações de Atualização de Regras Recorrentes do Site de Suporte. Configure a frequência para verificar a nova atualização de regra e baixar/instalar a atualização de regra, se disponível.

Você pode optar por aplicar políticas de acesso automaticamente selecionando Implantar políticas atualizadas para dispositivos de destino depois que a atualização da regra for concluída se quiser aplicar novas alterações de regra ao módulo e, em seguida, clique em Salvar.

-

Tip: Para monitorar a instalação de importação de regra, navegue para Configuração > Configuração do ASA Firepower > Atualizações > Atualizações de Regras > Log de Atualização de Regras.

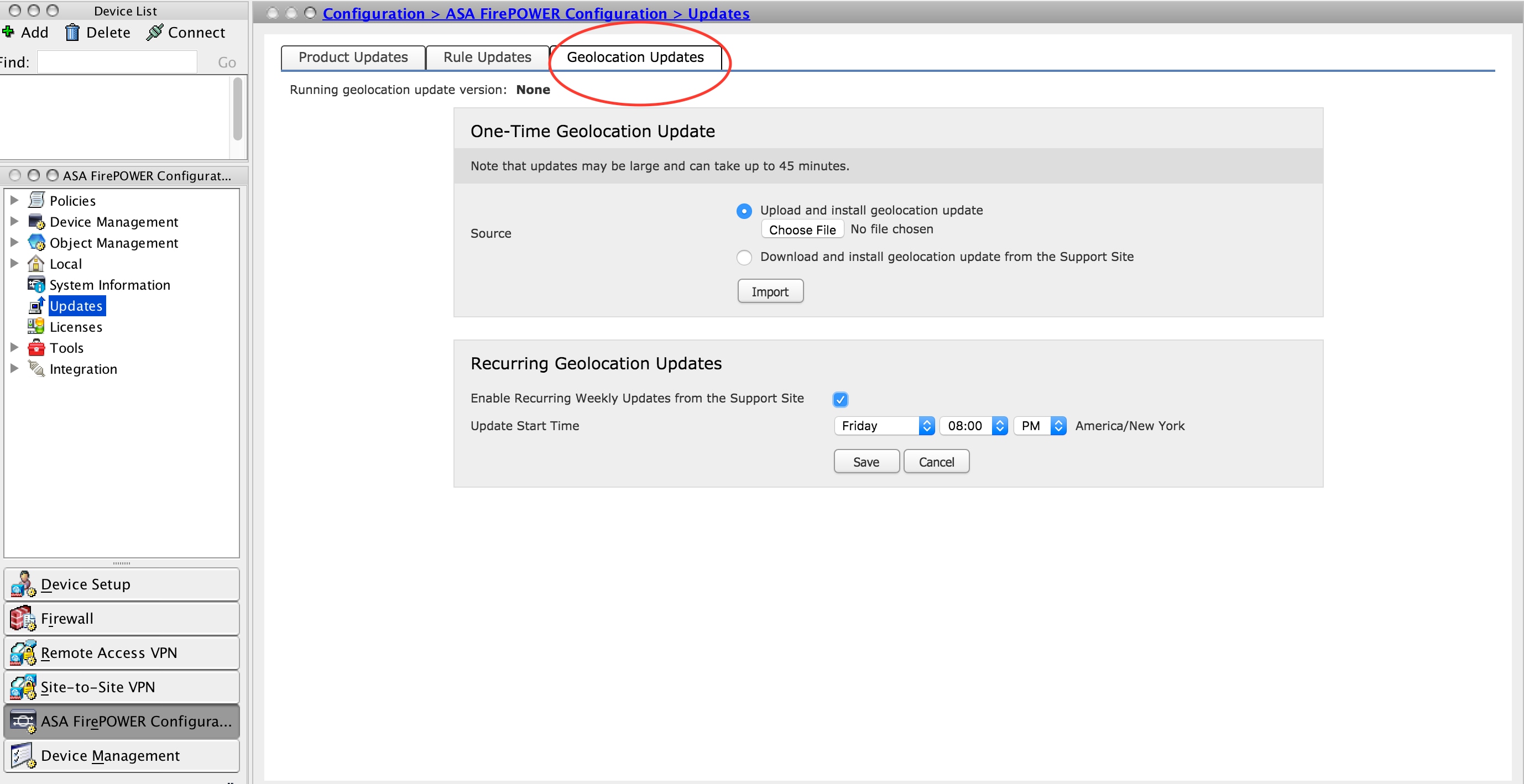

Instalar atualizações de localização geográfica

A atualização da localização geográfica contém um mapeamento atualizado do endereço IP para o País e o Continente.

Há duas opções para configurar as atualizações da localização geográfica:

Atualizações de localização única

As Atualizações de localização única são um processo manual de atualização do banco de dados de localização geográfica. Há duas maneiras de obter essas atualizações.

Atualização manual: se você baixou manualmente o arquivo de localização geográfica do site da Cisco, selecione Carregar e instalar a atualização de localização geográfica e clique em Escolher arquivo para carregar o arquivo de localização geográfica.

Download automático: Se o módulo Firepower tiver conectividade com a Internet, selecione Download e instalação de atualização da localização geográfica no site de suporte e clique em Importar.

Atualizações recorrentes da localização geográfica

A opção Atualizações recorrentes de localização geográfica é uma programação definida pelo usuário para verificar a disponibilidade de atualizações de localização geográfica. Ele faz o download e instala o novo banco de dados, se disponível.

Nota: O módulo Firepower deve ter conectividade com o site de suporte da Cisco.

Para configurar Atualizações de Geolocalização Recorrente, Selecione Ative as Atualizações semanais recorrentes no site de suporte e defina a frequência para verificar as Atualizações da localização geográfica e baixe/instale as atualizações se elas estiverem disponíveis e clique em Salvar.

-

Tip: Para monitorar a instalação da atualização, navegue até Monitoring > Task Status.

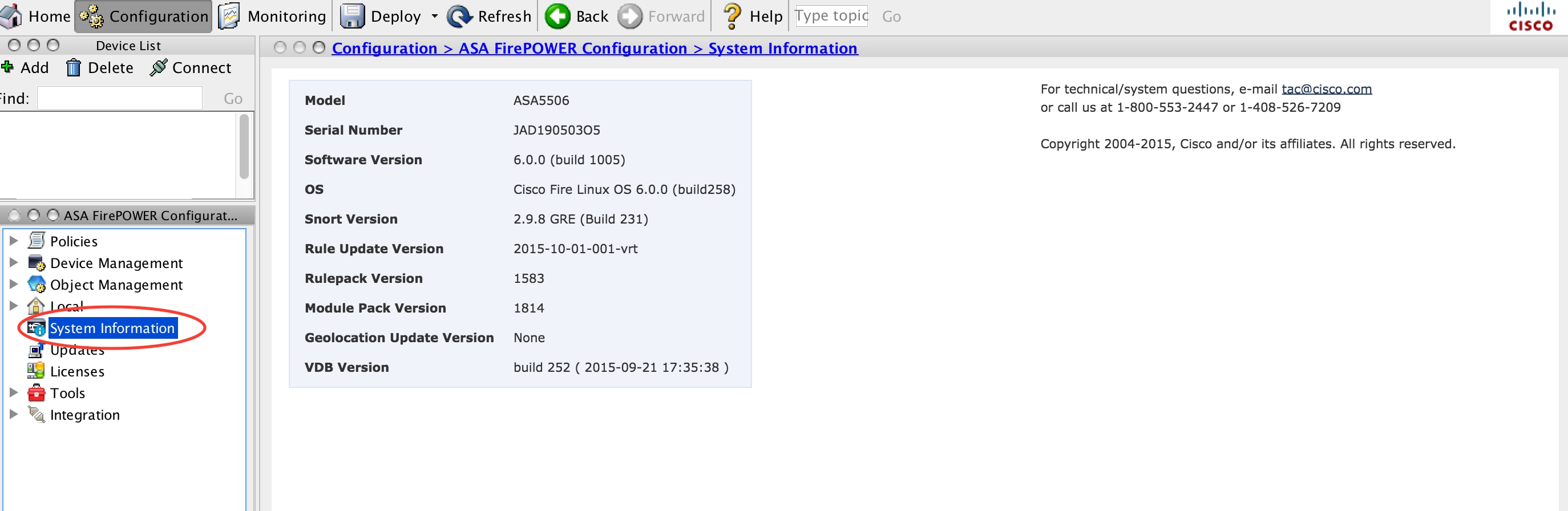

Verifique a instalação de atualização

Para verificar a instalação de várias atualizações, navegue até Configuration > ASA Firepower Configuration > System Information.

Versão do software e SO: A seção do SO mostra a versão atualizada do software

Versão VDB: VDB mostra a versão atualizada do VDB

Versão de atualização da localização geográfica: Versão de atualização da localização geográfica

Versão de atualização de regra: mostra a versão do SRU

Troubleshoot

Atualmente, não existem informações disponíveis específicas sobre Troubleshooting para esta configuração.

Informações Relacionadas

Colaborado por engenheiros da Cisco

- AvinashEngenheiro do TAC da Cisco

- Prashant JoshiEngenheiro do TAC da Cisco

- Sunil KumarEngenheiro do TAC da Cisco

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback