Configurar o portal de provisionamento de certificados ISE 2.0

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introduction

Este documento descreve a configuração e a funcionalidade do portal de provisionamento de certificados do Identity Services Engine (ISE).

-

Prerequisites

Requirements

A Cisco recomenda que você tenha conhecimento básico sobre estes tópicos:

- ISE

- Certificados e servidores de autoridade de certificação (AC).

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Identity Service Engine 2.0

- PC Windows 7

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

O portal de provisionamento de certificados é um novo recurso introduzido no ISE 2.0 que pode ser usado por dispositivos finais para registrar e baixar certificados de identidade do servidor. Emite certificados para dispositivos que não podem passar pelo fluxo de integração.

Por exemplo, dispositivos como terminais de ponto de venda não podem passar pelo fluxo Traga seu próprio dispositivo (BYOD) e precisam receber certificados manualmente.

O Portal de Provisionamento de Certificados permite que um conjunto privilegiado de usuários carregue uma solicitação de certificado (CSR) para esses dispositivos; gere pares de chaves e faça o download do certificado.

No ISE, você pode criar modelos de certificado modificados e os usuários finais podem selecionar um modelo de certificado adequado para baixar um certificado. Para esses certificados, o ISE atua como um servidor de Autoridade de Certificação (CA) e podemos obter o certificado assinado pela CA interna do ISE.

O portal de provisionamento de certificados do ISE 2.0 suporta o download de certificados nestes formatos:

- Formato PKCS12 (incluindo a cadeia de certificados; um arquivo para a cadeia de certificados e a chave)

- Formato PKCS12 (um arquivo para certificado e chave)

- Certificado (incluindo cadeia) no formato Privacy Enhanced Electronic Mail (PEM), chave no formato PKCS8 PEM.

- Certificado no formato PEM, chave no formato PKCS8 PEM:

Limitações

Atualmente, o ISE oferece suporte apenas a essas extensões em um CSR para assinar um certificado.

- subjectDirectoryAttributes

- nomeAlternativoassunto

- keyUsage

- identificadordeChaveassunto

- auditIdentity

- extendedKeyUsage

- CERT_TEMPLATE_OID (este é um OID personalizado para especificar o modelo que é usado geralmente no fluxo de BYOD)

Note: A CA interna do ISE foi projetada para suportar recursos que usam certificados como BYOD e, portanto, os recursos são limitados. O uso do ISE como uma CA corporativa não é recomendado pela Cisco.

Configurar

Para usar o recurso de provisionamento de certificado na rede, o serviço CA interno do ISE deve ser habilitado e um portal de provisionamento de certificado deve ser configurado.

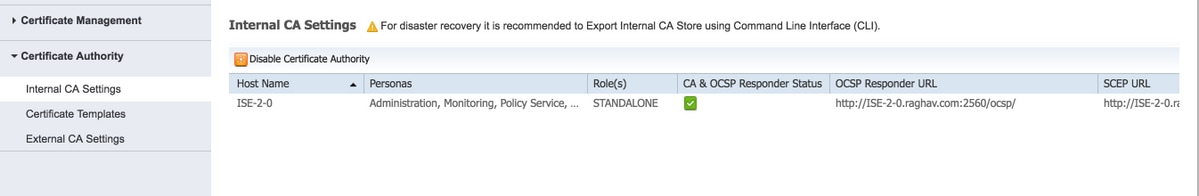

Etapa 1.Na GUI do ISE, navegue para Administration > System > Certificate Authority > Internal CA e, para habilitar as configurações internas da CA no nó do ISE, clique em Enable Certificate Authority.

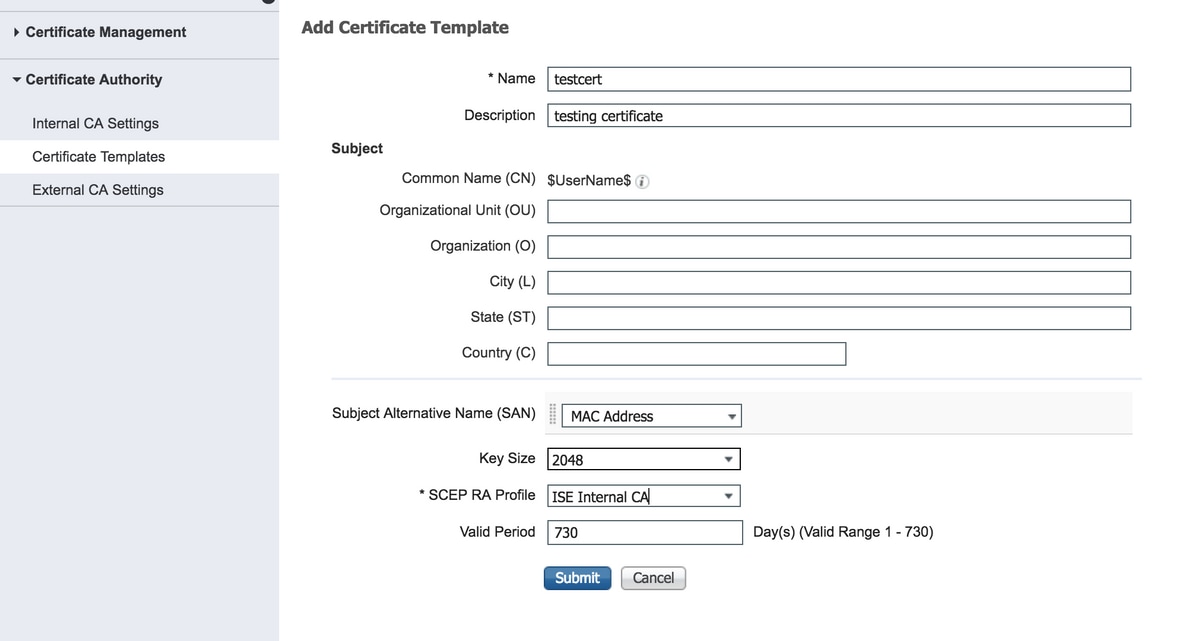

Etapa 2. Crie modelos de certificado em Administração > Sistema > Certificados > Modelos de Certificado > Adicionar.

Insira os detalhes de acordo com o requisito e clique em Submit (Enviar), conforme mostrado nesta imagem.

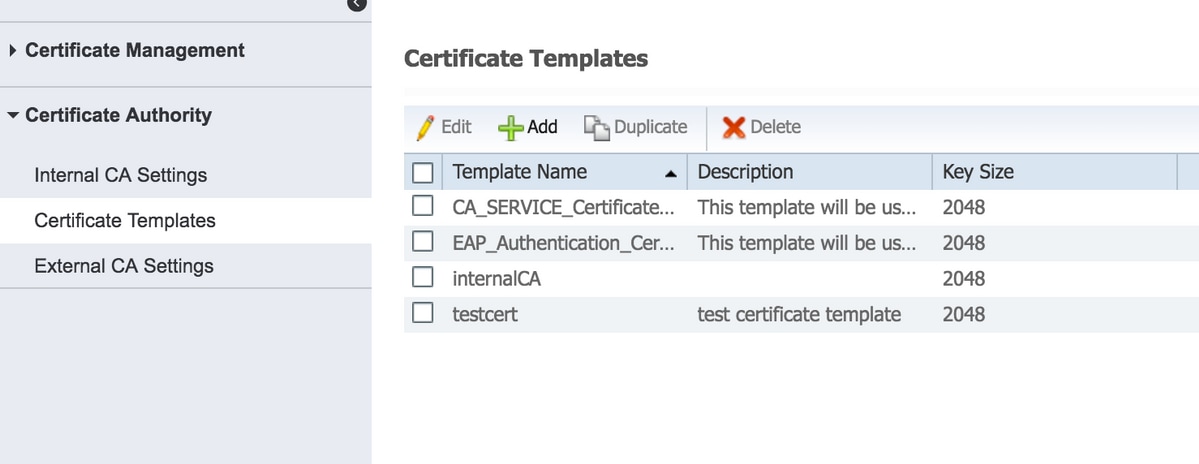

Note: Você pode ver a lista de modelos de certificado criados em Administração > Sistema > Certificados > Modelos de Certificado como mostrado nesta imagem.

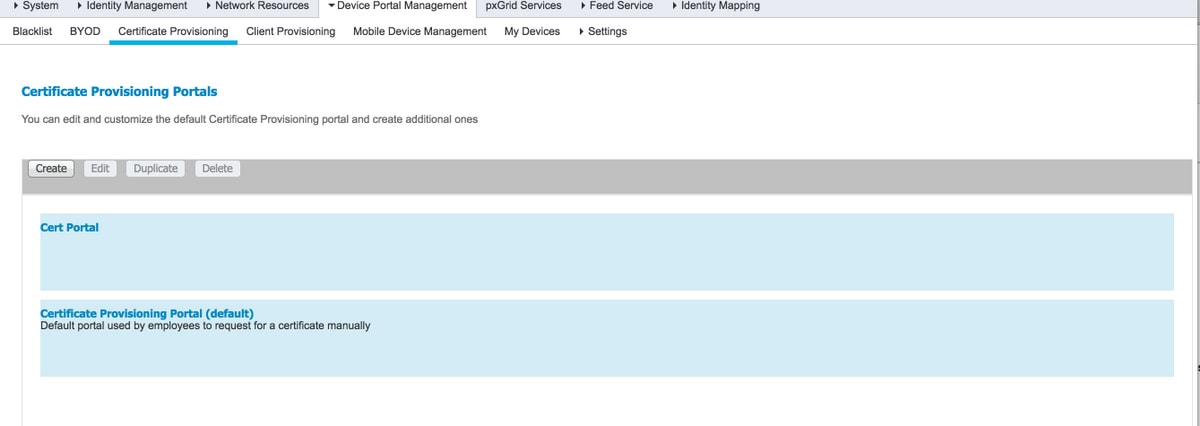

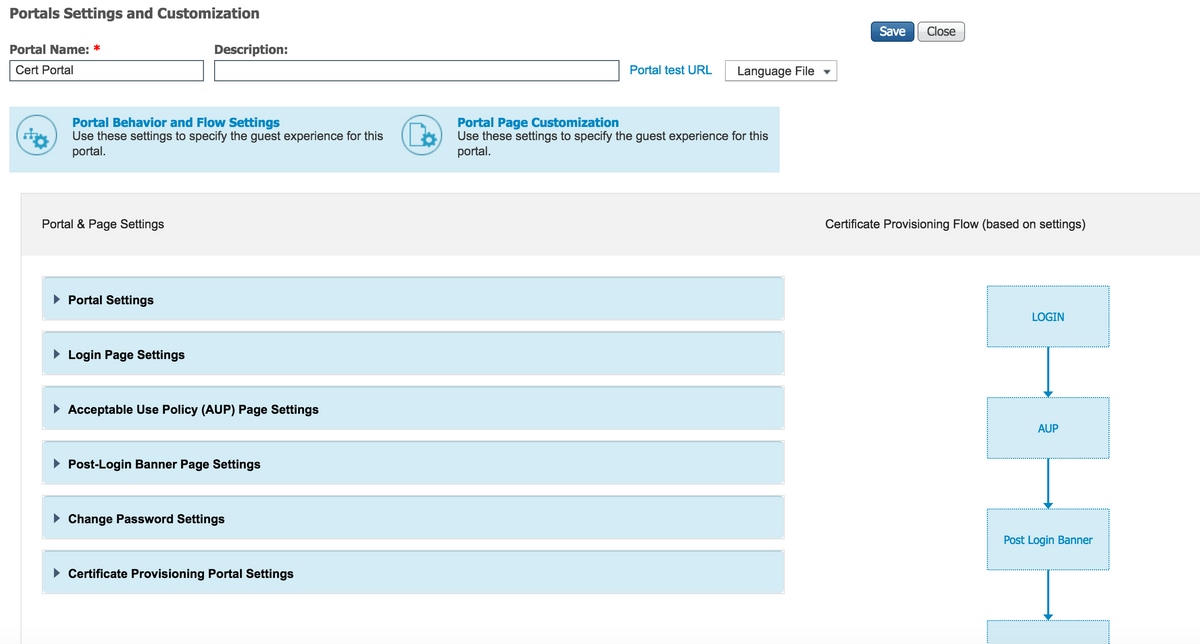

Etapa 3. Para configurar o portal de provisionamento de certificados ISE, navegue para Administração > Gerenciamento do portal do dispositivo > Provisionamento de certificado > Criar, como mostrado na imagem:

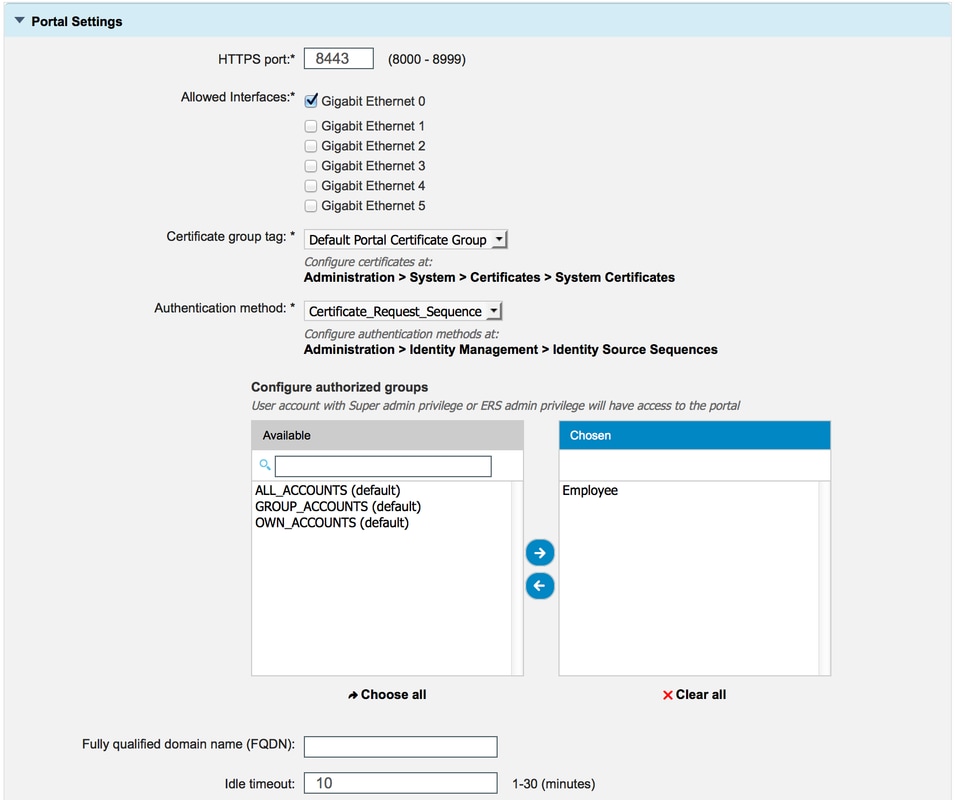

Etapa 4. No novo portal de certificados, expanda as configurações do portal, conforme mostrado na imagem.

porta HTTPS Porta que deve ser usada pelo portal de provisionamento de certificado para HTTPS. Interfaces permitidas As interfaces nas quais o ISE deve ouvir este portal. Etiqueta de grupo de certificados A marca de certificado a ser usada para o portal de provisionamento de certificado que indica o certificado do sistema a ser usado para este portal. método de autenticação Selecione a sequência do repositório de identidades que autentica o login neste portal. Por padrão, o certificate_request_sequence está em uso. Grupos autorizados O conjunto de usuários que podem acessar o portal de provisionamento de certificados pode ser controlado movendo um conjunto específico de grupos de AD e grupos de usuários internos para a tabela escolhida. Somente os usuários que fazem parte do grupo escolhido têm acesso ao portal. Nome de domínio totalmente qualificado (FQDN) Você também pode fornecer FQDN específico a este portal. Os usuários que navegam até o FQDN usando http/https são redirecionados para este portal. O FQDN deve ser exclusivo e não compartilhado com qualquer outro portal. Tempo limite ocioso O valor define o timeout de ociosidade do portal. Note: A configuração da origem da identidade pode ser verificada em Administration > Identity Management > Identity Source Sequence.

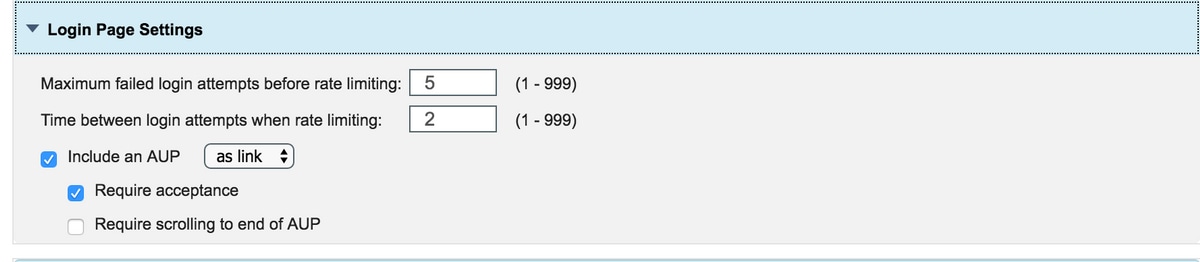

Etapa 5. Defina as configurações da página de login.

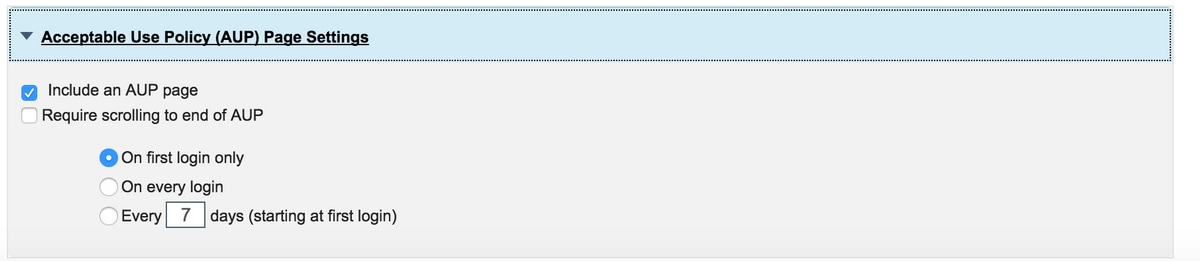

Etapa 6.Definir as configurações da página AUP.

Passo 7. Você também pode adicionar um banner de pós-login.

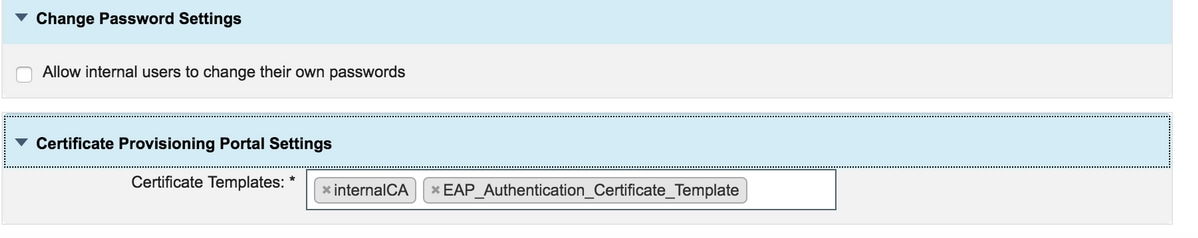

Etapa 8. Em Configurações do portal de Provisionamento de Certificado, especifique os modelos de certificado permitidos.

Etapa 9. Role até o topo da página e clique em Salvar para salvar as alterações.

Além disso, o portal pode ser mais personalizado navegando até a guia Personalização da página do portal, onde o texto AUP, o texto do banner de pós-login e outras mensagens podem ser alterados conforme os requisitos.

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

Se o ISE estiver configurado corretamente para provisionamento de certificado, um certificado poderá ser solicitado/baixado do portal de provisionamento de certificado do ISE com estas etapas.

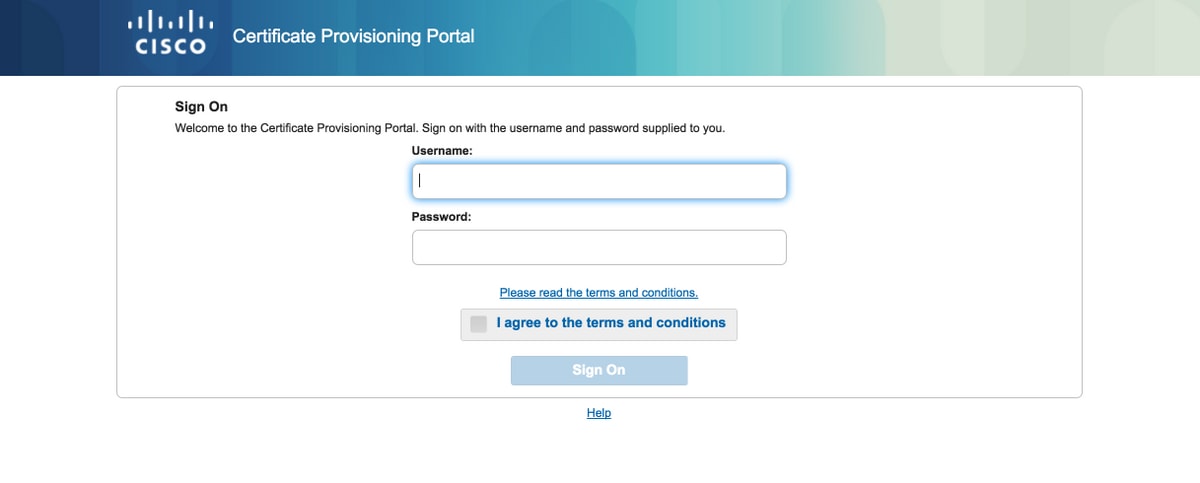

Etapa 1. Abra o navegador e navegue até o portal de provisionamento de certificados FQDN conforme configurado acima ou o URL do teste de provisionamento de certificados. Você é redirecionado para o portal, como mostrado nesta imagem:

Etapa 2. Faça login com o nome de usuário e a senha.

Etapa 3. Após a autenticação bem-sucedida, aceite o AUP e ele chega à página de provisionamento de certificado.

Etapa 4. A página de provisionamento de certificado fornece a funcionalidade para fazer o download de certificados de três maneiras:

- Certificado único (sem solicitação de assinatura de certificado)

- Certificado único (com solicitação de assinatura de certificado)

- Certificados em massa

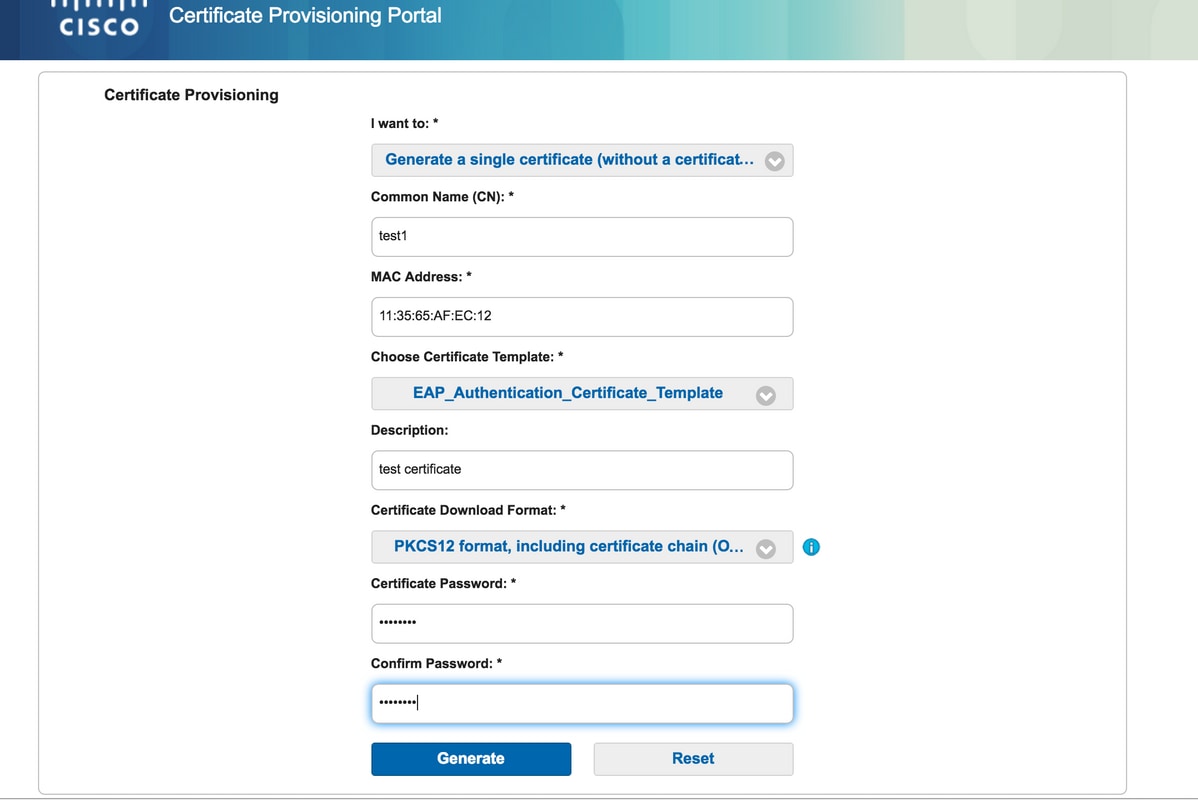

Gerar certificado único sem solicitação de assinatura de certificado

- Para gerar um único certificado sem CSR, selecione a opção Gerar certificado único (sem solicitação de assinatura de certificado).

- Digite o nome comum (CN).

Note: O CN fornecido deve corresponder ao nome de usuário do solicitante. O solicitante refere-se ao nome de usuário usado para fazer login no portal. Somente usuários Admin podem criar um certificado para um CN diferente.

- Insira o endereço MAC do dispositivo para o qual o certificado está sendo gerado.

- Escolha o modelo de certificado apropriado.

- Escolha o formato desejado no qual o certificado deve ser baixado.

- Digite uma senha de certificado e clique em GGerar.

- Um único certificado é gerado e baixado com êxito.

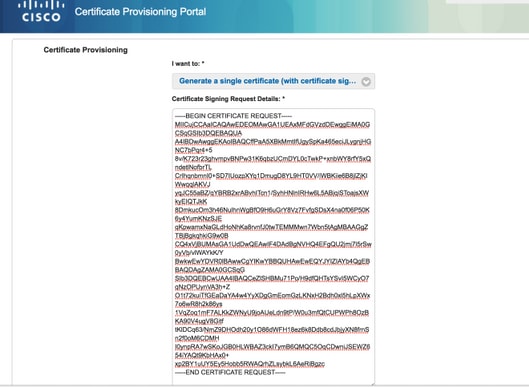

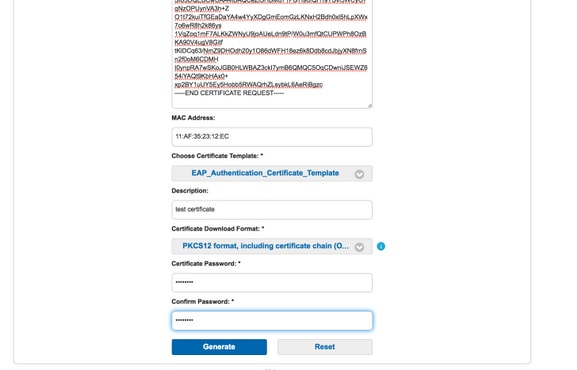

Gerar certificado único com solicitação de assinatura de certificado

- Para gerar um único certificado sem CSR, selecione a opção Gerar certificado único (com solicitação de assinatura de certificado).

- Copie e cole o conteúdo do CSR do arquivo notepad em Certificate Signing Request Details.

- Insira o endereço MAC do dispositivo para o qual o certificado está sendo gerado.

- Escolha o modelo de certificado apropriado.

- Escolha o formato desejado no qual o certificado deve ser baixado.

- Digite uma senha de certificado e clique em Gerar.

- Um único certificado será gerado e baixado com êxito.

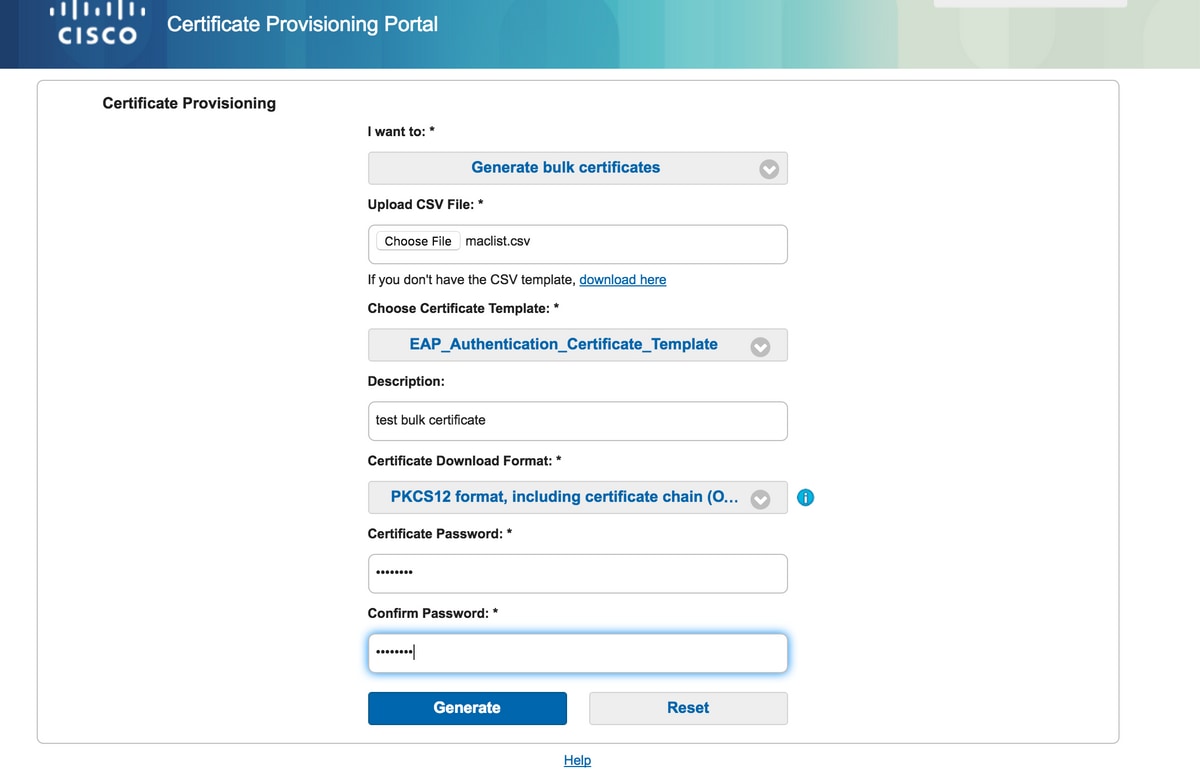

Gerar certificados em massa

Você pode gerar certificados em massa para vários endereços MAC se carregar arquivos CSV que contenham campos de endereços CN e MAC.

Note: O CN fornecido deve corresponder ao nome de usuário do solicitante. O solicitante refere-se ao nome de usuário usado para fazer login no portal. Somente usuários Admin podem criar um certificado para um CN diferente.

- Para gerar um único certificado sem CSR, selecione a opção Gerar certificado único (com solicitação de assinatura de certificado).

- Carregue o arquivo csv para solicitação em massa.

- Escolha o modelo de certificado apropriado.

- Escolha o formato desejado no qual o certificado deve ser baixado.

- Digite uma senha de certificado e clique em Gerar.

- Um arquivo zip de certificado em massa é gerado e baixado.

Troubleshoot

Atualmente, não existem informações disponíveis específicas sobre Troubleshooting para esta configuração.

Colaborado por engenheiros da Cisco

- Prachi ChauhanCisco TAC Engineer

- Shrikant SundareshCisco TAC Engineer

- Surendra ReddyCisco TAC Engineer

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback