Entender a análise de WiFi para classificação de endpoint no ISE 3.3

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve como a análise de WiFi para classificação de endpoint funciona. Ele também descreve como configurá-lo, verificá-lo e solucionar seus problemas.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- 9800 Configuração de Wireless LAN Controllers (WLC)

- Configuração do Identity Services Engine (ISE)

- Autenticação RADIUS. Fluxo e terminologia de pacotes AAA (Authorization and Accounting)

Este documento pressupõe que já existe uma WLAN em funcionamento autenticando clientes usando ISE como servidor RADIUS.

Para que esse recurso funcione, é necessário ter pelo menos:

- 9800 WLC Cisco IOS® XE Dublin 17.10.1

- Identifique o Services Engine v3.3.

- Access points 802.11ac Wave2 ou 802.11ax (Wi-Fi 6/6E)

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- 9800 WLC Cisco IOSXE v17.12.x

- Identity Services Engine (ISE) v3.3

- Dispositivo Android 13

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

Por meio do WiFi Device Analytics, a WLC Cisco 9800 pode aprender atributos, como o número do modelo e a versão do SO, de um conjunto de endpoints conectados a esse dispositivo e compartilhá-lo com o ISE. O ISE pode usar essas informações para fins de classificação de endpoint, também conhecida como criação de perfil.

Atualmente, o WiFi Analytics é compatível com estes fornecedores:

- Maçã

- Intel

- Samsung

A WLC compartilha as informações de atributo com o servidor ISE usando pacotes de contabilização RADIUS.Fluxo de dados de análise  WiFi

WiFi

É importante lembrar que os pacotes RADIUS Accounting em um fluxo AAA RADIUS são enviados somente depois que o servidor RADIUS envia um pacote RADIUS Access-Accept como resposta à tentativa de autenticação de ponto final. Em outras palavras, a WLC compartilha as informações de atributo do ponto final somente depois que uma sessão RADIUS para esse ponto final é estabelecida entre o servidor RADIUS (ISE) e o dispositivo de acesso à rede (WLC).

Estes são todos os atributos que o ISE pode usar para classificação e autorização de endpoints:

- DEVICE_INFO_FIRMWARE_VERSION

- DEVICE_INFO_HW_MODEL

- DEVICE_INFO_MANUFATURER_MODEL

- DEVICE_INFO_MODEL_NAME

- DEVICE_INFO_MODEL_NUM

- DEVICE_INFO_OS_VERSION

- DEVICE_INFO_VENDOR_TYPE

Observação: a WLC pode enviar mais atributos dependendo do tipo de ponto final que se conecta, mas somente os listados podem ser usados para a criação de Diretivas de Autorização no ISE.

Depois que o ISE recebe o pacote de contabilização, ele pode processar e consumir esses dados de análise dentro dele e usá-lo para reatribuir um perfil de endpoint/grupo de identidade.

Os atributos do WiFi Endpoint Analytics estão listados no dicionário WiFi_Device_Analytics. Os administradores de rede podem incluir esses atributos nas políticas e condições de autorização de endpoint.

Dicionário de Análise de Dispositivo WiFi

Dicionário de Análise de Dispositivo WiFi

Se ocorrerem alterações nos valores de atributo atuais que o ISE armazena para o endpoint, o ISE iniciará uma Alteração de autorização (CoA), permitindo que o endpoint seja avaliado levando em consideração os atributos atualizados.

Configurar

Configurações no WLC

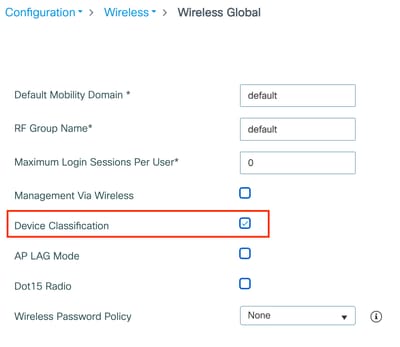

Etapa 1. Ativar globalmente o recurso de classificação de dispositivo

Navegue até Configuration > Wireless > Wireless Global e marque a caixa de seleção Device Classification.

Configuração da classificação do dispositivo

Configuração da classificação do dispositivo

Etapa 2. Ativar cache TLV e criação de perfil RADIUS

Navegue para Configuration > Tags and Profiles > Policy e selecione o Policy Profile usado pela WLAN onde os clientes RADIUS estão se conectando.

Seleção de política sem fio

Seleção de política sem fio

Clique em Access Policies e verifique as opções RADIUS Profiling, HTTP TLV Caching e DHCP TLV Caching. Devido à ação tomada na etapa anterior, o estado global da classificação do dispositivo agora aparece no status Ativado.  Configuração de criação de perfil e cache RADIUS

Configuração de criação de perfil e cache RADIUS

Faça login na CLI da WLC e habilite o dot11 TLV Accounting.

vimontes-wlc#configure terminal

vimontes-wlc(config)#wireless profile policy policy-profile-name

vimontes-wlc(config-wireless-policy)#dot11-tlv-accounting

Observação: o perfil da diretiva sem fio deve ser desabilitado antes do uso deste comando. Esse comando está disponível apenas no Cisco IOS XE Dublin versão 17.10.1 e posterior.

Configurações no ISE

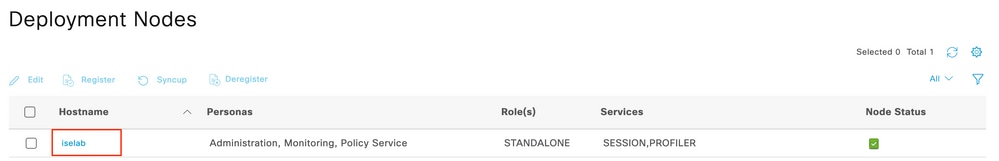

Configurações no ISE Etapa 1. Ative os serviços de criação de perfil nas PSNs na implantação

Etapa 1. Ative os serviços de criação de perfil nas PSNs na implantaçãoNavegue até Administration > Deployment e clique no nome do PSN.

Seleção de nó PSN do ISE

Seleção de nó PSN do ISE

Role para baixo até a seção Policy Service e marque a caixa de seleção Enable Profiling Service. Clique no botão Save.

Configuração dos serviços do Profiler

Configuração dos serviços do Profiler

Etapa 2. Ative a sonda de criação de perfil RADIUS na PSN do ISE

Etapa 2. Ative a sonda de criação de perfil RADIUS na PSN do ISERole até a parte superior da página e clique na guia Configuração de criação de perfil. Isso exibe todas as sondas de criação de perfil disponíveis para uso no ISE. Habilite a sonda RADIUS e clique em Salvar.

Configuração da sonda de criação de perfil RADIUS

Configuração da sonda de criação de perfil RADIUS

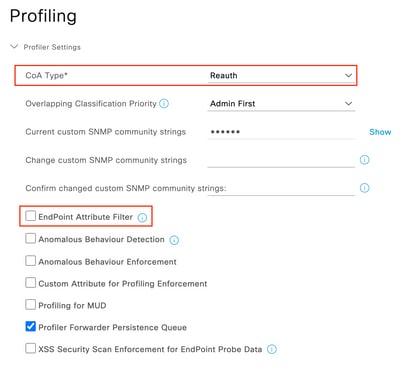

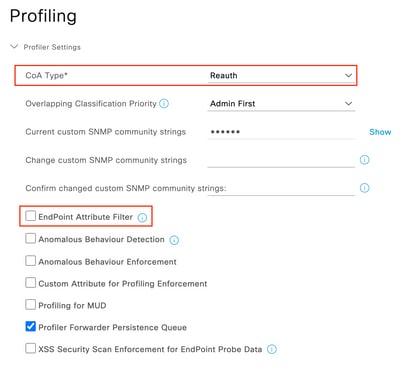

Etapa 3. Definir Tipo de CoA e Filtro de Atributo de Ponto Final

Etapa 3. Definir Tipo de CoA e Filtro de Atributo de Ponto FinalNavegue até Administração > Sistema > Configurações > Criação de perfil. Defina Tipo de CoA como Reauth e certifique-se de que a caixa de seleção Filtro de atributo de ponto final esteja desmarcada.

Tipo de CoA e Configuração do Filtro de Atributo

Tipo de CoA e Configuração do Filtro de Atributo

Tipo de CoA e Configuração do Filtro de Atributo

Tipo de CoA e Configuração do Filtro de AtributoEtapa 4. Configurar Políticas de Autorização com Atributos de Dados do WiFi Analytics

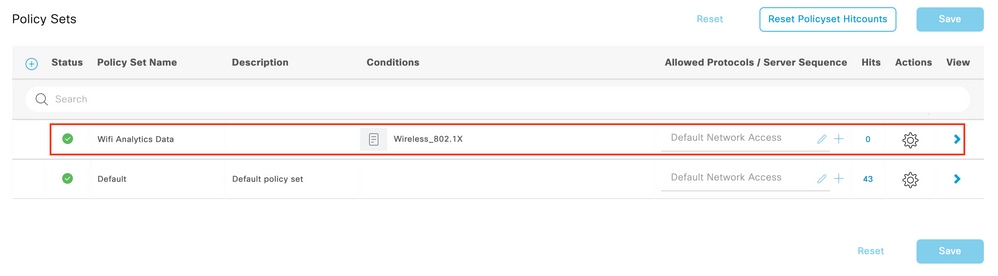

Etapa 4. Configurar Políticas de Autorização com Atributos de Dados do WiFi AnalyticsNavegue até o menu Policy > Policy Sets e selecione o Policy Set usado por sua rede sem fio.

Seleção do conjunto de políticas

Seleção do conjunto de políticas

Clique em Authorization Policies e configure as Authorization Conditions (Condições de autorização) para incluir os atributos do dicionário Endpoint Policy e WiFi Device Analytics. Authorization Policy Configuration

Authorization Policy Configuration

Verificar

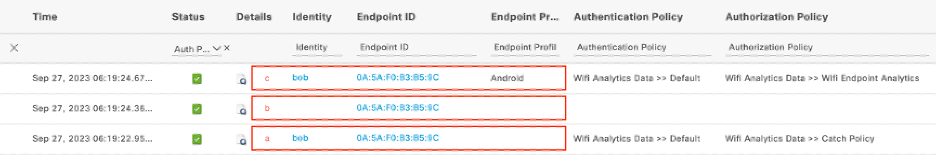

VerificarNa GUI do ISE, navegue até Operations > RADIUS > Live logs. Você pode usar vários campos para filtrar as entradas nessa janela e localizar os registros do ponto final de teste.

Logs ao vivo do ISE para endpoint de teste

Logs ao vivo do ISE para endpoint de teste

a. A solicitação inicial de Autenticação de ponto final alcança o ISE. O campo de perfil do ponto final está vazio, pois o pacote de Contabilização para esta sessão não atingiu o ISE neste ponto.

b. O CoA é enviado do ISE para o NAD, pois o pacote de contabilização contendo atributos de ponto final foi recebido agora.

c. Após enviar com êxito o CoA, o endpoint é reautenticado. Desta vez, você pode observar o novo perfil de endpoint atribuído e ver que um resultado de Autorização diferente foi atribuído.

Observação: o pacote CoA sempre tem um campo de identidade vazio, mas o ID do ponto final é o mesmo do primeiro pacote de autenticação.

Clique no ícone localizado na coluna Detalhes no registro Alteração de autorização.

Acesso aos detalhes do pacote de CoA

Acesso aos detalhes do pacote de CoA

As informações detalhadas do CoA são exibidas em uma nova guia do navegador. Role para baixo até a seção Outros Atributos.

O componente de origem CoA é exibido como profiler. Razão da CoA é exibida como Alteração no grupo de identidade de ponto final/política/perfil lógico que são usados nas políticas de Autorização.

Componente de Disparo de CoA e Motivo

Componente de Disparo de CoA e Motivo

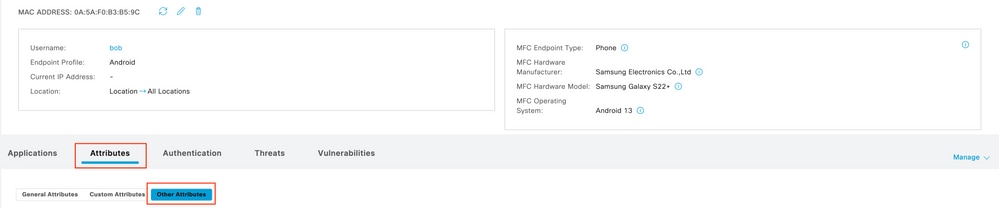

Navegue até a guia Visibilidade de contexto > Pontos finais > Autenticação. Nesta guia, use os filtros para localizar o ponto final de teste.

Clique no Endereço MAC do ponto final para acessar os atributos do ponto final.

Endpoint na visibilidade de contexto

Endpoint na visibilidade de contexto

Esta ação exibe todas as informações que o ISE está armazenando sobre este ponto final. Clique na seção Atributos e selecione Outros Atributos.

Seleção de Outros Atributos de Ponto Final na Visibilidade de Contexto

Seleção de Outros Atributos de Ponto Final na Visibilidade de Contexto

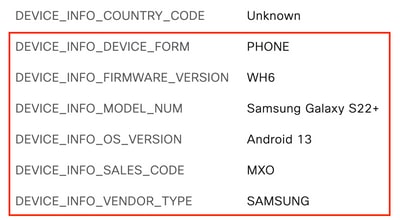

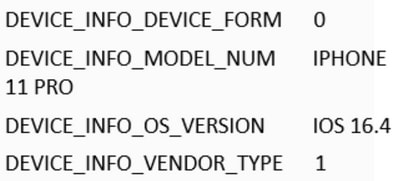

Role para baixo até encontrar os atributos do dicionário WiFi_Device_Analytics. Localizar esses atributos nesta seção significa que o ISE os recebeu com êxito através dos pacotes de contabilização e pode ser usado para classificação de endpoint.

Atributos do WiFi Analytics na visibilidade do contexto

Atributos do WiFi Analytics na visibilidade do contexto

Para sua referência, aqui estão exemplos de atributos do Windows 10 e do iPhone:

Exemplo de

Exemplo de  atributos de endpoint do Windows 10Exemplo de atributos de endpoint do iPhone

atributos de endpoint do Windows 10Exemplo de atributos de endpoint do iPhone

Troubleshooting

TroubleshootingEtapa 1. Os pacotes de contabilização alcançam o ISE

Etapa 1. Os pacotes de contabilização alcançam o ISENa CLI da WLC, certifique-se de que a contabilidade de TLV DOT11, o cache de TLV DHCP e o cache de TLV HTTP estejam habilitados nas configurações de perfil de política.

vimontes-wlc#show running-config | section wireless profile policy policy-profile-name

wireless profile policy policy-profile-name

aaa-override

accounting-list AAA-LIST

dhcp-tlv-caching

dot11-tlv-accounting

http-tlv-caching

radius-profiling

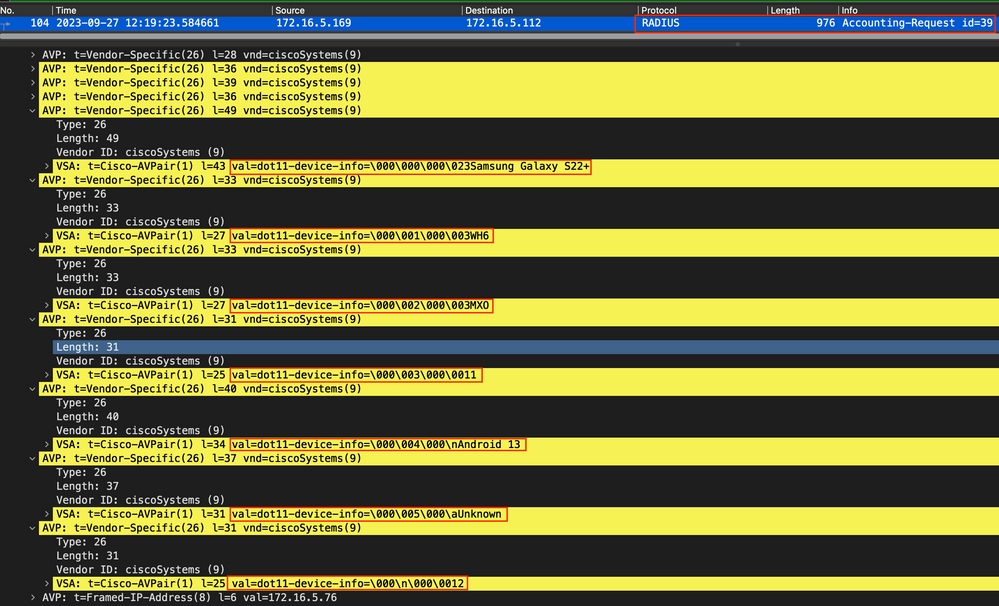

no shutdownColete capturas de pacotes nas extremidades da WLC ou do ISE ao conectar um endpoint. Você pode usar qualquer ferramenta de análise de pacotes conhecida, como o Wireshark, para analisar os arquivos coletados.

Filtrar por pacotes de contabilização RADIUS e por ID de estação de chamada (testando o endereço MAC do ponto final). Por exemplo, este filtro pode ser usado:

radius.code == 4 && radius.Calling_Station_Id == "xx-xx-xx-xx-xx-xx"Depois de localizado, expanda os campos Cisco-AVPair para localizar os Dados do WiFi Analytics no pacote Accounting.

Atributos TLV de Ponto Final em um Pacote de Contabilização

Atributos TLV de Ponto Final em um Pacote de Contabilização

Etapa 2. O ISE analisa o pacote de contabilização com os atributos do ponto final

Etapa 2. O ISE analisa o pacote de contabilização com os atributos do ponto finalNa extremidade ISE, esses componentes podem ser definidos no nível DEBUG para garantir que os pacotes de contabilização RADIUS enviados pela WLC cheguem ao ISE e sejam processados corretamente.

Você pode coletar o pacote de suporte do ISE para reunir os arquivos de log. Para obter mais informações sobre como coletar o pacote de suporte, consulte a seção Informações relacionadas.

Componentes a serem depurados para solução de problemas

Componentes a serem depurados para solução de problemas

Observação: os componentes são ativados para o nível DEBUG somente no PSN que autentica os pontos finais.

Em iseLocalStore.log, a mensagem Accounting-Start é registrada sem a necessidade de habilitar qualquer componente para o nível DEBUG. Aqui, o ISE deve ver o pacote de relatório de entrada que contém os atributos do WiFi Analytics.

2023-09-27 18:19:23.600 +00:00 0000035538 3000 NOTICE Radius-Accounting: RADIUS Accounting start request, ConfigVersionId=1493,

Device IP Address=172.16.5.169, UserName=bob, NetworkDeviceName=lab-wlc, User-Name=bob, NAS-IP-Address=172.16.5.169, NAS-Port=260613,

Framed-IP-Address=172.16.5.76, Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303, Called-Station-ID=00-1e-f6-5c-16-ff,

Calling-Station-ID=0a-5a-f0-b3-b5-9c, NAS-Identifier=vimontes-wlc, Acct-Status-Type=Start, Acct-Delay-Time=0, Acct-Session-Id=00000018,

Acct-Authentic=Remote, Event-Timestamp=1695838756, NAS-Port-Type=Wireless - IEEE 802.11, cisco-av-pair=dc-profile-name=Samsung Galaxy S22+,

cisco-av-pair=dc-device-name=Victor-s-S22, cisco-av-pair=dc-device-class-tag=Samsung Galaxy S22+, cisco-av-pair=dc-certainty-metric=40,

cisco-av-pair=64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, cisco-av-pair=dc-protocol-map=1025, cisco-av-pair=dhcp-option=host-name=Victor-s-S22,

cisco-av-pair=dhcp-option=dhcp-class-identifier=android-dhcp-13, cisco-av-pair=dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108,

cisco-av-pair=dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, cisco-av-pair=dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6,

cisco-av-pair=dot11-device-info=DEVICE_INFO_SALES_CODE=MXO, cisco-av-pair=dot11-device-info=DEVICE_INFO_DEVICE_FORM=1,

cisco-av-pair=dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, cisco-av-pair=dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown,

cisco-av-pair=dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, cisco-av-pair=audit-session-id=A90510AC0000005BD7DDDAA7, cisco-av-pair=vlan-id=2606, cisco-av-pair=method=dot1x,

cisco-av-pair=cisco-wlan-ssid=VIcSSID, cisco-av-pair=wlan-profile-name=ISE-AAA, Airespace-Wlan-Id=1, AcsSessionID=iselab/484624451/304, SelectedAccessService=Default Network Access,

RequestLatency=15, Step=11004, Step=11017, Step=15049, Step=15008, Step=22083, Step=11005, NetworkDeviceGroups=IPSEC#Is IPSEC Device#No, NetworkDeviceGroups=Location#All Locations,

NetworkDeviceGroups=Device Type#All Device Types, CPMSessionID=A90510AC0000005BD7DDDAA7, TotalAuthenLatency=15, ClientLatency=0, Network Device Profile=Cisco, Location=Location#All Locations,

Device Type=Device Type#All Device Types, IPSEC=IPSEC#Is IPSEC Device#No, Em prt-server.log, o ISE analisa a mensagem de syslog do pacote de contabilização recebido, incluindo os atributos do WiFi Analytics. Use os campos CallingStationID e CPMSessionID para garantir que a sessão e o ponto de extremidade corretos sejam rastreados.

Radius,2023-09-27 18:19:23,586,DEBUG,0x7f50a2b67700,cntx=0000192474,sesn=iselab/484624451/304,

CPMSessionID=A90510AC0000005BD7DDDAA7,CallingStationID=0a-5a-f0-b3-b5-9c,FramedIPAddress=172.16.5.76,RADIUS PACKET::

Code=4(AccountingRequest) Identifier=39 Length=934 [1] User-Name - value: [bob] [4] NAS-IP-Address - value: [172.16.5.169] [5] NAS-Port - value: [260613] [8] Framed-IP-Address - value: [172.16.5.76] [25] Class - value: [****] [30] Called-Station-ID - value: [00-1e-f6-5c-16-ff] [31] Calling-Station-ID - value: [0a-5a-f0-b3-b5-9c] [32] NAS-Identifier - value: [vimontes-wlc] [40] Acct-Status-Type - value: [Start] [41] Acct-Delay-Time - value: [0] [44] Acct-Session-Id - value: [00000018] [45] Acct-Authentic - value: [Remote] [55] Event-Timestamp - value: [1695838756] [61] NAS-Port-Type - value: [Wireless - IEEE 802.11] [26] cisco-av-pair - value: [dc-profile-name=Samsung Galaxy S22+] [26] cisco-av-pair - value: [dc-device-name=Victor-s-S22] [26] cisco-av-pair - value: [dc-device-class-tag=Samsung Galaxy S22+] [26] cisco-av-pair - value: [dc-certainty-metric=40] [26] cisco-av-pair - value: [dc-opaque=<01><00><00><00><00><00><00><00><00><00><00><00>] [26] cisco-av-pair - value: [dc-protocol-map=1025] [26] cisco-av-pair - value: [dhcp-option=<00><0c><00><0c>Victor-s-S22] [26] cisco-av-pair - value: [dhcp-option=<00><<00><0f>android-dhcp-13] [26] cisco-av-pair - value: [dhcp-option=<00>7<00><0c><01><03><06><0f><1a><1c>3:;+rl] [26] cisco-av-pair - value: [dot11-device-info=<00><00><00><13>Samsung Galaxy S22+] [26] cisco-av-pair - value: [dot11-device-info=<00><01><00><03>WH6] [26] cisco-av-pair - value: [dot11-device-info=<00><02><00><03>MXO] [26] cisco-av-pair - value: [dot11-device-info=<00><03><00><01>1] [26] cisco-av-pair - value: [dot11-device-info=<00><04><00> Android 13] [26] cisco-av-pair - value: [dot11-device-info=<00><05><00><07>Unknown] [26] cisco-av-pair - value: [dot11-device-info=<00> <00><01>2] [26] cisco-av-pair - value: [audit-session-id=A90510AC0000005BD7DDDAA7] [26] cisco-av-pair - value: [vlan-id=2606] [26] cisco-av-pair - value: [method=dot1x] [26] cisco-av-pair - value: [cisco-wlan-ssid=VIcSSID] [26] cisco-av-pair - value: [wlan-profile-name=ISE-AAA] [26] Airespace-Wlan-Id - value: [<00><00><00><01>] ,RADIUSHandler.cpp:2453Etapa 3. Os atributos de endpoint são atualizados e o endpoint é classificado

Etapa 3. Os atributos de endpoint são atualizados e o endpoint é classificadoEssa mensagem de syslog é compartilhada com o componente profiler. Profiler.log recebe a mensagem de syslog analisada e extrai os atributos de ponto final.

2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogMonitor -:::::- Radius Packet Received 1266 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogDefragmenter -:::::- parseHeader inBuffer=<181>Sep 27 18:19:23 iselab

CISE_RADIUS_Accounting 0000000297 3 0 2023-09-27 18:19:23.600 +00:00 0000035538 3000 NOTICE Radius-Accounting: RADIUS Accounting start request, ConfigVersionId=1493, Device IP Address=172.16.5.169,

UserName=bob, NetworkDeviceName=lab-wlc, User-Name=bob, NAS-IP-Address=172.16.5.169, NAS-Port=260613, Framed-IP-Address=172.16.5.76, Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303,

Called-Station-ID=00-1e-f6-5c-16-ff, Calling-Station-ID=0a-5a-f0-b3-b5-9c, NAS-Identifier=vimontes-wlc, Acct-Status-Type=Start, Acct-Delay-Time=0, Acct-Session-Id=00000018, Acct-Authentic=Remote,

Event-Timestamp=1695838756, NAS-Port-Type=Wireless - IEEE 802.11, cisco-av-pair=dc-profile-name=Samsung Galaxy S22+, cisco-av-pair=dc-device-name=Victor-s-S22,

cisco-av-pair=dc-device-class-tag=Samsung Galaxy S22+, cisco-av-pair=dc-certainty-metric=40,

cisco-av-pair=64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, cisco-av-pair=dc-protocol-map=1025, 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogMonitor -:::::- Radius Packet Received 1267 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogDefragmenter -:::::- parseHeader inBuffer=<181>Sep 27 18:19:23 iselab CISE_RADIUS_Accounting 0000000297 3 1

cisco-av-pair=dhcp-option=host-name=Victor-s-S22, cisco-av-pair=dhcp-option=dhcp-class-identifier=android-dhcp-13, cisco-av-pair=dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108,

cisco-av-pair=dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, cisco-av-pair=dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6, cisco-av-pair=dot11-device-info=DEVICE_INFO_SALES_CODE=MXO,

cisco-av-pair=dot11-device-info=DEVICE_INFO_DEVICE_FORM=1, cisco-av-pair=dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, cisco-av-pair=dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown,

cisco-av-pair=dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, cisco-av-pair=audit-session-id=A90510AC0000005BD7DDDAA7, cisco-av-pair=vlan-id=2606, cisco-av-pair=method=dot1x, cisco-av-pair=cisco-wlan-ssid=VIcSSID,

cisco-av-pair=wlan-profile-name=ISE-AAA, Airespace-Wlan-Id=1, AcsSessionID=iselab/484624451/304,As informações de atributo do ponto de extremidade são atualizadas.

2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_FIRMWARE_VERSION=[WH6] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_SALES_CODE=[MXO] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_DEVICE_FORM=[1] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_OS_VERSION=[Android 13] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_COUNTRY_CODE=[Unknown] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_VENDOR_TYPE=[2]2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Endpoint: EndPoint[id=,name=] MAC: 0A:5A:F0:B3:B5:9C Attribute:AAA-Server value:iselab Attribute:Acct-Authentic value:Remote Attribute:Acct-Delay-Time value:0 Attribute:Acct-Session-Id value:00000018 Attribute:Acct-Status-Type value:Start Attribute:AcsSessionID value:iselab/484624451/304 Attribute:Airespace-Wlan-Id value:1 Attribute:BYODRegistration value:Unknown Attribute:CPMSessionID value:A90510AC0000005BD7DDDAA7 Attribute:Called-Station-ID value:00-1e-f6-5c-16-ff Attribute:Calling-Station-ID value:0a-5a-f0-b3-b5-9c Attribute:Class value:CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303 Attribute:ClientLatency value:0 Attribute:DEVICE_INFO_COUNTRY_CODE value:Unknown Attribute:DEVICE_INFO_DEVICE_FORM value:PHONE Attribute:DEVICE_INFO_FIRMWARE_VERSION value:WH6 Attribute:DEVICE_INFO_MODEL_NUM value:Samsung Galaxy S22+ Attribute:DEVICE_INFO_OS_VERSION value:Android 13 Attribute:DEVICE_INFO_SALES_CODE value:MXO Attribute:DEVICE_INFO_VENDOR_TYPE value:SAMSUNG Attribute:Device IP Address value:172.16.5.169 Attribute:Device Type value:Device Type#All Device Types Attribute:DeviceRegistrationStatus value:NotRegistered Attribute:EndPointPolicy value:Unknown Attribute:EndPointPolicyID value: Attribute:EndPointSource value:RADIUS Probe Attribute:Event-Timestamp value:1695838756 Attribute:Framed-IP-Address value:172.16.5.76 Attribute:IPSEC value:IPSEC#Is IPSEC Device#No Attribute:Location value:Location#All Locations Attribute:MACAddress value:0A:5A:F0:B3:B5:9C Attribute:MatchedPolicy value:Unknown Attribute:MatchedPolicyID value: Attribute:MessageCode value:3000 Attribute:NAS-IP-Address value:172.16.5.169 Attribute:NAS-Identifier value:vimontes-wlc Attribute:NAS-Port value:260613 Attribute:NAS-Port-Type value:Wireless - IEEE 802.11 Attribute:Network Device Profile value:Cisco Attribute:NetworkDeviceGroups value:IPSEC#Is IPSEC Device#No, Location#All Locations, Device Type#All Device Types Attribute:NetworkDeviceName value:lab-wlc Attribute:NmapSubnetScanID value:0 Attribute:OUI value:UNKNOWN Attribute:PolicyVersion value:0 Attribute:PortalUser value: Attribute:PostureApplicable value:Yes Attribute:RequestLatency value:15 Attribute:StaticAssignment value:false Attribute:StaticGroupAssignment value:false Attribute:Total Certainty Factor value:0 Attribute:TotalAuthenLatency value:15 Attribute:User-Name value:bob Attribute:cisco-av-pair value:dc-profile-name=Samsung Galaxy S22+, dc-device-name=Victor-s-S22, dc-device-class-tag=Samsung Galaxy S22+, dc-certainty-metric=40, 64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, dc-protocol-map=1025, dhcp-option=host-name=Victor-s-S22, dhcp-option=dhcp-class-identifier=android-dhcp-13, dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108, dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6, dot11-device-info=DEVICE_INFO_SALES_CODE=MXO, dot11-device-info=DEVICE_INFO_DEVICE_FORM=1, dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown, dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, audit-session-id=A90510AC0000005BD7DDDAA7, vlan-id=2606, method=dot1x, cisco-wlan-ssid=VIcSSID, wlan-profile-name=ISE-AAA Attribute:dhcp-class-identifier value:android-dhcp-13 Attribute:dhcp-parameter-request-list value:1, 3, 6, 15, 26, 28, 51, 58, 59, 43, 114, 108 Attribute:host-name value:Victor-s-S22 Attribute:ip value:172.16.5.76 Attribute:SkipProfiling value:falseA atualização de atributo aciona um novo evento de criação de perfil de ponto de extremidade. As políticas de criação de perfil são avaliadas novamente e um novo perfil é atribuído.

2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Policy Android matched 0A:5A:F0:B3:B5:9C (certainty 30) 2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- EndPoint is profiled by Admin First: ADMINFIRST 2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Policy Android matched 0A:5A:F0:B3:B5:9C (certainty 30)com.cisco.profiler.infrastructure.profiling.ProfilerManager$MatchingPolicyInternal@14ec7800Etapa 4. CoA e reautenticação

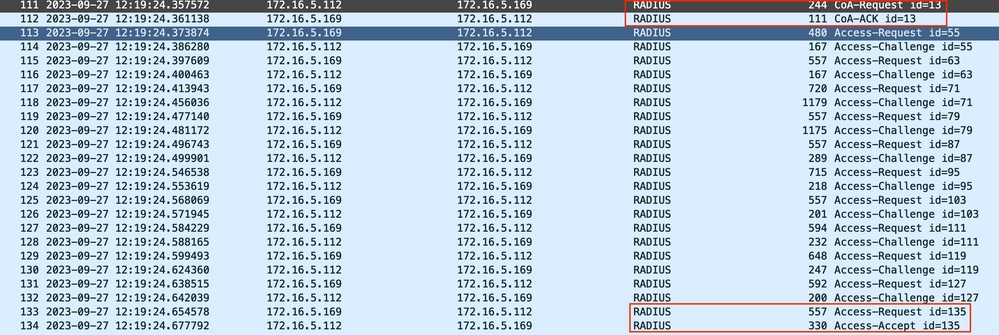

Etapa 4. CoA e reautenticaçãoO ISE deve enviar um CoA para a sessão de endpoint quando ocorre uma alteração nos atributos do WiFi Device Analytics.

2023-09-27 18:19:24,103 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Endpoint 0A:5A:F0:B3:B5:9C IdentityGroup / Logical Profile Changed/ WiFi device analytics attribute changed. Issuing a Conditional CoA 2023-09-27 18:19:24,103 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- ConditionalCoAEvent with Endpoint Details : EndPoint[id=62caa550-5d62-11ee-bf1f-b6bb1580ab0d,name=] MAC: 0A:5A:F0:B3:B5:9C Attribute:AAA-Server value:iselab Attribute:Airespace-Wlan-Id value:1 Attribute:AllowedProtocolMatchedRule value:Default Attribute:AuthenticationIdentityStore value:Internal Users Attribute:AuthenticationMethod value:MSCHAPV2 Attribute:AuthenticationStatus value:AuthenticationPassed Attribute:AuthorizationPolicyMatchedRule value:Catch Policy Attribute:BYODRegistration value:Unknown Attribute:CLASSIFICATION_FLOW value:none Attribute:CacheUpdateTime value:1695838764086 Attribute:Called-Station-ID value:00-1e-f6-5c-16-ff Attribute:Calling-Station-ID value:0a-5a-f0-b3-b5-9c Attribute:ClientLatency value:0 Attribute:DEVICE_INFO_COUNTRY_CODE value:Unknown Attribute:DEVICE_INFO_DEVICE_FORM value:PHONE Attribute:DEVICE_INFO_FIRMWARE_VERSION value:WH6 Attribute:DEVICE_INFO_MODEL_NUM value:Samsung Galaxy S22+ Attribute:DEVICE_INFO_OS_VERSION value:Android 13 Attribute:DEVICE_INFO_SALES_CODE value:MXO Attribute:DEVICE_INFO_VENDOR_TYPE value:SAMSUNG Attribute:DTLSSupport value:Unknown Attribute:DestinationIPAddress value:172.16.5.112 Attribute:DestinationPort value:1812< Attribute:Device IP Address value:172.16.5.169 Attribute:Device Type value:Device Type#All Device Types Attribute:DeviceRegistrationStatus value:NotRegistered Attribute:DoReplicate value:false Attribute:EnableFlag value:Enabled Attribute:EndPointMACAddress value:0A-5A-F0-B3-B5-9C Attribute:EndPointPolicy value:Android Attribute:EndPointPolicyID value:ffafa000-8bff-11e6-996c-525400b48521 Attribute:EndPointProfilerServer value:iselab.vimontes.cisco.com Attribute:EndPointSource value:RADIUS Probe Attribute:EndPointVersion value:4 Attribute:FailureReason value:- Attribute:FirstCollection value:1695838763963 Attribute:Framed-IP-Address value:172.16.5.76 Attribute:IPSEC value:IPSEC#Is IPSEC Device#No Attribute:IdentityGroup value:Android Attribute:IdentityGroupID value:ffa36b00-8bff-11e6-996c-525400b48521 Attribute:IdentityPolicyMatchedRule value:Default Attribute:IdentitySelectionMatchedRule value:Default Attribute:IsThirdPartyDeviceFlow value:false Attribute:LastActivity value:1695838764083 Attribute:LastNmapScanTime value:0 Attribute:Location value:Location#All Locations Attribute:LogicalProfile value: Attribute:MACAddress value:0A:5A:F0:B3:B5:9C Attribute:MatchedPolicy value:Android Attribute:MatchedPolicyID value:ffafa000-8bff-11e6-996c-525400b48521 Attribute:MessageCode value:3000 Attribute:NAS-IP-Address value:172.16.5.169 Attribute:NAS-Identifier value:vimontes-wlc Attribute:NAS-Port value:260613 Attribute:NAS-Port-Type value:Wireless - IEEE 802.11 Attribute:Network Device Profile value:Cisco Attribute:NetworkDeviceGroups value:IPSEC#Is IPSEC Device#No, Location#All Locations, Device Type#All Device Types Attribute:NetworkDeviceName value:lab-wlc Attribute:NetworkDeviceProfileId value:b0699505-3150-4215-a80e-6753d45bf56c Attribute:NetworkDeviceProfileName value:Cisco Attribute:NmapScanCount value:0 Attribute:NmapSubnetScanID value:0 Attribute:OUI value:UNKNOWN Attribute:PolicyVersion value:0 Attribute:PortalUser value: Attribute:PostureApplicable value:Yes Attribute:PostureAssessmentStatus value:NotApplicable Attribute:PreviousMACAddress value:0A:5A:F0:B3:B5:9C Attribute:RadiusFlowType value:Wireless802_1x Attribute:Response value:{Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303; EAP-Key-Name=19:12:31:7e:8a:2e:d7:9f:3b:00:3e:ab:bd:27:22:2a:30:45:b8:7a:1b:ab:b6:1a:b1:e6:21:ee:bd:b1:2c:b8:f5:a8:c9:27:27:c1:0e:95:fa:a0:b6:dc:1f:a4:e6:98:2c:89:5e:b1:5c:11:56:ea:d9:93:a8:92:b0:47:57:3a:6e; MS-MPPE-Send-Key=****; MS-MPPE-Recv-Key=****; LicenseTypes=1; } Attribute:SSID value:3c-41-0e-31-77-80:VIcSSID Attribute:SelectedAccessService value:Default Network Access Attribute:SelectedAuthenticationIdentityStores value:Internal Users, All_AD_Join_Points, Guest Users Attribute:SelectedAuthorizationProfiles value:PermitAccess Attribute:Service-Type value:Framed Attribute:StaticAssignment value:false Attribute:StaticGroupAssignment value:false Attribute:StepData value:4= Normalised Radius.RadiusFlowType, 71=All_User_ID_Stores, 72=Internal Users, 95= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 96= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 97= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 98= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 99= EndPoints.EndPointPolicy, 100= EndPoints.EndPointPolicy, 101= EndPoints.EndPointPolicy Attribute:TLSCipher value:ECDHE-RSA-AES256-GCM-SHA384 Attribute:TLSVersion value:TLSv1.2 Attribute:TimeToProfile value:139 Attribute:Total Certainty Factor value:30 Attribute:TotalAuthenLatency value:15 Attribute:UpdateTime value:0 Attribute:User-Name value:bob Attribute:UserType value:User Attribute:allowEasyWiredSession value:false Attribute:dhcp-class-identifier value:android-dhcp-13 Attribute:dhcp-parameter-request-list value:1, 3, 6, 15, 26, 28, 51, 58, 59, 43, 114, 108 Attribute:epid value:epid:293810839814635520 Attribute:host-name value:Victor-s-S22 Attribute:ip value:172.16.5.76 Attribute:undefined-186 value:00:0f:ac:04 Attribute:undefined-187 value:00:0f:ac:04 Attribute:undefined-188 value:00:0f:ac:01 Attribute:undefined-189 value:00:0f:ac:06 Attribute:SkipProfiling value:false A captura de pacotes ajuda a garantir que o ISE envie o CoA para a WLC. Ele também mostra que um novo pacote de solicitação de acesso é recebido após o processamento do CoA.

Pacote CoA Radius após criação de perfil de endpoint

Pacote CoA Radius após criação de perfil de endpoint

Radius CoA e nova solicitação de acesso após criação de perfil de endpoint

Radius CoA e nova solicitação de acesso após criação de perfil de endpoint

Informações Relacionadas

Informações Relacionadas Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

05-Oct-2023 |

Versão inicial |

Colaborado por engenheiros da Cisco

- Victor Montes AngelesEngenheiro de escalonamento de segurança

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback