Entender os registros de atualização do ISE SXP junto com os registros de depuração do Catalyst

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve como configurar e entender a conexão do Security Group Exchange Protocol (SXP) entre o ISE e o Switch Catalyst 9300.

Informações de Apoio

O SXP é o protocolo de intercâmbio SGT (marcação de grupo de segurança) usado pelo TrustSec para propagar IP para mapeamentos SGT para dispositivos TrustSec.

O SXP foi desenvolvido para permitir que as redes que incluem dispositivos de terceiros ou dispositivos Cisco legados que não suportam marcação em linha SGT tenham recursos TrustSec.

O SXP é um protocolo de peering; um dispositivo pode atuar como Locutor e o outro como Ouvinte.

O alto-falante SXP é responsável por enviar as vinculações IP-SGT e o ouvinte é responsável por coletar essas vinculações.

A conexão SXP usa a porta TCP 64999 como o protocolo de transporte subjacente e MD5 para integridade/autenticidade da mensagem.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento da configuração do protocolo SXP e do Identity Services Engine (ISE).

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Switch Cisco Catalyst 9300 com software Cisco IOS® XE 17.6.5 e posterior

Cisco ISE, versão 3.1 e posterior

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Configuração

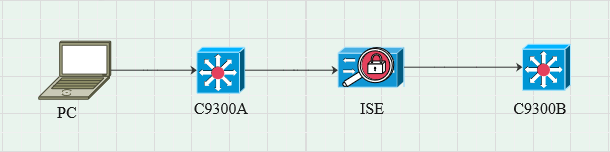

Diagrama de Rede

Fluxo de tráfico

O PC autentica com C9300A e o ISE atribui dinamicamente SGT através de conjuntos de políticas.

Quando a autenticação tiver sido aprovada, as associações serão criadas com um IP igual ao atributo RADIUS do endereço IP com quadro e SGT, conforme configurado na política.

As vinculações se propagam em "Todas as vinculações do SXP" no domínio padrão.

O C9300B recebe as informações de mapeamento do SXP do ISE através do protocolo SXP.

Configurar o switch

Configure o switch como um ouvinte SXP para obter os mapeamentos IP-SGT do ISE.

| cts sxp enable |

Configurar o ISE

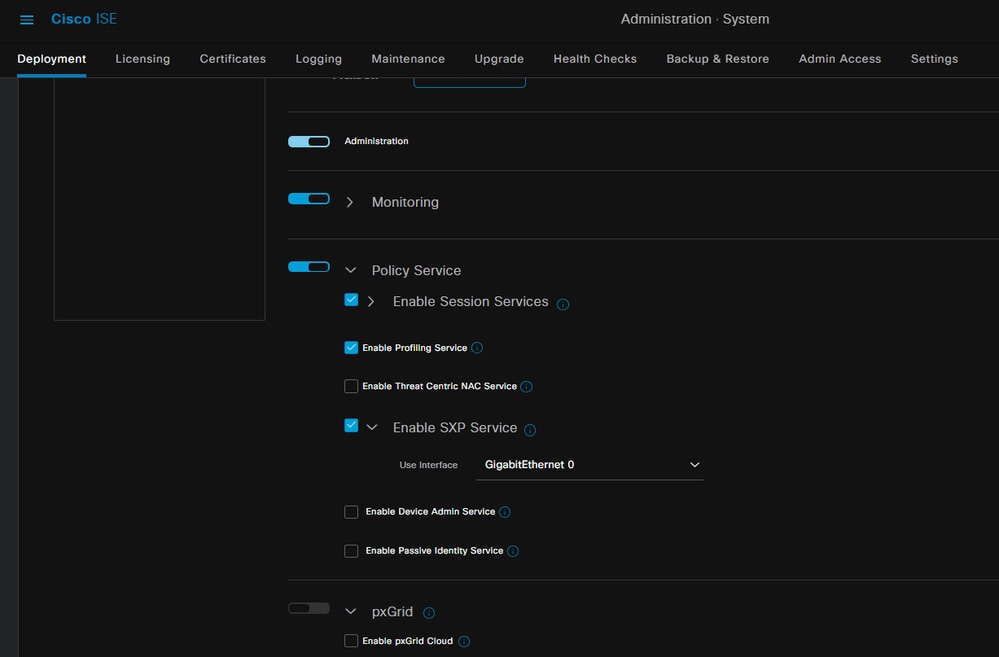

Etapa 1. Habilitar serviço SXP no ISE

Navegue para Administração > Sistema > Implantação > Editar o nó e, em Serviço de política, selecione Habilitar serviço SXP.

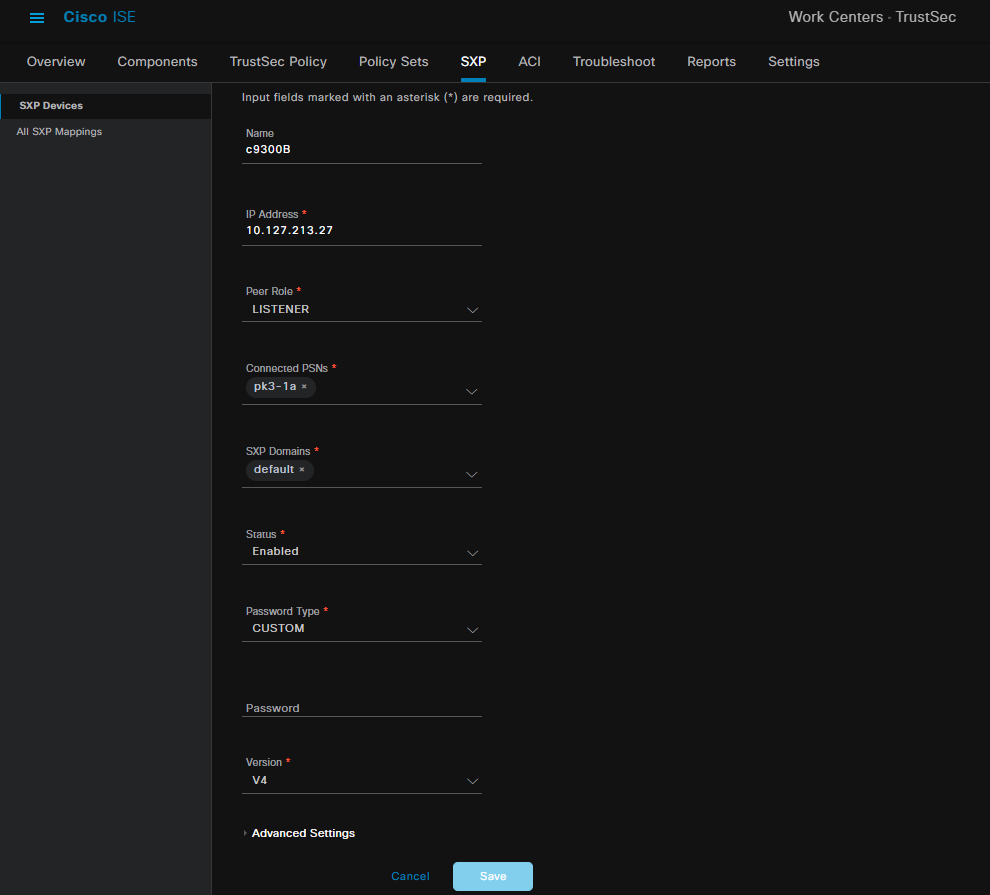

Etapa 2. Adicionar dispositivos SXP

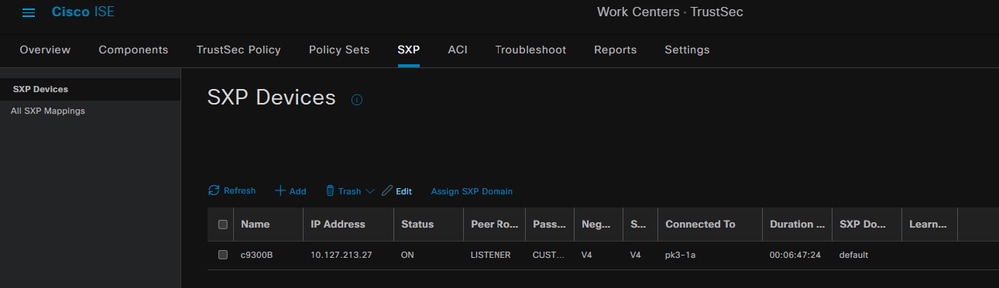

Para configurar o ouvinte e o alto-falante SXP para os switches correspondentes, navegue para Workcenters > Trustsec > SXP > Dispositivos SXP.

Adicione o switch com a função de peer como Listener e atribua ao domínio padrão.

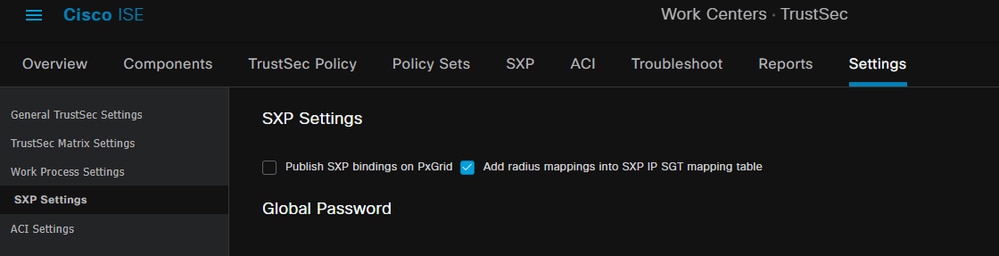

Etapa 3. Configurações do SXP

Certifique-se de que Add radius mappings into SXP IP SGT mapping table esteja marcado, para que o ISE aprenda os mapeamentos IP-SGT dinâmicos por meio de Autenticações Radius.

Verificar

Etapa 1. Conexão SXP no Switch

| C9300B#show cts sxp connections vrf Mgmt-vrf

0x7F128DF555E0 VRF:Mgmt-vrf, fd: 1, peer ip: 10.127.197.53 |

Etapa 2. verificação de ISE SXP

Verifique se o status do SXP é ON para o Switch em Workcenters > Trustsec > SXP > Dispositivos SXP.

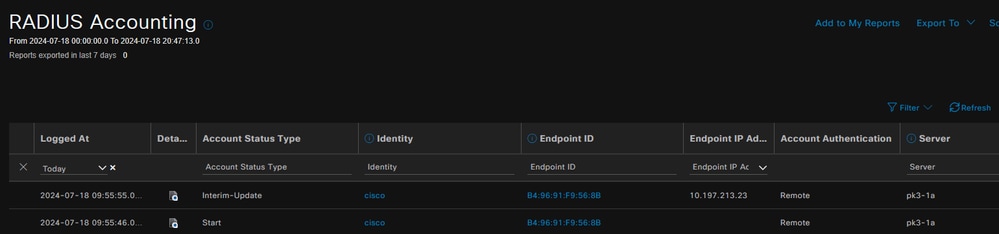

Etapa 3. Contabilidade RADIUS

Verifique se o ISE recebeu o atributo RADIUS do endereço IP com quadros do pacote de contabilização Radius após a autenticação bem-sucedida.

Etapa 4. Mapeamentos ISE SXP

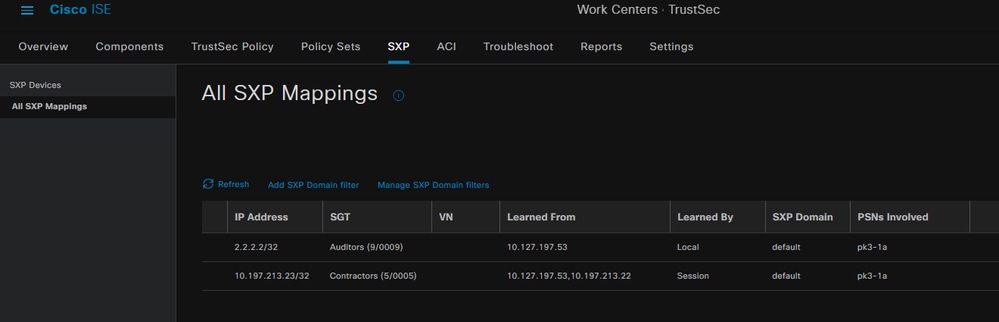

Navegue para Workcenters > Trustsec > SXP > All SXP Mappings para exibir os mapeamentos IP-SGT aprendidos dinamicamente da sessão Radius.

Aprendido por

Local - Associações IP-SGT atribuídas estaticamente no ISE.

Sessão - Associações IP-SGT aprendidas dinamicamente da sessão Radius.

Observação: o ISE tem a capacidade de receber associações IP-SGT de outro dispositivo. Essas vinculações podem ser exibidas como Aprendidas pelo SXP em Todos os mapeamentos do SXP.

Etapa 5. Mapeamentos SXP no Switch

O switch aprendeu os mapeamentos IP-SGT do ISE através do protocolo SXP.

| C9300B#show cts sxp sgt-map vrf Mgmt-vrf brief C9300B#show cts role-based sgt-map vrf Mgmt-vrf all Origem SGT do Endereço IP Resumo de Associações Ativas IP-SGT |

Troubleshooting

Esta seção fornece informações que podem ser usadas para o troubleshooting da sua configuração.

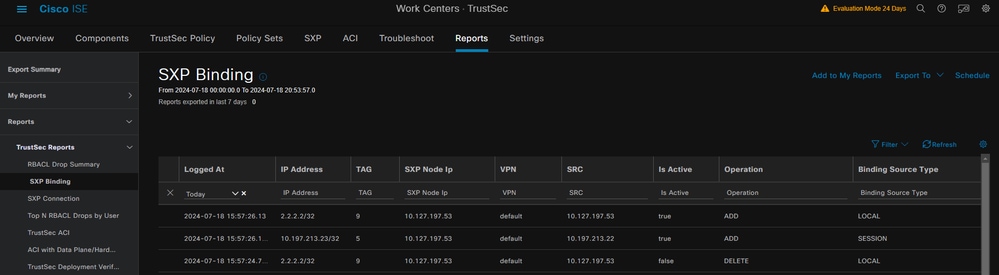

Relatório do ISE

O ISE também permite gerar relatórios de ligação e conexão do SXP, como mostrado nesta imagem.

Depurações no ISE

Colete o pacote de suporte do ISE com estes atributos a serem definidos no nível de depuração:

- sxp

- sgtbinding

- nsf

- nsf-session

- trustsec

Quando um usuário é autenticado do servidor ISE, o ISE atribui um SGT no pacote de resposta de aceitação de acesso. Quando o usuário obtém o endereço IP, o switch envia o endereço IP com quadros no pacote de contabilização RADIUS.

show logging application localStore/iseLocalStore.log:

| 2024-07-18 09:55:55.051 +05:30 000017592 3002 AVISO Radius-Accounting: Atualização do watchdog de Contabilidade RADIUS, ConfigVersionId=129, Endereço IP do Dispositivo=10.197.213.22, UserName=cisco, NetworkDeviceName=cisco pk, User-Name=cisco, NAS-IP-Address=10.197.213.22, NAS-Port=50124, Framed-IP-Address=10.197.213.23, Class=CACS:16D5C50A00000017C425E3C6:pk3-1a/510648097/25, Called-Station-ID=C4-B2-39-ED-AB-1 8, Calling-Station-ID=B4-96-91-F9-56-8B, Acct-Status-Type=Interim-Update, Acct-Delay-Time=0, Acct-Input-Octets=413, Acct-Output-Octets=0, Acct-Session-Id=00000007, Acct-Authentic=Remote, Acct-Input-Packets=4, Acct-Output-Packets=0, Event-Timestamp=1721277745, NAS-Port-Type=Ethernet, NAS-Port-Packets d=TenGigabitEthernet1/0/24, cisco-av-pair=audit-session-id=16D5C50A00000017C425E3C6, cisco-av-pair=method=dot1x, cisco-av-pair=cts:security-group-tag=0005-00, AcsSessionID=pk3-1a/510648097/28, SeletedAccessService=Acesso Padrão à Rede, RequestLatency=6, Step=11004, Step=11017 Etapa=15049, Etapa=15008, Etapa=22085, Etapa=11005, NetworkDeviceGroups=IPSEC#Is IPSEC Device#No, NetworkDeviceGroups=Location#Todos os locais, NetworkDeviceGroups=Device Type#Todos os tipos de dispositivo, CPMSessionID=16D5C50A00000017C425E3C6, TotalAuthenLatency=6, ClientLatency=0, Network Device Profile=Cisco, Local=Location#Todos os locais, Tipo de dispositivo=Tipo de dispositivo#Todos os tipos de dispositivo, IPSEC=IPSEC#Is Dispositivo#Não, |

show logging application ise-psc.log:

|

|

O nó SXP armazena o mapeamento IP + SGT em sua tabela H2DB e o nó PAN posterior reúne esse mapeamento IP SGT e reflete em todos os mapeamentos SXP na GUI do ISE (Workcenters ->Trustsec -> SXP->todos os mapeamentos SXP).

show logging application sxp_appserver/sxp.log:

| 2024-07-18 10:01:01,312 INFORMAÇÕES [sxpservice-http-96441] cisco.ise.sxp.rest.SxpGlueRestAPI:147 - SXP-PEERF Adicionar Ligações de Sessão tamanho de lote: 1 2024-07-18 10:01:01,344 DEBUG [SxpNotificationSerializer-Thread] cisco.cpm.sxp.engine.SxpEngine:1543 - [VPN: 'default'] Adicionando nova associação: MasterBindingIdentity [ip=10.197.213.23/32, peerSequence=10.127.197.53,10.1 97.213.22, tag=5, isLocal=true, sessionId=16D5C50A00000017C425E3C6, vn=DEFAULT_VN] |

O nó SXP atualiza o Peer Switch com as ligações IP-SGT mais recentes.

| 2024-07-18 10:01:01,346 DEBUG [pool-7-thread-4] opendaylight.sxp.core.service.UpdateExportTask:93 - SXP_PERF:SEND_UPDATE_BUFFER_SIZE=32 |

Depurações no Switch

Ative essas depurações no switch para solucionar problemas de conexões e atualizações do SXP.

debug cts sxp conn

debug cts sxp error

debug cts sxp mdb

debug cts sxp message

Switch recebeu os mapeamentos SGT-IP do locutor SXP "ISE".

Marque Show logging para exibir estes logs:

|

Jul 18 04:23:04.324: CTS-SXP-INTNL:mdb_send_msg mdb_process_add_ipsgt_devid Iniciar |

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

24-Jul-2024 |

Versão inicial |

Colaborado por engenheiros da Cisco

- Praveenkumar PalanisamyEngenheiro de consultoria técnica

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback