Introdução

Este documento descreve como configurar rotas estáticas no Firepower Device Manager (FDM).

Pré-requisitos

Requisitos

Recomenda-se ter conhecimento destes tópicos:

- Configuração inicial do Cisco Secure Firewall Threat Defense.

Componentes Utilizados

As informações neste documento são baseadas na versão do software:

- Firepower Threat Defense versão 7.0.5.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Configurar

Configurações

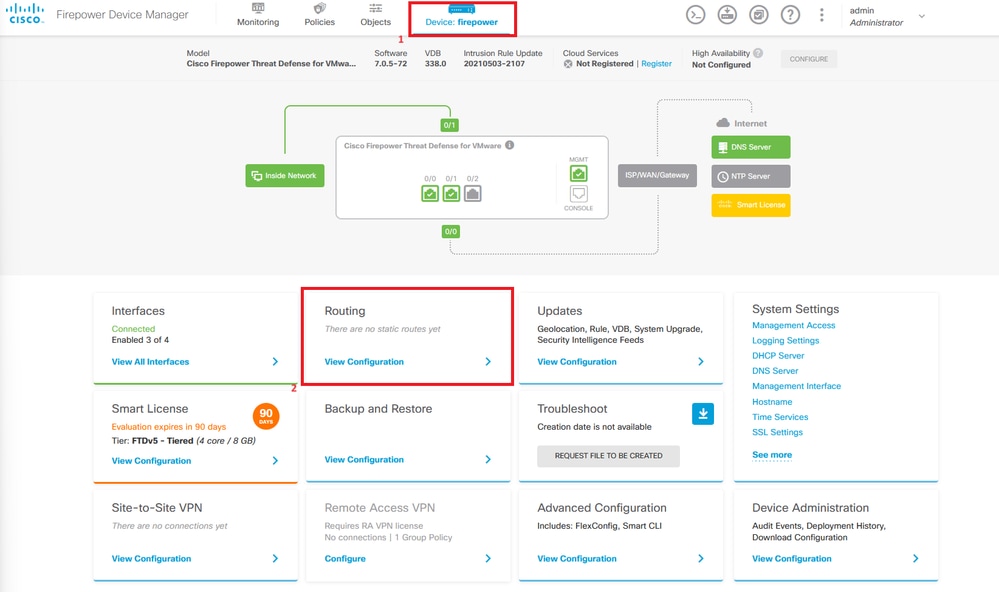

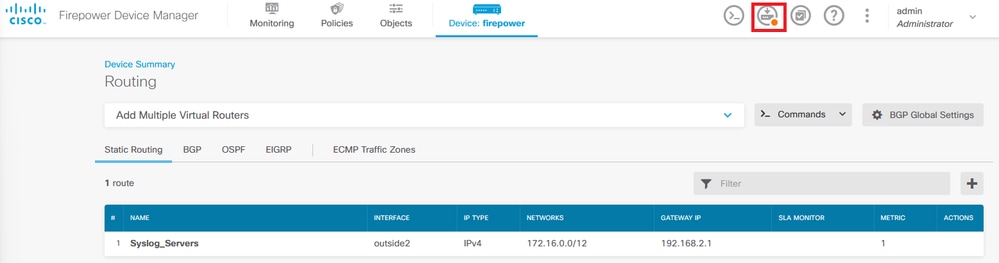

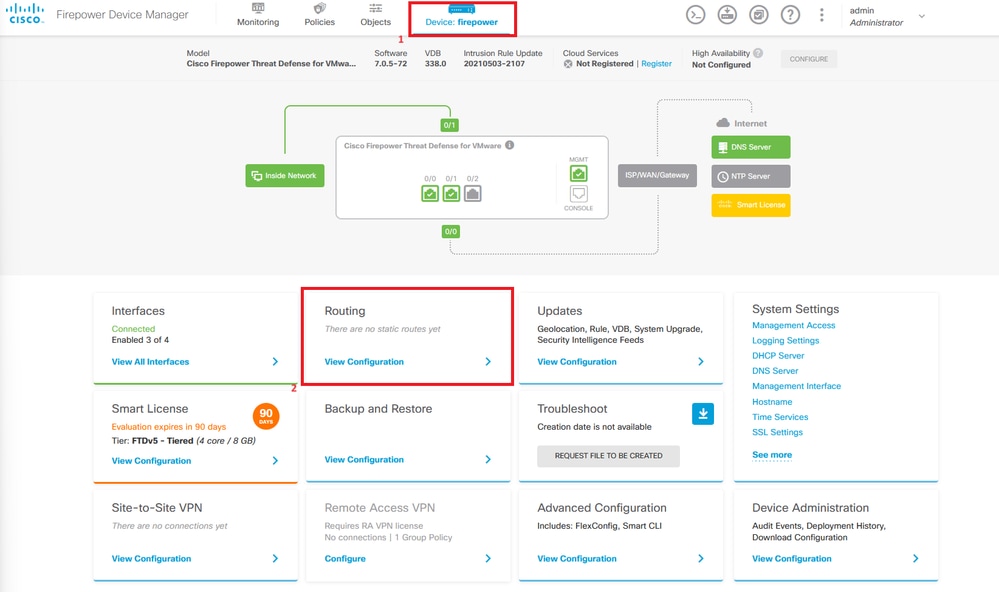

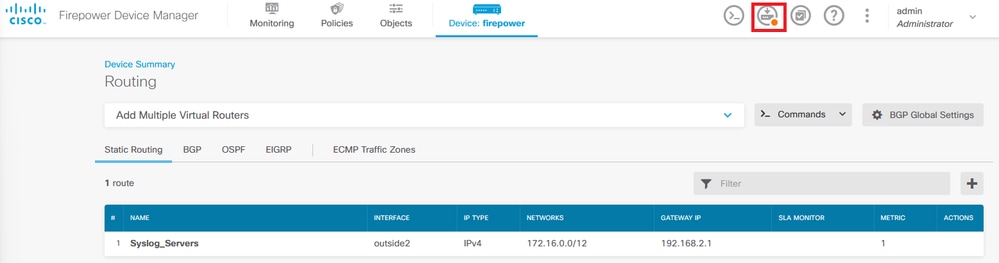

Etapa 1. Clique em Device e vá para Routing.

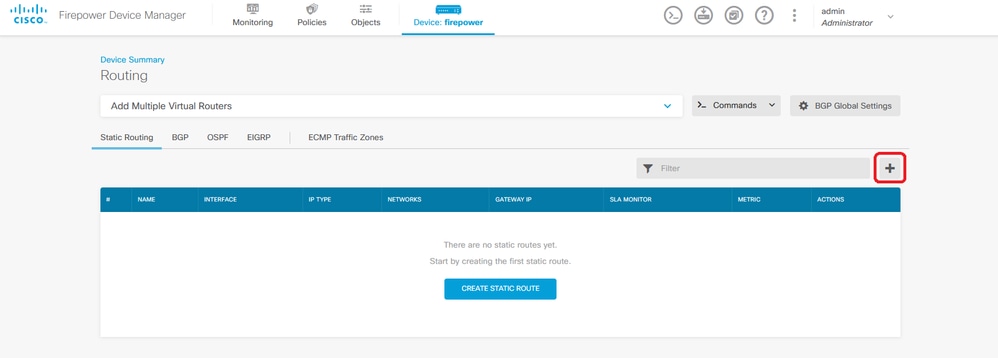

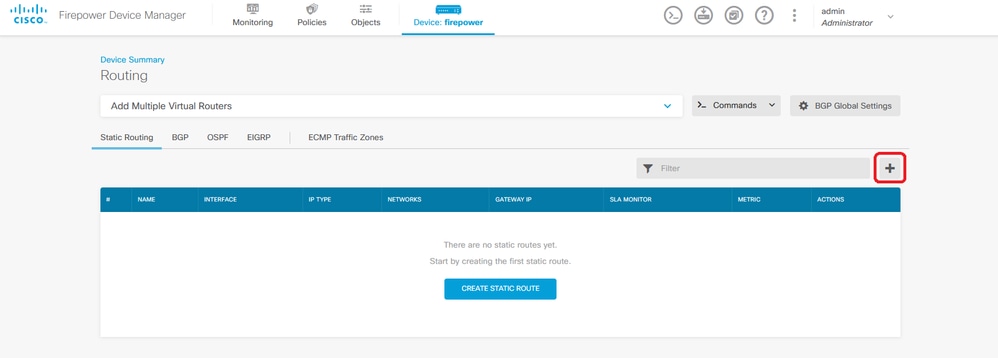

Etapa 2. Clique no ícone de adição (+) para adicionar a rota estática.

Observação: caso você tenha roteadores virtuais, verifique se selecionou o roteador virtual correto.

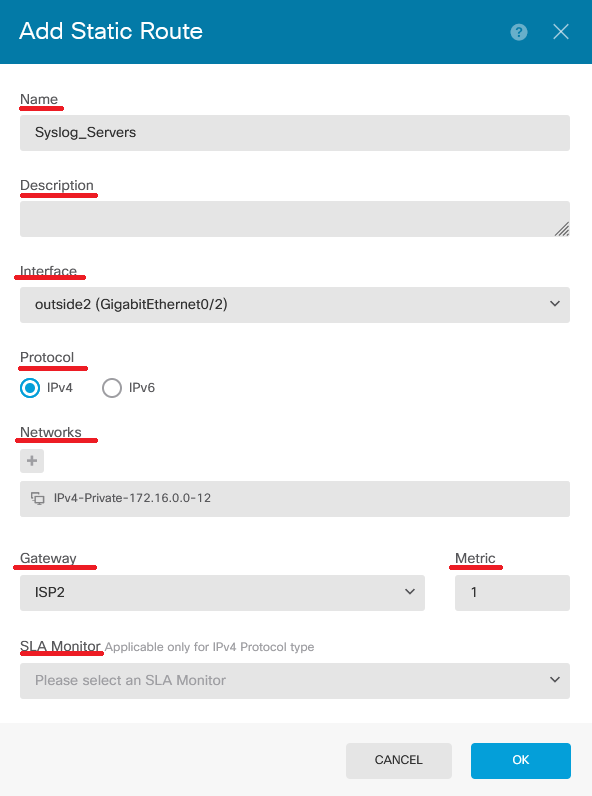

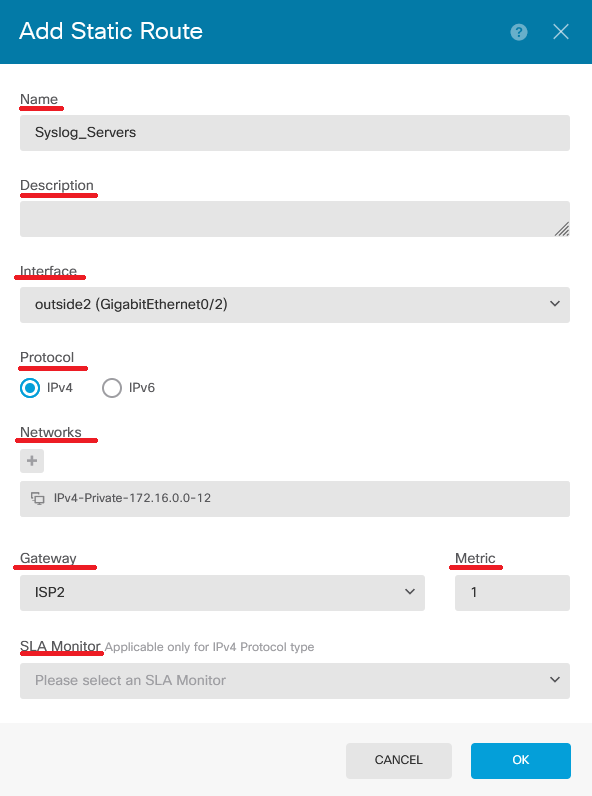

Etapa 3. Continue para configurar as propriedades da rota estática.

- Nome: nome da rota.

- Descrição (opcional): Informações detalhadas sobre a rota.

- Interface: selecione a interface para a qual o tráfego deve ser enviado.

- Protocolo: especifica o protocolo de roteamento.

- Redes: na lista de redes disponíveis, selecione ou crie o objeto de rede das redes de destino.

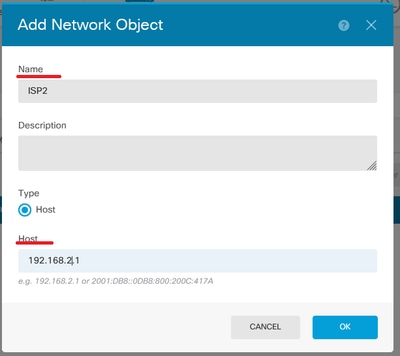

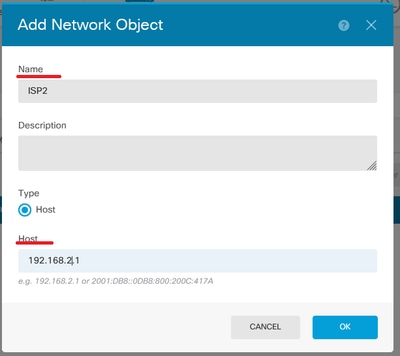

- Gateway: selecione ou crie o objeto de rede com o IP do host para o qual todo o tráfego será enviado. Insira os valores para Nome e Host.

- Métrica: insira um valor entre 1 e 254 para a distância administrativa. Lembre-se de que quanto menor o valor, mais preferida é a rota em relação a outras.

- Monitor do SLA (opcional): se quiser garantir que essa rota esteja sempre disponível, você deverá configurar esse campo. Essa opção funciona apenas com o protocolo IPV4.

- Clique em Ok para concluir.

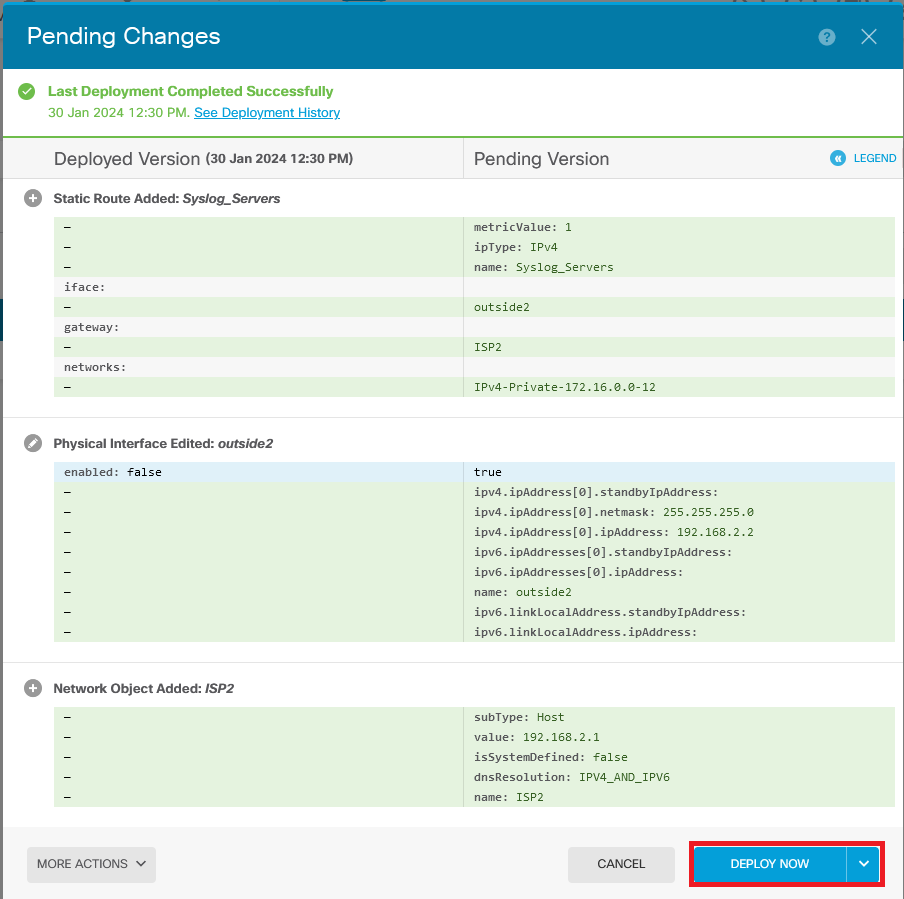

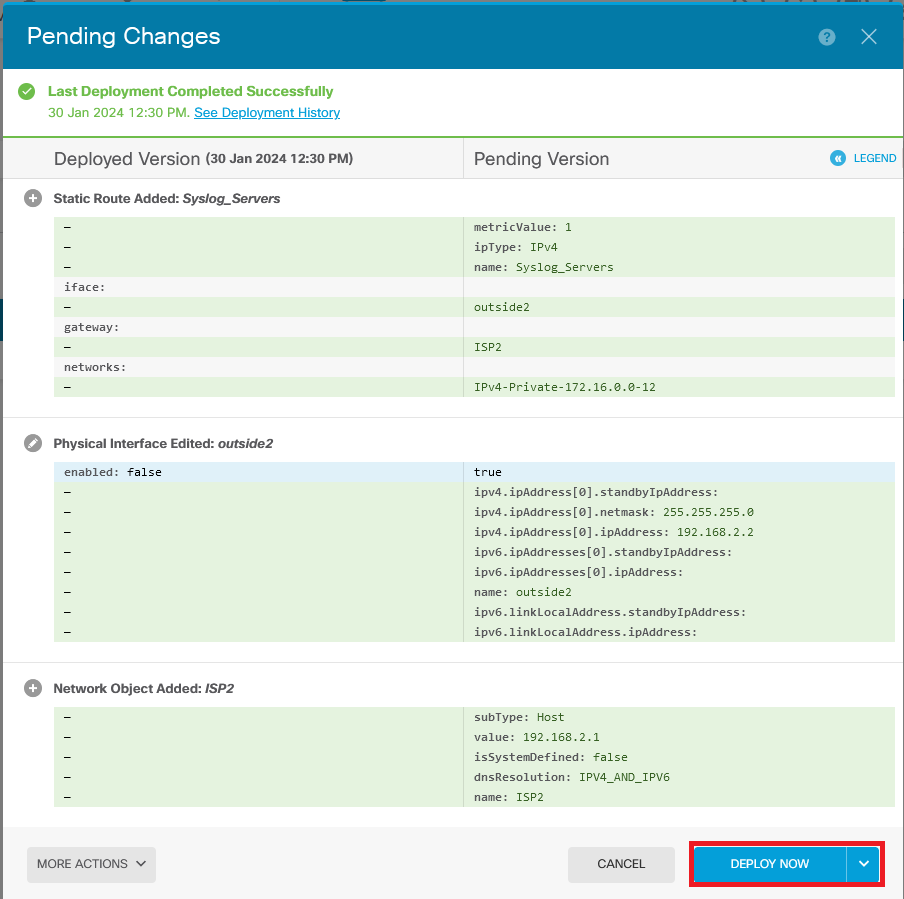

Etapa 4. Clique em Deployment.

Etapa 5. Implante a política.

Verificar

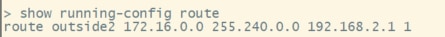

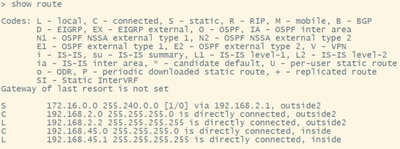

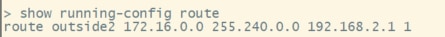

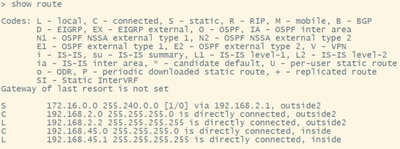

Para confirmar se essa configuração foi aplicada corretamente, você precisa acessar seu dispositivo via CLI.

Na CLI, execute o comandoshow running-config route.

Valide se a rota está na tabela de roteamento com show route.

Feedback

Feedback