Introdução

Este documento descreve como verificar e solucionar problemas de configuração do EIGRP em dispositivos FTD usando um FMC como gerenciador.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Conceitos e funcionalidade do Enhanced Interior Gateway Routing Protocol (EIGRP)

- Cisco Secure Firewall Management Center (FMC)

- Defesa contra ameaças (FTD) do Cisco Secure Firewall

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- FTDv para VMWare na versão 7.2.8.

- FMC para VMWare na versão 7.2.8.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Plano de Fundo do EIGRP

O EIGRP pode ser configurado em um FMC para usar o roteamento dinâmico entre dispositivos FTD e outros dispositivos compatíveis com EIGRP.

O FMC só permite a configuração de um sistema autônomo (AS) EIGRP em modo único.

Os próximos parâmetros devem corresponder aos vizinhos EIGRP para formar a adjacência EIGRP.

- Uma interface que pertence à mesma sub-rede IP.

- EIGRP AS

- Intervalos de Hello e de Espera

-MTU

-Autenticação de interface.

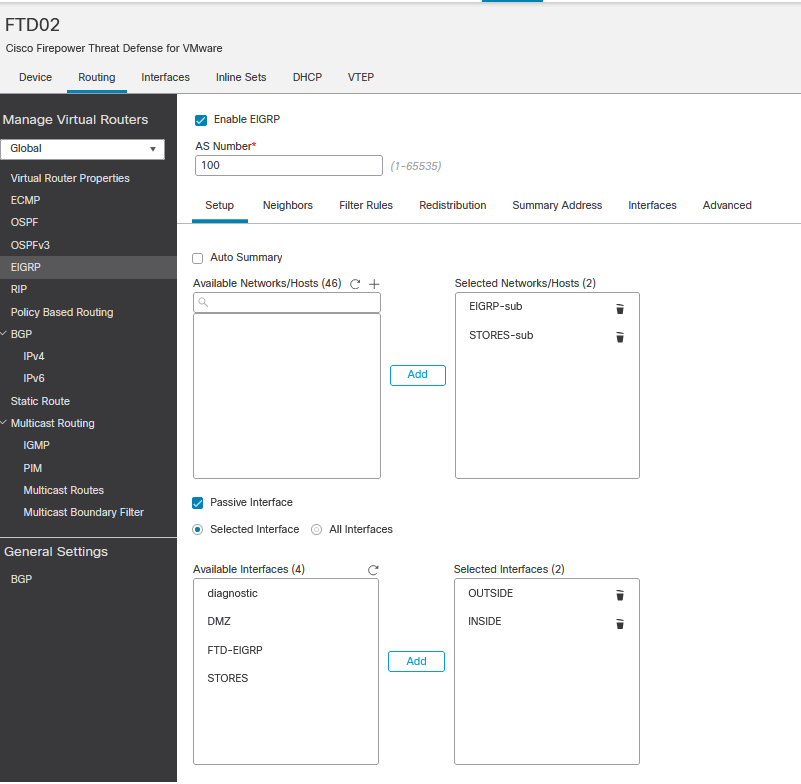

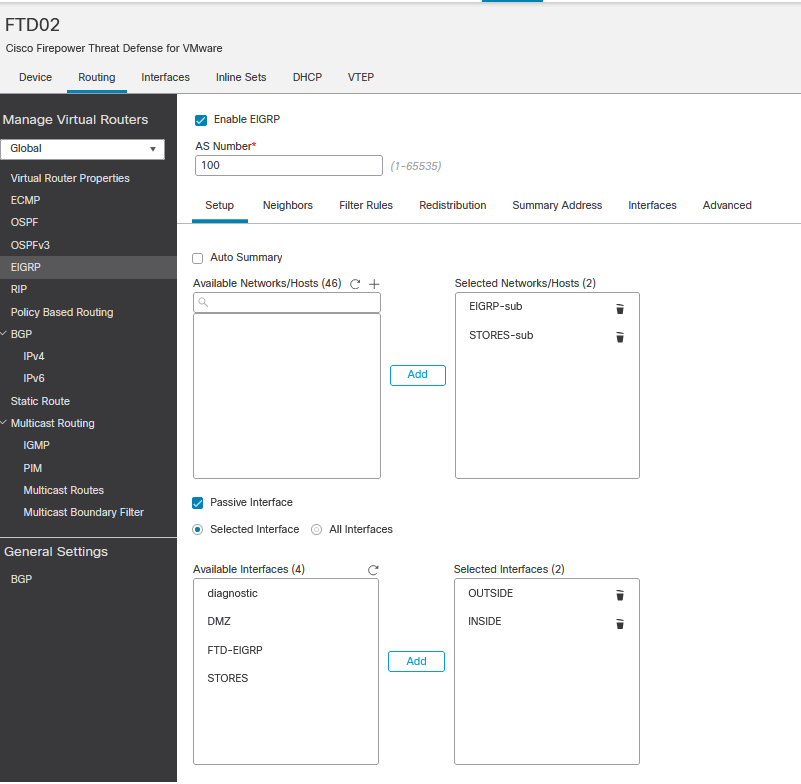

Configuração básica

Esta seção descreve os parâmetros necessários para configurar o EIGRP.

- Navegue até Dispositivos > Gerenciamento de dispositivos > Editar dispositivo

- Clique na guia Roteamento.

- Clique em EIGRP na barra de menus à esquerda.

- Marque a caixa de seleção Enable EIGRP, para ativar o protocolo, e atribua um valor entre 1 e 65535 para o número AS.

- Observe que a opção Resumo automático está desativada por padrão

- Selecione uma rede/host, você pode usar um objeto criado anteriormente ou adicionar um novo clicando no botão adicionar (+)

- (Opcional) Marque a caixa de seleção Interface passiva para selecionar as interfaces que não redistribuem o tráfego.

- Clique em Salvar para armazenar as alterações.

Regras de filtragem

O FTD permite que o usuário configure uma lista de distribuição para controlar as rotas de entrada e saída.

- Navegue até Dispositivos > Gerenciamento de dispositivos > Editar dispositivo

- Clique na guia Roteamento.

- Clique em EIGRP.

- Clique em Filtering Rules > Add.

- Selecione as informações correspondentes para os campos de filtragem.

- Direção do filtro

- Selecionar interface

- Selecionar Lista de Acesso

6. Vá para as etapas, se houver uma Lista de Acesso Padrão configurada.

Se o usuário precisar configurar uma Lista de acesso padrão, clique no botão de adição ou crie-a em Objetos > Gerenciamento de objetos > Lista de acesso > Padrão > Adicionar lista de acesso padrão.

7. Atribuir um nome à lista

8. Clique no botão de mais ( + )

- Selecionar uma ação

- Adicione a rede ou o host da rede disponível à rede selecionada.

9. Clique em Adicionar na parte inferior para salvar a entrada da lista de acesso.

10. Clique em Salvar, para salvar a lista de acesso padrão.

11. Clique em Ok.

12. Clique em Salvar para validar as alterações.

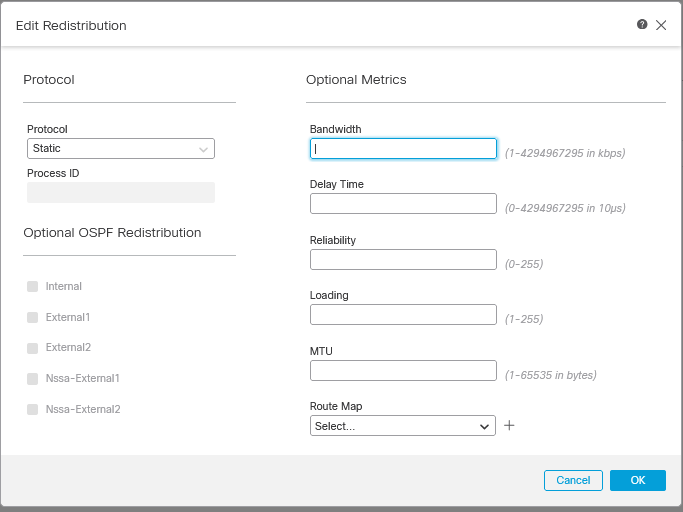

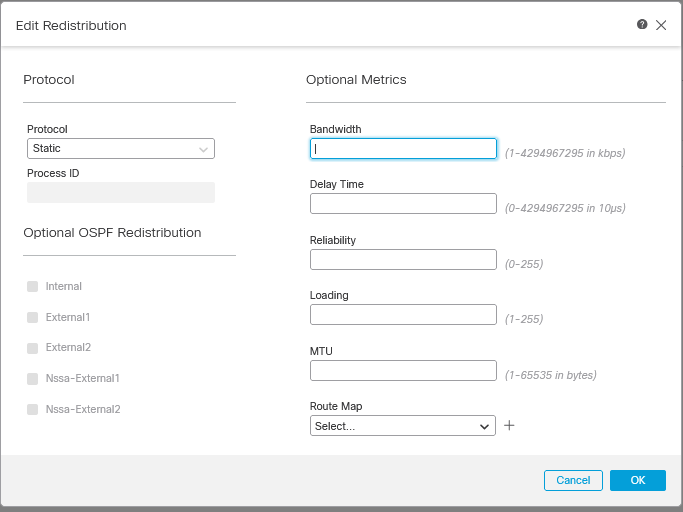

Redistribuição

O FTD tem a capacidade de redistribuir as rotas geradas dos protocolos BGP, RIP e OSPF ou das rotas estáticas e conectadas no EIGRP.

- Navegue até Dispositivos > Gerenciamento de dispositivos > Editar dispositivo

- Clique na guia Roteamento.

- Clique em EIGRP.

- Clique em Redistribuição.

- Especifique as informações nos campos de redistribuição.

- Protocolo

- RIP

- OSPF

- BGP

- Conectado

- Estático

Para o OSPF é necessário especificar o ID do processo e para o BGP o número AS no campo ID do processo*.

Se a configuração exigir a redistribuição das informações geradas pelo protocolo OSPF, o usuário poderá selecionar o tipo de redistribuição OSPF.

As Métricas Opcionais referem-se às métricas e ao Mapa de Rotas do EIGRP.

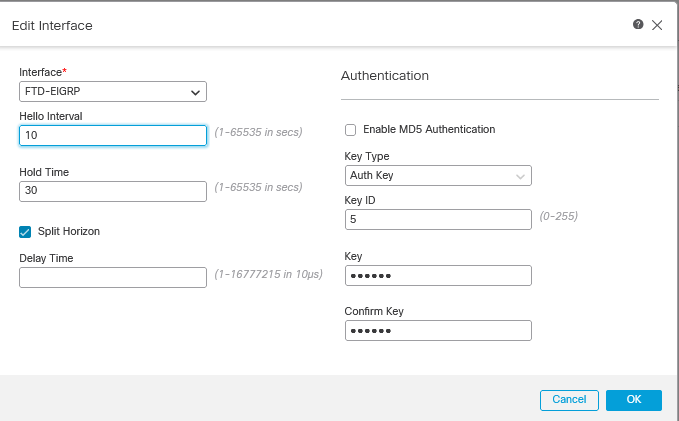

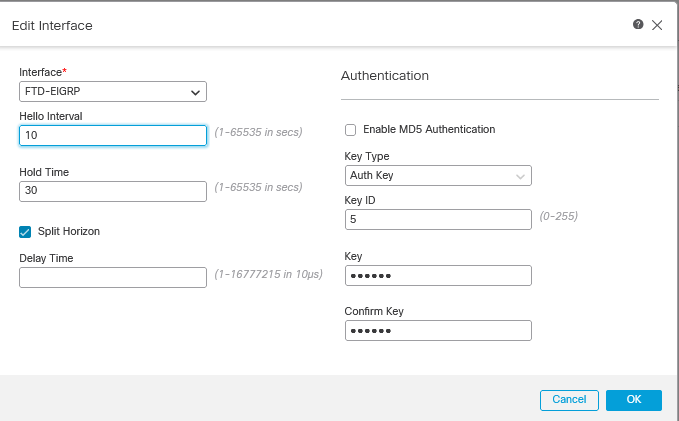

Interface

Timers de saudação e de espera

Os pacotes Hello são usados para a descoberta de vizinhos e para detectar o vizinho disponível. Esses pacotes são enviados em intervalos; por padrão, o valor desse temporizador é de 5 segundos.

Temporizador de espera, determina o tempo que o EIGRP considera que uma rota está acessível e funcional. Por padrão, o valor do tempo de espera é 3 vezes o intervalo de Hello.

Autenticação

O FTD suporta o algoritmo de hash MD5 para autenticar os pacotes EIGRP. Por padrão, a autenticação é desativada.

Marque a caixa de seleção MD5 Authentication para ativar o algoritmo de hash MD5.

Chave

Não criptografado - texto simples.

Criptografado

Comandos de solução de problemas e validação

- show run router eigrp. Exibe a configuração do EIGRP

- show run interface [ interface]. Exibe as informações de autenticação e temporizadores da interface EIGRP.

- show eigrp events [{ start end} | tipo]. Exibe o log de eventos do EIGRP.

- show eigrp interfaces [ if-name] [ detail]. Exibe as interfaces que participam do roteamento EIGRP.

- show eigrp neighbors [ detail | static] [ if-name]. Exibe a tabela de vizinhos EIGRP.

- show eigrp topology [ ip-addr [ mask] | ativo | todos os links | pendente | summary | zero-successors]. Exibe a tabela de topologia EIGRP.

- show eigrp traffic. Exibe estatísticas de tráfego EIGRP.

Verificação

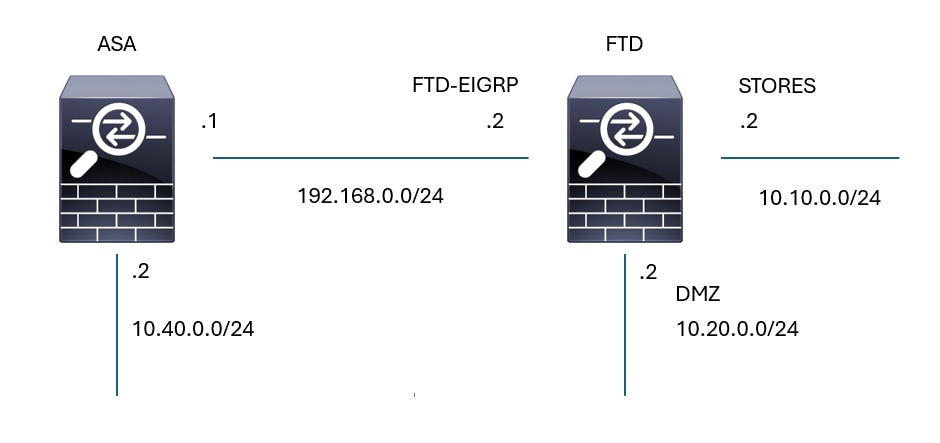

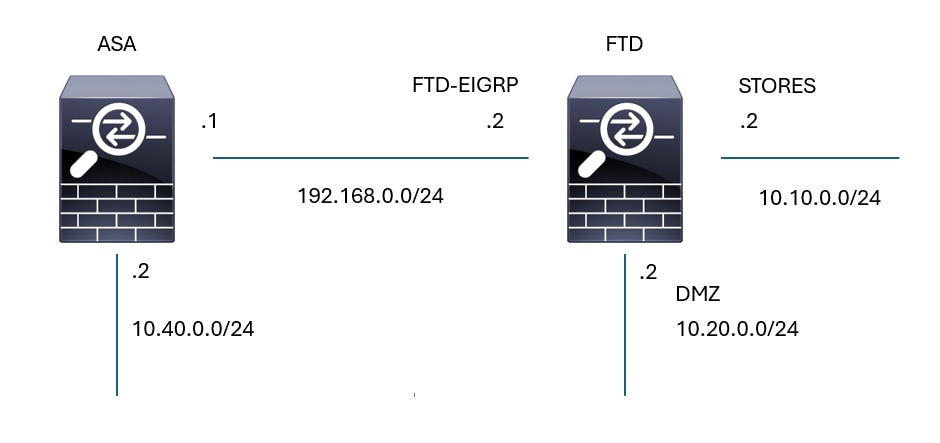

Considere a próxima topologia, esta seção usa os comandos descritos anteriormente para validar a configuração do EIGRP aplicada ao FTD.

Topologia do EIGRP

Topologia do EIGRP

Configuração básica

Configuração Básica do EIGRP

Configuração Básica do EIGRP

Redistribuição

Configuração de Redistribuição do EIGRP

Configuração de Redistribuição do EIGRP

Configuração da interface

Configuração da Interface EIGRP

Configuração da Interface EIGRP

Validação usando comandos

firepower# show run router eigrp

router eigrp 100

no default-information in

no default-information out

no eigrp log-neighbor-warnings

no eigrp log-neighbor-changes

network 10.10.0.0 255.255.255.0

network 192.168.0.0 255.255.255.0

passive-interface OUTSIDE

passive-interface INSIDE

redistribute static

!

firepower# show run int g 0/2

!

interface GigabitEthernet0/2

nameif FTD-EIGRP

cts manual

propagate sgt preserve-untag

policy static sgt disabled trusted

security-level 0

ip address 192.168.0.2 255.255.255.0

hello-interval eigrp 100 10

hold-time eigrp 100 30

firepower# show eigrp events

106 04:24:27.980 Conn rt change: 192.168.0.0 255.255.255.0 FTD-EIGRP

107 04:24:27.980 Lost route 1=forceactv: 192.168.0.0 255.255.255.0 0

108 04:24:27.980 Change queue emptied, entries: 1

109 04:24:27.980 Metric set: 192.168.0.0 255.255.255.0 512

110 04:24:27.980 Update reason, delay: new if 4294967295

111 04:24:27.980 Update sent, RD: 192.168.0.0 255.255.255.0 4294967295

112 04:24:27.980 Update reason, delay: metric chg 4294967295

113 04:24:27.980 Update sent, RD: 192.168.0.0 255.255.255.0 4294967295

114 04:24:27.980 Route installed: 192.168.0.0 255.255.255.0 0.0.0.0

115 04:24:27.980 Find FS: 192.168.0.0 255.255.255.0 4294967295

116 04:24:27.980 Rcv update met/succmet: 512 0

117 04:24:27.980 Rcv update dest/orig: 192.168.0.0 255.255.255.0 Connected

118 04:24:27.980 Metric set: 192.168.0.0 255.255.255.0 4294967295

119 04:24:27.980 Conn rt change: 192.168.0.0 255.255.255.0 FTD-EIGRP

firepower# show eigrp interfaces

EIGRP-IPv4 Interfaces for AS(100)

Xmit Queue Mean Pacing Time Multicast Pending

Interface Peers Un/Reliable SRTT Un/Reliable Flow Timer Routes

FTD-EIGRP 1 0 / 0 48 0 / 1 193 0

firepower# show eigrp neighbors

EIGRP-IPv4 Neighbors for AS(100)

H Address Interface Hold Uptime SRTT RTO Q Seq

(sec) (ms) Cnt Num

0 192.168.0.1 FTD-EIGRP 27 09:15:22 48 1458 0 4

firepower# show eigrp topology

EIGRP-IPv4 Topology Table for AS(100)/ID(192.168.0.2)

Codes: P - Passive, A - Active, U - Update, Q - Query, R - Reply,

r - reply Status, s - sia Status

P 10.10.0.0 255.255.255.0, 1 successors, FD is 512

via Connected, STORES

P 10.40.0.0 255.255.255.0, 1 successors, FD is 768 ---------- Route learn from EIGRP neighbor

via 192.168.0.1 (768/512), FTD-EIGRP

P 192.168.0.0 255.255.255.0, 1 successors, FD is 512

via Connected, FTD-EIGRP

P 0.0.0.0 0.0.0.0, 1 successors, FD is 512

via Rstatic (512/0)

firepower# show eigrp traffic

EIGRP-IPv4 Traffic Statistics for AS(100)

Hellos sent/received: 16606/6989

Updates sent/received: 8/4

Queries sent/received: 2/0

Replies sent/received: 0/1

Acks sent/received: 3/5

SIA-Queries sent/received: 0/0

SIA-Replies sent/received: 0/0

Hello Process ID: 4007513056

PDM Process ID: 4007513984

Socket Queue:

Input Queue: 0/2000/2/0 (current/max/highest/drops)

Feedback

Feedback