Introdução

Este documento descreve como configurar o AnyConnect com autenticação LDAP no CSM.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- CSM 4.23

- Configuração do AnyConnect

- protocolo SSL

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- CSM 4.23

- ASA 5515

- AnyConnect 4 10 6090

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Configurar

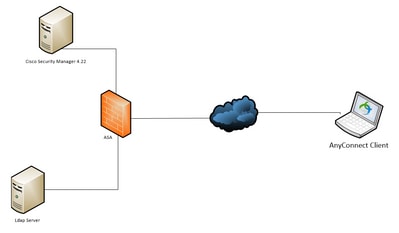

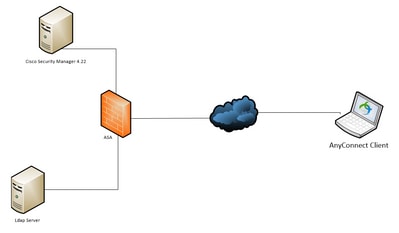

Diagrama de Rede

Configurações

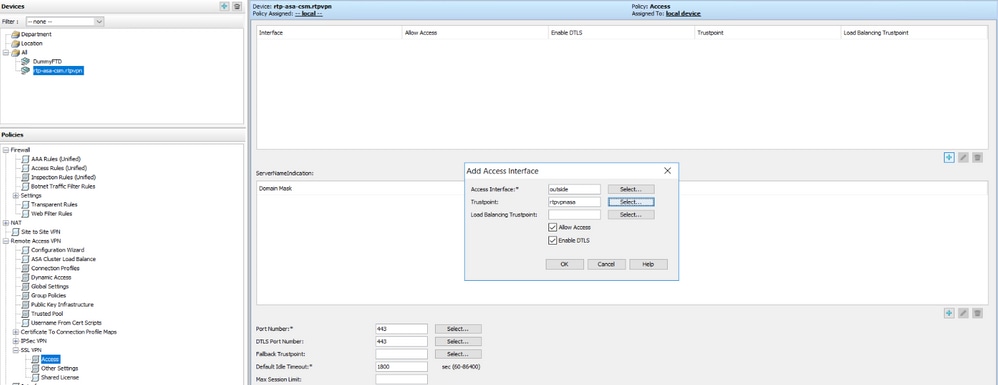

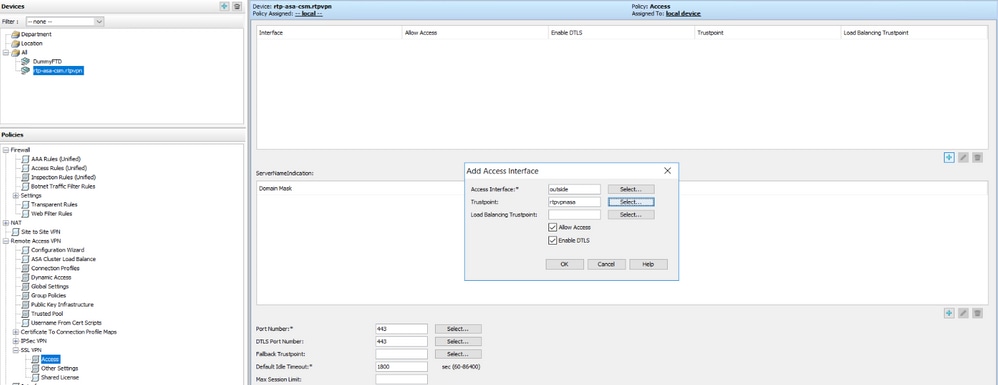

Etapa 1. Configurar o acesso SSLVPN

Vá para Policies > SSL VPN > Access:

Após configurar a Interface de Acesso, certifique-se de clicar em Salvar:

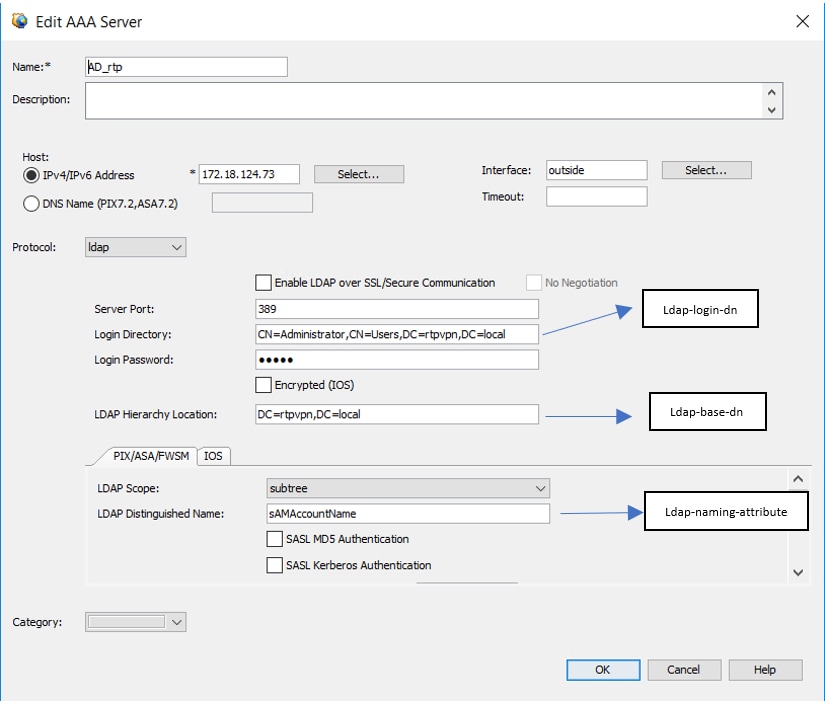

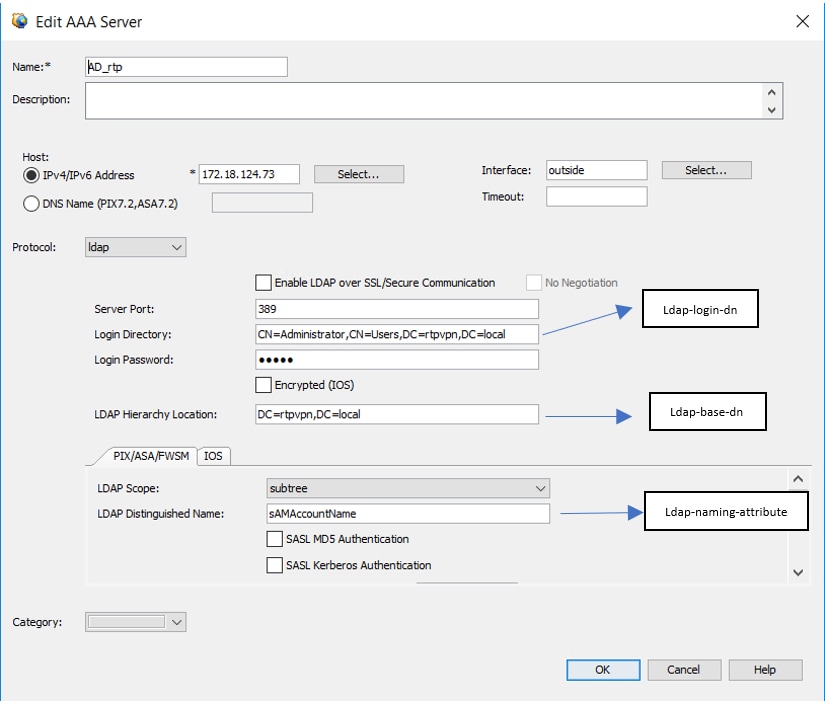

Etapa 2. Configurar o servidor de autenticação

Vá para Policy Object Manager > All Object Types > AAA Servers > Add.

Configure o IP do servidor, a interface de origem, o Diretório de Login, a Senha de Login, a Localização da Hierarquia LDAP, o Escopo LDAP e o Nome Distinto LDAP:

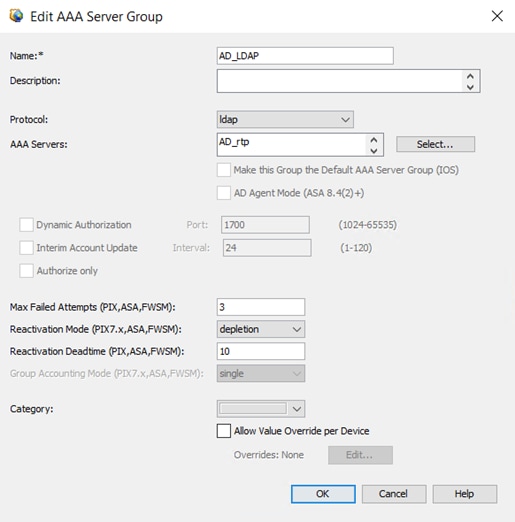

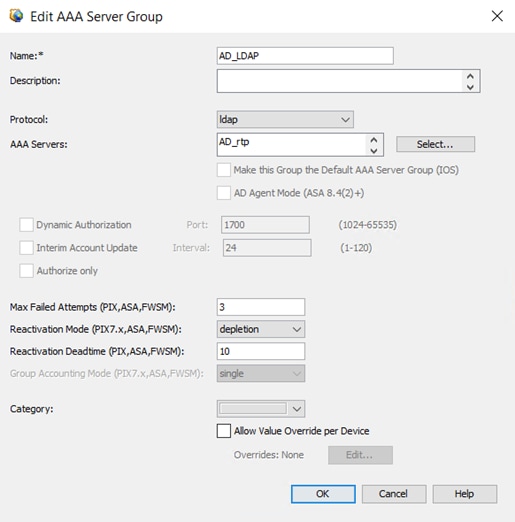

Agora, adicione o servidor AAA a AAA Server Groups > Add.

Etapa 3. Configurar o perfil de conexão

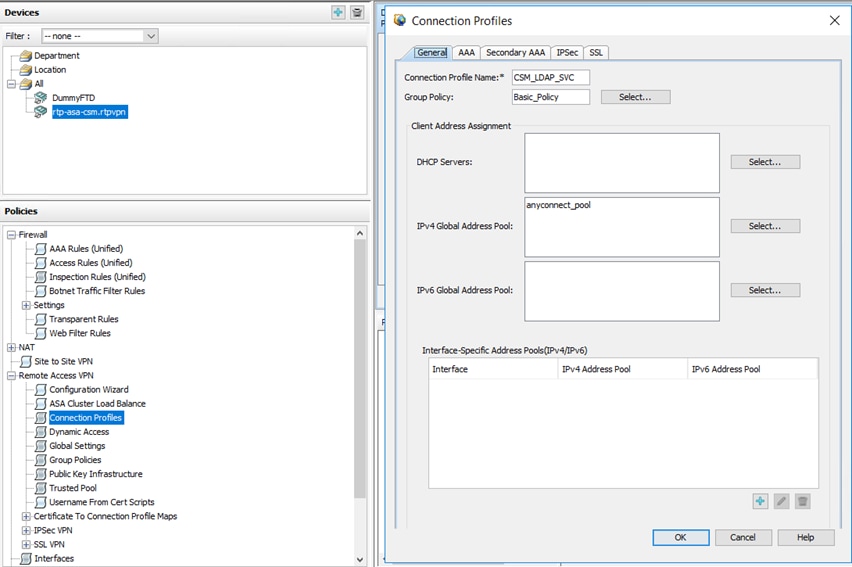

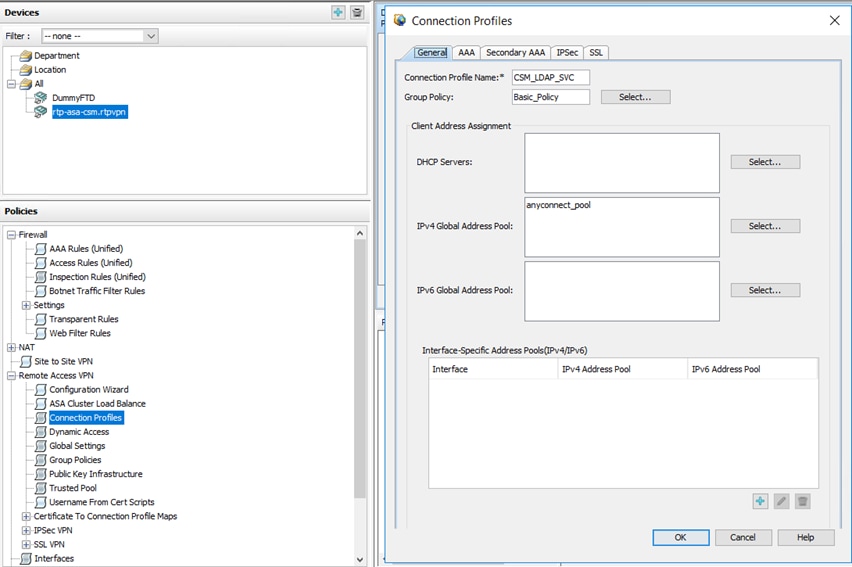

Vá para Policies > Connection Profiles > Add.

Aqui você deve configurar o pool de endereço global IPv4 (pool do AnyConnect), a política de grupo, AAA e o alias/URL do grupo:

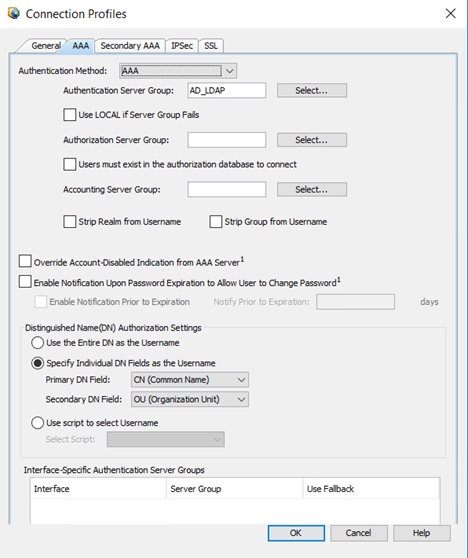

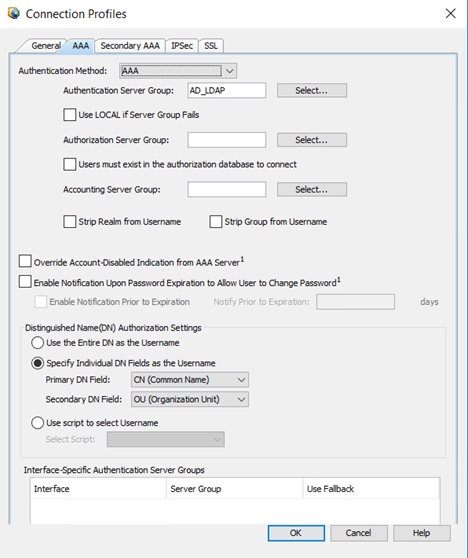

Para selecionar o servidor AAA, clique na guia AAA e selecione o servidor criado na Etapa 2:

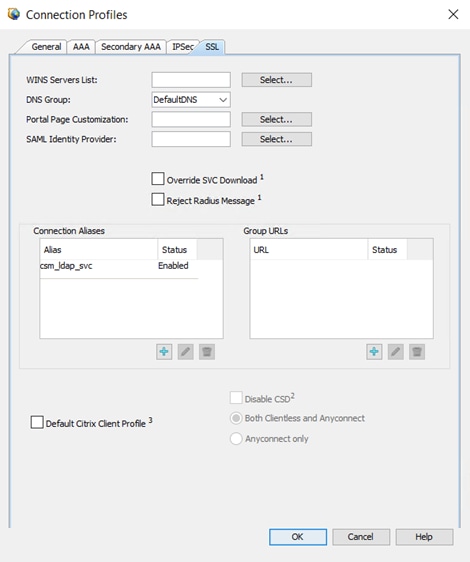

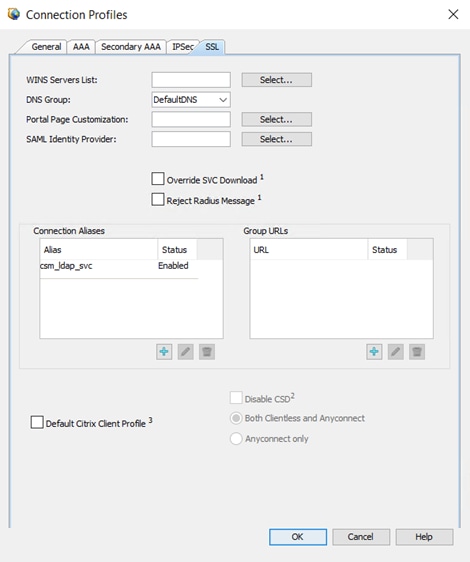

Para configurar um alias de grupo/url de grupo, dns ou servidor wins no perfil de conexão, vá para a guia SSL:

Etapa 4. Implantar

Clique no ícone de implantação .

Verificar

Esta seção fornece informações que você pode usar para verificar sua configuração.

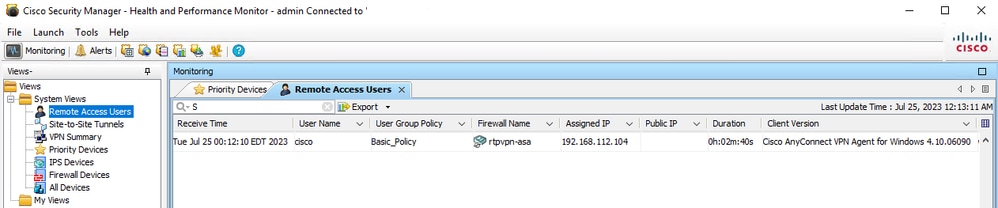

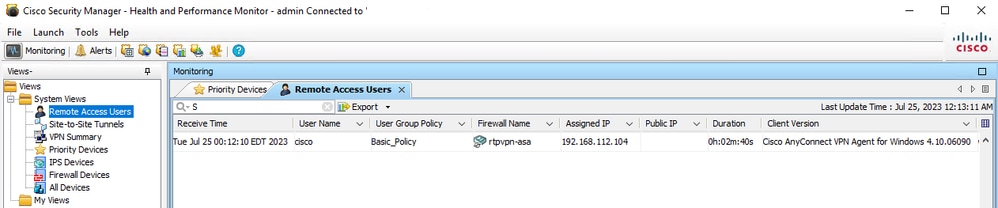

Acesso por meio do CSM:

Abra o Monitor de integridade e desempenho > Ferramentas > Seletor de dispositivos > Selecionar o ASA > Avançar > Selecionar usuários de acesso remoto

Observação: o usuário da VPN aparece com base no temporizador de atualização do HPM.

Através do CLI:

ASA#show vpn-sessiondb anyconnect

Session Type: AnyConnect

Username : cisco Index : 23719

Assigned IP : 192.168.20.1 Public IP : 209.165.201.25

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Premium

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES-GCM-256 DTLS-Tunnel: (1)AES-GCM-256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA384 DTLS-Tunnel: (1)SHA384

Bytes Tx : 15856 Bytes Rx : 3545

Group Policy : Basic_Policy Tunnel Group : CSM_LDAP_SVC

Login Time : 10:29:42 UTC Tue Jul 25 2023

Duration : 0h:010m:16s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : 0e26864905ca700064bf3396

Security Grp : none

Troubleshooting

Para verificar possíveis falhas durante a autenticação LDAP ou o estabelecimento do anyconnect, você pode executar os próximos comandos na CLI:

debug ldap 255

debug webvpn anyconnect 255

Feedback

Feedback