Configuração de controle de acesso no roteador VPN RV315W

Objetivo

A configuração do controle de acesso permite restringir o acesso a um endereço IP específico. Há uma variedade de opções para personalizar as restrições. A hora do dia, os dias da semana, os endereços IP, a porta física e o tipo de protocolo são exemplos de alguns dos recursos de personalização da política de controle de acesso.

Este artigo ajuda a explicar como utilizar e configurar os controles de acesso no roteador VPN RV315W.

Dispositivo aplicável

RV315W

Versão de software

•1.01.03

Gerenciamento de configuração

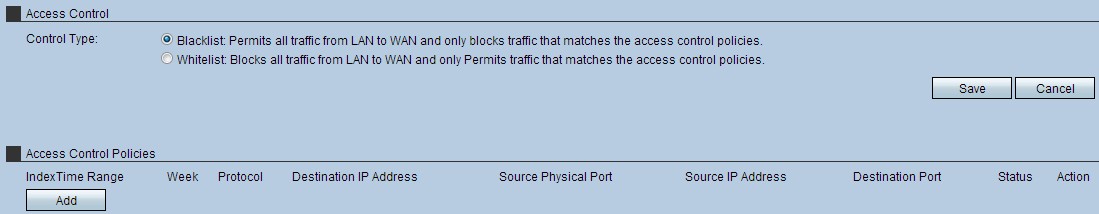

Etapa 1. Efetue login no utilitário de configuração da Web e escolha Security > Access Control. A página Controle de acesso é aberta:

Etapa 2. Clique no botão de opção Bloquear lista ou Permitir lista no campo Tipo de controle.

Bloquear lista — Essa opção permite todo o tráfego da LAN para a WAN, exceto o tráfego que é bloqueado pelas configurações de controle de acesso.

Lista de permissões — Esta opção bloqueia todo o tráfego da LAN para a WAN, exceto o tráfego permitido através das configurações de controle de acesso.

Consulte o glossário para obter mais informações.

Etapa 3. Clique em Salvar para aplicar as configurações.

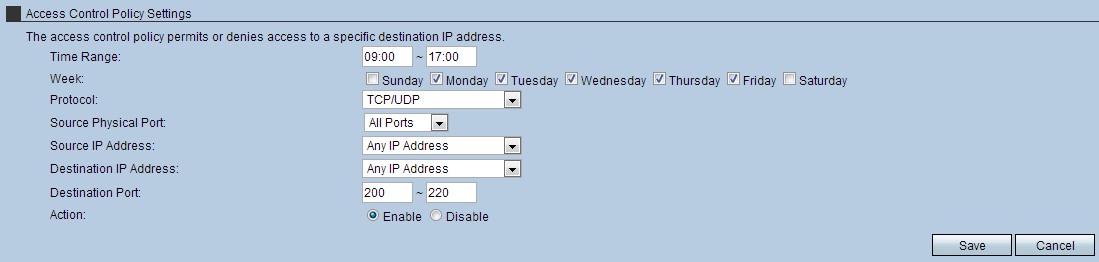

Etapa 4. Clique em Adicionar para adicionar uma nova política de controle de acesso. A página Configurações da política de controle de acesso é aberta:

Etapa 5. Insira um intervalo no campo Intervalo de tempo. Essa opção é o momento em que a política de controle de acesso é eficaz.

Etapa 6. Selecione os dias da semana para permitir ou restringir o acesso. Essa opção são os dias da semana em que a política de controle de acesso é eficaz.

Passo 7. Na lista suspensa Protocolo, escolha o protocolo ao qual o controle de acesso se aplica.

TCP — Este protocolo é usado para transmitir dados de um aplicativo para a rede. O TCP é geralmente usado para aplicativos em que a transferência de informações deve ser concluída e os pacotes não devem ser descartados.

UDP — Este protocolo é para aplicativos de rede cliente/servidor baseados no Internet Protocol (IP). A principal finalidade deste protocolo é para aplicativos ao vivo. (VOIP, jogos, etc.)

TCP/UDP — Selecione este protocolo para utilizar o TCP e o UDP. Este é o protocolo padrão.

ICMP — Este protocolo envia mensagens de erro e é responsável pelo tratamento de erros na rede. Use este protocolo para obter uma notificação quando a rede tiver problemas com a entrega de pacotes.

HTTP — Este protocolo fornece comunicação segura entre um servidor Web e um navegador. Use esse protocolo quando houver necessidade de transferir pacotes com segurança entre um servidor e um navegador.

FTP — Este protocolo transmite os arquivos entre computadores. Selecione esse protocolo quando os arquivos forem trocados entre vários dispositivos.

SMTP — Este protocolo trata da transmissão de e-mails. Selecione este protocolo ao trocar e-mails.

POP3 — Este protocolo combina com SMTP em relação ao e-mail. O POP3 transfere e-mails de um servidor de e-mail para um computador pessoal. Selecione este protocolo ao fazer download de e-mails.

Etapa 8. Na lista suspensa Porta física de origem, escolha a porta à qual o controle de acesso se aplica.

Etapa 9. Na lista suspensa Endereço IP de origem, escolha os endereços IP aos quais o controle de acesso se aplica.

Qualquer endereço IP — Escolha essa opção para permitir ou negar todos os endereços IP. Selecione o botão de opção ativar ou desativar para esta opção.

Endereço IP único — Escolha essa opção para permitir ou negar endereços IP individuais. Insira o endereço IP aplicável no campo Source IP Address (Endereço IP de origem).

Intervalo de endereços IP — Escolha essa opção para permitir ou negar endereços IP com base em um intervalo selecionado. Insira o intervalo de endereços IP aplicável no primeiro e segundo campos Source IP Address (Endereço IP de origem).

Etapa 10. Na lista suspensa Endereço IP de destino, escolha os endereços IP aos quais o controle de acesso se aplica.

Qualquer endereço IP — Escolha essa opção para permitir ou negar todos os endereços IP. Clique no botão de opção ativar ou desativar para esta opção.

Endereço IP único — Escolha essa opção para permitir ou negar um endereço IP individual. Insira o endereço IP aplicável no campo Destination IP Address (Endereço IP de destino).

Intervalo de endereços IP — Escolha essa opção para permitir ou negar endereços IP com base em um intervalo selecionado. Insira o intervalo de endereços IP aplicável no primeiro e segundo campo Destination IP Address (Endereço IP de destino).

Etapa 11. Nos campos Porta de destino, insira o intervalo de portas de um protocolo ou aplicativo ao qual o controle de acesso se aplica.

Etapa 12. Clique no botão de opção Habilitar para habilitar a política de controle de acesso.

Etapa 13. Clique em Salvar para aplicar as configurações.

Etapa 14. (Opcional) Para excluir uma política de controle de acesso, clique no ícone da lixeira no cabeçalho Ação.

Etapa 15. (Opcional) Para editar uma política de controle de acesso, clique no ícone de envelope no cabeçalho Ação.

Feedback

Feedback