Configurar e gerenciar contas de usuário em um roteador RV34x Series

Objetivo

O objetivo deste artigo é mostrar a você como configurar e gerenciar as contas de usuário local e remoto em um RV34x Series Router. Isso inclui como configurar a complexidade de senha de usuários locais, configurar/editar/importar usuários locais, configurar o serviço de autenticação remota usando RADIUS, Ative Diretory e LDAP.

Dispositivos aplicáveis | Versão do firmware

- Série RV34x | 1.0.01.16 (Baixe o mais recente)

Introduction

O RV34x Series Router fornece contas de usuário para exibir e administrar configurações. Os usuários podem ser de grupos diferentes ou pertencer a grupos lógicos de Redes virtuais privadas (VPN - Virtual Private Networks) SSL (Secure Sockets Layer) que compartilham o domínio de autenticação, a rede local (LAN) e as regras de acesso a serviços e as configurações de timeout de ociosidade. O gerenciamento de usuários define que tipo de usuário pode utilizar um determinado tipo de instalação e como isso pode ser feito.

A prioridade externa do banco de dados é sempre RADIUS (Remote Authentication Dial-In User Service)/LDAP (Lightweight Diretory Access Protocol)/AD (Ative Diretory)/Local. Se você adicionar o servidor RADIUS ao roteador, o serviço de login da Web e outros serviços usarão o banco de dados externo RADIUS para autenticar o usuário.

Não há opção para habilitar um banco de dados externo somente para o serviço de login da Web e configurar outro banco de dados para outro serviço. Depois que o RADIUS for criado e ativado no roteador, ele usará o serviço RADIUS como um banco de dados externo para Web Login, Site to Site VPN, EzVPN/3rd Party VPN, SSL VPN, Point-to-Point Transport Protocol (PPTP)/Layer 2 Transport Protocol (L2TP) VPN e 802.1x.

Table Of Contents

- Configurar uma conta de usuário local

- Complexidade de senha de usuários locais

- Configurar usuários locais

- Editar usuários locais

- Importar usuários locais

- Configurar serviço de autenticação remota

- RADIUS

- Configuração do Ative Diretory

- Integração com o Ative Diretory

- Configurações de integração do Ative Diretory

- LDAP

Configurar uma conta de usuário local

Complexidade de senha de usuários locais

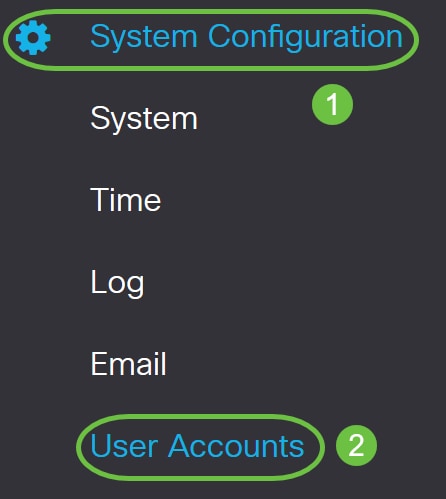

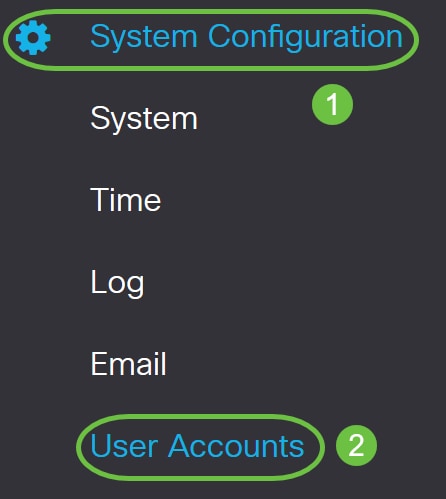

Etapa 1. Faça login no utilitário baseado na Web do roteador e escolha Configuração do sistema > Contas de usuário.

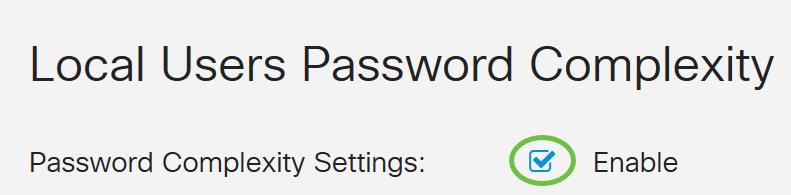

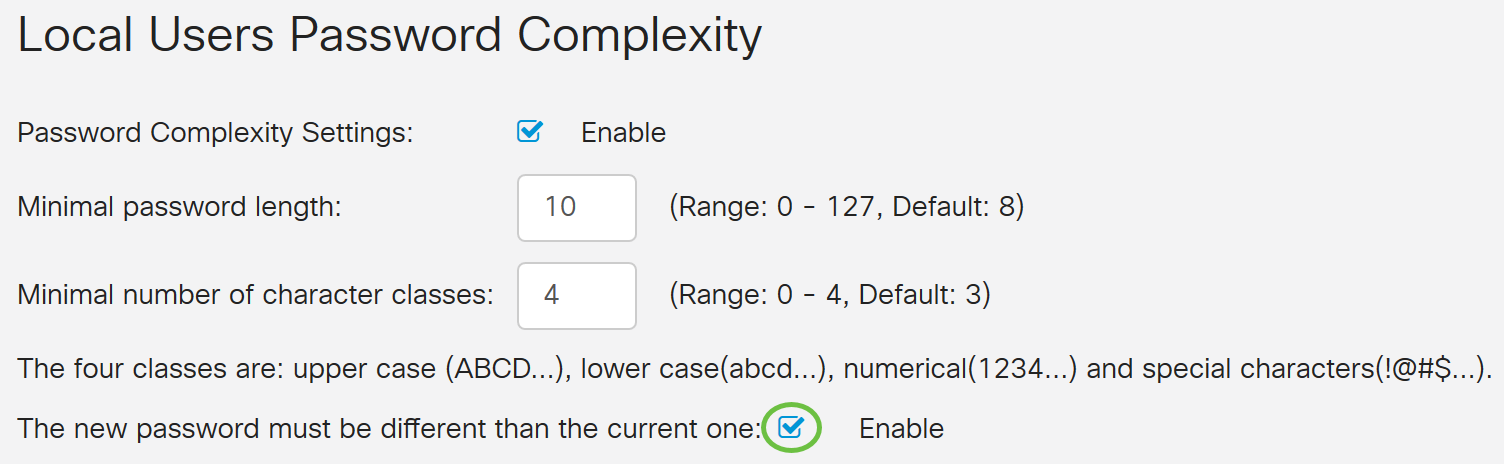

Etapa 2. Marque a caixa de seleção Enable Password Complexity Settings para ativar os parâmetros de complexidade de senha.

Se esta opção estiver desmarcada, vá para Configurar usuários locais.

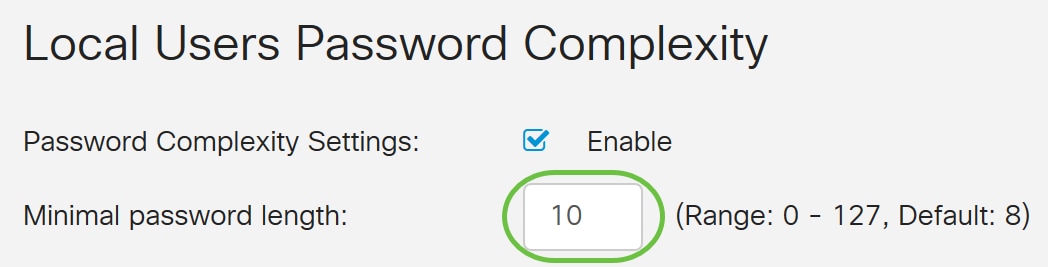

Etapa 3. No campo Tamanho mínimo da senha, insira um número que varie de 0 a 127 para definir o número mínimo de caracteres que uma senha deve conter. O padrão é 8.

Para este exemplo, o número mínimo de caracteres é definido como 10.

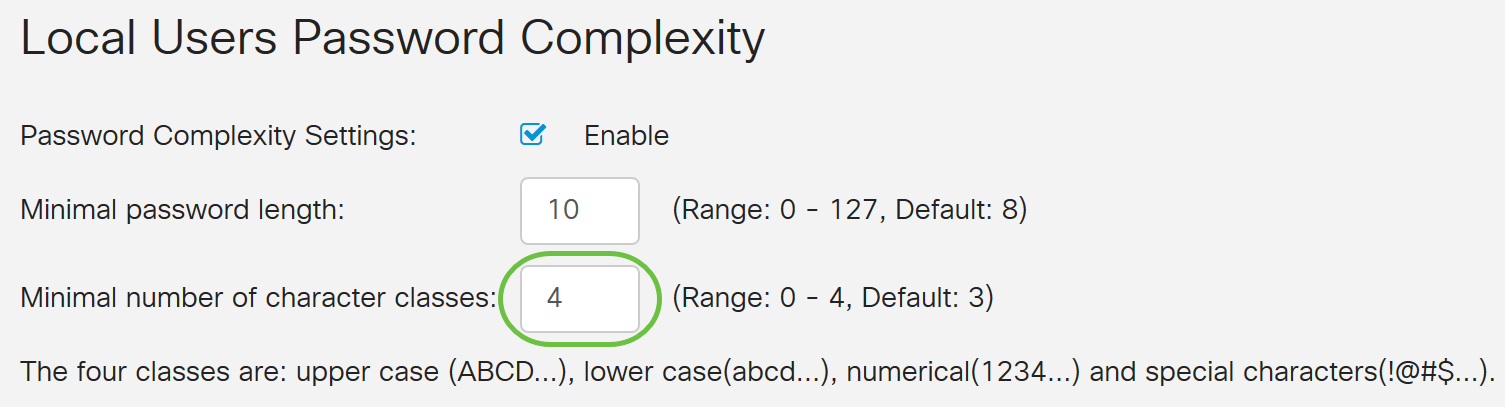

Etapa 4. No campo Número mínimo de classes de caracteres, insira um número de 0 a 4 para definir a classe. O número inserido representa o número mínimo ou máximo de caracteres das diferentes classes:

- A senha é composta por caracteres maiúsculos (ABCD).

- A senha é composta por caracteres minúsculos (abcd).

- A senha é composta por caracteres numéricos (1234).

- A senha é composta por caracteres especiais (!@#$).

Neste exemplo, 4 é usado.

Etapa 5. Marque a caixa de seleção Habilitar para a nova senha deve ser diferente da atual.

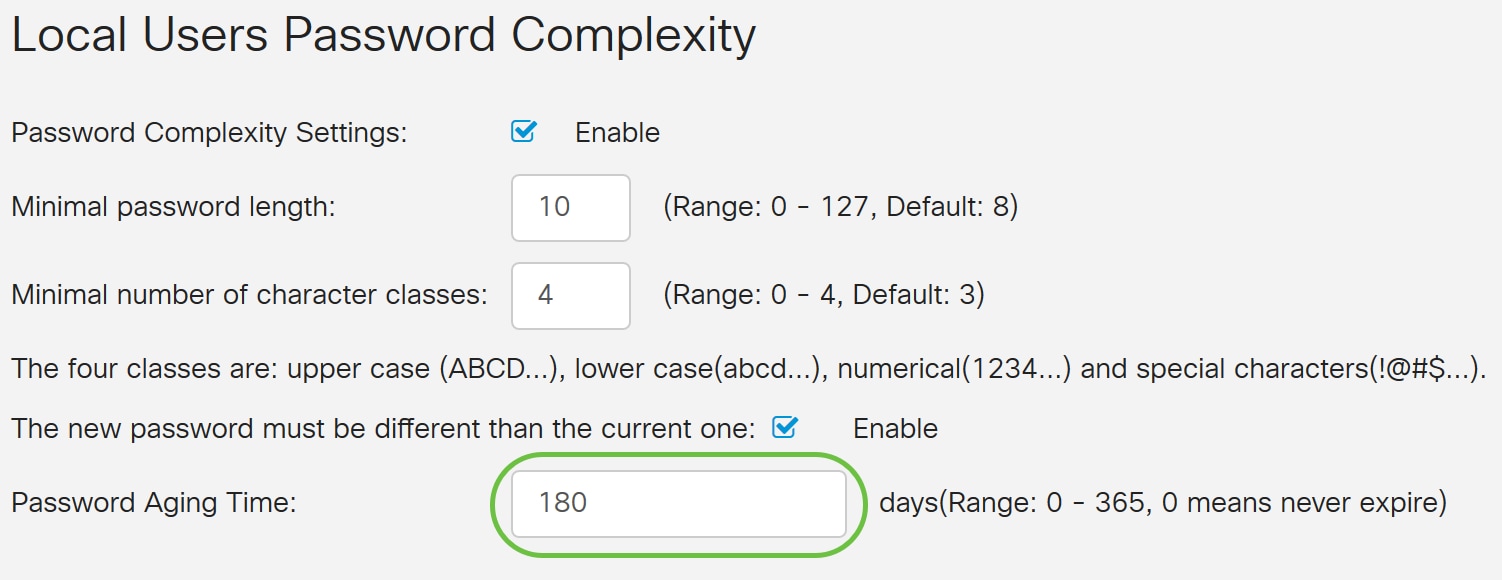

Etapa 6. No campo Password Aging Time, insira o número de dias (0 a 365) para a expiração da senha. Neste exemplo, 180 dias foram inseridos.

Agora você configurou com êxito as configurações de Complexidade de Senha de Usuários Locais no roteador.

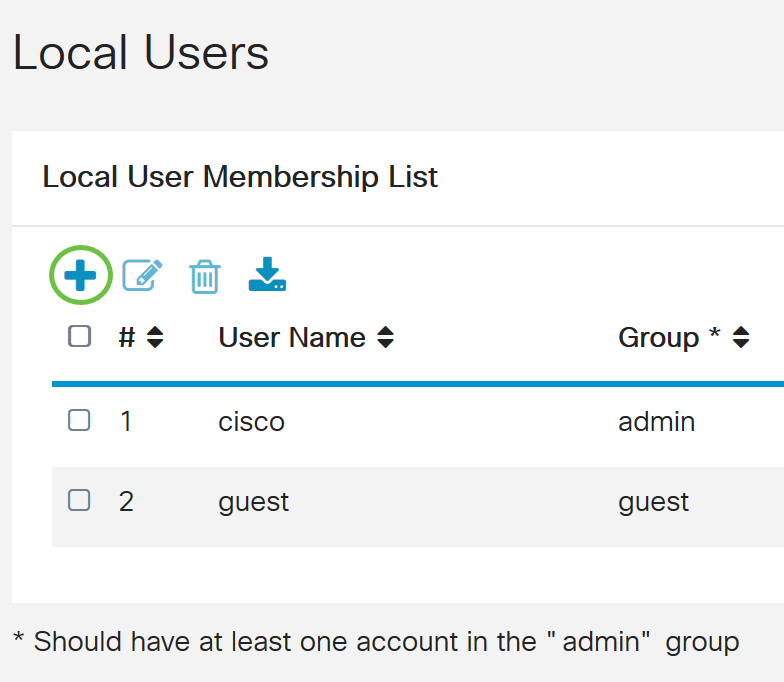

Configurar usuários locais

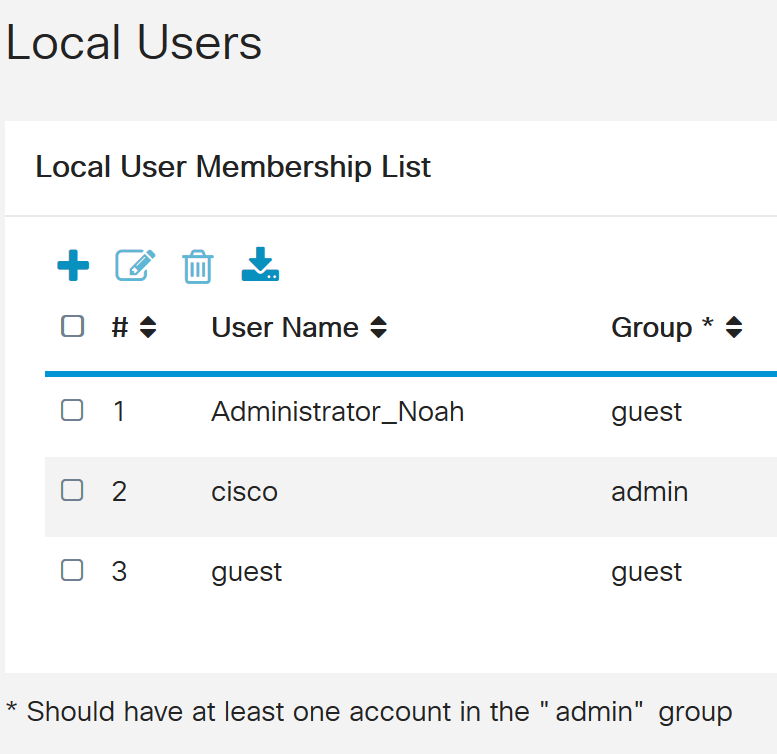

Etapa 1. Na tabela Lista de associação de usuário local, clique em Adicionar para criar uma nova conta de usuário. Você será levado à página Adicionar conta de usuário.

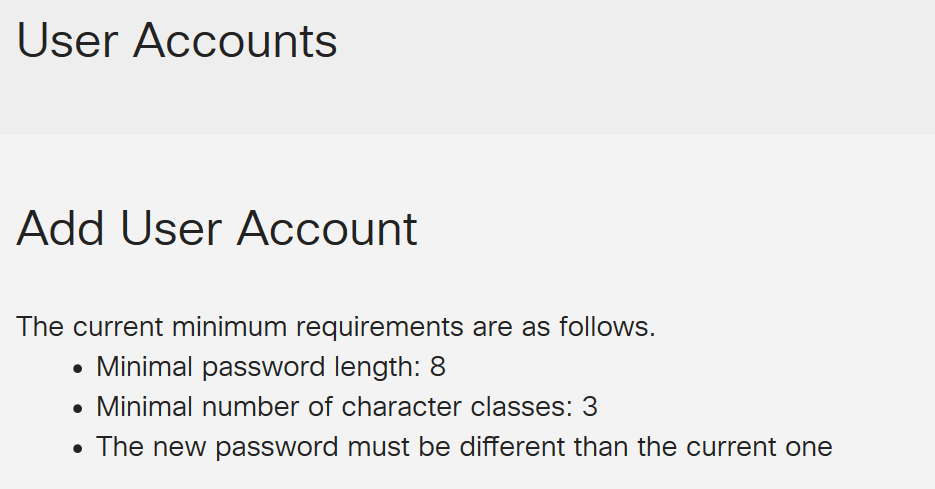

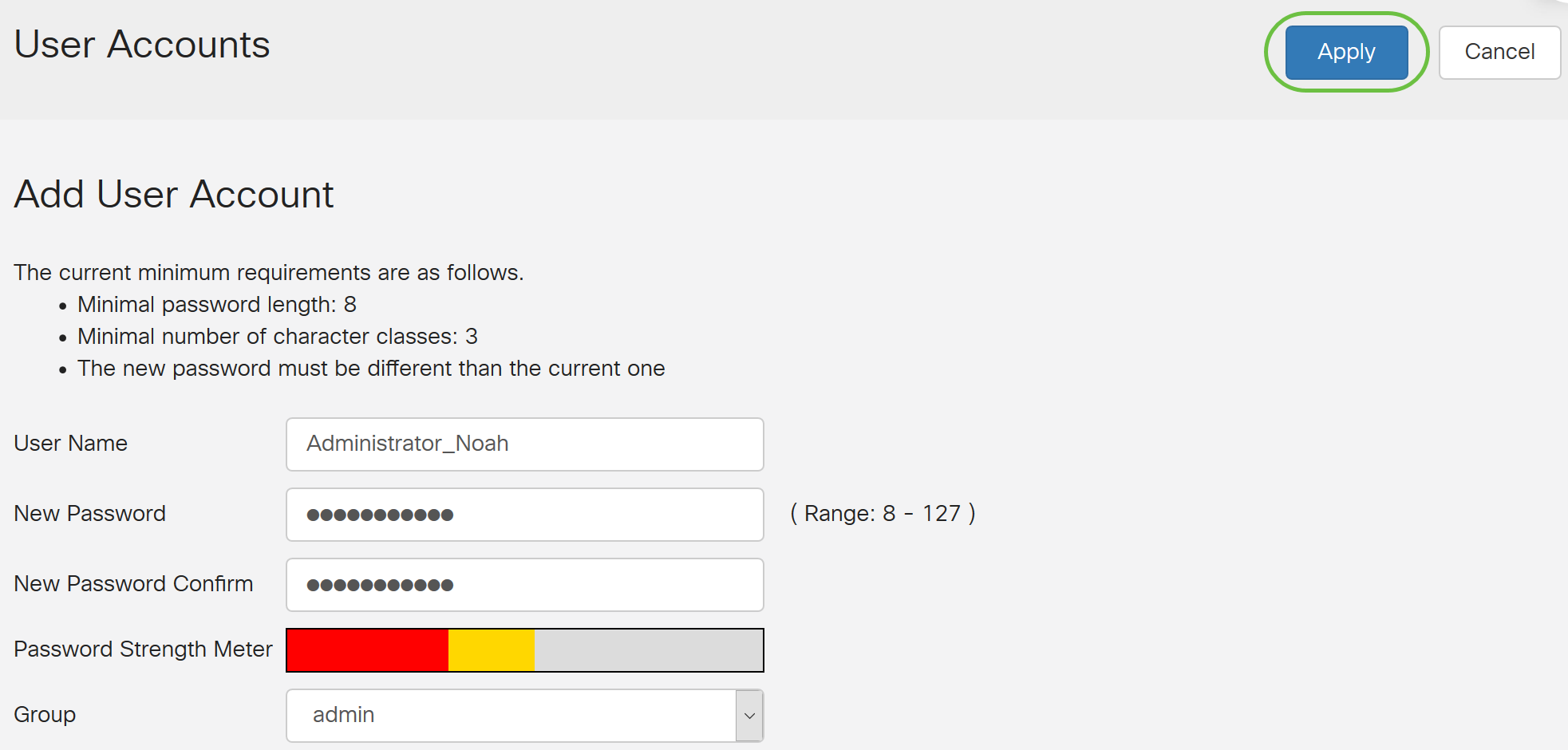

No cabeçalho Adicionar conta de usuário, os parâmetros definidos nas etapas Complexidade da senha local são exibidos.

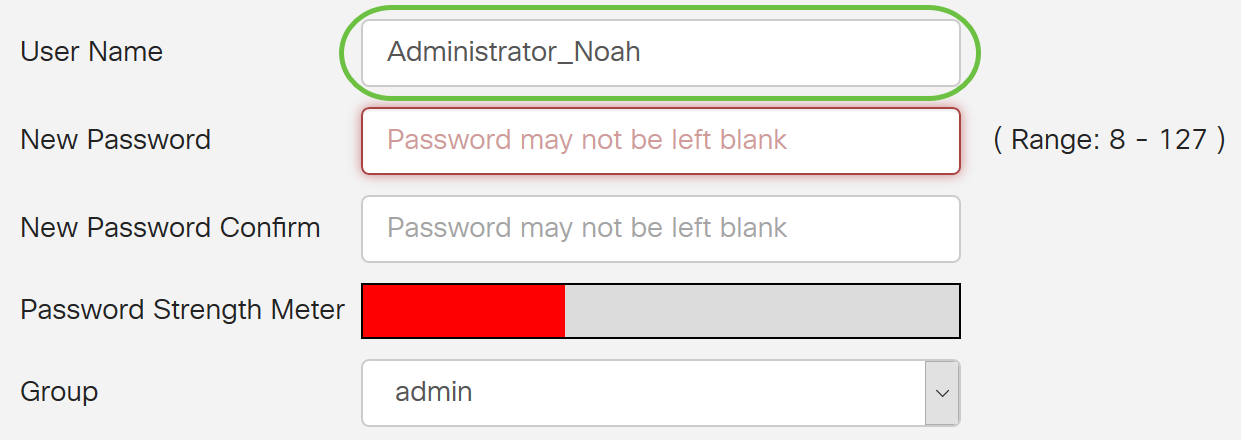

Etapa 2. No campo Nome de usuário, insira um nome de usuário para a conta.

Neste exemplo, Administrator_Noah é usado.

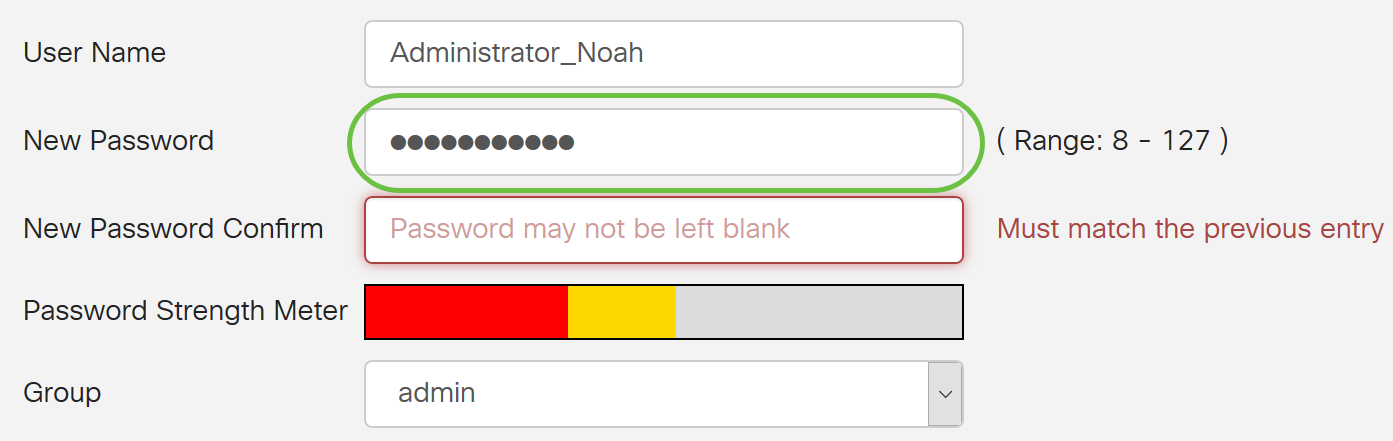

Etapa 3. No campo Nova senha, insira uma senha com os parâmetros definidos. Neste exemplo, o comprimento mínimo da senha deve ser composto de 10 caracteres com uma combinação de letras maiúsculas, minúsculas, numéricas e caracteres especiais.

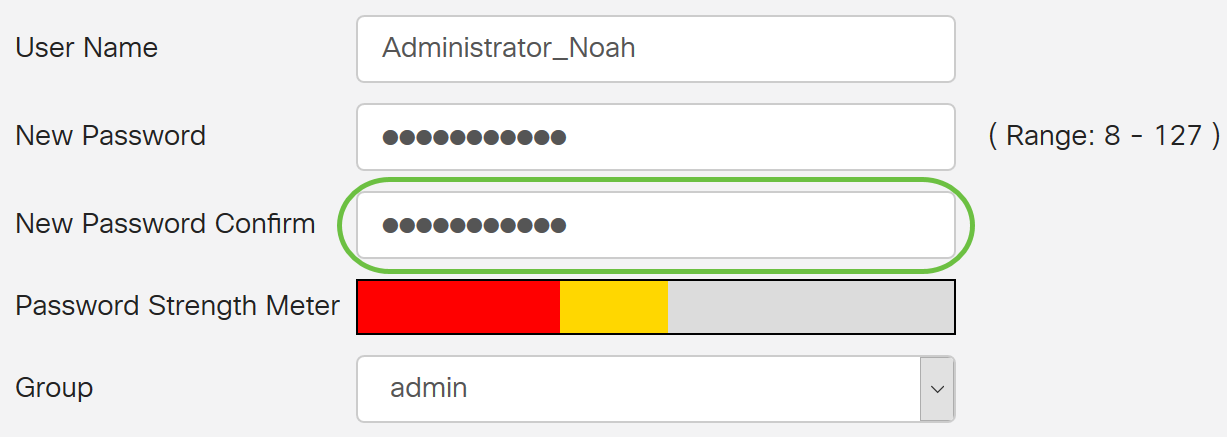

Etapa 4. No campo Nova confirmação de senha, digite novamente a senha para confirmá-la. Um texto ao lado do campo aparecerá se as senhas não coincidirem.

O Password Strength Meter (Medidor de força da senha) é alterado dependendo da força da sua senha.

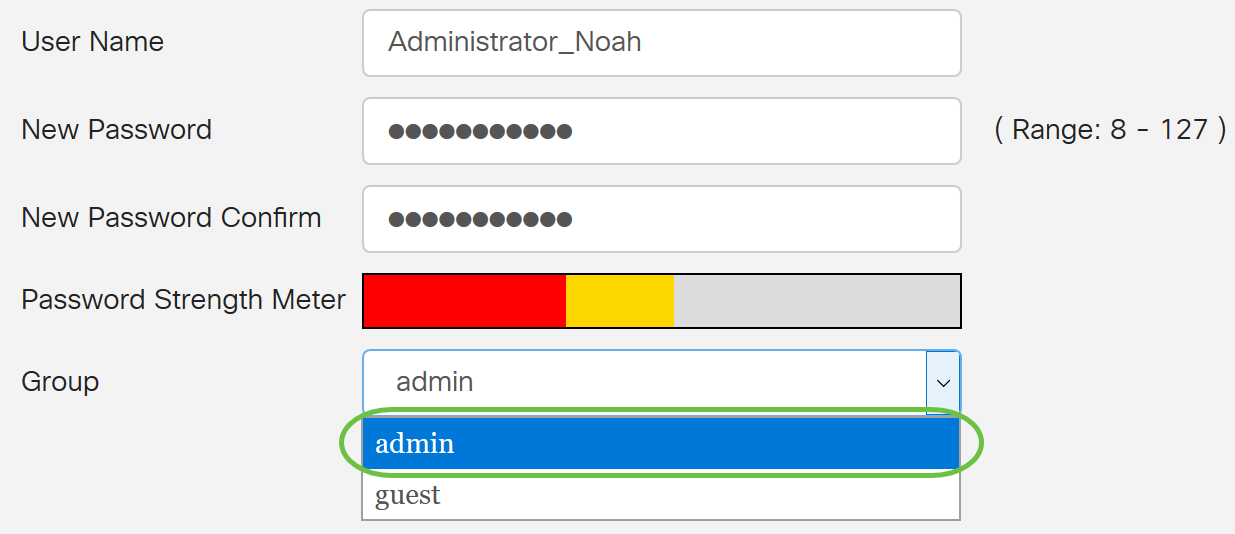

Etapa 5. Na lista suspensa Grupo, escolha um grupo para atribuir um privilégio a uma conta de usuário. As opções são:

- admin - Privilégios de leitura e gravação.

- convidado - Privilégios somente leitura.

Para este exemplo, admin é escolhido.

Etapa 6. Clique em Apply.

Você agora configurou com êxito a Associação de usuário local em um roteador RV34x Series.

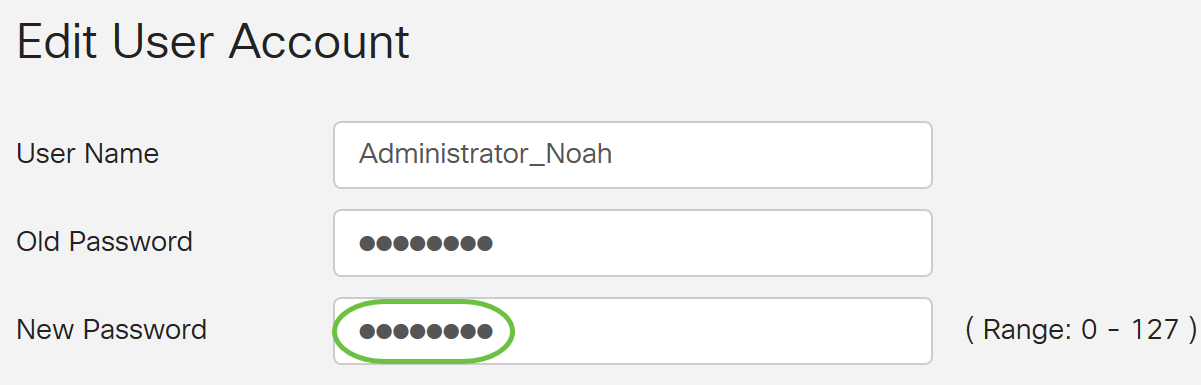

Editar usuários locais

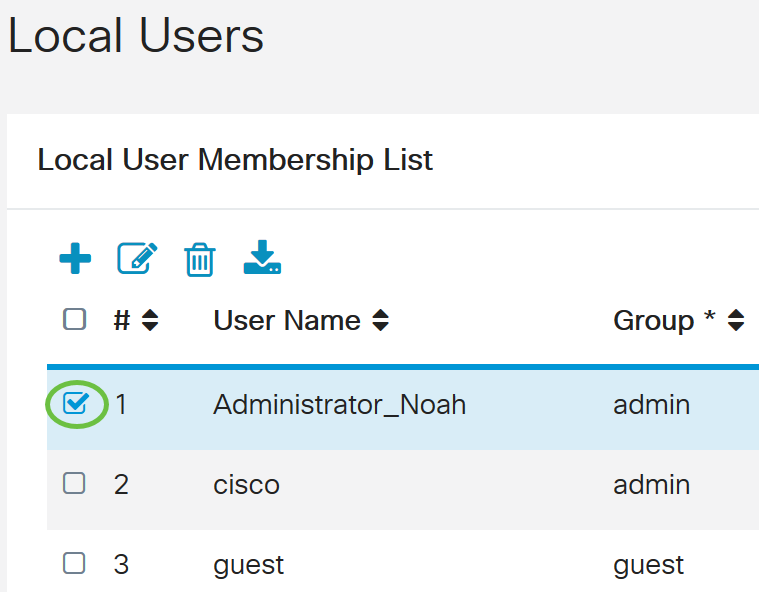

Etapa 1. Marque a caixa de seleção ao lado do nome de usuário local na tabela Lista de associação de usuário local.

Para este exemplo, Administrator_Noah é escolhido.

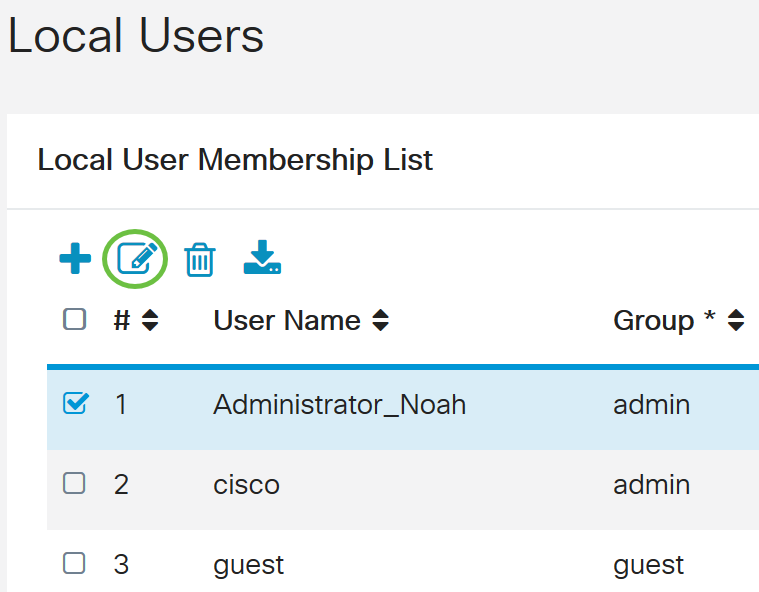

Etapa 2. Clique em Editar.

O nome de usuário não pode ser editado.

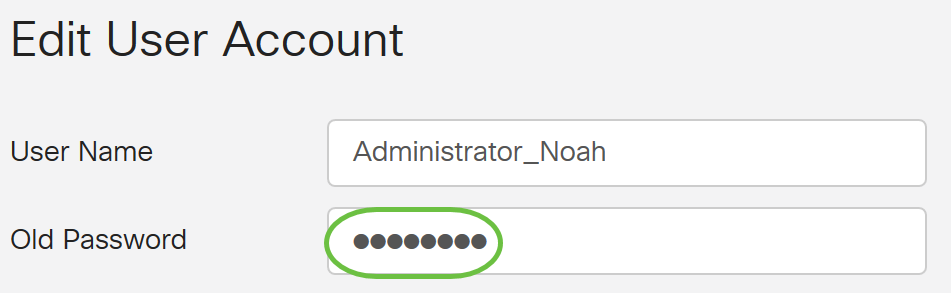

Etapa 3. No campo Senha antiga, digite a senha que foi configurada anteriormente para a conta de usuário local.

Etapa 4. No campo Nova senha, digite uma nova senha. A nova senha deve atender aos requisitos mínimos.

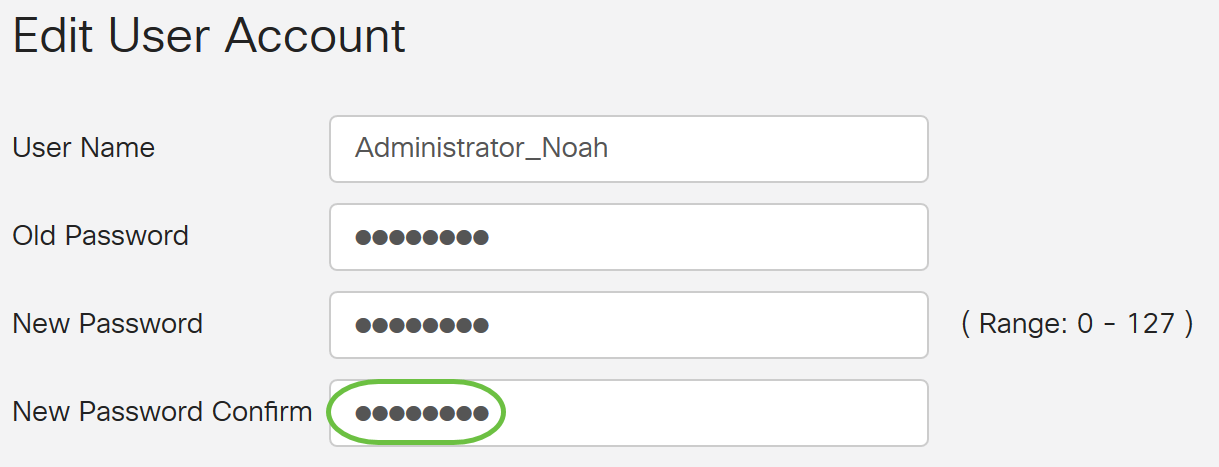

Etapa 5. Insira a nova senha novamente no campo Nova confirmação de senha para confirmá-la. Essas senhas devem corresponder.

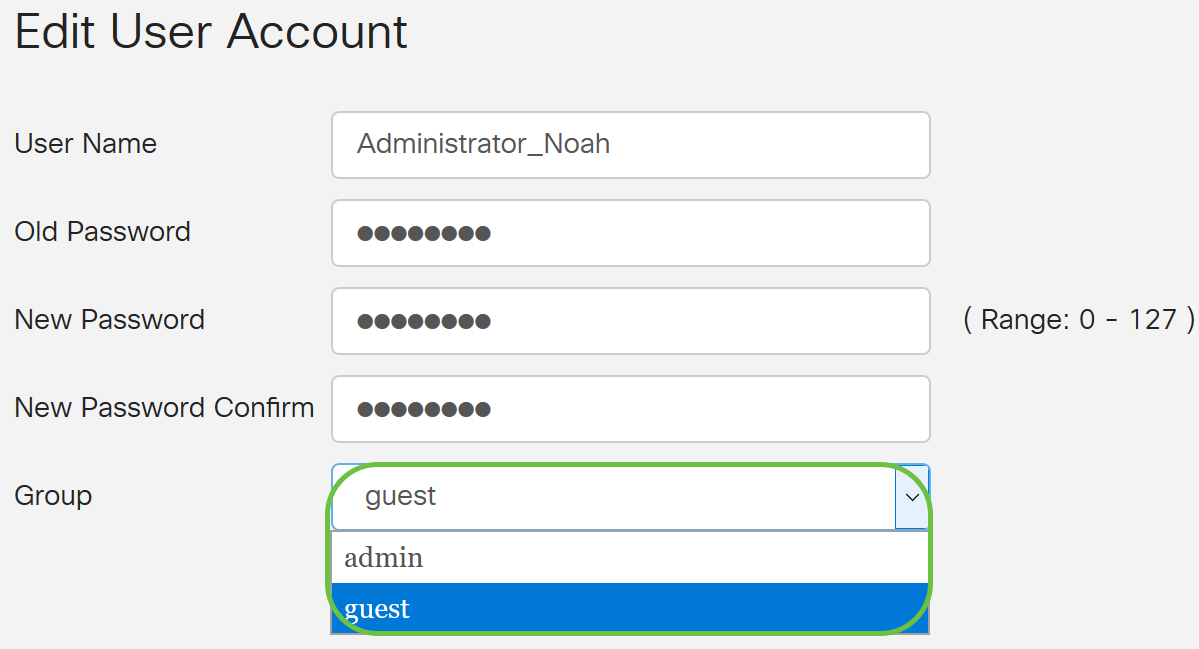

Etapa 6. (Opcional) Na lista suspensa Grupo, escolha um grupo para atribuir um privilégio a uma conta de usuário.

Neste exemplo, convidado é escolhido.

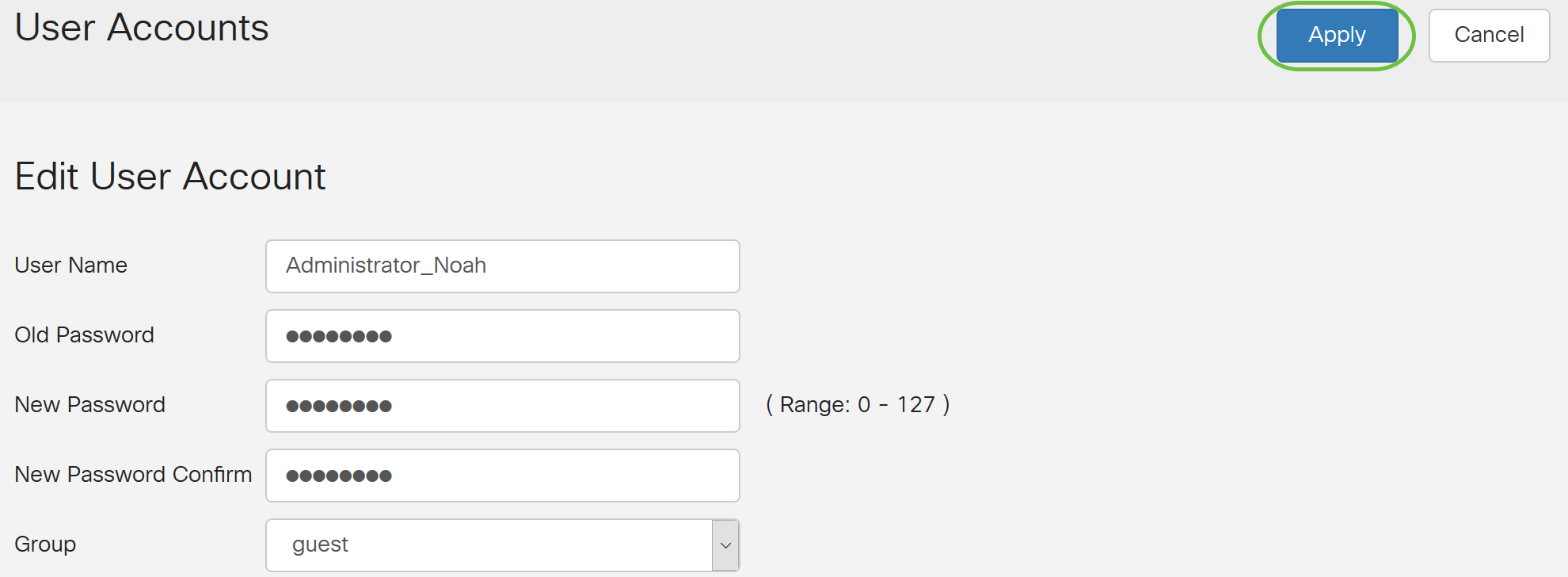

Passo 7. Clique em Apply.

Agora você deve ter editado com êxito uma conta de usuário local.

Importar usuários locais

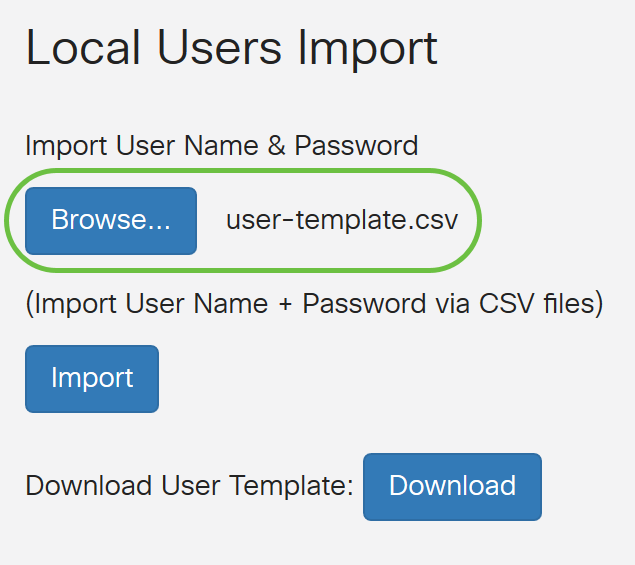

Etapa 1. Na área Importação de usuários locais, clique em  .

.

Etapa 2. Em Importar nome de usuário e senha, clique em Procurar... para importar uma lista de usuários. Normalmente, esse arquivo é uma planilha salva no formato Valor separado por vírgula (.CSV).

Neste exemplo, user-template.csv é escolhido.

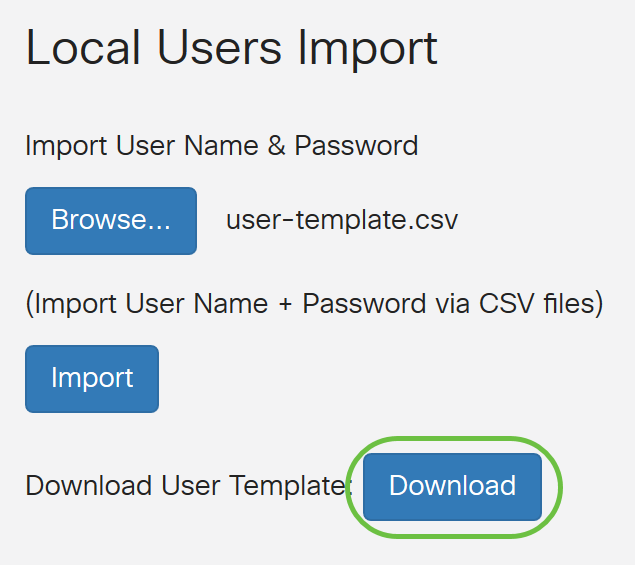

Etapa 3. (Opcional) Se você não tiver um modelo, clique em Download na área Download User Template.

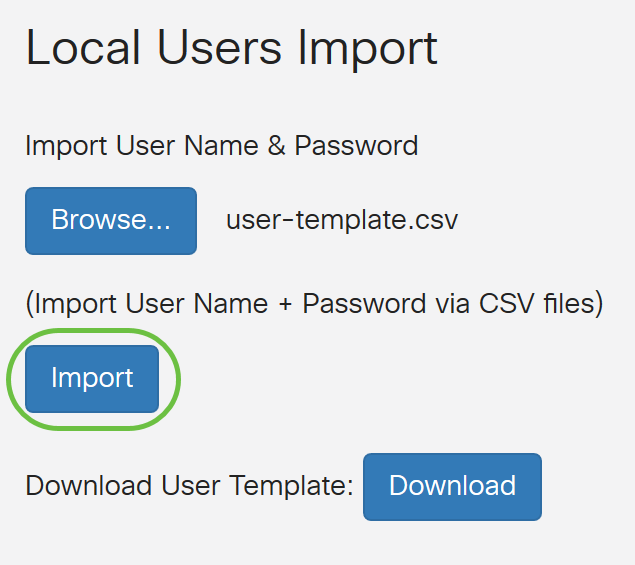

Etapa 4. Clique em Importar.

Uma mensagem ao lado do botão importar será exibida informando que a importação foi bem-sucedida.

Agora você importou com êxito uma lista de usuários locais.

Configurar serviço de autenticação remota

RADIUS

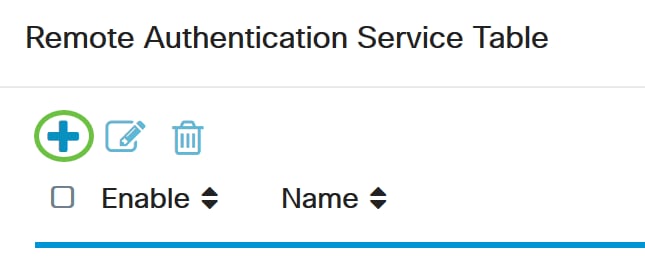

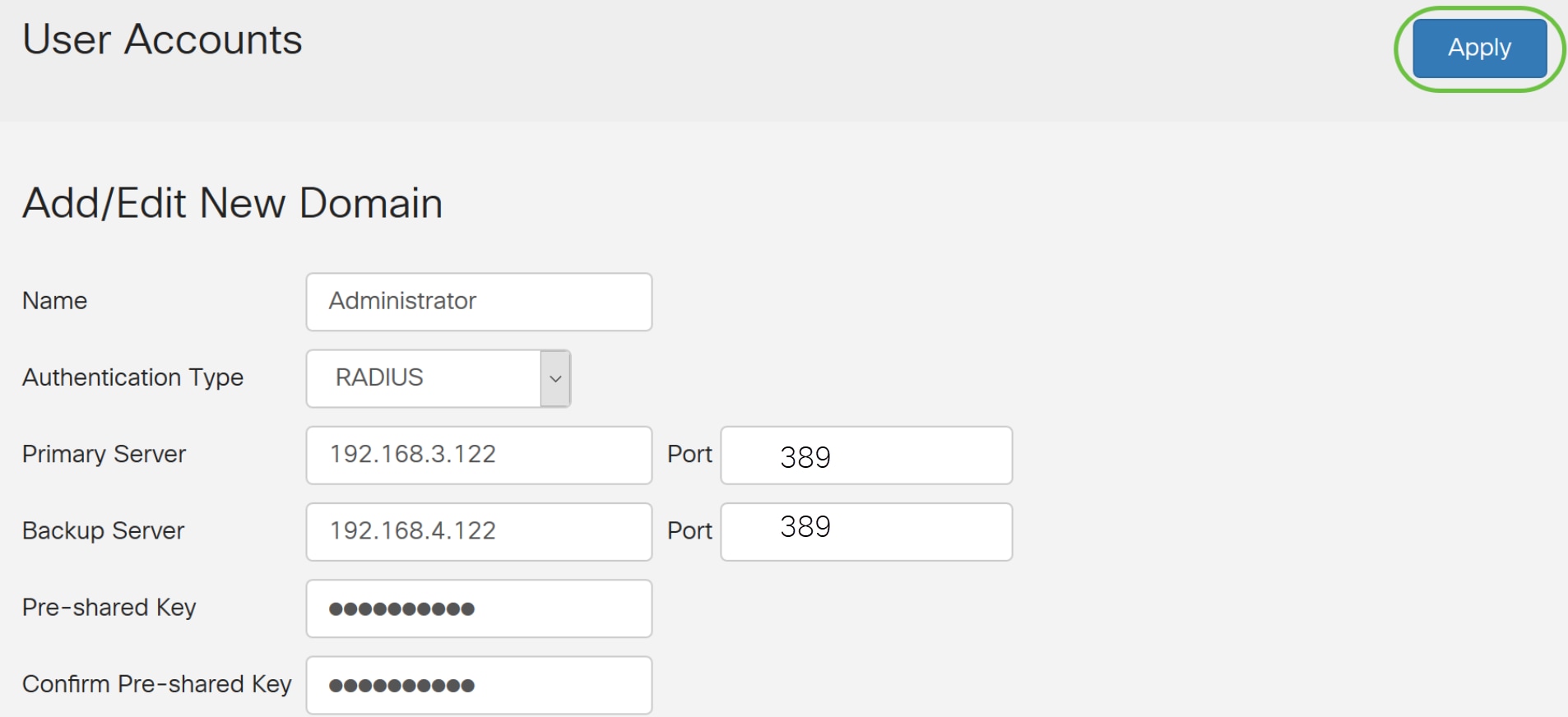

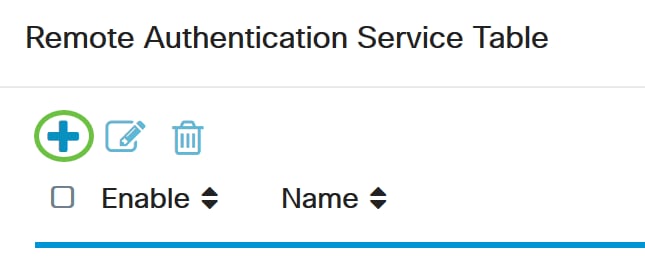

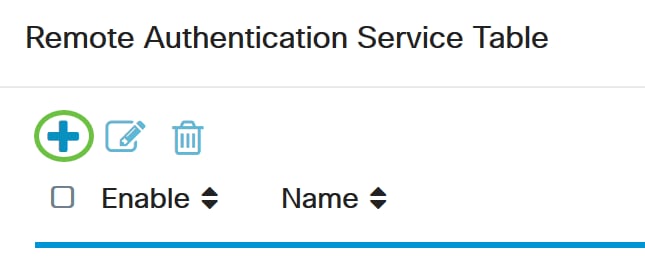

Etapa 1. Na Tabela de serviços de autenticação remota, clique em Adicionar para criar uma entrada.

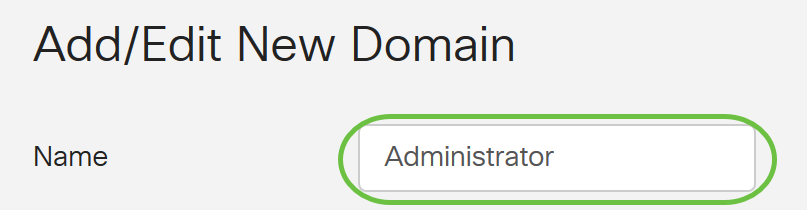

Etapa 2. No campo Nome, crie um nome de usuário para a conta.

Para este exemplo, é usado Administrador.

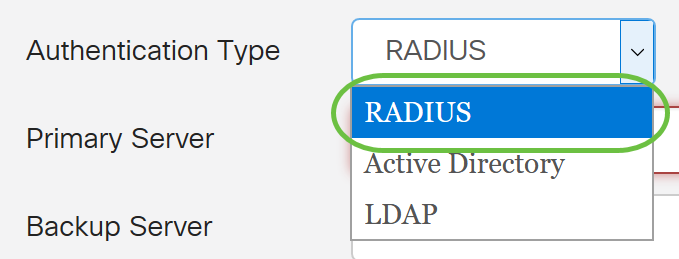

Etapa 3. No menu suspenso Authentication Type (Tipo de autenticação), escolha Radius. Isso significa que a autenticação do usuário será feita através de um servidor RADIUS.

Somente uma única conta de usuário remoto no RADIUS pode ser configurada.

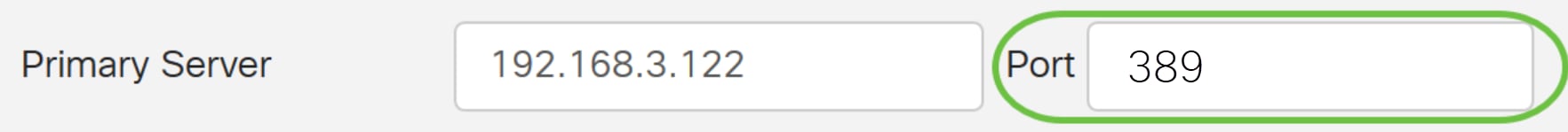

Etapa 4. No campo Servidor primário, insira o endereço IP do servidor RADIUS primário.

Neste exemplo, 192.168.3.122 é usado como o servidor primário.

Etapa 5. No campo Porta, insira o número da porta do servidor RADIUS primário.

Para este exemplo, 1645 é usado como o número da porta.

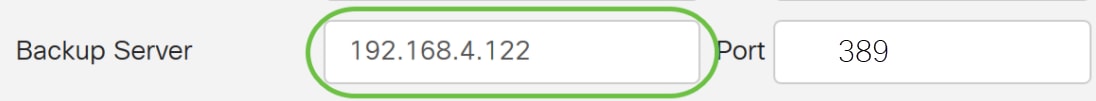

Etapa 6. No campo Backup Server, insira o endereço IP do servidor RADIUS de backup. Isso serve como um failover caso o servidor primário fique inoperante.

Neste exemplo, o endereço do servidor de backup é 192.168.4.122.

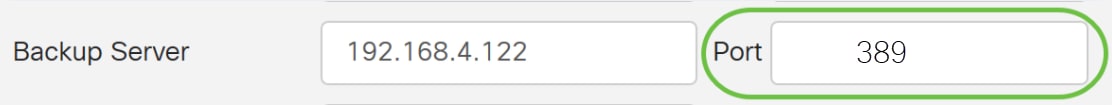

Passo 7. No campo Porta, digite o número do servidor RADIUS de backup.

Neste exemplo, 1646 é usado como o número da porta.

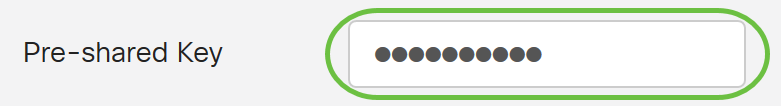

Etapa 8. No campo chave pré-compartilhada, insira a chave pré-compartilhada configurada no servidor RADIUS.

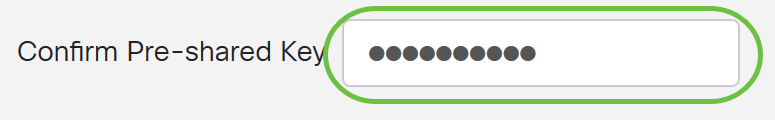

Etapa 9. No campo Confirmar chave pré-compartilhada, insira novamente a chave pré-compartilhada para confirmar.

Etapa 10. Clique em Apply.

Você será levado à página principal da conta de usuário. A conta recentemente configurada aparece agora na tabela Remote Authentication Service.

Você agora configurou com êxito a autenticação RADIUS em um RV34x Series Router.

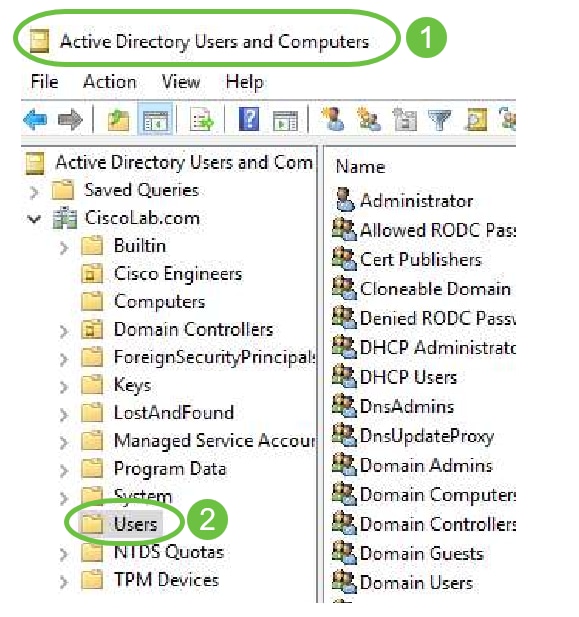

Configuração do Ative Diretory

Etapa 1. Para concluir a configuração do Ative Diretory, você precisará estar conectado ao Servidor do Ative Diretory. No PC, abra usuários e computadores do Ative Diretory e navegue até o contêiner que terá as contas de usuário usadas para fazer login remotamente. Neste exemplo, usaremos o contêiner Usuários.

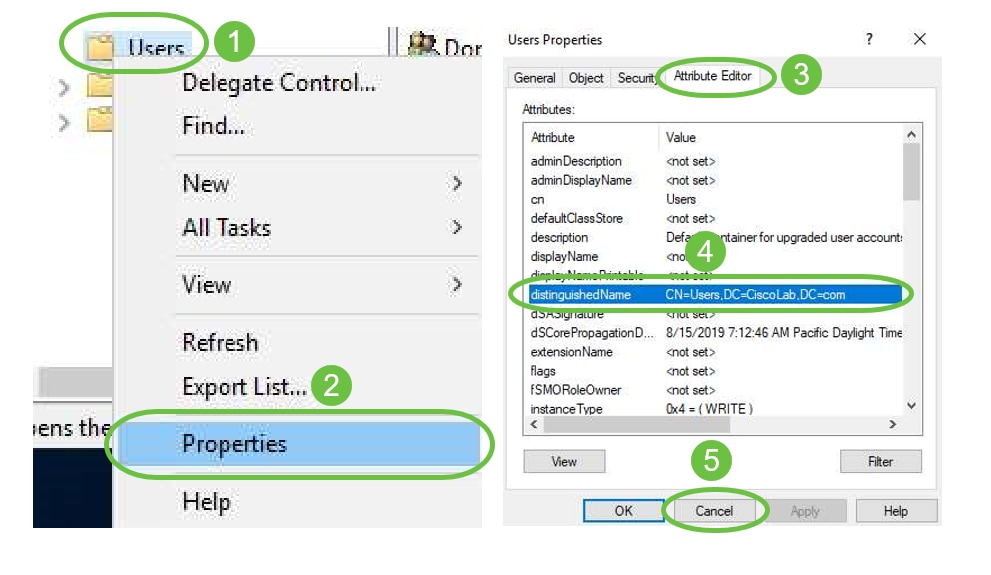

Etapa 2. Clique com o botão direito do mouse no contêiner e selecione Propriedades. Navegue até a guia Editor de atributos e localize o campo uniqueName. Se esta guia não estiver visível, você precisará ativar a exibição de recursos avançados em Usuários e computadores do Ative Diretory e iniciá-la novamente. Anote este campo e clique em Cancelar. Esse será o caminho do contêiner do usuário. Esse campo também será necessário ao configurar o RV340 e deve corresponder exatamente.

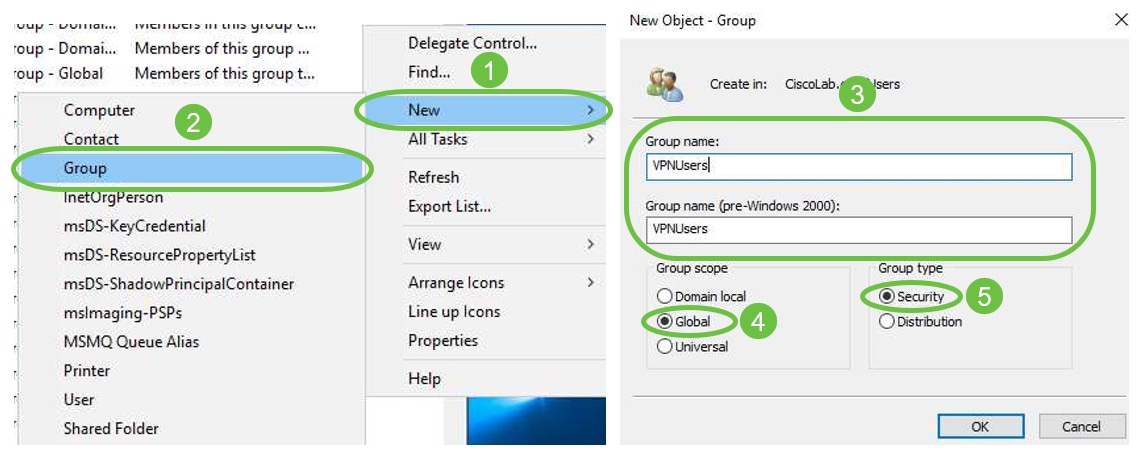

Etapa 3. Crie um Grupo de Segurança Global no mesmo contêiner das Contas de Usuário que serão usadas.

No contêiner selecionado, clique com o botão direito do mouse em uma área em branco e selecione Novo > Grupo.

Select the following:

- Nome do grupo - Este nome deverá ser uma correspondência exata com o nome do grupo de usuários criado no RV340. Neste exemplo, usaremos VPNUsers.

- Escopo do grupo - Global

- Tipo de grupo - Segurança

Click OK.

Etapa 4. Para criar novas contas de usuário, faça o seguinte:

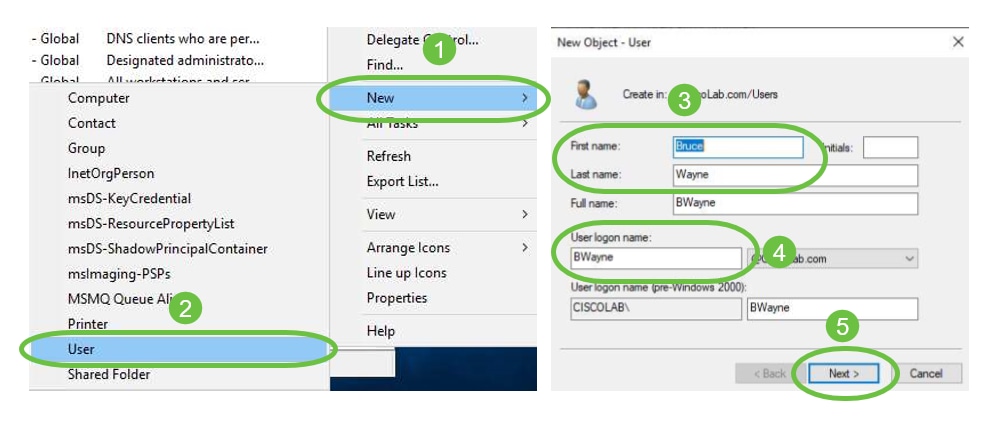

- Clique com o botão direito do mouse em um espaço vazio no Contêiner e selecione Novo > Usuário.

- Digite Nome, Sobrenome.

- Digite o Nome de logon do usuário.

- Clique em Next.

Você será solicitado a inserir uma senha para o usuário. Se o usuário precisar alterar a senha na próxima caixa de login estiver marcada, o usuário terá que fazer login localmente e alterar a senha ANTES de fazer login remotamente.

Clique em Finish.

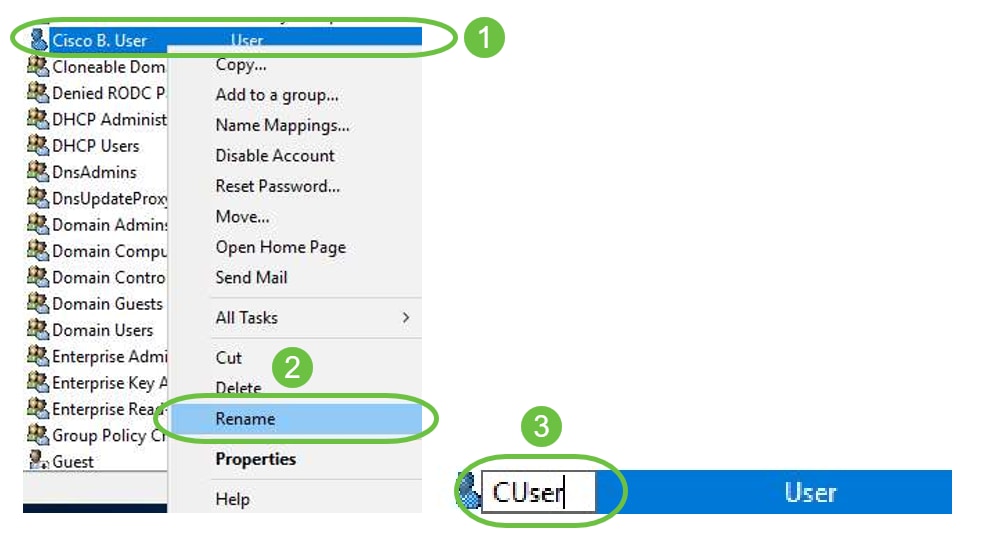

Se já forem criadas contas de usuário que precisam ser usadas, talvez seja necessário fazer ajustes. Para ajustar o nome canônico de um usuário, selecione-o, clique com o botão direito do mouse e selecione Renomear. Verifique se todos os espaços foram removidos e se eles correspondem ao Nome de logon do usuário. Isso NÃO alterará o nome de exibição dos usuários. Click OK.

Etapa 5. Depois que as contas de usuário forem estruturadas corretamente, precisarão receber direitos para fazer login remotamente.

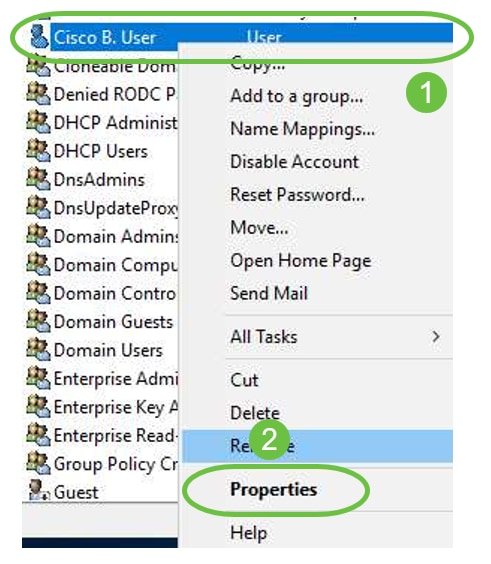

Para fazer isso, selecione a conta de usuário, clique com o botão direito do mouse e selecione Propriedades.

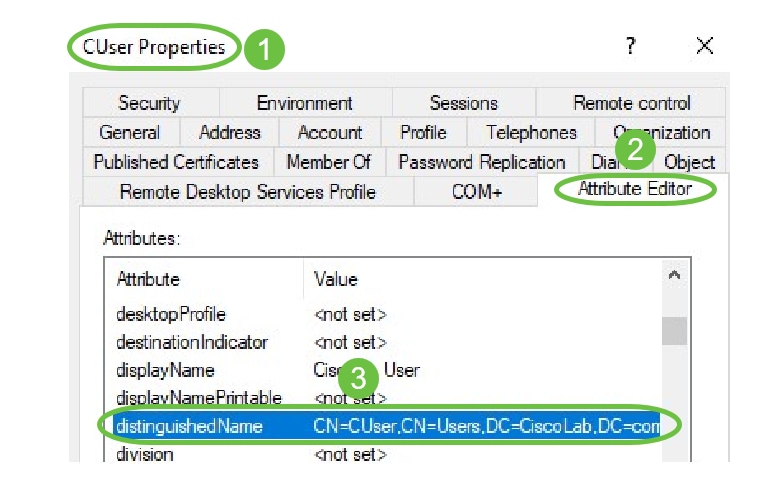

Em Propriedades do usuário, selecione a guia Editor de atributos e role para baixo até DistinguedName. Certifique-se de que o primeiro CN= tem o nome de início de sessão de utilizador correto sem espaços.

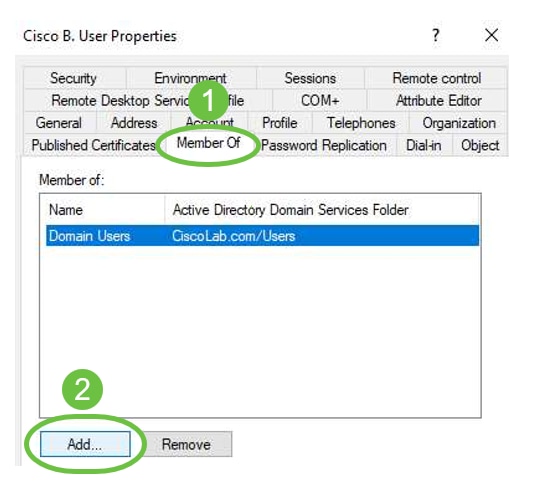

Selecione a guia Membro de e clique em Adicionar.

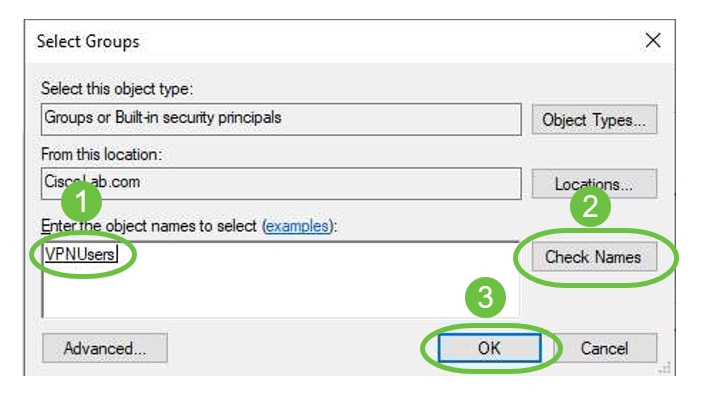

Digite o nome do Grupo de Segurança Global e selecione Verificar nome. Se a entrada estiver sublinhada, clique em OK.

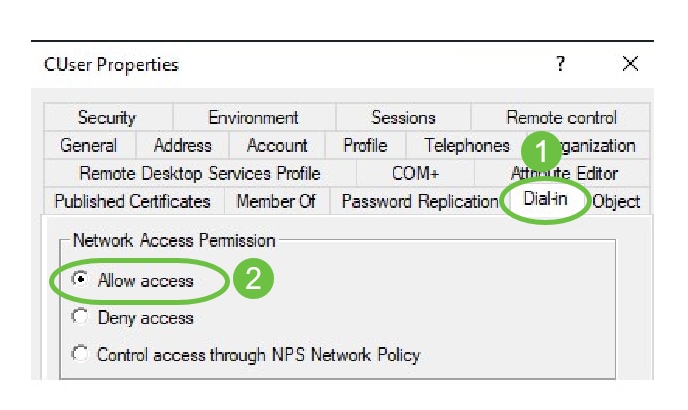

Selecione a guia Discar. Na seção Permissão de Acesso à Rede, selecione Permitir Acesso e deixe o restante como padrão.

Integração com o Ative Diretory

O Ative Diretory exige que a hora do roteador RV34x corresponda à do servidor AD. Para obter etapas sobre como configurar as configurações de tempo em um roteador RV34x Series, clique aqui.

O AD também exige que o RV340 tenha um Grupo de Usuários que corresponda ao Grupo de Segurança Global do AD.

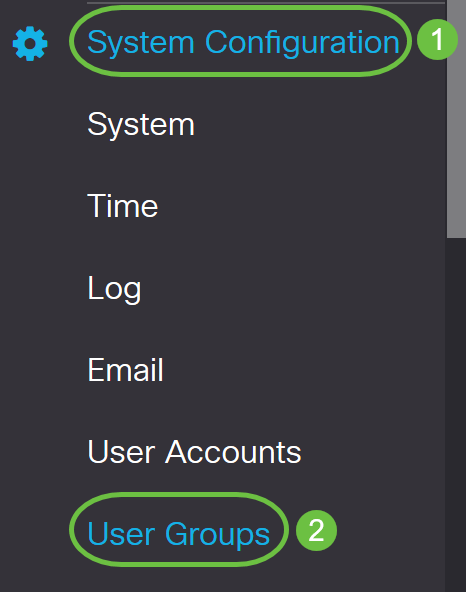

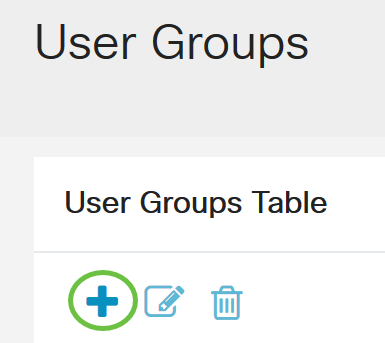

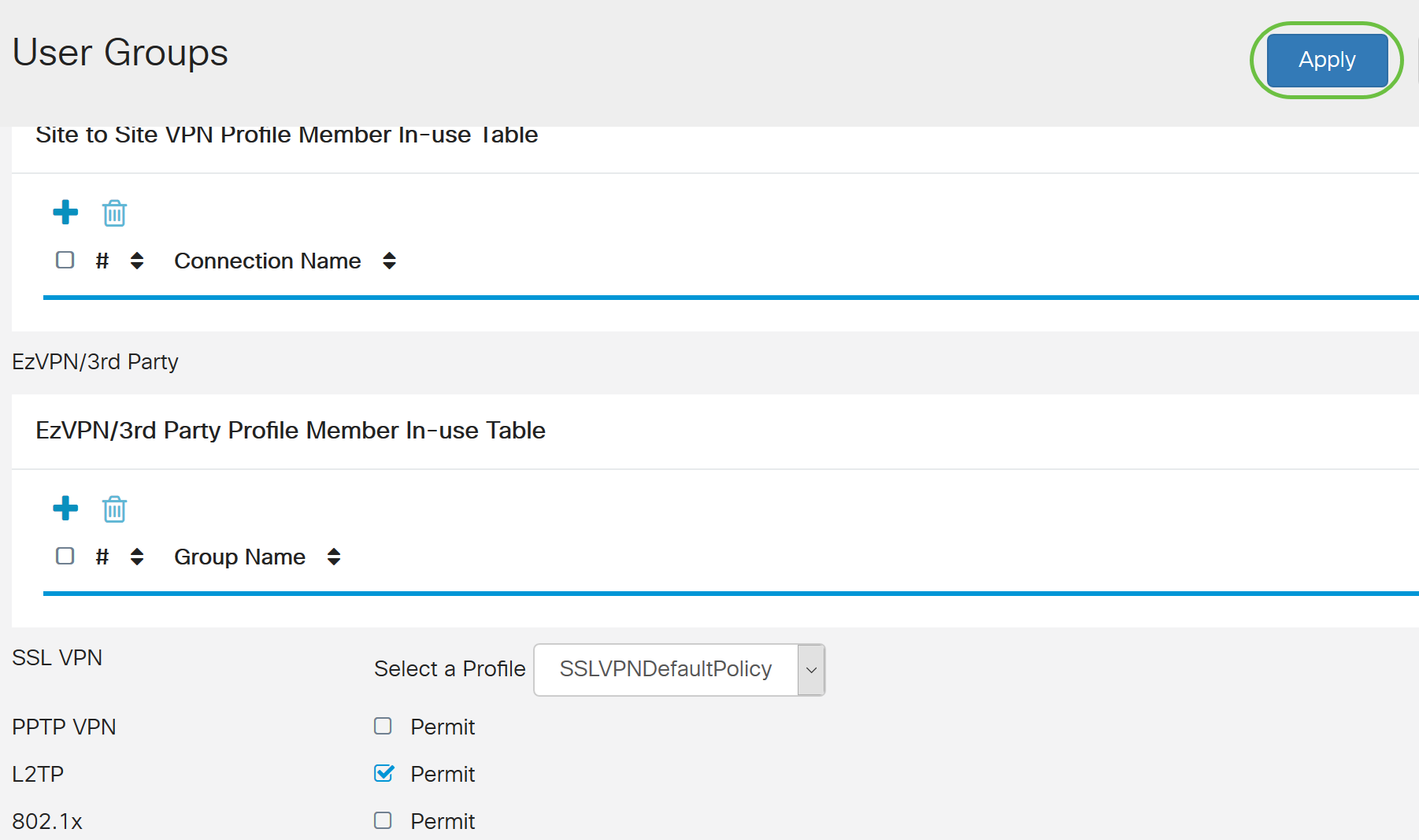

Etapa 1. Navegue até Configuração do sistema > Grupos de usuários.

Etapa 2. Clique no ícone de mais para adicionar um grupo de usuários.

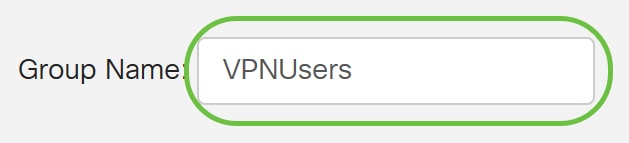

Etapa 3. Digite o nome do grupo. Neste exemplo, são VPNUsers.

O nome do grupo deve ser exatamente o mesmo do Grupo de Segurança Global do AD.

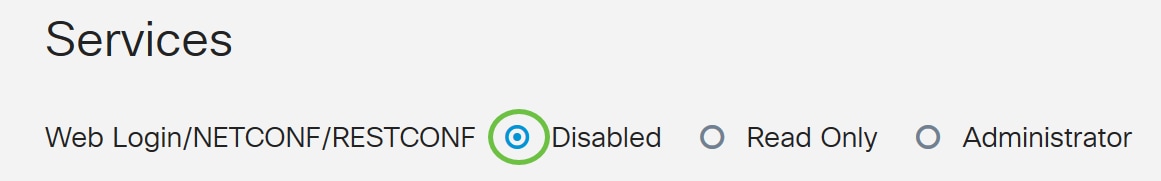

Etapa 4. Em Services, Web Login/NETCONF/RESTCONF deve ser marcado como Disabled. Se a Integração do AD não funcionar imediatamente, você ainda poderá acessar o RV34x.

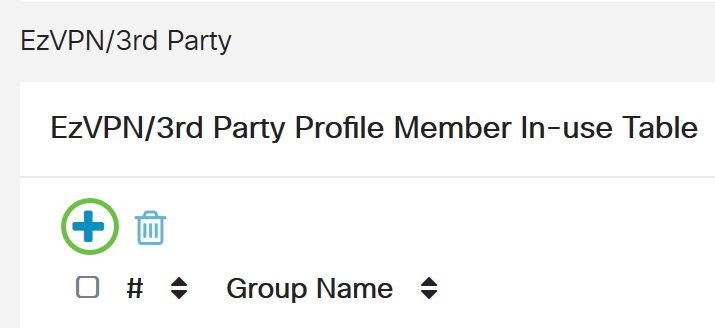

Etapa 5. Você pode adicionar os túneis VPN que usarão a Integração do AD para registrar seus usuários.

- Para adicionar uma VPN Cliente a Site que já tenha sido configurada, vá até a seção EZVPN/Terceiros e clique no ícone mais. Selecione o perfil VPN no menu suspenso e clique em Adicionar.

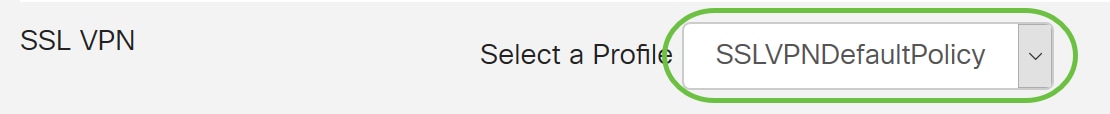

- SSL VPN - Se um túnel SSL VPN for usado, selecione a política no menu suspenso ao lado de Select a Profile (Selecionar um perfil).

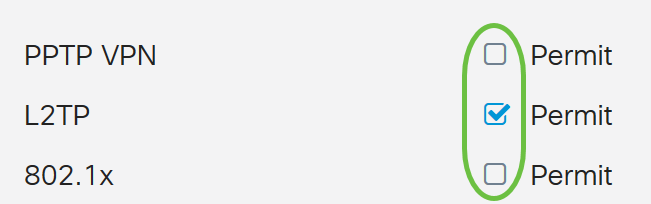

- PPTP/L2TP/802.1x - Para permitir que eles usem o AD, basta clicar na caixa de seleção ao lado deles para permitir.

Etapa 6. Clique em Apply para salvar suas alterações.

Configurações de integração do Ative Diretory

Etapa 1. Navegue até Configuração do sistema > Contas de usuário .

Etapa 2. Na Tabela de serviços de autenticação remota, clique em Adicionar para criar uma entrada.

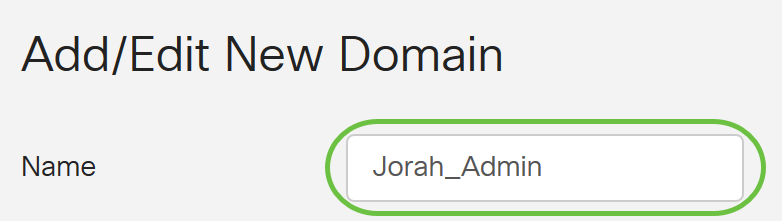

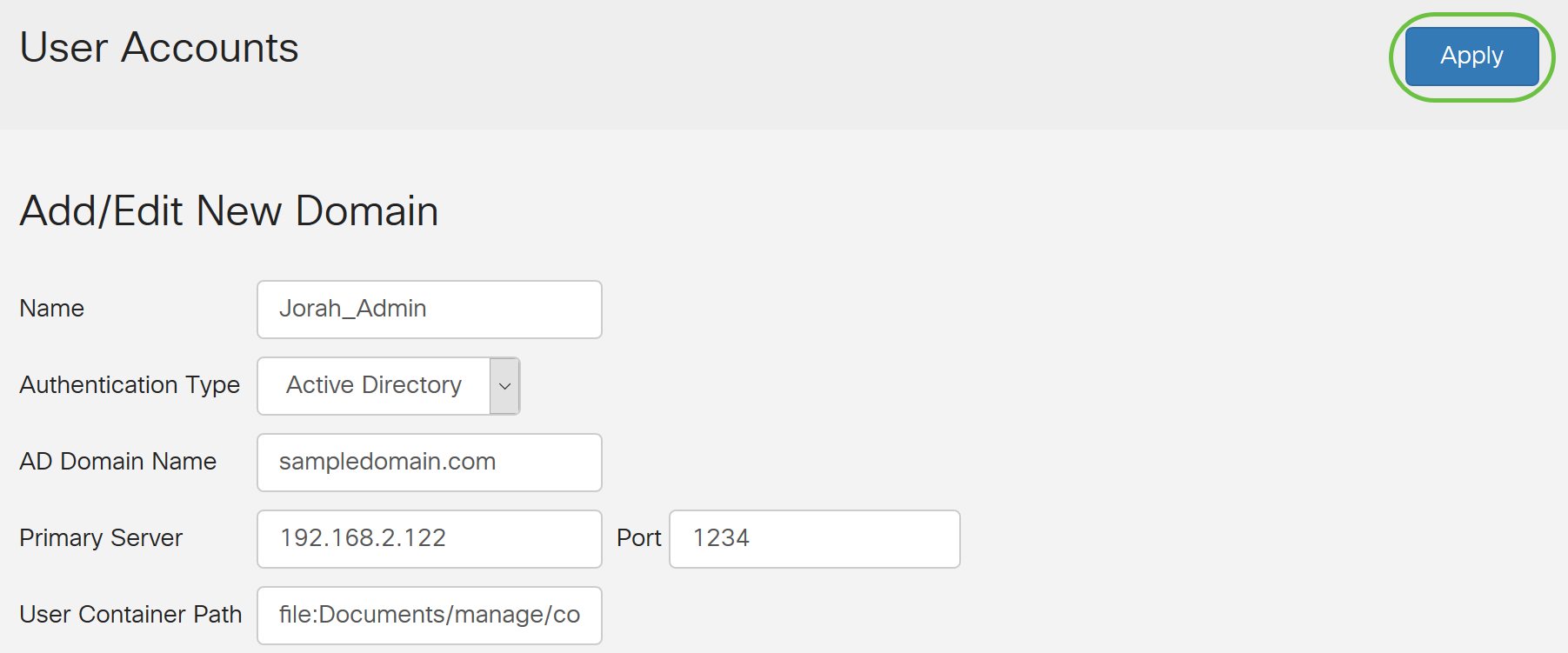

Etapa 3. No campo Nome, crie um nome de usuário para a conta. Neste exemplo, é usado Jorah_Admin.

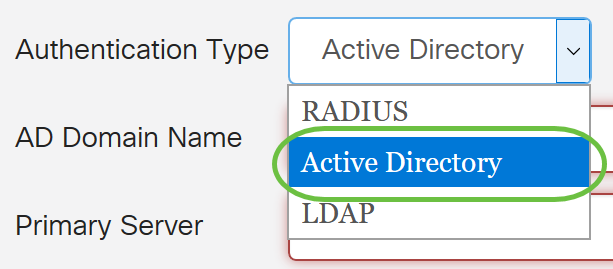

Etapa 4. No menu suspenso Authentication Type, escolha Ative Diretory. O AD é usado para atribuir políticas abrangentes a todos os elementos da rede, implantar programas em muitos computadores e aplicar atualizações críticas a toda a organização.

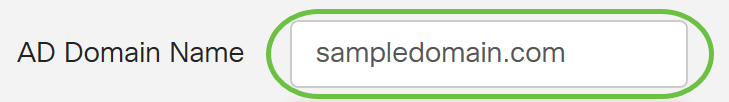

Etapa 5. No campo AD Domain Name, insira o nome de domínio totalmente qualificado do AD.

Neste exemplo, sampledomain.com é usado.

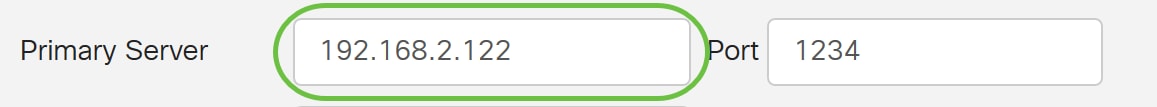

Etapa 6. No campo Servidor primário, digite o endereço do AD.

Neste exemplo, é usado 192.168.2.122.

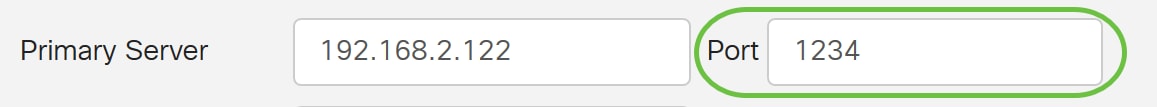

Passo 7. No campo Porta, insira um número de porta para o Servidor Primário.

Neste exemplo, 1234 é usado como o número da porta.

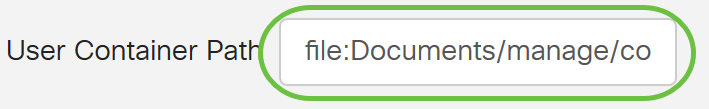

Etapa 8. (Opcional) No campo Caminho do contêiner do usuário, insira um caminho raiz onde os usuários estão contidos.

Note: Neste exemplo, file:Documents/manage/containers é usado.

Etapa 9. Clique em Apply.

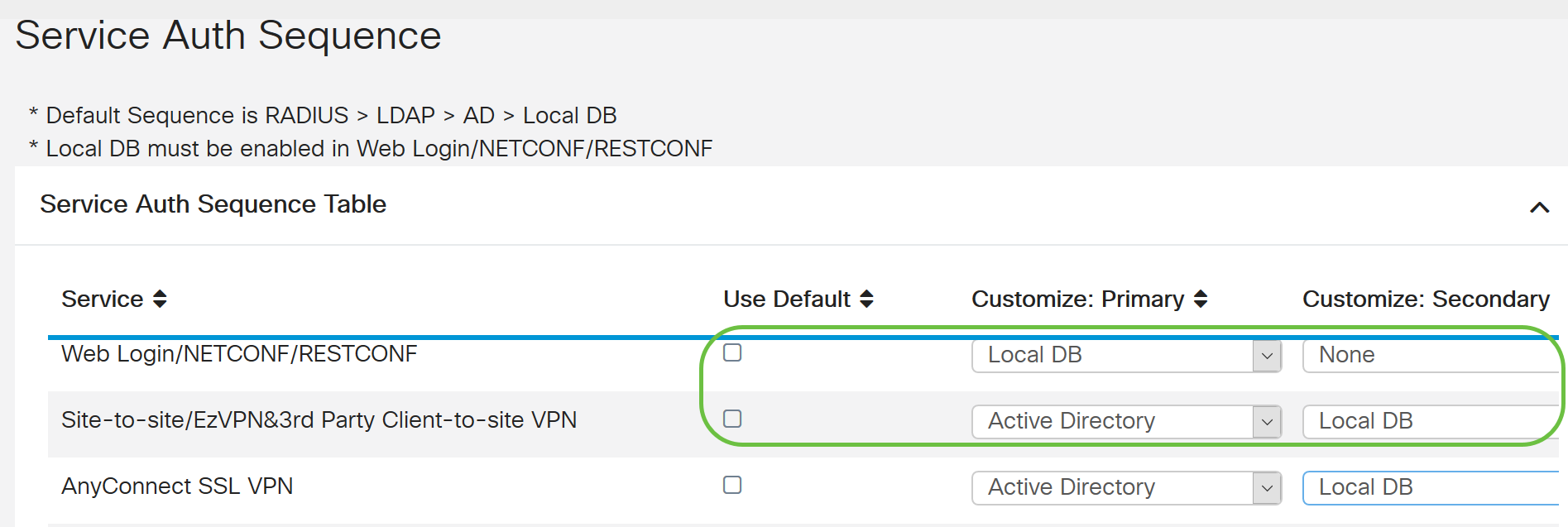

Etapa 10. Role para baixo até Service Auth Sequence para definir o método de login para as várias opções.

- Login na Web/NETFCONF/RESTCONF - É assim que você faz login no roteador RV34x. Desmarque a caixa de seleção Usar padrão e defina o método principal como BD local. Isso garantirá que você não será desconectado do roteador, mesmo se a Integração com o Ative Diretory falhar.

- VPN de cliente para site/EzVPN&VPN de terceiros - Esta é a configuração do túnel VPN de cliente para site para usar AD. Desmarque a caixa de seleção Usar padrão e defina o método primário como Ative Diretory e Método secundário como DB local.

Etapa 11. Clique em Apply.

Etapa 12. Salve sua configuração atual na configuração de inicialização.

Agora você configurou com êxito as configurações do Ative Diretory em um RV34x Series Router.

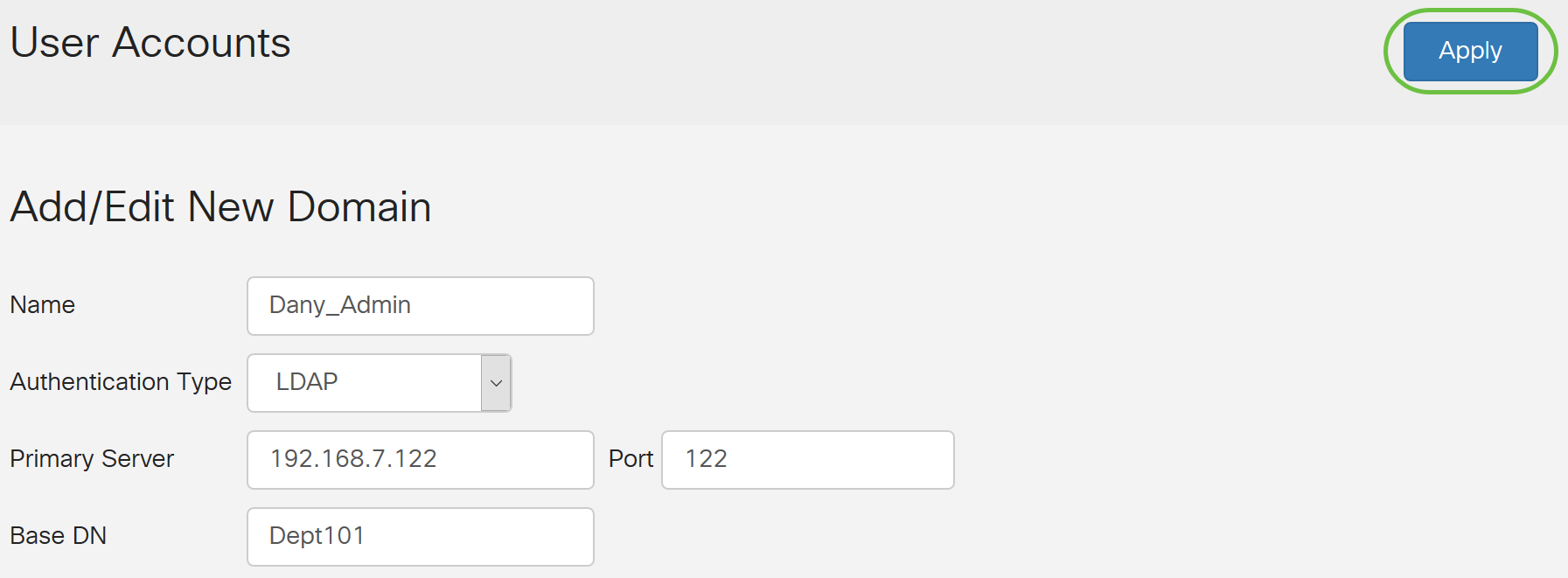

LDAP

Etapa 1. Na Tabela de serviços de autenticação remota, clique em Adicionar para criar uma entrada.

Etapa 2. No campo Nome, crie um nome de usuário para a conta.

Somente uma única conta de usuário remoto no LDAP pode ser configurada.

Neste exemplo, Dany_Admin é usado.

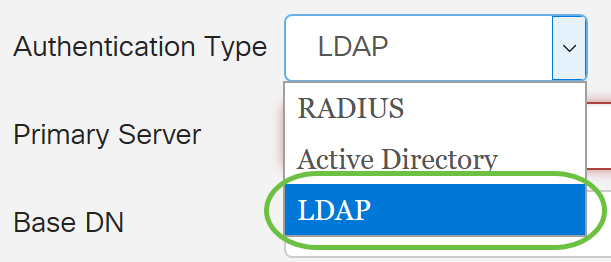

Etapa 3. No menu suspenso Authentication Type (Tipo de autenticação), escolha LDAP. O Lightweight Diretory Access Protocol é um protocolo de acesso usado para acessar um serviço de diretório. É um servidor remoto que executa um servidor de diretório para executar a autenticação para o domínio.

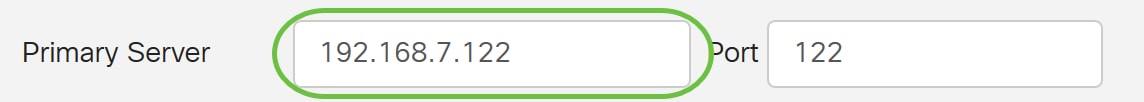

Etapa 4. No campo Servidor primário, insira o endereço do servidor do LDAP.

Neste exemplo, é usado 192.168.7.122.

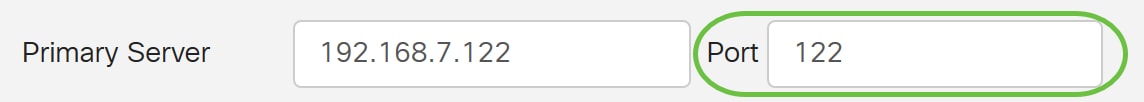

Etapa 5. No campo Porta, insira um número de porta para o Servidor Primário.

Neste exemplo, 122 é usado como o número da porta.

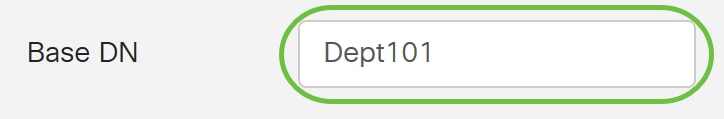

Etapa 6. Insira o nome diferenciado base do servidor LDAP no campo DN base. O DN base é o local onde o servidor LDAP procura usuários quando recebe uma solicitação de autorização. Esse campo deve corresponder ao DN base configurado no servidor LDAP.

Neste exemplo, é usado Dept101.

Passo 7. Clique em Apply. Você será levado à Tabela de serviços de autenticação remota.

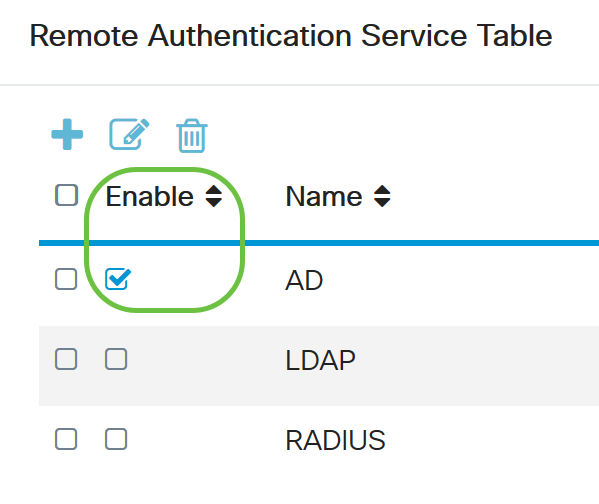

Etapa 8. (Opcional) Se quiser ativar ou desativar o serviço de autenticação remota, marque ou desmarque a caixa de seleção ao lado do serviço que deseja ativar ou desativar.

Etapa 9. Clique em Apply.

Agora você configurou com êxito o LDAP em um RV34x Series Router.

Feedback

Feedback