Configurando a autenticação baseada em MAC em um switch através da interface de linha de comando

Objetivo

O 802.1X é uma ferramenta de administração para permitir dispositivos de lista, garantindo que não haja acesso não autorizado à sua rede. Este documento mostra como configurar a autenticação baseada em MAC em um switch usando a CLI (Command Line Interface, interface de linha de comando).

Consulte o glossário para obter mais informações.

Como funciona o RADIUS?

Há três componentes principais para a autenticação 802.1X, um suplicante (cliente), um autenticador (dispositivo de rede, como um switch) e um servidor de autenticação (RADIUS). O RADIUS (Remote Authentication Dial-In User Service) é um servidor de acesso que usa o protocolo AAA (authentication, authorization, and accounting) que ajuda a gerenciar tem um endereço IP estático de 192.168.1.100 e o autenticador tem um endereço IP estático de 192.168.1.101.

Dispositivos aplicáveis

. Série Sx350X

. SG350XG Series

. Sx550X Series

. Série SG550XG

Versão de software

. 2.4.0.94

Configurar o servidor RADIUS em um switch

Etapa 1. SSH para o seu switch que será o servidor RADIUS. O nome do usuário e a senha padrão são cisco/cisco. Se você configurou um novo nome do usuário ou senha, digite as credenciais.

Note: Para saber como acessar um switch SMB por meio de SSH ou Telnet, clique em aqui.

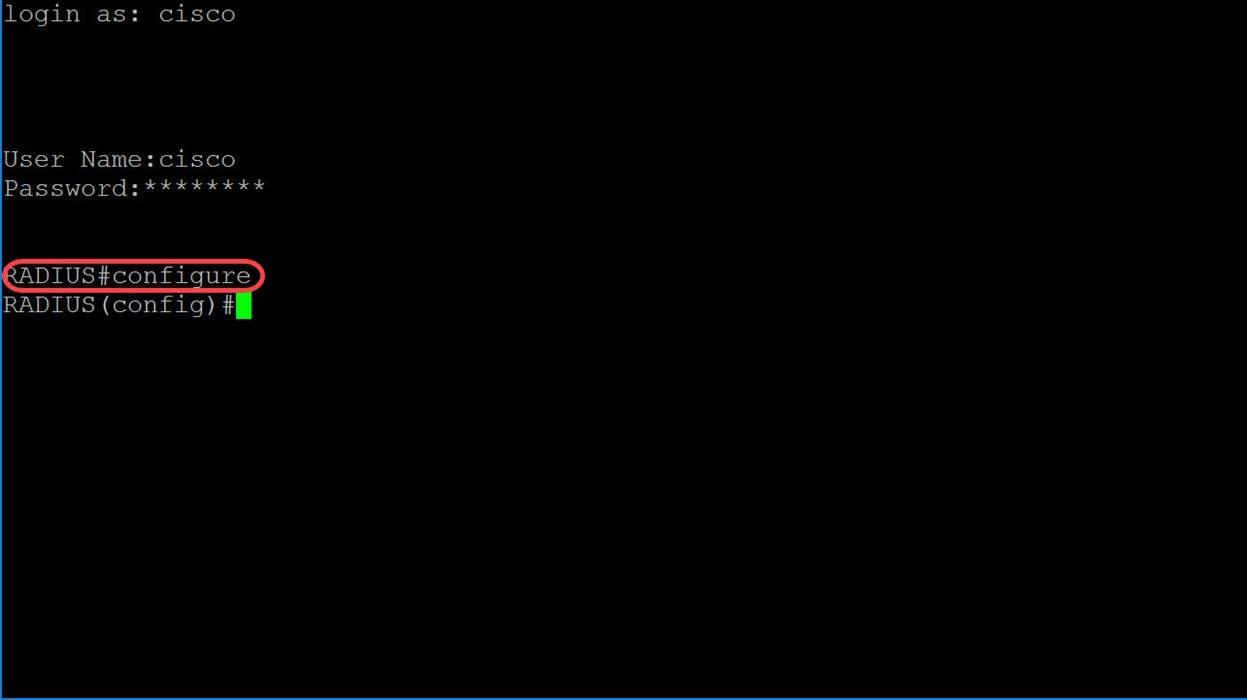

Etapa 2. No modo EXEC com privilégios do switch, insira o modo de configuração global digitando o seguinte:

RADIUS#configure

Etapa 3. Use o comando radius server enable para ativar o servidor RADIUS.

RADIUS(config)#radius server enable

Etapa 4. Para criar uma chave secreta, use o comando radius server nas secret key no modo de Configuração Global. Os parâmetros são definidos como:

. key — Especifica a chave de autenticação e criptografia para comunicações entre o dispositivo e os usuários de um determinado grupo. Isso varia de 0 a 128 caracteres.

. default — Especifica a chave secreta padrão que será aplicada para se comunicar com o NAS que não tem uma chave privada.

. ip-address — Especifica o endereço IP do host do cliente RADIUS. O endereço IP pode ser um endereço IPv4, IPv6 ou IPv6z.

radius server nas secret key chave {padrão|ip-address}Neste exemplo, usaremos exemplo como nossa chave e 192.168.1.101 como o endereço IP do nosso autenticador.

RADIUS(config)#radius server nas secret key example 192.168.1.101

Etapa 5. Para entrar no modo Configuração de grupo de servidores RADIUS e criar um grupo, se ele não existir, use o comando radius server group no modo Configuração global.

grupo de servidores radius group-nameNeste artigo, usaremos MAC802 como nome do nosso grupo.

RADIUS(config-radius-server-group)#radius server group MAC802

Etapa 6. Para criar um usuário, use o comando radius server user no modo de Configuração Global. Os parâmetros são definidos como:

. user-name — Especifica o nome de usuário. O comprimento é de 1 a 32 caracteres.

. group-name — Especifica o nome do grupo de usuários. O comprimento do nome do grupo é de 1 a 32 caracteres.

. unencrypted-password — Especifica a senha do usuário. O comprimento pode ser de 1 a 64 caracteres.

nome de usuário do servidor radius nome de usuário group group-name password unencrypted-passwordPara este exemplo, usaremos o endereço MAC de nossa porta Ethernet como nosso nome de usuário, MAC802 como nosso nome de grupo e a senha não criptografada como exemplo.

RADIUS(config-radius-server-group)#radius server user username 54:EE:75:XX:XX grupo MAC802 password exampleNote: Alguns dos octetos no endereço MAC estão desfocados. O exemplo de senha não é uma senha forte. Use uma senha mais forte, pois ela foi usada apenas como exemplo. Além disso, observe que o comando era muito longo na figura que ele empacotou automaticamente o comando.

Passo 7. (Opcional) Para encerrar a sessão de configuração atual e retornar ao modo EXEC Privilegiado, use o comando end.

RADIUS(config-radius-server-group)#end

Etapa 8. (Opcional) Para copiar qualquer arquivo de uma origem para um destino, use o comando copy no modo EXEC Privilegiado. Neste exemplo, vamos salvar nossa configuração atual na configuração de inicialização.

RADIUS#copy running-config startup-config

Etapa 9. (Opcional) Uma mensagem perguntará se você deseja sobrescrever o arquivo startup-config. Digite Y para yes ou N para no. Digitaremos Y para substituir nosso arquivo de configuração de inicialização.

Configurando o switch de autenticação

Etapa 1. SSH para o switch que será o autenticador. O nome do usuário e a senha padrão são cisco/cisco. Se você configurou um novo nome do usuário ou senha, digite essas credenciais.

Note: Para saber como acessar um switch SMB por meio de SSH ou Telnet, clique em aqui.

Etapa 2. No modo EXEC com privilégios do switch, insira o modo de configuração global digitando o seguinte:

Autenticador#configurar

Etapa 3. Para habilitar o 802.1X globalmente, use o comando dot1x system-auth-control no modo de Configuração Global.

Authenticator(config)#dot1x system-auth-control

Etapa 4. Use o comando do modo de configuração global radius-server host para configurar um host de servidor RADIUS. Os parâmetros são definidos como:

. ip-address — Especifica o endereço IP do host do servidor RADIUS. O endereço IP pode ser um endereço IPv4, IPv6 ou IPv6z.

. hostname — Especifica o nome do host do servidor RADIUS. A conversão para endereços IPv4 somente é suportada. O comprimento é de 1 a 158 caracteres e o comprimento máximo do rótulo de cada parte do nome do host é de 63 caracteres.

. auth-port auth-port-number — Especifica o número da porta para solicitações de autenticação. Se o número da porta estiver definido como 0, o host não será usado para autenticação. O intervalo vai de 0 a 65535.

. Acc-port acct-port-number — Número da porta para solicitações de contabilidade. O host não é usado para contabilização se definido como 0. Se não for especificado, o padrão do número da porta é 1813.

. timeout timeout — Especifica o valor de timeout em segundos. Isso varia de 1 a 30.

. retransmit retries — Especifica o número de retransmissões de nova tentativa. O intervalo vai de 1 a 15.

. período de inatividade — Especifica o período de tempo em minutos durante o qual um servidor RADIUS é ignorado por solicitações de transação. Vai de 0 a 2000.

. key key-string — Especifica a chave de autenticação e criptografia para todas as comunicações RADIUS entre o dispositivo e o servidor RADIUS. Essa chave deve corresponder à criptografia usada no daemon RADIUS. Para especificar uma string vazia, digite "". O comprimento pode ser de 0 a 128 caracteres. Se esse parâmetro for omitido, a chave radius configurada globalmente será usada.

. key encrypted-key-string — Igual a key-string, mas a chave está em formato criptografado.

. priority priority — Especifica a ordem em que os servidores são usados, em que 0 tem a prioridade mais alta. O intervalo de prioridade é de 0 a 65535.

. uso {login|dot1.x|all} — especifica o tipo de uso do servidor RADIUS. Os valores possíveis são:

o login — Especifica que o servidor RADIUS é usado para autenticação de parâmetros de login do usuário.

o dot1.x — Especifica que o servidor RADIUS é usado para autenticação de porta 802.1x.

o all — Especifica que o servidor RADIUS é usado para autenticação de login do usuário e autenticação de porta 802.1x.

radius-server host {ip-address|hostname} [auth-port auth-port-number][acct-port acct-port-number][timeout timeout][retransmit retries][período de indisponibilidade][key-string][priority][use] {login|dot1.x|all}]Neste exemplo, somente os parâmetros de host e chave são usados. Usaremos o endereço IP 192.168.1.100 como o endereço IP do servidor RADIUS e a palavra exemplo como a string-chave.

Exemplo de chave Authenticator(config)#radius-server host 192.168.1.100

Etapa 5. Na autenticação baseada em MAC, o nome de usuário do suplicante é baseado no endereço MAC do dispositivo suplicante. O seguinte define o formato desse nome de usuário baseado em MAC, que é enviado do switch para o servidor RADIUS, como parte do processo de autenticação. Os seguintes campos são definidos como:

. tipo mac-auth — escolha um tipo de autenticação MAC

o eap — Use RADIUS com encapsulamento EAP para o tráfego entre o switch (cliente RADIUS) e o servidor RADIUS, que autentica um suplicante baseado em MAC.

o radius — Use RADIUS sem encapsulamento EAP para o tráfego entre o switch (cliente RADIUS) e o servidor RADIUS, que autentica um suplicante baseado em MAC.

. groupsize — Número de caracteres ASCII entre delimitadores do endereço MAC enviado como nome de usuário. A opção tem 1, 2, 4 ou 12 caracteres ASCII entre delimitadores.

. separador — Caractere usado como delimitador entre os grupos definidos de caracteres no endereço MAC. As opções são hífen, dois pontos ou ponto como delimitador.

. case — Send username in down or top case (caso — Envie o nome de usuário em letras minúsculas ou maiúsculas). As opções são minúsculas ou maiúsculas.

dot1x mac-auth tipo mac-auth gabinete do separador de tamanho de grupo do nome de usuário groupsize.Neste exemplo, usaremos eap como nosso tipo de autenticação mac, um tamanho de grupo de 2, o dois-pontos como separador e enviaremos nosso nome de usuário em maiúsculas.

Authenticator(config)#dot1x mac-auth eap username groupsize 2 separador : maiúscula

Etapa 6. Use o comando abaixo para definir a senha que o switch usará para a autenticação baseada em MAC em vez do endereço MAC do host. Usaremos a palavra exemplo como senha.

Authenticator(config)#dot1x mac-auth password example

Passo 7. Para entrar no modo de configuração de interface para configurar uma interface, use o comando do modo de configuração global interface. Nós estaremos configurando GigabitEthernet1/0/1 porque nosso host final está conectado a ele.

Note: Não configure a porta conectada ao servidor RADIUS.

Authenticator(config)#interface GigabitEthernet1/0/1

Note: Se desejar configurar várias portas ao mesmo tempo, use o comando interface range.

Consulte o exemplo abaixo para configurar as portas de 1 a 4 usando o comando range:

Authenticator(config)#interface range GigabitEthernet1/0/1-4Etapa 8. Para permitir um único host (cliente) ou vários hosts em uma porta autorizada IEEE802.1X, use o comando dot1x host-mode no modo de configuração de interface. Os parâmetros são definidos como:

. multi-host — Ativar o modo de vários hosts

o Uma porta é autorizada se houver pelo menos um cliente autorizado.

o Quando uma porta não é autorizada e uma VLAN de convidado é ativada, o tráfego não marcado é remapeado para a VLAN de convidado. O tráfego marcado é descartado, a menos que pertença à VLAN do convidado ou a uma VLAN não autenticada. Se a VLAN de convidado não estiver habilitada em uma porta, somente o tráfego marcado pertencente a VLANs não autenticadas será interligado.

o Quando uma porta é autorizada, o tráfego não marcado e marcado de todos os hosts conectados à porta é ligado em ponte, com base na configuração da porta de associação da VLAN estática.

o Você pode especificar que o tráfego não marcado da porta autorizada será remapeado para uma VLAN atribuída por um servidor RADIUS durante o processo de autenticação. O tráfego marcado é descartado, a menos que pertença à VLAN atribuída ao RADIUS ou às VLANs não autenticadas. A atribuição de VLAN Radius em uma porta é definida na página Autenticação de porta.

. single-host — Ativar modo de host único

o Uma porta é autorizada se houver um cliente autorizado. Apenas um host pode ser autorizado em uma porta.

o Quando uma porta não é autorizada e a VLAN de convidado está ativada, o tráfego não marcado é remapeado para a VLAN de convidado. O tráfego marcado é descartado, a menos que pertença à VLAN do convidado ou a uma VLAN não autenticada. Se uma VLAN de convidado não estiver habilitada na porta, somente o tráfego marcado pertencente às VLANs não autenticadas será interligado.

o Quando uma porta é autorizada, o tráfego não marcado e marcado do host autorizado é interligado com base na configuração da porta de associação de VLAN estática. O tráfego de outros hosts é descartado.

o Um usuário pode especificar que o tráfego não marcado do host autorizado será remapeado para uma VLAN atribuída por um servidor RADIUS durante o processo de autenticação. O tráfego marcado é descartado, a menos que pertença à VLAN atribuída ao RADIUS ou às VLANs não autenticadas. A atribuição de VLAN Radius em uma porta está definida na Página de Autenticação de Porta.

. multi-sessões — Ativar o modo de múltiplas sessões

o Diferentemente dos modos de host único e de host múltiplo, uma porta no modo de multisessão não tem um status de autenticação. Esse status é atribuído a cada cliente conectado à porta.

o O tráfego marcado pertencente a uma VLAN não autenticada é sempre interligado, independentemente de o host ser autorizado ou não.

o O tráfego marcado e não marcado de hosts não autorizados que não pertencem a uma VLAN não autenticada é remapeado para a VLAN de convidado se estiver definido e ativado na VLAN ou é descartado se a VLAN de convidado não estiver habilitada na porta.

o Você pode especificar que o tráfego não marcado da porta autorizada será remapeado para uma VLAN atribuída por um servidor RADIUS durante o processo de autenticação. O tráfego marcado é descartado, a menos que pertença à VLAN atribuída ao RADIUS ou às VLANs não autenticadas. A atribuição de VLAN Radius em uma porta é definida na página Autenticação de porta.

dot1x host-mode modo de hostNeste exemplo, configuraremos o modo de host como multisessões.

Authentication(config-if)#dot1x host-mode multi-sessions

Etapa 9. Para configurar o método de autenticação em uma porta, use o comando abaixo para ativar a autenticação baseada em MAC.

Authentication(config-if)#dot1x authentication mac

Etapa 10. Para habilitar a autenticação e autorização baseadas em porta no dispositivo, use o comando port-control para configurar o valor de controle de porta. Selecionaremos o estado de autorização da porta administrativa como automático. Isso nos permitirá habilitar a autenticação e a autorização baseadas em portas no dispositivo. A interface se move entre um estado autorizado ou não autorizado com base na troca de autenticação entre o dispositivo e o cliente.

Autenticação(config-if)#dot1x controle automático de porta

Etapa 11. (Opcional) Para encerrar a sessão de configuração atual e retornar ao modo EXEC Privilegiado, use o comando end.

Authentication(config-if)#end

Etapa 12. (Opcional) Para copiar qualquer arquivo de uma origem para um destino, use o comando copy no modo EXEC Privilegiado. Neste exemplo, vamos salvar nossa configuração atual na configuração de inicialização.

Authentication#copy running-config startup-config

Etapa 13. (Opcional) Uma mensagem será exibida e perguntará se você deseja sobrescrever o arquivo startup-config. Digite Y para yes ou N para no. Digitaremos Y para substituir nosso arquivo de configuração de inicialização.

Conclusão

Agora, você deve ter configurado a autenticação baseada em MAC em seu switch usando a CLI. Siga as etapas abaixo para verificar se a autenticação baseada em MAC está funcionando.

Etapa 1. Para exibir os usuários autorizados 802.1X ativos do dispositivo, use o comando show dot1x users no modo EXEC Privilegiado.

Authenticator#show dot1x users

Etapa 2. Para exibir as interfaces 802.1X ou o status de interface especificado, use o comando show dot1x no modo EXEC Privilegiado.

Authenticator#show dot1x interface gigabitethernet1/0/1

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback