Configuração de um VAP em WAP351, WAP131 e WAP371

Objetivo

Os Pontos de Acesso Virtuais (VAPs - Virtual Access Points) segmentam a LAN sem fio em vários domínios de broadcast que são o equivalente sem fio das VLANs Ethernet. Os VAPs simulam vários pontos de acesso em um dispositivo WAP físico. Até quatro VAPs são suportados no Cisco WAP131 e até oito VAPs são suportados no Cisco WAP351 e WAP371.

O objetivo deste documento é mostrar como configurar um VAP nos access points WAP351, WAP131 e WAP371.

Dispositivos aplicáveis

•WAP351

•WAP131

•WAP371

Versão de software

V1.0.0.39 (WAP351)

V1.0.0.39 (WAP131)

V1.2.0.2 (WAP371)

Adicionar e configurar um VAP

Observação: cada VAP é identificado por um Service Set Identifier (SSID) configurado pelo usuário. Vários VAPs não podem ter o mesmo nome SSID.

Observação: para que sua rede sem fio funcione, o rádio ao qual seu VAP configurado está associado deve estar habilitado e configurado corretamente. Consulte Definição de configurações básicas de rádio no WAP131 e WAP351 ou Definição de configurações básicas de rádio no WAP371 para obter mais informações

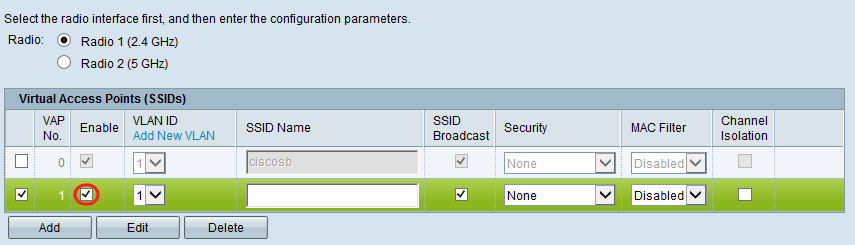

Etapa 1. Faça login no utilitário de configuração da Web e navegue até Wireless > Networks. A página Networks é exibida:

Etapa 2. No campo Radio, selecione o botão de opção do rádio sem fio no qual você deseja configurar VAPs.

Etapa 3. Para adicionar um novo VAP, clique em Add. Um novo VAP aparecerá na tabela.

Observação: o WAP131 suporta até 4 VAPs, enquanto o WAP371 e o WAP351 suportam até 8 VAPs.

Etapa 4. Para começar a editar um VAP, clique na caixa de seleção na extremidade esquerda da entrada da tabela e clique em Editar. Isso permitirá que você modifique os campos acinzentados do VAP selecionado.

Etapa 5. Para habilitar o uso do VAP, certifique-se de que a caixa de seleção Enable esteja marcada.

Etapa 6. No campo VLAN ID, especifique o ID da VLAN que você gostaria de associar ao VAP. Se você estiver usando o WAP131 ou o WAP371, insira o ID da VLAN. O valor máximo que você pode inserir é 4094.

Observação: a ID da VLAN inserida deve existir na rede e estar configurada corretamente. Consulte Configuração de VLAN no ponto de acesso WAP351, Gerenciamento de IDs de VLAN com e sem marcas no WAP131 ou Gerenciamento de IDs de VLAN com e sem marcas no WAP371 para obter mais informações.

Passo 7. Insira o nome da rede sem fio no campo SSID Name (Nome do SSID). Cada VAP deve ter um nome de SSID exclusivo.

Etapa 8. Se quiser que o nome SSID seja transmitido aos clientes, marque a caixa de seleção SSID Broadcast. Isso mostrará o nome SSID aos clientes em sua lista de redes disponíveis.

Definindo configurações de segurança

Etapa 1. Escolha o método de autenticação necessário para se conectar ao VAP na lista suspensa Security. Se qualquer opção diferente de Nenhum for selecionada, campos adicionais serão exibidos.

As opções disponíveis são as seguintes:

•Nenhum

· WEP estático

· WEP dinâmico

· WPA-Personal

· WPA-Empresa

Observação: a WPA Personal e a WPA Enterprise são os tipos de autenticação preferidos para segurança máxima. A WEP estática e a WEP dinâmica só devem ser usadas com equipamentos antigos e exigem que o rádio esteja configurado para o modo 802.11a ou 802.11b/g para ser usado. Consulte Definição de configurações básicas de rádio no WAP131 e WAP351 ou Definição de configurações básicas de rádio no WAP371 para obter mais informações.

WEP estático

A WEP estática é o método de autenticação menos seguro. Criptografa dados na rede sem fio com base em uma chave estática. Tornou-se simples obter essa chave estática ilegitimamente, portanto, a autenticação WEP só deve ser usada quando necessário com dispositivos legados.

Observação: ao selecionar WEP estático como seu método de segurança, um prompt aparecerá e informará que sua escolha de método de segurança é muito insegura.

Etapa 1. Na lista suspensa Índice da chave de transferência, selecione o índice da chave WEP na lista de chaves abaixo que o dispositivo usará para criptografar dados.

Etapa 2. Escolha um botão de opção no campo Comprimento da chave para especificar se a chave tem 64 bits ou 128 bits de comprimento.

Etapa 3. No campo Key Type, escolha se deseja inserir as chaves no formato ASCII ou hexadecimal. O ASCII inclui todas as letras, números e símbolos presentes no teclado, enquanto o hexadecimal deve usar apenas números ou letras de A a F.

Etapa 4. No campo WEP Keys, insira até 4 chaves WEP diferentes para seu dispositivo. Cada cliente que deve se conectar a essa rede deve ter uma das mesmas chaves WEP no mesmo slot especificado pelo dispositivo.

Etapa 5. (Opcional) Clique na caixa de seleção no campo Show Key as Clear Text, se revelar as strings de caracteres das chaves.

Observação: ao usar um firmware diferente no WAP351, WAP131 ou WAP371, o campo Show Key as Clear Text pode estar ausente.

Etapa 6. No campo 802.1X Authentication, especifique o algoritmo de autenticação que deseja usar, escolhendo as opções Open System e/ou Shared Key. O algoritmo de autenticação define o método usado para determinar se uma estação cliente pode se associar ao dispositivo WAP quando a WEP estática é o modo de segurança.

As opções disponíveis são definidas da seguinte forma:

· Open System — a autenticação permite que qualquer estação cliente se associe ao dispositivo WAP, quer a estação cliente tenha ou não a chave WEP correta. Esse algoritmo é usado nos modos de texto simples, IEEE 802.1X e WPA. Quando o algoritmo de autenticação é definido como Open System, qualquer cliente pode se associar ao dispositivo WAP.

· Chave compartilhada — a autenticação requer que a estação cliente tenha a chave WEP correta para associar-se ao dispositivo WAP. Quando o algoritmo de autenticação é definido como Shared Key, uma estação com uma chave WEP incorreta não pode se associar ao dispositivo WAP.

· Open System and Shared Key (Sistema aberto e chave compartilhada) — Quando você seleciona esses dois algoritmos de autenticação, as estações clientes configuradas para usar a WEP no modo de chave compartilhada devem ter uma chave WEP válida para se associarem ao dispositivo WAP. Além disso, as estações clientes configuradas para usar a WEP como um sistema aberto (modo de chave compartilhada não ativado) podem se associar ao dispositivo WAP mesmo que não tenham a chave WEP correta.

Passo 7. Click Save.

WEP dinâmico

A WEP dinâmica refere-se à combinação da tecnologia 802.1x e do EAP (Extensible Authentication Protocol). Este modo requer o uso de um servidor RADIUS externo para autenticar usuários. O dispositivo WAP requer um servidor RADIUS que suporte EAP, como o Microsoft Internet Authentication Server. Para trabalhar com clientes Microsoft Windows, o servidor de autenticação deve oferecer suporte a PEAP (Protected EAP) e MSCHAP v2. Você pode usar qualquer um dos vários métodos de autenticação que o modo IEEE 802.1X suporta, incluindo certificados, Kerberos e autenticação de chave pública, mas deve configurar as estações cliente para usar o mesmo método de autenticação que o dispositivo WAP usa.

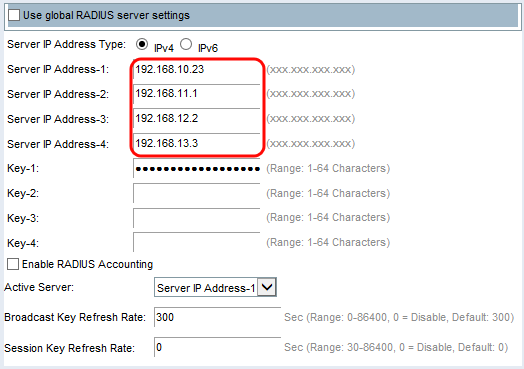

Etapa 1. Por padrão, a opção Usar configurações globais do servidor RADIUS está marcada. Desmarque a caixa de seleção se desejar configurar o VAP para usar um conjunto diferente de servidores RADIUS. Caso contrário, vá para a Etapa 8.

Etapa 2. No campo Tipo de endereço IP do servidor, selecione o tipo de endereço IP do servidor usado pelo dispositivo WAP. As opções são IPv4 ou IPv6. O IPv4 usa números binários de 32 bits representados em notação decimal com ponto. O IPv6 usa números hexadecimais e dois pontos para representar um número binário de 128 bits. O dispositivo WAP entra em contato somente com o servidor ou servidores RADIUS para o tipo de endereço que você selecionou neste campo. Se você escolher IPv6, vá para a Etapa 4.

Etapa 3. Se você selecionou IPv4 na Etapa 2, insira o endereço IP do servidor RADIUS que todos os VAPs usam por padrão. Em seguida, vá para a Etapa 5.

Observação: você pode ter até três endereços de servidor RADIUS de backup IPv4. Se a autenticação falhar com o servidor primário, cada servidor de backup configurado é tentado em sequência.

Etapa 4. Se você selecionou IPv6 na Etapa 2, insira o endereço IPv6 do servidor RADIUS global principal.

Observação: você pode ter até três endereços de servidor RADIUS de backup IPv6. Se a autenticação falhar com o servidor primário, cada servidor de backup configurado é tentado em sequência.

Etapa 5. No campo Key-1, insira a chave secreta compartilhada que o dispositivo WAP usa para autenticar no servidor RADIUS primário.

Etapa 6. Nos campos Key-2 a Key-4, insira a chave RADIUS associada aos servidores RADIUS de backup configurados. O Endereço IP do Servidor-2 usa a Chave-2, o Endereço IP do Servidor 3 usa a Chave-3 e o Endereço IP do Servidor 4 usa a Chave-4.

Etapa 7. (Opcional) No campo Enable RADIUS Accounting, marque a caixa de seleção se quiser ativar o rastreamento e a medição dos recursos consumidos por um determinado usuário. Ativar a contabilização RADIUS irá rastrear o tempo do sistema e a quantidade de dados transmitidos e recebidos. As informações serão armazenadas no servidor Radius. Isso será ativado para o servidor RADIUS primário e todos os servidores de backup.

Observação: se você tiver habilitado a contabilização RADIUS, ela será habilitada para o servidor RADIUS principal e todos os servidores de backup

Etapa 8. Escolha o primeiro servidor ativo no campo Servidor ativo. Isso permite a seleção manual do servidor RADIUS ativo, em vez de fazer com que o dispositivo WAP tente contatar cada servidor configurado em sequência e escolha o primeiro servidor que está ativo.

Etapa 9. No campo Broadcast Key Refresh Rate, insira o intervalo no qual a chave de broadcast (grupo) é atualizada para clientes associados a esse VAP. O padrão é 300 segundos.

Etapa 10. No campo Session Key Refresh Rate, insira o intervalo no qual o dispositivo WAP atualiza a chave da sessão (unicast) para cada cliente associado ao VAP. O padrão é 0.

WPA-Personal

A WPA Personal é um padrão IEEE 802.11i da Wi-Fi Alliance que inclui criptografia AES-CCMP e TKIP. A WPA usa uma chave pré-compartilhada (PSK) em vez de usar IEEE 802.1X e EAP, como é usado no modo de segurança WPA empresarial. A PSK é usada apenas para uma verificação inicial de credenciais. A WPA também é conhecida como WPA-PSK. Esse modo de segurança é compatível com versões anteriores para os clientes sem fio que suportam a WPA original.

Etapa 1. No campo WPA Versions, marque a caixa de seleção WPA-TKIP se desejar habilitar o WPA-TKIP. É possível habilitar o WPA-TKIP e o WPA2-AES ao mesmo tempo. O WAP sempre suporta WPA2-AES, portanto, você não poderá configurá-lo.

As opções disponíveis são definidas da seguinte forma:

· WPA-TKIP — A rede tem algumas estações clientes que suportam apenas o protocolo de segurança WPA e TKIP original. De acordo com os requisitos mais recentes da WiFi Alliance, não é recomendável escolher somente WPA-TKIP.

· WPA2-AES — Todas as estações clientes na rede suportam WPA2 e AES-CCMP cipher/security protocol. Esta versão do WPA oferece a melhor segurança de acordo com o padrão IEEE 802.11i. De acordo com o requisito mais recente da WiFi Alliance, o AP deve suportar esse modo o tempo todo.

· WPA-TKIP e WPA2-AES — Se a rede tiver uma combinação de clientes, alguns dos quais suportam WPA2 e outros que suportam apenas a WPA original, marque as duas caixas de seleção. Essa configuração permite que as estações clientes WPA e WPA2 se associem e se autentiquem, mas usa a WPA2 mais robusta para clientes que a suportam. Essa configuração WPA permite mais interoperabilidade no lugar de alguma segurança.

Observação: os clientes WPA devem ter uma dessas chaves (uma chave TKIP válida ou uma chave AES-CCMP válida) para poderem se associar ao dispositivo WAP.

Etapa 2. No campo Key, insira a chave secreta compartilhada para a segurança WPA Personal. Insira pelo menos 8 caracteres e no máximo 63 caracteres.

Observação: caracteres aceitáveis incluem letras maiúsculas e minúsculas, dígitos numéricos e símbolos especiais (?!/\@#$%^&*).

Etapa 3. (Opcional) Marque a caixa de seleção Mostrar chave como texto não criptografado se desejar que o texto digitado fique visível. A caixa de seleção é desmarcada por padrão.

Observação: ao usar um firmware diferente no WAP351, WAP131 ou WAP371, o campo Show Key as Clear Text pode estar ausente.

Observação: o campo Key Strength Meter é onde o dispositivo WAP verifica a chave em relação aos critérios de complexidade, como quantos tipos diferentes de caracteres são usados e quanto tempo a chave é. Se o recurso de verificação de complexidade WPA-PSK estiver habilitado, a chave não será aceita, a menos que atenda aos critérios mínimos. Para obter mais informações sobre a complexidade WPA-PSK, consulte Configuração da Complexidade de Senha para WAP131, WAP351 e WAP371.

Etapa 4. No campo Broadcast Key Refresh Rate, insira o intervalo no qual a chave de broadcast (grupo) é atualizada para clientes associados a esse VAP. O padrão é 300 segundos.

WPA-Empresa

A WPA Enterprise com RADIUS é uma implementação do padrão IEEE 802.11i da Wi-Fi Alliance, que inclui CCMP (AES) e criptografia TKIP. O modo Empresarial requer o uso de um servidor RADIUS para autenticar os usuários. O modo de segurança tem compatibilidade retroativa com os clientes sem fio que oferecem suporte à WPA original.

Observação: o modo de VLAN dinâmica é ativado por padrão, o que permite que o servidor de autenticação RADIUS decida qual VLAN é usada para as estações.

Etapa 1. No campo WPA Versions, marque a caixa de seleção para os tipos de estações cliente a serem suportadas. Todos estão ativados por padrão. O AP deve suportar WPA2-AES o tempo todo para que você não possa configurá-lo.

As opções disponíveis são definidas da seguinte forma:

· WPA-TKIP — A rede tem algumas estações clientes que suportam apenas os protocolos de segurança WPA e TKIP originais. Observe que selecionar apenas WPA-TKIP para o access point não é permitido conforme o requisito mais recente da WiFi Alliance.

· WPA2-AES — Todas as estações cliente na rede suportam a versão WPA2 e o protocolo de cifra/segurança AES-CCMP. Esta versão WPA oferece a melhor segurança de acordo com o padrão IEEE 802.11i. De acordo com o requisito mais recente da Wi-Fi Alliance, o WAP precisa oferecer suporte a esse modo o tempo todo.

· Habilitar a pré-autenticação — Se escolher somente a WPA2 ou a WPA e a WPA2 como a versão da WPA, você poderá habilitar a pré-autenticação para os clientes WPA2. Marque essa opção se quiser que os clientes sem fio do WPA2 enviem os pacotes de pré-autenticação. As informações de pré-autenticação são retransmitidas do dispositivo WAP que o cliente está usando no momento para o dispositivo WAP de destino. Habilitar esse recurso pode ajudar a acelerar a autenticação para clientes móveis que se conectam a vários WAPs. Essa opção não se aplica se você tiver selecionado WPA para versões WPA porque a WPA original não oferece suporte a esse recurso.

Observação: as estações clientes configuradas para usar WPA com RADIUS devem ter um destes endereços e chaves: um endereço IP TKIP RADIUS válido ou um endereço IP CCMP (AES) válido e uma chave RADIUS.

Etapa 2. Por padrão, a opção Usar configurações globais do servidor RADIUS está marcada. Desmarque a caixa de seleção se desejar configurar o VAP para usar um conjunto diferente de servidores RADIUS. Caso contrário, vá para a Etapa 9.

Etapa 3. No campo Tipo de endereço IP do servidor, selecione o tipo de endereço IP do servidor usado pelo dispositivo WAP. As opções são IPv4 ou IPv6. O IPv4 usa números binários de 32 bits representados em notação decimal com ponto. O IPv6 usa números hexadecimais e dois pontos para representar um número binário de 128 bits. O dispositivo WAP entra em contato somente com o servidor ou servidores RADIUS para o tipo de endereço que você selecionou neste campo.

Etapa 4. Se você selecionou IPv4 na Etapa 2, insira o endereço IP do servidor RADIUS que todos os VAPs usam por padrão. Em seguida, vá para a Etapa 6.

Observação: você pode ter até três endereços de servidor RADIUS de backup IPv4. Se a autenticação falhar com o servidor primário, cada servidor de backup configurado é tentado em sequência.

Etapa 5. Se você selecionou IPv6 na Etapa 2, insira o endereço IPv6 do servidor RADIUS global principal.

Observação: você pode ter até três endereços de servidor RADIUS de backup IPv6. Se a autenticação falhar com o servidor primário, cada servidor de backup configurado é tentado em sequência.

Etapa 6. No campo Key-1, insira a chave secreta compartilhada que o dispositivo WAP usa para autenticar no servidor RADIUS primário.

Passo 7. Nos campos Key-2 a Key-4, insira a chave RADIUS associada aos servidores RADIUS de backup configurados. O Endereço IP do Servidor-2 usa a Chave-2, o Endereço IP do Servidor 3 usa a Chave-3 e o Endereço IP do Servidor 4 usa a Chave-4.

Etapa 8. (Opcional) No campo Enable RADIUS Accounting, marque a caixa de seleção se quiser ativar o rastreamento e a medição dos recursos consumidos por um determinado usuário. Habilitar a contabilização RADIUS permitirá que você rastreie o tempo do sistema de um usuário específico e a quantidade de dados transmitidos e recebidos.

Observação: se você tiver habilitado a contabilização RADIUS, ela será habilitada para o servidor RADIUS primário e todos os servidores de backup.

Etapa 9. Escolha o primeiro servidor ativo no campo Servidor ativo. Isso permite a seleção manual do servidor RADIUS ativo, em vez de fazer com que o dispositivo WAP tente entrar em contato com cada servidor configurado em sequência.

Etapa 10. No campo Broadcast Key Refresh Rate, insira o intervalo no qual a chave de broadcast (grupo) é atualizada para clientes associados a esse VAP. O padrão é 300 segundos.

Etapa 11. No campo Session Key Refresh Rate, insira o intervalo no qual o dispositivo WAP atualiza as chaves de sessão (unicast) para cada cliente associado ao VAP. O padrão é 0.

Filtro MAC

O Filtro MAC especifica se as estações que podem acessar esse VAP estão restritas a uma lista global configurada de endereços MAC.

Etapa 1. Na lista suspensa MAC Filter, escolha o tipo desejado de filtragem de MAC.

As opções disponíveis são definidas da seguinte forma:

· Disabled — Não usa filtragem MAC.

· Local — Usa a lista de autenticação MAC que você configura na seção Filtragem MAC. Para saber mais sobre a Filtragem MAC, consulte Como configurar a Filtragem MAC no WAP351 e no WAP131.

· RADIUS — Usa a lista de autenticação MAC em um servidor RADIUS externo.

Isolamento de canal

Quando o Isolamento de canal está desativado, os clientes sem fio podem se comunicar entre si normalmente enviando tráfego através do dispositivo WAP. Quando ativado, o dispositivo WAP bloqueia a comunicação entre os clientes sem fio no mesmo VAP. O dispositivo WAP ainda permite o tráfego de dados entre seus clientes sem fio e os dispositivos com fio na rede, através de um link WDS e com outros clientes sem fio associados a um VAP diferente, mas não entre os clientes sem fio.

Etapa 1. No campo Isolamento de canal, marque a caixa de seleção se quiser habilitar o Isolamento de canal.

Etapa 2. Click Save.

Observação: depois que novas configurações são salvas, os processos correspondentes podem ser interrompidos e reiniciados. Quando essa condição acontece, o dispositivo WAP pode perder a conectividade. Recomendamos que você altere as configurações do dispositivo WAP quando uma perda de conectividade afetar menos seus clientes sem fio.

Steer da banda

O Band Steer só está disponível no WAP371. O Band Steer utiliza efetivamente a banda de 5 GHz, direcionando os clientes suportados de banda dupla da banda de 2,4 GHz para a banda de 5 GHz. Isso libera a banda de 2,4 GHz para uso por dispositivos herdados que não têm suporte a rádio duplo.

Observação: os rádios de 5 GHz e 2,4 GHz precisam ser habilitados para usar o Band Steer. Para obter mais informações sobre como habilitar rádios, consulte Como Configurar Definições Básicas de Rádio no WAP371.

Etapa 1. O Band Steer é configurado por VAP e precisa ser ativado em ambos os rádios. Se você quiser habilitar o Band Steer, marque a caixa de seleção no campo Band Steer.

Observação: o Band Steer não é incentivado em VAPs com tráfego de voz ou vídeo sensível ao tempo. Mesmo que o rádio de 5 GHz use menos largura de banda, ele tenta direcionar os clientes para esse rádio.

Etapa 2. Click Save.

Exclusão de um VAP

Etapa 1. Marque a caixa de seleção do VAP que deseja excluir.

Etapa 2. Clique em Excluir para excluir o VAP.

Etapa 3. Clique em Salvar para salvar a exclusão permanentemente.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

11-Dec-2018 |

Versão inicial |

Feedback

Feedback