Configurando e Troubleshooting de um ATA 186 com Cisco IOS Gatekeepers

Contents

Introduction

O Cisco Analog Telephone Adaptor (ATA) é um adaptador de telefone para Ethernet que faz interface entre telefones analógicos comuns e redes de telefonia com base em IP. O ATA 186 tem duas portas de voz que podem suportar somente telefones de tom de toque analógico antigos. Diferentemente das portas FXS (Foreign Exchange Station) comuns, elas não podem ser interfaceadas com um PBX (private branch exchange) porque o ATA 186 não pode enviar dígitos nessas portas. Com essa configuração, você pode usar ambas as portas de voz com endereços E.164 diferentes em cada uma.

Prerequisites

Requirements

Este documento pressupõe que o leitor esteja familiarizado com o conteúdo do documento Configuração básica do Cisco ATA 186.

Essa configuração exige que o ATA 186 esteja na versão 2.0 ou posterior, usando o conjunto de recursos H.323.

Verifique se há conectividade IP entre os dispositivos ATA 186, gateway e gatekeeper. Além disso, certifique-se de que o ATA 186 esteja acessível através do método do servidor web para uma configuração mais detalhada.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

ATA 186 com versão 2.12

-

Cisco 3640 com Cisco IOS® Software Release 12.1 como gateway

-

Cisco 2600 com Cisco IOS Software Release 12.2 como um gatekeeper

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. All of the devices used in this document started with a cleared (default) configuration. Se você estiver trabalhando em uma rede ativa, certifique-se de que entende o impacto potencial de qualquer comando antes de utilizá-lo.

Conventions

For more information on document conventions, refer to the Cisco Technical Tips Conventions.

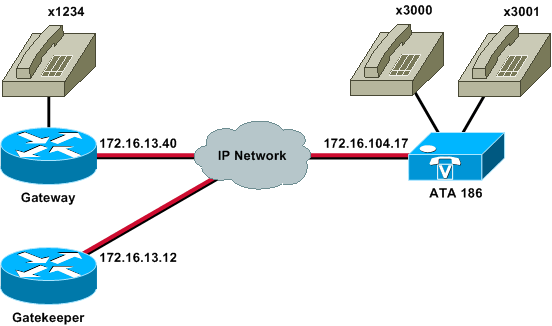

Diagrama de Rede

Este documento utiliza a seguinte configuração de rede:

Registrando o ATA 186 com o Gatekeeper

Siga estas instruções para registrar o ATA 186 no gatekeeper.

-

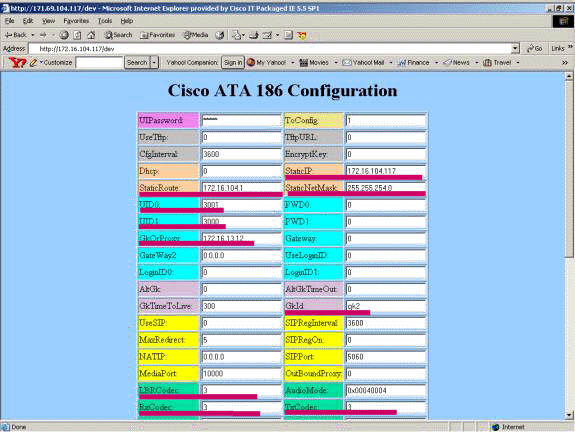

Em um campo Endereço ou Local do navegador da Web, digite a URL http:// ip_address_of_ata/dev para acessar a tela de configuração do ATA 186, onde ip_address_of_ata é o endereço IP do ATA 186 que você está registrando.

Neste exemplo, a URL é http://172.16.104.117/dev. A janela Cisco ATA 186 Configuration é exibida.

Observação: os campos sublinhados são os parâmetros configurados relevantes para este cenário.

O endereçamento IP pode ser feito de forma estática ou dinâmica, conforme explicado no documento Configuração básica do Cisco ATA 186. Na tela anterior, o endereço IP estático é usado.

-

Na janela Configuração do Cisco ATA 186, configure estes campos:

-

UID0 e UID1—Configurar os endereços E.164 das portas de voz 0 e 1.

Ambas as portas de voz não podem ter o mesmo endereço E.164, pois o ATA 186 não pode procurar se uma das portas estiver ocupada. Se ambas as portas de voz tiverem o mesmo endereço E.164 atribuído, a chamada será sempre enviada para a primeira porta de voz. Se essa porta estiver ocupada, o sinal de ocupado será enviado ao chamador.

-

RxCodec e TxCodec—Configure o ID do codec.

-

G.723.1—codec ID 0.

-

G.711a—codec ID 1.

-

G.711u—codec ID 2.

-

G.729a—codec ID 3.

Na configuração mostrada abaixo, o codec G.729r8 é usado no ATA 186 e no gateway.

-

-

LBRCodec—Configure como 0 ou 3, com base no codec escolhido.

-

LBRC é 0—O codec G.723.1 está disponível para ambas as portas FXS a qualquer momento. Cada linha pode manter duas chamadas G.723.1 em um estado que não seja de conferência. Portanto, até quatro chamadas G.723.1 podem ser mantidas no Cisco ATA 186. Um exemplo é chamada em espera.

-

O LBRC é 3—O G.729a está disponível para uma das duas portas FXS em uma base de "primeiro a chegar, primeiro a ser atendido". Se o gateway do Cisco IOS estiver configurado com o codec G.729 padrão, somente uma porta ATA 186 poderá ser usada. Para evitar que a segunda chamada falhe, configure uma classe de codec de voz no gateway para negociar a segunda chamada usando um codec G.711. Para obter informações detalhadas, consulte a seção Negociação de Codec do Understanding Codecs: Complexidade, suporte de hardware, MOS e documento de negociação.

-

-

GKOrProxy—Configure o endereço IP do gatekeeper.

Quando isso for feito, tudo o que for discado das portas de voz ATA 186 será enviado ao gatekeeper.

-

-

Clique no botão Aplicar e recarregue a página.

O ATA 186 leva 10 segundos para ser reconfigurado.

Esses exemplos são configurações relevantes para o gatekeeper e gateway do Cisco IOS:

| Gatekeeper 2610 |

|---|

interface Ethernet0/0 ip addreinterface Ethernet0/0 ip address 172.16.13.12 255.255.255.224 half-duplex h323 interface h323 h323-id pro h323 gatekeeper ipaddr 172.16.13.12 h323 t120 bypass ! dial-peer cor custom ! ! ! gatekeeper zone local gk2 cisco.com 172.16.13.12 no shutdown ! |

| Gateway 3640 |

|---|

interface Ethernet0/0 ip address 172.16.13.40 255.255.255.224 half-duplex ! ip classless ip route 0.0.0.0 0.0.0.0 172.16.13.33 ip http server ! ! ! voice-port 3/0/0 ! voice-port 3/0/1 ! dial-peer cor custom ! ! ! dial-peer voice 1 pots destination-pattern 34 port 3/0/0 ! dial-peer voice 2 pots destination-pattern 45 port 3/0/1 ! dial-peer voice 100 pots destination-pattern 1234 port 3/0/0 ! dial-peer voice 3000 voip destination-pattern 300. session target ras !--- Dial-peer to send the calls to ATA. ! |

Adicionando segurança

A partir do software ATA versão 2.12, as opções nesta seção estão disponíveis para adicionar segurança.

Autentique o ponto final no gatekeeper com um ID H.323

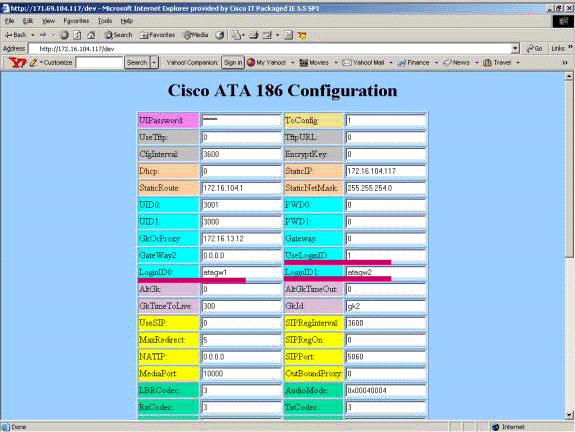

Siga estas etapas para configurar o ATA 186 para se registrar na ID H.323:

-

Defina o campo AutMethod como 0 (o padrão é 1).

O valor hexadecimal a ser configurado para esse campo é 0x0.

-

Defina o campo UseLoginID como 1.

-

Configure LoginID0 e LoginID1, com os IDs H.323 para o ATA 186.

O ATA 186 registra como dois terminais H.323 diferentes, um para cada porta.

Esta é uma configuração de funcionamento de exemplo para o gatekeeper ao usar ATA com o método de autenticação de ID H.323:

| Gatekeeper 2610 |

|---|

aaa authentication login default local aaa authentication login cisco none aaa authentication login h323 local aaa session-id common enable password ww ! username atagw1 !--- Same as the LoginID0 and LoginID1 fields. username atagw2 username 3640 !--- Same as the H.323 ID configured on the gateway. ! gatekeeper zone local gk2 cisco.com 172.16.13.12 security any !--- Register after the H.323 ID or E.164 address is authenticated. no shutdown ! |

Autentique o endpoint no gatekeeper com um endereço E.164

Siga estas etapas para configurar o ATA 186 para se registrar no endereço E.164:

-

Defina o campo AutMethod como 0 (o padrão é 1).

O valor hexadecimal a ser configurado para esse campo é 0x0.

-

Defina o campo UseLoginID como 0.

O ATA usa os campos UID0 e UID1 para ser autenticado pelo gatekeeper.

Esta é uma configuração de trabalho de exemplo para o gatekeeper e o gateway ao usar ATA com o método de autenticação de ID E.164:

| Gatekeeper 2610 |

|---|

aaa authentication login default local aaa authentication login cisco none aaa authentication login h323 local aaa session-id common enable password ww ! username 3001 !--- Same as the UID0. username 3000 !--- Same as the UID1. ! gatekeeper zone local gk2 cisco.com 172.16.13.12 security any !--- Register after the H.323 ID or E.164 address is authenticated. no shutdown ! |

Autentique o endpoint no gatekeeper com uma ID e senha H.323

Siga estas etapas para configurar o ATA 186 para se registrar com a ID e a senha do H.323:

-

Defina o campo AutMethod como 1 (o padrão é 1).

O valor hexadecimal a ser configurado para esse campo é 0x1. Esse campo é definido para indicar que o ATA agora procura a senha.

-

Defina o campo UseLoginID como 1.

-

Configure LoginID0 e LoginID1, com os IDs H.323 para o ATA 186.

O ATA 186 registra como dois terminais H.323 diferentes, um para cada porta.

-

Configure PWD0 e PWD1 com a senha para cada porta.

Observação: o ATA usa a senha para gerar o token. Este token é enviado ao gatekeeper para autenticação.

-

Configure o NTPIP com o endereço IP do servidor Network Time Protocol (NTP).

O gatekeeper e o ATA devem ter relógios sincronizados com o mesmo servidor NTP.

Observação: o carimbo de data e hora é usado para geração de token. Para obter mais informações, consulte o Guia de Troubleshooting de Segurança do Gateway para Gatekeeper (H.235) e Gatekeeper para Gatekeeper (IZCT).

Esta é uma configuração de trabalho de exemplo para o gatekeeper e o gateway ao usar ATA com o método de autenticação de ID H.323 e senha:

| Gatekeeper 2610 |

|---|

aaa authentication login default local aaa authentication login cisco none aaa authentication login h323 local aaa session-id common enable password ww ! username atagw1 password cisco !--- Same as the LoginID0 and PWD0 fields. username atagw2 password cisco !--- Same as the LoginID1 and PWD1 fields. ! gatekeeper zone local gk2 cisco.com 172.16.13.12 security token required-for registration !--- Register after the H.323 ID or E.164 address and token is authenticated. no shutdown ! |

Observação: para obter mais informações sobre a segurança do gatekeeper, consulte o Guia de Troubleshooting de Segurança do Gateway para Gatekeeper (H.235) e Gatekeeper para Gatekeeper (IZCT).

Autentique o endpoint no gatekeeper com um endereço E.164 e senha

Siga estas etapas para configurar o ATA 186 para se registrar com a ID e a senha E.164:

-

Defina o campo AutMethod como 1 (o padrão é 1).

O valor hexadecimal a ser configurado para esse campo é 0x0. Esse campo está definido para indicar que o ATA agora procurará a senha.

-

Defina o campo UseLoginID como 0.

-

Configure UID0 e UID1 com os IDs E.164 para o ATA 186.

O ATA 186 registra como dois terminais H.323 diferentes, um para cada porta.

-

Configure PWD0 e PWD1 com a senha para cada porta.

Observação: o ATA usa a senha para gerar o token. Este token é enviado ao gatekeeper para autenticação.

-

Configure o NTPIP com o endereço IP do servidor NTP.

O gatekeeper e o ATA devem ter relógios sincronizados com o mesmo servidor NTP.

Observação: o carimbo de data e hora é usado para geração de token. Para obter mais informações, consulte o Guia de Troubleshooting de Segurança do Gateway para Gatekeeper (H.235) e Gatekeeper para Gatekeeper (IZCT).

Esta é uma configuração de trabalho de exemplo para o gatekeeper e o gateway ao usar ATA com o método de autenticação de ID e senha E.164:

| Gatekeeper 2610 |

|---|

aaa authentication login default local aaa authentication login cisco none aaa authentication login h323 local aaa session-id common enable password ww ! username 3001 password cisco !--- Same as the UID0 and PWD0 fields. username 3000 password cisco !--- Same as the UID1 and PWD1 fields. ! gatekeeper zone local gk2 cisco.com 172.16.13.12 security token required-for registration !--- Register after the H.323 ID or E.164 address and token is authenticated. no shutdown ! |

Observação: para obter mais informações sobre a segurança do gatekeeper, consulte o Guia de Troubleshooting de Segurança do Gateway para Gatekeeper (H.235) e Gatekeeper para Gatekeeper (IZCT).

Autentique o endpoint no gatekeeper com uma ID H.323 e senha usando o separador

Siga estas etapas para configurar o ATA 186 para se registrar com a ID e a senha do H.323:

-

Defina o campo AutMethod como 1 (o padrão é 1).

O valor hexadecimal configurado para esse campo é 0x1. Esse campo é definido para indicar que o ATA agora procura a senha.

-

Defina o campo UseLoginID como 1.

-

Configure LoginID0 e LoginID1 com as IDs H.323, seguidas pelo separador e pela senha para o ATA 186.

Por exemplo, LoginID0 é atagw1=cisco.

O ATA 186 registra como dois terminais H.323 diferentes, um para cada porta.

Observação: o ATA usa a senha para gerar o token. Este token é enviado ao gatekeeper para autenticação.

-

Configure o NTPIP com o endereço IP do servidor NTP.

O gatekeeper e o ATA devem ter relógios sincronizados com o mesmo servidor NTP.

Observação: o carimbo de data e hora é usado para geração de token. Para obter mais informações, consulte o Guia de Troubleshooting de Segurança do Gateway para Gatekeeper (H.235) e Gatekeeper para Gatekeeper (IZCT).

Esta é uma configuração de trabalho de exemplo para o gatekeeper e gateway ao usar ATA com o método de autenticação de ID H.323 e senha usando um separador:

| Gatekeeper 2610 |

|---|

aaa authentication login default local aaa authentication login cisco none aaa authentication login h323 local aaa session-id common enable password ww ! username atagw1 password cisco !--- Same as the LoginID0 and PWD0 fields. username atagw2 password cisco !--- Same as the LoginID1 and PWD1 fields. ! gatekeeper zone local gk2 cisco.com 172.16.13.12 security h323-id security password separator = !--- Register after the H.323 ID or E.164 address and token is authenticated. no shutdown ! |

Observação: para obter mais informações sobre a segurança do gatekeeper, consulte o Guia de Troubleshooting de Segurança do Gateway para Gatekeeper (H.235) e Gatekeeper para Gatekeeper (IZCT).

Verificar

O exemplo nesta seção mostra o registro de ponto final do gatekeeper.

Para verificar a configuração, emita o comando show gatekeeper endpoint.

GATEKEEPER ENDPOINT

REGISTRATION

CallSignalAddr Port RASSignalAddr Port Zone Name Type Flags

-------------- ---- ------------- ---- --------- ---- -----

172.16.13.40 1720 172.16.13.40 50923 gk2 VOIP-GW E164-ID: 1234

H323-ID: 3640

172.16.13.43 1720 172.16.13.43 58400 gk2 VOIP-GW H323-ID: 3660-2

172.16.104.117 1720 172.69.85.90 1719 gk2 TERM E164-ID: 3000

172.16.104.117 1721 172.69.85.90 1739 gk2 TERM E164-ID: 3001

Total number of active registrations=3

Observação: o ATA 186 é registrado como um terminal H.323 (TERM) e não como um gateway H.323. Isso é feito deliberadamente para que somente as chamadas destinadas ao ATA 186 sejam enviadas a ele.

Observação: você não pode ter nenhum endereço no campo do gateway ATA. Você não pode configurar o ATA 186 para funcionar com o gatekeeper e também com o gateway.

Troubleshoot

Esta seção fornece informações para solucionar problemas de configuração.

O ATA 186 não fornece tom de discagem se não estiver registrado com êxito no gatekeeper. Se o ATA 186 não estiver se registrando no gatekeeper, verifique estes itens:

-

A conectividade IP existe entre o ATA 186 e o gatekeeper.

-

Os campos UID0 e UID1 ATA 186 estão configurados corretamente.

-

Se os campos UID estiverem definidos como 0, o ATA 186 não tentará se registrar no gatekeeper.

-

No mínimo, o campo UID0 deve ser um valor diferente de zero para que o ATA 186 inicie o processo de registro.

-

Se ambas as portas ATA 186 (UID0 e UID1) tiverem endereços E.164 diferentes de zero, o ATA 186 tentará se registrar em ambas as portas. O ATA 186 não fornece tom de discagem, mesmo que uma das portas não possa se registrar.

-

-

O gatekeeper está configurado corretamente.

-

Se o gatekeeper estiver configurado com um prefixo de zona local, o endereço E.164 do ATA 186 deve ser incluído.

-

Se a segurança estiver configurada no gatekeeper, o ATA 186 deve ser configurado de acordo.

-

Além disso, verifique se o campo UseSIP está definido como 0. Isso é necessário para configurar o ATA 186 no modo H.323. Se o campo UseSIP estiver definido como 1, o ATA 186 não enviará a solicitação de registro ao gatekeeper.

Solucionar problemas do gatekeeper

Quando a segurança estiver configurada, emita o comando debug aaa authentication.

Se nenhuma segurança estiver configurada, execute o comando debug ras.

Observação: o ATA 186 registra as duas portas de voz separadamente. O ATA 186, portanto, é autenticado duas vezes como diferentes terminais H.323, como mostrado nesta depuração:

4w4d: AAA/AUTHEN/CONT (3800768902): continue_login (user='atagw1')

4w4d: AAA/AUTHEN (3800768902): status = GETPASS

4w4d: AAA/AUTHEN/CONT (3800768902): Method=LOCAL

4w4d: AAA/AUTHEN (3800768902): status = PASS

4w4d: AAA: parse name=<no string> idb type=-1 tty=-1

4w4d: AAA/MEMORY: create_user (0x83149EFC) user='atagw2'ruser='NULL' port='NULL'

rem_addr='NULL' authen_type=ASCII service=LOGIN priv=0 initial_task_id='0'

4w4d: AAA/AUTHEN/START (294225678): port='' list='h323' action=LOGIN service=LOGIN

4w4d: AAA/AUTHEN/START (294225678): found list h323

4w4d: AAA/AUTHEN/START (294225678): Method=LOCAL

4w4d: AAA/AUTHEN (294225678): status = GETPASS

4w4d: AAA/H323: Password:

4w4d: AAA/AUTHEN/CONT (294225678): continue_login (user='atagw2')

4w4d: AAA/AUTHEN (294225678): status = GETPASS

4w4d: AAA/AUTHEN/CONT (294225678): Method=LOCAL

4w4d: AAA/AUTHEN (294225678): status = PASS

4w4d: AAA: parse name=<no string> idb type=-1 tty=-1

4w4d: AAA/MEMORY: create_user (0x831910C0) user='3660' ruser='NULL' port='NULL'

rem_addr='NULL' authen_type=ASCII service=LOGIN priv=0 initial_task_id='0

Para obter mais exemplos de solução de problemas, consulte Solução de problemas de registro do gatekeeper.

Solucionar problemas do ATA 186

Quando você está trabalhando com gatekeepers e gateways de terceiros, a ferramenta de solução de problemas no ATA 186 é muito útil. Para habilitar a ferramenta de solução de problemas ATA 186, siga estas etapas:

-

No campo ATA Nprintf, configure o endereço IP do PC que está na mesma sub-rede do ATA 186.

-

A porta especificada depois do endereço deve ser 9001.

-

No prompt do DOS do PC, execute o programa preserve.exe.

Você pode baixar o programa preserve.exe do Cisco Software Center (somente clientes registrados) .

O programa preserve.exe está incluído no arquivo ZIP da versão mais recente do software ATA 186.

Exemplo de depuração para chamadas feitas do ATA 186

D:\Documents and Settings\sshafiqu\My Documents\voice\ata>prserv.exe GK<-1: KPA-RRQ:300 sec GK->1: RCF:TTL 300 !--- ATA was reset after the gatekeeper configuration was added. WStop:0 Wed Feb 06 19:06:54 2002 Hello from 171.69.85.90(0) Build 1109a: v2.12 ata186 Successfully Registered with the Gatekeeper GK zone<gk2>172.16.13.12: 3000 GK zone:gk2 0x13e138 delayed RRQ: 48 ticks: 300 GK zone<gk2>172.16.13.12: 3001 GK zone:gk2 0x141e58 delayed RRQ: 56 ticks: 300 BMK : gk2 GK<-1: KPA-RRQ:300 sec BMK : gk2 GK<-0: KPA-RRQ:300 sec GK->1: RCF:TTL 300 GK->0: RCF:TTL 300 SCC->(0 0) <cmd 0> 3000 active @0xab45555a (GK @0xac100d0c) !--- Call made from voice port 0. [0]DTMF 1 [0]DTMF 2 [0]DTMF 3 [0]DTMF 4 [0]DTMF # Calling 1234 SCC->(0 0) <cmd 16> CLIP\ \SCC->(0 0) <cmd 2> \<0 0> dial<1234> GK<-0: ARQ: 0 GK->0: ACF:0:direct call IRR in 240 sec CallRasCallBack: 1 33e15eb 33e206b 33e39b0 Connect to <0xac100d28 1720>>.. >>>>>>>> TX CALLER ID : 0x1 0x80 6 Q931<-0:Setup:CRV 25006 Q931->0:Proceeding Connect H245... H245 TCP conn ac100d28 11006 CESE/MSDSE start:<0 0 0 0> capSize = 3 H245->0:Cese RemoteInputCap <15 5> RemoteInputCap <15 4> RemoteInputCap <15 1> RemoteInputCap <4 11> MODE FRAME : 11 2 RemoteAudioCap <4 10> Capability set accepted H245->0:MSD: <rn tt> = <0x269c 60> H245->0:CeseAck H245->0:MsdAck h323.c 1837: cstate : 3 ->H245<0> OLC H245<-0:LcseOpen set TX audio to G729/G729A 2 fpp SetG723Mode: 2 0 H245->0:LcseOpen H245->0:OLC mode 10 remote OpenLogicalReq G711/G729(10) : 2 fpp OpenRtpRxPort(0,0x0,4000):14 RTP Rx Init: 0, 0 RTP->0:<0xab45555a 4000> H245->0:LcseOpenAck RTP<-0:<0xac100d28 17304> [0]Enable encoder 18 RTP TX[0]:SSRC_ID = 4af964c0 RTP Tx Init: 0, 0 [0]DPKT 1st: 861812319 861812079, pt 18 Enable LEC adapt [0]=1 H323Dispatcher : 3 3 [0]Received pi=8 in q931 Q931->0:Progress Q931->0:Connect SCC:ev=12[0:0] 3 0 Q931->0:ReleaseComplete: reason 16, tone = 13 H245<-0:EndSessionCmd 1 0: Close RTPRX write TCP err : 13 -33 [0:0]Rel LBRC Res Q931<-*:ReleaseComplete !--- ATA side hangs up the call. write TCP err : 12 -33 GK<-0: DRQ:0 !--- Disconnect request sent by ATA. SCC:ev=13[0:0] 4 0 [0:0]SCC: Disconnected GK->0: DCF !--- Disconnect confirm received. SCC->(0 0) <cmd 1> [0]MPT mode 0

Exemplo de depuração de sem tom de discagem ATA

As duas portas de voz precisam de um endereço E.164 exclusivo, caso contrário, o ATA recebe uma Rejeição do gatekeeper. Durante esse período, você verá o ATA 186 sendo registrado com uma porta de voz como um terminal H.323, mas não haverá tom de discagem.

K<-0: GRQ BMK : gk2 GK->0: GCF:GK@0xac100d0c-1719 BMK : gk2 Secured RRQ GK<-0: RRQ GK->0:RRJ: reason 4

Informações Relacionadas

- Configuração básica de Cisco ATA 186

- Configurando e Troubleshooting de um ATA 186 com um Cisco IOS Gateway

- Cisco High-Performance Gatekeeper - Configuração do gatekeeper

- Configurando voz sobre IP

- Suporte à Tecnologia de Voz

- Suporte aos produtos de Voz e Comunicações Unificadas

- Troubleshooting da Telefonia IP Cisco

- Suporte Técnico e Documentação - Cisco Systems

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback