Introdução

Este documento descreve como configurar um ponto de acesso interno (AP) como um FlexConnect Office Extend (OEAP) e como habilitar o tunelamento dividido para que você possa definir qual tráfego poderia ser comutado localmente no escritório doméstico e qual tráfego deve ser comutado centralmente no WLC.

Pré-requisitos

Requisitos

A configuração neste documento supõe que a WLC já esteja configurada em uma DMZ com NAT habilitado e que o AP seja capaz de se unir à WLC do escritório doméstico.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Controladoras Wireless LAN 9800 executando o software Cisco IOS-XE 17.3.1.

- APs Wave1: 1700/2700/3700.

- APs Wave2: séries 1800/2800/3800/4800 e Catalyst 9100.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Overview

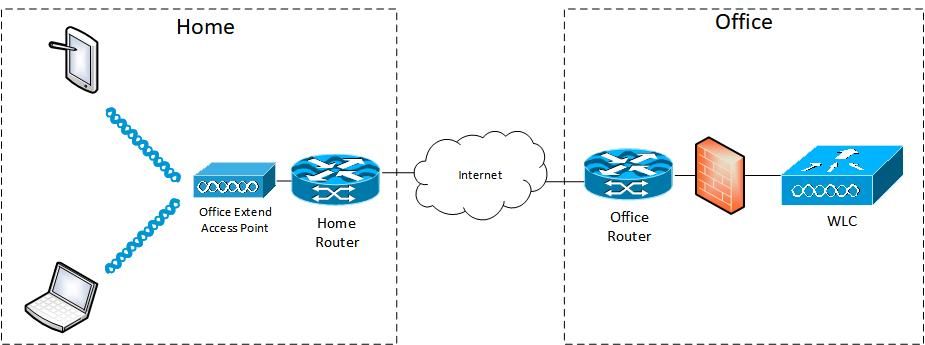

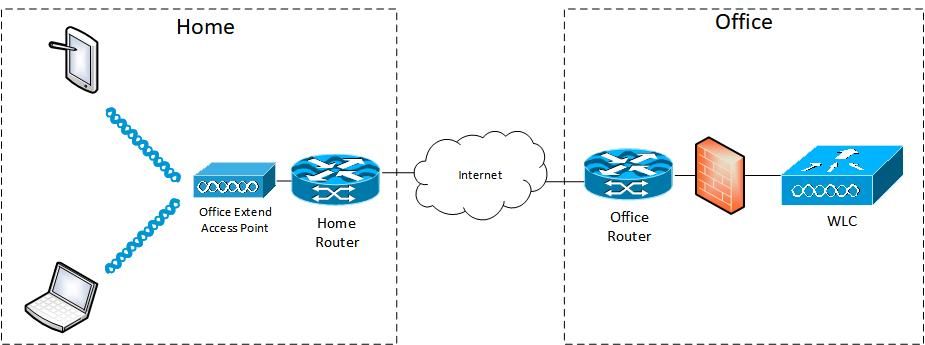

Um Cisco OfficeExtend Access Point (Cisco OEAP) fornece comunicações seguras de um Cisco WLC para um Cisco AP em um local remoto, estendendo perfeitamente a WLAN corporativa pela Internet para a residência de um funcionário. A experiência do usuário no escritório doméstico é exatamente a mesma que seria no escritório corporativo. A criptografia DTLS (Datagram Transport Layer Security) entre o ponto de acesso e o controlador garante que todas as comunicações tenham o mais alto nível de segurança. Qualquer AP interno no modo FlexConnect pode atuar como um OEAP.

Informações de Apoio

O FlexConnect se refere à capacidade de um ponto de acesso (AP) de lidar com clientes sem fio enquanto opera em locais remotos, por exemplo, em uma WAN. Eles também podem decidir se o tráfego dos clientes sem fio é colocado diretamente na rede no nível do AP (switching local) ou se o tráfego é centralizado no controlador 9800 (switching central) e enviado de volta pela WAN, por WLAN.

Verifique este documento Compreenda o FlexConnect no Catalyst 9800 Wireless Controller para obter informações detalhadas sobre o FlexConnect.

O modo OEAP é uma opção disponível em um AP FlexConnect, para permitir funcionalidade adicional, por exemplo, um SSID local pessoal para acesso residencial, e também pode fornecer o recurso de tunelamento dividido, para uma maior granularidade para definir qual tráfego deve ser comutado localmente no escritório residencial e qual tráfego deve ser comutado centralmente na WLC, em uma única WLAN

Configurar

Diagrama de Rede

Configurações

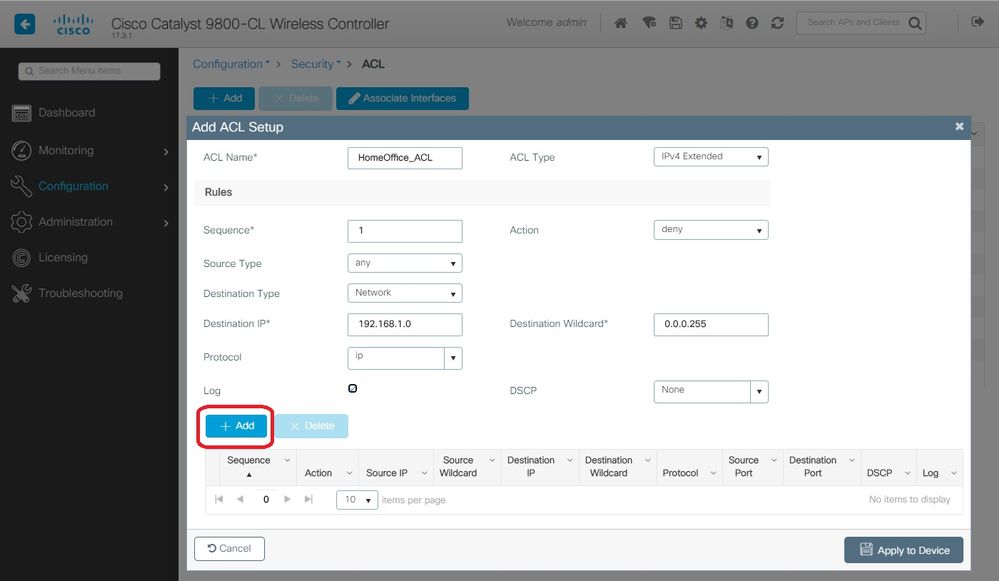

Definindo uma Lista de Controle de Acesso para Separação de Túneis

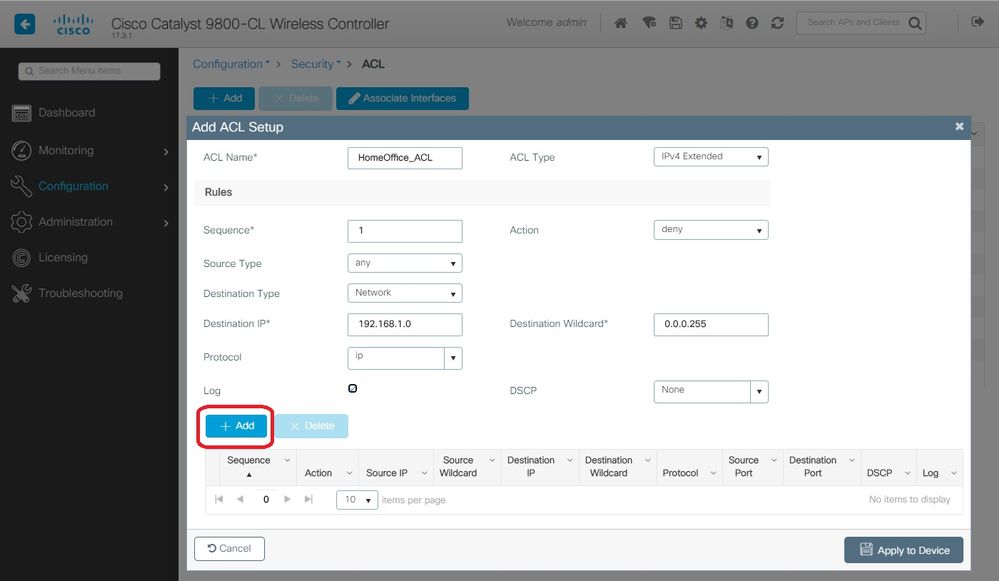

Etapa 1. Escolha Configuration > Security > ACL. Selecione Adicionar.

Etapa 2. Na caixa de diálogo Add ACL Setup, insira o nome da ACL, escolha o tipo de ACL na lista suspensa ACL Type e, nas configurações Rules, insira o número de sequência. Em seguida, escolha a Ação como permitir ou negar.

Etapa 3. Escolha o tipo de origem necessário na lista suspensa Tipo de Origem.

Se você escolher o tipo de origem como Host, deverá inserir o Nome do host/IP.

Se você escolher o tipo de origem como Rede, deverá especificar o endereço IP de origem e a máscara curinga de origem.

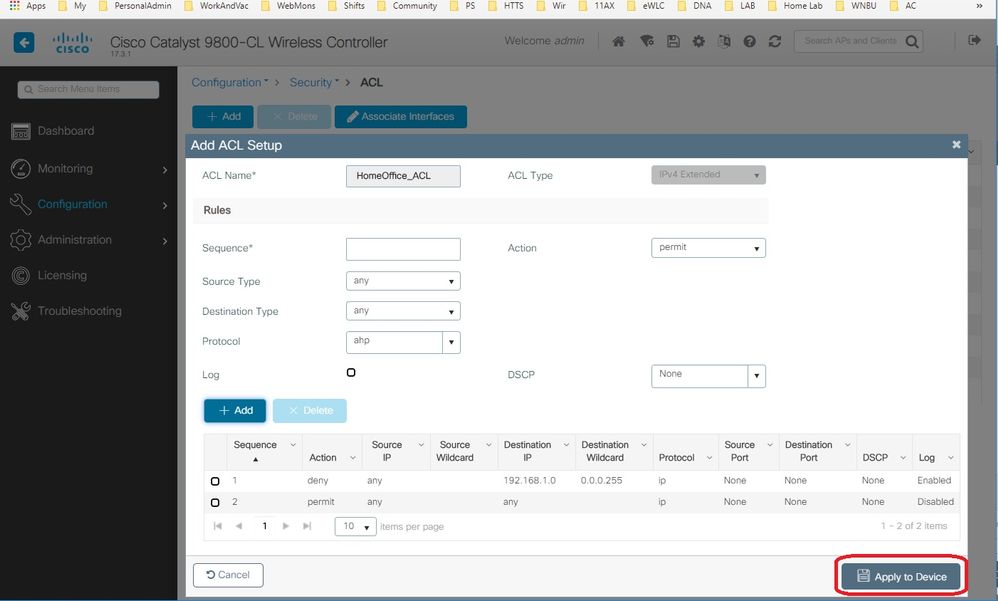

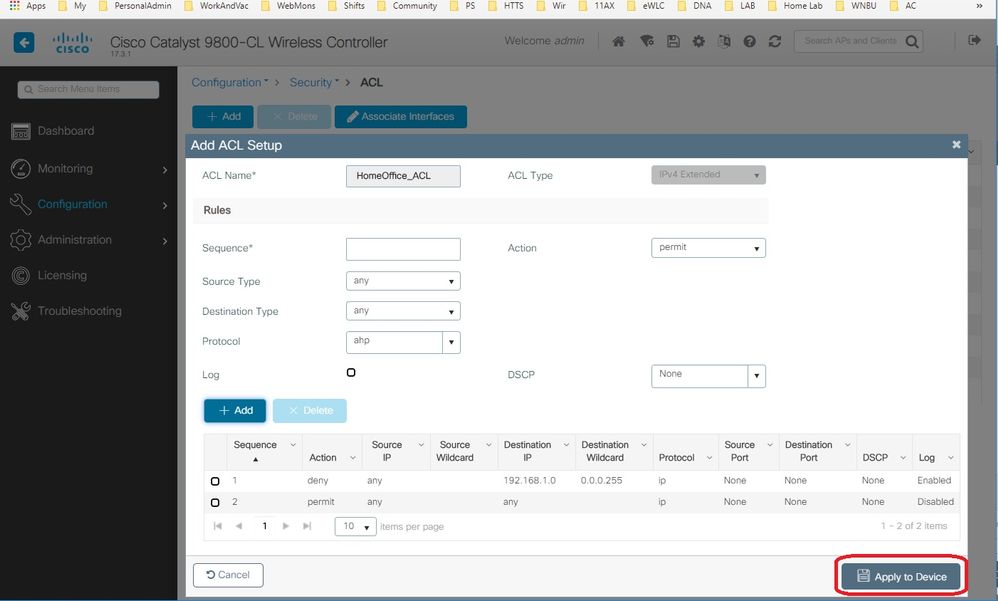

Neste exemplo, todo o tráfego de qualquer host para a sub-rede 192.168.1.0/24 é comutado centralmente (deny) e todo o restante do tráfego é comutado localmente (permit).

Etapa 4. Marque a caixa de seleção Log se desejar os logs e selecione Add.

Etapa 5. Adicione o restante das regras e selecione Aplicar ao dispositivo.

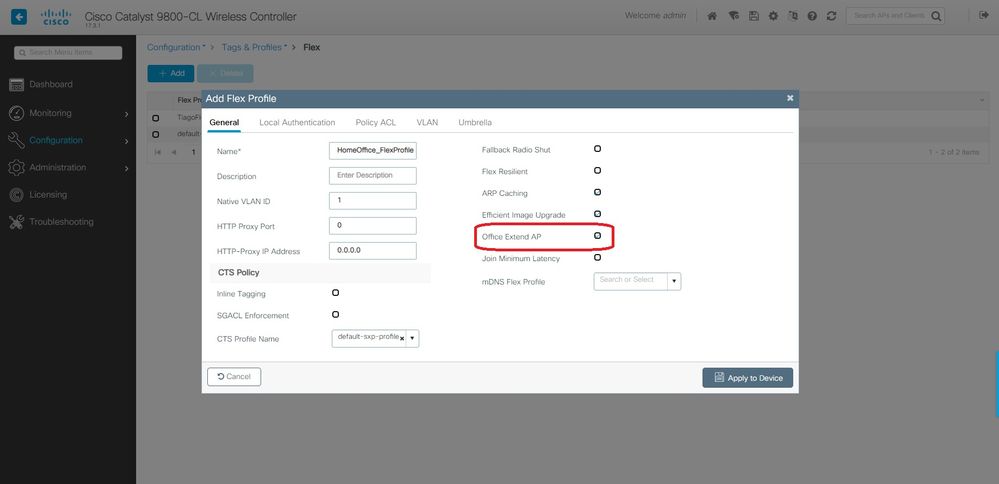

Vinculando uma política de ACL à ACL definida

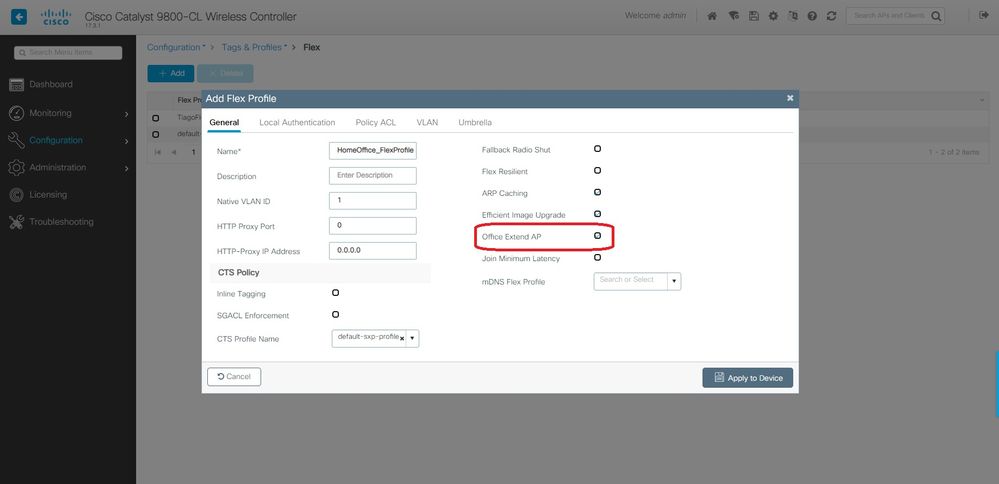

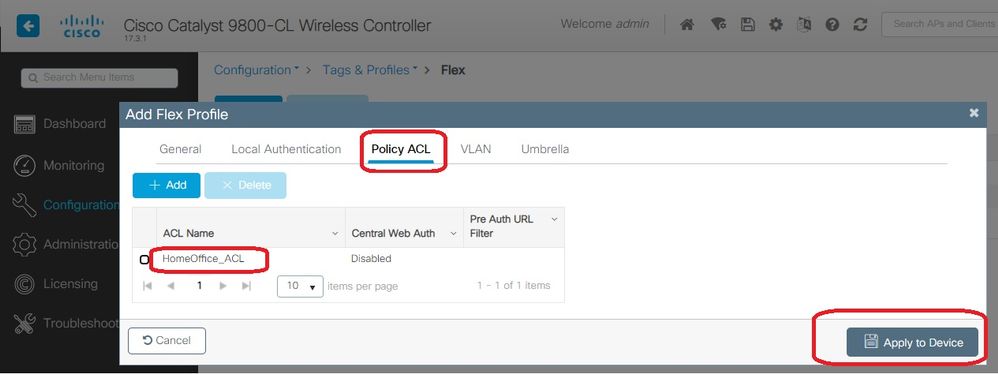

Etapa 1. Crie um novo Perfil Flex. Vá para Configuration > Tags & Profiles > Flex. selecione Add.

Etapa 2. Informe um Nome e ative o OEAP. Além disso, certifique-se de que o ID da VLAN nativa seja o que está na porta do switch AP.

Observação: quando você habilita o Modo Office-Extend, a Criptografia de link também é habilitada por padrão e não pode ser alterada, mesmo que você desabilite a Criptografia de link no Perfil de junção AP.

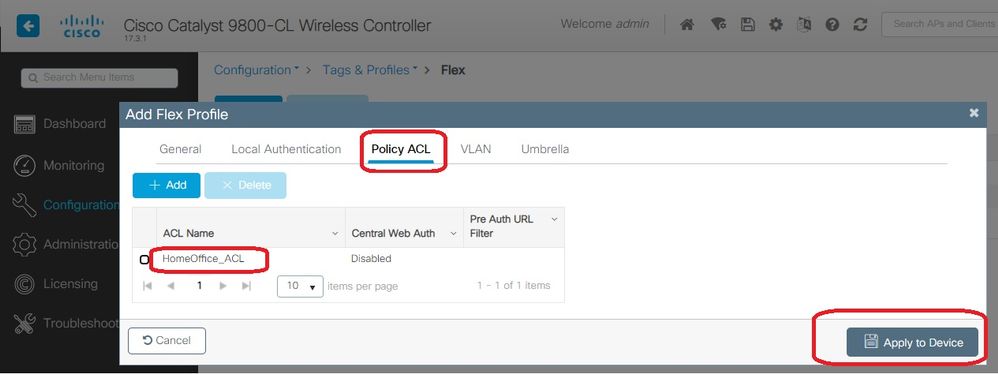

Etapa 3. Vá até a guia ACL de política e selecione Adicionar. Aqui, adicione a ACL ao perfil e aplique ao dispositivo.

Configurando uma política de perfil de rede sem fio e um nome de Split MAC ACL

Etapa 1. Crie um perfil de WLAN. Neste exemplo, ele usou um SSID chamado HomeOffice com segurança WPA2-PSK.

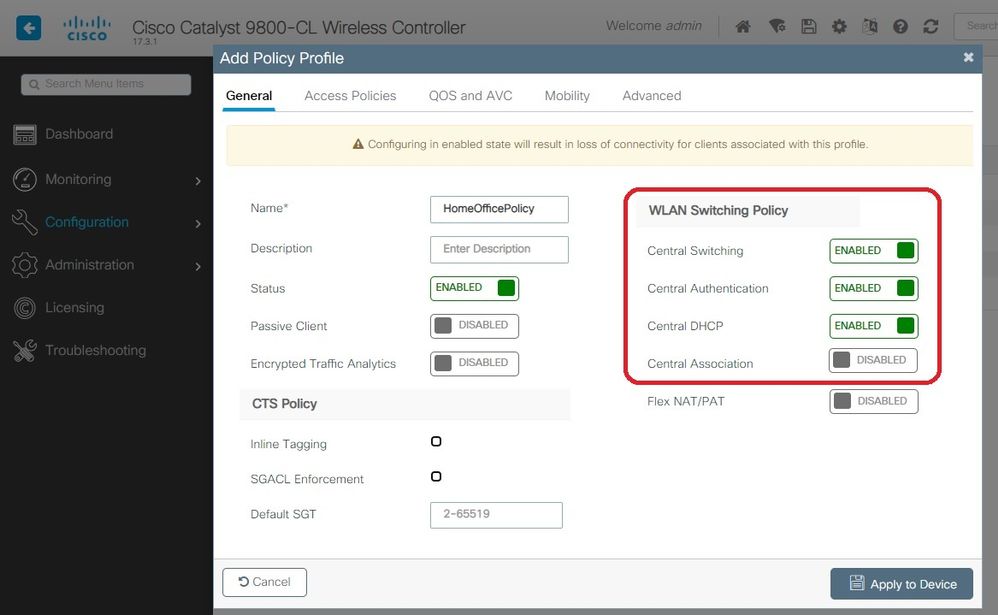

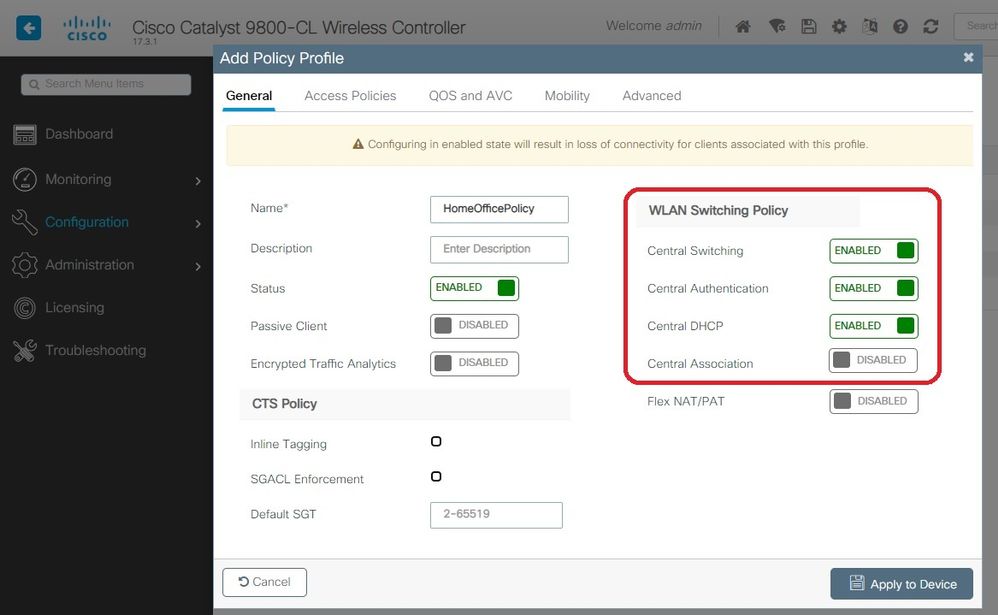

Etapa 2. Crie um perfil de política. Vá para Configuration > Tags > Policy e selecione Add. Em General, certifique-se de que este perfil seja centralmente comutado políticas como mostrado neste exemplo:

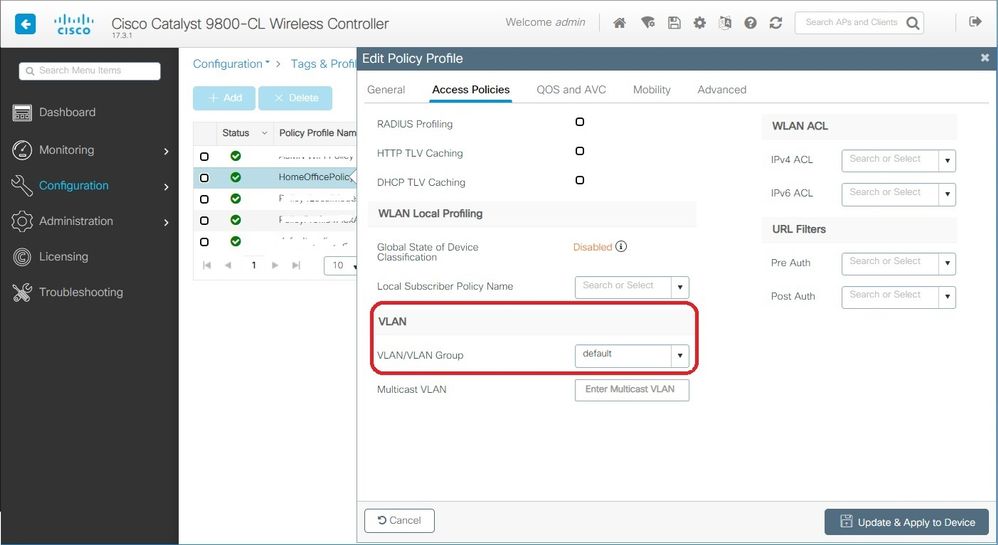

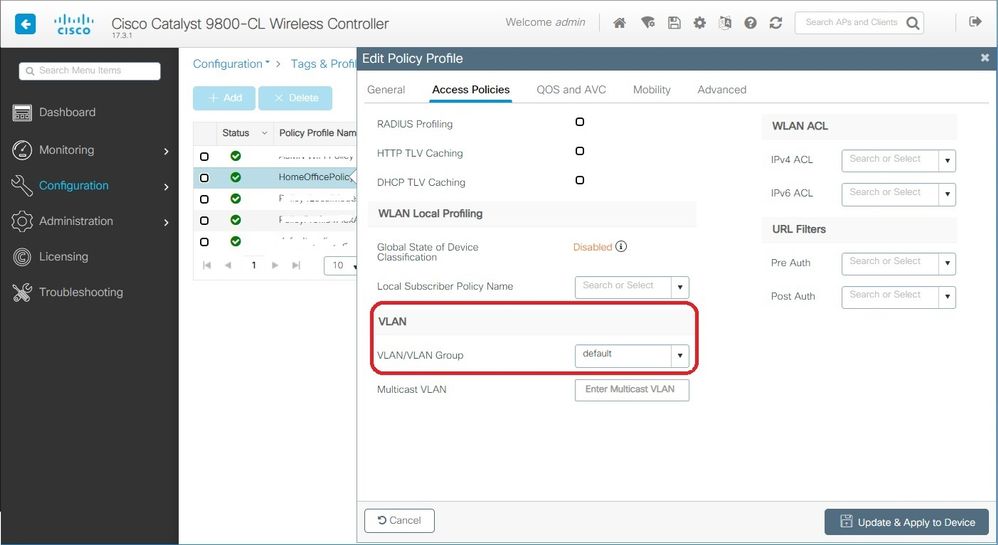

Etapa 3. Dentro do Policy Profile, vá para Access Policies (Políticas de acesso) e defina a VLAN para o tráfego ser comutado centralmente. Os clientes obtêm um endereço IP na sub-rede atribuída a esta VLAN.

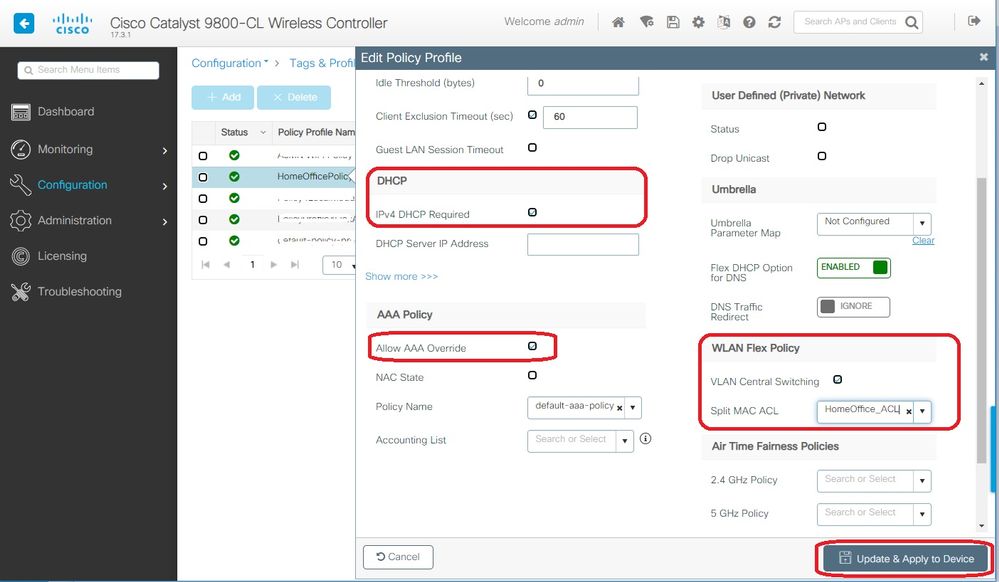

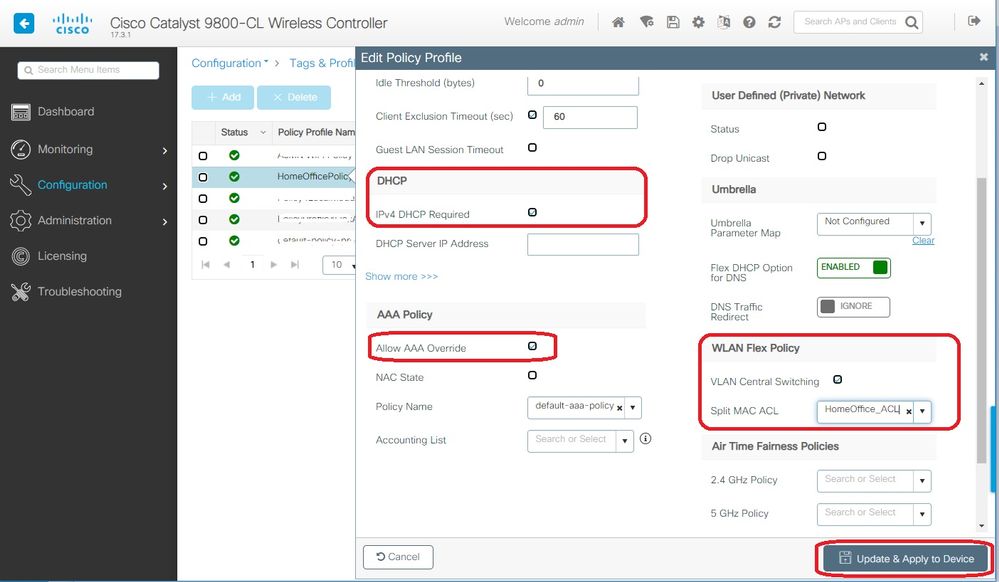

Etapa 4. Para configurar o tunelamento dividido local em um AP, você precisa garantir que habilitou o DHCP necessário na WLAN. Isso garante que o cliente que está se associando à WLAN dividida execute o DHCP. Você pode ativar essa opção no Perfil de política na guia Avançado. Marque a caixa de seleção IPv4 DHCP Required (DHCP IPv4 necessário). Nas configurações da política flexível de WLAN, escolha a ACL MAC dividida criada antes, na lista suspensa Split MAC ACL. Selecione Aplicar ao dispositivo:

Observação: os clientes Apple iOS precisam que a opção 6 (DNS) seja definida na oferta DHCP para que o tunelamento dividido funcione.

Mapeando uma WLAN para um perfil de política

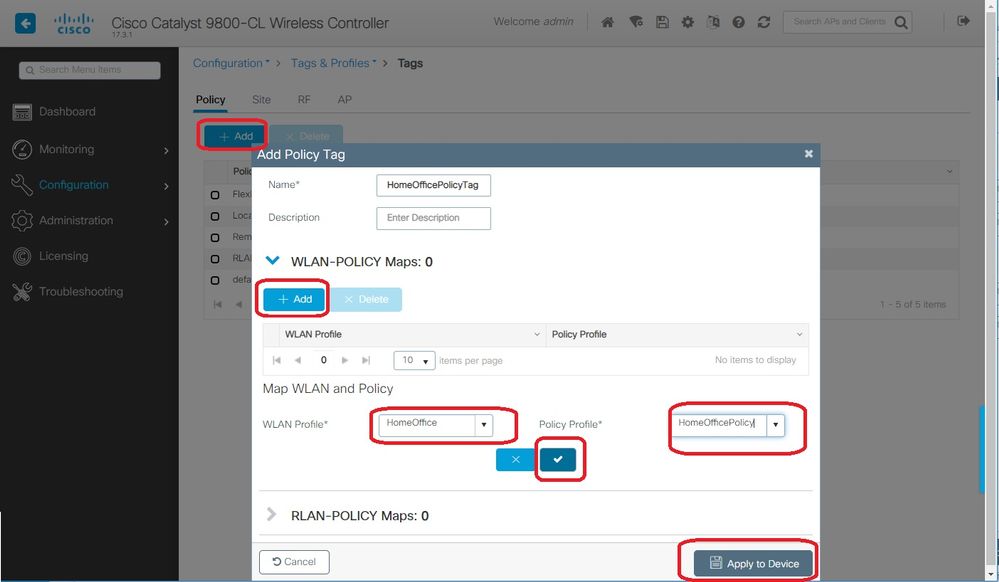

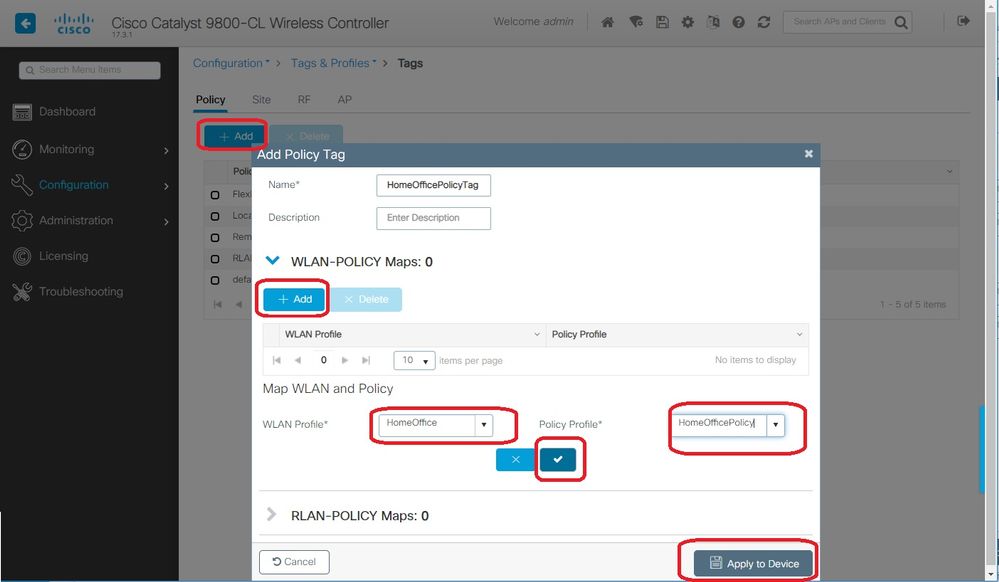

Etapa 1. Escolha Configuração > Marcas e perfis > Marcas. Na guia Política, selecione Adicionar.

Etapa 2. Insira o Nome da política de marca e, na guia WLAN-POLICY Maps, selecione Add.

Etapa 3. Escolha o perfil de WLAN na lista suspensa Perfil de WLAN e escolha o perfil de política na lista suspensa Perfil de política. Selecione o ícone de marca e, em seguida, Aplicar ao dispositivo.

Configuração de um perfil de ingresso no AP e associação com a etiqueta de site

Etapa 1. Navegue para Configuration > Tags & Profiles > AP Join e selecione Add. Insira um Nome. Opcionalmente, você pode habilitar o SSH para permitir a solução de problemas e, mais tarde, desabilitá-lo se não for necessário.

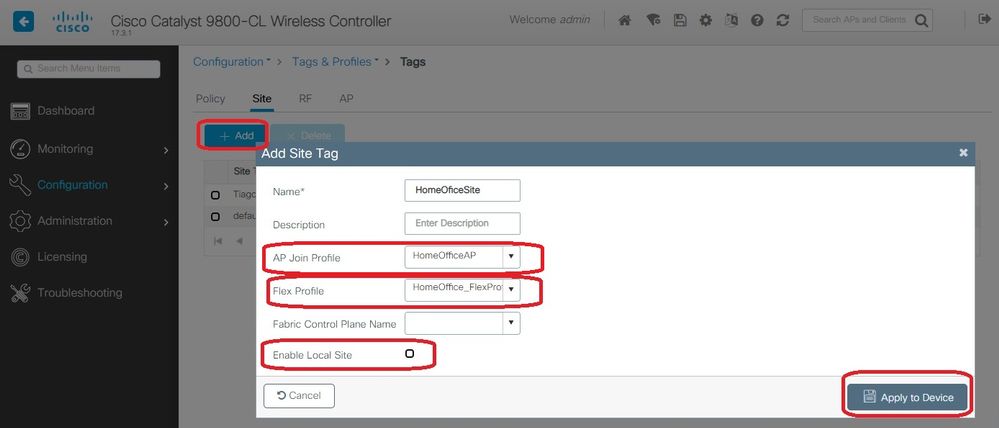

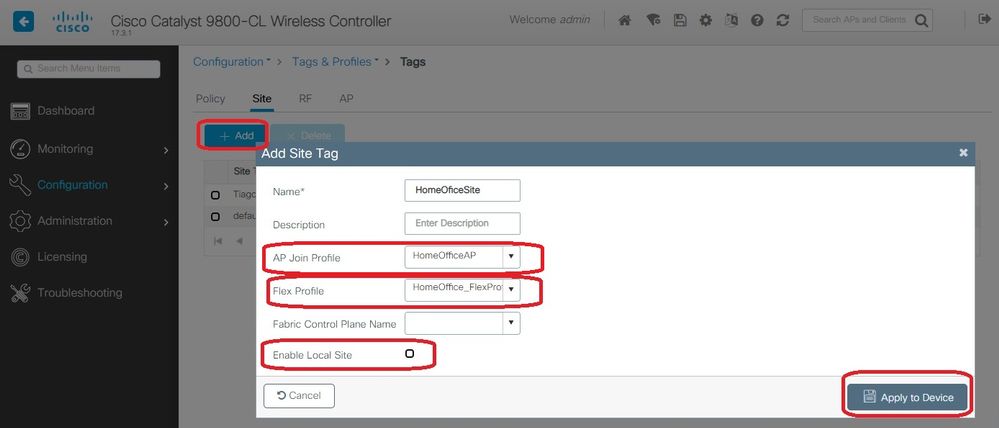

Etapa 2. Escolha Configuração > Marcas e perfis > Marcas. Na guia Site, selecione Adicionar.

Etapa 3. Insira o Nome da marca do site, desmarque Ativar site local e selecione Perfil de ingresso no AP e Perfil do Flex (criado antes) nas listas suspensas. Em seguida, aplique ao dispositivo.

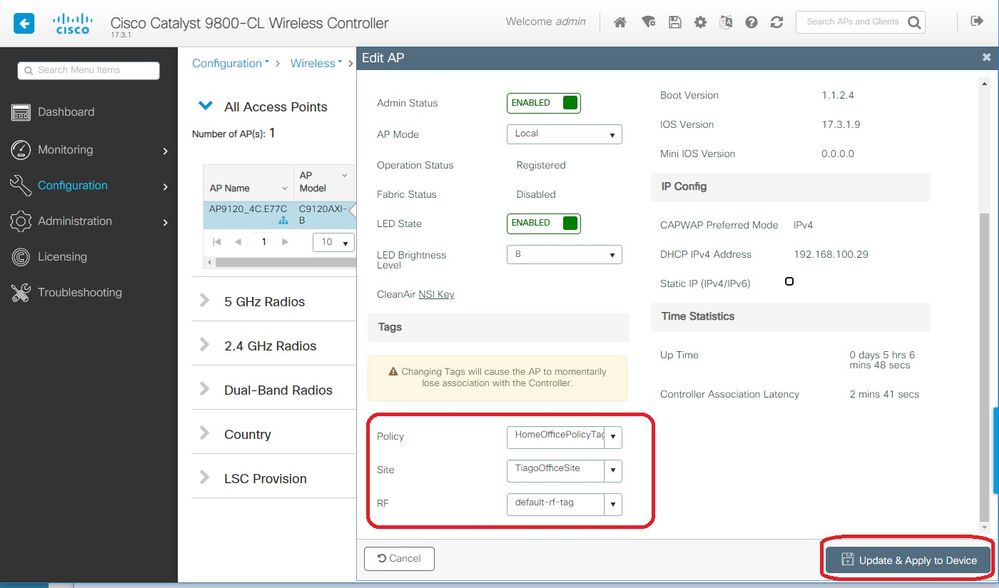

Anexação de uma tag de política e de site a um ponto de acesso

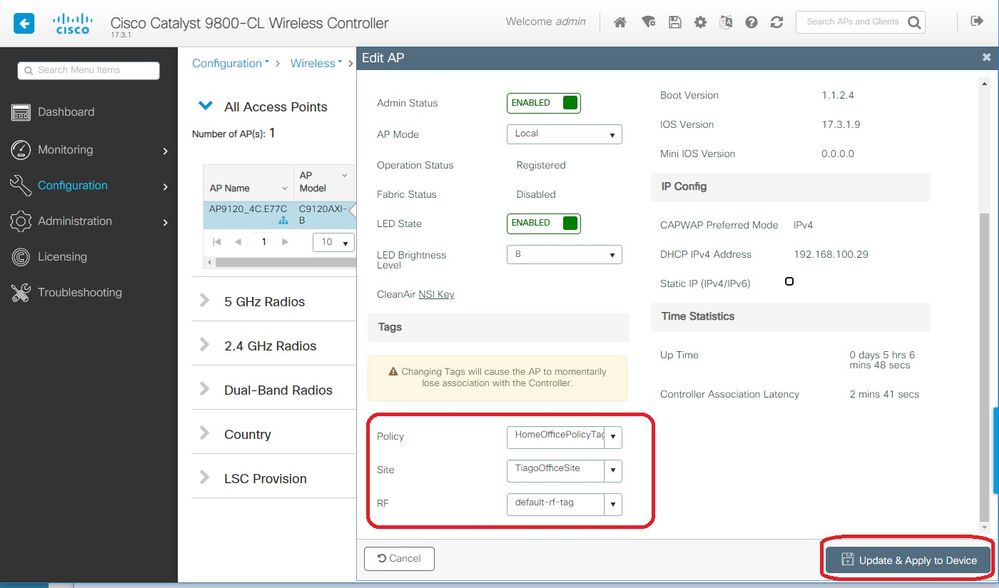

Opção 1. Esta opção exige que você configure 1 AP de cada vez. Vá para Configuration > Wireless > Access Points (Configuração > Sem fio > Pontos de acesso). Selecione o AP que você deseja mover para o escritório doméstico e, em seguida, selecione as marcas do escritório doméstico. Selecione Atualizar e aplicar ao dispositivo:

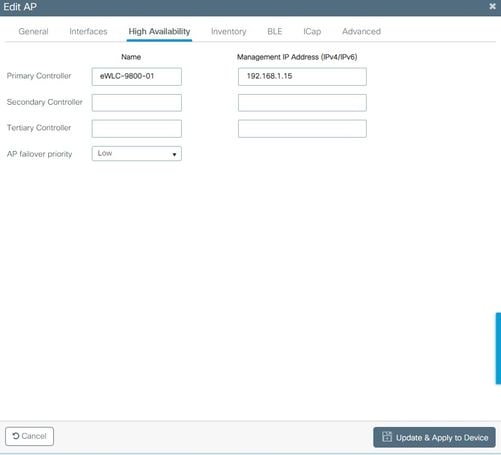

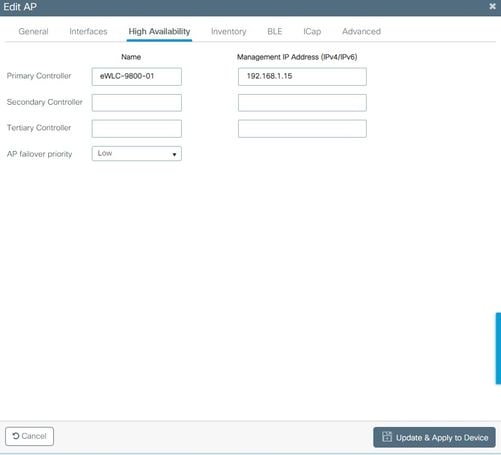

Também é recomendável configurar um controlador primário para que o AP saiba o IP/nome da WLC para acessar depois de implantado no escritório doméstico. Você pode fazer isso editando o AP diretamente na guia High Availability:

Opção 2. Esta opção permite configurar vários APs simultaneamente. Navegue até Configuration > Wireless Setup > Advanced > Tag APs. Selecione as Marcas criadas anteriormente e selecione Aplicar ao dispositivo.

Os APs reinicializam e reingressam na WLC com as novas configurações.

Verificar

Você pode verificar a configuração via GUI ou CLI. Esta é a configuração resultante no CLI:

!

ip access-list extended HomeOffice_ACL

1 deny ip any 192.168.1.0 0.0.0.255 log

2 permit ip any any log

!

wireless profile flex HomeOffice_FlexProfile

acl-policy HomeOffice_ACL

office-extend

!

wireless profile policy HomeOfficePolicy

no central association

aaa-override

flex split-mac-acl HomeOffice_ACL

flex vlan-central-switching

ipv4 dhcp required

vlan default

no shutdown

!

wireless tag site HomeOficeSite

flex-profile HomeOffice_FlexProfile

no local-site

!

wireless tag policy HomeOfficePolicyTag

wlan HomeOffice policy HomeOfficePolicy

!

wlan HomeOffice 5 HomeOffice

security wpa psk set-key ascii 0 xxxxxxx

no security wpa akm dot1x

security wpa akm psk

no shutdown

!

ap 70db.98e1.3eb8

policy-tag HomeOfficePolicyTag

site-tag HomeOficeSite

!

ap c4f7.d54c.e77c

policy-tag HomeOfficePolicyTag

site-tag HomeOficeSite

!

Verificando a configuração do AP:

eWLC-9800-01#show ap name AP3800_E1.3EB8 config general

Cisco AP Name : AP3800_E1.3EB8

=================================================

Cisco AP Identifier : 0027.e336.5a60

...

MAC Address : 70db.98e1.3eb8

IP Address Configuration : DHCP

IP Address : 192.168.1.99

IP Netmask : 255.255.255.0

Gateway IP Address : 192.168.1.254

...

SSH State : Enabled

Cisco AP Location : default location

Site Tag Name : HomeOficeSite

RF Tag Name : default-rf-tag

Policy Tag Name : HomeOfficePolicyTag

AP join Profile : HomeOfficeAP

Flex Profile : HomeOffice_FlexProfile

Primary Cisco Controller Name : eWLC-9800-01

Primary Cisco Controller IP Address : 192.168.1.15

...

AP Mode : FlexConnect

AP VLAN tagging state : Disabled

AP VLAN tag : 0

CAPWAP Preferred mode : IPv4

CAPWAP UDP-Lite : Not Configured

AP Submode : Not Configured

Office Extend Mode : Enabled

...

Você pode se conectar ao AP diretamente e também verificar a configuração:

AP3800_E1.3EB8#show ip access-lists

Extended IP access list HomeOffice_ACL

1 deny ip any 192.168.1.0 0.0.0.255

2 permit ip any any

AP3800_E1.3EB8#show capwap client detailrcb

SLOT 0 Config

SSID : HomeOffice

Vlan Id : 0

Status : Enabled

...

otherFlags : DHCP_REQUIRED VLAN_CENTRAL_SW

...

Profile Name : HomeOffice

...

AP3800_E1.3EB8#show capwap client config

AdminState : ADMIN_ENABLED(1)

Name : AP3800_E1.3EB8

Location : default location

Primary controller name : eWLC-9800-01

Primary controller IP : 192.168.1.15

Secondary controller name : c3504-01

Secondary controller IP : 192.168.1.14

Tertiary controller name :

ssh status : Enabled

ApMode : FlexConnect

ApSubMode : Not Configured

Link-Encryption : Enabled

OfficeExtend AP : Enabled

Discovery Timer : 10

Heartbeat Timer : 30

...

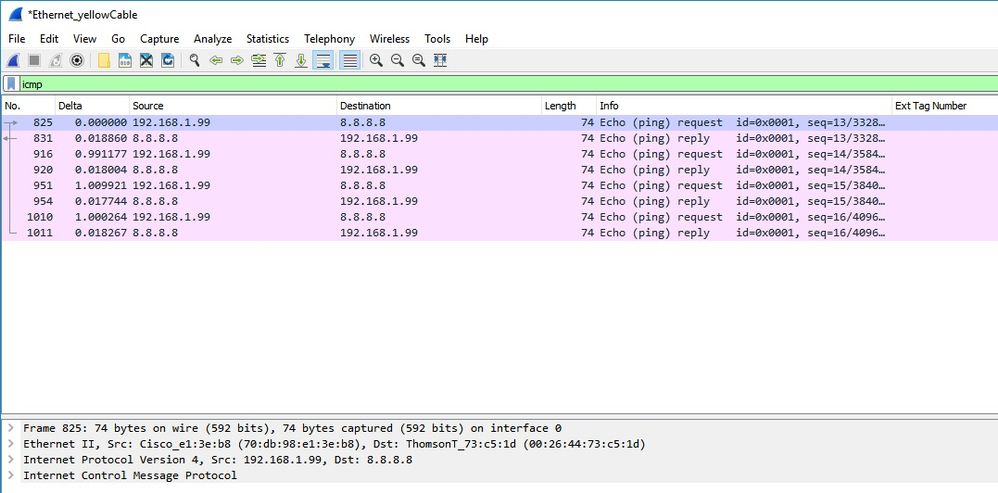

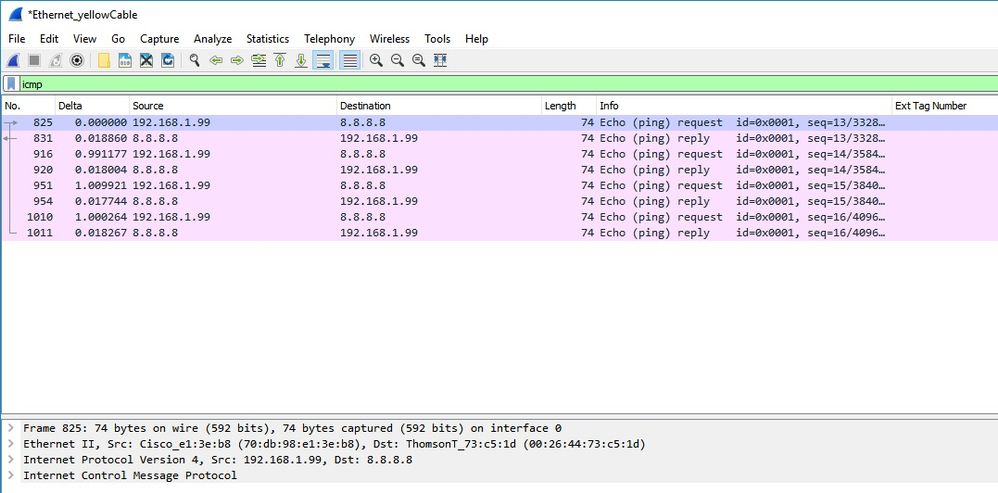

Aqui está um exemplo de capturas de pacotes mostrando o tráfego sendo comutado localmente. Aqui o teste feito foi um "ping" de um cliente com IP 192.168.1.98 para o servidor DNS do Google e, em seguida, para 192.168.1.254. Você pode ver o ICMP originado com o IP do endereço IP 192.168.1.99 do AP enviado ao Google DNS devido ao NAT do AP que faz o tráfego localmente. Não há nenhum icmp para 192.168.1.254 porque o tráfego é criptografado no túnel DTLS e somente os Quadros de Dados de Aplicativo são vistos.

Observação: o tráfego comutado localmente é NATed pelo AP porque em cenários normais, a sub-rede do cliente pertence à rede do escritório e os dispositivos locais no escritório doméstico não sabem como acessar a sub-rede do cliente. O AP converte o tráfego do cliente usando o endereço IP do AP que está na sub-rede do escritório doméstico local.

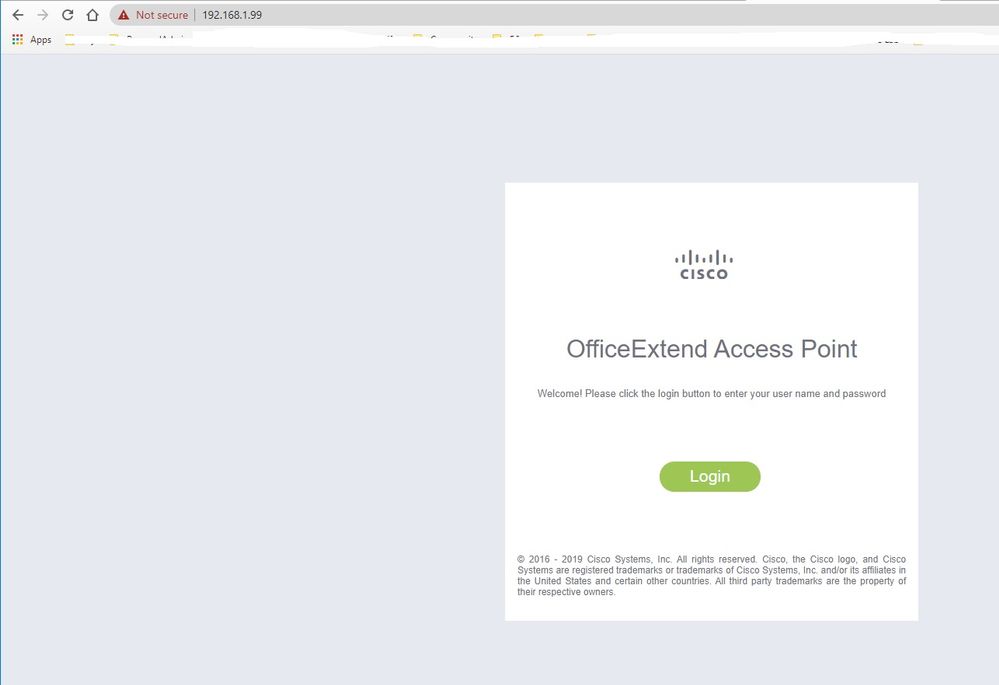

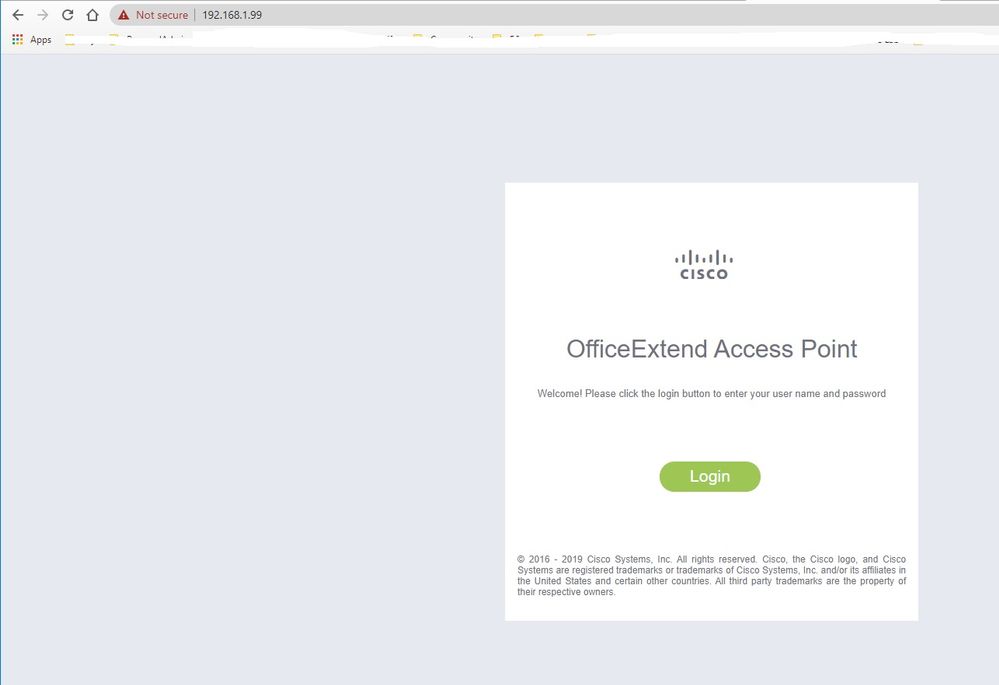

Você pode acessar a GUI do OEAP abrindo um navegador e digitando na URL o endereço IP do AP. As credenciais padrão são admin/admin e você deve alterá-las no login inicial.

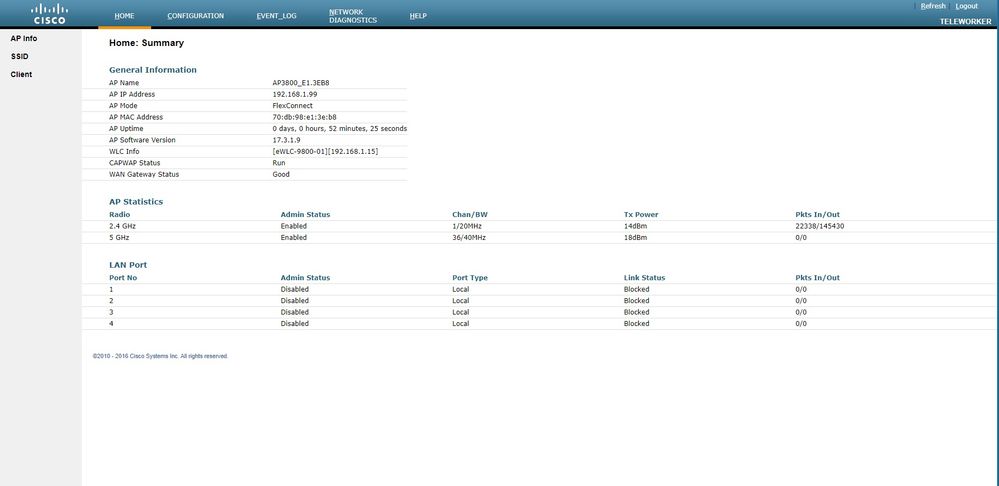

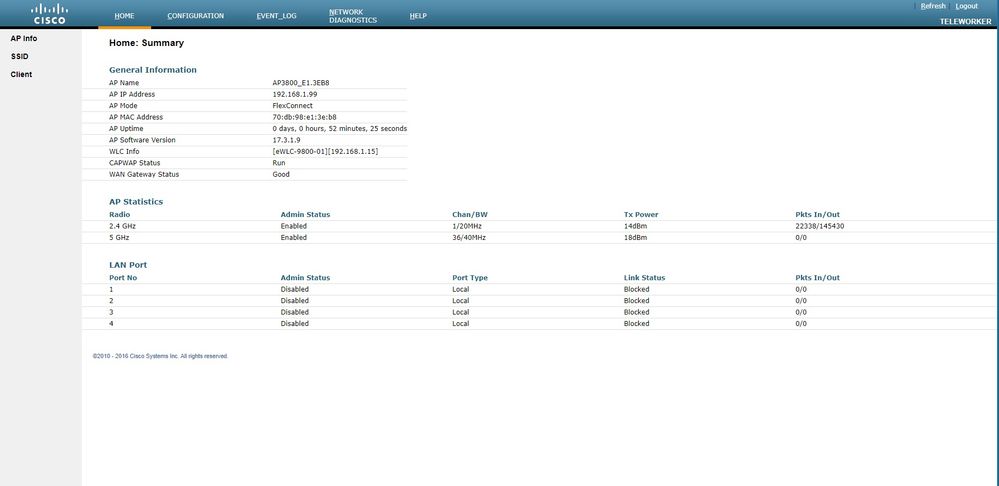

Depois de fazer login, você terá acesso à GUI:

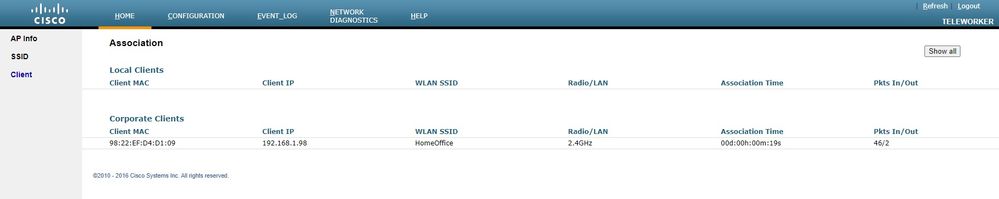

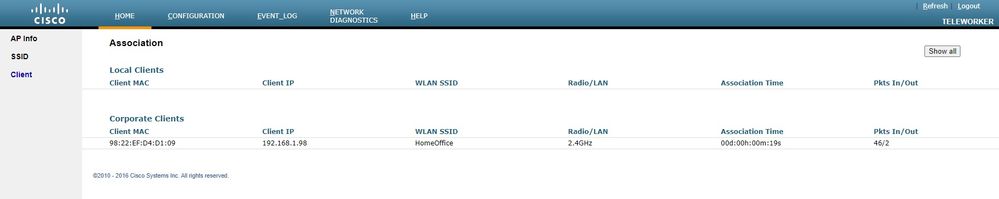

Você tem acesso a informações típicas em um OEAP, como informações de AP, SSIDs e clientes conectados:

Documentação relacionada

Entender o FlexConnect no Catalyst 9800 Wireless Controller

Separação de túneis para FlexConnect

Configurar OEAP e RLAN no Catalyst 9800 WLC

Feedback

Feedback