Introdução

Este documento descreve como configurar um Ponto de Acesso (AP) no Modo Sniffer em um Catalyst 9800 Series Wireless Controller (9800 WLC) através da Interface Gráfica de Usuário (GUI - Graphic User Interface) ou da Interface de Linha de Comando (CLI - Command Line Interface) e como coletar uma Captura de Pacotes (PCAP - Packet Capture Over the Air) (OTA) com o AP farejador para solucionar problemas e analisar comportamentos sem fio.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Configuração da WLC 9800

- Conhecimento básico no padrão 802.11

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- AP 2802

- 9800 WLC Cisco IOS®-XE versão 17.3.2a

- Wireshark 3.4.4 ou posterior

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Caveats

Não use o recurso Sniffer Mode AP se o 9800 estiver conectado à Cisco Application Centric Infrastructure (ACI) com aprendizagem de endpoint padrão. O 9800 transmitirá seus pacotes capturados pelo 802.11 encapsulados em UDP com origem no endereço IP de saída do 9800, mas com o endereço MAC de origem sendo o MAC do rádio do AP do farejador, com nibble de ordem baixa definido como 0x0F. Isso causará problemas, pois a ACI verá o mesmo endereço IP originado de vários endereços MAC. Consulte o bug da Cisco ID CSCwa45713  .

.

Configurar

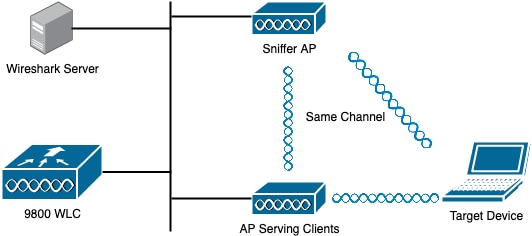

Pontos a serem considerados:

- É recomendável ter o AP farejador próximo ao dispositivo de destino e ao AP ao qual esse dispositivo está conectado.

- Verifique se você sabe qual canal 802.11 e a largura, o dispositivo cliente e o AP usam.

Note: O modo sniffer não é suportado quando a interface L3 do controlador é a Interface de Gerenciamento Sem Fio (WMI).

Note: O AP no modo farejador não é suportado no 9800-CL implantado em uma nuvem pública.

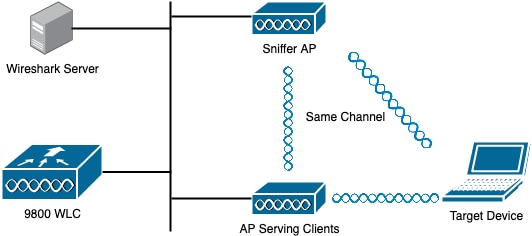

Diagrama de Rede

Configurações

Configurar o AP no modo farejador através da GUI

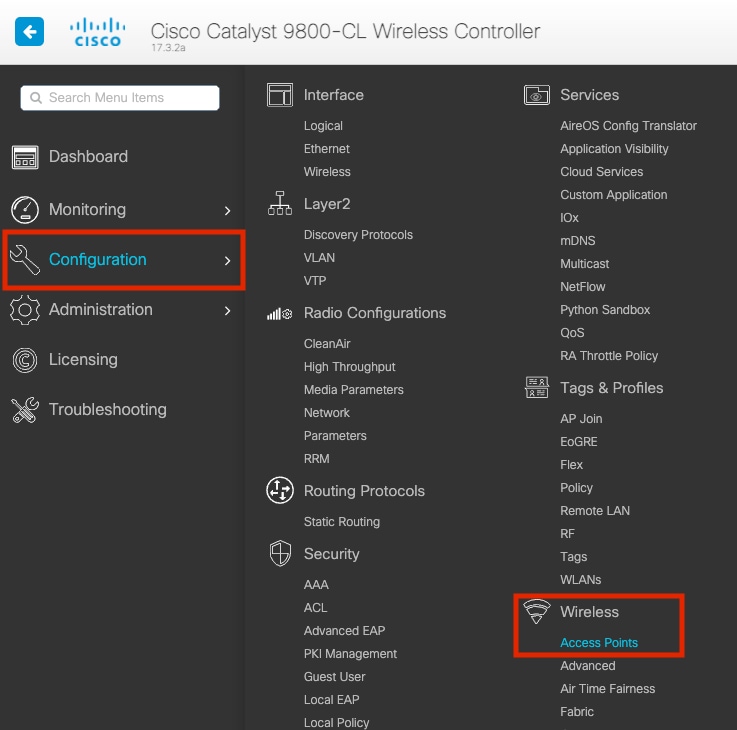

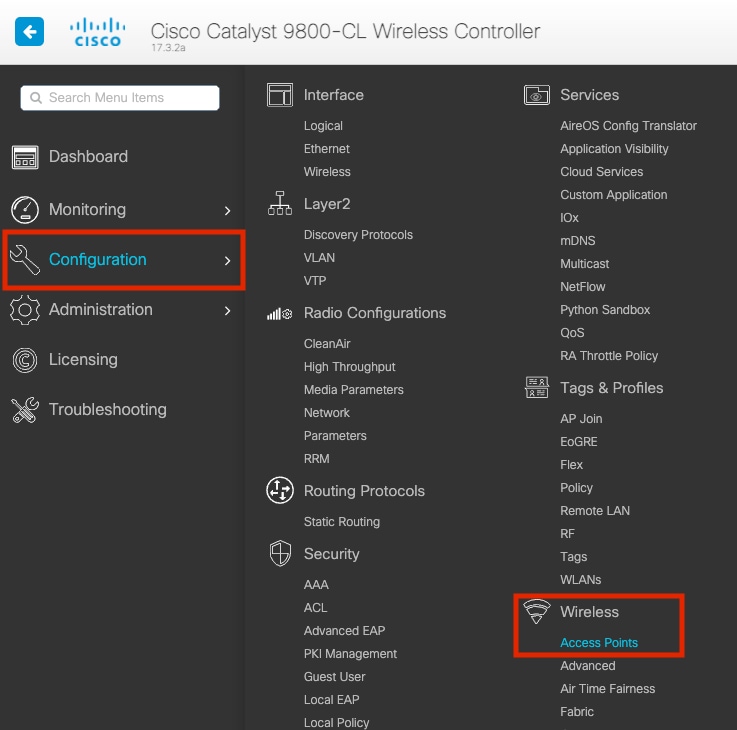

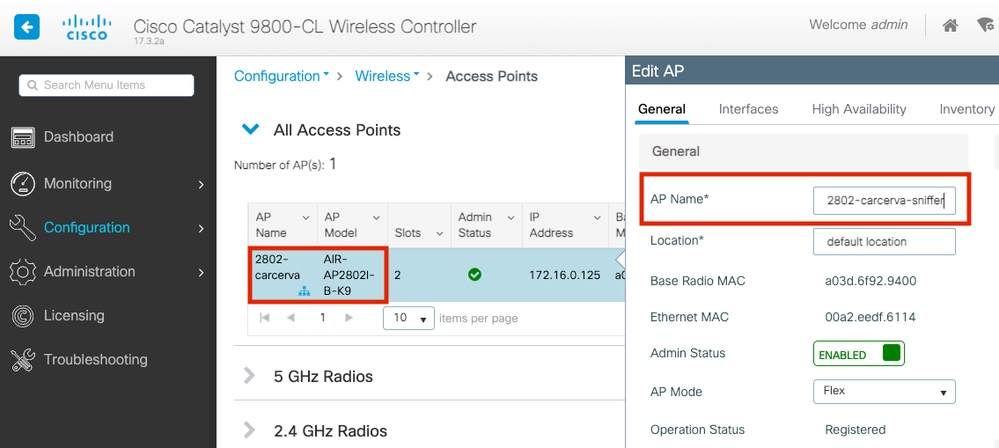

Etapa 1. Na GUI da WLC 9800, navegue para Configuration > Wireless > Access Points > All Access Points, conforme mostrado na imagem.

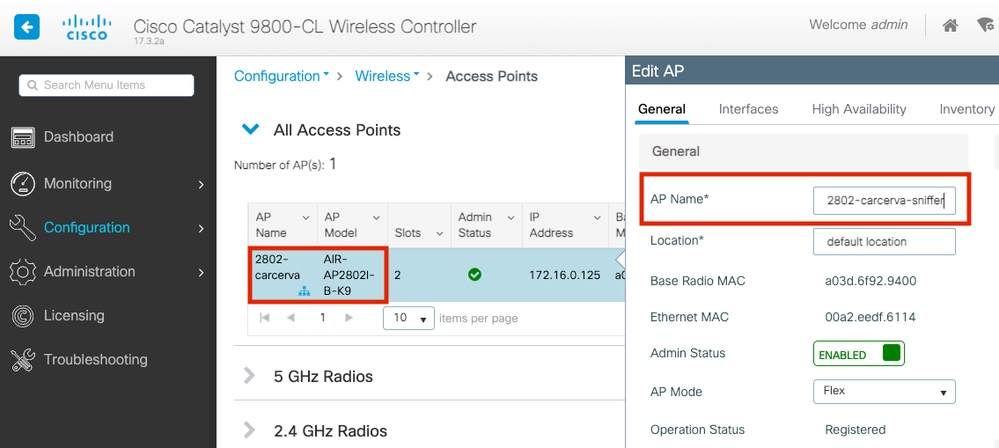

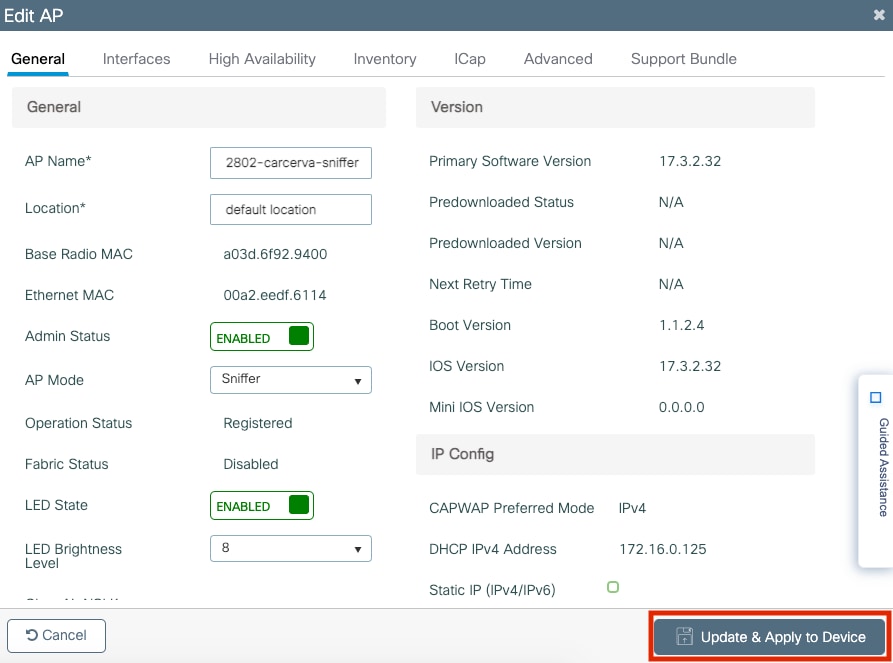

Etapa 2. Selecione o AP que deseja ser usado no modo farejador. Na guia Geral, atualize o nome do AP, como mostrado na imagem.

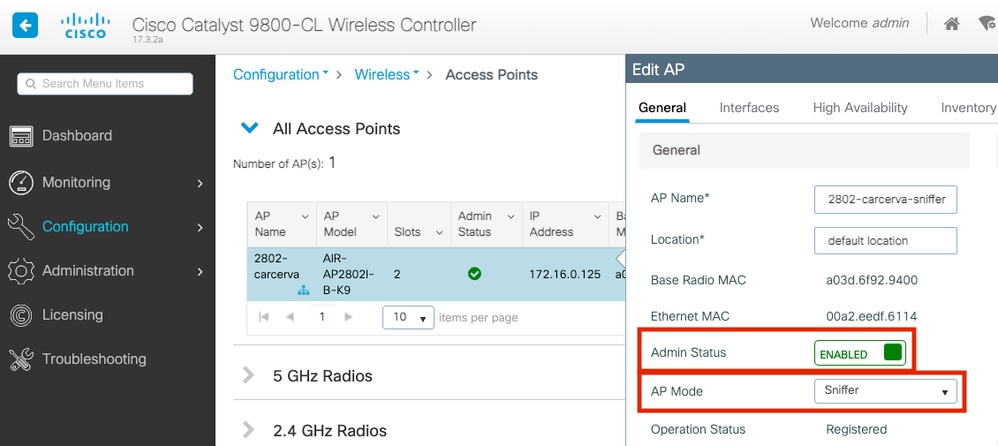

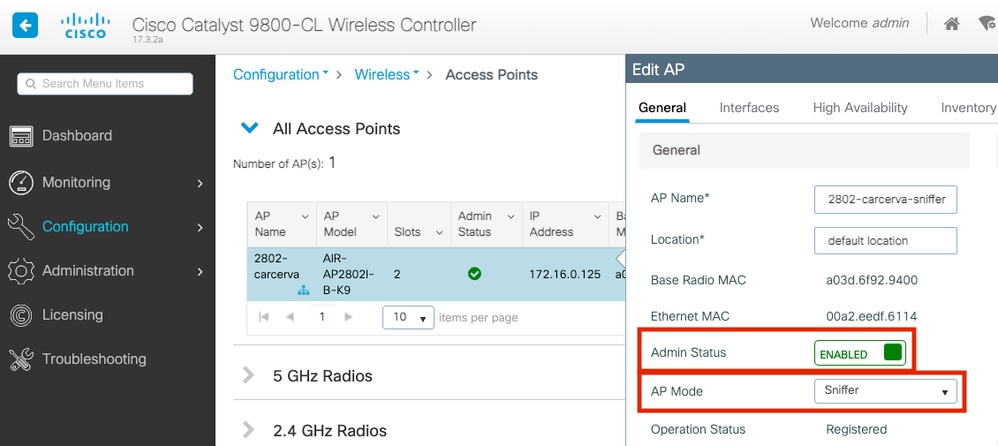

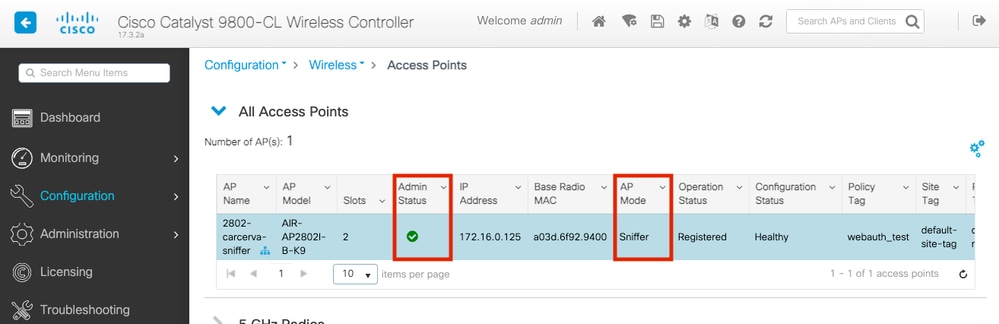

Etapa 3. Verifique se o Admin Status está Enabled e altere o AP Mode para Sniffer, como mostrado na imagem.

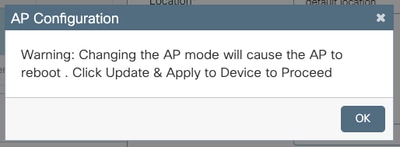

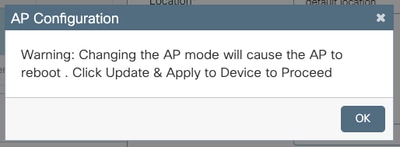

Uma janela pop-up será exibida com o próximo alerta:

"aviso: Alterar o modo do AP fará com que o AP seja reinicializado. Clique em Atualizar e aplicar ao dispositivo para prosseguir"

Selecione OK, como mostrado na imagem.

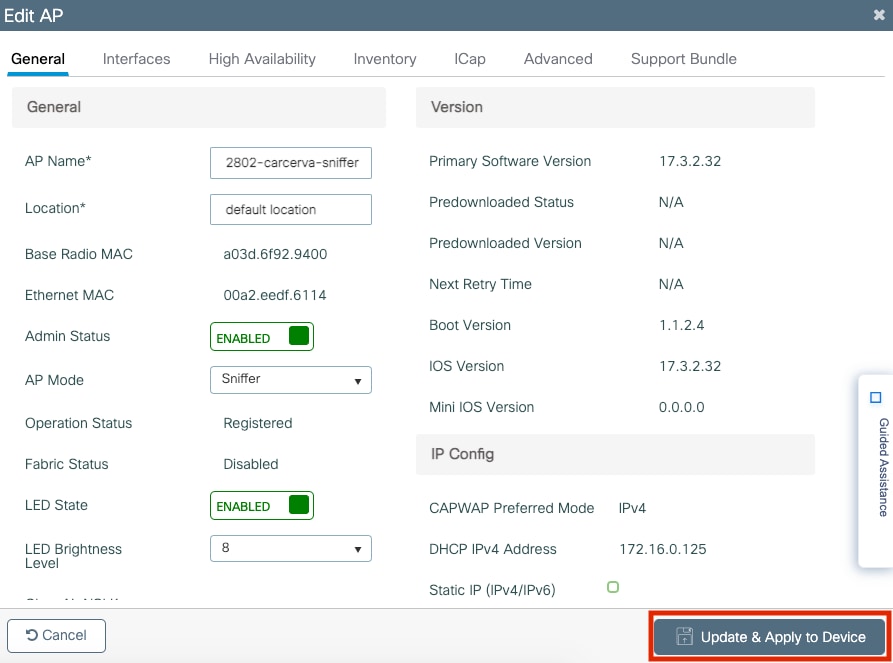

Etapa 4. Clique em Update & Apply to Device, conforme mostrado na imagem.

Um pop-up aparece para confirmar as alterações e o AP é devolvido, como mostrado na imagem.

Configurar o AP no modo farejador via CLI

Etapa 1. Determinar o AP que deseja ser usado como o Sniffer Mode e pegar o Nome do AP.

Etapa 2. Modificar o nome do AP.

Esse comando modifica o nome do AP. Onde <AP-name> é o nome atual do AP.

carcerva-9k-upg#ap name <AP-name> name 2802-carcerva-sniffer

Etapa 3. Configurar o AP no modo Sniffer.

carcerva-9k-upg#ap name 2802-carcerva-sniffer mode sniffer

Configurar o AP para digitalizar um canal via GUI

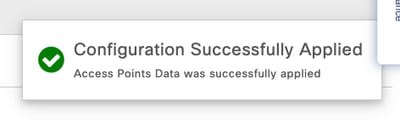

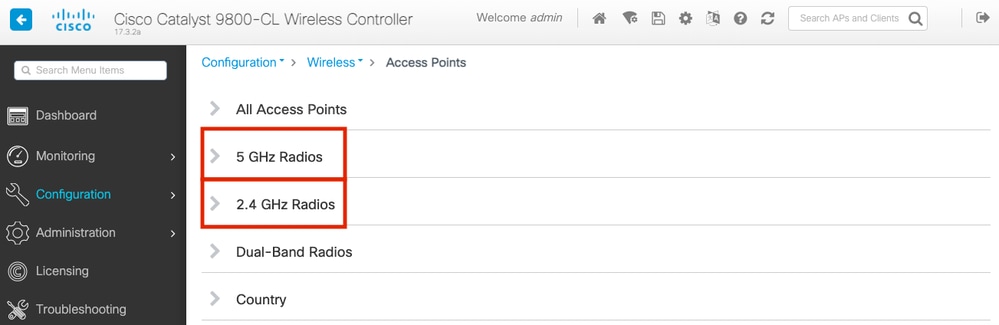

Etapa 1. Na GUI da WLC 9800, navegue para Configuration > Wireless > Access Points.

Etapa 2. Na página Access Points, exiba a lista de menus Rádios de 5 GHz ou Rádios de 2,4 GHz. Isso depende do canal que se deseja digitalizar, como mostrado na imagem.

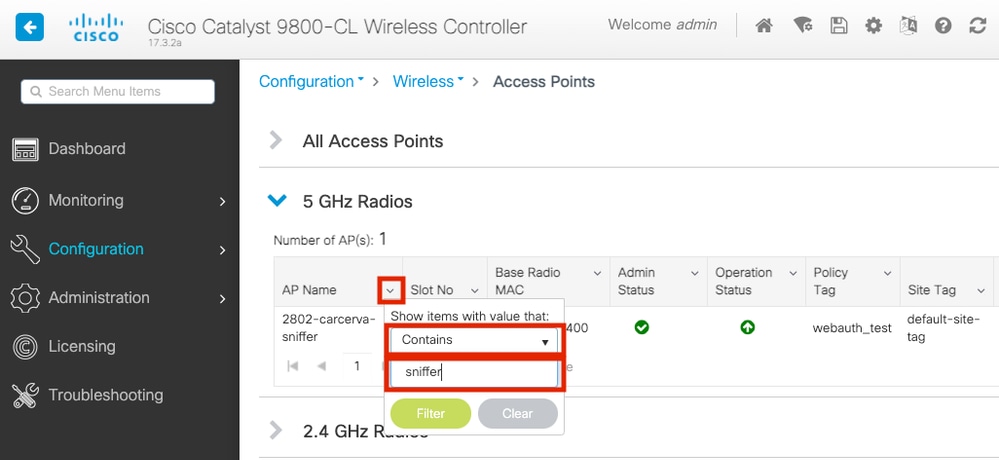

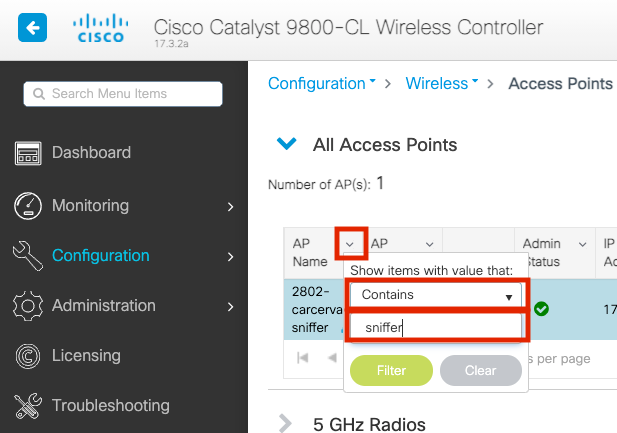

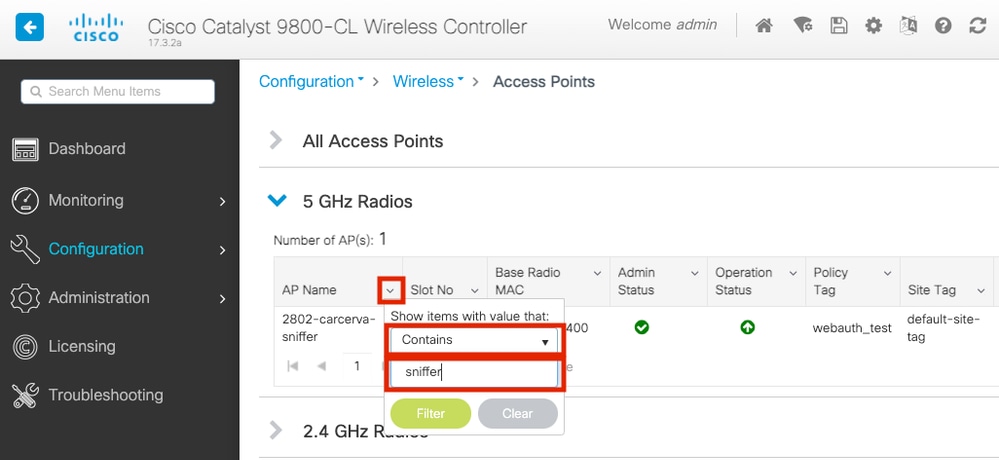

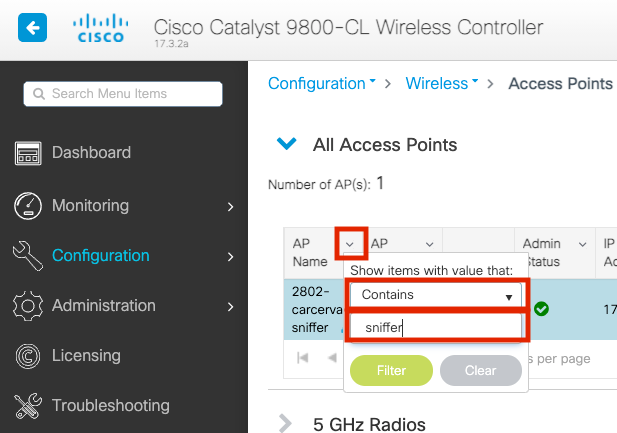

Etapa 2. Pesquise o AP. Clique no botão de seta para baixo para exibir a ferramenta de pesquisa, selecione Contém na lista suspensa e digite o nome do AP, como mostrado na imagem.

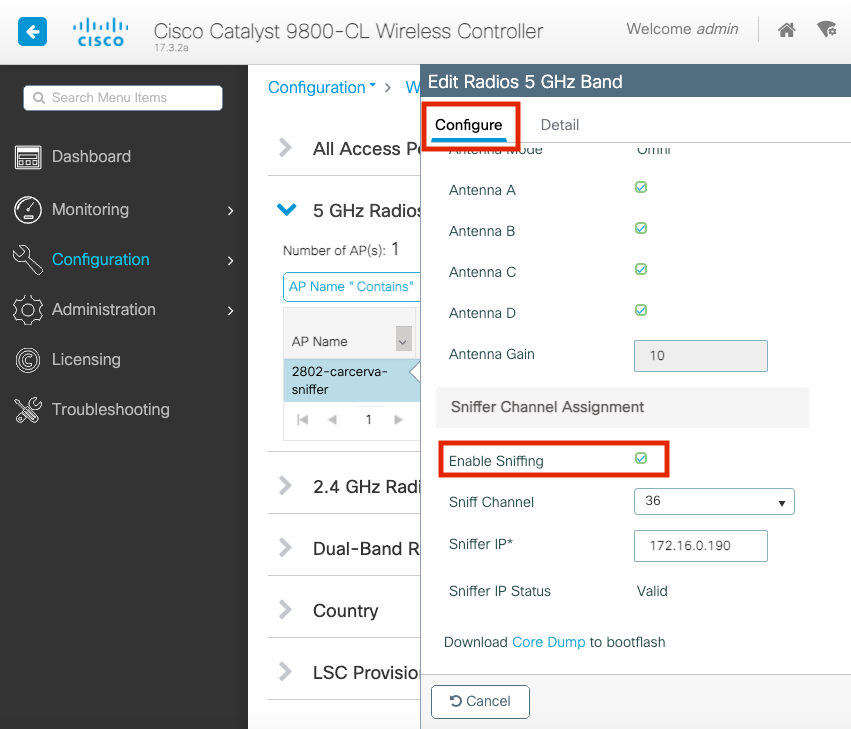

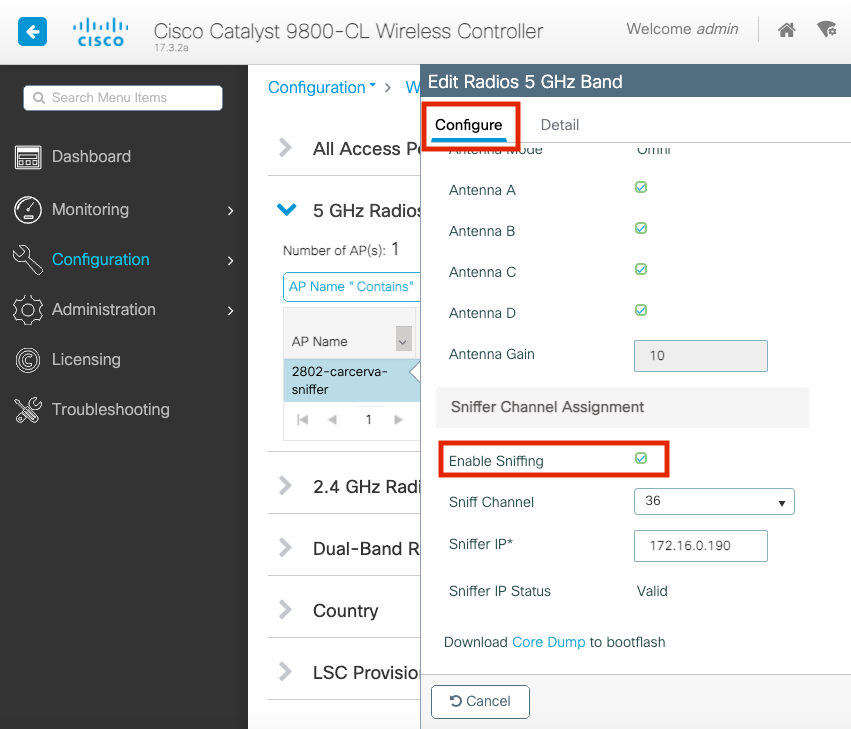

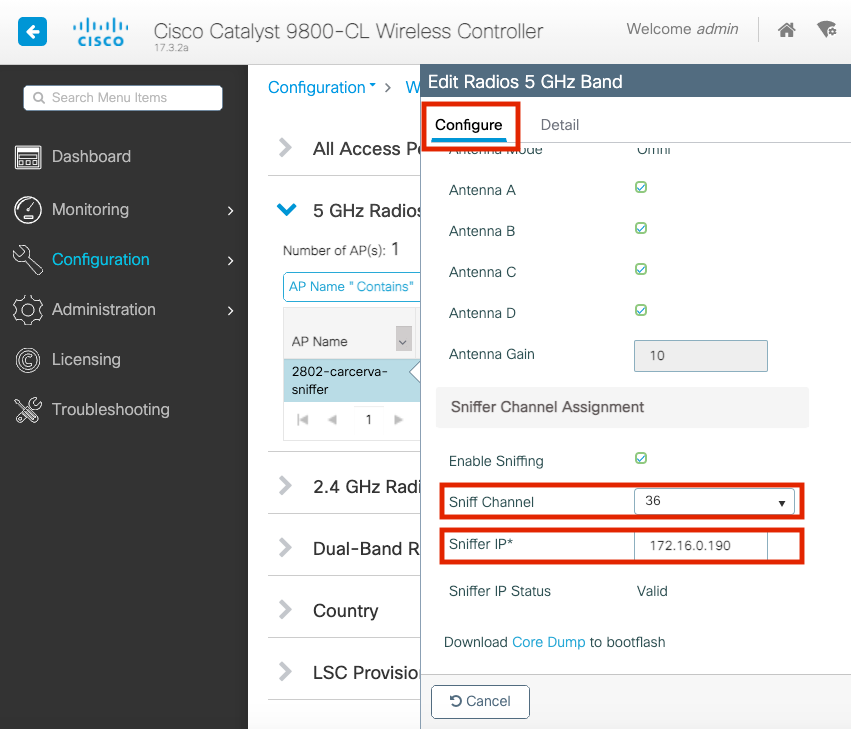

Etapa 3. Selecione o AP e marque a caixa de seleção Enable Sniffer sob Configure > Sniffer Channel Assignment, conforme mostrado na imagem.

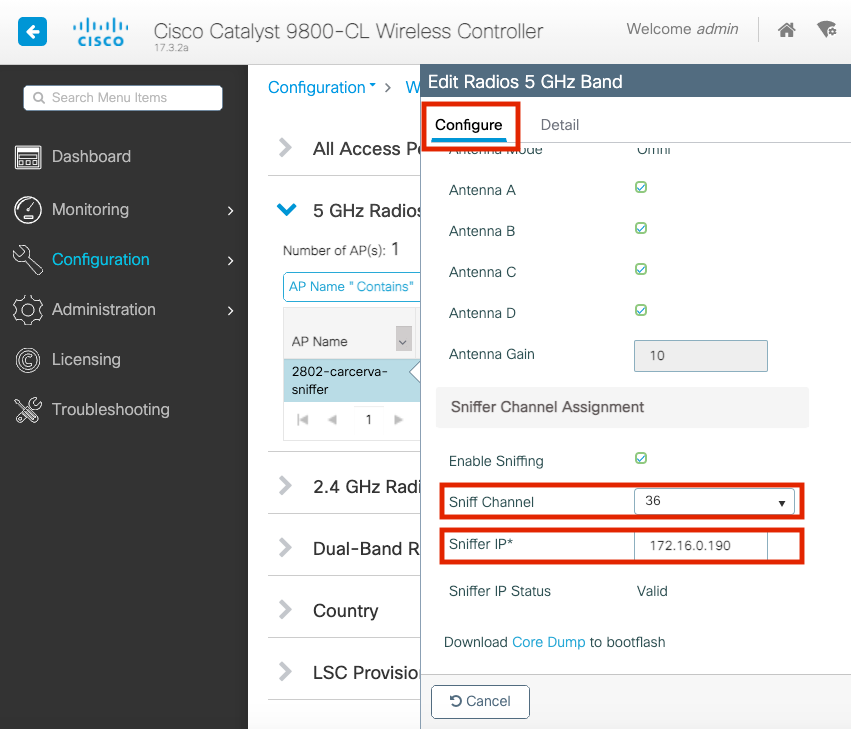

Etapa 4. Selecione o Canal na lista suspensa Sniff Channel e digite o endereço IP do Sniffer (endereço IP do servidor com o Wireshark), conforme mostrado na imagem.

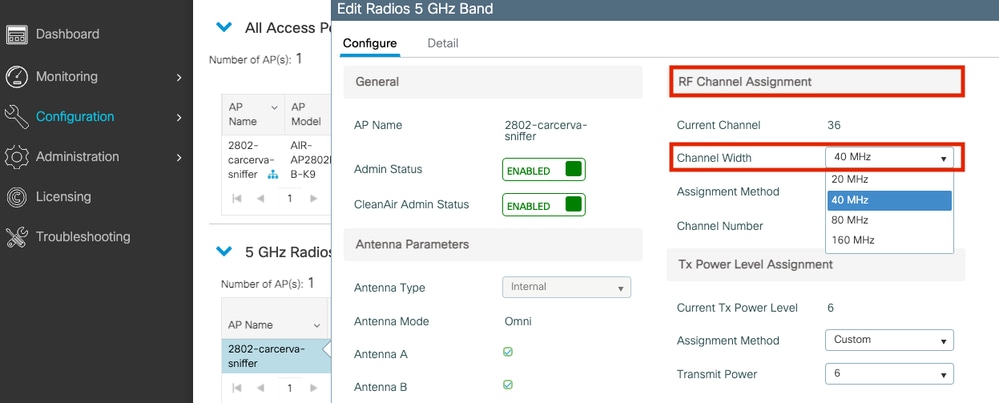

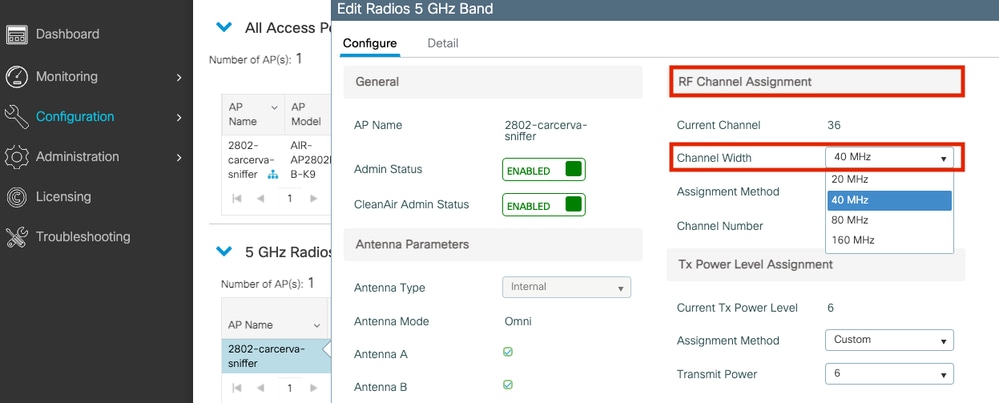

Etapa 5. Selecione a largura de canal que o dispositivo de destino e o AP usam quando conectados.

Navegue para Configure > RF Channel Assignment para configurar isso, como mostrado na imagem.

Configurar o AP para digitalizar um canal via CLI

Etapa 1. Ative o sniff de canal no AP. Execute este comando:

carcerva-9k-upg#ap name <ap-name> sniff {dot11a for 5GHz | dot11bfor 2.4GHz | dual-band}

Exemplo:

carcerva-9k-upg#ap name 2802-carcerva-sniffer sniff dot11a 36 172.16.0.190

Configurar o Wireshark para Coletar a Captura de Pacotes

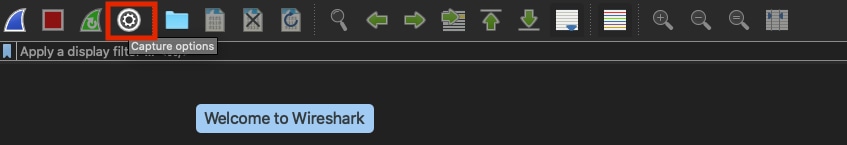

Etapa 1. Inicie o Wireshark.

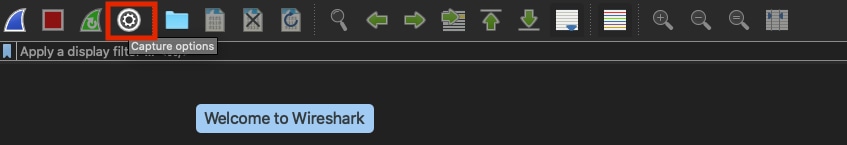

Etapa 2. Selecione o ícone do menu de opções Capture no Wireshark, como mostrado na imagem.

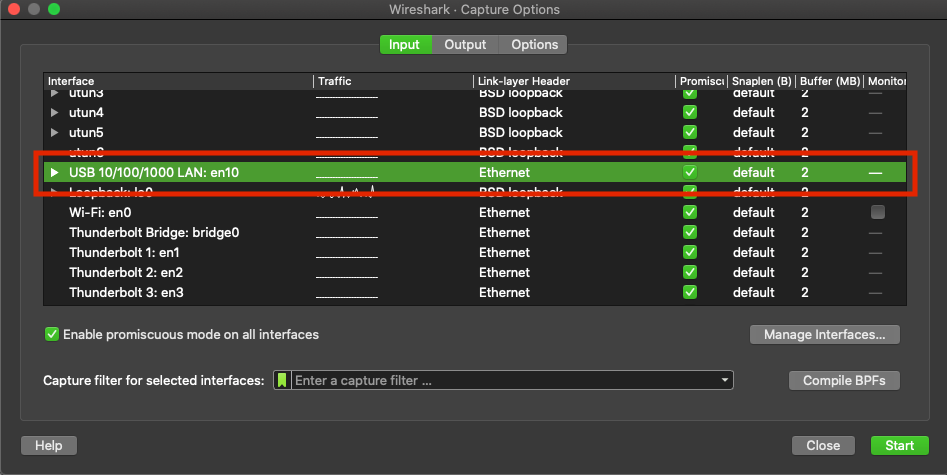

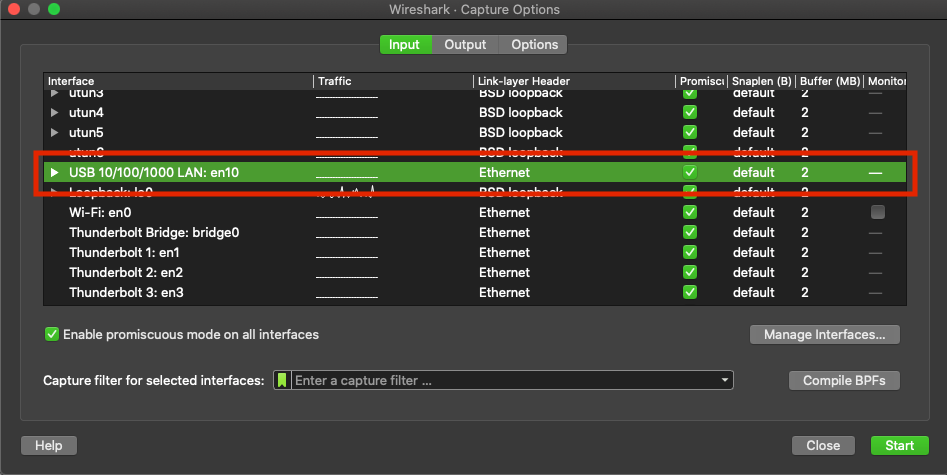

Etapa 3. Esta ação exibe uma janela pop-up. Selecione a Interface com fio na lista como a origem da captura, conforme mostrado na imagem.

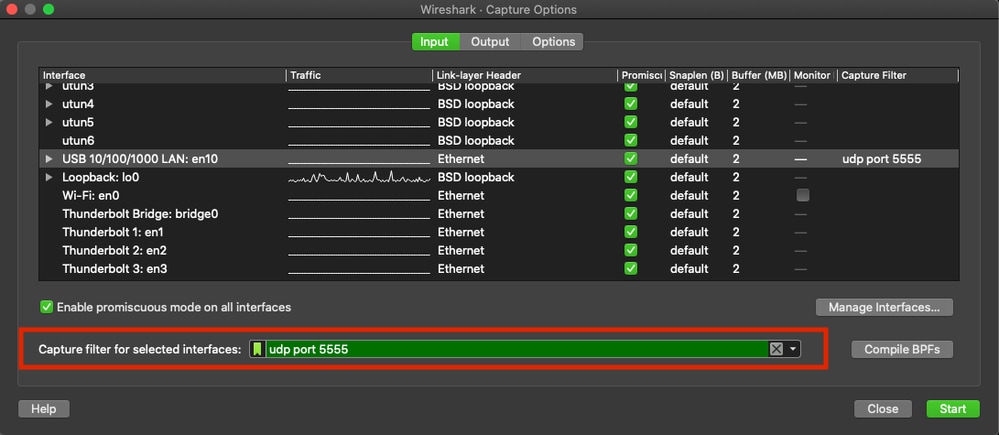

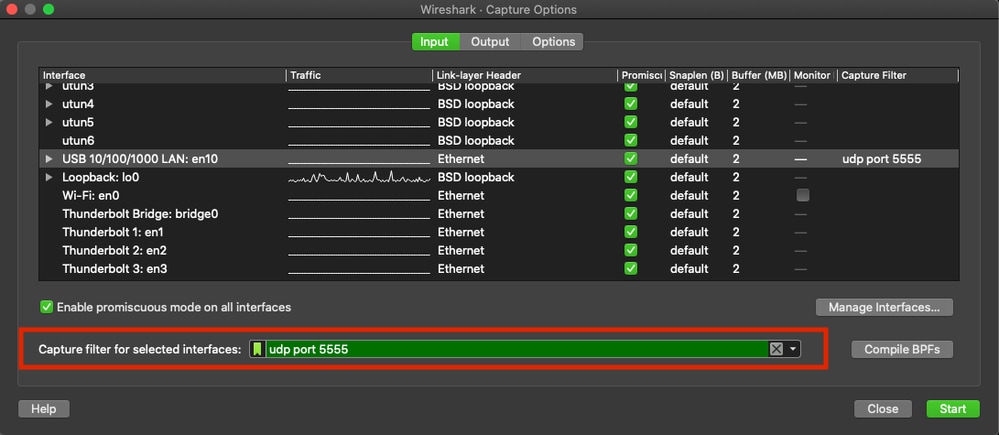

Etapa 4. No filtro Capture para interfaces selecionadas: digite udp port 555, como mostrado na imagem.

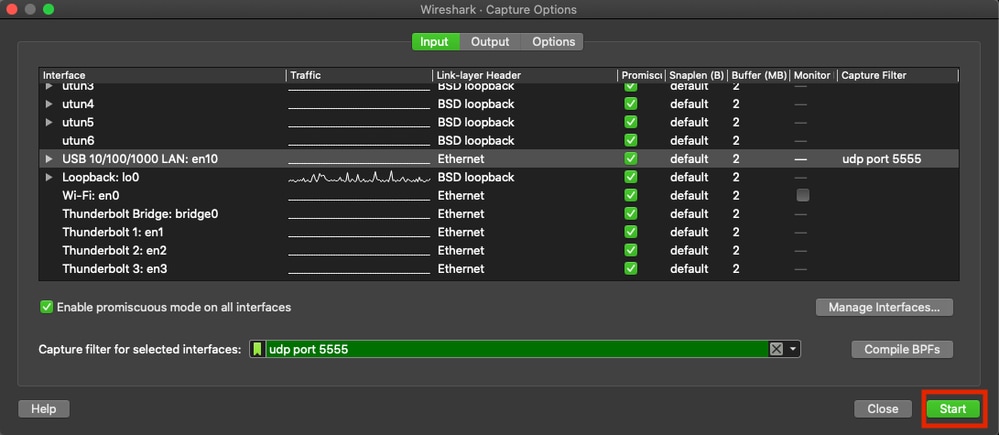

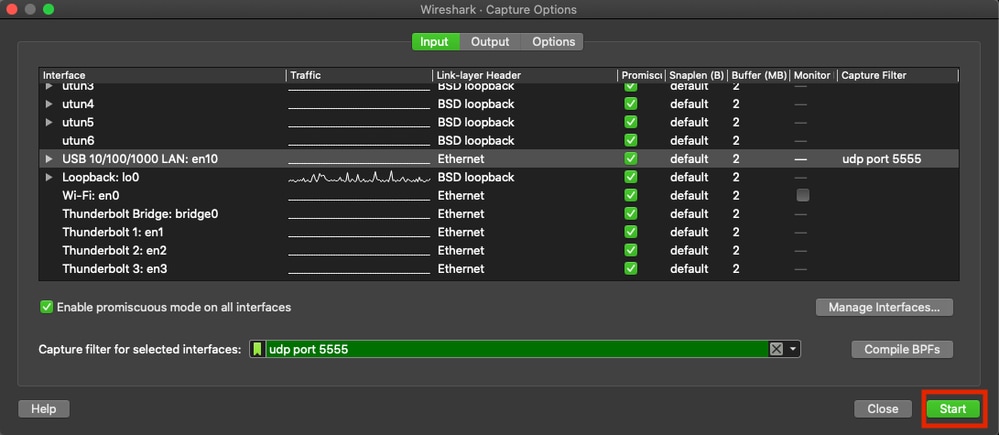

Etapa 5. Clique em Iniciar, conforme mostrado na imagem.

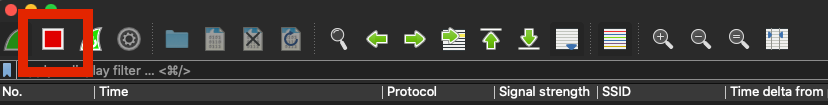

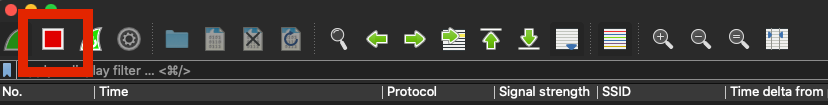

Etapa 6. Espere o Wireshark coletar as informações necessárias e selecione o botão Stop do Wireshark, como mostrado na imagem.

Tip: Se a WLAN usar criptografia como Chave pré-compartilhada (PSK), certifique-se de que a captura detecte o handshake de quatro vias entre o AP e o cliente desejado. Isso pode ser feito se o OTA PCAP for iniciado antes que o dispositivo seja associado à WLAN ou se o cliente for desautenticado e reautenticado enquanto a captura é executada.

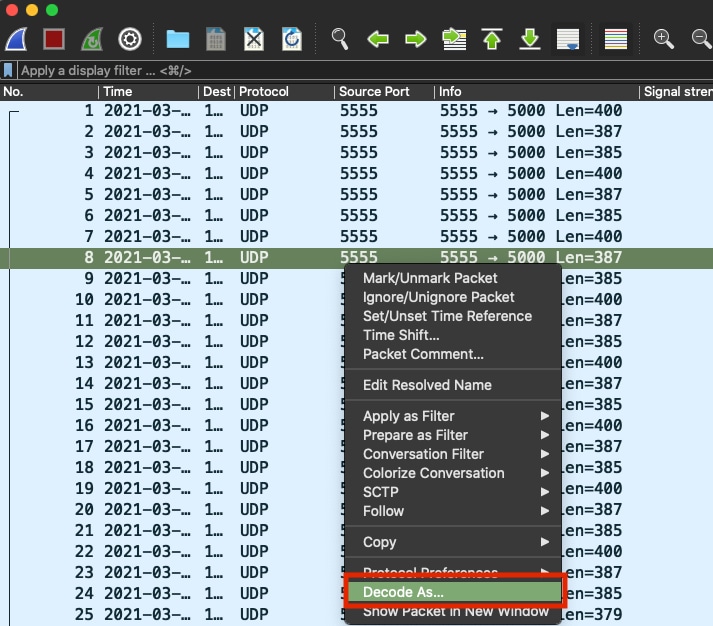

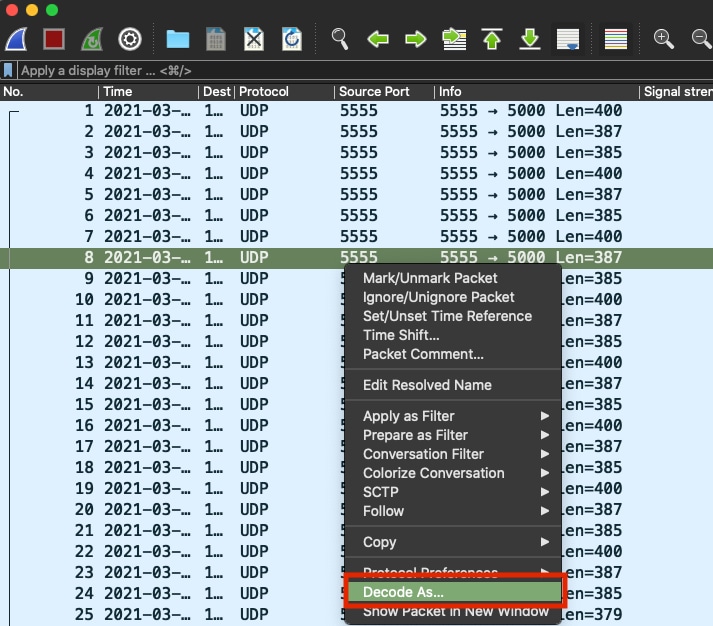

Etapa 7. O Wireshark não decodifica os pacotes automaticamente. Para decodificar os pacotes, selecione uma linha da captura, clique com o botão direito do mouse para exibir as opções e selecione Decodificar como..., como mostrado na imagem.

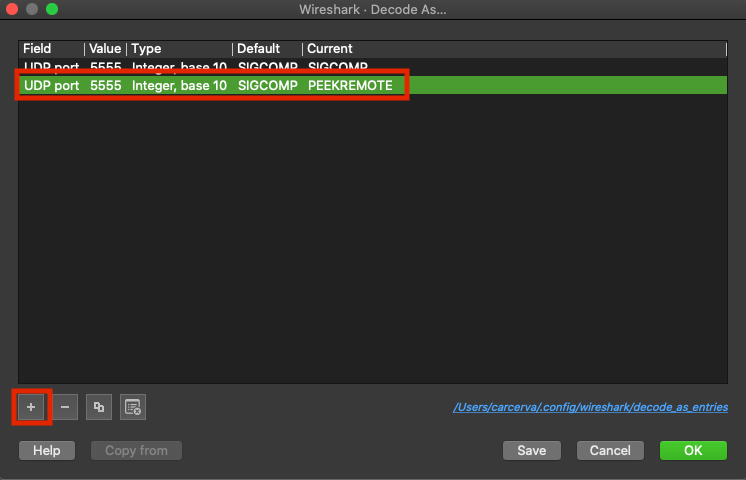

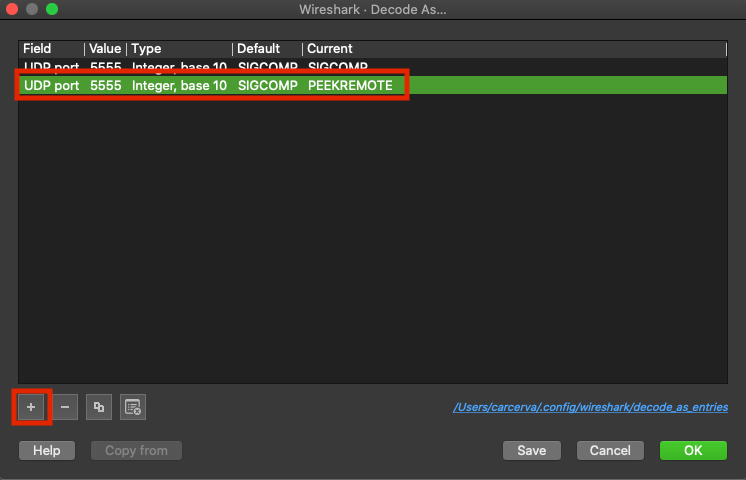

Etapa 8. Uma janela pop-up será exibida. Selecione o botão adicionar e adicione uma nova entrada, selecione estas opções: Porta UDP do Campo, 5555 do Valor, SIGCOMP do Padrão e PEEKREMOTE do Atual, como mostrado na imagem.

Etapa 9. Clique em OK. Os pacotes são decodificados e estão prontos para iniciar a análise.

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

Para confirmar se o AP está no modo Sniffer da GUI do 9800:

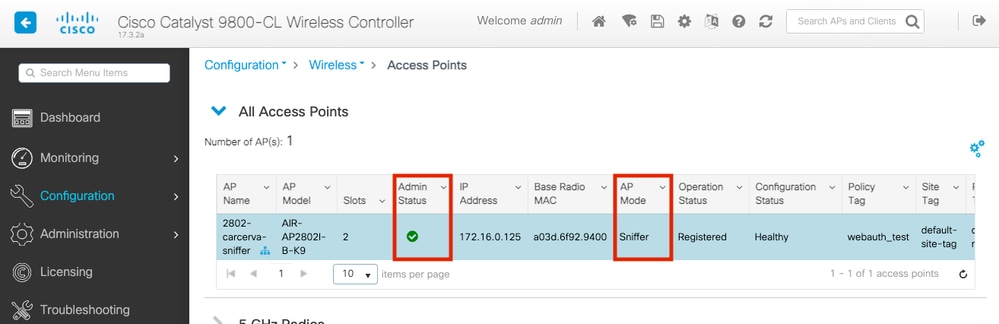

Etapa 1. Na GUI da WLC 9800, vá até Configuration > Wireless > Access Points > All Access Points.

Etapa 2. Pesquise o AP. Clique no botão de seta para baixo para exibir a ferramenta de pesquisa, selecione Contém na lista suspensa e digite o nome do AP, como mostrado na imagem.

Etapa 3. Verifique se o Admin Status está com a marca de seleção em verde e se o AP Mode está Sniffer, como mostrado na imagem.

Para confirmar se o AP está no modo Sniffer da CLI do 9800. Execute estes comandos:

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config general | i Administrative

Administrative State : Enabled

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config general | i AP Mode

AP Mode : Sniffer

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config dot11 5Ghz | i Sniff

AP Mode : Sniffer

Sniffing : Enabled

Sniff Channel : 36

Sniffer IP : 172.16.0.190

Sniffer IP Status : Valid

Radio Mode : Sniffer

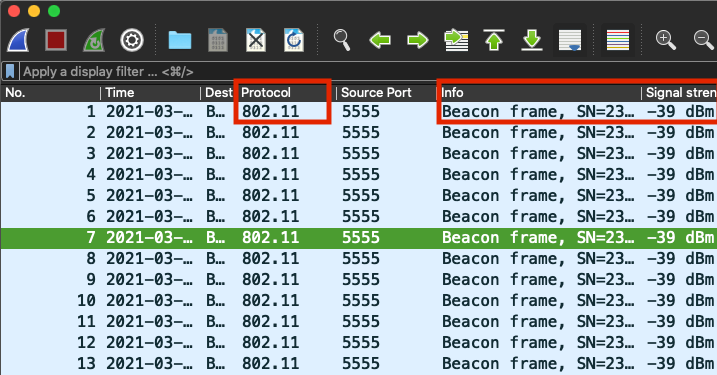

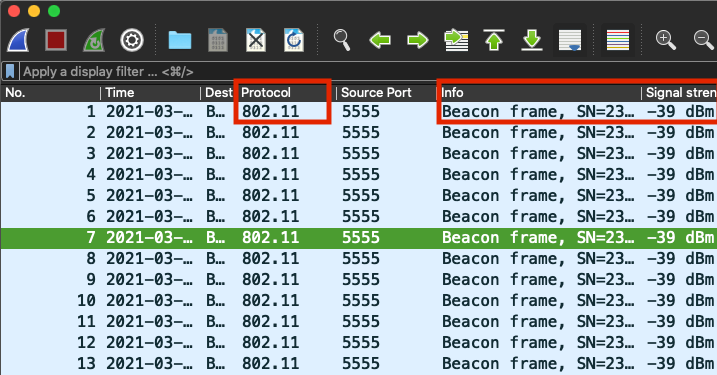

Para confirmar que os pacotes são decodificados no Wireshark. O Protocolo muda de UDP para 802.11 e há quadros de beacon vistos, como mostrado na imagem.

Troubleshooting

Esta seção disponibiliza informações para a solução de problemas de configuração.

Problema: O Wireshark não recebe nenhum dado do AP.

Solução: O servidor Wireshark deve estar acessível pela Interface de Gerenciamento Sem Fio (WMI). Confirme a acessibilidade entre o servidor Wireshark e o WMI do WLC.

Informações Relacionadas

Feedback

Feedback