Configure o link de malha ponto a ponto com ponte Ethernet no controlador sem fio incorporado com pontos de acesso C9124

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve como configurar o Enlace de Malha P2P com Bridging Ethernet em Controlador Sem Fio Embutido (eWC) com Pontos de Acesso C9124.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Controladores de LAN sem fio (WLC) 9800 da Cisco.

- Pontos de acesso (APs) Cisco Catalyst.

- Controlador sem fio integrado nos pontos de acesso Catalyst.

- Tecnologia de malha.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- EWC IOS® XE 17.12.2

- 2x APs C9124.

- 2x injetores de energia AIR-PWRINJ-60RGD1.

- 2x switches;

- 2x notebooks;

- 1 AP C9115.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

Bridging Ethernet

A solução de rede em malha, que faz parte da solução de rede sem fio unificada da Cisco, permite que dois ou mais pontos de acesso em malha da Cisco (doravante denominados pontos de acesso em malha) se comuniquem entre si em um ou mais saltos sem fio para ingressar em várias LANs ou estender a cobertura WiFi.

Os pontos de acesso em malha da Cisco são configurados, monitorados e operados de e através de qualquer controlador de LAN sem fio da Cisco que é implantado na solução de rede em malha.

As implantações de soluções de rede em malha suportadas são de um dos três tipos gerais:

-

Implantação ponto a ponto

-

Implantação ponto a multiponto

-

Implantação de malha

Este documento concentra-se em como configurar a distribuição de malha ponto-a-ponto e o bridging Ethernet no mesmo ponto.

Na distribuição de malha ponto-a-ponto, os pontos de acesso de malha fornecem acesso sem fio e backhaul para clientes sem fio e podem simultaneamente suportar bridging entre uma LAN e uma terminação para um dispositivo Ethernet remoto ou outra LAN Ethernet.

Bridging Ethernet Sem Fio

Bridging Ethernet Sem Fio

Consulte Guia de Implantação em Malha para Controladores Wireless Cisco Catalyst 9800 Series para obter informações detalhadas sobre cada um desses tipos de implantação.

O AP de malha externa Cisco Catalyst 9124 Series é um dispositivo sem fio projetado para acesso de cliente sem fio e ponte ponto a ponto, ponte ponto a multiponto e conectividade sem fio de malha ponto a multiponto.

O ponto de acesso externo é uma unidade autônoma que pode ser montada em uma parede ou em um forro, em um poste no telhado ou em um poste de iluminação pública.

Você pode operar o C9124 em uma destas funções de malha:

-

Ponto de acesso (RAP) no último piso

-

Ponto de Acesso em Malha (MAP)

Os RAPs têm uma conexão com fio a um controlador de LAN sem fio da Cisco. Eles usam a interface sem fio de backhaul para se comunicar com MAPs próximos. Os RAPs são o nó pai de qualquer bridging ou rede em malha e conectam uma bridge ou rede em malha à rede com fio, portanto pode haver apenas um RAP para qualquer segmento de rede em bridge ou em malha.

Os MAPs não têm conexão com fio com um controlador de LAN sem fio da Cisco. Eles podem ser completamente sem fio e suportar clientes que se comunicam com outros MAPs ou RAPs, ou podem ser usados para se conectar a dispositivos periféricos ou a uma rede com fio.

Controlador sem fio integrado no ponto de acesso Catalyst

O Cisco Embedded Wireless Controller (EWC) em pontos de acesso Catalyst é um controlador baseado em software integrado aos pontos de acesso Cisco Catalyst 9100.

Em uma rede Cisco EWC, um ponto de acesso (AP) que executa a função de controlador sem fio é designado como o AP ativo.

Os outros pontos de acesso, que são gerenciados por esse AP ativo, são chamados de APs subordinados.

O conselho de empresa europeu ativo tem duas funções:

● Funciona e opera como um Wireless LAN Controller (WLC) para gerenciar e controlar os APs subordinados. Os APs subordinados operam como pontos de acesso lightweight para atender clientes.

● Ele opera como um ponto de acesso para atender clientes.

Para ter uma visão geral do produto sobre EWC em APs, visite a Folha de Dados do Cisco Embedded Wireless Controller em Pontos de Acesso Catalyst.

Para saber como implantar o EWC na sua rede, visite o White Paper Cisco Embedded Wireless Controller on Catalyst Access Points (EWC).

Este documento se concentra no C9124 como EWC e supõe que já existe um AP 9124 no modo EWC.

Configurar

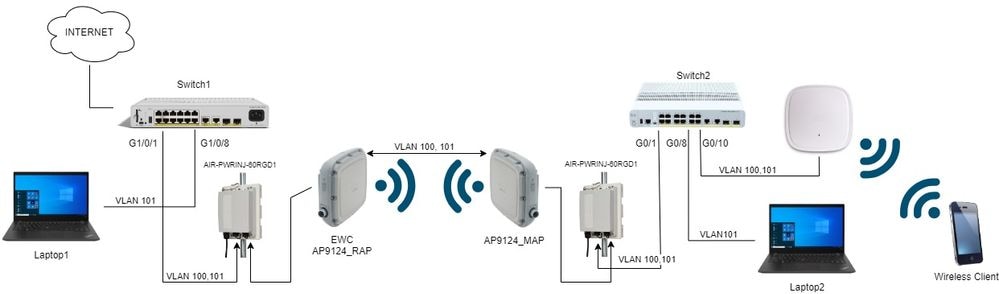

Diagrama de Rede

Todos os dispositivos nessa rede estão localizados dentro da sub-rede 192.168.100.0/24, exceto os laptops que estão na VLAN 101 com a sub-rede 192.168.101.0/25.

O AP EWC (WLC) tem sua interface de gerenciamento não marcada e a VLAN nativa nas portas de switch está definida como VLAN 100.

AP9124_RAP tem a função de um eWC e de um ponto de acesso raiz (RAP), enquanto AP9124_MAP assume a função de ponto de acesso em malha (MAP).

Neste laboratório, um AP C9115 também é colocado atrás do MAP para mostrar que podemos ter APs para se unir a uma WLC em um link de malha.

Esta tabela contém os endereços IP de todos os dispositivos na rede:

Observação: marcar a interface de gerenciamento pode causar problemas com o AP que ingressa no processo interno da WLC. Se você decidir marcar a interface de gerenciamento, certifique-se de que a parte da infraestrutura com fio esteja configurada de acordo.

| Dispositivo | IP Address |

| Gateway padrão | Estático na VLAN 100: 192.168.100.1 |

| Notebook1 | DHCP na VLAN 101 |

| Notebook2 | DHCP na VLAN 101 |

| Switch 1 (servidor DHCP) | VLAN 100 SVI: estática na VLAN 100: 192.168.100.1 (servidor DHCP) |

| Switch 1 (servidor DHCP) | VLAN 101 SVI: estática na VLAN 101: 192.168.101.1 (servidor DHCP) |

| Switch2 | SVI da VLAN 100: DHCP na VLAN 100 |

| Switch2 | SVI da VLAN 101: DHCP na VLAN 101 |

| 9124CEE | Estático na VLAN 100: 192.168.100.40 |

| AP9124_RAP | DHCP na VLAN 100 |

| AP9124_MAP | DHCP na VLAN 100 |

| AP9115 | DHCP na VLAN 100 |

Diagrama de Rede

Diagrama de Rede

Observação: os APs C9124 são alimentados usando AIR-PWRINJ-60RGD1 com as diretrizes do Guia de Instalação de Hardware de Ponto de Acesso Externo do Cisco Catalyst 9124AX Series.

Configurações

Este documento supõe que já existe um AP 9124 executando EWC com implantação inicial feita de acordo com o white paper Cisco Embedded Wireless Controller on Catalyst Access Points (EWC).

Para obter outras dicas e truques sobre o processo de conversão, consulte o documento Converter pontos de acesso Catalyst 9100 em controlador sem fio integrado.

Configurações do switch

Aqui estão as configurações relevantes dos switches.

As portas de switch onde os APs estão conectados estão no modo trunk com a VLAN nativa definida como 100 e permitindo a VLAN 101.

Durante a preparação dos APs, você precisa configurar o MAP como MAP, portanto, você precisa fazer o AP se unir ao eWC via ethernet. Aqui, usamos a porta G1/0/2 do Switch 1 para preparar o MAP. Após a preparação, o MAP é movido para o Switch2.

As portas de switch onde os laptops estão conectados são configuradas como portas de acesso na VLAN 101.

Switch 1:

ip dhcp excluded-address 192.168.101.1 192.168.101.10

ip dhcp excluded-address 192.168.100.1 192.168.100.10

!

ip dhcp pool AP_VLAN100

network 192.168.100.0 255.255.255.0

default-router 192.168.100.1

dns-server 192.168.1.254

!

ip dhcp pool VLAN101

network 192.168.101.0 255.255.255.0

default-router 192.168.101.1

dns-server 192.168.1.254

!

interface GigabitEthernet1/0/1

description AP9124_RAP (EWC)

switchport trunk native vlan 100

switchport trunk allowed vlan 100,101

switchport mode trunk

end

interface GigabitEthernet1/0/2

description AP9124_MAP_Staging

switchport trunk native vlan 100

switchport trunk allowed vlan 100,101

switchport mode trunk

end

interface GigabitEthernet1/0/8

description laptop1

switchport access vlan 101

switchport mode access

spanning-tree portfast edge

end

Switch 2:

interface GigabitEthernet0/1

description AP9124_MAP

switchport trunk native vlan 100

switchport trunk allowed vlan 100,101

switchport mode trunk

end

interface GigabitEthernet0/8

description laptop2

switchport access vlan 101

switchport mode access

spanning-tree portfast edge

end

interface GigabitEthernet0/1

description AP9115

switchport trunk native vlan 100

switchport trunk allowed vlan 100,101

switchport mode trunk

end

Configuração EWC e RAP

Após a configuração Day0 do AP EWC, o AP incorporado precisa unir-se a si mesmo.

1. Adicione os endereços MAC Ethernet do ponto de acesso raiz e do ponto de acesso em malha à autenticação do dispositivo. Vá para Configuration > Security > AAA > AAA Advanced > Device Authentication, clique no botão +Add:

Endereços MAC na Autenticação do Dispositivo

Endereços MAC na Autenticação do Dispositivo

Comandos CLI:

9124EWC(config)#username 3c5731c5ac2c mac description MeshAP-RootAP

9124EWC(config)#username 3c5731c5a9f8 mac description MeshAP-MAP

O endereço MAC Ethernet pode ser confirmado executando-se o "show controllers wired 0" a partir do CLI do AP. Exemplo do AP raiz:

AP3C57.31C5.AC2C#show controllers wired 0

wired0 Link encap:Ethernet HWaddr 3C:57:31:C5:AC:2C

O acesso ao shell do AP subjacente pode ser concluído com o comando "wireless ewc-ap ap shell username x", como exemplificado:

9124EWC#wireless ewc-ap ap shell username admin

[...]

admin@192.168.255.253's password:

AP3C57.31C5.AC2C>en

Password:

AP3C57.31C5.AC2C#

AP3C57.31C5.AC2C#logout

Connection to 192.168.255.253 closed.

9124EWC#

Observação: esse comando é equivalente ao apciscoshell que estava disponível anteriormente nos controladores Mobility Express.

Se o nome de usuário e a senha de gerenciamento do AP não forem especificados no perfil do AP, use o nome de usuário padrão Cisco e a senha Cisco.

2. Adicionar Métodos de Autenticação e Autorização:

Lista de métodos de autenticação

Lista de métodos de autenticação

Lista de métodos de autorização

Lista de métodos de autorização

Comandos CLI:

9124EWC(config)#aaa authentication dot1x MESH_Authentication local

9124EWC(config)#aaa authorization credential-download MESH_Authorization local

3. Vá para Configuration > Wireless > Mesh. Como a configuração neste documento requer Ethernet Bridging, habilite Ethernet Bridging Permitir BPDUs:

Ethernet Bridging Permitir BPDU

Ethernet Bridging Permitir BPDU

Comandos CLI:

9124EWC(config)#wireless mesh ethernet-bridging allow-bdpu

Observação: por padrão, os APs de malha não estão encaminhando BPDUs pelo link de malha.

Se você não tiver nenhum link redundante entre os dois locais, ele não será necessário.

Se houver links redundantes, você precisará permitir BPDUs. Se isso não for feito, você corre o risco de criar um loop STP na rede.

4. Configure o default-mesh-profile onde você seleciona os métodos de Autenticação e Autorização AAA configurados anteriormente. Clique e edite o default-mesh-profile.

Vá até a guia Avançado e selecione os métodos Autenticação e Autorização. Ative a opção Ethernet Bridging.

Editar default-mesh-profile

Editar default-mesh-profile

Comandos CLI:

9124EWC(config)#wireless profile mesh default-mesh-profile

9124EWC(config-wireless-mesh-profile)#description "default mesh profile"

9124EWC(config-wireless-mesh-profile)#ethernet-bridging

9124EWC(config-wireless-mesh-profile)#ethernet-vlan-transparent

9124EWC(config-wireless-mesh-profile)#method authentication MESH_Authentication

9124EWC(config-wireless-mesh-profile)#method authorization MESH_Authorization

Texto explicativo especial para a opção VLAN Transparente:

Esse recurso determina como um ponto de acesso de malha trata as marcas de VLAN para o tráfego de Ethernet com bridge:

- Se VLAN Transparent estiver habilitado, as marcas de VLAN não serão manipuladas e os pacotes serão interligados como pacotes não marcados.

- Nenhuma configuração de portas Ethernet é necessária quando VLAN transparent está habilitado. A porta Ethernet passa quadros marcados e não marcados sem interpretar os quadros.

- Se VLAN Transparente estiver desabilitado, todos os pacotes serão tratados de acordo com a configuração da VLAN na porta (tronco, acesso ou modo normal).

- Se a porta Ethernet estiver definida para o modo Tronco, a marcação de VLAN Ethernet deverá ser configurada.

Dica: para usar a marcação de VLAN de AP, você deve desmarcar a caixa de seleção VLAN Transparent.

Se você não usar a marcação de VLAN, significa que o RAP e o MAP estão na VLAN nativa configurada nas portas de tronco. Nessa condição, se desejar que outros dispositivos atrás do MAP estejam na VLAN Nativa (aqui VLAN 100), você precisará habilitar a VLAN Transparente.

5. O AP interno entra no EWC e você pode verificar o estado de junção do AP usando o comando "show ap summary":

show ap summary

show ap summary

Você também pode ver o AP unido através da GUI, onde o AP aparece como modo Flex+Bridge. Por conveniência, você pode alterar o nome do AP agora. Nessa configuração, é usado o nome AP9124_RAP:

Detalhes gerais do AP

Detalhes gerais do AP

Você pode editar a localização geográfica e, em seguida, na guia Mesh, certifique-se de que sua função esteja configurada como Root AP e que a configuração da porta Ethernet esteja definida como trunk com as IDs de VLAN correspondentes:

Raiz da Função Mesh

Raiz da Função Mesh

Configuração da porta Ethernet

Configuração da porta Ethernet

Configurar MAP

Agora é hora de se juntar ao MAP 9124.

1. Conecte o AP MAP ao Switch 1 para preparação. O AP entra no EWC e aparece na lista de APs. Altere seu nome para algo como AP9124_MAP e configure-o como Mesh Role na guia Mesh. Clique em Update & Apply to Device:

configuração de MAP

configuração de MAP

2. Desconecte o AP do Switch 1 e conecte-se ao Switch 2 de acordo com o Diagrama de Rede. O MAP adere ao conselho de empresa europeu através da interface sem fios através do RAP.

Observação: como os APs são alimentados através de injetor de energia, o AP não fica inativo e, como a configuração está em um ambiente controlado, o Switch2 está fisicamente próximo e podemos simplesmente mover o cabo de um switch para o outro.

Você pode conectar um cabo de console ao AP e ver o que acontece através do console. Aqui estão algumas mensagens importantes vistas.

Observação: da versão 17.12.1, a taxa de baud de console padrão dos APs 802.11AX é alterada de 9600 bps para 115200 bps.

O MAP perde conectividade com o EWC:

AP9124_MAP#

[*01/11/2024 14:08:23.0214] chatter: Device wired0 notify state change link DOWN

[*01/11/2024 14:08:28.1474] Re-Tx Count=1, Max Re-Tx Value=5, SendSeqNum=83, NumofPendingMsgs=3

[*01/11/2024 14:08:28.1474]

[*01/11/2024 14:08:31.1485] Re-Tx Count=2, Max Re-Tx Value=5, SendSeqNum=83, NumofPendingMsgs=3

[*01/11/2024 14:08:31.1486]

[*01/11/2024 14:08:33.4214] chatter: Device wired0 notify state change link UP

[*01/11/2024 14:08:34.1495] Re-Tx Count=3, Max Re-Tx Value=5, SendSeqNum=83, NumofPendingMsgs=3

[*01/11/2024 14:08:34.1495]

[*01/11/2024 14:08:37.1505] Re-Tx Count=4, Max Re-Tx Value=5, SendSeqNum=84, NumofPendingMsgs=4

[*01/11/2024 14:08:37.1505]

[*01/11/2024 14:08:40.1515] Re-Tx Count=5, Max Re-Tx Value=5, SendSeqNum=84, NumofPendingMsgs=4

[*01/11/2024 14:08:40.1515]

[*01/11/2024 14:08:43.1524] Max retransmission count exceeded, going back to DISCOVER mode.

[...]

[*01/11/2024 14:08:48.1537] CRIT-MeshWiredAdj[0][3C:57:31:C5:A9:F8]: Blocklisting Adjacency due to GW UNREACHABLE

[*01/11/2024 14:08:48.1538] CRIT-MeshWiredAdj[0][3C:57:31:C5:A9:F8]: Remove as Parent

[*01/11/2024 14:08:48.1539] CRIT-MeshLink: Link Down Block Root port Mac: 3C:57:31:C5:A9:F8 BH Id: 0 Port:0 Device:DEVNO_WIRED0

[*01/11/2024 14:08:48.1542] CRIT-MeshWiredBackhaul[0]: Remove as uplink

O MAP vai para o modo de descoberta via rede sem fio e encontra o RAP via Radio Backhaul no canal 36, encontra o EWC e junta-se a ele:

[*01/11/2024 14:08:51.3893] CRIT-MeshRadioBackhaul[1]: Set as uplink

[*01/11/2024 14:08:51.3894] CRIT-MeshAwppAdj[1][4C:A6:4D:23:AE:F1]: Set as Parent - (New) channel(36) width(20)

[*01/11/2024 14:08:51.3915] wlan: [0:I:CMN_MLME] mlme_ext_vap_down: VAP (mon0) is down

[*01/11/2024 14:08:51.3926] wlan: [0:I:CMN_MLME] mlme_ext_vap_down: VAP (apbhr0) is down

[*01/11/2024 14:08:51.4045] wlan: [0:I:CMN_MLME] mlme_ext_vap_up: VAP (apbhr0) is up

[*01/11/2024 14:08:51.4053] wlan: [0:I:CMN_MLME] mlme_ext_vap_up: VAP (mon0) is up

[*01/11/2024 14:08:53.3898] CRIT-MeshLink: Set Root port Mac: 4C:A6:4D:23:AE:F1 BH Id: 3 Port:70 Device:DEVNO_BH_R1

[*01/11/2024 14:08:53.3904] Mesh Reconfiguring DHCP.

[*01/11/2024 14:08:53.8680] DOT11_UPLINK_EV: wgb_uplink_set_port_authorized: client not found

[*01/11/2024 14:08:53.9232] CRIT-MeshSecurity: Mesh Security successful authenticating parent 4C:A6:4D:23:AE:F1, informing Mesh Link

[...]

[*01/11/2024 14:09:48.4388] Discovery Response from 192.168.100.40

[*01/11/2024 14:09:59.0000] Started wait dtls timer (60 sec)

[*01/11/2024 14:09:59.0106]

[*01/11/2024 14:09:59.0106] CAPWAP State: DTLS Setup

[*01/11/2024 14:09:59.0987] dtls_verify_server_cert: Controller certificate verification successful

[*01/11/2024 14:09:59.8466]

[*01/11/2024 14:09:59.8466] CAPWAP State: Join

[*01/11/2024 14:09:59.8769] Sending Join request to 192.168.100.40 through port 5264, packet size 1376

[*01/11/2024 14:10:04.7842] Sending Join request to 192.168.100.40 through port 5264, packet size 1376

[*01/11/2024 14:10:04.7953] Join Response from 192.168.100.40, packet size 1397

[...]

[*01/11/2024 14:10:06.6919] CAPWAP State: Run

[*01/11/2024 14:10:06.8506] AP has joined controller 9124EWC

[*01/11/2024 14:10:06.8848] Flexconnect Switching to Connected Mode!

[...]

A MAP está agora associada à CER através da RAP.

O AP C9115 agora pode obter um endereço IP na VLAN 100 e depois ingressar no EWC:

Aviso: lembre-se de que a VLAN 100 é a VLAN nativa do tronco das portas de switch. Para que o tráfego do AP na VLAN 100 acesse a WLC na VLAN 100, o link de malha deve ter VLAN Transparent habilitado. Isso é feito na seção Ponte Ethernet do perfil de malha.

[*01/19/2024 11:40:55.0710] ethernet_port wired0, ip 192.168.100.14, netmask 255.255.255.0, gw 192.168.100.1, mtu 1500, bcast 192.168.100.255, dns1 192.168.1.254, vid 0, static_ip_failover false, dhcp_vlan_failover false

[*01/19/2024 11:40:58.2070]

[*01/19/2024 11:40:58.2070] CAPWAP State: Init

[*01/19/2024 11:40:58.2150]

[*01/19/2024 11:40:58.2150] CAPWAP State: Discovery

[*01/19/2024 11:40:58.2400] Discovery Request sent to 192.168.100.40, discovery type STATIC_CONFIG(1)

[*01/19/2024 11:40:58.2530] Discovery Request sent to 255.255.255.255, discovery type UNKNOWN(0)

[*01/19/2024 11:40:58.2600]

[*01/19/2024 11:40:58.2600] CAPWAP State: Discovery

[*01/19/2024 11:40:58.2670] Discovery Response from 192.168.100.40

[*01/19/2024 11:40:58.2670] Found Configured MWAR '9124EWC' (respIdx 1).

[*01/19/2024 15:13:56.0000] Started wait dtls timer (60 sec)

[*01/19/2024 15:13:56.0070]

[*01/19/2024 15:13:56.0070] CAPWAP State: DTLS Setup

[...]

[*01/19/2024 15:13:56.1660] dtls_verify_server_cert: Controller certificate verification successful

[*01/19/2024 15:13:56.9000] sudi99_request_check_and_load: Use HARSA SUDI certificate

[*01/19/2024 15:13:57.2980]

[*01/19/2024 15:13:57.2980] CAPWAP State: Join

[*01/19/2024 15:13:57.3170] shared_setenv PART_BOOTCNT 0 &> /dev/null

[*01/19/2024 15:13:57.8620] Sending Join request to 192.168.100.40 through port 5274, packet size 1376

[*01/19/2024 15:14:02.8070] Sending Join request to 192.168.100.40 through port 5274, packet size 1376

[*01/19/2024 15:14:02.8200] Join Response from 192.168.100.40, packet size 1397

[*01/19/2024 15:14:02.8200] AC accepted previous sent request with result code: 0

[*01/19/2024 15:14:03.3700] Received wlcType 2, timer 30

[*01/19/2024 15:14:03.4440]

[*01/19/2024 15:14:03.4440] CAPWAP State: Image Data

[*01/19/2024 15:14:03.4440] AP image version 17.12.2.35 backup 17.9.4.27, Controller 17.12.2.35

[*01/19/2024 15:14:03.4440] Version is the same, do not need update.

[*01/19/2024 15:14:03.4880] status 'upgrade.sh: Script called with args:[NO_UPGRADE]'

[*01/19/2024 15:14:03.5330] do NO_UPGRADE, part2 is active part

[*01/19/2024 15:14:03.5520]

[*01/19/2024 15:14:03.5520] CAPWAP State: Configure

[*01/19/2024 15:14:03.5600] Telnet is not supported by AP, should not encode this payload

[*01/19/2024 15:14:03.6880] Radio [1] Administrative state DISABLED change to ENABLED

[*01/19/2024 15:14:03.6890] Radio [0] Administrative state DISABLED change to ENABLED

[*01/19/2024 15:14:03.8670]

[*01/19/2024 15:14:03.8670] CAPWAP State: Run

[*01/19/2024 15:14:03.9290] AP has joined controller 9124EWC

[*01/19/2024 15:14:03.9310] Flexconnect Switching to Connected Mode!

Como este é um AP EWC, ele contém apenas a imagem do AP que corresponde ao seu próprio modelo (aqui um C9124 executa ap1g6a). Quando você se une a um modelo diferente de AP, você tem uma rede não-homogênea.

Nessas condições, se o AP não estiver na mesma versão, ele precisará fazer o download da mesma versão, portanto, certifique-se de que você tenha um servidor e um local TFTP/SFTP válidos, com as imagens do AP, configuradas no EWC > Administração > Gerenciamento de software:

Servidor TFTP com pasta de imagens AP

Servidor TFTP com pasta de imagens AP

Imagens AP

Imagens AP

O AP é mostrado na lista de APs e você pode atribuir um PolicyTag:

Lista AP com detalhes do 9115

Lista AP com detalhes do 9115

Visualização operacional do AP

Visualização operacional do AP

Verificar

Você pode ver a árvore de malha via GUI que também fornece a saída do CLI se você usar o comando "show wireless mesh ap tree". Na GUI, vá para Monitoring > Wireless > Mesh:

Árvore AP de malha

Árvore AP de malha

No RAP e no MAP, você pode verificar o backhaul de malha usando o comando "show mesh backhaul":

RAP show mesh backhaul

RAP show mesh backhaul

MAP show mesh backhaul

MAP show mesh backhaul

Você pode verificar a configuração de entroncamento de VLAN de malha no lado do AP:

AP9124_RAP#show mesh ethernet vlan config static

Static (Stored) ethernet VLAN Configuration

Ethernet Interface: 0

Interface Mode: TRUNK

Native Vlan: 100

Allowed Vlan: 101,

Ethernet Interface: 1

Interface Mode: ACCESS

Native Vlan: 0

Allowed Vlan:

Ethernet Interface: 2

Interface Mode: ACCESS

Native Vlan: 0

Allowed Vlan:

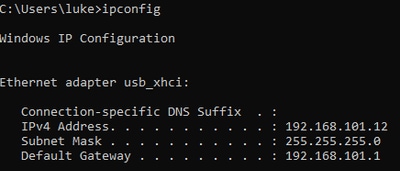

Laptop2 conectado ao Switch 2 recebeu o endereço IP da VLAN 101:

O Laptop1 colocado no Switch1 recebeu um IP da VLAN 101:

Ethernet adapter Ethernet 6_White:

Connection-specific DNS Suffix . :

Link-local IPv6 Address . . . . . : fe80::d1d6:f607:ff02:4217%18

IPv4 Address. . . . . . . . . . . : 192.168.101.13

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . : 192.168.101.1

C:\Users\tantunes>ping 192.168.101.12 -i 192.168.101.13

Pinging 192.168.101.12 with 32 bytes of data:

Reply from 192.168.101.12: bytes=32 time=5ms TTL=128

Reply from 192.168.101.12: bytes=32 time=5ms TTL=128

Reply from 192.168.101.12: bytes=32 time=7ms TTL=128

Reply from 192.168.101.12: bytes=32 time=5ms TTL=128

Ping statistics for 192.168.101.12:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 5ms, Maximum = 7ms, Average = 5ms

Observação: observe que para testar o ICMP entre dispositivos Windows é necessário permitir o ICMP no firewall do sistema. Por padrão, os dispositivos Windows bloqueiam o ICMP no firewall do sistema.

Outro teste simples para verificar o Ethernet Bridging é ter SVI para VLAN 101 em ambos os switches e configurar o Switch 2 SVI para DHCP. O SVI do Switch 2 para a VLAN 101 obtém o IP da VLAN 101 e você pode fazer ping no SVI da VLAN 101 do Switch 1 para verificação de conectividade da vlan 101:

Switch2#show ip int br

Interface IP-Address OK? Method Status Protocol

Vlan1 unassigned YES NVRAM up down

Vlan100 192.168.100.61 YES DHCP up up

Vlan101 192.168.101.11 YES DHCP up up

GigabitEthernet0/1 unassigned YES unset up up

[...]

Switch2#

Switch2#ping 192.168.101.1 source 192.168.101.11

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.101.1, timeout is 2 seconds:

Packet sent with a source address of 192.168.101.11

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 3/4/7 ms

Switch2#

Switch1#sh ip int br

Interface IP-Address OK? Method Status Protocol

Vlan1 192.168.1.11 YES NVRAM up up

Vlan100 192.168.100.1 YES NVRAM up up

Vlan101 192.168.101.1 YES NVRAM up up

GigabitEthernet1/0/1 unassigned YES unset up up

[...]

Switch1#ping 192.168.101.11 source 192.168.101.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.101.11, timeout is 2 seconds:

Packet sent with a source address of 192.168.101.1

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 4/6/8 ms

Switch1#

O modo local AP C9115 também aderiu ao CER:

AP 9115 Participação no Conselho de Empresa Europeu

AP 9115 Participação no Conselho de Empresa Europeu

Criadas 3 WLANs, abertas, PSK e dot1x mapeadas para um Perfil de Política com VLAN 101 definido nas Políticas de Acesso:

Configuração operacional do AP9115

Configuração operacional do AP9115

Os clientes sem fio podem se conectar às WLANs:

Troubleshooting

Nesta seção, comandos úteis e algumas dicas, truques e recomendações são apresentados.

Comandos úteis

Em RAP/MAP:

show mesh

show mesh

Opções de malha de depuração RAP/MAP

Opções de malha de depuração RAP/MAP

No WLC:

show wireless mesh

show wireless mesh

Para depurar no WLC, o melhor ponto de início é usar o rastreamento RadioActive com o endereço MAC do MAP/RAP.

Exemplo 1: RAP recebe adjacência de MAP e obtém autenticação

AP9124_RAP#show debug

mesh:

adjacent packet debugging is enabled

event debugging is enabled

mesh linktest debug debugging is enabled

Jan 16 14:47:01 AP9124_RAP kernel: [*01/16/2024 14:47:01.9559] EVENT-MeshRadioBackhaul[1]: Sending ADD_LINK to MeshLink

Jan 16 14:47:01 AP9124_RAP kernel: [*01/16/2024 14:47:01.9559] EVENT-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: AWPP adjacency added channel(36) bgn() snr(70)

Jan 16 14:47:01 AP9124_RAP kernel: [*01/16/2024 14:47:01.9560] EVENT-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: Wcp Client Add vapId:17 AID:256

Jan 16 14:47:01 AP9124_RAP kernel: [*01/16/2024 14:47:01.9570] CLSM[4C:A6:4D:23:9D:51]: Skip key programming due to null key

Jan 16 14:47:04 AP9124_RAP kernel: [*01/16/2024 14:47:04.9588] EVENT-MeshRadioBackhaul[1]: Sending LINK_UP to MeshLink

Jan 16 14:47:04 AP9124_RAP kernel: [*01/16/2024 14:47:04.9592] EVENT-MeshLink: Add BH Radio port Mac:4C:A6:4D:23:9D:51 port:70 Device:DEVNO_BH_R1

Jan 16 14:47:04 AP9124_RAP kernel: [*01/16/2024 14:47:04.9600] EVENT-MeshSecurity: Processing ASSOC_REQ, Child(4C:A6:4D:23:9D:51) state changed to ASSOC

Jan 16 14:47:05 AP9124_RAP kernel: [*01/16/2024 14:47:05.1008] EVENT-MeshSecurity: Intermodule message ASSOC_RESP_NOTIFICATION

Jan 16 14:47:05 AP9124_RAP kernel: [*01/16/2024 14:47:05.1011] EVENT-MeshSecurity: Processing CAPWAP_MESH_ASSOC_RSP, Child(4C:A6:4D:23:9D:51) state changed to AUTH

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.1172] EVENT-MeshSecurity: Intermodule message KEY_ADD_NOTIFICATION

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.1173] EVENT-MeshSecurity: save pmk for Child(4C:A6:4D:23:9D:51) in EAP mode

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.1173] EVENT-MeshSecurity: save anonce for Child(4C:A6:4D:23:9D:51)

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2033] EVENT-MeshSecurity: Processing TGR_AUTH_REQ, Child(4C:A6:4D:23:9D:51) state changed to KEY_INIT

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2139] EVENT-MeshSecurity: decoding TGR_REASSOC_REQ frame from 4C:A6:4D:23:9D:51, no mic

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2139] EVENT-MeshSecurity: Parent(4C:A6:4D:23:AE:F1) generating keys for child 4C:A6:4D:23:9D:51

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2143] EVENT-MeshSecurity: Processing TGR_REASSOC_REQ, Child(4C:A6:4D:23:9D:51) state changed to STATE_RUN

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2143] EVENT-MeshSecurity: Mesh Security successful authenticating child 4C:A6:4D:23:9D:51, informing Mesh Link

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2143] EVENT-MeshLink: Mac: 4C:A6:4D:23:9D:51 bh_id:3 auth_result: Pass

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2143] EVENT-MeshLink: Sending NOTIFY_SECURITY_DONE to Control

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2144] EVENT-MeshLink: Mesh Link:Security success on Child :4C:A6:4D:23:9D:51

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2146] EVENT-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: auth_complete Result(Pass)

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2147] EVENT-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: Wcp Client Add vapId:17 AID:256

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2151] EVENT-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: Reset mesh client

Jan 16 14:47:06 AP9124_RAP kernel: [*01/16/2024 14:47:06.2151] EVENT-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: Wcp Client Add vapId:17 AID:256

Jan 16 14:47:19 AP9124_RAP kernel: [*01/16/2024 14:47:19.3576] EVENT-MeshRadioBackhaul[1]: Started phased mesh neigh upddate with 1 neighbors

Jan 16 14:47:19 AP9124_RAP kernel: [*01/16/2024 14:47:19.3577] EVENT-MeshRadioBackhaul[1]: Started mesh neigh update batch at index 0

Jan 16 14:47:19 AP9124_RAP kernel: [*01/16/2024 14:47:19.3577] EVENT-MeshRadioBackhaul[1]: All mesh neigh update batches completed

Exemplo 2: endereço MAC do MAP não adicionado ao WLC ou adicionado incorretamente

Jan 16 14:52:13 AP9124_RAP kernel: [*01/16/2024 14:52:13.6402] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7407] INFO-MeshRadioBackhaul[1]: Rx ADJ Request unicast Mac: 4C:A6:4D:23:9D:51, bgn: channel:36 snr:71

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7408] EVENT-MeshRadioBackhaul[1]: Sending LINK_UP to MeshLink

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7409] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7411] EVENT-MeshLink: Add BH Radio port Mac:4C:A6:4D:23:9D:51 port:70 Device:DEVNO_BH_R1

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7419] EVENT-MeshSecurity: Processing ASSOC_REQ, Child(4C:A6:4D:23:9D:51) state changed to ASSOC

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7583] EVENT-MeshSecurity: Intermodule message ASSOC_RESP_NOTIFICATION

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7586] EVENT-MeshSecurity: Processing CAPWAP_MESH_ASSOC_RSP, WLC blocks Child 4C:A6:4D:23:9D:51, state changed to IDLE

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7586] EVENT-MeshSecurity: Mesh Security failed to authenticate child 4C:A6:4D:23:9D:51

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7620] INFO-MeshRadioBackhaul[1]: Rx ADJ Request unicast Mac: 4C:A6:4D:23:9D:51, bgn: channel:36 snr:72

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7620] INFO-MeshRadioBackhaul[1]: APID TLV for Mac: 4C:A6:4D:23:9D:51, length:6

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7621] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: ApID: len(6):

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7621] 0x3c 0x57 0x31 0xc5 0xa9 0xf8

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7621] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: HcExt: hopcountVersion:1 capabilities: 0

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7621] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: HT CAP : width(0)

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7621] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: HT CAP MCS :

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7622] 0xff 0xff 0xff 0xff 0x00 0x00 0x00 0x00 0x00 0x00 0x00 0x00 0x00 0x00 0x00 0x00

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7622] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: VHT CAP : width(0)

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7622] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: VHT CAP MCS :

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7622] 0xaa 0xff 0x00 0x00 0xaa 0xff 0x00 0x00

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7622] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: HE CAP : width(0)

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7623] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: HE CAP MCS :

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7623] 0xaa 0xff 0xaa 0xff 0x00 0x00 0x00 0x00 0x00 0x00 0x00 0x00

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7623] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7636] EVENT-MeshRadioBackhaul[1]: Sending LINK_DOWN to MeshLink

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7637] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7642] EVENT-MeshLink: Sending NOTIFY_SECURITY_LINK_DOWN to MeshSecurity

Jan 16 14:52:15 AP9124_RAP kernel: [*01/16/2024 14:52:15.7642] EVENT-MeshSecurity: Intermodule message NOTIFY_SECURITY_LINK_DOWN

Exemplo 3: RAP perde MAP

Jan 16 14:48:58 AP9124_RAP kernel: [*01/16/2024 14:48:58.9929] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:48:59 AP9124_RAP kernel: [*01/16/2024 14:48:59.2889] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: set_distVector: vec rapHops:1 metric:13048576

Jan 16 14:48:59 AP9124_RAP kernel: [*01/16/2024 14:48:59.7894] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: set_distVector: vec rapHops:1 metric:13048576

Jan 16 14:48:59 AP9124_RAP kernel: [*01/16/2024 14:48:59.9931] INFO-MeshRadioBackhaul[1]: Rx ADJ Request unicast Mac: 4C:A6:4D:23:9D:51, bgn: channel:36 snr:71

Jan 16 14:48:59 AP9124_RAP kernel: [*01/16/2024 14:48:59.9932] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:49:00 AP9124_RAP kernel: [*01/16/2024 14:49:00.2891] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: set_distVector: vec rapHops:1 metric:13048576

Jan 16 14:49:00 AP9124_RAP kernel: [*01/16/2024 14:49:00.7891] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: set_distVector: vec rapHops:1 metric:13048576

Jan 16 14:49:00 AP9124_RAP kernel: [*01/16/2024 14:49:00.9937] INFO-MeshRadioBackhaul[1]: Rx ADJ Request unicast Mac: 4C:A6:4D:23:9D:51, bgn: channel:36 snr:69

Jan 16 14:49:00 AP9124_RAP kernel: [*01/16/2024 14:49:00.9938] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:49:01 AP9124_RAP kernel: [*01/16/2024 14:49:01.2891] INFO-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: set_distVector: vec rapHops:1 metric:13048576

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5480] EVENT-MeshAwppAdj[1][4C:A6:4D:23:9D:51]: Child Health is 0 dropping child

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5481] EVENT-MeshRadioBackhaul[1]: MeshRadioBackhaul::push_kill_adj_msg mac:4C:A6:4D:23:9D:51

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5481] EVENT-MeshRadioBackhaul[1]: Sending KILL_ADJACENCY to Self

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5488] EVENT-MeshRadioBackhaul[1]: KILL_ADJACENCY received from self Data: 0x4c 0xa6 0x4d 0x23 0x9d 0x51

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5489] INFO-MeshRadioBackhaul[1]: Tx ADJ Response to 4C:A6:4D:23:9D:51 len: 247 type: 32 ch:36 antenna:0 netname: offchan: 0

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5501] EVENT-MeshRadioBackhaul[1]: Sending LINK_DOWN to MeshLink

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5501] EVENT-MeshAdj[1][4C:A6:4D:23:9D:51]: Adjacency removed

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5502] EVENT-MeshRadioBackhaul[1]: Sending REMOVE_LINK to MeshLink

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5511] EVENT-MeshLink: Sending NOTIFY_SECURITY_LINK_DOWN to MeshSecurity

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5512] EVENT-MeshSecurity: Intermodule message NOTIFY_SECURITY_LINK_DOWN

Jan 16 14:49:25 AP9124_RAP kernel: [*01/16/2024 14:49:25.5513] EVENT-MeshLink: Delete BH3 Radio port Mac:4C:A6:4D:23:9D:51 port:70 Device:DEVNO_BH_R1

Dicas, truques e recomendações

- Ao atualizar o MAP e o RAP para a mesma versão de imagem pelo fio, evitamos o download de imagens pelo ar (o que pode ser problemático em ambientes de RF "sujos").

- É altamente recomendável testar a instalação em um ambiente controlado antes de implantá-la no local.

- Se estiver testando o Bridging Ethernet com laptops Windows em cada lado, observe que para testar o ICMP entre dispositivos Windows é necessário permitir o ICMP no firewall do sistema. Por padrão, os dispositivos Windows bloqueiam o ICMP no firewall do sistema.

- Se APs com antenas externas estiverem sendo usados, certifique-se de consultar o guia de implantação para verificar quais antenas são compatíveis e em que porta eles devem estar conectados.

- Para fazer a ponte do tráfego de VLANs diferentes sobre o link de malha, o recurso VLAN Transparente precisa ser desabilitado.

- Considere ter um servidor syslog local para os APs, pois ele pode fornecer informações de depuração, caso contrário, só estará disponível com uma conexão de console.

Referências

Dados técnicos do Cisco Embedded Wireless Controller em Pontos de Acesso Catalyst

White Paper sobre Cisco Embedded Wireless Controller em Catalyst Access Points (EWC)

Configurando o link de malha ponto a ponto com ponte Ethernet em APs Mobility Express

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

16-Jan-2024 |

Versão inicial |

Colaborado por engenheiros da Cisco

- Tiago AntunesLíder técnico

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback