简介

本文档介绍为路由协议配置身份验证以防止路由表中引入恶意信息。本文档演示如何在使用中间系统到中间系统 (IS-IS) 通告 IP 信息的路由器之间执行明文身份验证。

本文档仅介绍 ISIS 明文身份验证。有关其他类型的 ISIS 身份验证的详细信息,请参阅在 ISIS 网络中增强安全性。

先决条件

要求

本文档的读者应熟悉 ISIS 的操作和配置。

使用的组件

本文档不限于特定的软件和硬件版本。本文档中的配置已在运行Cisco IOS版本12.2(24a)的Cisco 2500系列路由器上进行测试。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

背景信息

ISIS 允许为指定的链路、区域或域配置密码。希望建立邻居关系的路由器必须为已配置的身份验证级别交换相同密码。禁止未拥有相应密码的路由器参与相应功能(即它不能初始化链路,不能成为区域成员或成为第 2 级域的成员)。

Cisco IOS® 软件支持配置三种类型的 ISIS 身份验证。

-

ISIS 身份验证:长期以来,这是配置 ISIS 身份验证的唯一方法。

-

ISIS HMAC-MD5 身份验证:此功能将 HMAC-MD5 摘要添加到每个 ISIS 协议数据单元 (PDU) 中。它在 Cisco IOS 软件版本 12.2(13) T 中引入,仅适用于数量有限的平台。

-

增强型明文身份验证:通过此新功能,可以使用新命令配置明文身份验证,并允许在显示软件配置时加密密码。它还让密码更易于管理和更改。

注意:有关 ISIS MD-5 和增强型明文身份验证的信息,请参阅增强 ISIS 网络安全性。

由 RFC 1142 定义的 ISIS 协议,通过将身份验证信息作为 LSP 的一部分来提供对 Hello 和链路状态数据包 (LSP) 的身份验证。此身份验证信息被编码为类型长度值 (TLV) 三元组。认证TLV的类型是10;TLV的长度是可变的;TLV的值取决于所使用的认证类型。身份验证在默认情况下禁用。

配置

本部分介绍如何在链路上为区域和域配置 ISIS 明文身份验证。

接口认证

在接口上配置 ISIS 身份验证时,可以启用 1 级、2 级或 1 级/2 级路由的密码。如果不指定级别,则默认为Level 1和Level 2。根据配置的身份验证级别,密码在相应的Hello消息中传输。ISIS 接口身份验证级别应跟踪接口上的邻接关系类型。使用 show clns neighbor 命令查找邻接关系的类型。不能为区域和域身份验证指定级别。

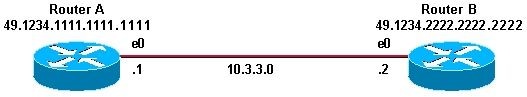

以下网络图显示了两个接口(路由器 A 的以太网 0 和路由器 B 的以太网 0)的身份验证配置。路由器A和路由器B都为1级和2级配置了isis口令SECr3t。这些口令区分大小写。

在配置了无连接网络服务 (CLNS) ISIS 的思科路由器上,它们之间的 CLNS 邻接关系默认为 1 级/ 2 级。因此,路由器 A 和路由器 B 将具有两种类型的邻接关系,除非专门为 1 级或 2 级配置。

| Router A |

Router B |

interface ethernet 0

ip address 10.3.3.1 255.255.255.0

ip router isis

isis password SECr3t

interface ethernet1

ip address 10.1.1.1 255.255.255.0

ip router isis

router isis

net 49.1234.1111.1111.1111.00 |

interface ethernet 0

ip address 10.3.3.2 255.255.255.0

ip router isis

isis password SECr3t

interface ethernet1

ip address 172.16.1.1 255.255.255.0

ip router isis

router isis

net 49.1234.2222.2222.2222.00 |

区域验证

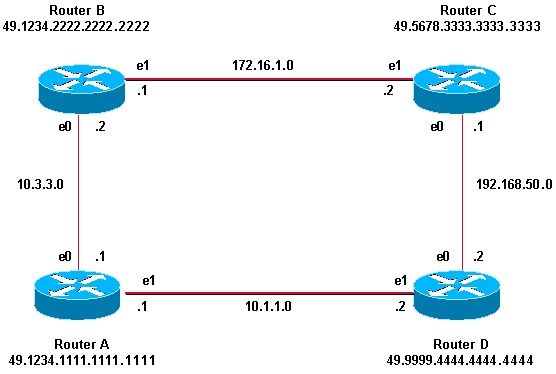

区域身份验证的网络图和配置如下所示。当配置区域身份验证时,密码由 L1 LSP、CSNP 和 PSNPS 携带。所有路由器都位于同一 ISIS 区域 49.1234 中,并且都配置了区域密码“tiGHter”。

| Router A |

Router B |

interface ethernet 0

ip address 10.3.3.1 255.255.255.0

ip router isis

interface ethernet1

ip address 10.1.1.1 255.255.255.0

ip router isis

router isis

net 49.1234.1111.1111.1111.00

area-password tiGHter

|

interface ethernet 0

ip address 10.3.3.2 255.255.255.0

ip router isis

interface ethernet1

ip address 172.16.1.1 255.255.255.0

ip router isis

router isis

net 49.1234.2222.2222.2222.00

area-password tiGHter

|

| 路由器 C |

路由器D |

interface ethernet1

ip address 172.16.1.2 255.255.255.0

ip router isis

interface ethernet0

ip address 192.168.50.1 255.255.255.0

ip router isis

router isis

net 49.1234.3333.3333.3333.00

area-password tiGHter

|

interface ethernet1

ip address 10.1.1.2 255.255.255.0

ip router isis

interface ethernet0

ip address 192.168.50.2 255.255.255.0

ip router isis

router isis

net 49.1234.4444.4444.4444.00

area-password tiGHter

|

域认证

域身份验证的网络图和配置如下所示。路由器A和路由器B在IS-IS区域49.1234中;路由器C在IS-IS区域49.5678中;路由器D在区域49.9999中。所有路由器都位于同一个IS-IS域(49)中,并且都配置了域密码“seCurity”。

| Router A |

Router B |

interface ethernet 0

ip address 10.3.3.1 255.255.255.0

ip router isis

interface ethernet1

ip address 10.1.1.1 255.255.255.0

ip router isis

router isis

net 49.1234.1111.1111.1111.00

domain-password seCurity

|

interface ethernet 0

ip address 10.3.3.2 255.255.255.0

ip router isis

interface ethernet1

ip address 172.16.1.1 255.255.255.0

ip router isis

router isis

net 49.1234.2222.2222.2222.00

domain-password seCurity

|

| 路由器 C |

路由器D |

interface ethernet1

ip address 172.16.1.2 255.255.255.0

ip router isis

interface ethernet0

ip address 192.168.50.1 255.255.255.0

ip router isis

router isis

net 49.5678.3333.3333.3333.00

domain-password seCurity

|

interface ethernet1

ip address 10.1.1.2 255.255.255.0

ip router isis

interface ethernet0

ip address 192.168.50.2 255.255.255.0

ip router isis

router isis

net 49.9999.4444.4444.4444.00

domain-password seCurity

|

结合域、区域和接口身份验证

本部分中的拓扑和部分配置说明了域、区域和接口身份验证的组合。路由器 A 和路由器 B 位于同一区域,并配置了区域密码“tiGHter”。 路由器 C 和路由器 D, 与路由器 A 和路由器 B 属于两个不同的区域。所有路由器都在同一个域中,并共享域级密码“seCurity”。 路由器 B 和路由器 C 各配置了接口,以连接两者之间的以太网链路。路由器 C 和路由器 D 仅与邻居建立 L2 邻接关系,不需要配置区域密码。

| Router A |

Router B |

interface ethernet 0

ip address 10.3.3.1 255.255.255.0

ip router isis

interface ethernet1

ip address 10.1.1.1 255.255.255.0

ip router isis

router isis

net 49.1234.1111.1111.1111.00

domain-password seCurity

area-password tiGHter

|

interface ethernet 0

ip address 10.3.3.2 255.255.255.0

ip router isis

interface ethernet1

ip address 172.16.1.1 255.255.255.0

ip router isis

clns router isis

isis password Fri3nd level-2

router isis

net 49.1234.2222.2222.2222.00

domain-passwordseCurity

area-password tiGHter

|

| 路由器 C |

路由器D |

interface ethernet1

ip address 172.16.1.2 255.255.255.0

ip router isis

isis password Fri3nd level-2

interfaceethernet0

ip address 192.168.50.1 255.255.255.0

ip router isis

router isis

net 49.5678.3333.3333.3333.00

domain-password seCurity

|

interface ethernet1

ip address 10.1.1.2 255.255.255.0

ip router isis

interface ethernet0

ip address 192.168.50.2 255.255.255.0

ip router isis

router isis

net 49.9999.4444.4444.4444.00

domain-password seCurity

|

验证

思科 CLI 分析器支持某些 show 命令(仅限于注册客户),您可以通过该命令查看对 show 命令输出的分析。

要验证接口身份验证是否正常工作,请在用户 EXEC 或特权 EXEC 模式下使用 show clns neighbors 命令。命令输出显示连接的邻接类型和状态。此示例的 show clns neighbors 命令输出显示路由器具备正确的接口身份验证,并将状态显示为UP:

RouterA# show clns neighbors

System Id Interface SNPA State Holdtime Type Protocol

RouterB Et0 0000.0c76.2882 Up 27 L1L2 IS-IS

可以使用 debug 命令核实区域和域身份验证,如下一节所述。

故障排除

如果直连路由器仅在链路的一侧配置了身份验证,而另一侧没有配置,则路由器不会形成 CLNS ISIS 邻接关系。在下面的输出中,路由器 B 在其以太网接口 0 上配置了接口身份验证,而路由器 A 在其邻接接口上未配置身份验证。

Router_A# show clns neighbors

System Id Interface SNPA State Holdtime Type Protocol

Router_B Et0 00e0.b064.46ec Init 265 IS ES-IS

Router_B# show clns neighbors

如果直连路由器在链路的一侧配置了区域验证,则会在两条路由之间形成 CLNS ISIS邻接关系。但是,配置了区域验证的路由器不接受来自未配置区域验证的 CLNS 邻居的L1 LSP。然而,未配置区域身份验证的邻居会继续接受 L1 和 L2 LSP。

这是路由器 A 上的调试消息;路由器 A 配置了区域身份验证,并且接收来自未配置区域身份验证的邻居(路由器 B)的 L1 LSP:

Router_A# deb isis update-packets

IS-IS Update related packet debugging is on

Router_A#

*Mar 1 00:47:14.755: ISIS-Upd: Rec L1 LSP 2222.2222.2222.00-00, seq 3, ht 1128,

*Mar 1 00:47:14.759: ISIS-Upd: from SNPA 0000.0c76.2882 (Ethernet0)

*Mar 1 00:47:14.763: ISIS-Upd: LSP authentication failed

Router_A#

*Mar 1 00:47:24.455: ISIS-Upd: Rec L1 LSP 2222.2222.2222.00-00, seq 3, ht 1118,

*Mar 1 00:47:24.459: ISIS-Upd: from SNPA 0000.0c76.2882 (Ethernet0)

*Mar 1 00:47:24.463: ISIS-Upd: LSP authentication failed

RouterA#

如果一个路由器配置了域身份验证,它会拒绝来自未配置域身份验证的路由器的 L2 LSP。未配置身份验证的路由器接受来自已经配置了身份验证的路由器的 LSP。

下面的调试输出显示 LSP 身份验证失败。路由器 CA 已配置了区域或域身份验证,并且正在接收来自未配置域或密码身份验证的路由器(路由器 DB )的 2 级 LSP。

Router_A# debug isis update-packets

IS-IS Update related packet debugging is on

Router_A#

*Mar 1 02:32:48.315: ISIS-Upd: Rec L2 LSP 2222.2222.2222.00-00, seq 8, ht 374,

*Mar 1 02:32:48.319: ISIS-Upd: from SNPA 0000.0c76.2882 (Ethernet0)

*Mar 1 02:32:48.319: ISIS-Upd: LSP authentication failed

Router_A#

*Mar 1 02:32:57.723: ISIS-Upd: Rec L2 LSP 2222.2222.2222.00-00, seq 8, ht 365,

*Mar 1 02:32:57.727: ISIS-Upd: from SNPA 0000.0c76.2882 (Ethernet0)

*Mar 1 02:32:57.727: ISIS-Upd: LSP authentication failed

相关信息