简介

本文档介绍动态访问策略(DAP)和HostScan配置从思科自适应安全设备(ASA)迁移到由Firepower设备管理器(FDM)本地管理的思科Firepower威胁防御(FTD)。

先决条件

要求

Cisco 建议您了解以下主题:

- FDM上RA VPN配置的基本知识。

- 在ASA上运行DAP和Hostscan。

- REST API和FDM Rest API资源管理器的基本知识。

使用的组件

本文档中的信息基于以下软件和硬件版本:

- 运行版本6.7.0的思科FTD

- 思科AnyConnect安全移动客户端版本4.9.00086

- 邮递员或任何其他API开发工具

注意:本文档中的信息是从特定实验环境中的设备创建的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解任何配置更改的潜在影响。

即使FTD具有远程访问VPN(RAVPN)配置支持,它也缺乏对DAP的支持。自版本6.7.0起,FTD上为DAP添加了API支持。它旨在支持从ASA迁移到FTD的非常基本的使用案例。在其ASA上配置了DAP且正在迁移到FTD的用户现在有了迁移其DAP配置及其RA VPN配置的路径。

要成功将DAP配置从ASA迁移到FTD,请确保以下条件:

- 配置了DAP/Hostscan的ASA。

- 从ASA访问TFTP/FTP服务器或从ASDM访问ASA。

- 运行版本6.7.0及更高版本的Cisco FTD,由Firepower设备管理器(FDM)管理。

- 在FTD上配置和运行RA VPN。

许可

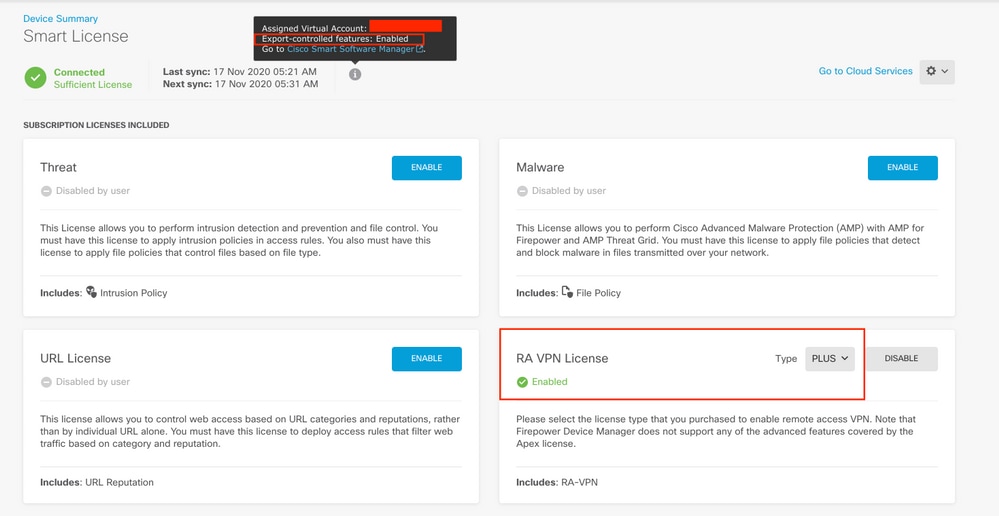

- FTD已注册到智能许可门户,并启用了导出受控功能(以允许启用RA VPN配置选项卡)。

- 任何一个AnyConnect许可证都已启用(APEX、Plus或仅VPN)。

要检查许可:导航至设备>智能许可证

功能限制

- 仅通过FDM/FTD REST API接口支持这些功能。

- DAP名称不能包含REST API的空格字符。

配置

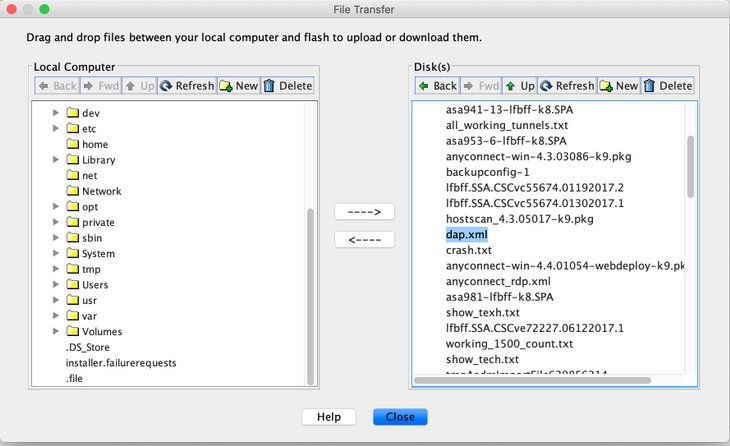

步骤1: 将dap.xml从ASA复制到本地PC/TFTP服务器。实现这一目标有两种方法:

ASDM:

导航至工具>文件管理>文件传输>本地PC和闪存之间。

CLI:

ASA# copy flash: tftp:

Source filename []? dap.xml

Address or name of remote host []? 10.197.161.160

Destination filename [dap.xml]?

440 bytes copied in 0.40 secs

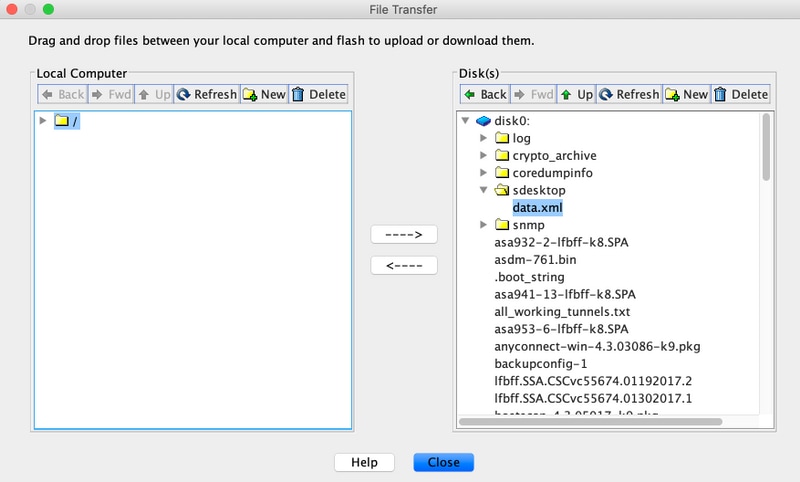

第二步: 将主机扫描配置文件(data.xml)和主机扫描映像从ASA复制到本地设备。

ASDM:

导航至工具 >文件管理>文件传输>本地PC和闪存之间。

CLI:

ASA# copy flash: tftp:

Source filename []? data.xml

Address or name of remote host []? 10.197.161.160

Destination filename [data.xml]?

500 bytes copied in 0.40 secs

ASA# copy flash: tftp:

Source filename []? hostscan_4.9.03047-k9.pkg

Address or name of remote host []? 10.197.161.160

Destination filename [hostscan_4.9.03047-k9.pkg]?

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

56202408 bytes copied in 34.830 secs (1653012 bytes/sec)

ASA#

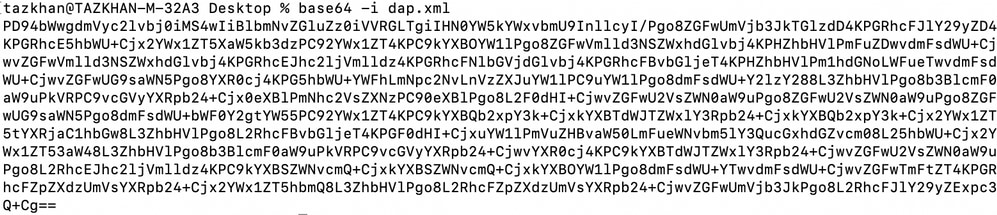

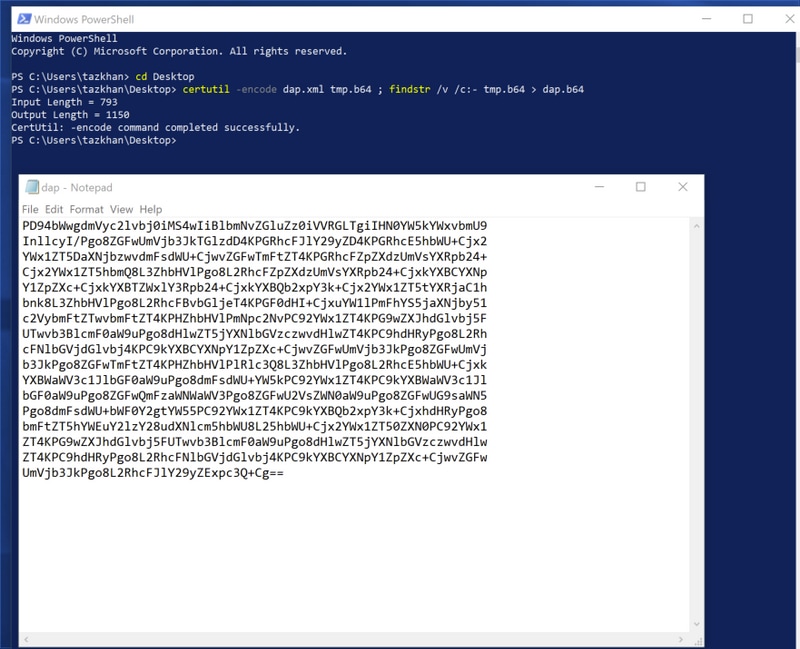

第三步: 获取dap.xml和data.xml的base64编码值。

在Mac上: base64 -i <file>

在Windows powershell上:certutil -encode dap.xml tmp.b64 ;findstr /v /c:- tmp.b64 > dap.b64

对data.xml执行相同的步骤。

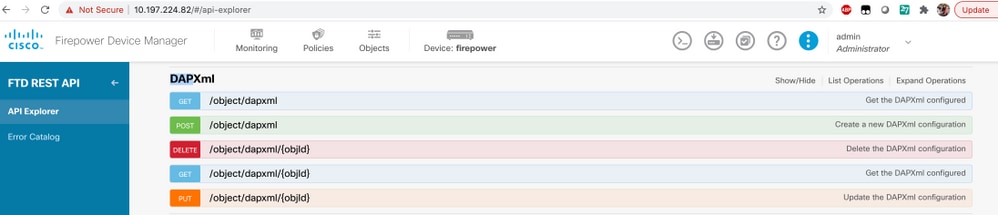

步骤4.在浏览器窗口中启动FTD的API浏览器。

导航至https://<FTD管理IP>/api-explorer

这包含FTD上可用的API的完整列表。它根据FDM支持的多个GET/POST/PUT/DELETE请求的主要功能进行划分。

DAPXml和HostScanPackageFile是使用的API。

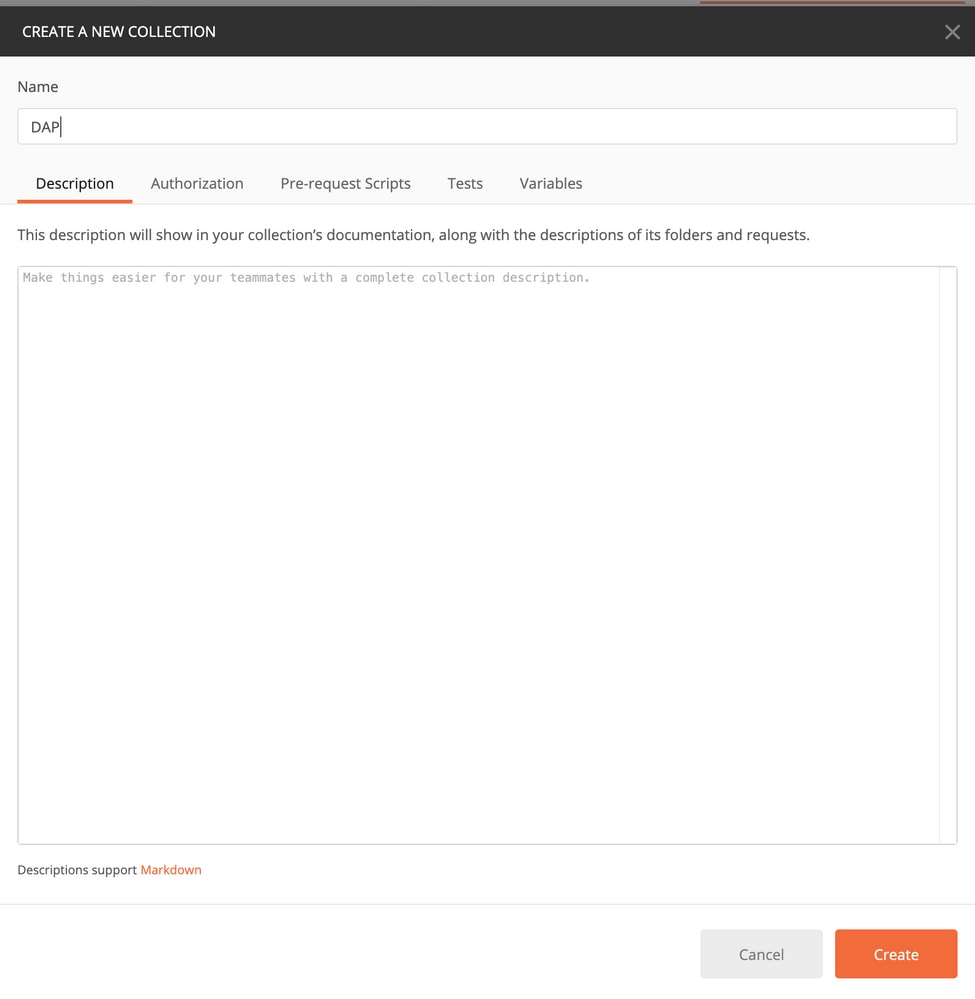

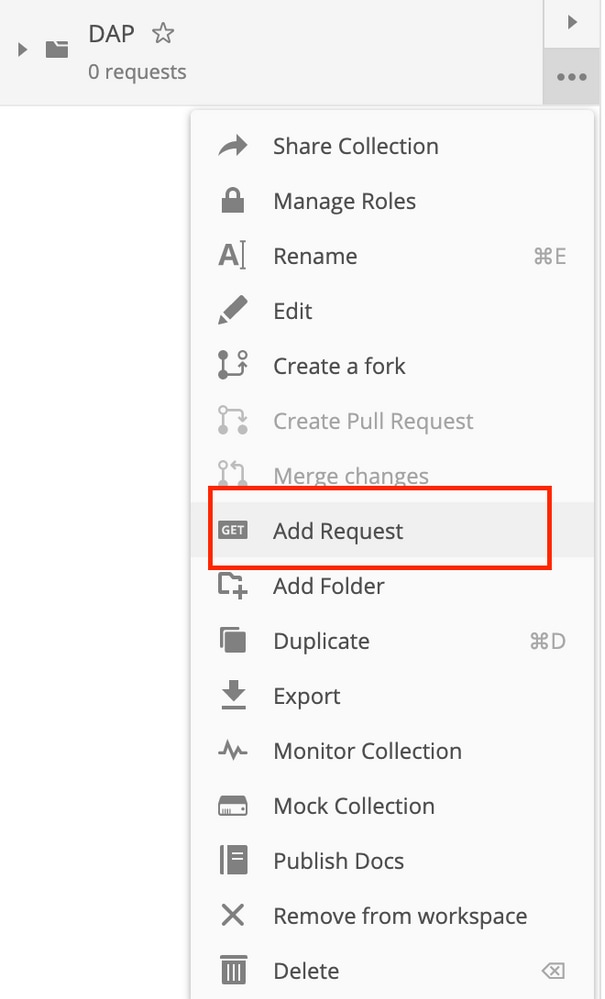

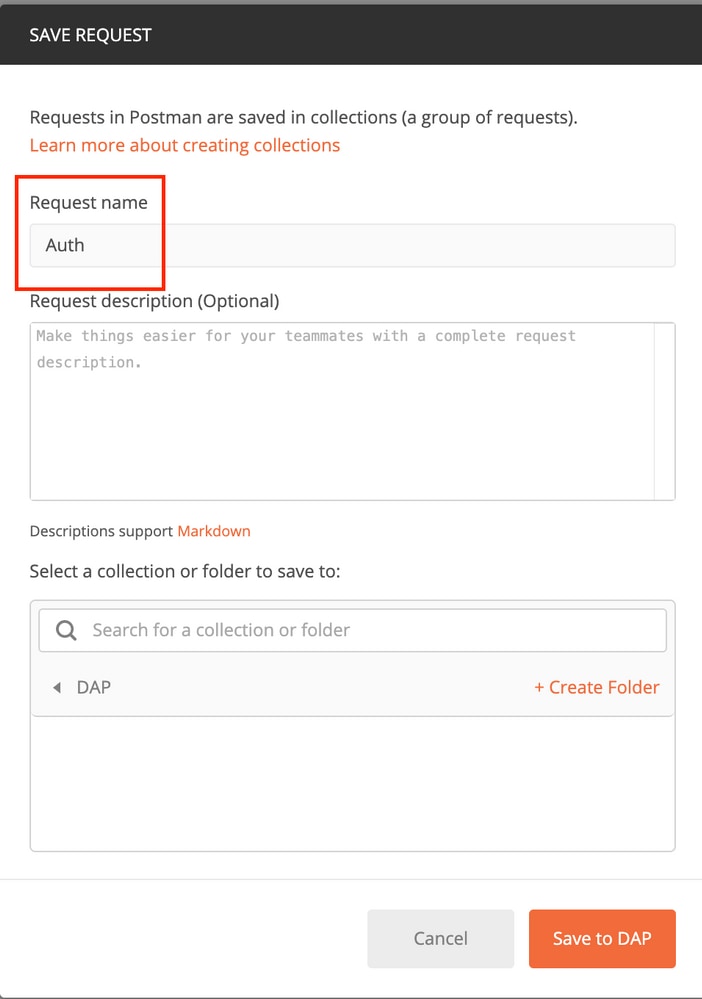

第五步: 为DAP添加Postman集合。

为集合提供名称。单击“创建”,如下图所示。

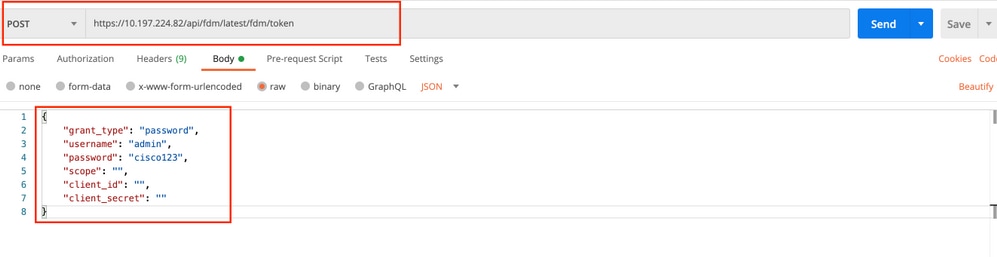

第六步: 添加新请求 auth 创建到FTD的登录POST请求,以便获取令牌以授权任何POST/GET/PUT请求。单击“Save(保存)”。

POST请求正文必须包含以下内容:

| 类型 |

raw - JSON(application/json) |

| grant_type |

密码 |

| 用户名 |

登录FTD的管理员用户名 |

| 密码 |

与管理员用户帐户关联的密码 |

POST请求:https://<FTD管理IP>/api/fdm/latest/fdm/token

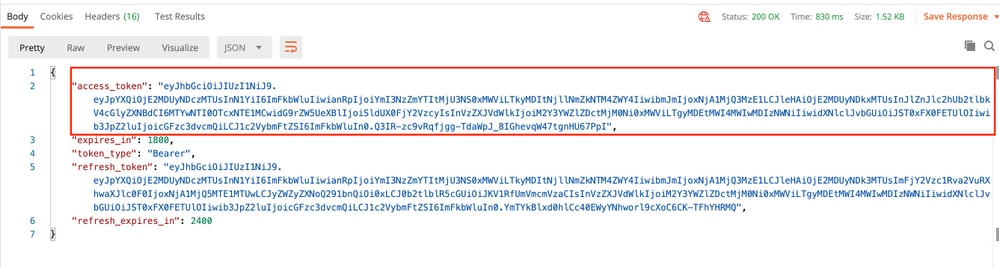

响应正文包含访问令牌,用于向FTD发送任何PUT/GET/POST请求。

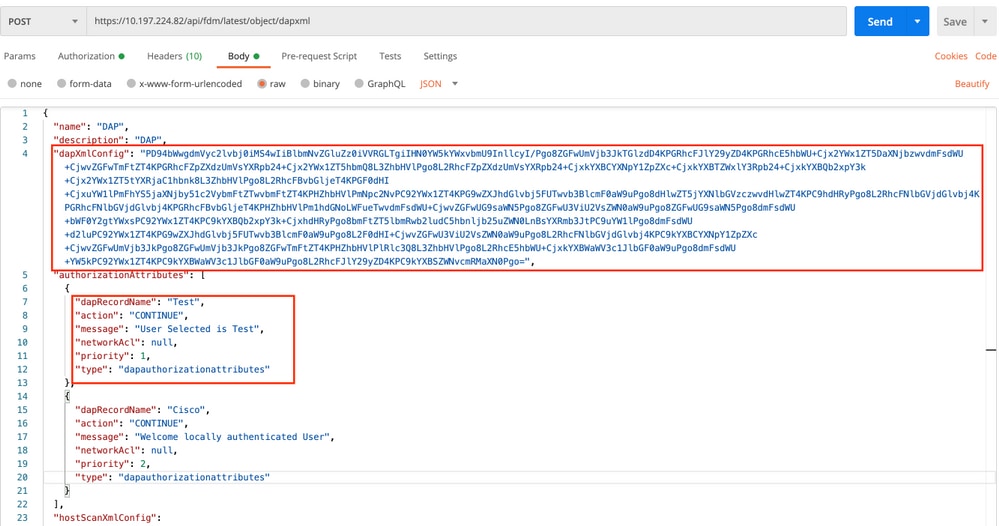

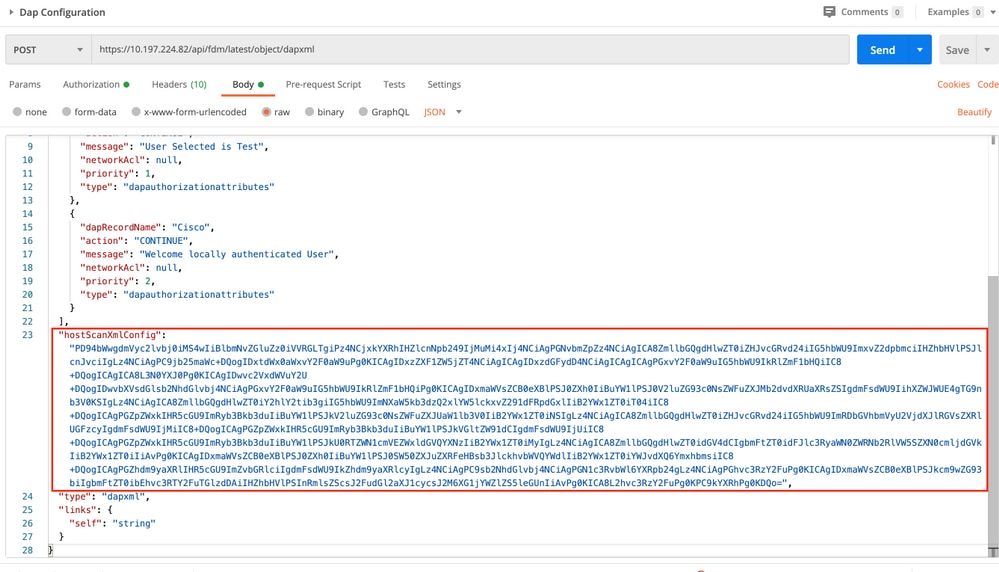

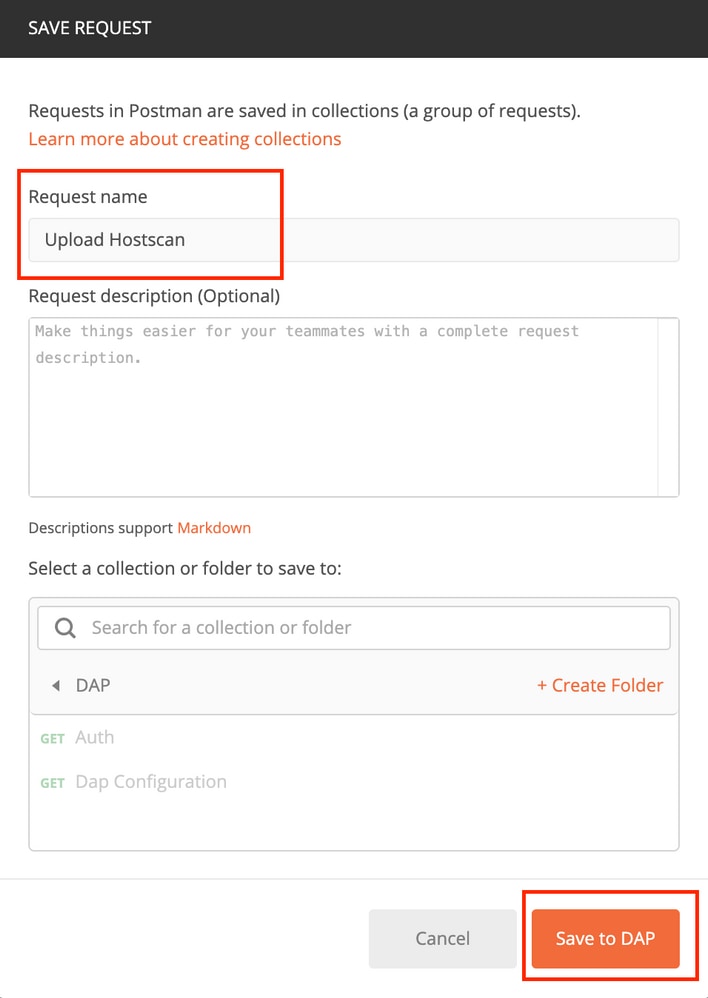

步骤 7. 创建DAP配置请求以添加DAP配置。单击“Save to DAP(保存到DAP)”,如此图所示。

授权选项卡必须包含所有后续POST请求:

授权选项卡必须包含所有后续POST请求:

| 类型 |

承载令牌 |

| 令牌 |

通过运行Auth POST请求接收的访问令牌 |

POST请求:https://<FTD管理IP>/api/fdm/latest/object/dapxml

请求正文必须包含步骤3中转换的dap.xml和data.xml的base64编码值。需要手动添加授权属性,并且应具有DAP记录名称、操作、网络ACL和优先级。

| dapXMLConfig |

dap.xml的base64编码值 |

| dapRecordName |

记录的DAP名称 |

| 邮件 |

如果选择了DAP,则键入显示给用户的消息 |

| 优先级 |

添加DAP的优先级 |

| networkAcl |

根据需要添加ACL对象 |

|

|

data.xml的base64编码值 |

响应正文显示DAP配置已准备好推送到设备。

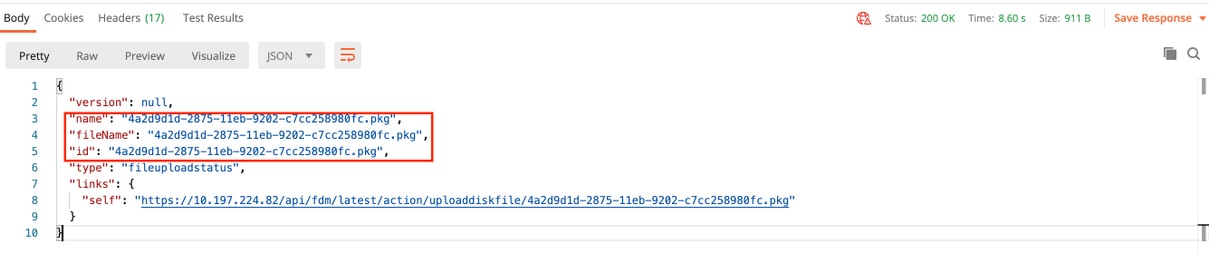

步骤8.创建请求以上传主机扫描映像。单击“Save to DAP(保存到DAP)”,如此图所示。

在filetoUpload部分中上载hostscan文件。

POST请求:https://<FTD管理IP>/api/fdm/latest/action/uploaddiskfile

请求正文必须包含以表单数据格式添加在正文中的hostscan文件。可以从HostScan下载下载HostScan文件 或者,您可以使用步骤2中从ASA复制的主机扫描映像。

键类型应为File,filetoUpload。

响应正文提供用于创建主机扫描配置的id/filename。

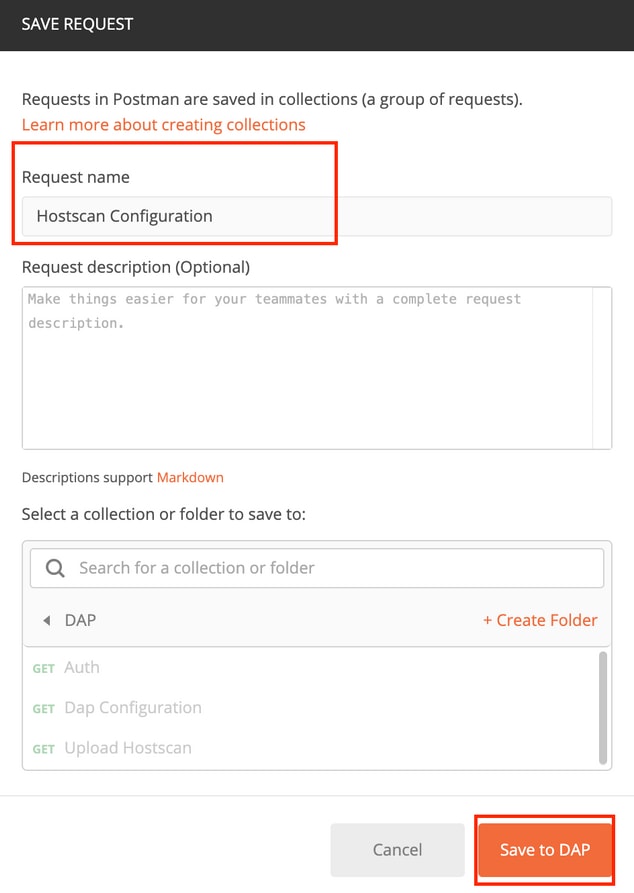

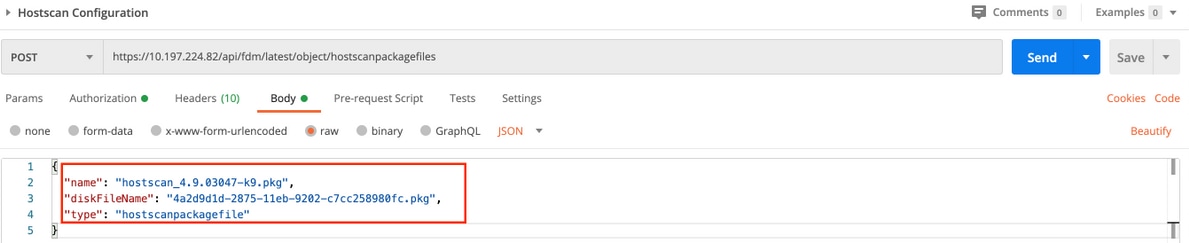

步骤9.创建主机扫描包配置请求。单击“Save(保存)”。

POST请求:https://<FDM IP>/api/fdm/latest/object/hostscanpackagefiles

请求正文包含在上一步中以diskFileName形式获取的id/filename。 将hostscan包名称添加为Name,如running-config所示。

响应的正文显示Hostscan文件已准备好推送到设备。

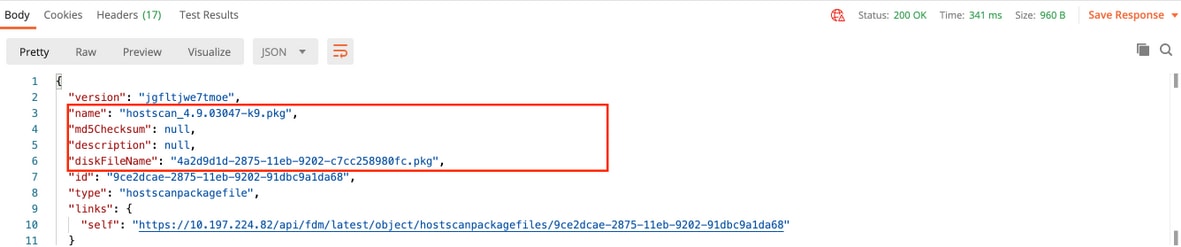

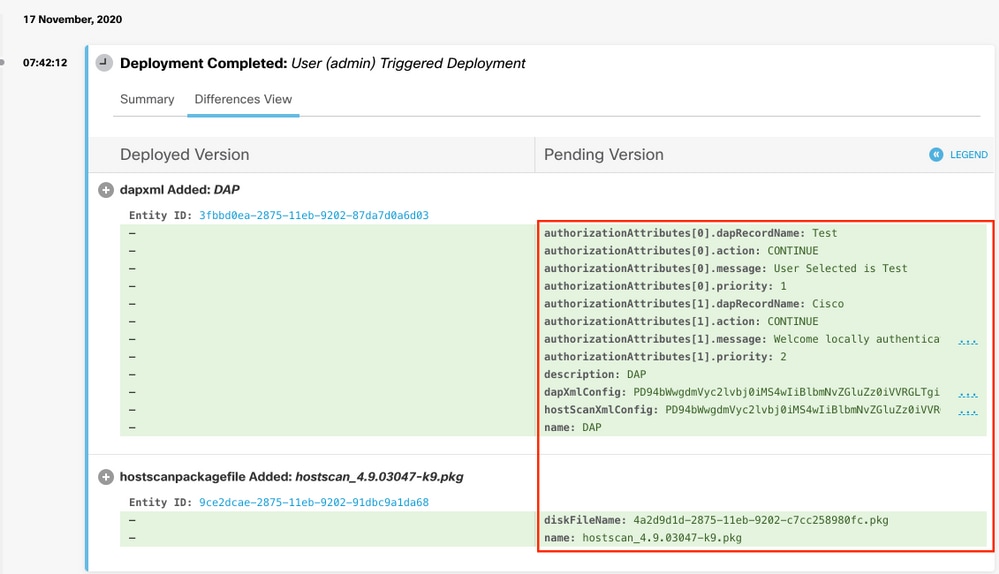

步骤 12 将配置部署到设备。配置可通过FDM部署。挂起的更改显示要推送的DAP和Hostscan授权属性。

成功部署后,将配置推送到FTD CLI:

!--- RA VPN Configuration ---!

webvpn

enable outside

hostscan image disk0:/hostscan_4.9.03047-k9.pkg

hostscan enable

anyconnect image disk0:/anyconnpkgs/anyconnect-win-4.9.00086-webdeploy-k9.pkg 2

anyconnect profiles defaultClientProfile disk0:/anyconncprofs/defaultClientProfile.xml

anyconnect enable

tunnel-group-list enable

!--- DAP Authorization Configuration ---!

dynamic-access-policy-record Test

user-message "User Selected is Test"

priority 1

dynamic-access-policy-record DfltAccessPolicy

dynamic-access-policy-record Cisco

user-message "Welcome locally authenticated User"

priority 2

验证

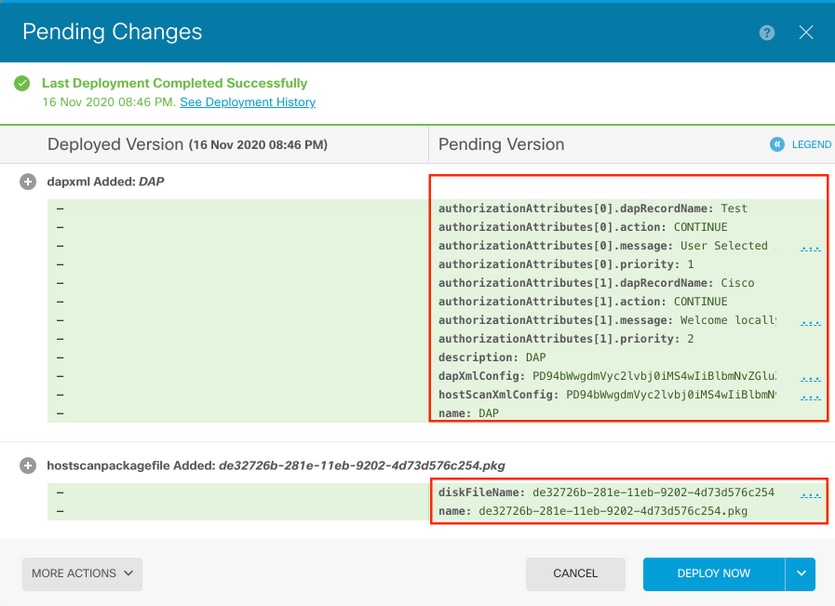

从FTD GUI进行部署验证

导航至部署选项卡(在右上角)>部署历史记录。

从FTD CLI进行部署验证

show run webvpn

show run all dynamic-access-policy-record

show flash: | inc dap.xml

show flash: | inc data.xml

故障排除

本节提供可用于排除配置故障的信息。

DAP调试

注意:在FTD上,可以设置各种调试级别;默认情况下,使用1级。如果更改调试级别,调试的详细程度可能会增加。请谨慎执行此操作,尤其是在生产环境中。

debug dap trace 127

debug dap errors 127